Nota

O acesso a esta página requer autorização. Pode tentar iniciar sessão ou alterar os diretórios.

O acesso a esta página requer autorização. Pode tentar alterar os diretórios.

No Microsoft Defender, uma identidade representa uma pessoa ou entidade na sua organização. Muitas vezes, os utilizadores têm várias contas em vários fornecedores, como Active Directory no local, Microsoft Entra ID, aplicações SaaS e outros IDPs. O Defender correlaciona estas contas numa única identidade.

Cada identidade tem uma conta principal. Quando várias contas estão associadas a uma identidade, Microsoft Defender designa uma conta como primária e utiliza-a para detalhes de perfil ao nível da identidade.

A página Identidade consolida detalhes de identidade, atividade observada, alertas e exposição entre contas ligadas para que as equipas de segurança possam avaliar rapidamente o risco, determinar um possível compromisso, compreender o acesso da identidade em todo o ambiente e responder ao mesmo com ações de remediação. Pode abrir a página Identidade ao selecionar uma identidade de várias áreas no portal Microsoft Defender, incluindo:

- Inventário de identidades

- Fila de alertas

- Páginas de alerta individuais

- Incidentes ou dispositivos

- Resultados de investigação avançados

- Registo de atividades

- Centro de ação

A página Identidade está organizada numa secção superior e num conjunto de separadores. A secção superior mostra o contexto de identidade, como as informações e etiquetas da organização, e inclui o menu Ações . Utilize os separadores para rever detalhes de resumo, alertas relacionados e vistas de investigação mais aprofundadas.

- Informações da organização: cargo, departamento e muito mais da identidade.

- Etiquetas de conta: etiquetas do Active Directory associadas à identidade

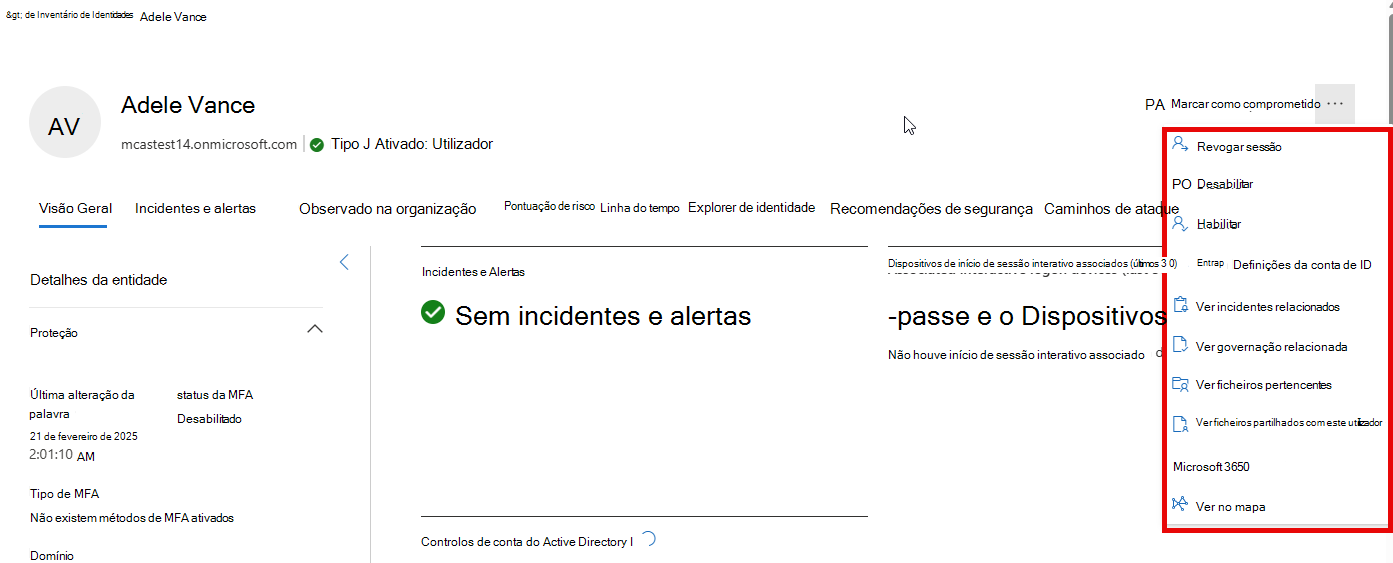

Ações de identidade

Na página Descrição geral , utilize o menu Ações para acionar ações de remediação. As ações disponíveis incluem:

- Ativar, desativar ou suspender o utilizador no Microsoft Entra ID

- Exigir que o utilizador inicie sessão novamente ou force uma reposição de palavra-passe

- Ver Microsoft Entra definições de conta, governação relacionada, ficheiros pertencentes ao utilizador ou ficheiros partilhados

Separador Descrição geral

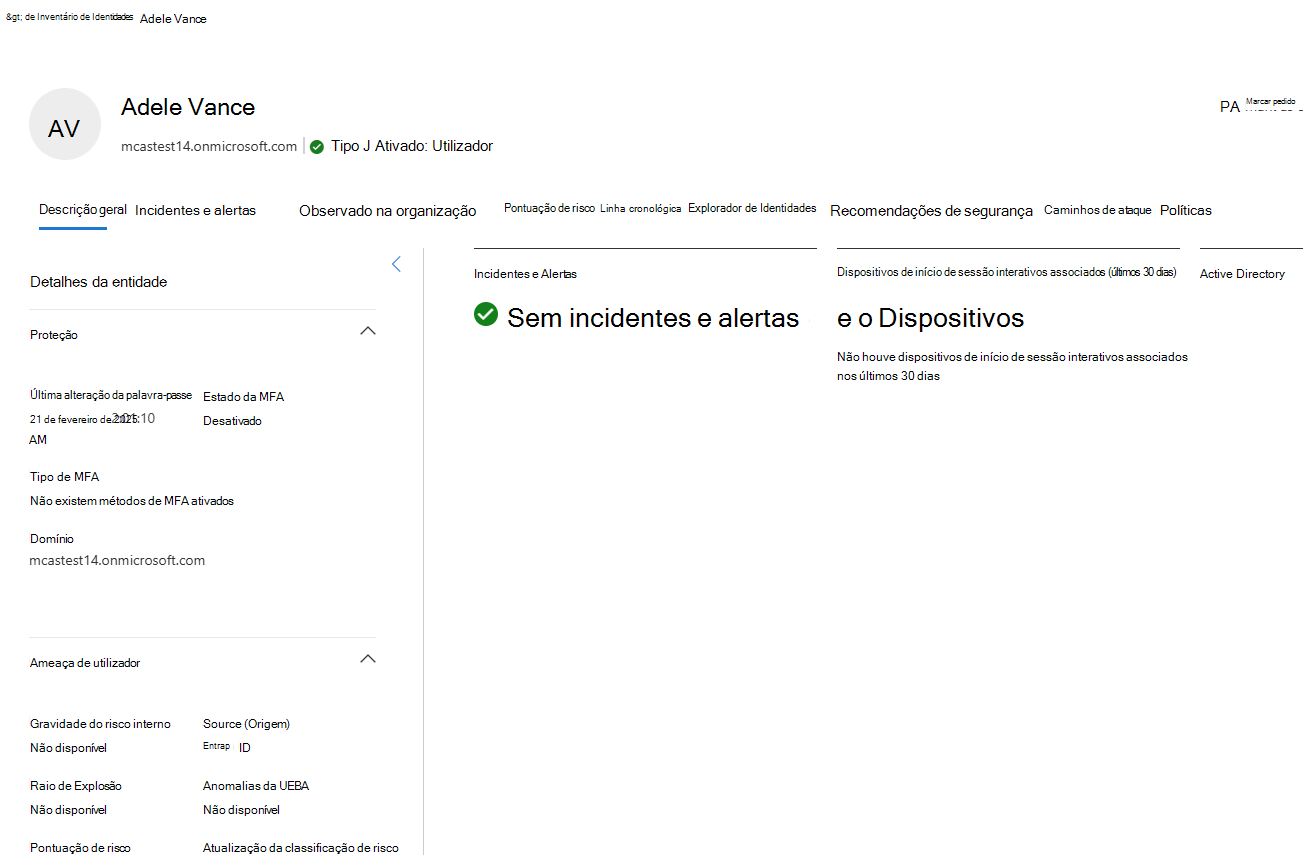

O separador Descrição Geral fornece um instantâneo de alto nível que ajuda os analistas a avaliar rapidamente o risco e a decidir se é necessária uma investigação mais aprofundada.

O separador descrição geral inclui secções para:

- Detalhes da entidade

- Incidentes e alertas

- Dispositivos de início de sessão interativo associados

Detalhes da entidade

O painel Detalhes da entidade resume as informações de identidade chave e os sinais de investigação, incluindo:

- Microsoft Entra ID atributos e informações de contacto

- Proteção e Indicações de ameaças do utilizador

- Carimbos de data/hora vistos pela primeira vez e vistos pela última vez

- Número de dispositivos em que a identidade iniciou sessão

- Contas de utilizador associadas, dispositivos e associações a grupos

- Alertas e incidentes relacionados, agrupados por gravidade

Outros detalhes são apresentados consoante os serviços e funcionalidades ativados. Por exemplo:

- Os ambientes com Microsoft Defender para Identidade podem ver:

- Sinalizadores de controlo de conta do Active Directory, como palavra-passe-nunca expira ou estado de bloqueio da conta

- Uma árvore de organização que mostra a posição da identidade na hierarquia de relatórios.

- (Pré-visualização) Os ambientes com Gestão do risco interno do Microsoft Purview podem ver a gravidade de risco interno de um utilizador e obter informações sobre as atividades suspeitas de um utilizador na página do utilizador. Selecione a gravidade do risco interno para ver as informações de risco sobre o utilizador.

- (Pré-visualização) Os ambientes com Microsoft Sentinel User and Entity Behavior Analytics (UEBA), podem ver:

- As três principais anomalias da UEBA do utilizador dos últimos 30 dias.

- Ligações para iniciar consultas de investigação avançadas pré-criadas e ver todos os comportamentos anómalos relacionados com o utilizador no separador Microsoft Sentinel eventos.

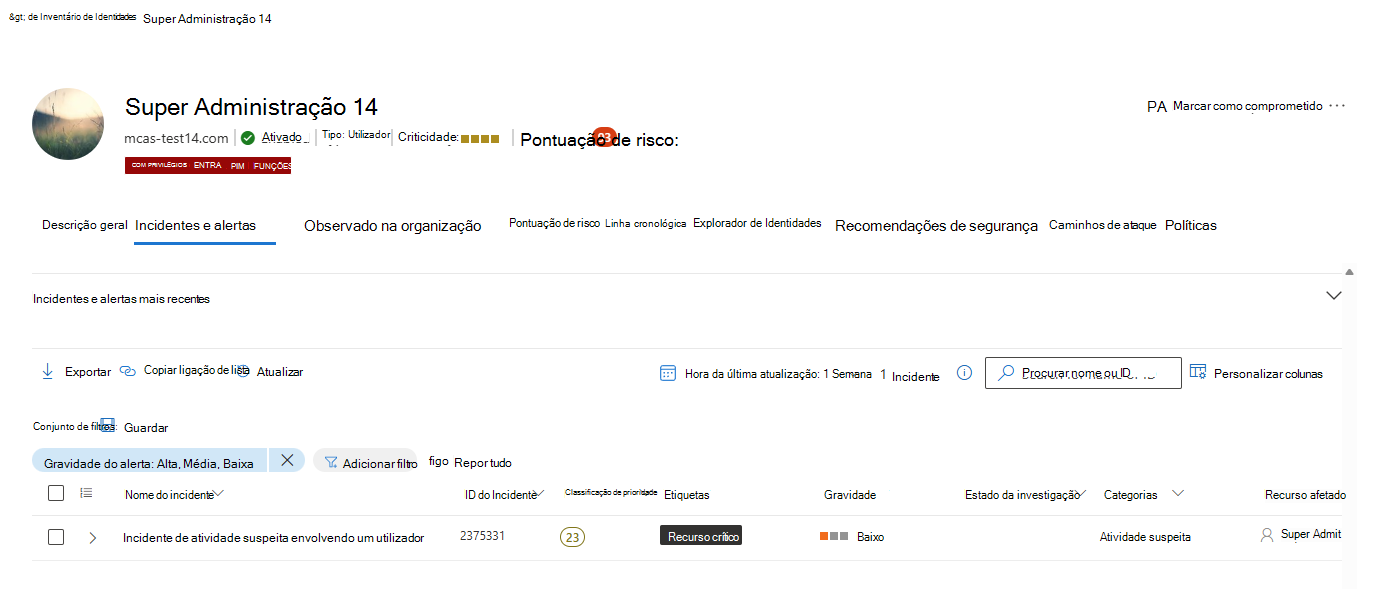

Separador Incidentes e alertas

O separador Incidentes e alertas lista todos os alertas e incidentes que envolvem a identidade na janela de retenção suportada. Consulte a página incidentes ou a página de alertas para obter uma descrição detalhada do item específico.

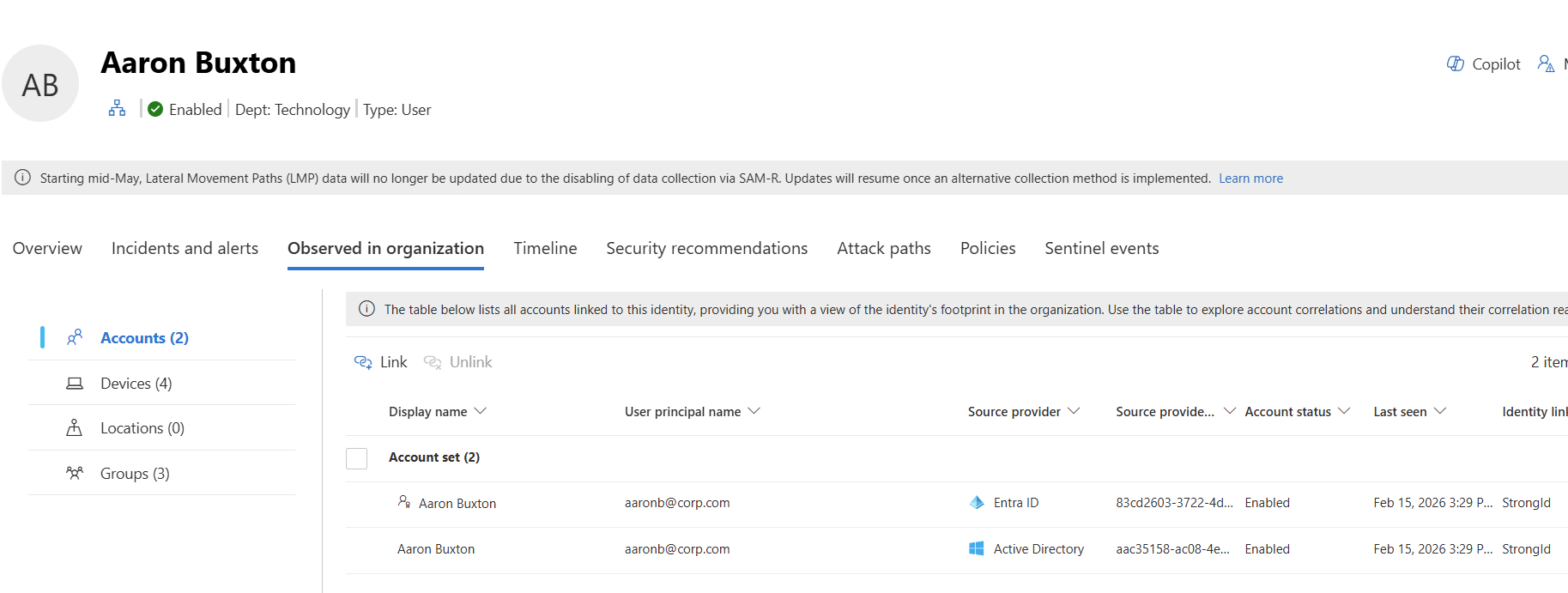

Observado no separador organização

O separador Observado na organização mostra onde e como a identidade aparece em todo o ambiente, ajudando os analistas a compreender o raio da explosão e o potencial movimento lateral.

Este separador pode incluir:

| Secção | Descrição |

|---|---|

| Contas | Todas as contas associadas à identidade em todos os sistemas de identidade, incluindo contas correlacionadas automaticamente e manualmente. Os analistas podem ligar manualmente outras contas relacionadas. Um indicador mostra que conta é a conta primária. |

| Dispositivos | Dispositivos em que a identidade iniciou sessão. Normalmente, isto mostra-lhe a atividade recente, |

| Localizações | Localizações observadas para inícios de sessão |

| Grupos | Grupos associados à identidade (quando disponível) |

Contas primárias

Cada identidade pode incluir várias contas relacionadas de diferentes fornecedores de identidade. Microsoft Defender identifica uma conta como a conta primária e utiliza os valores de perfil dessa conta para campos ao nível da identidade, como o nome a apresentar e o cargo.

Microsoft Defender utiliza a lógica de correlação interna para determinar a conta primária.

Separador Pontuação de risco (Pré-visualização)

O separador Classificação de risco resume o nível de risco da identidade ao combinar a atividade de alerta com atributos de identidade, como atribuições de funções e classificação de confidencialidade. Utilize este separador para compreender a classificação de risco de uma identidade, identificar fatores que contribuem e priorizar a investigação.

| Secção | Descrição |

|---|---|

| Resumo do Risco | Apresenta:

|

| Probabilidade de Comprometimento | Mostra o nível de gravidade da probabilidade e divide os alertas por MITRE ATT&fase da cadeia de eliminação CK (por exemplo, Acesso Inicial, Persistência e Escalamento de Privilégios) para cada conjunto de contas. |

| Impacto do Compromisso | Mostra o nível de impacto potencial com base no nível de criticidade da identidade, classificação (por exemplo, Administrador Global) e atribuições de funções de Microsoft Entra Privileged Identity Management (PIM). |

| Tendência de Risco | Um gráfico de linhas que mostra como a classificação de risco mudou durante um período de tempo configurável (por exemplo, 30 dias). Selecione Ir para a linha cronológica para ver a linha cronológica de atividade completa. |

| Probabilidade de Detalhes de Compromisso | Um gráfico de barras que mostra a distribuição de alertas nas categorias MITRE ATT&CK, com uma tabela de alertas filtráveis. Utilize o botão de alternar Alertas ativos apenas para se concentrar em alertas não resolvidos. Filtrar por conjunto de contas, estado ou fase de cadeia de eliminação. |

Selecione Repor risco na parte superior do separador para repor manualmente a classificação de risco da identidade, por exemplo, após concluir a remediação.

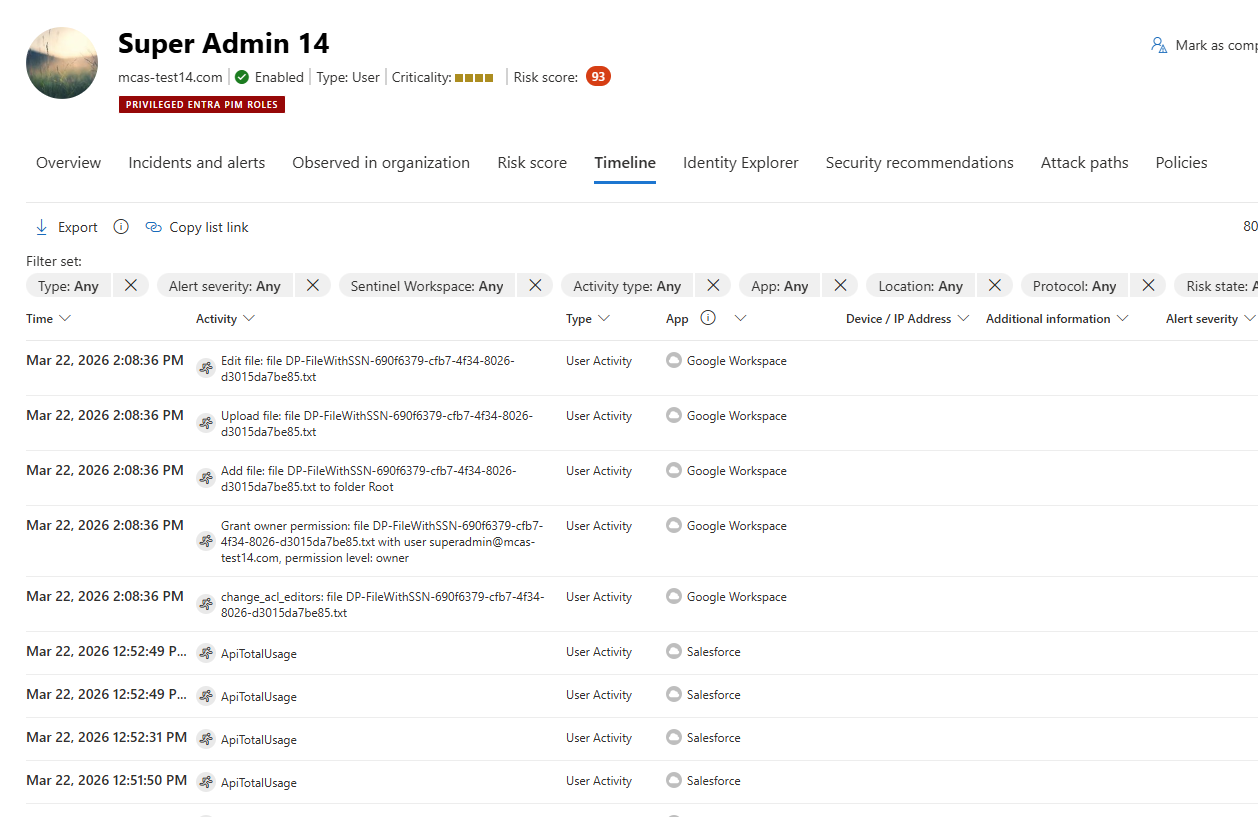

Separador Linha Cronológica

O separador Linha Cronológica fornece uma vista cronológica da atividade relacionada com a identidade e alertas agregados de produtos de segurança integrados da Microsoft, como Microsoft Defender para Identidade, Microsoft Defender para Endpoint, Microsoft Defender for Cloud Apps e Microsoft Sentinel.

A linha cronológica ajuda a reconstruir sequências de atividade e correlacionar eventos durante as investigações.

Tipos de atividades que aparecem na linha cronológica

Os seguintes tipos de dados estão disponíveis na linha cronológica:

- Alertas afetados por um utilizador

- Atividades do Active Directory e Microsoft Entra

- Eventos de aplicações na cloud

- Eventos de início de sessão do dispositivo

- Alterações nos serviços de diretório

Informações apresentadas para cada atividade na linha cronológica

As seguintes informações são apresentadas na linha cronológica:

- Data e hora da atividade

- Descrição da atividade/alerta

- Aplicação que realizou a atividade

- Endereço IP/dispositivo de origem

- MITRE ATT& técnicas CK

- Estado e gravidade do alerta

- País/região onde o endereço IP do cliente é geolocalizado

- Protocolo utilizado durante a comunicação

- Dispositivo de destino (opcional, visível ao personalizar colunas)

- Número de vezes que a atividade ocorreu (opcional, visível ao personalizar colunas)

Trabalhar com a linha cronológica

Nota

Microsoft Defender XDR pode apresentar informações de data e hora com o fuso horário local ou UTC. O fuso horário selecionado aplica-se a todas as informações de data e hora apresentadas na linha cronológica da Identidade.

Para definir o fuso horário destas funcionalidades, aceda aFuso horário do Centro> de Segurança de Definições>.

Seletor de intervalo de tempo personalizado: Escolha um período de tempo para focar a investigação nas últimas 24 horas, nos últimos 3 dias e assim sucessivamente. Em alternativa, escolha um período de tempo específico ao selecionar Intervalo personalizado. Os dados filtrados com mais de 30 dias são apresentados em intervalos de sete dias.

Filtros de linha cronológica: Utilize os filtros de linha cronológica para restringir os resultados por Tipo (alertas e/ou atividades relacionadas com o utilizador), Gravidade do alerta, Tipo de atividade, Aplicação, Localização ou Protocolo. Cada filtro depende dos outros e as opções em cada filtro contêm apenas dados relevantes para o utilizador específico.

Colunas personalizadas: Selecione o botão Personalizar colunas para escolher as colunas a expor na linha cronológica.

Exportar: Exportar a linha cronológica para um ficheiro CSV. A exportação está limitada aos primeiros 5000 registos e contém os dados apresentados na IU (os mesmos filtros e colunas).

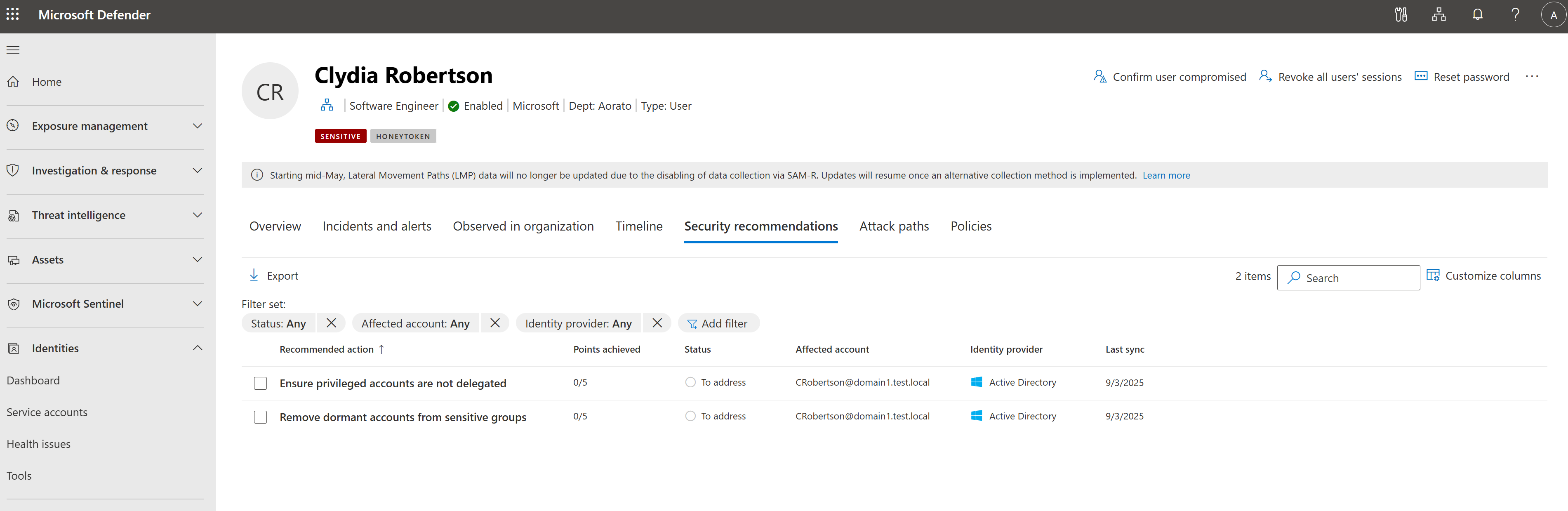

Separador Recomendações de segurança

O separador Recomendações de segurança apresenta avaliações de postura relacionadas com identidades identificadas através da Gestão da Postura de Segurança de Identidade (ISPM). Estas recomendações realçam configurações incorretas ou definições de risco nas contas da identidade e selecionar uma recomendação abre os detalhes na Classificação de Segurança da Microsoft para obter orientações de remediação.

Separador Caminhos de ataque

O separador Caminhos de ataque visualiza potenciais caminhos de movimento lateral que envolvem a identidade ou levam à mesma. Estas informações ajudam as equipas de segurança a compreender as relações exploráveis e a reduzir a superfície de ataque baseada em identidades.

Separador Políticas

O separador Políticas apresenta políticas de segurança relacionadas com a identidade que são relevantes para a identidade com base nos respetivos atributos, funções e atividade observada.

Esta vista fornece contexto de investigação ao mostrar que políticas se aplicam à identidade e como influenciam o acesso ou a avaliação de risco. As políticas são geridas noutro local; este separador ajuda os analistas a correlacionar a imposição de políticas com inícios de sessão, alertas e conclusões de investigação.

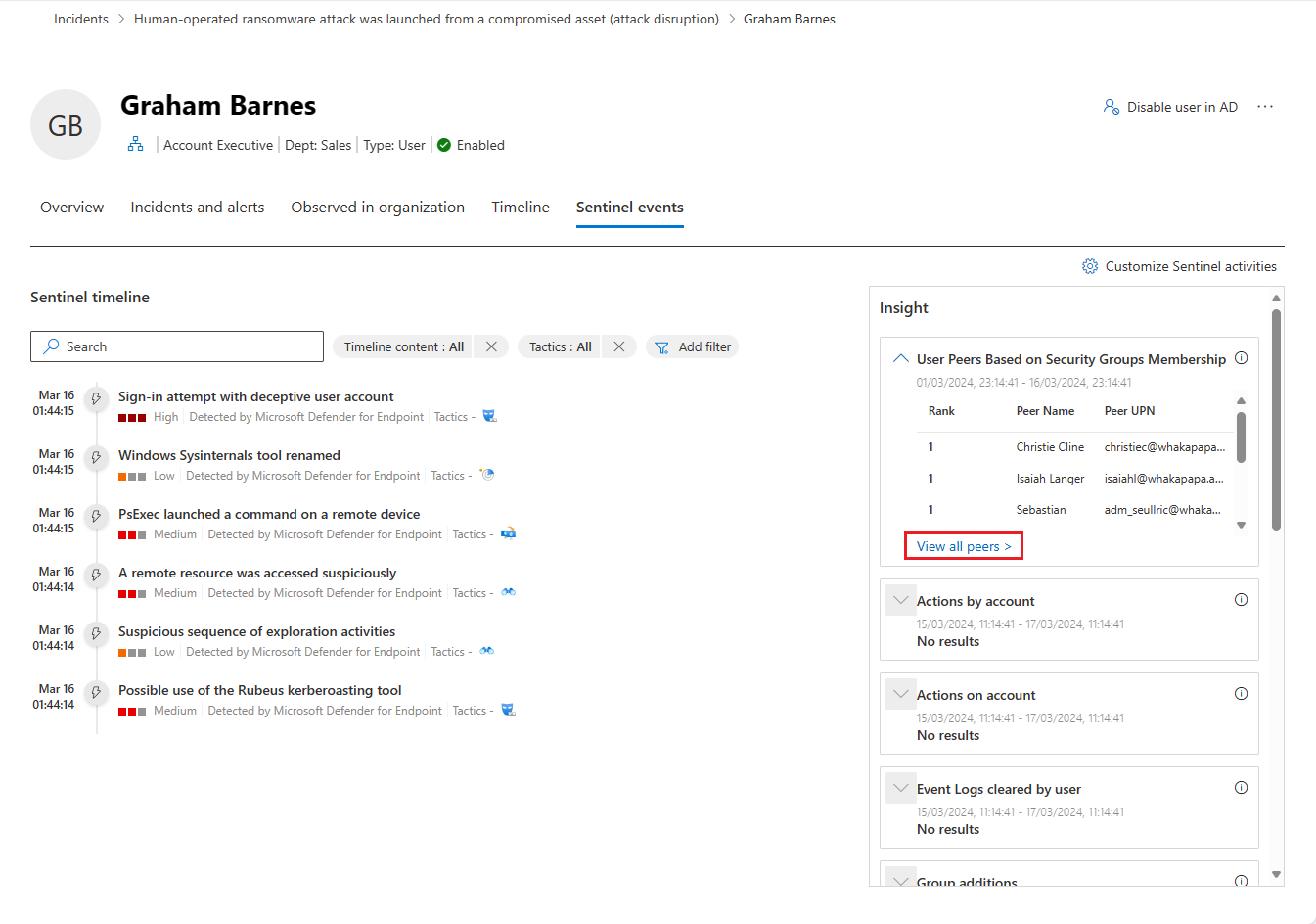

Microsoft Sentinel separador eventos

Quando Microsoft Sentinel está ligado ao portal do Defender, este separador mostra uma linha cronológica Microsoft Sentinel para a identidade. A linha cronológica inclui alertas associados à identidade, incluindo alertas também apresentados no separador Incidentes e alertas e alertas criados por Microsoft Sentinel. Também mostra caças com marcadores que referenciam a identidade, eventos de atividade de origens de dados externas e comportamentos invulgares identificados por Microsoft Sentinel regras de anomalias.

Informações

A secção Informações mostra as informações das entidades, que são consultas de investigação definidas por investigadores de segurança da Microsoft para ajudar os analistas a investigar identidades de forma mais eficiente. Estas informações realçam automaticamente os principais sinais de segurança, como a atividade de início de sessão, as alterações de grupo e o comportamento anómalo, e apresentam resultados como tabelas e gráficos. As informações são alimentadas por Microsoft Sentinel e as origens de dados ligadas à mesma, incluindo registos de Microsoft Entra ID e Microsoft Sentinel UEBA quando ativadas.

Tipos de informações

Seguem-se algumas das informações apresentadas:

- Elementos de utilizador com base na associação a grupos de segurança

- Ações por conta

- Ações na conta

- Registos de eventos limpos pelo utilizador

- Adições de grupo

- Contagem anómalo de operações de escritório elevada

- Acesso a recursos

- Contagem de resultados de início de sessão anómalomente elevada Azure

- Informações da UEBA

- Permissões de acesso de utilizador para Azure subscrições

- Indicadores de ameaças relacionados com o utilizador

- Informações da lista de observação (Pré-visualização)

- Atividade de início de sessão do Windows

Origens de dados para informações

As informações baseiam-se nas seguintes origens de dados:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (Microsoft Sentinel UEBA)

- Heartbeat (Azure Monitor Agent)

- CommonSecurityLog (Microsoft Sentinel)

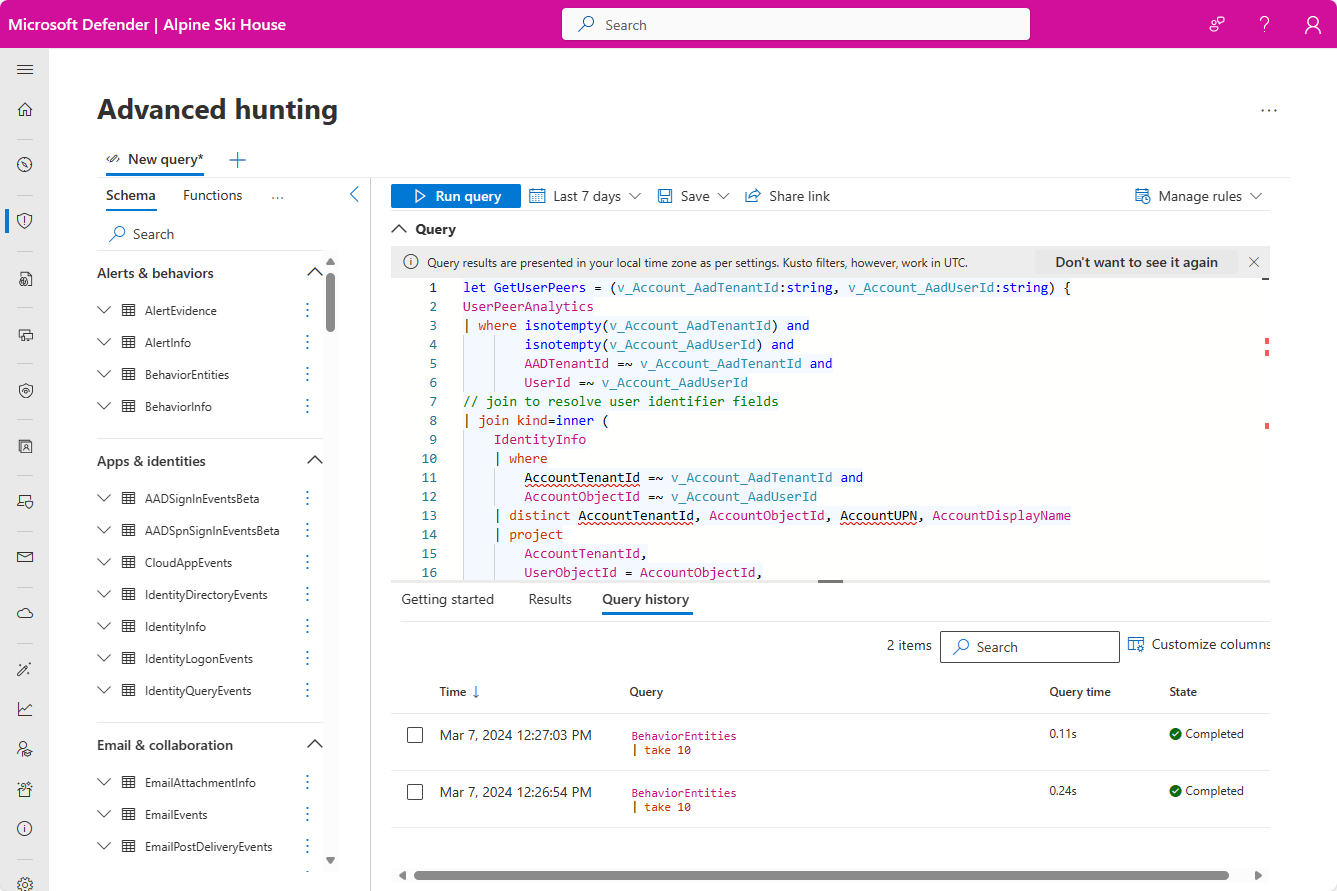

Explorar informações na Investigação avançada

Para explorar mais informações, selecione a ligação que acompanha as informações. A ligação abre a página Investigação avançada com a consulta subjacente às informações e os respetivos resultados não processados. Pode modificar a consulta ou desagregar os resultados para expandir a investigação.