Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описывается настройка авторизации и проверки подлинности между расширением Databricks для Visual Studio Code и рабочей областью Azure Databricks, если вы еще не настроили расширение с помощью программы установки проекта. См. расширение Databricks для Visual Studio Code.

Расширение Databricks для Visual Studio Code реализует части стандарта единой аутентификации Databricks, что позволяет настроить авторизацию Azure Databricks на основе OAuth 2.0 один раз, а затем использовать эту конфигурацию в различных средствах и пакетах SDK Azure Databricks без дополнительных изменений в конфигурации авторизации и аутентификации. Он также обеспечивает автоматическое обновление активных маркеров доступа, что снижает сложность процесса при разработке.

Databricks рекомендует интерактивную авторизацию пользователей OAuth, которую легко настроить с помощью расширения Databricks для Visual Studio Code. См. настройку OAuth авторизации и проверки подлинности.

В противном случае, если вы используете Аутентификация с Azure Databricks с использованием токенов личного доступа (устаревшая версия), Авторизация доступа к Azure Databricks с помощью OAuth, или Аутентификация с помощью учетных записей службы Microsoft Entra, см. раздел Настройка проверки подлинности с помощью профиля конфигурации. Сведения о аутентификации с помощью Azure CLI см. в разделе Настройка аутентификации Azure CLI.

Примечание.

Расширение Databricks для Visual Studio Code не поддерживает проверку подлинности с помощью управляемых удостоверений Azure (прежнее название - управляемые удостоверения служб Azure (MSI)), но Databricks Connect поддерживает это без использования расширения Databricks для Visual Studio Code. Сведения об установке Databricks Connect см. в разделе Install Databricks Connect для Python.

Настройка авторизации и проверки подлинности OAuth

Azure Databricks поддерживает авторизацию и проверку подлинности на основе OAuth 2.0, а также упрощает управление маркерами доступа с помощью единой проверки подлинности Databricks. Дополнительные сведения об авторизации пользователей и служебных субъектов с помощью Azure Databricks см. в разделе Authorize access to Azure Databricks resources.

Чтобы завершить настройку для авторизации OAuth, откройте проект в VSCode с включённым расширением Databricks для Visual Studio Code.

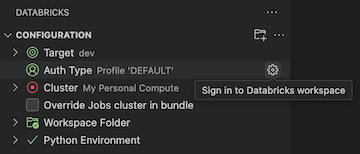

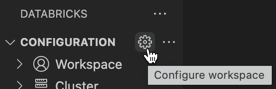

В представлении Конфигурация нажмите Тип проверки подлинности, затем нажмите значок шестеренки (Вход в рабочую область Databricks).

Если у вас уже есть профиль конфигурации проверки подлинности в этом списке с меткой Аутентификация с помощью OAuth (от пользователя к компьютеру), и вы знаете, что он соответствует целевому узлу Databricks, выберите его из списка и выполните следующие действия:

- Если появится запрос, выполните все инструкции на экране в веб-браузере, чтобы завершить проверку подлинности с помощью Azure Databricks.

- Если также появится запрос, разрешите доступ ко всем API .

- Перейдите сразу к выбору вычислений для выполнения кода и заданий.

В командной палитре для выберите метод проверки подлинности, нажмите OAuth (пользователь на компьютер).

Для опции Выбор метода проверки подлинности выберите OAuth (пользователь к машине).

Введите имя профиля проверки подлинности, связанного с Azure Databricks.

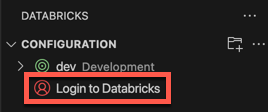

В представлении конфигурации нажмите кнопку "Вход в Databricks".

В палитре команд для Выберите метод проверки подлинностивыберите имя только что созданного профиля конфигурации проверки подлинности.

Если появится запрос, выполните все инструкции на экране в веб-браузере, чтобы завершить проверку подлинности с помощью Azure Databricks. Если также появится запрос, разрешите доступ ко всем API .

После успешного входа вернитесь к Visual Studio Code.

Настройте аутентификацию через профиль конфигурации

В следующих инструкциях предполагается, что вы уже настроили профиль конфигурации Azure Databricks с необходимыми полями для типа проверки подлинности Azure Databricks. Чтобы создать профиль, см. раздел конфигурационных профилей Azure Databricks. Чтобы настроить параметры профиля, перейдите на вкладку Profile или в раздел, соответствующий вашему типу проверки подлинности, в Авторизация доступа к ресурсам Azure Databricks.

Чтобы выбрать профиль конфигурации, который вы хотите, чтобы использовало расширение, откройте проект и расширение и выполните следующие действия:

В представлении Конфигурация нажмите Тип проверки подлинности, затем нажмите значок шестеренки (Вход в рабочую область Databricks).

В Палитре команд выберите в списке целевой профиль конфигурации Azure Databricks.

Совет

Целевой узел рабочей области можно изменить позже, отредактировав значение целевого параметра

workspaceв файле конфигурацииdatabricks.yml, связанном с проектом. См цели.

Если у вас нет профиля конфигурации, вы можете создать его, который будет аутентифицироваться с помощью персонального токена доступа Azure Databricks, например, следующим образом:

При открытии проекта и расширения в представлении конфигурации щелкните «Тип проверки подлинности» или «Войти в Databricks», а затем щелкните значок шестеренки (вход в рабочую область Databricks).

В палитре команд выберите личный токен доступа.

Выполните запросы на экране, чтобы выполнить следующие действия:

- Введите имя профиля проверки подлинности, связанного с Azure Databricks.

- Создайте личный маркер доступа в рабочей области Azure Databricks, а затем скопируйте значение маркера.

- Вернитесь к расширению и введите значение скопированного маркера.

Расширение создает в вашем проекте папку .databricks с файлом под именем databricks.env, если она еще не существует. Этот файл содержит хост рабочей области, который вы ввели, а также другие сведения о конфигурации Azure Databricks, используемые расширением Databricks для Visual Studio Code.

Расширение также добавляет скрытый .gitignore файл в проект, если файл не существует или если существующий .gitignore файл не найден в родительских папках. Если создается новый .gitignore файл, расширение добавляет .databricks/ запись в этот новый файл. Если расширение находит существующий файл, оно добавляет .gitignore запись в существующий .databricks/ файл.

Настройка проверки подлинности Azure CLI

Azure Databricks поддерживает проверку подлинности с помощью локально установленной Azure CLI. Это позволяет создавать короткоживущие (на один час) токены Microsoft Entra ID, что снижает риск случайной утечки более долговечных токенов, например, личных токенов доступа Azure Databricks, через коммиты в системе контроля версий или другими способами.

Имея открытые проект и расширение, а также локально установленный Azure CLI, выполните следующее:

В окне конфигурации нажмите «Настройка Databricks».

Примечание.

Если Настройка Databricks не отображается, нажмите на значок шестеренки (Настройка рабочей области) рядом с Конфигурацией.

В палитре команд

для хоста Databricks введитеURL вашего рабочего пространства , например,. Нажмите клавишу ВВОД. Выберите Azure CLI.