Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье рассматриваются следующие вопросы:

- Типы данных мониторинга, которые можно собирать для этой службы.

- Способы анализа данных.

Примечание.

Если вы уже знакомы с этой службой и (или) Azure Monitor и просто хотите знать, как анализировать данные мониторинга, см . раздел "Анализ " в конце этой статьи.

При наличии критически важных приложений и бизнес-процессов, использующих ресурсы Azure, необходимо отслеживать и получать оповещения для системы. Служба Azure Monitor собирает и агрегирует метрики и журналы из каждого компонента системы. Azure Monitor предоставляет представление о доступности, производительности и устойчивости, а также уведомляет вас о проблемах. Вы можете использовать портал Azure, PowerShell, Azure CLI, REST API или клиентские библиотеки для настройки и просмотра данных мониторинга.

- Дополнительные сведения об Azure Monitor см. в обзоре Azure Monitor.

- Дополнительные сведения о том, как отслеживать ресурсы Azure в целом, см. в статье "Мониторинг ресурсов Azure" с помощью Azure Monitor.

Используйте журналы и метрики брандмауэра Azure для мониторинга трафика и операций в брандмауэре. Эти журналы и метрики служат нескольким основным целям, в том числе:

Анализ трафика: используйте журналы для проверки и анализа трафика, передаваемого через брандмауэр. Этот анализ включает изучение разрешенного и запрещенного трафика, проверки исходных и целевых IP-адресов, URL-адресов, номеров портов, протоколов и т. д. Эти аналитические сведения важны для понимания шаблонов трафика, выявления потенциальных угроз безопасности и устранения проблем с подключением.

Метрики производительности и работоспособности: Брандмауэр Azure метрики предоставляют метрики производительности и работоспособности, такие как данные, пропускная способность, количество попаданий правил и задержка. Отслеживайте эти метрики, чтобы оценить общую работоспособность брандмауэра, определить узкие места производительности и обнаружить аномалии.

Аудит тропы. Журналы действий позволяют выполнять аудит операций, связанных с ресурсами брандмауэра, захватывая такие действия, как создание, обновление или удаление правил и политик брандмауэра. Просмотр журналов действий помогает сохранить историческую запись изменений конфигурации и обеспечить соответствие требованиям к безопасности и аудиту.

Типы ресурсов

Azure использует концепцию типов ресурсов и идентификаторов для идентификации всего в подписке. Типы ресурсов также являются частью идентификаторов ресурсов для каждого ресурса, работающего в Azure. Например, для виртуальной машины используется Microsoft.Compute/virtualMachinesодин тип ресурса. Список служб и связанных с ними типов ресурсов см. в разделе "Поставщики ресурсов".

Azure Monitor аналогично упорядочивает основные данные мониторинга в метрики и журналы на основе типов ресурсов, которые также называются пространствами имен. Различные метрики и журналы доступны для различных типов ресурсов. Служба может быть связана с несколькими типами ресурсов.

Дополнительные сведения о типах ресурсов для Брандмауэр Azure см. в Брандмауэр Azure справочнике по данным мониторинга.

Хранилище данных

Для Azure Monitor:

- Данные метрик хранятся в базе данных метрик Azure Monitor.

- Данные журнала хранятся в хранилище журналов Azure Monitor. Log Analytics — это средство в портале Azure, которое может выполнять запросы к этому хранилищу.

- Журнал действий Azure — это отдельное хранилище с собственным интерфейсом в портал Azure.

При необходимости можно перенаправить данные журнала метрик и действий в хранилище журналов Azure Monitor. Затем с помощью Log Analytics можно запрашивать данные и сопоставлять их с другими данными журнала.

Многие службы могут использовать параметры диагностики для отправки данных метрик и журналов в другие расположения хранилища за пределами Azure Monitor. Примеры включают служба хранилища Azure, размещенные партнерские системы и системы партнеров, отличные от Azure, с помощью Центров событий.

Подробные сведения о том, как Azure Monitor хранит данные, см. на платформе данных Azure Monitor.

Метрики платформы Azure Monitor

Azure Monitor предоставляет метрики платформы для большинства служб. Эти метрики перечислены ниже.

- Индивидуально определяется для каждого пространства имен.

- Хранится в базе данных метрик временных рядов Azure Monitor.

- Легковесный и способный поддерживать оповещения практически в режиме реального времени.

- Используется для отслеживания производительности ресурса с течением времени.

Коллекция: Azure Monitor автоматически собирает метрики платформы. Настройка не требуется.

Маршрутизация: Вы также можете направлять некоторые метрики платформы в журналы Azure Monitor или Log Analytics, чтобы выполнять их запросы вместе с другими данными журнала. Проверьте параметр экспорта DS для каждой метрики, чтобы узнать, можно ли использовать параметр диагностики для маршрутизации метрик в журналы Azure Monitor или Log Analytics.

- Для получения дополнительной информации см. настройку диагностики метрик.

- Сведения о настройке параметров диагностики для службы см. в статье "Создание параметров диагностики" в Azure Monitor.

Список всех метрик, которые можно собрать для всех ресурсов в Azure Monitor, см. в статье "Поддерживаемые метрики в Azure Monitor".

Для получения списка доступных метрик для Azure Firewall, см. справочник по данным мониторинга Azure Firewall.

Журналы ресурсов Azure Monitor

Журналы ресурсов предоставляют аналитические сведения об операциях, выполненных ресурсом Azure. Журналы создаются автоматически, но их необходимо перенаправить в журналы Azure Monitor, чтобы сохранить или запросить их. Журналы организованы по категориям. Заданное пространство имен может содержать несколько категорий журналов ресурсов.

Сбор данных: Журналы ресурсов не собираются и не хранятся, пока вы не создадите настройку диагностики и не направите журналы в одно или несколько местоположений. Создавая параметр диагностики, нужно указать, какие категории журналов должны собираться. Существует несколько способов создания и поддержания параметров диагностики, включая портал Azure, программно и через Политику Azure.

Маршрутизация: рекомендуемая по умолчанию — маршрутизация журналов ресурсов в Azure Monitor Logs, чтобы вы могли делать запросы к ним вместе с другими данными журналов. Также доступны другие расположения, такие как служба хранилища Azure, Центры событий Azure и некоторые партнеры по мониторингу Майкрософт. Для получения дополнительной информации см. журналы ресурсов Azure и назначения журналов ресурсов.

Подробные сведения о сборе, хранении и маршрутизации журналов ресурсов см. в разделе "Параметры диагностики" в Azure Monitor.

Список всех доступных категорий журналов ресурсов в Azure Monitor см. в статье "Поддерживаемые журналы ресурсов" в Azure Monitor.

Все журналы ресурсов в Azure Monitor имеют одинаковые поля заголовков, а затем поля для конкретной службы. Общая схема показана в разделе Схема журнала ресурсов Azure Monitor.

Для просмотра доступных категорий журналов ресурсов, связанных таблиц Log Analytics и схем журналов для Azure Firewall, см. Справочник по данным мониторинга для Azure Firewall.

Рабочая книга Azure Firewall предоставляет настраиваемый холст для анализа данных файрвола Azure. Используйте его для создания расширенных визуальных отчетов на портале Azure. Вы можете использовать несколько брандмауэров, развернутых в Azure, и объединить их в единый интерактивный интерфейс.

Вы также можете подключиться к учетной записи хранения и извлечь записи журнала JSON для журналов доступа и производительности. После скачивания JSON-файлов их можно преобразовать в формат CSV и просматривать в Excel, Power BI или другом средстве визуализации данных.

Совет

Если вы знакомы с Visual Studio и основными понятиями об изменении значений констант и переменных в C#, можно использовать средства преобразователя журналов , доступные на сайте GitHub.

Журнал действий Azure

Журнал действий содержит события уровня подписки, отслеживающие операции для каждого ресурса Azure, как видно извне этого ресурса; например, создание нового ресурса или запуск виртуальной машины.

Сбор: события журнала действий автоматически создаются и собираются в отдельном хранилище для просмотра в портале Azure.

Маршрутизация. Вы можете отправлять данные журнала действий в журналы Azure Monitor, чтобы их можно было анализировать вместе с другими данными журнала. Также доступны другие расположения, такие как служба хранилища Azure, Центры событий Azure и некоторые партнеры по мониторингу Майкрософт. Дополнительные сведения о маршрутизации журнала действий см. в разделе "Обзор журнала действий Azure".

Отслеживание изменений (предварительная версия)

Azure Resource Graph (ARG) — это служба Azure, предназначенная для обеспечения масштабного, эффективного и производительного изучения ресурсов. Azure Resource Graph (ARG) предоставляет данные анализа изменений для различных сценариев управления и устранения неполадок. Вы можете найти, когда изменения были обнаружены в свойстве Azure Resource Manager (ARM), просматривать сведения об изменении свойств и запрашивать изменения в масштабах подписки, группы управления или клиента.

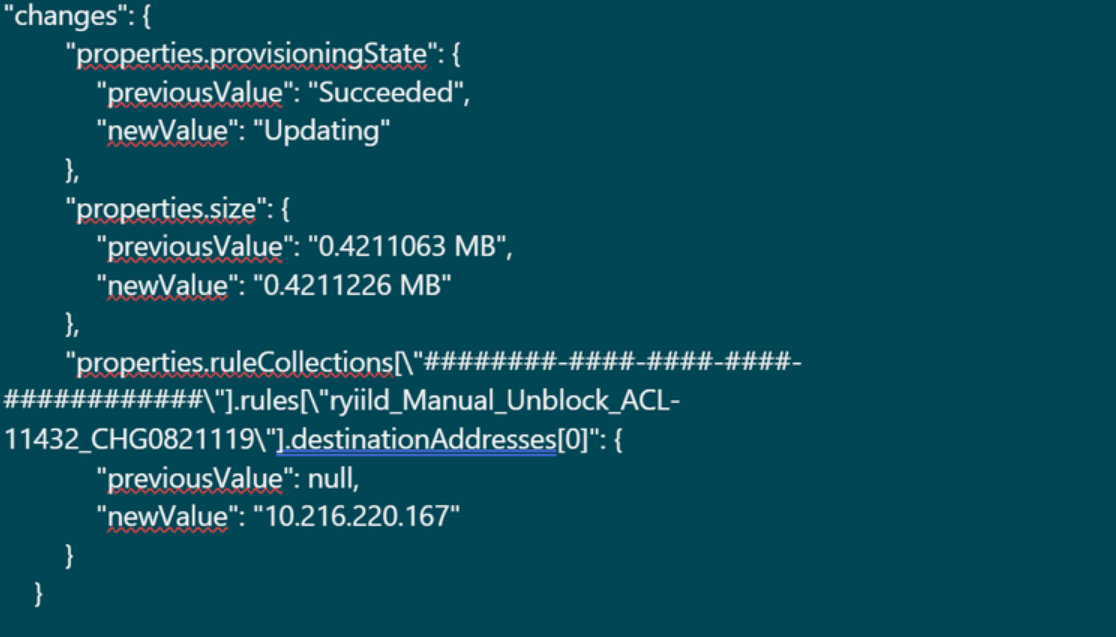

Анализ изменений ARG поддерживает RuleCollectionGroups. Вы можете отслеживать изменения в группах коллекций правил брандмауэра Azure с помощью запроса Azure Resource Graph на странице ResourceGraphExplorer портала Azure, используя следующий запрос:

На следующем рисунке показан пример изменённых выходных данных.

Эта возможность поможет отслеживать изменения, внесенные в правила брандмауэра, что помогает обеспечить подотчетность для конфиденциального ресурса, например брандмауэра.

Полное отслеживание изменений набора правил с подробными запросами и примерами см. в разделе "Отслеживание изменений набора правил".

Структурированные журналы Брандмауэр Azure

Структурированные журналы — это тип данных журнала, организованных в определенном формате. Они используют предопределенную схему для структуры данных журнала таким образом, чтобы упростить поиск, фильтрацию и анализ. В отличие от неструктурированных журналов, которые состоят из текста свободной формы, структурированные журналы имеют единообразный формат, который компьютеры могут разбирать и анализировать.

структурированные журналы Брандмауэр Azure предоставляют более подробное представление событий брандмауэра. К ним относятся такие сведения, как исходные и конечные IP-адреса, протоколы, номера портов и действия, выполняемые брандмауэром. Они также включают дополнительные метаданные, такие как время события и имя экземпляра Брандмауэр Azure.

В настоящее время для Брандмауэр Azure доступны следующие категории журналов диагностики:

- Журнал правил приложений

- Журнал правил сети

- Журнал DNS-прокси

В этих категориях журналов используется режим диагностики Azure. В этом режиме все данные из любого параметра диагностики будут собираться в таблицу AzureDiagnostics.

Используя структурированные журналы, можно использовать таблицы с определенными ресурсами вместо существующей таблицы AzureDiagnostics . Если вам нужны оба набора журналов, необходимо создать по крайней мере два параметра диагностики для каждого брандмауэра.

Режим конкретного ресурса

В зависящем от ресурса режиме отдельные таблицы в выбранной рабочей области создаются для каждой категории, выбранной в параметре диагностики. Этот метод рекомендуется: так как он: Использование заглавных букв:

- Может сократить общие затраты на ведение журнала до 80%. Прописная буква: "

- Упрощает работу с данными в запросах логов. Прописная буква: "

- Облегчает обнаружение схем и их структуры. Прописная буква: "

- Повышает производительность за счет уменьшения задержки приема данных и времени выполнения запросов. Заглавная буква:

- Позволяет предоставить Azure RBAC права на определенную таблицу.

Новые таблицы, относящиеся к ресурсам, доступны в параметре диагностики, которые позволяют использовать следующие категории:

- Журнал правил сети — содержит все данные журнала правил сети. Каждое совпадение между плоскостью данных и правилом сети приводит к созданию записи журнала с пакетом плоскости данных и атрибутами соответствующего правила.

- Журнал правил NAT — содержит все данные журнала событий DNAT (преобразование сетевых адресов назначения). Каждое совпадение между плоскостью данных и правилом DNAT приводит к созданию записи журнала с пакетом плоскости данных и атрибутами соответствующего правила. Замечание: таблица AZFWNATRule регистрирует события только при совпадении правила DNAT. Если совпадения нет, журнал не создается.

- Журнал правил приложения — содержит все данные журнала правил приложения. Каждое совпадение между плоскостью данных и правилом приложения приводит к созданию записи журнала с пакетом плоскости данных и атрибутами соответствующего правила.

- Журнал аналитики угроз — содержит все события аналитики угроз.

- Журнал IDPS — содержит все пакеты плоскости данных, которые были сопоставлены с одной или несколькими сигнатурами IDPS.

- Журнал прокси-сервера DNS — содержит все данные журнала событий прокси-сервера DNS.

- Журнал сбоев при разрешении внутреннего полного доменного имени — содержит все внутренние запросы на разрешение полных доменных имен брандмауэра, которые привели к сбою.

- Журнал агрегирования правил приложения — содержит агрегированные данные журнала правил приложения для аналитики политик.

- Журнал агрегирования правил сети — содержит агрегированные данные журнала правил сети для аналитики политик.

- Журнал агрегирования правил NAT — содержит агрегированные данные журнала правил NAT для аналитики политик.

- Верхний журнал потоков — журнал "Загруженные потоки" отображает наиболее значимые подключения, способствующие максимальной пропускной способности через межсетевой экран. Для получения дополнительной информации см. лог "Топовые потоки".

- Трассировка потока — содержит сведения о потоке, флаги и период времени записи потоков. Вы можете просмотреть полный поток, такие как SYN, SYN-ACK, FIN, FIN-ACK, RST, INVALID (потоки).

Все таблицы, относящиеся к ресурсам, теперь поддерживают план базовой таблицы, что позволяет сократить затраты на ведение журнала до 80%. Дополнительные сведения об ограничениях и различиях этого нового плана ведения журнала см. в Azure Monitor Logs. Дополнительные сведения о новом интерфейсе запроса см. в статье "Запрос данных" в базовой и вспомогательной таблице.

Примечание.

- Интеграции Аналитики политик и Безопасности Copilot несовместимы с планом таблицы Basic. Чтобы включить эти функции, убедитесь, что необходимые таблицы журналов настроены с помощью плана таблицы Analytics .

- План таблицы можно обновлять только каждые 7 дней.

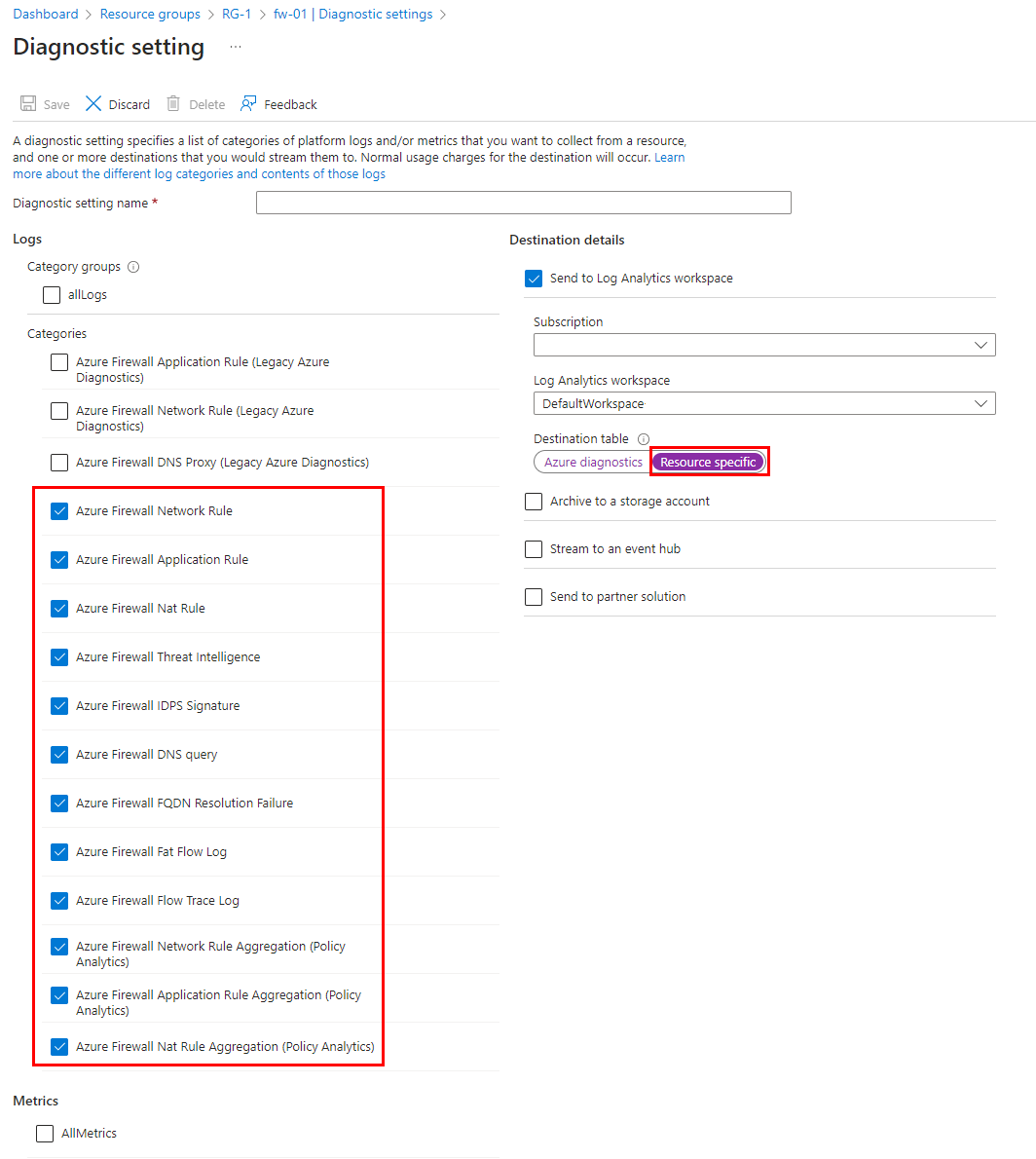

Включение структурированных журналов

Чтобы включить структурированные журналы брандмауэра Azure, сначала настройте рабочую область Log Analytics в подписке Azure. В этой рабочей области хранятся структурированные журналы, созданные брандмауэром Azure.

После настройки рабочей области Log Analytics включите структурированные журналы в брандмауэре Azure, перейдя на страницу параметров диагностики брандмауэра на портале Azure. Далее выберите таблицу назначения, относящуюся к конкретному ресурсу, и выберите типы событий, которые нужно регистрировать.

Примечание.

- Чтобы включить журнал Fat Flow брандмауэра Azure (Top Flow Log), необходимо настроить его через Azure PowerShell. Для получения дополнительной информации см. лог "Топовые потоки".

- После включения структурированных журналов брандмауэра Azure может потребоваться до 30 минут для заполнения журналов. Если вы переносите устаревшие журналы диагностики Azure в структурированный формат, сохраните исходную конфигурацию диагностики вместе с новой установкой. Этот подход помогает подтвердить успешную доставку журналов в новой конфигурации перед удалением устаревшего параметра.

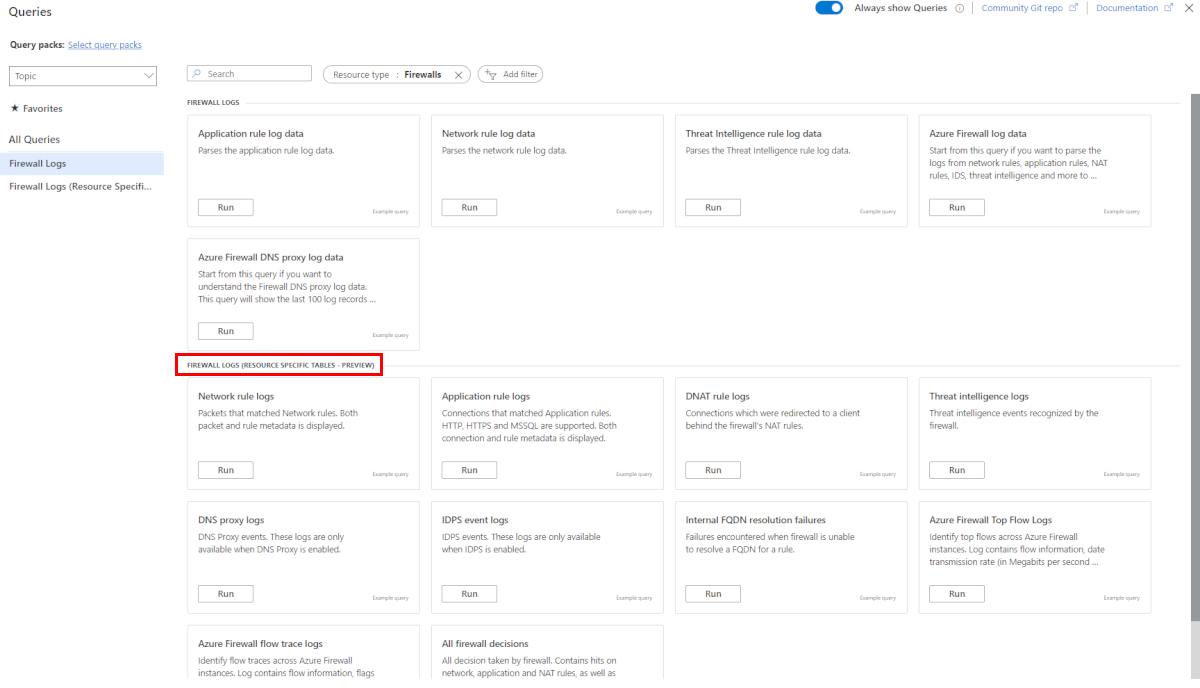

Структурированные запросы журнала

Портал Azure предоставляет список предопределенных запросов. Этот список содержит предопределенный запрос журнала KQL (Язык запросов Kusto) для каждой категории и присоединенный запрос, показывающий все события ведения журнала брандмауэра Azure в одном представлении.

Книга Брандмауэра Azure

Рабочая книга Azure Firewall предоставляет настраиваемый холст для анализа данных файрвола Azure. Используйте его для создания расширенных визуальных отчетов на портале Azure. Вы можете использовать несколько брандмауэров, развернутых в Azure, и объединить их в единый интерактивный интерфейс.

Чтобы развернуть новую книгу, использующую структурированные журналы Брандмауэр Azure, ознакомьтесь с книгой Azure Monitor для Брандмауэр Azure.

Устаревшие журналы Диагностика Azure

Устаревшие журналы диагностики Azure — это исходные запросы журнала Брандмауэр Azure, которые выводят данные журнала в неструктурированном или текстовом формате свободной формы. Устаревшие категории журналов брандмауэра Azure используют режим диагностики Azure для сбора всех данных в таблице AzureDiagnostics. Если вам нужны структурированные и диагностические журналы, необходимо создать по крайней мере два параметра диагностики для каждого брандмауэра.

Диагностические журналы поддерживают следующие категории:

- правило приложения Брандмауэр Azure

- правило сети Брандмауэр Azure

- Брандмауэр Azure DNS-прокси

Сведения о включении ведения журнала диагностики с помощью портала Azure см. в статье "Включение структурированных журналов".

Журнал правил приложений

Журнал правил приложения можно сохранить в учетной записи хранения, передать его в Центры событий и отправить его в журналы Azure Monitor. Каждое новое подключение, соответствующее одному из настроенных правил приложения, приводит к журналу для принятого или запрещенного подключения. Данные регистрируются в журнале в формате JSON, как показано в примере ниже:

Category: application rule logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

{

"category": "AzureFirewallApplicationRule",

"time": "2018-04-16T23:45:04.8295030Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallApplicationRuleLog",

"properties": {

"msg": "HTTPS request from 10.1.0.5:55640 to mydestination.com:443. Action: Allow. Rule Collection: collection1000. Rule: rule1002"

}

}

{

"category": "AzureFirewallApplicationRule",

"time": "2018-04-16T23:45:04.8295030Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallApplicationRuleLog",

"properties": {

"msg": "HTTPS request from 10.11.2.4:53344 to www.bing.com:443. Action: Allow. Rule Collection: ExampleRuleCollection. Rule: ExampleRule. Web Category: SearchEnginesAndPortals"

}

}

Журнал правил сети

Журнал правил сети можно сохранить в учетной записи хранения, передать его в Центры событий и отправить его в журналы Azure Monitor. Каждое новое подключение, соответствующее одному из настроенных сетевых правил, приводит к журналу для принятого или запрещенного подключения. Данные регистрируются в журнале в формате JSON, как показано в примере ниже.

Category: network rule logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

{

"category": "AzureFirewallNetworkRule",

"time": "2018-06-14T23:44:11.0590400Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallNetworkRuleLog",

"properties": {

"msg": "TCP request from 111.35.136.173:12518 to 13.78.143.217:2323. Action: Deny"

}

}

Журнал DNS-прокси

Журнал DNS-прокси можно сохранить в учетной записи хранения, передать его в центры событий и отправить его в журналы Azure Monitor, только если включить его для каждого брандмауэра Azure. Этот журнал отслеживает DNS-сообщения на DNS-сервер, настроенный с помощью DNS-прокси. Данные регистрируются в журнале в формате JSON, как показано в примере ниже:

Category: DNS proxy logs.

Time: log timestamp.

Properties: currently contains the full message.

note: this field will be parsed to specific fields in the future, while maintaining backward compatibility with the existing properties field.

Успех.

{

"category": "AzureFirewallDnsProxy",

"time": "2020-09-02T19:12:33.751Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallDnsProxyLog",

"properties": {

"msg": "DNS Request: 11.5.0.7:48197 – 15676 AAA IN md-l1l1pg5lcmkq.blob.core.windows.net. udp 55 false 512 NOERROR - 0 2.000301956s"

}

}

Не удалось

{

"category": "AzureFirewallDnsProxy",

"time": "2020-09-02T19:12:33.751Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallDnsProxyLog",

"properties": {

"msg": " Error: 2 time.windows.com.reddog.microsoft.com. A: read udp 10.0.1.5:49126->168.63.129.160:53: i/o timeout”

}

}

Формат сообщения:

[client’s IP address]:[client’s port] – [query ID] [type of the request] [class of the request] [name of the request] [protocol used] [request size in bytes] [EDNS0 DO (DNSSEC OK) bit set in the query] [EDNS0 buffer size advertised in the query] [response CODE] [response flags] [response size] [response duration]

Анализ данных мониторинга

Существует множество средств для анализа данных мониторинга.

Средства Azure Monitor

Azure Monitor поддерживает следующие основные средства:

Эксплорер метрик — инструмент в портале Azure, позволяющий просматривать и анализировать метрики для ресурсов Azure. Дополнительные сведения см. в разделе "Анализ метрик" с помощью обозревателя метрик Azure Monitor.

Log Analytics— средство в портал Azure, позволяющее запрашивать и анализировать данные журнала с помощью языка запросов Kusto (KQL). Дополнительные сведения см. в статье Начало работы с запросами журнала в Azure Monitor.

Журнал действий, имеющий пользовательский интерфейс в портале Azure для просмотра и базового поиска. Для более подробного анализа необходимо направлять данные в журналы Azure Monitor и выполнять более сложные запросы в Log Analytics.

Средства, которые позволяют более сложной визуализации, включают:

- Панели мониторинга в портале Azure, позволяющие объединить различные виды данных в едином окне.

- Рабочие книги, настраиваемые отчеты, которые можно создать в портале Azure. Рабочие книги могут включать текст, показатели и запросы журналов.

- Grafana — инструмент с открытой платформой, который отлично подходит для операционных панелей. С помощью Grafana можно создавать панели мониторинга, содержащие данные из нескольких источников, отличных от Azure Monitor.

- Power BI— служба бизнес-аналитики, которая предоставляет интерактивные визуализации в различных источниках данных. Вы можете настроить Power BI на автоматический импорт данных журналов из Azure Monitor, чтобы воспользоваться этими визуализациями.

Инструменты экспорта Azure Monitor

Вы можете получить данные из Azure Monitor в другие средства с помощью следующих методов:

Метрики. Используйте REST API для метрик для извлечения данных метрик из базы данных метрик Azure Monitor. API поддерживает выражения фильтров для уточнения полученных данных. Для получения дополнительной информации, см. справочник по REST API Azure Monitor.

Журналы: используйте REST API или клиентские связанные библиотеки.

Другим вариантом является экспорт данных рабочей области.

Чтобы начать работать с REST API для Azure Monitor, смотрите Пошаговое руководство по REST API для мониторинга Azure.

Запросы Kusto

Данные мониторинга можно анализировать в хранилище журналов Azure Monitor или Log Analytics с помощью языка запросов Kusto (KQL).

Внимание

При выборе Логи в меню службы на портале открывается Log Analytics с областью запроса, установленной для текущей службы. Эта область означает, что запросы журналов будут включать только данные из этого типа ресурса. Если вы хотите выполнить запрос, содержащий данные из других служб Azure, выберите журналы в меню Azure Monitor . Подробные сведения см. в статье Область запросов журнала и временной диапазон в Azure Monitor Log Analytics.

Список распространенных запросов для любой службы см. в интерфейсе запросов Log Analytics.

Оповещения

Оповещения Azure Monitor заранее уведомляют вас о конкретных условиях, обнаруженных в данных мониторинга. Оповещения позволяют выявлять и устранять проблемы в системе, прежде чем клиенты заметят их. Дополнительные сведения см. в оповещениях Azure Monitor.

Существует множество источников распространенных оповещений для ресурсов Azure. Примеры распространенных оповещений для ресурсов Azure см. в примерах запросов оповещений журнала. Сайт базовых оповещений Azure Monitor (AMBA) предоставляет полуавтоматический метод реализации важных оповещений метрик платформы, панелей мониторинга и рекомендаций. Сайт охватывает постоянно расширяющееся подмножество служб Azure, включая все службы, которые являются частью Azure Landing Zone (ALZ).

Общая схема оповещений стандартизирует обработку уведомлений об оповещениях Azure Monitor. Дополнительные сведения см. в разделе "Общая схема оповещений".

Типов оповещений

Вы можете получать оповещения о любых источниках данных метрик или журналов на платформе данных Azure Monitor. Существует множество различных типов оповещений в зависимости от служб, которые вы отслеживаете, и данных мониторинга, которые вы собираете. Различные типы оповещений имеют различные преимущества и недостатки. Дополнительные сведения см. в разделе "Выбор правильного типа оповещений мониторинга".

В следующем списке описаны типы оповещений Azure Monitor, которые можно создать:

- Оповещения метрик оценивают метрики ресурсов через регулярные интервалы. Метрики могут быть метриками платформы, пользовательскими метриками, журналами из Azure Monitor, преобразованными в метрики или метриками Application Insights. Уведомления о метриках также могут применяться с несколькими условиями и динамическими пороговыми значениями.

- Оповещения журнала позволяют пользователям использовать запрос Log Analytics для оценки журналов ресурсов на предопределенной частоте.

- Оповещения журнала действий активируются при возникновении нового события журнала действий, соответствующего определенным условиям. Оповещения о работоспособности ресурсов и оповещения о работоспособности служб — это оповещения журнала действий, которые сообщают о работоспособности ваших служб и ресурсов.

Некоторые службы Azure также поддерживают оповещения интеллектуального обнаружения, оповещения Prometheus или рекомендуемые правила генерации оповещений.

Для некоторых служб можно отслеживать масштаб, применяя одно правило генерации оповещений метрик к нескольким ресурсам одного типа, которые существуют в одном регионе Azure. Для каждого отслеживаемого ресурса отправляются отдельные уведомления. Сведения о поддерживаемых службах и облаках Azure см. в статье "Мониторинг нескольких ресурсов с помощью одного правила генерации оповещений".

Оповещение о метриках Azure Брандмауэра

Метрики предоставляют критически важные сигналы для отслеживания работоспособности ресурсов. Поэтому важно отслеживать метрики для ресурса и следить за любыми аномалиями. Но что делать, если метрики Брандмауэр Azure перестают поступать? Это может указывать на потенциальную проблему конфигурации или что-то более зловеще, как сбой. Отсутствующие метрики могут произойти из-за публикации маршрутов по умолчанию, которые блокируют Брандмауэр Azure от отправки метрик или количества работоспособных экземпляров, спускающихся до нуля. В этом разделе описано, как настроить метрики в рабочей области Log Analytics и как оповещать о отсутствующих метриках.

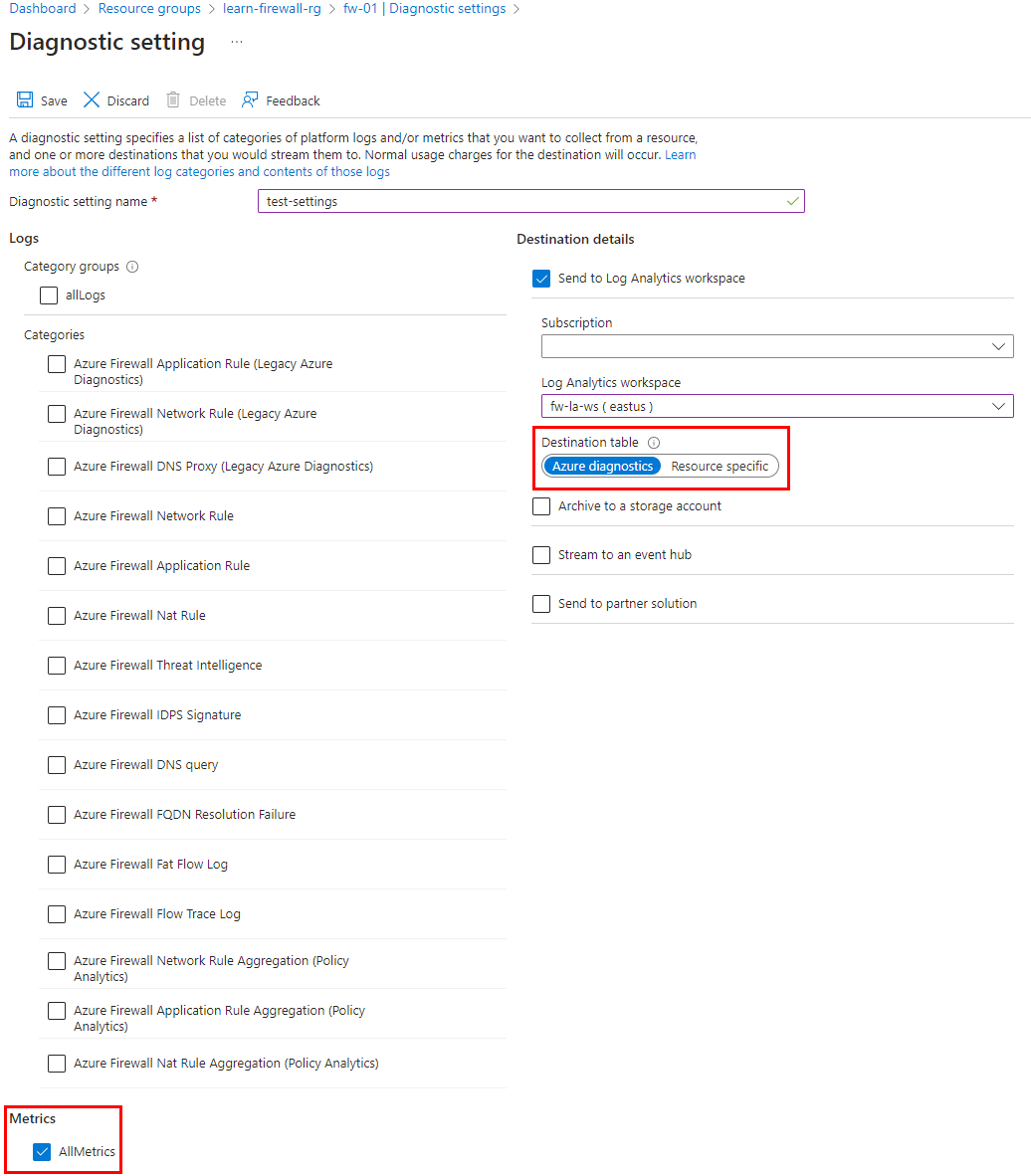

Настройка метрик в рабочей области Log Analytics

Сначала настройте доступность метрик в рабочей области Log Analytics с помощью параметров диагностики в брандмауэре.

Чтобы настроить параметры диагностики, как показано на следующем снимке экрана, перейдите на страницу ресурсов Брандмауэр Azure. Это действие отправляет метрики брандмауэра в настроенную рабочую область.

Примечание.

Необходимо настроить параметры диагностики для метрик отдельно от журналов. Журналы брандмауэра можно настроить для использования диагностики Azure или конкретного ресурса. Однако метрики брандмауэра должны всегда использовать диагностику Azure.

Создайте оповещение для получения метрик брандмауэра без сбоев

Перейдите к рабочей области, настроенной в параметрах диагностики метрик. Проверьте, доступны ли метрики с помощью следующего запроса:

AzureMetrics

| where MetricName contains "FirewallHealth"

| where ResourceId contains "/SUBSCRIPTIONS/XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX/RESOURCEGROUPS/PARALLELIPGROUPRG/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/HUBVNET-FIREWALL"

| where TimeGenerated > ago(30m)

Затем создайте оповещение для отсутствующих метрик в течение 60 минут. Чтобы настроить новые оповещения о отсутствующих метриках, перейдите на страницу "Оповещение" в рабочей области Log Analytics.

правила оповещений для Azure Firewall

Вы можете задать оповещения для любой метрики, записи журнала или записи журнала действий, указанных в справочнике по данным мониторинга Azure Firewall.

Рекомендации Помощника

Для некоторых служб, если критические условия или неизбежные изменения происходят во время операций ресурсов, на странице обзора службы на портале отображается оповещение. Вы можете найти дополнительную информацию и рекомендуемые исправления для оповещения в разделе рекомендации советника под Мониторинг в левом меню. Во время обычных операций рекомендации помощника не отображаются.

Дополнительные сведения о Помощнике по Azure см. в разделе Обзор Помощника по Azure.

Связанный контент

- Справочник по метрикам, журналам и другим важным значениям, созданным для брандмауэра Azure, см. в справочнике по данным мониторинга брандмауэра Azure.

- Общие сведения о мониторинге ресурсов Azure см. в статье "Мониторинг ресурсов Azure" с помощью Azure Monitor.