Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Нулевое доверие — это стратегия безопасности, предполагающая нарушение и проверяющая каждый запрос, как будто она возникла из неконтролируемой сети. В этой статье приводятся принципы нулевого доверия и их применение к Microsoft Azure.

Подсказка

Полные рекомендации по нулю доверия см. в документации по нулю доверия , которая включает в себя:

- Что такое нулевое доверие? — Основные понятия и принципы

- Нулевое доверие для служб Azure . Подробные рекомендации по реализации для Azure IaaS, сети и рабочих нагрузок

- Руководство по развертыванию нулевого доверия — цели развертывания, связанные с технологией

- Платформа внедрения нулевого доверия — ориентированное на бизнес-результат реализацию

В этой статье приведены общие сведения о концепциях нулевого доверия в Azure.

Принципы нулевого доверия для Azure

Сегодня организации нуждаются в модели безопасности, которая эффективно адаптируется к сложности современной среды, охватывает мобильных сотрудников и защищает людей, устройств, приложений и данных, где бы они ни находились.

Модель безопасности нулевого доверия основана на трех руководящих принципах:

- Проверяйте явно — всегда проходите проверку подлинности и авторизации на основе всех доступных точек данных, включая удостоверение пользователя, расположение, работоспособность устройства и службу или рабочую нагрузку.

- Используйте доступ с минимальными привилегиями - Ограничивайте доступ пользователей с помощью Just-In-Time и Just-Enough-Access (JIT/JEA), адаптивных политик на основе рисков и защиты данных.

- Предположите нарушение — минимизируйте радиус воздействия и сегментируйте доступ. Проверьте сквозное шифрование и используйте аналитику, чтобы получить видимость, стимулировать обнаружение угроз и улучшать методы защиты.

Применение принципов к рабочим нагрузкам Azure

При реализации нулевого доверия в Azure эти принципы преобразуется в конкретные архитектурные шаблоны:

Проверка явным образом означает, что каждый запрос доступа к ресурсам Azure должен проходить проверку подлинности и авторизован с помощью идентификатора Microsoft Entra ID, при этом политики условного доступа оценивают риск на основе нескольких сигналов, включая пользователей, устройство, расположение и контекст рабочей нагрузки.

Использование принципа минимально необходимого доступа требует применения управления доступом на основе ролей (RBAC) с минимальными разрешениями, доступа Just-In-Time (JIT) для административных операций и управляемых идентификаций вместо хранения учетных данных.

Предполагаемое нарушение способствует сегментации сети для ограничения бокового перемещения, использованию шифрования для защиты данных в состоянии покоя и при передаче, непрерывному мониторингу и обнаружению угроз, а также неизменяемым резервным копиям для защиты от разрушительных атак.

Архитектура нулевого доверия в Azure

Подход нулевого доверия распространяется на весь цифровой объект и служит интегрированной философией безопасности и комплексной стратегией. При применении к Azure требуется многодисциплинарный подход, который решает инфраструктуру, сеть, идентификацию и защиту данных систематически.

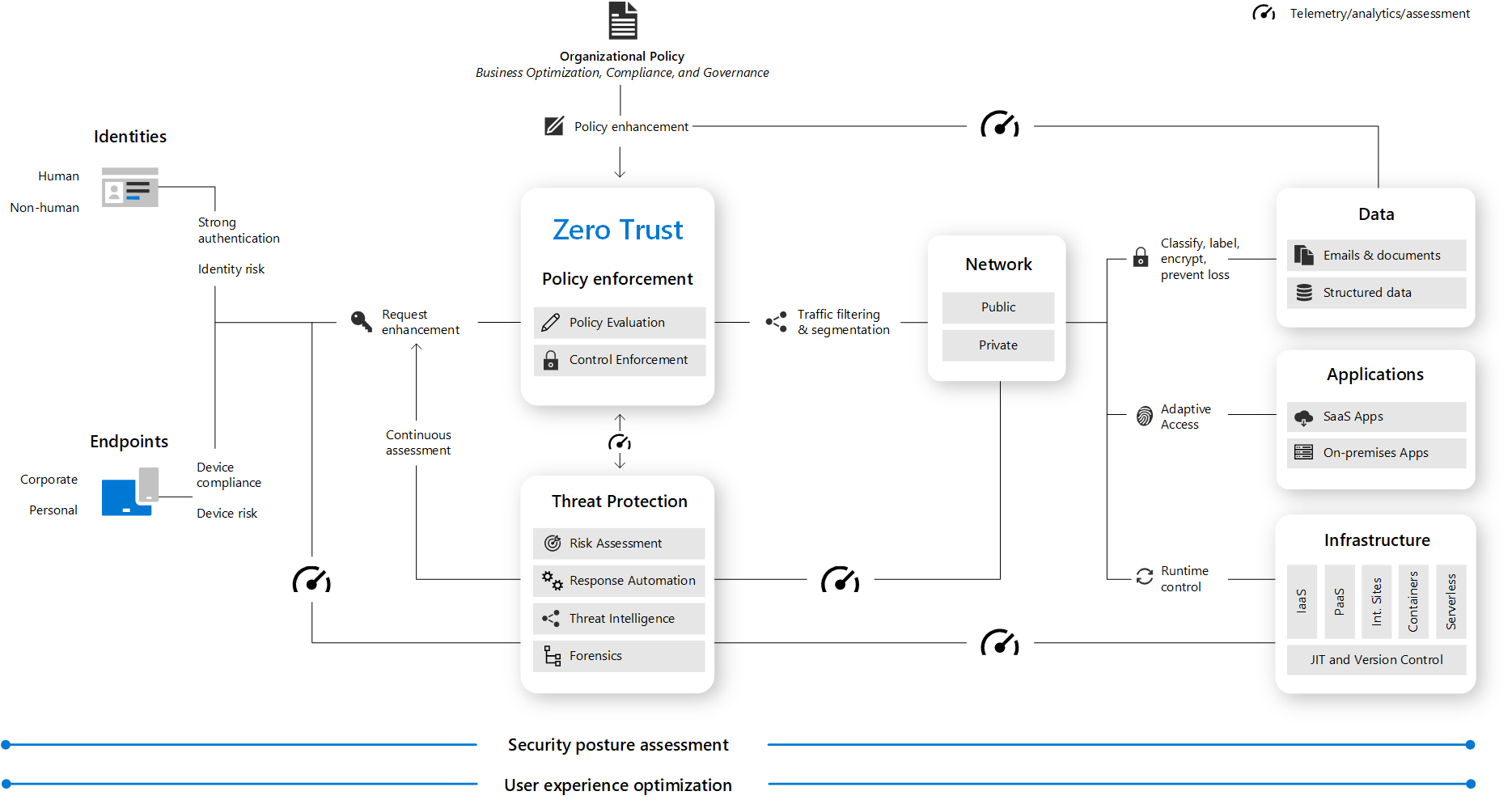

На этом рисунке демонстрируются основные элементы, которые вносят вклад в концепцию "Zero Trust".

На рисунке:

- Применение политики безопасности находится в центре архитектуры нулевого доверия. Это включает многофакторную проверку подлинности с условным доступом, который учитывает риск учетной записи пользователя, состояние устройства и другие критерии и политики, которые вы задали.

- Удостоверения, устройства (также называемые конечными точками), данные, приложения, сети и другие компоненты инфраструктуры настроены с соответствующей безопасностью. Политики, настроенные для каждого из этих компонентов, координируются с общей стратегией нулевого доверия.

- Защита от угроз и аналитическая система отслеживает состояние среды, выявляет текущие риски и принимает автоматические меры для устранения атак.

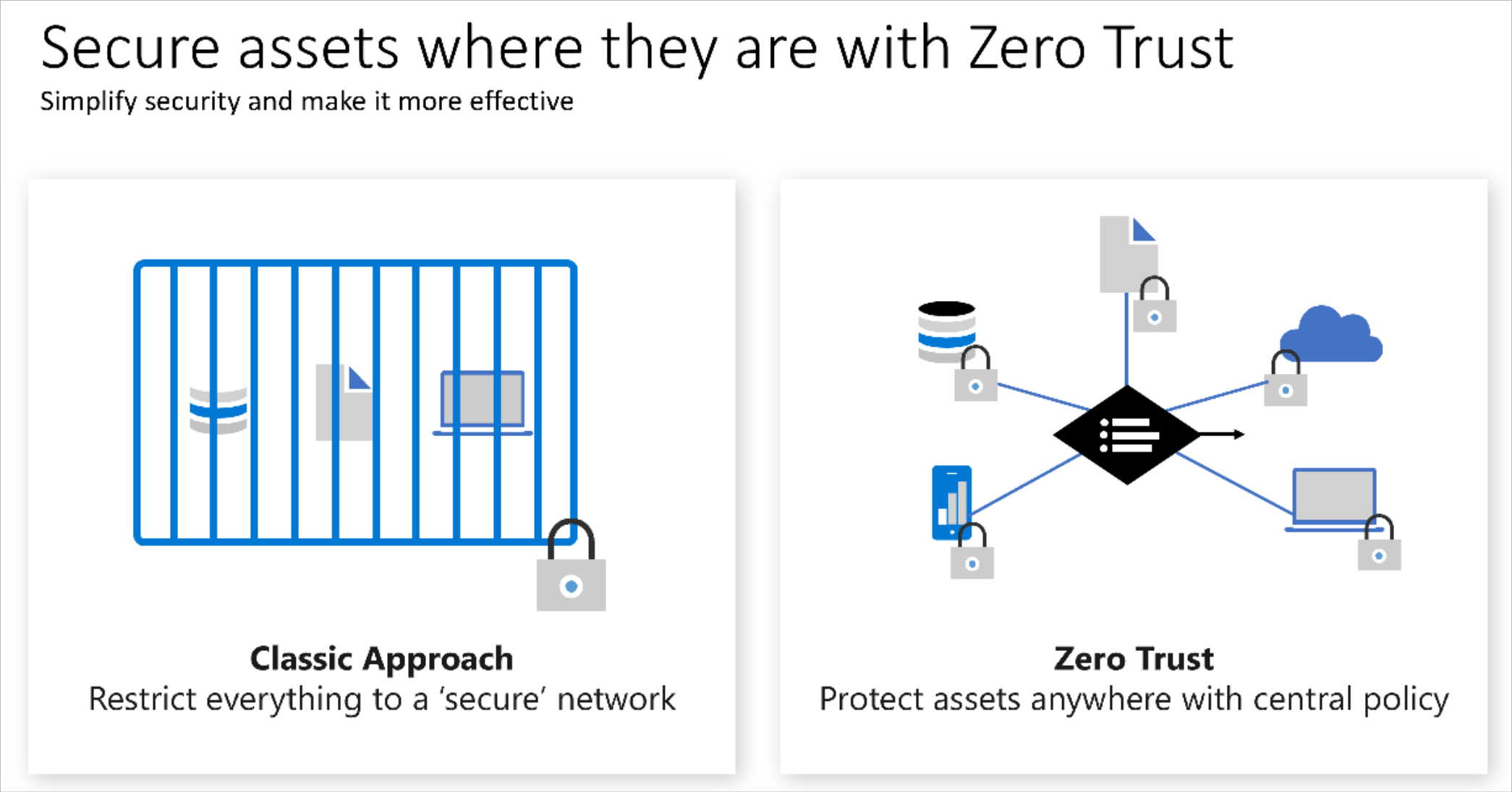

От периметральной безопасности к нулевому доверию

Традиционный подход к управлению доступом для ИТ-отдела основан на ограничении доступа к периметру корпоративной сети. Эта модель ограничивает все ресурсы корпоративным сетевым подключением и становится слишком ограничивающим для удовлетворения потребностей динамического предприятия.

В средах Azure переход на нулевое доверие особенно важен, так как облачные ресурсы существуют за пределами традиционных периметров сети. Организации должны принять подход к управлению доступом без доверия, так как они принимают удаленную работу и используют облачные технологии для преобразования бизнес-модели.

Принципы нулевого доверия помогают создавать и постоянно улучшать гарантии безопасности, сохраняя гибкость, необходимую в современных облачных средах. Большинство проектов внедрения принципов нулевого доверия начинаются с управления доступом и сосредотачиваются на идентификации как основном и предпочитаемом механизме контроля. Технология безопасности сети остается ключевым элементом, но это не доминирующий подход в полной стратегии контроля доступа.

Дополнительные сведения о преобразовании управления доступом к модели "Нулевое доверие" в Azure см. в разделе "Управление доступом" в Cloud Adoption Framework.

Реализация нулевого доверия для инфраструктуры Azure

Применение нулевого доверия к Azure требует методического подхода, которая охватывает различные уровни вашей инфраструктуры, от базовых элементов до полных рабочих нагрузок.

Компоненты IaaS и инфраструктуры Azure

Zero Trust for Azure IaaS обращается к полному стеку инфраструктуры: службам хранилища с элементами управления шифрованием и доступом, виртуальным машинам с доверенным запуском и шифрованием дисков, периферийным сетям с микросегментацией, сетями концентраторов с централизованными службами безопасности и интеграцией PaaS через частные конечные точки. Подробные инструкции см. в статье "Применение принципов нулевого доверия к Azure IaaS".

Сети Azure

Безопасность сети сосредоточена на четырех ключевых областях: шифрование всего сетевого трафика, сегментация с помощью групп безопасности сети и Брандмауэр Azure, видимость через мониторинг трафика и прекращение устаревших элементов управления на основе VPN в пользу подходов, ориентированных на идентификацию. Подробные инструкции см. в статье "Применение принципов нулевого доверия к сети Azure".

Идентификация как плоскость управления

Идентичность является основной плоскостью управления для нулевого доверия в Azure. Условный доступ служит основным механизмом политики, оценивая запросы доступа на основе нескольких сигналов предоставления, ограничения или блокировки доступа. Дополнительные сведения см. в разделе "Условный доступ для нулевого доверия " и "Безопасность управления удостоверениями Azure".

Защита данных и обеспечение доступности

Для защиты данных в Azure используются несколько уровней: шифрование данных в состоянии покоя и при передаче, управление доступом на основе удостоверений с использованием управляемых удостоверений и RBAC, а для особо чувствительных рабочих нагрузок — конфиденциальные вычисления для защиты данных во время обработки. Устойчивость к разрушительным атакам требует блокировки ресурсов, неизменяемые резервные копии, георепликация и защита самой инфраструктуры восстановления. Подробные рекомендации см. в статье "Защита ресурсов Azure от разрушительных кибератак".

Обнаружение угроз и реагирование

Нулевое доверие требует непрерывного мониторинга с предположением, что угрозы уже могут присутствовать. Microsoft Defender для облака обеспечивает унифицированное управление безопасностью и защиту от угроз для ресурсов Azure, а интеграция с Microsoft Defender XDR обеспечивает сопоставление обнаружения во всей среде. Подробные сведения см. в обзоре обнаружения угроз Azure и Microsoft Sentinel и Microsoft Defender XDR.

Общая ответственность и безопасность Azure

Безопасность в Azure — это общая ответственность между корпорацией Майкрософт и клиентами. Корпорация Майкрософт защищает физическую инфраструктуру и платформу Azure, а клиенты отвечают за идентификацию, данные и безопасность приложений, с разделением по модели обслуживания (IaaS, PaaS, SaaS). Реализация нулевого доверия требует координации элементов управления на уровне платформы с выбором конфигурации клиента. Дополнительные сведения см. в статье Общая ответственность в облаке.

Возможности безопасности Azure

Хотя в этой статье рассматривается концептуальное применение нулевого доверия к Azure, важно понимать возможности безопасности, доступные. Azure предоставляет комплексные службы безопасности во всех уровнях инфраструктуры.

Общие сведения о возможностях безопасности Azure, организованных по функциональной области, см. в статье "Общие сведения о безопасности Azure". Представление о безопасности Azure, упорядоченном с помощью возможностей защиты, обнаружения и реагирования, см. в статье "Сквозная безопасность" в Azure.

Дополнительные подробные рекомендации доступны для определенных доменов:

- Удостоверение и доступ - Общие сведения о безопасности управления удостоверениями Azure

- Безопасность - сетиОбщие сведения о безопасности сети Azure

- Защита данных - Общие сведения о шифровании Azure и безопасность Azure Key Vault

- Безопасность вычислений - Общие сведения о безопасности виртуальных машин Azure

- Безопасность - платформыОбщие сведения о безопасности платформы Azure

- Обнаружение - угрозОбзор обнаружения угроз Azure

- Управление и мониторинг - Общие сведения об управлении безопасностью Azure и мониторинге

Разработка приложений и нулевое доверие

Приложения, развернутые в Azure, должны проходить проверку подлинности и авторизовать каждый запрос, а не полагаться на неявное доверие из сетевого расположения. Основные принципы включают использование идентификатора Microsoft Entra для проверки подлинности, запрос минимальных разрешений, защиту конфиденциальных данных и использование управляемых удостоверений вместо сохраненных учетных данных. Подробные рекомендации см. в статье "Разработка принципов нулевого доверия " и "Создание приложений с нулевым доверием" с помощью платформы удостоверений Майкрософт.

Дальнейшие шаги

Чтобы реализовать нулевое доверие в среде Azure, начните с следующих ресурсов:

- Общие сведения о применении принципов нулевого доверия к службам Azure . Ознакомьтесь с подробным представлением о применении нулевого доверия между различными типами служб Azure.

- Применение принципов нулевого доверия к обзору IaaS Azure . Подробные рекомендации по рабочим нагрузкам инфраструктуры

- Применение принципов нулевого доверия к сети Azure — руководство по реализации сетевой безопасности

- Защита ресурсов Azure от разрушительных кибератак — планирование устойчивости и восстановления

- Что такое нулевое доверие? — Комплексное руководство по нулю доверия для продуктов Майкрософт

Для более широких ресурсов Microsoft Zero Trust:

- Руководство по развертыванию "Нулевое доверие" — цели развертывания для конкретной области технологий

- Платформа внедрения нулевого доверия — руководство по реализации, ориентированное на бизнес-результат

- Нулевая доверие для Microsoft 365 — руководство по рабочей нагрузке SaaS и производительности