Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Применимо к: ✔️ виртуальным машинам Linux ✔️ виртуальным машинам Windows ✔️ гибким масштабируемым наборам ✔️ универсальным масштабируемым наборам

Azure предлагает надежный запуск как простой способ повышения безопасности виртуальных машин Generation 2. Доверенный запуск защищает от продвинутых и постоянных методов атак. Доверенный запуск состоит из нескольких согласованных технологий инфраструктуры, которые можно включить независимо. Каждая технология обеспечивает следующий уровень защиты от сложных угроз.

Доверенный запуск поддерживается для архитектур x64 и Arm64.

Внимание

- Доверенный запуск — это состояние по умолчанию для только что созданных Azure виртуальных машин 2-го поколения и масштабируемых наборов. См. часто задаваемые вопросы о доверенном запуске , если для новой виртуальной машины требуются функции, которые не поддерживаются с доверенным запуском.

- Вы можете обновить существующие виртуальные машины Azure первой генерации до Gen2-Trusted Launch, чтобы включить безопасную загрузку и vTPM. См. статью об обновлении существующих виртуальных машин 1-го поколения (Gen1 VMs) до Gen2-Trusted Launch.

- Существующие виртуальные машины могут включать доверенный запуск после создания. Дополнительные сведения см. в разделе "Включение доверенного запуска" на существующих виртуальных машинах 2-го поколения.

- Существующие масштабируемые наборы виртуальных машин могут иметь включенную функцию доверенного запуска после создания. Дополнительные сведения см. в статье "Включение доверенного запуска в существующем масштабируемом наборе".

Льготы

- Безопасное развертывание виртуальных машин с проверенными загрузчиками, ядрами операционной системы (ОС) и драйверами.

- Безопасная защита ключей, сертификатов и секретов на виртуальных машинах.

- Получите аналитические сведения и уверенность в целостности всей цепочки загрузки.

- Убедитесь, что рабочие нагрузки являются доверенными и проверяемыми.

Размеры виртуальных машин

| Тип | Поддерживаемые семейства размеров | В настоящее время не поддерживаются семейства размеров | Размерные семейства не поддерживаются. |

|---|---|---|---|

| Общее назначение | B-family, D-family, Dpsv6-series1, Dplsv6-series1 | Dpsv5-series, Dpdsv5-series, Dplsv5-series, Dpldsv5-series | A-family, Dv2-series, Dv3-series, DC-Confidential-family |

| Вычислительно оптимизированные | F-family, Fx-family | Все поддерживаемые размеры. | |

| Оптимизированные для памяти | E-family, Eb-family, Epsv6-серии1 | Семейство M | Ec-Confidential-family |

| Оптимизация хранения | L-семейство | Все поддерживаемые размеры. | |

| Графический процессор | NC-family, ND-family, NV-family | серия NDasrA100_v4, серия NDm_A100_v4 | Серии NC, серии NV, NP-серии |

| Высокопроизводительные вычисления | HBv2-series2, HBv3-series, HBv4-series, HBv5-series, HC-series3, HX-series | Все поддерживаемые размеры. |

1Размеры Arm64 Cobalt 100, поддерживающие доверенный запуск.

2Серия HBv2 в настоящее время поддерживается для доверенного запуска, но планируется вывод из эксплуатации 31 мая 2027 года. Для новых развертываний доверенных запусков HPC предпочитайте размеры серии HBv5, HX, HBv4 или HBv3.

3 Размеры серии HC (Standard_HC44rs, Standard_HC44-16rs, Standard_HC44-32rs) запланированы для снятия с производства 31 мая 2027 года. После этой даты оставшиеся виртуальные машины серии HC будут освобождены и перестают взимать плату, и серии HC больше не будут иметь соглашения об уровне обслуживания или поддержке. Продажи 1-летних и 3-летних зарезервированных экземпляров закончились 2 апреля 2026 года. Для новых развертываний доверенных запусков HPC рекомендуется использовать серии HBv5 для повышения производительности и улучшенного соотношения цена-производительность или серии HX для HPC-нагрузок с высоким требованием к памяти. Планируйте переход с HC-series задолго до даты прекращения использования, чтобы избежать сбоев.

Примечание.

- Установка

CUDA & Драйверы GRID на виртуальных машинах с поддержкой безопасной загрузки Windows не требуют дополнительных действий. - Установка драйвера CUDA на виртуальных машинах Ubuntu с поддержкой безопасной загрузки требует дополнительных действий. Дополнительные сведения см. в статье Установка драйверов GPU NVIDIA на виртуальных машинах серии N под управлением Linux. Безопасная загрузка должна быть отключена для установки драйверов CUDA на других виртуальных машинах Linux.

- Для установки драйвера GRID требуется отключить безопасную загрузку для виртуальных машин Linux.

- Не поддерживаемые семейства размеров не поддерживают виртуальные машины поколения 2 . Измените размер виртуальной машины на эквивалентные поддерживаемые семейства размеров для включения доверенного запуска.

Поддерживаемые операционные системы

| ОС | Версия |

|---|---|

| AlmaLinux | 8.7, 8.8, 9.0 |

| Azure Linux | 1.0, 2.0 |

| Debian | 11, 12 |

| Oracle Linux | 8.3, 8.4, 8.5, 8.6, 8.7, 8.8 LVM, 9.0, 9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| Rocky Linux из CIQ | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE Enterprise Linux | 15SP3, 15SP4, 15SP5 |

| Сервер Ubuntu | 18.04 LTS, 20.04 LTS, 22.04 LTS, 23.04, 23.10 |

| Windows 10 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows 11 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* Поддерживаются варианты этой ОС.

Примечание.

Доверенный запуск в Arm64 поддерживается при использовании применимых образов Arm64 Marketplace для поддерживаемых дистрибутивов и версий. Для размеров Cobalt 100 разверните доверенный запуск с помощью образов Arm64, доступных в Azure Marketplace.

Дополнительные сведения

Регионы

- Все общедоступные регионы

- Все регионы Azure для государственных организаций

- Все Azure регионы Китая

Цены: доверенный запуск не увеличивает существующие затраты на виртуальную машину.

Неподдерживаемые функции

В настоящее время следующие функции виртуальной машины не поддерживаются с доверенным запуском:

- Managed Image (клиентам рекомендуется использовать Галерея Azure Compute).

- Гибернация виртуальной машины Linux

Безопасная загрузка

Основой Trusted Launch является безопасная загрузка для виртуальной машины. Безопасная загрузка, реализованная в встроенном ПО платформы, защищает от установки руткитов и буткитов. Безопасная загрузка обеспечивает возможность загрузки только подписанных операционных систем и драйверов. Устанавливается "корень доверия" для стека программного обеспечения на вашей виртуальной машине.

При включенной безопасной загрузке все компоненты загрузки ОС (загрузчик, ядро, драйверы ядра) требуют подписывания доверенных издателей. Оба Windows и выбор дистрибутивов Linux поддерживают безопасную загрузку. Если безопасная загрузка не может подтвердить, что образ подписан доверенным издателем, виртуальная машина не загрузится. Дополнительные сведения см. в статье Безопасная загрузка.

VTPM

Доверенный запуск также представляет виртуальный модуль доверенной платформы (vTPM) для виртуальных машин Azure. Эта виртуализированная версия аппаратного доверенного платформенного модуля соответствует спецификации TPM2.0. Он служит выделенным безопасным хранилищем для ключей и измерений.

Доверенный запуск предоставляет вашей виртуальной машине собственный выделенный экземпляр модуля TPM, который выполняется в защищенной среде, недоступной для любой виртуальной машины. vTPM активирует аттестацию, измеряя всю цепочку загрузки виртуальной машины (UEFI, ОС, система и драйверы).

Доверенный запуск использует vTPM для выполнения удаленной аттестации через облако. Аттестации обеспечивают проверку работоспособности платформы и используются для принятия решений на основе доверия. В качестве проверки работоспособности доверенный запуск может криптографически сертифицировать правильность загрузки виртуальной машины.

Если процесс завершается сбоем, возможно, так как виртуальная машина выполняет несанкционированный компонент, Microsoft Defender для облака выдает оповещения о целостности. В оповещениях содержатся сведения о компонентах, которые не прошли проверку целостности.

Безопасность на основе виртуализации

Безопасность на основе виртуализации (VBS) использует гипервизор для создания безопасной и изолированной области памяти. Windows использует эти регионы для запуска различных решений по обеспечению безопасности с повышенной защитой от уязвимостей и вредоносных эксплойтов. Доверенный запуск позволяет включить целостность кода гипервизора (HVCI) и Windows Defender Credential Guard.

HVCI — это мощная система устранения рисков, которая защищает Windows процессах в режиме ядра от внедрения и выполнения вредоносного или непроверенного кода. Оно проверяет драйверы и двоичные файлы режима ядра перед запуском и не допускает загрузки неподписанных файлов в память. Проверки гарантируют, что исполняемый код нельзя изменить после того, как его загрузка разрешена HVCI. Дополнительные сведения о VBS и HVCI см. в статье о безопасности на основе виртуализации и целостности кода с применением гипервизора.

С помощью доверенного запуска и VBS можно включить Windows Defender Credential Guard. Credential Guard изолирует и защищает секреты, чтобы к ним могли обращаться только привилегированные системные программы. Это помогает предотвратить несанкционированный доступ к секретам и атакам кражи учетных данных, таким как атаки Pass-the-Hash. Дополнительные сведения см. в статье Credential Guard.

интеграция Microsoft Defender для облака

Доверенный запуск интегрирован с Defender для облака, чтобы убедиться, что виртуальные машины настроены правильно. Defender для облака постоянно оценивает совместимые виртуальные машины и выдает соответствующие рекомендации:

Рекомендация по включению безопасной загрузки. Рекомендация по безопасной загрузке применяется только для виртуальных машин, поддерживающих доверенный запуск. Defender для облака определяет виртуальные машины, у которых отключена безопасная загрузка. Система выдает рекомендацию с низким приоритетом для ее включения.

Рекомендация по включению vTPM: если vTPM включен для виртуальной машины (VM), Defender для облака может использовать его для выполнения гостевой аттестации и выявления сложных шаблонов угроз. Если Defender для облака идентифицирует виртуальные машины, поддерживающие доверенный запуск с отключенным vTPM, она выдает рекомендацию с низкой степенью серьезности, чтобы включить ее.

Рекомендация по установке расширения аттестации гостей: если в виртуальной машине включены Secure Boot и vTPM, но не установлено расширение аттестации гостей, Defender для облака дает низкоприоритетные рекомендации для установки расширения аттестации гостей на ней. Это расширение позволяет Defender для облака заранее тестировать и отслеживать целостность загрузки виртуальных машин. Целостность загрузочного процесса подтверждается с помощью удаленной аттестации.

Этестация оценки работоспособности или мониторинга целостности загрузки. Если у виртуальной машины включена безопасная загрузка и vTPM, а расширение аттестации установлено, Defender для облака может удаленно проверить, загружена ли виртуальная машина в работоспособном режиме. Эта практика называется мониторингом целостности загрузки. Defender для облака выдает оценку, указывающую состояние удаленной аттестации.

Если виртуальные машины настроены правильно с помощью доверенного запуска, Defender для облака может обнаруживать и предупреждать о проблемах работоспособности виртуальных машин.

Оповещение о сбое аттестации виртуальных машин: Defender для облака периодически выполняет аттестацию виртуальных машин. Аттестация также происходит после загрузки виртуальной машины. Если аттестация завершается ошибкой, она активирует оповещение средней серьезности.

Примечание.

Оповещения о загрузке клиента виртуальной машины, которые отображаются в Microsoft Defender для облака, являются информационными и в настоящее время не представлены на портале Defender.

Сбой аттестации ВМ может произойти по причинам, описанным ниже.

Аттестованная информация, включая журнал загрузки, отклоняется от доверенных базовых показателей. Любое отклонение может указать, что ненадежные модули загружаются, и ОС может быть скомпрометирована.

Цитата аттестации не может быть подтверждена как происходящая из vTPM проверяемой виртуальной машины. Неверифицированный источник может указать, что вредоносные программы присутствуют и могут перехватывать трафик в VTPM.

Примечание.

Оповещения доступны для виртуальных машин с активированным vTPM и установленным расширением аттестации. Для прохождения аттестации необходимо включить безопасную загрузку. Аттестация не проходит, если безопасная загрузка отключена. Если необходимо отключить безопасную загрузку, следует отключить это оповещение, чтобы избежать ложных срабатываний.

Оповещение о недоверенном модуле ядра Linux: для доверенного запуска с поддержкой безопасной загрузки, виртуальная машина может загружаться, даже если драйвер ядра не проходит проверку и запрещён к загрузке. Если происходит сбой проверки драйвера ядра, Defender для облака выдает оповещения с низкой степенью серьезности. Хотя не существует немедленной угрозы, так как ненадежный драйвер не загружается, эти события должны быть расследованы. Спросите себя:

- Какой драйвер ядра вышел из строя? Знаком ли я с неисправным драйвером ядра и рассчитываю ли, что он загрузится?

- Точно ли версия драйвера совпадает с ожидаемым? Не повреждены ли двоичные файлы драйвера? Если драйвер не прошел проверку, является ли он партнерским, прошел ли партнер тесты соответствия ОС, чтобы он был подписан?

(предварительная версия) Доверенный запуск по умолчанию

Внимание

Функция доверенного запуска по умолчанию в настоящее время находится в предварительной версии. Эта предварительная версия предназначена только для тестирования, оценки и обратной связи. Производственные нагрузки не рекомендуются. При регистрации в предварительной версии вы соглашаетесь с дополнительными условиями использования. Некоторые аспекты этой функции могут измениться с общедоступной доступностью.

Доверенный запуск по умолчанию (TLaD) доступен в режиме предварительного просмотра для новых виртуальных машин поколения 2 и масштабируемых наборов виртуальных машин.

TLaD — это быстрый и автоматический способ повышения уровня безопасности развертываний новых виртуальных машин Azure поколения Gen2 и Масштабируемые наборы виртуальных машин. По умолчанию с использованием доверенного запуска все новые виртуальные машины 2-го поколения или масштабируемые наборы, созданные с помощью любых клиентских инструментов (например, шаблон ARM, Bicep), будут развернуты как доверенные виртуальные машины с включенной безопасной загрузкой и vTPM.

Общедоступный предварительный выпуск позволяет проверить эти изменения в соответствующей среде для всех новых VM Azure 2-го поколения и масштабируемых наборов, а также подготовиться к этому предстоящему изменению.

Примечание.

Все новые виртуальные машины поколения Gen2, масштабируемый набор виртуальных машин, развертывания с помощью любого клиентского средства (шаблон ARM, Bicep, Terraform и т. д.) по умолчанию переходят в режим доверенного запуска после подключения к предварительному доступу. Это изменение не переопределяет входные данные, предоставляемые в коде развертывания.

Включение предварительной версии TLaD

Зарегистрируйте функцию предварительного просмотра TrustedLaunchByDefaultPreview в пространстве имен Майкрософт.Compute на подписке виртуальной машины. Дополнительные сведения см. в разделе Set up preview features in Azure subscription

Чтобы создать новую виртуальную машину поколение 2 или масштабируемый набор с настройками доверенного запуска по умолчанию, выполните существующий скрипт развертывания без изменений через Azure SDK, Terraform или другим методом, не связанным с порталом Azure, интерфейсом командной строки или PowerShell. Новая виртуальная машина или масштабируемый набор, созданный в зарегистрированной подписке, приводит к созданию доверенной виртуальной машины или масштабируемого набора виртуальных машин.

Развертывание виртуальных машин и масштабируемых наборов с предварительной версией TLaD

Существующее поведение

Чтобы создать надежную виртуальную машину запуска и масштабируемый набор, необходимо добавить следующий элемент securityProfile в развертывании:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

Отсутствие элемента securityProfile в коде развертывания приводит к развертыванию виртуальных машин и масштабируемого набора без активации доверенного запуска.

Примеры

- vm-windows-admincenter — шаблон Azure Resource Manager (ARM) развертывает виртуальную машину 2-го поколения без включения доверенного запуска.

-

vm-simple-windows — шаблон ARM развертывает виртуальную машину с доверенным запуском (если отсутствует

securityProfile, оно добавляется явно в шаблон ARM).

Новое поведение

С использованием API версии 2021-11-01 или более поздней версии и подключением к предварительному просмотру, отсутствие элемента securityProfile в развертывании будет автоматически обеспечивать доверенный запуск для новой виртуальной машины и масштабируемого набора, если соблюдены следующие условия:

- Исходный образ ОС Marketplace поддерживает доверенный запуск.

- Исходный образ ОС ACG поддерживает и проходит валидацию для доверенного запуска.

- Исходный диск поддерживает доверенный запуск.

- Размер виртуальной машины поддерживает доверенный запуск.

Развертывание не будет по умолчанию использовать функцию доверенного запуска, если одно или несколько перечисленных условий не выполнены или не завершены успешно для создания новой виртуальной машины 2-го поколения и масштабируемого набора виртуальных машин без доверенного запуска.

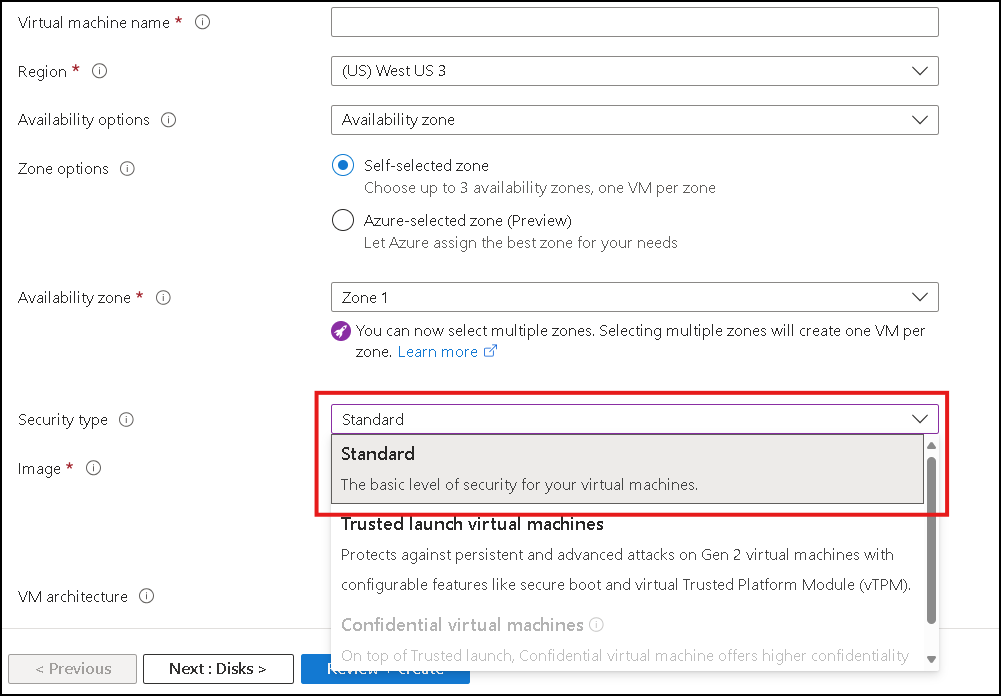

Вы можете явно отказаться от использования настроек по умолчанию для развертывания виртуальной машины и набора виртуальных машин, задав Standard в качестве значения параметра securityType. Дополнительные сведения см. в разделе "Можно ли отключить доверенный запуск" для нового развертывания виртуальной машины.

Известные ограничения

Не удается обойти доверенный запуск по умолчанию и создать вторую версию виртуальной машины (с ненадежным запуском) через портал Azure после регистрации на предварительный просмотр.

После регистрации подписки на предварительный просмотр и установки типа безопасности на Standard на портале Azure будет развернута виртуальная машина или масштабируемый набор Trusted launch. Это ограничение будет устранено до общедоступной доступности доверенного запуска по умолчанию.

Чтобы устранить это ограничение, можно отключить предварительную версию функции, удалив флаг функции TrustedLaunchByDefaultPreview в пространстве имен Майкрософт.Compute в данной подписке.

Не удается изменить размер виртуальной машины или VMSS на не поддерживаемую семейство размеров доверенных виртуальных машин (например, серии M) после перехода по умолчанию на доверенный запуск.

Повторное изменение размера доверенной виртуальной машины запуска в семейство размеров виртуальных машин, не поддерживаемых доверенным запуском , не будет поддерживаться.

В качестве меры предосторожности зарегистрируйте фичу UseStandardSecurityType в пространстве имен Майкрософт.Compute И измените состояние виртуальной машины с доверенного запуска на только второго поколения (не доверенный запуск) через установку securityType = Standard с использованием доступных клиентских инструментов (за исключением портала Azure).

Отзыв о предварительной версии TLaD

Обратитесь к нам с любыми отзывами, запросами или проблемами, связанными с этим предстоящим изменением, через опрос о доверенном предварительном просмотре изменений.

Отключение предварительной версии TLaD

Чтобы отключить предварительную версию TLaD, отмените регистрацию функции предварительной версии TrustedLaunchByDefaultPreview в пространстве имен Майкрософт.Compute в подписке на виртуальную машину. Дополнительные сведения см. в разделе "Отмена регистрации предварительной версии функции"

Связанный контент

- Разверните виртуальную машину доверенного запуска.