Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Примечание.

Сведения об автоматическом применении метки конфиденциальности к данным, хранящимся за пределами Microsoft 365 и на карте данных, см. в разделе Метка в Схема данных Microsoft Purview.

При создании метки конфиденциальности ее можно автоматически назначить элементам Microsoft 365, таким как файлы и сообщения электронной почты, если данные соответствуют указанным условиям.

Эта возможность автоматически применять метки конфиденциальности к содержимому важна, потому что:

не потребуется обучать пользователей работе с классификациями;

вам не нужно будет рассчитывать на то, что пользователи правильно классифицируют весь контент;

пользователям больше не нужно будет знать о ваших политиках — они могут сосредоточиться на своей работе.

Существует два способа автоматического применения меток конфиденциальности к содержимому в Microsoft 365:

Применение меток на стороне клиента, когда пользователи редактируют документы или составляют сообщения электронной почты (а также пересылают их или отвечают на них): используйте метку, настроенную для автоматического применения к файлам и сообщениям электронной почты (включая Word, Excel, PowerPoint и Outlook).

В этом случае поддерживаются рекомендации меток пользователям и автоматическое применение меток. В обоих случаях пользователь решает, принять или отклонить метку, чтобы добиться правильного применения меток к содержимому. Применение меток на стороне клиента сопряжено с минимальными задержками для документов, поскольку метку можно применить еще до сохранения документа. Однако не все клиентские приложения поддерживают автоматическое присвоение меток.

Инструкции по настройке см. в разделе Настройка автоматического применения меток в приложениях Office на этой странице.

Применение меток на стороне службы, когда содержимое уже сохранено (в SharePoint или OneDrive) или отправлено по электронной почте (обрабатывается в Exchange Online): используйте политику автоматического применения меток.

Этот метод также называется автоматическим применением меток к неактивным данным (документы в SharePoint и OneDrive) и к данным при передаче (электронная почта, отправляемая и принимаемая в Exchange). В Exchange этот метод не касается к неактивным сообщениям электронной почты (почтовым ящикам).

Применение меток осуществляется службами, а не приложениями, поэтому можно не беспокоиться о том, какие у пользователей приложения и каких версий. Поэтому эта функция доступна сразу во всей организации и пригодна для крупномасштабного применения меток. Политики автоматического применения меток не поддерживают рекомендуемые метки, поскольку пользователь не взаимодействует с процессом применения меток. Вместо этого администратор запускает политики в имитации, чтобы убедиться в правильности меток содержимого до фактического применения меток.

Инструкции по настройке см. в разделе Настройка политик автоматического применения меток для SharePoint, OneDrive и Exchange на этой странице.

Особенности автоматического применения меток для SharePoint и OneDrive:

-

Поддерживаются документы PDF и файлы Office для Word (.docx), PowerPoint (.pptx) и Excel (.xlsx).

- Эти файлы можно автоматически пометить во время хранения до или после создания политик автоматического применения меток. Невозможно автоматически пометить файлы, относящиеся к открытому сеансу (файл открыт).

- В настоящее время вложения элементов списка не поддерживаются и не будут помечаться автоматически.

- Не более 100 000 автоматически помеченных файлов в клиенте в день.

- Не более 100 политик автоматической маркировки для каждого клиента, каждая из которых предназначена для 100 расположений (сайтов SharePoint, отдельных пользователей или групп OneDrive) при указании определенных расположений с помощью параметров Включено или Исключено . Если сохранить конфигурацию по умолчанию All, эта конфигурация будет исключена из максимального числа 100 расположений.

- Существующие значения изменения, автора изменения и даты не меняются из-за применения политик автоматической маркировки. Это относится и к режиму имитации, и к фактическому применению меток.

- Когда метка применяет шифрование, издателем и владельцем в службе управления правами является учетная запись, изменившая файл последней.

Особенности автоматического применения меток для Exchange:

- Вложения PDF и вложения Office проверяются на наличие условий, указанных в политике автоматической маркировки. При совпадении маркируется сообщение электронной почты, но не вложение.

- Для файлов PDF, если метка применяет шифрование, эти файлы шифруются с помощью шифрования сообщений, когда ваш клиент включен для вложений PDF.

- Поддерживаются файлы Office для Word, PowerPoint и Excel. Если метка применяет шифрование и эти файлы не зашифрованы, теперь они зашифрованы с помощью шифрования сообщений. Настройки шифрования наследуются от электронной почты.

- Чтобы пометить и защитить сообщения электронной почты, содержащие сообщения голосовой почты Teams, ознакомьтесь с инструкциями по настройке в статье Включение защищенной голосовой почты в организации.

- Если у вас есть правила для обработки почты Exchange или политики Защита от потери данных Microsoft Purview (DLP), которые применяют шифрование IRM: когда содержимое идентифицируется этими правилами или политиками и политикой автоматической маркировки, метка применяется. Если метка применяет шифрование, то параметры IRM для правил потоков обработки почты в Exchange или политик DLP игнорируются. Тем не менее, если метка не применяет шифрование, то параметры IRM для правил потоков обработки почты или политик DLP применяются в дополнение к метке.

- Если используется автоматическая маркировка, то при совпадении сообщение электронной почты с шифрованием IRM, но без метки, будет заменено на метку с любыми параметрами шифрования.

- Входящее сообщение электронной почты помечается при совпадении с условиями автоматической маркировки. Чтобы этот результат применялся к отправителям за пределами организации, в качестве расположения Exchange необходимо установить значение Все включено и Нет исключено. Если метка настроена для шифрования:

- Это шифрование всегда применяется, когда отправитель из вашей организации.

- По умолчанию это шифрование не применяется, если отправитель находится вне организации. Тем не менее, можно применить шифрование: для этого нужно настроить дополнительные параметры для электронной почты и указать владельца управления правами.

- Когда метка применяет шифрование, издатель управления правами и владелец управления правами — пользователь, отправляющий сообщение, когда отправитель находится в вашей организации. Если отправитель находится вне организации, можно указать владельца управления правами для входящих сообщений электронной почты, которые маркируются и шифруются вашей политикой.

- Если метка настроена для применения маркировки содержимого переменными, имейте в виду, что для входящих сообщений электронной почты эта конфигурация может привести к отображению имен людей за пределами вашей организации.

-

Поддерживаются документы PDF и файлы Office для Word (.docx), PowerPoint (.pptx) и Excel (.xlsx).

Примечание.

Некоторым новым клиентам мы предлагаем автоматическую настройку параметров автоматической маркировки по умолчанию как для маркировки на стороне клиента, так и для маркировки на стороне службы. Даже если вы не имеете права на эту автоматическую настройку, вам может быть полезно сослаться на их конфигурацию. Например, вы можете вручную настроить существующие метки и создать собственные политики автоматической маркировки с теми же параметрами, чтобы ускорить развертывание меток.

Подробнее см. в разделе Метки и политики по умолчанию для Защита информации Microsoft Purview.

Сравнение автоматического применения меток для приложений Office с помощью политик

Используйте следующую таблицу, чтобы определить разницу в порядке работы двух взаимодополняющих методов автоматического применения меток:

| Функция или поведение | Параметр меток: автоматическое применение меток к файлам и сообщениям электронной почты | Политика: автоматическое добавление меток |

|---|---|---|

| Зависимость приложения | Да (минимальная версия) | Нет* |

| Ограничение по расположению | Нет | Да |

| Условия: параметры общего доступа и дополнительные параметры электронной почты | Нет | Да |

| Условия: исключения | Нет | Да |

| Условия: логика вложенных правил (AND/OR/NOT) | Нет | Да |

| Поддержка PDF-файлов | Нет | Да |

| Поддержка образов | Нет | Да |

| Рекомендации, подсказки политики, возможность переопределения пользователями | Да | Нет |

| Режим имитации | Нет | Да |

| Проверка условий во вложениях Exchange | Нет | Да |

| Применение визуальной маркировки | Да | Да (только электронная почта) |

| Переопределение шифрования IRM, примененного без метки | Да, если у пользователя есть необходимые права экспорта | Да (только электронная почта) |

| Применение меток ко входящей почте | Нет | Да |

| Назначение владельца управления правами для сообщений электронной почты, отправленных из другой организации | Нет | Да |

| Замена примененной вручную метки с более низким приоритетом | Нет | Да (настраивается) |

| Удаление существующей метки в SharePoint или OneDrive | Нет | Да |

* Автоматическая маркировка в настоящее время доступна не во всех регионах из-за серверной Azure зависимости. Если клиент не поддерживает эту функцию, страница автоматической маркировки не отображается на портале Microsoft Purview. Дополнительные сведения см. в статье Доступность зависимости Azure по стране.

Оценка нескольких условий для нескольких меток

Метки упорядочены для оценки в соответствии с их позицией, указанной на портале Microsoft Purview. Метка, расположенная в первую очередь, имеет наименьшую позицию (то есть наименьший приоритет), а метка, расположенная последняя, имеет наивысшую позицию (самая конфиденциальная, поэтому наивысший приоритет). Выбрана метка с наибольшим порядковым номером.

Это поведение также справедливо для автоматической маркировки на стороне службы (политики автоматической маркировки), когда вложенные метки совместно используют одну родительскую метку. Если после оценки и упорядочения несколько вложенных меток из одной родительской метки соответствуют условиям автоматической маркировки, то выбирается и применяется вложенная метка с наибольшим порядковым номером.

Однако поведение немного отличается для автоматической маркировки на стороне клиента (параметры автоматической маркировки в метке). Если несколько вложенных меток из одной родительской метки соответствуют условиям:

Если файл еще не помечен, всегда выбирается вложенная метка самого высокого порядка, настроенная для автоматической маркировки, а не вложенная метка самого высокого порядка, настроенная для рекомендуемой маркировки. Если ни одна из этих вложенных меток не настроена для автоматической маркировки, но только рекомендуется использовать метку с наивысшим порядком.

Если файл уже помечен вложенной меткой из того же родительского элемента, никаких действий не выполняется, а существующая вложенная метка остается. Это поведение применяется, даже если существующая вложенная метка была меткой по умолчанию или применялась автоматически.

Дополнительные сведения о приоритете метки см. в разделе Приоритет меток (вопросы порядка).

Рекомендации по настройке меток

Следующие рекомендации относятся как к меткам на стороне клиента, так и к меткам на стороне службы.

Не настраивайте родительскую метку для автоматического применения или в качестве рекомендуемой

Если вы используете родительские метки с вложенными метками, а не с группами меток: нельзя применять родительскую метку (метку с вложенными метками) к содержимому. Убедитесь, что родительская метка не настроена для автоматического применения или в качестве рекомендуемой в приложениях Office и не выбирайте ее для политики автоматического применения меток. В противном случае родительская метка не будет применяться к содержимому.

Чтобы использовать автоматическую маркировку с вложенными метками, имеющими родительские метки, обязательно опубликуйте родительскую метку и вложенную метку.

Дополнительные сведения о родительских метках, группах меток и вложенных метках см. в разделе Вложенные метки, использующие родительские метки или группы меток.

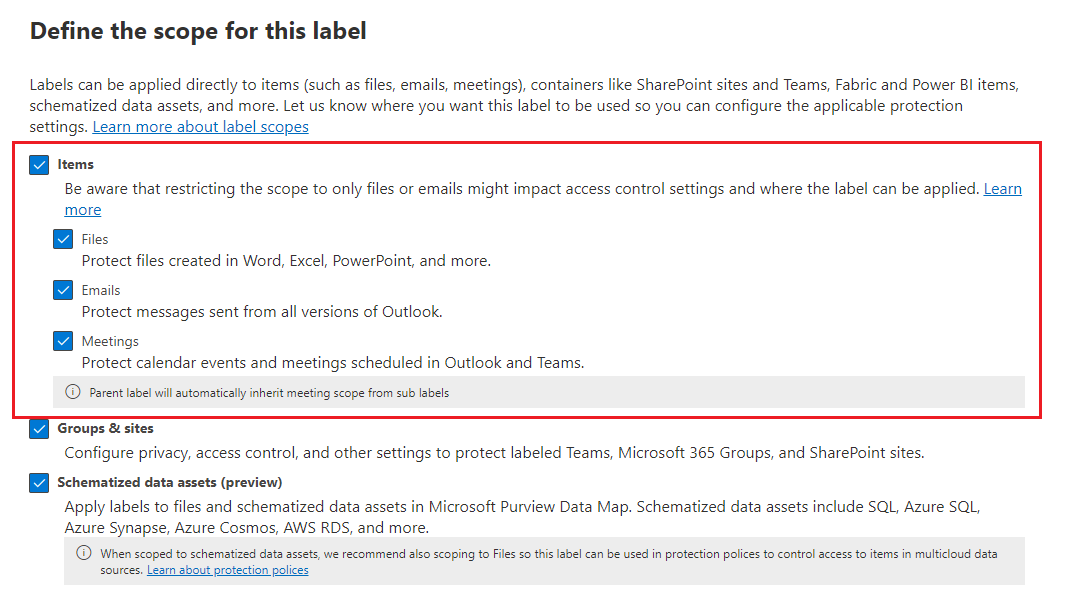

Область меток, которая исключает файлы или сообщения электронной почты

Чтобы автоматически применять метку конфиденциальности к содержимому, область метки должна включать Files & другие ресурсы данных, чтобы автоматически применять метку к документам, а также сообщения электронной почты для автоматического применения метки к сообщениям электронной почты.

Дополнительные сведения при выборе только одной из этих областей меток см. в разделе Область меток только для файлов или сообщений электронной почты.

Будет ли переопределяться существующая метка?

Хотя существуют некоторые сценарии, в которых метку конфиденциальности можно переопределить другой меткой конфиденциальности, политика автоматической маркировки никогда не удаляет метку конфиденциальности, чтобы содержимое становилось без метки.

Поведение по умолчанию — переопределение существующих меток автоматической маркировкой:

Если метка была применена к содержимому вручную, то эта метка не будет заменена автоматической маркировкой.

Автоматическая маркировка заменит автоматически примененные метки конфиденциальности более низкого приоритета, но не будет заменять метки более высокого приоритета.

Совет

Например, метка конфиденциальности в верхней части списка на портале Microsoft Purview называется Общедоступной с номером заказа (приоритет) 0, а метка конфиденциальности в нижней части списка — строго конфиденциальной с номером заказа (приоритет 4). Метка Строго конфиденциально может переопределять метку Общедоступное, но не наоборот.

Для политик автоматического присвоения меток можно выбрать параметр, чтобы переопределить примененную вручную метку с более низким приоритетом.

| Существующая метка | Переопределение на основании параметров меток: автоматическая маркировка для файлов и сообщений электронной почты | Переопределение на основании политики: автоматическая маркировка |

|---|---|---|

| Применение вручную с более низким приоритетом | Нет | По умолчанию нет, но можно настроить |

| Применение вручную с более высоким приоритетом | Нет | Нет |

| Автоматически примененная метка или метка по умолчанию с более низким приоритетом | Да* | Да |

| Автоматически примененная метка или метка по умолчанию, более высокий приоритет | Нет | Нет |

* Существует исключение для вложенных меток, которые используют одну и ту же родительскую метку

Настраиваемый параметр для политик автоматической маркировки находится на странице Дополнительные параметры меток .

Настройка автоматического применения меток в приложениях Office

Проверьте минимальные версии, необходимые для автоматического маркировки в приложениях Office.

Параметры автоматического присвоения меток в приложениях Office доступны при создании и редактировании меток конфиденциальности. Убедитесь, что метка область Files & других ресурсов данных выбрана для автоматической маркировки документов, а для сообщений электронной почты — автоматическая маркировка. Например, вы можете:

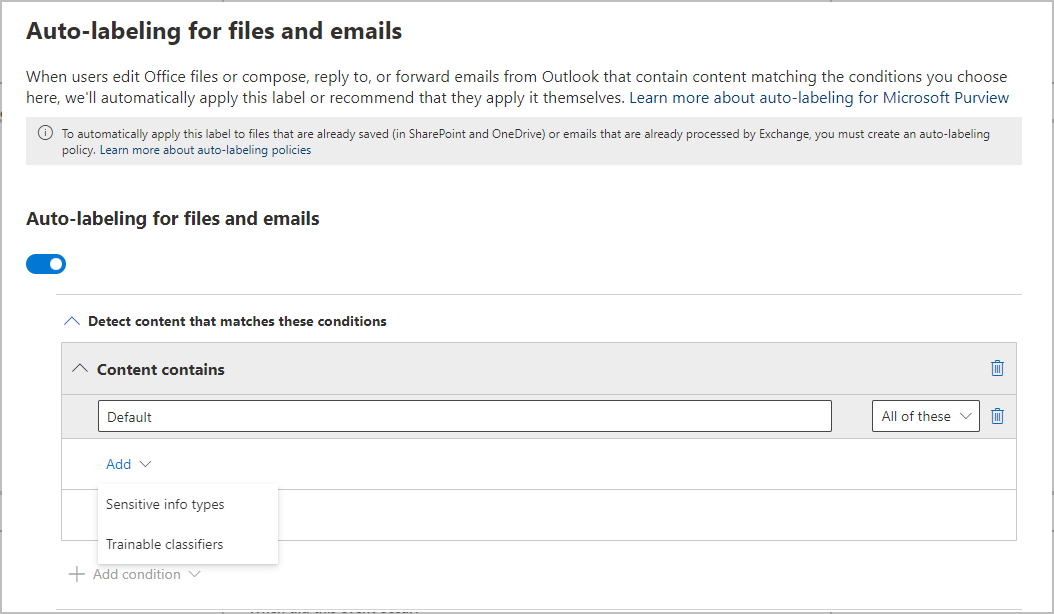

В ходе настройки появится страница Автоматическое применение меток для файлов и сообщений электронной почты, на которой можно выбрать из списка типы конфиденциальной информации или обучаемые классификаторы:

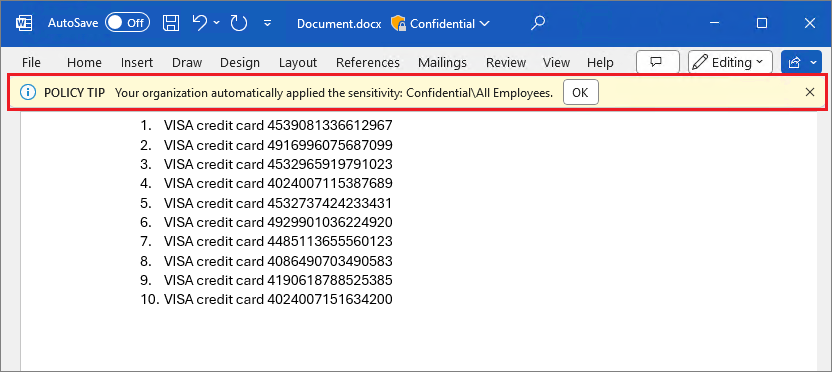

Если метка конфиденциальности применяется автоматически, пользователь видит соответствующее уведомление в своем приложении Office. Пример:

Из-за проблемы со временем автоматическая маркировка для приложений Office может не активироваться, если вы также используете обязательные метки. Дополнительные сведения см. в дополнительных сведениях о настройке параметра политики Требовать от пользователей применять метку к электронной почте и документам.

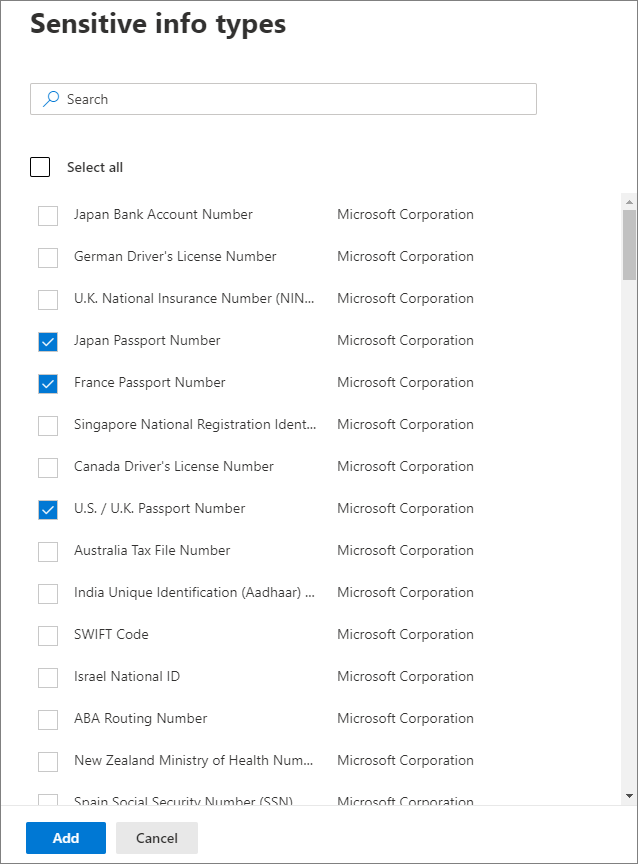

Настройка типов конфиденциальной информации для метки

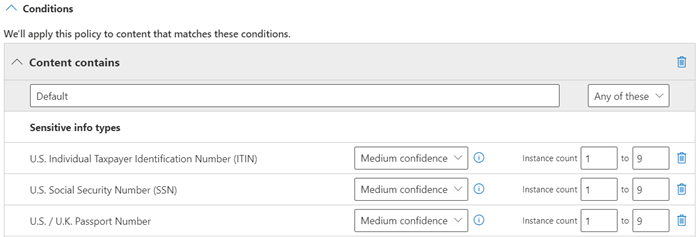

При выборе параметра Типы конфиденциальной информации отображается тот же список типов конфиденциальной информации , что и при создании политики защиты от потери данных (DLP). Например, вы можете автоматически применить метку "Строго конфиденциально" к любому содержимому с персональными данными, такими как номера кредитных карт, номера социального страхования или номера паспортов:

Аналогично настройке политик защиты от потери данных вы можете затем уточнить условие, изменив количество экземпляров и точность совпадений. Например:

Дополнительные сведения об уровнях достоверности см. в документации по защите от потери данных: Дополнительные сведения об уровнях достоверности.

Важно!

Типы конфиденциальной информации используют два различных способа определения параметров максимального числа уникальных экземпляров. Дополнительные сведения см. в разделе Поддерживаемые значения числа экземпляров для SIT.

По аналогии с настройкой политики от защиты данных вы также можете задать условие, чтобы определялись все типы конфиденциальной информации или только один из них. Чтобы условия были более гибкими или сложными, можно добавлять группы и использовать логические операторы в отношении групп.

Пользовательские типы конфиденциальной информации с точным совпадением данных

Вы можете настроить метку конфиденциальности, чтобы использовать типы конфиденциальной информации на основе точного совпадения данных для пользовательских типов конфиденциальной информации. Однако в настоящее время необходимо также указать по крайней мере один тип конфиденциальной информации, который не использует EDM. Например, один из встроенных типов конфиденциальной информации, например номер кредитной карты.

Если вы настроили метку конфиденциальности только с помощью EDM для условий типа конфиденциальной информации, параметр автоматического применения меток автоматически отключается для метки.

Настройка обучаемых классификаторов для метки

Если вы используете эту возможность в Приложениях Microsoft 365 для Windows версии 2106 или более ранней либо в Приложениях Microsoft 365 для Mac версии 16.50 или более ранней, опубликуйте в своем клиенте хотя бы одну метку конфиденциальности, настроенную для автоматического применения и учитывающую типы конфиденциальной информации. Это требование необязательно при использовании более поздних версий этих платформ.

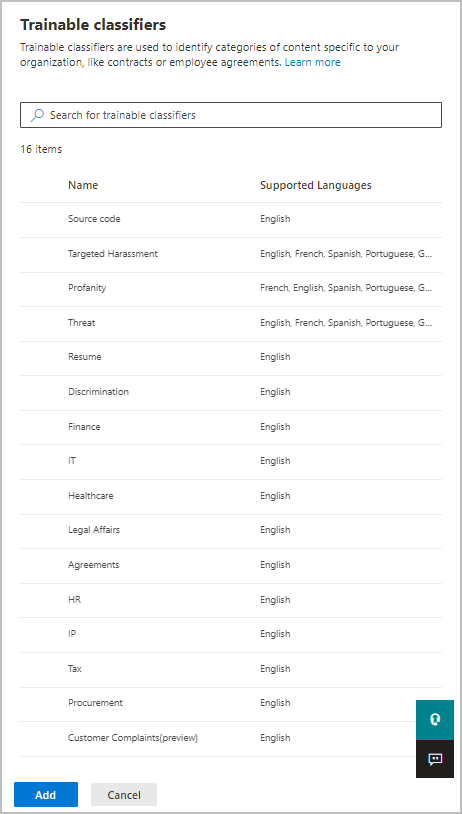

При выборе параметра Обучаемые классификаторы выберите один или несколько предварительно обученных или настраиваемых обучаемых классификаторов:

Доступные предварительно обученные классификаторы часто обновляются, поэтому можно выбрать больше записей, чем те, которые отображаются на этом снимке экрана.

Дополнительные сведения об этих классификаторах см. в статье Информация об обучаемых классификаторах.

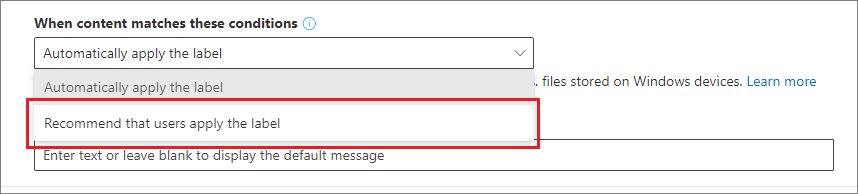

Рекомендация пользователю о применении метки конфиденциальности

Если нужно, можно рекомендовать пользователю применить метку. Этот вариант позволяет пользователям принять классификацию и соответствующую защиту или отклонить рекомендацию, если метка не подходит для содержания.

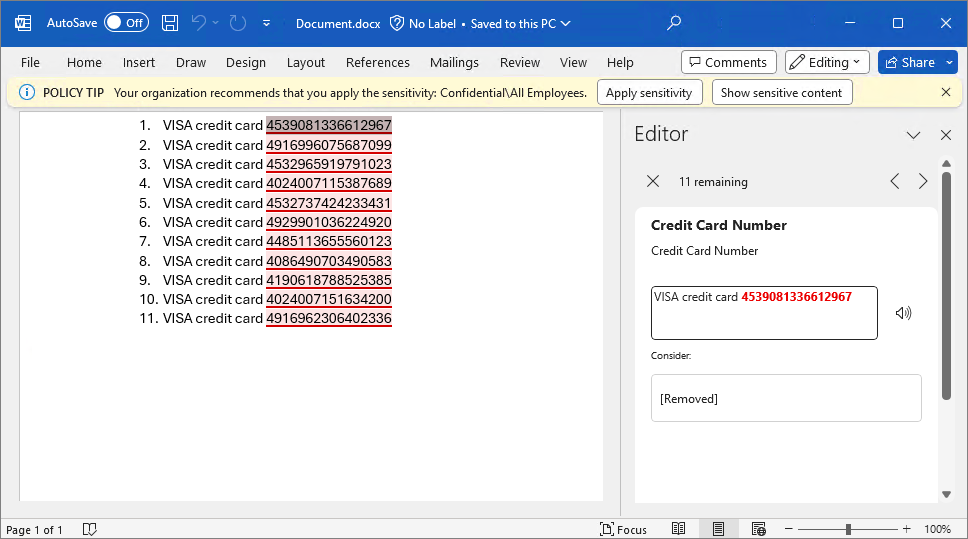

При использовании встроенных меток с классическими версиями Word пользователи имеют дополнительную возможность Показывать конфиденциальное содержимое с помощью запроса на метку. Когда пользователь нажимает эту кнопку, на панели редактора выполняется пошаговое руководство пользователя по каждому обнаружению. Затем пользователь может удалить конфиденциальные данные или оставить их, чтобы лучше понять, почему была рекомендована метка конфиденциальности. Когда у них есть эти дополнительные сведения, пользователи могут с большей уверенностью нажать кнопку Применить конфиденциальность . Например, вы можете:

В этом примере показан рекомендуемый запрос на метку по умолчанию, но, как и в случае с автоматической маркировкой, этот текст можно настроить так, чтобы он был более осмысленным или конкретным для пользователей. Например, включите название организации или ссылку на ИТ-отдел, чтобы повысить видимость и дать пользователям больше уверенности в том, что это не является универсальным сообщением, которое может быть неприменимо к ним.

Совет

Хотя рекомендация метки конфиденциальности прерывает рабочий процесс пользователя, это очень эффективный способ информирования пользователей о конфиденциальных данных, с которыми они работают. Чтобы увидеть это в действии, посмотрите видео : Автоматическая классификация & защита документов & данных

Рекомендуемая маркировка особенно эффективна, если она связана с этим параметром для пошагового выполнения пользователями каждого обнаруженного экземпляра конфиденциального содержимого. Это может привести к более точной маркировке не только для непосредственного элемента, но и для будущих элементов, требующих ручной маркировки, или для измененных элементов, для которых теперь может потребоваться повторная маркировка.

Когда применяются автоматические или рекомендованные метки

Не все приложения Office поддерживают автоматическое и рекомендуемое применение меток. Для получения дополнительной информации см. Поддержка возможностей меток чувствительности в приложениях.

Прочие рекомендации:

Вы не можете использовать автоматическое присвоение меток для документов и сообщений электронной почты, которым ранее была присвоена метка вручную или которым ранее была автоматически присвоена метка более высокого уровня конфиденциальности. Помните, что к документу или сообщению можно применить только одну метку конфиденциальности (в дополнение к одной метке хранения).

Вы не можете использовать рекомендуемую маркировку для документов или электронных писем, которые ранее были маркированы с более высокой чувствительностью. Для содержимого с меткой более высокого уровня конфиденциальности рекомендация с подсказкой политики не отображается.

Для рекомендованных меток в настольных версиях Word конфиденциальный контент, вызвавший рекомендацию, помечается, чтобы пользователи могли просматривать и удалять конфиденциальный контент вместо применения рекомендуемой метки чувствительности.

Подробные сведения о том, как эти метки применяются в приложениях Office, примеры снимков экрана и способ обнаружения конфиденциальной информации, см. в разделе Автоматически применять или рекомендовать метки чувствительности к файлам и сообщениям электронной почты в Office.

Преобразование параметров меток в политику автоматического применения меток

Если метка содержит типы конфиденциальной информации из настроенных условий, в конце процесса создания или редактирования метки вы увидите параметр для автоматического создания политики автоматического применения меток на основе тех же параметров автоматического применения меток.

Однако, если метка содержит обучаемые классификаторы в качестве условия метки:

Если условия метки содержат только обучаемые классификаторы, параметр для автоматического создания политики автоматической маркировки не отображается.

Если условия метки содержат обучаемые классификаторы и типы сведений о конфиденциальности, будет создана политика автоматической маркировки только для типов конфиденциальной информации.

Хотя политика автоматического применения меток создается автоматически путем автозаполнения значений, которые необходимо выбрать вручную при создании политики с нуля, вы по-прежнему можете просматривать и изменять значения перед их сохранением.

По умолчанию все расположения для SharePoint, OneDrive и Exchange включены в политику автоматического применения меток, а при сохранении политики она выполняется в режиме имитации. Отсутствует проверка того, включили ли вы метки конфиденциальности для файлов Office в SharePoint и OneDrive, что является одним из предварительных условий автоматического применения меток к содержимому в SharePoint и OneDrive.

Настройка политик автоматического применения меток для SharePoint, OneDrive и Exchange

Примечание.

Не используйте политики автоматической маркировки Exchange для отправки зашифрованных сообщений электронной почты для рассылки массовой рассылки. Эти политики не предназначены для этой цели и могут привести к отправке ошибок и недоставок. В этом сценарии более подходит параметр метки для автоматической отправки сообщений электронной почты.

Перед настройкой политик автоматического применения меток ознакомьтесь с предварительными требованиями.

Предварительные требования для политик автоматического применения меток

Режим имитации:

- Требуется включить аудит в Microsoft 365. Чтобы включить аудит или проверить, включен ли он, см. статью Включение и отключение поиска в журнале аудита.

- Чтобы просмотреть содержимое файлов или сообщений электронной почты в исходном представлении, необходимо иметь роль "Средство просмотра содержимого классификации данных", которая входит в группу ролей "Просмотр содержимого Обозреватель содержимого" или групп ролей Information Protection и Information Protection группы ролей "Следователи". Без обязательной роли область предварительного просмотра не отображается при выборе элемента на вкладке Элементы для проверки . Глобальные администраторы по умолчанию не имеют этой роли.

Автоматическое применение меток к файлам в SharePoint и OneDrive:

- Вы включили метки конфиденциальности для файлов Office в SharePoint и OneDrive.

- Во время выполнения этой политики автоматического применения меток файл не должен открываться другим процессом или пользователем. Файл, извлекаемый для редактирования, попадает в эту категорию, а также все файлы в библиотеке, для которых настроено требование извлечь документы.

- Необязательно, но рекомендуется выполнять классификацию по запросу , чтобы расширить классификацию файлов, которые не классифицировались или не изменялись в течение длительного времени, никогда не классифицировались или нуждаются в обновлении классификации для ранее классифицированных файлов.

- Если вы планируете использовать типы конфиденциальной информации:

- Выбираемые типы конфиденциальной информации будут применяться только к содержимому, созданному или измененном после создания или изменения этих типов информации. Это ограничение применяется ко всем настраиваемым типам конфиденциальной информации и ко всем новым встроенным типам информации.

- Чтобы протестировать новые пользовательские типы конфиденциальной информации, создайте их перед созданием политики автоматического применения меток, затем создайте новые документы с примерами данных для тестирования.

- Если вы планируете использовать свойства документа в качестве условия (свойство Document имеет значение ), этот параметр использует управляемые свойства SharePoint так же, как они используются для политик защиты от потери данных. Используйте точные совпадения строк; Шаблоны регулярных выражений не поддерживаются. Дополнительные сведения об управляемых свойствах как методе поиска см. в статье Управление схемой поиска в SharePoint.

- Если у вас есть политика автоматического применения меток, настроенная для замены метки вручную, но настроена другая активная политика автоматического применения меток без этого параметра, метка не будет заменена. Так как имитация показывает результат одной политики, результаты моделирования для политики меток замены показывают метку как замененную, но конфликт разрешается при выполнении всех политик.

- Если у вас есть политика автоматического применения меток, настроенная для удаления метки, но другая активная политика автоматической маркировки настроена для применения метки и условия соответствуют, метка будет применена, а не удалена. Так как имитация показывает результат одной политики, результаты моделирования для политики удаления меток показывают метку как удаленную, но конфликт разрешается при выполнении всех политик.

- Если вы решили удалить метку, которая применяет шифрование, шифрование автоматически удаляется вместе с меткой.

Одна или несколько меток конфиденциальности должна быть создана и опубликована (по крайней мере для одного пользователя), чтобы можно было выбрать ее для политик автоматического применения меток. Для таких меток:

- Неважно, включено ли автоматическое применение меток в приложениях Office. Это применение меток дополняет политики автоматического применения, как было пояснено во введении.

- Если для выбранных меток настроена визуальная маркировка (колонтитулы, нижние колонтитулы, водяные знаки), эти метки не применяются к документам при использовании автоматической маркировки.

- Если метки применяют шифрование:

- Если политика автоматического применения меток включает расположения для SharePoint или OneDrive, метка должна быть настроена для параметра Назначить разрешения сейчас, а для параметра Срок доступа пользователя к контенту заканчиваетсянеобходимо установить Никогда.

- Если политика автоматического применения меток предназначена только для Exchange, метку можно настроить с использованием параметра Назначить разрешения сейчас или Предоставить пользователям назначать решения (для параметров "Не пересылать" или "Только шифрование"). Вы не можете автоматически применять метку, настроенную для применения защиты S/MIME.

Сведения о режиме имитации

Режим имитации поддерживается для политик автоматической маркировки и вплетен в рабочий процесс. Вы не сможете автоматически помечать документы и сообщения электронной почты или удалить метки, пока политика не выполнит хотя бы одно моделирование.

Режим имитации поддерживает до 4 000 000 соответствующих файлов. Если критериям политики автоматического применения меток соответствует больше файлов, применить их с ее помощью не удастся. В этом случае потребуется перенастроить политику таким образом, чтобы ее критериям отвечало меньше файлов, и снова запустить имитацию. Это не более 4 000 000 сопоставленных файлов применяется только к режиму моделирования, а не к политике автоматического маркировки, которая уже включена для применения меток конфиденциальности.

Порядок автоматического применения меток:

Создайте и настройте политику автоматического применения меток.

Запустите политику в режиме имитации (выполнение может занять до 12 часов) Завершенная имитация запускает уведомление по электронной почте, которое отправляется пользователю, настроенного на получение оповещений о действиях.

Проверьте результаты и при необходимости уточните свою политику. Например, может потребоваться изменить правила политики, чтобы уменьшить количество ложных срабатываний, или удалить некоторые сайты, чтобы количество соответствующих файлов не превышало 4 000 000. Перезапустите режим имитации и снова дождитесь завершения.

При необходимости повторите шаг 3.

Разверните в рабочей среде.

Смоделированное развертывание выполняется как параметр WhatIf для PowerShell на определенный момент времени. Вы увидите результаты, которые были бы получены при применении выбранной метки политикой автоматического применения меток на основании заданных вами правил. После этого можно уточнить правила, если нужно повысить их точность, и заново запустить имитацию. Следует помнить, что автоматическое применение меток в Exchange действует только для отправляемых и получаемых сообщений электронной почты, но не для сообщений, хранящихся в почтовых ящиках. Поэтому результаты имитации для электронной почты не будут согласованными, если вам не удастся отправлять и получать полностью идентичные сообщения электронной почты.

В режиме имитации также можно постепенно увеличивать область действия политики автоматического применения меток перед развертыванием. Например, можно начать с одного расположения, скажем, сайта SharePoint, с одной библиотекой документов. Затем, внося последовательные изменения, можно расширить область до нескольких сайтов, затем включить в нее другое расположение, например OneDrive.

Наконец, можно использовать режим имитации, чтобы получить представление о времени, необходимом для работы политики автоматического применения меток. Это поможет при планировании выполнения этой политики в рабочей среде, без имитации.

Примечание.

Если результаты моделирования не включают ожидаемые файлы на основе настроенных условий автоматической политики и текущего содержимого файла, возможно, файлы были обновлены после запуска моделирования. Проверьте, обновлены ли файлы, и запустите имитацию еще раз, чтобы убедиться, что они будут помечены.

Создание политики автоматического применения меток

Вход на портал> Microsoft PurviewРешения>>политики автоматической маркировки Information Protection Политики>.

Примечание.

Если параметр для автоматической маркировки не отображается, эта функция в настоящее время недоступна в вашем регионе из-за серверной Azure зависимости. Дополнительные сведения см. в статье Доступность зависимости Azure по стране.

Нажмите + Создание политики автоматического применения меток. Укажите, нужно ли применить метку конфиденциальности или удалить метку. Затем следуйте инструкциям в соответствии с выбранным вариантом.

На странице Выберите сведения, к которым будет применена эта метка: выберите одну из категорий, например Финансовая, а затем выберите соответствующее положение, например Канадские финансовые данные. Вы можете уточнить поиск с помощью шаблона поиска или раскрывающегося списка для стран или регионов. Или выберите Настраиваемая>настраиваемая политика , если шаблоны не соответствуют вашим требованиям. Нажмите кнопку Далее.

На странице Имя политики автоматического применения меток: укажите имя, а также необязательное описание, которое поможет определить автоматически применяемую метку, расположения и условия для применения этой метки к содержимому.

На странице Выберите метку для автоматического применения : Выберите + Выберите метку, выберите и добавьте метку на панели Выбор метки конфиденциальности , а затем нажмите кнопку Далее.

На странице Назначение единиц администрирования. Если ваша организация использует административные единицы в Microsoft Entra ID, политики автоматической маркировки для Exchange и OneDrive могут быть автоматически ограничены определенными пользователями, а политики автоматической маркировки для SharePoint могут автоматически ограничиваться определенными сайтами, настроенными для выбранных административных единиц. Если вашей учетной записи назначены административные единицы, необходимо выбрать одну или несколько административных единиц.

Если вы не хотите ограничивать политику с помощью административных единиц или ваша организация не настроила административные единицы, оставьте значение по умолчанию Полный каталог.

Примечание.

Если вы редактируют существующую политику и изменяете административные единицы, необходимо перенастроить расположения на следующем шаге.

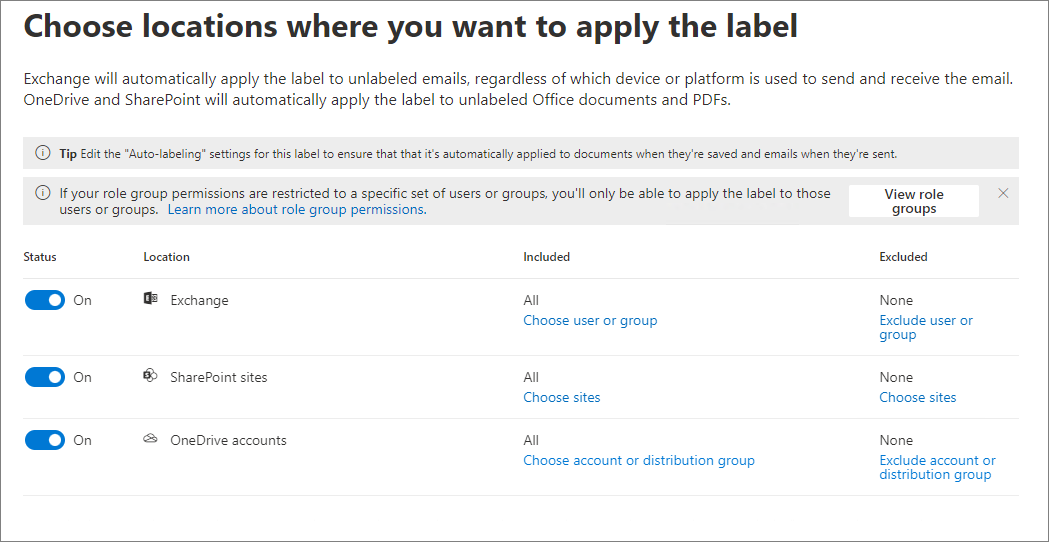

На страницеВыбор расположений для применения метки: выберите и укажите расположения для Exchange, SharePoint и OneDrive. Если вы не хотите сохранять значение по умолчанию Все для выбранных расположений, щелкните ссылки, чтобы выбрать определенные включаемые или исключаемые экземпляры. Нажмите кнопку Далее.

Примечание.

Для организаций, использующих административные единицы и выбранные в политике:

- Для SharePoint нельзя использовать варианты Включенные или Исключенные и должны использоваться все значения по умолчанию.

- Для Exchange и OneDrive можно использовать параметры Включенные или Исключенные , но можно просмотреть и выбрать только пользователей из административных единиц, выбранных на предыдущем шаге.

Если вы используете включенные или исключенные параметры, выполните следующие действия:

Для расположения Exchange политика применяется в соответствии с адресом отправителя указанных получателей. В большинстве случаев рекомендуется оставить значение по умолчанию Все для списка включенных и значение Нет для списка исключенных. Эта конфигурация подходит даже при тестировании решения с подмножеством пользователей. Вместо того чтобы указывать здесь подмножество пользователей, используйте расширенные правила на следующем шаге, чтобы настроить условия включения или исключения получателей в вашей организации. Если же вы решите изменить параметры по умолчанию здесь:

- Если изменить значение по умолчанию Все для списка включенных и выбрать определенных пользователей или группы, то эта политика не будет применяться к сообщениям электронной почты, отправленным извне вашей организации.

- Если оставить значение по умолчанию Все для списка включенных, но указать исключаемых пользователей или группы, то политика будет действовать только в отношении электронной почты, получаемой этими пользователями, но не будет действовать в отношении электронной почты, отправляемой ими.

Для расположения OneDrive необходимо указать пользователей или группы. Ранее приходилось указывать сайты по URL-адресам. Все существующие URL-сайты OneDrive в политиках автоматической маркировки будут продолжать работать, но перед указанием новых расположений OneDrive или для администраторов с ограниченным доступом необходимо сначала удалить все существующие URL-адреса сайтов. Поддерживаемые группы: группы рассылки, группы Microsoft 365, группы безопасности с поддержкой почты и группы безопасности.

На странице Настройка общих или расширенных правил: оставьте значение по умолчанию Общие правила, чтобы определить правила идентификации содержимого для применения меток во всех выбранных расположениях. Если вам нужны разные правила для каждого расположения, включая некоторые правила, доступные только для Exchange, сайтов SharePoint и учетных записей OneDrive, выберите Дополнительные правила. Нажмите кнопку Далее.

Правила используют условия, которые включают типы конфиденциальной информации, обучаемые классификаторы, параметры общего доступа и другие условия:

- Чтобы выбрать тип конфиденциальной информации или обучаемый классификатор в качестве условия, в разделе Содержимое содержит выберите Добавить, а затем выберите Типы конфиденциальной информации или Классификаторы с возможностью обучения.

- Чтобы выбрать параметры общего доступа в качестве условия, в разделе Содержимое предоставляется общий доступ, выберите только для пользователей внутри моей организации или с людьми за пределами моей организации.

- Другие условия, которые можно выбрать:

- Вложение или расширение файла

- Имя вложения или документа содержит слова или фразы

- Вложение или свойство документа имеет значение

- Размер вложения или документа равен или больше

Если в вашем расположении находится Exchange и вы выбрали Дополнительные правила, можно выбрать дополнительные условия:

- IP-адрес отправителя

- Домен получателя

- Получатель

- Вложение защищено паролем

- Не удалось проверить содержимое любого вложения электронной почты

- Проверка содержимого любого вложения электронной почты не завершена

- Заголовок соответствует шаблонам

- Тема соответствует шаблонам

- Адрес получателя содержит слова

- Адрес получателя соответствует шаблонам

- Адрес отправителя соответствует шаблонам

- Домен отправителя —

- Получатель входит в группу

- Отправитель —

Если ваше расположение — сайты SharePoint или учетные записи OneDrive и вы выбрали Дополнительные правила, можно выбрать еще одно условие:

- Документ, созданный

В зависимости от ранее выбранных вариантов вы можете создавать новые правила, используя условия и исключения.

Параметры конфигурации для типов конфиденциальной информации такие же, как при автоматическом применении меток для приложений Office. Дополнительные сведения см. в разделе Настройка типов конфиденциальной информации для метки.

Определите все необходимые правила и убедитесь, что они включены, а затем нажмите Далее, чтобы перейти к выбору метки для автоматического применения.

Укажите необязательные конфигурации на странице Дополнительные параметры метки :

Только сообщения электронной почты: применимо как для входящих, так и для исходящих сообщений электронной почты. При выборе этого параметра существующая метка конфиденциальности всегда будет переопределяться для сообщений электронной почты, если выбранная для политики метка конфиденциальности имеет более высокий приоритет. Используйте этот параметр для переопределения сообщений электронной почты с меткой с более высоким приоритетом при обнаружении конфиденциального содержимого.

Все расположения: применимо для сообщений электронной почты и файлов в SharePoint и OneDrive. При выборе этого параметра существующая метка конфиденциальности всегда будет переопределяться, если выбранная для политики метка конфиденциальности имеет более высокий приоритет. Используйте этот параметр, чтобы переопределить сообщения электронной почты и файлы с меткой с более высоким приоритетом при обнаружении конфиденциального содержимого.

Применение шифрования к электронной почте, полученной из-за пределов организации. Этот параметр отображается только в том случае, если выбранная метка конфиденциальности применяет шифрование. Если вы выберете этот параметр, чтобы применить шифрование к электронной почте, полученной из-за пределов организации, необходимо назначить владельца Rights Management. Такая конфигурация гарантирует, что авторизованный сотрудник в вашей организации имеет права на использование полного доступа для этих сообщений электронной почты, отправленных из вашей организации и теперь зашифрованных. Эта роль может потребоваться позднее, чтобы удалить шифрование или назначить различные права использования пользователям в вашей организации.

Чтобы назначить владельца управления правами, укажите одного пользователя. При этом следует указать адрес электронной почты, принадлежащий вашей организации. Не указывайте почтовый контакт, общий почтовый ящик или группу любого типа, поскольку они не поддерживаются для этой роли.

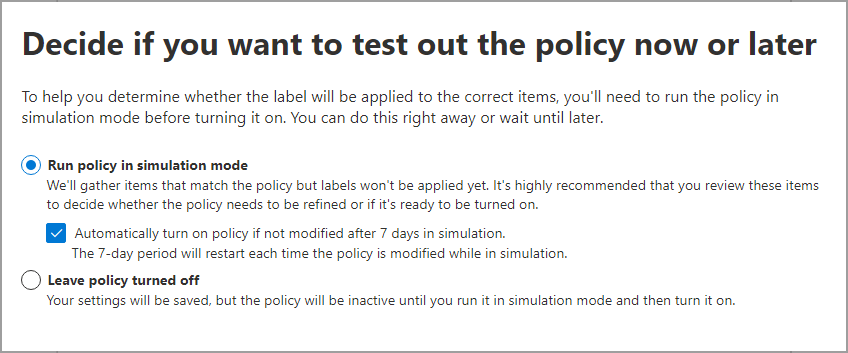

На странице Принятие решения о тестировании политики сейчас или позже: выберитеЗапуск политики в режиме имитации, если вы готовы прямо сейчас запустить политику автоматического применения меток в режиме имитации. Затем решите, следует ли автоматически включать политику, если она не редактировалась в течение 7 дней:

Если вы не готовы запустить симуляцию, выберите Оставить политику выключенной.

На странице Сводка просмотрите конфигурацию политики автоматической маркировки, внесите необходимые изменения и завершите настройку.

Теперь на странице Защита информации>Автоматическое добавление меток политика автоматического применения меток будет отображаться либо в разделе Моделирование, либо в разделе Выкл. в зависимости от того, запустили вы эту политику в режиме имитации или нет. Выберите политику, чтобы получить сведения об ее конфигурации и состоянии (например Имитация политики еще выполняется). Для политик в режиме имитации выберите вкладку Элементы для проверки , чтобы узнать, какие сообщения электронной почты или документы соответствуют указанным правилам.

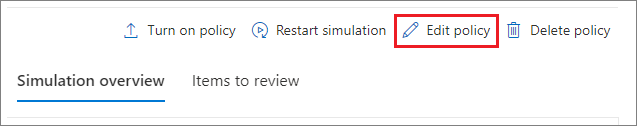

Изменения в свою политику можно вносить прямо через этот интерфейс:

Если политика отображается в разделе Выкл., нажмите кнопку Изменить политику.

Для политики в разделе Имитация выберите параметр Изменить политику в верхней части страницы на любой вкладке.

Когда вы будете готовы запустить политику без имитации, выберите вариантВключить политику.

Примечание.

Files без содержимого (т. е. нулевого размера) не могут быть помечены.

Политики автоматической маркировки работают непрерывно, пока они не удалены. Например, новые и измененные файлы будут включены в текущие параметры политики.

Мониторинг политики автоматической маркировки

После включения политики автоматической маркировки можно просмотреть ход маркировки файлов в выбранных расположениях SharePoint и OneDrive. Сообщения электронной почты не включаются в процесс маркировки, так как они автоматически маркируются при отправке.

Ход выполнения маркировки включает файлы, которые будут помечены или не помечены политикой, затронутые файлы за последние семь дней и общее число затронутых файлов. Из-за максимального числа пометок 100 000 файлов в день эта информация позволяет получить представление о текущем ходе применения меток для вашей политики и количестве файлов, которые по-прежнему должны быть помечены.

При первом включении политики и до получения последних данных отображается количество файлов, подлежащих маркировке, равное 0. Эти сведения о ходе выполнения обновляются через каждые 48 часов, поэтому наиболее актуальные сведения доступны через день. При выборе политики автоматической маркировки подробные сведения об этой политике отображаются на выноске. В частности, отображается ход маркировки для 10 сайтов с наибольшим количеством маркируемых элементов. Сведения на этой выноске могут быть более актуальными, чем объединенные сведения о политике, которые отображаются на главной странице Автоматическая маркировка. Чтобы обеспечить видимость хода выполнения политики автоматической маркировки, используйте обозреватель действий для получения самых актуальных сведений о файлах и сообщениях электронной почты, которые были автоматически помечены.

Также можно просмотреть результаты политики автоматического применения меток с помощью обозревателя содержимого при наличии необходимых разрешений:

- С помощью группы ролей Просмотр списков в обозревателе содержимого можно просматривать метки файлов, но не их содержимое.

- Содержимое Обозреватель группе ролей просмотра содержимого, а группы ролей Information Protection и Information Protection Следователей позволяют просматривать содержимое файла.

Однако в настоящее время ограниченные администраторы не смогут видеть действия с метками для OneDrive в обозревателе действий.

Совет

Также можно использовать обозреватель содержимого, чтобы определять расположения с документами, содержащими конфиденциальную информацию, но не имеющими меток. Используйте эту информацию, чтобы рассмотреть возможность добавления этих расположений в политику автоматического применения меток. Также включите обнаруженные типы конфиденциальной информации в качестве правил.

Использование PowerShell для политик автоматического применения меток

Вы можете использовать Безопасность и соответствие требованиям PowerShell для создания и настройки политик автоматической маркировки. Это означает, что вы можете в полной мере создать и обслуживать политики автоматического маркировки, что также обеспечивает более эффективный метод указания нескольких расположений для SharePoint и OneDrive.

Прежде чем запускать команды в PowerShell, необходимо сначала подключиться к Безопасности и соответствию требованиям PowerShell.

Создание политики автоматического применения меток:

New-AutoSensitivityLabelPolicy -Name <AutoLabelingPolicyName> -SharePointLocation "<SharePointSiteLocation>" -ApplySensitivityLabel <Label> -Mode TestWithoutNotifications

Эта команда создает политику автоматического применения меток для указанного сайта SharePoint. Для расположения OneDrive используйте вместо этого параметр OneDriveLocation.

Добавление дополнительных сайтов в существующую политику автоматического применения меток:

$spoLocations = @("<SharePointSiteLocation1>","<SharePointSiteLocation2>")

Set-AutoSensitivityLabelPolicy -Identity <AutoLabelingPolicyName> -AddSharePointLocation $spoLocations -ApplySensitivityLabel <Label> -Mode TestWithoutNotifications

Эта команда указывает новые URL-адреса SharePoint в переменной, которая затем добавляется в существующую политику автоматического применения меток. Чтобы добавить вместо этого расположение OneDrive, используйте параметр AddOneDriveLocation с другой переменной, например $OneDriveLocations.

Создание правила политики автоматического применения меток:

New-AutoSensitivityLabelRule -Policy <AutoLabelingPolicyName> -Name <AutoLabelingRuleName> -ContentContainsSensitiveInformation @{"name"= "00aa00aa-bb11-cc22-dd33-44ee44ee44ee"; "mincount" = "2"} -Workload SharePoint

Для существующей политики автоматической маркировки эта команда создает новое правило политики для обнаружения типа конфиденциальной информации номера социального страхования США (SSN), который имеет идентификатор сущности 00aa00aa-bb11-cc22-dd33-44ee44ee44ee44ee44ee. Идентификаторы объектов других типов конфиденциальной информации см. в статье Определения типов конфиденциальной информации.

Дополнительные сведения о командлетах PowerShell, поддерживающих политики автоматического применения меток, их доступные параметры и некоторые примеры, см. в справке по следующим командлетам:

- Get-AutoSensitivityLabelPolicy

- New-AutoSensitivityLabelPolicy

- New-AutoSensitivityLabelRule

- Remove-AutoSensitivityLabelPolicy

- Remove-AutoSensitivityLabelRule

- Set-AutoSensitivityLabelPolicy

- Set-AutoSensitivityLabelRule

Советы по увеличению охвата метками

Хотя автоматическая маркировка является одним из наиболее эффективных способов классификации, маркировки и защиты файлов Office и PDF, принадлежащих вашей организации, проверка, можно ли дополнить его любым из следующих способов, чтобы увеличить охват меток:

В библиотеках документов SharePoint вы можете применять метку конфиденциальности по умолчанию для новых и измененных файлов. Дополнительные сведения см. в статье Настройка метки конфиденциальности по умолчанию для библиотеки документов SharePoint.

С помощью Microsoft Syntex вы можете применить метку конфиденциальности к модели распознавания документов, чтобы идентифицированные документы в библиотеке документов SharePoint автоматически помечались.

Для сообщений Outlook можно применить метку конфиденциальности на основе вложений, которые помечены.

При использовании клиента Защита информации Microsoft Purview:

- Для файлов в локальных хранилищах данных, таких как сетевые папки и библиотеки SharePoint Server: используйте сканер для обнаружения конфиденциальной информации в этих файлах и соответствующей маркировки. Если вы планируете перенести или отправить эти файлы в SharePoint в Microsoft 365, используйте сканер для пометки файлов перед их перемещением в облако.

Рекомендуйте применение меток вручную после обучения пользователей тому, какие метки конфиденциальности следует применять. Если вы уверены, что пользователи понимают, какие метки нужно применять, рассмотрите возможность настройки метки по умолчанию и обязательного применения меток в виде параметров политики.

Кроме того, рассмотрите возможность помечать новые файлы как конфиденциальные по умолчанию в SharePoint, чтобы запретить гостям доступ к добавленным файлам, пока по крайней мере одна политика защиты от потери данных не проверит содержимое файла.