Kommentar

Åtkomst till den här sidan kräver auktorisering. Du kan prova att logga in eller ändra kataloger.

Åtkomst till den här sidan kräver auktorisering. Du kan prova att ändra kataloger.

I den här artikeln beskrivs hur du distribuerar Defender för Endpoint i iOS (med hjälp av Microsoft Defender-appen) med Microsoft Intune Företagsportal registrerade enheter. Mer information om Microsoft Intune enhetsregistrering finns i Registrera iOS- och iPadOS-enheter i Microsoft Intune.

Innan du börjar

Kontrollera att du har åtkomst till Microsoft Intune administrationscenter och Microsoft Defender-portalen.

Se till att iOS-registreringen är klar för dina användare. Användare måste ha en Defender för Endpoint-licens tilldelad för att kunna använda Microsoft Defender-appen. Mer information om hur du tilldelar licenser finns i Tilldela licenser till användare .

Se till att slutanvändarna har Företagsportal appen installerad, har loggat in och har slutfört registreringen.

Obs!

Appen Microsoft Defender är tillgänglig i Apple App Store.

Det här avsnittet beskriver:

Distributionssteg (gäller för både övervakade och oövervakade enheter)– Administratörer kan distribuera Defender för Endpoint på iOS via Microsoft Intune Företagsportal. Det här steget behövs inte för VPP-appar (volyminköp).

Fullständig distribution (endast för övervakade enheter)– Administratörer kan välja att distribuera någon av de angivna profilerna.

- Zero touch (tyst) kontrollfilter – Ger webbskydd utan vpn för lokal loopback och aktiverar tyst registrering för användare. Appen installeras och aktiveras automatiskt utan att användarna behöver öppna appen.

- Kontrollfilter – Tillhandahåller webbskydd utan vpn för lokal loopback.

Automatisk registrering ( endast för oövervakade enheter) – Administratörer kan automatisera Registrering av Defender för Endpoint för användare på två olika sätt:

- Zero touch -registrering (tyst) – Microsoft Defender-appen installeras och aktiveras automatiskt utan att användarna behöver öppna appen.

- Automatisk registrering av VPN – Vpn-profilen för Defender för Endpoint konfigureras automatiskt utan att användaren behöver göra det under registreringen. Det här steget rekommenderas inte i Zero Touch-konfigurationer.

Konfiguration av användarregistrering (endast för Intune användarregistrerade enheter) – Administratörer kan även distribuera och konfigurera Defender för Endpoint-appen på Intune användarregistrerade enheter.

Fullständig registrerings- och kontrollstatus – Det här steget gäller för alla registreringstyper för att säkerställa att appen är installerad på enheten, registreringen har slutförts och att enheten visas i Microsoft Defender-portalen. Den kan hoppas över för onboarding med nolltouch (tyst).

Distributionssteg (gäller för både övervakade och oövervakade enheter)

Distribuera Defender för Endpoint på iOS via Microsoft Intune Företagsportal.

Lägga till iOS Store-app

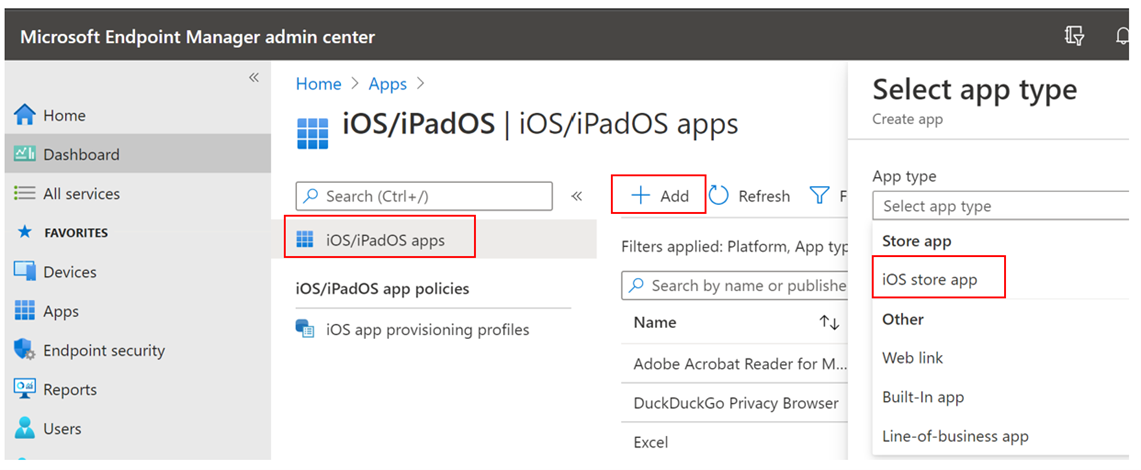

I Microsoft Intune administrationscenter går du till Appar>iOS/iPadOS>Lägg till>iOS Store-app och väljer Välj.

På sidan Lägg till app väljer du Sök i App Store och skriver Microsoft Defender i sökfältet. I avsnittet sökresultat väljer du Microsoft Defender och väljer Välj.

Välj iOS 15.0 som Lägsta operativsystem. Granska resten av informationen om appen och välj Nästa.

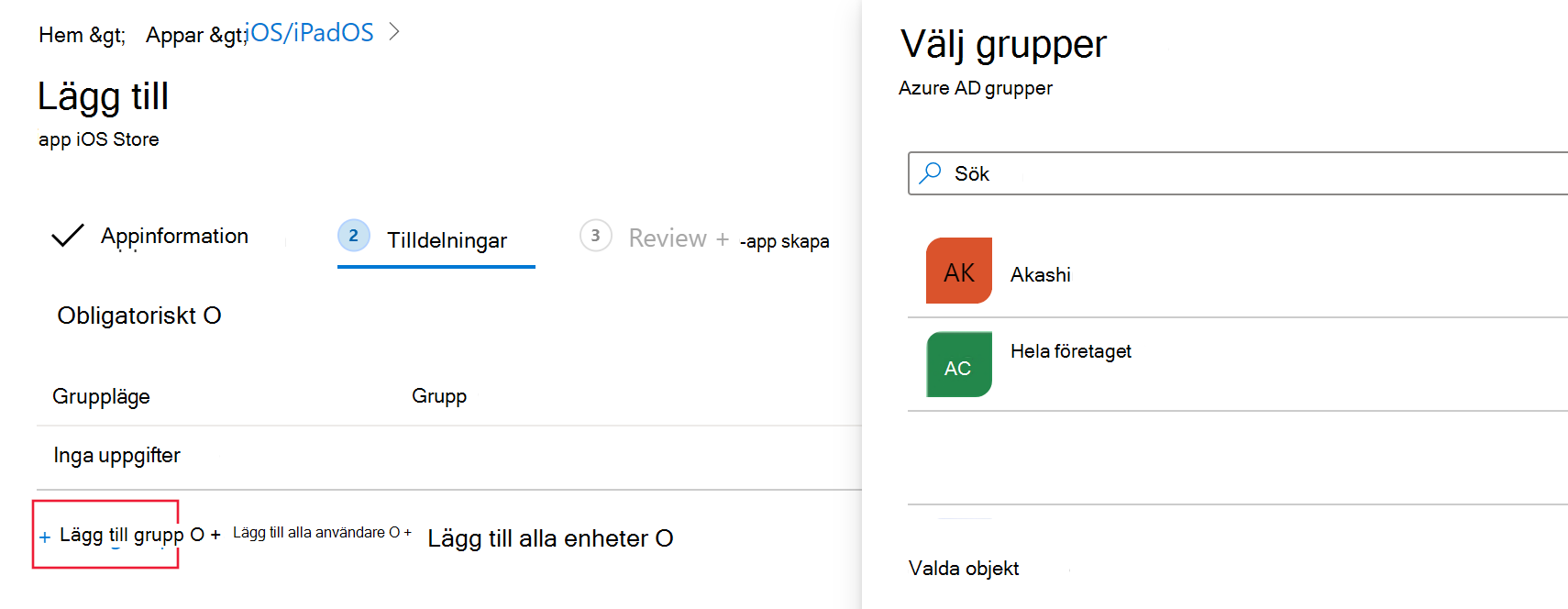

I avsnittet Tilldelningar går du till avsnittet Obligatoriskt och väljer Lägg till grupp. Du kan sedan välja de användargrupper som du vill rikta defender för endpoint till iOS-appen. Välj Välj och sedan Nästa.

Obs!

Den valda användargruppen bör bestå av Microsoft Intune registrerade användare.

I avsnittet Granska + skapa kontrollerar du att all information som angetts är korrekt och väljer sedan Skapa. Om en liten stund bör Defender för Endpoint-appen skapas och ett meddelande ska visas i det övre högra hörnet på sidan.

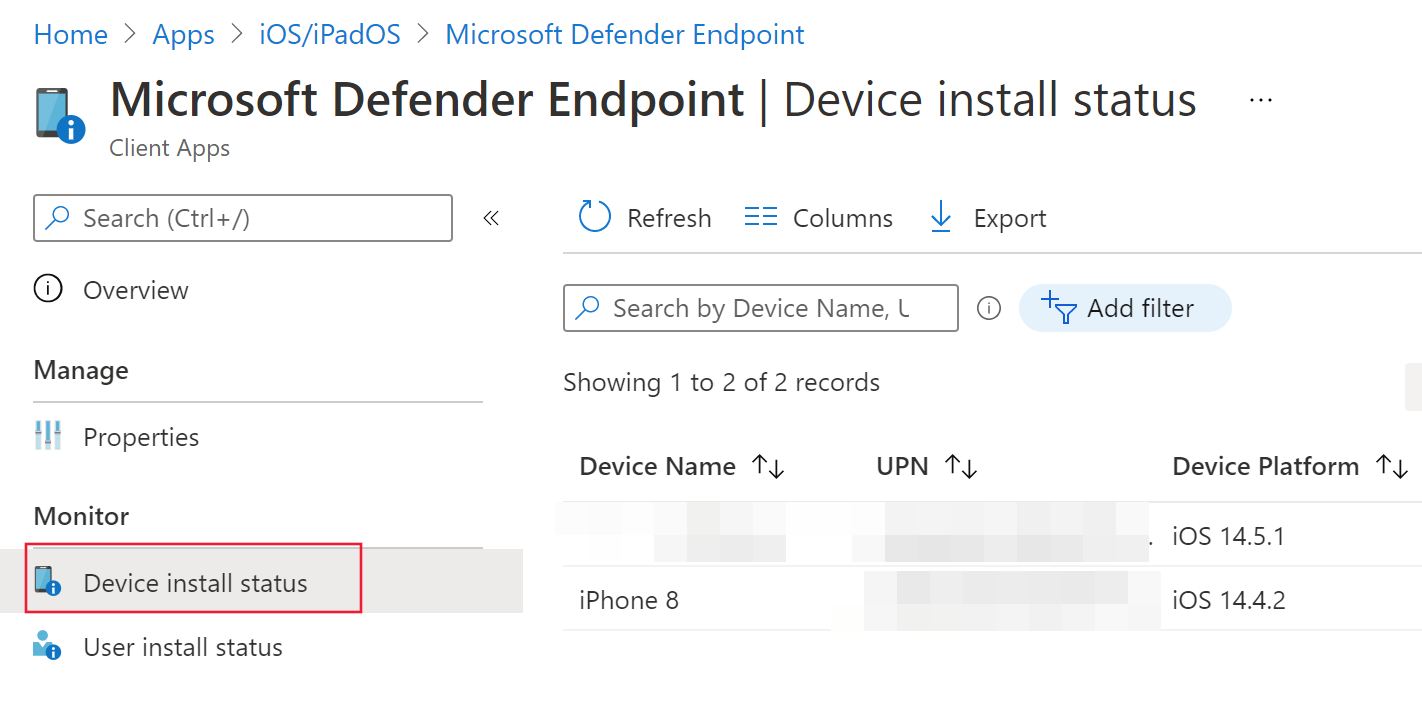

På sidan appinformation som visas går du till avsnittet Övervaka och väljer Enhetsinstallationsstatus för att kontrollera att enhetsinstallationen har slutförts.

Fullständig distribution för övervakade enheter

Den Microsoft Defender appen erbjuder förbättrade funktioner på övervakade iOS/iPadOS-enheter med hjälp av plattformens avancerade hanteringsfunktioner. Det ger även webbskydd utan att det behövs någon lokal VPN-konfiguration på enheten. Detta säkerställer en sömlös användarupplevelse samtidigt som skydd mot nätfiske och andra webbaserade hot skyddas.

Administratörer kan använda följande steg för att konfigurera övervakade enheter.

Konfigurera övervakat läge via Microsoft Intune

Konfigurera övervakat läge för Microsoft Defender-appen via en appkonfigurationsprincip och en profil för enhetskonfiguration.

Appkonfigurationsprincip

Obs!

Den här appkonfigurationsprincipen för övervakade enheter gäller endast för hanterade enheter och bör vara riktad mot ALLA hanterade iOS-enheter som bästa praxis.

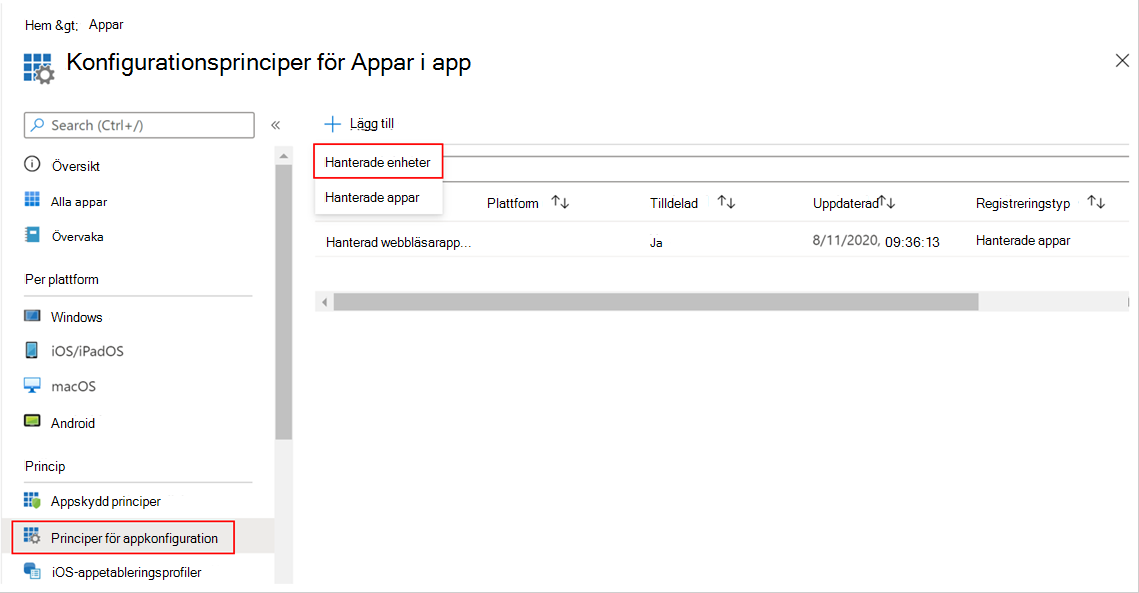

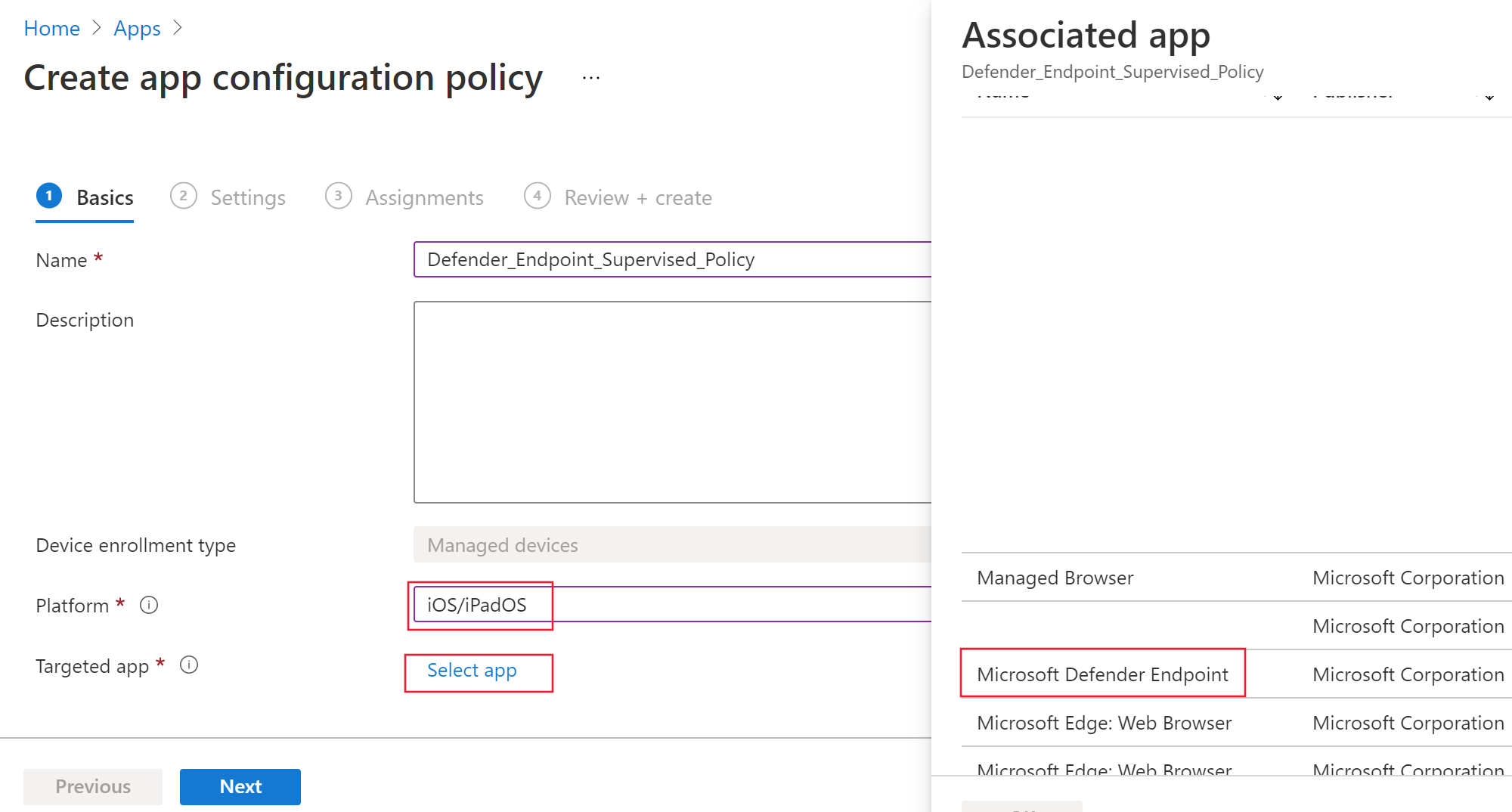

Logga in på Microsoft Intune administrationscenter och gå tillAppkonfigurationsprinciper> för appar>Lägg till. Välj Hanterade enheter.

På sidan Skapa appkonfigurationsprincip anger du följande information:

- Principnamn

- Plattform: Välj iOS/iPadOS

- Målapp: Välj Microsoft Defender för Endpoint i listan

På nästa skärm väljer du Använd Configuration Designer som format. Ange följande egenskaper:

- Konfigurationsnyckel:

issupervised - Värdetyp: Sträng

- Konfigurationsvärde:

{{issupervised}}

- Konfigurationsnyckel:

Välj Nästa för att öppna sidan Omfångstaggar . Omfångstaggar är valfria. Gå vidare genom att klicka på Nästa.

På sidan Tilldelningar väljer du de grupper som tar emot den här profilen. I det här scenariot är det bästa praxis att rikta in sig på Alla enheter. Mer information om att tilldela profiler finns i Tilldela användar- och enhetsprofiler.

När du distribuerar till användargrupper måste användarna logga in på sina enheter innan principen tillämpas.

Välj Nästa.

Välj Skapapå sidan Granska + skapa när du är klar. Den nya profilen visas i listan över konfigurationsprofiler.

Enhetskonfigurationsprofil (kontrollfilter)

Obs!

För enheter som kör iOS/iPadOS (i övervakat läge) finns det en anpassad .mobileconfig profil tillgänglig, kallad ControlFilter-profilen . Den här profilen aktiverar Webbskydd utan att konfigurera VPN för lokal loopback på enheten. Detta ger slutanvändarna en sömlös upplevelse samtidigt som de skyddas från nätfiske och andra webbaserade attacker.

ControlFilter-profilen fungerar dock inte med Always-On VPN (AOVPN) på grund av plattformsbegränsningar.

Administratörer distribuerar någon av de angivna profilerna.

Zero touch (tyst) kontrollfilter – Den här profilen möjliggör tyst registrering för användare. Ladda ned konfigurationsprofilen från ControlFilterZeroTouch.

Kontrollfilter – Ladda ned konfigurationsprofilen från ControlFilter.

När profilen har laddats ned distribuerar du den anpassade profilen. Gör så här:

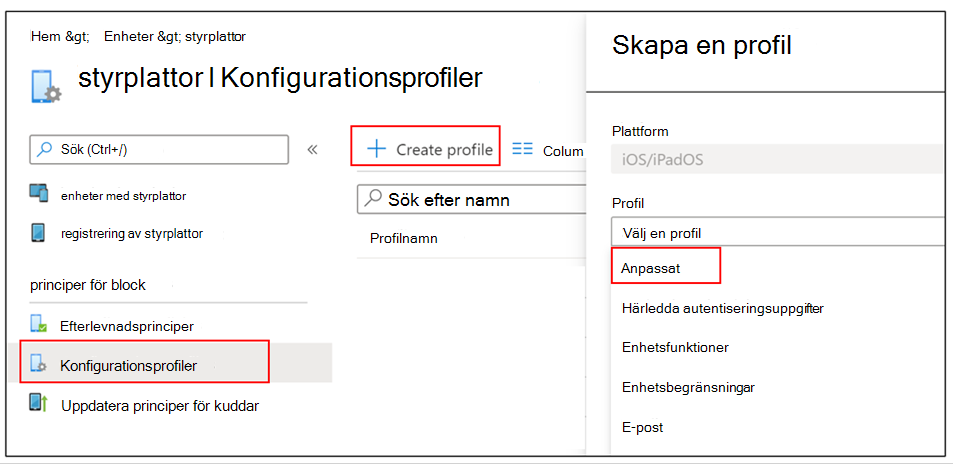

Gå till Enheter>iOS/iPadOS-konfigurationsprofiler>>Skapa profil.

Välj ProfiltypMallar> och Mallnamn>Anpassat.

Ange ett namn på profilen. När du uppmanas att importera en konfigurationsprofilfil väljer du den som laddades ned från föregående steg.

I avsnittet Tilldelning väljer du den enhetsgrupp som du vill använda profilen för. Som bästa praxis bör detta tillämpas på alla hanterade iOS-enheter. Välj Nästa.

Obs!

Skapande av enhetsgrupp stöds i både Defender för Endpoint Plan 1 och Plan 2.

Välj Skapapå sidan Granska + skapa när du är klar. Den nya profilen visas i listan över konfigurationsprofiler.

Automatisk registrering (endast för oövervakade enheter)

Administratörer kan automatisera registrering till Defender för Endpoint för användare på två olika sätt med Zero Touch (tyst) registrering eller automatisk registrering av VPN.

Zero-touch (tyst) registrering till Defender för Endpoint

Obs!

Nolltouch kan inte konfigureras på iOS-enheter som har registrerats utan användartillhörighet (användarlösa enheter eller delade enheter).

Administratörer kan konfigurera Microsoft Defender för Endpoint för tyst distribution och aktivering. I den här processen skapar administratören en distributionsprofil och användaren meddelas om installationen. Defender för Endpoint installeras sedan automatiskt utan att användaren behöver öppna appen. Följ stegen i den här artikeln för att konfigurera nolltouch- eller tyst distribution av Defender för Endpoint på registrerade iOS-enheter:

I Microsoft Intune administrationscenter går du till Enheter>Hantera enheter>Konfigurationsprinciper>>Skapa>ny princip.

Välj Plattform som iOS/iPadOS, Profiltyp som Mallar och Mallnamn som VPN. Välj Skapa.

Ange ett namn för profilen och välj Nästa.

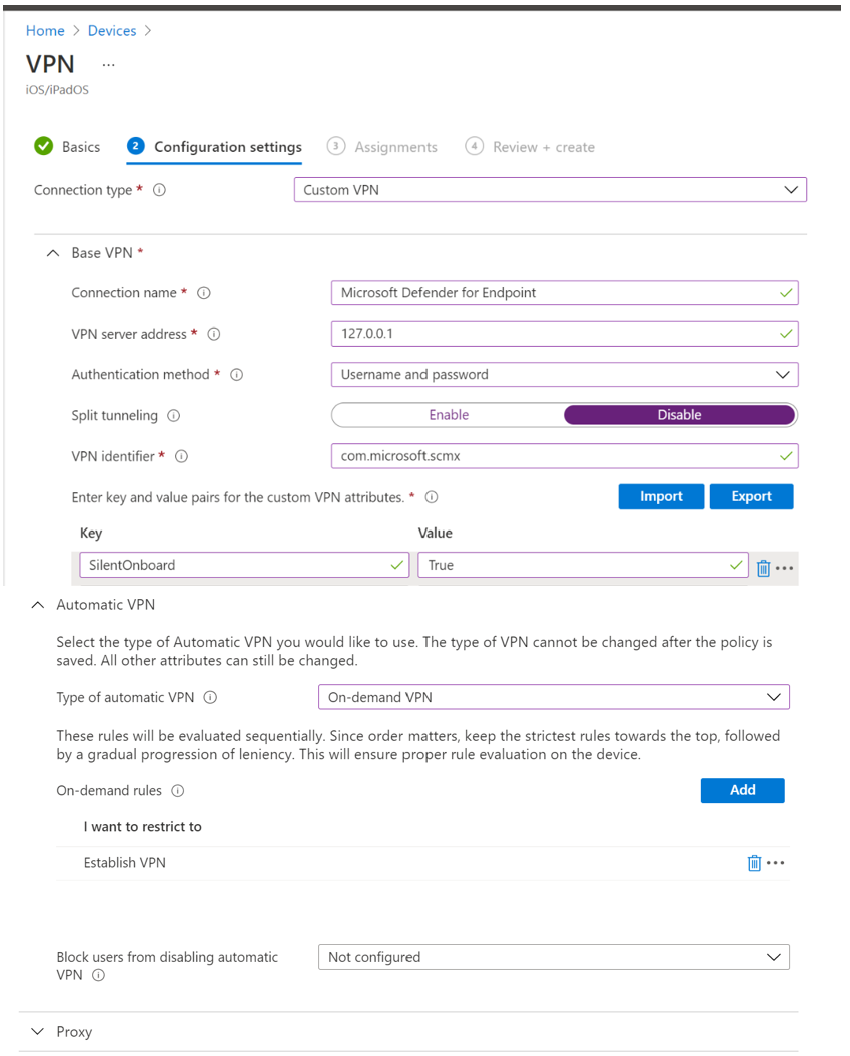

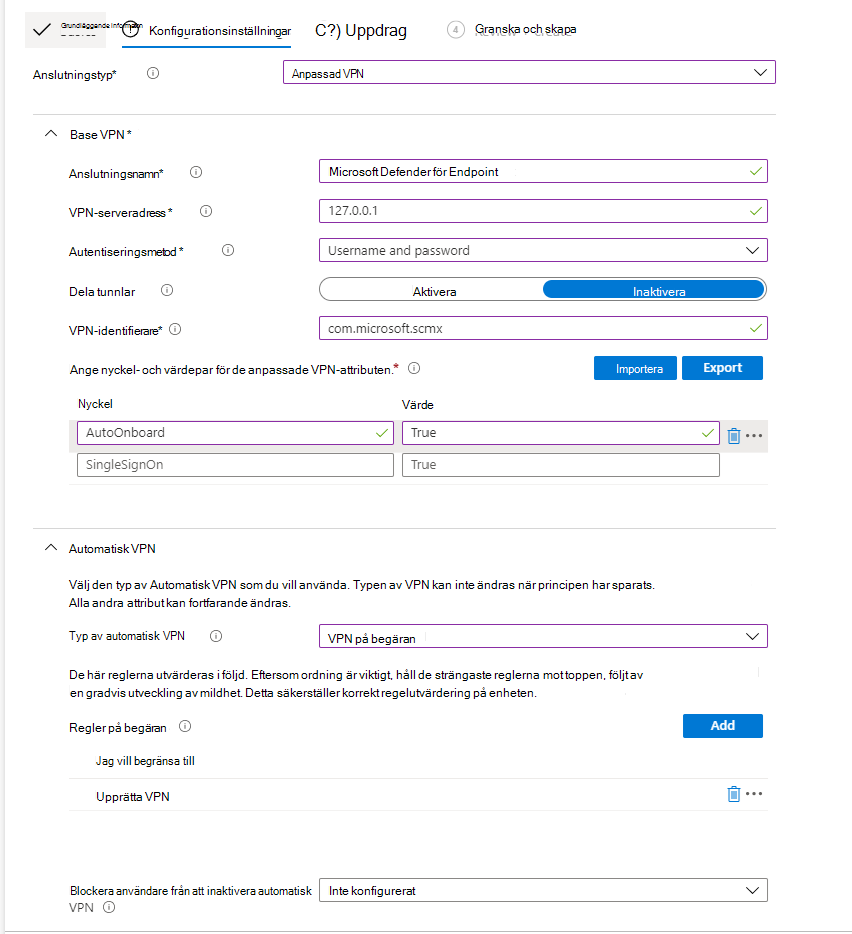

Välj Anpassad VPN för Anslutningstyp och i avsnittet Grundläggande VPN anger du följande:

- Anslutningsnamn: Microsoft Defender för Endpoint

- VPN-serveradress:

127.0.0.1 - Autentiseringsmetod: "Användarnamn och lösenord"

- Delade tunnlar:

Disable - VPN-identifierare:

com.microsoft.scmx - I nyckel/värde-par anger du nyckeln

SilentOnboardoch anger värdet tillTrue. - Typ av automatisk VPN:

On-demand VPN - Välj Lägg till för regler på begäran och välj sedan Jag vill göra följande: Anslut VPN och ange sedan Jag vill begränsa till: Alla domäner.

- Om du vill kräva att VPN inte kan inaktiveras på användarnas enhet kan administratörer välja Ja från Blockera användare från att inaktivera automatisk VPN. Som standard är den inte konfigurerad och användarna kan bara inaktivera VPN i Inställningar.

- Om du vill tillåta användare att ändra VPN-växlingsknappen inifrån appen lägger du till

EnableVPNToggleInApp = TRUEi nyckel/värde-paren. Som standard kan användarna inte ändra växlingsknappen inifrån appen.

Välj Nästa och tilldela profilen till målanvändare.

I avsnittet Granska + skapa kontrollerar du att all information som angetts är korrekt och väljer sedan Skapa.

När den här konfigurationen är klar och synkroniserats med enheten utförs följande åtgärder på de målinriktade iOS-enheterna:

- Defender för Endpoint distribueras och registreras tyst. Enheten visas i Microsoft Defender-portalen när den har registrerats.

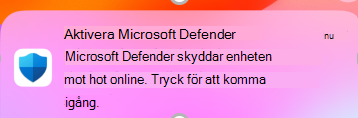

- Ett preliminärt meddelande skickas till användarens enhet.

- Webbskydd och andra funktioner aktiveras.

I vissa fall, av säkerhetsskäl som lösenordsändringar, multifaktorautentisering och så vidare, kan nolltouch onboarding kräva att slutanvändaren loggar in manuellt i Microsoft Defender-appen.

S: För första gången får slutanvändarna ett tyst meddelande.

Slutanvändarna bör vidta följande steg:

Öppna Microsoft Defender-appen eller tryck på meddelandet.

Välj det registrerade företagskontot på skärmen för kontoväljaren.

Logga in.

Enheten registreras och börjar rapportera till Microsoft Defender-portalen.

B: För enheter som redan har registrerats ser slutanvändarna ett tyst meddelande.

Öppna Microsoft Defender-appen eller tryck på meddelandet.

Logga in när du uppmanas av Microsoft Defender-appen.

Därefter börjar enheten rapportera till Microsoft Defender-portalen igen.

Obs!

- Nolltouch-konfigurationen kan ta upp till 5 minuter att slutföra i bakgrunden.

- För övervakade enheter kan administratörer konfigurera Zero Touch-registrering med ZeroTouch-kontrollfilterprofilen. I det här fallet är DEFENDER för Endpoint VPN-profilen inte installerad på enheten och webbskydd tillhandahålls av kontrollfilterprofilen.

Automatisk registrering av VPN-profil (förenklad registrering)

Obs!

Det här steget förenklar registreringsprocessen genom att konfigurera VPN-profilen. Om du använder Zero touch behöver du inte utföra det här steget.

För oövervakade enheter används ett VPN för att tillhandahålla webbskyddsfunktionen. Det här är inte ett vanligt VPN och är ett lokalt/självslingande VPN som inte tar trafik utanför enheten.

Administratörer kan konfigurera automatisk konfiguration av VPN-profilen. Detta konfigurerar automatiskt VPN-profilen för Defender för Endpoint utan att användaren behöver göra det under registreringen.

I Microsoft Intune administrationscenter går du tillEnhetskonfigurationsprofiler>>Skapa profil.

Välj Plattform som iOS/iPadOS och Profiltyp som VPN. Välj Skapa.

Ange ett namn för profilen och välj Nästa.

Välj Anpassad VPN för Anslutningstyp och i avsnittet Grundläggande VPN anger du följande:

- Anslutningsnamn: Microsoft Defender för Endpoint

- VPN-serveradress:

127.0.0.1 - Autentiseringsmetod: "Användarnamn och lösenord"

- Delade tunnlar:

Disable - VPN-identifierare:

com.microsoft.scmx - I nyckel/värde-par anger du nyckeln

AutoOnboardoch anger värdet tillTrue. - Typ av automatisk VPN: VPN på begäran

- Välj Lägg till för regler på begäran och välj Jag vill göra följande: Upprätta VPN, jag vill begränsa till: Alla domäner.

- För att säkerställa att VPN inte kan inaktiveras på en användares enhet kan administratörer välja Ja från Blockera användare från att inaktivera automatisk VPN. Som standard har den här inställningen inte konfigurerats och användarna kan endast inaktivera VPN i Inställningar.

- Om du vill tillåta användare att ändra VPN-växlingsknappen inifrån appen lägger du till

EnableVPNToggleInApp = TRUEi nyckel/värde-paren. Som standard kan användarna inte ändra växlingsknappen inifrån appen.

Välj Nästa och tilldela profilen till målanvändare.

I avsnittet Granska + skapa kontrollerar du att all information som angetts är korrekt och väljer sedan Skapa.

Konfiguration av användarregistrering (endast för Intune användarregistrerade enheter)

Microsoft Defender app kan distribueras till iOS-enheter med Intune användarregistrerade enheter med hjälp av följande steg.

Administratör

Konfigurera profil för användarregistrering i Intune. Intune stöder kontodriven Apple-användarregistrering och Apple-användarregistrering med Företagsportal. Läs mer om jämförelsen av de två metoderna och välj en.

Konfigurera plugin-programmet för enkel inloggning. Authenticator-appen med SSO-tillägget är en förutsättning för användarregistrering på en iOS-enhet.

- Skapa en profil för enhetskonfiguration i Intune. Se Microsoft Enterprise SSO-plugin-programmet för Apple-enheter.

- Se till att lägga till dessa två nycklar i enhetskonfigurationsprofilen:

- Appsamlings-ID: Inkludera Defender App-paket-ID i den här listan

com.microsoft.scmx - En annan konfiguration: Nyckel:

device_registration; Typ:String; Värde:{{DEVICEREGISTRATION}}

- Appsamlings-ID: Inkludera Defender App-paket-ID i den här listan

Konfigurera MDM-nyckeln för användarregistrering.

I Intune administrationscenter går du till Gå tillAppkonfigurationsprinciper> för appar>Lägg till>hanterade enheter.

Ge principen ett namn och välj sedan Plattform>iOS/iPadOS.

Välj Microsoft Defender för Endpoint som målapp.

På sidan Inställningar väljer du Använd Configuration Designer och lägger till

UserEnrollmentEnabledsom nyckel, med värdetypen somStringoch värdet inställt påTrue.

Administratörer kan push-överföra Microsoft Defender-appen som en obligatorisk VPP-app från Intune.

Slutanvändare

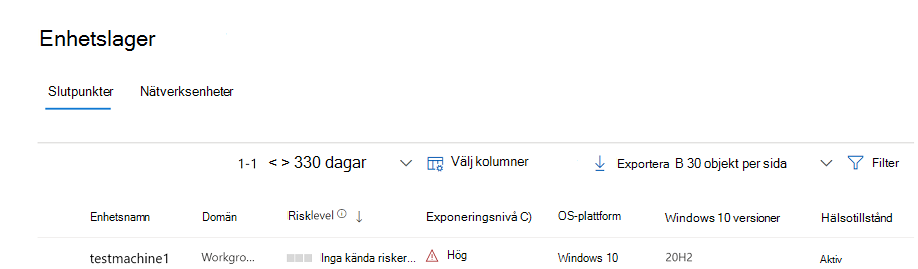

Den Microsoft Defender appen installeras på användarnas enheter. Varje användare loggar in och slutför registreringsprocessen. När enheten har registrerats visas den i Microsoft Defender-portalen under Enhetsinventering.

Funktioner och begränsningar som stöds

- Stöder alla aktuella funktioner i Defender för Endpoint i iOS. Dessa funktioner omfattar webbskydd, nätverksskydd, upplåsningsidentifiering, sårbarheter i operativsystem och appar och aviseringar i Microsoft Defender-portalen.

- Zero touch-distribution (tyst) och automatisk registrering av VPN stöds inte med användarregistrering eftersom administratörer inte kan push-överföra en enhetsomfattande VPN-profil med användarregistrering.

- För sårbarhetshantering av appar visas endast appar i arbetsprofilen.

- Det kan ta upp till 10 minuter för nyligen registrerade enheter att bli kompatibla om de omfattas av efterlevnadsprinciper.

- Mer information finns i Begränsningar och funktioner för användarregistrering.

Fullständig registrering och kontrollstatus

När Defender för Endpoint på iOS har installerats på enheten visas appikonen.

Tryck på ikonen för Defender för Endpoint-appen (Defender) och följ anvisningarna på skärmen för att slutföra registreringsstegen. Informationen omfattar slutanvändares godkännande av iOS-behörigheter som krävs av Microsoft Defender-appen.

Obs!

Hoppa över det här steget om du konfigurerar zero touch(tyst) registrering. Det är inte nödvändigt att starta programmet manuellt om ingen touch-registrering (tyst) har konfigurerats.

När registreringen är klar börjar enheten visas i listan Enheter i Microsoft Defender-portalen.