Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu öğreticide, Dayanıklılık kullanarak Azure Sanal Makinesinde (VM) çalışan sap Adaptive Server Enterprise (ASE) (Sybase) veritabanının nasıl yedeklendiğini açıklanmaktadır.

Azure VM'lerinde SAP ASE veritabanı yedeklemesi için desteklenen yapılandırmalar ve senaryolar hakkında bilgi edinin.

Önkoşullar

SAP ASE veritabanını yedekleme için ayarlamadan önce aşağıdaki önkoşulları gözden geçirin:

SAP ASE çalıştıran VM ile aynı bölgede ve aynı abonelikte bir Kurtarma Hizmetleri kasası tanımlayın veya oluşturun.

Azure'a ulaşabilmesi için VM'den İnternet bağlantısına izin verin.

SAP ASE Sunucusu VM adının ve Kaynak Grubu adının birleşik uzunluğu, hizmet bazı karakterleri ayırdığından, Azure Resource Manager (ARM) VM'leri için < karakter (klasik VM'ler için 77 karakter) olmalıdır.

İstekler modülünün yüklü olduğu VM'de python >= 3.6.15 (önerilen- Python3.10) olmalıdır. Varsayılan sudo python3, python 3.6.15 veya üzerini çalıştırmalıdır. Python sürümünü denetlemek için sisteminizde python3 ve sudo python3 çalıştırarak doğrulayın. Varsayılan sürümü değiştirmek için python3'i python 3.6.15 veya sonraki bir sürüme bağlayın.

SAP ASE yedekleme yapılandırma betiğini (ön kayıt betiği) SAP ASE veritabanını barındıran sanal makinede çalıştırın. Bu betik ASE sistemini yedeklemeye hazır hale getirir.

Yedekleme işlemi için aşağıdaki ayrıcalıkları ve ayarları atayın:

Ayrıcalık/ Ayarlar Açıklama Operatör rolü Veritabanı kullanıcısının yedekleme ve geri yükleme işlemleri için özel bir veritabanı kullanıcısı oluşturması ve bunu ön kayıt betiğine geçirmesi için bu ASE veritabanı rolünü etkinleştirin. Dış dosyayı eşleme ayrıcalığı Veritabanı dosya erişimine izin vermek için bu rolü etkinleştirin. Herhangi bir veritabanı ayrıcalığına sahip Farklı yedeklemelere izin verir. Veritabanı için artımlı yedeklemelere izin ver ayarı True olmalıdır. Chkpt ayrıcalığında trunc günlüğü ASE Yedeklemesi'ni kullanarak korumak istediğiniz tüm veritabanları için bu ayrıcalığı devre dışı bırakın. Veritabanı günlüğünü kurtarma hizmetleri kasasına yedeklemenize olanak tanır. SAP note - 2921874 - "trunc log on chkpt" in databases with HADR - SAP ASE - SAP for Mehakkında daha fazla bilgi edinin.Uyarı

Ana veritabanı için günlük yedeklemeleri desteklenmez. Diğer sistem veritabanları için günlük yedeklemeleri yalnızca veritabanının günlük dosyaları veri dosyalarından ayrı olarak depolandığında desteklenebilir. Varsayılan olarak, sistem veritabanları aynı veritabanı cihazında hem veri hem de günlük dosyalarıyla oluşturulur ve bu da günlük yedeklemelerini engeller. Günlük yedeklemelerini etkinleştirmek için veritabanı yöneticisinin günlük dosyalarının konumunu ayrı bir cihazla değiştirmesi gerekir.

Kaynaklara rollerin ve kapsamın yedekleme atamasını yapılandırmak için Azure yerleşik rollerini kullanın. Aşağıdaki Katkıda Bulunan rolü, veritabanı VM'sinde Korumayı Yapılandırma işlemini çalıştırmanıza olanak tanır:

Kaynak (Erişim denetimi) Rol Kullanıcı, grup veya hizmet sorumlusu ASE veritabanını çalıştıran kaynak Azure VM Sanal Makine Katkı Sağlayıcısı Yedekleme işlemini yapılandırmanıza olanak tanır.

Azure Backup için özel rol oluşturma

Azure Backup için özel bir rol oluşturmak için aşağıdaki bash komutlarını çalıştırın:

Uyarı

Her bir komuttan sonra deyimi yürütmek için komutu go çalıştırdığınızdan emin olun.

Çoklu oturum açma (SSO) rol kullanıcısını kullanarak veritabanında oturum açın.

isql -U sapsso -P <password> -S <sid> -XRol oluşturma.

create role azurebackup_roleYeni role operatör rolü verin.

grant role oper_role to azurebackup_roleAyrıntılı izinleri etkinleştirin.

sp_configure 'enable granular permissions', 1Rol kullanıcısını kullanarak

SAveritabanında oturum açın.isql -U sapsa -P <password> -S <sid> -XAna veritabanına geçin.

use masterYeni role harici dosyaları eşle ayrıcalığını verin.

grant map external file to azurebackup_roleSSO rol kullanıcısını kullanarak yeniden oturum açın.

isql -U sapsso -P <password> -S <sid> -XKullanıcı oluşturun.

sp_addlogin backupuser, <password>Kullanıcıya özel rol verin.

grant role azurebackup_role to backupuserÖzel rolü kullanıcı için varsayılan olarak ayarlayın.

sp_modifylogin backupuser, "add default role", azurebackup_roleSA kullanıcısı olarak özel roleherhangi bir veritabanı üzerinde sahiplik ayrıcalığı verin.

grant own any database to azurebackup_roleVeritabanında yeniden SA kullanıcısı olarak oturum açın.

isql -U sapsa -P <password> -S <sid> -XDosya erişimini etkinleştirin.

sp_configure "enable file access", 1Veritabanında diferansiyel yedeklemeyi etkinleştirin.

use master go sp_dboption <database_name>, 'allow incremental dumps', true goVeritabanında trunc log on chkpt seçeneğini devre dışı bırakın.

use master go sp_dboption <database_name>, 'trunc log on chkpt', false go

Ağ bağlantısını kurma

Azure VM üzerinde çalışan SAP ASE veritabanı tüm işlemler için Azure Backup hizmetine, Azure Depolama'ya ve Microsoft Entra Id'ye bağlantı gerektirir. Bu bağlantıyı, özel uç noktaları kullanarak veya gerekli genel IP adreslerine veya Tam Etki Alanı Adlarına (FQDN) erişime izin vererek elde edebilirsiniz. Gerekli Azure hizmetlerine doğru bağlantıya izin vermezseniz veritabanı bulma, yedeklemeyi yapılandırma, yedekleme gerçekleştirme ve verileri geri yükleme gibi işlemlerde hataya neden olabilir.

Aşağıdaki tabloda bağlantı kurmak için kullanabileceğiniz çeşitli alternatifler listelenir:

| Seçenek | Avantajlar | Dezavantajlar |

|---|---|---|

| Özel uç noktalar | Sanal ağdaki özel IP'ler üzerinden yedeklemelere izin verin. Ağ ve kasa tarafında ayrıntılı denetim sağlayın. |

Standart özel uç nokta maliyetlerine yol açar. |

| Ağ Güvenlik Grubu (NSG) hizmet etiketleri | Aralık değişiklikleri otomatik olarak birleştirildiğinden daha kolay yönetilebilir. Ek ücret alınmaz. |

Yalnızca NSG'lerle kullanılır. Hizmetin tamamına erişim sağlar. |

| Azure Güvenlik Duvarı FQDN etiketleri | Gerekli FQDN'ler otomatik olarak yönetildiğinden daha kolay yönetilebilir. | Yalnızca Azure Güvenlik Duvarı ile kullanılır. |

| Hizmet FQDN'lerine/IP'lerine erişime izin ver | Ek ücret alınmaz. Tüm ağ güvenlik gereçleri ve güvenlik duvarlarıyla çalışır. Depolama için hizmet uç noktalarını da kullanabilirsiniz. Ancak Azure Backup ve Microsoft Entra Id için ilgili IP'lere/FQDN'lere erişimi atamanız gerekir. |

Çok çeşitli IP'lere veya FQDN'lere erişilmesi gerekebilir. |

| Sanal Ağ Hizmet Uç Noktası | Azure Depolama için kullanılır. Veri düzlemi trafiğinin performansını iyileştirmek için büyük avantaj sağlar. |

Microsoft Entra Id, Azure Backup hizmeti için kullanılamaz. |

| Ağ Sanal Gereci | Azure Depolama, Microsoft Entra Id, Azure Backup hizmeti için kullanılır. Veri düzlemi - Azure Depolama: *.blob.core.windows.net, *.queue.core.windows.net, *.blob.storage.azure.net Yönetim düzlemi - Microsoft Entra Id: Microsoft 365 Common ve Office Online'ın 56 ve 59. bölümlerinde belirtilen FQDN'lere erişime izin verin. - Azure Backup hizmeti: .backup.windowsazure.com Azure Güvenlik Duvarı hizmet etiketleri hakkında daha fazla bilgi edinin. |

Veri düzlemi trafiğine ek yük ekler ve aktarım hızını/performansını azaltır. |

Aşağıdaki bölümlerde bağlantı seçeneklerinin kullanımıyla ilgili ayrıntılar yer almaktadır.

Özel uç noktalar

Sanal bir ağdaki sunuculardan Kurtarma Hizmetleri kasanıza güvenli bir şekilde bağlanabilmenizi sağlamak için özel uç noktalar kullanılır. Özel uç nokta, kasanız için Sanal Ağ (VNET) adres alanındaki bir IP adresini kullanır. Sanal ağdaki kaynaklarınız ile kasa arasındaki ağ trafiği, sanal ağınız üzerinden ve Microsoft omurga ağındaki özel bir bağlantı üzerinden gider. Bu işlem, genel İnternet'ten etkilenmeyi ortadan kaldırır. Azure Backup için özel uç noktalar hakkında daha fazla bilgi edinin.

Uyarı

- Azure Backup ve Azure depolama için özel uç noktalar desteklenir. Microsoft Entra ID, özel uç noktalar için destek içerir. Genel kullanıma sunulana kadar Azure Backup, ASE VM'leri için giden bağlantı gerekmeden Microsoft Entra Id için ara sunucu ayarlamayı destekler. Daha fazla bilgi için ara sunucu desteği bölümüne bakın.

- SAP ASE Ön kayıt betiği (ASE iş yükü betikleri) için indirme işlemi İnternet erişimi gerektirir. Ancak, Özel Uç Nokta (PE) etkinleştirilmiş VM'lerde ön kayıt betiği bu iş yükü betiklerini doğrudan indiremez. Bu nedenle, betiği internet erişimi olan yerel bir VM'ye veya başka bir VM'ye indirip, ardından SCP veya başka bir aktarım yöntemi kullanarak PE özellikli VM'ye taşımak gerekir.

Ağ Güvenlik Grubu etiketleri

Ağ Güvenlik Grupları (NSG) kullanıyorsanız, Azure Backup'a giden erişim izni vermek için AzureBackup hizmet etiketini kullanın. Azure Backup etiketine ek olarak, Microsoft Entra Id ve Azure Depolama (Depolama) için benzer NSG kuralları oluşturarak kimlik doğrulaması ve veri aktarımı için bağlantıya izin vermelisiniz.

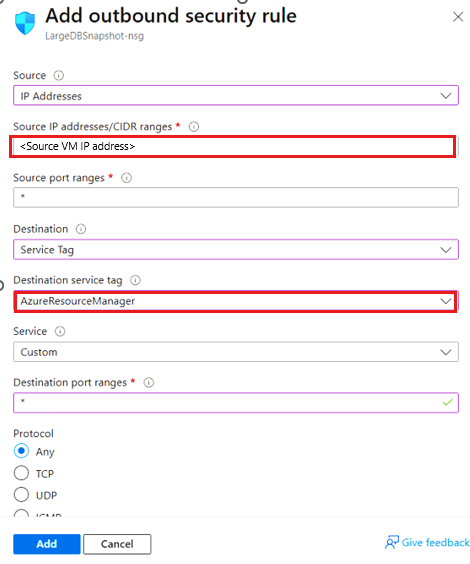

Azure Backup etiketi için bir kural oluşturmak için şu adımları izleyin:

- Azure portalındaAğ güvenlik grupları'na gidin ve ağ güvenlik grubunu seçin.

- Ayarlar bölmesinde Giden güvenlik kuralları'nı seçin.

- Add (Ekle) seçeneğini belirleyin.

-

Yeni kural oluşturmak için gerekli tüm ayrıntıları girin.

Hedefin Hizmet Etiketi olarak ayarlandığından ve Hedef hizmet etiketinin

AzureBackupolarak ayarlandığından emin olun. - Yeni oluşturulan giden güvenlik kuralını kaydetmek için Ekle'yi seçin.

Benzer şekilde Azure Depolama ve Microsoft Entra ID için NSG giden güvenlik kuralları oluşturabilirsiniz. Hizmet etiketleri hakkında daha fazla bilgi edinin.

Azure Güvenlik Duvarı etiketleri

Azure Güvenlik Duvarı kullanıyorsanız AzureBackup Azure Güvenlik Duvarı FQDN etiketini kullanarak bir uygulama kuralı oluşturun. Bu kural, Azure Backup'a giden tüm erişime izin verir.

Uyarı

Azure Backup şu anda Azure Güvenlik Duvarı'nda TLS denetimi etkinleştirilmiş Uygulama Kuralı'nı desteklememektedir.

Hizmet IP aralıklarına erişime izin verme

Erişim hizmeti IP'lerine izin vermeyi seçerseniz JSON dosyasındaki IP aralıklarına bakın. Azure Backup, Azure Depolama ve Microsoft Entra Id'ye karşılık gelen IP'lere erişime izin vermeniz gerekir.

Hizmet FQDN değerlerine erişime izin ver

Sunucularınızdan gerekli hizmetlere erişime izin vermek için aşağıdaki FQDN'leri de kullanabilirsiniz:

| Hizmet | Erişilecek etki alanı adları | Limanlar |

|---|---|---|

| Azure Backup | *.backup.windowsazure.com |

443 |

| Azure Depolama | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra Kimliği | *.login.microsoft.com Bu makaleye göre 56 ve 59. bölümler altındaki FQDN'lere erişime izin verin. |

443 Uygun olduğu şekilde. |

Trafiği yönlendirmek için HTTP ara sunucusu kullanma

Uyarı

Şu anda, Microsoft Entra ID trafiği için HTTP Proxy'si yalnızca SAP ASE veritabanı için desteklenmektedir. ASE VM'lerinde Azure Backup aracılığıyla veritabanı yedeklemeleri için giden bağlantı gereksinimlerini (Azure Backup ve Azure Depolama trafiği için) kaldırmanız gerekiyorsa, özel uç noktalar gibi diğer seçenekleri kullanın.

Microsoft Entra ID trafiği için HTTP proxy sunucusu kullanma

Microsoft Entra Id trafiğini yönlendirmek üzere bir HTTP proxy sunucusu kullanmak için şu adımları izleyin:

Veritabanında klasörüne

opt/msawb/bingidin.adlı

ExtensionSettingsOverrides.jsonyeni bir JSON dosyası oluşturun.JSON dosyasına aşağıdaki gibi bir anahtar-değer çifti ekleyin:

{ "UseProxyForAAD":true, "UseProxyForAzureBackup":false, "UseProxyForAzureStorage":false, "ProxyServerAddress":"http://xx.yy.zz.mm:port" }Dosyanın izinlerini ve sahipliğini aşağıdaki gibi değiştirin:

chmod 750 ExtensionSettingsOverrides.json chown root:msawb ExtensionSettingsOverrides.json

Uyarı

Hiçbir hizmetin yeniden başlatılması gerekmez. Azure Backup hizmeti, Microsoft Entra ID trafiğini JSON dosyasında belirtilen ara sunucu aracılığıyla yönlendirmeye çalışır.

Giden kurallarını kullan

Güvenlik duvarı veya NSG ayarı Azure Sanal Makinesi'nden etki alanını engelliyorsa management.azure.com anlık görüntü yedeklemeleri başarısız olur.

Aşağıdaki giden kuralını oluşturun ve etki alanı adının veritabanını yedeklemesine izin verin. Giden kurallarını oluşturmayı öğrenin.

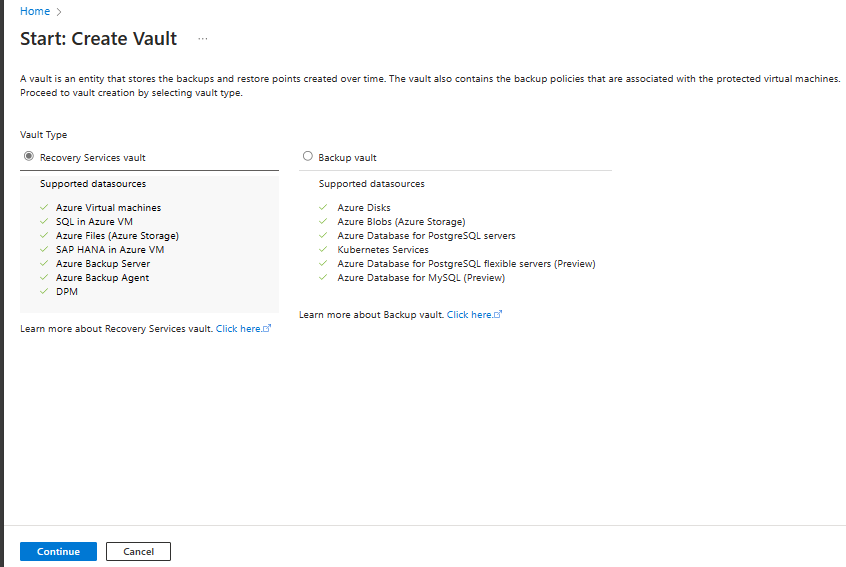

Kurtarma Hizmetleri deposu oluştur

Kurtarma Hizmetleri Kasası, zaman içinde oluşturulan kurtarma noktalarını depolayan bir yönetim birimidir. Yedeklemeyle ilgili işlemleri gerçekleştirmek için bir arabirim sağlar. Bu işlemler isteğe bağlı yedeklemeleri almayı, geri yüklemeleri gerçekleştirmeyi ve yedekleme ilkeleri oluşturmayı içerir.

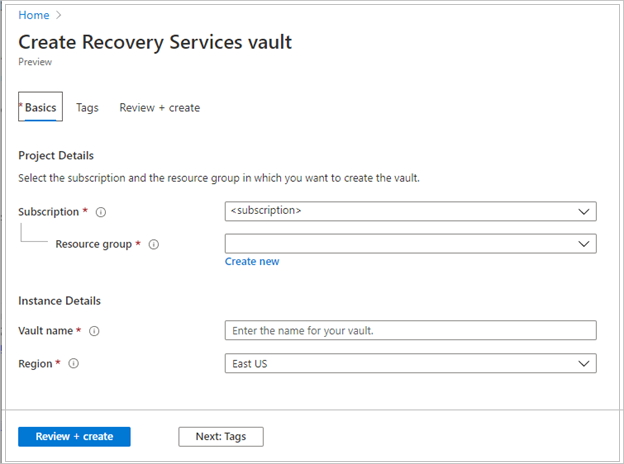

Kurtarma Hizmetleri deposu oluşturmak için:

Azure portalınaoturum açın.

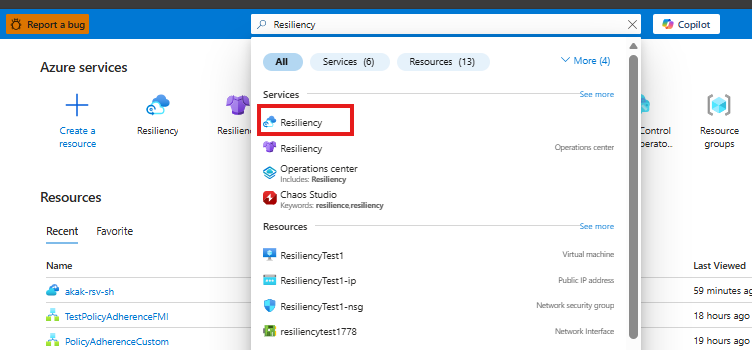

Dayanıklılık'ı arayın ve Dayanıklılık panosuna gidin.

Vault bölmesinde + Vault seçin.

Önce Kurtarma Hizmetleri kasası'nı seçin, ardından > edin.

Kurtarma Hizmetleri Kasası Oluştur bölmesinde aşağıdaki değerleri girin:

Abonelik: Kullanmak istediğiniz aboneliği seçin. Yalnızca bir aboneliğin üyesiyseniz bu adı görürsünüz. Hangi aboneliği kullanacağınızdan emin değilseniz varsayılan aboneliği kullanın. Birden çok seçenek yalnızca iş veya okul hesabınız birden fazla Azure aboneliğiyle ilişkilendirildiğinde görünür.

Kaynak grubu: Mevcut bir kaynak grubunu kullanın veya yeni bir kaynak grubu oluşturun. Aboneliğinizdeki kullanılabilir kaynak gruplarının listesini görüntülemek için Var olanı kullan'ı seçin. Ardından açılan listeden bir kaynak seçin. Yeni bir kaynak grubu oluşturmak için Yeni oluştur'u seçin ve adı girin. Kaynak grupları hakkında daha fazla bilgi için bkz. Azure Resource Manager’a genel bakış.

Kasa adı: Kasayı tanımlamak için kolay bir ad girin. Adın Azure aboneliği için benzersiz olması gerekir. En az 2, en fazla 50 karakter uzunluğunda bir ad belirtin. Ad bir harf ile başlamalıdır ve yalnızca harf, rakam ve kısa çizgi içerebilir.

Bölge: Kasaya ait coğrafi bölgeyi seçin. Herhangi bir veri kaynağını korumaya yardımcı olacak bir kasa oluşturmanız için kasanın veri kaynağıyla aynı bölgede olması gerekir .

Önemli

Veri kaynağınızın konumundan emin değilseniz pencereyi kapatın. Portalda kaynaklarınızın bulunduğu listeye gidin. Birden çok bölgede veri kaynaklarınız varsa, her bölge için bir Kurtarma Hizmetleri deposu oluşturun. Önce ilk konumda kasayı oluşturun, sonra başka bir konumda kasayı oluşturun. Yedekleme verilerini depolamak için depolama hesapları belirtmeniz gerekmez. Kurtarma Hizmetleri kasası ve Azure Backup bu adımı otomatik olarak işler.

Değerleri sağladıktan sonra Gözden Geçir ve oluştur'u seçin.

Kurtarma Hizmetleri kasasını oluşturmayı tamamlamak için 'Oluştur'u seçin.

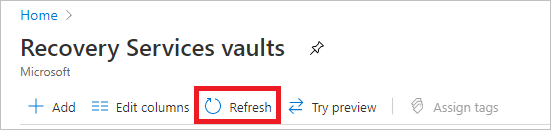

Kurtarma Hizmetleri deposunun oluşturulması biraz zaman alabilir. Sağ üstteki Bildirimler alanında durum bildirimlerini izleyin. Depo oluşturulduktan sonra Kurtarma Hizmetleri depoları listesinde listelenir. Hazne görünmüyorsa Yenile'yi seçin.

Azure Backup artık, kurtarma noktaları oluşturulduktan sonra yedekleme ilkesine göre süresi dolmadan önce silinemeyeceğinden emin olmanıza yardımcı olan değiştirilemez kasaları destekler. Yedekleme verilerinizi fidye yazılımı saldırıları ve kötü amaçlı aktörler gibi çeşitli tehditlerden korumaya yardımcı olmak için değişmezliği geri alınamaz hale getirebilirsiniz. Azure Backup değişmez kasalar hakkında daha fazla bilgi edinin.

Bölgeler Arası Geri Yüklemeyi Etkinleştirme

Kurtarma Hizmetleri kasasında, veritabanını ikincil bir bölgeye geri yüklemenizi sağlayan Bölgeler Arası Geri Yükleme'yi etkinleştirebilirsiniz. Bölgeler Arası Geri Yükleme'yi açmayı öğrenin.

SAP ASE veritabanlarını bulma

SAP ASE veritabanlarını bulmak için şu adımları izleyin:

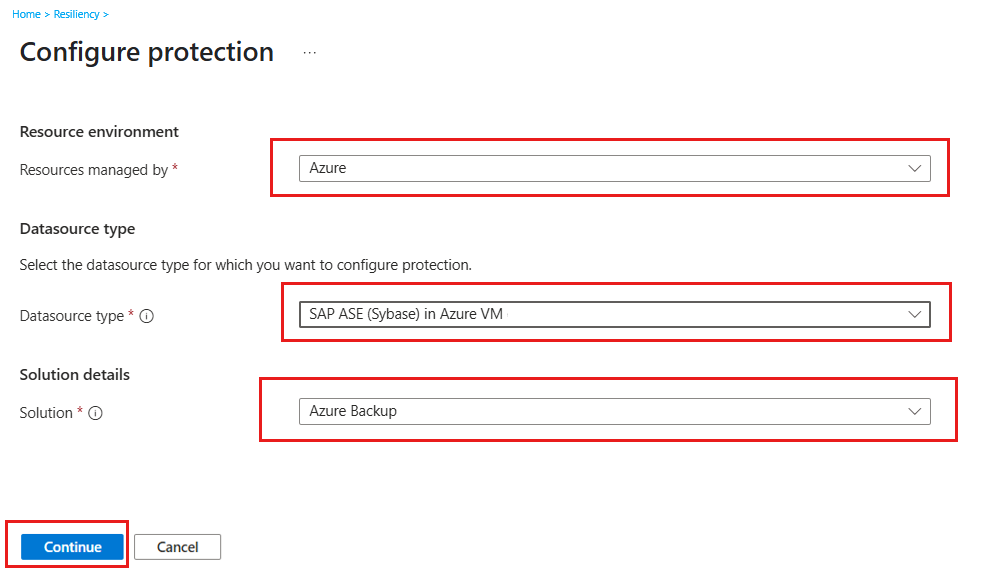

Dayanıklılık'a gidin ve + Korumayı yapılandır'ı seçin.

Korumayı yapılandır bölmesinde Azure olarak yönetilen kaynak, Azure VM'de Veri kaynağı türüSAP ASE (Sybase) ve Çözüm olarak Azure Backup'ı seçin.

Devamtuşuna basın.

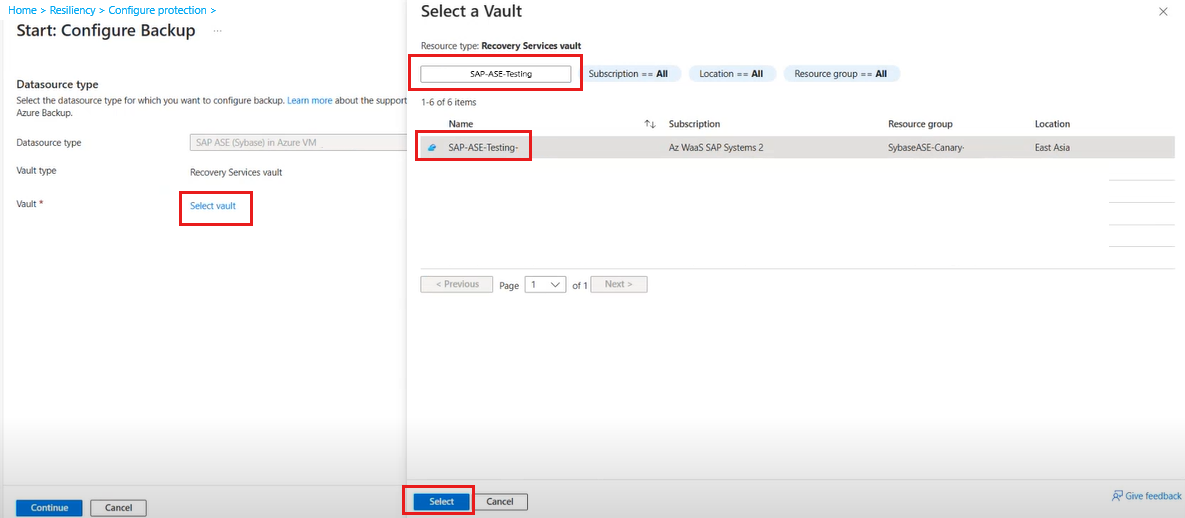

Başlangıç: Yedeklemeyi Yapılandır bölmesindeki Kasa'nın altında Kasa seç'e tıklayın.

Kasa Seçin bölmesindeki Ada göre filtrele'nin altına SAP ASE veritabanını barındıran kasa adını yazın.

Listeden kasayı seçin ve ardından Seç'e tıklayın.

Başlangıç: Yedeklemeyi Yapılandır bölmesinde Devam'ı seçin.

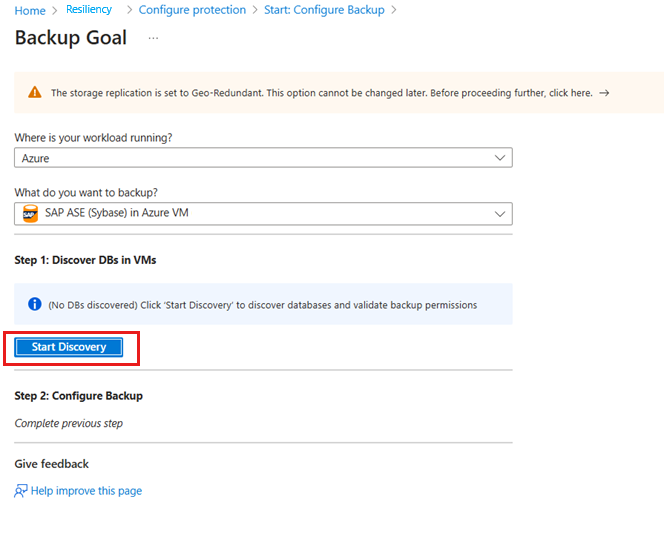

Kasa bölgesindeki korumasız Linux VM'lerini bulmayı başlatmak için Yedekleme Hedefi bölmesinde Bulmayı Başlat'ı seçin.

Uyarı

- Bulma işleminin ardından portalda ad ve kaynak grubuna göre listelenen korumasız VM'ler görüntülenir.

- Vm beklendiği gibi listelenmiyorsa, bir kasada zaten yedeklenip yedeklenmediğini denetleyin.

- Farklı kaynak gruplarına ait oldukları sürece birden çok VM aynı isme sahip olabilir.

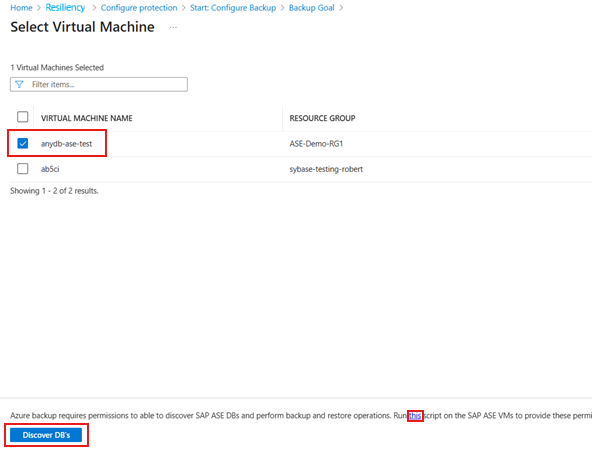

Sanal Makineleri Seç bölmesinde, veritabanı bulma için SAP ASE VM'lerine erişmek için Azure Backup hizmeti için izinler sağlayan ön paylaşım betiğini indirin.

Betiği yedeklemek istediğiniz SAP ASE veritabanlarını barındıran her VM'de çalıştırın.

Betiği VM'lerde çalıştırdıktan sonra, Sanal Makineleri Seç bölmesinde VM'leri seçin ve ardından DB'leri Bul'u seçin.

Azure Backup, VM'de tüm SAP ASE veritabanlarını bulur. Keşif sırasında Azure Backup, VM'yi kasaya kaydeder ve VM'ye bir uzantı yükler. Veritabanında hiçbir aracı yüklü değil.

SAP ASE (Sybase) veritabanı yedeklemesini yapılandırma

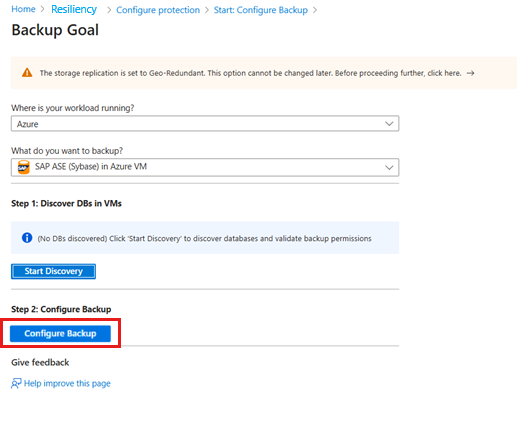

Veritabanı bulma işlemi tamamlandıktan sonra Azure Backup, SAP ASE veritabanını barındıran seçili VM için yedekleme ayarlarını yapılandırmanıza olanak tanıyarak Yedekleme Hedefi bölmesine yönlendirir.

SAP ASE veritabanı için yedekleme işlemini yapılandırmak için şu adımları izleyin:

Yedekleme Hedefi bölmesinde, 2. Adım'ın altında Yedeklemeyi Yapılandır'ı seçin.

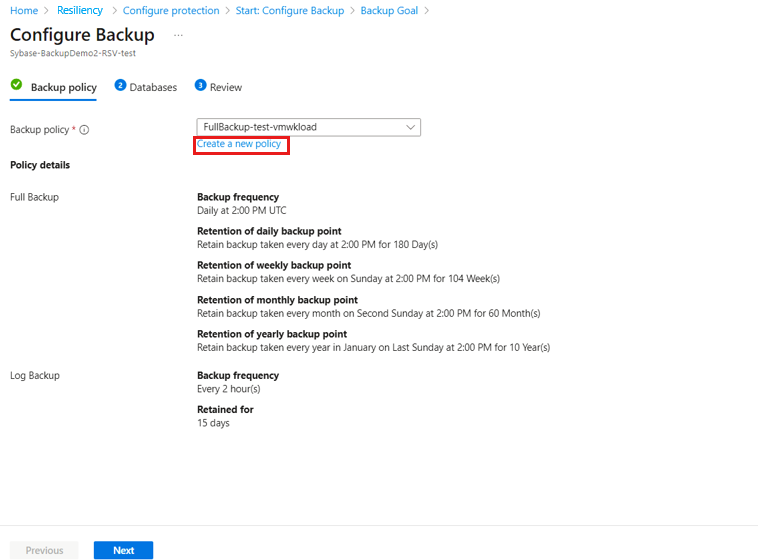

Yedeklemeyi Yapılandır bölmesindeki Yedekleme ilkesi sekmesindeki Yedekleme ilkesi'nin altında Veritabanları için yeni ilke oluştur'u seçin.

Yedekleme ilkesi, yedeklemelerin ne zaman alındığını ve ne kadar süreyle tutuldıklarını tanımlar.

- Bir ilke, kilit düzeyinde oluşturulur.

- Bir yedekleme ilkesi birden fazla kasa tarafından kullanılabilir ancak ilgili yedekleme ilkesini her kasaya ayrıca uygulamanız gerekir.

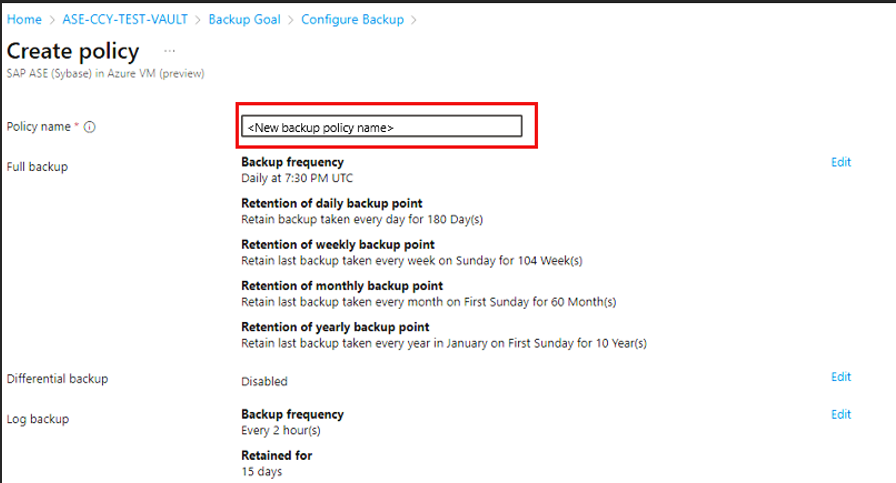

İlke oluştur bölmesinde, İlke adı'nın altında yeni ilke için bir ad girin.

Tam yedekleme'nin altında Düzenle'yi seçin.

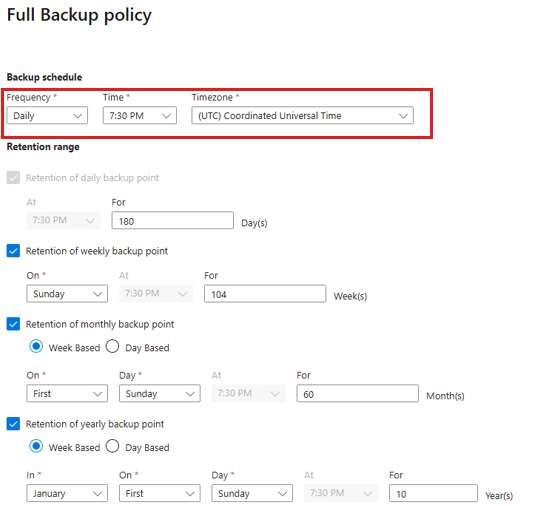

Tam Yedekleme ilkesi bölmesinde bir Yedekleme Sıklığı'nı ve ardından gerektiğinde Günlük veya Haftalık'ı seçin.

Günlük: Yedekleme işinin başladığı saati ve saat dilimini seçin.

Uyarı

- Tam yedekleme çalıştırmalısınız. Bu seçeneği kapatamazsınız.

- İlke ayarlarını görüntülemek için Tam Yedekleme ilkesi'ne gidin.

- Günlük tam yedeklemeler için değişiklik yedeği oluşturamazsınız.

Haftalık: Yedekleme işinin çalıştırıldığı haftanın gününü, saatini ve saat dilimini seçin.

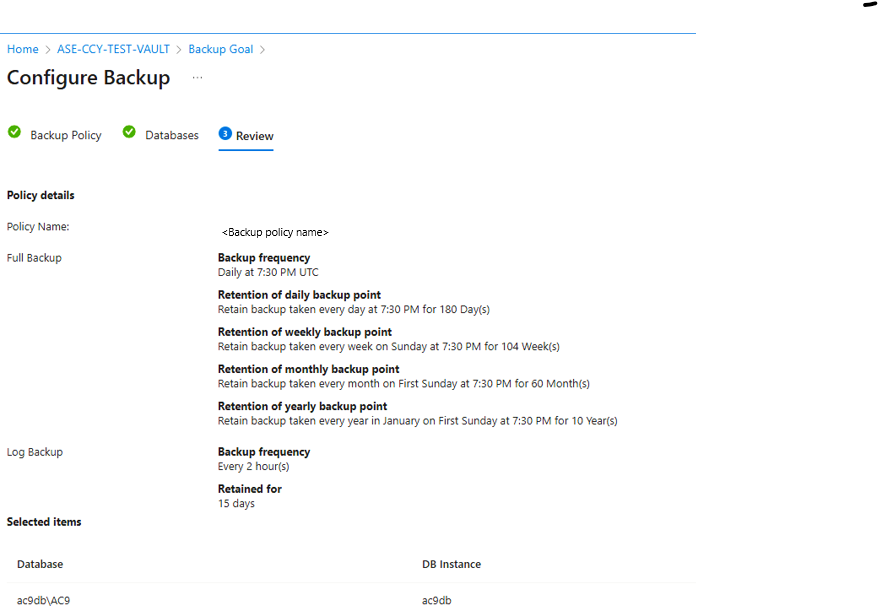

Aşağıdaki ekran görüntüsünde tam yedeklemeler için yedekleme zamanlaması gösterilmektedir.

Bekletme Aralığı'nda, tam yedekleme için bekletme aralığını tanımlayın.

Uyarı

- Varsayılan olarak, tüm seçenekler seçilidir. Kullanmak istemediğiniz bekletme aralığı sınırlarını temizleyin ve istediğinizleri ayarlayın.

- Herhangi bir yedekleme türü (tam/fark/günlük) için en düşük saklama süresi yedi gündür.

- Kurtarma noktaları, belirtilen saklama aralığına göre etiketlenir. Örneğin günlük tam yedek seçerseniz her gün yalnızca bir yedekleme işlemi tetiklenir.

- Belirli bir günün yedeklemesi, haftalık saklama aralığı ve ayarına göre etiketlenir ve korunur.

- Aylık ve yıllık bekletme aralıkları da benzer şekilde çalışır.

İlke yapılandırmasını kaydetmek için Tamam'ı seçin.

değişiklik ilkesi eklemek için İlke Oluşturbölmesindeki Değişiklik Yedeklemesi'nin altında Düzenle'yi seçin.

Değişiklik Yedekleme ilkesi bölmesinde Etkinleştir'i seçerek sıklık ve bekletme denetimlerini açın.

Uyarı

- En fazla, günde bir defalık bir artımlı yedekleme tetikleyebilirsiniz.

- Değişiklik yedekleri en fazla 180 gün bekletilebilir. Daha uzun süre bekletmeniz gerekiyorsa tam yedekleme ilkesini kullanmanız gerekir.

İlke yapılandırmasını kaydetmek için Tamam'ı seçin.

Yedekleme ilkesi bölmesindeki Günlük yedekleme'nin altında Düzenle'yi seçerek işlem günlüğü yedekleme ilkesi ekleyin.

Sıklık ve bekletme denetimlerini ayarlamak için Günlük Yedekleme ilkesi bölmesinde Etkinleştir'i seçin.

Uyarı

- Günlük yedekler yalnızca başarılı bir tam yedekleme tamamlandıktan sonra gerçekleşmeye başlar.

- Her günlük yedeklemesi, bir kurtarma zinciri oluşturmak için önceki tam yedeklemeye zincirlenmiştir. Bu tam yedekleme, son günlük yedeklemesinin saklama süresi dolana kadar saklanır. Bu, tüm günlüklerin kurtarılabilmesi için tam yedeklemenin ek bir süre boyunca saklanabileceği anlamına gelebilir. Bir kullanıcının haftalık tam yedeklemesi, günlük farklar ve 2 saatlik kayıtlar olduğunu varsayalım. Hepsi 30 gün boyunca saklanır. Ancak haftalık tam yedekleme yalnızca bir sonraki tam yedekleme kullanılabilir olduktan sonra, yani 30 artı yedi gün sonra temizlenebilir/silinebilir. Örneğin, haftalık tam yedekleme 16 Kasım'da gerçekleştirilirse, saklama ilkesine uygun olarak 16 Aralık'a kadar depolanır. Bir sonraki zamanlanmış tam yedeklemeden önce, bu tam yedeklemenin son günlük yedeklemesi 22 Kasım'da yapılır. Bu günlük yedeklemesi 22 Aralık'a kadar erişilebilir kaldığından, 16 Kasım tam yedeklemesi bu tarihe kadar silinemez. Sonuç olarak, 16 Kasım tam yedeklemesi 22 Aralık'a kadar korunur.

Günlük yedekleme ilkesi yapılandırmasını kaydetmek için Tamam'ı seçin.

İlke Oluştur bölmesinde Tamam'ı seçerek yedekleme ilkesi oluşturmayı tamamlayın.

Yedeklemeyi Yapılandır bölmesinde, Yedekleme ilkesi sekmesinde, Yedekleme İlkesi'nin altında, açılan listeden yeni ilkeyi seçin ve ardından Ekle'yi seçin.

Yedeklemeyi yapılandır'ı seçin.

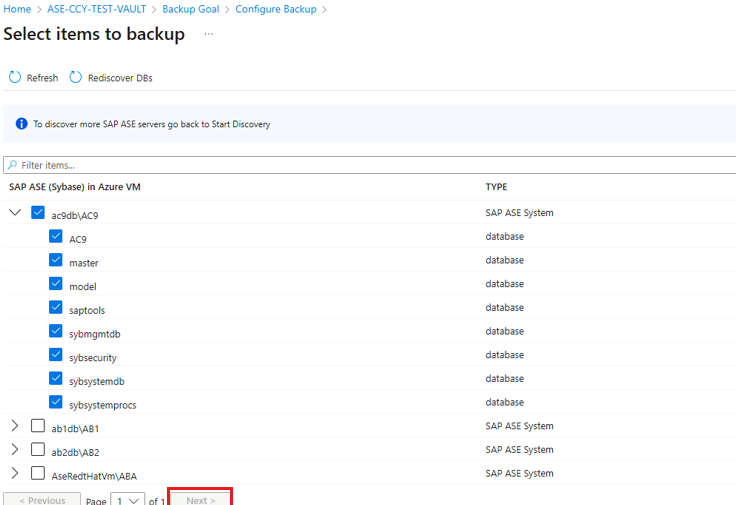

Yedek eklenecek öğeleri seçin bölmesinde Koruma için veritabanları'nı ve ardından İleri'yi seçin.

Yedeklemeyi Yapılandır bölmesindeki Gözden Geçir sekmesinde yedekleme yapılandırmasını gözden geçirin.

Yedekleme işlemini başlatmak için Yedeklemeyi Etkinleştir'i seçin.

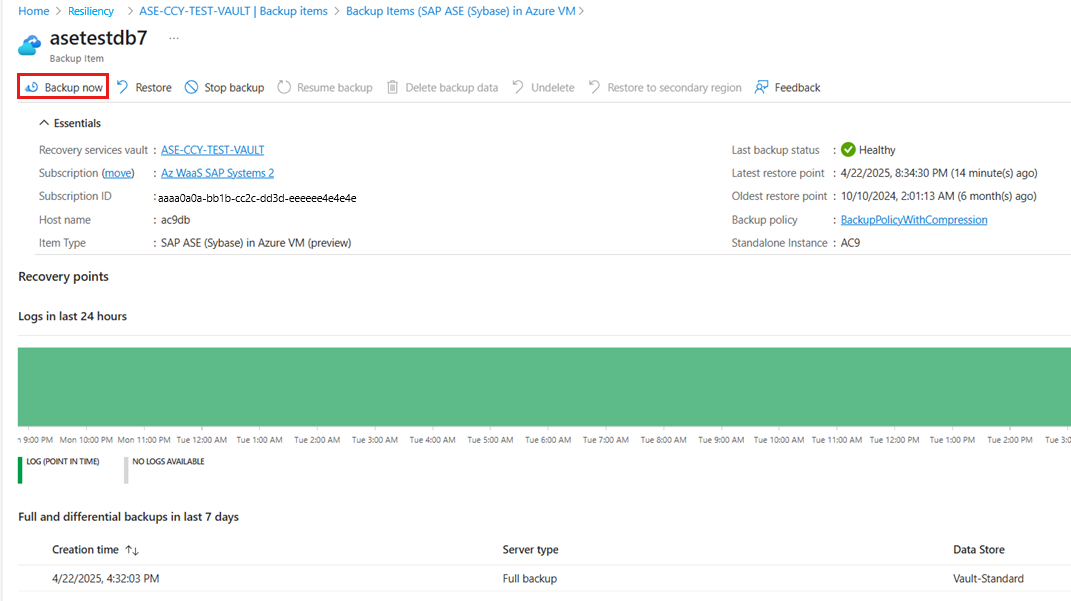

SAP ASE veritabanı için isteğe bağlı yedekleme çalıştırma

SAP ASE veritabanı için isteğe bağlı yedeklemeleri çalıştırmak için şu adımları izleyin:

Dayanıklılığa gidin ve Kasaları seçin.

Kasalar bölmesinde, yedeklemeyi yapılandırmak için kullanılan listeden Kurtarma Hizmetleri kasasını seçin.

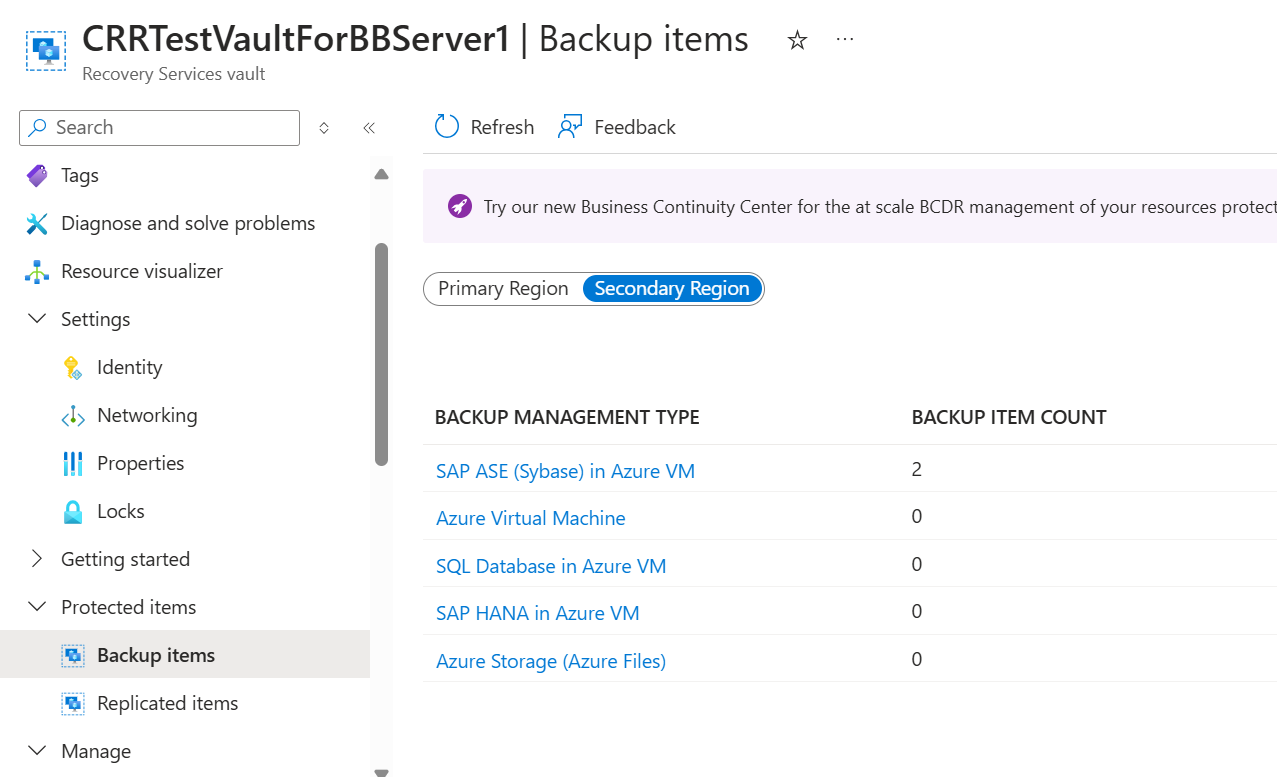

Seçili Kurtarma Hizmetleri kasasındaYedekleme öğeleri'ni seçin.

Yedekleme Öğesi bölmesinde Azure VM'de Yedekleme Yönetimi Türü'nüSAP ASE (Sybase) olarak seçin.

İsteğe bağlı yedekleme için Veritabanı'nın ayrıntılarını görüntüle'yi seçin.

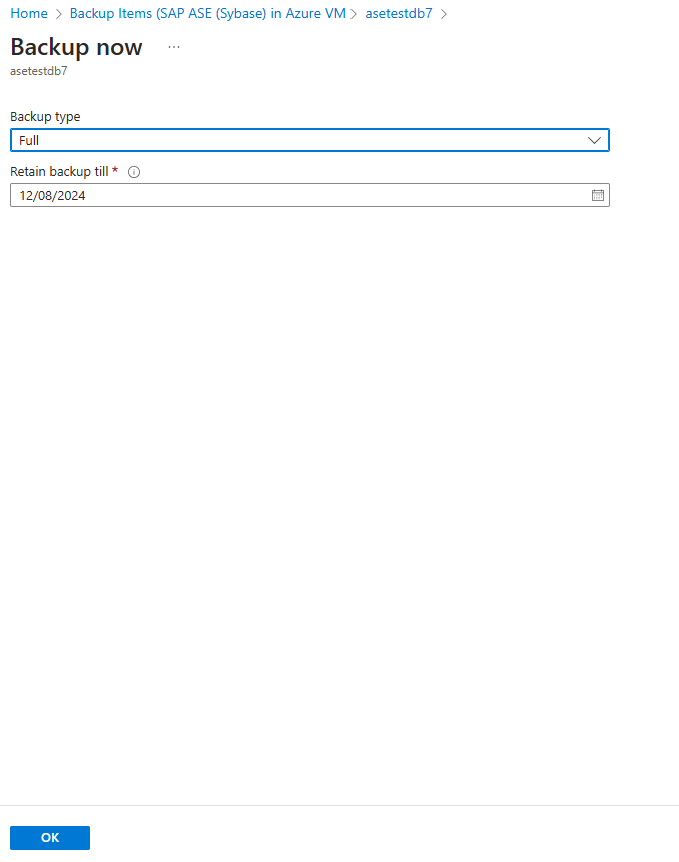

İsteğe bağlı yedekleme almak için Şimdi yedekle'yi seçin.

Şimdi Yedekle bölmesinde, gerçekleştirmek istediğiniz yedekleme türünü seçin ve ardından Tamam'ı seçin. Seçtiğiniz isteğe bağlı yedekleme türü, bu yedeklemenin saklama süresini belirler.

- İsteğe bağlı tam yedeklemeler en az 45 gün ve en fazla 99 yıl saklanır.

- İsteğe bağlı diferansiyel yedekler, ilkede ayarlanan günlük saklama süresine göre korunur.