Azure Veri Gezgini kümesini Sanal Ağ dağıtma

Önemli

Azure Veri Gezgini ile ağ güvenliğini uygulamak için Azure Özel Uç Nokta tabanlı bir çözüme geçmeyi göz önünde bulundurun. Hataya daha az açıktır ve özellik eşliği sağlar.

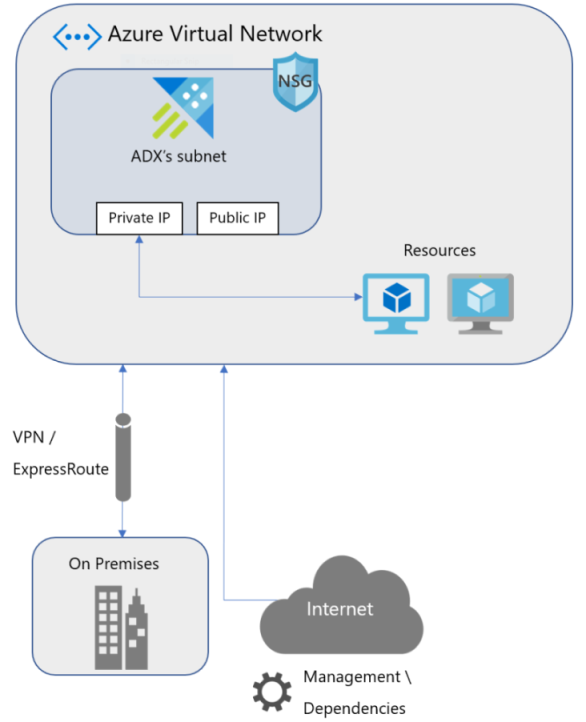

Bu makalede, bir Azure Veri Gezgini kümesini özel bir Azure Sanal Ağ dağıttığınızda mevcut olan kaynaklar açıklanmaktadır. Bu bilgiler, kümeyi Sanal Ağ (VNet) içindeki bir alt ağa dağıtmanıza yardımcı olur. Azure Sanal Ağları hakkında daha fazla bilgi için bkz. Azure Sanal Ağ nedir?

Azure Veri Gezgini, Sanal Ağ (VNet) içindeki bir alt ağa küme dağıtmayı destekler. Bu özellik şunları sağlar:

- Azure Veri Gezgini küme trafiğinizde Ağ Güvenlik Grubu (NSG) kurallarını zorunlu kılma.

- Şirket içi ağınızı Azure Veri Gezgini kümesinin alt ağına bağlayın.

- Hizmet uç noktalarıyla veri bağlantı kaynaklarınızın (Event Hubs ve Event Grid) güvenliğini sağlayın.

Sanal ağınızdaki Azure Veri Gezgini kümenize erişme

Azure Veri Gezgini kümenize her hizmet (altyapı ve veri yönetimi hizmetleri) için aşağıdaki IP adreslerini kullanarak erişebilirsiniz:

- Özel IP: Sanal ağın içindeki kümeye erişmek için kullanılır.

- Genel IP: Yönetim ve izleme amacıyla sanal ağın dışından kümeye erişmek için ve kümeden başlatılan giden bağlantıların kaynak adresi olarak kullanılır.

Önemli

Varsayılan NSG kuralları, sanal ağ dışındaki genel IP adreslerine erişimi engeller. Genel uç noktaya ulaşmak için NSG'de genel IP adresleriniz için bir özel durum eklemeniz gerekir.

Hizmete erişmek için aşağıdaki DNS kayıtları oluşturulur:

[clustername].[geo-region].kusto.windows.net(altyapı)ingest-[clustername].[geo-region].kusto.windows.net(veri yönetimi) her hizmetin genel IP'sine eşlenir.private-[clustername].[geo-region].kusto.windows.net(altyapı)ingest-private-[clustername].[geo-region].kusto.windows.net\private-ingest-[clustername].[geo-region].kusto.windows.net(veri yönetimi) her hizmetin özel IP'sine eşlenir.

Sanal ağınızda alt ağ boyutunu planlama

Azure Veri Gezgini kümesini barındırmak için kullanılan alt ağın boyutu, alt ağ dağıtıldıktan sonra değiştirilemez. Sanal ağınızda Azure Veri Gezgini her VM için bir özel IP adresi ve iç yük dengeleyiciler (altyapı ve veri yönetimi) için iki özel IP adresi kullanır. Azure ağı ayrıca her alt ağ için beş IP adresi kullanır. Azure Veri Gezgini, veri yönetimi hizmeti için iki VM sağlar. Altyapı hizmeti VM'leri kullanıcı yapılandırma ölçek kapasitesi başına sağlanır.

Toplam IP adresi sayısı:

| Kullanın | Adres sayısı |

|---|---|

| Altyapı hizmeti | Örnek başına 1 |

| Veri yönetimi hizmeti | 2 |

| İç yük dengeleyiciler | 2 |

| Azure ayrılmış adresleri | 5 |

| Toplam | #engine_instances + 9 |

Önemli

- Azure Veri Gezgini dağıtmadan önce alt ağ boyutunu planladığınızdan emin olun. Dağıtıldıktan sonra alt ağ boyutu değiştirilemez.

- Azure Veri Gezgini dağıtmayı planladığınız Alt Ağda diğer Azure kaynaklarını veya hizmetlerini dağıtmadığınızdan emin olun. Bunun yapılması, askıya alınmış durumdan devam ederken Azure Veri Gezgini başlamasını engeller.

Azure Veri Gezgini'a bağlanmak için hizmet uç noktaları

Azure Hizmet Uç Noktaları , Azure çok kiracılı kaynaklarınızın güvenliğini sanal ağınıza sağlamanızı sağlar. Kümeyi alt ağınıza dağıtmak, Event Hubs veya Event Grid ile veri bağlantıları ayarlamanıza olanak tanırken Azure Veri Gezgini alt ağı için temel alınan kaynakları kısıtlar.

Özel Uç Noktalar

Özel Uç Noktalar, Azure kaynaklarına (depolama/olay hub'ı/Data Lake 2. Nesil gibi) özel erişim sağlar ve Sanal Ağ özel IP kullanarak kaynağı sanal ağınıza etkili bir şekilde getirir. Olay hub'ı ve depolama gibi veri bağlantıları tarafından kullanılan kaynaklara ve temel alınan kaynaklara özel olarak erişmek için sanal ağınızdan Storage, Data Lake 2. Nesil ve SQL Veritabanı gibi dış tablolar için özel bir uç nokta oluşturun.

Not

Özel Uç Noktanın ayarlanması için DNS yapılandırması gerekir. Yalnızca Azure Özel DNS bölgesi kurulumunu destekliyoruz. Özel DNS sunucusu desteklenmez.

Ağ Güvenlik Grubu kurallarını yapılandırma

NSG'ler size bir sanal ağ içinde ağ erişimini denetleme olanağı sağlar. Azure Veri Gezgini kümenizin sanal ağınızda çalışması için NSG'leri yapılandırmanız gerekir.

Alt ağ temsilcisini kullanarak Ağ Güvenlik Grubu kurallarını yapılandırma

Alt ağ temsilcisi, sanal ağınızdaki bir alt ağa dağıtılan Azure Veri Gezgini kümeleri için Ağ Güvenlik Grubu kurallarını yapılandırmaya yönelik varsayılan yöntemdir. Alt ağ temsilcisini kullanırken, alt ağda kümeyi oluşturmadan önce alt ağı Microsoft.Kusto/clusters'a devretmeniz gerekir.

Kümenin alt ağında alt ağ temsilcisini etkinleştirerek, hizmetin dağıtım ön koşullarını Ağ Amacı İlkeleri biçiminde tanımlamasını sağlarsınız. Alt ağda küme oluşturulurken, aşağıdaki bölümlerde belirtilen NSG yapılandırmaları sizin için otomatik olarak oluşturulur.

Uyarı

Alt ağ temsilci yapılandırmanızı değiştirmek sonunda kümenizin normal çalışmasını kesintiye uğratır. Örneğin, kümeyi durdurduktan sonra kümenizi başlatamayabilir, yönetim komutlarını çalıştıramayabilir veya kümenize sistem durumu izleme uygulayamayabilirsiniz.

Ağ Güvenlik Grubu kurallarını el ile yapılandırma

Alternatif olarak, NSG'nizi el ile yapılandırabilirsiniz. Varsayılan olarak, bir kümenin sanal ağa dağıtılması, "Microsoft.Kusto/clusters" için alt ağ temsilcisinin yapılandırılmasını zorunlu kılır. Önizleme özellikleri bölmesini kullanarak bu gereksinimi geri çevirmek mümkündür.

Uyarı

Kümeniz için NSG kurallarını el ile yapılandırmak önemsiz değildir ve değişiklikler için bu makaleyi sürekli izlemenizi gerektirir. Kümeniz için alt ağ temsilcisini kullanmanızı öneririz veya isterseniz Özel Uç Nokta tabanlı bir çözüm kullanmayı göz önünde bulundurun.

Gelen NSG yapılandırması

| Kullanım | Kimden | Kime | Protokol |

|---|---|---|---|

| Yönetim | Azure Veri Gezgini yönetim adresleri/AzureDataExplorerManagement(ServiceTag) | AzureDataExplorerSubnet'iniz:443 | TCP |

| Sistem durumu izleme | Azure Veri Gezgini sistem durumu izleme adresleri | AzureDataExplorerSubnet'iniz:443 | TCP |

| Azure Veri Gezgini iç iletişim | AzureDataExplorerSubnet'iniz: Tüm bağlantı noktaları | AzureDataExplorerSubnet'iniz:Tüm bağlantı noktaları | Tümü |

| Azure yük dengeleyici gelen (durum araştırması) izin ver | AzureLoadBalancer | YourAzureDataExplorerSubnet:80,443 | TCP |

Giden NSG yapılandırması

| Kullanım | Kimden | Kime | Protokol |

|---|---|---|---|

| Azure Depolama'ya bağımlılık | AzureDataExplorerSubnet'iniz | Depolama:443 | TCP |

| Azure Data Lake'e bağımlılık | AzureDataExplorerSubnet'iniz | AzureDataLake:443 | TCP |

| Event Hubs alımı ve hizmet izleme | AzureDataExplorerSubnet'iniz | EventHub:443,5671 | TCP |

| Ölçümleri Yayımlama | AzureDataExplorerSubnet'iniz | AzureMonitor:443 | TCP |

| Active Directory (varsa) | AzureDataExplorerSubnet'iniz | AzureActiveDirectory:443 | TCP |

| KeyVault bağımlılığı | AzureDataExplorerSubnet'iniz | AzureKeyVault:443 | TCP |

| Sertifika yetkilisi | AzureDataExplorerSubnet'iniz | İnternet:80 | TCP |

| İç iletişim | AzureDataExplorerSubnet'iniz | Azure Veri Gezgini Alt Ağı:Tüm Bağlantı Noktaları | Tümü |

ve http\_request eklentileri için sql\_request kullanılan bağlantı noktaları |

AzureDataExplorerSubnet'iniz | İnternet:Özel | TCP |

Aşağıdaki bölümlerde yönetim ve sistem durumu izleme için ilgili IP adresleri listelenmektedir.

Not

Alt ağınız Alt ağ temsilcisini kullanarak Ağ Güvenlik Grubu kurallarını yapılandırma bölümünde açıklandığı gibi Microsoft.Kusto/clusters'a temsilci olarak atanmışsa aşağıdaki listeleri göz ardı edebilirsiniz. Bu senaryoda, IP adresleri güncel olmayabilir ancak gerekli NSG kuralları kümeye atandığında otomatik olarak güncelleştirilir.

Azure Veri Gezgini yönetimi IP adresleri

Not

Gelecekteki dağıtımlar için AzureDataExplorer Hizmet Etiketi'ni kullanın

| Region | Adresler |

|---|---|

| Orta Avustralya | 20.37.26.134 |

| Orta Avustralya 2 | 20.39.99.177 |

| Doğu Avustralya | 40.82.217.84 |

| Güneydoğu Avustralya | 20.40.161.39 |

| Güney Brezilya | 191.233.25.183 |

| Güneydoğu Brezilya | 191.232.16.14 |

| Orta Kanada | 40.82.188.208 |

| Doğu Kanada | 40.80.255.12 |

| Orta Hindistan | 40.81.249.251, 104.211.98.159 |

| Central US | 40.67.188.68 |

| Orta ABD EUAP | 40.89.56.69 |

| Doğu Çin 2 | 139.217.184.92 |

| Kuzey Çin 2 | 139.217.60.6 |

| Doğu Asya | 20.189.74.103 |

| Doğu ABD | 52.224.146.56 |

| Doğu ABD 2 | 52.232.230.201 |

| Doğu ABD 2 EUAP | 52.253.226.110 |

| Orta Fransa | 40.66.57.91 |

| Güney Fransa | 40.82.236.24 |

| Orta Batı Almanya | 51.116.98.150 |

| Doğu Japonya | 20.43.89.90 |

| Batı Japonya | 40.81.184.86 |

| Güney Kore - Orta | 40.82.156.149 |

| Güney Kore - Güney | 40.80.234.9 |

| Orta Kuzey ABD | 40.81.43.47 |

| Kuzey Avrupa | 52.142.91.221 |

| Doğu Norveç | 51.120.49.100 |

| Batı Norveç | 51.120.133.5 |

| Orta Polonya | 20.215.208.177 |

| Güney Afrika - Kuzey | 102.133.129.138 |

| Güney Afrika - Batı | 102.133.0.97 |

| Orta Güney ABD | 20.45.3.60 |

| Güneydoğu Asya | 40.119.203.252 |

| Güney Hindistan | 40.81.72.110, 104.211.224.189 |

| Kuzey İsviçre | 20.203.198.33 |

| Batı İsviçre | 51.107.98.201 |

| Orta BAE | 20.37.82.194 |

| Kuzey BAE | 20.46.146.7 |

| Güney Birleşik Krallık | 40.81.154.254 |

| Batı Birleşik Krallık | 40.81.122.39 |

| USDoD Central | 52.182.33.66 |

| USDoD Doğu | 52.181.33.69 |

| USGov Arizona | 52.244.33.193 |

| USGov Texas | 52.243.157.34 |

| USGov Virginia | 52.227.228.88 |

| Orta Batı ABD | 52.159.55.120 |

| West Europe | 51.145.176.215 |

| Batı Hindistan | 40.81.88.112 |

| Batı ABD | 13.64.38.225 |

| Batı ABD 2 | 40.90.219.23 |

| Batı ABD 3 | 20.40.24.116 |

Sistem durumu izleme adresleri

| Region | Adresler |

|---|---|

| Orta Avustralya | 52.163.244.128, 20.36.43.207, 20.36.44.186, 20.36.45.105, 20.36.45.34, 20.36.44.177, 20.36.45.33, 20.36.45.9 |

| Orta Avustralya 2 | 52.163.244.128 |

| Doğu Avustralya | 52.163.244.128, 13.70.72.44, 52.187.248.59, 52.156.177.51, 52.237.211.110, 52.237.213.135, 104.210.70.186, 104.210.88.184, 13.75.183.192, 52.147.30.27, 13.72.245.57 |

| Güneydoğu Avustralya | 52.163.244.128, 13.77.50.98, 52.189.213.18, 52.243.76.73, 52.189.194.173, 13.77.43.81, 52.189.213.33, 52.189.216.81, 52.189.233.66, 52.189.212.69, 52.189.248.147 |

| Güney Brezilya | 23.101.115.123, 191.233.203.34, 191.232.48.69, 191.232.169.24, 191.232.52.16, 191.239.251.52, 191.237.252.188, 191.234.162.82, 191.232.49.124, 191.232.55.149, 191.232.49.236 |

| Orta Kanada | 23.101.115.123, 52.228.121.143, 52.228.121.146, 52.228.121.147, 52.228.121.149, 52.228.121.150, 52.228.121.151, 20.39.136.152, 20.39.136.155, 20.39.136.180, 20.39.136.185, 20.39.136.187, 20.39.136.193, 52.228.121.152, 52.228.121.153, 52.228.121.31, 52.228.118.139, 20.48.136.29, 52.228.119.222, 52.228.121.123 |

| Doğu Kanada | 23.101.115.123, 40.86.225.89, 40.86.226.148, 40.86.227.81, 40.86.225.159, 40.86.226.43, 40.86.227.75, 40.86.231.40, 40.86.225.81 |

| Orta Hindistan | 52.163.244.128, 52.172.204.196, 52.172.218.144, 52.172.198.236, 52.172.187.93, 52.172.213.78, 52.172.202.195, 52.172.210.146 |

| Central US | 23.101.115.123, 13.89.172.11, 40.78.130.218, 40.78.131.170, 40.122.52.191, 40.122.27.37, 40.113.224.199, 40.122.118.225, 40.122.116.133, 40.122.126.193, 40.122.104.60 |

| Orta ABD EUAP | 23.101.115.123 |

| Doğu Çin 2 | 40.73.96.39 |

| Kuzey Çin 2 | 40.73.33.105 |

| Doğu Asya | 52.163.244.128, 13.75.34.175, 168.63.220.81, 207.46.136.220, 168.63.210.90, 23.101.15.21, 23.101.7.253, 207.46.136.152, 65.52.180.140, 23.101.13.231, 23.101.3.51 |

| Doğu ABD | 52.249.253.174, 52.149.248.192, 52.226.98.175, 52.226.98.216, 52.149.184.133, 52.226.99.54, 52.226.99.58, 52.226.99.65, 52.186.38.56, 40.88.16.66, 40.88.23.108, 52.224.135.234, 52.151.240.130, 52.226.99.68, 52.226.99.110, 52.226.99.115, 52.226.99.127, 52.226.99.153, 52.226.99.207, 52.226.100.84, 52.226.100.121, 52.226.100.138, 52.226.100.176, 52.226.101.50, 52.226.101.81, 52.191.99.133, 52.226.96.208, 52.226.101.102, 52.147.211.11, 52.147.211.97, 52.147.211.226, 20.49.104.10 |

| Doğu ABD 2 | 104.46.110.170, 40.70.147.14, 40.84.38.74, 52.247.116.27, 52.247.117.99, 52.177.182.76, 52.247.117.144, 52.247.116.99, 52.247.67.200, 52.247.119.96, 52.247.70.70 |

| Doğu ABD 2 EUAP | 104.46.110.170 |

| Orta Fransa | 40.127.194.147, 40.79.130.130, 40.89.166.214, 40.89.172.87, 20.188.45.116, 40.89.133.143, 40.89.148.203, 20.188.44.60, 20.188.45.105, 20.188.44.152, 20.188.43.156 |

| Güney Fransa | 40.127.194.147 |

| Doğu Japonya | 52.163.244.128, 40.79.195.2, 40.115.138.201, 104.46.217.37, 40.115.140.98, 40.115.141.134, 40.115.142.61, 40.115.137.9, 40.115.137.124, 40.115.140.218, 40.115.137.189 |

| Batı Japonya | 52.163.244.128, 40.74.100.129, 40.74.85.64, 40.74.126.115, 40.74.125.67, 40.74.128.17, 40.74.127.201, 40.74.128.130, 23.100.108.106, 40.74.128.122, 40.74.128.53 |

| Güney Kore - Orta | 52.163.244.128, 52.231.77.58, 52.231.73.183, 52.231.71.204, 52.231.66.104, 52.231.77.171, 52.231.69.238, 52.231.78.172, 52.231.69.251 |

| Güney Kore - Güney | 52.163.244.128, 52.231.200.180, 52.231.200.181, 52.231.200.182, 52.231.200.183, 52.231.153.175, 52.231.164.160, 52.231.195.85, 52.231.195.86, 52.231.195.129, 52.231.200.179, 52.231.146.96 |

| Orta Kuzey ABD | 23.101.115.123 |

| Kuzey Avrupa | 40.127.194.147, 40.85.74.227, 40.115.100.46, 40.115.100.121, 40.115.105.188, 40.115.103.43, 40.115.109.52, 40.112.77.214, 40.115.99.5 |

| Güney Afrika - Kuzey | 52.163.244.128 |

| Güney Afrika - Batı | 52.163.244.128 |

| Orta Güney ABD | 104.215.116.88, 13.65.241.130, 40.74.240.52, 40.74.249.17, 40.74.244.211, 40.74.244.204, 40.84.214.51, 52.171.57.210, 13.65.159.231 |

| Güney Hindistan | 52.163.244.128 |

| Güneydoğu Asya | 52.163.244.128, 20.44.192.205, 20.44.193.4, 20.44.193.56, 20.44.193.98, 20.44.193.147, 20.44.193.175, 20.44.194.249, 20.44.196.82, 20.44.196.95, 20.44.196.104, 20.44.196.115, 20.44.197.158, 20.195.36.24, 20.195.36.25, 20.195.36.27, 20.195.36.37, 20.195.36.39, 20.195.36.40, 20.195.36.41, 20.195.36.42, 20.195.36.43, 20.195.36.44, 20.195.36.45, 20.195.36.46, 20.44.197.160, 20.44.197.162, 20.44.197.219, 20.195.58.80, 20.195.58.185, 20.195.59.60, 20.43.132.128 |

| Kuzey İsviçre | 51.107.58.160, 51.107.87.163, 51.107.87.173, 51.107.83.216, 51.107.68.81, 51.107.87.174, 51.107.87.170, 51.107.87.164, 51.107.87.186, 51.107.87.171 |

| Güney Birleşik Krallık | 40.127.194.147, 51.11.174.122, 51.11.173.237, 51.11.174.192, 51.11.174.206, 51.11.175.74, 51.11.175.129, 20.49.216.23, 20.49.216.160, 20.49.217.16, 20.49.217.92, 20.49.217.127, 20.49.217.151, 20.49.166.84, 20.49.166.178, 20.49.166.237, 20.49.167.84, 20.49.232.77, 20.49.232.113, 20.49.232.121, 20.49.232.130, 20.49.232.140, 20.49.232.169, 20.49.165.24, 20.49.232.240, 20.49.217.152, 20.49.217.164, 20.49.217.181, 51.145.125.189, 51.145.126.43, 51.145.126.48, 51.104.28.64 |

| Batı Birleşik Krallık | 40.127.194.147, 51.140.245.89, 51.140.246.238, 51.140.248.127, 51.141.48.137, 51.140.250.127, 51.140.231.20, 51.141.48.238, 51.140.243.38 |

| ORTA USDoD | 52.126.176.221, 52.126.177.43, 52.126.177.89, 52.126.177.90, 52.126.177.171, 52.126.177.233, 52.126.177.245, 52.126.177.150, 52.126.178.37, 52.126.178.44, 52.126.178.56, 52.126.178.59, 52.126.178.68, 52.126.178.70, 52.126.178.97, 52.126.178.98, 52.126.178.93, 52.126.177.54, 52.126.178.94, 52.126.178.129, 52.126.178.130, 52.126.178.142, 52.126.178.144, 52.126.178.151, 52.126.178.172, 52.126.178.179, 52.126.178.182, 52.126.178.187, 52.126.178.189, 52.126.178.154, 52.127.34.97 |

| USDoD Doğu | 52.127.161.3, 52.127.163.115, 52.127.163.124, 52.127.163.125, 52.127.163.130, 52.127.163.131, 52.127.163.152, 20.140.189.226, 20.140.191.106, 20.140.191.107, 20.140.191.128, 52.127.161.234, 52.245.216.185, 52.245.216.186, 52.245.216.187, 52.245.216.160, 52.245.216.161, 52.245.216.162, 52.245.216.163, 52.245.216.164, 52.245.216.165, 52.245.216.166, 52.245.216.167, 52.245.216.168, 20.140.191.129, 20.140.191.144, 20.140.191.170, 52.245.214.70, 52.245.214.164, 52.245.214.189, 52.127.50.128 |

| USGov Arizona | 52.244.204.5, 52.244.204.137, 52.244.204.158, 52.244.204.184, 52.244.204.225, 52.244.205.3, 52.244.50.212, 52.244.55.231, 52.244.205.91, 52.244.205.238, 52.244.201.244, 52.244.201.250, 52.244.200.92, 52.244.206.12, 52.244.206.58, 52.244.206.69, 52.244.206.83, 52.244.207.78, 52.244.203.11, 52.244.203.159, 52.244.203.238, 52.244.200.31, 52.244.202.155, 52.244.206.225, 52.244.218.1, 52.244.218.34, 52.244.218.38, 52.244.218.47, 52.244.202.7, 52.244.203.6, 52.127.2.97 |

| USGov Texas | 52.126.176.221, 52.126.177.43, 52.126.177.89, 52.126.177.90, 52.126.177.171, 52.126.177.233, 52.126.177.245, 52.126.177.150, 52.126.178.37, 52.126.178.44, 52.126.178.56, 52.126.178.59, 52.126.178.68, 52.126.178.70, 52.126.178.97, 52.126.178.98, 52.126.178.93, 52.126.177.54, 52.126.178.94, 52.126.178.129, 52.126.178.130, 52.126.178.142, 52.126.178.144, 52.126.178.151, 52.126.178.172, 52.126.178.179, 52.126.178.182, 52.126.178.187, 52.126.178.189, 52.126.178.154, 52.127.34.97 |

| USGov Virginia | 52.127.161.3, 52.127.163.115, 52.127.163.124, 52.127.163.125, 52.127.163.130, 52.127.163.131, 52.127.163.152, 20.140.189.226, 20.140.191.106, 20.140.191.107, 20.140.191.128, 52.127.161.234, 52.245.216.185, 52.245.216.186, 52.245.216.187, 52.245.216.160, 52.245.216.161, 52.245.216.162, 52.245.216.163, 52.245.216.164, 52.245.216.165, 52.245.216.166, 52.245.216.167, 52.245.216.168, 20.140.191.129, 20.140.191.144, 20.140.191.170, 52.245.214.70, 52.245.214.164, 52.245.214.189, 52.127.50.128 |

| Orta Batı ABD | 23.101.115.123, 13.71.194.194, 13.78.151.73, 13.77.204.92, 13.78.144.31, 13.78.139.92, 13.77.206.206, 13.78.140.98, 13.78.145.207, 52.161.88.172, 13.77.200.169 |

| West Europe | 213.199.136.176, 51.124.88.159, 20.50.253.190, 20.50.254.255, 52.143.5.71, 20.50.255.137, 20.50.255.176, 52.143.5.148, 20.50.255.211, 20.54.216.1, 20.54.216.113, 20.54.216.236, 20.54.216.244, 20.54.217.89, 20.54.217.102, 20.54.217.162, 20.50.255.109, 20.54.217.184, 20.54.217.197, 20.54.218.36, 20.54.218.66, 51.124.139.38, 20.54.218.71, 20.54.218.104, 52.143.0.117, 20.54.218.240, 20.54.219.47, 20.54.219.75, 20.76.10.82, 20.76.10.95, 20.76.10.139, 20.50.2.13 |

| Batı Hindistan | 52.163.244.128 |

| Batı ABD | 13.88.13.50, 40.80.156.205, 40.80.152.218, 104.42.156.123, 104.42.216.21, 40.78.63.47, 40.80.156.103, 40.78.62.97, 40.80.153.6 |

| Batı ABD 2 | 52.183.35.124, 40.64.73.23, 40.64.73.121, 40.64.75.111, 40.64.75.125, 40.64.75.227, 40.64.76.236, 40.64.76.240, 40.64.76.242, 40.64.77.87, 40.64.77.111, 40.64.77.122, 40.64.77.131, 40.91.83.189, 52.250.74.132, 52.250.76.69, 52.250.76.130, 52.250.76.137, 52.250.76.145, 52.250.76.146, 52.250.76.153, 52.250.76.177, 52.250.76.180, 52.250.76.191, 52.250.76.192, 40.64.77.143, 40.64.77.159, 40.64.77.195, 20.64.184.243, 20.64.184.249, 20.64.185.9, 20.42.128.97 |

ExpressRoute kurulumu

Şirket içi ağına Azure Sanal Ağ bağlanmak için ExpressRoute'u kullanın. Yaygın bir kurulum, Sınır Ağ Geçidi Protokolü (BGP) oturumu aracılığıyla varsayılan yolu (0.0.0.0/0) tanıtmaktır. Bu, Sanal Ağ gelen trafiğin müşterinin şirket içi ağına iletilmesine ve trafiğin bırakılmasına ve giden akışların bozulmasına neden olmaya zorlar. Bu varsayılanı aşmak için Kullanıcı Tanımlı Yol (UDR) (0.0.0.0/0) yapılandırılabilir ve sonraki atlama İnternet olur. UDR BGP'den öncelikli olduğundan trafik İnternet'e yönlendirilir.

Güvenlik duvarıyla giden trafiğin güvenliğini sağlama

Etki alanı adlarını sınırlamak için Azure Güvenlik Duvarı veya herhangi bir sanal gereci kullanarak giden trafiğin güvenliğini sağlamak istiyorsanız, güvenlik duvarında aşağıdaki Tam Etki Alanı Adlarına (FQDN) izin verilmelidir.

prod.warmpath.msftcloudes.com:443

gcs.prod.monitoring.core.windows.net:443

production.diagnostics.monitoring.core.windows.net:443

graph.windows.net:443

graph.microsoft.com:443

*.login.microsoft.com :443

*.update.microsoft.com:443

login.live.com:443

wdcp.microsoft.com:443

login.microsoftonline.com:443

azureprofilerfrontdoor.cloudapp.net:443

*.core.windows.net:443

*.servicebus.windows.net:443,5671

shoebox2.metrics.nsatc.net:443

prod-dsts.dsts.core.windows.net:443

*.vault.azure.net

ocsp.msocsp.com:80

*.windowsupdate.com:80

ocsp.digicert.com:80

go.microsoft.com:80

dmd.metaservices.microsoft.com:80

www.msftconnecttest.com:80

crl.microsoft.com:80

www.microsoft.com:80

adl.windows.com:80

crl3.digicert.com:80

Not

Joker karakter (*) ile bağımlılıklara erişimi kısıtlamak için Bağımlılıkları otomatik olarak bulma bölümünde açıklanan API'yi kullanın.

Azure Güvenlik Duvarı kullanıyorsanız aşağıdaki özelliklere sahip Ağ Kuralı ekleyin:

Protokol: TCP Kaynak Türü: IP Adresi Kaynağı: * Hizmet Etiketleri: AzureMonitor Hedef Bağlantı Noktaları: 443

Yol tablosunu yapılandırma

Asimetrik yol sorunlarını önlemek için kümenizin alt yapılandırmasını sonraki atlama İnterneti ile yapılandırmanız gerekir.

Alt ağ temsilcisini kullanarak yönlendirme tablosunu yapılandırma

NSG kuralları için yapılana benzer şekilde, kümenizin dağıtımına yönelik yönlendirme tablosunu yapılandırmak için alt ağ temsilcisini kullanmanızı öneririz. Kümenin alt akında alt ağ temsilcisini etkinleştirerek, hizmetin yönlendirme tablosunu sizin için yapılandırmasına ve güncelleştirmesine olanak tanırsınız.

Yol tablosunu el ile yapılandırma

Alternatif olarak, yol tablosunu el ile yapılandırabilirsiniz. Varsayılan olarak, bir kümenin sanal ağa dağıtılması, "Microsoft.Kusto/clusters" için alt ağ temsilcisinin yapılandırılmasını zorunlu kılır. Önizleme özellikleri bölmesini kullanarak bu gereksinimi geri çevirmek mümkündür.

Uyarı

Kümeniz için yol tablosunu el ile yapılandırmak önemsiz değildir ve değişiklikler için bu makaleyi sürekli izlemenizi gerektirir. Kümeniz için alt ağ temsilcisini kullanmanızı öneririz veya isterseniz Özel Uç Nokta tabanlı bir çözüm kullanmayı göz önünde bulundurun.

Yönlendirme tablosunu el ile yapılandırmak için alt ağda tanımlamanız gerekir. Sonraki atlama İnterneti ile yönetim ve sistem durumu izleme adreslerini eklemeniz gerekir.

Örneğin, Batı ABD bölgesi için aşağıdaki UDR'ler tanımlanmalıdır:

| Name | Adres Ön Eki | Sonraki Atlama |

|---|---|---|

| ADX_Management | 13.64.38.225/32 | İnternet |

| ADX_Monitoring | 23.99.5.162/32 | İnternet |

| ADX_Monitoring_1 | 40.80.156.205/32 | İnternet |

| ADX_Monitoring_2 | 40.80.152.218/32 | İnternet |

| ADX_Monitoring_3 | 104.42.156.123/32 | İnternet |

| ADX_Monitoring_4 | 104.42.216.21/32 | İnternet |

| ADX_Monitoring_5 | 40.78.63.47/32 | İnternet |

| ADX_Monitoring_6 | 40.80.156.103/32 | İnternet |

| ADX_Monitoring_7 | 40.78.62.97/32 | İnternet |

| ADX_Monitoring_8 | 40.80.153.6/32 | İnternet |

Bağımlılıkları otomatik olarak bulma

Azure Veri Gezgini, müşterilerin tüm dış giden bağımlılıkları (FQDN) program aracılığıyla keşfetmesine olanak tanıyan bir API sağlar. Bu giden bağımlılıklar, müşterilerin bağımlı FQDN'ler üzerinden yönetim trafiğine izin vermek için kendi uçlarında bir Güvenlik Duvarı ayarlamasına olanak sağlar. Müşteriler bu güvenlik duvarı gereçlerine Azure'da veya şirket içinde sahip olabilir. İkincisi ek gecikmeye neden olabilir ve hizmet performansını etkileyebilir. Hizmet ekiplerinin hizmet performansı üzerindeki etkisini değerlendirmek için bu senaryoyu test etmeleri gerekir.

ARMClient, PowerShell kullanarak REST API'yi göstermek için kullanılır.

ARMClient ile oturum açma

armclient loginTanılama işlemini çağırma

$subscriptionId = '<subscription id>' $clusterName = '<name of cluster>' $resourceGroupName = '<resource group name>' $apiversion = '2021-01-01' armclient get /subscriptions/$subscriptionId/resourceGroups/$resourceGroupName/providers/Microsoft.Kusto/clusters/$clusterName/OutboundNetworkDependenciesEndpoints?api-version=$apiversionYanıtı denetleme

{ "value": [ ... { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/AzureActiveDirectory", "name": "<clusterName>/AzureActiveDirectory", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "etag": "\"\"", "location": "<AzureRegion>", "properties": { "category": "Azure Active Directory", "endpoints": [ { "domainName": "login.microsoftonline.com", "endpointDetails": [ { "port": 443 } ] }, { "domainName": "graph.windows.net", "endpointDetails": [ { "port": 443 } ] } ], "provisioningState": "Succeeded" } }, { "id": "/subscriptions/<subscriptionId>/resourceGroups/<resourceGroup>/providers/Microsoft.Kusto/Clusters/<clusterName>/OutboundNetworkDependenciesEndpoints/InternalTracing", "name": "<clustername>/InternalTracing", "type": "Microsoft.Kusto/Clusters/OutboundNetworkDependenciesEndpoints", "location": "Australia Central", "properties": { "category": "Internal Tracing", "endpoints": [ { "domainName": "ingest-<internalTracingCluster>.<region>.kusto.windows.net", "endpointDetails": [ { "port": 443, "ipAddress": "25.24.23.22" } ] } ], "provisioningState": "Succeeded" } } ... ] }

Giden bağımlılıklar Microsoft Entra kimliği, Azure İzleyici, Sertifika Yetkilisi, Azure Depolama ve İç İzleme gibi kategorileri kapsar. Her kategoride, hizmeti çalıştırmak için gereken etki alanı adlarının ve bağlantı noktalarının listesi bulunur. Bunlar, seçtiğiniz güvenlik duvarı aletini program aracılığıyla yapılandırmak için kullanılabilir.

Azure Resource Manager şablonu kullanarak sanal ağınıza Azure Veri Gezgini kümesi dağıtma

Azure Veri Gezgini kümesini sanal ağınıza dağıtmak için Azure Veri Gezgini kümesini sanal ağınıza dağıtma Azure Resource Manager şablonunu kullanın.

Bu şablon kümeyi, sanal ağı, alt ağı, ağ güvenlik grubunu ve genel IP adreslerini oluşturur.

Bilinen sınırlamalar

- Dağıtılan kümelere sahip sanal ağ kaynakları , yeni bir kaynak grubuna veya abonelik işlemine geçmeyi desteklemez.

- Küme altyapısı veya veri yönetimi hizmeti için kullanılan genel IP adresi kaynakları, yeni bir kaynak grubuna veya abonelik işlemine geçmeyi desteklemez.

- Sorgunuzun bir parçası olarak sanal ağa eklenen Azure Veri Gezgini kümelerinin "özel" DNS ön ekini kullanmak mümkün değildir

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin