Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Şunlar için geçerlidir:

- Uç Nokta için Defender Plan 1

- Uç Nokta için Defender Plan 2

- Microsoft Defender Virüsten Koruma

Platform

- Windows

Uç nokta koruma çözümlerinde hatalı pozitif, varlık aslında bir tehdit olmasa bile algılanan ve kötü amaçlı olarak tanımlanan bir dosya veya işlem gibi bir varlıktır. Hatalı negatif, aslında kötü amaçlı olsa da tehdit olarak algılanan bir varlıktır. Uç Nokta için Defender da dahil olmak üzere herhangi bir tehdit koruma çözümünde hatalı pozitifler/negatifler oluşabilir.

Microsoft Defender XDR varsa, Microsoft Defender XDR'de uyarıları araştırma bölümünde açıklandığı gibi "Uyarılar kaynakları"nı gözden geçirin. Uyarı kaynağı Uç Nokta için Defender ise bu makaleyi okumaya devam edin.

Algılama kaynağını belirleme

Hatalı pozitif bir sonuç elde ettiğinizde, ilk adım algılama kaynağını belirlemeyi denemektir. Aşağıdaki tabloda algılama kaynakları ve olası çözümler listelemektedir.

| Algılama kaynağı | Bilgi |

|---|---|

| Uç Nokta Algılama ve Yanıt (EDR) | Uyarı, Uç Nokta için Defender'daki EDR ile ilgilidir - Çözüm: Hatalı pozitif değeri adresine gönderin https://aka.ms/wdsi - Geçici çözüm: EDR dışlaması ekleme veya uyarıları ayarlama |

| Antivirüs | Uyarı, virüsten korumayı engellediği etkin modda (birincil) Microsoft Defender ile ilgilidir. - Çözüm: Hatalı pozitif değeri adresine gönderin https://aka.ms/wdsi - Geçici çözüm: Gösterge Ekle - Dosya karması - izin ver veya Virüsten Koruma dışlaması Microsoft Defender Virüsten Koruma pasif moddaysa blok modundaki EDR yalnızca algılayabilir. |

| Özel TI | Özel göstergeler: - Dosya karması - IP adresi veya URL - Sertifika Çözüm: Göstergeleri yönetin. Veya görüyorsanız CustomEnterpriseBlockalgılama kaynağınız Uç Nokta için Defender'da aşağıdaki özelliklerden biri olabilir:1. Otomatik araştırma ve düzeltme -- Çözüm: Hatalı pozitifi adresine gönderin https://aka.ms/wdsi -- Geçici çözüm: Otomasyon klasörü dışlamaları 2. Gelişmiş Tehdit Avcılığı'ndan türetilen özel algılama kuralları -- Çözüm: Mevcut özel algılama kurallarını yönetme 3. Blok modunda EDR -- Çözüm: Hatalı pozitifi adresine gönderin https://aka.ms/wdsi -- Geçici çözüm: Göstergeler – Dosya karması – izin ver veya Virüsten Koruma dışlamaları 4. Canlı yanıt -- Çözüm: Hatalı pozitifi adresine gönderin https://aka.ms/wdsi -- Geçici çözüm: Göstergeler – Dosya karması – izin ver veya Virüsten Koruma dışlamaları 5. PUA koruması -- Çözüm: Hatalı pozitifi adresine gönderin https://aka.ms/wdsi -- Geçici çözüm: Göstergeler – Dosya karması – izin ver veya Virüsten Koruma dışlamaları |

| Akıllı ekran | Smartscreen: Güvenli olmayan bir siteyi bildirebilir veya ağ koruma algılaması gönderebilirsiniz |

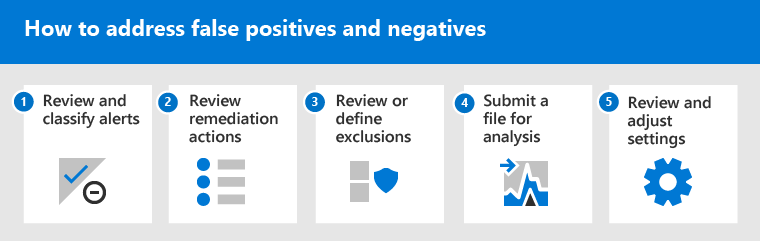

Hatalı pozitifler ve bunların nasıl ele alınacakları

Neyse ki bu tür sorunları çözmek ve azaltmak için adımlar atılabilir.

1. Bölüm: Uyarıları gözden geçirme ve sınıflandırma

Kötü amaçlı veya şüpheli olarak algılanan bir uyarı görürseniz ve böyle olmaması gerekiyorsa, bu varlık için uyarıyı gizleyebilirsiniz. Hatalı pozitif olması gerekmeyen ancak önemli olmayan uyarıları da gizleyebilirsiniz. Uyarıları da sınıflandırmanızı öneririz.

Uyarılarınızı yönetmek ve doğru/yanlış pozitifleri sınıflandırmak, tehdit koruma çözümünüzü eğitmeye yardımcı olur ve zaman içinde hatalı pozitif veya hatalı negatiflerin sayısını azaltabilir. Bu adımların izlenmesi, güvenlik ekibinizin daha yüksek öncelikli iş öğelerine odaklanabilmesi için kuyruğunuzdaki gürültüyü azaltmaya da yardımcı olur.

Uyarının doğru olup olmadığını belirleme

Bir uyarıyı sınıflandırmadan veya gizlemeden önce, uyarının doğru mu, hatalı pozitif mi yoksa zararsız mı olduğunu belirleyin.

Microsoft Defender portalının gezinti bölmesinde Olaylar & uyarılar'ı ve ardından Uyarılar'ı seçin.

Hakkında daha fazla ayrıntı görüntülemek için bir uyarı seçin. (Bu görevle ilgili yardım almak için bkz. Uç Nokta için Defender'da uyarıları gözden geçirme.)

Uyarı durumuna bağlı olarak, aşağıdaki tabloda açıklanan adımları izleyin:

Uyarı durumu Yapılması gerekenler Uyarı doğru Uyarıyı atayın ve daha fazla araştırın . Uyarı hatalı pozitif 1. Uyarıyı hatalı pozitif olarak sınıflandırın .

2. Uyarıyı bastırın.

3. Uç Nokta için Microsoft Defender için bir gösterge oluşturun.

4. Analiz için Microsoft'a bir dosya gönderin.Uyarı doğru, ancak zararsız (önemsiz) Uyarıyı gerçek pozitif olarak sınıflandırın ve ardından uyarıyı bastırın.

Uyarıyı sınıflandırma

Uyarılar, Microsoft Defender portalında hatalı pozitifler veya gerçek pozitifler olarak sınıflandırılabilir. Uyarıları sınıflandırmak, Zaman içinde daha fazla doğru uyarı ve daha az yanlış uyarı görebilmeniz için Uç Nokta için Defender'ın eğitilmesine yardımcı olur.

Microsoft Defender portalındaki gezinti bölmesinde Olaylar & uyarılar'ı seçin, Uyarılar'ı ve ardından bir uyarı seçin.

Seçili uyarı için Uyarıyı yönet'i seçin. Açılır pencere bölmesi açılır.

Uyarıyı yönet bölümündeki Sınıflandırma alanında uyarıyı sınıflandırın (Doğru pozitif, Bilgilendirici, beklenen etkinlik veya Hatalı pozitif).

İpucu

Uyarıları gizleme hakkında daha fazla bilgi için bkz . Uç Nokta için Defender uyarılarını yönetme. Kuruluşunuz bir güvenlik bilgileri ve olay yönetimi (SIEM) sunucusu kullanıyorsa, orada da bir engelleme kuralı tanımladığınızdan emin olun.

Uyarıyı gizleme

Hatalı pozitif veya gerçek pozitif olan uyarılarınız varsa ancak önemli olmayan olaylar için bu uyarıları Microsoft Defender XDR'da gizleyebilirsiniz. Uyarıların gizlenmesi kuyruğunuzdaki gürültüyü azaltmaya yardımcı olur.

Microsoft Defender portalının gezinti bölmesinde Olaylar & uyarılar'ı ve ardından Uyarılar'ı seçin.

Ayrıntılar bölmesini açmak için gizlemesini istediğiniz bir uyarı seçin.

Ayrıntılar bölmesinde üç noktayı (...) ve ardından Gizleme kuralı oluştur'u seçin.

Gizleme kuralınızın tüm ayarlarını belirtin ve kaydet'i seçin.

İpucu

Gizleme kurallarıyla ilgili yardıma mı ihtiyacınız var? Bkz . Uyarıyı gizleme ve yeni bir gizleme kuralı oluşturma.

Bölüm 2: Düzeltme eylemlerini gözden geçirme

Dosyayı karantinaya alma veya işlemi durdurma gibi düzeltme eylemleri, tehdit olarak algılanan varlıklarda (dosyalar gibi) gerçekleştirilir. Otomatik araştırma ve virüsten koruma Microsoft Defender aracılığıyla çeşitli düzeltme eylemleri otomatik olarak gerçekleştirilir:

- Dosyayı karantinaya al

- Kayıt defteri anahtarını kaldırma

- İşlemi sonlandırma

- Hizmeti durdurma

- Sürücüyü devre dışı bırakma

- Zamanlanmış görevi kaldırma

Virüsten koruma taraması başlatma veya araştırma paketi toplama gibi diğer eylemler el ile veya Canlı Yanıt aracılığıyla gerçekleştirilir. Canlı Yanıt aracılığıyla gerçekleştirilen eylemler geri alınamaz.

Uyarılarınızı gözden geçirdikten sonra, sonraki adımınız düzeltme eylemlerini gözden geçirmektir. Hatalı pozitif sonuçlar sonucunda herhangi bir eylem yapıldıysa, çoğu düzeltme eylemini geri alabilirsiniz. Özellikle şunları yapabilirsiniz:

- karantinaya alınmış bir dosyayı İşlem Merkezi'nden geri yükleme

- Aynı anda birden çok eylemi geri alma

- Bir dosyayı birden çok cihazda karantinadan kaldırma. ve

- Dosyayı karantinadan geri yükleyin

Hatalı pozitif sonuçlar sonucunda gerçekleştirilen eylemleri gözden geçirmeyi ve geri almayı bitirdiğinizde , dışlamaları gözden geçirmeye veya tanımlamaya devam edin.

Tamamlanan eylemleri gözden geçirme

Microsoft Defender portalındaEylemler & gönderimler'i ve ardından İşlem merkezi'ni seçin.

Gerçekleştirilen eylemlerin listesini görüntülemek için Geçmiş sekmesini seçin.

Gerçekleştirilen düzeltme eylemi hakkında daha fazla ayrıntı görüntülemek için bir öğe seçin.

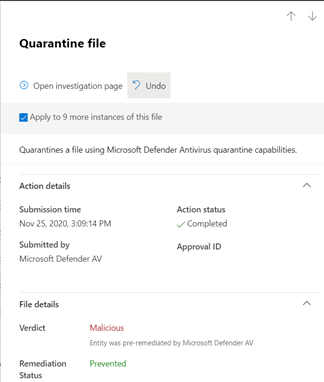

karantinaya alınmış bir dosyayı İşlem Merkezi'nden geri yükleme

Microsoft Defender portalındaEylemler & gönderimler'i ve ardından İşlem merkezi'ni seçin.

Geçmiş sekmesinde, geri almak istediğiniz eylemi seçin.

Açılır bölmede Geri Al'ı seçin. Bu yöntemle eylem geri alınamıyorsa Geri Al düğmesini görmezsiniz. (Daha fazla bilgi için bkz. Tamamlanan eylemleri geri alma.)

Aynı anda birden çok eylemi geri alma

Microsoft Defender portalındaEylemler & gönderimler'i ve ardından İşlem merkezi'ni seçin.

Geçmiş sekmesinde, geri almak istediğiniz eylemleri seçin.

Ekranın sağ tarafındaki açılır bölmede Geri Al'ı seçin.

Bir dosyayı birden çok cihazda karantinadan kaldırma

Microsoft Defender portalındaEylemler & gönderimler'i ve ardından İşlem merkezi'ni seçin.

Geçmiş sekmesinde, Eylem türü Karantina dosyası olan bir dosya seçin.

Ekranın sağ tarafındaki bölmede Bu dosyanın X daha fazla örneğine uygula'yı ve ardından Geri Al'ı seçin.

Karantinaya alınan iletileri gözden geçirme

Microsoft Defender portalındaki gezinti bölmesinde, işbirliği Email &altında Exchange ileti izleme'yi seçin.

Ayrıntıları görüntülemek için bir ileti seçin.

Dosyayı karantinadan geri yükleyin

Bir araştırmadan sonra temiz olduğunu belirlerseniz dosyayı geri alabilir ve karantinadan kaldırabilirsiniz. Dosyanın karantinaya alındığı her cihazda aşağıdaki komutu çalıştırın.

Komut İstemi'ni cihazda yönetici olarak açın:

- Başlangıç'a gidin ve cmd yazın.

- Komut istemi'ne sağ tıklayın ve Yönetici olarak çalıştır'ı seçin.

Aşağıdaki komutu yazın ve Enter tuşuna basın:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Restore -Name EUS:Win32/CustomEnterpriseBlock -AllÖnemli

Bazı senaryolarda ThreatName olarak

EUS:Win32/CustomEnterpriseBlock!clgörünebilir. Uç Nokta için Defender, son 30 gün içinde bu cihazda karantinaya alınan tüm özel engellenen dosyaları geri yükler. Olası bir ağ tehdidi olarak karantinaya alınan bir dosya kurtarılamayabilir. Kullanıcı karantinadan sonra dosyayı geri yüklemeyi denerse, bu dosyaya erişilemiyor olabilir. Bunun nedeni sistemin artık dosyaya erişmek için ağ kimlik bilgilerine sahip olmaması olabilir. Genellikle bu, bir sistemde veya paylaşılan klasörde geçici oturum açmanın ve erişim belirteçlerinin süresinin dolmasının bir sonucudur.Ekranın sağ tarafındaki bölmede Bu dosyanın X daha fazla örneğine uygula'yı ve ardından Geri Al'ı seçin.

3. Bölüm: Dışlamaları gözden geçirme veya tanımlama

Dikkat

Dışlama tanımlamadan önce, Uç Nokta için Microsoft Defender için dışlamaları yönetme ve Virüsten Koruma'yı Microsoft Defender bölümünde ayrıntılı bilgileri gözden geçirin. Tanımlanan her dışlamanın koruma düzeyinizi düşürdüğünü unutmayın.

Dışlama, düzeltme eylemleri için özel durum olarak belirttiğiniz dosya veya URL gibi bir varlıktır. Dışlanan varlık yine algılanabilir, ancak bu varlık üzerinde hiçbir düzeltme eylemi yapılmaz. Yani, algılanan dosya veya işlem durdurulmuyor, karantinaya gönderilmez, kaldırılmaz veya Uç Nokta için Microsoft Defender tarafından başka bir şekilde değiştirilmez.

Uç Nokta için Microsoft Defender genelinde dışlamaları tanımlamak için aşağıdaki görevleri gerçekleştirin:

- Uç Nokta için Microsoft Defender için "izin ver" göstergeleri oluşturma

- Microsoft Defender Virüsten Koruma için dışlamaları tanımlama

- Saldırı Yüzeyi Azaltma Kuralı dışlamaları için Kural başına saldırı yüzeyi azaltmayı yapılandırın veyaASR kuralı yalnızca dışlamalarından yararlanabilirsiniz

Not

Microsoft Defender Virüsten koruma dışlamaları yalnızca virüsten koruma için geçerlidir, diğer Uç Nokta için Microsoft Defender özellikleri için geçerli değildir. Dosyaları geniş kapsamlı bir şekilde dışlamak için Uç Nokta için Microsoft Defender için özel göstergeleri ve Microsoft Defender Virüsten Koruma için dışlamaları kullanın. ASR Kuralları, dışlamaların tüm ASR Kuralları, kural dışlamaları başına ASR, Microsoft Defender Virüsten Koruma dışlamaları ve Özel Göstergeler'de tanımlanan göstergelere izin verme için geçerli olduğu ASR Kural Dışlamalarından yararlanabilir.

Bu bölümdeki yordamlarda göstergelerin ve dışlamaların nasıl tanımlanacağı açıklanmaktadır.

Uç Nokta için Defender göstergeleri

Göstergeler (özellikle, güvenliği ihlal göstergeleri veya IC'ler), güvenlik operasyonları ekibinizin varlıkların algılanmasını, önlenmesini ve dışlanmasını tanımlamasını sağlar. Örneğin, Uç Nokta için Microsoft Defender'deki taramalardan ve düzeltme eylemlerinden atlanacak belirli dosyaları belirtebilirsiniz. Ya da göstergeler belirli dosyalar, IP adresleri veya URL'ler için uyarı oluşturmak için kullanılabilir.

Uç Nokta için Defender'da dışlamalar olarak varlıkları belirtmek için bu varlıklar için "izin ver" göstergeleri oluşturun. Bu tür "izin ver" göstergeleri , yeni nesil koruma ve otomatik araştırma & düzeltme için geçerlidir.

"İzin ver" göstergeleri şu için oluşturulabilir:

Dosyalar için göstergeler

Yürütülebilir dosya gibi bir dosya için "izin ver" göstergesi oluşturduğunuzda, kuruluşunuzun kullandığı dosyaların engellenmesini önlemeye yardımcı olur. Dosyalar ve gibi .exe.dll taşınabilir yürütülebilir (PE) dosyaları içerebilir.

Dosyalar için göstergeler oluşturmadan önce aşağıdaki gereksinimlerin karşılandığından emin olun:

- Microsoft Defender Virüsten Koruma, bulut tabanlı koruma etkin olarak yapılandırıldı (bkz. Bulut tabanlı korumayı yönetme)

- Kötü amaçlı yazılımdan koruma istemcisi sürümü 4.18.1901.x veya üzeridir

- İstemci cihazları Windows 11 veya Windows 10, sürüm 1703 veya üzerini çalıştırıyor olmalıdır

- Sunucu cihazları Windows Server 2025, Windows Server 2022, Windows Server 2019 veya modern birleşik çözümde İşlevsellik ile Windows Server 2016 /Windows Server 2012 R2 çalıştırıyor olmalıdır

- Engelle veya izin ver özelliği açık

IP adresleri, URL'ler veya etki alanları göstergeleri

Bir IP adresi, URL veya etki alanı için "izin ver" göstergesi oluşturduğunuzda, kuruluşunuzun kullandığı sitelerin veya IP adreslerinin engellenmesini önlemeye yardımcı olur.

IP adresleri, URL'ler veya etki alanları için göstergeler oluşturmadan önce aşağıdaki gereksinimlerin karşılandığından emin olun:

- Uç Nokta için Defender'da ağ koruması blok modunda etkinleştirilir (bkz . Ağ korumasını etkinleştirme)

- Kötü amaçlı yazılımdan koruma istemcisi sürümü 4.18.1906.x veya üzeridir

- Cihazlar Windows 10, sürüm 1709 veya üzeri ya da Windows 11 çalıştırıyor

Özel ağ göstergeleri Microsoft Defender XDR açılır. Daha fazla bilgi edinmek için bkz . Gelişmiş özellikler.

Uygulama sertifikaları için göstergeler

Bir uygulama sertifikası için "izin ver" göstergesi oluşturduğunuzda, kuruluşunuzun kullandığı dahili olarak geliştirilmiş uygulamalar gibi uygulamaların engellenmesini önlemeye yardımcı olur.

.CER veya .PEM dosya uzantıları desteklenir.

Uygulama sertifikaları için göstergeler oluşturmadan önce aşağıdaki gereksinimlerin karşılandığından emin olun:

- Microsoft Defender Virüsten Koruma, bulut tabanlı koruma etkin olarak yapılandırıldı (bkz. Bulut tabanlı korumayı yönetme

- Kötü amaçlı yazılımdan koruma istemcisi sürümü 4.18.1901.x veya üzeridir

- Cihazlar Windows 10, sürüm 1703 veya üzeri veya Windows 11 çalıştırıyor; Modern birleşik çözümle R2 ve Windows Server 2016 Windows Server 2012 veya Windows Server 2019, Windows Server 2022 veya Windows Server 2025

- Virüs ve tehdit koruması tanımları güncel

İpucu

Gösterge oluşturduğunuzda, bunları tek tek tanımlayabilir veya aynı anda birden çok öğeyi içeri aktarabilirsiniz. Tek bir kiracı için 15.000 gösterge sınırı olduğunu unutmayın. Ayrıca, önce dosya karması bilgileri gibi belirli ayrıntıları toplamanız gerekebilir. Göstergeler oluşturmadan önce önkoşulları gözden geçirmeyi unutmayın.

Microsoft Defender Virüsten Koruma için Dışlamalar

Genel olarak, Microsoft Defender Virüsten Koruma için dışlamalar tanımlamanız gerekmez. Dışlamaları düzenli olarak tanımladığınızdan ve yalnızca hatalı pozitif sonuçlara neden olan dosyaları, klasörleri, işlemleri ve işlem tarafından açılan dosyaları eklediğinizden emin olun. Ayrıca, tanımlı dışlamalarınızı düzenli olarak gözden geçirmeyi unutmayın. Virüsten koruma dışlamalarınızı tanımlamak veya düzenlemek için Microsoft Intune kullanmanızı öneririz; ancak grup ilkesi gibi diğer yöntemleri kullanabilirsiniz (bkz. Yönetme Uç Nokta için Microsoft Defender).

İpucu

Virüsten koruma dışlamalarıyla ilgili yardıma mı ihtiyacınız var? Bkz. Microsoft Defender Virüsten Koruma için dışlamaları yapılandırma ve doğrulama.

Virüsten koruma dışlamalarını yönetmek için Intune kullanma (mevcut ilkeler için)

Microsoft Intune yönetim merkezindeEndpoint security>Virüsten Koruma'yı ve ardından mevcut bir ilkeyi seçin. (Mevcut bir ilkeniz yoksa veya yeni bir ilke oluşturmak istiyorsanız, Dışlamalarla yeni bir virüsten koruma ilkesi oluşturmak için Intune kullanma bölümüne atlayın.)

Özellikler'i seçin ve Yapılandırma ayarları'nın yanında Düzenle'yi seçin.

Virüsten Koruma Dışlamaları Microsoft Defender genişletin ve dışlamalarınızı belirtin.

-

Dışlanan Uzantılar , dosya türü uzantısına göre tanımladığınız dışlamalardır. Bu uzantılar, dosya yolu veya klasörü olmadan tanımlı uzantıya sahip herhangi bir dosya adına uygulanır. Listedeki her dosya türünün bir

|karakterle ayrılması gerekir. Örneğin,lib|obj. Daha fazla bilgi için bkz . ExcludedExtensions. -

Dışlanan Yollar , konumlarına (yol) göre tanımladığınız dışlamalardır. Bu tür dışlamalar, dosya ve klasör dışlamaları olarak da bilinir. Listedeki her yolu bir

|karakterle ayırın. Örneğin,C:\Example|C:\Example1. Daha fazla bilgi için bkz . ExcludedPaths. -

Dışlanan İşlemler , belirli işlemler tarafından açılan dosyalar için dışlamalardır. Listedeki her dosya türünü bir

|karakterle ayırın. Örneğin,C:\Example. exe|C:\Example1.exe. Bu dışlamalar gerçek işlemler için değildir. İşlemleri dışlamak için dosya ve klasör dışlamalarını kullanabilirsiniz. Daha fazla bilgi için bkz . ExcludedProcesses.

-

Dışlanan Uzantılar , dosya türü uzantısına göre tanımladığınız dışlamalardır. Bu uzantılar, dosya yolu veya klasörü olmadan tanımlı uzantıya sahip herhangi bir dosya adına uygulanır. Listedeki her dosya türünün bir

Gözden Geçir + kaydet'i ve ardından Kaydet'i seçin.

Dışlamalarla yeni bir virüsten koruma ilkesi oluşturmak için Intune kullanma

Microsoft Intune yönetim merkezindeUç nokta güvenliği>Virüsten Koruma>+ İlke Oluştur'u seçin.

Bir platform seçin (Windows 10, Windows 11 ve Windows Server gibi).

Profil için Virüsten Koruma dışlamaları Microsoft Defender ve ardından Oluştur'u seçin.

Profil oluştur adımında profil için bir ad ve açıklama belirtin ve ardından İleri'yi seçin.

Yapılandırma ayarları sekmesinde virüsten koruma dışlamalarınızı belirtin ve İleri'yi seçin.

-

Dışlanan Uzantılar , dosya türü uzantısına göre tanımladığınız dışlamalardır. Bu uzantılar, dosya yolu veya klasörü olmadan tanımlı uzantıya sahip herhangi bir dosya adına uygulanır. Listedeki her dosya türünü bir

|karakterle ayırın. Örneğin,lib|obj. Daha fazla bilgi için bkz . ExcludedExtensions. -

Dışlanan Yollar , konumlarına (yol) göre tanımladığınız dışlamalardır. Bu tür dışlamalar, dosya ve klasör dışlamaları olarak da bilinir. Listedeki her yolu bir

|karakterle ayırın. Örneğin,C:\Example|C:\Example1. Daha fazla bilgi için bkz . ExcludedPaths. -

Dışlanan İşlemler , belirli işlemler tarafından açılan dosyalar için dışlamalardır. Listedeki her dosya türünü bir

|karakterle ayırın. Örneğin,C:\Example. exe|C:\Example1.exe. Bu dışlamalar gerçek işlemler için değildir. İşlemleri dışlamak için dosya ve klasör dışlamalarını kullanabilirsiniz. Daha fazla bilgi için bkz . ExcludedProcesses.

-

Dışlanan Uzantılar , dosya türü uzantısına göre tanımladığınız dışlamalardır. Bu uzantılar, dosya yolu veya klasörü olmadan tanımlı uzantıya sahip herhangi bir dosya adına uygulanır. Listedeki her dosya türünü bir

Kapsam etiketleri sekmesinde, kuruluşunuzda kapsam etiketleri kullanıyorsanız, oluşturduğunuz ilke için kapsam etiketlerini belirtin. (Bkz . Kapsam etiketleri.)

Atamalar sekmesinde, ilkenizin uygulanacağı kullanıcıları ve grupları belirtin ve ardından İleri'yi seçin. (Atamalarla ilgili yardıma ihtiyacınız varsa bkz. Microsoft Intune'de kullanıcı ve cihaz profilleri atama.)

Gözden Geçir + oluştur sekmesinde ayarları gözden geçirin ve oluştur'u seçin.

Bölüm 4: Analiz için bir dosya gönderme

Dosyalar ve dosyasız algılamalar gibi varlıkları analiz için Microsoft'a gönderebilirsiniz. Microsoft güvenlik araştırmacıları tüm gönderimleri analiz eder ve sonuçları Uç Nokta için Defender tehdit koruması özelliklerini bilgilendirmeye yardımcı olur. Gönderim sitesinde oturum açtığınızda, gönderimlerinizi izleyebilirsiniz.

Analiz için dosya gönderme

Hatalı bir şekilde kötü amaçlı olarak algılanmış veya yanıtsız bir dosyanız varsa, dosyayı analize göndermek için bu adımları izleyin.

Buradaki yönergeleri gözden geçirin: Dosyaları analiz için gönderin.

Uç Nokta için Defender'da dosya gönderin veya Microsoft Güvenlik Zekası gönderme sitesini ziyaret edin ve dosyalarınızı gönderin.

Analiz için dosyasız algılama gönderme

Davranışa göre kötü amaçlı yazılım olarak bir şey algılandıysa ve dosyanız yoksa, dosyanızı Mpsupport.cab analiz için gönderebilirsiniz. .cabdosyasını, Windows 10 veya Windows 11 üzerinde Microsoft Kötü Amaçlı Yazılımdan Koruma Command-Line Yardımcı Programı (MPCmdRun.exe) aracını kullanarak alabilirsiniz.

adresine

C:\ProgramData\Microsoft\Windows Defender\Platform\<version>gidin ve yönetici olarak çalıştırınMpCmdRun.exe.mpcmdrun.exe -GetFilesyazın ve ardından Enter'a basın.Çeşitli tanılama günlüklerini içeren bir .cab dosyası oluşturulur. Dosyanın konumu komut isteminin çıkışında belirtilir. Varsayılan olarak, konumu şeklindedir

C:\ProgramData\Microsoft\Microsoft Defender\Support\MpSupportFiles.cab.Buradaki yönergeleri gözden geçirin: Dosyaları analiz için gönderin.

Microsoft Güvenlik Zekası gönderim sitesini ziyaret edin ve .cab dosyalarınızı gönderin.

Dosya gönderildikten sonra ne olur?

Gönderiniz, bir analist davanızı işlemeye başlamadan önce bile size en son belirlemeyi sağlamak için sistemlerimiz tarafından hemen taranır. Bir dosya zaten bir analist tarafından gönderilmiş ve işlenmiş olabilir. Bu gibi durumlarda, hızlı bir şekilde bir belirleme yapılır.

Henüz işlenmemiş gönderimler için aşağıdaki gibi analiz için öncelikleri belirlenir:

- Çok sayıda bilgisayarı etkileme olasılığı olan yaygın dosyalara daha yüksek öncelik verilir.

- Kimliği doğrulanmış müşterilere, özellikle de geçerli Yazılım Güvencesi Kimliklerine (SAID) sahip kurumsal müşterilere daha yüksek öncelik verilir.

- SAID sahipleri tarafından yüksek öncelikli olarak işaretlenmiş gönderimlere hemen dikkat edilir.

Gönderiminizle ilgili güncelleştirmeleri denetlemek için Microsoft Güvenlik Zekası gönderim sitesinde oturum açın.

İpucu

Daha fazla bilgi edinmek için bkz. Dosyaları analiz için gönderme.

5. Bölüm: Tehdit koruması ayarlarınızı gözden geçirin ve ayarlayın

Uç Nokta için Defender, çeşitli özellikler ve özellikler için ayarlara ince ayar yapma özelliği de dahil olmak üzere çok çeşitli seçenekler sunar. Çok sayıda hatalı pozitif sonuç alıyorsanız kuruluşunuzun tehdit koruması ayarlarını gözden geçirmeyi unutmayın. Aşağıdakiler için bazı ayarlamalar yapmanız gerekebilir:

Bulut tabanlı koruma

Microsoft Defender Virüsten Koruma için bulut tabanlı koruma düzeyinizi denetleyin. Varsayılan olarak, bulut tabanlı koruma Yapılandırılmadı olarak ayarlanır; ancak, açmanızı öneririz. Bulut tabanlı korumanızı yapılandırma hakkında daha fazla bilgi için bkz. Microsoft Defender Virüsten Koruma'da bulut korumasını açma.

Bulut tabanlı koruma ayarlarınızı düzenlemek veya ayarlamak için Intune veya grup ilkesi gibi diğer yöntemleri kullanabilirsiniz.

Bkz. Microsoft Defender Virüsten Koruma'da bulut korumasını açma.

İstenmeyebilecek uygulamalar için düzeltme

İstenmeyebilecek uygulamalar (PUA), cihazların yavaş çalışmasına, beklenmeyen reklamlar görüntülemesine veya beklenmeyen veya istenmeyen olabilecek başka yazılımlar yüklemesine neden olabilen bir yazılım kategorisidir. PUA'ya örnek olarak reklam yazılımları, paketleme yazılımları ve güvenlik ürünleriyle farklı davranan kaçış yazılımları verilebilir. PUA kötü amaçlı yazılım olarak kabul edilmese de, bazı yazılım türleri davranışlarına ve saygınlığına göre PUA'dır.

PUA hakkında daha fazla bilgi edinmek için bkz. İstenmeyebilecek uygulamaları algılama ve engelleme.

Kuruluşunuzun kullandığı uygulamalara bağlı olarak, PUA koruma ayarlarınızın bir sonucu olarak hatalı pozitif sonuçlar alıyor olabilirsiniz. Gerekirse, PUA korumasını bir süre denetim modunda çalıştırmayı veya kuruluşunuzdaki cihazların bir alt kümesine PUA koruması uygulamayı göz önünde bulundurun. PUA koruması Microsoft Edge tarayıcısı ve Microsoft Defender Virüsten Koruma için yapılandırılabilir.

PUA koruma ayarlarını düzenlemek veya ayarlamak için Intune kullanmanızı öneririz; ancak grup ilkesi gibi diğer yöntemleri kullanabilirsiniz.

Bkz. Microsoft Defender Virüsten Koruma'da PUA korumasını yapılandırma.

Otomatik araştırma ve düzeltme

Otomatik araştırma ve düzeltme (AIR) özellikleri, uyarıları incelemek ve ihlalleri çözmek için anında işlem yapmak üzere tasarlanmıştır. Uyarılar tetiklendikçe ve otomatik bir araştırma çalıştırıldığında, araştırılan her kanıt parçası için bir karar oluşturulur. Kararlarda Kötü Amaçlı, Şüpheli veya Tehdit bulunamadı olabilir.

Kuruluşunuz için ayarlanan otomasyon düzeyine ve diğer güvenlik ayarlarına bağlı olarak, Kötü Amaçlı veya Şüpheli olarak kabul edilen yapıtlarda düzeltme eylemleri yapılır. Bazı durumlarda düzeltme eylemleri otomatik olarak gerçekleşir; diğer durumlarda düzeltme eylemleri el ile veya yalnızca güvenlik operasyonları ekibinizin onayıyla gerçekleştirilen işlemlerdir.

- Otomasyon düzeyleri hakkında daha fazla bilgi edinin; ve ardından

- Uç Nokta için Defender'da AIR özelliklerini yapılandırın.

Önemli

Otomatik araştırma ve düzeltme için Tam otomasyon kullanmanızı öneririz. Hatalı pozitif sonuç nedeniyle bu özellikleri kapatmayın. Bunun yerine, özel durumları tanımlamak için "izin ver" göstergelerini kullanın ve otomatik araştırma ve düzeltmeyi uygun eylemleri otomatik olarak gerçekleştirecek şekilde ayarlayın. Bu kılavuzun takip etmesi, güvenlik operasyonları ekibinizin işlemesi gereken uyarı sayısını azaltmaya yardımcı olur.

Yine de yardım mı gerekiyor?

Bu makaledeki tüm adımları tamamladıktan sonra hala yardıma ihtiyacınız varsa teknik desteğe başvurun.

Microsoft Defender portalının sağ üst köşesinde soru işaretini (?) ve ardından Microsoft desteği'ni seçin.

Destek Yardımcısı penceresinde sorununuzu açıklayın ve iletinizi gönderin. Buradan bir hizmet isteği açabilirsiniz.

Ayrıca bkz.

- Uç Nokta için Defender'ın yönetimi

- Uç Nokta için Microsoft Defender ve Microsoft Defender Virüsten Koruma için dışlamaları yönetme

- Microsoft Defender portalına genel bakış

- Mac'te Uç Nokta için Microsoft Defender

- Linux'ta Uç Nokta için Microsoft Defender

- iOS özelliklerinde Uç Nokta için Microsoft Defender’ı yapılandırın

- Android özelliklerinde Uç Nokta için Defender’ı yapılandırın

İpucu

Daha fazla bilgi edinmek mi istiyorsunuz? Teknoloji Topluluğumuzdaki Microsoft Güvenlik topluluğuyla Engage: Uç Nokta için Microsoft Defender Teknoloji Topluluğu.