Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bir güvenlik uyarısı tetiklendiğinde veya şüpheli etkinlik algılandığında, etkilenen cihazın araştırılması olası tehditlerin kapsamını anlamak ve riski azaltmak için kritik öneme sahiptir. Uç Nokta için Microsoft Defender cihaz zaman çizelgeleri, ağ açığa çıkarma değerlendirmesi, güvenlik değerlendirmeleri ve yanıt eylemleri dahil olmak üzere cihazları araştırmak için kapsamlı araçlar sağlar.

Bu makalede, cihaz araştırma işlemi ve güvenlik analistlerinin kullanımına sunulan araçlar açıklanmaktadır.

Cihaz araştırmaya genel bakış

Uç Nokta için Microsoft Defender'da cihaz araştırması, güvenlik tehditlerini anlamak için sistematik bir yaklaşım izler:

| Araştırma aşaması | Yapılması gerekenler | Kullanılacak araçlar |

|---|---|---|

| 1. Cihaz ayrıntılarına erişme | Uyarı kuyruğundan, cihaz envanterinden veya aramadan cihaza gidin | Cihaz envanteri, Uyarılar kuyruğu, Genel arama |

| 2. Cihaza genel bakışı gözden geçirin | Etkin uyarıları, oturum açmış kullanıcıları, güvenlik değerlendirmelerini ve cihaz durumunu denetleme | Cihaza genel bakış sekmesi, Etkin uyarılar kartı |

| 3. Zaman çizelgesini analiz etme | Kronolojik olayları gözden geçirme, şüpheli etkinliği belirleme ve olayları ilişkilendirme | Cihaz zaman çizelgesi, Olay filtreleri, İşlem ağaçları |

| 4. Uyarıları ve olayları araştırma | İlişkili olayları, uyarı önem derecesini ve araştırma durumunu gözden geçirin | Olaylar ve uyarılar sekmesi |

| 5. Güvenlik duruşu değerlendirme | Güvenlik önerilerini, bulunan güvenlik açıklarını ve eksik güncelleştirmeleri gözden geçirin | Güvenlik önerileri, Bulunan güvenlik açıkları, Eksik KB'ler |

| 6. Ağ maruziyetini denetleyin | Cihazın İnternet'e yönelik olup olmadığını belirleme ve dış bağlantıları gözden geçirme | İnternet'e yönelik etiket, Zaman çizelgesinde ağ olayları |

| 7. Yanıt eylemleri gerçekleştirme | Cihazı yalıtma, uygulama yürütmeyi kısıtlama, araştırma paketi toplama veya virüsten koruma taraması çalıştırma | Yanıt eylemleri menüsü |

Cihaz araştırmasına erişmenin yolları

Cihaz araştırma sayfalarına Microsoft Defender portalında birden çok konumdan erişebilirsiniz:

| Konum | Erişim | Ne zaman kullanılır? |

|---|---|---|

| Cihaz envanteri | Varlık>Cihazları'na gidin ve bir cihaz seçin | Proaktif cihaz incelemeleri için veya cihaz adını bildiğinizde başlangıç noktası |

| Uyarı sırası | Uyarılar &> Olaylar'agidin ve uyarıdan cihaz adını seçin | Belirli bir uyarıyı araştırırken ve cihaz bağlamı gerektiğinde |

| Olaylar | Olaylar & uyarılar>Olaylar'a gidin, bir olay seçin ve ardından olay grafiğinden bir cihaz seçin | Olay yanıtı sırasında birden çok cihaz etkilenebilir |

| Genel arama | Portalın üst kısmındaki arama kutusunu kullanın ve açılan listeden Cihaz'ı seçin | Cihaz adını veya IP adresini bildiğinizde hızlı erişim |

| Dosya ayrıntıları | Dosya ayrıntıları sayfasına gidin ve dosyanın gözlemlendiği cihazları seçin | Birden çok cihazda dosya tabanlı tehditleri takip ederken |

| IP adresi veya etki alanı ayrıntıları | IP veya etki alanı ayrıntılarına gidin ve onunla iletişim kuran cihazları seçin | Ağ tabanlı tehditleri veya C2 iletişimlerini araştırırken |

Not

Araştırma veya yanıt sürecinin bir parçası olarak bir cihazdan araştırma paketi toplayabilirsiniz. Şu şekilde yapılır: Cihazlardan araştırma paketi toplayın.

Not

Ürün kısıtlamaları nedeniyle, cihaz profili 'Son Görülme' zaman çerçevesini belirlerken (cihaz sayfasında da görüldüğü gibi) tüm siber kanıtları dikkate almaz. Örneğin, makinenin zaman çizelgesinde daha yeni uyarılar veya veriler bulunsa bile Cihaz sayfasındaki 'Son görülme' değeri daha eski bir zaman dilimi gösterebilir.

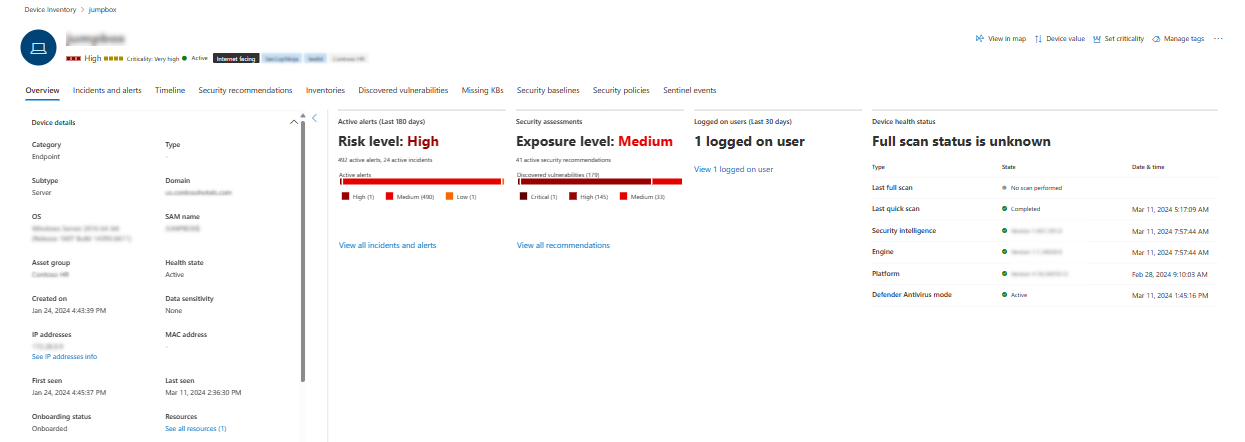

Cihaz ayrıntıları

Cihaz ayrıntıları bölümünde cihazın etki alanı, işletim sistemi ve sistem durumu gibi bilgiler sağlanır. Cihazda bir araştırma paketi varsa paketi indirmenize olanak tanıyan bir bağlantı görürsünüz.

Yanıt eylemleri

Yanıt eylemleri belirli bir cihaz sayfasının üst kısmında çalışır ve şunları içerir:

- Haritada görüntüle

- Cihaz değeri

- Kritikliği ayarlama

- Etiketleri yönetin

- Cihazı yalıtma

- Uygulama yürütmeyi kısıtlayın

- Antivirüs taraması başlat

- Soruşturma paketini toplayın

- Canlı Yanıt Oturumu Başlat

- Otomatik araştırma başlatma

- Tehdit uzmanına danışın

- İşlem merkezi

yanıt eylemlerini İşlem merkezinde, belirli bir cihaz sayfasında veya belirli bir dosya sayfasında gerçekleştirebilirsiniz.

Cihazda eylem gerçekleştirme hakkında daha fazla bilgi için bkz. Cihazda yanıt eylemi gerçekleştirme.

Daha fazla bilgi için bkz . Kullanıcı varlıklarını araştırma.

Not

Haritada görüntüle ve kritikliği ayarla, şu anda genel önizleme aşamasında olan Microsoft Exposure Management'ın özellikleridir.

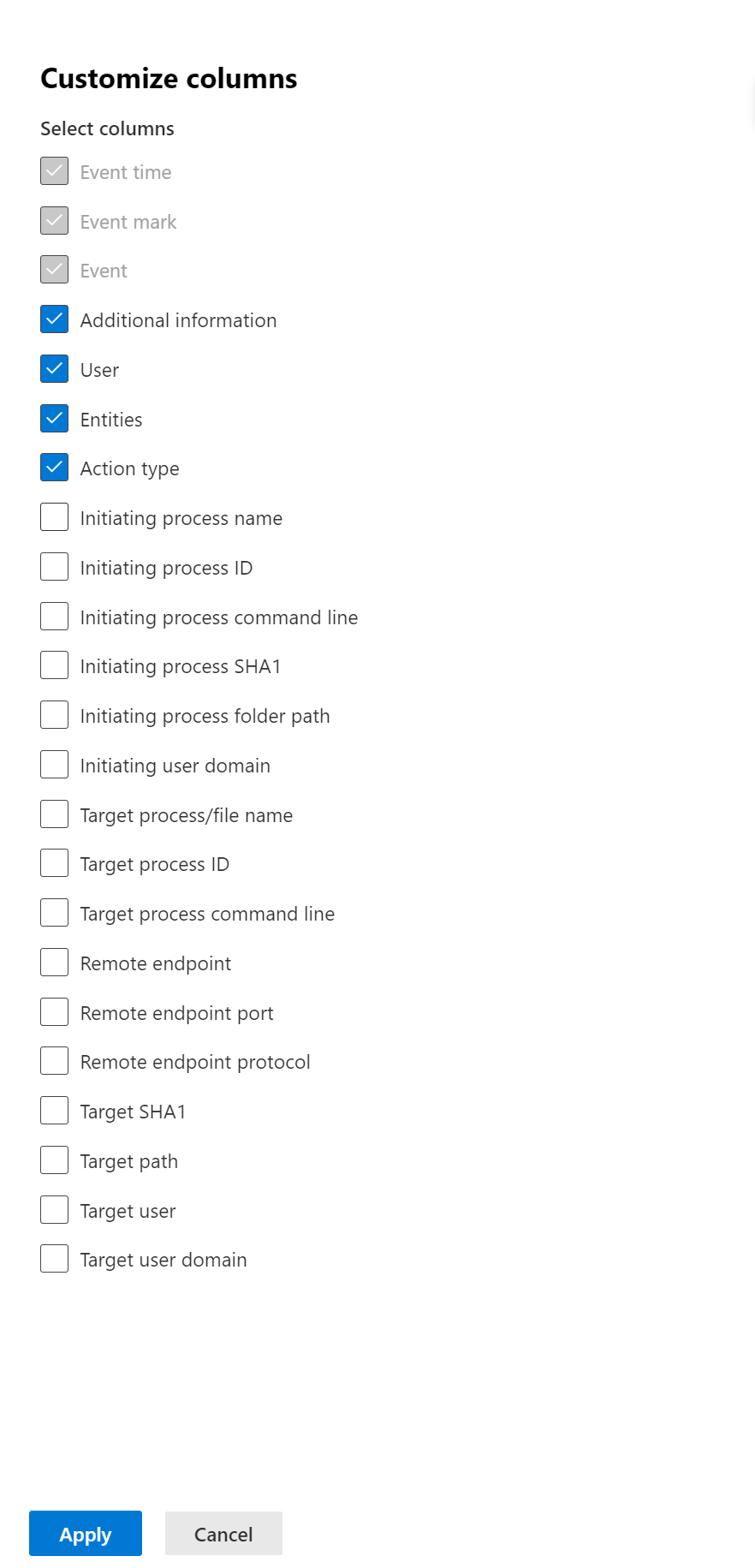

Sekme

Sekmeler, cihazla ilgili ilgili güvenlik ve tehdit önleme bilgilerini sağlar. Her sekmede, sütun üst bilgilerinin üstündeki çubuktan Sütunları özelleştir'i seçerek gösterilen sütunları özelleştirebilirsiniz.

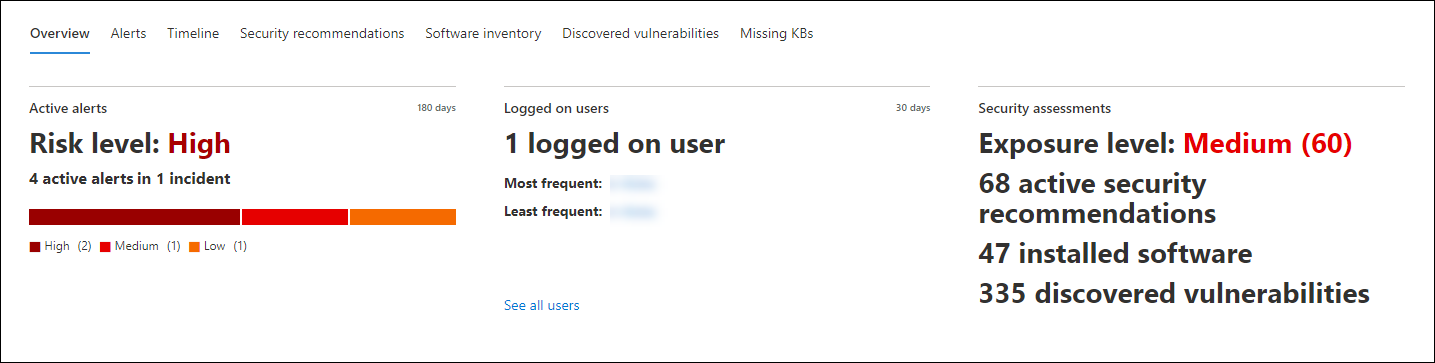

Genel bakış

Genel Bakış sekmesinde etkin uyarıların, oturum açmış kullanıcıların ve güvenlik değerlendirmesinin kartları görüntülenir.

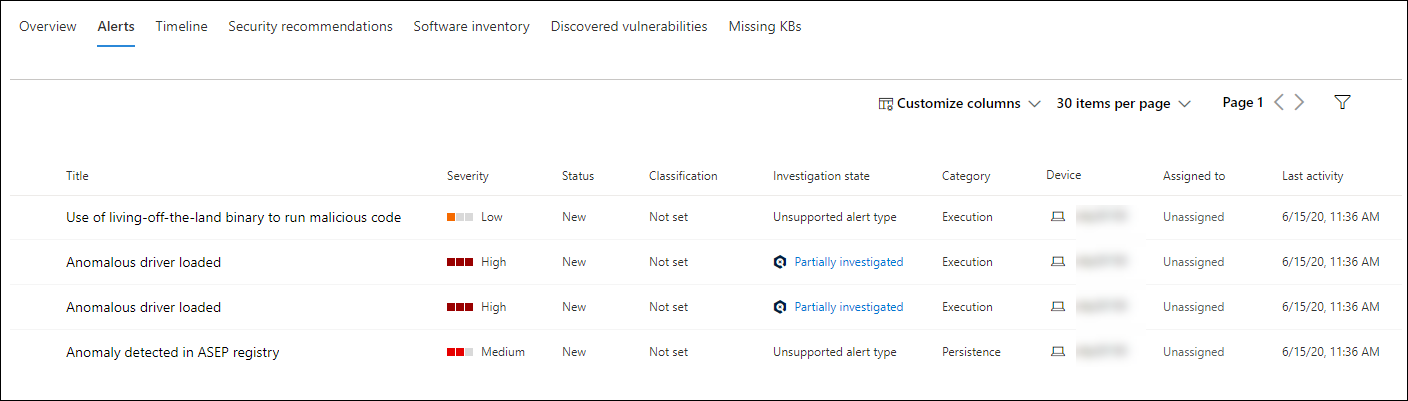

Olaylar ve uyarılar

Olaylar ve uyarılar sekmesi, cihazla ilişkili olayların ve uyarıların listesini sağlar. Bu liste Uyarılar kuyruğunun filtrelenmiş bir sürümüdür ve olayın kısa bir açıklamasını, uyarıyı, önem derecesini (yüksek, orta, düşük, bilgilendirici), kuyruktaki durumu (yeni, devam ediyor, çözüldü), sınıflandırmayı (ayarlanmamış, yanlış uyarı, doğru uyarı), araştırma durumunu, uyarı kategorisini, uyarıyı ele alan kişiyi ve son etkinliği gösterir. Uyarıları da filtreleyebilirsiniz.

Bir uyarı seçildiğinde, bir açılır öğe görüntülenir. Bu panelden uyarıyı yönetebilir ve olay numarası ve ilgili cihazlar gibi diğer ayrıntıları görüntüleyebilirsiniz. Aynı anda birden çok uyarı seçilebilir.

Uyarının tam sayfa görünümünü görmek için uyarının başlığını seçin.

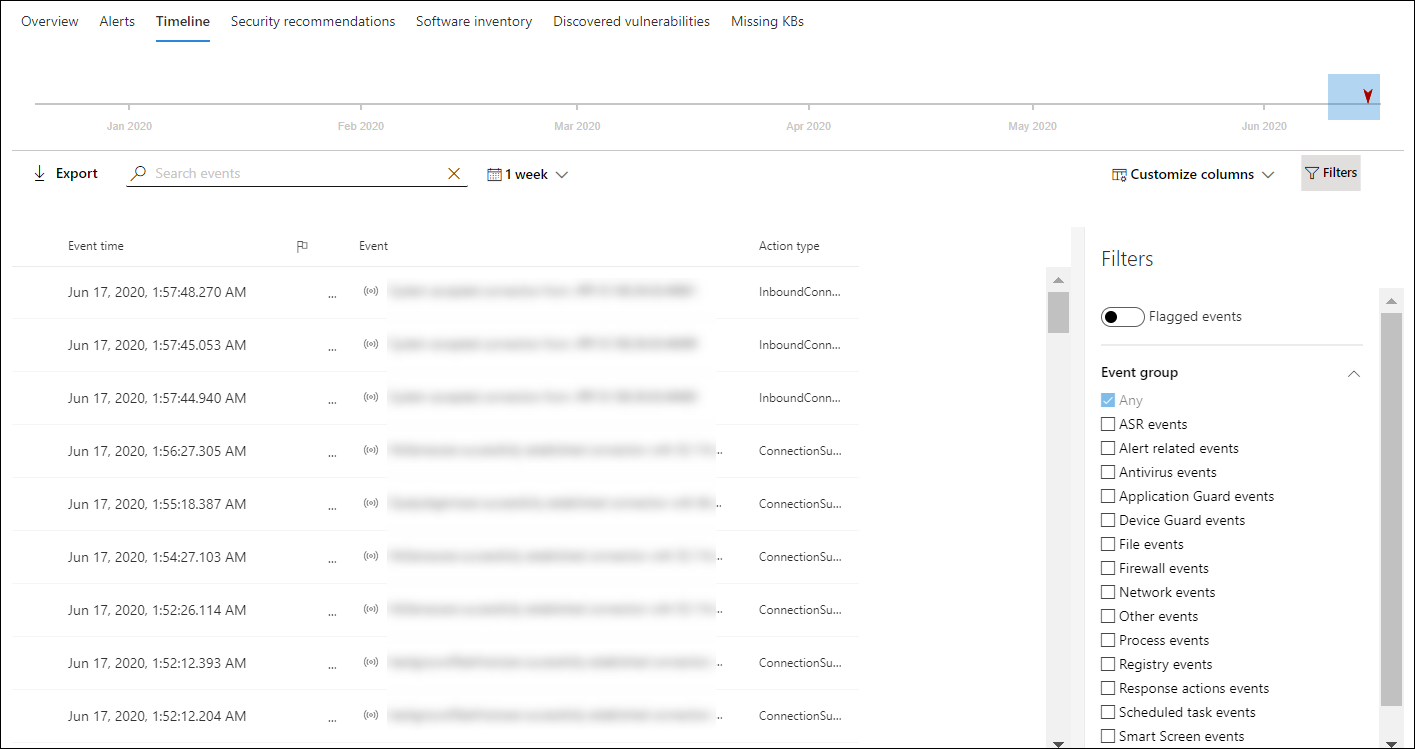

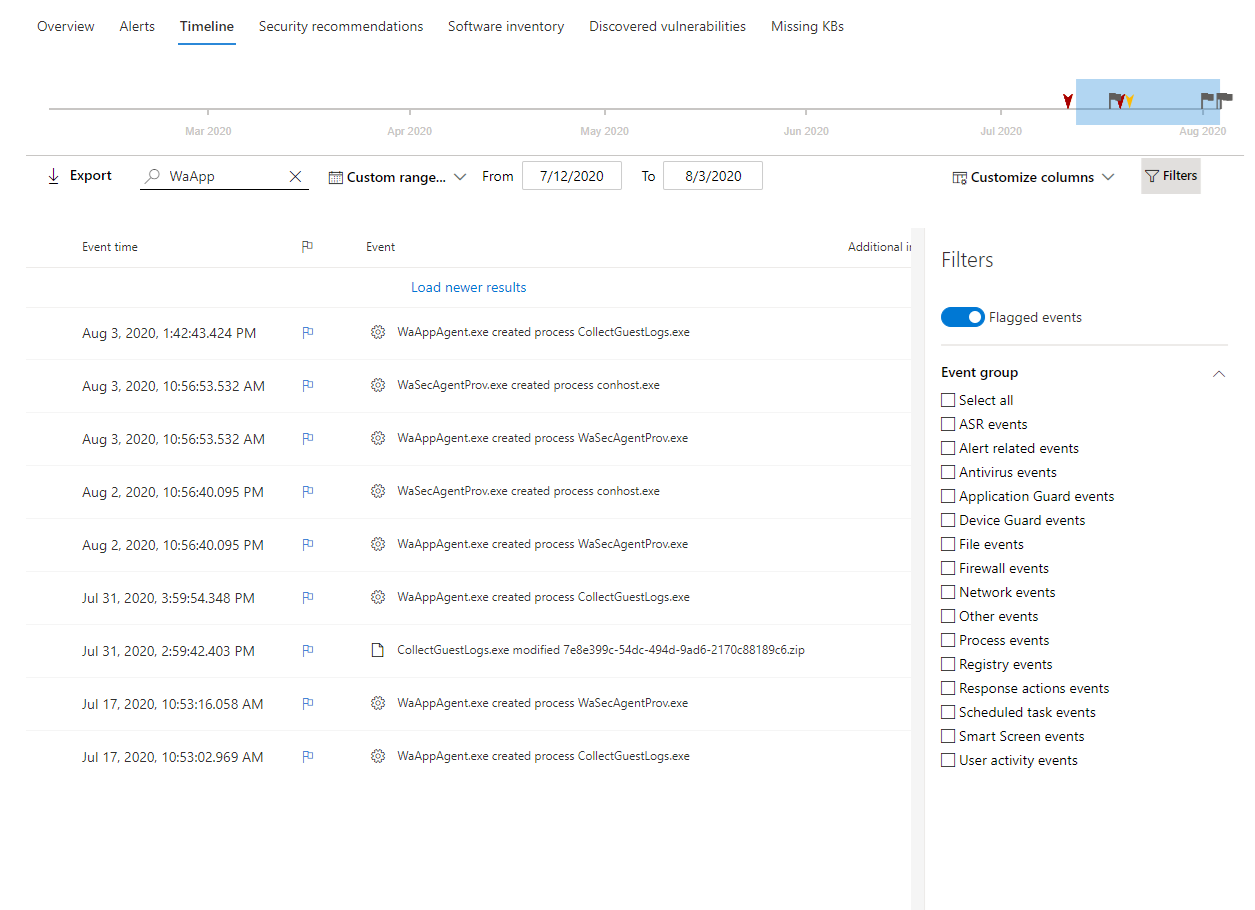

Zaman çizelgesi

Zaman Çizelgesi sekmesi, cihazda gözlemlenen olayların ve ilişkili uyarıların kronolojik bir görünümünü sağlar. MITRE ATT&CK teknikleri, olay bayrakları ve işlem ağaçları gibi ayrıntılı bir izlenecek yol için bkz. Cihaz zaman çizelgesini araştırma.

Güvenlik önerileri

Güvenlik önerileri Uç Nokta için Microsoft Defender Güvenlik Açığı Yönetimi özelliğinden oluşturulur. Öneri seçildiğinde, önerinin açıklaması ve önerinin yapılmamasıyla ilişkili olası riskler gibi ilgili ayrıntıları görüntüleyebileceğiniz bir panel gösterilir. Ayrıntılar için bkz . Güvenlik önerisi .

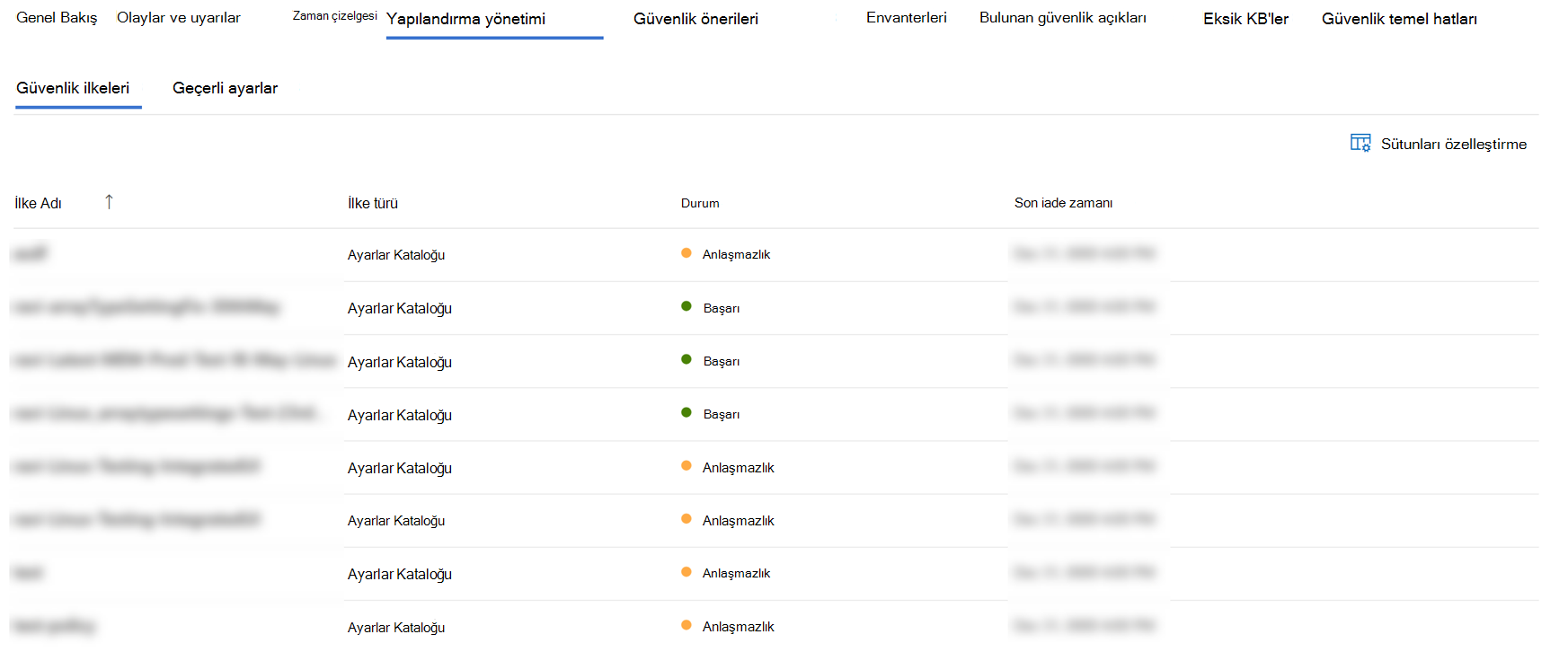

Yapılandırma yönetimi - Güvenlik ilkeleri

Güvenlik ilkeleri sekmesi, cihaza uygulanan uç nokta güvenlik ilkelerini gösterir. İlkelerin, türün, durumun ve son iade zamanının listesini görürsünüz. İlkenin adını seçtiğinizde ilke ayarları durumunu, uygulanan cihazları ve atanan grupları görebileceğiniz ilke ayrıntıları sayfasına gidebilirsiniz.

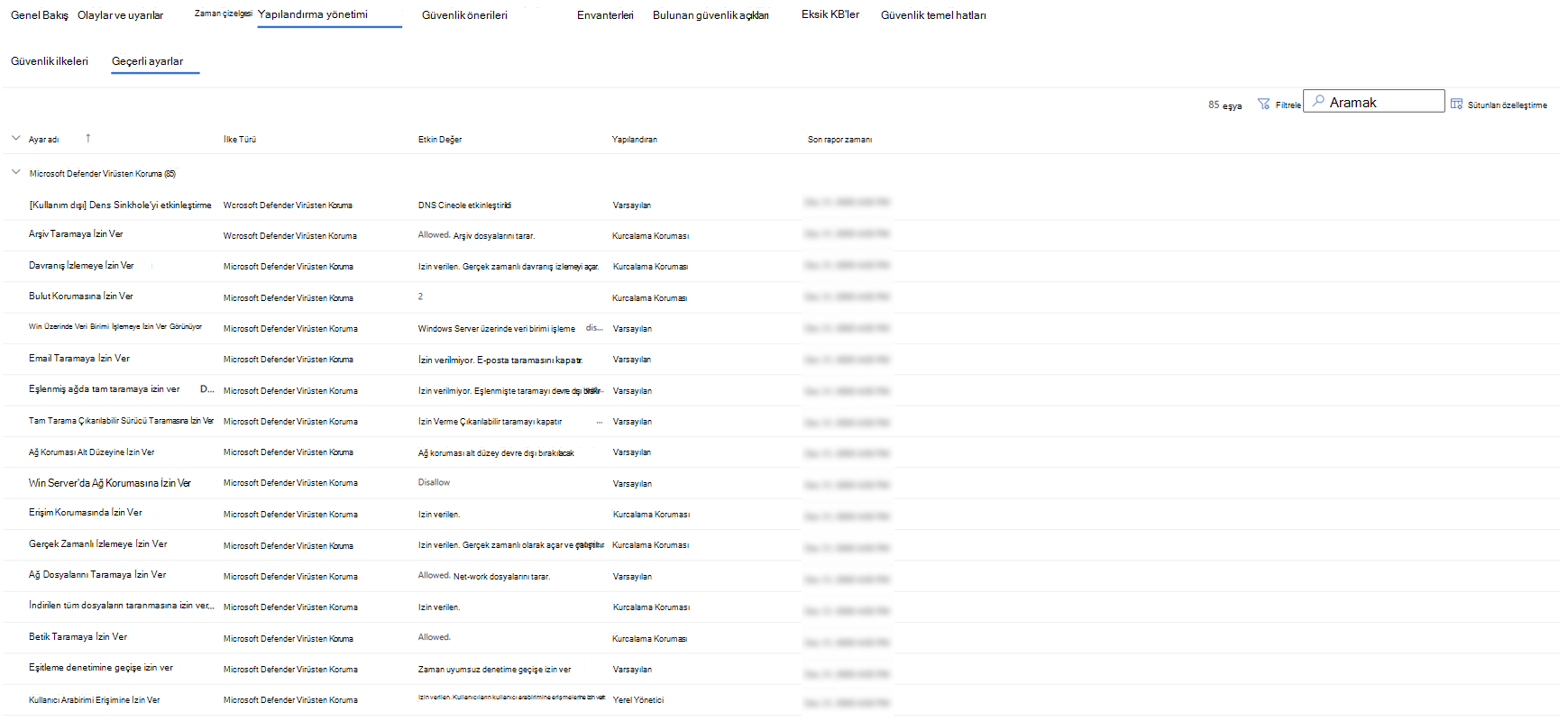

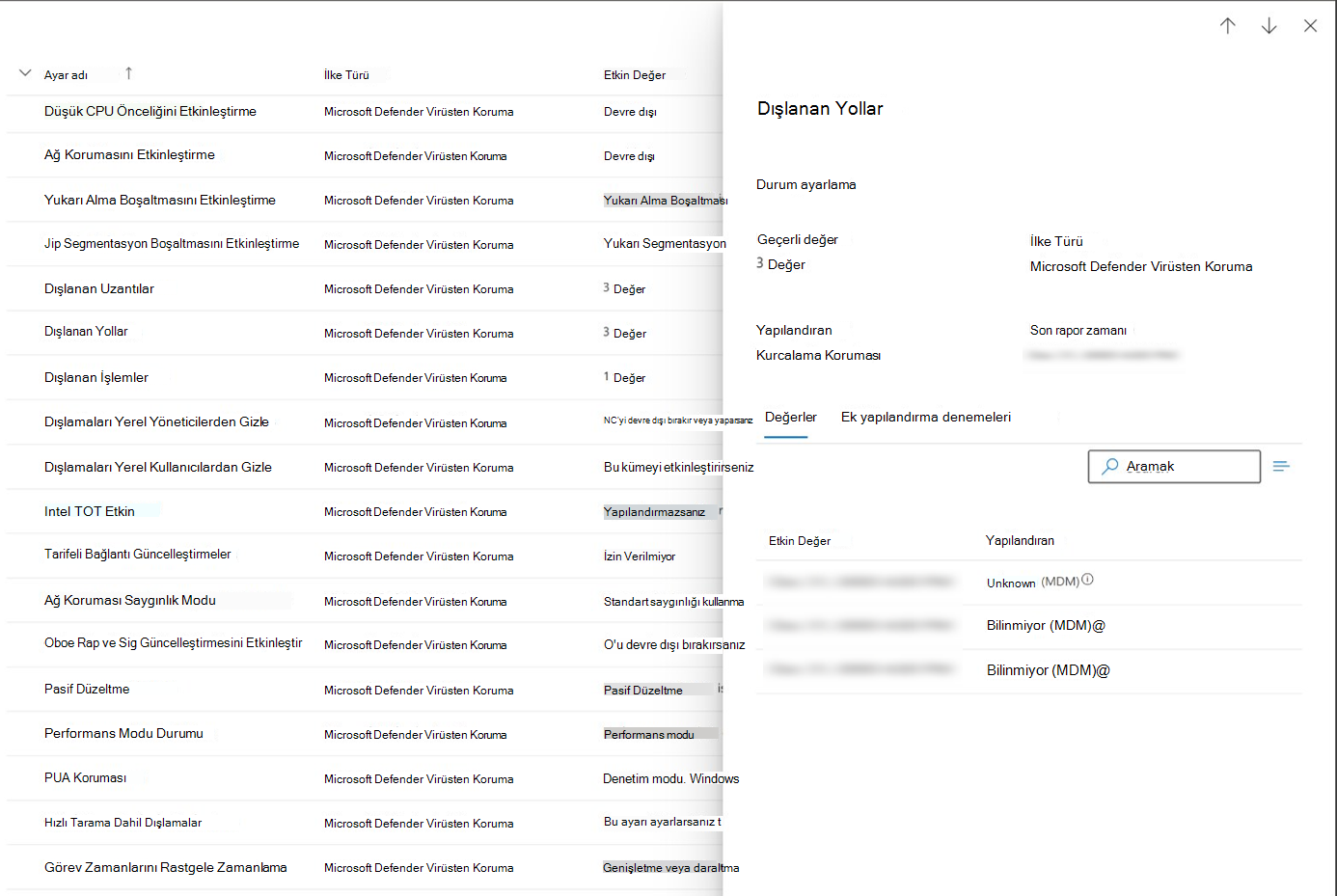

Yapılandırma yönetimi - Geçerli ayarlar

Etkin ayarlar sekmesi, her güvenlik ayarının gerçek değerinin görünürlüğünü sağlar ve bunu yapılandıran kaynağı tanımlar. Ayar adlarını, ilke türlerini, etkin değerleri, her etkin değerin kaynağını ve son rapor saatini listeler.

Yapılandırma kaynakları Uç Nokta için Microsoft Defender, grup ilkesi, Intune veya varsayılan ayarlar gibi araçları içerebilir. Ayrıca MDM veya grup ilkesi kovanları gibi belirli kayıt defteri yolları da olabilir. Kaynak bir kayıt defteri konumuysa, Yapılandırılan alan kayıt defteri yoluyla birlikte Bilinmiyor olarak gösterilir.

Daha fazla ayrıntı içeren bir yan panel açmak için bir ayar seçin. Geçerli değeri, etkili olmayan diğer yapılandırma girişimlerini ve ASR kuralları veya AV dışlamaları gibi karmaşık ayarlar için tüm yapılandırılmış kuralların, kaynaklarının ve dışlamaların dökümünü görürsünüz.

Not

Sunulan ayarlar, Windows platformları için AV güvenlik ayarları, Saldırı Yüzeyi Azaltma kuralları ve dışlamalardır.

Yazılım envanteri

Yazılım envanteri sekmesi, cihazdaki yazılımları ve tüm zayıflıkları veya tehditleri görüntülemenizi sağlar. Yazılımın adını seçtiğinizde güvenlik önerilerini, bulunan güvenlik açıklarını, yüklü cihazları ve sürüm dağıtımını görüntüleyebileceğiniz yazılım ayrıntıları sayfasına yönlendirilirsiniz. Ayrıntılar için bkz . Yazılım envanteri .

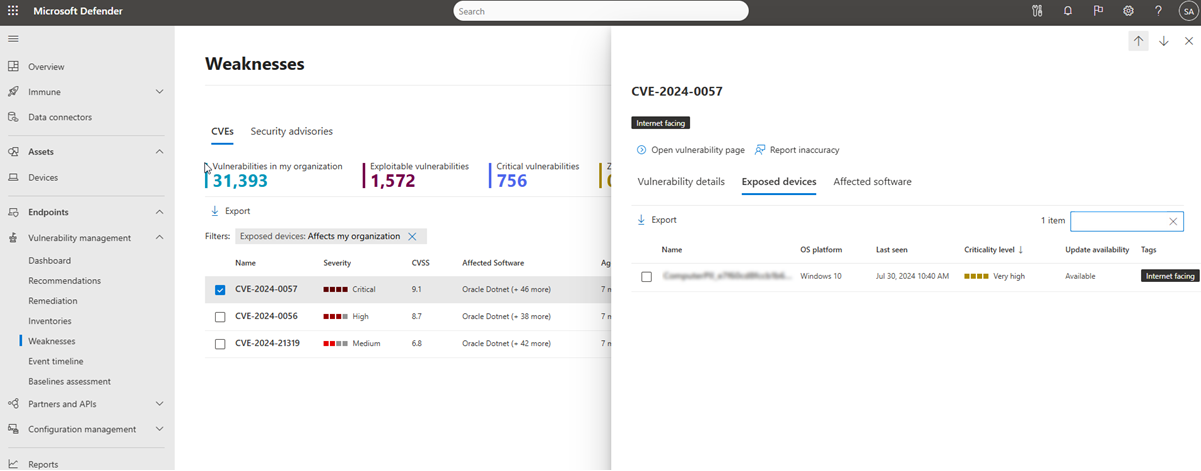

Bulunan güvenlik açıkları

Bulunan güvenlik açıkları sekmesi cihazda bulunan güvenlik açıklarının adını, önem derecesini ve tehdit içgörülerini gösterir. Belirli bir güvenlik açığını seçerseniz bir açıklama ve ayrıntılar görürsünüz.

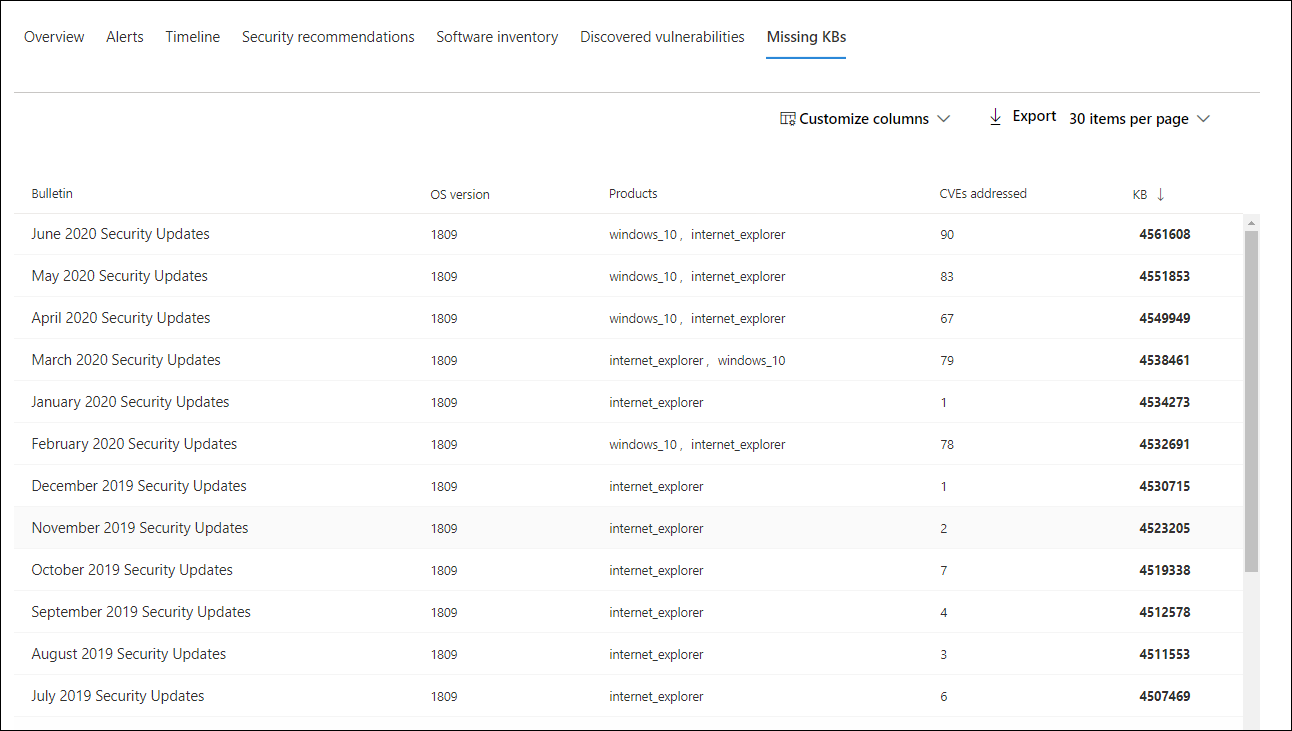

Eksik KB'ler

Eksik KB'ler sekmesinde cihaz için eksik güvenlik güncelleştirmeleri listelenir.

Kart

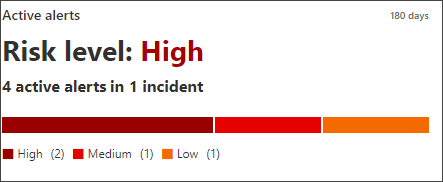

Etkin uyarılar

Azure Gelişmiş Tehdit Koruması kartı, Kimlik için Microsoft Defender özelliğini kullanıyorsanız ve etkin uyarılar varsa cihazla ve bunların risk düzeyiyle ilgili uyarılara üst düzey bir genel bakış görüntüler. Uyarılar detayına gitme bölümünde daha fazla bilgi bulabilirsiniz.

Not

Bu özelliği kullanmak için hem Kimlik için Microsoft Defender hem de Uç Nokta için Defender'da tümleştirmeyi etkinleştirmeniz gerekir. Uç Nokta için Defender'da bu özelliği gelişmiş özelliklerde etkinleştirebilirsiniz. Gelişmiş özellikleri etkinleştirme hakkında daha fazla bilgi için bkz. Gelişmiş özellikleri etkinleştirme.

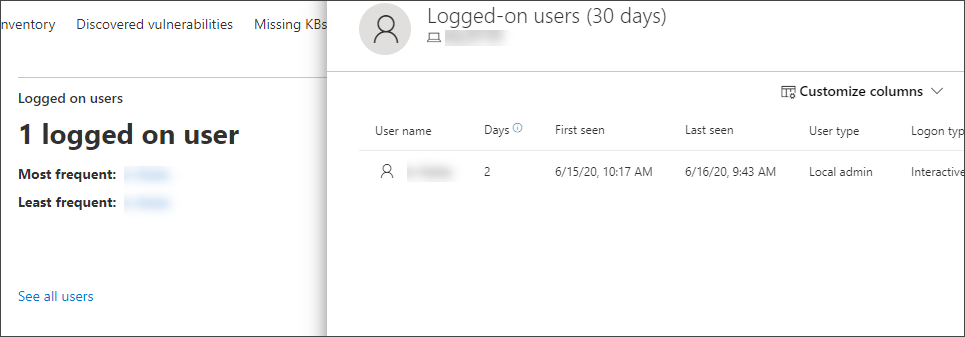

Oturum açan kullanıcılar

Oturum açan kullanıcılar kartı, son 30 gün içinde en sık ve en az sıklıkta oturum açan kullanıcı sayısını gösterir. Tüm kullanıcıları görüntüle bağlantısının seçilmesi, kullanıcı türü, oturum açma türü ve kullanıcının ilk ve son görüldüğü zaman gibi bilgileri görüntüleyen ayrıntılar bölmesini açar. Daha fazla bilgi için bkz . Kullanıcı varlıklarını araştırma.

Not

'En sık' kullanıcı değeri yalnızca etkileşimli olarak başarıyla oturum açan kullanıcıların kanıtlarına göre hesaplanır. Ancak , Tüm kullanıcılar yan bölmesi her türlü kullanıcı oturum açma işlemini hesaplar, böylece bu kullanıcıların etkileşimli olmayabilecekleri göz önüne alındığında, yan bölmede daha sık kullanıcı görülmesi beklenir.

Güvenlik değerlendirmeleri

Güvenlik değerlendirmeleri kartı genel açığa çıkarma düzeyini, güvenlik önerilerini, yüklü yazılımları ve bulunan güvenlik açıklarını gösterir. Bir cihazın maruz kalma düzeyi, bekleyen güvenlik önerilerinin birikmeli etkisine göre belirlenir.

Cihaz durumu

Cihaz sistem durumu kartı, belirli bir cihaz için özetlenmiş bir sistem durumu raporu gösterir. Cihazın genel durumunu belirtmek için kartın üst kısmında aşağıdaki iletilerden biri görüntülenir (en yüksek ve en düşük önceliğe göre listelenir):

- Defender Virüsten Koruma etkin değil

- Güvenlik bilgileri güncel değil

- Altyapı güncel değil

- Hızlı tarama başarısız oldu

- Tam tarama başarısız oldu

- Platform güncel değil

- Güvenlik bilgileri güncelleştirme durumu bilinmiyor

- Altyapı güncelleştirme durumu bilinmiyor

- Hızlı tarama durumu bilinmiyor

- Tam tarama durumu bilinmiyor

- Platform güncelleştirme durumu bilinmiyor

- Cihaz güncel

- macOS & Linux için durum kullanılamıyor

Karttaki diğer bilgiler şunlardır: son tam tarama, son hızlı tarama, güvenlik bilgileri güncelleştirme sürümü, altyapı güncelleştirme sürümü, platform güncelleştirme sürümü ve Defender Virüsten Koruma modu.

Gri daire, verilerin bilinmediğini gösterir.

Not

macOS ve Linux cihazlar için genel durum iletisi şu anda "Durum macOS & Linux için kullanılamıyor" olarak gösteriliyor. Şu anda durum özeti yalnızca Windows cihazları için kullanılabilir. Tablodaki diğer tüm bilgiler, desteklenen tüm platformlar için her cihaz sistem durumu sinyalinin tek tek durumlarını göstermek için günceldir.

Cihaz sistem durumu raporunun ayrıntılı bir görünümünü elde etmek için Raporlar > Cihazları sistem durumu'na gidebilirsiniz. Daha fazla bilgi için bkz. Uç Nokta için Microsoft Defender'de cihaz durumu ve uyumluluk raporu.

Not

Defender Virüsten Koruma modu için tarih ve saat şu anda kullanılamıyor.

Cihaz zaman çizelgesini araştırma

Cihaz zaman çizelgesi, bir cihazda gözlemlenen olayların ve ilişkili uyarıların kronolojik bir görünümünü sağlayarak anormal davranışları ve olası saldırıları araştırmanıza yardımcı olur. Belirli olayları keşfedebilir, MITRE ATT&CK tekniklerini gözden geçirebilir, işlem ağaçlarını kullanabilir ve izleme için olayları bayrakla işaretleyebilirsiniz.

Cihaz zaman çizelgesine erişmek için:

- Aşağıdakilerden cihaz sayfasına gidin:

- Cihaz envanteri (Varlık>Cihazları)

- Uyarılar kuyruğundaki bir uyarı

- Olaylar & uyarılarında bir olay

- Zaman Çizelgesi sekmesini seçin.

Önemli zaman çizelgesi özellikleri

Cihaz zaman çizelgesi olayları verimli bir şekilde araştırmanıza yardımcı olacak çeşitli özellikler içerir:

| Özellik | Açıklama | Nasıl kullanılır |

|---|---|---|

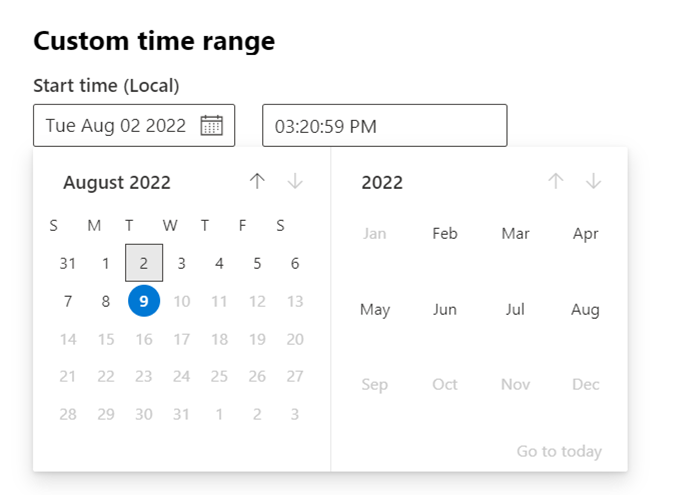

| Özel zaman aralığı seçici | Araştırmanıza odaklanmak için belirli tarih aralıklarını seçin | Zaman çizelgesinin üst kısmındaki tarih aralığı seçicisini seçin |

| İşlem ağacı görünümü | İşlemler arasındaki üst-alt ilişkileri görselleştirme | Yan paneli işlem ağacıyla açmak için bir olay seçin |

| MITRE ATT&CK teknikleri | Olaylar için tüm ilgili MITRE tekniklerini görüntüleme | Teknikler mavi simgelerle kalın metin olarak görünür; ayrıntıları görmek için seçin |

| Kullanıcı sayfası tümleştirmesi | Hangi kullanıcı hesaplarının olaylarla ilişkilendirildiğine bakın | Olaylarda kullanıcı adlarını seçerek kullanıcı araştırma sayfasına gidin |

| Görünür filtreler | Zaman çizelgesine şu anda hangi filtrelerin uygulandığını görün | Etkin filtreler zaman çizelgesinin en üstünde görünür |

| Olay işaretleme | Araştırma sırasında izleme için önemli olayları işaretleme | Etkinliğin yanındaki bayrak simgesini seçin |

Not

Güvenlik duvarı olaylarının görüntülenmesi için denetim ilkesini etkinleştirmeniz gerekir. Bkz. Denetim Filtreleme Platformu bağlantısı.

Güvenlik duvarı aşağıdaki olayları kapsar:

Olayları arama, filtreleme ve dışarı aktarma

- Belirli olayları arama: Belirli zaman çizelgesi olaylarını aramak için arama çubuğunu kullanın.

- Belirli bir tarihteki olayları filtreleme: Son gün, hafta, 30 gün veya özel aralıktaki olayları görüntülemek için tablonun sol üst kısmındaki takvim simgesini seçin. Varsayılan olarak, cihaz zaman çizelgesi son 30 güne ait olayları görüntüler. Bölümü vurgulayarak zaman çizelgesini kullanarak belirli bir ana atlayın. Zaman çizelgesindeki oklar otomatik araştırmalara işaret eder.

- Ayrıntılı cihaz zaman çizelgesi olaylarını dışarı aktarma: Geçerli tarih veya belirtilen tarih aralığı için cihaz zaman çizelgesini yedi güne kadar dışarı aktarın.

Bazı olaylar hakkında daha fazla ayrıntı Ek bilgiler bölümünde görünür. Bu ayrıntılar olayın türüne bağlı olarak değişiklik gösterir, örneğin:

- Application Guard tarafından kapsanan - web tarayıcısı olayı yalıtılmış bir kapsayıcı tarafından kısıtlandı

- Etkin tehdit algılandı - tehdit çalışırken tehdit algılama oluştu

- Düzeltme başarısız - algılanan tehdidi düzeltme girişimi çağrıldı ancak başarısız oldu

- Düzeltme başarılı - algılanan tehdit durduruldu ve temizlendi

- Uyarı kullanıcı tarafından atlandı - Windows Defender SmartScreen uyarısı bir kullanıcı tarafından kapatıldı ve geçersiz kılındı

- Şüpheli betik algılandı - çalışan kötü amaçlı olabilecek bir betik bulundu

- Uyarı kategorisi - olay bir uyarının oluşturulmasına yol açtıysa, uyarı kategorisi (örneğin, YanAl Hareket) sağlanır

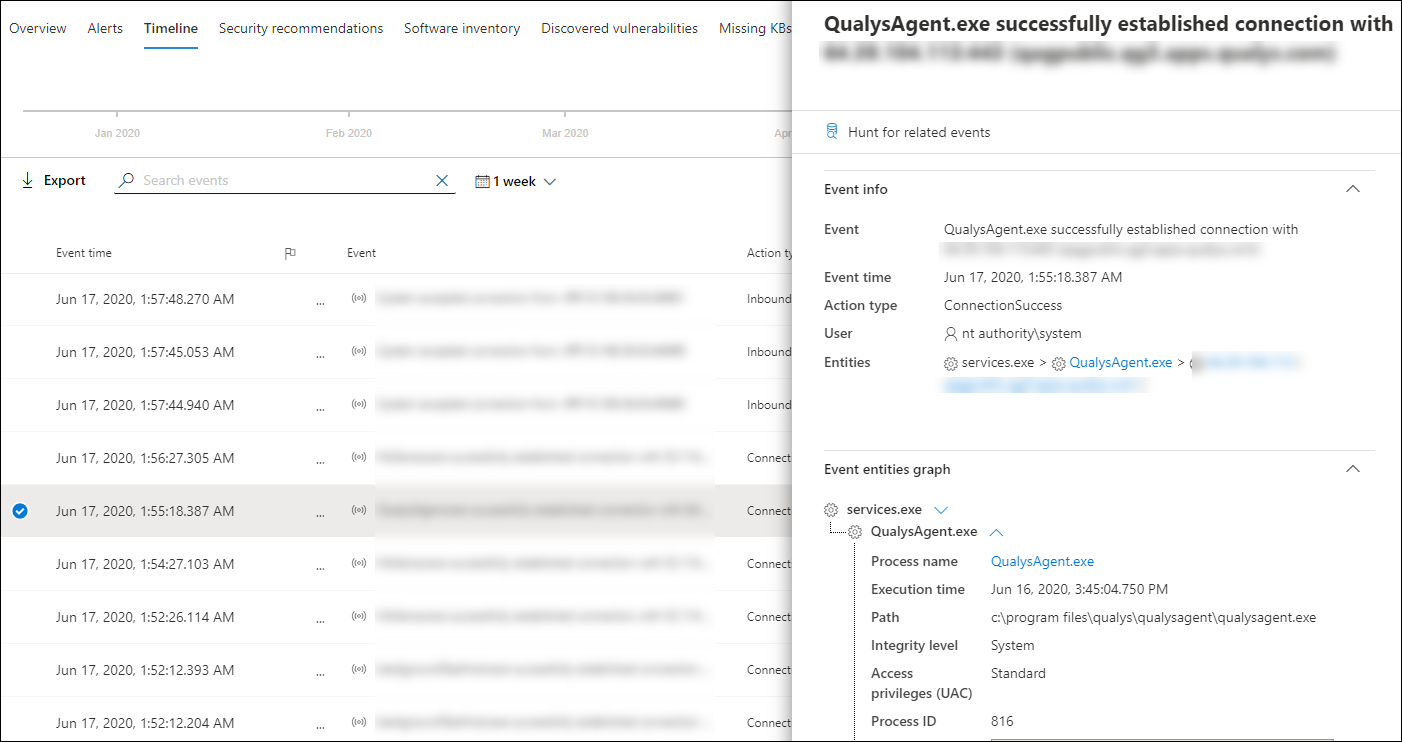

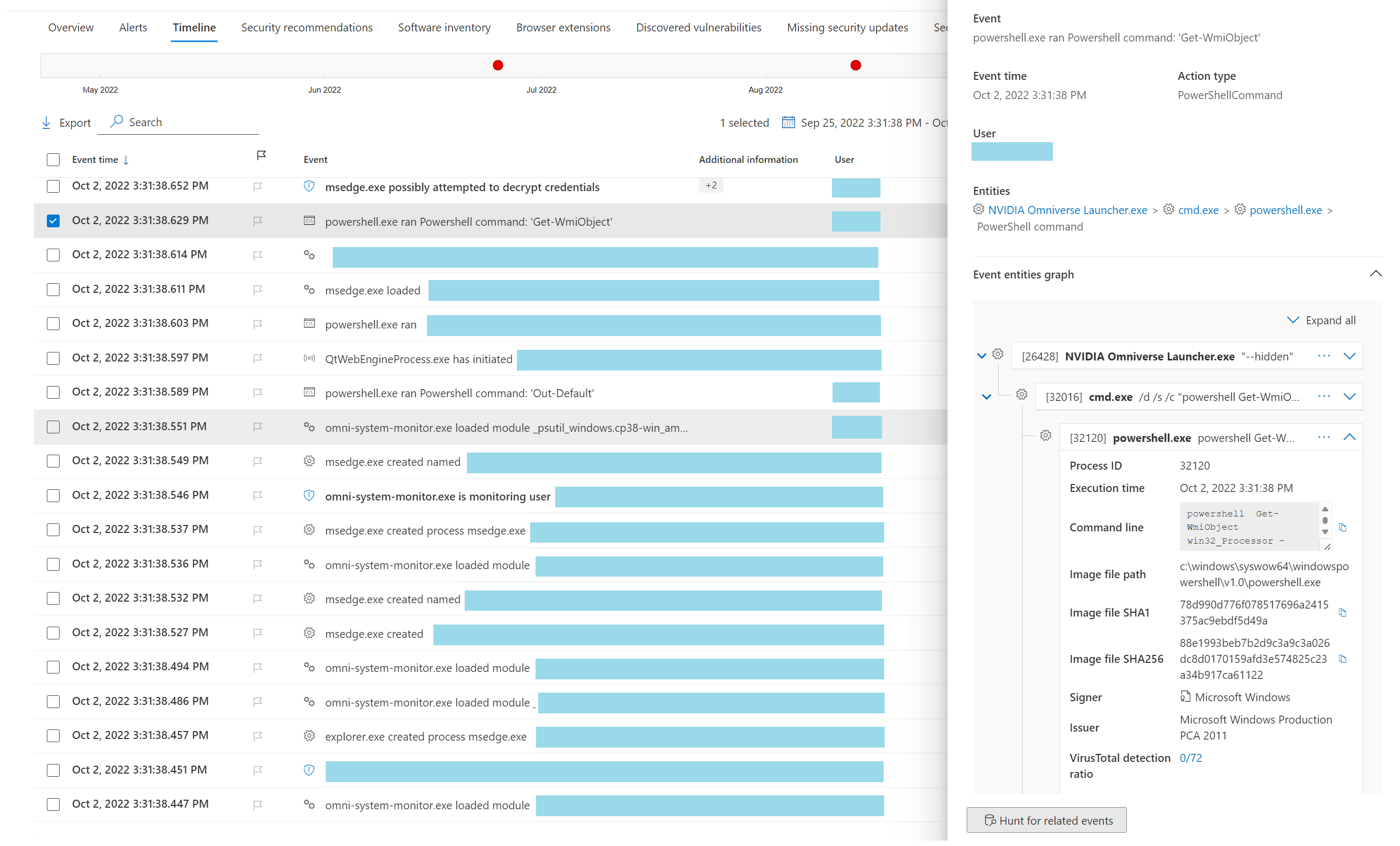

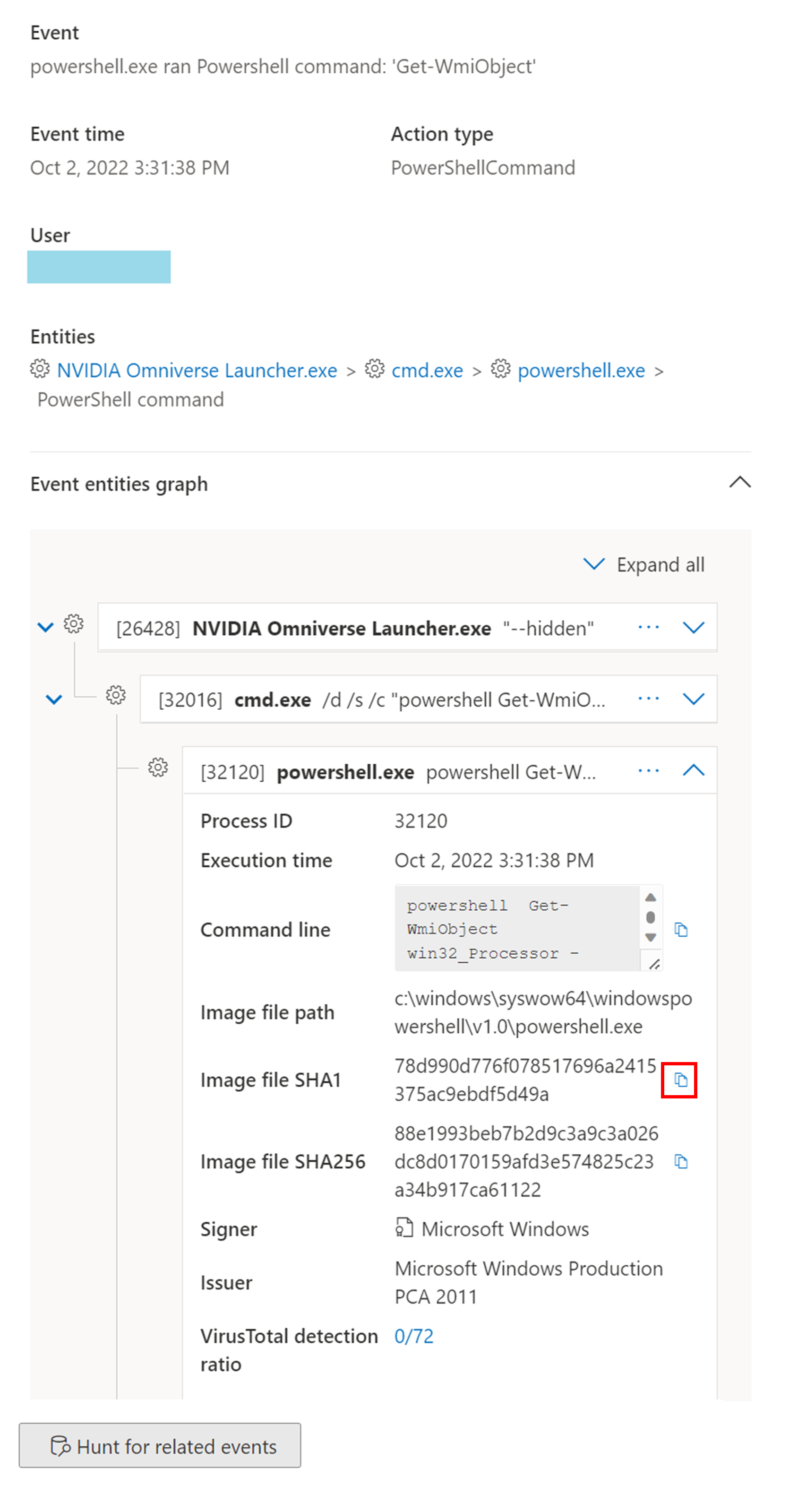

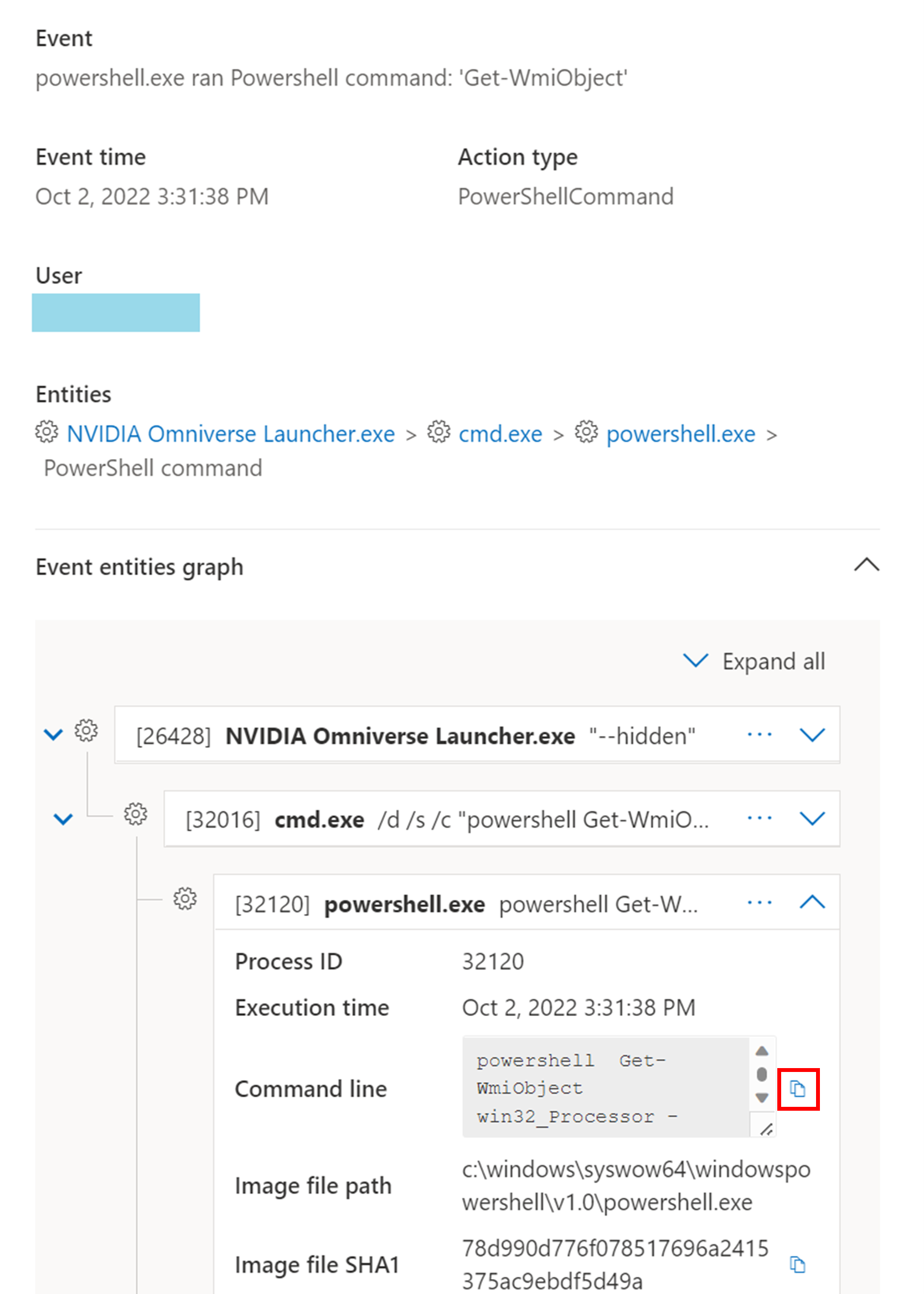

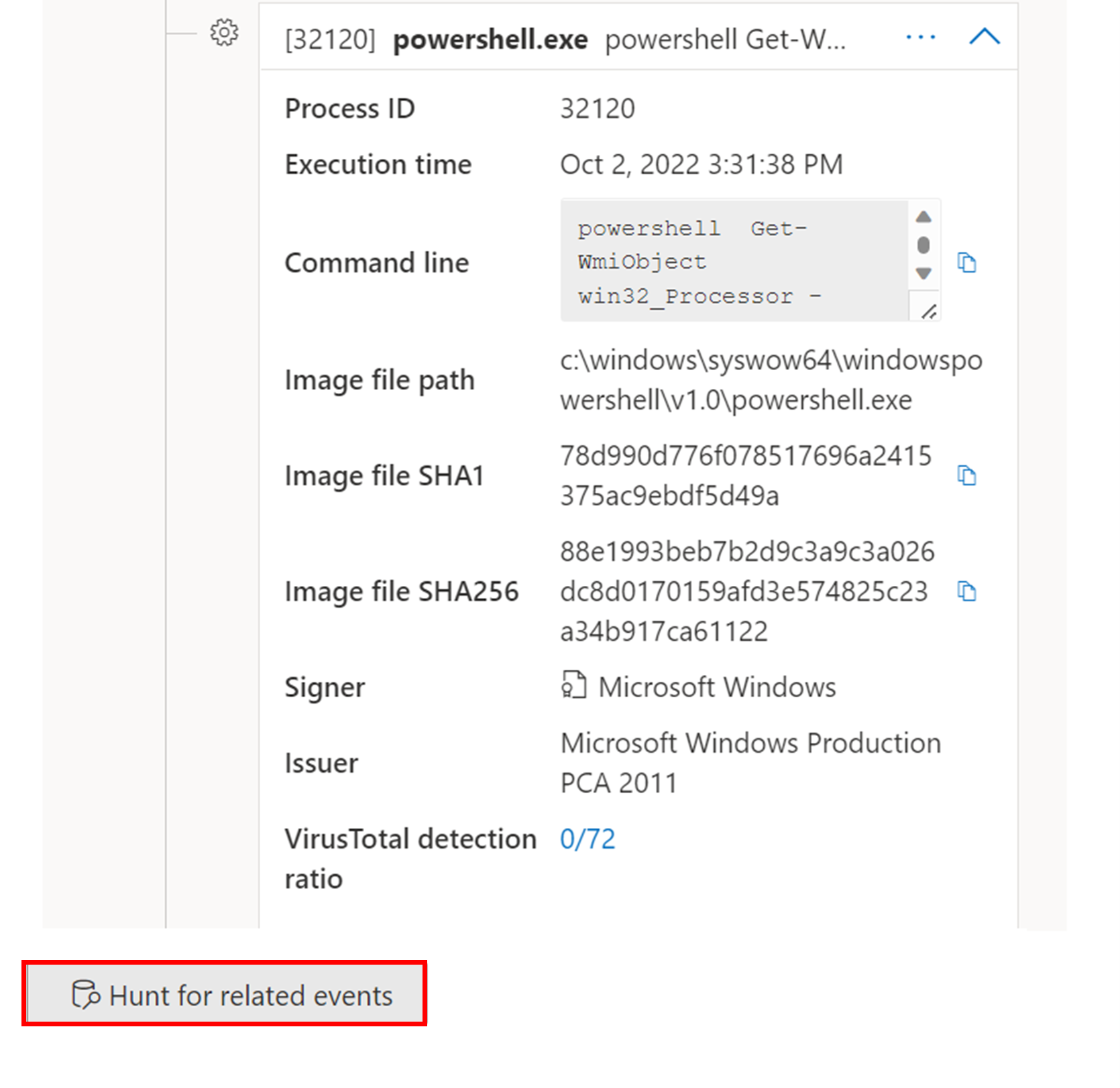

Olay ayrıntıları

Bu olayla ilgili ayrıntıları görüntülemek için bir olay seçin. Panelde genel olay bilgileri görüntülenir. Uygun olduğunda ve veriler kullanılabilir olduğunda, ilgili varlıkları ve ilişkilerini gösteren bir grafik de gösterilir.

Olayı ve ilgili olayları daha fazla incelemek için, ilgili olayları avla'yı seçerek hızlı bir şekilde gelişmiş bir avcılık sorgusu çalıştırabilirsiniz. Sorgu, seçilen olayı ve aynı uç noktada aynı anda gerçekleşen diğer olayların listesini döndürür.

Cihaz zaman çizelgesinde MITRE ATT&CK teknikleri

Teknikler , olay zaman çizelgesinde MITRE ATT&CK teknikleri veya alt teknikleriyle ilişkili etkinlikler hakkında daha fazla içgörü sağlayan ek bir veri türüdür. Bu özellik, analistlerin bir cihazda gözlemlenen etkinlikleri anlamasına yardımcı olarak araştırma deneyimini basitleştirir.

Teknikler kalın metinle vurgulanır ve solda mavi bir simgeyle gösterilir. Karşılık gelen MITRE ATT&CK kimliği ve teknik adı da Ek bilgiler altında etiketler olarak görünür. Teknikler için Arama ve Dışarı Aktarma seçenekleri de sağlanır.

İlgili yan bölmesini açmak için bir Teknik seçin. Burada ilgili ATT&CK teknikleri, taktikler ve açıklamalar gibi ek bilgileri ve içgörüleri görebilirsiniz. İlgili ATT&CK tekniği sayfasını açmak için ilgili Saldırı tekniğini seçin. Bu sayfa hakkında daha fazla bilgi bulabilirsiniz.

Sağ tarafta mavi bir simge gördüğünüzde varlığın ayrıntılarını kopyalayabilirsiniz. Örneğin, ilgili bir dosyanın SHA1 dosyasını kopyalamak için mavi sayfa simgesini seçin.

Komut satırları için de aynısını yapabilirsiniz.

Seçili Teknikle ilgili olayları bulmak için gelişmiş avcılığı kullanmak için İlgili olayları avla'yı seçin. Bu, Technique ile ilgili olayları bulmak için bir sorgu içeren gelişmiş tehdit avcılığı sayfasına yol açar.

Not

Teknik yan bölmesindeki İlişkili olayları ara düğmesini kullanarak sorgulama, tanımlanan teknikle ilgili tüm olayları görüntüler, ancak sorgu sonuçlarına Tekniğin kendisini içermez.

EDR istemcisi (MsSense.exe) Resource Manager

Bir cihazdaki EDR istemcisinin kaynakları azaldığında, cihazın normal çalışma işlemini korumak için kritik moda girer. Cihaz, EDR istemcisi normal duruma dönene kadar yeni olayları işlemez. Bu cihaz için Zaman Çizelgesi'nde EDR istemcisinin Kritik moda geçtiğini belirten yeni bir olay görüntülenir.

EDR istemcisinin kaynak kullanımı normal düzeylere geri döndüğünde otomatik olarak normal moda döner.

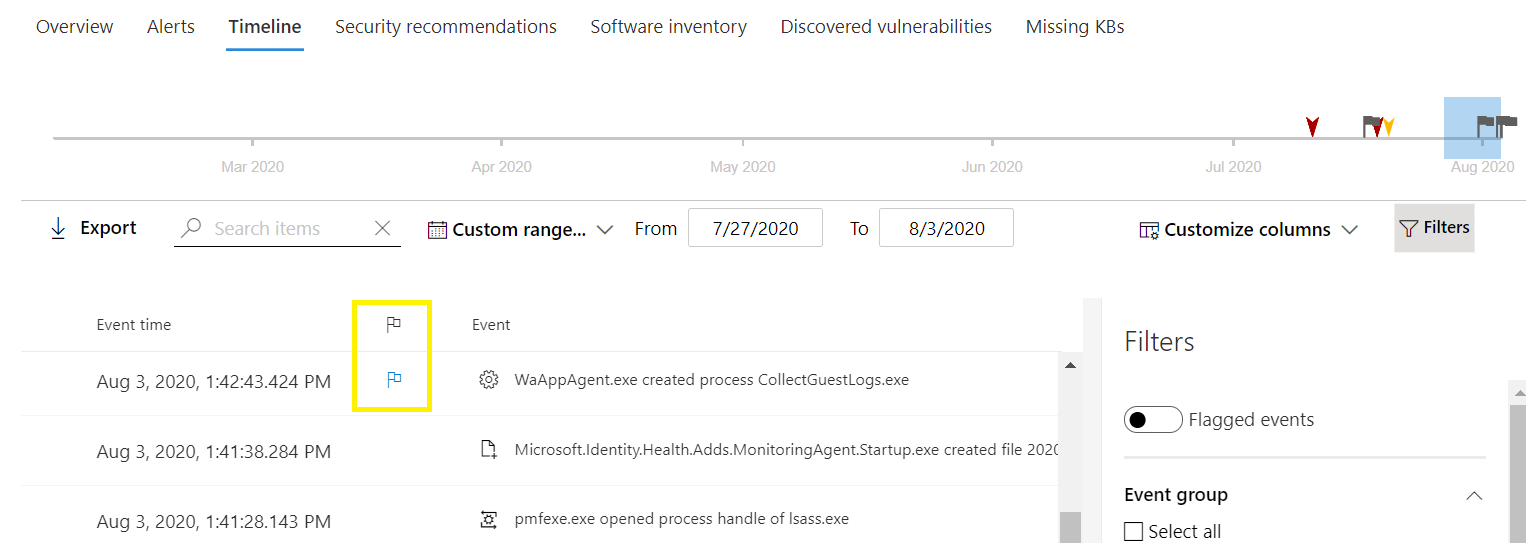

İzleme için olayları bayrakla işaretleme

Cihaz zaman çizelgesindeki olay bayrakları, olası saldırıları araştırırken belirli olayları filtrelemenize ve düzenlemenize yardımcı olur.

Bir cihaz zaman çizelgesinde gezindikten sonra, bayrak eklediğiniz belirli olayları sıralayabilir, filtreleyebilir ve dışarı aktarabilirsiniz. Olay bayraklarını şu şekilde ayarlayabilirsiniz:

- En önemli olayları vurgulama

- Ayrıntılı inceleme gerektiren olayları işaretleme

- Temiz bir ihlal zaman çizelgesi oluşturma

Bir olaya bayrak eklemek için:

- Bayrak eklemek istediğiniz olayı bulun.

- Bayrak sütununda bayrak simgesini seçin.

Bayrak eklenmiş olayları görüntülemek için:

- Zaman çizelgesi Filtreleri bölümünde Bayraklı olayları etkinleştirin.

- Uygula'yı seçin. Yalnızca bayrak eklenmiş olaylar görüntülenir.

Zaman çubuğuna tıklayarak daha fazla filtre uygulayabilirsiniz. Bu yalnızca bayrak eklenmiş olaydan önceki olayları gösterir.

Cihaz zaman çizelgenizi özelleştirme

Cihaz zaman çizelgesinin sağ üst tarafında, zaman çizelgesindeki olay ve teknik sayısını sınırlamak için bir tarih aralığı seçebilirsiniz. Bayrak eklenmiş olayları veri türüne veya olay grubuna göre kullanıma sunan ve filtreleyen sütunları özelleştirebilirsiniz.

Yalnızca olayları veya teknikleri görüntülemek için cihaz zaman çizelgesinden Filtreler'i seçin ve görüntülemek için tercih ettiğiniz Veri türünü seçin.

Zaman çizelgesi verilerini saklama

Uç Nokta için Microsoft Defender cihaz zaman çizelgesi olayları, kuruluşun güvenlik portalında yapılandırılan veri saklama ilkesine ve temel çalışma alanı ayarlarına göre korunur. Varsayılan olarak, Uç Nokta için Defender'daki güvenlik olayı verileri (cihaz zaman çizelgesi öğeleri dahil) 90 gün boyunca saklanır. Kiracınız günlükleri özel saklama süresi olan bağlı bir Microsoft Sentinel veya Log Analytics çalışma alanına gönderirse, burada tutulan zaman çizelgesi olayları bu saklama ayarları tarafından tanımlandığı gibi daha uzun süreler için kullanılabilir olabilir.

Önemli

Geçmiş zaman çizelgesi verilerinin kullanılabilirliği, bekletme yapılandırmanıza bağlıdır. Varsayılan 90 günlük saklama, araştırma veya uyumluluk gereksinimleriniz için yetersizse, olayları uzun süreli depolama alanına dışarı aktarmayı veya bağlı çalışma alanında saklama süresini artırmayı göz önünde bulundurun.

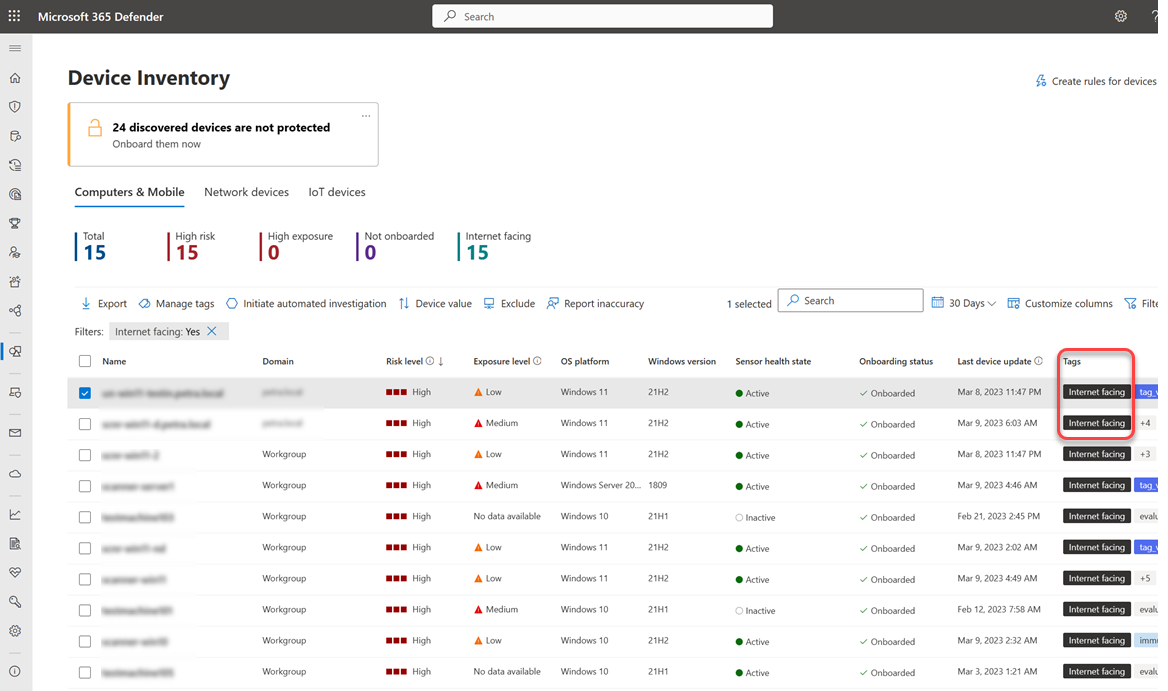

İnternet'e yönelik cihazları araştırma

İnternet'e yönelik cihazlara dışarıdan bağlanabilir veya bu cihazlara ulaşılabilir ve bu da kuruluşunuz için önemli bir tehdit oluşturur. Kuruluşunuzun dış saldırı yüzeyini eşlemek, güvenlik duruşu yönetiminin önemli bir parçasıdır. Uç Nokta için Microsoft Defender, Microsoft Defender portalında eklenen, kullanıma sunulan, İnternet'e yönelik cihazları otomatik olarak tanımlar ve bayrak ekler.

Not

Şu anda yalnızca Uç Nokta için Microsoft Defender eklenen Windows cihazları İnternet'e yönelik olarak tanımlanabilir. Gelecek sürümlerde diğer platformlar için destek sağlanabilir.

Cihazlar İnternet'e yönelik olarak nasıl işaretlenir?

TCP üzerinden başarıyla bağlanan veya UDP aracılığıyla erişilebilen konak olarak tanımlanan cihazlar İnternet'e yönelik olarak işaretlenir. Uç Nokta için Defender iki veri kaynağı kullanır:

| Veri kaynağı | Açıklama |

|---|---|

| Dış taramalar | Dışarıdan hangi cihazların ulaşılabilir olduğunu belirleme |

| Cihaz ağ bağlantıları | İç cihazlara ulaşan dış gelen bağlantıları tanımlamak için Uç Nokta için Defender sinyallerinin bir parçası olarak yakalanır |

Yapılandırılmış bir güvenlik duvarı ilkesi (konak güvenlik duvarı kuralı veya kurumsal güvenlik duvarı kuralı) gelen internet iletişimlerine izin verdiğinde cihazlar işaretlenebilir. Güvenlik duvarı ilkenizi anlamak ve kasıtlı olarak İnternet'e yönelik cihazları kuruluşunuzu tehlikeye atabilecek cihazlardan ayırmak, dış saldırı yüzeyinizi eşlemek için kritik bilgiler sağlar.

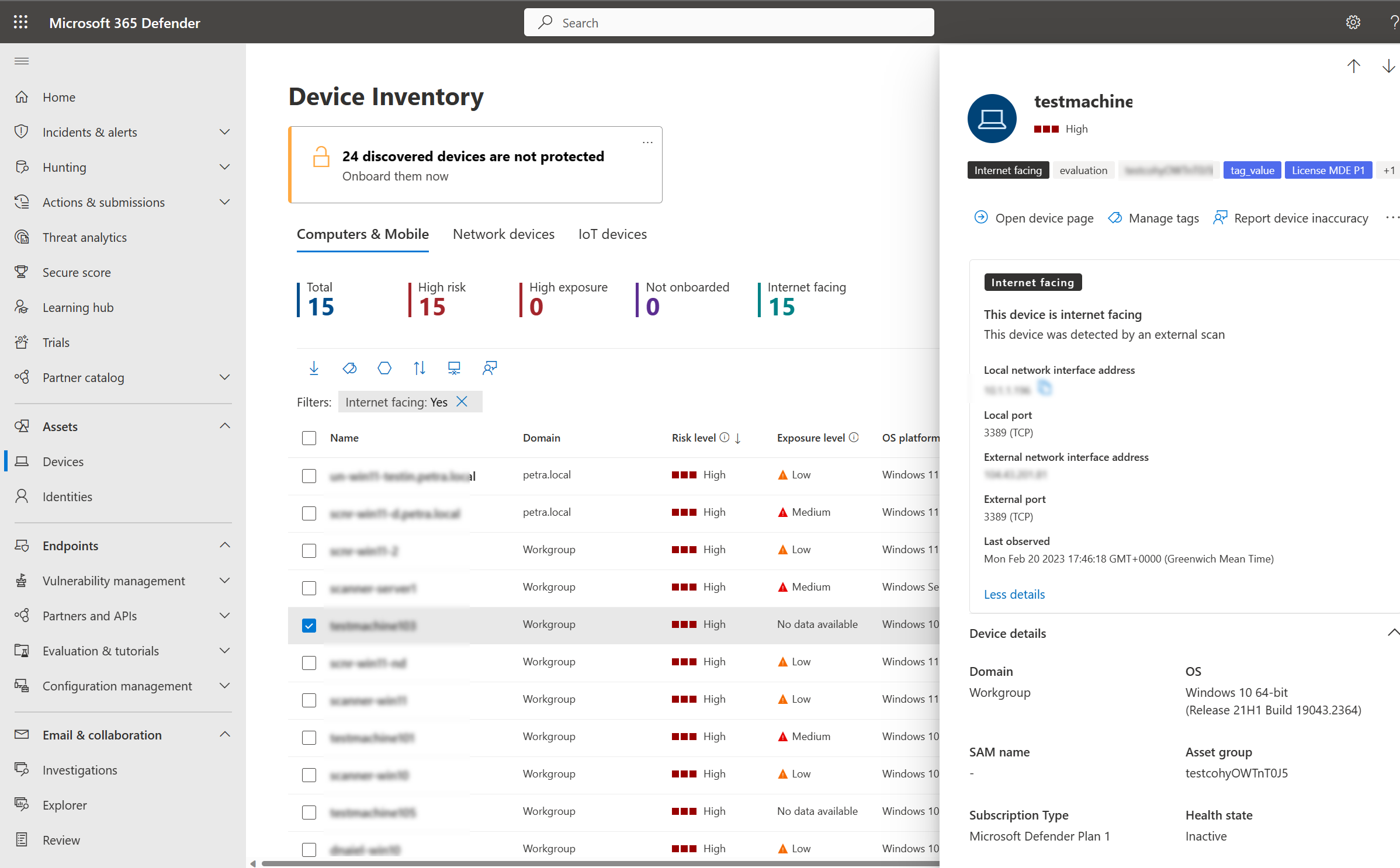

İnternet'e yönelik cihazları görüntüleme

İnternet'e yönelik cihazları Microsoft Defender portalında görüntülemek için:

Microsoft Defender portalındaVarlıklar>Cihazı'na gidin.

Etiketler sütununda İnternet'e yönelik etikete sahip cihazları arayın.

Etiketin neden uygulandığını görmek için etiketin üzerine gelin:

- Bu cihaz bir dış tarama tarafından algılandı

- Bu cihaz dışarıdan gelen iletişim aldı

Sayfanın en üstünde, İnternet'e yönelik olarak tanımlanan ve daha az güvenli olabilecek cihaz sayısını gösteren bir sayaç görüntüleyebilirsiniz.

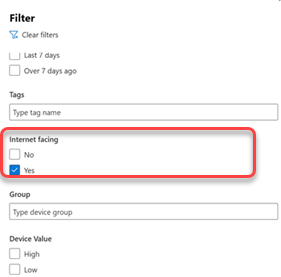

İnternet'e yönelik cihazlar için filtreleme

İnternet'e yönelik cihazlara odaklanmak ve bunların neden olabileceği riski araştırmak için filtreleri kullanın:

İnternet'e yönelik cihaz etiketi Microsoft Defender Güvenlik Açığı Yönetimi'de de görünür ve Microsoft Defender portalındaki zayıflıklar ve güvenlik önerileri sayfalarından İnternet'e yönelik cihazları filtrelemenize olanak tanır.

Not

Bir cihaz için 48 saat boyunca yeni olay gerçekleşmezse İnternet'e yönelik etiket kaldırılır ve artık Microsoft Defender portalında görünmez.

İnternet'e yönelik cihazı araştırma

İnternet'e yönelik bir cihaz hakkında ayrıntılı bilgileri görüntülemek için cihaz envanterindeki cihazı seçerek açılır bölmesini açın:

Açılır öğe şunları içerir:

| Bilgi | Açıklama |

|---|---|

| Algılama yöntemi | Cihazın bir Microsoft dış taraması tarafından algılanıp algılanamadıdığı veya dışarıdan gelen bir iletişim alıp almadığı |

| Dış ağ arabirimi | Cihaz İnternet'e yönelik olarak tanımlandığında taranan dış IP adresi ve bağlantı noktası |

| Yerel ağ arabirimi | Bu cihaz için yerel ağ arabirimi adresi ve bağlantı noktası |

| Son görülme | Cihazın İnternet'e yönelik olarak tanımlandığı son zaman |

Gelişmiş tehdit avcılığı sorgularını kullanma

Kuruluşunuzdaki İnternet'e yönelik cihazlarla ilgili görünürlük ve içgörüler elde etmek için gelişmiş tehdit avcılığı sorgularını kullanın.

İnternet'e yönelik tüm cihazları edinin

İnternet'e yönelik tüm cihazları bulmak için bu sorguyu kullanın:

// Find all devices that are internet-facing

DeviceInfo

| where Timestamp > ago(7d)

| where IsInternetFacing

| extend InternetFacingInfo = AdditionalFields

| extend InternetFacingReason = extractjson("$.InternetFacingReason", InternetFacingInfo, typeof(string)), InternetFacingLocalPort = extractjson("$.InternetFacingLocalPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicPort = extractjson("$.InternetFacingPublicScannedPort", InternetFacingInfo, typeof(int)), InternetFacingScannedPublicIp = extractjson("$.InternetFacingPublicScannedIp", InternetFacingInfo, typeof(string)), InternetFacingLocalIp = extractjson("$.InternetFacingLocalIp", InternetFacingInfo, typeof(string)), InternetFacingTransportProtocol=extractjson("$.InternetFacingTransportProtocol", InternetFacingInfo, typeof(string)), InternetFacingLastSeen = extractjson("$.InternetFacingLastSeen", InternetFacingInfo, typeof(datetime))

| summarize arg_max(Timestamp, *) by DeviceId

Bu sorgu, İnternet'e yönelik her cihaz için aşağıdaki alanları döndürür:

| Alan | Açıklama |

|---|---|

| InternetFacingReason | Cihazın bir dış tarama tarafından algılanıp algılandığı veya İnternet'ten gelen iletişimin alınıp alınmadığı |

| InternetFacingLocalIp | İnternet'e yönelik arabirimin yerel IP adresi |

| InternetFacingLocalPort | İnternet'e yönelik iletişimin gözlemlendiği yerel bağlantı noktası |

| InternetFacingPublicScannedIp | Dışarıdan taranan genel IP adresi |

| InternetFacingPublicScannedPort | Dışarıdan taranan İnternet'e yönelik bağlantı noktası |

| InternetFacingTransportProtocol | Kullanılan aktarım protokolü (TCP/UDP) |

Gelen bağlantılar hakkında bilgi alma

TCP bağlantıları için DeviceNetworkEvents'i sorgulayarak bir cihazda dinleme olarak tanımlanan uygulamalar veya hizmetler hakkında içgörüler elde edin.

| Senaryo | Sorgu | Notlar |

|---|---|---|

| Cihaz dış gelen iletişim aldı | InboundExternalNetworkEvents("<DeviceId>") |

Genel IP adreslerinden gelen son 7 günlük cihaz iletişimini döndürür. değerini araştırmak istediğiniz cihaz kimliğiyle değiştirin <DeviceId> . İşlemle ilgili bilgiler yalnızca TCP bağlantıları için kullanılabilir. |

| Dış tarama (TCP) tarafından algılanan cihaz | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Tcp"\| where ActionType == "InboundInternetScanInspected" |

Bu cihaz dış tarama tarafından algılandı ile etiketlenen cihazlar için kullanın. Boş DeviceId değeri araştırmak istediğiniz cihaz kimliğiyle değiştirin. |

| Dış tarama (UDP) tarafından algılanan cihaz | DeviceNetworkEvents\| where Timestamp > ago(7d)\| where DeviceId == ""\| where Protocol == "Udp"\| where ActionType == "InboundInternetScanInspected" |

Konağa ulaşılabilir ancak bağlantı kurmamış olabilecek cihazları tanımlar (örneğin, konak güvenlik duvarı ilkesinin bir sonucu olarak). Boş DeviceId değeri araştırmak istediğiniz cihaz kimliğiyle değiştirin. |

Yukarıdaki sorgular ilgili bağlantıları sağlayamazsa, kaynak işlemi almak için yuva toplama yöntemlerini kullanabilirsiniz. Bunu yapmak için kullanılabilecek farklı araçlar ve özellikler hakkında daha fazla bilgi edinmek için bkz:

Rapor yanlışlığı

Bir cihazda İnternet'e yönelik yanlış bilgiler varsa bir yanlışlık bildirebilirsiniz:

- Cihaz envanteri sayfasından cihaz açılır öğesini açın.

- Cihaz yanlışlığını bildir'i seçin.

- Hangi bölüm yanlış açılır listesinde Cihaz bilgileri'ni seçin.

- Hangi bilgiler yanlışsa açılan listeden İnternet'e yönelik sınıflandırma onay kutusunu seçin.

- Doğru bilgilerin ne olması gerektiğiyle ilgili istenen ayrıntıları doldurun.

- Bir e-posta adresi sağlayın (isteğe bağlı).

- Raporu Gönder'i seçin.

İlgili makaleler

- Uç Nokta için Microsoft Defender Uyarıları kuyruğu görüntüleme ve düzenleme

- Uç Nokta için Microsoft Defender uyarılarını yönetme

- Uç Nokta için Microsoft Defender uyarılarını araştırma

- Uç Nokta için Defender uyarısıyla ilişkilendirilmiş bir dosyayı araştırma

- Uç Nokta için Defender uyarısıyla ilişkilendirilmiş bir IP adresini araştırma

- Uç Nokta için Defender uyarısıyla ilişkilendirilmiş bir etki alanını araştırma

- Uç Nokta için Defender'da kullanıcı hesabını araştırma

- Güvenlik önerisi

- Yazılım envanteri