Microsoft 365'i şirket içi saldırılara karşı koruma

Birçok müşteri, kullanıcılarına, cihazlarına ve uygulamalarına fayda sağlamak için özel şirket ağlarını Microsoft 365'e bağlar. Ancak, bu özel ağlar birçok iyi belgelenmiş şekilde ele geçirilebilir. Microsoft 365, birçok kuruluş için bir tür sinir sistemi işlevi görür. Güvenliği aşılmış şirket içi altyapıdan korunması kritik önem taşır.

Bu makalede, aşağıdaki öğeler de dahil olmak üzere Microsoft 365 bulut ortamınızı şirket içi tehlikeye karşı korumaya yardımcı olmak için sistemlerinizi nasıl yapılandırabileceğiniz gösterilmektedir:

- Microsoft Entra kiracı yapılandırma ayarları

- Microsoft Entra kiracılarının şirket içi sistemlere güvenli bir şekilde nasıl bağlanabileceği

- Sistemlerinizi, bulut sistemlerinizi şirket içi riskten koruyacak şekilde çalıştırmak için gereken dengeler

Microsoft, bu kılavuzu uygulamanızı kesinlikle önerir.

Şirket içi ortamlardaki tehdit kaynakları

Microsoft 365 bulut ortamınız kapsamlı bir izleme ve güvenlik altyapısından yararlanır. Microsoft 365, dünya çapındaki trafiği aramak için makine öğrenmesi ve insan zekası kullanır. Saldırıları hızla algılayabilir ve neredeyse gerçek zamanlı olarak yeniden yapılandırmanıza olanak sağlar.

Karma dağıtımlar, şirket içi altyapıyı Microsoft 365'e bağlayabilir. Bu tür dağıtımlarda, birçok kuruluş kritik kimlik doğrulaması ve dizin nesne durumu yönetimi kararları için şirket içi bileşenlere güveni temsil eder. Şirket içi ortamın güvenliği ihlal edilirse, bu güven ilişkileri bir saldırganın Microsoft 365 ortamınızı tehlikeye atma fırsatlarına dönüşür.

İki birincil tehdit vektörleri, federasyon güven ilişkileri ve hesap eşitlemedir. Her iki vektör de bir saldırgana bulutunuza yönetici erişimi verebilir.

Şirket içi kimlik altyapınız aracılığıyla Microsoft 365'te kimlik doğrulaması yapmak için Güvenlik Onayları Biçimlendirme Dili (SAML) kimlik doğrulaması gibi federasyon güven ilişkileri kullanılır. SAML belirteç imzalama sertifikasının gizliliği ihlal edilirse federasyon, bu sertifikaya sahip olan herkesin bulutunuzda herhangi bir kullanıcının kimliğine bürünmesini sağlar.

Mümkün olduğunda Microsoft 365'e kimlik doğrulaması için federasyon güven ilişkilerini devre dışı bırakmanızı öneririz.

Hesap eşitleme , kimlik bilgileri veya Microsoft 365'te yönetici ayrıcalıklarına sahip gruplar dahil olmak üzere ayrıcalıklı kullanıcıları değiştirmek için kullanılabilir.

Eşitlenmiş nesnelerin Microsoft 365'te bir kullanıcı dışında hiçbir ayrıcalık barındırmadığından emin olmanız önerilir. Ayrıcalıkları doğrudan veya güvenilen rollere veya gruplara dahil ederek denetleyebilirsiniz. Bu nesnelerin güvenilen bulut rollerinde veya gruplarında doğrudan veya iç içe atama olmadığından emin olun.

Microsoft 365'i şirket içi güvenliğin aşılmasına karşı koruma

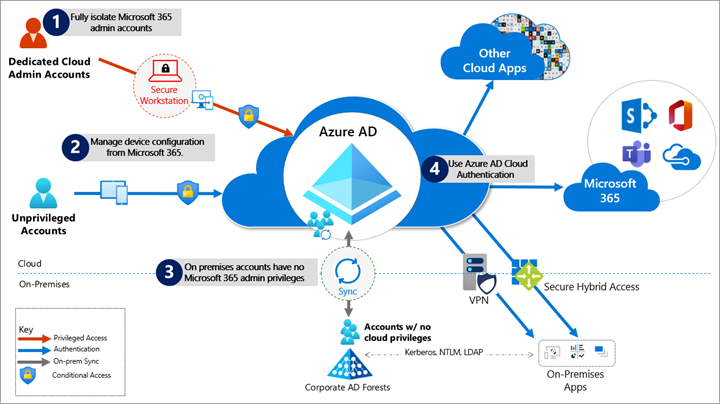

Yukarıda açıklanan tehditleri ele almak için aşağıdaki diyagramda gösterilen ilkelere uymanızı öneririz:

Microsoft 365 yönetici hesaplarınızı tamamen yalıtma. Bunlar şu şekilde olmalıdır:

- Microsoft Entra Id'de ustalaşıldı.

- Çok faktörlü kimlik doğrulaması kullanılarak kimliği doğrulandı.

- Güvenliği Microsoft Entra Koşullu Erişim ile sağlanır.

- Yalnızca Azure tarafından yönetilen iş istasyonları kullanılarak erişilir.

Bu yönetici hesapları kısıtlı kullanım hesaplarıdır. Microsoft 365'te hiçbir şirket içi hesabın yönetici ayrıcalıkları olmamalıdır.

Daha fazla bilgi için bkz . Yönetici rolleri hakkında. Ayrıca bkz . Microsoft Entra Id'de Microsoft 365 rolleri.

Microsoft 365'ten cihazları yönetin. Şirket içi cihaz yönetimi altyapınızdaki bağımlılıkları ortadan kaldırmak için Microsoft Entra katılımını ve bulut tabanlı mobil cihaz yönetimini (MDM) kullanın. Bu bağımlılıklar cihaz ve güvenlik denetimlerini tehlikeye atabilir.

Hiçbir şirket içi hesabın Microsoft 365'e yükseltilmiş ayrıcalıkları olmadığından emin olun. Bazı hesaplar NTLM, LDAP veya Kerberos kimlik doğrulaması gerektiren şirket içi uygulamalara erişmektedir. Bu hesapların kuruluşun şirket içi kimlik altyapısında olması gerekir. Hizmet hesapları dahil olmak üzere bu hesapların ayrıcalıklı bulut rollerine veya gruplarına dahil olmadığından emin olun. Ayrıca, bu hesaplarda yapılan değişikliklerin bulut ortamınızın bütünlüğünü etkilemediğinden emin olun. Ayrıcalıklı şirket içi yazılımların Microsoft 365 ayrıcalıklı hesaplarını veya rollerini etkileyebilmesi gerekir.

Şirket içi kimlik bilgilerinize bağımlılıkları ortadan kaldırmak için Microsoft Entra bulut kimlik doğrulamasını kullanın. Windows Hello, FIDO, Microsoft Authenticator veya Microsoft Entra çok faktörlü kimlik doğrulaması gibi güçlü kimlik doğrulamasını her zaman kullanın.

Belirli güvenlik önerileri

Aşağıdaki bölümlerde, yukarıda açıklanan ilkelerin nasıl uygulandığı hakkında rehberlik sağlanmaktadır.

Ayrıcalıklı kimlikleri yalıtma

Microsoft Entra Id'de, yöneticiler gibi ayrıcalıklı rollere sahip kullanıcılar, ortamın geri kalanını oluşturmak ve yönetmek için güvenin kökü olarak kullanılır. Bir güvenliğin etkilerini en aza indirmek için aşağıdaki uygulamaları uygulayın.

Microsoft Entra Id ve Microsoft 365 ayrıcalıklı rolleri için yalnızca bulut hesaplarını kullanın.

Microsoft 365 ve Microsoft Entra Id'yi yönetmek için ayrıcalıklı erişim cihazları dağıtın. Bkz. Cihaz rolleri ve profilleri.

Ayrıcalıklı rollere sahip tüm insan hesaplarına tam zamanında erişim için Microsoft Entra Privileged Identity Management 'ı (PIM) dağıtın. Rolleri etkinleştirmek için güçlü kimlik doğrulaması gerektir. Bkz . Microsoft Entra Privileged Identity Management nedir?

Gerekli görevleri gerçekleştirmek için gereken en az ayrıcalığı sağlayan yönetim rolleri sağlayın. Bkz . Microsoft Entra Id'de göreve göre en az ayrıcalıklı roller.

Temsilci seçme ve birden çok rol içeren zengin bir rol atama deneyimini aynı anda etkinleştirmek için Microsoft Entra güvenlik gruplarını veya Microsoft 365 Grupları kullanmayı göz önünde bulundurun. Bu gruplar topluca bulut grupları olarak adlandırılır.

Ayrıca rol tabanlı erişim denetimini etkinleştirin. Bkz . Microsoft Entra rollerini gruplara atama. Rollerin kapsamını kuruluşun bir bölümüyle kısıtlamak için yönetim birimlerini kullanabilirsiniz. Bkz. Microsoft Entra Id'de yönetim birimleri.

Acil durum erişim hesaplarını dağıtma. Kimlik bilgilerini depolamak için şirket içi parola kasaları kullanmayın. Bkz . Microsoft Entra Id'de acil durum erişim hesaplarını yönetme.

Daha fazla bilgi için bkz . Ayrıcalıklı erişimin güvenliğini sağlama. Ayrıca bkz . Microsoft Entra Id'de yöneticiler için güvenli erişim uygulamaları.

Bulut kimlik doğrulamayı kullanma

Kimlik bilgileri birincil saldırı vektörleridir. Kimlik bilgilerini daha güvenli hale getirmek için aşağıdaki uygulamaları uygulayın:

Parolasız kimlik doğrulamasını dağıtın. Parolasız kimlik bilgileri dağıtarak parola kullanımını mümkün olduğunca azaltın. Bu kimlik bilgileri bulutta yerel olarak yönetilir ve doğrulanır. Daha fazla bilgi için bkz . Microsoft Entra Id'de parolasız kimlik doğrulaması dağıtımı planlama.

Şu kimlik doğrulama yöntemleri arasından seçim yapın:

Çok faktörlü kimlik doğrulamasını dağıtma. Daha fazla bilgi için bkz . Microsoft Entra çok faktörlü kimlik doğrulama dağıtımı planlama.

Microsoft Entra çok faktörlü kimlik doğrulamasını kullanarak birden çok güçlü kimlik bilgisi sağlayın. Bu şekilde, bulut kaynaklarına erişim için şirket içi parolaya ek olarak Microsoft Entra Id ile yönetilen kimlik bilgileri gerekir. Daha fazla bilgi için bkz . Kimlik bilgileri yönetimi ile dayanıklılık oluşturma ve Microsoft Entra Id kullanarak dayanıklı erişim denetimi yönetimi stratejisi oluşturma.

Sınırlamalar ve dengeler

Karma hesap parola yönetimi için parola koruma aracıları ve parola geri yazma aracıları gibi karma bileşenler gerekir. Şirket içi altyapınızın güvenliği ihlal edilirse, saldırganlar bu aracıların bulunduğu makineleri denetleyebilir. Bu güvenlik açığı bulut altyapınızı tehlikeye atamaz. Ancak bulut hesaplarınız bu bileşenleri şirket içi güvenliğin aşılmasına karşı korumaz.

Active Directory'den eşitlenen şirket içi hesaplar, Microsoft Entra Id'de süresi hiç dolmak üzere işaretlenir. Bu ayar genellikle şirket içi Active Directory parola ayarları tarafından azaltılır. Active Directory örneğinizin güvenliği aşıldıysa ve eşitleme devre dışı bırakıldıysa parola değişikliklerini zorlamak için EnforceCloudPasswordPolicyForPasswordSyncedUsers seçeneğini ayarlayın.

Buluttan kullanıcı erişimi sağlama

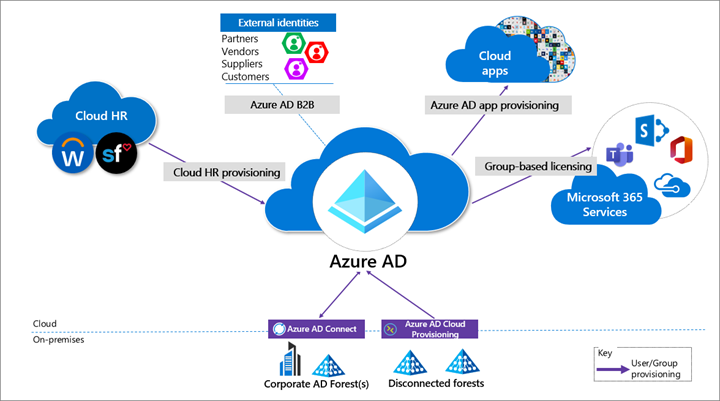

Sağlama , uygulamalarda veya kimlik sağlayıcılarında kullanıcı hesaplarının ve grupların oluşturulmasını ifade eder.

Aşağıdaki sağlama yöntemlerini öneririz:

Bulut İk uygulamalarından Microsoft Entra Id'ye sağlama. Bu sağlama, şirket içi güvenliğin yalıtılmasına olanak tanır. Bu yalıtım, bulut İk uygulamalarınızdan Microsoft Entra Id'ye joiner-mover-leaver döngünüzü kesintiye uğratmaz.

Bulut uygulamaları. Mümkün olduğunda, şirket içi sağlama çözümleri yerine Microsoft Entra uygulama sağlamayı dağıtın. Bu yöntem, hizmet olarak yazılım (SaaS) uygulamalarınızdan bazılarını şirket içi ihlallerdeki kötü amaçlı korsan profillerinden korur. Daha fazla bilgi için bkz . Microsoft Entra Id'de uygulama sağlama nedir?

Dış kimlikler. İş ortakları, müşteriler ve tedarikçilerle dış işbirliği için şirket içi hesaplara bağımlılığı azaltmak için Microsoft Entra B2B işbirliğini kullanın. Diğer kimlik sağlayıcılarıyla doğrudan federasyonu dikkatle değerlendirin. Daha fazla bilgi için bkz . B2B işbirliğine genel bakış.

B2B konuk hesaplarını aşağıdaki yollarla sınırlamanızı öneririz:

- Konuk erişimini gözatma gruplarına ve dizindeki diğer özelliklere sınırlayın. Konukların üyesi olmadığı grupları okuyabilmelerini kısıtlamak için dış işbirliği ayarlarını kullanın.

- Azure portalına erişimi engelleyin. Nadir gerekli özel durumlar oluşturabilirsiniz. Tüm konukları ve dış kullanıcıları içeren bir Koşullu Erişim ilkesi oluşturun. Ardından erişimi engellemek için bir ilke uygulayın. Bkz. Koşullu Erişim.

Bağlantısı kesilmiş ormanlar. Bağlantısı kesilmiş ormanlara bağlanmak için Microsoft Entra bulut sağlamayı kullanın. Bu yaklaşım, şirket içi ihlalin etkisini genişletebilecek ormanlar arası bağlantı veya güven oluşturma gereksinimini ortadan kaldırır. Daha fazla bilgi için bkz . Microsoft Entra Connect bulut eşitlemesi nedir?

Sınırlamalar ve dengeler

Karma hesapları sağlamak için kullanıldığında Microsoft Entra ID-from-cloud-HR sistemi, Active Directory'den Microsoft Entra Id'ye veri akışını tamamlamak için şirket içi eşitlemeye dayanır. Eşitleme kesintiye uğrarsa, yeni çalışan kayıtları Microsoft Entra Id'de kullanılamaz.

İşbirliği ve erişim için bulut gruplarını kullanma

Bulut grupları, işbirliğinizi ve şirket içi altyapınızdan erişimi ayırmanıza olanak sağlar.

- İşbirliği. Modern işbirliği için Microsoft 365 Grupları ve Microsoft Teams'i kullanın. Şirket içi dağıtım listelerinin yetkisini alın ve dağıtım listelerini Outlook'ta Microsoft 365 Grupları yükseltin.

- Erişim'i seçin. Microsoft Entra kimliğindeki uygulamalara erişimi yetkilendirmek için Microsoft Entra güvenlik gruplarını veya Microsoft 365 Grupları kullanın.

- Office 365 lisansı. Yalnızca bulut gruplarını kullanarak Office 365'e sağlama yapmak için grup tabanlı lisanslama kullanın. Bu yöntem, grup üyeliği denetimini şirket içi altyapıdan ayırır.

Erişim için kullanılan grupların sahipleri, şirket içi güvenliğin aşılmasında üyeliğin devralınmasını önlemek için ayrıcalıklı kimlikler olarak kabul edilmelidir. Devralma, şirket içi grup üyeliğinin doğrudan değiştirilmesini veya Microsoft 365'teki dinamik üyelik gruplarını etkileyebilecek şirket içi özniteliklerin değiştirilmesini içerir.

Cihazları buluttan yönetme

Cihazları güvenli bir şekilde yönetmek için Microsoft Entra özelliklerini kullanın.

Microsoft Entra'ya katılmış Windows 10 iş istasyonlarını mobil cihaz yönetimi ilkeleriyle dağıtın. Tam otomatik sağlama deneyimi için Windows Autopilot'i etkinleştirin. Bkz . Microsoft Entra katılım uygulamanızı ve Windows Autopilot'ınızı planlama.

- Windows 10 iş istasyonlarını kullanın.

- Windows 8.1 ve önceki sürümleri çalıştıran makineleri kullanımdan kaldırın.

- Sunucu işletim sistemlerine sahip bilgisayarları iş istasyonu olarak dağıtmayın.

- Tüm cihaz yönetimi iş yükleri için yetkili olarak Microsoft Intune'u kullanın. Bkz. Microsoft Intune.

- Ayrıcalıklı erişim cihazlarını dağıtma. Daha fazla bilgi için bkz . Cihaz rolleri ve profilleri.

İş yükleri, uygulamalar ve kaynaklar

Şirket içi çoklu oturum açma (SSO) sistemleri

Şirket içi federasyon ve web erişim yönetimi altyapılarını kullanımdan kaldırın. Uygulamaları Microsoft Entra Id kullanacak şekilde yapılandırın.

Modern kimlik doğrulama protokollerini destekleyen SaaS ve iş kolu (LOB) uygulamaları

SSO için Microsoft Entra Id kullanın. Kimlik doğrulaması için Microsoft Entra Id kullanmak üzere yapılandırdığınız uygulamalar ne kadar fazlaysa, şirket içi güvenliğin tehlikeye atılmasına neden olan risk de o kadar az olur. Daha fazla bilgi için bkz . Microsoft Entra Id'de çoklu oturum açma nedir?

Eski uygulamalar

Modern kimlik doğrulamasını desteklemeyen eski uygulamalara kimlik doğrulama, yetkilendirme ve uzaktan erişimi etkinleştirebilirsiniz. Microsoft Entra uygulama ara sunucusunu kullanın. Alternatif olarak, güvenli karma erişim iş ortağı tümleştirmelerini kullanarak bunları bir ağ veya uygulama teslim denetleyicisi çözümü aracılığıyla da etkinleştirebilirsiniz. Bkz . Microsoft Entra ID ile eski uygulamaların güvenliğini sağlama.

Modern kimlik doğrulamayı destekleyen bir VPN satıcısı seçin. Kimlik doğrulamasını Microsoft Entra Id ile tümleştirin. Şirket içi bir risk altında, VPN'yi devre dışı bırakarak erişimi devre dışı bırakmak veya engellemek için Microsoft Entra Id kullanabilirsiniz.

Uygulama ve iş yükü sunucuları

Gerekli sunuculara sahip uygulamalar veya kaynaklar hizmet olarak Azure altyapısına (IaaS) geçirilebilir. Active Directory'nin şirket içi örneklerine güven ve bağımlılığı ayırma amacıyla Microsoft Entra Etki Alanı Hizmetleri'ni kullanın. Bu ayırmayı başarmak için Microsoft Entra Domain Services için kullanılan sanal ağların şirket ağlarına bağlantısı olmadığından emin olun. Bkz. Microsoft Entra Domain Services.

Kimlik bilgisi katmanlama kullanın. Uygulama sunucuları genellikle katman 1 varlıkları olarak kabul edilir. Daha fazla bilgi için bkz . Kurumsal erişim modeli.

Koşullu Erişim ilkeleri

Sinyalleri yorumlamak için Microsoft Entra Koşullu Erişim'i kullanın ve bunları kimlik doğrulaması kararları almak için kullanın. Daha fazla bilgi için bkz . Koşullu Erişim dağıtım planı.

Mümkün olduğunda eski kimlik doğrulama protokollerini engellemek için Koşullu Erişim'i kullanın. Ayrıca, uygulamaya özgü bir yapılandırma kullanarak eski kimlik doğrulama protokollerini uygulama düzeyinde devre dışı bırakın. Bkz . Eski kimlik doğrulamasını engelleme.

Daha fazla bilgi için bkz . Eski kimlik doğrulama protokolleri. İsterseniz Exchange Online ve SharePoint Online için belirli ayrıntılara da bakabilirsiniz.

Önerilen kimlik ve cihaz erişim yapılandırmalarını uygulayın. Bkz. Yaygın Sıfır Güven kimlik ve cihaz erişim ilkeleri.

Microsoft Entra ID'nin Koşullu Erişim içermeyen bir sürümünü kullanıyorsanız, Microsoft Entra Id'de Güvenlik varsayılanlarını kullanın.

Microsoft Entra özellik lisanslama hakkında daha fazla bilgi için bkz . Microsoft Entra fiyatlandırma kılavuzu.

Ekran

Ortamınızı Microsoft 365'inizi şirket içi bir riskten koruyacak şekilde yapılandırdıktan sonra ortamı proaktif olarak izleyin. Daha fazla bilgi için bkz . Microsoft Entra izleme nedir?

İzlenecek senaryolar

Kuruluşunuza özgü senaryolara ek olarak aşağıdaki önemli senaryoları izleyin. Örneğin, iş açısından kritik uygulamalarınıza ve kaynaklarınıza erişimi proaktif olarak izlemeniz gerekir.

Şüpheli etkinlik

Şüpheli etkinlikler için tüm Microsoft Entra risk olaylarını izleyin. Bkz . Nasıl Yapılır: Riski araştırma. Microsoft Entra Kimlik Koruması, Kimlik için Microsoft Defender ile yerel olarak tümleştirilir.

Konum tabanlı sinyallerde gürültülü algılamalardan kaçınmak için ağ adlandırılmış konumları tanımlayın. Bkz. Koşullu Erişim ilkesinde konum koşulunu kullanma.

Kullanıcı ve Varlık Davranış Analizi (UEBA) uyarıları

Anomali algılama hakkında içgörüler elde etmek için UEBA'yi kullanın. Bulut için Microsoft Defender Uygulamaları bulutta UEBA sağlar. Bkz . Riskli kullanıcıları araştırma.

Şirket içi UEBA'yi Azure Gelişmiş Tehdit Koruması'ndan (ATP) tümleştirebilirsiniz. Bulut için Microsoft Defender Apps, Microsoft Entra Kimlik Koruması gelen sinyalleri okur. Bkz. Active Directory Ormanınıza bağlanma.

Acil durum erişim hesapları etkinliği

Acil durum erişim hesaplarını kullanan tüm erişimi izleyin. Bkz . Microsoft Entra Id'de acil durum erişim hesaplarını yönetme. Araştırma için uyarılar oluşturun. Bu izleme aşağıdaki eylemleri içermelidir:

- Oturum açma işlemleri

- Kimlik bilgisi yönetimi

- Grup üyelikleriyle ilgili güncelleştirmeler

- Uygulama atamaları

Ayrıcalıklı rol etkinliği

Microsoft Entra Privileged Identity Management (PIM) tarafından oluşturulan güvenlik uyarılarını yapılandırın ve gözden geçirin. Bir kullanıcı doğrudan atandığında uyarılar oluşturarak PIM dışında ayrıcalıklı rollerin doğrudan atamasını izleyin. Bkz. Güvenlik uyarıları.

Microsoft Entra kiracı genelinde yapılandırmalar

Kiracı genelindeki yapılandırmalarda yapılan tüm değişiklikler sistemde uyarılar oluşturmalıdır. Bu değişiklikler aşağıdaki değişiklikleri içerir ancak bunlarla sınırlı değildir:

- Güncelleştirilmiş özel etki alanları

- Microsoft Entra B2B, izin verilenler listesine ve blok listelerine değişir

- Doğrudan federasyon veya sosyal oturum açma işlemleri aracılığıyla SAML kimlik sağlayıcıları gibi izin verilen kimlik sağlayıcılarında Microsoft Entra B2B değişiklikleri

- Koşullu Erişim veya Risk ilkesi değişiklikleri

Uygulama ve hizmet sorumlusu nesneleri

- Koşullu Erişim ilkeleri gerektirebilecek yeni uygulamalar veya hizmet sorumluları

- Hizmet sorumlularına eklenen kimlik bilgileri

- Uygulama onayı etkinliği

Özel roller

- Özel rol tanımlarına yönelik güncelleştirmeler

- Yeni oluşturulan özel roller

Günlük yönetimi

Tutarlı bir araç kümesini kolaylaştırmak için bir günlük depolama ve saklama stratejisi, tasarımı ve uygulaması tanımlayın. Örneğin, Microsoft Sentinel, yaygın sorgular, araştırma ve adli tıp playbook'ları gibi güvenlik bilgileri ve olay yönetimi (SIEM) sistemlerini göz önünde bulundurabilirsiniz.

Microsoft Entra günlükleri. Tanılama, günlük saklama ve SIEM alımı gibi ayarlar için sürekli olarak en iyi yöntemleri izleyerek oluşturulan günlükleri ve sinyalleri alın.

Günlük stratejisi aşağıdaki Microsoft Entra günlüklerini içermelidir:

- Oturum açma etkinliği

- Denetim günlükleri

- Risk olayları

Microsoft Entra ID, oturum açma etkinlik günlüğü ve denetim günlükleri için Azure İzleyici tümleştirmesi sağlar. Bkz . Azure İzleyici'de Microsoft Entra etkinlik günlükleri.

Risk olaylarını almak için Microsoft Graph API'sini kullanın. Bkz . Microsoft Graph Kimlik Koruması API'lerini kullanma.

Microsoft Entra günlüklerini Azure İzleyici günlüklerine akışla aktarabilirsiniz. Bkz . Microsoft Entra günlüklerini Azure İzleyici günlükleriyle tümleştirme.

Karma altyapı işletim sistemi güvenlik günlükleri. Tüm karma kimlik altyapısı işletim sistemi günlükleri, yüzey alanı etkileri nedeniyle katman 0 sistemi olarak arşivlenmeli ve dikkatle izlenmelidir. Aşağıdaki öğeleri ekleyin:

Uygulama Ara Sunucusu aracıları

Parola geri yazma aracıları

Parola Koruması Ağ Geçidi makineleri

Microsoft Entra çok faktörlü kimlik doğrulaması RADIUS uzantısına sahip ağ ilkesi sunucuları (NPS)

Microsoft Entra Connect

Kimlik eşitlemesini izlemek için Microsoft Entra Connect Health'i dağıtmanız gerekir. Bkz . Microsoft Entra Connect nedir?