Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu kılavuz, tam ayrıcalıklı erişim stratejisinin bir parçasıdır ve ayrıcalıklı erişim dağıtımının bir parçası olarak uygulanmaktadır.

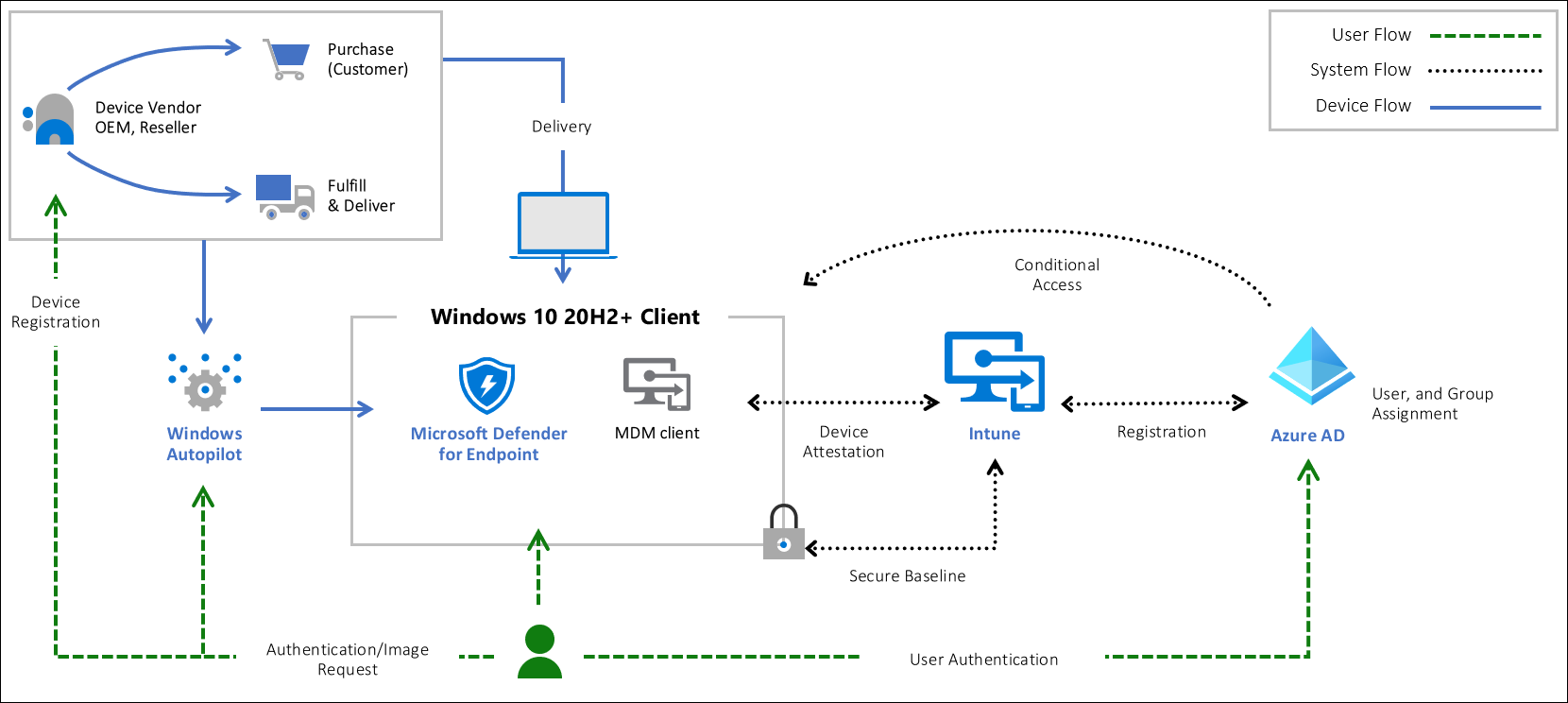

Ayrıcalıklı erişim için uçtan uca Sıfır Güven güvenliği, oturum için diğer güvenlik güvencelerinin oluşturulması için cihaz güvenliğinin güçlü bir temelini gerektirir. Güvenlik güvenceleri oturumda geliştirilse de, güvenlik güvencelerinin kaynak cihazda ne kadar güçlü olduğuyla sınırlıdır. Bu cihazın denetimine sahip bir saldırgan, üzerindeki kullanıcıların kimliğine bürünebilir veya gelecekte kimliğe bürünmek için kimlik bilgilerini çalabilir. Bu risk, hesap üzerindeki diğer güvenceleri, atlama sunucuları gibi aracılar ve kaynakların kendilerindeki güvenceleri baltalar. Daha fazla bilgi için bkz. temiz kaynak ilkesi

Makale, yaşam döngüsü boyunca hassas kullanıcılara güvenli bir iş istasyonu sağlamak için güvenlik denetimlerine genel bir bakış sağlar.

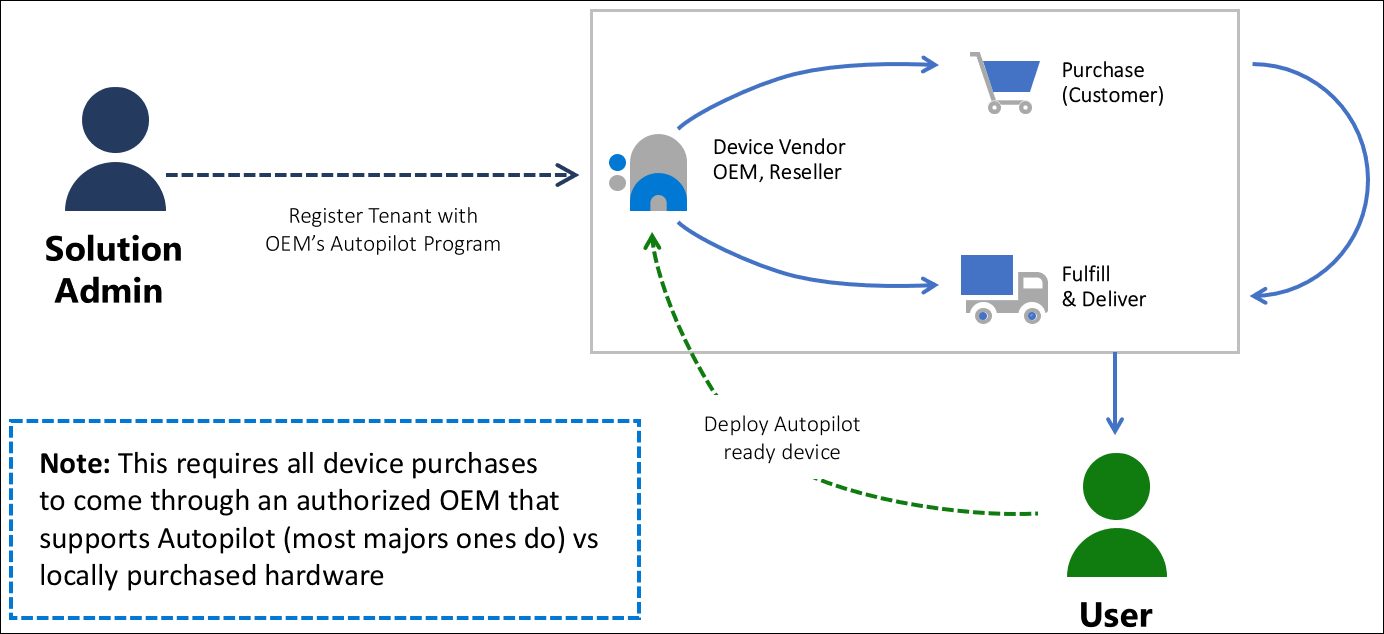

güvenli bir iş istasyonu edinmek ve kullanıma sunmak için çalışma akışı Workflow to acquire and deploy a secure workstation

Workflow to acquire and deploy a secure workstation

Bu çözüm, Windows 10 işletim sistemi, Uç Nokta için Microsoft Defender, Microsoft Entra Id ve Microsoft Intune'daki temel güvenlik özelliklerine dayanır.

Güvenli iş istasyonundan kimler yararlanır?

Tüm kullanıcılar ve operatörler güvenli bir iş istasyonu kullanma avantajından yararlanan kullanıcılardır. Bir bilgisayar veya cihazın güvenliğini tehlikeye atan bir saldırgan, onu kullanan tüm hesapların kimlik bilgilerini/belirteçlerini taklit edebilir veya çalarak birçok veya daha fazla güvenlik güvencesini baltalayabilir. Yöneticiler veya hassas hesaplar için bu, saldırganların ayrıcalıkları yükseltmesine ve kuruluşunuzda sahip oldukları erişimi artırmasına ve genellikle etki alanı, genel veya kuruluş yöneticisi ayrıcalıklarına önemli ölçüde erişmesine olanak tanır.

Güvenlik düzeyleri ve hangi kullanıcılara hangi düzeye atanması gerektiği hakkında ayrıntılı bilgi için bkz. Ayrıcalıklı erişim güvenlik düzeyleri

Cihaz Güvenlik Denetimleri

Güvenli bir iş istasyonunun başarılı bir şekilde dağıtılması için cihazlar, hesapları, aracılarve uygulama arabirimlerinize uygulanan güvenlik ilkeleri dahil olmak üzere uçtan uca yaklaşımın parçası olması gerekir. Tam ayrıcalıklı erişim güvenlik stratejisi için yığının tüm öğeleri ele alınmalıdır.

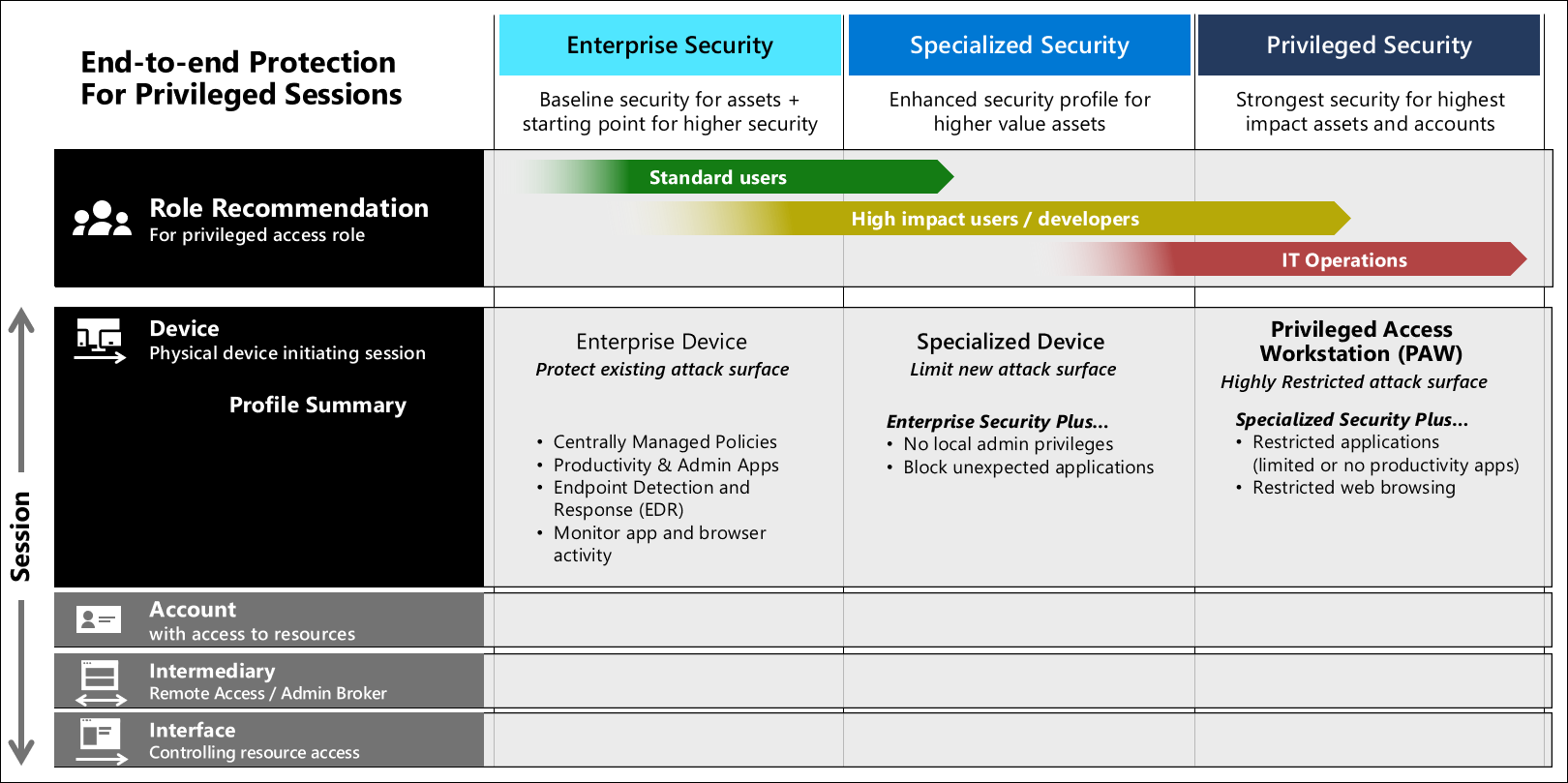

Bu tabloda farklı cihaz düzeyleri için güvenlik denetimleri özetlemektedir:

| Profil | Kuruluş | Uzmanlaşmış | Ayrıcalıklı |

|---|---|---|---|

| Microsoft Endpoint Manager (MEM) tarafından yönetilen | Evet | Evet | Evet |

| BYOD Cihaz Kaydını Reddet | Hayır | Evet | Evet |

| MEM güvenlik temeli uygulandı | Evet | Evet | Evet |

| Uç Nokta için Microsoft Defender | Evet* | Evet | Evet |

| Autopilot aracılığıyla kişisel cihaza katılma | Evet* | Evet* | Hayır |

| Onaylanan listeyle kısıtlanmış URL'ler | Çoğunu İzin Ver | Çoğunu İzin Ver | Varsayılanı Reddet |

| Yönetici haklarının kaldırılması | Evet | Evet | |

| Uygulama yürütme denetimi (AppLocker) | Denetim -> Uygulandı | Evet | |

| Yalnızca MEM tarafından yüklenen uygulamalar | Evet | Evet |

Not

Çözüm, yeni donanım, mevcut donanım ve BYOD (kendi cihazını getir) senaryolarıyla dağıtılabilir.

Tüm düzeylerde, güvenlik güncelleştirmeleri için iyi güvenlik bakım hijyeni Intune ilkeleri tarafından zorunlu kılınacaktır. Cihaz güvenlik düzeyi arttıkça güvenlik farklılıkları, saldırganın yararlanmaya çalışabileceği saldırı yüzeyini azaltmaya odaklanır (mümkün olduğunca fazla kullanıcı üretkenliğini korurken). Kurumsal ve özel düzey cihazlar üretkenlik uygulamalarına ve genel web'e göz atmaya izin verir, ancak ayrıcalıklı erişim iş istasyonları bunu yapmaz. Kurumsal kullanıcılar kendi uygulamalarını yükleyebilir, ancak özel kullanıcılar yükleyemez (ve iş istasyonlarının yerel yöneticileri değildir).

Not

Burada web'e gözatma, yüksek riskli bir etkinlik olabilecek rastgele web sitelerine genel erişimi ifade eder. Bu tür tarama, Azure, Microsoft 365, diğer bulut sağlayıcıları ve SaaS uygulamaları gibi hizmetler için az sayıda iyi bilinen idari web sitesine erişmek amacıyla bir web tarayıcısı kullanmaktan belirgin bir şekilde farklıdır.

Güvenin donanım kökü

Güvenli bir iş istasyonu için gerekli olan, 'güven kökü' adlı güvenilir bir iş istasyonu kullandığınız bir tedarik zinciri çözümüdür. Güven donanımının kök seçiminde dikkate alınması gereken teknoloji, modern dizüstü bilgisayarlarda bulunan aşağıdaki teknolojileri içermelidir:

- Güvenilen Platform Modülü (TPM) 2.0

- BitLocker Sürücü Şifrelemesi

- UEFI Güvenli Önyükleme

- Windows Update Aracılığıyla Dağıtılan Sürücüleri ve Üretici Yazılımı

- Sanallaştırma ve HVCI Etkinleştirilmiş

- Sürücüleri ve Uygulamaları HVCI-Hazır

- Windows Hello

- DMA G/Ç Koruması

- Sistem Koruyucu

- Modern Bekleme Modu

Bu çözümde, modern teknik gereksinimleri karşılayan donanımda Windows Autopilot teknolojisi kullanılarak güven temeli oluşturulacaktır. Autopilot, bir iş istasyonunu güvenli hale getirmek için Microsoft OEM için iyileştirilmiş Windows 10 cihazlardan yararlanmanızı sağlar. Bu cihazlar üretici tarafından bilinen bir iyi durumda gelir. Autopilot, güvenli olmayabilecek bir cihazı yeniden oluşturmak yerine Bir Windows 10 cihazını "iş için hazır" duruma dönüştürebilir. Ayarları ve ilkeleri uygular, uygulamaları yükler ve Windows 10 sürümünü değiştirir.

güvenli iş istasyonu düzeyleri Secure workstation Levels

Secure workstation Levels

Cihaz rolleri ve profilleri

Bu kılavuz, Windows 10'un nasıl sağlamlaştırılıp cihaz veya kullanıcı güvenliğinin aşılmasına ilişkin riskleri nasıl azaltacaklarını gösterir. Çözüm, modern donanım teknolojisinden ve güven cihazının kökünden yararlanmak için Cihaz Durumu Kanıtlamakullanır. Bu özellik, bir cihazın erken önyüklemesi sırasında saldırganların kalıcı olamayacağından emin olmak için mevcuttur. Bunu, güvenlik özelliklerini ve risklerini yönetmeye yardımcı olmak için ilke ve teknoloji kullanarak yapar.

- Kurumsal Cihaz – Yönetilen ilk rol, kuruluşların minimum güvenlik standartlarını yükseltmek istediklerinde ev kullanıcıları, küçük işletme kullanıcıları, genel geliştiriciler ve işletmeler için uygundur. Bu profil kullanıcıların herhangi bir uygulamayı çalıştırmasına ve herhangi bir web sitesine göz atmasına izin verir, ancak Uç Nokta için Microsoft Defender gibi kötü amaçlı yazılımdan koruma ve uç nokta algılama ve yanıt (EDR) çözümü gereklidir. Güvenlik duruşunu artırmaya yönelik ilke tabanlı bir yaklaşım benimser. E-posta ve web'e göz atma gibi üretkenlik araçlarını kullanırken müşteri verileriyle çalışmak için güvenli bir araç sağlar. Denetim ilkeleri ve Intune, bir Kurumsal iş istasyonunu kullanıcı davranışı ve profil kullanımı için izlemenize olanak tanır.

ayrıcalıklı erişim dağıtımı kılavuzundaki kurumsal güvenlik profili, bunu Windows 10 ve sağlanan JSON dosyalarıyla yapılandırmak için JSON dosyalarını kullanır.

-

Özelleştirilmiş Cihaz – Bu, iş istasyonunu kendi kendine yönetme özelliğini kaldırarak ve hangi uygulamaların çalıştırılabileceğini yalnızca yetkili bir yönetici tarafından yüklenen uygulamalarla (kullanıcı profili konumundaki program dosyalarında ve önceden onaylanmış uygulamalarda) sınırlayarak kurumsal kullanımdan önemli bir adımı temsil eder. Uygulamaları yükleme özelliğinin kaldırılması, yanlış uygulandığında üretkenliği etkileyebilir, bu nedenle microsoft mağazası uygulamalarına veya kullanıcıların ihtiyaçlarını karşılamak için hızla yüklenebilen şirket tarafından yönetilen uygulamalara erişim sağladığından emin olun. Kullanıcıların özel düzey cihazlarla yapılandırılması gereken yönergeler için bkz. Ayrıcalıklı erişim güvenlik düzeyleri

- Özelleştirilmiş güvenlik kullanıcısı, kullanımı kolay bir deneyimde e-posta ve web'e göz atma gibi etkinlikleri gerçekleştirmeye devam ederken daha denetimli bir ortam gerektirir. Bu kullanıcılar tanımlama bilgileri, sık kullanılanlar ve diğer kısayollar gibi özelliklerin çalışmasını bekler, ancak cihaz işletim sistemlerinde değişiklik yapma veya hata ayıklama, sürücüleri yükleme veya benzeri özellikleri gerektirmez.

ayrıcalıklı erişim dağıtımı kılavuzundaki özel güvenlik profili, bunu Windows 10 ve sağlanan JSON dosyalarıyla yapılandırmak için JSON dosyalarını kullanır.

-

Privileged Access Workstation (PAW) – Bu, hesabı tehlikeye atıldığında kuruluş üzerinde önemli veya belirgin bir etkiye sahip olabilecek son derece hassas görevler için tasarlanmış en yüksek güvenlik yapılandırmasıdır. PAW yapılandırması, saldırı yüzeyini yalnızca hassas iş görevlerini gerçekleştirmek için kesinlikle gerekli olanla en aza indirmek için yerel yönetim erişimini ve üretkenlik araçlarını kısıtlayan güvenlik denetimleri ve ilkeleri içerir.

Bu, kimlik avı saldırıları için en yaygın vektör olan e-posta ve web tarayıcısını engellediği için PAW cihazının güvenliğinin aşılmasını zorlaştırır.

Bu kullanıcılara üretkenlik sağlamak için, üretkenlik uygulamaları ve web'e göz atma için ayrı hesaplar ve iş istasyonları sağlanmalıdır. Bu, uygunsuz olsa da hesabı kuruluştaki kaynakların çoğuna veya tümüne zarar verebilecek kullanıcıları korumak için gerekli bir denetimdir.

- Privileged iş istasyonu, net uygulama denetimine ve uygulama korumasına sahip sağlamlaştırılmış bir iş istasyonu sağlar. İş istasyonu, konağı kötü amaçlı davranışlardan korumak için credential guard, device guard, app guard ve exploit guard kullanır. Tüm yerel diskler BitLocker ile şifrelenir ve web trafiği izin verilen bir sınır kümesiyle sınırlıdır (Tümünü reddet).

ayrıcalıklı erişim dağıtımı kılavuzundaki ayrıcalıklı güvenlik profili, bunu Windows 10 ve sağlanan JSON dosyalarıyla yapılandırmak için JSON dosyalarını kullanır.