Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Bu belgede, ayrıcalıklı erişim stratejisinin güvenlik düzeyleri açıklanmaktadır Bu stratejinin nasıl benimsendiğini gösteren bir yol haritası için bkz. hızlı modernizasyon planı (RaMP). Uygulama kılavuzu için bkz. ayrıcalıklı erişim dağıtımı

Bu düzeyler öncelikli olarak kuruluşların bu kritik öneme sahip korumaları hızla dağıtabilmesi için basit ve basit teknik rehberlik sağlayacak şekilde tasarlanmıştır. Ayrıcalıklı erişim stratejisi, kuruluşların benzersiz gereksinimleri olduğunu kabul eder, ancak özel çözümlerin zaman içinde daha yüksek maliyet ve daha düşük güvenlikle sonuçlanan karmaşıklık oluşturduğunu da kabul eder. Bu ihtiyacı dengelemek için strateji, kuruluşların bu düzeyin gereksinimlerini karşılamak için her rolün ne zaman gerekli olacağını seçmelerine olanak tanıyarak her düzey için kesin açıklayıcı rehberlik ve esneklik sağlar.

İşleri basit hale getirmek, insanların bunu anlamasına yardımcı olur ve kafalarının karışması ve hata yapması riskini azaltır. Temel teknoloji neredeyse her zaman karmaşık olsa da, desteklemesi zor özel çözümler oluşturmak yerine işleri basit tutmak kritik önem taşır. Daha fazla bilgi için bkz. Güvenlik tasarımı ilkeleri.

Yöneticilerin ve son kullanıcıların ihtiyaçlarına odaklanan çözümler tasarlamak, bunu onlar için basit tutacaktır. Güvenlik ve BT personelinin oluşturması, değerlendirmesi ve bakımı (mümkün olduğunda otomasyonla) için basit çözümler tasarlamak, daha az güvenlik hatasına ve daha güvenilir güvenlik güvencelerine yol açar.

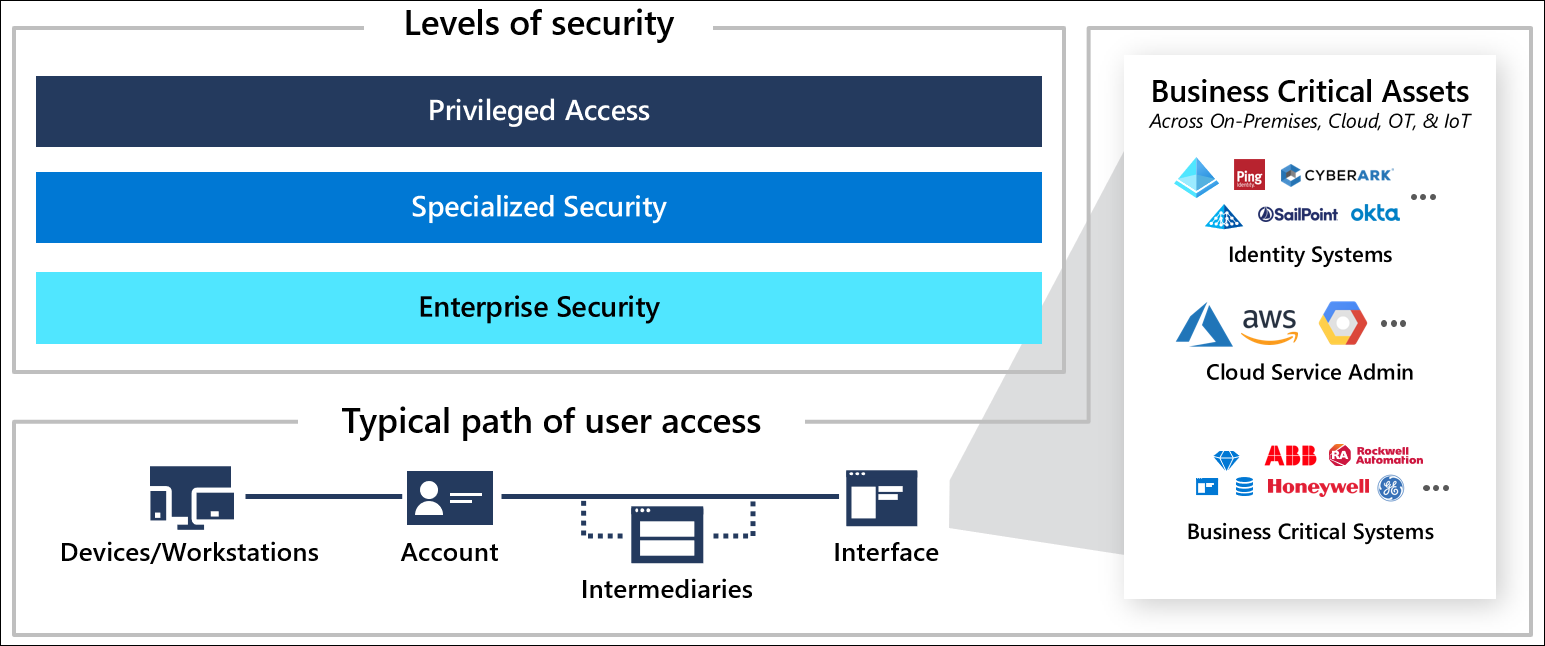

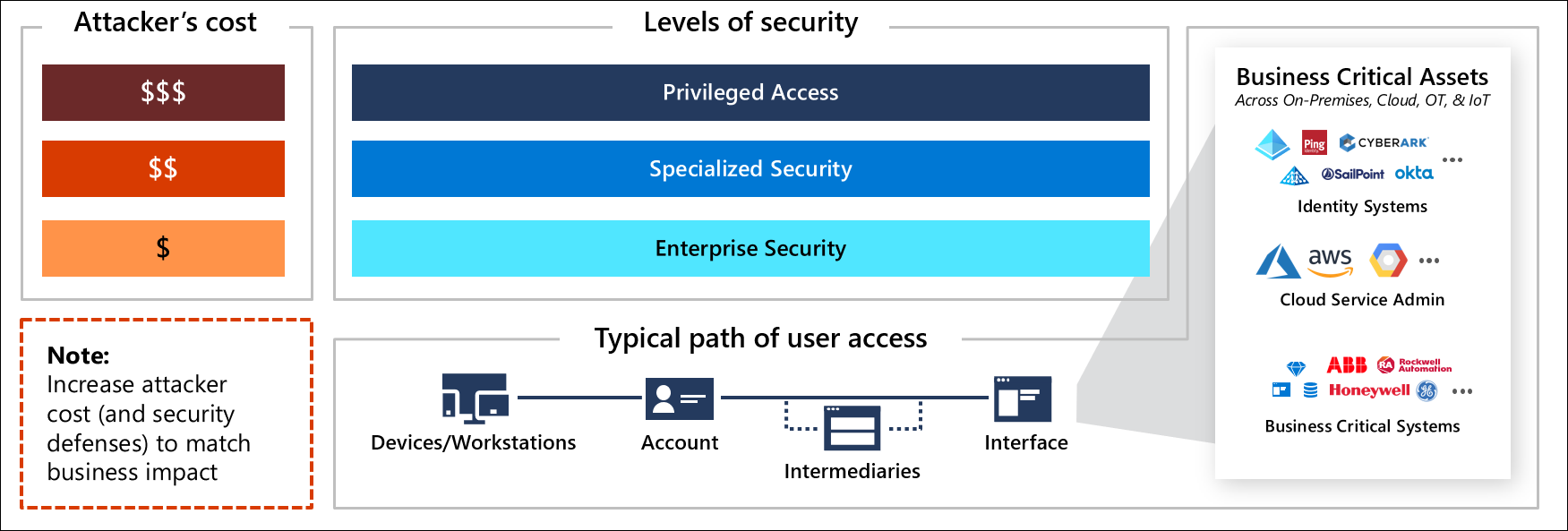

Önerilen ayrıcalıklı erişim güvenlik stratejisi, alanlar arasında dağıtılması kolay olacak şekilde tasarlanmış basit üç düzeyli bir güvence sistemi uygular: hesaplar, cihazlar, aracılar ve arabirimler.

Her bir ardışık seviye, Defender for Cloud için ek yatırım düzeyiyle saldırgan maliyetlerini yükseltmektedir. Düzeyler, savunmacıların yaptıkları her güvenlik yatırımı için en fazla getiriyi (saldırgan maliyeti artışı) aldığı 'tatlı noktaları' hedef alacak şekilde tasarlanmıştır.

Ortamınızdaki her rol bu düzeylerden birine eşlenmelidir (ve isteğe bağlı olarak bir güvenlik geliştirme planının parçası olarak zaman içinde artırılmalıdır). Her profil açıkça teknik bir yapılandırma olarak tanımlanır ve dağıtımı kolaylaştırmak ve güvenlik korumalarını hızlandırmak için mümkün olduğunda otomatikleştirilir. Uygulama ayrıntıları için Ayrıcalıklı erişim yol haritasımakalesine bakın.

Güvenlik düzeyleri

Bu strateji boyunca kullanılan güvenlik düzeyleri şunlardır:

Kuruluş

Kurumsal güvenlik tüm kurumsal kullanıcılar ve üretkenlik senaryoları için uygundur. Hızlı modernleştirme planının ilerlemesinde kuruluş, kurumsal güvenlikteki güvenlik denetimlerini aşamalı olarak oluşturarak özelleştirilmiş ve ayrıcalıklı erişim için de başlangıç noktası görevi görür.

Not

Daha zayıf güvenlik yapılandırmaları mevcut, ancak saldırganların sahip olduğu beceriler ve kaynaklar nedeniyle kurumsal kuruluşlar için Microsoft tarafından bugün önerilmez. Azure Güvenliği için En İyi 10 Uygulama video'de, saldırganların karanlık pazarlarda birbirlerinden neler satın alabileceği ve ortalama fiyatlar hakkında bilgi edinebilirsiniz.

Uzmanlaşmış

Özel güvenlik önlemleri, yüksek iş etkisine sahip roller için artırılmış güvenlik denetimleri sağlar (bir saldırgan veya kötü amaçlı bir içeriden ele geçirilmişse).

Kuruluşunuzun özelleştirilmiş ve ayrıcalıklı hesaplar için belgelenmiş ölçütleri olmalıdır (örneğin, olası iş etkisi 1 MILYON ABD Dolarının üzerindedir) ve ardından bu ölçütleri karşılayan tüm rolleri ve hesapları tanımlamalıdır. (Özelleştirilmiş Hesaplar da dahil olmak üzere bu strateji boyunca kullanılır)

Özel roller genellikle şunları içerir:

- İş açısından kritik sistemlerin geliştiricileri.

- Hassas iş rolleri, SWIFT terminal kullanıcıları, hassas verilere erişimi olan araştırmacılar, genel sürümden önce finansal raporlamaya erişimi olan personel, bordro yöneticileri, hassas iş süreçleri için onaylayanlar ve diğer yüksek etkili rolleri kapsar.

- Hassas bilgileri düzenli olarak işleyen yöneticiler ve kişisel yardımcılar / yönetici asistanlarıdır.

- Şirketin itibarını zedeleyebilecek yüksek etkiye sahip sosyal medya hesapları.

- Hassas BT Yöneticileri önemli ayrıcalıklara ve etkiye sahip, ancak kuruluş genelinde yaygın değildir. Bu grup genellikle tek tek yüksek etkili iş yüklerinin yöneticilerini içerir. (örneğin, kurumsal kaynak planlama yöneticileri, bankacılık yöneticileri, yardım masası /teknik destek rolleri vb.)

Özel Hesap güvenliği, aynı zamanda bu denetimleri daha da geliştiren ayrıcalıklı güvenlik için geçici bir adım görevini görür. Önerilen ilerleme sırası hakkında ayrıntılı bilgi için bkz. ayrıcalıklı erişim yol haritası.

Ayrıcalıklı

Ayrıcalıklı güvenlik, bir saldırganın veya kötü niyetli bir içeriden birinin elinde büyük bir olaya ve olası maddi hasara neden olabilecek roller için tasarlanmış en yüksek güvenlik düzeyidir. Bu düzey genellikle çoğu veya tüm kurumsal sistemlerde yönetim izinlerine sahip teknik rolleri içerir (ve bazen birkaç iş açısından kritik rol içerir)

Ayrıcalıklı hesaplar önce güvenliğe odaklanır ve üretkenlik, hassas iş görevlerini güvenli bir şekilde kolayca ve güvenli bir şekilde gerçekleştirme özelliği olarak tanımlanır. Bu roller, aynı hesabı veya aynı cihazı/iş istasyonunu kullanarak hem hassas iş hem de genel üretkenlik görevlerini (web'e göz atma, herhangi bir uygulamayı yükleme ve kullanma) gerçekleştiremez. Anormal hareketler nedeniyle saldırgan etkinliğini temsil edebilecek eylemlerinin daha fazla izlenmesiyle yüksek derecede kısıtlanmış hesaplara ve iş istasyonlarına sahip olacaklar.

Ayrıcalıklı erişim güvenlik rolleri genellikle şunları içerir:

- Microsoft Entra yönetici rolleri

- Kurumsal dizin, kimlik eşitleme sistemleri, federasyon çözümü, sanal dizin, ayrıcalıklı kimlik/erişim yönetim sistemi veya benzeri yönetim haklarına sahip diğer kimlik yönetimi rolleri.

- Şirket içi Active Directory gruplarında üyeliği bulunan roller

- Kurumsal Yöneticiler

- Etki Alanı Yöneticileri

- Şema Yöneticisi

- BUILTIN\Yöneticiler

- Hesap Yöneticileri

- Yedekleme Operatörleri

- Yazıcı Operatörleri

- Sunucu Operatörleri

- Etki Alanı Denetleyicileri

- Salt okunur Etki Alanı Denetleyicileri

- Grup İlkesi Oluşturucu Sahipleri

- Şifreleme İşleçleri

- Dağıtılmış COM Kullanıcıları

- Hassas şirket içi Exchange grupları (Exchange Windows İzinleri ve Exchange Güvenilen Alt Sistemi dahil)

- Diğer TemsilciLi Gruplar - Dizin işlemlerini yönetmek için kuruluşunuz tarafından oluşturulabilecek özel gruplar.

- Yukarıdaki özellikleri barındıran bir işletim sistemi veya bulut hizmeti kiracısını yöneten herhangi bir yerel yönetici

- Yerel yöneticiler grubunun üyeleri

- Kök veya yerleşik yönetici parolasını bilen personel

- Bu sistemlerde aracıların yüklü olduğu herhangi bir yönetim veya güvenlik aracının yöneticileri