你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

主动威胁搜寻是安全分析师查找未检测到的威胁和恶意行为的过程。 通过创建假设、搜索数据并验证该假设,他们确定要处理什么。 操作可能包括创建新检测、新威胁情报或启动新事件。

使用Microsoft Sentinel内的端到端搜寻体验来:

- 根据特定的 MITRE 技术、潜在的恶意活动、最近的威胁或你自己的自定义假设主动搜寻。

- 使用安全研究人员生成的搜寻查询或自定义搜寻查询来调查恶意行为。

- 使用多个持久化查询选项卡执行搜寻,这些选项卡使你能够随时间推移保留上下文。

- 使用搜寻特定书签收集证据、调查 UEBA 源并批注你的发现。

- 使用评论进行协作并记录你的发现。

- 通过创建新的分析规则、新事件、新的威胁指标和运行 playbook 来根据结果进行操作。

- 在一个位置跟踪新的、活动的和封闭的搜寻。

- 根据已验证的假设和有形结果查看指标。

重要

2027 年 3 月 31 日之后,Azure 门户将不再支持Microsoft Sentinel,并且仅在Microsoft Defender门户中可用。 在Azure 门户中使用Microsoft Sentinel的所有客户都将重定向到 Defender 门户,并且仅在 Defender 门户中使用Microsoft Sentinel。

如果仍在Azure 门户中使用Microsoft Sentinel,建议开始规划到 Defender 门户的转换,以确保平稳过渡,并充分利用 Microsoft Defender 提供的统一安全操作体验。

先决条件

若要使用搜寻功能,需要分配内置Microsoft Sentinel角色或自定义Azure RBAC 角色。 可采用以下方法:

分配内置Microsoft Sentinel参与者角色分配。

若要详细了解Microsoft Sentinel中的角色,请参阅 Microsoft Sentinel 中的角色和权限。在 Microsoft.SecurityInsights/hunts 下分配具有相应权限的自定义Azure RBAC 角色。

有关详细信息,请参阅 Microsoft Sentinel 平台中的角色和权限。

定义假设

定义假设是一个开放、灵活的过程,可以包括要验证的任何想法。 常见假设包括:

- 可疑行为 - 调查环境中可见的潜在恶意活动,以确定是否发生了攻击。

- 新的威胁活动 - 根据新发现的威胁参与者、技术或漏洞查找恶意活动类型。 这可能是你在安全新闻文章中听到的。

- 检测差距 - 使用 MITRE ATT&CK 映射来识别差距,增加检测覆盖范围。

Microsoft Sentinel可以灵活处理正确的搜寻查询集,以调查假设。 创建搜寻时,请使用预先选择的搜寻查询启动它,或者在进行时添加查询。 下面是基于最常见假设的预选查询的建议。

假设 - 可疑行为

对于Azure 门户中的Microsoft Sentinel,请在“威胁管理”下选择“搜寻”。

对于 Defender 门户中的Microsoft Sentinel,请选择“Microsoft Sentinel>”“>管理搜寻”。选择“ 查询 ”选项卡。若要识别潜在的恶意行为,请运行所有查询。

选择 “运行所有查询> 等待查询执行”。 此过程可能需要一段时间。

选择“ 添加筛选器>结果> ”,取消选中复选框“!”、“N/A”、“-”和“0”值 >应用

按 “结果增量 ”列对这些结果进行排序,以查看最近更改的内容。 这些结果提供了有关搜寻的初始指导。

假设 - 新的威胁活动

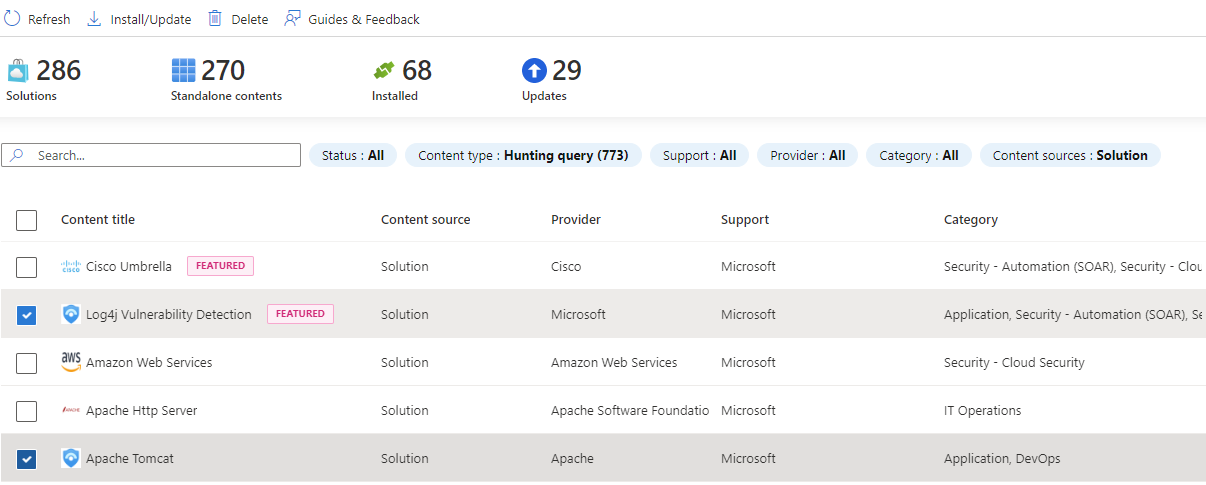

内容中心提供威胁战役和基于域的解决方案来搜寻特定攻击。 在以下步骤中,将安装其中一种类型的解决方案。

转到 内容中心。

安装威胁活动或基于域的解决方案,例如 Log4J 漏洞检测 或 Apache Tomcat。

安装解决方案后,在 Microsoft Sentinel 中,转到“搜寻”。

选择“ 查询 ”选项卡。

按解决方案名称搜索,或按解决方案的 源名称 进行筛选。

选择查询和 运行查询。

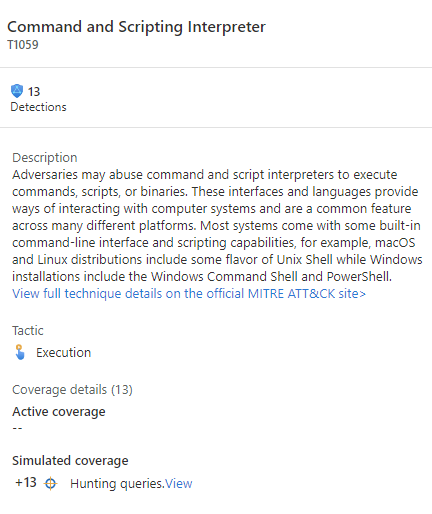

假设 - 检测差距

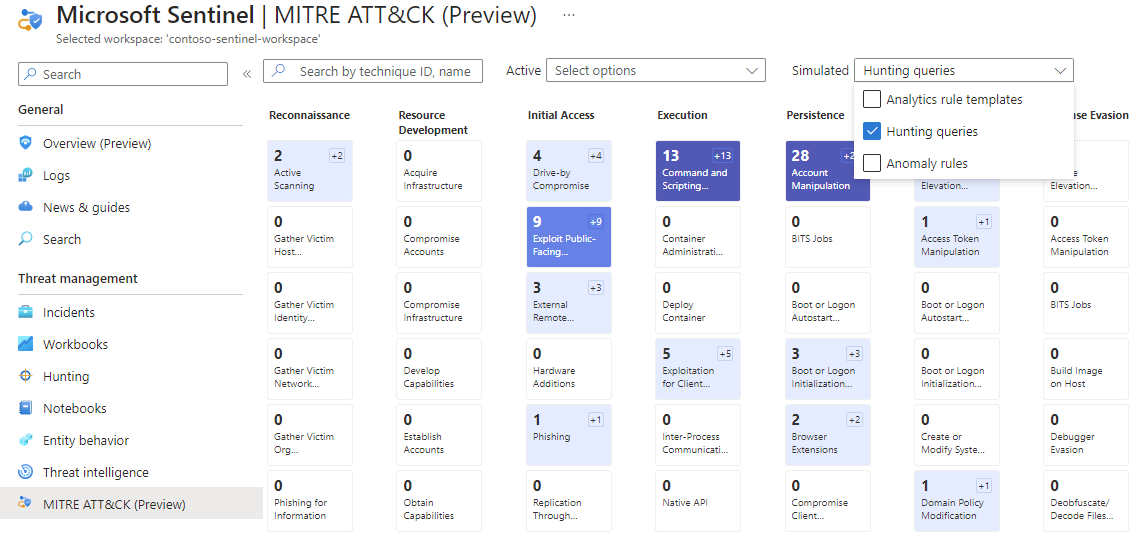

MITRE ATT&CK 映射可帮助你识别检测覆盖范围中的特定差距。 将特定 MITRE ATT 的预定义搜寻查询&CK 技术用作开发新检测逻辑的起点。

导航到 MITRE ATT&CK (预览) 页。

取消选择“活动”下拉菜单中的项。

在“模拟”筛选器中选择“搜寻查询”,查看哪些技术具有与之关联的搜寻查询。

选择具有所需技术的卡。

选择详细信息窗格底部“搜寻查询”旁边的“视图”链接。 此链接将基于所选技术转到“搜寻”页上“查询”选项卡的筛选视图。

选择该技术的所有查询。

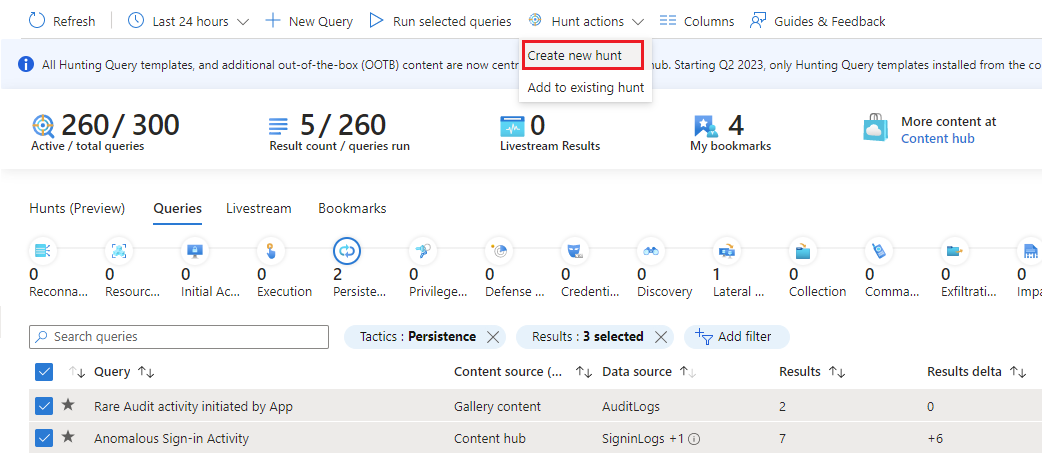

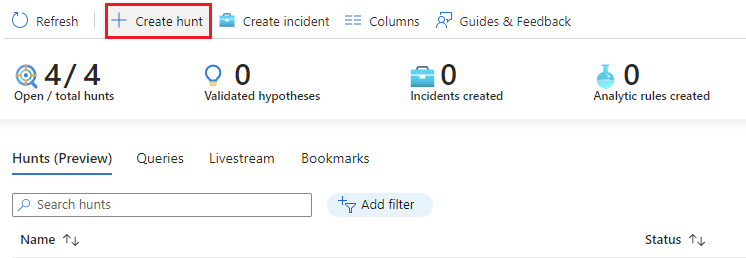

创建搜寻

创建搜寻有两种主要方法。

如果从选择了查询的假设开始,请选择“搜寻操作”下拉菜单>“创建新搜寻”。 将为此新搜寻克隆所选的所有查询。

如果尚未决定查询,请选择“ 搜寻 (预览) ”选项卡“ >新建搜寻 ”以创建空白搜寻。

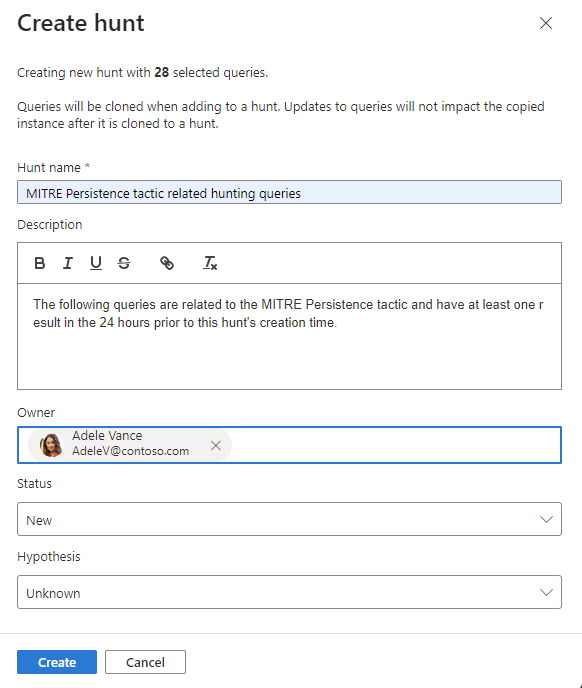

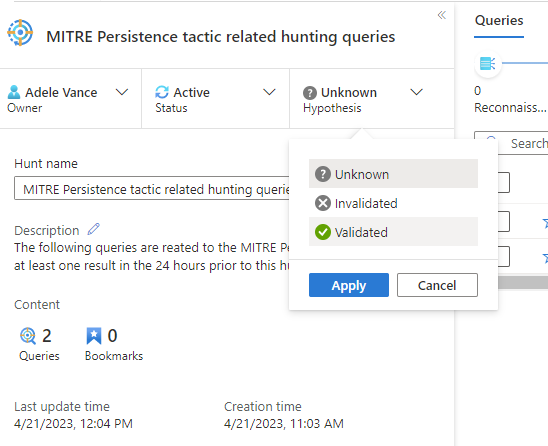

填写搜寻名称和可选字段。 描述是表达假设的好地方。 “假设”下拉菜单是设置工作假设状态的位置。

选择“ 创建 ”以开始使用。

查看搜寻详细信息

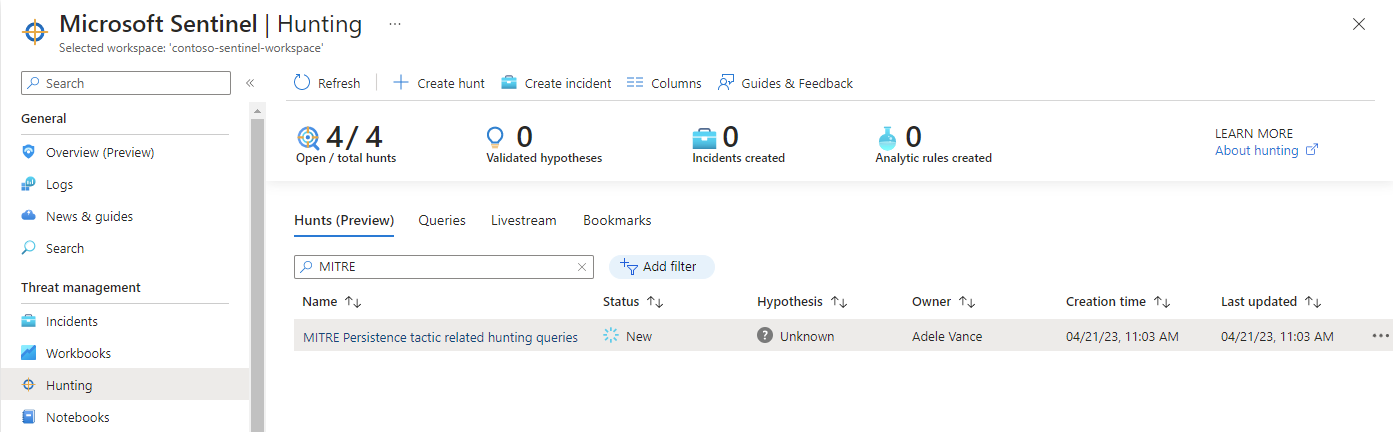

选择“ 搜寻 (预览) ”选项卡以查看新的搜寻。

按名称选择搜寻链接以查看详细信息并执行操作。

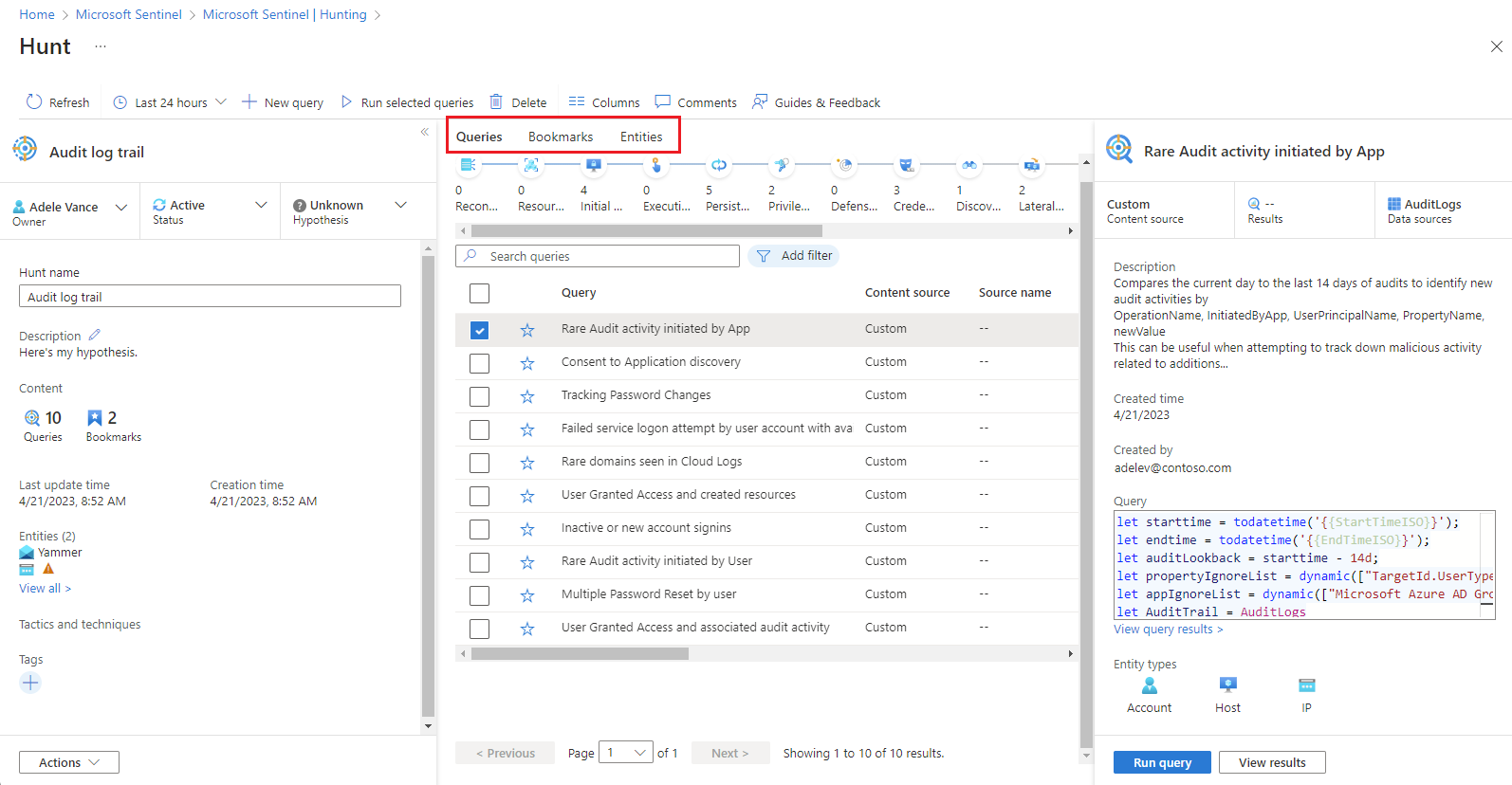

查看详细信息窗格,其中包含 “搜寻名称”、“ 说明”、“ 内容”、“ 上次更新日期”和“ 创建时间”。

请注意“ 查询”、“ 书签”和“ 实体”选项卡。

“查询”选项卡

“ 查询 ”选项卡包含特定于此搜寻的搜寻查询。 这些查询是原始查询的克隆,独立于工作区中的所有其他查询。 更新或删除它们,而不会影响整个搜寻查询集或其他搜寻中的查询。

向搜寻添加查询

运行查询

- 选择“

运行所有查询 ”或选择“特定查询”,然后选择“

运行所有查询 ”或选择“特定查询”,然后选择“  运行所选查询”。

运行所选查询”。 - 选择“取消”

,随时取消查询执行。

,随时取消查询执行。

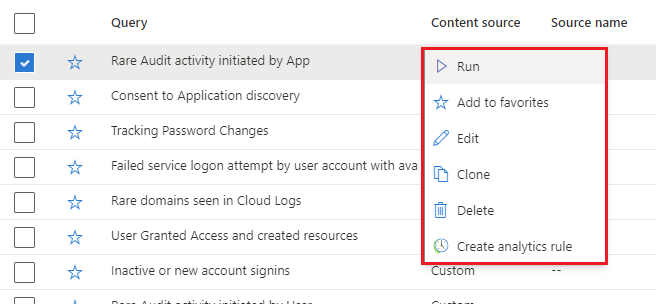

管理查询

右键单击查询,然后从上下文菜单中选择以下选项之一:

- Run

- Edit

- Clone

- 删除

- 创建分析规则

这些选项的行为与 搜寻 页中的现有查询表类似,只是操作仅适用于此搜寻。 选择创建分析规则时,名称、说明和 KQL 查询将预先填充到新规则创建中。 创建一个链接来查看相关分析规则下的新 分析规则。

查看结果

此功能允许你在 Log Analytics 搜索体验中查看搜寻查询结果。 在此处分析结果、优化查询并 创建书签 以记录信息并进一步调查各个行结果。

- 选择“ 查看结果 ”按钮。

- 如果透视到Microsoft Sentinel门户的另一部分,然后从搜寻页浏览回 LA 日志搜索体验,则所有 LA 查询选项卡将保留。

- 如果关闭浏览器选项卡,这些 LA 查询选项卡将丢失。如果要长期保留查询,则需要保存查询、创建新的搜寻查询,或 将其复制到注释中 供以后在搜寻中使用。

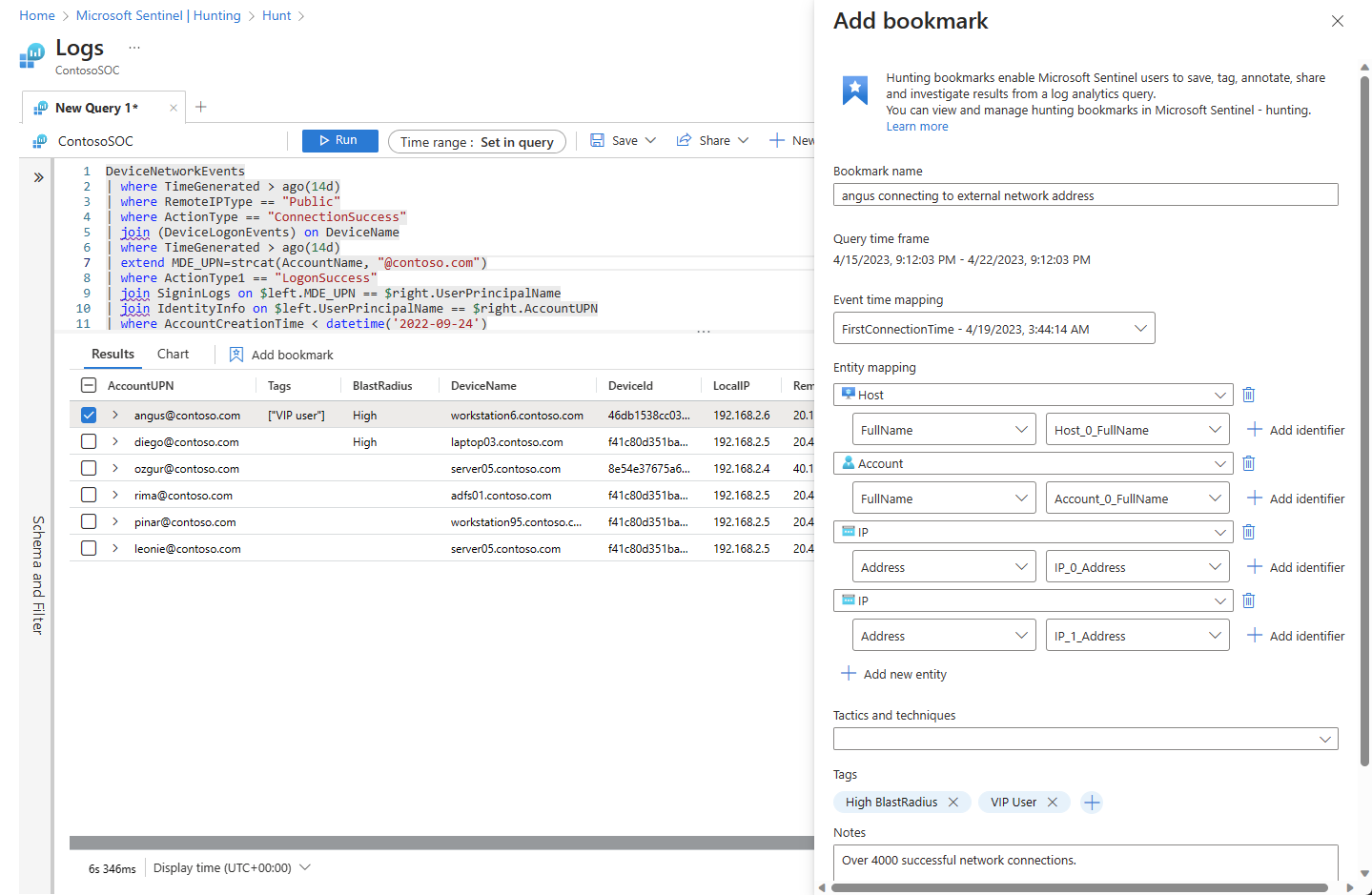

添加书签

找到有趣的结果或重要的数据行时,请通过创建书签将这些结果添加到搜寻中。 有关详细信息,请参阅 使用搜寻书签进行数据调查。

选择所需的行。

为书签命名。

设置事件时间列。

映射实体标识符。

设置 MITRE 策略和技术。

添加标记并添加备注。

书签保留生成结果的特定行结果、KQL 查询和时间范围。

选择“ 创建 ”,将书签添加到搜寻。

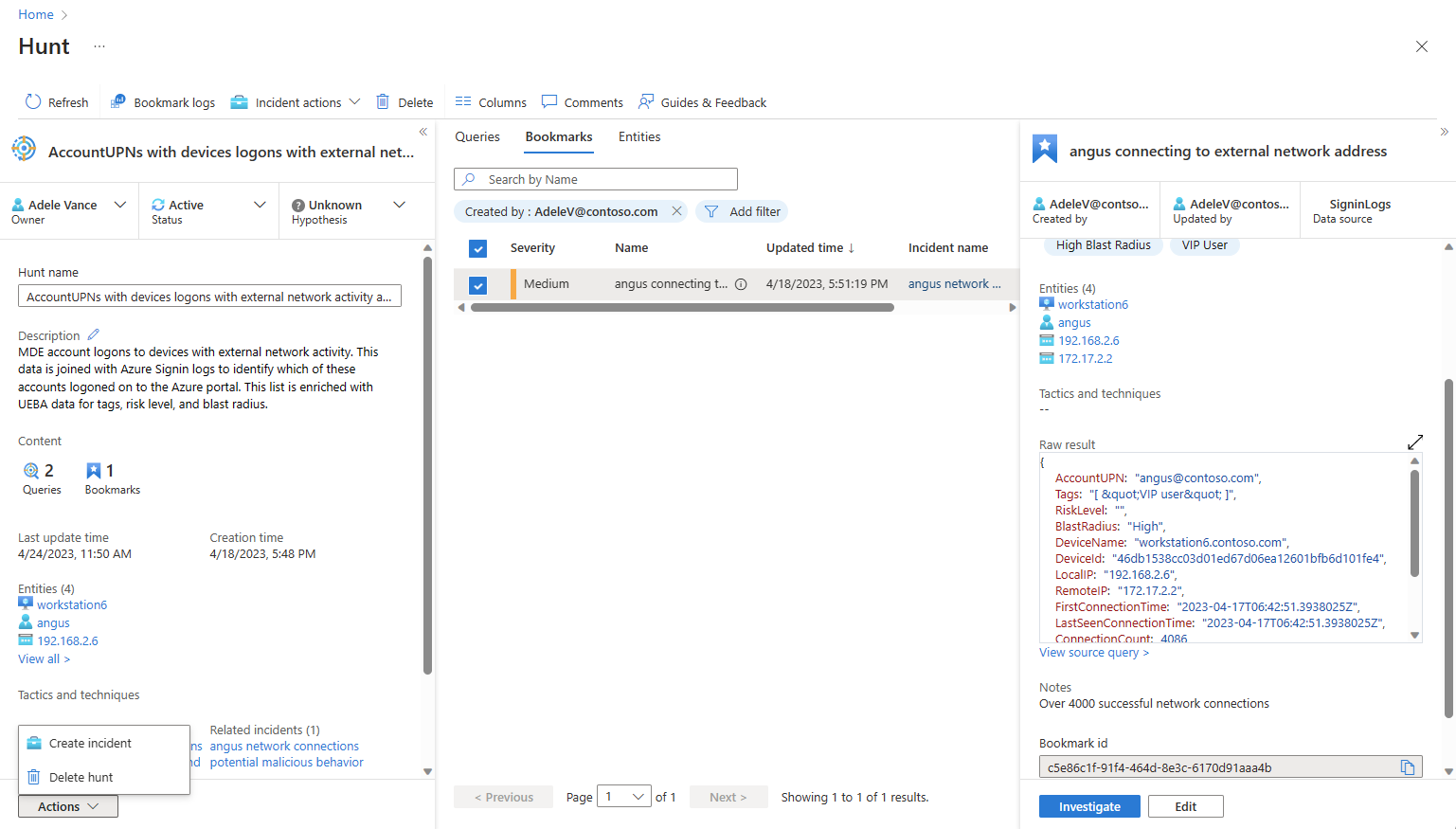

查看书签

导航到搜寻的书签选项卡以查看书签。

选择所需的书签并执行以下操作:

- 选择实体链接以查看相应的 UEBA 实体页。

- 查看原始结果、标记和备注。

- 选择“ 查看源查询 ”以查看 Log Analytics 中的源查询。

- 选择“ 查看书签日志 ”以查看 Log Analytics 搜寻书签表中的书签内容。

- 选择“ 调查 ”按钮可查看调查图中的书签和相关实体。

- 选择 “编辑” 按钮以更新标记、MITRE 策略和技术以及注释。

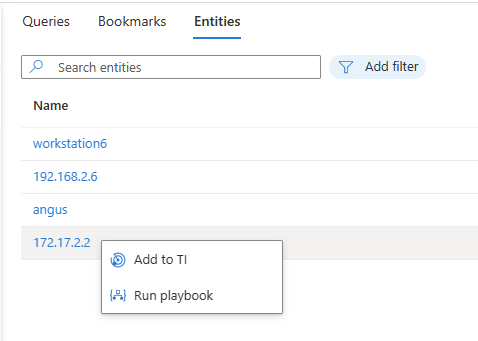

与实体交互

导航到搜寻的 “实体 ”选项卡,查看、搜索和筛选搜寻中包含的实体。 此列表是从书签中的实体列表生成的。 “实体”选项卡会自动解析重复条目。

选择实体名称以访问相应的 UEBA 实体页。

右键单击实体以执行适用于实体类型的操作,例如向 TI 添加 IP 地址或运行特定于实体类型的 playbook。

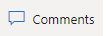

添加备注

批注是与同事协作、保留笔记和文档发现的绝佳位置。

选择

在编辑框中键入批注并设置其格式。

添加查询结果作为链接,供协作者快速了解上下文。

选择“ 批注 ”按钮以应用批注。

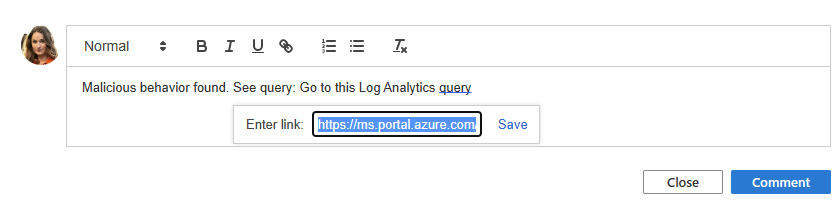

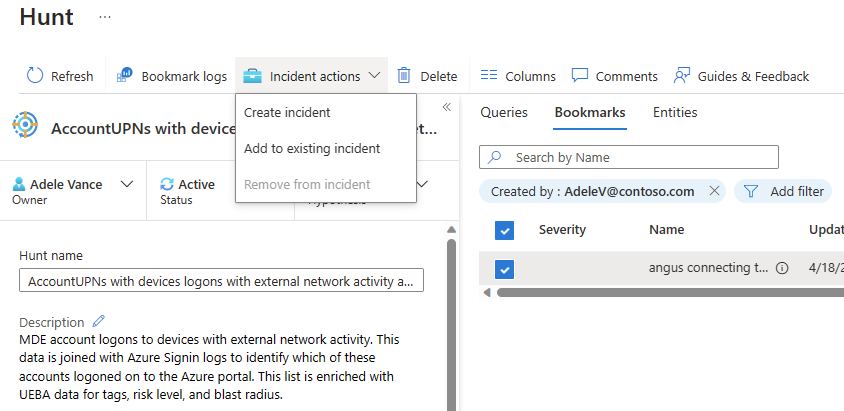

创建事件

在搜寻时创建事件有两种选择。

选项 1:使用书签。

选择一个或多个书签。

选择“事件操作”按钮。

选择“创建新事件”或“添加到现有事件”

- 对于 “创建新事件”,请遵循引导步骤。 “书签”选项卡已预填充所选书签。

- 对于 “添加到现有事件”,选择事件并选择“ 接受 ”按钮。

选项 2:使用搜寻 操作。

选择“搜寻 操作” 菜单“ >”创建事件“,然后按照引导步骤进行操作。

在 “添加书签” 步骤中,使用 “添加书签” 操作从搜寻中选择书签以添加到事件。 只能使用未分配给事件的书签。

创建事件后,它将链接到该搜寻 的“相关事件 ”列表下。

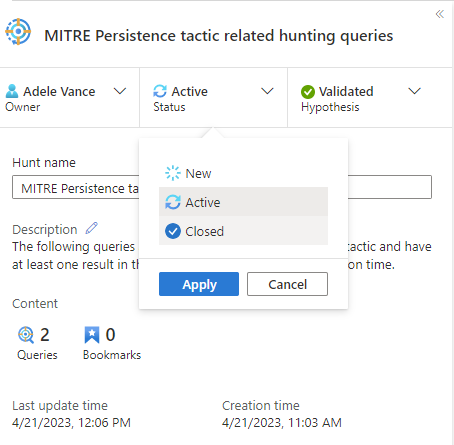

更新状态

如果捕获到足够的证据来验证假设或使假设无效,请更新假设状态。

完成与搜寻关联的所有操作(例如创建分析规则、事件或添加入侵指标 (IOC) TI),关闭搜寻。

这些状态更新在主搜寻页上可见,用于 跟踪指标。

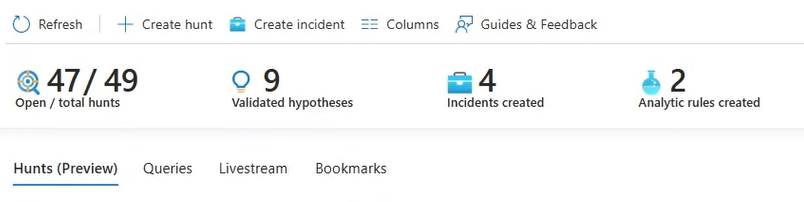

跟踪指标

使用“ 搜寻 ”选项卡中的指标栏跟踪搜寻活动的实际结果。指标显示已验证的假设数、创建的新事件数和创建的新分析规则数。 使用这些结果来设置目标或庆祝搜寻计划的里程碑。

后续步骤

本文介绍了如何使用 Microsoft Sentinel 中的搜寻功能运行搜寻调查。

有关更多信息,请参阅: