Azure Virtual Desktop für Unternehmen

Azure Virtual Desktop ist ein Desktop- und Anwendungsvirtualisierungsdienst, der in Azure ausgeführt wird. Dieser Artikel soll Desktopinfrastrukturarchitekten, Cloudarchitekten, Desktopadministratoren und Systemadministratoren helfen, Azure Virtual Desktop zu erkunden und Lösungen für virtualisierte Desktopinfrastrukturen (Virtual Desktop Infrastructure, VDI) im Unternehmensmaßstab zu erstellen. Unternehmenslösungen decken im Allgemeinen 1.000 oder mehr virtuelle Desktops ab.

Architektur

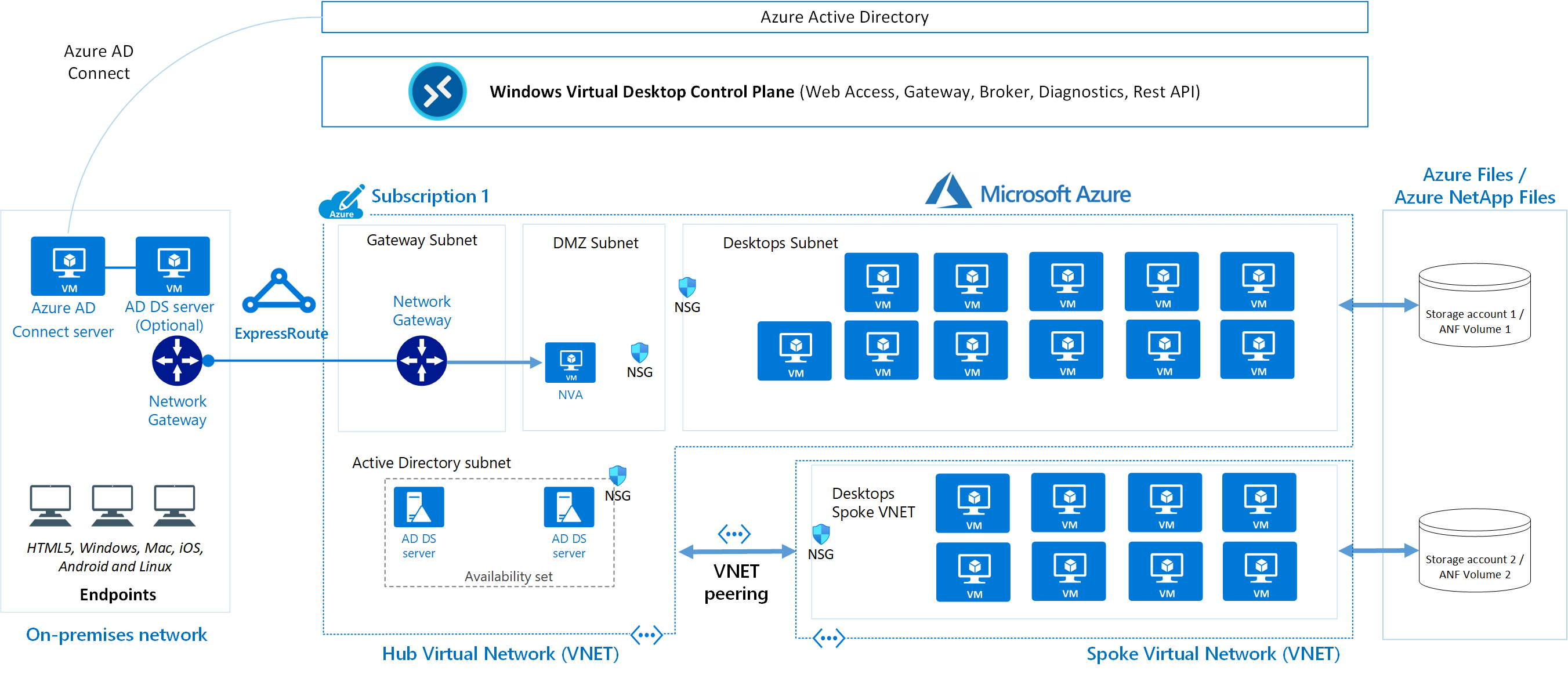

Ein typisches Architektur-Setup für Azure Virtual Desktop ist im folgenden Diagramm dargestellt:

Laden Sie eine Visio-Datei dieser Architektur herunter.

Datenfluss

Die Datenflusselemente des Diagramms werden hier beschrieben:

Die Anwendungsendpunkte befinden sich im lokalen Netzwerk eines Kunden. Azure ExpressRoute erweitert das lokale Netzwerk in Azure, und Microsoft Entra Connect integriert die Active Directory Domain Services (AD DS) des Kunden mit Microsoft Entra ID.

Die Azure Virtual Desktop-Steuerungsebene verarbeitet Webzugriffs-, Gateway-, Broker-, Diagnose- und Erweiterbarkeitskomponenten wie REST-APIs.

Der Kunde verwaltet AD DS und Microsoft Entra ID, Azure-Abonnements, virtuelle Netzwerke, Azure-Dateien oder Azure NetApp-Dateien sowie die Azure Virtual Desktop-Hostpools und -Arbeitsbereiche.

Um die Kapazität zu erhöhen, nutzt der Kunde zwei Azure-Abonnements in einer Hub-Spoke-Architektur und verbindet sie über virtuelles Netzwerk-Peering.

Weitere Informationen zum FSLogix-Profilcontainer – bewährte Methoden für Azure Files und Azure NetApp Files finden Sie unter FSLogix-Konfigurationsbeispiele.

Komponenten

Die Azure Virtual Desktop-Dienstarchitektur ähnelt der Windows Server-Remotedesktopdienste (RDS). Obwohl Microsoft die Infrastruktur und die Vermittlungskomponenten verwaltet, verwalten Unternehmenskunden ihre eigenen Desktop-Host-VMs, Daten und Clients.

Von Microsoft verwaltete Komponenten

Die folgenden Azure Virtual Desktop-Dienste werden von Microsoft als Teil von Azure verwaltet:

WebZugriff: Mit dem Webdienst Web Access in Azure Virtual Desktop können Sie auf virtuelle Desktops und Remote-Apps über einen HTML5-kompatiblen Webbrowser zugreifen, genau wie mit einem lokalen PC, von überall und auf jedem Gerät. Sie können den Webzugriff mithilfe der mehrstufigen Authentifizierung in der Microsoft Entra ID sichern.

Gateway: Der Remoteverbindungsgatewaydienst verbindet Remotebenutzer mit Azure Virtual Desktop-Apps und -Desktops von jedem mit dem Internet verbundenen Gerät, das einen Azure Virtual Desktop-Client ausführen kann. Der Client stellt eine Verbindung mit einem Gateway her, das dann eine Verbindung zwischen einer VM und diesem Gateway orchestriert.

Verbindungsbroker: Der Verbindungsbrokerdienst verwaltet Benutzerverbindungen mit virtuellen Desktops und Remote-Apps. Connection Broker bietet Lastenausgleich und Wiederverbindung mit bestehenden Sitzungen.

Diagnose: Remotedesktopdiagnose ist ein ereignisbasierter Aggregator, der jede Benutzer- oder Administratoraktion für die Azure Virtual Desktop-Bereitstellung als Erfolg oder Fehler kennzeichnet. Administratoren können die Ereignisaggregation abfragen, um fehlerhafte Komponenten zu identifizieren.

Erweiterbarkeitskomponenten: Azure Virtual Desktop enthält mehrere Erweiterbarkeitskomponenten. Sie können Azure Virtual Desktop mithilfe von Windows PowerShell oder mit den bereitgestellten REST-APIs verwalten, die auch die Unterstützung von Tools von Drittanbietern ermöglichen.

Komponenten, die Sie verwalten

Sie verwalten die folgenden Komponenten von Azure Virtual Desktop-Lösungen:

Azure Virtual Network: Mit Azure Virtual Network können Azure-Ressourcen wie VMs privat und mit dem Internet kommunizieren. Durch das Verbinden von Azure Virtual Desktop-Hostpools mit einer Active Directory-Domäne können Sie die Netzwerktopologie für den Zugriff auf virtuelle Desktops und virtuelle Apps über das Intranet oder Internet basierend auf organisationsweiten Richtlinien definieren. Sie können eine Azure Virtual Desktop-Instanz mit einem lokalen Netzwerk verbinden, indem Sie ein virtuelles privates Netzwerk (VPN) verwenden, oder Sie können Azure ExpressRoute verwenden, um das lokale Netzwerk über eine private Verbindung in Azure zu erweitern.

Microsoft Entra-ID: Azure Virtual Desktop verwendet Microsoft Entra-ID für identitäts- und zugriffsverwaltung. Die Microsoft Entra-Integration wendet Microsoft Entra-Sicherheitsfeatures an, z. B. bedingter Zugriff, mehrstufige Authentifizierung und Intelligent Security Graph, und es trägt zur Aufrechterhaltung der App-Kompatibilität in domänenverbundenen VMs bei.

Active Directory Domain Services (Optional): Virtuelle Azure Virtual Desktop-VMs können entweder einer Domäne beigetreten sein oder microsoft Entra-eingebundene virtuelle Computer in Azure Virtual Desktop bereitstellen

- Wenn Sie eine AD DS-Domäne verwenden, muss die Domäne mit Microsoft Entra ID synchronisiert sein, um Benutzer zwischen den beiden Diensten zuzuordnen. Sie können Microsoft Entra Connect verwenden, um AD DS der Microsoft Entra-ID zuzuordnen.

- Überprüfen Sie bei der Verwendung der Microsoft Entra-Verknüpfung die unterstützten Konfigurationen , um sicherzustellen, dass Ihr Szenario unterstützt wird.

Azure Virtual Desktop-Sitzungshosts: Sitzungshosts sind virtuelle Computer, mit denen Benutzer eine Verbindung für ihre Desktops und Anwendungen herstellen. Es werden mehrere Versionen von Windows unterstützt, und Sie können Images mit Ihren Anwendungen und Anpassungen erstellen. Sie können VM-Größen auswählen, einschließlich GPU-fähiger VMs. Jeder Sitzungshost verfügt über einen Azure Virtual Desktop-Host-Agent, der die VM als Teil des Azure Virtual Desktop-Arbeitsbereichs oder -Mandanten registriert. Jeder Hostpool kann über mindestens eine App-Gruppe verfügen, bei denen es sich um Sammlungen von Remoteanwendungen oder Desktopsitzungen handelt, auf die Sie zugreifen können. Informationen dazu, welche Versionen von Windows unterstützt werden, finden Sie unter Betriebssystemen und Lizenzen.

Azure Virtual Desktop-Arbeitsbereich: Der Azure Virtual Desktop-Arbeitsbereich oder -Mandant ist ein Verwaltungskonstrukt zum Verwalten und Veröffentlichen von Hostpoolressourcen.

Szenariodetails

Mögliche Anwendungsfälle

Die größte Nachfrage nach virtuellen Desktop-Lösungen für Unternehmen kommt von:

Sicherheits- und Regulierungsanwendungen wie Finanzdienstleistungen, Gesundheitswesen und Behörden.

Elastische Personalanforderungen, wie z. B. Remote-Arbeit, Fusionen und Übernahmen, Kurzzeitbeschäftigte, Auftragnehmer und Partnerzugang.

Bestimmte Mitarbeiter, wie z. B. Bring Your Own Device (BYOD) und mobile Benutzer, Callcenter und Zweigstellenmitarbeiter.

Spezialisierte Workloads wie Design und Engineering, Legacy-Apps und Softwareentwicklungstests.

Persönliche und gepoolte Desktops

Durch die Verwendung persönlicher Desktoplösungen, die manchmal als persistente Desktops bezeichnet werden, können Benutzer immer eine Verbindung mit demselben bestimmten Sitzungshost herstellen. Benutzer können ihre Desktopumgebung in der Regel ihren Wünschen entsprechend anpassen und Dateien in der Desktopumgebung speichern. Lösungen mit persönlichem Desktop bieten die folgenden Möglichkeiten:

- Ermöglichen Sie Benutzern die Anpassung ihrer Desktop-Umgebung, einschließlich von Benutzern installierter Anwendungen, und Benutzer können Dateien in der Desktop-Umgebung speichern.

- Ermöglichen Sie das Zuweisen dedizierter Ressourcen zu bestimmten Benutzern, was für einige Anwendungsfälle in der Fertigung oder Entwicklung hilfreich sein kann.

Zusammengefasste Desktoplösungen, auch als nicht persistente Desktops bezeichnet, weisen Benutzern abhängig vom Lastenausgleichsalgorithmus Benutzer zu, je nachdem, welcher Sitzungshost derzeit verfügbar ist. Da die Benutzer nicht immer zum selben Sitzungshost zurückkehren, wenn sie eine Verbindung herstellen, können sie die Desktopumgebung nur begrenzt anpassen und verfügen normalerweise nicht über Administratorzugriff.

Hinweis

Persistente und nicht persistente Terminologie in diesem Fall beziehen sich auf die Persistenz des Benutzerprofils. Es bedeutet nicht, dass der Betriebssystemdatenträger auf ein Gold-Image zurückgesetzt wird oder Änderungen beim Neustart verwirft.

Windows-Wartung

Es gibt mehrere Möglichkeiten, Azure Virtual Desktop-Instanzen zu aktualisieren. Durch die monatliche Bereitstellung eines aktualisierten Images werden Konformität und Status sichergestellt.

- Microsoft Endpoint Configuration Manager (MECM) aktualisiert Server- und Desktopbetriebssysteme.

- Windows Updates for Business aktualisiert Desktopbetriebssysteme wie Windows 11 Enterprise multi-session.

- Azure Update Management aktualisiert Serverbetriebssysteme.

- Azure Log Analytics überprüft die Compliance.

- Stellen Sie jeden Monat ein neues (benutzerdefiniertes) Image für Sitzungshosts mit den neuesten Updates für Windows und Anwendungen bereit. Sie können ein Image aus Azure Marketplace oder ein benutzerdefiniertes von Azure verwaltetes Image verwenden.

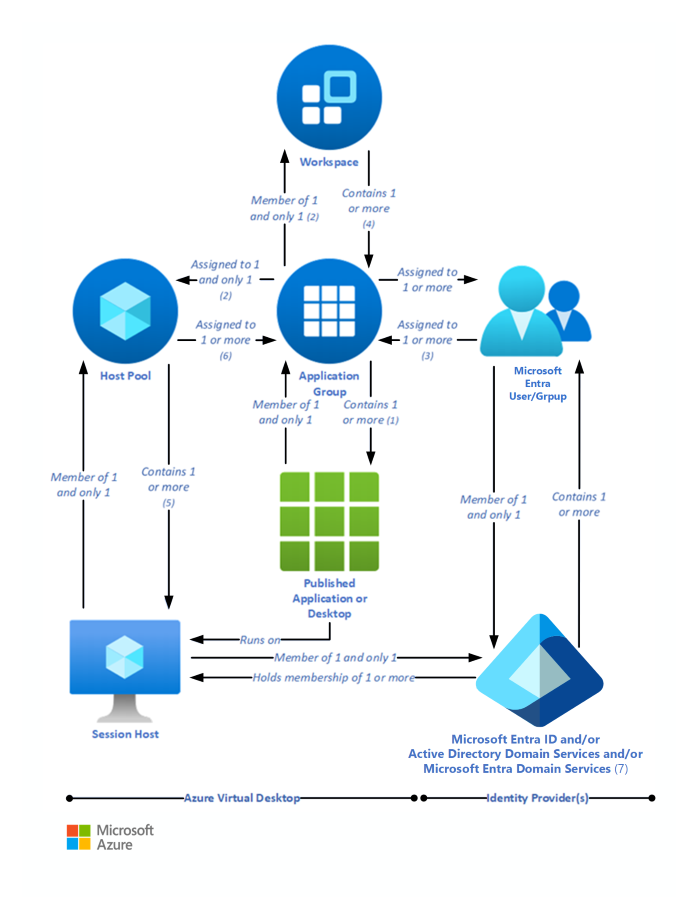

Beziehungen zwischen logischen Schlüsselkomponenten

Die Beziehungen zwischen Hostpools, Arbeitsbereichen und anderen logischen Schlüsselkomponenten variieren. Dies wird im folgenden Diagramm zusammengefasst:

Die Zahlen in den folgenden Beschreibungen entsprechen denen im vorherigen Diagramm.

- (1) Eine Anwendungsgruppe, die einen veröffentlichten Desktop enthält, kann nur MSIX-Pakete enthalten, die in den Hostpool eingebunden sind (die Pakete sind im Startmenü des Sitzungshosts verfügbar), sie kann keine anderen veröffentlichten Ressourcen enthalten und wird als Desktopanwendungsgruppe bezeichnet.

- (2) Anwendungsgruppen, die demselben Hostpool zugewiesen sind, müssen Mitglieder desselben Arbeitsbereichs sein.

- (3) Ein Benutzerkonto kann einer Anwendungsgruppe entweder direkt oder über eine Microsoft Entra-Gruppe zugewiesen werden. Es ist möglich, einer Anwendungsgruppe keine Benutzer zuzuweisen, aber sie kann dann auch keine bedienen.

- (4) Es ist möglich, einen leeren Arbeitsbereich zu haben, aber es kann keine Dienstbenutzer sein.

- (5) Es ist möglich, über einen leeren Hostpool zu verfügen, aber es kann keine Dienstbenutzer sein.

- (6) Es ist möglich, dass einem Hostpool keine Anwendungsgruppen zugewiesen sind, aber keine Dienstbenutzer.

-

(7) Microsoft Entra-ID ist für Azure Virtual Desktop erforderlich. Dies liegt daran, dass Microsoft Entra-Benutzerkonten und -Gruppen immer verwendet werden müssen, um Benutzer den Azure Virtual Desktop-Anwendungsgruppen zuzuweisen. Microsoft Entra ID wird auch verwendet, um Benutzer beim Azure Virtual Desktop-Dienst zu authentifizieren. Azure Virtual Desktop-Sitzungshosts können auch Mitglieder einer Microsoft Entra-Domäne sein. In diesem Fall werden die von Azure Virtual Desktop veröffentlichten Anwendungen und Desktop-Sitzungen ebenfalls über Microsoft Entra-Konten gestartet und ausgeführt (und nicht nur zugewiesen).

- (7) Alternativ können Azure Virtual Desktop-Sitzungshosts Mitglieder einer AD DS-Domäne sein, und in dieser Situation werden die veröffentlichten Azure Virtual Desktop-Anwendungen und Desktopsitzungen mithilfe von AD DS-Konten gestartet und ausgeführt (aber nicht zugewiesen). Um den Benutzer- und Verwaltungsaufwand zu verringern, kann AD DS mit Microsoft Entra ID über Microsoft Entra Connect synchronisiert werden.

- (7) Schließlich können Azure Virtual Desktop-Sitzungshosts Mitglieder einer Domäne der Microsoft Entra Domain Services sein, und in dieser Situation werden die veröffentlichten Azure Virtual Desktop-Anwendungen und Desktopsitzungen mithilfe von Microsoft Entra Domain Services-Konten gestartet und ausgeführt (aber nicht zugewiesen). Microsoft Entra ID wird automatisch mit Microsoft Entra Domain Services synchronisiert, eine Möglichkeit, von Microsoft Entra ID zu Microsoft Entra Domain Services nur.

| Ressource | Zweck | Logische Beziehungen |

|---|---|---|

| Veröffentlichter Desktop | Eine Windows-Desktopumgebung, die auf Azure Virtual Desktop-Sitzungshosts ausgeführt und Benutzern über das Netzwerk bereitgestellt wird | Mitglied einer und nur einer Anwendungsgruppe (1) |

| Veröffentlichte Anwendung | Eine Windows-Anwendung, die auf Azure Virtual Desktop-Sitzungshosts ausgeführt und Benutzern über das Netzwerk bereitgestellt wird | Mitglied von lediglich einer Anwendungsgruppe |

| Anwendungsgruppe | Eine logische Gruppierung veröffentlichter Anwendungen oder eines veröffentlichten Desktops | - Enthält einen veröffentlichten Desktop (1) oder eine oder mehrere veröffentlichte Anwendungen. – Zugewiesen zu einem und nur einem Hostpool (2) - Mitglied eines und nur eines Arbeitsbereichs (2) – Ein oder mehrere Microsoft Entra-Benutzerkonten oder -Gruppen werden ihm zugewiesen (3) |

| Microsoft Entra Benutzerkonto/Gruppe | Identifiziert die Benutzer, die veröffentlichte Desktops oder Anwendungen starten dürfen | – Mitglied einer und nur einer Microsoft Entra ID - Zugewiesen an eine oder mehrere Anwendungsgruppen (3) |

| Microsoft Entra ID (7) | Identitätsanbieter | - Enthält mindestens ein Benutzerkonto oder eine Gruppe, das bzw. die zum Zuweisen von Benutzern zu Anwendungsgruppen verwendet werden muss und auch zum Anmelden bei den Sitzungshosts verwendet werden kann – Kann die Mitgliedschaften der Sitzungshosts besitzen – Kann mit AD DS oder Microsoft Entra Domain Services synchronisiert werden |

| AD DS (7) | Identitäts- und Verzeichnisdienstanbieter | - Enthält mindestens ein Benutzerkonto oder eine Gruppe, das bzw. die zum Anmelden bei den Sitzungshosts verwendet werden kann – Kann die Mitgliedschaften der Sitzungshosts besitzen – Kann mit der Microsoft Entra ID synchronisiert werden |

| Microsoft Entra Domain Services (7) | Platform as a Service (PaaS)-basierter Anbieter von Identitäts- und Verzeichnisdiensten | - Enthält mindestens ein Benutzerkonto oder eine Gruppe, das bzw. die zum Anmelden bei den Sitzungshosts verwendet werden kann – Kann die Mitgliedschaften der Sitzungshosts besitzen – Mit Microsoft Entra ID synchronisiert |

| Arbeitsbereich | Eine logische Gruppierung aus Anwendungsgruppen | Enthält eine oder mehrere Anwendungsgruppen (4) |

| Hostpool | Eine Gruppe identischer Sitzungshosts, die einem gemeinsamen Zweck dienen | - Enthält einen oder mehrere Sitzungshosts (5) - Eine oder mehrere Anwendungsgruppen werden ihm zugewiesen (6) |

| Sitzungshost | Ein virtueller Computer, der veröffentlichte Desktops und/oder Anwendungen hostet | – Mitglied von lediglich einem Hostpool |

Überlegungen

Diese Überlegungen bilden die Säulen des Azure Well-Architected Framework, einer Reihe von Leitprinzipien, die Sie zur Verbesserung der Qualität eines Workloads verwenden können. Weitere Informationen finden Sie unter Well-Architected Framework.

Verwenden Sie das Bewertungstool , um die Bereitschaft Ihrer Azure Virtual Desktop-Workload zu bewerten. Dieses Tool überprüft Ihre Ausrichtung auf bewährte Methoden, die in der Dokumentation zur Azure Virtual Desktop-Workload beschrieben sind.

Zuverlässigkeit

Zuverlässigkeit trägt dazu bei, dass Ihre Anwendung die Verpflichtungen erfüllen kann, die Sie für Ihre Kunden vornehmen. Weitere Informationen finden Sie in der Prüfliste zur Entwurfsüberprüfung für Zuverlässigkeit.

- Sicherstellen der Kapazität ist reserviert: Um die garantierte Zuordnung von Computeressourcen sicherzustellen, können Sie eine On-Demand-Kapazitätsreservierung ohne Laufzeitverpflichtung anfordern und mit reservierten Instanzen kombiniert werden.

-

Hinzufügen der Ausfallsicherheit innerhalb der Region: Verwenden Sie Verfügbarkeitszonen für Azure-Dienste, die sie unterstützen, z. B.:

- Virtuelle Computer (Sitzungshosts)

- Azure Storage (FSLogix oder App Attach). Weitere Informationen finden Sie unter Azure Storage-Redundanz.

- Erstellen Sie einen Geschäftskontinuitätsplan: Wenn Verfügbarkeitszonen Ihre RTO- oder RPO-Ziele nicht erfüllen, lesen Sie die Anleitungen zu Multiregion Business Continuity and Disaster Recovery (BCDR) für Azure Virtual Desktop.

Sicherheit

Sicherheit bietet Sicherheitsmaßnahmen gegen bewusste Angriffe und den Missbrauch Ihrer wertvollen Daten und Systeme. Weitere Informationen finden Sie in der Prüfliste zur Entwurfsüberprüfung für Sicherheit.

Berücksichtigen Sie beim Bereitstellen von Azure Virtual Desktop die folgenden sicherheitsbezogenen Faktoren.

- Verwenden Sie die Microsoft Entra-ID: Benutzer können sich von überall aus mit verschiedenen Geräten und Clients bei Azure Virtual Desktop anmelden. Um das Risiko eines nicht autorisierten Zugriffs zu minimieren und Ihrer Organisation die Möglichkeit zu bieten, Anmelderisiken zu verwalten, erzwingen Sie die mehrstufige Microsoft Entra-Authentifizierung mit bedingtem Zugriff.

- Verschlüsselung verwenden: Standardmäßig werden die meisten von Azure verwalteten Datenträger beim Speichern in der Cloud verschlüsselt. Wenn Ihre Sitzungshosts eine umfangreichere Verschlüsselung benötigen, z. B. die End-to-End-Verschlüsselung, lesen Sie die Anleitungen zu verwalteten Datenträgerverschlüsselungsoptionen , um gespeicherte Daten vor unbefugtem Zugriff zu schützen.

- Verwenden Sie private Netzwerke: Wenn Sie private Verbindungen mit Azure Virtual Desktop-Ressourcen benötigen, verwenden Sie Azure Private Link mit Azure Virtual Desktop , um den Datenverkehr zwischen Ihrem virtuellen Netzwerk und dem Dienst im Microsoft-Netzwerk einzuschränken.

Hinweis

Weitere Sicherheitsempfehlungen finden Sie in den Anleitungen zu Sicherheitsempfehlungen für Azure Virtual Desktop.

Kostenoptimierung

Die Kostenoptimierung konzentriert sich auf Möglichkeiten, unnötige Ausgaben zu reduzieren und die betriebliche Effizienz zu verbessern. Weitere Informationen finden Sie in der Prüfliste für die Entwurfsüberprüfung für die Kostenoptimierung.

Berücksichtigen Sie beim Bereitstellen von Azure Virtual Desktop die folgenden kostenbezogenen Faktoren.

- Planen der Unterstützung für mehrere Sitzungen: Für Workloads mit identischen Computeanforderungen, im Allgemeinen poolierte Hostpools, bietet Windows Enterprise-Multisitzung die Möglichkeit, mehr Benutzer gleichzeitig an einem einzelnen virtuellen Computer anzumelden; Reduzierung der Kosten und des Verwaltungsaufwands.

- Optimieren sie die Lizenzierung: Wenn Sie über Software Assurance verfügen, können Sie den Azure-Hybridvorteil verwenden, um die Kosten Ihrer Azure-Computeinfrastruktur zu reduzieren.

- Berechnung vor dem Kauf: Sie können sich auf Ein- oder Drei-Jahres-Pläne, Azure Reservations, basierend auf Ihrer VM-Nutzung, verpflichten, um einen Rabatt zu erhalten, um Ihre Ressourcenkosten erheblich zu reduzieren. Dies kann mit dem Azure-Hybridvorteil kombiniert werden, um zusätzliche Einsparungen zu erzielen.

- Skalieren Sie bei Bedarf nach Bedarf: Wenn das Commit für Azure Reservations nicht für Ihre aktuellen Anforderungen geeignet ist, sollten Sie die Skalierungspläne für die automatische Skalierung für die dynamische Bereitstellung/Aufhebung der Bereitstellung von Sitzungshosts in Betracht ziehen, da sich die Nachfrage über den Tag/die Woche ändert.

- Auswerten von Lastenausgleichsoptionen: Konfigurieren Sie den Algorithmus für den Hostpoollastenausgleich zuerst. Beachten Sie jedoch, dass dies die Benutzerfreundlichkeit beeinträchtigt. die standardmäßige breite erste optimierte Benutzeroberfläche. Weitere Informationen finden Sie unter Konfigurieren des Hostpoollastenausgleichs in Azure Virtual Desktop.

Operative Exzellenz

Operational Excellence deckt die Betriebsprozesse ab, mit denen eine Anwendung bereitgestellt und in der Produktion ausgeführt wird. Weitere Informationen finden Sie in der Prüfliste zur Entwurfsüberprüfung für Operational Excellence.

-

Konfigurieren von Warnungen: Konfigurieren Sie Warnungen für den Dienststatus und die Ressourcenintegrität , um über die Integrität der von Ihnen verwendeten Azure-Dienste und -Regionen auf dem Laufenden zu bleiben.

- Überwachen Sie die Azure Storage-Lösung, die Sie zum Hosten von FSLogix-Profilen oder App Attach-Freigaben verwenden, um sicherzustellen, dass Schwellenwerte nicht überschritten werden, was sich negativ auf Ihre Benutzererfahrung auswirkt.

- Sammeln von Leistungsdaten: Installieren Sie den Azure Monitoring Agent auf Ihren Azure Virtual Desktop-Sitzungshosts, um Leistungsindikatoren und Ereignisprotokolle zu extrahieren und zu überwachen. Weitere Informationen finden Sie in der Liste der konfigurierbaren Leistungsmetriken/Leistungsindikatoren und Ereignisprotokolle.

- Sammeln Sie Nutzungseinblicke: Verwenden Sie Azure Virtual Desktop Insights , um bei Überprüfungen zu helfen, z. B. welche Clientversionen eine Verbindung herstellen, Möglichkeiten zum Kostensparen oder zu wissen, ob Ressourcenbeschränkungen oder Konnektivitätsprobleme auftreten.

- Optimieren von Diagnoseeinstellungen: Aktivieren Sie Diagnoseeinstellungen für alle Dienste, Azure Virtual Desktop-Arbeitsbereiche, Anwendungsgruppen, Hostpools, Speicherkonten. Bestimmen Sie, welche Einstellungen für Ihre Vorgänge aussagekräftig sind. Deaktivieren Sie Einstellungen, die nicht sinnvoll sind, um unangemessene Kosten zu vermeiden; Speicherkonten (insbesondere der Dateidienst), die eine hohe Menge an IOPS sehen, können hohe Überwachungskosten verursachen.

Leistungseffizienz

Die Leistungseffizienz bezieht sich auf die Fähigkeit Ihrer Workload, die Anforderungen der Benutzer effizient zu erfüllen. Weitere Informationen finden Sie in der Prüfliste zur Entwurfsüberprüfung für Die Leistungseffizienz.

- Verwenden Sie Antivirenausschlüsse: Für Profillösungen wie FSLogix, die virtuelle Festplattendateien bereitstellen, wird empfohlen, diese Dateierweiterungen auszuschließen. Weitere Informationen finden Sie unter Konfigurieren von Antivirendatei- und Ordnerausschlüssen.

- Optimieren der Latenz: Für Clients, die eine Point-to-Site (P2S)-VPN-Verbindung verwenden, verwenden Sie einen geteilten Tunnel, der auf Dem User Datagram Protocol (UDP) basiert, um die Latenz zu reduzieren und die Bandbreitennutzung des Tunnels zu optimieren. Verwenden Sie für Standortclients, die ein VPN oder Azure ExpressRoute verwenden, RDP Shortpath , um die Roundtripzeit zu reduzieren, wodurch die Benutzerfreundlichkeit bei latenzempfindlichen Anwendungen und Eingabemethoden verbessert wird.

-

Berechnen der richtigen Größe: Richtlinien für die Größenanpassung virtueller Computer enthalten die maximal vorgeschlagene Anzahl von Benutzern pro vCPU (Virtual Central Processing Unit) und minimale VM-Konfigurationen für verschiedene Workloads. Diese Daten helfen Ihnen dabei, die für Ihren Hostpool benötigten VMs abzuschätzen.

- Verwenden Sie Simulationstools, um Bereitstellungen sowohl mit Stresstests als auch mit realen Nutzungssimulationen zu testen. Stellen Sie sicher, dass das System reaktionsfähig und robust genug ist, um den Anforderungen des Benutzers gerecht zu werden, und denken Sie daran, die Ladegrößen beim Testen zu variieren.

- Verwenden Sie kurzlebige Betriebssystemdatenträger: Wenn Sie Ihre Sitzungshosts wie Rinder im Gegensatz zu Haustieren behandeln, sind ephemerale Betriebssystemdatenträger eine hervorragende Möglichkeit, die Leistung, Latenz ähnlich temporärer Datenträger zu verbessern und gleichzeitig Kosten zu sparen, während sie kostenlos sind.

Einschränkungen

Azure Virtual Desktop hat, ähnlich wie Azure, bestimmte Dienstbeschränkungen, die Sie beachten müssen. Um Änderungen in der Skalierungsphase zu vermeiden, ist es eine gute Idee, einige dieser Einschränkungen während der Entwurfsphase zu beheben.

Weitere Informationen zu den Einschränkungen des Azure Virtual Desktop-Diensts finden Sie unter Azure Virtual Desktop Service-Grenzwerte.

Beachten Sie außerdem Folgendes:

- Sie können nicht mehr als 500 Anwendungsgruppen pro Microsoft Entra-Mandant* erstellen.

- Wenn Sie mehr als 500 Anwendungsgruppen benötigen, erstellen Sie ein Supportticket über das Azure-Portal.

- Es wird empfohlen, nicht mehr als 50 Anwendungen pro Anwendungsgruppe zu veröffentlichen.

- Wir empfehlen, dass Sie nicht mehr als 5.000 VMs pro Azure-Abonnement und Region bereitstellen. Diese Empfehlung gilt sowohl für persönliche als auch gepoolte Hostpools, basierend auf Windows Enterprise Einzel- und Mehrfachsitzungen. Die meisten Kunden verwenden Windows Enterprise mit mehreren Sitzungen, wodurch sich mehrere Benutzer*innen bei den einzelnen virtuellen Computern anmelden können. Sie können die Ressourcen einzelner Sitzungshost-VMs erhöhen, um mehr Benutzersitzungen zu ermöglichen.

- Für Tools zur automatischen Sitzungshost-Skalierung liegen die Grenzen bei etwa 2.500 VMs pro Azure-Abonnement und Region, da die Interaktion mit dem VM-Status mehr Ressourcen verbraucht.

- Unternehmensumgebungen mit mehr als 5.000 VMs pro Azure-Abonnement in derselben Region können Sie verwalten, indem Sie mehrere Azure-Abonnements in einer Hub-Spoke-Architektur erstellen und über ein Peering virtueller Netzwerke miteinander verbinden (mit einem Abonnement pro Spoke). Außerdem können Sie VMs in einer anderen Region im selben Abonnement bereitstellen, um die Anzahl der VMs zu erhöhen.

- Aufgrund der Einschränkungsgrenzwerte für Abonnement-APIs für Azure Resource Manager (ARM) sind nicht mehr als 600 Neustarts von Azure-VMs pro Stunde über das Azure-Portal möglich. Sie können alle Ihre Computer gleichzeitig über das Betriebssystem neu starten. Dies zählt nicht zu den Abonnement-API-Aufrufen für Azure Resource Manager. Weitere Informationen zum Zählen und Beheben von Einschränkungsgrenzwerten basierend auf Ihrem Azure-Abonnement finden Sie unter Problembehandlung bei API-Einschränkungsfehlern.

- Sie können derzeit bis zu 132 VMs in einer einzelnen ARM-Vorlagenbereitstellung im Azure Virtual Desktop-Portal bereitstellen. Führen Sie die ARM-Vorlagenbereitstellung im Azure Virtual Desktop-Portal mehrmals aus, um mehr als 132 VMs zu erstellen.

- Präfixe für Azure-VM-Sitzungshosts dürfen eine Länge von 11 Zeichen nicht überschreiten, da Instanznamen automatisch zugewiesen werden und das NetBIOS-Limit 15 Zeichen pro Computerkonto beträgt.

- Standardmäßig können Sie von den meisten Ressourcentypen bis zu 800 Instanzen in einer Ressourcengruppe bereitstellen. Azure Compute verfügt nicht über diese Beschränkung.

Weitere Informationen zu Azure-Abonnementbeschränkungen finden Sie unter Azure-Abonnement- und Dienstbeschränkungen, Kontingente und Einschränkungen.

Bereitstellen dieses Szenarios

Eine Sammlung von ARM-Vorlagen kann verwendet werden, um die Bereitstellung Ihrer Azure Virtual Desktop-Umgebung zu automatisieren. Diese ARM-Vorlagen unterstützen nur die Azure Resource Manager-Objekte für Azure Virtual Desktop. Sie bieten keine Unterstützung für Azure Virtual Desktop (klassisch).

Weitere Szenarien stehen in den Microsoft Developer Tools zur Verfügung, die mehrere Bereitstellungsoptionen unterstützen:

- Azure Virtual Desktop mit Microsoft Entra ID Join

- Azure Virtual Desktop mit FSLogix und AD DS-Beitritt

Beitragende

Dieser Artikel wird von Microsoft gepflegt. Er wurde ursprünglich von folgenden Mitwirkenden geschrieben:

Hauptautor:

- Tom Hickling | Senior Product Manager, Azure Virtual Desktop Engineering

Andere Mitwirkende:

- Nelson Del Villar | Cloud Solution Architect, Azure Core Infrastructure

Nächste Schritte

- Azure Virtual Desktop-Partnerintegrationen listet genehmigte Azure Virtual Desktop-Partneranbieter und unabhängige Softwareanbieter auf.

- Verwenden Sie das Virtual Desktop-Optimierungstool , um die Leistung in einer Windows 11 Enterprise VDI(Virtual Desktop Infrastructure)-Umgebung zu optimieren.

- Weitere Informationen finden Sie unter Deploy Microsoft Entra join virtual machines in Azure Virtual Desktop.

- Weitere Informationen zu Active Directory Domain Services.

- Was ist Microsoft Entra Connect?

- Weitere Informationen zum Azure Virtual Desktop Well-Architected Framework

Zugehörige Ressourcen

- Weitere Informationen zur Architektur mehrerer Active Directory-Gesamtstrukturen finden Sie unter Architektur mehrerer Active Directory-Gesamtstrukturen in Azure Virtual Desktop.