Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Tipp

Wussten Sie, dass Sie die Features in Microsoft Defender für Office 365 Plan 2 kostenlos testen können? Verwenden Sie die 90-Tage-Testversion von Defender für Office 365 im Microsoft Defender-Portal-Testversionshub. Informationen dazu, wer sich registrieren und testen kann, finden Sie unter Try Microsoft Defender for Office 365.

In allen Microsoft 365-Organisationen sind verschiedene Berichte verfügbar, die Ihnen helfen, zu sehen, wie E-Mail-Sicherheitsfeatures Ihre organization schützen. Wenn Sie über die erforderlichen Berechtigungen verfügen, können Sie diese Berichte wie in diesem Artikel beschrieben anzeigen und herunterladen.

Die Berichte sind im Microsoft Defender-Portal unter https://security.microsoft.com auf der Seite berichte für die Email & Zusammenarbeit unter Berichte>Email & Zusammenarbeit>Email & Berichte zur Zusammenarbeit verfügbar. Oder verwenden Sie , um direkt zur Seite Email & Zusammenarbeitsberichte zu wechselnhttps://security.microsoft.com/emailandcollabreport.

Zusammenfassungsinformationen für jeden Bericht sind auf der Seite verfügbar. Identifizieren Sie den Bericht, den Sie anzeigen möchten, und wählen Sie dann Details für diesen Bericht anzeigen aus.

Im weiteren Verlauf dieses Artikels werden die Berichte beschrieben, die ausschließlich für Defender für Office 365 gelten.

Hinweis

Einige der Berichte auf der Seite Email & Berichte zur Zusammenarbeit sind exklusiv für Office 365 Microsoft Defender. Informationen zu diesen Berichten finden Sie unter Anzeigen von Defender für Office 365-Berichten im Microsoft Defender-Portal.

Berichte, die sich auf den Nachrichtenfluss beziehen, befinden sich jetzt im Exchange Admin Center. Weitere Informationen zu diesen Berichten finden Sie unter Nachrichtenflussberichte im neuen Exchange Admin Center.

Einen Link zu diesen Berichten finden Sie im Defender-Portal unter Berichte>Email & Zusammenarbeit>Email & Berichte> für die ZusammenarbeitExchange-Nachrichtenflussberichte, über die Sie zu gelangenhttps://admin.exchange.microsoft.com/#/reports/mailflowreportsmain.

Email Änderungen des Sicherheitsberichts im Microsoft Defender-Portal

Ersetzte, verschobene oder veraltete Berichte werden in der folgenden Tabelle beschrieben.

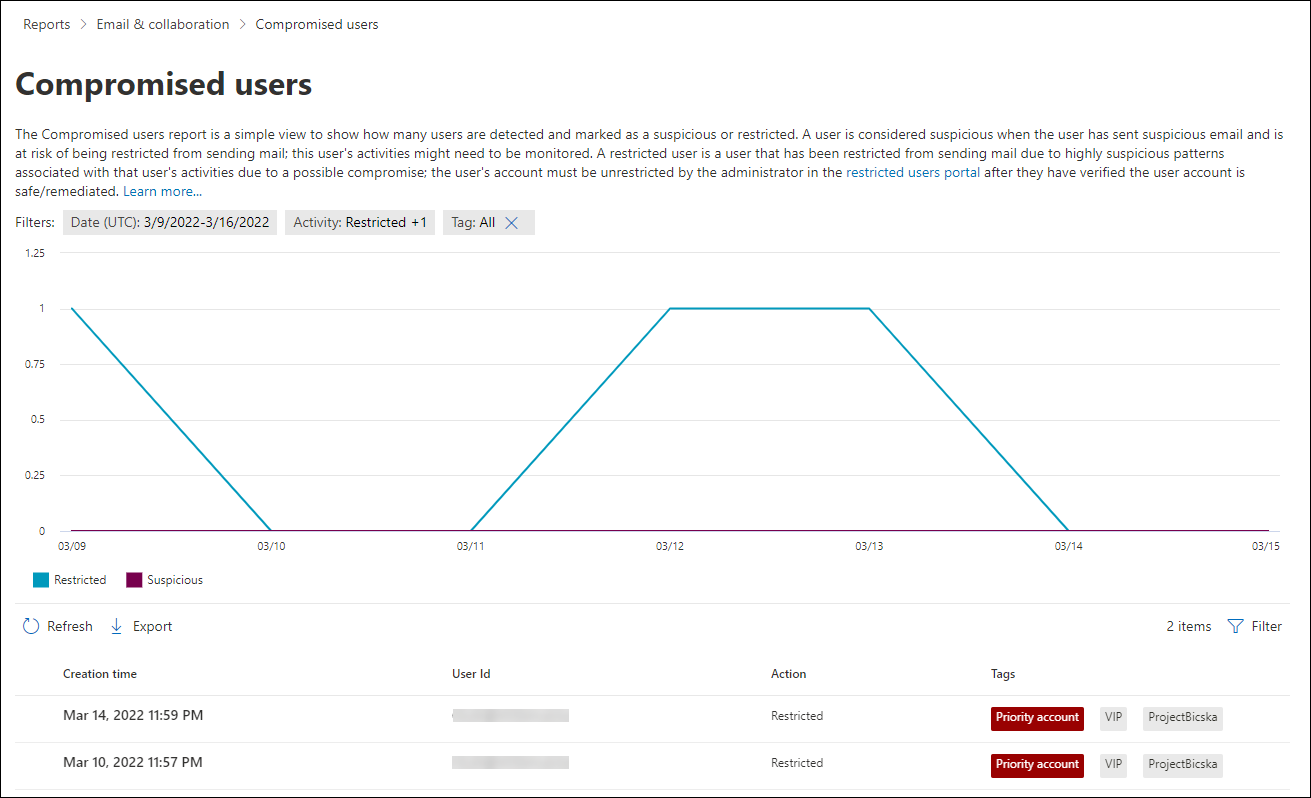

Bericht "Kompromittierte Benutzer"

Der Bericht Kompromittierte Benutzer zeigt die Anzahl der Benutzerkonten an, die innerhalb der letzten 7 Tage als verdächtig oder eingeschränkt markiert wurden. Konten in einem dieser Zustände sind problematisch oder sogar kompromittiert. Bei häufiger Verwendung können Sie den Bericht verwenden, um Spitzen und sogar Trends in verdächtigen oder eingeschränkten Konten zu erkennen. Weitere Informationen zu kompromittierten Benutzern finden Sie unter Reagieren auf ein kompromittiertes E-Mail-Konto.

In der Aggregatansicht werden Daten für die letzten 90 Tage und in der Detailansicht Daten für die letzten 30 Tage angezeigt.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Kompromittierte Benutzer, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie https://security.microsoft.com/reports/CompromisedUsers, um direkt zum Bericht zu wechseln.

Auf der Seite Kompromittierte Benutzer zeigt das Diagramm die folgenden Informationen für den angegebenen Datumsbereich an:

- Eingeschränkt: Das Benutzerkonto wurde aufgrund von stark verdächtigen Mustern für das Senden von E-Mails eingeschränkt.

- Verdächtig: Das Benutzerkonto hat verdächtige E-Mails gesendet und besteht die Gefahr, dass das Senden von E-Mails eingeschränkt wird.

Die Detailtabelle unterhalb des Diagramms enthält die folgenden Informationen:

- Erstellungszeit

- Benutzer-ID

- Aktion

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC):Startdatum und Enddatum.

- Aktivität: Eingeschränkt oder verdächtig

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Kompromittierte Benutzer sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

Exchange-Transportregelbericht

Hinweis

Der Exchange-Transportregelbericht ist jetzt im EAC verfügbar. Weitere Informationen finden Sie unter Exchange-Transportregelbericht im neuen EAC.

Weiterleitungsbericht

Hinweis

Dieser Bericht ist jetzt im EAC verfügbar. Weitere Informationen finden Sie unter Bericht über automatisch weitergeleitete Nachrichten im neuen EAC.

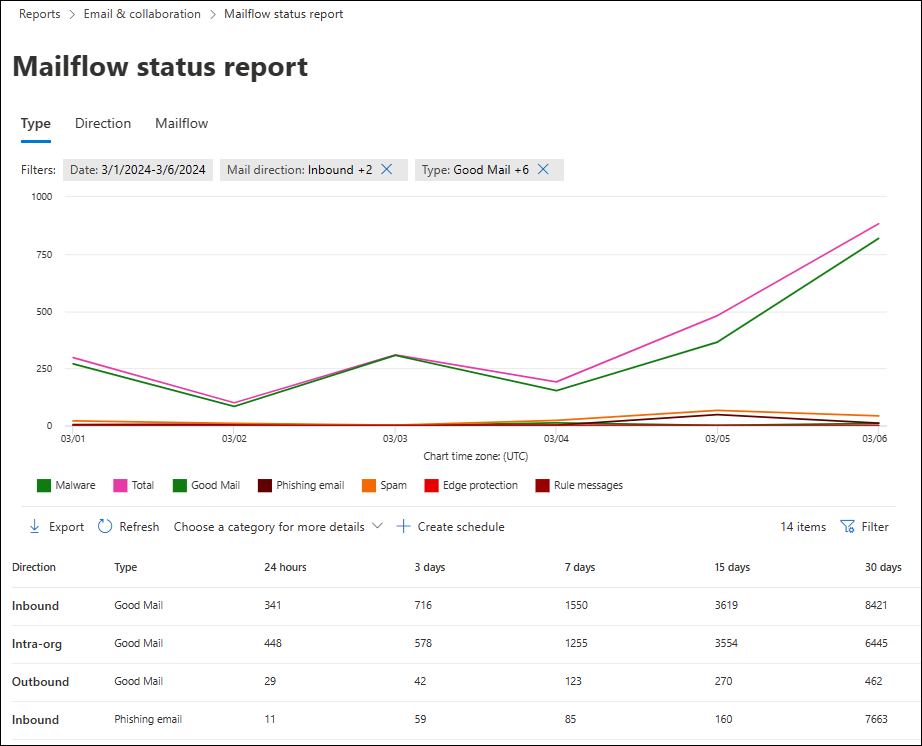

Mailflow-status-Bericht

Der Bericht "Mailflow status" ist ein intelligenter Bericht, der Informationen zu eingehenden und ausgehenden E-Mails, Spamerkennungen, Schadsoftware, als "gut" identifizierten E-Mails und Informationen zu zulässigen oder blockierten E-Mails am Edge anzeigt. Dieser Bericht ist der einzige Bericht, der Edgeschutzinformationen enthält. Der Bericht zeigt, wie viele E-Mails blockiert sind, bevor sie den Dienst zur Prüfung durch Microsoft 365 verwenden.

Tipp

Wenn eine Nachricht an fünf Empfänger gesendet wird, werden sie als fünf verschiedene Nachrichten und nicht als eine Nachricht gezählt.

Der Bericht Mailflow status zeigt die primäre Bedrohung an, die für das Blockieren oder Quarantänen von Nachrichten verantwortlich ist. Bedrohungserkennungen Explorer oder Echtzeiterkennungen und erweiterte Suche in Defender für Office 365 Plan 2 zeigen primäre und sekundäre Bedrohungen an, die für das Blockieren oder Quarantänen von Nachrichten verantwortlich sind. Ein Konflikt oder das mehrfache Zählen desselben Elements führt nicht zu der erhöhten Nachrichtenanzahl in diesen anderen Berichterstellungsfeatures. Die erhöhte Anzahl von Nachrichten ist das Ergebnis der gleichzeitigen Anzeige aller erkannten Bedrohungen.

Die aggregierte Nachrichtenanzahl im Mailflow-status-Bericht kann aufgrund einer ZAP-Aktivität (AutoPurge) von null Stunden auch höher sein als die Nachrichtenanzahl an den folgenden Speicherorten:

- Bedrohungserkennungen Explorer oder Echtzeiterkennungen.

- Die Detailtabelle des Berichts threat protection status.

- Die Ausgabe der Cmdlets Get-MailDetailATPReport oder Get-MailTrafficATPReport in Exchange Online PowerShell.

ZAP entfernt Nachrichten nach der Zustellung aus Postfächern, sodass sich die ZAP-Aktivität nicht auf die Nachrichtenanzahl im Mailflow-status-Bericht auswirkt. Die ZAP-Aktivität wirkt sich auf die Nachrichtenanzahl in Bedrohungs- Explorer- oder Echtzeiterkennungen aus. Verwenden Sie in Defender für Office 365 den Bericht post-delivery-Aktivitäten, um den Lebenszyklus von ZAP für Nachrichten im organization zu verstehen.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Mailflow status Zusammenfassung, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie https://security.microsoft.com/reports/mailflowStatusReport, um direkt zum Bericht zu wechseln.

Die verfügbaren Ansichten im Mailflow-status-Bericht werden in den folgenden Unterabschnitten beschrieben.

Typansicht für den Mailflow-status-Bericht

Auf der Berichtsseite Mailflow status ist standardmäßig die Registerkarte Typ ausgewählt. Das Diagramm zeigt die folgenden Informationen für den angegebenen Datumsbereich:

- Schadsoftware: Email durch verschiedene Filter als Schadsoftware blockiert.

- Total

- Gute E-Mails: Email nicht als Spam eingestuft oder von Benutzer- oder Organisationsrichtlinien zugelassen.

- Phishing-E-Mail: Email als Phishing durch verschiedene Filter blockiert.

- Spam: Email durch verschiedene Filter als Spam blockiert.

- Edgeschutz: Email vor der Prüfung durch Microsoft 365 am Edge/Perimeter abgelehnt.

- Regelnachrichten: Email durch Nachrichtenflussregeln (auch als Transportregeln bezeichnet) unter Quarantäne gesetzt.

- Verhinderung von Datenverlust: Email durch DLP-Richtlinien (Data Loss Prevention, Verhinderung von Datenverlust) unter Quarantäne.

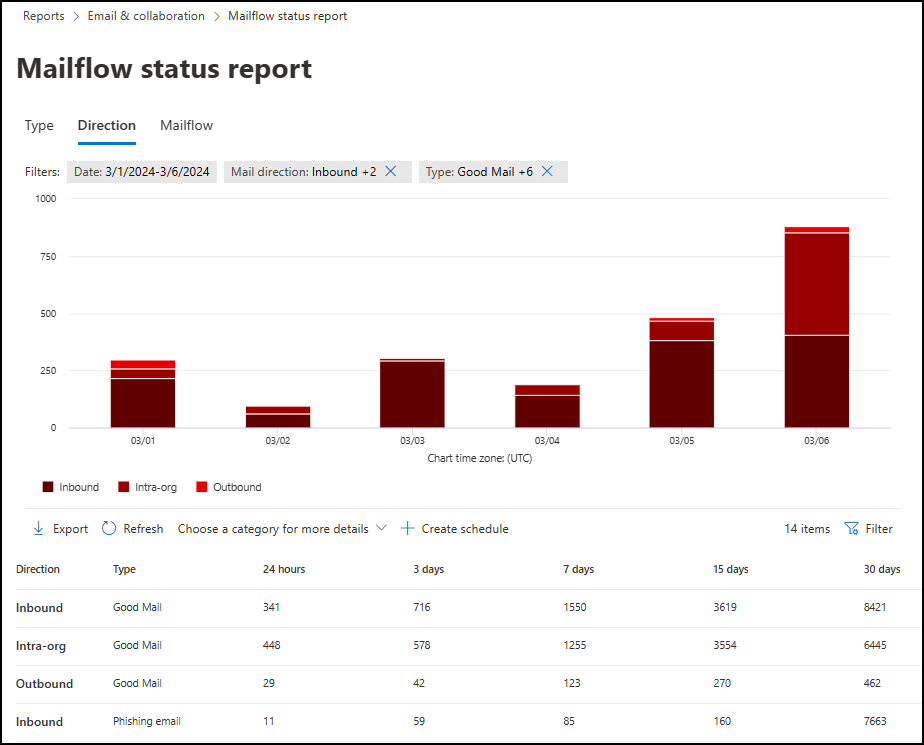

Die Detailtabelle unterhalb des Diagramms enthält die folgenden Informationen:

- Richtung

- Type

- 24 Stunden

- 3 Tage

- 7 Tage

- 15 Tage

- 30 Tage

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC):Startdatum und Enddatum.

- E-Mail-Richtung: Wählen Sie Eingehend, Ausgehend und Organisationsintern aus.

-

Typ: Wählen Sie mindestens einen der folgenden Werte aus:

- Gute Post

- Schadsoftware

- Spam

- Edge-Schutz

- Regelmeldungen

- Phishing-E-Mail

- Verhinderung von Datenverlust

- Domäne: Wählen Sie Alle oder eine akzeptierte Domäne aus.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wählen Sie auf der Registerkarte Typ die Option Kategorie auswählen aus, um weitere Informationen anzuzeigen:

- Phishing-E-Mail: Diese Auswahl führt Sie zu View data by Email > Phish and Chart breakdown by Detection Technology in the Threat Protection status report.

- Schadsoftware in E-Mails: Diese Auswahl führt Sie zu Anzeigen von Daten nach Email > Schadsoftware und Diagrammaufschlüsselung nach Erkennungstechnologie im Bericht Threat Protection status.

- Spamerkennungen: Diese Auswahl führt Sie zu Anzeigen von Daten nach Email > Spam und Diagrammaufschlüsselung nach Erkennungstechnologie im Bericht Threat Protection status.

Auf der Registerkarte Typ sind die ![]() Aktionen Zeitplan erstellen und

Aktionen Zeitplan erstellen und ![]() Exportieren verfügbar.

Exportieren verfügbar.

Richtungsansicht für den Mailflow-status-Bericht

Auf der Registerkarte Richtung zeigt das Diagramm die folgenden Informationen für den angegebenen Datumsbereich an:

- Eingehende

- Organisationsintern

- Ausgehend

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

Datum (UTC):Startdatum und Enddatum.

Hinweis

Um Daten für ein bestimmtes Datum anzuzeigen, verwenden Sie den Tag danach. Um beispielsweise Daten vom 10. Januar anzuzeigen, verwenden Sie den 11. Januar im Filter. Die heutigen Daten stehen morgen für die Filterung zur Verfügung.

Berichtsdaten für einige Tage werden kontinuierlich aktualisiert. Je länger Sie also mit der Ausführung des Berichts warten, desto stabiler sind die Nachrichtenanzahl und Klassifizierungen. Um beispielsweise umfassende wöchentliche Daten von Sonntag, dem 10. bis Samstag, den 17. zurückzugeben, führen Sie den Bericht am Freitag den 23. aus. Der gleiche Bericht, der am Sonntag, den 18. oder Dienstag, den 20. ausgeführt wird, kann leicht unterschiedliche Nachrichtenanzahlen und Klassifizierungen enthalten.

E-Mail-Richtung: Wählen Sie Eingehend, Ausgehend und Organisationsintern aus.

Typ: Wählen Sie mindestens einen der folgenden Werte aus:

- Gute Post

- Schadsoftware

- Spam

- Edge-Schutz

- Regelmeldungen

- Phishing-E-Mail

- Verhinderung von Datenverlust: Email durch DLP-Richtlinien (Data Loss Prevention, Verhinderung von Datenverlust) unter Quarantäne.

Domäne: Wählen Sie Alle oder eine akzeptierte Domäne aus.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wählen Sie auf der Registerkarte Richtung die Option Kategorie auswählen aus, um weitere Informationen anzuzeigen:

- Phishing-E-Mail: Diese Auswahl führt Sie zu View data by Email > Phish and Chart breakdown by Detection Technology in the Threat Protection status report.

- Schadsoftware in E-Mails: Diese Auswahl führt Sie zu Anzeigen von Daten nach Email > Schadsoftware und Diagrammaufschlüsselung nach Erkennungstechnologie im Bericht Threat Protection status.

- Spamerkennungen: Diese Auswahl führt Sie zu Anzeigen von Daten nach Email > Spam und Diagrammaufschlüsselung nach Erkennungstechnologie im Bericht Threat Protection status.

Auf der Registerkarte Richtung sind die ![]() Aktionen Zeitplan erstellen und

Aktionen Zeitplan erstellen und ![]() Exportieren verfügbar.

Exportieren verfügbar.

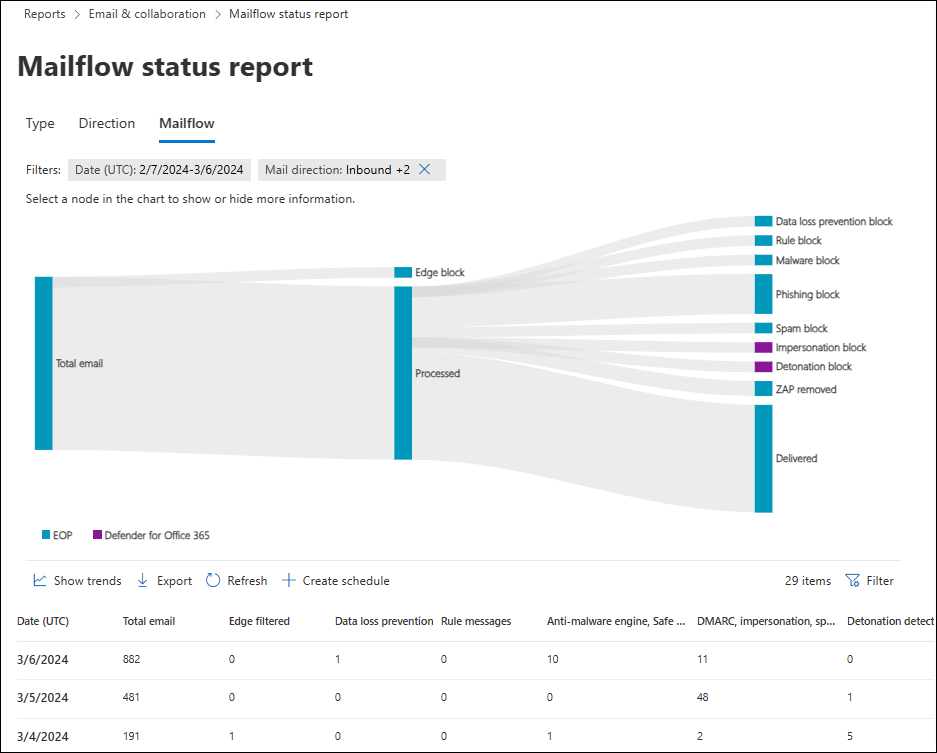

Mailflowansicht für den Mailflow-status-Bericht

Auf der Registerkarte Mailflow wird gezeigt, wie die E-Mail-Bedrohungsschutzfunktionen von Microsoft eingehende und ausgehende E-Mails in Ihrem organization filtern. In dieser Ansicht wird ein horizontales Flussdiagramm (als Sankey-Diagramm bezeichnet) verwendet, um Details zur Gesamtzahl der E-Mails und zur Auswirkung von Bedrohungsschutzfeatures auf diese Anzahl bereitzustellen.

Die Aggregatansicht und die Detailtabellenansicht ermöglichen eine Filterung von 90 Tagen.

Das Diagramm ist in die folgenden horizontalen Bänder unterteilt:

- Gesamt-E-Mail-Band : Dieser Wert wird immer zuerst angezeigt.

-

Edgeblock und verarbeitetes Band:

- Edgeblock: Nachrichten, die am Edge gefiltert und als Edgeschutz identifiziert werden.

- Verarbeitet: Nachrichten, die vom Filterstapel verarbeitet werden.

- Ergebnisband:

- Block zur Verhinderung von Datenverlust

- Regelblock: Nachrichten werden nach Exchange-Nachrichtenflussregeln (Transportregeln) unter Quarantäne gesetzt.

- Malwareblock: Als Schadsoftware identifizierte Nachrichten.*

- Phishingblock: Nachrichten, die als Phishing identifiziert wurden.*

- Spamblock: Nachrichten, die als Spam identifiziert wurden.*

- Identitätswechselblock: Nachrichten, die als Benutzeridentitätswechsel oder Domänenidentitätswechsel in Defender für Office 365 erkannt wurden.*

- Detonationsblock: Nachrichten, die während der Datei- oder URL-Detonation von Richtlinien für sichere Anlagen oder Richtlinien für sichere Links in Defender für Office 365 erkannt wurden.*

- ZAP entfernt: Nachrichten, die durch automatische Löschung (Zero-Hour Auto Purge, ZAP) entfernt wurden.*

- Übermittelt: Nachrichten, die an Benutzer aufgrund einer Zulassung übermittelt werden.*

Wenn Sie im Diagramm auf ein horizontales Band zeigen, wird die Anzahl der zugehörigen Nachrichten angezeigt.

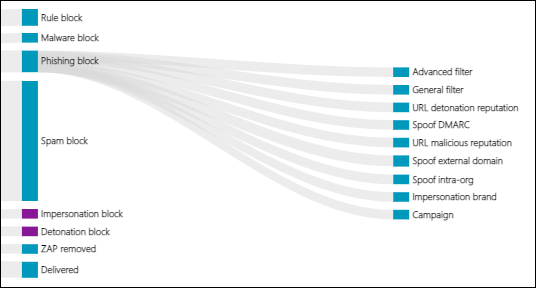

* Wenn Sie dieses Element auswählen, wird das Diagramm erweitert, um weitere Details anzuzeigen. Eine Beschreibung der einzelnen Elemente in den erweiterten Knoten finden Sie unter Erkennungstechnologien.

Wenn Sie in Defender für Office 365 den Filter "Phishingblock>Allgemein" auswählen, werden die Ergebnisse der Bedrohungsklassifizierung angezeigt. Weitere Informationen finden Sie unter Bedrohungsklassifizierung in Microsoft Defender für Office 365.

Die Detailtabelle unterhalb des Diagramms enthält die folgenden Informationen:

- Datum (UTC)

- E-Mails gesamt

- Edge gefiltert

- Regelmeldungen

- Antischadsoftware-Engine, sichere Anlagen, regelgefiltert

- DMARC-Identitätswechsel, Spoof, Phish gefiltert

- Detonationserkennung

- Antispam gefiltert

- ZAP entfernt

- Nachrichten, bei denen keine Bedrohungen erkannt wurden

Wählen Sie eine Zeile in der Detailtabelle aus, um eine weitere Aufschlüsselung der E-Mail-Anzahl im daraufhin geöffneten Details-Flyout anzuzeigen.

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum.

- E-Mail-Richtung: Wählen Sie Eingehend, Ausgehend und Organisationsintern aus.

- Domäne: Wählen Sie Alle oder eine akzeptierte Domäne aus.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

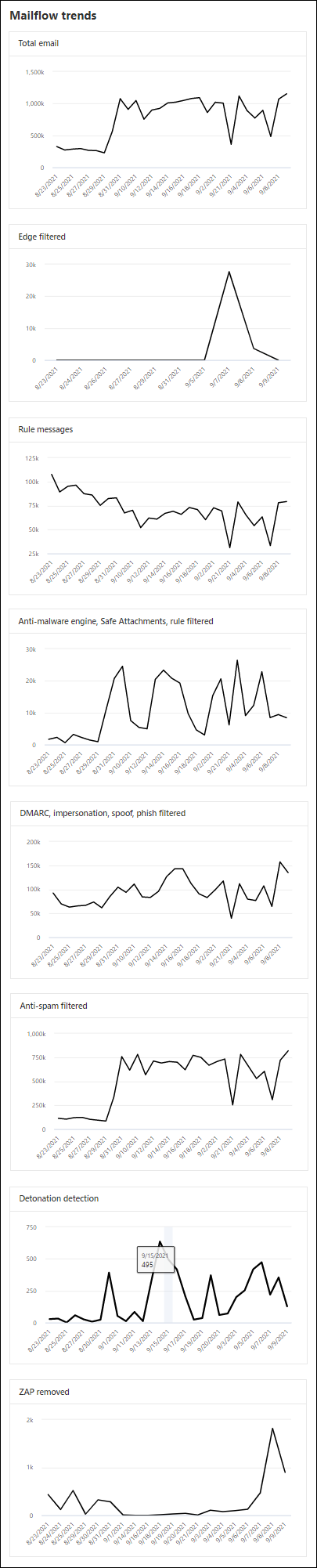

Wählen Sie auf der Registerkarte Mailflowdie Option Trends anzeigen aus![]() , um Trenddiagramme im daraufhin geöffneten Flyout "Nachrichtenflusstrends" anzuzeigen.

, um Trenddiagramme im daraufhin geöffneten Flyout "Nachrichtenflusstrends" anzuzeigen.

Auf der Registerkarte Nachrichtenfluss ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

Bericht zur Erkennung von Schadsoftware

Hinweis

Dieser Bericht ist veraltet. Die gleichen Informationen sind im Bericht Threat Protection status verfügbar.

E-Mail-Latenzbericht

Der E-Mail-Latenzbericht in Defender für Office 365 enthält Informationen zur E-Mail-Zustellungs- und Detonationswartezeit in Ihrem organization. Weitere Informationen finden Sie unter E-Mail-Latenzbericht.

Aktivitätenbericht nach der Übermittlung

Der Bericht zu Aktivitäten nach der Übermittlung ist nur in Organisationen mit Microsoft Defender für Office 365 Plan 2 verfügbar. Weitere Informationen zum Bericht finden Sie unter Aktivitätenbericht nach der Übermittlung.

Spamerkennungsbericht

Hinweis

Dieser Bericht ist veraltet. Die gleichen Informationen sind im Bericht Threat Protection status verfügbar.

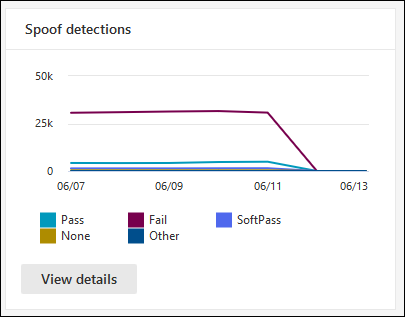

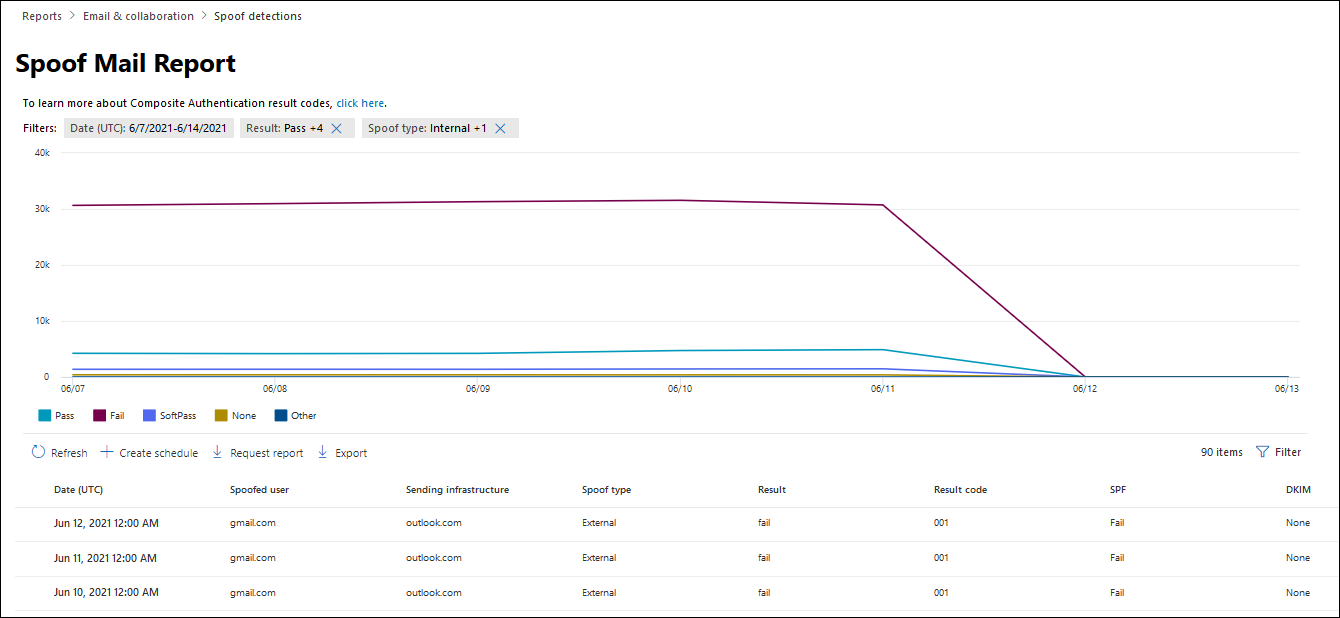

Bericht zu Spooferkennungen

Der Bericht spoof detections (Spooferkennungen ) enthält Informationen zu Nachrichten, die aufgrund von Spoofing blockiert oder zugelassen wurden. Weitere Informationen zum Spoofing finden Sie unter Anti-Spoofing-Schutz.

Die Aggregat- und Detailansichten des Berichts ermöglichen eine Filterung von 90 Tagen.

Hinweis

Die neuesten verfügbaren Daten im Bericht sind 3 bis 4 Tage alt.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Spooferkennungen, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie https://security.microsoft.com/reports/SpoofMailReport, um direkt zum Bericht zu wechseln.

Das Diagramm zeigt die folgenden Informationen:

- Bestehen

- Fehler

- SoftPass

- Keine

- Other

Zeigen Sie auf einen Tag (Datenpunkt) im Diagramm, um zu sehen, wie viele gefälschte Nachrichten erkannt wurden und warum.

Die Detailtabelle unterhalb des Diagramms enthält die folgenden Informationen:

Date

Spoofter Benutzer

Senden der Infrastruktur

Spoof-Typ

Ergebnis

Ergebniscode

SPF

DKIM

DMARC

Nachrichtenanzahl

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Weitere Informationen zu zusammengesetzten Authentifizierungsergebniscodes finden Sie unter Antispam-Nachrichtenheader.

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

-

Ergebnis:

- Bestehen

- Fehler

- SoftPass

- Keine

- Other

- Spooftyp: Intern und Extern

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Spoof-E-Mail-Bericht sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

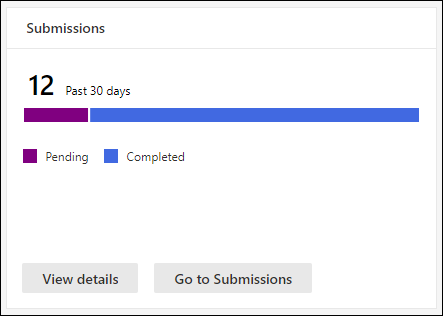

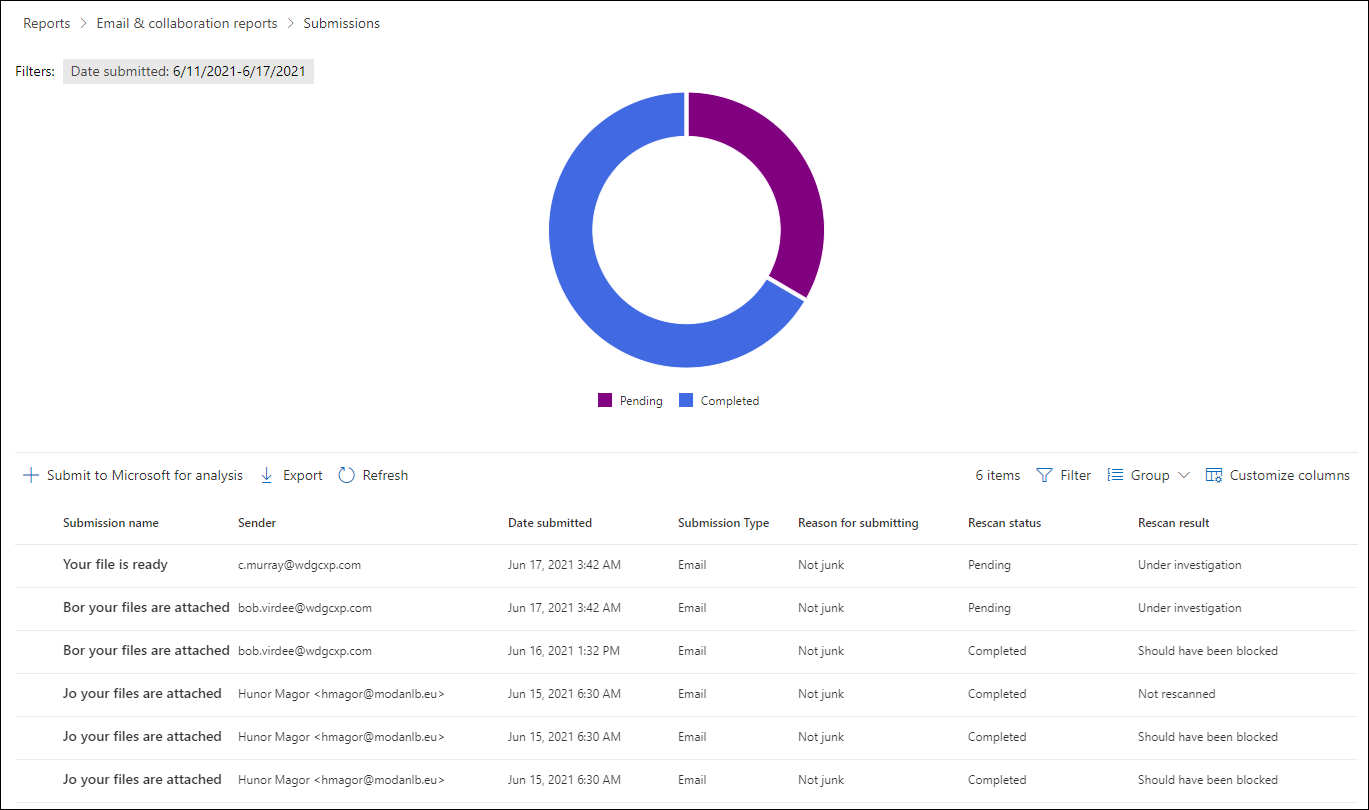

Übermittlungsbericht

Der Bericht Übermittlungen enthält Informationen zu Elementen, die Administratoren microsoft in den letzten 30 Tagen zur Analyse gemeldet haben. Weitere Informationen zu Administratorübermittlungen finden Sie unter Use Admin Submission to submit suspected spam, phish, URLs, and files to Microsoft.For more information about admin submissions, see Use Admin Submission to submit suspected spam, phish, URLs, and files to Microsoft.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Übermittlungen, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie https://security.microsoft.com/adminSubmissionReport, um direkt zum Bericht zu wechseln.

Um direkt zur Seite Übermittlungen im Defender-Portal zu wechseln, wählen Sie Zu Übermittlungen wechseln aus.

Das Diagramm zeigt die folgenden Informationen:

- Ausstehend

- Abgeschlossen

Die Detailtabelle unter dem Diagramm zeigt die gleichen Informationen und die gleichen verfügbaren Aktionen wie die Registerkarte E-Mails auf der Seite Übermittlungen unter https://security.microsoft.com/reportsubmission?viewid=email:

-

Anpassen von Spalten

Anpassen von Spalten -

Gruppe

Gruppe -

An Microsoft zur Analyse übermitteln

An Microsoft zur Analyse übermitteln

Weitere Informationen finden Sie unter Anzeigen von E-Mail-Administratorübermittlungen an Microsoft.

Wählen Sie Filter aus![]() , um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht und die Detailtabelle zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Übermitteltes Datum: Startdatum und Enddatum

- Übermittlungs-ID

- Netzwerknachrichten-ID

- Sender

- Empfänger

- Übermittlungsname

- Übermittelt von

-

Grund für die Übermittlung:

- Kein Junk-E-Mail

- Erscheint sauber

- Erscheint verdächtig

- Phishing

- Schadsoftware

- Spam

-

Status erneut scannen:

- Ausstehend

- Abgeschlossen

- Tags: Alle oder ein oder mehrere Benutzertags.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Übermittlungen ist die Aktion Exportieren verfügbar.

Threat Protection-Statusbericht

Der Bericht Threat Protection status ist in allen Organisationen mit Cloudpostfächern und in Microsoft 365-Organisationen mit Defender für Office 365 (enthalten oder in einem Add-On-Abonnement enthalten) verfügbar. Die Berichte enthalten jedoch unterschiedliche Daten. Microsoft 365-organization ohne Defender für Office 365 können beispielsweise Informationen zu schadsoftware anzeigen, die in E-Mails erkannt wurden, aber keine Informationen zu schädlichen Dateien, die von sicheren Anlagen für SharePoint, OneDrive und Microsoft Teams erkannt wurden.

Der Bericht enthält die Anzahl der E-Mail-Nachrichten mit schädlichen Inhalten. Zum Beispiel:

- Files oder Websiteadressen (URLs), die von der Antischadsoftware-Engine blockiert werden.

- Files oder Nachrichten, die von der automatischen Null-Stunden-Bereinigung (ZAP) betroffen sind

- Files oder Nachrichten, die von Defender für Office 365 blockiert wurden: Sichere Links, sichere Anlagen und Features zum Schutz vor Identitätswechseln in Antiphishingrichtlinien.

Sie können die Informationen in diesem Bericht verwenden, um Trends zu identifizieren oder zu bestimmen, ob Ihre Organisationsrichtlinien angepasst werden müssen.

Tipp

Wenn eine Nachricht an fünf Empfänger gesendet wird, werden sie als fünf verschiedene Nachrichten und nicht als eine Nachricht gezählt.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Übermittlungen, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie eine der folgenden URLs, um direkt zum Bericht zu wechseln:

- Microsoft 365-Organisationen ohne Defender für Office 365:https://security.microsoft.com/reports/TPSAggregateReport

- Microsoft 365-Organisationen mit Defender für Office 365 (enthalten oder in einem Add-On-Abonnement enthalten)::https://security.microsoft.com/reports/TPSAggregateReportATP

Das Diagramm zeigt standardmäßig die Daten der letzten sieben Tage an. Wählen Sie auf der Seite Threat Protection status Berichtdie Option Filter aus![]() , um einen Datumsbereich von 90 Tagen auszuwählen (Testabonnements können auf 30 Tage beschränkt sein). Die Detailtabelle ermöglicht das Filtern für 30 Tage.

, um einen Datumsbereich von 90 Tagen auszuwählen (Testabonnements können auf 30 Tage beschränkt sein). Die Detailtabelle ermöglicht das Filtern für 30 Tage.

Die verfügbaren Ansichten werden in den folgenden Unterabschnitten beschrieben.

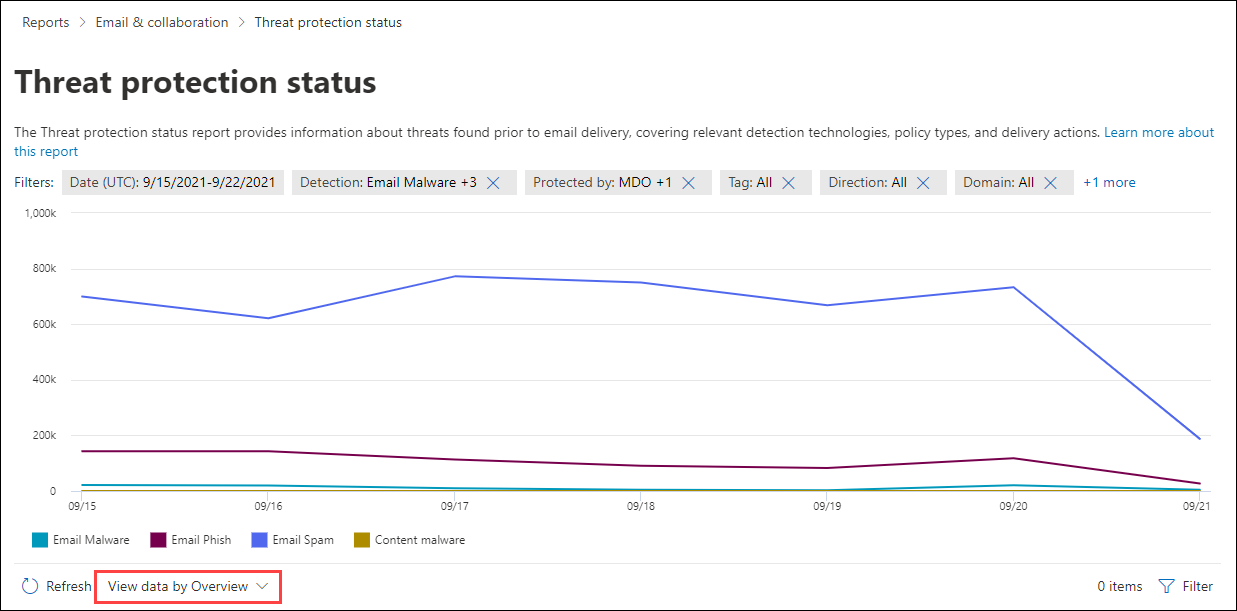

Anzeigen von Daten nach Übersicht

In der Ansicht Daten nach Übersicht anzeigen werden die folgenden Erkennungsinformationen im Diagramm angezeigt:

- Email Schadsoftware

- Email Phish

- Email Spam

- Schadsoftware für Inhalte (nur Defender für Office 365: Files von integriertem Virenschutz in SharePoint, OneDrive und Microsoft Teams und sichere Anlagen für SharePoint, OneDrive und Microsoft Teams erkannt)

Unter dem Diagramm ist keine Detailtabelle verfügbar.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum.

- Erkennung: Die gleichen Werte wie im Diagramm.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

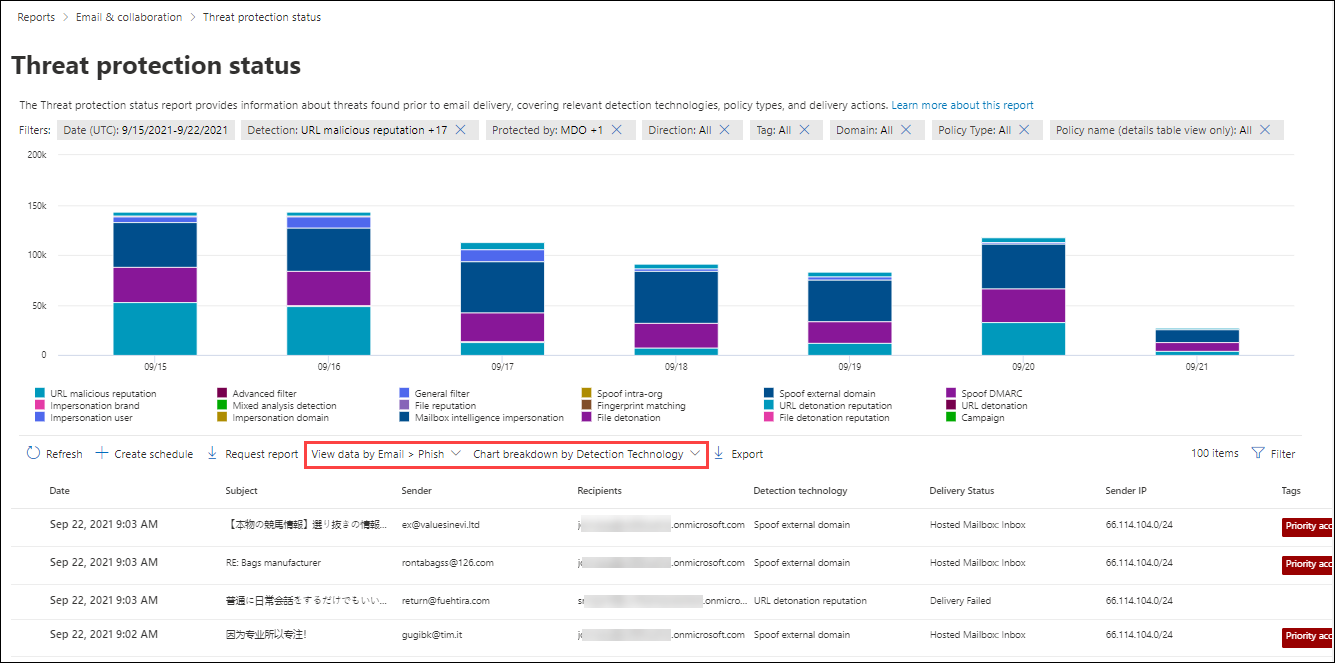

Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Erkennungstechnologie

Hinweis

Im Mai 2021 wurden Phishingerkennungen in E-Mails aktualisiert, um Nachrichtenanlagen einzuschließen , die Phishing-URLs enthalten. Diese Änderung könnte einen Teil des Erkennungsvolumens aus der Ansicht Daten anzeigen nach Email > Schadsoftware in die Ansicht Daten nach Email > Phish anzeigen verschieben. Anders ausgedrückt: Nachrichtenanlagen mit Phishing-URLs, die traditionell als Schadsoftware identifiziert wurden, können stattdessen als Phishing identifiziert werden.

In der Ansicht Daten nach Email > Aufschlüsselung von Phish und Diagramm nach Erkennungstechnologie anzeigen werden die folgenden Informationen im Diagramm angezeigt:

- Erweiterter Filter: Phishingsignale basierend auf maschinellem Lernen.

- Kampagne*: Als Teil einer Kampagne identifizierte Nachrichten.

- Datei-Detonation*: Sichere Anlagen haben während der Detonationsanalyse eine schädliche Anlage erkannt.

- Zuverlässigkeit *der Dateienttonung: Dateianlagen, die zuvor von Detonationen sicherer Anlagen in anderen Microsoft 365-Organisationen erkannt wurden.

- Dateireputation: Die Nachricht enthält eine Datei, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

- Fingerabdruckabgleich: Die Nachricht ähnelt stark einer zuvor erkannten schädlichen Nachricht.

- Allgemeiner Filter: Phishingsignale basierend auf Analystenregeln.

- Identitätswechselmarke: Absenderidentität bekannter Marken.

- Identitätswechseldomäne*: Identitätswechsel von Absenderdomänen, die Sie besitzen oder für den Schutz in Antiphishingrichtlinien angegeben haben.

- Identitätswechselbenutzer*: Identitätswechsel von geschützten Absendern, die Sie in Antiphishingrichtlinien angegeben oder durch Postfachintelligenz gelernt haben.

- LLM-Inhaltsanalyse: Analyse nach speziell erstellten großen Sprachmodellen von Microsoft, um schädliche E-Mails zu erkennen.

- Identitätswechsel der Postfachintelligenz*: Identitätswechselerkennungen von Postfachintelligenz in Antiphishingrichtlinien.

- Erkennung gemischter Analysen: Mehrere Filter haben zur Bewertung der Nachricht beigetragen.

- Spoof-DMARC: Fehler bei der Nachricht bei der DMARC-Authentifizierung.

- Spoof externe Domäne: Absender-E-Mail-Adressspoofing mithilfe einer Domäne, die für Ihre organization extern ist.

- Spoof innerhalb der Organisation: Spoofing der Absender-E-Mail-Adresse mithilfe einer Domäne, die für Ihre organization intern ist.

- URL-Detonation*: Sichere Links haben während der Detonationsanalyse eine schädliche URL in der Nachricht erkannt.

- URL-Detonationsreputation*: URLs, die zuvor von Safe Links-Detonationen in anderen Microsoft 365-Organisationen erkannt wurden.

- Url mit schädlichem Ruf: Die Nachricht enthält eine URL, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

*Nur Defender für Office 365

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

- Date

- Subject

- Sender

- Empfänger

- Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte aus dem Diagramm.

- Zustellungsstatus

- Sender-IP

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC): Startdatum und Enddatum

- Erkennung: Die gleichen Werte wie im Diagramm.

- Prioritätskontoschutz: Ja und Nein. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen des Schutzes von Prioritätskonten in Microsoft Defender für Office 365.

- Auswertung: Ja oder Nein.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

In Defender für Microsoft 365 sind die folgenden Aktionen oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

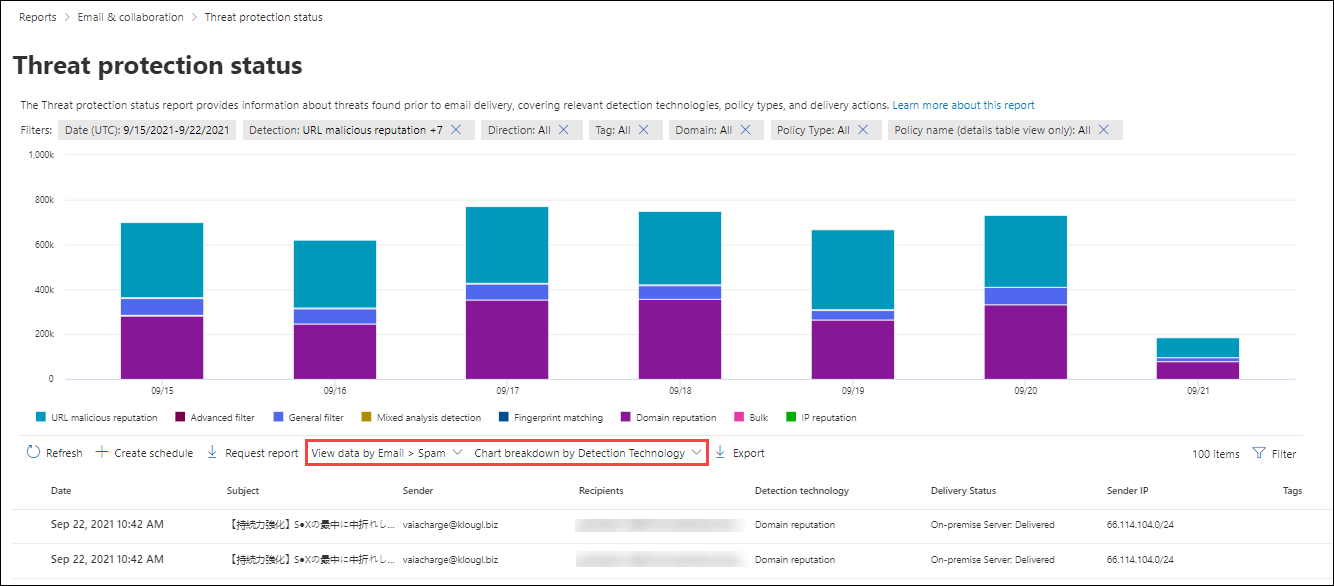

Anzeigen von Daten nach Email > Spam- und Diagrammaufschlüsselung nach Erkennungstechnologie

In der Ansicht Daten anzeigen nach Email > Spam- und Diagrammaufschlüsselung nach Erkennungstechnologie werden die folgenden Informationen im Diagramm angezeigt:

- Erweiterter Filter: Phishingsignale basierend auf maschinellem Lernen.

- Massen: Die Massenbeschwerdeebene (Bulk Complaint Level, BCL) der Nachricht überschreitet den definierten Schwellenwert für Spam.

- Domänenreputation: Die Nachricht stammt aus einer Domäne, die zuvor in anderen Microsoft 365-Organisationen als Spam gesendet wurde.

- Fingerabdruckabgleich: Die Nachricht ähnelt stark einer zuvor erkannten schädlichen Nachricht.

- Allgemeiner Filter

- IP-Zuverlässigkeit: Die Nachricht stammt von einer Quelle, die zuvor in anderen Microsoft 365-Organisationen als Spamversand identifiziert wurde.

- E-Mail-Bombenangriff: Nachrichten, die im Rahmen eines E-Mail-Bombenangriffs erkannt wurden, bei dem Angreifer zielorientierte E-Mail-Adressen mit einer überwältigenden Menge von Nachrichten überfluten.

- Erkennung gemischter Analysen: Mehrere Filter haben zur Bewertung der Nachricht beigetragen.

- Url mit schädlichem Ruf: Die Nachricht enthält eine URL, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

- Date

- Subject

- Sender

- Empfänger

- Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte aus dem Diagramm.

- Zustellungsstatus

- Sender-IP

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

Datum (UTC)Startdatum und Enddatum

Erkennung: Die gleichen Werte wie im Diagramm.

Massenbeschwerdeebene: Wenn der ErkennungswertMassen (allein oder mit anderen Werten) ausgewählt ist, steht der Schieberegler zum Filtern des Berichts nach dem ausgewählten BCL-Bereich zur Verfügung. Sie können diese Informationen verwenden, um den BCL-Schwellenwert in Antispamrichtlinien zu bestätigen oder anzupassen, um mehr oder weniger Massen-E-Mails in Ihre organization zuzulassen.

Wenn der ErkennungswertMassen nicht ausgewählt ist, ist der Schieberegler abgeblendet, und Massenerkennungen sind nicht im Bericht enthalten.

Prioritätskontoschutz: Ja und Nein. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen des Schutzes von Prioritätskonten in Microsoft Defender für Office 365.

Richtung: Alle oder geben Sie eingehend, ausgehend und organisationsintern ein.

Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

Empfänger

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

In Defender für Microsoft 365 sind die folgenden Aktionen oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

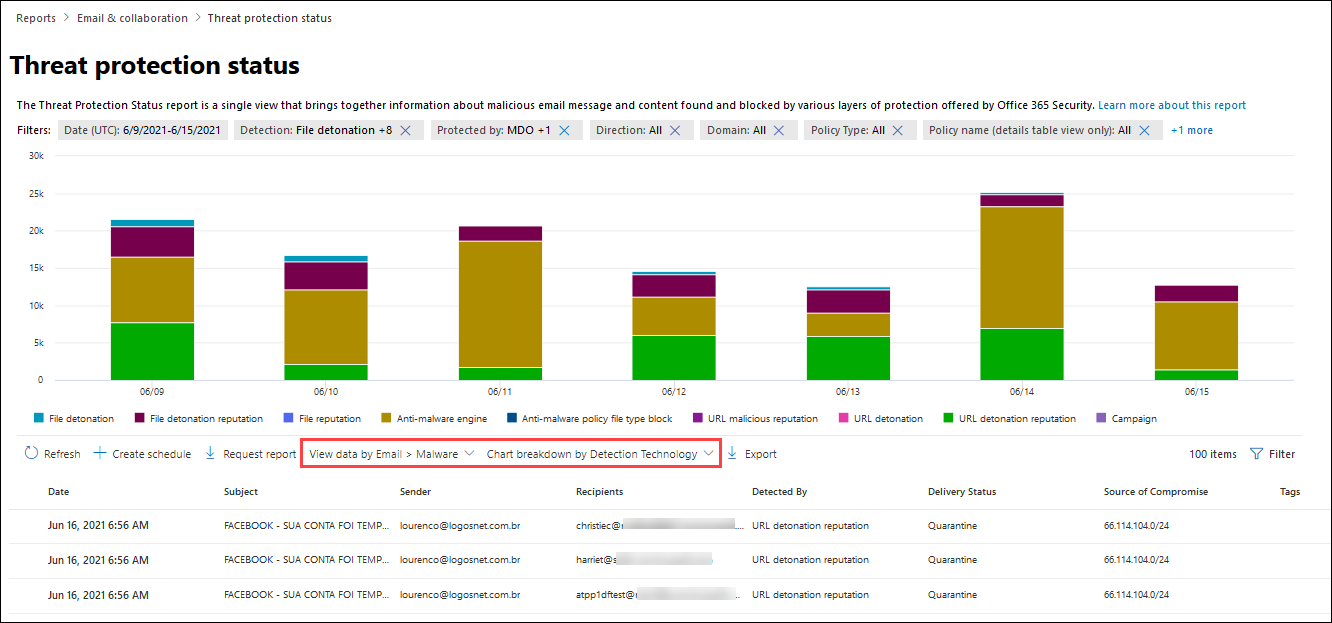

Anzeigen von Daten nach Email > Malware und Diagrammaufschlüsselung nach Erkennungstechnologie

Hinweis

Im Mai 2021 wurden Schadsoftwareerkennungen in E-Mails aktualisiert, um schädliche URLs in Nachrichtenanlagen einzuschließen. Diese Änderung könnte einen Teil des Erkennungsvolumens aus der Ansicht Daten anzeigen nach Email > Phish in die Ansicht Daten anzeigen nach Email > Schadsoftware verschieben. Mit anderen Worten, schädliche URLs in Nachrichtenanlagen, die traditionell als Phishing identifiziert wurden, können stattdessen als Schadsoftware identifiziert werden.

In der Ansicht Daten anzeigen nach Email > Aufschlüsselung von Schadsoftware und Diagramm nach Erkennungstechnologie werden die folgenden Informationen im Diagramm angezeigt:

- Anti-Malware-Engine*: Erkennung von Antischadsoftware.

- Kampagne*: Als Teil einer Kampagne identifizierte Nachrichten.

- Datei-Detonation*: Sichere Anlagen haben während der Detonationsanalyse eine schädliche Anlage erkannt.

- Zuverlässigkeit *der Dateienttonung: Dateianlagen, die zuvor von Detonationen sicherer Anlagen in anderen Microsoft 365-Organisationen erkannt wurden.

- Dateireputation: Die Nachricht enthält eine Datei, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

- URL-Detonation*: Sichere Links haben während der Detonationsanalyse eine schädliche URL in der Nachricht erkannt.

- URL-Detonationsreputation*: URLs, die zuvor von Safe Links-Detonationen in anderen Microsoft 365-Organisationen erkannt wurden.

- URL-Reputation als schädlich eingestuft

*Nur Defender für Office 365

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

Date

Subject

Sender

Empfänger

Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte aus dem Diagramm.

Übermittlungsstatus

Sender-IP

Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Erkennung: Die gleichen Werte wie im Diagramm.

- Prioritätskontoschutz: Ja und Nein. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen von Prioritätskonten in Microsoft Defender für Office 365.

- Auswertung: Ja oder Nein.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

In Defender für Microsoft 365 sind die folgenden Aktionen oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

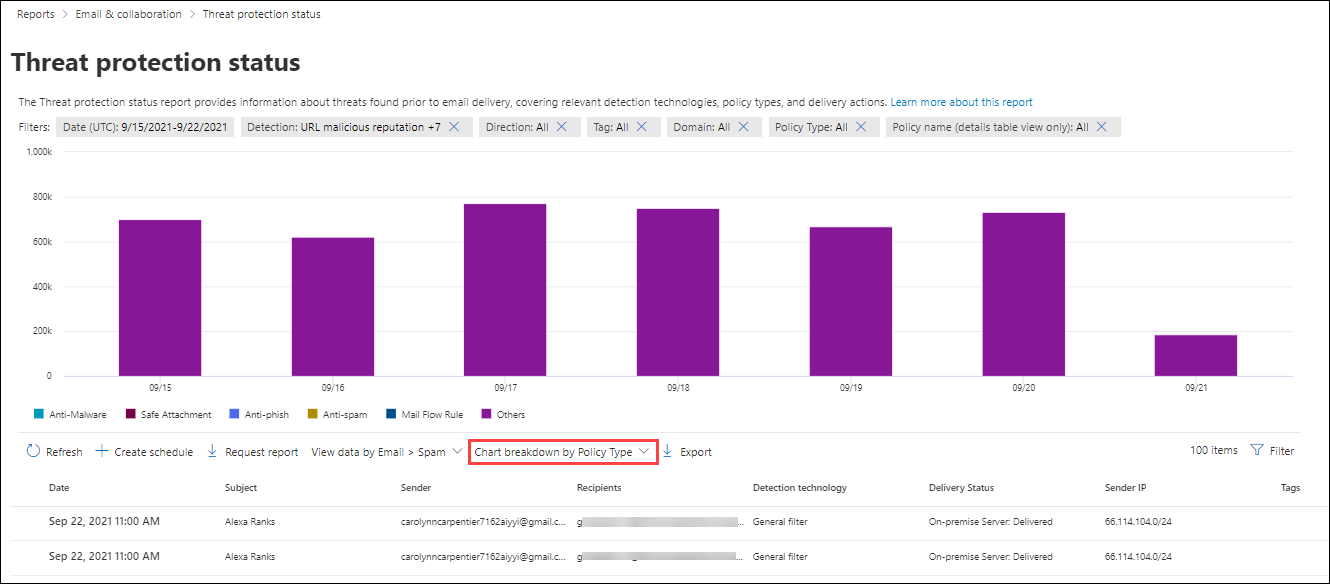

Diagrammaufschlüsselung nach Richtlinientyp

In den Ansichten Daten nach Email > Phish anzeigen, Daten nach Email > Spam anzeigen oder Daten nach Email > Schadsoftware anzeigen, werden auf Diagrammaufschlüsselung nach Richtlinientyp die folgenden Informationen im Diagramm angezeigt:

- Antischadsoftware

- Sichere Anlagen*

- Anti-Phish

- Antispam

- Nachrichtenflussregel (auch als Transportregel bezeichnet)

- Sonstige

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

Date

Subject

Sender

Empfänger

Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte wie unter Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Erkennungstechnologie beschrieben.

Zustellungsstatus

Sender-IP

Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Erkennung: Erkennungstechnologiewerte, wie zuvor in diesem Artikel und unter Erkennungstechnologien beschrieben.

- Prioritätskontoschutz: Ja und Nein. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen von Prioritätskonten in Microsoft Defender für Office 365.

- Auswertung: Ja oder Nein.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

*Nur Defender für Office 365

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

In Defender für Microsoft 365 sind die folgenden Aktionen oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Bedrohungsklassifizierung (Defender für Office 365)

Die Bedrohungsklassifizierung in Defender für Office 365 verwendet KI, um Bedrohungen zu identifizieren und zu kategorisieren. Weitere Informationen finden Sie unter Bedrohungsklassifizierung in Microsoft Defender für Office 365.

In der Ansicht Daten anzeigen nach Email > Phish werden bei Auswahl von Diagrammaufschlüsselung nach Bedrohungsklassifizierung die folgenden Informationen im Diagramm angezeigt:

- PII-Sammlung

- Business Intelligence

- Auf Rechnung

- Abrechnung

- Geschenk Karte

- Kontakteinrichtung

- Aufgabe

- Keine

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

Date

Subject

Sender

Empfänger

Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte wie unter Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Erkennungstechnologie beschrieben.

Bedrohungsklassifizierung: Die gleichen Bedrohungsklassifizierungswerte, die im Diagramm angezeigt und unter Bedrohungsklassifizierung in Microsoft Defender für Office 365 beschrieben werden.

Zustellungsstatus

Sender-IP

Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

-

Abschnitt "Erkennung ":

- Url mit schädlichem Ruf: Die Nachricht enthält eine URL, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

- Erweiterter Filter: Phishingsignale basierend auf maschinellem Lernen.

- Allgemeiner Filter: Phishingsignale basierend auf Analystenregeln.

- Spoof innerhalb der Organisation: Spoofing der Absender-E-Mail-Adresse mithilfe einer Domäne, die für Ihre organization intern ist.

- Spoof externe Domäne: Absender-E-Mail-Adressspoofing mithilfe einer Domäne, die für Ihre organization extern ist.

- Spoof-DMARC: Fehler bei der Nachricht bei der DMARC-Authentifizierung.

- Identitätswechselmarke: Absenderidentität bekannter Marken.

- Erkennung gemischter Analysen: Mehrere Filter haben zur Bewertung der Nachricht beigetragen.

- Dateireputation: Die Nachricht enthält eine Datei, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

- Fingerabdruckabgleich: Die Nachricht ähnelt stark einer zuvor erkannten schädlichen Nachricht.

- URL-Detonationsreputation: URLs, die zuvor von Safe Links-Detonationen in anderen Microsoft 365-Organisationen erkannt wurden.

- URL-Detonation: Sichere Links haben während der Detonationsanalyse eine schädliche URL in der Nachricht erkannt.

- Identitätswechselbenutzer: Identitätswechsel von geschützten Absendern, die Sie in Antiphishingrichtlinien angegeben oder durch Postfachintelligenz gelernt haben.

- Identitätswechseldomäne: Identitätswechsel von Absenderdomänen, die Sie besitzen oder für den Schutz in Antiphishingrichtlinien angegeben haben.

- Identitätswechsel der Postfachintelligenz: Identitätswechselerkennungen von Postfachintelligenz in Antiphishingrichtlinien.

- Datei-Detonation: Sichere Anlagen haben während der Detonationsanalyse eine schädliche Anlage erkannt.

- Zuverlässigkeit der Dateienttonung: Dateianlagen, die zuvor von Detonationen sicherer Anlagen in anderen Microsoft 365-Organisationen erkannt wurden.

- Kampagne: Als Teil einer Kampagne identifizierte Nachrichten.

- Bedrohungsklassifizierung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann einen verfügbaren Wert aus.

- Prioritätskontoschutz: Ja und Nein. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen des Schutzes von Prioritätskonten in Microsoft Defender für Office 365.

- Auswertung: Ja oder Nein.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

Die folgenden Aktionen sind oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

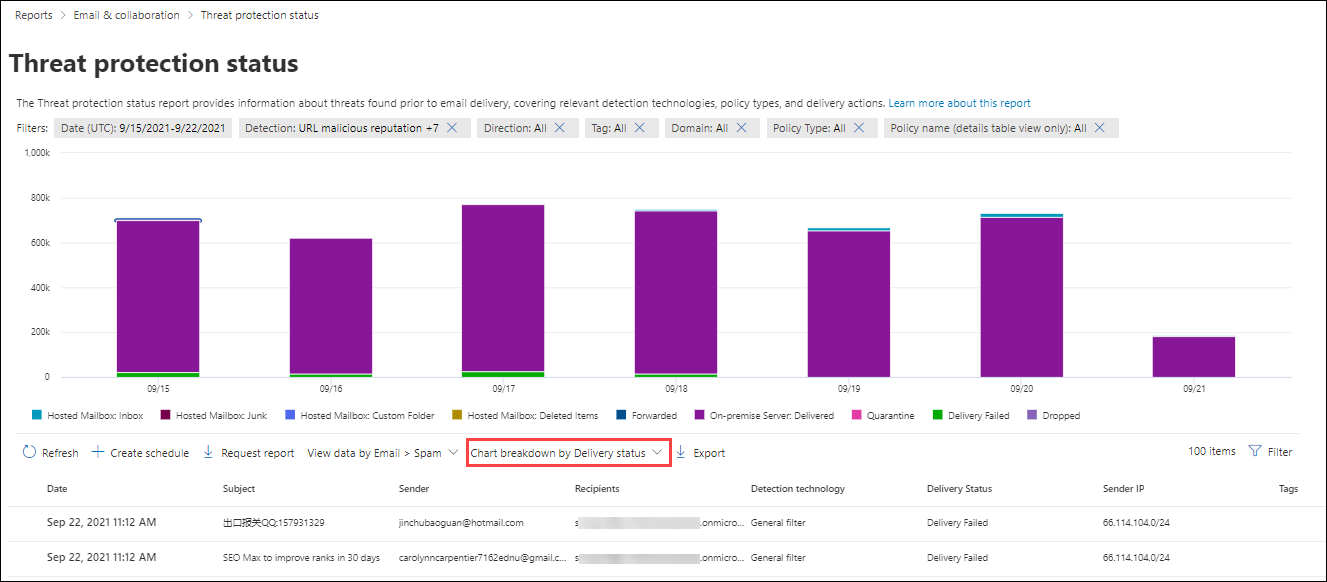

Diagrammaufschlüsselung nach Status

Wählen Sie in den Ansichten Daten nach Email > Phish anzeigen, Daten nach Email > Spam anzeigen oder Daten nach Email > Schadsoftware anzeigen aus, und wählen Sie Diagrammaufschlüsselung nach Übermittlung aus, status die folgenden Informationen im Diagramm angezeigt werden:

- Gehostetes Postfach: Posteingang

- Gehostetes Postfach: Junk

- Gehostetes Postfach: Benutzerdefinierter Ordner

- Gehostetes Postfach: Gelöschte Elemente

- Weitergeleitet

- Lokaler Server: Übermittelt

- Quarantäne

- Fehler bei der Übermittlung

- Gelöscht

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

Date

Subject

Sender

Empfänger

Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte wie unter Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Erkennungstechnologie beschrieben.

Zustellungsstatus

Sender-IP

Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Um alle Spalten anzuzeigen, müssen Sie wahrscheinlich einen oder mehrere der folgenden Schritte ausführen:

- Horizontales Scrollen in Ihrem Webbrowser.

- Schränken Sie die Breite der entsprechenden Spalten ein.

- Verkleineren Sie in Ihrem Webbrowser.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Erkennung: Erkennungstechnologiewerte, wie zuvor in diesem Artikel und unter Erkennungstechnologien beschrieben.

- Geschützt durch: MDO (Defender für Office 365) und EOP (die integrierten Sicherheitsfeatures für alle Cloudpostfächer).

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

*Nur Defender für Office 365

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Wenn Sie einen Eintrag aus der Detailtabelle auswählen, indem Sie auf eine beliebige Stelle in der Zeile neben dem Kontrollkästchen neben der ersten Spalte klicken, wird ein Flyout für E-Mail-Details geöffnet. Dieses Details-Flyout wird als Email Zusammenfassungsbereich bezeichnet und enthält zusammengefasste Informationen, die auch auf der Entitätsseite Email in Defender für Office 365 für die Nachricht verfügbar sind. Ausführliche Informationen zu den Informationen im Email Zusammenfassungsbereich finden Sie unter Der Email Zusammenfassungsbereich.

In Defender für Microsoft 365 sind die folgenden Aktionen oben im Email Zusammenfassungsbereich für den Bericht Threat Protection status verfügbar:

-

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365.

E-Mail-Entität öffnen: Weitere Informationen finden Sie unter Die Entitätsseite Email in Microsoft Defender für Office 365. -

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Aktion ausführen: Weitere Informationen finden Sie unter Bedrohungssuche: Der Assistent zum Ausführen von Aktionen.

Auf der Seite Threat Protection status sind die ![]() Aktionen Zeitplan erstellen,

Aktionen Zeitplan erstellen, ![]() Bericht anfordern und

Bericht anfordern und ![]() Exportieren verfügbar.

Exportieren verfügbar.

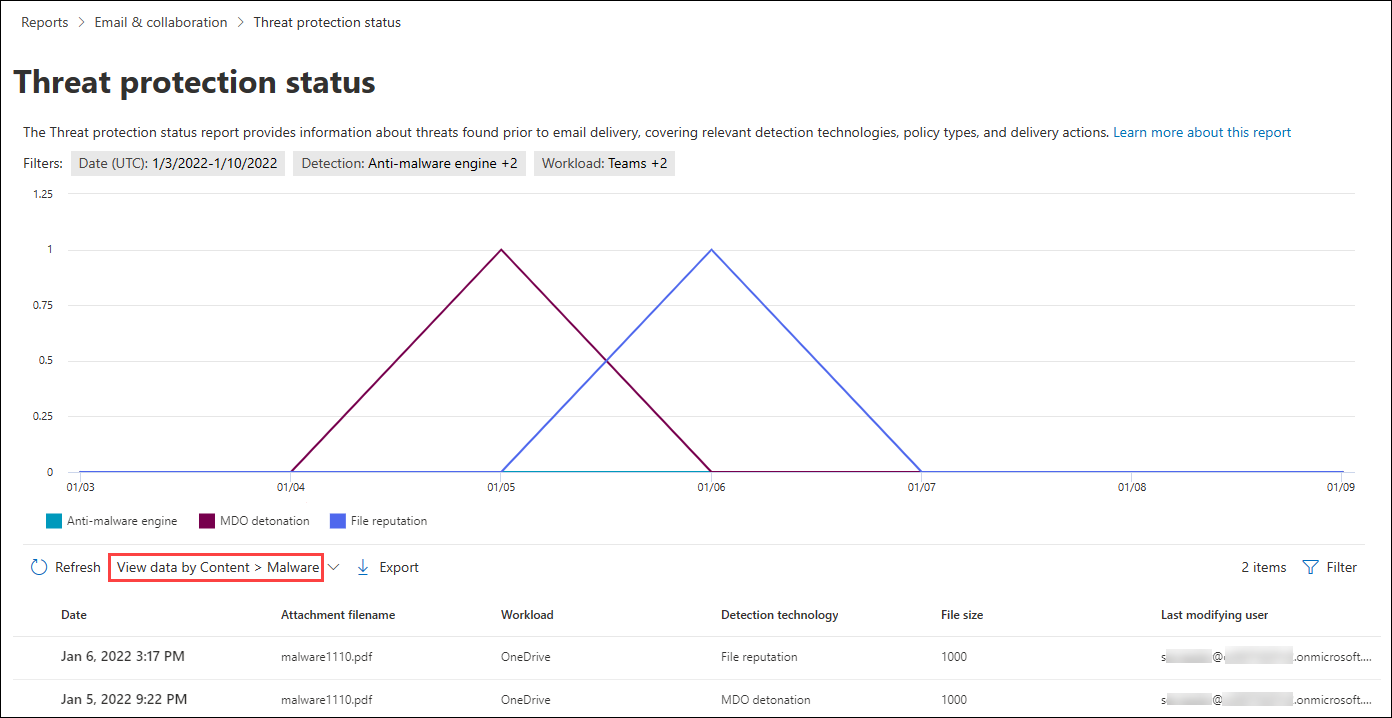

Anzeigen von Daten nach Content > Malware

In der Ansicht Daten nach Schadsoftware > anzeigen werden die folgenden Informationen im Diagramm für Microsoft Defender für Office 365 Organisationen angezeigt:

- Anti-Malware-Engine: Schädliche Dateien, die in SharePoint, OneDrive und Microsoft Teams durch die integrierte Virenerkennung in Microsoft 365 erkannt wurden.

- MDO-Detonation: Schädliche Dateien, die von sicheren Anlagen für SharePoint, OneDrive und Microsoft Teams erkannt wurden.

- Dateireputation: Die Nachricht enthält eine Datei, die zuvor in anderen Microsoft 365-Organisationen als böswillig identifiziert wurde.

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

- Date

- Dateiname der Anlage

- Arbeitslast

- Erkennungstechnologie: Die gleichen Erkennungstechnologiewerte wie unter Anzeigen von Daten nach Email > Phish und Diagrammaufschlüsselung nach Erkennungstechnologie beschrieben.

- Dateigröße

- Zuletzt geänderter Benutzer

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum.

- Erkennung: Die gleichen Werte wie im Diagramm.

- Workload: Teams, SharePoint und OneDrive

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Bedrohungsschutz status ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

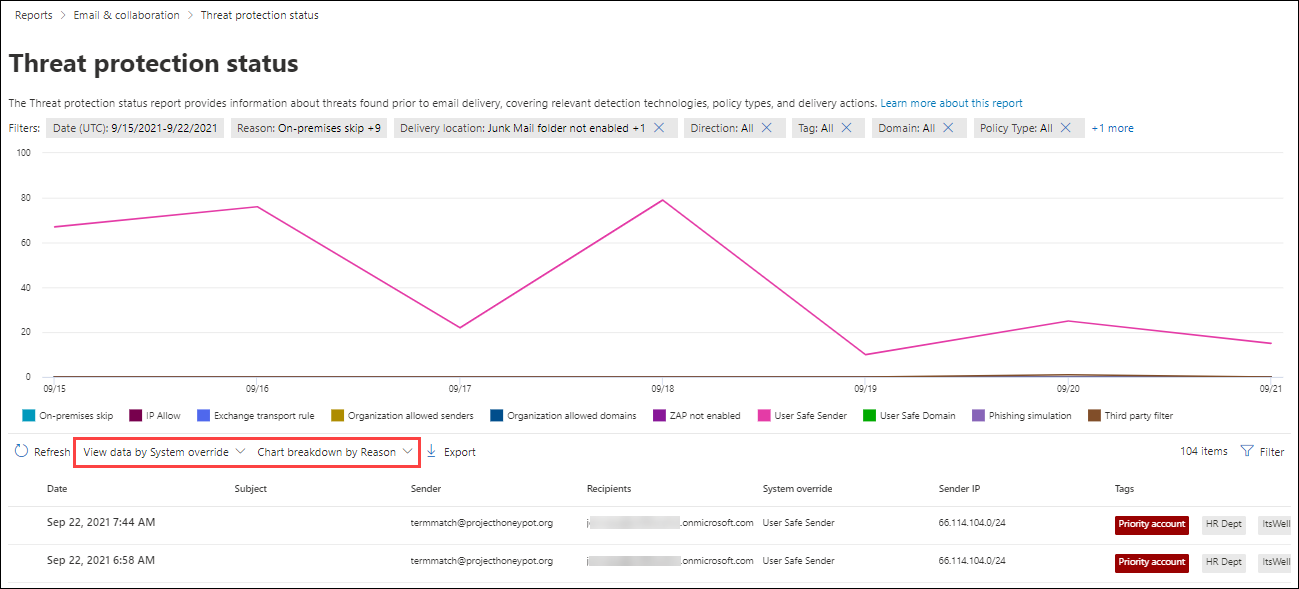

Anzeigen von Daten nach Systemüberschreibung und Diagrammaufschlüsselung nach Grund

In der Ansicht Daten nach Systemüberschreibung anzeigen und Diagrammaufschlüsselung nach Grund werden die folgenden Informationen zum Außerkraftsetzungsgrund im Diagramm angezeigt:

- Verhinderung von Datenverlust: Email Nachrichten, die durch Dlp-Richtlinien (Data Loss Prevention, Verhinderung von Datenverlust) unter Quarantäne gesetzt werden.

- Exchange-Transportregel

- Exklusive Einstellung (Outlook)

- IP Zulassen

- Lokales Überspringen

- Von der Organisation zugelassene Domänen: Die Domäne wird in der Liste der zulässigen Domänen in einer Antispamrichtlinie angegeben.

- Von der Organisation zugelassene Absender: Der Absender wird in der Liste der zulässigen Absender in einer Antispamrichtlinie angegeben.

- Phishingsimulation: Weitere Informationen finden Sie unter Konfigurieren der Übermittlung von Nicht-Microsoft-Phishingsimulationen an Benutzer und ungefilterte Nachrichten an SecOps-Postfächer.

- Liste der Absenderdomänen

- TABL : URL und Datei zulässig

- TABL – Datei zulässig

- TABL : Datei blockiert

- TABL – URL zulässig

- TABL – URL blockiert

- TABL-Absender-E-Mail-Adresse zulassen

- TABL Sender-E-Mail-Adressblock

- TABL-Spoofblock

- Filter von Drittanbietern

- Liste vertrauenswürdiger Kontakte – Absender im Adressbuch

- Adressliste für vertrauenswürdige Empfänger

- Liste der vertrauenswürdigen Empfängerdomänen

- Liste vertrauenswürdiger Absender (Outlook)

- Benutzersichere Domäne

- Benutzersicherer Absender

- ZAP nicht aktiviert

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

- Date

- Subject

- Sender

- Empfänger

- Systemüberschreibung

- Sender-IP

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Ursache: Die gleichen Werte wie das Diagramm.

- Übermittlungsort: Junk-E-Mail-Ordner nicht aktiviert und SecOps-Postfach.

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Bedrohungsschutz status ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

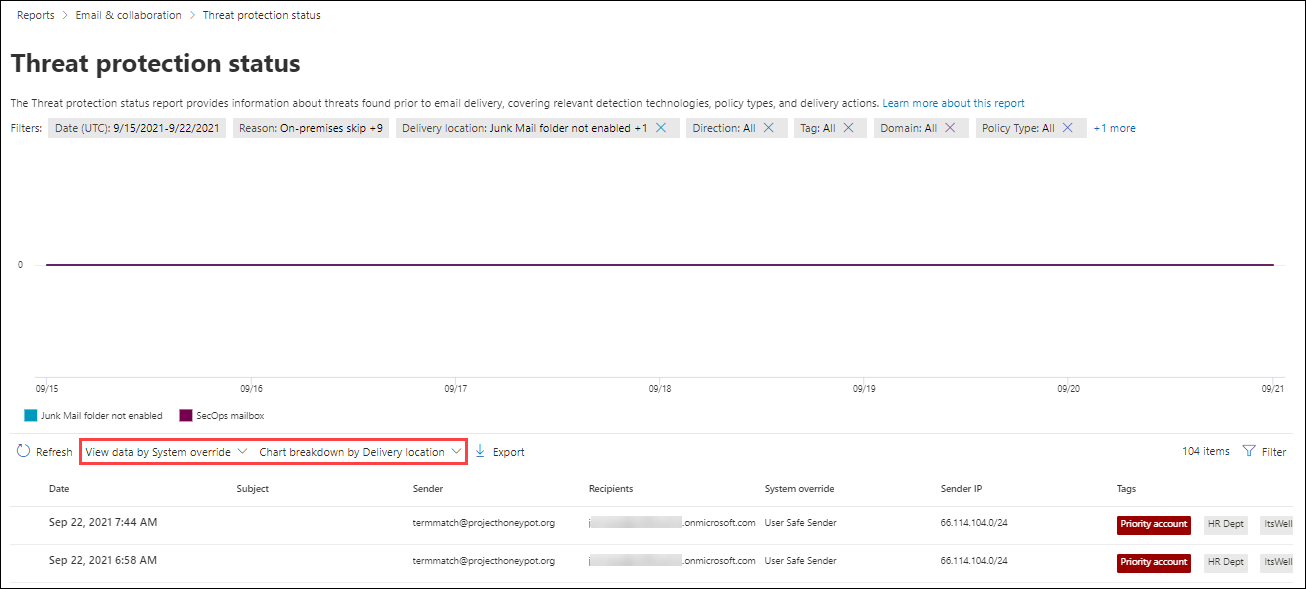

Anzeigen von Daten nach Systemüberschreibung und Diagrammaufschlüsselung nach Übermittlungsort

In der Ansicht Daten nach Systemüberschreibung anzeigen und Diagrammaufschlüsselung nach Übermittlungsort werden die folgenden Informationen zum Außerkraftsetzungsgrund im Diagramm angezeigt:

- Junk-E-Mail-Ordner nicht aktiviert

- SecOps-Postfach: Weitere Informationen finden Sie unter Konfigurieren der Übermittlung von Nicht-Microsoft-Phishingsimulationen an Benutzer und ungefilterte Nachrichten an SecOps-Postfächer.

In der Detailtabelle unterhalb des Diagramms sind die folgenden Informationen verfügbar:

- Date

- Subject

- Sender

- Empfänger

- Systemüberschreibung

- Sender-IP

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Ursache: Dieselben Werte wie in Diagrammaufschlüsselung nach Richtlinientyp

- Übermittlungsort: Junk-E-Mail-Ordner nicht aktiviert und SecOps-Postfach.

- Richtung: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Eingehend, Ausgehend oder Organisationsintern aus.

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

- Domäne: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann eine akzeptierte Domäne aus.

-

Richtlinientyp: Wählen Sie Alle oder einen der folgenden Werte aus:

- Antischadsoftware

- Sichere Anlagen

- Anti-Phish

- Antispam

- Nachrichtenflussregel (Transportregel)

- Sonstige

- Richtlinienname (nur Detailtabellenansicht):Wählen Sie Alle oder eine bestimmte Richtlinie aus.

- Empfänger (durch Kommas getrennt)

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Bedrohungsschutz status ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

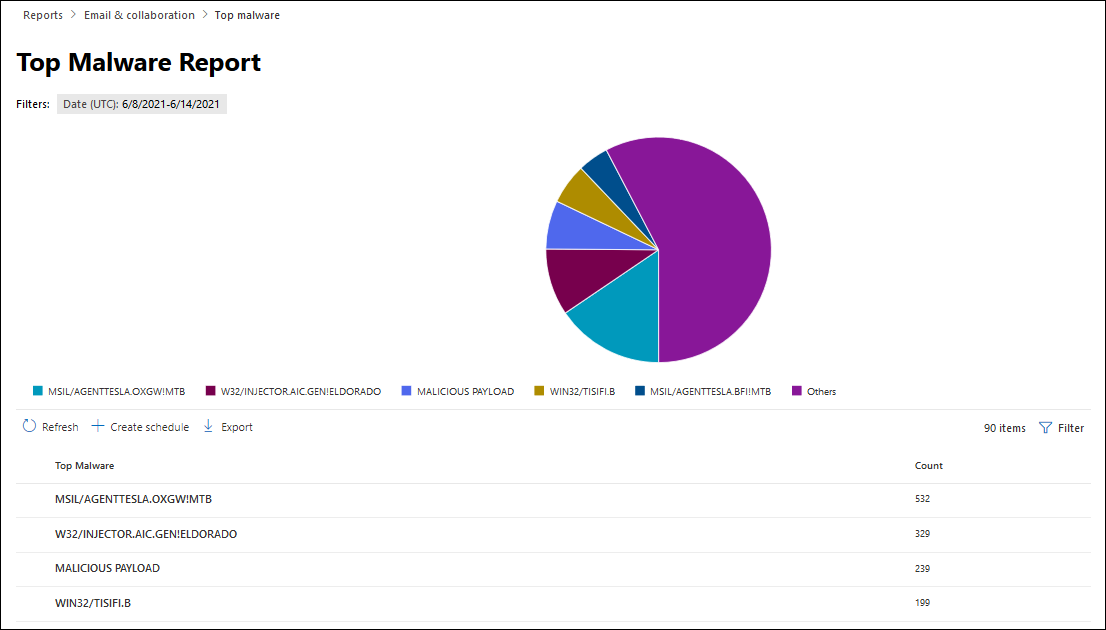

Top Malware-Bericht

Der Top-Malware-Bericht zeigt die verschiedenen Arten von Schadsoftware, die vom Anti-Malware-Schutz erkannt wurde.

Suchen Sie auf der Seite Email & Berichte zur Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Top Malware.

Zeigen Sie im Kreisdiagramm auf einen Keil, um den Namen der Schadsoftware und die Anzahl der Nachrichten anzuzeigen, die die Schadsoftware enthalten.

Wählen Sie Details anzeigen aus, um zur Seite Mit den häufigsten Schadsoftwareberichten zu gelangen. Oder verwenden Sie https://security.microsoft.com/reports/TopMalware, um direkt zum Bericht zu wechseln.

Auf der Seite Top malware report wird eine größere Version des Kreisdiagramms angezeigt. Die Detailtabelle unterhalb des Diagramms enthält die folgenden Informationen:

- Top Malware: Der Name der Malware

- Anzahl: Wie viele Nachrichten enthielt die Schadsoftware.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie im geöffneten Flyout die Werte Startdatum und Enddatum auswählen.

, um den Bericht zu ändern, indem Sie im geöffneten Flyout die Werte Startdatum und Enddatum auswählen.

Auf der Seite Top Malware sind die ![]() Aktionen Zeitplan erstellen und

Aktionen Zeitplan erstellen und ![]() Exportieren verfügbar.

Exportieren verfügbar.

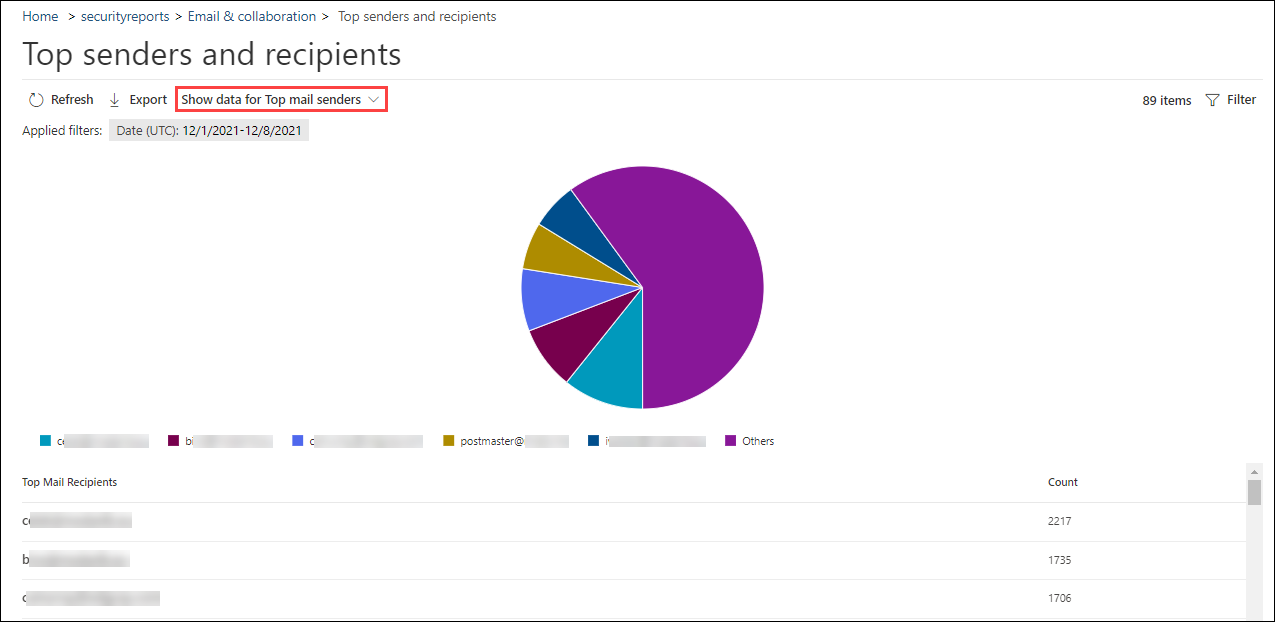

Berichte zu den wichtigsten Absendern und Empfängern

Der Bericht "Wichtigste Absender und Empfänger " ist in allen Organisationen mit Cloudpostfächern und in Microsoft 365-Organisationen mit Defender für Microsoft 365 (enthalten oder in einem Add-On-Abonnement enthalten) verfügbar. Die Berichte enthalten jedoch unterschiedliche Daten. Organisationen ohne Defender für Office 365 können z. B. Informationen zu den häufigsten Empfängern von Schadsoftware, Spam und Phishing (Spoofing) anzeigen, aber keine Informationen zu Schadsoftware, die von sicheren Anlagen oder Phishing erkannt wurde, die vom Identitätswechselschutz erkannt wurde.

Der Bericht Wichtigste Absender und Empfänger zeigt die 20 wichtigsten Nachrichtensender im organization und die 20 wichtigsten Empfänger für Nachrichten, die von Microsoft 365-Schutzfeatures erkannt wurden. Standardmäßig werden im Bericht Daten für die letzte Woche angezeigt, aber die Daten sind für die letzten 90 Tage verfügbar.

Suchen Sie auf der Seite Email & Berichte für die Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportnach Den häufigsten Absendern und Empfängern.

Zeigen Sie im Kreisdiagramm auf einen Keil, um die Anzahl der Nachrichten für den Absender oder Empfänger anzuzeigen.

Wählen Sie Details anzeigen aus, um zur Seite Wichtigste Absender und Empfänger zu wechseln. Oder verwenden Sie eine der folgenden URLs, um direkt zum Bericht zu wechseln:

- Microsoft 365-Organisationen ohne Defender für Office 365:https://security.microsoft.com/reports/TopSenderRecipient

- Microsoft 365-Organisationen mit Defender für Office 365 (enthalten oder in einem Add-On-Abonnement enthalten)::https://security.microsoft.com/reports/TopSenderRecipientsATP

Auf der Seite Oberste Absender und Empfänger wird eine größere Version des Kreisdiagramms angezeigt. Die folgenden Diagramme sind verfügbar:

- Anzeigen von Daten für Die wichtigsten E-Mail-Absender (Standardansicht)

- Anzeigen von Daten für Die wichtigsten E-Mail-Empfänger

- Anzeigen von Daten für Die häufigsten Spamempfänger

- Anzeigen von Daten für Empfänger der häufigsten Schadsoftware

- Anzeigen von Daten für Die häufigsten Phishing-Empfänger

- Anzeigen von Daten für Top-Malware-Empfänger (MDO)

- Anzeigen von Daten für Top-Phish-Empfänger (MDO)

- Anzeigen von Daten für E-Mail-Absender der intra.org

- Anzeigen von Daten für E-Mail-Empfänger mit intra.org

- Anzeigen von Daten für Die häufigsten intra.org Spam-Empfänger

- Anzeigen von Daten für Empfänger von top intra.org Schadsoftware

- Anzeigen von Daten für Intra.org Phishing-Empfänger mit den höchsten intra.org

- Anzeigen von Daten für Top intra.org Phishing-Empfänger (MDO)

- Anzeigen von Daten für Top intra.org Malware Recipients (MDO)

Zeigen Sie im Kreisdiagramm auf einen Keil, um die Nachrichtenanzahl für diesen bestimmten Absender oder Empfänger anzuzeigen.

Für jedes Diagramm enthält die Detailtabelle unterhalb des Diagramms die folgenden Informationen:

- E-Mail-Adresse

- Item count

- Tags: Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wählen Sie Filter aus![]() , um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

, um den Bericht zu ändern, indem Sie einen oder mehrere der folgenden Werte im daraufhin geöffneten Flyout auswählen:

- Datum (UTC)Startdatum und Enddatum

- Tag: Behalten Sie den Wert Alle bei, oder entfernen Sie ihn, doppelklicken Sie in das leere Feld, und wählen Sie dann Prioritätskonto aus. Weitere Informationen zu Benutzertags finden Sie unter Benutzertags.

Wenn Sie die Konfiguration der Filter abgeschlossen haben, wählen Sie Anwenden, Abbrechen oder ![]() Filter löschen aus.

Filter löschen aus.

Auf der Seite Oberste Absender und Empfänger ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

URL-Schutzbericht

Der URL-Schutzbericht ist nur in Microsoft Defender für Office 365 verfügbar. Weitere Informationen finden Sie unter URL-Schutzbericht.

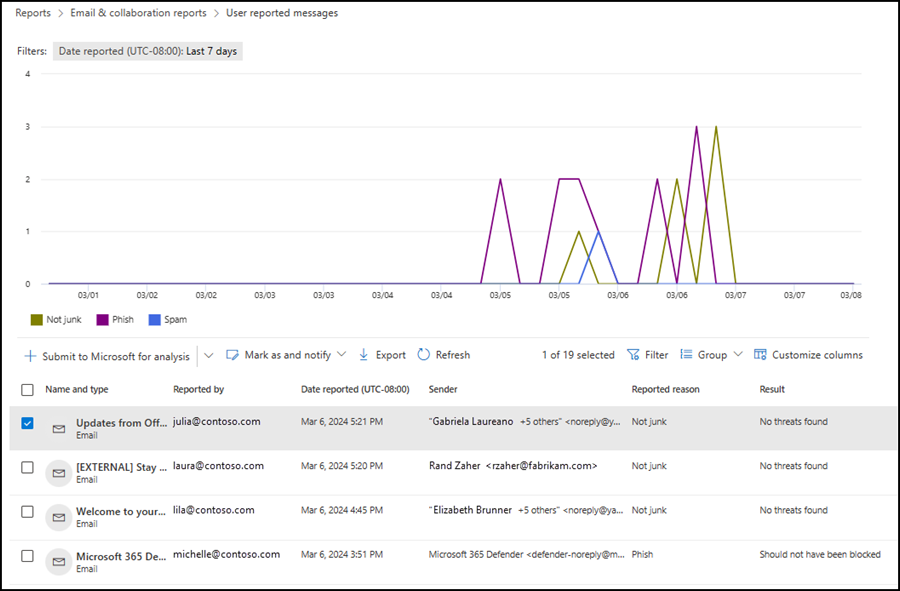

Bericht über vom Benutzer gemeldete Nachrichten

Wichtig

Damit der Bericht "Vom Benutzer gemeldete Nachrichten" ordnungsgemäß funktioniert, muss die Überwachungsprotokollierung in Ihrem Microsoft 365-organization aktiviert sein (standardmäßig aktiviert). Weitere Informationen finden Sie unter Aktivieren oder Deaktivieren der Überwachung.

Der Bericht "Vom Benutzer gemeldete Nachrichten " enthält Informationen zu E-Mail-Nachrichten, die Benutzer über die integrierte Schaltfläche "Bericht" in Outlook als Junk-Nachrichten, Phishingversuche oder gute E-Mails gemeldet haben.

Suchen Sie auf der Seite Email & Berichte für die Zusammenarbeit unter https://security.microsoft.com/emailandcollabreportNach Benutzer gemeldete Nachrichten, und wählen Sie dann Details anzeigen aus. Oder verwenden Sie https://security.microsoft.com/reports/userSubmissionReport, um direkt zum Bericht zu wechseln.

Um direkt zur Registerkarte Benutzer gemeldet auf der Seite Übermittlungen im Defender-Portal zu wechseln, wählen Sie Zu Übermittlungen wechseln aus.

Das Diagramm zeigt die folgenden Informationen:

- Kein Junk-E-Mail

- Phishing

- Spam

Die Detailtabelle unterhalb des Diagramms zeigt die gleichen Informationen und aktionen, die auf der Registerkarte Vom Benutzer gemeldet auf der Seite Übermittlungen unter https://security.microsoft.com/reportsubmission?viewid=userverfügbar sind:

-

Anpassen von Spalten

Anpassen von Spalten -

Gruppe

Gruppe -

Filter

Filter -

Als markieren und benachrichtigen

Als markieren und benachrichtigen -

An Microsoft zur Analyse übermitteln

An Microsoft zur Analyse übermitteln

Weitere Informationen finden Sie unter Anzeigen von Benutzern gemeldeten Nachrichten an Microsoft und Admin Aktionen für vom Benutzer gemeldete Nachrichten.

Auf der Berichtsseite ist die ![]() Aktion Exportieren verfügbar.

Aktion Exportieren verfügbar.

Welche Berechtigungen sind erforderlich, um diese Berichte anzuzeigen?

Ihnen müssen Berechtigungen zugewiesen werden, bevor Sie die in diesem Artikel beschriebenen Berichte anzeigen und verwenden können. Sie haben folgende Optionen:

-

Microsoft Defender XDR einheitliche rollenbasierte Zugriffssteuerung (Unified Role Based Access Control, RBAC) (Wenn Email & Zusammenarbeit>defender for Office 365 Berechtigungen aktiv sind

. Betrifft nur das Defender-Portal, nicht PowerShell): Sicherheitsvorgänge/Sicherheitsdaten/Sicherheitsdatengrundlagen (lesen) oder Autorisierung und Einstellungen/Systemeinstellungen/Verwalten.

. Betrifft nur das Defender-Portal, nicht PowerShell): Sicherheitsvorgänge/Sicherheitsdaten/Sicherheitsdatengrundlagen (lesen) oder Autorisierung und Einstellungen/Systemeinstellungen/Verwalten. -

Email & Berechtigungen für die Zusammenarbeit im Microsoft Defender-Portal: Mitgliedschaft in einer der folgenden Rollengruppen:

- Organisationsmanagement¹

- Sicherheitsadministrator

- Sicherheitsleseberechtigter

- Globaler Reader

- Microsoft Entra Berechtigungen: Durch die Mitgliedschaft in den Rollen "Globaler Administrator²", "Sicherheitsadministrator", "Sicherheitsleseberechtigter" oder "Globaler Leser" in Microsoft Entra ID erhalten Benutzer die erforderlichen Berechtigungen und Berechtigungen für andere Features in Microsoft 365.