Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel erfahren Sie, wie Sie eine SAML-Integration für ein GitHub-Unternehmen mit unternehmensverwalteten Benutzern mit Microsoft Entra ID einrichten. Das Einrichten einer SAML- oder OIDC-Authentifizierungsintegration ist zusätzlich zum Einrichten der SCIM-Bereitstellung für ein GitHub-Unternehmen mit unternehmensverwalteten Benutzern erforderlich. Das Einrichten der Authentifizierung und SCIM-Bereitstellung für ein GitHub-Unternehmen mit unternehmensverwalteten Benutzern ermöglicht einem Administrator Folgendes:

- Steuern Sie in Microsoft Entra ID, wer Zugriff auf ein GitHub Enterprise mit Unternehmensverwalteten Benutzern hat.

- Ermöglichen Sie Es Ihren Benutzern, sich über SSO bei einem gitHub Enterprise Managed User-Konto anzumelden.

- Bereitstellen von Benutzern und Gruppen für das Unternehmen (sobald die Authentifizierungs- und SCIM-Bereitstellungsintegrationen eingerichtet wurden). GitHub-Teams können SCIM-bereitgestellten Gruppen zugeordnet werden.

- Verwalten Sie Ihre Konten und Gruppen an einem zentralen Ort, entra ID.

Hinweis

Ein GitHub.com Unternehmenskonto mit unternehmensverwalteten Benutzern ist ein bestimmter Unternehmenstyp. Dies wird mit Ihnen abgestimmt oder Sie erstellen ein neues GitHub-Unternehmenskonto auf GitHub.com. Weitere Informationen zu den verschiedenen Arten von GitHub-Unternehmen finden Sie in diesem GitHub-Artikel. Wenn Sie kein Unternehmen haben, das für unternehmensverwaltete Benutzer eingerichtet ist, finden Sie in diesem GitHub-Artikel weitere Details und Links.

Voraussetzungen

In diesem Artikel wird davon ausgegangen, dass Sie bereits über die folgenden Voraussetzungen verfügen:

- Ein Microsoft Entra-Benutzerkonto mit einem aktiven Abonnement. Wenn Sie noch kein Konto besitzen, können Sie kostenlos ein Konto erstellen.

- Eine der folgenden Rollen:

- SSO-fähiges GitHub Enterprise Managed User-Abonnement

- Ein GitHub-Unternehmen, das für unternehmensverwaltete Benutzer eingerichtet ist.

Beschreibung des Szenarios

In diesem Artikel konfigurieren und testen Sie Microsoft Entra SSO in einer Testumgebung.

- GitHub Enterprise Managed User unterstützt sowohl SP- als auch IDP-initiiertes SSO (Single Sign-On).

- Für GitHub Enterprise Managed User ist die automatische Benutzerbereitstellung erforderlich.

Hinweis

Die GitHub-Anwendung Enterprise Managed User unterstützt derzeit keine der Cloudplattformen der Regierung.

Hinzufügen von GitHub Enterprise Managed Users aus der Galerie

Zum Konfigurieren der Integration von GitHub Enterprise Managed User in Microsoft Entra ID müssen Sie GitHub Enterprise Managed User aus der Galerie zu Ihrer Liste verwalteter SaaS-Apps hinzufügen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Entra ID>Enterprise-Apps>Neue Anwendung.

- Geben Sie in das Suchfeld GitHub Enterprise Managed User ein.

- Wählen Sie gitHub Enterprise Managed User aus dem Ergebnisbereich und dann die Schaltfläche " Erstellen " aus. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. In diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer und Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und Testen von Microsoft Entra SAML SSO für ein GitHub-Unternehmen mit unternehmensverwalteten Benutzern

Führen Sie zum Konfigurieren und Testen von Microsoft Entra SSO mit GitHub Enterprise Managed User die folgenden Schritte aus:

- Konfigurieren Sie Microsoft Entra Single Sign-On, um SAML-Single Sign-On in Ihrem Microsoft Entra-Mandanten zu aktivieren.

- Konfigurieren Sie das einmalige Anmelden für verwaltete Benutzer in GitHub Enterprise, um die Einstellungen für das einmalige Anmelden in Ihrer GitHub Enterprise-Instanz zu konfigurieren.

Konfiguration von Microsoft Entra SAML SSO

Führen Sie die folgenden Schritte aus, um Microsoft Entra SAML SSO zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Entra ID>Enterprise-Apps>GitHub Enterprise Managed User>Single Sign-On.

Wählen Sie auf der Seite SSO-Methode auswählenSAML aus.

Wählen Sie auf der Seite " Einmaliges Anmelden mit SAML einrichten " das Stiftsymbol für die grundlegende SAML-Konfiguration aus, um die Einstellungen zu bearbeiten.

Stellen Sie sicher, dass Sie die URL Ihrer Enterprise-Instanz kennen, bevor Sie beginnen. Das unten genannte Feld „ENTITÄT“ enthält den Unternehmensnamen Ihrer EMU-fähigen Enterprise-URL, beispielsweise https://github.com/enterprises/contoso - contoso als ENTITÄT. Geben Sie im Abschnitt Grundlegende SAML-Konfiguration die Werte in die folgenden Felder ein, wenn Sie die Anwendung im IDP-initiierten Modus konfigurieren möchten:

a) Geben Sie im Textfeld Bezeichner eine URL im folgenden Format ein:

https://github.com/enterprises/{enterprise}Hinweis

Beachten Sie, dass sich das Bezeichnerformat von dem von der Anwendung vorgeschlagenen Format unterscheidet. Sie müssen jedoch das oben genannte Format verwenden. Stellen Sie außerdem sicher, dass der **Bezeichner keinen nachgestellten Schrägstrich enthält.

b. Geben Sie im Textfeld Antwort-URL eine URL im folgenden Format ein:

https://github.com/enterprises/{enterprise}/saml/consumeWählen Sie "Zusätzliche URLs festlegen" aus, und führen Sie den folgenden Schritt aus, wenn Sie die Anwendung im initiierten SP-Modus konfigurieren möchten:

Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein:

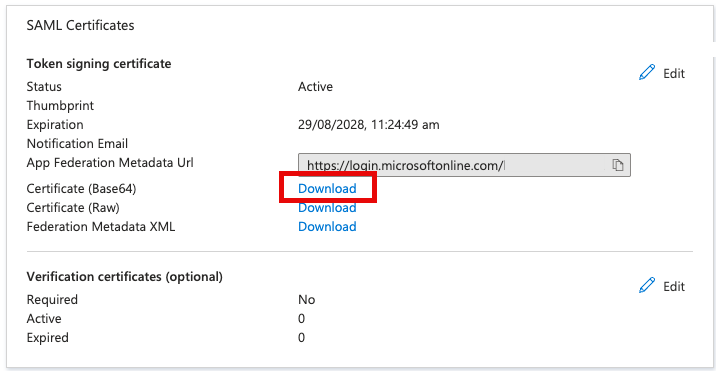

https://github.com/enterprises/{enterprise}/ssoLaden Sie auf der Seite " Einmaliges Anmelden mit SAML einrichten " im Abschnitt "SAML-Zertifikate " das Base64-Zertifikat herunter, und speichern Sie es auf Ihrem Computer.

Kopieren Sie im Abschnitt Einrichten von GitHub Enterprise Managed User die unten angegebenen URLs, und speichern Sie sie für die spätere Konfiguration von GitHub.

Zuweisen der Microsoft Entra-Testbenutzerin

In diesem Abschnitt weisen Sie Ihr Konto dem GitHub Enterprise Managed User zu, um die SSO-Einrichtung abzuschließen.

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Entra ID>Enterprise-Apps>GitHub Enterprise Managed User.

- Navigieren Sie auf der Übersichtsseite der App zum Abschnitt Verwalten, und wählen Sie Benutzer und Gruppen aus.

- Wählen Sie Benutzer hinzufügen und anschließend im Dialogfeld Zuweisung hinzufügen die Option Benutzer und Gruppen aus.

- Wählen Sie im Dialogfeld "Benutzer und Gruppen " Ihr Konto aus der Liste "Benutzer" und dann unten auf dem Bildschirm die Schaltfläche " Auswählen " aus.

- Wählen Sie im Dialogfeld " Rolle auswählen " die Rolle " Unternehmensbesitzer " und dann unten auf dem Bildschirm die Schaltfläche " Auswählen " aus. Ihr Konto wird Ihrer GitHub-Instanz als Unternehmenseigentümer zugewiesen, wenn Sie Ihr Konto im nächsten Artikel bereitstellen.

- Wählen Sie im Dialogfeld Zuweisung hinzufügen die Schaltfläche Zuweisen aus.

Konfiguration von GitHub Enterprise Managed User SSO

Um einmaliges Anmelden auf gitHub Enterprise Managed User-Seite zu konfigurieren, benötigen Sie die folgenden Elemente aus der Entra ID-App:

- Die URLs aus Ihrer Microsoft Entra Enterprise Managed User Application oben: die

Login URLund dieMicrosoft Entra Identifier. - Das heruntergeladene Base64-Zertifikat.

- Der Benutzername und das Kennwort für das Setupbenutzerkonto für Ihr GitHub-Unternehmen.

Aktivieren von SAML-SSO für GitHub Enterprise Managed User

In diesem Abschnitt nehmen Sie die Informationen von Microsoft Entra ID oben und geben sie in Ihre Unternehmenseinstellungen ein, um die SSO-Unterstützung zu aktivieren.

- Führen Sie die Schritte in dieser GitHub-Dokumentation aus, um die SAML-Authentifizierung für Ihr Unternehmen zu konfigurieren.

- Beachten Sie beim Eingeben des Eintrags

Sign-on URL, dass dies die Anmelde-URL ist, die Sie oben aus der Microsoft Entra-ID kopiert haben. - Beachten Sie beim Eingeben von

Issuer, dass dies dasMicrosoft Entra IdentifierElement ist, das Sie oben aus Microsoft Entra ID kopiert haben. - Öffnen Sie beim Eingeben des öffentlichen Zertifikats das base64-Zertifikat, das Sie oben heruntergeladen haben, und fügen Sie den Textinhalt dieser Datei in dieses Dialogfeld ein.

- Nach Abschluss der Schritte in der GitHub-Dokumentation zum Konfigurieren der SAML-Authentifizierung für Ihr Unternehmen können nur von SCIM bereitgestellte unternehmensverwaltete Benutzer auf das Unternehmen zugreifen (mit Ausnahme der Anmeldung mit dem Setup-Benutzerkonto und mithilfe eines Unternehmenswiederherstellungscodes). Führen Sie die nachstehenden Schritte im Bereitstellungs-Lernprogramm aus, um die SCIM-Bereitstellung für das GitHub-Unternehmen zu konfigurieren, sodass Sie von Unternehmen verwaltete Benutzer und Gruppen bereitstellen können. Benutzer können sich erst anmelden und auf das Unternehmen zugreifen, wenn diese Schritte abgeschlossen sind und ihre Benutzerkonten im Unternehmen gemäß SCIM bereitgestellt wurden.

Verwandte Inhalte

GitHub Enterprise Managed User erfordert, dass alle Konten über die automatische (SCIM)-Benutzerbereitstellung erstellt werden. Weitere Details finden Sie hier zum Konfigurieren der automatischen Benutzerbereitstellung.