Oktatóanyag: Oracle WebLogic-kiszolgáló migrálása az Azure Kubernetes Service-be georedundanciával

Ez az oktatóanyag egy egyszerű és hatékony módszert mutat be a Java üzletmenet-folytonossági és vészhelyreállítási (DR) stratégiájának implementálására az Azure Kubernetes Service-en (AKS) futó Oracle WebLogic Server (WLS) használatával. A megoldás bemutatja, hogyan lehet biztonsági másolatot készíteni és visszaállítani egy WLS-számítási feladatról egy egyszerű, adatbázis-alapú Jakarta EE-alkalmazás használatával, amely az AKS-en fut. A georedundancia egy összetett témakör, számos lehetséges megoldással. A legjobb megoldás az egyedi követelményektől függ. A georedundancia megvalósításának egyéb módjaiért tekintse meg a cikk végén található forrásokat.

Ebben az oktatóanyagban az alábbiakkal fog megismerkedni:

- Az Azure-ra optimalizált ajánlott eljárások használata a magas rendelkezésre állás és vészhelyreállítás (HA/DR) eléréséhez.

- Microsoft Azure SQL Database feladatátvételi csoport beállítása párosított régiókban.

- Az elsődleges WLS-fürtök beállítása és konfigurálása az AKS-en.

- Georedundancia konfigurálása az Azure Backup használatával.

- WLS-fürt visszaállítása egy másodlagos régióban.

- Azure Traffic Manager beállítása.

- Feladatátvétel tesztelése.

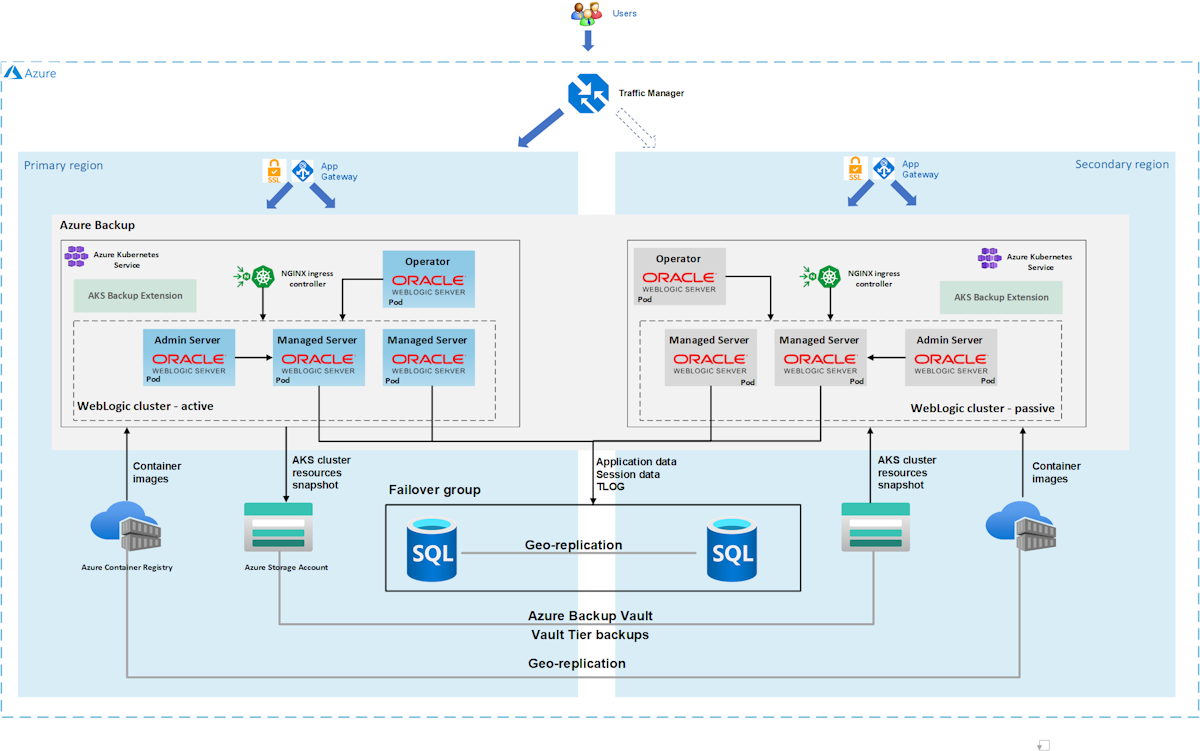

Az alábbi ábra a buildelt architektúrát mutatja be:

Az Azure Traffic Manager ellenőrzi a régiók állapotát, és ennek megfelelően irányítja a forgalmat az alkalmazásszinthez. Az elsődleges régióban a WLS-fürt teljes üzembe helyezése található. Csak az elsődleges régió aktívan kiszolgálja a felhasználóktól érkező hálózati kéréseket. A másodlagos régió visszaállítja a WLS-fürtöt az elsődleges régió biztonsági másolataiból, ha katasztrófa vagy deklarált dr. A másodlagos régió csak akkor aktiválódik a forgalom fogadásához, ha az elsődleges régió szolgáltatáskimaradást tapasztal.

Az Azure Traffic Manager a Azure-alkalmazás-átjáró és a WebLogic Kubernetes-operátor (WKO) állapot-ellenőrzési funkcióját használja a feltételes útválasztás implementálásához. A WKO mélyen integrálható az AKS állapot-ellenőrzéseivel, így az Azure Traffic Manager magas szintű ismeretekkel rendelkezik a Java-számítási feladatok állapotáról. Az elsődleges WLS-fürt fut, és a másodlagos fürt le van állítva.

Az alkalmazásréteg geo feladatátvételi helyreállítási időkorlátja (RTO) az AKS elindításának és a másodlagos WLS-fürt futtatásának időpontjától függ, amely általában kevesebb, mint egy óra. Az alkalmazásadatok megmaradnak és replikálódnak az Azure SQL Database feladatátvételi csoportjában, percek vagy órák RTO-val és percek vagy órák helyreállításipont-célkitűzéssel (RPO) együtt. Ebben az architektúrában az Azure Backup naponta csak egy tárolószintű biztonsági mentést biztosít a WLS-konfigurációhoz. További információ: Mi az Azure Kubernetes Service (AKS) biztonsági mentése?

Az adatbázisszint egy Azure SQL Database feladatátvételi csoportból áll, amely egy elsődleges kiszolgálóval és egy másodlagos kiszolgálóval rendelkezik. Az elsődleges kiszolgáló aktív írási módban van, és csatlakozik az elsődleges WLS-fürthöz. A másodlagos kiszolgáló passzív, csak kész módban van, és a másodlagos WLS-fürthöz csatlakozik. A geo feladatátvétel a csoport összes másodlagos adatbázisát az elsődleges szerepkörre váltja. Az Azure SQL Database geo feladatátvételi RPO-jával és RTO-jával kapcsolatban lásd az üzletmenet-folytonosság áttekintését.

Ez a cikk az Azure SQL Database szolgáltatással készült, mert a cikk a szolgáltatás magas rendelkezésre állási (HA) funkcióira támaszkodik. Más adatbázis-lehetőségek is lehetségesek, de minden kiválasztott adatbázis HA-funkcióit figyelembe kell vennie. További információ, beleértve az adatforrások replikációhoz való konfigurációjának optimalizálását, lásd : Adatforrások konfigurálása Oracle Fusion Middleware Active-Passive üzembe helyezéshez.

Ez a cikk az Azure Backup használatával védi az AKS-t. A régió rendelkezésre állásáról, a támogatott forgatókönyvekről és korlátozásokról lásd az Azure Kubernetes Service biztonsági mentési támogatási mátrixát. Az Azure Backup jelenleg támogatja a tárolószintű biztonsági mentéseket és a régiók közötti visszaállítást, amelyek nyilvános előzetes verzióban érhetők el. További információ: Tárolóréteg biztonsági mentésének engedélyezése az AKS-hez, és visszaállítás régiók között az Azure Backup használatával.

Feljegyzés

Ebben a cikkben gyakran kell egyedi azonosítókat létrehoznia a különböző erőforrásokhoz. Ez a cikk a konvenciót <initials><sequence-number> használja előtagként. Ha például a neve Emily Juanita Bernal, az egyedi azonosító az lenne ejb01. További egyértelműség kedvéért a mai dátumot MMDD formázva is hozzáfűzheti, például ejb010307.

Előfeltételek

Azure-előfizetés. Ha nem rendelkezik Azure-előfizetéssel, első lépésként mindössze néhány perc alatt létrehozhat egy ingyenes fiókot.

Győződjön meg arról, hogy rendelkezik a

Ownerszerepkörök vagy aContributorUser Access Administratorszerepkörök az előfizetésben. A hozzárendelés ellenőrzéséhez kövesse az Azure-szerepkör-hozzárendelések listázásának lépéseit az Azure Portalon.Helyi gép előkészítése Windows, Linux vagy macOS rendszerrel.

Az Azure CLI-parancsok futtatásához telepítse az Azure CLI 2.54.0-s vagy újabb verzióját.

A kubectl telepítése és beállítása.

Telepítse és állítsa be a Gitet.

Telepítse a Java SE 17-es vagy újabb verzióját – például az OpenJDK Microsoft-buildje.

Telepítse a Maven 3.9.3-s vagy újabb verzióját.

Rendelkezik egy Oracle egyszeri bejelentkezési (SSO) fiók hitelesítő adataival. A létrehozásról az Oracle-fiók létrehozása című témakörben olvashat.

A WLS licencfeltételeinek elfogadásához kövesse az alábbi lépéseket:

- Nyissa meg az Oracle Container Registryt , és jelentkezzen be.

- Ha támogatási jogosultsága van, válassza a Köztes szoftver lehetőséget, majd keresse meg és válassza ki a weblogic_cpu.

- Ha nem rendelkezik az Oracle támogatási jogosultságával, válassza a Middleware lehetőséget, majd keresse meg és válassza ki a weblogicot.

- Fogadja el a licencszerződést.

A WLS AKS-en való futtatásához ismerni kell a WLS-tartományokat. A WLS-tartományokról további információt a WebLogic Server-alkalmazások Azure Kubernetes Service-be történő migrálásának előre összeállított Azure Marketplace-ajánlat szakaszában talál. Ez a cikk feltételezi, hogy a WLS-t az AKS-en futtatja a rendszerképtartomány otthoni forrástípusú modelljével, tranzakciónaplókkal és tárolókkal egy külső adatbázisban, külső tároló nélkül.

Azure SQL Database feladatátvételi csoport beállítása párosított régiókban

Ebben a szakaszban egy Azure SQL Database-feladatátvételi csoportot hoz létre párosított régiókban a WLS-fürtökkel és alkalmazásokkal való használatra. Egy későbbi szakaszban konfigurálja a WLS-t a munkamenet-adatok és a tranzakciónaplók (TLOG) adatainak az adatbázisba való tárolására. Ez a gyakorlat összhangban van az Oracle maximális rendelkezésre állási architektúrájával (MAA). Ez az útmutató azure-adaptációt biztosít a MAA-hoz. További információ a MAA-ról: Oracle Maximális rendelkezésre állási architektúra.

Először hozza létre az elsődleges Azure SQL Database-t az Azure Portal rövid útmutatójának lépéseit követve: Egyetlen adatbázis létrehozása – Azure SQL Database. Kövesse az "Erőforrások törlése" szakasz lépéseit, de nem tartalmazza azokat. A cikk végighaladtával kövesse az alábbi utasításokat, majd térjen vissza a cikkhez az Azure SQL Database létrehozása és konfigurálása után:

Amikor eléri a Create a single database (Önálló adatbázis létrehozása) szakaszt, kövesse az alábbi lépéseket:

- Az új erőforráscsoport létrehozásához a 4. lépésben mentse az erőforráscsoport névértékét – például a myResourceGroupot.

- Az adatbázisnév 5. lépésében mentse az adatbázisnév értékét – például a mySampleDatabase értéket.

- A kiszolgáló létrehozásához kövesse a következő lépéseket a 6. lépésben:

- Mentse félre az egyedi kiszolgálónevet – például sqlserverprimary-ejb120623.

- A Hely beállításnál válassza az USA keleti régióját.

- A hitelesítési módszerhez válassza az SQL-hitelesítés használata lehetőséget.

- Mentse félre a kiszolgáló rendszergazdai bejelentkezési értékét – például az Azureusert.

- Mentse a jelszó értékét.

- A 8. lépésben a Számítási feladatok környezetében válassza a Fejlesztés lehetőséget. Tekintse meg a leírást, és fontolja meg a számítási feladat egyéb lehetőségeit.

- A 11. lépésben a Backup Storage redundancia esetében válassza a Helyileg redundáns biztonsági mentési tár lehetőséget. Fontolja meg a biztonsági mentések egyéb lehetőségeit. További információkért tekintse meg az Azure SQL Database automatikus biztonsági mentéseinek biztonsági mentési tárterületredundanciával foglalkozó szakaszát.

- A 14. lépésben a Tűzfalszabályok konfigurációjában válassza az Igen lehetőséget, ha engedélyezni szeretné az Azure-szolgáltatások és -erőforrások számára a kiszolgáló elérését.

Amikor eléri az adatbázis lekérdezése szakaszt, kövesse az alábbi lépéseket:

A 3. lépésben adja meg az SQL-hitelesítési kiszolgáló rendszergazdai bejelentkezési adatait a bejelentkezéshez.

Feljegyzés

Ha a bejelentkezés az ügyfélhez hasonló hibaüzenettel meghiúsul, és az "xx.xx.xx.xx" IP-cím nem fér hozzá a kiszolgálóhoz, a hibaüzenet végén válassza az Allowlist IP xx.xx.xx.xx parancsot a kiszolgáló <your-sqlserver-name> nevére. Várja meg, amíg a kiszolgáló tűzfalszabályai frissülnek, majd kattintson ismét az OK gombra .

Miután futtatta a minta lekérdezést az 5. lépésben, törölje a szerkesztőt, és hozzon létre táblákat.

A séma létrehozásához adja meg a következő lekérdezéseket:

A TLOG sémájának létrehozásához írja be a következő lekérdezést:

create table TLOG_msp1_WLStore (ID DECIMAL(38) NOT NULL, TYPE DECIMAL(38) NOT NULL, HANDLE DECIMAL(38) NOT NULL, RECORD VARBINARY(MAX) NOT NULL, PRIMARY KEY (ID)); create table TLOG_msp2_WLStore (ID DECIMAL(38) NOT NULL, TYPE DECIMAL(38) NOT NULL, HANDLE DECIMAL(38) NOT NULL, RECORD VARBINARY(MAX) NOT NULL, PRIMARY KEY (ID)); create table TLOG_msp3_WLStore (ID DECIMAL(38) NOT NULL, TYPE DECIMAL(38) NOT NULL, HANDLE DECIMAL(38) NOT NULL, RECORD VARBINARY(MAX) NOT NULL, PRIMARY KEY (ID)); create table TLOG_msp4_WLStore (ID DECIMAL(38) NOT NULL, TYPE DECIMAL(38) NOT NULL, HANDLE DECIMAL(38) NOT NULL, RECORD VARBINARY(MAX) NOT NULL, PRIMARY KEY (ID)); create table TLOG_msp5_WLStore (ID DECIMAL(38) NOT NULL, TYPE DECIMAL(38) NOT NULL, HANDLE DECIMAL(38) NOT NULL, RECORD VARBINARY(MAX) NOT NULL, PRIMARY KEY (ID)); create table wl_servlet_sessions (wl_id VARCHAR(100) NOT NULL, wl_context_path VARCHAR(100) NOT NULL, wl_is_new CHAR(1), wl_create_time DECIMAL(20), wl_is_valid CHAR(1), wl_session_values VARBINARY(MAX), wl_access_time DECIMAL(20), wl_max_inactive_interval INTEGER, PRIMARY KEY (wl_id, wl_context_path));Sikeres futtatás után megjelenik az üzenet

Query succeeded: Affected rows: 0.Ezek az adatbázistáblák a tranzakciónaplók (TLOG) és a munkamenet-adatok tárolására szolgálnak a WLS-fürtök és -alkalmazások számára. További információ: JDBC TLOG-tároló használata és adatbázis használata állandó tároláshoz (JDBC-adatmegőrzés)

A mintaalkalmazás sémájának létrehozásához írja be a következő lekérdezést:

CREATE TABLE COFFEE (ID NUMERIC(19) NOT NULL, NAME VARCHAR(255) NULL, PRICE FLOAT(32) NULL, PRIMARY KEY (ID)); CREATE TABLE SEQUENCE (SEQ_NAME VARCHAR(50) NOT NULL, SEQ_COUNT NUMERIC(28) NULL, PRIMARY KEY (SEQ_NAME));Sikeres futtatás után megjelenik az üzenet

Query succeeded: Affected rows: 0.

Ezzel befejezte a "Rövid útmutató: Egyetlen adatbázis létrehozása – Azure SQL Database" című cikket.

Ezután hozzon létre egy Azure SQL Database-feladatátvételi csoportot az Azure Portal Azure SQL Database feladatátvételi csoportjának konfigurálásával kapcsolatos lépéseit követve. Csak a következő szakaszokra van szüksége: Feladatátvételi csoport létrehozása és a tervezett feladatátvétel tesztelése. A cikk végighaladtával kövesse az alábbi lépéseket, majd térjen vissza a cikkhez az Azure SQL Database feladatátvételi csoport létrehozása és konfigurálása után:

Amikor eléri a Feladatátvételi csoport létrehozása szakaszt, kövesse az alábbi lépéseket:

- A feladatátvételi csoport létrehozásához az 5. lépésben válassza ki az új másodlagos kiszolgáló létrehozásának lehetőségét, majd kövesse az alábbi lépéseket:

- Adja meg és mentse a feladatátvételi csoport nevét – például feladatátvételi csoport neve-ejb120623.

- Adja meg és mentse félre az egyedi kiszolgálónevet – például sqlserversecondary-ejb120623.

- Adja meg ugyanazt a kiszolgálói rendszergazdát és jelszót, mint az elsődleges kiszolgáló.

- A Hely beállításnál válasszon egy másik régiót az elsődleges adatbázishoz használt régiótól.

- Győződjön meg arról, hogy az Azure-szolgáltatások számára engedélyezve van a kiszolgáló elérése.

- A csoport adatbázisainak konfigurálásához az 5. lépésben válassza ki az elsődleges kiszolgálón létrehozott adatbázist , például a mySampleDatabase-t.

- A feladatátvételi csoport létrehozásához az 5. lépésben válassza ki az új másodlagos kiszolgáló létrehozásának lehetőségét, majd kövesse az alábbi lépéseket:

Miután elvégezte a tervezett feladatátvétel tesztelése szakaszban szereplő összes lépést, tartsa nyitva a feladatátvételi csoport lapját, és használja azt a WLS-fürtök feladatátvételi tesztje során.

A feladatátvételi csoport JDBC-kapcsolati sztring és adatbázis-rendszergazdai felhasználónevének lekérése

Az alábbi lépések a feladatátvételi csoporton belüli adatbázis JDBC-kapcsolati sztring és adatbázis-felhasználónevének lekérésére irányítják. Ezek az értékek eltérnek az elsődleges adatbázis megfelelő értékeiétől.

Az Azure Portalon keresse meg azt az erőforráscsoportot, amelybe az elsődleges adatbázist telepítette.

Az erőforrások listájában válassza ki az SQL-adatbázis típusú elsődleges adatbázist.

A Beállítások alatt válassza a Kapcsolati sztringek elemet.

Válassza a JDBC lehetőséget.

A JDBC (SQL-hitelesítés) szövegterületén válassza a másolás ikont, hogy a JDBC kapcsolati sztring értékét a vágólapra helyezze.

Egy szövegszerkesztőben illessze be az értéket. Egy másik lépésben szerkesztheti.

Térjen vissza az erőforráscsoporthoz.

Válassza ki azt az SQL Server típusú erőforrást, amely az előző lépésekben áttekintett adatbázist tartalmazza.

Az Adatkezelés csoportban válassza a Feladatátvételi csoportokat.

A lap közepén lévő táblázatban válassza ki a feladatátvételi csoportot.

Az Olvasás/írás figyelő végpontja alatti szövegterületen válassza a másolás ikont, hogy a JDBC kapcsolati sztring értékét a vágólapra helyezze.

Illessze be az értéket egy új sorba a szövegszerkesztőben. A szövegszerkesztőnek most az alábbi példához hasonló sorokkal kell rendelkeznie:

jdbc:sqlserver://ejb010307db.database.windows.net:1433;database=ejb010307db;user=azureuser@ejb010307db;password={your_password_here};encrypt=true;trustServerCertificate=false;hostNameInCertificate=*.database.windows.net;loginTimeout=30; ejb010307failover.database.windows.netHozzon létre egy új sort a következő módosításokkal:

Másolja ki a teljes első sort.

Módosítsa az URL gazdagépnév részét úgy, hogy az olvasási/írási figyelő végpontvonaláról használja a gazdagépnevet.

Távolítsa el mindent a pár után a

name=valuekövetkezőhözdatabase: . Más szóval, távolítsa el mindent, beleértve és után;azonnal utánadatabase=ejb010307db.Ha elkészült, a sztringnek az alábbi példához hasonlóan kell kinéznie:

jdbc:sqlserver://ejb010307failover.database.windows.net:1433;database=ejb010307dbEz az érték a JDBC kapcsolati sztring.

Ugyanabban a szövegszerkesztőben az adatbázis-felhasználónevet úgy származtathatja, hogy lekérte a

userparaméter értékét az eredeti JDBC-kapcsolati sztring, és lecseréli az adatbázis nevét az olvasási/írási figyelő végpontvonalának első részére. Az előző példával folytatva az érték a következő lenneazureuser@ejb010307failover: . Ez az érték az adatbázis-rendszergazda felhasználóneve.

Az elsődleges WLS-fürtök beállítása és konfigurálása az AKS-en

Ebben a szakaszban egy WLS-fürtöt hoz létre az AKS-en az Oracle WebLogic Server on AKS-ajánlat használatával. Az USA keleti régiójában található fürt az elsődleges, és aktív fürtként van konfigurálva.

Feljegyzés

Az Oracle WebLogic Server AKS-ajánlattal kapcsolatos további információit az alábbi cikkekben találja:

Mintaalkalmazás előkészítése

Ebben a szakaszban egy crud Java/JakartaEE-mintaalkalmazást hozhat létre és csomagolhat be, amelyet később üzembe helyezhet és futtathat WLS-fürtökön feladatátvételi tesztelés céljából.

Az alkalmazás a WebLogic Server JDBC-munkamenetek megőrzését használja a HTTP-munkamenetek adatainak tárolásához. Az adatforrás jdbc/WebLogicCafeDB tárolja a munkamenet-adatokat, hogy lehetővé tegye a feladatátvételt és a terheléselosztást a WebLogic-kiszolgálók fürtjén. Konfigurál egy adatmegőrzési sémát az alkalmazásadatok coffee ugyanabban az adatforrásban való megőrzéséhezjdbc/WebLogicCafeDB.

A minta összeállításához és csomagolásához kövesse az alábbi lépéseket:

Az alábbi parancsokkal klónozhatja a mintaadattárat, és megtekintheti a cikknek megfelelő címkét:

git clone https://github.com/Azure-Samples/azure-cafe.git cd azure-cafe git checkout 20231206Ha megjelenik egy üzenet,

Detached HEADnyugodtan figyelmen kívül hagyhatja.A következő parancsokkal keresse meg a mintakönyvtárat, majd fordítsa le és csomagolja be a mintát:

cd weblogic-cafe mvn clean package

A csomag sikeres létrehozása után a parent-path-to-your-local-clone>/azure-café/weblogic-café/target/weblogic-café.war címen találja <meg. Ha nem látja a csomagot, a folytatás előtt elhárítania és meg kell oldania a problémát.

Tárfiók és tároló létrehozása a mintaalkalmazás tárolásához

A következő lépésekkel hozhat létre tárfiókot és tárolót. Ezen lépések némelyike más útmutatókhoz irányít. A lépések elvégzése után feltölthet egy mintaalkalmazást a WLS-en való üzembe helyezéshez.

Jelentkezzen be az Azure Portalra.

Tárfiók létrehozása a Tárfiók létrehozása című témakörben leírt lépésekkel. A cikkben szereplő értékekhez használja az alábbi specializációkat:

- Hozzon létre egy új erőforráscsoportot a tárfiókhoz.

- Régió esetén válassza az USA keleti régióját.

- Storage-fióknév esetén használja ugyanazt az értéket, mint az erőforráscsoport neve.

- A Teljesítmény mezőben válassza a Standard lehetőséget.

- Redundancia esetén válassza a Helyileg redundáns tárolás (LRS) lehetőséget.

- A többi lapnak nincs szüksége specializációkra.

Folytassa a fiók érvényesítését és létrehozását, majd térjen vissza ehhez a cikkhez.

Hozzon létre egy tárolót a fiókon belül a gyorsútmutató Tároló létrehozása szakaszának lépéseit követve: Blobok feltöltése, letöltése és listázása az Azure Portallal.

Ugyanezzel a cikkel töltse fel a korábban létrehozott azure-café/weblogic-café/target/weblogic-café.war csomagot a Blokkblob feltöltése szakasz lépéseit követve. Ezután térjen vissza ehhez a cikkhez.

WLS üzembe helyezése az AKS-en

A WLS AKS-en való üzembe helyezéséhez kövesse az alábbi lépéseket:

Nyissa meg az Oracle WebLogic Server on AKS-ajánlatot a böngészőben, és válassza a Létrehozás lehetőséget. Ekkor megjelenik az ajánlat Alapjai panelje.

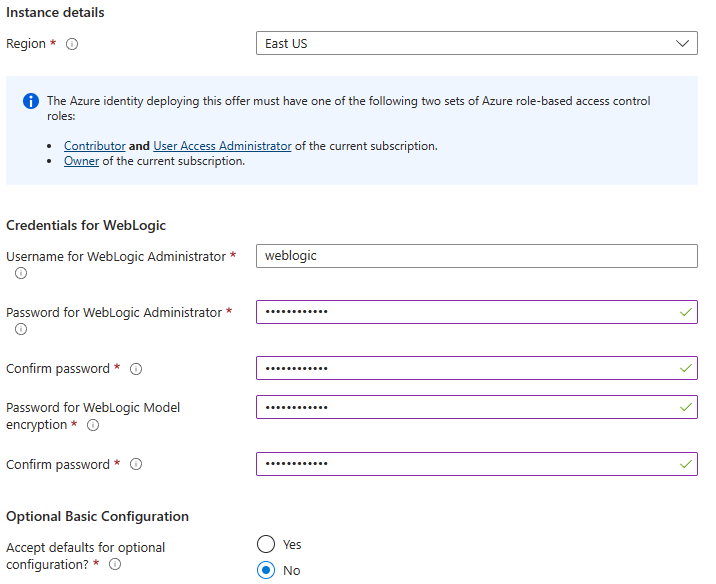

Az Alapismeretek panel kitöltéséhez kövesse az alábbi lépéseket:

Győződjön meg arról, hogy az előfizetésben megjelenített érték ugyanaz, mint az előfeltételek szakaszban felsorolt szerepkörök.

Az ajánlatot üres erőforráscsoportban kell üzembe helyeznie. Az Erőforráscsoport mezőben válassza az Új létrehozása lehetőséget, és adjon meg egy egyedi értéket az erőforráscsoporthoz – például wlsaks-eastus-20240109.

A Példány részletei területen válassza az USA keleti régiója lehetőséget a Régió területen.

A Hitelesítő adatok WebLogic területén adjon meg egy jelszót a WebLogic-rendszergazda és a WebLogic-modell titkosításához. Mentse a WebLogic-rendszergazda felhasználónevét és jelszavát.

Az Opcionális alapkonfiguráció területen válassza a Nem elemet az Alapértelmezett beállítások elfogadása lehetőségnél. Megjelenik az opcionális konfiguráció.

A felügyelt kiszolgáló névelőtagjaként töltse ki a következőt

msp: A WLS TLOG-táblát később előtaggalTLOG_${serverName}_konfigurálhatja. Ez a cikk névvelTLOG_msp${index}_WLStorerendelkező TLOG-táblát hoz létre. Ha másik felügyelt kiszolgálónév-előtagot szeretne használni, győződjön meg arról, hogy az érték megegyezik a Microsoft SQL Server táblaelnevezési konvencióival és a valódi táblanevekkel.Hagyja meg a többi mező alapértelmezett értékét.

A Tovább gombra kattintva lépjen az AKS panelre.

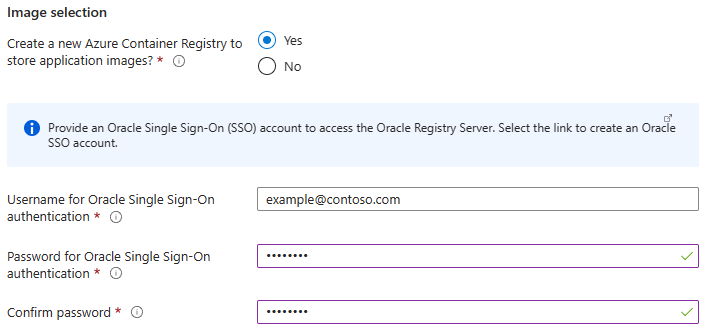

A Kép kiválasztása csoportban adja meg a következő információkat:

- Az Oracle egyszeri bejelentkezéses hitelesítés felhasználóneveként adja meg oracle SSO-felhasználónevét az előfeltételekből.

- Az Oracle egyszeri bejelentkezéses hitelesítéshez használt jelszóhoz adja meg az Oracle SSO hitelesítő adatait az előfeltételekből.

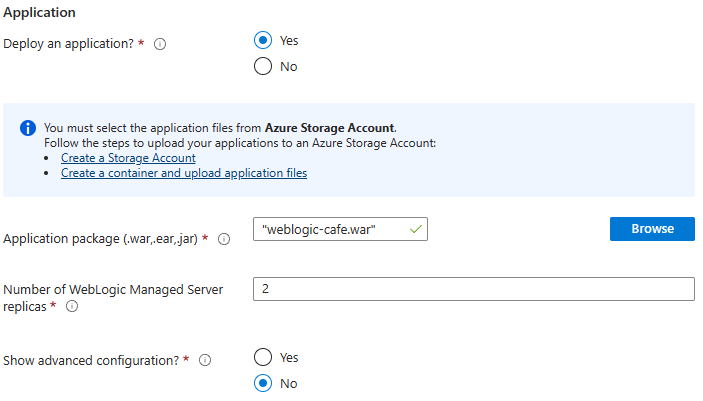

Az Alkalmazás területen kövesse az alábbi lépéseket:

- Az Alkalmazás szakaszban, az Alkalmazás üzembe helyezése mellett válassza az Igen lehetőséget.

- Az Alkalmazáscsomag (.war,.ear,.jar) mellett válassza a Tallózás lehetőséget.

- Kezdje el beírni a tárfiók nevét az előző szakaszból. Amikor megjelenik a kívánt tárfiók, jelölje ki.

- Válassza ki a tárolót az előző szakaszból.

- Jelölje be a weblogic-café.war melletti jelölőnégyzetet, amelyet az előző szakaszban töltött fel. Válassza a lehetőséget.

- Hagyja meg a többi mező alapértelmezett értékét.

Válassza a Tovább lehetőséget.

Hagyja meg az alapértelmezett értékeket a TLS/SSL-konfiguráció panelen, majd a Tovább gombra kattintva lépjen a Terheléselosztás panelre.

A Terheléselosztás panelen, a Bejövő forgalom létrehozása felügyeleti konzolhoz elem mellett. Győződjön meg arról, hogy nincs olyan alkalmazás, amelynek elérési útja /konzol*, az ütközést okozna a felügyeleti konzol elérési útjával, és válassza az Igen lehetőséget.

Hagyja meg a többi mező alapértelmezett értékét, és válassza a Tovább gombot

Hagyja meg az alapértelmezett értékeket a DNS panelen, és válassza a Tovább gombot az Adatbázis panelre való ugráshoz.

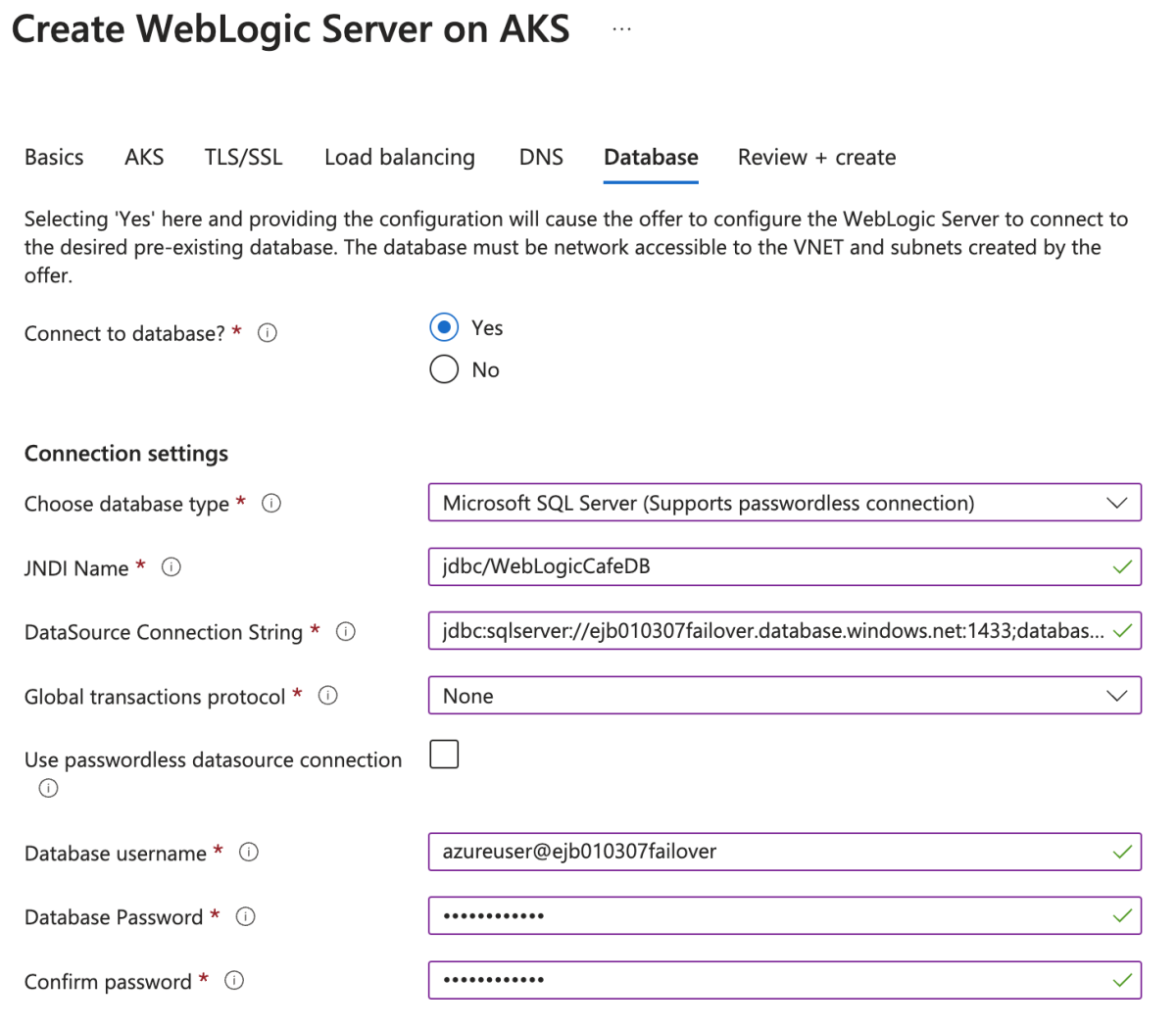

Adja meg a következő értékeket az Adatbázis panelen:

- Csatlakozás adatbázishoz?, válassza az Igen lehetőséget.

- Az adatbázis típusának kiválasztásához válassza a Microsoft SQL Server (Támogatja a jelszó nélküli kapcsolatot) lehetőséget.

- JNDI-névként adja meg a jdbc/WebLogicCafeDB nevet.

- Adatforrás kapcsolati sztringjéhez illessze be a JDBC-kapcsolati sztring mentett értéket a feladatátvételi csoport szakasz JDBC-kapcsolati sztring és adatbázis-rendszergazdai felhasználóneve lekérése szakaszába.

- Globális tranzakciós protokoll esetén válassza a Nincs lehetőséget.

- Adatbázis-felhasználónév esetén illessze be az adatbázis-rendszergazdai felhasználónévhezmentett értéket a feladatátvételi csoport JDBC-kapcsolati sztring és adatbázis-rendszergazdai felhasználóneve lekérése szakaszába.

- Adja meg az adatbázis-kiszolgáló rendszergazdai bejelentkezési jelszavát, amelyet korábban az adatbázisjelszóhoz mentett. Adja meg ugyanazt az értéket a Jelszó megerősítése mezőben.

- Hagyja meg a többi mező alapértelmezett értékét.

Válassza az Áttekintés + létrehozás lehetőséget.

Várjon, amíg a végleges ellenőrzés futtatása sikeresen befejeződik, majd válassza a Létrehozás lehetőséget. Egy idő után megjelenik az üzembe helyezési oldal, ahol az üzembe helyezés folyamatban van.

Feljegyzés

Ha problémákat tapasztal a végleges ellenőrzés futtatása során ... javítsa ki őket, és próbálkozzon újra.

A kiválasztott régió hálózati feltételeitől és egyéb tevékenységétől függően az üzembe helyezés akár 70 percet is igénybe vehet. Ezután látnia kell az üzembe helyezés befejeződött szövegét az üzembe helyezési oldalon.

A TLOG-adatok tárolásának konfigurálása

Ebben a szakaszban a TLOG-adatok tárolását úgy konfigurálja, hogy felülbírálja a WLS-rendszerképmodellt egy ConfigMap. További információ a ConfigMapWebLogic Deploy Tooling model ConfigMap című témakörben olvasható.

Ez a szakasz egy Bash-terminált igényel, amelyen telepítve van az Azure CLI és a kubectl. A TLOG-adatok tárolásához és konfigurálásához a következő lépésekkel állapíthatja meg a szükséges YAML-t:

Az AKS-fürthöz való csatlakozáshoz kövesse az alábbi lépéseket:

- Nyissa meg az Azure Portalt, és lépjen a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportra.

- Válassza ki az AKS-fürtöt az erőforráslistából, majd válassza a Csatlakozás lehetőséget az AKS-fürthöz való csatlakozáshoz.

- Válassza az Azure CLI-t, és kövesse a lépéseket az AKS-fürthöz való csatlakozáshoz a helyi terminálon.

A következő lépésekkel szerezze be a bejegyzést a

topology:YAML WLS-rendszerképmodellből:- Nyissa meg az Azure Portalt, és lépjen a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportra.

- Válassza a Beállítások>telepítések lehetőséget. Válassza ki az első üzembe helyezést, amelynek a neve oracle.20210620-wls-on-aks fájllal kezdődik.

- Válassza a Kimenetek lehetőséget. Másolja a shellCmdtoOutputWlsImageModelYaml értékét a vágólapra. Az érték egy rendszerhéjparancs, amely dekódolja a modellfájl base64 sztringét, és a tartalmat egy model.yaml nevű fájlba menti.

- Illessze be az értéket a Bash-terminálba, és futtassa a parancsot a model.yaml fájl létrehozásához.

- Szerkessze a fájlt az összes tartalom eltávolításához, kivéve a legfelső szintű

topology:bejegyzést. A fájlbantopology:csak legfelső szintű bejegyzések lehetnek. - Mentse a fájlt.

A következő lépésekkel szerezze be a nevet és a

ConfigMapnévtérnevet a YAML WLS-tartománymodellből:Nyissa meg az Azure Portalt, és lépjen a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportra.

Válassza a Beállítások>telepítések lehetőséget. Válassza ki az első üzembe helyezést, amelynek a neve oracle.20210620-wls-on-aks fájllal kezdődik.

Válassza a Kimenetek lehetőséget. Másolja a shellCmdtoOutputWlsDomainYaml értékét a vágólapra. Az érték egy rendszerhéjparancs a modellfájl base64-sztringjének dekódolásához és a tartalom model.yaml fájlban való mentéséhez.

Illessze be az értéket a terminálba, és egy domain.yaml nevű fájlt kap.

Keresse meg a

domain.yamlkövetkező értékeket.spec.configuration.model.configMap. Ha elfogadta az alapértelmezett értékeket, ez az érték .sample-domain1-wdt-config-mapmetadata.namespace. Ha elfogadta az alapértelmezett értékeket, ez az érték .sample-domain1-ns

Az ön kényelme érdekében az alábbi paranccsal mentheti ezeket az értékeket rendszerhéjváltozókként:

export CONFIG_MAP_NAME=sample-domain1-wdt-config-map export WLS_NS=sample-domain1-ns

A YAML lekéréséhez használja a

ConfigMapkövetkező parancsot:kubectl get configmap ${CONFIG_MAP_NAME} -n ${WLS_NS} -o yaml > configMap.yamlA tlog-db-model.yaml fájl létrehozásához kövesse az alábbi lépéseket:

Egy szövegszerkesztőben hozzon létre egy tlog-db-model.yaml nevű üres fájlt.

Szúrja be a model.yaml tartalmát, adjon hozzá egy üres sort, majd szúrja be a configMap.yaml fájl tartalmát.

A tlog-db-model.yaml fájlban keresse meg a következővel

ListenPort: 8001végződő sort: . Fűzze hozzá ezt a szöveget a következő sorhoz, különös figyelmet fordítva arra, hogyTransactionLogJDBCStorepontosan az alattaListenPortlegyen, és a következő kódrészlet többi sorát kettővel behúzva, az alábbi példában látható módon:TransactionLogJDBCStore: Enabled: true DataSource: jdbc/WebLogicCafeDB PrefixName: TLOG_${serverName}_A kész tlog-db-model.yaml-nek nagyon közel kell kinéznie a következő példához:

topology: Name: "@@ENV:CUSTOM_DOMAIN_NAME@@" ProductionModeEnabled: true AdminServerName: "admin-server" Cluster: "cluster-1": DynamicServers: ServerTemplate: "cluster-1-template" ServerNamePrefix: "@@ENV:MANAGED_SERVER_PREFIX@@" DynamicClusterSize: "@@PROP:CLUSTER_SIZE@@" MaxDynamicClusterSize: "@@PROP:CLUSTER_SIZE@@" MinDynamicClusterSize: "0" CalculatedListenPorts: false Server: "admin-server": ListenPort: 7001 ServerTemplate: "cluster-1-template": Cluster: "cluster-1" ListenPort: 8001 TransactionLogJDBCStore: Enabled: true DataSource: jdbc/WebLogicCafeDB PrefixName: TLOG_${serverName}_ SecurityConfiguration: NodeManagerUsername: "@@SECRET:__weblogic-credentials__:username@@" NodeManagerPasswordEncrypted: "@@SECRET:__weblogic-credentials__:password@@" resources: JDBCSystemResource: jdbc/WebLogicCafeDB: Target: 'cluster-1' JdbcResource: JDBCDataSourceParams: JNDIName: [ jdbc/WebLogicCafeDB ] GlobalTransactionsProtocol: None JDBCDriverParams: DriverName: com.microsoft.sqlserver.jdbc.SQLServerDriver URL: '@@SECRET:ds-secret-sqlserver-1709938597:url@@' PasswordEncrypted: '@@SECRET:ds-secret-sqlserver-1709938597:password@@' Properties: user: Value: '@@SECRET:ds-secret-sqlserver-1709938597:user@@' JDBCConnectionPoolParams: TestTableName: SQL SELECT 1 TestConnectionsOnReserve: trueA WLS-modell felülbírálása a

ConfigMap. A WLS-modell felülbírálásához cserélje le a meglévőtConfigMapaz új modellre. További információ: Meglévő modell frissítése az Oracle dokumentációjában. Futtassa az alábbi parancsokat aConfigMapkövetkező parancsok ismételt létrehozásához:export CM_NAME_FOR_MODEL=sample-domain1-wdt-config-map kubectl -n sample-domain1-ns delete configmap ${CM_NAME_FOR_MODEL} # replace path of tlog-db-model.yaml kubectl -n sample-domain1-ns create configmap ${CM_NAME_FOR_MODEL} \ --from-file=tlog-db-model.yaml kubectl -n sample-domain1-ns label configmap ${CM_NAME_FOR_MODEL} \ weblogic.domainUID=sample-domain1Indítsa újra a WLS-fürtöt az alábbi parancsokkal. Az új modell működéséhez működésbe kell hoznia egy működés közbeni frissítést.

export RESTART_VERSION=$(kubectl -n sample-domain1-ns get domain sample-domain1 '-o=jsonpath={.spec.restartVersion}') # increase restart version export RESTART_VERSION=$((RESTART_VERSION + 1)) kubectl -n sample-domain1-ns patch domain sample-domain1 \ --type=json \ '-p=[{"op": "replace", "path": "/spec/restartVersion", "value": "'${RESTART_VERSION}'" }]'

Mielőtt továbblép, győződjön meg arról, hogy a WLS-podok futnak. A podok állapotát a következő paranccsal tekintheti meg:

kubectl get pod -n sample-domain1-ns -w

Feljegyzés

Ebben a cikkben a WLS-modellek szerepelnek az alkalmazástároló lemezképében, amelyet a WLS hozott létre az AKS-ajánlaton. A TLOG úgy van konfigurálva, hogy felülírja a meglévő modellt a modellfájlt tartalmazó WDT-vel ConfigMap , és a tartomány CRD configuration.model.configMap mezőjével hivatkozik a térképre. Éles helyzetekben a kiegészítő rendszerképek ajánlottak a modell képmodellfájlokban, alkalmazásarchívumfájlokban és a WebLogic Deploy Tooling telepítésében a podokban való beépítéshez. Ez a funkció szükségtelenné teszi, hogy ezeket a fájlokat a megadott képen adja meg domain.spec.image.

Georedundancia konfigurálása az Azure Backup használatával

Ebben a szakaszban az Azure Backup használatával készít biztonsági másolatot az AKS-fürtökről a Backup bővítmény használatával, amelyet telepíteni kell a fürtön.

A georedundancia konfigurálásához kövesse az alábbi lépéseket:

Hozzon létre egy új tárolót az AKS biztonsági mentési bővítményéhez a tárfiók létrehozása és a tároló létrehozása a mintaalkalmazás szakasz tárolásához.

Az AKS biztonsági mentési bővítményének telepítéséhez és a fürt CSI-illesztőprogramjainak és pillanatképeinek engedélyezéséhez használja az alábbi parancsokat:

#replace with your resource group name. export RG_NAME=wlsaks-eastus-20240109 export AKS_NAME=$(az aks list \ --resource-group ${RG_NAME} \ --query "[0].name" \ --output tsv) az aks update \ --resource-group ${RG_NAME} \ --name ${AKS_NAME} \ --enable-disk-driver \ --enable-file-driver \ --enable-blob-driver \ --enable-snapshot-controller --yesAz illesztőprogramok engedélyezése körülbelül 5 percet vesz igénybe. Mielőtt továbblépne, győződjön meg arról, hogy a parancsok hiba nélkül befejeződnek.

Nyissa meg az AKS-t üzembe helyező erőforráscsoportot. Válassza ki az AKS-fürtöt az erőforrások listájából.

Az AKS kezdőlapján válassza a Beállítások>biztonsági mentési>bővítmény telepítése lehetőséget.

Az AKS Backup telepítése bővítménylapon válassza a Tovább gombot. Válassza ki az előző lépésekben létrehozott tárfiókot és blobtárolót. Válassza a Tovább , majd a Létrehozás lehetőséget. A lépés végrehajtása körülbelül öt percet vesz igénybe.

Nyissa meg az Azure Portalt, a felső keresősávon keresse meg a Backup-tárolókat. Látnia kell a Szolgáltatások listában. Válassza ki.

Az AKS Backup engedélyezéséhez kövesse az Azure Kubernetes Service biztonsági mentésének lépéseit az Azure Backup használatával, de nem beleértve a "Horgok használata az AKS biztonsági mentése során" szakaszt. Végezze el a következő lépésekben jelzett módosításokat.

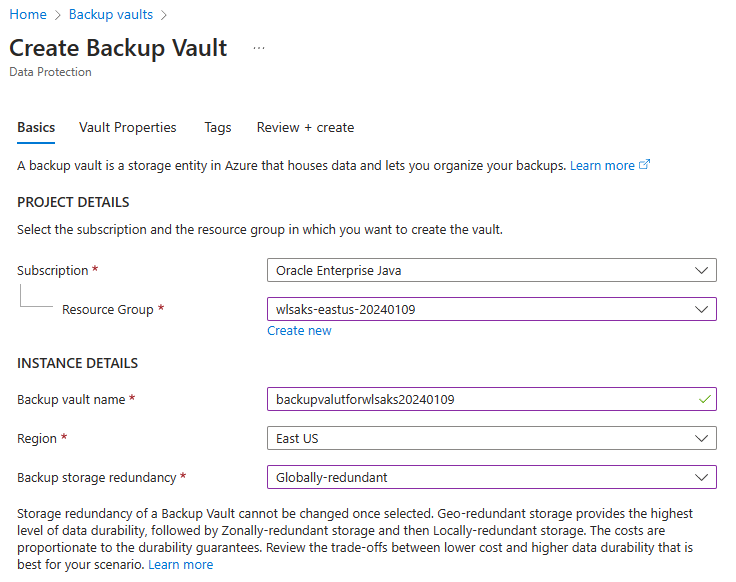

Amikor eléri a "Biztonsági mentési tároló létrehozása" szakaszt, végezze el a következő módosításokat:

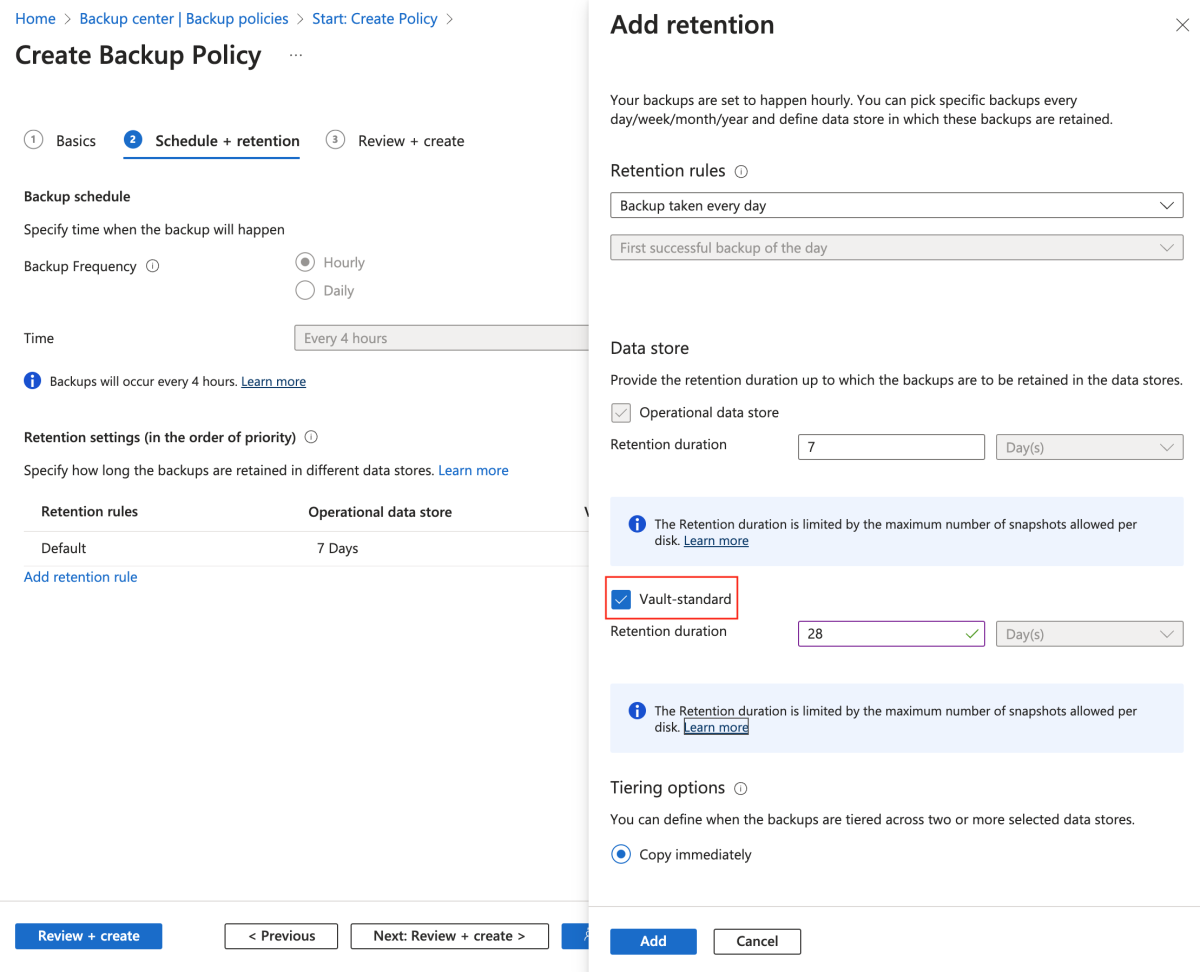

Amikor eléri a "Biztonsági mentési szabályzat létrehozása" szakaszt, végezze el a következő módosításokat, amikor egy adatmegőrzési szabályzat létrehozására van szükség:

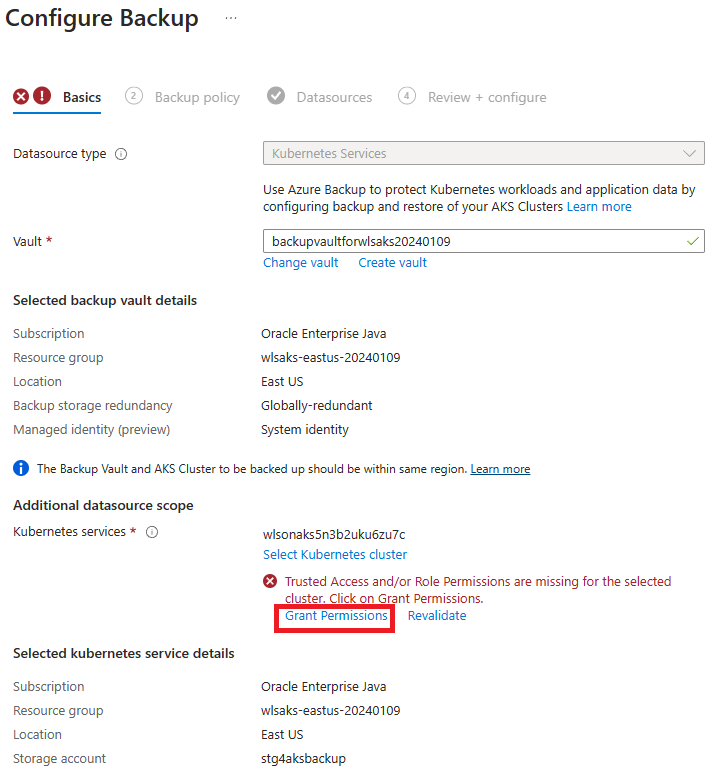

Amikor eléri a "Biztonsági másolatok konfigurálása" szakaszt, végezze el az alábbi módosításokat. Az 1–5. lépés az AKS-bővítmény telepítésére szolgál. Hagyja ki az 1–5. lépést, és kezdje a 6. lépéstől.

A 7. lépésben engedélyezési hibákba ütközik. Válassza az Engedély megadása lehetőséget a továbblépéshez. Az engedély üzembe helyezése után, ha a hiba továbbra is fennáll, válassza az Újraértékelés lehetőséget a szerepkör-hozzárendelések frissítéséhez.

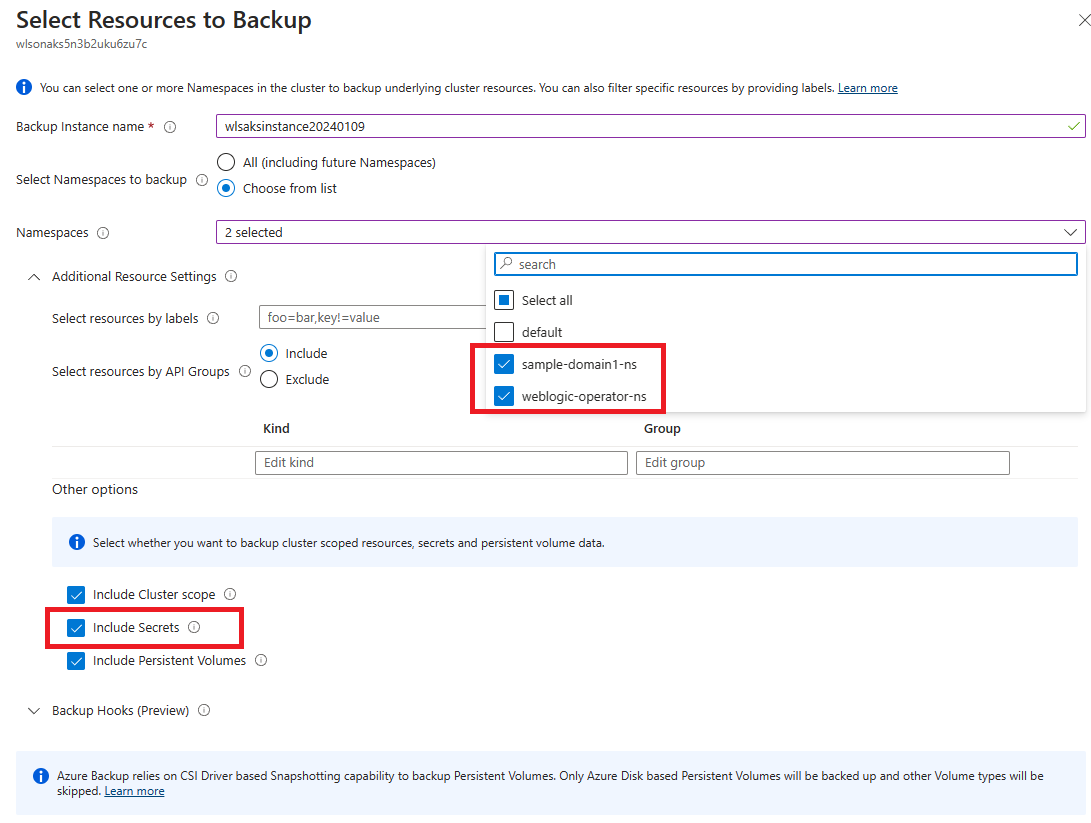

A 10. lépésben keresse meg a Biztonsági mentéshez szükséges erőforrások kiválasztása lehetőséget, és végezze el a következő módosításokat:

- A Backup-példány neveként adjon meg egy egyedi nevet.

- Névterek esetén válassza ki a WebLogic-operátor és a WebLogic-kiszolgáló névtereit. Ebben a cikkben válassza ki a weblogic-operator-ns és a sample-domain1-ns elemet.

- Egyéb beállítások esetén válassza ki az összes lehetőséget. Győződjön meg arról, hogy a Titkos kulcsok belefoglalása lehetőség be van jelölve.

A 11. lépésben szerepkör-hozzárendelési hibába ütközik. Válassza ki az adatforrást a listából, és válassza a Hiányzó szerepkörök hozzárendelése lehetőséget a hiba elhárításához.

Felkészülés a WLS-fürt visszaállítására egy másodlagos régióban

Ebben a szakaszban előkészíti a WLS-fürt visszaállítását a másodlagos régióban. Itt a másodlagos régió az USA nyugati régiója. A visszaállítás előtt rendelkeznie kell egy AKS-fürttel, amelyen telepítve van az AKS Backup-bővítmény az USA nyugati régiójában.

Az Azure Container Registry konfigurálása georeplikáláshoz

Az alábbi lépésekkel konfigurálhatja az Azure Container Registryt (ACR) a georeplikáláshoz, amely tartalmazza a WLS üzembe helyezése az AKS-ben szakaszban létrehozott WLS-lemezképet . Az ACR-replikáció engedélyezéséhez frissítenie kell azt a Prémium tarifacsomagra. További információ: Georeplikálás az Azure Container Registryben.

- Nyissa meg a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportot. Az erőforráslistából válassza ki azt az ACR-t, amelynek a neve a wlsaksacr névvel kezdődik.

- Az ACR kezdőlapján válassza a Beállítások tulajdonságai lehetőséget>. Tarifacsomag esetén válassza a Prémium, majd a Mentés lehetőséget.

- A navigációs panelen válassza a Szolgáltatások>georeplikációi lehetőséget. Válassza a Hozzáadás lehetőséget a replikációs régió hozzáadásához a lapon.

- A Replikáció létrehozása lapon válassza az USA nyugati régiója, majd a Létrehozás lehetőséget.

Az üzembe helyezés befejezése után az ACR engedélyezve van a georeplikáláshoz.

Tárfiók létrehozása másodlagos régióban

Az AKS biztonsági mentési bővítményének engedélyezéséhez meg kell adnia egy tárfiókot egy üres tárolóval ugyanabban a régióban.

A biztonsági mentés régiók közötti visszaállításához meg kell adnia egy átmeneti helyet, ahol a biztonsági mentési adatok hidratálva vannak. Ez az előkészítési hely tartalmaz egy erőforráscsoportot és egy tárfiókot ugyanabban a régióban és előfizetésben, mint a visszaállítási célfürt.

A következő lépésekkel hozhat létre tárfiókot és tárolót. Ezen lépések némelyike más útmutatókhoz irányít.

- Jelentkezzen be az Azure Portalra.

- Tárfiók létrehozása a Tárfiók létrehozása című témakörben leírt lépésekkel. A cikkben szereplő összes lépést nem kell végrehajtania. Töltse ki az Alapismeretek panelen látható mezőket . Régió esetén válassza az USA nyugati régiója, majd a Véleményezés + létrehozás lehetőséget az alapértelmezett beállítások elfogadásához. Folytassa a fiók érvényesítését és létrehozását, majd térjen vissza ehhez a cikkhez.

- Hozzon létre egy tárolót az AKS biztonsági mentési bővítményéhez a Gyorsútmutató tároló létrehozása szakaszának lépéseit követve: Blobok feltöltése, letöltése és listázása az Azure Portallal.

- Hozzon létre egy tárolót átmeneti helyként a helyreállítás során való használatra.

AKS-fürt előkészítése egy másodlagos régióban

Az alábbi szakaszok bemutatják, hogyan hozhat létre AKS-fürtöt egy másodlagos régióban.

Új AKS-fürt létrehozása

Ez a cikk egy WLS-alkalmazást tesz elérhetővé az Application Gateway bejövőforgalom-vezérlővel. Ebben a szakaszban egy új AKS-fürtöt hoz létre az USA nyugati régiójában. Ezután engedélyezi a bejövőforgalom-vezérlő bővítményét egy új Application Gateway-példánysal. További információt az Új Application Gateway-példányt tartalmazó új AKS-fürt bejövőforgalom-vezérlő bővítményének engedélyezése című témakörben talál.

Az AKS-fürt létrehozásához kövesse az alábbi lépéseket:

A következő parancsokkal hozzon létre egy erőforráscsoportot a másodlagos régióban:

export RG_NAME_WESTUS=wlsaks-westus-20240109 az group create --name ${RG_NAME_WESTUS} --location westusAz alábbi parancsokkal üzembe helyezhet egy AKS-fürtöt a bővítmény engedélyezésével:

export AKS_NAME_WESTUS=${RG_NAME_WESTUS}aks export GATEWAY_NAME_WESTUS=${RG_NAME_WESTUS}gw az aks create \ --resource-group ${RG_NAME_WESTUS} \ --name ${AKS_NAME_WESTUS} \ --network-plugin azure \ --enable-managed-identity \ --enable-addons ingress-appgw \ --appgw-name ${GATEWAY_NAME_WESTUS} \ --appgw-subnet-cidr "10.225.0.0/16" \ --generate-ssh-keysEz a parancs automatikusan létrehoz egy Application Gateway-példányt

Standard_v2 SKUaz AKS-csomópont erőforráscsoportjában található névvel${RG_NAME_WESTUS}gw. A csomópont erőforráscsoportja alapértelmezés szerint el van nevezveMC_resource-group-name_cluster-name_location.Feljegyzés

A WLS üzembe helyezése az AKS-en szakaszban kiépített AKS-fürt az USA keleti régiójában három rendelkezésre állási zónán fut. A rendelkezésre állási zónák nem támogatottak az USA nyugati régiójában. Az USA nyugati régiójában található AKS-fürt nem zónaredundáns. Ha az éles környezet zónaredundanciát igényel, győződjön meg arról, hogy a párosított régió támogatja a rendelkezésre állási zónákat. További információ: A rendelkezésre állási zónákat használó Azure Kubernetes Service-fürt (AKS) létrehozása AKS-fürtökrendelkezésre állási zónáinak áttekintése.

Az alábbi parancsokkal lekérheti az Application Gateway-példány nyilvános IP-címét. Mentse a cikk későbbi részében használt IP-címet.

export APPGW_ID=$(az aks show \ --resource-group ${RG_NAME_WESTUS} \ --name ${AKS_NAME_WESTUS} \ --query 'addonProfiles.ingressApplicationGateway.config.effectiveApplicationGatewayId' \ --output tsv) echo ${APPGW_ID} export APPGW_IP_ID=$(az network application-gateway show \ --id ${APPGW_ID} \ --query frontendIPConfigurations\[0\].publicIPAddress.id \ --output tsv) echo ${APPGW_IP_ID} export APPGW_IP_ADDRESS=$(az network public-ip show \ --id ${APPGW_IP_ID} \ --query ipAddress \ --output tsv) echo "App Gateway pubilc IP address: ${APPGW_IP_ADDRESS}"A következő paranccsal csatolhat egy dns-névcímkét a nyilvános IP-címerőforráshoz. Cserélje le

<your-chosen-DNS-name>a megfelelő értékre – példáulejb010316.az network public-ip update --ids ${APPGW_IP_ID} --dns-name <your-chosen-DNS-name>A nyilvános IP-cím teljes tartománynevét (FQDN) a következővel

az network public-ip showellenőrizheti: . Az alábbi példa egy DNS-címkévelejb010316rendelkező teljes tartománynevet mutat be:az network public-ip show \ --id ${APPGW_IP_ID} \ --query dnsSettings.fqdn \ --output tsvEz a parancs az alábbi példához hasonló kimenetet hoz létre:

ejb010316.westus.cloudapp.azure.com

Feljegyzés

Ha egy meglévő AKS-fürttel dolgozik, a továbblépés előtt hajtsa végre a következő két műveletet:

- Engedélyezze a bejövőforgalom-vezérlő bővítményt az Application Gateway bejövőforgalom-vezérlő bővítményének engedélyezése meglévő AKS-fürthöz című témakörben leírt lépések végrehajtásával.

- Ha a WLS a célnévtérben fut, az ütközések elkerülése érdekében törölje a WLS-erőforrásokat a WebLogic Operátor névterében és a WebLogic Server névterében. Ebben a cikkben az AKS-alapú WLS-ajánlat kiépítette a WebLogic operátort a névtérben

weblogic-operator-ns, a WebLogic-kiszolgálót pedig a névtérbensample-domain1-ns. Futtassakubectl delete namespace weblogic-operator-ns sample-domain1-nsa két névtér törlését.

Az AKS biztonsági mentési bővítményének engedélyezése

A folytatás előtt az alábbi lépésekkel telepítse az AKS biztonsági mentési bővítményt a másodlagos régióban lévő fürtre:

Az alábbi paranccsal csatlakozhat az USA nyugati régiójában található AKS-fürthöz:

az aks get-credentials \ --resource-group ${RG_NAME_WESTUS} \ --name ${AKS_NAME_WESTUS}A következő paranccsal engedélyezheti a fürt CSI-illesztőprogramjait és pillanatképeit:

az aks update \ --resource-group ${RG_NAME_WESTUS} \ --name ${AKS_NAME_WESTUS} \ --enable-disk-driver \ --enable-file-driver \ --enable-blob-driver \ --enable-snapshot-controller --yes

Nyissa meg az AKS-t üzembe helyező erőforráscsoportot. Válassza ki az AKS-fürtöt az erőforrások listájából.

Az AKS kezdőlapján válassza a Beállítások>biztonsági mentési>bővítmény telepítése lehetőséget.

Az AKS Backup telepítése bővítménylapon válassza a Tovább gombot. Válassza ki az előző lépésekben létrehozott tárfiókot és blobtárolót. Válassza a Tovább , majd a Létrehozás lehetőséget. A lépés végrehajtása körülbelül öt percet vesz igénybe.

Feljegyzés

A költségek megtakarításához állítsa le az AKS-fürtöt a másodlagos régióban a Stop és az Azure Kubernetes Service (AKS) fürt elindításának lépéseit követve. Indítsa el a WLS-fürt visszaállítása előtt.

Várjon, amíg a Tárolók standard biztonsági mentése megtörténik

Az AKS-ben a tároló standard szintje az egyetlen olyan szint, amely támogatja a georedundanciát és a régiók közötti visszaállítást. Ahogy azt az AKS biztonsági mentési rétege támogatja, a rendszer naponta csak egy ütemezett helyreállítási pontot helyez át a tárolószintre. Meg kell várnia, amíg a tárolók szabványos biztonsági mentése megtörténik. Egy jó alsó határ az, hogy várjon 24 órát az előző lépés befejezése után, mielőtt folytatná.

Az elsődleges fürt leállítása

Az elsődleges WLS-fürt és a másodlagos WLS-fürt ugyanazzal a TLOG-adatbázissal van konfigurálva. Egyszerre csak egy fürt birtokolhatja az adatbázist. A másodlagos fürt megfelelő működésének biztosításához állítsa le az elsődleges WLS-fürtöt. Ebben a cikkben állítsa le az AKS-fürtöt a WLS-fürt letiltásához az alábbi lépésekkel:

- Nyissa meg az Azure Portalt, és lépjen a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportra.

- Nyissa meg az erőforráscsoportban felsorolt AKS-fürtöt.

- Az AKS-fürt leállításához válassza a Leállítás lehetőséget. Mielőtt továbblépne, győződjön meg arról, hogy az üzembe helyezés befejeződik.

A WLS-fürt visszaállítása

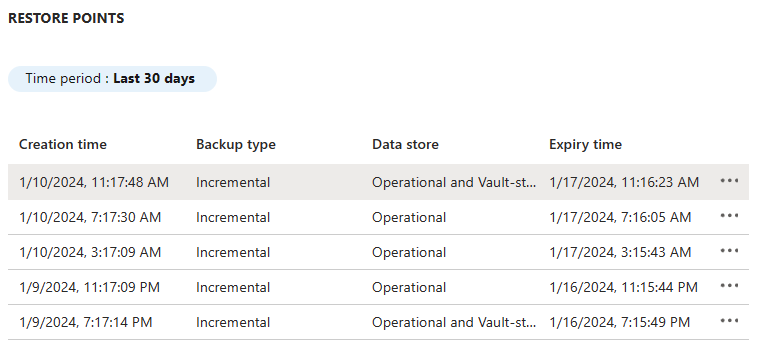

Az AKS biztonsági mentése mind az üzemeltetési szint, mind a tárolószint biztonsági mentését támogatja. Csak a Tárolószinten tárolt biztonsági másolatok használhatók egy másik régióban (Azure Paired Region) lévő fürtre való visszaállításhoz. A biztonsági mentési szabályzatban beállított adatmegőrzési szabályok szerint a rendszer a nap első sikeres biztonsági mentését a blobtárolók közötti régióba helyezi át. További információ: Melyik biztonsági mentési tárolási szintet támogatja az AKS biztonsági mentése? című szakasz, amely az Azure Kubernetes Service biztonsági mentését ismerteti?

Miután konfigurálta a georedundancia konfigurálását az Azure Backup használatával végzett georedundancia-konfigurálásban, legalább egy napig tart, amíg a tárolóréteg biztonsági másolatai elérhetővé válnak a visszaállításhoz.

A WLS-fürt visszaállításához kövesse az alábbi lépéseket:

Nyissa meg az Azure Portalt, és keresse meg a Backup centert. Válassza a Biztonsági mentési központ lehetőséget a Szolgáltatások területen.

A Kezelés területen válassza a Biztonsági mentési példányok lehetőséget. Szűrjön a Kubernetes Services adatforrástípusra az előző szakaszban létrehozott biztonsági mentési példány megkereséséhez.

Válassza ki a biztonsági mentési példányt a visszaállítási pontok listájának megtekintéséhez. Ebben a cikkben a példány neve a következőhöz

wlsonaks*\wlsaksinstance20240109hasonló sztring.Válassza ki a legújabb működési és tárolószintű biztonsági mentést, majd válassza a További beállítások lehetőséget. A visszaállítási folyamat elindításához válassza a Visszaállítás lehetőséget.

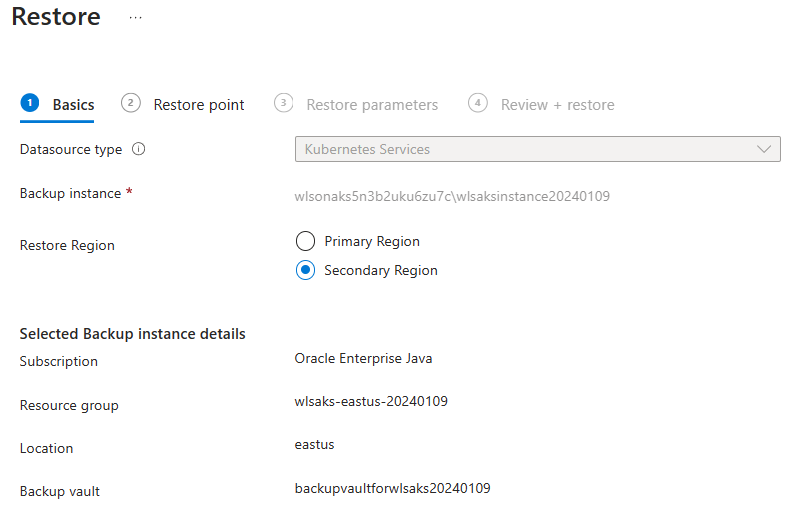

A Visszaállítás lapon az alapértelmezett panel a Visszaállítási pont. Az Előző gombra kattintva váltson az Alapismeretek panelre. Visszaállítási régió esetén válassza a Másodlagos régió, majd a Tovább: Visszaállítási pont lehetőséget.

A Visszaállítási pont panelen válassza ki a visszaállítani kívánt szintet, válassza a Tárolótároló lehetőséget, majd válassza a Tovább:Visszaállítási paraméterek lehetőséget.

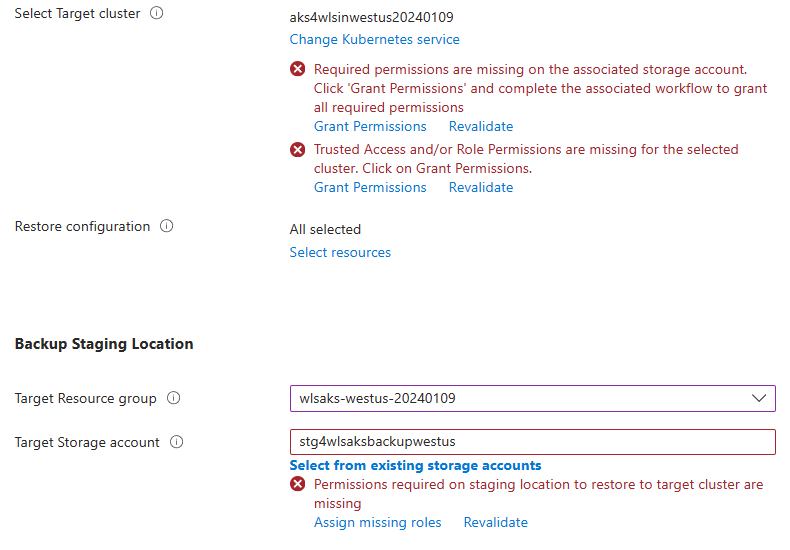

A Visszaállítási paraméterek panelen kövesse az alábbi lépéseket:

A Célfürt kiválasztása beállításnál válassza ki az USA nyugati régiójában létrehozott AKS-fürtöt. Az alábbi képernyőképen látható módon engedélyproblémába ütközik. Válassza az Engedély megadása lehetőséget a hibák elhárításához.

A biztonsági mentés átmeneti helyéhez válassza ki az USA nyugati régiójában létrehozott tárfiókot. Az alábbi képernyőképen látható módon engedélyproblémába ütközik. A hibák elhárításához válassza a Hiányzó szerepkörök hozzárendelése lehetőséget.

Ha a hibák a szerepkör-hozzárendelések befejeződése után is előfordulnak, az engedélyek frissítéséhez válassza a Revalidate (Újraértékelés) lehetőséget.

Ha hiányzó engedélyeket ad meg, ha egy hatókör megadására van szükség, fogadja el az alapértelmezett értéket.

Válassza az Ellenőrzés lehetőséget. Ekkor megjelenik az üzenet, amely szerint az ellenőrzés sikeresen befejeződött. Ellenkező esetben a folytatás előtt hárítsa el és oldja meg a problémát.

Válassza a Tovább:Véleményezés + visszaállítás, majd a Visszaállítás lehetőséget. A WLS-fürt visszaállítása körülbelül 10 percet vesz igénybe.

A visszaállítási folyamatot a Biztonsági mentési központ>figyelési és jelentéskészítési>feladataiból figyelheti, ahogyan az alábbi képernyőképen látható:

Válassza a Frissítés lehetőséget a legújabb állapot megtekintéséhez.

Miután a folyamat hiba nélkül befejeződött, állítsa le a biztonsági mentési AKS-fürtöt. Ennek elmulasztása tulajdonjogi ütközéseket okoz a TLOG-adatbázis későbbi lépésekben való elérésekor.

Indítsa el az elsődleges fürtöt.

Azure Traffic Manager beállítása

Ebben a szakaszban egy Azure Traffic Managert hoz létre, amellyel a forgalmat a globális Azure-régiók között terjesztheti a nyilvánosan elérhető alkalmazások között. Az elsődleges végpont az elsődleges WLS-fürt Azure-alkalmazás átjárója, a másodlagos végpont pedig a másodlagos WLS-fürt Azure-alkalmazás átjárója felé mutat.

Hozzon létre egy Azure Traffic Manager-profilt a rövid útmutató lépéseit követve: Traffic Manager-profil létrehozása az Azure Portal használatával. Hagyja ki az "Előfeltételek" szakaszt. Csak a következő szakaszokra van szüksége: Traffic Manager-profil létrehozása, Traffic Manager-végpontok hozzáadása és Traffic Manager-profil tesztelése. Az alábbi lépéseket követve haladjon végig ezen szakaszokon, majd térjen vissza ehhez a cikkhez az Azure Traffic Manager létrehozása és konfigurálása után:

Amikor eléri a Traffic Manager-profil létrehozása szakaszt, a 2. lépésben végezze el a Traffic Manager-profil létrehozását, kövesse az alábbi lépéseket:

- Mentse a név egyedi Traffic Manager-profilnevét – például tmprofile-ejb120623.

- Mentse az erőforráscsoport új erőforráscsoportjának nevét – például a myResourceGroupTM1 nevet.

Amikor eléri a Traffic Manager-végpontok hozzáadása szakaszt, kövesse az alábbi lépéseket:

- A lépés után válassza ki a profilt a keresési eredmények közül, kövesse az alábbi lépéseket:

- A Beállítások területen válassza a Konfiguráció elemet.

- A DNS élettartamához (TTL) adja meg a 10 értéket.

- A Végpontfigyelő beállításai területen adja meg a /weblogic/ready értéket az Elérési út mezőben.

- A gyors végpont feladatátvételi beállításai között használja a következő értékeket:

- Belső próba esetén adja meg a 10 értéket.

- A hibák megengedett száma esetén adja meg a 3 értéket.

- A mintavétel időtúllépése esetén 5.

- Válassza a Mentés lehetőséget. Várjon, amíg befejeződik.

- Az elsődleges végpont

myPrimaryEndpointhozzáadásának 4. lépésében kövesse az alábbi lépéseket:- A Cél típusú erőforrás esetében válassza a Nyilvános IP-cím lehetőséget.

- Válassza a Nyilvános IP-cím kiválasztása legördülő menüt, és adja meg a korábban mentett, az USA keleti régiójában lévő WLS-fürtben üzembe helyezett Application Gateway IP-címét. Egy bejegyzésnek egyezőnek kell lennie. Válassza ki a nyilvános IP-címhez.

- A 6. lépésben a myFailoverEndpoint feladatátvételi/másodlagos végpont hozzáadásához kövesse az alábbi lépéseket:

- A Cél típusú erőforrás esetében válassza a Nyilvános IP-cím lehetőséget.

- Válassza a Nyilvános IP-cím kiválasztása legördülő menüt, és adja meg a korábban mentett, az USA nyugati régiójában lévő WLS-fürtben üzembe helyezett Application Gateway IP-címét. Egy bejegyzésnek egyezőnek kell lennie. Válassza ki a nyilvános IP-címhez.

- Várjon egy ideig. Válassza a Frissítés lehetőséget, amíg a Monitor állapot a következő állapotot nem éri el:

- Az elsődleges végpont az Online.

- A feladatátvételi végpont csökkentett teljesítményű.

- A lépés után válassza ki a profilt a keresési eredmények közül, kövesse az alábbi lépéseket:

Amikor eléri a Traffic Manager-profil tesztelése szakaszt, kövesse az alábbi lépéseket:

- Az alszakaszban Ellenőrizze a DNS nevét a 3. lépésben, mentse el a Traffic Manager-profil DNS-nevét – például

http://tmprofile-ejb120623.trafficmanager.net. - A Traffic Manager működés közbeni megtekintése alszakaszban kövesse az alábbi lépéseket:

- Az 1. és a 3. lépésben fűzze hozzá a /weblogic/ready to the DNS name of your Traffic Manager profile in your webböngészőben - például

http://tmprofile-ejb120623.trafficmanager.net/weblogic/ready. Hibaüzenet nélkül üres lapot kell látnia. - A 4. lépésben nem fér hozzá a /weblogic/ready fájlhoz, ami a másodlagos fürt leállítása miatt várható.

- Engedélyezze újra az elsődleges végpontot.

- Az 1. és a 3. lépésben fűzze hozzá a /weblogic/ready to the DNS name of your Traffic Manager profile in your webböngészőben - például

- Az alszakaszban Ellenőrizze a DNS nevét a 3. lépésben, mentse el a Traffic Manager-profil DNS-nevét – például

Az elsődleges végpont állapota engedélyezve és online, a feladatátvételi végpont pedig engedélyezett és csökkentett állapotú a Traffic Manager-profilban. Tartsa nyitva a lapot a végpont állapotának későbbi monitorozásához.

Feladatátvétel tesztelése elsődlegesről másodlagosra

A feladatátvétel teszteléséhez manuálisan kell elvégeznie az elsődleges adatbázis-kiszolgálót és a WLS-fürtöt a jelen szakaszban található másodlagos adatbázis-kiszolgálóra és WLS-fürtre.

Mivel az elsődleges fürt működik, aktív fürtként működik, és kezeli a Traffic Manager-profil által irányított összes felhasználói kérést.

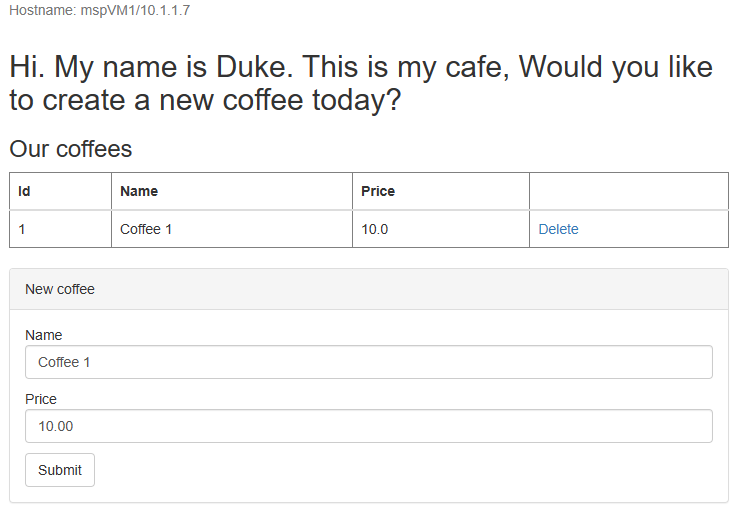

Nyissa meg az Azure Traffic Manager-profil DNS-nevét a böngésző egy új lapján, hozzáfűzve az üzembe helyezett alkalmazás környezetgyökerét /weblogic-caféját – például http://tmprofile-ejb120623.trafficmanager.net/weblogic-cafe. Hozzon létre egy új kávét névvel és áron – például 1. kávé 10-zel. Ez a bejegyzés az alkalmazás adattáblájába és az adatbázis munkamenettáblájába is megmarad. A megjelenő felhasználói felületnek az alábbi képernyőképhez hasonlónak kell lennie:

Ha a felhasználói felület nem hasonlít, a folytatás előtt hárítsa el és oldja meg a problémát.

Tartsa nyitva a lapot, hogy később a feladatátvételi teszteléshez használhassa.

Feladatátvétel a másodlagos helyre

Az alábbi lépésekkel feladatátvételt végezhet elsődlegesről másodlagosra.

Először az alábbi lépésekkel állítsa le az elsődleges AKS-fürtöt:

- Nyissa meg az Azure Portalt, és lépjen a WLS üzembe helyezése az AKS-ben szakaszban kiépített erőforráscsoportra.

- Nyissa meg az erőforráscsoportban felsorolt AKS-fürtöt.

- Az AKS-fürt leállításához válassza a Leállítás lehetőséget. Mielőtt továbblépne, győződjön meg arról, hogy az üzembe helyezés befejeződik.

A következő lépésekkel feladatátvételt végezhet az Azure SQL Database-en az elsődleges kiszolgálóról a másodlagos kiszolgálóra.

- Váltson az Azure SQL Database feladatátvételi csoportjának böngészőlapjára.

- Válassza a Feladatátvételi>igen lehetőséget.

- Várjon, amíg befejeződik.

Ezután a következő lépésekkel indítsa el a másodlagos fürtöt.

- Nyissa meg az Azure Portalt, és nyissa meg azt az erőforráscsoportot, amelynek AKS-fürtje van a másodlagos régióban.

- Nyissa meg az erőforráscsoportban felsorolt AKS-fürtöt.

- Az AKS-fürt elindításához válassza a Start elemet. Mielőtt továbblépne, győződjön meg arról, hogy az üzembe helyezés befejeződik.

Végül az alábbi lépésekkel ellenőrizze a mintaalkalmazást, miután a végpont myFailoverEndpoint online állapotban van:

Váltson a Traffic Manager böngészőlapjára, majd frissítse a lapot, amíg meg nem jelenik, hogy a végpont

myFailoverEndpointMonitor állapotértéke be nem lép az Online állapotba.Váltson a mintaalkalmazás böngészőlapjára, és frissítse a lapot. Ugyanazokat az adatokat kell látnia, mint az alkalmazás adattáblájában és a felhasználói felületen megjelenő munkamenet-táblában, ahogyan az alábbi képernyőképen látható:

Ha nem figyeli meg ezt a viselkedést, annak az lehet az oka, hogy a Traffic Manager időt vesz igénybe a DNS frissítéséhez, hogy a feladatátvételi helyre mutasson. A probléma az is lehet, hogy a böngésző gyorsítótárazza a dns-névfeloldási eredményt, amely a sikertelen helyre mutat. Várjon egy ideig, és frissítse újra a lapot.

Feljegyzés

Egy éles üzemre kész HA/DR-megoldás a WLS-konfiguráció folyamatos másolását tenné lehetővé az elsődlegesről a másodlagos fürtökre rendszeres ütemezés szerint. Ennek módjáról a cikk végén, az Oracle dokumentációjára mutató hivatkozásokat tekinthet meg.

A feladatátvétel automatizálásához fontolja meg a Traffic Manager-metrikákra és az Azure Automationre vonatkozó riasztások használatát. További információkért tekintse meg a Traffic Manager-metrikák és -riasztások Traffic Manager-metrikákra vonatkozó riasztások szakaszát, és az Azure Automation-runbook aktiválásához használjon riasztást.

Feladat visszavétele az elsődleges helyre

Az elsődleges helyre való visszavételhez meg kell győződnie arról, hogy a két fürt tükrözött biztonsági mentési konfigurációval rendelkezik. Ezt az állapotot az alábbi lépésekkel érheti el:

- Engedélyezze az AKS-fürt biztonsági mentéseit az USA nyugati régiójában a Georedundancia konfigurálása az Azure Backup használatával című szakasz 4. lépésétől kezdődő lépéseit követve.

- Állítsa vissza a legújabb tárolóréteg biztonsági mentését az USA keleti régiójában lévő fürtre a WLS-fürt másodlagos régióban való visszaállításának előkészítése szakasz lépéseit követve. Hagyja ki a már elvégzett lépéseket.

- A feladatátvétel a másodlagos hely szakaszában hasonló lépésekkel térjen vissza az elsődleges helyre, beleértve az adatbázis-kiszolgálót és a fürtöt is.

Az erőforrások eltávolítása

Ha nem fogja továbbra is használni a WLS-fürtöket és más összetevőket, az alábbi lépésekkel törölheti az erőforráscsoportokat az oktatóanyagban használt erőforrások törléséhez:

- Az Azure Portal tetején található keresőmezőbe írja be a Backup-tárolókat , és válassza ki a biztonsági mentési tárolókat a keresési eredmények közül.

- Válassza a Tulajdonságok>kezelése>– Helyreállítható törlés>frissítése lehetőséget. A helyreállítható törlés engedélyezése mellett törölje a jelölőnégyzet jelölését.

- Válassza a Biztonsági mentési példányok kezelése>lehetőséget. Jelölje ki a létrehozott példányt, és törölje azt.

- Adja meg az Azure SQL Database-kiszolgálók (például

myResourceGroup) erőforráscsoport-nevét az Azure Portal tetején található keresőmezőbe, és válassza ki a találatok közül a megfelelő erőforráscsoportot. - Válassza az Erőforráscsoport törlése elemet.

- A törlés megerősítéséhez írja be az erőforráscsoport nevét az Enter erőforráscsoportnév mezőbe.

- Válassza a Törlés lehetőséget.

- Ismételje meg a 4–7. lépést a Traffic Manager erőforráscsoportja esetében – például

myResourceGroupTM1. - Ismételje meg a 4–7. lépést az elsődleges WLS-fürt erőforráscsoportja esetében – például

wls-aks-eastus-20240109. - Ismételje meg a 4–7. lépést a másodlagos WLS-fürt erőforráscsoportja esetében – például

wls-aks-westus-20240109.

Következő lépések

Ebben az oktatóanyagban egy olyan HA/DR-megoldást állít be, amely egy aktív-passzív alkalmazásinfrastruktúraszintből és egy aktív-passzív adatbázisszintből áll, és amelyben mindkét szint két földrajzilag különböző helyet foglal magában. Az első helyen az alkalmazásinfrastruktúraszint és az adatbázisszint is aktív. A második helyen a másodlagos tartomány le van állítva, és a másodlagos adatbázis készenléti állapotban van.

Folytassa a következő hivatkozásokkal a HA/DR-megoldások készítésének és a WLS Azure-beli futtatásának további lehetőségeihez:

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: