Az első incidens elemzése a Microsoft Defender XDR-ben

Érintett szolgáltatás:

- Microsoft Defender XDR

Az incidenseket körülvevő környezet megértése elengedhetetlen a támadások elemzéséhez. A Microsoft Defender XDR funkcióival és képességeivel ötvözve szakértelmével és tapasztalatával gyorsabban elháríthatja az incidenseket, és a szervezet biztonságát a kibertámadások ellen.

Az adatbiztonságot érintő napjaink fenyegetései – az üzleti e-mailek feltörése (BEC), a kártevők, például a backdoorok és a zsarolóprogramok, a szervezeti incidensek és a nemzetállami támadások gyors, intelligens és döntő intézkedéseket igényelnek az incidens válaszadóitól. Az olyan eszközök, mint a Microsoft Defender XDR , lehetővé teszik a válaszcsapatok számára az incidensek észlelését, osztályozását és kivizsgálását az egyablakos felületen keresztül, és megtalálják az időben meghozott döntésekhez szükséges információkat.

Vizsgálati feladatok

A vizsgálatok általában azt jelentik, hogy a válaszadók több alkalmazást tekintenek meg, miközben egyszerre ellenőrzik a különböző fenyegetésfelderítési forrásokat. Néha a vizsgálatokat kiterjesztik más fenyegetések felderítésére. A tények és megoldások dokumentálása egy támadási vizsgálatban egy további fontos feladat, amely előzményekkel és kontextussal szolgál más nyomozók általi vagy későbbi vizsgálatokhoz. A Microsoft Defender XDR használatakor a következő vizsgálati feladatok egyszerűbbek:

Kimutatás – a portál a szervezeten belül engedélyezett Defender számítási feladatokban kontextusba helyezett fontos támadási információkat összesíti. A portál összesíti az összes információt egyetlen támadás összetevőiben (fájl, URL-cím, postaláda, felhasználói fiók vagy eszköz), és megjeleníti a kapcsolatokat és a tevékenységek idővonalát. Az oldalon elérhető összes információ mellett a portál lehetővé teszi, hogy az incidensekre reagálók a kapcsolódó entitások és események között meg tudják keresni a döntéshozatalhoz szükséges információkat.

Veszélyforrás-keresés – A veszélyforrás-vadászok a portál speciális veszélyforrás-keresési funkciójával, Kusto-lekérdezésekkel kereshetik meg az ismert és lehetséges fenyegetéseket a szervezeten belül. Ha még nem használta a Kusto-t, használja az irányított módot a fenyegetések kereséséhez.

Megállapítás – adott esetben az incidensre reagálók megtekinthetik a korábban észlelt eseményekhez kapcsolódó műveleteket és riasztásokat a jelenlegi vizsgálatok elősegítése érdekében. A Microsoft saját fenyegetésfelderítési erőfeszítésein, valamint olyan forrásokon keresztül, mint a MITRE ATT&CK-keretrendszer® és a VirusTotal, automatikusan további megállapításokat ad hozzá az eseményekhez és riasztásokhoz.

Együttműködés – a biztonsági üzemeltetési csapatok megtekinthetik az egyes csapattagok múltbeli és jelenlegi incidensekkel és riasztásokkal kapcsolatos döntéseit és műveleteit a portál olyan funkcióival, mint a megjegyzések, a címkézés, a megjelölés és a hozzárendelés. A Microsoft felügyelt észlelési és reagálási szolgáltatásával való további együttműködés az XDR-hez készült Defender-szakértőkkel és a Defender veszélyforrás-kereséssel foglalkozó szakértőin keresztül akkor is elérhető, ha egy szervezetnek kiterjesztett válaszra van szüksége.

Támadás áttekintése

A támadási történet teljes, környezetfüggő áttekintést nyújt az incidens válaszadóinak arról, hogy mi történt egy támadásban. A válaszadók megtekinthetik az összes kapcsolódó riasztást és eseményt, beleértve a Microsoft Defender XDR által a támadás mérséklése érdekében végrehajtott automatikus javítási műveleteket is.

A támadási történetből részletesebben is megismerkedhet a támadás részleteivel az incidens oldalán elérhető lapok áttekintésével. A portálon elérhető incidensmegoldási forgatókönyvekkel gyorsan elháríthatja a gyakori támadásokat, például az adathalászatot, a jelszópermetet és a rosszindulatú alkalmazások feltörését. Ezek a forgatókönyvek észlelési, reagálási és elhárítási útmutatókat tartalmaznak, amelyek támogatják az incidensvizsgálatokat.

Ez a videó , amely bemutatja, hogyan vizsgálhat ki egy támadást a Microsoft Defender XDR-ben , és hogyan használhatja a portál funkcióit a vizsgálatban, végigvezeti a támadási történeten és az incidens oldalán.

Fenyegetések vizsgálata

Az olyan összetett fenyegetések, mint a támadó-in-the-middle támadások és a zsarolóprogramok gyakran manuális vizsgálatot igényelnek. Az ilyen bonyolult támadásokat elhárító incidenst elhárító beavatkozó a következő fontos információkat keresi:

- Kártevők jelenléte vagy az eszközök és alkalmazások gyanús használata

- Nyomok bármely rosszindulatú vagy gyanús entitás által használt kommunikációs csatornákról vagy belépési pontokról

- Lehetséges identitás-sérülésre utaló nyomok

- A szervezet adataira és biztonsági helyzetére gyakorolt hatás azonosítása

A következő szakaszok a Microsoft Defender XDR azon funkcióinak oktatóanyagait és videóit tartalmazzák, amelyek segítenek az incidensmegoldási csapatoknak a különböző összetett támadások kivizsgálásában.

Zsarolóvírus-vizsgálatok

A zsarolóprogramok továbbra is jelentős fenyegetést jelentenek a szervezetek számára. A Microsoft az alábbi forrásanyagokkal segíti a zsarolóprogram-támadások kivizsgálását és az azokra való reagálást:

- Útmutatók: Az észleléstől a védelemig: A Microsoft útmutatója a zsarolóprogram-támadások elleni küzdelemhez

- Oktatóanyag: Zsarolóprogram-vizsgálati forgatókönyv

- Videó: Zsarolóprogram-támadások kivizsgálása a Microsoft Defender XDR-ben (1. rész)

- Videó: Zsarolóprogram-támadások kivizsgálása a Microsoft Defender XDR-ben (2. rész)

E-mail-alapú támadások elemzése

A módosított, létrehozott vagy ellopott identitások azonosítása és nyomon követése elengedhetetlen az adathalászati és BEC-támadások kivizsgálásához. A támadások kivizsgálásához használja az alábbi erőforrásokat:

- Oktatóanyag: Rosszindulatú e-mailek vizsgálata

- Oktatóanyag: Felhasználók vizsgálata

- Oktatóanyag: Felhasználói fiók vizsgálata

- Blog: Teljes identitás-sérülés: Az Active Directory-identitás biztonságának biztosításával kapcsolatos Microsoft-incidensmegoldási tanulságok a Defender for Identity jelzéseinek használatával is kivizsgálhatók.

- Oktatóanyag: Példa adathalász e-mail-támadásra

- Oktatóanyag: Példa identitásalapú támadásra

Az alábbi videók az adathalászati és BEC-támadások kivizsgálását ismertetik a Microsoft Defender XDR-ben:

- Videó: BeC- és AiTM-adathalászat vizsgálata a Microsoft Defender XDR-ben

- Videó: Védekezés a spearphishing és az adathalászat ellen az Office 365-höz készült Defenderrel

Vizsgálja meg az identitás sérülését, és ismerje meg, mit tehet a támadás elhárításához ezen a videón keresztül:

Kártevőelemzés

A rosszindulatú fájlok információi és képességei kulcsfontosságúak a kártevők vizsgálatához. A Microsoft Defender XDR a legtöbb esetben képes robbantani a fájlt, hogy kritikus fontosságú adatokat jelenítsen meg, beleértve a kivonatot, a metaadatokat, a szervezeten belüli előfordulást és a MITRE ATT&CK-technikákon® alapuló fájlképességeket. Ez szükségtelenné teszi a fekete doboz tesztelését vagy a fájlok statikus elemzését. A fájladatokat megtekintheti az incidensgráfból, vagy egy riasztási folyamat fájának, egy összetevő ütemtervének vagy egy eszköz ütemtervének megtekintésével.

Az alábbi források részletesen ismertetik, hogyan használhatja a portál képességeit a fájlok vizsgálatához:

- Oktatóanyag: Fájlok vizsgálata

- Videó: Kártevők vizsgálata a Microsoft Defender XDR-ben

Kockázatos alkalmazások elemzése és felhőalapú fenyegetések megelőzése

A rosszindulatú szereplők kihasználhatják a felhőalapú alkalmazásokat. Az alkalmazások véletlenül bizalmas információkat szivárogtathatnak ki visszaélés vagy visszaélés útján. A felhőalapú környezetekben az alkalmazásokat vizsgáló és védő incidensre reagálók a következő erőforrásokat használhatják, amelyekben a Defender for Cloud Apps üzembe van helyezve a szervezetükben:

- Oktatóanyag: Rosszindulatú és feltört alkalmazások vizsgálata

- Oktatóanyag: Kockázatos OAuth-alkalmazások vizsgálata

- Oktatóanyag: Felhőalkalmazások védelme

- Oktatóanyag: Alkalmazások valós idejű védelme

A Defender for Cloud Apps számítási feladatról készült videóból megtudhatja, hogyan védheti meg a felhőalkalmazásait valós időben:

- Videó: Felhőalkalmazások és kapcsolódó fájlok védelme a Defender for Cloud Appsen keresztül

Incidenselemzés

A nemzetállami támadások, a kritikus infrastruktúra elleni támadások és a szervezeti incidensek gyakran megkövetelik, hogy a támadó kommunikációs pontokat hozzon létre, miután a hálózatban vannak. Az incidens válaszadói gyanús forgalom vagy a forrás és a cél közötti adatcserék azonosításával keresnek nyomokat. A Microsoft az alábbi oktatóanyagokkal rendelkezik a kommunikációs összetevők vizsgálatához:

- Tartományok és URL-címek vizsgálata

- Egy IP-cím vizsgálata

- A továbbítási proxyk mögött előforduló kapcsolati események vizsgálata

- Gyanús felhasználói és eszköztevékenységek vizsgálata a Defender for Identity használatával

- Oldalirányú mozgási útvonalak azonosítása és vizsgálata a Defender for Identityben

- Eszközök vizsgálata a Végponthoz készült Defender eszközeinek listájában

A támadók gyakran használnak biztonsági réseket a szervezethez való hozzáféréshez. Egyes zsarolóprogram-támadások kezdetben kihasználják a nem javított biztonsági réseket, például a Log4Shell biztonsági rést. Az alábbi forrásanyagok segítenek az incidensekre reagálóknak azonosítani a szervezet biztonsági réseit és sebezhető eszközeit a Defender for Vulnerability Management szolgáltatáson keresztül:

- Oktatóanyag: A szervezet biztonsági réseinek azonosítása

- Oktatóanyag: Közzétett eszközök keresése

- Oktatóanyag: A szervezet kockázatának felmérése az expozíciós pontszám alapján

- Videó: Fenyegetés- és biztonságirés-kezelés a Defender biztonságirés-kezeléssel

A biztonsági incidensek különböző eszközökön, például telefonokon és táblagépeken keresztül is előfordulnak, amelyek a szervezet hálózatához csatlakoznak. Az incidens válaszadói tovább vizsgálhatják ezeket az eszközöket a portálon. Az alábbi videó a mobileszközök leggyakoribb fenyegetéseiről és azok kivizsgálásának módjáról szól:

- Mobil veszélyforrások elleni védelem a Microsoft Defender XDR-ben

Források fenyegetésfelderítéshez és veszélyforrás-kereséshez

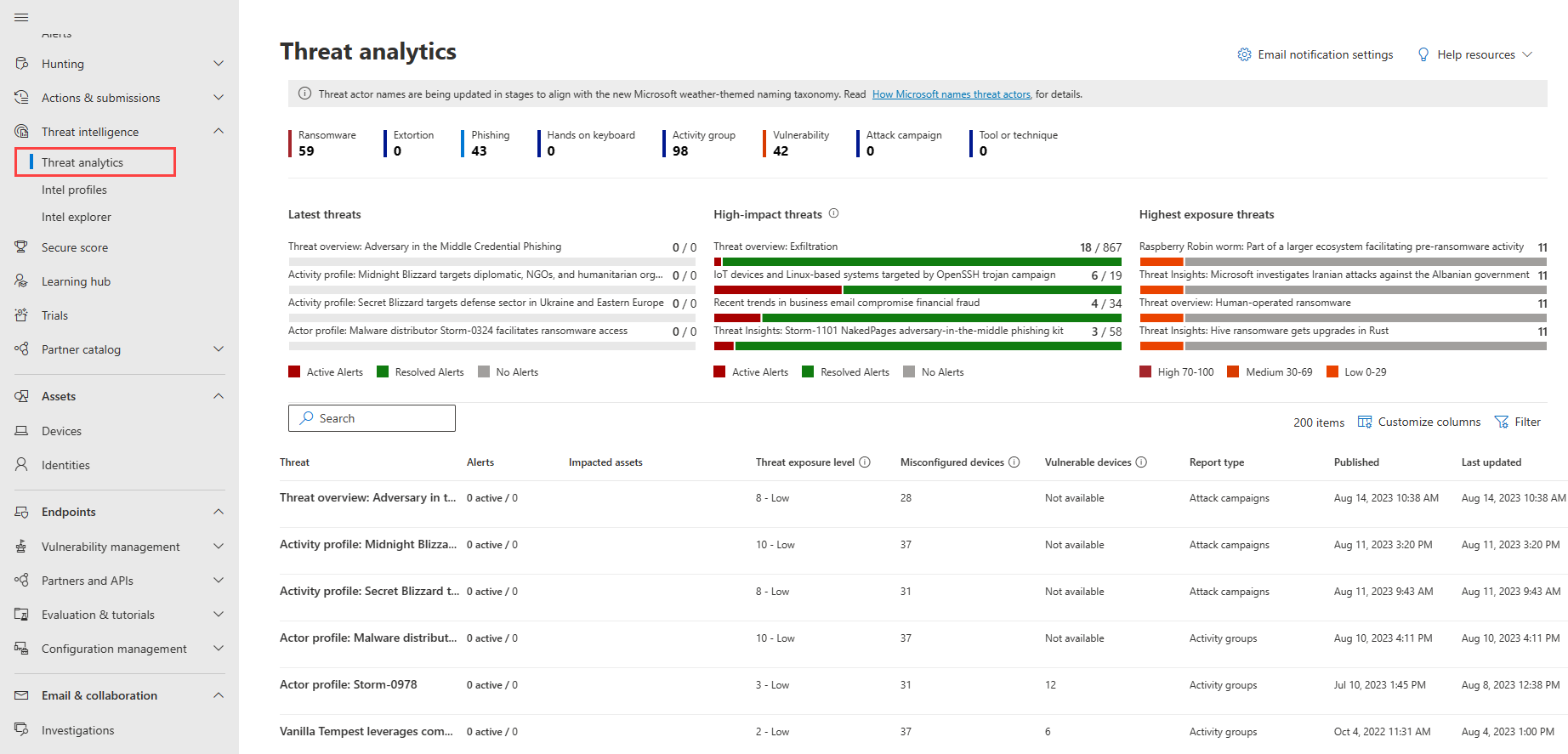

A Microsoft Defender XDR beépített fenyegetésfelderítési képességei és veszélyforrás-elhárítási támogatási incidensmegoldási csapatai proaktív védelmet nyújtanak a felmerülő fenyegetések és támadások ellen. Közvetlen hozzáféréssel rendelkezik a felmerülő fenyegetésekre és támadásokra vonatkozó legfrissebb információkhoz a portál Fenyegetéselemzési szolgáltatásán keresztül.

A Fenyegetéselemzésben található intelligenciával részletesen megismerheti az új fenyegetéseket az alábbi videóval:

Proaktívan keressen fenyegetéseket a szervezeten belül a portál beépített speciális veszélyforrás-keresési funkciójának használatával.

Az alábbi források további információt nyújtanak a speciális veszélyforrás-keresés használatáról:

- A Kusto lekérdezési nyelvének megismerése

- Keresési lekérdezések létrehozása irányított módban

- Fenyegetések keresése entitások között

Bővítse a fenyegetésfelderítést a Microsoft biztonsági kutatócsapatainak legújabb biztonsági kutatásaival és változásaival:

Együttműködhet a Microsoft szakértőivel az incidensek elhárításában és a veszélyforrás-keresésben a biztonsági üzemeltetési csapatok képességeinek javítása érdekében. Tudjon meg többet szakértőinkről és arról, hogyan vonhatja be őket a következő forrásokba:

- Defender-szakértők az XDR-hez

- Veszélyforrás-keresés a Defender veszélyforrás-kereséssel foglalkozó szakértőivel

További lépés

- Az első incidens szervizelése

- A portál funkcióinak megismerése videóbemutatókkal a Microsoft Defender XDR virtual ninja trainingben

Lásd még

- Az incidensek ismertetése

- Incidensek kivizsgálása

- Értesítések vizsgálata

- A portál funkcióinak és funkcióinak megismerése a Microsoft Defender XDR Ninja képzésen keresztül

Tipp

Szeretne többet megtudni? Lépjen kapcsolatba a Microsoft biztonsági közösségével a technikai közösségünkben: Microsoft Defender XDR Tech Community.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: