Migrasi dari autentikasi gabungan ke cloud

Dalam artikel ini, Anda mempelajari cara menyebarkan autentikasi pengguna cloud dengan sinkronisasi hash Kata Sandi Microsoft Entra (PHS) atau autentikasi Pass-through (PTA). Sementara kami menyajikan kasus penggunaan untuk berpindah dari Layanan Federasi Direktori Aktif (AD FS) ke metode autentikasi cloud, panduan ini juga secara substansial berlaku untuk sistem lokal lainnya.

Sebelum melanjutkan, sebaiknya Anda meninjau panduan kami tentang memilih metode autentikasi yang tepat dan membandingkan metode yang paling sesuai untuk organisasi Anda.

Sebaiknya gunakan PHS untuk autentikasi cloud.

Peluncuran bertahap

Peluncuran bertahap adalah cara yang bagus untuk menguji grup pengguna secara selektif dengan kemampuan autentikasi cloud seperti autentikasi multifaktor Microsoft Entra, Akses Bersyarat, Perlindungan Identitas untuk kredensial bocor, Tata Kelola Identitas, dan lainnya, sebelum memotong domain Anda.

Lihat rencana penerapan peluncuran bertahap untuk memahami skenario yang didukung dan yang tidak didukung. Sebaiknya gunakan peluncuran bertahap untuk menguji sebelum menghentikan domain.

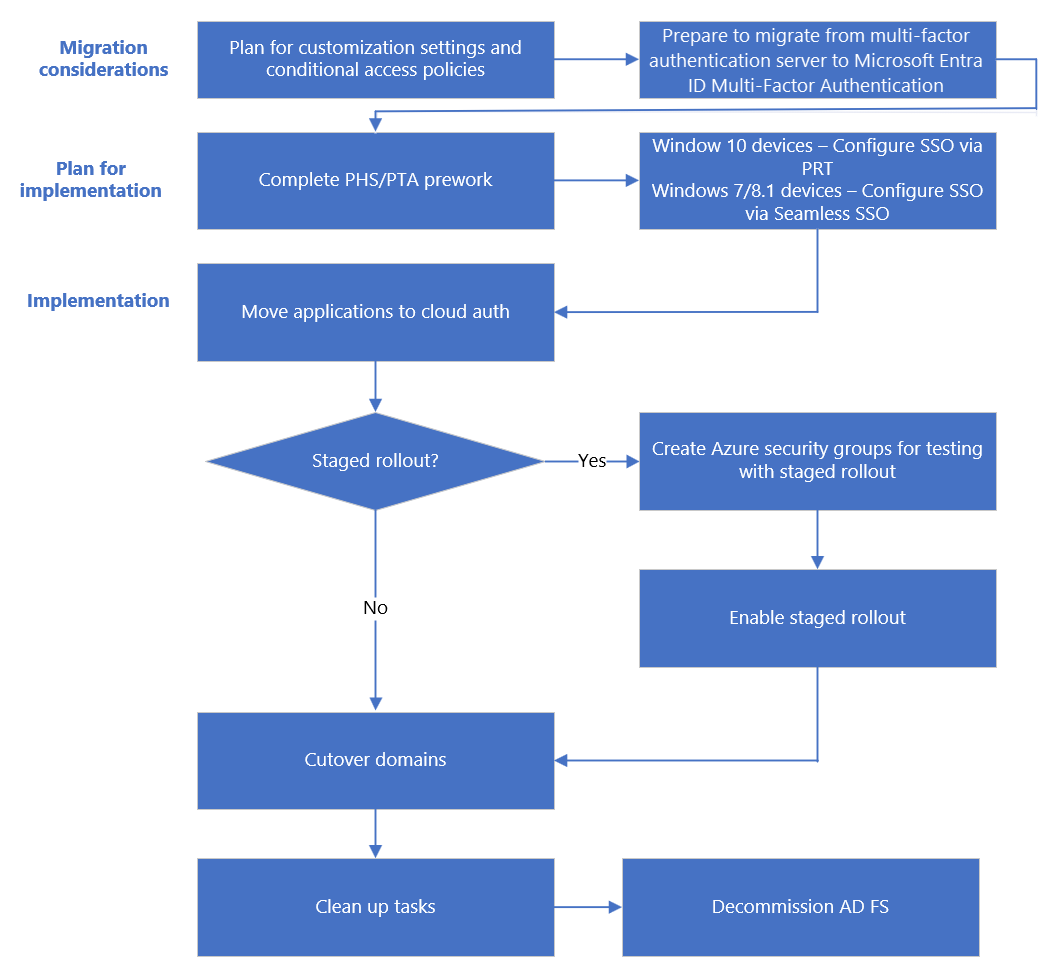

Alur proses migrasi

Prasyarat

Sebelum Anda memulai migrasi Anda, pastikan Anda memenuhi prasyarat ini.

Peran yang Diperlukan

Untuk peluncuran bertahap, Anda harus menjadi Administrator Identitas Hibrid di penyewa Anda.

Meningkatkan server Microsoft Entra Connect

Instal Microsoft Entra Connect (Microsoft Entra Connect) atau tingkatkan ke versi terbaru. Saat Anda meningkatkan server Microsoft Entra Connect, server ini mengurangi waktu untuk bermigrasi dari Layanan Federasi Direktori Aktif ke metode autentikasi cloud dari jam berpotensi menjadi menit.

Dokumentasikan pengaturan federasi saat ini

Untuk menemukan pengaturan federasi Anda saat ini, jalankan Get-MsolDomainFederationSettings.

Get-MgDomainFederationConfiguration - DomainID yourdomain.com

Verifikasi pengaturan apa pun yang mungkin telah dikustomisasi untuk desain federasi dan dokumentasi penyebaran Anda. Secara khusus, cari kustomisasi di PreferredAuthenticationProtocol, federatedIdpMfaBehavior, SupportsMfa (jika federatedIdpMfaBehavior tidak diatur), dan PromptLoginBehavior.

Cadangkan pengaturan federasi

Meskipun penyebaran ini tidak mengubah pihak lain yang mengandalkan di farm Layanan Federasi Direktori Aktif Anda, Anda dapat mencadangkan pengaturan Anda:

Gunakan Microsoft Layanan Federasi Direktori Aktif Rapid Restore Tool untuk memulihkan farm yang ada atau membuat farm baru.

Ekspor kepercayaan pihak yang mengandalkan Microsoft 365 Identity Platform dan aturan klaim kustom terkait yang Anda tambahkan menggunakan contoh PowerShell berikut:

(Get-AdfsRelyingPartyTrust -Name "Microsoft Office 365 Identity Platform") | Export-CliXML "C:\temp\O365-RelyingPartyTrust.xml"

Merencanakan proyek

Jika proyek teknologi gagal, hal ini biasanya karena harapan yang tidak cocok pada dampak, hasil, dan tanggung jawab. Untuk menghindari masalah ini, pastikan Anda melibatkan pemangku kepentingan yang tepat dan peran pemangku kepentingan dalam proyek dipahami dengan baik.

Merencanakan komunikasi

Setelah bermigrasi ke autentikasi cloud, pengalaman masuk pengguna untuk mengakses Microsoft 365 dan sumber daya lain yang diautentikasi melalui perubahan ID Microsoft Entra. Pengguna yang berada di luar jaringan hanya melihat halaman masuk Microsoft Entra.

Berkomunikasi secara proaktif dengan pengguna Anda bagaimana pengalaman mereka berubah, saat berubah, dan cara mendapatkan dukungan jika mereka mengalami masalah.

Merencanakan jendela pemeliharaan

Klien autentikasi modern (aplikasi Office 2016 dan Office 2013, iOS, serta Android) menggunakan token refresh yang valid untuk mendapatkan token akses baru untuk akses berkelanjutan ke sumber daya alih-alih kembali ke Layanan Federasi Direktori Aktif. Klien ini akan kebal terhadap permintaan kata sandi apa pun yang dihasilkan dari proses konversi domain. Klien terus berfungsi tanpa konfigurasi tambahan.

Catatan

Saat Anda bermigrasi dari terfederasi ke autentikasi cloud, proses untuk mengonversi domain dari terfederasi ke terkelola mungkin memakan waktu hingga 60 menit. Selama proses ini, pengguna mungkin tidak dimintai kredensial untuk masuk baru ke pusat admin Microsoft Entra atau aplikasi berbasis browser lainnya yang dilindungi dengan ID Microsoft Entra. Kami menyarankan Anda untuk menyertakan penundaan ini ke jendela pemeliharaan Anda.

Rencanakan untuk melakukan rollback

Tip

Pertimbangkan untuk merencanakan pengalihan domain selama jam kerja jika ada persyaratan pemutaran kembali.

Untuk merencanakan pemutaran kembali, gunakan pengaturan federasi saat ini yang terdokumentasi dan periksa dokumentasi desain dan penyebaran federasi.

Proses pembatalan harus mencakup konversi domain terkelola ke domain federasi dengan menggunakan cmdlet New-MgDomainFederationConfiguration . Jika perlu, konfigurasi aturan klaim tambahan.

Pertimbangan migrasi

Berikut adalah pertimbangan migrasi utama.

Merencanakan pengaturan kustomisasi

File onload.js tidak dapat diduplikasi dalam ID Microsoft Entra. Jika instans Layanan Federasi Direktori Aktif Anda sangat disesuaikan dan bergantung pada pengaturan kustomisasi tertentu dalam file onload.js, verifikasi apakah ID Microsoft Entra dapat memenuhi persyaratan dan rencana kustomisasi Anda saat ini. Komunikasikan perubahan yang akan datang ini kepada pengguna Anda.

Pengalaman masuk

Anda tidak dapat menyesuaikan pengalaman masuk Microsoft Entra. Tidak peduli bagaimana pengguna Anda masuk sebelumnya, Anda memerlukan nama domain yang sepenuhnya memenuhi syarat seperti Nama Prinsipal Pengguna (UPN) atau email untuk masuk ke ID Microsoft Entra.

Branding organisasi

Anda dapat mengkustomisasi halaman masuk Microsoft Entra. Beberapa perubahan visual dari Active Directory Federation Services pada halaman masuk harus diharapkan setelah konversi.

Catatan

Merek organisasi tidak tersedia dalam lisensi ID Microsoft Entra gratis kecuali Anda memiliki lisensi Microsoft 365.

Rencanakan kebijakan Akses Bersyar

Evaluasi apakah saat ini Anda menggunakan Akses Bersyarah untuk autentikasi, atau jika Anda menggunakan kebijakan kontrol akses di Layanan Federasi Direktori Aktif.

Pertimbangkan untuk mengganti kebijakan kontrol akses Layanan Federasi Direktori Aktif dengan kebijakan Akses Bersyarat Microsoft Entra yang setara dan Aturan Akses Klien Exchange Online. Anda dapat menggunakan ID Microsoft Entra atau grup lokal untuk Akses Bersyar.

Nonaktifkan Autentikasi Warisan - Karena peningkatan risiko yang terkait dengan protokol autentikasi warisan, buat kebijakan Akses Bersyarat untuk memblokir autentikasi warisan.

Rencanakan dukungan untuk MFA

Untuk domain federasi, MFA dapat diberlakukan oleh Microsoft Entra Conditional Access atau oleh penyedia federasi lokal. Anda dapat mengaktifkan perlindungan untuk mencegah melewati autentikasi multifaktor Microsoft Entra dengan mengonfigurasi pengaturan keamanan federatedIdpMfaBehavior. Aktifkan perlindungan untuk domain federasi di penyewa Microsoft Entra Anda. Pastikan bahwa autentikasi multifaktor Microsoft Entra selalu dilakukan ketika pengguna federasi mengakses aplikasi yang diatur oleh kebijakan Akses Bersyarat yang memerlukan MFA. Ini termasuk melakukan autentikasi multifaktor Microsoft Entra bahkan ketika penyedia identitas federasi telah mengeluarkan klaim token federasi bahwa MFA lokal telah dilakukan. Memberlakukan autentikasi multifaktor Microsoft Entra setiap kali memastikan bahwa aktor jahat tidak dapat melewati autentikasi multifaktor Microsoft Entra dengan meniru bahwa penyedia identitas sudah melakukan MFA dan sangat disarankan kecuali Anda melakukan MFA untuk pengguna federasi Anda menggunakan penyedia MFA pihak ketiga.

Tabel berikut menjelaskan perilaku untuk setiap opsi. Untuk informasi selengkapnya, lihat federatedIdpMfaBehavior.

| Nilai | Deskripsi |

|---|---|

| acceptIfMfaDoneByFederatedIdp | MICROSOFT Entra ID menerima MFA yang dilakukan idP federasi. Jika penyedia identitas federasi tidak melakukan MFA, MICROSOFT Entra ID melakukan MFA. |

| enforceMfaByFederatedIdp | MICROSOFT Entra ID menerima MFA yang dilakukan idP federasi. Jika penyedia identitas federasi tidak melakukan MFA, idP federasi mengalihkan permintaan ke penyedia identitas federasi untuk melakukan MFA. |

| rejectMfaByFederatedIdp | MICROSOFT Entra ID selalu melakukan MFA dan menolak MFA yang dilakukan penyedia identitas federasi. |

Pengaturan federatedIdpMfaBehavior adalah versi yang berevolusi dari properti SupportsMfacmdlet PowerShell MSOnline v1 Set-MsolDomainFederationSettings.

Untuk domain yang telah menetapkan properti SupportsMfa, aturan ini menentukan bagaimana federatedIdpMfaBehavior dan SupportsMfa bekerja sama:

- Beralih antara federatedIdpMfaBehavior dan SupportsMfa tidak didukung.

- Setelah properti federatedIdpMfaBehavior diatur, ID Microsoft Entra mengabaikan pengaturan SupportsMfa .

- Jika properti federatedIdpMfaBehavior tidak pernah diatur, ID Microsoft Entra terus mematuhi pengaturan SupportsMfa.

- Jika federatedIdpMfaBehavior maupun SupportsMfa tidak diatur, ID Microsoft Entra default ke

acceptIfMfaDoneByFederatedIdpperilaku.

Anda dapat memeriksa status perlindungan dengan menjalankan Get-MgDomainFederationConfiguration:

Get-MgDomainFederationConfiguration -DomainId yourdomain.com

Rencana implementasi

Bagian ini mencakup pra-kerja sebelum Anda mengalihkan metode masuk dan mengonversi domain.

Membuat grup yang diperlukan untuk peluncuran bertahap

Jika Anda tidak menggunakan peluncuran bertahap, lewati langkah ini.

Buat grup untuk peluncuran bertahap dan juga untuk kebijakan Akses Bersyar jika Anda memutuskan untuk menambahkannya.

Kami sarankan Anda menggunakan grup yang dikuasai di ID Microsoft Entra, juga dikenal sebagai grup khusus cloud. Anda dapat menggunakan grup keamanan Microsoft Entra atau Grup Microsoft 365 untuk memindahkan pengguna ke MFA dan untuk kebijakan Akses Bersyar. Untuk informasi selengkapnya, lihat membuat grup keamanan Microsoft Entra, dan gambaran umum Grup Microsoft 365 ini untuk administrator.

Anggota dalam grup secara otomatis diaktifkan untuk peluncuran tahap. Grup berlapis dan dinamis tidak didukung untuk peluncuran bertahap.

Prapekerjaan untuk SSO

Versi SSO yang Anda gunakan bergantung pada OS perangkat Anda dan status gabungan.

Untuk Windows 10, Windows Server 2016 dan versi yang lebih baru, sebaiknya gunakan SSO melalui Token Refresh Utama (PRT) dengan perangkat gabungan Microsoft Entra, perangkat gabungan hibrid Microsoft Entra, dan perangkat terdaftar Microsoft Entra.

Untuk perangkat macOS dan iOS, sebaiknya gunakan SSO melalui plug-in SSO Microsoft Enterprise untuk perangkat Apple. Fitur ini mengharuskan perangkat Apple Anda dikelola oleh MDM. Jika Anda menggunakan Intune sebagai MDM, ikuti panduan penyebaran Microsoft Enterprise SSO plug-in untuk Apple Intune. Jika Anda menggunakan MDM lain, ikuti panduan penyebaran Jamf Pro /generic MDM.

Untuk perangkat Windows 7 dan 8.1, sebaiknya gunakan SSO tanpa hambatan dengan bergabung dengan domain untuk mendaftarkan komputer di ID Microsoft Entra. Anda tidak perlu menyinkronkan akun ini seperti yang Anda lakukan untuk perangkat Windows 10. Namun, Anda harus menyelesaikan prapekerjaan ini untuk SSO tanpa hambatan menggunakan PowerShell.

Prapekerjaan untuk PHS dan PTA

Tergantung pada pilihan metode masuk, selesaikan prakerja untuk PHS atau untuk PTA.

Menerapkan solusi

Akhirnya, Anda beralih metode masuk ke PHS atau PTA, seperti yang direncanakan dan mengonversi domain dari federasi ke autentikasi cloud.

Menggunakan peluncuran bertahap

Jika Anda menggunakan peluncuran bertahap, ikuti langkah-langkah dalam tautan di bawah ini:

Mengaktifkan peluncuran bertahap fitur tertentu pada penyewa Anda.

Setelah pengujian selesai, konversi domain dari federasi untuk dikelola.

Tanpa menggunakan peluncuran bertahap

Anda memiliki dua opsi untuk mengaktifkan perubahan ini:

Opsi A: Beralih menggunakan Microsoft Entra Connect.

Tersedia jika Anda awalnya mengonfigurasi lingkungan Federasi Direktori Aktif/ ping-federasi dengan menggunakan Microsoft Entra Connect.

Opsi B: Beralih menggunakan Microsoft Entra Connect dan PowerShell

Tersedia jika Anda awalnya tidak mengonfigurasi domain federasi Anda dengan menggunakan Microsoft Entra Connect atau jika Anda menggunakan layanan federasi pihak ketiga.

Untuk memilih salah satu opsi ini, Anda harus mengetahui pengaturan Anda saat ini.

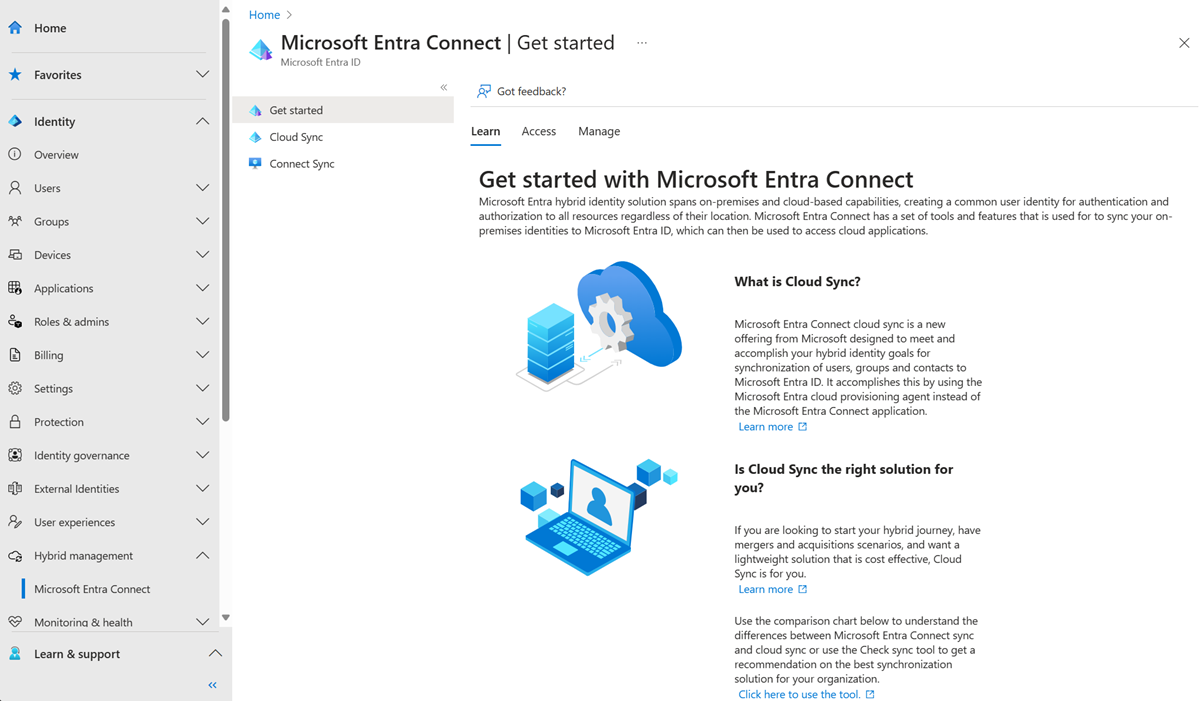

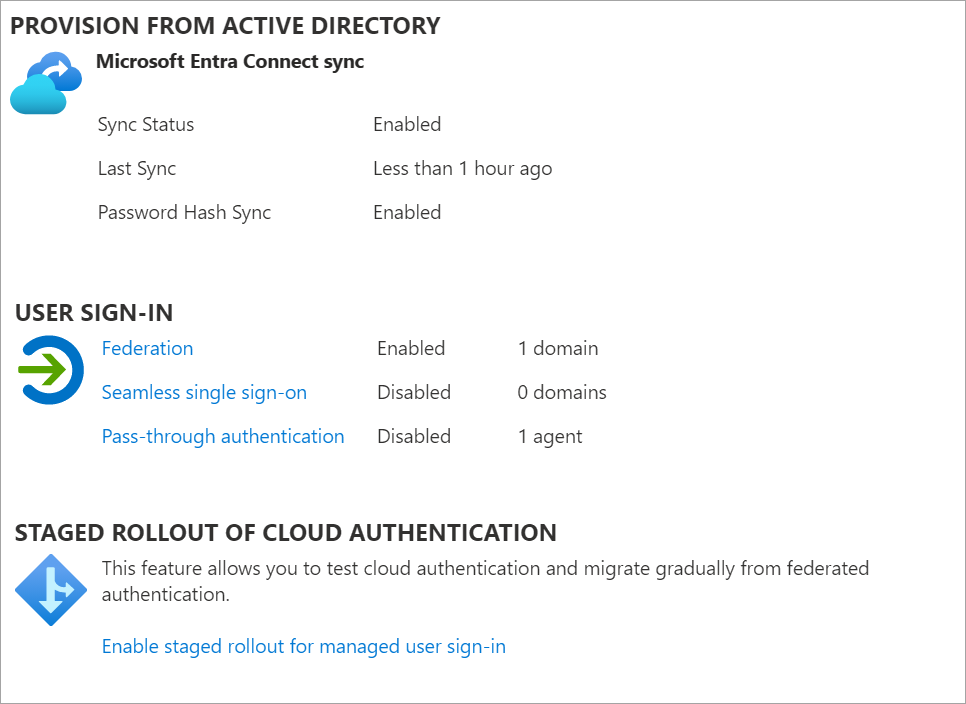

Verifikasi pengaturan Microsoft Entra Connect saat ini

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

- Telusuri ke Manajemen>Hibrid Identitas>sinkronisasi Microsoft Entra Connect>Cloud.

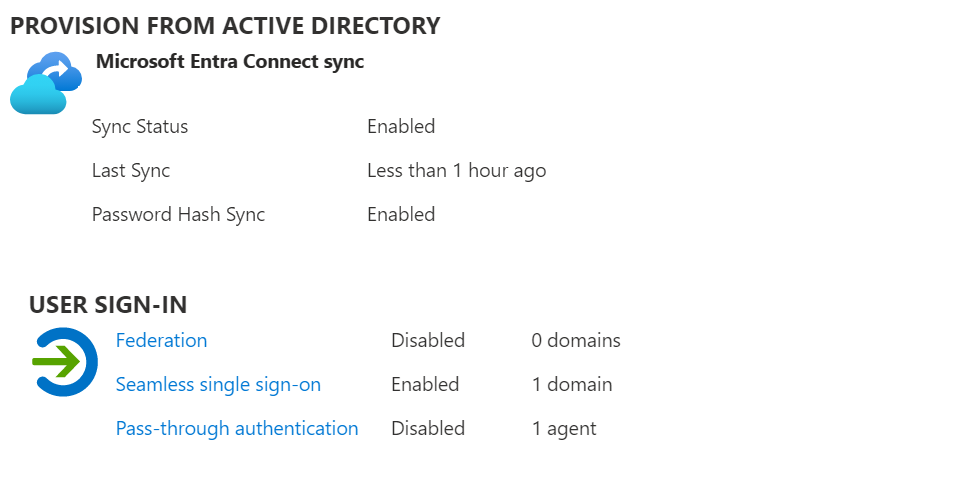

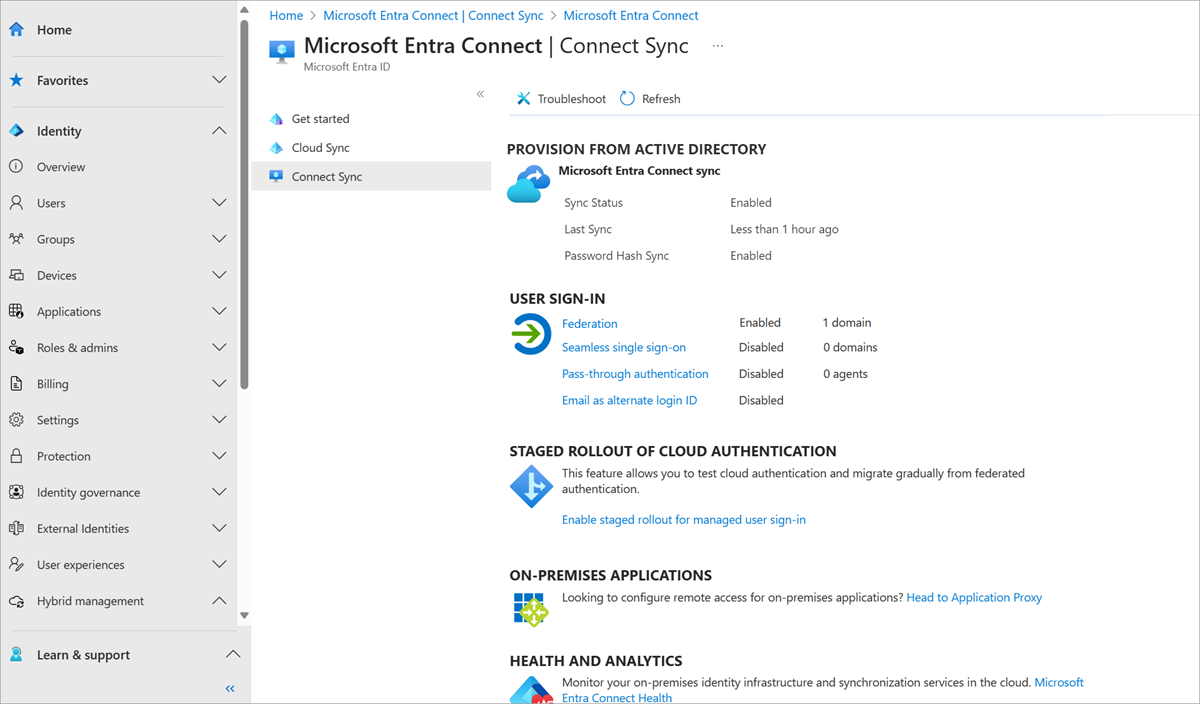

- Verifikasi pengaturan SIGN_IN PENGGUNA seperti yang ditunjukkan dalam diagram ini:

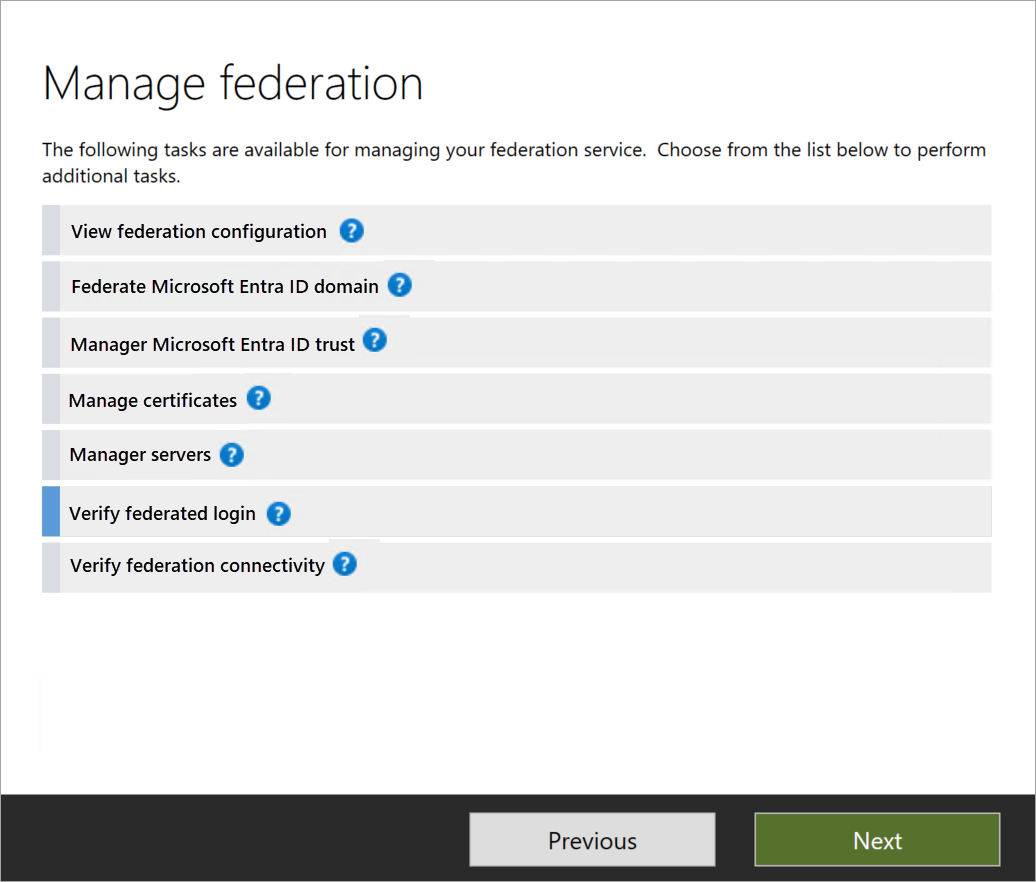

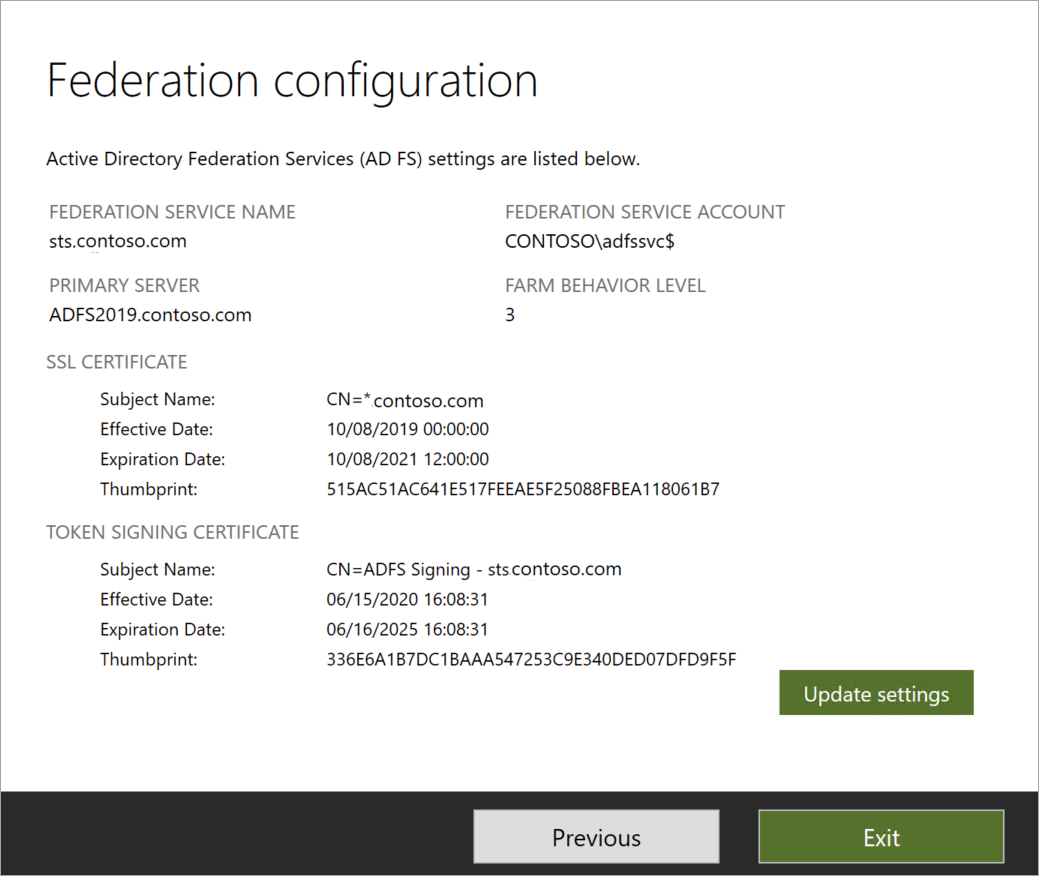

Verifikasi cara federasi dikonfigurasikan:

Di server Microsoft Entra Connect Anda, buka Microsoft Entra Connect dan pilih Konfigurasikan.

Di bawah Tugas Tambahan > Kelola Federasi, pilih Lihat konfigurasi federasi.

Jika konfigurasi Layanan Federasi Direktori Aktif muncul di bagian ini, Anda dapat dengan aman mengasumsikan bahwa Layanan Federasi Direktori Aktif awalnya dikonfigurasi dengan menggunakan Microsoft Entra Connect. Lihat gambar di bawah ini sebagai contoh-

Jika Layanan Federasi Direktori Aktif tidak terdaftar di pengaturan saat ini, Anda harus secara manual mengonversi domain dari identitas federasi ke identitas terkelola dengan menggunakan PowerShell.

Opsi A

Beralih dari federasi ke metode masuk baru dengan menggunakan Microsoft Entra Connect

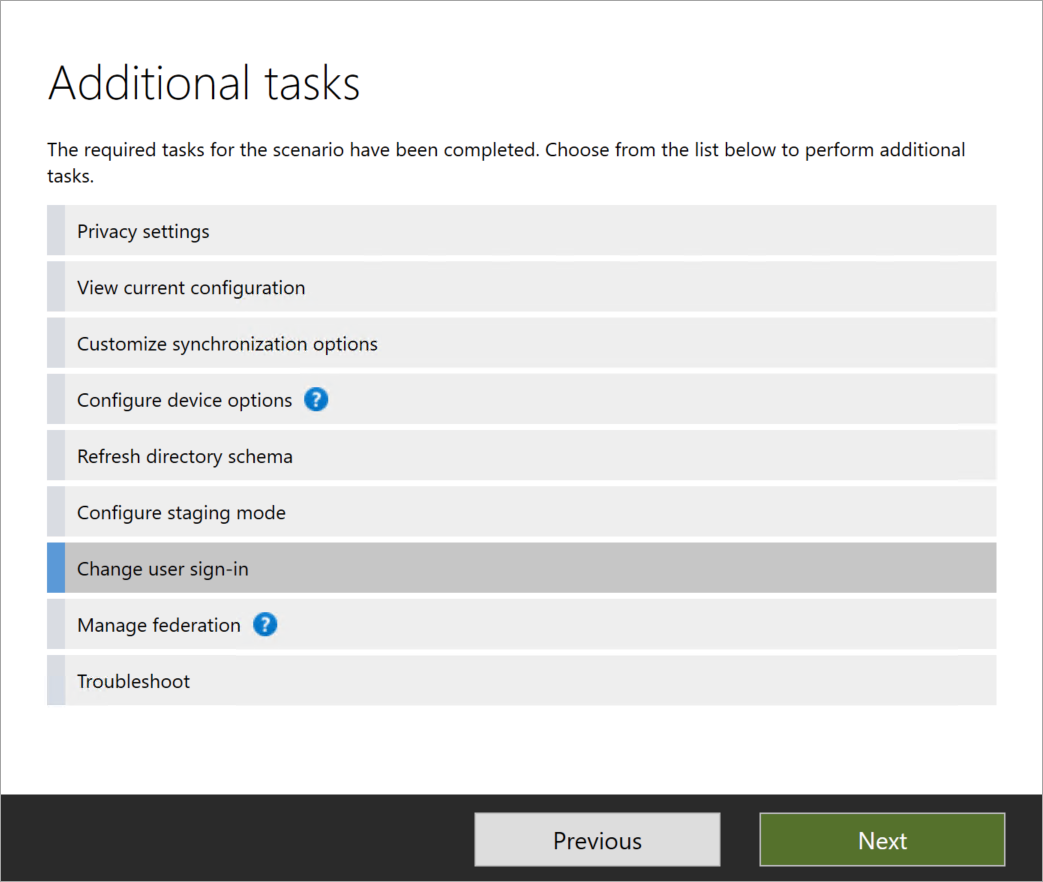

Di server Microsoft Entra Connect Anda, buka Microsoft Entra Connect dan pilih Konfigurasikan.

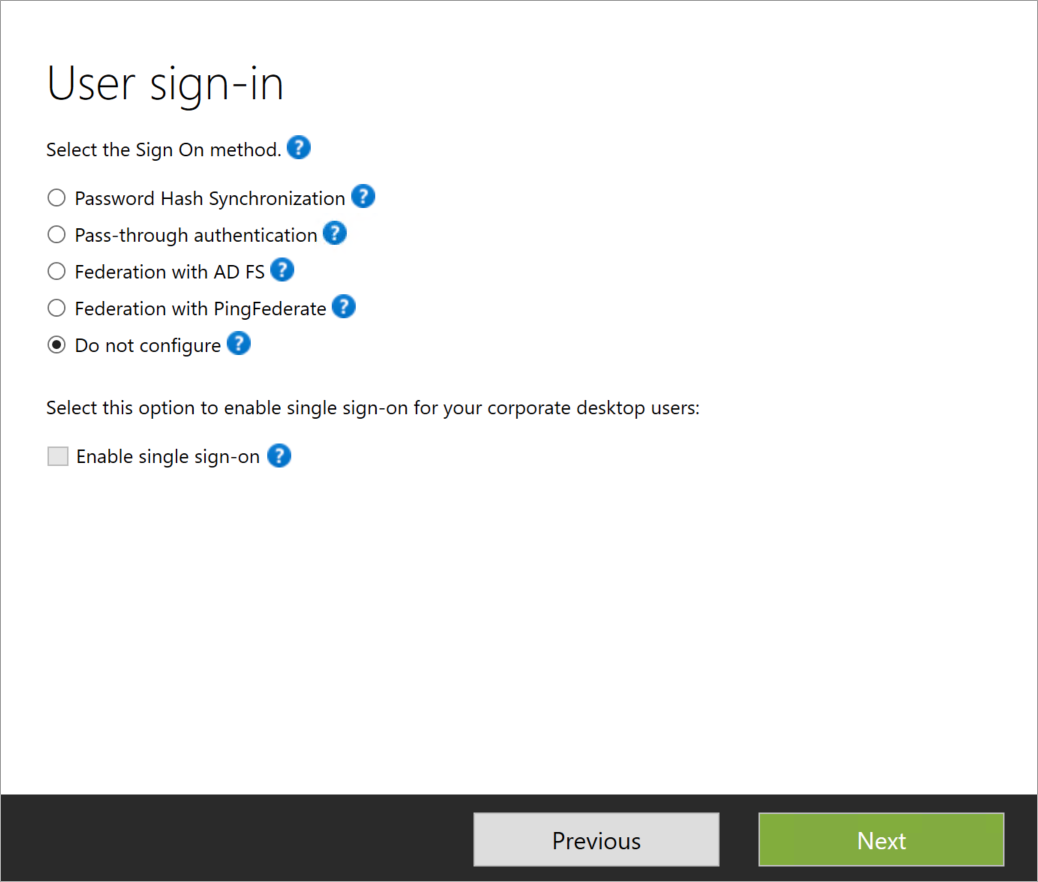

Di bawah laman Tugas tambahan, pilih Ubah info masuk pengguna, lalu pilih Berikutnya.

Pada halaman Sambungkan ke ID Microsoft Entra, masukkan kredensial akun Administrator Global Anda.

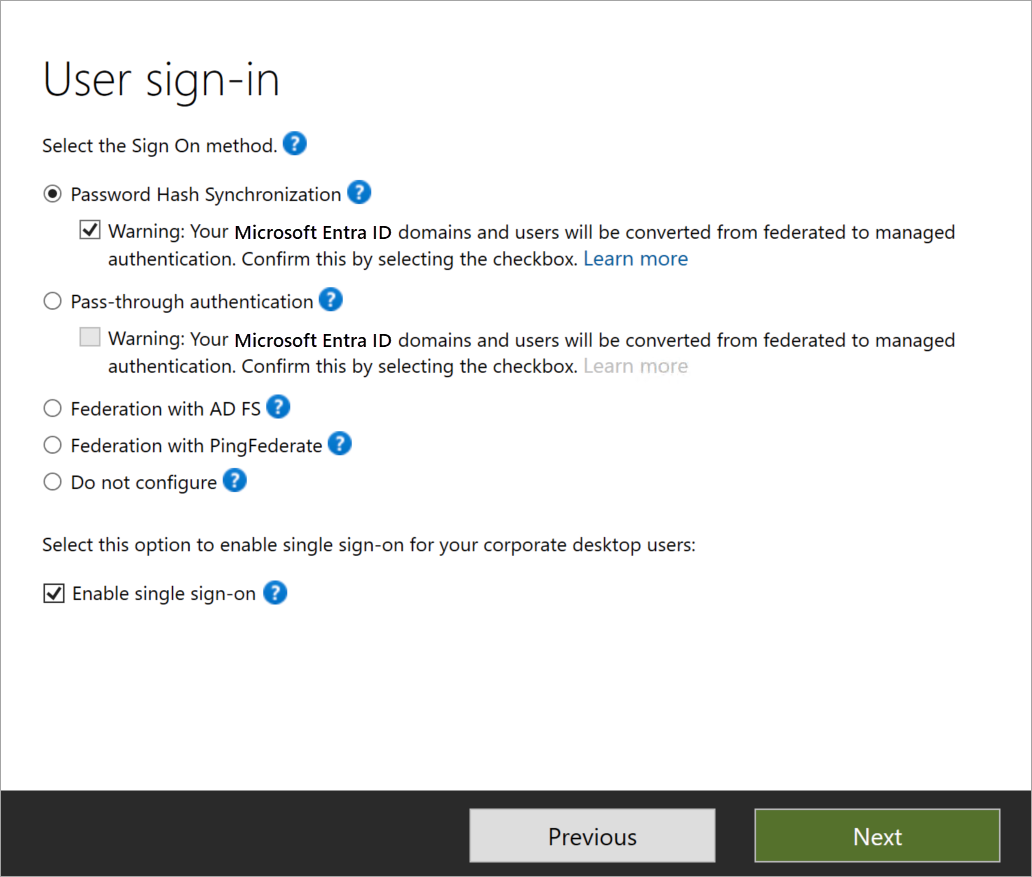

Pada halaman Masuk pengguna:

Jika Anda memilih tombol opsi Autentikasi pass-through, dan jika SSO diperlukan untuk perangkat Windows 7 dan 8.1, centang Aktifkan akses menyeluruh, lalu pilih Berikutnya.

Jika Anda memilih tombol opsi sinkronisasi hash kata sandi, pastikan untuk mencentang kotak Jangan konversi akun pengguna. Opsi ini tidak digunakan lagi. Jika SSO diperlukan untuk perangkat Windows 7 dan 8.1, centang Aktifkan akses menyeluruh, lalu pilih Berikutnya.

Pelajari selengkapnya: Mengaktifkan SSO tanpa hambatan dengan menggunakan PowerShell.

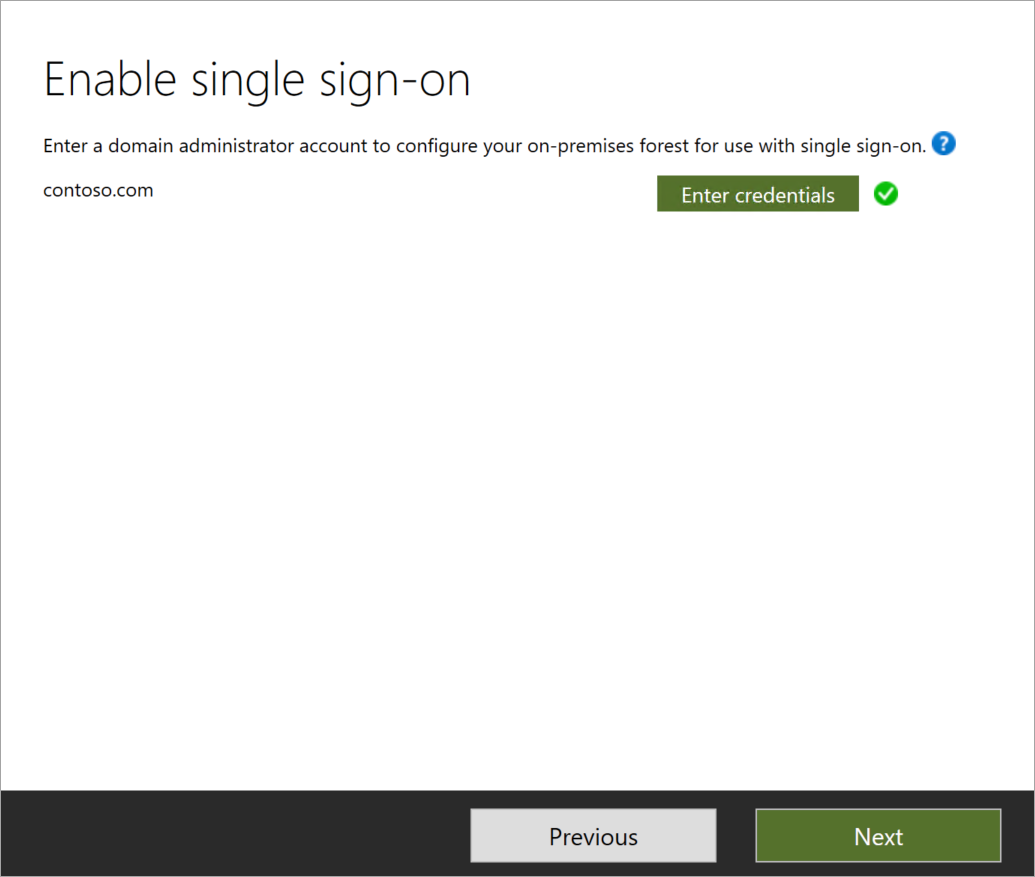

Di halaman Aktifkan akses menyeluruh, masukkan info masuk akun Administrator Domain, lalu pilih Berikutnya.

Info masuk akun Administrator Domain diperlukan untuk mengaktifkan SSO yang mulus. Proses menyelesaikan tindakan berikut, yang memerlukan izin yang ditingkatkan ini:

- Akun komputer bernama AZUREADSSO (yang mewakili MICROSOFT Entra ID) dibuat dalam instans Active Directory lokal Anda.

- Kunci dekripsi Kerberos akun komputer dibagikan dengan aman dengan ID Microsoft Entra.

- Dua nama prinsipal layanan (SPN) Kerberos dibuat untuk mewakili dua URL yang digunakan selama masuk Microsoft Entra.

Kredensial administrator domain tidak disimpan di Microsoft Entra Connect atau ID Microsoft Entra dan dibuang saat proses berhasil diselesaikan. Mereka digunakan untuk MENGAKTIFKAN fitur ini.

Pelajari lebih lanjut: Penyelaman teknis SSO tanpa hambatan.

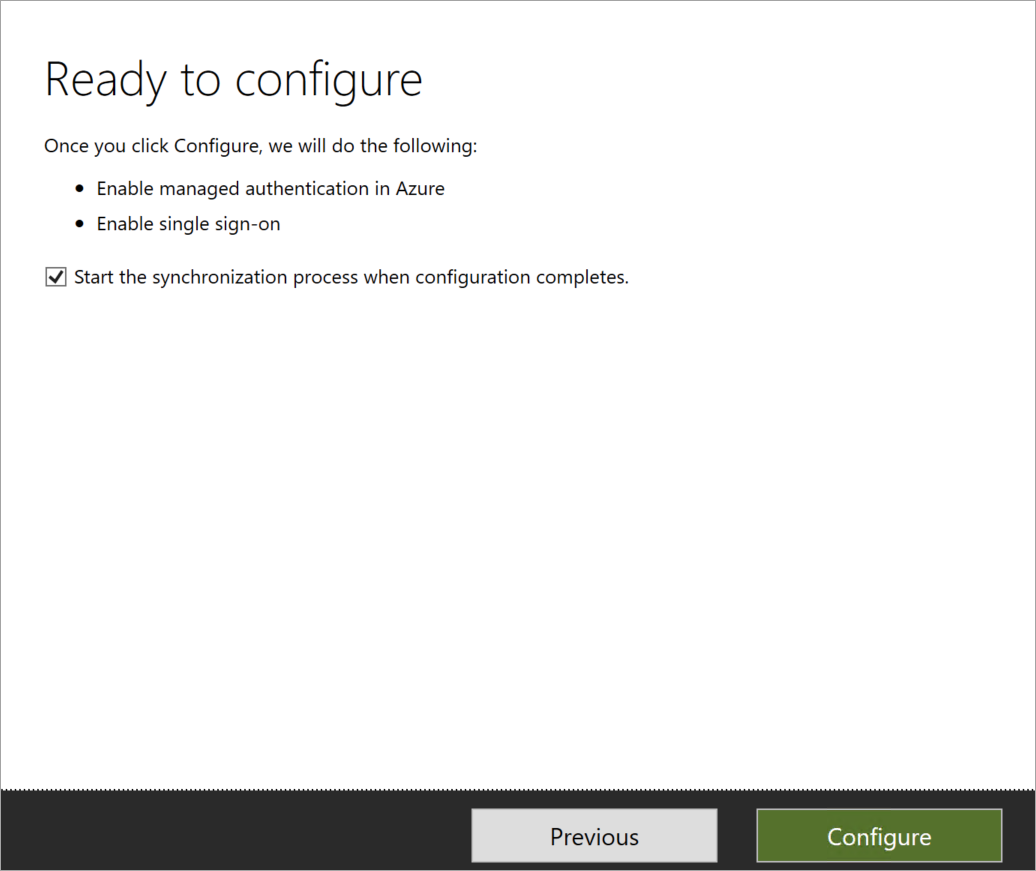

Pada halaman Siap untuk dikonfigurasi, pastikan bahwa kotak centang Mulai proses sinkronisasi saat konfigurasi selesai dipilih. Lalu, pilih Konfigurasikan.

Penting

Pada titik ini, semua domain federasi Anda berubah menjadi autentikasi terkelola. Metode masuk Pengguna yang Anda pilih adalah metode autentikasi baru.

Di pusat admin Microsoft Entra, pilih ID Microsoft Entra, lalu pilih Microsoft Entra Connect.

Verifikasi setelan ini:

- Federasi diatur ke Dinonaktifkan.

- Akses menyeluruh tanpa hambatan diatur ke Diaktifkan.

- Sinkronisasi Hash Sandi disetel ke Diaktifkan.

Jika Anda beralih ke PTA, ikuti langkah selanjutnya.

Menyebarkan lebih banyak agen autentikasi untuk PTA

Catatan

PTA memerlukan penyebaran agen ringan di server Microsoft Entra Connect dan di komputer lokal Anda yang menjalankan server Windows. Untuk mengurangi latensi, instal agen sedekat mungkin dengan pengendali domain Direktori Aktif Anda.

Untuk sebagian besar pelanggan, dua atau tiga agen autentikasi cukup untuk menyediakan ketersediaan tinggi dan kapasitas yang dibutuhkan. Penyewa dapat memiliki maksimal 12 agen yang terdaftar. Agen pertama selalu diinstal pada server Microsoft Entra Connect itu sendiri. Untuk mempelajari tentang batasan agen dan opsi penyebaran agen, lihat Autentikasi pass-through Microsoft Entra: Batasan saat ini.

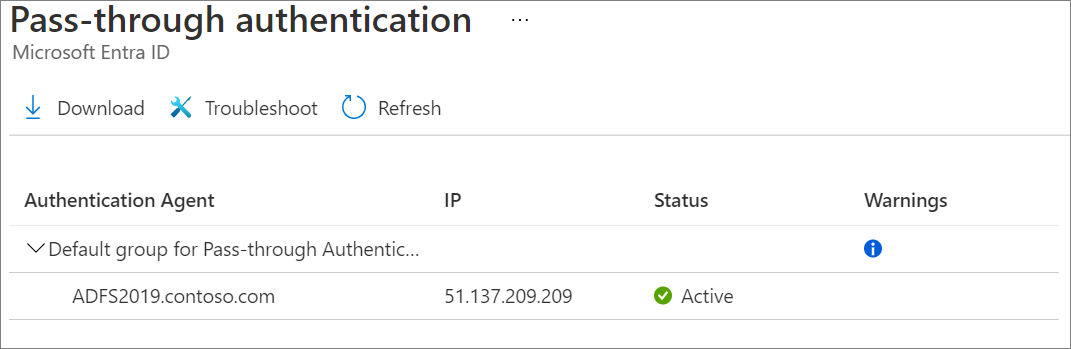

Pilih Autentikasi Pass-through.

Di halaman Autentikasi pass-through, pilih tombol Unduh.

Pada halaman Unduh agen, pilih Terima istilah dan unduh.f

Lebih banyak agen autentikasi mulai mengunduh. Instal agen autentikasi sekunder di server gabungan domain.

Jalankan penginstalan agen autentikasi. Selama penginstalan, Anda harus memasukkan info masuk akun Administrator Global.

Ketika agen autentikasi diinstal, Anda dapat kembali ke halaman kesehatan PTA untuk memeriksa status agen lainnya.

Opsi B

Beralih dari federasi ke metode masuk baru dengan menggunakan Microsoft Entra Connect dan PowerShell

Tersedia jika Anda awalnya tidak mengonfigurasi domain federasi Anda dengan menggunakan Microsoft Entra Connect atau jika Anda menggunakan layanan federasi pihak ketiga.

Di server Microsoft Entra Connect Anda, ikuti langkah 1- 5 di Opsi A. Perhatikan bahwa pada halaman Masuk pengguna, opsi Jangan konfigurasikan telah dipilih sebelumnya.

Di pusat admin Microsoft Entra, pilih ID Microsoft Entra, lalu pilih Microsoft Entra Connect.

Verifikasi setelan ini:

Federasi diatur ke Diaktifkan.

SSO tanpa hambatan diatur ke Dinonaktifkan.

Sinkronisasi Hash Sandi disetel ke Diaktifkan.

Dalam kasus PTA saja, ikuti langkah-langkah ini untuk menginstal lebih banyak server agen PTA.

Di pusat admin Microsoft Entra, pilih ID Microsoft Entra, lalu pilih Microsoft Entra Connect.

Pilih Autentikasi Pass-through. Verifikasi bahwa status diatur ke Aktif.

Jika agen autentikasi tidak aktif, selesaikan beberapa langkah pemecahan masalah sebelum Anda melanjutkan proses konversi domain di langkah berikutnya. Anda berisiko menyebabkan pemadaman autentikasi jika Anda mengonversi domain sebelum memvalidasi bahwa agen PTA Anda berhasil diinstal dan statusnya Aktif di pusat admin Microsoft Entra.

Mengonversi domain dari federasi ke dikelola

Pada titik ini, autentikasi gabungan masih aktif dan beroperasi untuk domain Anda. Untuk melanjutkan penyebaran, Anda harus mengonversi setiap domain dari identitas gabungan menjadi identitas terkelola.

Penting

Anda tidak harus mengonversi semua domain pada saat yang bersamaan. Anda dapat memilih untuk memulai dengan domain percobaan di penyewa produksi atau memulai dengan domain Anda yang memiliki jumlah pengguna terendah.

Selesaikan konversi dengan menggunakan Microsoft Graph PowerShell SDK:

Di PowerShell, masuk ke ID Microsoft Entra dengan menggunakan akun Administrator Global.

Connect-MGGraph -Scopes "Domain.ReadWrite.All", "Directory.AccessAsUser.All"Untuk mengonversi domain pertama, jalankan perintah berikut:

Update-MgDomain -DomainId <domain name> -AuthenticationType "Managed"Di pusat admin Microsoft Entra, pilih Microsoft Entra ID > Microsoft Entra Connect.

Verifikasi bahwa domain telah dikonversi ke dikelola dengan menjalankan perintah di bawah ini. Jenis Autentikasi harus diatur ke dikelola.

Get-MgDomain -DomainId yourdomain.com

Untuk memastikan bahwa Microsoft Entra Connect mengenali autentikasi pass-through sebagai diaktifkan setelah mengonversi domain Anda ke autentikasi terkelola, perbarui pengaturan metode masuk di Microsoft Entra Connect untuk mencerminkan perubahan. Lihat dokumentasi autentikasi pass-through Microsoft Entra untuk detail tambahan.

Selesaikan migrasi Anda

Selesaikan tugas berikut untuk memverifikasi metode pendaftaran dan menyelesaikan proses konversi.

Menguji metode masuk baru

Saat penyewa Anda menggunakan identitas federasi, pengguna dialihkan dari halaman masuk Microsoft Entra ke lingkungan LAYANAN Federasi Direktori Aktif Anda. Sekarang penyewa dikonfigurasi untuk menggunakan metode masuk baru daripada autentikasi gabungan, pengguna tidak dialihkan ke AD FS.

Sebagai gantinya, pengguna masuk langsung di halaman masuk Microsoft Entra.

Ikuti langkah-langkah di tautan ini - Validasi kredensial masuk dengan PHS/PTA dan SSO tanpa kendala (jika diperlukan)

Menghapus pengguna dari peluncuran bertahap

Jika Anda menggunakan peluncuran bertahap, Anda harus ingat untuk menonaktifkan fitur peluncuran bertahap setelah Anda selesai memotong.

Untuk menonaktifkan fitur peluncuran bertahap, geser kontrol kembali ke Off.

Menyinkronkan pembaruan UserPrincipalName

Secara historis, pembaruan atribut UserPrincipalName, yang menggunakan layanan sinkronisasi dari lingkungan lokal, akan diblokir kecuali kedua kondisi ini benar:

- Pengguna berada di domain identitas terkelola (nonfederasi).

- Pengguna belum diberi lisensi.

Untuk mempelajari cara memverifikasi atau mengaktifkan fitur ini, lihat Menyinkronkan pembaruan userPrincipalName.

Mengelola implementasi Anda

Gulir kunci dekripsi Kerberos SSO tanpa hambatan

Sebaiknya lakukan rollover kunci dekripsi Kerberos setidaknya setiap 30 hari untuk menyelaraskan dengan cara anggota domain direktori aktif mengirimkan perubahan kata sandi. Tidak ada perangkat terkait yang terpasang ke objek akun komputer AZUREADSSO, jadi Anda harus melakukan rollover secara manual.

Lihat Tanya Jawab Umum Bagaimana cara melakukan rollover kunci dekripsi Kerberos dari akun komputer AZUREADSSO?.

Pemantauan dan pengelogan

Pantau server yang menjalankan agen autentikasi untuk menjaga ketersediaan solusi. Selain penghitung kinerja server umum, agen autentikasi mengekspos objek kinerja yang dapat membantu Anda memahami statistik dan kesalahan autentikasi.

Agen autentikasi log operasi ke log peristiwa Windows yang terletak di bawah log aplikasi dan layanan. Anda juga dapat mengaktifkan pengelogan untuk pemecahan masalah.

Untuk mengonfirmasi berbagai tindakan yang dilakukan pada peluncuran bertahap, Anda dapat Mengaudit peristiwa untuk PHS, PTA, atau SSO tanpa hambatan.

Pecahkan masalah

Tim dukungan Anda harus memahami cara memecahkan masalah autentikasi yang muncul baik selama, atau setelah perubahan dari federasi ke kelola. Gunakan dokumentasi pemecahan masalah berikut untuk membantu tim dukungan Anda membiasakan diri dengan langkah-langkah pemecahan masalah umum dan tindakan yang sesuai yang dapat membantu mengisolasi dan mengatasi masalah tersebut.

Infrastruktur Layanan Federasi Direktori Aktif Penonaktifan

Memigrasikan autentikasi aplikasi dari LAYANAN Federasi Direktori Aktif ke ID Microsoft Entra

Migrasi memerlukan penilaian bagaimana aplikasi dikonfigurasi secara lokal, lalu memetakan konfigurasi tersebut ke ID Microsoft Entra.

Jika Anda berencana untuk tetap menggunakan Layanan Federasi Direktori Aktif dengan Aplikasi Lokal & SaaS menggunakan protokol SAML / WS-FED atau Oauth, Anda akan menggunakan LAYANAN Federasi Direktori Aktif dan ID Microsoft Entra setelah mengonversi domain untuk autentikasi pengguna. Dalam hal ini, Anda dapat melindungi aplikasi dan sumber daya lokal Anda dengan Secure Hybrid Access (SHA) melalui proksi aplikasi Microsoft Entra atau salah satu integrasi mitra ID Microsoft Entra. Menggunakan Proksi Aplikasi atau salah satu mitra kami dapat memberikan akses jarak jauh yang aman ke aplikasi lokal Anda. Pengguna mendapatkan keuntungan dengan menyambungkan dengan mudah ke aplikasi mereka dari perangkat apa pun setelah akses menyeluruh.

Anda dapat memindahkan aplikasi SaaS yang saat ini digabungkan dengan ADFS ke ID Microsoft Entra. Konfigurasi ulang untuk mengautentikasi dengan ID Microsoft Entra baik melalui konektor bawaan dari galeri Aplikasi Azure, atau dengan mendaftarkan aplikasi di ID Microsoft Entra.

Untuk informasi selengkapnya, lihat Memindahkan autentikasi aplikasi dari Layanan Federasi Direktori Aktif ke ID Microsoft Entra.

Hapus kepercayaan pihak yang mengandalkan

Jika Anda memiliki Microsoft Entra Connect Health, Anda dapat memantau penggunaan dari pusat admin Microsoft Entra. Jika penggunaan tidak menunjukkan req autentikasi baru dan Anda memvalidasi bahwa semua pengguna dan klien berhasil mengautentikasi melalui ID Microsoft Entra, aman untuk menghapus kepercayaan pihak yang mengandalkan Microsoft 365.

Jika Anda tidak menggunakan AD FS untuk tujuan lain (yaitu, untuk kepercayaan pihak yang mengandalkan lainnya), Anda dapat menonaktifkan AD FS sekarang juga.

Menghapus LAYANAN Federasi Direktori Aktif

Untuk daftar lengkap langkah-langkah yang harus diambil untuk menghapus AD FS sepenuhnya dari lingkungan, ikuti panduan penonaktifan Layanan Federasi Direktori Aktif (AD FS).

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk