Penilaian Zero Trust dan sumber daya pelacakan kemajuan

Zero Trust adalah model keamanan baru yang mengasumsikan pelanggaran dan memverifikasi setiap permintaan seolah-olah berasal dari jaringan yang tidak terkendali. Terlepas dari mana permintaan itu berasal atau sumber daya apa yang diakses, model Zero Trust mengajarkan kita untuk "tidak pernah percaya, selalu memverifikasi"

Sebagai arsitek atau pelaksana TI, Anda dapat menggunakan sumber daya penilaian dan pelacakan kemajuan dalam artikel ini untuk:

- Menilai kesiapan infrastruktur Anda untuk Zero Trust, termasuk menemukan elemen mana yang sudah ada atau dapat dengan mudah diperkuat atau ditingkatkan.

- Lacak kemajuan peningkatan keamanan Zero Trust yang diperlukan di lingkungan Anda untuk pemimpin bisnis dan departemen TI Anda.

Sumber daya pelacakan kemajuan untuk skenario bisnis kerangka kerja adopsi

Kumpulan dokumentasi kerangka kerja adopsi Zero Trust membantu tim keamanan dan teknologi berkolaborasi dengan pemimpin bisnis di Zero Trust dengan menyediakan:

Tujuan Zero Trust yang direkomendasikan untuk pemimpin bisnis di seluruh organisasi.

Pendekatan metodis dan bertahap untuk menerapkan arsitektur Zero Trust.

Cara sistematis untuk melacak kemajuan pada tujuan, dilingkupkan ke pemimpin bisnis.

Cara sistematis untuk melacak kemajuan pada tujuan dan tugasnya, yang tercakup dalam prospek dan pelaksana TI.

Kurasi sumber daya yang paling relevan untuk adopsi Zero Trust termasuk:

- Slide PowerPoint yang siap disajikan kepada pemimpin bisnis.

- Lembar kerja Excel untuk menilai status Anda saat ini dan melacak kemajuan.

- Panduan implementasi teknis dan infografis pengguna.

Panduan adopsi Zero Trust ini merekomendasikan untuk membangun strategi dan arsitektur Zero Trust melalui skenario bisnis ini:

- Memodernisasi postur keamanan Anda dengan cepat

- Mengamankan pekerjaan jarak jauh dan hibrid

- Mengidentifikasi dan melindungi data bisnis sensitif

- Mencegah atau mengurangi kerusakan bisnis dari pelanggaran

- Memenuhi persyaratan peraturan dan kepatuhan

Setiap skenario bisnis menjelaskan cara memajukan pekerjaan teknis yang diperlukan melalui setiap fase siklus hidup (Tentukan strategi, Rencana, Siap, Adopsi, dan Kelola dan kelola), dimulai dengan membangun kasus bisnis.

Untuk setiap skenario bisnis, Anda dapat menggunakan sumber daya pelacakan kemajuan berikut.

Cetak biru sekilas untuk Zero Trust

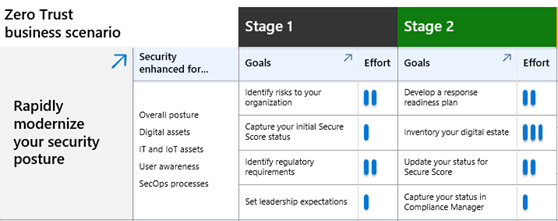

Kisi Fase Rencana Skenario Adopsi

Dengan mudah memahami peningkatan keamanan untuk setiap skenario bisnis dan tingkat upaya untuk tahap dan tujuan fase Rencana .

Untuk prospek proyek skenario bisnis, pemimpin bisnis, dan pemangku kepentingan lainnya.

Pelacak pemimpin bisnis untuk Zero Trust

Pelacak adopsi Zero Trust

Lacak kemajuan Anda melalui tahap dan tujuan fase Rencana .

Untuk prospek proyek skenario bisnis, pemimpin bisnis, dan pemangku kepentingan lainnya.

Unduh — dek slide PowerPoint

Pelacak pelacak untuk Zero Trust

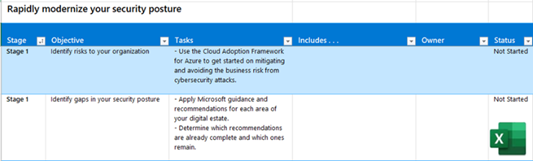

Tujuan dan tugas skenario bisnis

Tetapkan kepemilikan dan lacak kemajuan Anda melalui tahapan, tujuan, dan tugas fase Rencana .

Untuk prospek proyek skenario bisnis, prospek IT, dan pelaksana TI.

Unduh — Buku kerja Excel

Dasbor dalam produk untuk Zero Trust

Inisiatif Zero Trust di portal Pertahanan Microsoft (mungkin memerlukan masuk dengan akun pengguna yang memiliki hak istimewa portal Pertahanan Microsoft)

Lihat juga inisiatif Microsoft Security Exposure Management.

Lihat status, metrik keamanan, dan rekomendasi saat ini untuk skenario bisnis kerangka kerja adopsi.

Untuk prospek proyek skenario bisnis, prospek IT, dan pelaksana TI.

Sumber daya penilaian

Untuk memahami di mana organisasi Anda berada dalam perjalanan Zero Trust-nya, gunakan sumber daya penilaian ini.

Penilaian Postur Keamanan Microsoft Zero Trust

Evaluasi postur dan tingkat kematangan keamanan Zero Trust Anda.

Untuk prospek dan pelaksana proyek departemen IT.

Penilaian Postur Keamanan Microsoft Zero Trust

Lokakarya strategi Penilaian Zero Trust

Evaluasi postur dan tingkat kematangan keamanan Zero Trust Anda.

Untuk prospek dan pelaksana proyek departemen IT.

Lokakarya strategi Penilaian Zero Trust buku kerja Excel yang dapat diunduh di https://aka.ms/ztassess

Pelatihan yang direkomendasikan

| Pelatihan | Pengantar Zero Trust |

|---|---|

| Gunakan modul ini untuk memahami pendekatan Zero Trust dan caranya memperkuat infrastruktur keamanan dalam organisasi Anda. |

| Pelatihan | Pengantar Zero Trust dan kerangka kerja praktik terbaik |

|---|---|

| Gunakan modul ini untuk mempelajari praktik terbaik yang digunakan arsitek keamanan cyber dan beberapa kerangka kerja praktik terbaik utama untuk kemampuan keamanan cyber Microsoft. Anda juga mempelajari tentang konsep Zero Trust, dan cara memulai Zero Trust di organisasi Anda. |

Sumber daya Zero Trust Tambahan

Gunakan konten Zero Trust tambahan berdasarkan kumpulan dokumentasi atau peran di organisasi Anda.

Kumpulan dokumentasi

Ikuti tabel ini untuk kumpulan dokumentasi Zero Trust terbaik untuk kebutuhan Anda.

| Kumpulan dokumentasi | Membantu Anda... | Peran |

|---|---|---|

| Kerangka kerja adopsi untuk fase dan panduan langkah untuk solusi dan hasil bisnis utama | Terapkan perlindungan Zero Trust dari C-suite ke implementasi IT. | Arsitek keamanan, tim TI, dan manajer proyek |

| Konsep dan tujuan penyebaran untuk panduan penyebaran umum untuk area teknologi | Terapkan perlindungan Zero Trust yang selaras dengan area teknologi. | Tim TI dan staf keamanan |

| Zero Trust untuk bisnis kecil | Terapkan prinsip Zero Trust kepada pelanggan bisnis kecil. | Pelanggan dan mitra yang bekerja dengan Microsoft 365 untuk bisnis |

| Rencana Modernisasi Cepat Zero Trust (RaMP) untuk panduan manajemen proyek dan daftar periksa agar mudah dimenangkan | Menerapkan lapisan kunci perlindungan Zero Trust dengan cepat. | Arsitek keamanan dan pelaksana TI |

| Rencana penyebaran Zero Trust dengan Microsoft 365 untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke penyewa Microsoft 365 Anda. | Tim TI dan staf keamanan |

| Zero Trust untuk Microsoft Copilots untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke Microsoft Copilots. | Tim TI dan staf keamanan |

| Zero Trust untuk layanan Azure untuk panduan desain dan penyebaran terperinci dan terperinci | Terapkan perlindungan Zero Trust ke beban kerja dan layanan Azure. | Tim TI dan staf keamanan |

| Integrasi mitra dengan Zero Trust untuk panduan desain untuk area teknologi dan spesialisasi | Terapkan perlindungan Zero Trust untuk solusi cloud Microsoft mitra. | Pengembang mitra, tim TI, dan staf keamanan |

| Mengembangkan menggunakan prinsip Zero Trust untuk panduan desain pengembangan aplikasi dan praktik terbaik | Terapkan perlindungan Zero Trust ke aplikasi Anda. | Pengembang aplikasi |

Peran Anda

Ikuti tabel ini untuk kumpulan dokumentasi terbaik untuk peran Anda di organisasi Anda.

| Peran | Kumpulan dokumentasi | Membantu Anda... |

|---|---|---|

| Arsitek keamanan Manajer proyek IT Pelaksana TI |

Kerangka kerja adopsi untuk fase dan panduan langkah untuk solusi dan hasil bisnis utama | Terapkan perlindungan Zero Trust dari C-suite ke implementasi IT. |

| Anggota tim TI atau keamanan | Konsep dan tujuan penyebaran untuk panduan penyebaran umum untuk area teknologi | Terapkan perlindungan Zero Trust yang selaras dengan area teknologi. |

| Pelanggan atau mitra untuk Microsoft 365 untuk bisnis | Zero Trust untuk bisnis kecil | Terapkan prinsip Zero Trust kepada pelanggan bisnis kecil. |

| Arsitek keamanan Pelaksana TI |

Rencana Modernisasi Cepat Zero Trust (RaMP) untuk panduan manajemen proyek dan daftar periksa agar mudah dimenangkan | Menerapkan lapisan kunci perlindungan Zero Trust dengan cepat. |

| Anggota tim TI atau keamanan untuk Microsoft 365 | Rencana penyebaran Zero Trust dengan Microsoft 365 untuk panduan desain dan penyebaran terperinci dan terperinci untuk Microsoft 365 | Terapkan perlindungan Zero Trust ke penyewa Microsoft 365 Anda. |

| Anggota tim IT atau keamanan untuk Microsoft Copilots | Zero Trust untuk Microsoft Copilots untuk panduan desain dan penyebaran yang terperinci dan terperinci | Terapkan perlindungan Zero Trust ke Microsoft Copilots. |

| Anggota tim TI atau keamanan untuk layanan Azure | Zero Trust untuk layanan Azure untuk panduan desain dan penyebaran terperinci dan terperinci | Terapkan perlindungan Zero Trust ke beban kerja dan layanan Azure. |

| Pengembang mitra atau anggota tim IT atau keamanan | Integrasi mitra dengan Zero Trust untuk panduan desain untuk area teknologi dan spesialisasi | Terapkan perlindungan Zero Trust untuk solusi cloud Microsoft mitra. |

| Pengembang aplikasi | Mengembangkan menggunakan prinsip Zero Trust untuk panduan desain pengembangan aplikasi dan praktik terbaik | Terapkan perlindungan Zero Trust ke aplikasi Anda. |

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk