Belangrijk

Vanaf 1 mei 2025 is Azure AD B2C niet meer beschikbaar voor nieuwe klanten. Meer informatie vindt u in onze veelgestelde vragen.

Op deze pagina vindt u antwoorden op veelgestelde vragen over Azure Active Directory B2C (Azure AD B2C). Blijf controleren op updates.

Algemeen

Einde van verkoop van Azure AD B2C

Vanaf 1 mei 2025 is Azure AD B2C niet meer beschikbaar voor nieuwe klanten, maar huidige Azure AD B2C-klanten kunnen het product blijven gebruiken. De productervaring, waaronder het maken van nieuwe tenants of gebruikersstromen, blijft ongewijzigd; Nieuwe tenants kunnen echter alleen worden gemaakt met Azure AD B2C P1. Azure AD B2C P2 wordt stopgezet op 15 maart 2026 voor alle klanten. De operationele toezeggingen, waaronder service level agreements (SLA's), beveiligingsupdates en naleving, blijven ook ongewijzigd. We blijven Azure AD B2C ondersteunen tot ten minste mei 2030. Meer informatie, inclusief migratieplannen, wordt beschikbaar gesteld. Neem contact op met uw accountvertegenwoordiger voor meer informatie en voor meer informatie over Microsoft Entra Externe ID.

Wat is Microsoft Entra Externe ID?

We hebben ons microsoft Entra External ID-product van de volgende generatie uitgebracht, dat krachtige oplossingen combineert voor het werken met personen buiten uw organisatie. Met mogelijkheden voor externe id's kunt u toestaan dat externe identiteiten veilig toegang hebben tot uw apps en resources. Of u nu met externe partners, consumenten of zakelijke klanten werkt, gebruikers kunnen hun eigen identiteiten meenemen. Deze identiteiten kunnen variëren van door het bedrijf of de overheid uitgegeven accounts tot sociale id-providers zoals Google of Facebook. Zie Inleiding tot Externe ID van Microsoft Entra voor meer informatie

Waarom heb ik geen toegang tot de Azure AD B2C-extensie in Azure Portal?

Er zijn twee veelvoorkomende redenen waarom de Microsoft Entra-extensie niet voor u werkt. Voor Azure AD B2C moet uw gebruikersrol in de directory een globale beheerder zijn. Neem contact op met uw beheerder als u denkt dat u toegang moet hebben. Als u globale beheerdersbevoegdheden hebt, moet u ervoor zorgen dat u zich in een Azure AD B2C-directory bevindt en niet een Microsoft Entra-directory. U kunt instructies bekijken voor het maken van een Azure AD B2C-tenant.

Kan ik Azure AD B2C-functies gebruiken in mijn bestaande Microsoft Entra-tenant op basis van werknemers?

Microsoft Entra ID en Azure AD B2C zijn afzonderlijke productaanbiedingen. Als u Azure AD B2C-functies wilt gebruiken, maakt u een afzonderlijke Azure AD B2C-tenant van uw bestaande Microsoft Entra-tenant op basis van werknemers. Een Microsoft Entra-tenant vertegenwoordigt een organisatie. Een Azure AD B2C-tenant vertegenwoordigt een verzameling identiteiten die moeten worden gebruikt met relying party-toepassingen. Door een nieuwe OpenID Connect-provider toe te voegen onder Azure AD B2C-id-providers > of met aangepast beleid, kan Azure AD B2C federeren met Microsoft Entra-id, zodat werknemers in een organisatie kunnen worden geverifieerd.

Kan ik Azure AD B2C gebruiken om sociale aanmelding te bieden (Facebook en Google+) bij Microsoft 365?

Azure AD B2C kan niet worden gebruikt om gebruikers te verifiëren voor Microsoft 365. Microsoft Entra ID is de oplossing van Microsoft voor het beheren van werknemerstoegang tot SaaS-apps en heeft functies die zijn ontworpen voor dit doel, zoals licenties en voorwaardelijke toegang. Azure AD B2C biedt een platform voor identiteits- en toegangsbeheer voor het bouwen van web- en mobiele toepassingen. Wanneer Azure AD B2C is geconfigureerd voor federatie met een Microsoft Entra-tenant, beheert de Microsoft Entra-tenant de toegang van werknemers tot toepassingen die afhankelijk zijn van Azure AD B2C.

Wat zijn lokale accounts in Azure AD B2C? Hoe verschillen ze van werk- of schoolaccounts in Microsoft Entra ID?

In een Microsoft Entra-tenant melden gebruikers die tot de tenant behoren zich aan met een e-mailadres in de vorm van <xyz>@<tenant domain>. De <tenant domain> is een van de geverifieerde domeinen van de tenant of het initiële <...>.onmicrosoft.com-domein. Dit type account is een werk- of schoolaccount.

In een Azure AD B2C-tenant willen de meeste apps dat de gebruiker zich aanmeldt met een willekeurig e-mailadres (bijvoorbeeld joe@comcast.net, of bob@gmail.comsarah@contoso.com). jim@live.com Dit type account is een lokaal account. We ondersteunen ook willekeurige gebruikersnamen als lokale accounts (bijvoorbeeld joe, bob, sarah of jim). U kunt een van deze twee lokale accounttypen kiezen bij het configureren van id-providers voor Azure AD B2C in Azure Portal. Selecteer in uw Azure AD B2C-tenant id-providers, selecteer lokaal account en selecteer vervolgens Gebruikersnaam.

Gebruikersaccounts voor toepassingen kunnen worden gemaakt via een registratie- of aanmeldstroom voor gebruikers, de Microsoft Graph API of de Azure portal.

Hoeveel gebruikers kunnen een Azure AD B2C-tenant gebruiken?

Standaard kan elke tenant geschikt zijn voor in totaal 1,25 miljoen objecten (gebruikersaccounts en toepassingen), maar u kunt deze limiet verhogen tot 5,25 miljoen objecten wanneer u een aangepast domein toevoegt en verifieert. Neem contact op met Microsoft Ondersteuning als u deze limiet wilt verhogen. Als u uw tenant echter vóór september 2022 hebt gemaakt, heeft deze limiet geen invloed op u en behoudt uw tenant de grootte die eraan is toegewezen bij het maken, namelijk 50 miljoen objecten.

Welke sociale id-providers worden nu ondersteund? Welke wilt u in de toekomst ondersteunen?

We ondersteunen momenteel verschillende sociale id-providers, waaronder Amazon, Facebook, GitHub (preview), Google, LinkedIn, Microsoft-account (MSA), QQ (preview), X, WeChat (preview) en Weibo (preview). We evalueren het toevoegen van ondersteuning voor andere populaire sociale id-providers op basis van de vraag van klanten.

Azure AD B2C ondersteunt ook aangepast beleid. Met aangepaste beleidsregels kunt u uw eigen beleid maken voor elke id-provider die OpenID Connect of SAML ondersteunt. Ga aan de slag met aangepaste beleidsregels door ons aangepaste starterspakket voor beleid te bekijken.

Kan ik scopes configureren om informatie te verzamelen over consumenten van verschillende sociale-identiteitsproviders?

Nee. De standaardbereiken die worden gebruikt voor onze ondersteunde set sociale id-providers zijn:

- Facebook: e-mail

- Google+: e-mail

- Microsoft-account: openid-e-mailprofiel

- Amazon: profiel

- LinkedIn: r_emailaddress, r_basicprofile

Ik gebruik ADFS als id-provider in Azure AD B2C. Wanneer ik een afmeldingsaanvraag van Azure AD B2C probeer te initiëren, geeft ADFS de fout *MSIS7084: SAML-afmeldingsaanvraag en afmeldingsantwoordberichten moeten zijn ondertekend wanneer saml HTTP-omleiding of HTTP POST-binding* wordt gebruikt. Hoe kan ik dit probleem oplossen?

Voer op de ADFS-server het volgende uit: Set-AdfsProperties -SignedSamlRequestsRequired $true. Hiermee dwingt Azure AD B2C alle aanvragen aan ADFS te ondertekenen.

Moet mijn toepassing worden uitgevoerd in Azure om deze te kunnen gebruiken met Azure AD B2C?

Nee, u kunt uw toepassing overal hosten (in de cloud of on-premises). Alles wat nodig is om te communiceren met Azure AD B2C is de mogelijkheid om HTTP-aanvragen te verzenden en te ontvangen op openbaar toegankelijke eindpunten.

Ik heb meerdere Azure AD B2C-tenants. Hoe kan ik deze beheren in Azure Portal?

Voordat u de Azure AD B2C-service opent in Azure Portal, moet u overschakelen naar de map die u wilt beheren. Selecteer het pictogram Instellingen in het bovenste menu om over te schakelen naar de map die u wilt beheren in het menu Mappen en abonnementen .

Waarom kan ik geen Azure AD B2C-tenant maken?

Mogelijk bent u niet gemachtigd om een Azure AD B2C-tenant te maken. Alleen gebruikers met ten minste Tenant Creator-rollen kunnen de tenant maken.

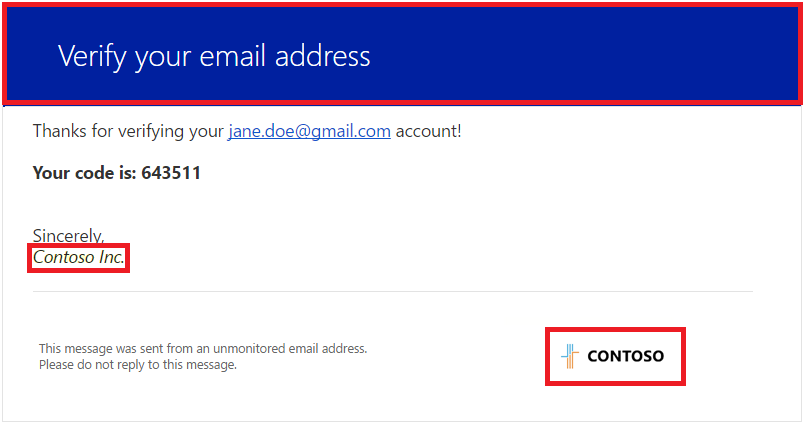

Hoe kan ik verificatie-e-mailberichten (de inhoud en het veld Van:) aanpassen die door Azure AD B2C worden verzonden?

U kunt de huisstijlfunctie van het bedrijf gebruiken om de inhoud van verificatie-e-mailberichten aan te passen. Deze twee elementen van het e-mailbericht kunnen met name worden aangepast:

Bannerlogo: rechtsonder weergegeven.

Achtergrondkleur: bovenaan weergegeven.

De e-mailhandtekening bevat de naam van de Azure AD B2C-tenant die u hebt opgegeven toen u de Azure AD B2C-tenant voor het eerst maakte. U kunt de naam wijzigen met behulp van deze instructies:

- Meld u als globale beheerder aan bij Azure Portal .

- Open de Microsoft Entra ID blade.

- Selecteer het tabblad Eigenschappen.

- Wijzig het veld Naam .

- Selecteer Opslaan boven aan de pagina.

Op dit moment kunt u het veld Van:niet wijzigen in het e-mailbericht.

Hoe kan ik mijn bestaande gebruikersnamen, wachtwoorden en profielen van mijn database migreren naar Azure AD B2C?

U kunt de Microsoft Graph API gebruiken om uw migratiehulpprogramma te schrijven. Zie de gebruikersmigratiehandleiding voor meer informatie.

Welke gebruikersstroom voor wachtwoorden wordt gebruikt voor lokale accounts in Azure AD B2C?

De Azure AD B2C-gebruikersstroom voor wachtwoorden voor lokale accounts is gebaseerd op het beleid voor Microsoft Entra-id. De aanmeldings-, registratie- of aanmeldings- en wachtwoordherstelgebruikersstromen van Azure AD B2C gebruiken de sterke wachtwoordsterkte en verlopen geen wachtwoorden. Zie Wachtwoordbeleid en -beperkingen in Microsoft Entra-id voor meer informatie.

Zie Referentieaanvallen beperken in Azure AD B2C voor informatie over accountvergrendelingen en wachtwoorden.

Kan ik Microsoft Entra Connect gebruiken om consumentenidentiteiten te migreren die zijn opgeslagen in mijn on-premises Active Directory naar Azure AD B2C?

Nee, Microsoft Entra Connect is niet ontworpen voor gebruik met Azure AD B2C. Overweeg het gebruik van de Microsoft Graph API voor gebruikersmigratie. Zie de gebruikersmigratiehandleiding voor meer informatie.

Kan mijn app Azure AD B2C-pagina's openen binnen een iFrame?

Deze functie is beschikbaar als openbare preview. Voor meer informatie, zie ingebedde aanmeldingservaring.

Werkt Azure AD B2C met CRM-systemen zoals Microsoft Dynamics?

Integratie met Microsoft Dynamics 365 Portal is beschikbaar. Zie Dynamics 365 Portal configureren voor het gebruik van Azure AD B2C voor verificatie.

Werkt Azure AD B2C met SharePoint on-premises 2016 of eerder?

Azure AD B2C is niet bedoeld voor het sharePoint-scenario voor delen van externe partners; zie in plaats daarvan Microsoft Entra B2B .

Moet ik Azure AD B2C of B2B gebruiken om externe identiteiten te beheren?

Lees Oplossingen voor externe identiteiten vergelijken voor meer informatie over het toepassen van de juiste functies op uw externe identiteitsscenario's.

Welke rapportage- en controlefuncties biedt Azure AD B2C? Zijn ze hetzelfde als in Microsoft Entra ID P1 of P2?

Nee, Azure AD B2C biedt geen ondersteuning voor dezelfde set rapporten als Microsoft Entra ID P1 of P2. Er zijn echter veel overeenkomsten:

- Aanmeldingsrapporten bieden een record van elke aanmelding met beperkte details.

- Auditrapporten omvatten zowel beheeractiviteit als toepassingsactiviteit.

- Gebruiksrapporten omvatten het aantal gebruikers, het aantal aanmeldingen en het volume van MFA.

Waarom worden in mijn Azure AD B2C-factuur telefoonkosten weergegeven met de naam 'Externe Microsoft Entra-id?'

Na het nieuwe factureringsmodel voor sms-telefoonverificatie voor externe Azure AD-identiteiten ziet u mogelijk een nieuwe naam op uw factuur. Voorheen werd Telefoon MFA gefactureerd als 'Azure Active Directory B2C - Basic 1 Multi-Factor Authentication'. U ziet nu de volgende namen op basis van de prijscategorie voor uw land of regio:

- Microsoft Entra Externe ID - Verificatie via telefoon lage kosten 1 transactie

- Microsoft Entra External ID - Telefoonverificatie Gemiddelde Lage Kosten 1 Transactie

- Externe Microsoft Entra-ID - Telefoonverificatie Midden tot Hoge Kosten 1 Transactie

- Externe Microsoft Entra ID - Hoge kosten voor 1 transactie met telefoonverificatie

Hoewel de nieuwe wet Microsoft Entra External ID vermeldt, wordt u nog steeds gefactureerd voor Azure AD B2C op basis van uw kern-MAU-aantal.

Kunnen eindgebruikers een eenmalig wachtwoord (TOTP) op basis van tijd gebruiken met een verificator-app om te verifiëren bij mijn Azure AD B2C-app?

Ja. Eindgebruikers moeten elke verificator-app downloaden die ONDERSTEUNING biedt voor TOTP-verificatie, zoals de Microsoft Authenticator-app (aanbevolen). Zie verificatiemethoden voor meer informatie.

Waarom werken mijn TOTP Authenticator-app-codes niet?

Als de TOTP Authenticator-app-codes niet werken met uw mobiele Android- of iPhone-telefoon of -apparaat, is de kloktijd van uw apparaat mogelijk onjuist. Selecteer in de instellingen van uw apparaat de optie om de door het netwerk verstrekte tijd te gebruiken of om de tijd automatisch in te stellen.

Hoe weet ik dat de Go-Local-invoegtoepassing beschikbaar is in mijn land/regio?

Tijdens het maken van uw Azure AD B2C-tenant, als de Go-Local-invoegtoepassing beschikbaar is in uw land/regio, wordt u gevraagd deze in te schakelen als u deze nodig hebt.

Krijg ik nog steeds 50.000 gratis MAU's per maand op de Go-Local invoegtoepassing wanneer ik deze inschakelen?

Nee. 50.000 gratis MAU's per maand zijn niet van toepassing bij het inschakelen van de Go-Local add-on. Er worden vanaf de eerste MAU kosten in rekening gebracht voor de Go-Local invoegtoepassing. U blijft echter profiteren van gratis 50.000 MAU's per maand op de andere functies die beschikbaar zijn op uw Azure AD B2C Premium P1- of P2-prijzen.

Ik heb een bestaande Azure AD B2C-tenant in Japan of Australië waarvoor geen Go-Local-invoegtoepassing is ingeschakeld. Hoe activeer ik deze invoegtoepassing?

Volg de stappen in Activate Go-Local ad-on om Azure AD B2C Go-Local-invoegtoepassing te activeren.

Kan ik de gebruikersinterface van pagina's lokaliseren die worden geleverd door Azure AD B2C? Welke talen worden ondersteund?

Ja, zie taalaanpassing. Wij bieden vertalingen voor 36 talen en u kunt elke tekenreeks naar wens overschrijven.

Kan ik mijn eigen URL's gebruiken op mijn registratie- en aanmeldingspagina's die worden geleverd door Azure AD B2C? Kan ik bijvoorbeeld de URL wijzigen van contoso.b2clogin.com in login.contoso.com?

Ja, u kunt uw eigen domein gebruiken. Zie aangepaste domeinen van Azure AD B2C voor meer informatie.

Hoe verwijder ik mijn Azure AD B2C-tenant?

Volg deze stappen om uw Azure AD B2C-tenant te verwijderen.

U kunt onze nieuwe geünificeerde app-registraties-interface of onze applicaties (verouderd)-interface gebruiken. Meer informatie over de nieuwe ervaring.

- Meld u als abonnementsbeheerder aan bij Azure Portal. Gebruik hetzelfde werk- of schoolaccount of hetzelfde Microsoft-account dat u gebruikt voor het aanmelden bij Azure.

- Zorg ervoor dat u de map gebruikt die uw Azure AD B2C-tenant bevat. Selecteer het pictogram Instellingen op de werkbalk van de portal.

- Ga op de pagina Portalinstellingen | Directory's en abonnementen naar uw Azure AD B2C-directory in de lijst Directorynaam en selecteer vervolgens Wisselen.

- Selecteer in het linkermenu Azure AD B2C. Of selecteer Alle services en zoek naar en selecteer Azure AD B2C.

- Verwijder alle gebruikersstromen (beleidsregels) in uw Azure AD B2C-tenant.

- Verwijder alle Identiteitsproviders in uw Azure AD B2C-tenant.

- Selecteer App-registraties en selecteer vervolgens het tabblad Alle toepassingen .

- Verwijder alle toepassingen die u hebt geregistreerd.

- Verwijder de b2c-extensions-app.

- Selecteer onder Beheren de optie Gebruikers.

- Selecteer elke gebruiker om de beurt (sluit de Subscription Administrator uit waarop u momenteel bent aangemeld). Selecteer Verwijderen onder aan de pagina en selecteer Ja wanneer hierom wordt gevraagd.

- Selecteer Microsoft Entra ID in het menu aan de linkerkant.

- Onder Beheren selecteer Eigenschappen

- Selecteer onder Toegangsbeheer voor Azure-resourcesJa en selecteer vervolgens Opslaan.

- Meld u af bij de Azure-portal en meld u opnieuw aan om uw toegang te vernieuwen.

- Selecteer Microsoft Entra ID in het menu aan de linkerkant.

- Selecteer Tenant verwijderen op de pagina Overzicht. Volg de instructies om het aanmeldingsproces te voltooien.

Kan ik Azure AD B2C krijgen als onderdeel van de Enterprise Mobility Suite?

Nee, Azure AD B2C is een Azure-service voor betalen per gebruik en maakt geen deel uit van Enterprise Mobility Suite.

Kan ik Licenties voor Microsoft Entra ID P1 en Microsoft Entra ID P2 aanschaffen voor mijn Azure AD B2C-tenant?

Nee, Azure AD B2C-tenants gebruiken geen Licentieverlening voor Microsoft Entra ID P1 of Microsoft Entra ID P2. Azure AD B2C maakt gebruik van Premium P1- of P2-licenties, die vanaf 1 mei 2025 niet meer kunnen worden gekocht. Ze verschillen van Microsoft Entra ID P1- of P2-licenties voor een Standard Microsoft Entra-tenant. Azure AD B2C-tenants ondersteunen systeemeigen bepaalde functies die vergelijkbaar zijn met functies van Microsoft Entra ID P1 of P2, zoals wordt uitgelegd in ondersteunde Functies voor Microsoft Entra ID.

Kan ik een groepstoewijzing gebruiken voor Microsoft Entra Enterprise-toepassingen in mijn Azure AD B2C-tenant?

Nee, Azure AD B2C-tenants bieden geen ondersteuning voor groepstoewijzing aan Microsoft Entra Enterprise-toepassingen.

Is Azure AD B2C beschikbaar in Microsoft Azure Government?

Nee, Azure AD B2C is niet beschikbaar in Microsoft Azure Government.

Ik gebruik doorlopende vernieuwingstokens voor mijn toepassing en ik krijg een invalid_grant-error als ik de nieuw verkregen vernieuwingstokens verzilver binnen de ingestelde geldigheidsperiode. Waarom gebeurt dit?

Tijdens het bepalen van de geldigheid voor doorlopende vernieuwingstokens beschouwt B2C ook de initiële aanmeldingstijd van de gebruiker in de toepassing om de geldigheidsafwijking van het token te berekenen. Als de gebruiker zich gedurende een lange periode niet heeft afgemeld bij de toepassing, overschrijdt deze scheefheidswaarde de geldigheidsperiode van het token en daarom worden de tokens beschouwd als ongeldig. Vandaar de fout. Informeer de gebruiker om zich correct af te melden en weer aan te melden bij de toepassing. Dit zou de afwijking moeten herstellen. Dit scenario is niet van toepassing als vernieuwingstoken rolling is ingesteld als oneindig rollend.

Ik heb het refreshtoken ingetrokken met Microsoft Graph invalidateAllRefreshTokens, of Microsoft Graph PowerShell, Revoke-MgUserSignInSession. Waarom accepteert Azure AD B2C nog steeds het oude vernieuwingstoken?

Als in Azure AD B2C het tijdsverschil tussen refreshTokensValidFromDateTime en refreshTokenIssuedTime kleiner is dan of gelijk is aan 5 minuten, wordt het vernieuwingstoken nog steeds als geldig beschouwd. Als de refreshTokenIssuedTime waarde echter groter is dan het refreshTokensValidFromDateTime, wordt het verversingstoken ingetrokken.

Volg de volgende stappen om te controleren of het vernieuwingstoken geldig of ingetrokken is:

Haal de

RefreshTokenen deAccessTokenop doorauthorization_codein te wisselen.Wacht 7 minuten.

Gebruik de Microsoft Graph PowerShell-cmdlet Revoke-MgUserSignInSession of Microsoft Graph API invalidateAllRefreshTokens om de

RevokeAllRefreshTokenopdracht uit te voeren.Wacht tien minuten.

Haal het

RefreshTokenopnieuw op.

Aanbeveling

Met aangepast beleid in Azure AD B2C kunt u de hierboven genoemde verschiltijd van 5 minuten (300000 milliseconden) verkleinen door de waarde van de InputParameter "TreatAsEqualIfWithinMilliseconds" aan te passen onder de claimtransformatie-id "AssertRefreshTokenIssuedLaterThanValidFromDate". Deze claimtransformatie vindt u in het TrustFrameworkBase.xml-bestand onder het meest recente aangepaste stater-pack beleid.

Ik gebruik meerdere tabbladen in een webbrowser om me aan te melden bij meerdere toepassingen die ik heb geregistreerd in dezelfde Azure AD B2C-tenant. Wanneer ik een eenmalige afmelding probeer uit te voeren, worden niet alle toepassingen afgemeld. Waarom gebeurt dit?

Momenteel biedt Azure AD B2C geen ondersteuning voor eenmalige afmelding voor dit specifieke scenario. Dit wordt veroorzaakt door conflicten tussen cookies, omdat alle toepassingen tegelijkertijd op dezelfde cookie werken.

Hoe kan ik een probleem melden met Azure AD B2C?

In Azure AD B2C trek ik alle sessies van een gebruiker in met behulp van de knop Sessies intrekken in Azure Portals, maar dit werkt niet.

Momenteel biedt Azure AD B2C geen ondersteuning voor het intrekken van gebruikerssessies vanuit Azure Portal. U kunt deze taak echter uitvoeren met behulp van Microsoft Graph PowerShell of Microsoft Graph API.

Uitfasering van Azure AD External Identities P2

Wat is er gebeurd met Azure AD Externe Identities P2 in B2C-tenants?

Azure AD External Identities P2 is buiten gebruik gesteld in Azure AD B2C-tenants. Exclusieve P2-functies zijn niet meer beschikbaar.

Heeft het pensioen gevolgen voor werknemerstenants?

Nee. ID Protection blijft beschikbaar voor zakelijke gasten in personeelstenants als onderdeel van Externe Identiteiten van Azure AD P2. De buitengebruikstelling geldt alleen voor B2C-tenants.

Wat moet ik doen als ik P2 ID Protection in mijn B2C-tenant gebruikte?

Als u zich wilt blijven beschermen tegen risico's op basis van identiteiten in B2C, kunt u overwegen een provider voor identiteitsverificatie van partners te integreren. Alle P2-tenants worden eind maart 2026 automatisch overgeschakeld naar P1.

Wordt ik na de pensionering nog steeds gefactureerd voor P2?

Uw B2C-tenant wordt eind maart 2026 automatisch overgeschakeld naar P1 en u wordt gefactureerd tegen P1-prijzen. Zie Azure AD B2C-facturering voor hulp bij het wijzigen van uw prijscategorie.

Is de buitengebruikstelling van P2 gerelateerd aan het einde van de verkoop van Azure AD B2C?

Dit zijn afzonderlijke onderwerpen. Het einde van de verkoop betekent dat Azure AD B2C vanaf mei 2025 niet meer beschikbaar is voor nieuwe klanten. De buitengebruikstelling van P2 houdt specifiek in dat het P2-prijsniveau en ID-bescherming in B2C-tenants worden stopgezet. Bestaande B2C-klanten op P1 kunnen de service blijven gebruiken.