Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

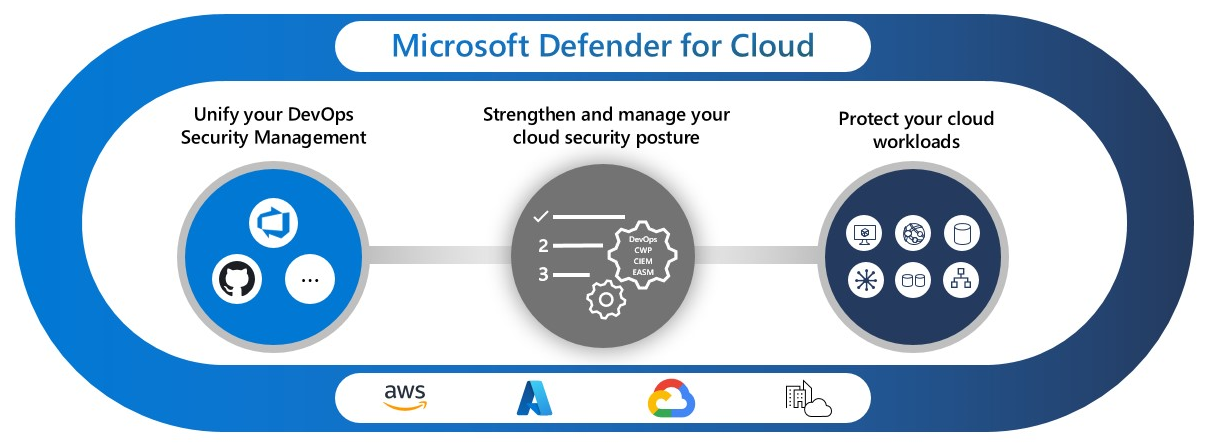

Microsoft Defender for Cloud to natywna dla chmury platforma ochrony aplikacji (CNAPP), która obejmuje środki zabezpieczeń i praktyki mające na celu ochronę aplikacji opartych na chmurze przed różnymi zagrożeniami cybernetycznymi i lukami w zabezpieczeniach. Usługa Defender for Cloud obejmuje:

- Rozwiązanie do tworzenia operacji zabezpieczeń (DevSecOps), które łączy zarządzanie zabezpieczeniami na poziomie kodu w środowiskach wielochmurowych i wielo potokowych

- Rozwiązanie do zarządzania stanem zabezpieczeń w chmurze (CSPM), które identyfikuje akcje w celu zapobiegania naruszeniom zabezpieczeń

- Platforma ochrony obciążeń w chmurze (CWPP) z ochroną serwerów, kontenerów, magazynu, baz danych i innych obciążeń

Uwaga

Aby uzyskać Defender dla Chmury informacji o cenach, zobacz stronę cennika. Możesz również oszacować koszty za pomocą kalkulatora kosztów usługi Defender for Cloud.

Portal usługi Microsoft 365 Defender pomaga zespołom ds. zabezpieczeń badać ataki na zasoby, urządzenia i tożsamości w chmurze. Usługa Microsoft 365 Defender zawiera omówienie ataków, w tym podejrzanych i złośliwych zdarzeń w środowiskach chmury. Usługa Microsoft 365 Defender osiąga to dzięki korelowaniu wszystkich alertów i zdarzeń, w tym alertów i zdarzeń w chmurze.

Dowiedz się więcej o integracji między usługą Microsoft Defender for Cloud i usługą Microsoft Defender XDR.

Zabezpieczanie aplikacji w chmurze

Usługa Defender for Cloud pomaga uwzględnić dobre praktyki w zakresie zabezpieczeń na wczesnym etapie procesu tworzenia oprogramowania lub DevSecOps. Możesz chronić środowiska zarządzania kodem i potoki kodu oraz uzyskać wgląd w stan zabezpieczeń środowiska deweloperskiego z jednej lokalizacji. Usługa Defender for Cloud umożliwia zespołom ds. zabezpieczeń zarządzanie zabezpieczeniami DevOps w środowiskach obejmujących wiele potoków.

Dzisiejsze aplikacje wymagają świadomości zabezpieczeń na poziomie kodu, infrastruktury i środowiska uruchomieniowego, aby zapewnić, że wdrożone aplikacje są wzmacniane przed atakami.

| Możliwość | Jaki problem rozwiązuje? | Wprowadzenie | Plan usługi Defender |

|---|---|---|---|

| Szczegółowe informacje dotyczące potoku kodu | Umożliwia zespołom ds. zabezpieczeń możliwość ochrony aplikacji i zasobów z kodu do chmury w środowiskach obejmujących wiele potoków, w tym GitHub, Azure DevOps i GitLab. Wyniki zabezpieczeń metodyki DevOps, takie jak błędna konfiguracja infrastruktury jako kodu (IaC) i uwidocznione wpisy tajne, mogą być następnie skorelowane z innymi kontekstowymi szczegółowymi informacjami dotyczącymi zabezpieczeń w chmurze, aby określić priorytety korygowania w kodzie. | Łączenie repozytoriów Azure DevOps, GitHub i GitLab z Defender dla Chmury | Podstawowy CSPM (bezpłatny) i CSPM w usłudze Defender |

Zwiększanie poziomu zabezpieczeń

Bezpieczeństwo zasobów w chmurze i lokalnych opiera się na odpowiedniej konfiguracji i wdrożeniu. Rekomendacje usługi Defenders for Cloud identyfikują kroki zabezpieczania środowiska.

Usługa Defender for Cloud oferuje bezpłatne podstawowe funkcje CSPM. Włącz zaawansowane możliwości CSPM przy użyciu planu CSPM usługi Defender.

| Możliwość | Jaki problem rozwiązuje? | Wprowadzenie | Plan usługi Defender |

|---|---|---|---|

| Scentralizowane zarządzanie zasadami | Zdefiniuj warunki zabezpieczeń, które mają być utrzymywane w całym środowisku. Zasady przekładają się na zalecenia identyfikujące konfiguracje zasobów naruszające zasady zabezpieczeń. Test porównawczy zabezpieczeń w chmurze firmy Microsoft to wbudowany standard, który stosuje zasady zabezpieczeń ze szczegółowymi wskazówkami dotyczącymi implementacji technicznej dla platformy Azure i innych dostawców usług w chmurze (takich jak Amazon Web Services (AWS) i Google Cloud Platform (GCP). | Dostosowywanie zasad zabezpieczeń | Podstawowy CSPM (bezpłatny) |

| Wskaźnik bezpieczeństwa | Podsumuj stan zabezpieczeń na podstawie zaleceń dotyczących zabezpieczeń. W miarę korygowania rekomendacji wskaźnik bezpieczeństwa poprawia się. | Śledzenie wskaźnika bezpieczeństwa | Podstawowy CSPM (bezpłatny) |

| Pokrycie wielochmurowe | Połącz się ze środowiskami wielochmurowymi przy użyciu metod bez agentów na potrzeby szczegółowych informacji CSPM i ochrony CWPP. | Łączenie zasobów usług Amazon AWS i Google GCP w chmurze w celu Defender dla Chmury | Podstawowy CSPM (bezpłatny) |

| Zarządzanie stanem zabezpieczeń w chmurze (CSPM) | Użyj pulpitu nawigacyjnego, aby zobaczyć słabe punkty w poziomie zabezpieczeń. | Włączanie narzędzi CSPM | Podstawowy CSPM (bezpłatny) |

| Zaawansowane zarządzanie stanem zabezpieczeń w chmurze | Uzyskaj zaawansowane narzędzia do identyfikowania słabych stron w poziomie zabezpieczeń, w tym: — Ład w celu kierowania akcjami w celu poprawy stanu zabezpieczeń — zgodność z przepisami w celu zweryfikowania zgodności ze standardami zabezpieczeń — Eksplorator zabezpieczeń w chmurze w celu utworzenia kompleksowego widoku środowiska |

Włączanie narzędzi CSPM | Obrońca CSPM |

| Zarządzanie stanem zabezpieczeń danych | Zarządzanie stanem zabezpieczeń danych automatycznie odnajduje magazyny danych zawierające poufne dane i pomaga zmniejszyć ryzyko naruszeń danych. | Włączanie zarządzania stanem zabezpieczeń danych | CSPM w usłudze Defender lub Defender for Storage |

| Analiza ścieżki ataku | Modelowanie ruchu w sieci w celu zidentyfikowania potencjalnych zagrożeń przed wdrożeniem zmian w środowisku. | Tworzenie zapytań w celu analizowania ścieżek | Obrońca CSPM |

| Cloud Security Explorer | Mapa środowiska chmury, która umożliwia tworzenie zapytań w celu znalezienia zagrożeń bezpieczeństwa. | Tworzenie zapytań w celu znalezienia zagrożeń bezpieczeństwa | Obrońca CSPM |

| Nadzór nad zabezpieczeniami | Usprawniaj zabezpieczenia w organizacji, przypisując zadania właścicielom zasobów i śledząc postęp w dopasowywaniu stanu zabezpieczeń do zasad zabezpieczeń. | Definiowanie reguł ładu | Obrońca CSPM |

| Zarządzanie uprawnieniami Microsoft Entra | Zapewnij kompleksową widoczność i kontrolę nad uprawnieniami dla dowolnej tożsamości i dowolnego zasobu na platformie Azure, AWS i GCP. | Przejrzyj wskaźnik rozrastania uprawnień (PCI) | Obrońca CSPM |

Ochrona obciążeń w chmurze

Proaktywne zasady zabezpieczeń wymagają zaimplementowania praktyk zabezpieczeń w celu ochrony obciążeń przed zagrożeniami. Platforma ochrony obciążeń w chmurze (CWPP, Cloud Workload Protection Platform) udostępnia zalecenia specyficzne dla obciążenia, które umożliwiają przeprowadzenie odpowiednich mechanizmów kontroli zabezpieczeń w celu ochrony obciążeń.

Gdy środowisko jest zagrożone, alerty zabezpieczeń natychmiast wskazują charakter i ważność zagrożenia, aby można było zaplanować odpowiedź. Po zidentyfikowaniu zagrożenia w środowisku szybko zareaguj, aby ograniczyć ryzyko dla twoich zasobów.

| Możliwość | Jaki problem rozwiązuje? | Wprowadzenie | Plan usługi Defender |

|---|---|---|---|

| Ochrona serwerów w chmurze | Zapewnianie ochrony serwera za pomocą Ochrona punktu końcowego w usłudze Microsoft Defender lub rozszerzonej ochrony przy użyciu dostępu just in time, monitorowania integralności plików, oceny luk w zabezpieczeniach i nie tylko. | Zabezpieczanie serwerów wielochmurowych i lokalnych | Defender dla Serwerów |

| Identyfikowanie zagrożeń dla zasobów magazynu | Wykrywanie nietypowych i potencjalnie szkodliwych prób uzyskania dostępu do kont magazynu lub wykorzystania ich przy użyciu zaawansowanych funkcji wykrywania zagrożeń i danych analizy zagrożeń firmy Microsoft w celu zapewnienia kontekstowych alertów zabezpieczeń. | Ochrona zasobów magazynu w chmurze | Defender dla magazynowania |

| Ochrona baz danych w chmurze | Ochrona całej jednostki bazy danych za pomocą wykrywania ataków i reagowania na zagrożenia dla najpopularniejszych typów baz danych na platformie Azure w celu ochrony aparatów baz danych i typów danych zgodnie z ich obszarem ataków i zagrożeniami bezpieczeństwa. | Wdrażanie wyspecjalizowanych zabezpieczeń dla baz danych w chmurze i lokalnych | — Defender for Azure SQL Databases — Usługa Defender dla serwerów SQL na maszynach — relacyjne bazy danych usługi Defender for Open source — Defender dla usługi Azure Cosmos DB |

| Ochrona kontenerów | Zabezpiecz kontenery, aby można było ulepszać, monitorować i obsługiwać zabezpieczenia klastrów, kontenerów i ich aplikacji za pomocą ochrony środowiska, ocen luk w zabezpieczeniach i ochrony w czasie wykonywania. | Znajdowanie zagrożeń bezpieczeństwa w kontenerach | Defender dla Kontenerów |

| Szczegółowe informacje o usłudze infrastruktury | Diagnozowanie słabych stron w infrastrukturze aplikacji, które mogą pozostawić środowisko podatne na ataki. |

-

Identyfikowanie ataków kierowanych do aplikacji działających w usłudze App Service - Wykrywanie prób wykorzystania kont - usługi Key VaultOtrzymuj alerty dotyczące podejrzanych operacji - usługi Resource ManagerUwidacznianie nietypowych działań systemu nazw domen (DNS) |

— Defender for App Service — Defender for Key Vault — Defender for Resource Manager — Defender for DNS |

| Alerty zabezpieczeń | Uzyskaj informacje o zdarzeniach w czasie rzeczywistym, które zagrażają bezpieczeństwu środowiska. Alerty są podzielone na kategorie i przypisane poziomy ważności, aby wskazać odpowiednie odpowiedzi. | Zarządzanie alertami zabezpieczeń | Dowolny plan ochrony obciążenia w usłudze Defender |

| Zdarzenia dotyczące zabezpieczeń | Identyfikowanie wzorców ataków przez korelację alertów i integrację z rozwiązaniami Security Information and Event Management (SIEM), Security Orchestration, Automation i Response (SOAR) oraz klasycznych rozwiązań modelu wdrażania IT w celu reagowania na zagrożenia i zmniejszenia ryzyka dla zasobów. | Eksportowanie alertów do systemów SIEM, SOAR lub ITSM | Dowolny plan ochrony obciążenia w usłudze Defender |

Ważne

- Od 1 sierpnia 2023 r. klienci z istniejącą subskrypcją usługi Defender for DNS mogą nadal korzystać z usługi jako planu autonomicznego.

- W przypadku nowych subskrypcji alerty dotyczące podejrzanych działań DNS są uwzględniane w ramach planu 2 (P2) usługi Defender for Servers.

- Nie ma żadnych zmian w zakresie ochrony: usługa Defender for DNS nadal chroni wszystkie zasoby platformy Azure połączone z domyślnymi rozpoznawaniami NAZW DNS platformy Azure. Zmiana ma wpływ na sposób rozliczania i pakietowania ochrony DNS, a nie na to, jakie zasoby są objęte.

Dowiedz się więcej

Aby uzyskać więcej informacji na temat Defender dla Chmury i sposobu jej działania, zobacz:

- Przewodnik krok po kroku dotyczący Defender dla Chmury

- Wywiad na temat Defender dla Chmury z ekspertem w dziedzinie cyberbezpieczeństwa w lekcjach wyciągniętych z dziedziny

- Microsoft Defender dla Chmury — przypadki użycia

- seria Microsoft Defender dla Chmury PoC — Microsoft Defender for Containers

- Dowiedz się, jak Microsoft Defender dla Chmury zapewnia bezpieczeństwo danych