Implementar a monitorização do Defender para IoT para OT

Este artigo descreve os passos de alto nível necessários para implementar a monitorização do Defender para IoT para OT. Saiba mais sobre cada passo de implementação nas secções abaixo, incluindo referências cruzadas relevantes para obter mais detalhes.

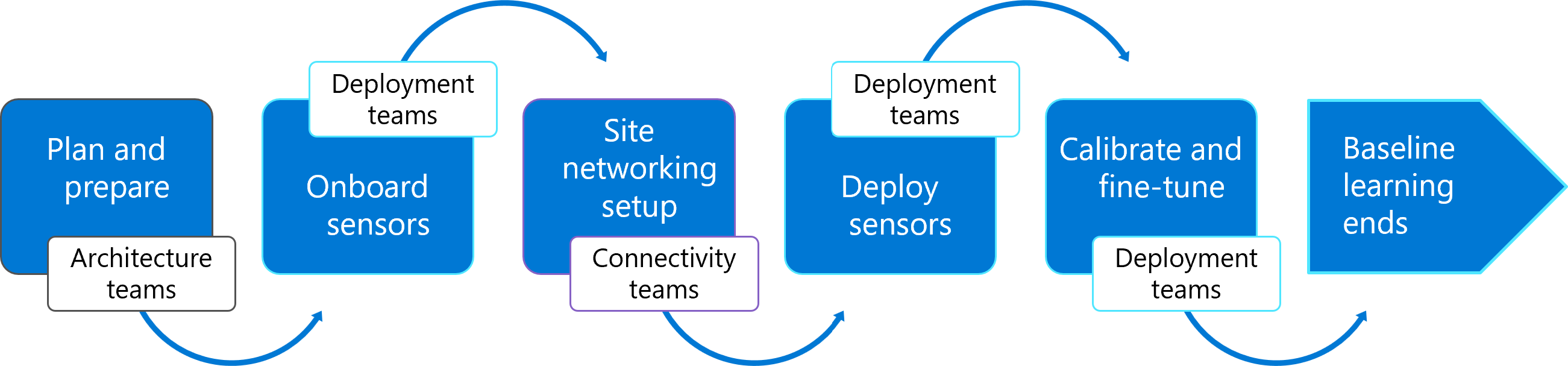

A imagem seguinte mostra as fases num caminho de implementação de monitorização de OT ponto a ponto, juntamente com a equipa responsável por cada fase.

Embora as equipas e os títulos de trabalho sejam diferentes em diferentes organizações, todas as implementações do Defender para IoT requerem comunicação entre as pessoas responsáveis pelas diferentes áreas da sua rede e infraestrutura.

Dica

Cada passo no processo pode demorar um período de tempo diferente. Por exemplo, transferir um ficheiro de ativação do sensor OT pode demorar cinco minutos, enquanto a configuração da monitorização de tráfego pode demorar dias ou até semanas, dependendo dos processos da sua organização.

Recomendamos que inicie o processo para cada passo sem esperar que seja concluído antes de avançar para o passo seguinte. Certifique-se de que continua a acompanhar todos os passos ainda em curso para garantir a conclusão dos mesmos.

Pré-requisitos

Antes de começar a planear a implementação da monitorização de OT, certifique-se de que tem uma subscrição do Azure e um plano OT integrado no Defender para IoT.

Para obter mais informações, veja Iniciar uma Microsoft Defender de avaliação de IoT.

Planeamento e preparação

A imagem seguinte mostra os passos incluídos na fase de planeamento e preparação. Os passos de planeamento e preparação são processados pelas suas equipas de arquitetura.

Planear o sistema de monitorização de OT

Planeie detalhes básicos sobre o seu sistema de monitorização, tais como:

Sites e zonas: decida como irá segmentar a rede que pretende monitorizar através de sites e zonas que podem representar localizações em todo o mundo.

Gestão de sensores: decida se vai utilizar sensores OT geridos localmente ou ligados à cloud ou com ar ou um sistema híbrido de ambos. Se estiver a utilizar sensores ligados à cloud, selecione um método de ligação, como ligar diretamente ou através de um proxy.

Utilizadores e funções: lista dos tipos de utilizadores de que irá precisar em cada sensor e as funções de que irão precisar para cada atividade.

Para obter mais informações, veja Planear o sistema de monitorização OT com o Defender para IoT.

Dica

Se estiver a utilizar vários sensores geridos localmente, também poderá querer implementar uma consola de gestão no local para visibilidade e gestão centrais.

Preparar para uma implementação de site OT

Defina detalhes adicionais para cada site planeado no seu sistema, incluindo:

Um diagrama de rede. Identifique todos os dispositivos que pretende monitorizar e crie uma lista bem definida de sub-redes. Depois de implementar os sensores, utilize esta lista para verificar se todas as sub-redes que pretende monitorizar estão abrangidas pelo Defender para IoT.

Uma lista de sensores: utilize a lista de tráfego, sub-redes e dispositivos que pretende monitorizar para criar uma lista dos sensores OT de que irá precisar e onde serão colocados na sua rede.

Métodos de espelhamento de tráfego: escolha um método de espelhamento de tráfego para cada sensor de OT, como uma porta SPAN ou TAP.

Aplicações: prepare uma estação de trabalho de implementação e quaisquer aplicações de hardware ou VM que esteja a utilizar para cada um dos sensores de OT que planeou. Se estiver a utilizar aplicações pré-configuradas, certifique-se de que as ordena.

Para obter mais informações, veja Preparar uma implementação de site OT.

Integrar sensores no Azure

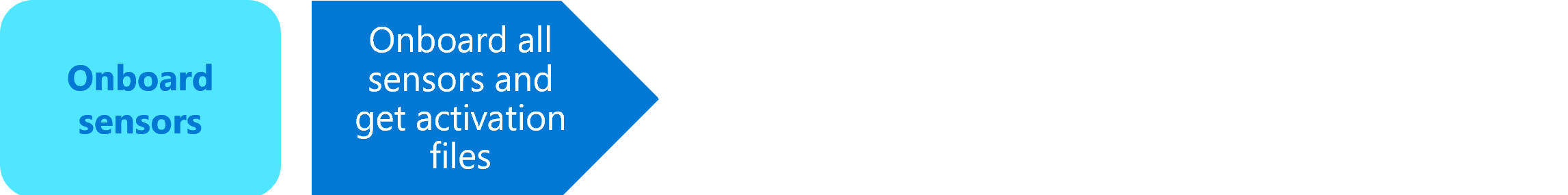

A imagem seguinte mostra o passo incluído na fase de sensores de integração. Os sensores são integrados no Azure pelas suas equipas de implementação.

Integrar sensores OT no portal do Azure

Integre tantos sensores de OT no Defender para IoT como planeou. Certifique-se de que transfere os ficheiros de ativação fornecidos para cada sensor OT e guarde-os numa localização que estará acessível a partir dos seus sensores.

Para obter mais informações, veja Integrar sensores OT no Defender para IoT.

Configuração da rede de sites

A imagem seguinte mostra os passos incluídos na expressão de configuração da rede de sites. Os passos de rede do site são processados pelas suas equipas de conectividade.

Configurar o espelhamento de tráfego na sua rede

Utilize os planos que criou anteriormente para configurar o espelhamento de tráfego nos locais da sua rede onde irá implementar sensores OT e espelhar o tráfego no Defender para IoT.

Para obter mais informações, consulte:

- Configurar o espelhamento com uma porta SPAN de comutador

- Configurar o espelhamento de tráfego com uma porta SPAN Remoto (RSPAN)

- Configurar a agregação ativa ou passiva (TAP)

- Atualizar as interfaces de monitorização de um sensor (configurar o ERSPAN)

- Configurar o espelhamento de tráfego com um ESXi vSwitch

- Configurar o espelhamento de tráfego com um vSwitch Hyper-V

Aprovisionamento para gestão da cloud

Configure quaisquer regras de firewall para garantir que as aplicações do sensor OT poderão aceder ao Defender para IoT na cloud do Azure. Se estiver a planear ligar-se através de um proxy, só irá configurar essas definições depois de instalar o sensor.

Ignore este passo para qualquer sensor de OT que esteja planeado para ser gerido localmente, diretamente na consola do sensor ou através de uma consola de gestão no local.

Para obter mais informações, veja Provision OT sensors for cloud management (Aprovisionar sensores OT para gestão da cloud).

Implementar os sensores de OT

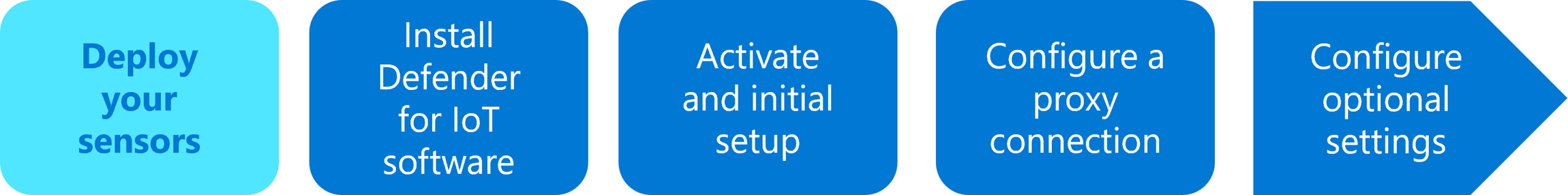

A imagem seguinte mostra os passos incluídos na fase de implementação do sensor. Os sensores OT são implementados e ativados pela sua equipa de implementação.

Instalar os sensores de OT

Se estiver a instalar software Defender para IoT nas suas próprias aplicações, transfira o software de instalação a partir do portal do Azure e instale-o na aplicação do sensor OT.

Depois de instalar o software do sensor OT, execute várias verificações para validar a instalação e a configuração.

Para obter mais informações, consulte:

- Instalar software de monitorização de OT em sensores OT

- Validar uma instalação de software de sensor OT

Ignore estes passos se estiver a comprar aplicações pré-configuradas.

Ativar os sensores OT e a configuração inicial

Utilize um assistente de configuração inicial para confirmar as definições de rede, ativar o sensor e aplicar certificados SSH/TLS.

Para obter mais informações, veja Configurar e ativar o sensor OT.

Configurar ligações proxy

Se decidiu utilizar um proxy para ligar os sensores à cloud, configure o proxy e configure as definições no sensor. Para obter mais informações, veja Configurar definições de proxy num sensor OT.

Ignore este passo nas seguintes situações:

- Para qualquer sensor de OT em que esteja a ligar-se diretamente ao Azure, sem um proxy

- Para qualquer sensor que esteja planeado para ser acedido pelo ar e gerido localmente, diretamente na consola do sensor ou através de uma consola de gestão no local.

Configurar definições opcionais

Recomendamos que configure uma ligação do Active Directory para gerir utilizadores no local no sensor OT e também configurar a monitorização do estado de funcionamento do sensor através de SNMP.

Se não configurar estas definições durante a implementação, também pode devolvê-las e configurá-las mais tarde.

Para obter mais informações, consulte:

Calibrar e ajustar a monitorização de OT

A imagem seguinte mostra os passos envolvidos na calibragem e otimização da monitorização de OT com o sensor recentemente implementado. As atividades de calibragem e otimização são realizadas pela sua equipa de implementação.

Controlar a monitorização de OT no sensor

Por predefinição, o sensor de OT pode não detetar as redes exatas que pretende monitorizar ou identificá-las com precisão da forma que pretende que sejam apresentadas. Utilize as listas que criou anteriormente para verificar e configurar manualmente as sub-redes, personalizar nomes de porta e VLAN e configurar intervalos de endereços DHCP conforme necessário.

Para obter mais informações, veja Controlar o tráfego OT monitorizado pelo Microsoft Defender para IoT.

Verificar e atualizar o inventário de dispositivos detetado

Depois de os seus dispositivos serem totalmente detetados, reveja o inventário do dispositivo e modifique os detalhes do dispositivo conforme necessário. Por exemplo, pode identificar entradas duplicadas de dispositivos que podem ser intercaladas, tipos de dispositivo ou outras propriedades a modificar e muito mais.

Para obter mais informações, consulte Verificar e atualizar o inventário de dispositivos detetado.

Aprender alertas de OT para criar uma linha de base de rede

Os alertas acionados pelo sensor de OT podem incluir vários alertas que pretende ignorar regularmente ou o Learn como tráfego autorizado.

Reveja todos os alertas no seu sistema como uma triagem inicial. Este passo cria uma linha de base de tráfego de rede para que o Defender para IoT funcione para avançar.

Para obter mais informações, veja Criar uma linha de base aprendida de alertas OT.

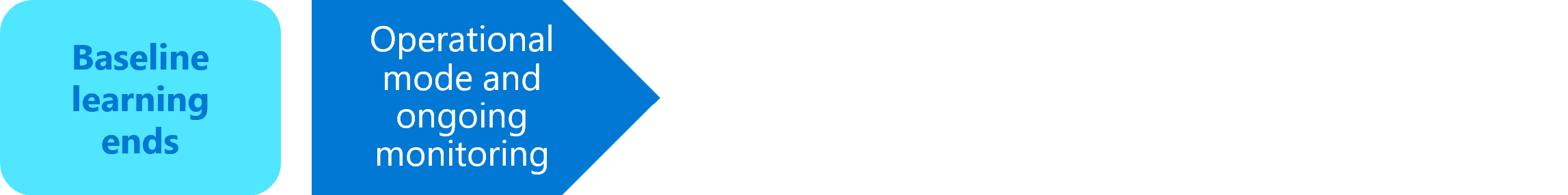

A aprendizagem da linha de base termina

Os sensores de OT permanecerão no modo de Aprendizagem enquanto for detetado novo tráfego e tiver alertas não tratados.

Quando a aprendizagem da linha de base terminar, o processo de implementação de monitorização de OT é concluído e continuará no modo operacional para monitorização contínua. No modo operacional, qualquer atividade que seja diferente dos dados da linha de base irá acionar um alerta.

Dica

Desative o modo de aprendizagem manualmente se sentir que os alertas atuais no Defender para IoT refletem o tráfego de rede com precisão e o modo de aprendizagem ainda não terminou automaticamente.

Ligar dados do Defender para IoT ao SIEM

Assim que o Defender para IoT tiver sido implementado, envie alertas de segurança e faça a gestão de incidentes OT/IoT ao integrar o Defender para IoT na plataforma de gestão de eventos e informações de segurança (SIEM) e nos fluxos de trabalho e ferramentas SOC existentes. Integre os alertas do Defender para IoT com o SIEM organizacional ao integrar com o Microsoft Sentinel e tirar partido do Microsoft Defender inicial para a solução IoT ou ao criar regras de reencaminhamento para outros sistemas SIEM. O Defender para IoT integra-se fora da caixa com o Microsoft Sentinel, bem como uma vasta gama de sistemas SIEM, como Splunk, IBM QRadar, LogRhythm, Fortinet e muito mais.

Para obter mais informações, consulte:

- Monitorização de ameaças de OT em SOCs empresariais

- Tutorial: Ligar Microsoft Defender para IoT com o Microsoft Sentinel

- Ligar sensores de rede OT no local ao Microsoft Sentinel

- Integrações com a Microsoft e serviços de parceiros

- Stream Defender para ioT cloud alerts to a partner SIEM (Alertas da cloud do Stream Defender para IoT para um parceiro SIEM)

Depois de integrar alertas do Defender para IoT com um SIEM, recomendamos os passos seguintes para operacionalizar alertas OT/IoT e integrá-los totalmente nos fluxos de trabalho e ferramentas SOC existentes:

Identifique e defina ameaças de segurança de IoT/OT relevantes e incidentes SOC que gostaria de monitorizar com base nas suas necessidades e ambientes de OT específicos.

Crie regras de deteção e níveis de gravidade no SIEM. Apenas serão acionados incidentes relevantes, reduzindo assim o ruído desnecessário. Por exemplo, definiria as alterações de código PLC efetuadas a partir de dispositivos não autorizados ou fora do horário de trabalho, como um incidente de alta gravidade devido à alta fidelidade deste alerta específico.

No Microsoft Sentinel, a solução Microsoft Defender para IoT inclui um conjunto de regras de deteção fora da caixa, criadas especificamente para dados do Defender para IoT, e ajudam-no a otimizar os incidentes criados no Sentinel.

Defina o fluxo de trabalho adequado para mitigação e crie manuais de procedimentos de investigação automatizados para cada caso de utilização. No Microsoft Sentinel, a solução Microsoft Defender para IoT inclui manuais de procedimentos fora da caixa para resposta automatizada aos alertas do Defender para IoT.

Passos seguintes

Agora que compreende os passos de implementação do sistema de monitorização de OT, está pronto para começar!

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários