Not

Bu sayfaya erişim yetkilendirme gerektiriyor. Oturum açmayı veya dizinleri değiştirmeyi deneyebilirsiniz.

Bu sayfaya erişim yetkilendirme gerektiriyor. Dizinleri değiştirmeyi deneyebilirsiniz.

Giden ağ erişimini denetleme, genel ağ güvenlik planının önemli bir parçasıdır. Örneğin, web sitelerine erişimi sınırlamak isteyebilirsiniz. Öte yandan, erişilebilen giden IP adreslerini ve bağlantı noktalarını sınırlamak da isteyebilirsiniz.

Azure Güvenlik Duvarı, Azure alt ağından giden ağ erişimini denetlemenin bir yoludur. Azure Güvenlik Duvarı ile şunları yapılandırabilirsiniz:

- Bir alt ağdan erişilebilen tam etki alanı adlarını (FQDN) tanımlayan uygulama kuralları. FQDN, SQL örneklerini de içerebilir.

- Kaynak adres, protokol, hedef bağlantı noktası ve hedef adresini tanımlayan ağ kuralları.

Ağ trafiğinizi güvenlik duvarından alt ağın varsayılan ağ geçidi olarak yönlendirdiğinizde ağ trafiği yapılandırılan güvenlik duvarı kurallarına tabi tutulur.

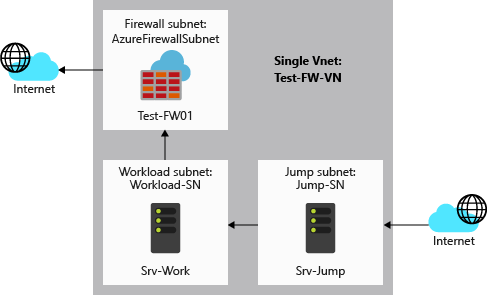

Bu makalede, kolay dağıtım için üç alt ağa sahip basitleştirilmiş tek bir sanal ağ oluşturursunuz. Üretim dağıtımları için merkez-uç modeli önerilir. Güvenlik duvarı kendi sanal asındadır. İş yükü sunucuları, bir veya daha fazla alt ağa sahip aynı bölgedeki eşlenmiş sanal ağlarda yer alır.

- AzureFirewallSubnet - güvenlik duvarı bu alt ağdadır.

- Workload-SN: İş yükü sunucusu bu alt ağda yer alır. Bu alt ağın ağ trafiği güvenlik duvarından geçer.

- AzureBastionSubnet - Azure Bastion bu alt ağda yer alır ve iş yükü sunucusuna güvenli erişim sağlar.

Bu makalede şunları öğreneceksiniz:

- Test amaçlı ağ ortamı oluşturma

- Güvenlik duvarı dağıtma

- Varsayılan rota oluşturma

- Uygulama kuralını www.microsoft.com erişime izin verecek şekilde yapılandırma

- Dış DNS sunucularına erişime izin vermek için ağ kuralı yapılandırma

- Güvenlik duvarını test etme

İsterseniz, Azure portalını veya Azure PowerShell'i kullanarak bu yordamı tamamlayabilirsiniz.

Azure hesabınız yoksa, başlamadan önce ücretsiz hesap oluşturun.

Önkoşullar

Azure Cloud Shell'de Bash ortamını kullanın. Daha fazla bilgi için bkz. Azure Cloud Shell'i kullanmaya başlama.

CLI başvuru komutlarını yerel olarak çalıştırmayı tercih ediyorsanız Azure CLI'yı yükleyin . Windows veya macOS üzerinde çalışıyorsanız Azure CLI’yi bir Docker kapsayıcısında çalıştırmayı değerlendirin. Daha fazla bilgi için bkz . Docker kapsayıcısında Azure CLI'yi çalıştırma.

Yerel yükleme kullanıyorsanız az login komutunu kullanarak Azure CLI ile oturum açın. Kimlik doğrulama işlemini tamamlamak için terminalinizde görüntülenen adımları izleyin. Diğer oturum açma seçenekleri için bkz. Azure CLI kullanarak Azure'da kimlik doğrulaması.

İstendiğinde, ilk kullanımda Azure CLI uzantısını yükleyin. Uzantılar hakkında daha fazla bilgi için bkz. Azure CLI ile uzantıları kullanma ve yönetme.

Yüklü sürümü ve bağımlı kitaplıkları bulmak için az version komutunu çalıştırın. En son sürüme yükseltmek için az upgrade komutunu çalıştırın.

- Bu makale, Azure CLI'nın 2.55.0 veya sonraki bir sürümünü gerektirir. Azure Cloud Shell kullanılıyorsa en son sürüm zaten yüklüdür.

Ağı ayarlama

İlk olarak güvenlik duvarını dağıtmak için gerekli olan kaynakları içerecek bir kaynak grubu oluşturun. Ardından sanal ağı, alt ağları ve test sunucularını oluşturun.

Kaynak grubu oluşturma

Kaynak grubu, dağıtım için tüm kaynakları içerir.

az group create --name Test-FW-RG --location eastus

Sanal ağ oluşturma

Bu sanal ağın üç alt ağı vardır.

Not

AzureFirewallSubnet alt ağı boyutu /26'dır. Alt ağ boyutu hakkında daha fazla bilgi için bkz. Azure Güvenlik Duvarı SSS.

az network vnet create \

--name Test-FW-VN \

--resource-group Test-FW-RG \

--location eastus \

--address-prefix 10.0.0.0/16 \

--subnet-name AzureFirewallSubnet \

--subnet-prefix 10.0.1.0/26

az network vnet subnet create \

--name Workload-SN \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefix 10.0.2.0/24

az network vnet subnet create \

--name AzureBastionSubnet \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefix 10.0.3.0/26

Sanal makine oluşturun

Belirli DNS sunucusu IP adresleriyle ve test etmek için genel IP adresi olmadan Srv-Work için bir NIC oluşturun.

az network nic create \

--resource-group Test-FW-RG \

--name Srv-Work-NIC \

--vnet-name Test-FW-VN \

--subnet Workload-SN \

--dns-servers <replace with External DNS ip #1> <replace with External DNS ip #2>

Şimdi iş yükü sanal makinesini oluşturun. Aşağıdaki komut, SSH anahtarı kimlik doğrulaması ile bir Ubuntu Server 22.04 LTS VM oluşturur ve Nginx'i yükler. İstendiğinde, oluşturulan özel anahtarı Azure Bastion üzerinden bağlanırken kullanmak üzere bir .pem dosyaya kaydedin.

az vm create \

--resource-group Test-FW-RG \

--name Srv-Work \

--location eastus \

--image Ubuntu2204 \

--nics Srv-Work-NIC \

--admin-username azureuser \

--generate-ssh-keys \

--custom-data cloud-init.txt

Nginx'i yüklemek için aşağıdaki içeriğe sahip bir cloud-init.txt dosya oluşturun:

#cloud-config

package_upgrade: true

packages:

- nginx

runcmd:

- echo '<h1>'$(hostname)'</h1>' | sudo tee /var/www/html/index.html

Not

Azure, genel IP adresi atanmamış veya bir iç temel Azure yük dengeleyicinin arka uç havuzunda yer alan VM'ler için varsayılan bir giden erişim IP'si sağlar. Varsayılan giden erişim IP mekanizması, yapılandırılamayan bir giden IP adresi sağlar.

Aşağıdaki olaylardan biri gerçekleştiğinde varsayılan giden erişim IP'si devre dışı bırakılır:

- VM'ye bir genel IP adresi atanır.

- VM, giden kuralları olan veya olmayan standart bir yük dengeleyicinin arka uç havuzuna yerleştirilir.

- VM'nin alt a bilgisayarına bir Azure NAT Gateway kaynağı atanır.

Sanal makine ölçek kümelerini esnek düzenleme modunda kullanarak oluşturduğunuz VM'lerin varsayılan giden erişimi yoktur.

Azure'daki giden bağlantılar hakkında daha fazla bilgi için bkz . Azure'da varsayılan giden erişim ve giden bağlantılar için Kaynak Ağ Adresi Çevirisi'ni (SNAT) kullanma.

Güvenlik duvarını dağıtma

Şimdi güvenlik duvarını sanal ağa dağıtın.

az network firewall create \

--name Test-FW01 \

--resource-group Test-FW-RG \

--location eastus

az network public-ip create \

--name fw-pip \

--resource-group Test-FW-RG \

--location eastus \

--allocation-method static \

--sku standard

az network firewall ip-config create \

--firewall-name Test-FW01 \

--name FW-config \

--public-ip-address fw-pip \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN

az network firewall update \

--name Test-FW01 \

--resource-group Test-FW-RG

az network public-ip show \

--name fw-pip \

--resource-group Test-FW-RG

fwprivaddr="$(az network firewall ip-config list --resource-group Test-FW-RG --firewall-name Test-FW01 --query "[?name=='FW-config'].privateIpAddress" --output tsv)"

Özel IP adresini not edin. Varsayılan rotayı oluştururken bu adresi kullanacaksınız.

Azure Bastion’ı dağıtma

Genel IP adreslerine veya atlama sunucusuna gerek kalmadan Srv-Work sanal makinesine güvenli bir şekilde bağlanmak için Azure Bastion'ı dağıtın.

az network public-ip create \

--resource-group Test-FW-RG \

--name bastion-pip \

--sku Standard \

--location eastus

az network bastion create \

--name Test-Bastion \

--public-ip-address bastion-pip \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--location eastus \

--sku Basic

Not

Azure Bastion dağıtımının tamamlanması yaklaşık 10 dakika sürebilir.

Varsayılan rota oluşturma

BGP yol yayma devre dışı bırakılmış bir yol tablosu oluşturma

az network route-table create \

--name Firewall-rt-table \

--resource-group Test-FW-RG \

--location eastus \

--disable-bgp-route-propagation true

Yolu oluşturun.

az network route-table route create \

--resource-group Test-FW-RG \

--name DG-Route \

--route-table-name Firewall-rt-table \

--address-prefix 0.0.0.0/0 \

--next-hop-type VirtualAppliance \

--next-hop-ip-address $fwprivaddr

Yol tablosunu alt ağ ile ilişkilendirme

az network vnet subnet update \

--name Workload-SN \

--resource-group Test-FW-RG \

--vnet-name Test-FW-VN \

--address-prefixes 10.0.2.0/24 \

--route-table Firewall-rt-table

Uygulama kuralı yapılandırma

Uygulama kuralı, www.microsoft.com giden erişime izin verir.

az network firewall application-rule create \

--collection-name App-Coll01 \

--firewall-name Test-FW01 \

--name Allow-Microsoft \

--protocols Http=80 Https=443 \

--resource-group Test-FW-RG \

--target-fqdns www.microsoft.com \

--source-addresses 10.0.2.0/24 \

--priority 200 \

--action Allow

Azure Güvenlik Duvarı'nda varsayılan olarak izin verilen altyapı FQDN'leri için yerleşik bir kural koleksiyonu bulunur. Bu FQDN'ler platforma özgüdür ve başka amaçlarla kullanılamaz. Daha fazla bilgi için bkz. Altyapı FQDN'leri.

Ağ kuralını yapılandırma

Ağ kuralı, 53 numaralı bağlantı noktasında (DNS) seçtiğiniz iki genel DNS IP adresine giden erişime izin verir.

az network firewall network-rule create \

--collection-name Net-Coll01 \

--destination-addresses <replace with DNS ip #1> <replace with DNS ip #2> \

--destination-ports 53 \

--firewall-name Test-FW01 \

--name Allow-DNS \

--protocols UDP \

--resource-group Test-FW-RG \

--priority 200 \

--source-addresses 10.0.2.0/24 \

--action Allow

Güvenlik duvarını test etme

Şimdi güvenlik duvarını test edin ve beklendiği gibi çalıştığını onaylayın.

Srv-Work sanal makinesinin özel IP adresini not edin:

az vm list-ip-addresses \ --resource-group Test-FW-RG \ --name Srv-WorkAzure portalında Srv-Work sanal makinesine gidin veBastion ile Bağlan'ı> seçin.

azureuser kullanıcı adını sağlayın ve VM'yi oluştururken oluşturulan özel anahtar

.pemdosyasını karşıya yükleyin. SSH oturumu açmak için Bağlan'ı seçin.SSH oturumunda, DNS çözümlemesini test etmek için aşağıdaki komutları çalıştırın:

nslookup www.google.com nslookup www.microsoft.comHer iki komut da, DNS sorgularınızın güvenlik duvarından geçtiğini gösteren yanıtlar döndürmelidir.

Web erişimini test etmek için aşağıdaki komutları çalıştırın:

curl https://www.microsoft.com curl https://www.google.comwww.microsoft.comisteği başarılı olmalı ve HTML içeriği döndürmeli, oysakiwww.google.comisteği başarısız olmalı veya zaman aşımına uğramalı. Bu, güvenlik duvarı kurallarınızın beklendiği gibi çalıştığını gösterir.

Şimdi güvenlik duvarı kurallarının çalıştığını doğruladınız:

- Yapılandırılmış dış DNS sunucusunu kullanarak DNS adlarını çözümleyebilirsiniz.

- İzin verilen bir FQDN'ye göz atabilir ancak diğerlerine göz atamazsınız.

Kaynakları temizleme

Sonraki öğreticide güvenlik duvarı kaynaklarınızı koruyabilir veya artık gerekli değilse Test-FW-RG kaynak grubunu silip güvenlik duvarıyla ilgili tüm kaynakları silebilirsiniz:

az group delete \

--name Test-FW-RG