針對 零信任 實作 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應

此解決方案指南會逐步引導您設定Microsoft擴充偵測和回應 (XDR) 工具的程式,以及Microsoft Sentinel,以加速貴組織回應和補救網路安全攻擊的能力。

Microsoft Defender 全面偵測回應 是一種 XDR 解決方案,可自動收集、相互關聯和分析來自您Microsoft 365 環境的訊號、威脅和警示數據。

Microsoft Sentinel 是雲端原生解決方案,可提供安全性資訊和事件管理 (SIEM) 和安全性協調流程、自動化和回應 (SOAR) 功能。 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 提供全面解決方案,協助組織抵禦新式攻擊。

本指南可透過下列方式對應 零信任 原則,協助您將 零信任 架構成熟。

| 零信任 原則 | 符合者 |

|---|---|

| 明確驗證 | Microsoft Sentinel 會收集來自整個環境的數據,並分析威脅和異常狀況,讓您的組織以及任何實作的自動化都能根據所有可用和已驗證的數據點採取行動。 Microsoft Defender 全面偵測回應 提供跨使用者、身分識別、裝置、應用程式和電子郵件的擴充偵測和回應。 設定Microsoft Sentinel 自動化,以使用 Microsoft Defender 全面偵測回應 擷取的風險型訊號採取動作,例如根據風險層級封鎖或授權流量。 |

| 使用最低權限存取 | Microsoft Sentinel 會透過其用戶實體行為分析 (UEBA) 引擎偵測異常活動。 由於安全性案例可能會隨著時間而變更,而且通常非常快速地Microsoft Sentinel 的威脅情報也會匯入Microsoft或第三方提供者的數據,以偵測新的、新興的威脅,並提供額外的調查內容。 Microsoft Defender 全面偵測回應 具有Microsoft Entra ID Protection,可根據身分識別的風險層級封鎖使用者。 將任何相關數據饋送至 Microsoft Sentinel,以進行進一步分析和自動化。 |

| 假設缺口 | Microsoft Defender 全面偵測回應 會持續掃描環境是否有威脅和弱點。 Microsoft Sentinel 會分析收集的數據,以及每個實體的行為趨勢,以偵測企業中的可疑活動、異常和多階段威脅。 Microsoft Defender 全面偵測回應和Microsoft Sentinel都可以實作自動化補救工作,包括自動化調查、裝置隔離和數據隔離。 裝置風險可作為訊號,以饋送至Microsoft Entra 條件式存取。 |

Microsoft Sentinel 和 XDR 架構

Microsoft Sentinel 客戶可以使用下列其中一種方法來整合Microsoft Sentinel 與 Microsoft Defender 全面偵測回應 服務:

使用 Microsoft Sentinel 數據連接器,將 Microsoft Defender 全面偵測回應 服務數據內嵌至 sentinel Microsoft。 在此情況下,請檢視 Azure 入口網站 中的 sentinel 數據Microsoft。

在 Microsoft Defender 入口網站中,將Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 整合至單一統一的安全性作業平臺。 在此情況下,使用您其餘的 Defender 事件、警示、弱點和其他安全性數據,直接在 Microsoft Defender 入口網站中檢 Microsoft視 sentinel 數據。

本解決方案指南提供這兩種方法的資訊。 在此解決方案指南中,選取與您的工作區相關的索引標籤。 如果您已將工作區上線至統一的安全性作業平臺,請在Defender入口網站中工作。 如果您尚未將工作區上線,除非另有指示,否則請在 Azure 入口網站 中工作。

下圖顯示Microsoft XDR解決方案如何與Microsoft Sentinel 與統一安全性作業平臺緊密整合。

在此圖表中:

- 來自整個組織訊號的深入解析會饋送至 Microsoft Defender 全面偵測回應 和 適用於雲端的 Microsoft Defender。

- Microsoft Sentinel 支援多重雲端環境,並與第三方應用程式和合作夥伴整合。

- Microsoft Sentinel 數據會與貴組織的數據一起內嵌至 Microsoft Defender 入口網站。

- 然後,SecOps 小組可以在 Microsoft Defender 入口網站中分析並回應 sentinel 和 Microsoft Defender 全面偵測回應 Microsoft 所識別的威脅。

實作 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 以進行 零信任

Microsoft Defender 全面偵測回應 是 XDR 解決方案,可補充 Sentinel Microsoft。 XDR 會從多個服務提取原始遙測數據,例如雲端應用程式、電子郵件安全性、身分識別和存取管理。

使用人工智慧(AI)和機器學習,XDR 接著會即時執行自動分析、調查和回應。 XDR 解決方案也會將安全性警示與較大的事件相互關聯,讓安全性小組更了解攻擊,並提供事件優先順序,協助分析人員瞭解威脅的風險層級。

使用 Microsoft Sentinel,您可以使用內建連接器和業界標準連線器和業界標準連線器和業界標準連線到許多安全性來源。 透過其 AI,您可以將跨越多個來源的多個低逼真度訊號相互關聯,以建立勒索軟體終止鏈結和優先順序警示的完整檢視。

套用 SIEM 和 XDR 功能

在本節中,我們會探討涉及網路釣魚攻擊的典型攻擊案例,然後繼續進行如何使用 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 回應事件。

常見攻擊順序

下圖顯示網路釣魚案例的常見攻擊順序。

此圖也會顯示Microsoft安全性產品,以偵測每個攻擊步驟,以及攻擊訊號和 SIEM 數據流如何流向 Microsoft Defender 全面偵測回應 和Microsoft Sentinel。

以下是攻擊的摘要。

| 攻擊步驟 | 偵測服務和訊號來源 | 就地防禦 |

|---|---|---|

| 1.攻擊者傳送網路釣魚電子郵件 | 適用於 Office 365 的 Microsoft Defender | 使用進階防網路釣魚功能來保護信箱,以防止惡意模擬型網路釣魚攻擊。 |

| 2.用戶開啟附件 | 適用於 Office 365 的 Microsoft Defender | 適用於 Office 365 的 Microsoft Defender 安全附件功能會在隔離的環境中開啟附件,以進行更多威脅掃描(引爆)。 |

| 3.附件會安裝惡意代碼 | 適用於端點的 Microsoft Defender | 使用新一代保護功能保護端點,例如雲端提供的保護和行為型/啟發學習法/即時防毒防護等新一代防護功能,來防止端點受到攻擊。 |

| 4.惡意代碼竊取用戶認證 | Microsoft Entra ID 和 Microsoft Entra ID Protection | 監視使用者行為和活動、偵測橫向移動,以及警示異常活動,以保護身分識別。 |

| 5.攻擊者會橫向移動Microsoft 365 個應用程式和數據 | Microsoft Defender for Cloud Apps | 可以偵測存取雲端應用程式之用戶的異常活動。 |

| 6.攻擊者從 SharePoint 資料夾下載敏感性檔案 | Microsoft Defender for Cloud Apps | 可以偵測及回應 SharePoint 檔案的大量下載事件。 |

如果您將Microsoft Sentinel 工作區上線至統一的安全性作業平臺,則 SEM 數據可直接在 Microsoft Defender 入口網站中,Microsoft Sentinel 取得。

使用 Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 的事件回應

既然我們已經瞭解常見的攻擊發生方式,讓我們來看看如何使用Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 來回應事件。

根據您是否將工作區上線至統一安全性作業平臺,選取工作區的相關索引標籤。

藉由將工作區上線至統一安全性作業平臺來整合Microsoft Sentinel 和 Microsoft Defender 全面偵測回應 之後,請直接在 Microsoft Defender 入口網站中完成所有事件回應步驟,就像您針對其他 Microsoft Defender 全面偵測回應 事件一樣。 支援的步驟包括分級到調查和解決的所有專案。

使用 Microsoft Defender 入口網站中的 Microsoft Sentinel 區域,單獨使用 Defender 入口網站無法使用的功能。

如需詳細資訊,請參閱使用 sentinel 和 Microsoft Microsoft Defender 全面偵測回應 回應事件。

主要功能

若要在管理事件中實作零信任方法,請使用這些Microsoft Sentinel 和 XDR 功能。

| 功能或功能 | 描述 | Products |

|---|---|---|

| 自動化調查與回應 (AIR) | AIR 功能旨在檢查警示並立即採取動作解决違規問題。 AIR 功能顯著降低了警示量,使安全性作業能够集中於更複雜的威脅和其他高價值方案。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 進階獵狩 | 進階搜捕是以查詢為基礎的威脅搜捕工具,可讓您探索多達 30 天的原始資料。 您可以主動檢查網路上的事件,以找出威脅指標和實體。 對資料的靈活存取可讓您不受限制地同時搜捕已知和潛在的威脅。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 自定義檔案指標 | 禁止潛在的惡意檔案或可疑的惡意代碼,以防止貴組織中進一步傳播攻擊。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 雲端探索 | Cloud Discovery 會分析適用於端點的 Defender 所收集的流量記錄,並針對雲端應用程式目錄評估已識別的應用程式,以提供合規性和安全性資訊。 | Microsoft Defender for Cloud Apps |

| 自定義網路指標 | 透過建立 IP 和 URL 或網域的指標,您現在可以根據自己的威脅情報來允許或封鎖 IP、URL 或網域。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 端點偵測和回應 (EDR) 區塊 | 當 Microsoft Defender 防毒軟體 (MDAV) 不是主要防毒產品且以被動模式執行時,提供惡意成品的新增保護。 區塊模式中的EDR會在幕後運作,以補救 EDR 功能偵測到的惡意成品。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 裝置回應功能 | 藉由隔離裝置或收集調查套件,快速響應偵測到的攻擊 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 實時回應 | 即時回應讓安全性作業小組可以使用遠端殼層連線,立即存取裝置 (也稱為電腦)。 這可讓您進行深入調查工作,並採取立即回應動作,即時包含已識別的威脅。 | Microsoft Defender 全面偵測回應 (部分機器翻譯) |

| 保護雲端應用程式 | 一套開發安全性作業 (DevSecOps) 解決方案,可跨多雲端和多管線環境統一程式碼層級的安全性管理。 | 適用於雲端的 Microsoft Defender |

| 改善安全性狀態 | 雲端安全性態勢管理 (CSPM) 解決方案,可呈現您可以採取的動作來防止缺口。 | 適用於雲端的 Microsoft Defender |

| 保護雲端工作負載 | 雲端工作負載保護平台 (CWPP) 具有伺服器、容器、儲存體、資料庫和其他工作負載的特定保護。 | 適用於雲端的 Microsoft Defender |

| 使用者與實體行為分析 (UEBA) | 分析組織實體的行為,例如使用者、主機、IP 位址和應用程式) | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 融合 | 以可調整機器學習演算法為基礎的相互關聯引擎。 藉由識別在終止鏈結各個階段觀察到異常行為和可疑活動的組合,自動偵測也稱為進階持續性威脅 (APT) 的多階段攻擊。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 威脅情報 | 使用Microsoft第三方提供者來擴充數據,以提供環境中活動、警示和記錄的額外內容。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 自動化 | 自動化規則是集中管理自動化的方法,Microsoft Sentinel,可讓您定義並協調一組可跨不同案例套用的一小組規則。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 異常規則 | 異常規則範本會使用機器學習來偵測特定類型的異常行為。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 排程的查詢 | 由Microsoft安全性專家撰寫的內建規則,可搜尋 Sentinel 收集的可疑活動鏈結、已知威脅的記錄。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 近乎即時 (NRT) 規則 | NRT 規則是一組有限的排程規則,其設計目的是每分鐘執行一次,以便盡可能提供資訊。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 狩獵 | 為了協助安全性分析師主動尋找安全性應用程式甚至排程分析規則未偵測到的新異常,Microsoft Sentinel 的內建搜捕查詢會引導您詢問正確的問題,以找出您已在網路上的資料中發現問題。 | Microsoft Sentinel 針對已上線的工作區,請使用 Microsoft Defender 入口網站的進階搜捕功能。 |

| Microsoft Defender 全面偵測回應 連接器 | Microsoft Defender 全面偵測回應 連接器會將記錄和事件同步處理至 sentinel Microsoft。 | Microsoft Defender 全面偵測回應 和Microsoft Sentinel br> 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 資料連接器 | 允許在 Microsoft Sentinel 中擷取數據以進行分析。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 內容中樞解決方案 -零信任 (TIC 3.0) | 零信任 (TIC 3.0) 包含活頁簿、分析規則和劇本,其提供自動視覺效果的 零信任 原則,並交叉引導至信任因特網連線架構,協助組織監視一段時間的組態。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| 安全性協調流程、自動化和回應 (SOAR) | 使用自動化規則和劇本來回應安全性威脅會增加SOC的有效性,並節省您的時間和資源。 | Microsoft Sentinel 針對上線工作區,Microsoft整合安全性作業平臺中的 Sentinel |

| SOC 優化 | 關閉針對特定威脅的涵蓋範圍差距,並加強對未提供安全性價值的數據擷取率。 |

此解決方案中的內容

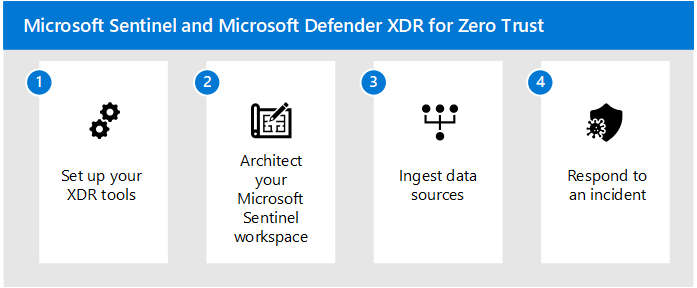

此解決方案會逐步引導您完成Microsoft Sentinel 和 XDR 的實作,讓您的安全性作業小組可以使用 零信任 方法來有效地補救事件。

建議的訓練

訓練內容目前未涵蓋統一的安全性作業平臺。

| 訓練 | 將 Microsoft Defender 全面偵測回應 連線到 sentinel Microsoft |

|---|---|

| 了解適用於 Microsoft Defender XDR 的 Microsoft Sentinel 連接器所提供的設定選項及資料。 |

下一步

針對 零信任 方法,請使用下列步驟來實作Microsoft Sentinel 和 XDR:

另請參閱下列文章,以將 零信任 原則套用至 Azure: