Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Jako součást pokynů pro přijetí nulová důvěra (Zero Trust) tento článek popisuje obchodní scénář ochrany vašich nejkritičtějších datových aktiv. Tento scénář se zaměřuje na to, jak identifikovat a chránit citlivá obchodní data.

Digitální transformace vedla organizace k řešení rostoucího objemu dat. Externí spolupracovníci, jako jsou partneři, dodavatelé a zákazníci, ale přistupují k velké části těchto sdílených dat mimo podnikovou síť. Tento posun vytvořil komplexní datovou krajinu, zejména když uvažujete o šíření hybridních pracovních sil a cloudových migrací, rostoucích kybernetických hrozeb, vývoji zabezpečení a změně zákonných požadavků ohledně toho, jak se data řídí a chrání.

S hybridními pracovními modely jsou firemní prostředky a data na cestách. Vaše organizace musí řídit, kde jsou data uložená a přenášená na zařízeních, v aplikacích a s partnery. V případě moderního zabezpečení už ale nemůžete spoléhat na tradiční ovládací prvky ochrany sítě.

| Tradiční ochrana dat pomocí síťových ovládacích prvků | Moderní ochrana dat pomocí nulová důvěra (Zero Trust) |

|---|---|

| V tradičních sítích řídí řízení hraniční sítě kritický přístup k datům, nikoli citlivost dat. Štítky obvykle aplikujete na citlivá data ručně, což může vést k nesourodé klasifikaci dat. | Model nulová důvěra (Zero Trust) používá silné ověřování pro žádosti o přístup k datům, použití zásad k ověření každé identity a zajištění přístupu identit k aplikacím a datům. Model nulová důvěra (Zero Trust) zahrnuje identifikaci citlivých dat a použití klasifikace a ochrany, včetně ochrany před únikem informací. nulová důvěra (Zero Trust) zahrnuje ochranu, která chrání vaše data i po tom, co opustila vaše řízené prostředí. Zahrnuje také adaptivní ochranu, která snižuje vnitřní riziko. Kromě těchto ochrany nulová důvěra (Zero Trust) zahrnuje nepřetržité monitorování a ochranu před hrozbami, aby se zabránilo a omezilo rozsah porušení zabezpečení dat. |

Následující diagram znázorňuje posun od tradiční ochrany pomocí síťových ovládacích prvků vlevo (z omezených známých umístění) na moderní ochranu s nulová důvěra (Zero Trust) vpravo (do neznámých umístění), ve kterých se ochrana používá bez ohledu na to, kde se nacházejí uživatelé a zařízení.

Pokyny v tomto článku vás seznámí s tím, jak začít s vaší strategií identifikovat a chránit citlivá data. Pokud vaše organizace podléhá předpisům, které chrání data, použijte článek o splnění zákonných požadavků a požadavků na dodržování předpisů v této sérii a zjistěte, jak použít to, co se dozvíte v tomto článku, na ochranu dat, která jsou regulovaná.

Jak vedoucí firmy uvažují o ochraně citlivých dat

Před zahájením jakékoli technické práce je důležité porozumět různým motivacím investovat do ochrany obchodních dat, protože pomáhají informovat strategii, cíle a opatření pro úspěch.

Následující tabulka uvádí důvody, proč by obchodní vedoucí pracovníci v organizaci měli investovat do ochrany dat založených na nulová důvěra (Zero Trust).

| Role | Proč je ochrana citlivých dat důležitá |

|---|---|

| Výkonný ředitel (GENERÁLNÍ ŘEDITEL) | Duševní vlastnictví je páteří mnoha obchodních modelů organizací. Zabránění úniku dat a umožnění bezproblémové spolupráce s autorizovanými stranami je pro firmu zásadní. V organizacích zabývajících se identifikovatelnými osobními údaji zákazníků může riziko úniku vést nejen k finančním sankcím, ale také k poškození pověsti společnosti. Citlivé obchodní konverzace (například fúze a akvizice, restrukturalizace podniku, strategie a právní záležitosti) mohou v případě úniku vážně poškodit organizaci. |

| Hlavní marketingový ředitel (CMO) | Plánování produktů, zasílání zpráv, branding a nadcházející oznámení o produktech musí být vydány ve správný čas a správným způsobem, aby se maximalizoval dopad. Nečasný únik může snížit návratnost investic a tipovat konkurenty na nadcházející plány. |

| Ředitel informačních technologií (CIO) | I když tradiční přístupy k ochraně informací závisejí na omezení přístupu k informacím, ochrana citlivých dat adekvátně pomocí moderních technologií umožňuje flexibilnější spolupráci s externími stranami podle potřeby bez zvýšeného rizika. Vaše IT oddělení můžou splnit svůj mandát, aby zajistily produktivitu a současně minimalizovaly riziko. |

| Ředitel pro zabezpečení informací (CISO) | Hlavní funkcí této role je zabezpečení citlivých obchodních dat, které je nedílnou součástí bezpečnosti informací. Tento výsledek přímo ovlivňuje větší strategii kybernetické bezpečnosti organizace. Pokročilé technologie a nástroje zabezpečení poskytují možnost monitorovat data a zabránit únikům a ztrátám. |

| Technický ředitel (CTO) | Duševní vlastnictví může odlišovat úspěšné podnikání od neúspěšného podnikání. Ochrana těchto dat před nadměrném sdílením, neoprávněným přístupem a krádeží je klíčem k zajištění budoucího růstu organizace. |

| Provozní ředitel (COO) | Provozní data, postupy a plány výroby jsou klíčovou strategickou výhodou organizace. Tyto plány také můžou odhalit strategická ohrožení zabezpečení, která můžou zneužít konkurenti. Ochrana těchto dat před krádeží, nadměrné sdílením a zneužitím je důležitá pro pokračování úspěchu firmy. |

| Finanční ředitel (CFO) | Veřejně obchodované společnosti mají povinnost chránit konkrétní finanční údaje před zveřejněním. Další finanční data mohou odhalit plány a strategické silné stránky nebo slabá místa. Tato data musí být chráněná, aby byla zajištěna dodržování stávajících předpisů a zachovala strategické výhody. |

| Ředitel pro dodržování předpisů (CCO) | Nařízení po celém světě vyžadují ochranu osobních údajů zákazníků nebo zaměstnanců a dalších citlivých údajů. CCO zodpovídá za zajištění toho, aby organizace dodržovala tyto předpisy. Komplexní strategie ochrany informací je klíčem k dosažení tohoto cíle. |

| Ředitel pro ochranu osobních údajů (CPO) | CPO obvykle zodpovídá za zajištění ochrany osobních údajů. V organizacích, které pracují s velkým množstvím zákaznických osobních údajů a organizací pracujících v oblastech s přísnými předpisy na ochranu osobních údajů, může selhání ochrany citlivých dat vést ke strmým pokutám. Tyto organizace také riskují ztrátu důvěry zákazníků v důsledku toho. CpO také musí zabránit zneužití osobních údajů způsobem, který porušuje smlouvy se zákazníkem nebo zákony, což může zahrnovat nesprávné sdílení dat v rámci organizace a s partnery. |

Cyklus přijetí pro ochranu důležitých obchodních dat

Tento článek vás provede tímto obchodním scénářem pomocí stejných fází životního cyklu jako Cloud Adoption Framework pro Azure – definování strategie, plánu, připravenosti, přijetí a řízení a správy – ale přizpůsobené nulová důvěra (Zero Trust).

Diagram procesu přijetí pro cíl nebo sadu cílů

Následující tabulka je přístupná verze obrázku.

| Definování strategie | Plán | Připraven | Adoptovat | Řízení a správa |

|---|---|---|---|---|

| Výsledky Organizační sladění Strategické cíle |

Tým účastníků Technické plány Připravenost dovedností |

Hodnotit Test Pilotní projekt |

Provádějte postupné implementace napříč vaším digitálním prostředím | Sledování a měření Monitorování a zjišťování Opakujte pro dosažení zralosti |

Přečtěte si další informace o cyklu přechodu na nulová důvěra (Zero Trust) v přehledu architektury přechodu na nulová důvěra (Zero Trust).

Definování fáze strategie

Diagram procesu přijetí pro jeden cíl nebo sadu cílů se zvýrazněnou fází Definovat strategii

Fáze definovat strategii je důležitá k definování a formalizaci našeho úsilí – formalizuje "Proč?". tohoto scénáře. V této fázi rozumíte scénáři prostřednictvím obchodních, IT, provozních a strategických perspektiv. Definujete výsledky, proti kterým se má měřit úspěch ve scénáři, abyste pochopili, že zabezpečení je přírůstková a iterativní cesta.

Tento článek navrhuje motivaci a výsledky, které jsou relevantní pro mnoho organizací. Tyto návrhy vám pomůžou vylepšit strategii pro vaši organizaci na základě vašich jedinečných potřeb.

Motivace k ochraně dat

Motivace k identifikaci a ochraně citlivých obchodních dat jsou jednoduché, ale různé části vaší organizace mají různé pobídky pro tuto práci. Následující tabulka shrnuje některé z těchto motivací.

| Plocha | Motivace |

|---|---|

| Obchodní potřeby | K ochraně citlivých obchodních dat, zejména při sdílení s partnery. |

| Potřeby IT | Standardizované schéma klasifikace dat, které lze konzistentně použít v rámci digitálních aktiv. |

| Provozní potřeby | Pokud je to možné, implementujte ochranu dat konzistentním a standardním způsobem. |

| Strategické potřeby | Snižte škody, které může způsobit někdo uvnitř organizace (úmyslně nebo neúmyslně) či špatný aktér, který získá přístup k prostředí. |

Mějte na paměti, že splnění zákonných požadavků může být primárním hnacím faktorem pro některé organizace. Pokud je to pro vás pravdivé, přidejte ji do strategie vaší organizace a použijte tento obchodní scénář společně s článkem Splnit zákonné požadavky a požadavky na dodržování předpisů v této sérii.

Výsledky ochrany dat

Aplikace principu nulová důvěra (Zero Trust), tedy „nikdy nedůvěřovat, vždy ověřit“, na vaše data přidává do vašeho prostředí významnou vrstvu ochrany. Je důležité jasně určit výsledky, které očekáváte, abyste dosáhli správné rovnováhy mezi ochranou a použitelností pro všechny zúčastněné týmy, včetně uživatelů. Následující tabulka obsahuje navrhované cíle a výsledky.

| Účel | Výsledek |

|---|---|

| Produktivita | Uživatelé mohou snadno spolupracovat na vytváření obchodních dat nebo provádět své pracovní funkce pomocí obchodních dat. |

| Bezpečný přístup | Přístup k datům a aplikacím je zabezpečený na odpovídající úrovni. Vysoce citlivá data vyžadují přísnější bezpečnostní opatření, ale tato ochrana by neměla zatěžovat uživatele, kteří mají přispívat k těmto datům nebo je používat. Citlivá obchodní data jsou omezená na ty, které je potřebují používat, a zavedli jste ovládací prvky, abyste omezili nebo zabránili uživatelům ve sdílení nebo replikaci těchto dat mimo zamýšlenou skupinu využití. |

| Podpora koncových uživatelů | Ovládací prvky pro zabezpečení dat byly integrovány do celkové architektury nulová důvěra (Zero Trust). Mezi tyto ovládací prvky patří jednotné přihlašování, vícefaktorové ověřování (MFA) a Microsoft Entra Conditional Access, aby uživatelé nebyli neustále obtěžováni výzvami k ověřování a autorizaci. Uživatelé dostanou školení o tom, jak bezpečně klasifikovat a sdílet data. Uživatelům je povoleno převzít kontrolu nad důležitými daty, což jim umožní odvolat přístup v případě potřeby nebo sledovat využití informací po jejich sdílení. Zásady ochrany dat jsou automatizované, pokud je to možné, aby se snížila zátěž uživatelů. |

| Zvýšení zabezpečení | Přidání ochrany dat napříč digitálními aktivy chrání tyto důležité obchodní prostředky a pomáhá snížit potenciální škody při porušení zabezpečení dat. Ochrana dat zahrnuje ochranu před úmyslnými, neúmyslnými nebo negligentními úniky dat ze strany současných nebo bývalých zaměstnanců a partnerů. |

| Posílení IT | Váš IT tým má jasnou znalost toho, co se kvalifikuje jako citlivá obchodní data. Mají dobře odůvodněné schéma pro sladění s technologickými nástroji a možnostmi implementace plánů a monitorování stavu a úspěchu. |

Fáze plánování

Diagram procesu přijetí pro jeden cíl nebo sadu cílů se zvýrazněnou fází plánu

Plány přijetí převádějí zásady nulová důvěra (Zero Trust) strategie na akční plán. Vaše kolektivní týmy můžou plán přechodu využít k vedení technického úsilí a jejich sladění s obchodní strategií vaší organizace.

Motivace a výsledky, které definujete společně s obchodními vedoucími a týmy, podporují "Proč?". pro vaši organizaci a stát se polární hvězdou vaší strategie. Dále přichází technické plánování k dosažení cílů.

Technický přechod na identifikaci a ochranu citlivých obchodních dat zahrnuje:

- Zjišťování a identifikace citlivých dat v rámci digitálních aktiv

- Kurátorství schématu klasifikace a ochrany, včetně DLP.

- Nasazení schématu v rámci digitálních aktiv, počínaje daty v Microsoft 365 a rozšíření ochrany na všechny aplikace SaaS, cloudovou infrastrukturu a data v lokálních úložištích. Aplikace SaaS jsou aplikace mimo vaše předplatné Microsoft 365, ale jsou integrované s vaším tenantem Microsoft Entra.

Ochrana citlivých obchodních dat zahrnuje také několik souvisejících aktivit, mezi které patří:

- Šifrování síťové komunikace

- Správa externího přístupu k Teams a projektům, ve kterých se sdílí citlivá data

- Nastavení a používání vyhrazených a izolovaných týmů v Microsoft Teams pro projekty, které zahrnují vysoce citlivá obchodní data, což by mělo být vzácné. Většina organizací nevyžaduje tuto úroveň zabezpečení a izolace dat.

Mnoho organizací může k těmto cílům nasazení přistupovat ve čtyřech fázích, které jsou shrnuté v následující tabulce.

| Fáze 1 | Fáze 2 | Fáze 3 | Fáze 4 |

|---|---|---|---|

| Zjišťování a identifikace citlivých obchodních dat Zjišťování neschvalovaných aplikací SaaS Šifrování síťové komunikace |

Vývoj a testování klasifikačního schématu Použití popisků u dat napříč Microsoft 365 Zaveďte základní zásady DLP Nastavení zabezpečeného Microsoft Teams pro interní a externí sdílení dat s obchodními partnery |

Přidání ochrany ke konkrétním popiskům (šifrování a další nastavení ochrany) Zavedení automatického a doporučeného štítkování v aplikacích a službách Office Rozšíření zásad ochrany před únikem informací napříč službami Microsoft 365 Implementace klíčových zásad řízení rizik zasvěcených osob |

Rozšiřte popisky a ochranu na data v aplikacích SaaS, včetně DLP. Rozšíření automatizované klasifikace na všechny služby Rozšíření popisků a ochrany na neaktivní uložená data v místních úložištích Ochrana dat organizace v cloudové infrastruktuře |

Pokud tento fázovaný přístup funguje pro vaši organizaci, můžete použít:

Tato sada snímků PowerPoint ke stažení slouží k prezentaci a sledování průběhu těchto fází a cílů pro vedoucí pracovníky a další zúčastněné strany. Zde je snímek pro tento obchodní scénář.

Tento excelový sešit slouží k přiřazení vlastníků a sledování průběhu těchto fází, cílů a jejich úkolů. Tady je list pro tento obchodní scénář.

Pracovní list pro sledování pokroku při nasazení identifikace a ochrany citlivých obchodních dat

Vysvětlení vaší organizace

Tento doporučený postup pro technickou implementaci vám může pomoct poskytnout kontext pro pochopení vaší organizace. Potřeby jednotlivých organizací pro ochranu citlivých obchodních dat a složení a objemu dat se liší.

Základní krok v životním cyklu přechodu nulová důvěra (Zero Trust) pro každý obchodní scénář zahrnuje inventarizaci. V tomto obchodním scénáři provedete inventarizaci dat vaší organizace.

Platí následující akce:

Inventarizace dat

Nejprve se podívejte na to, kde se nacházejí všechna vaše data, což může být stejně jednoduché jako výpis aplikací a úložišť s vašimi daty. Po nasazení technologií, jako je označování citlivosti, můžete zjistit další umístění, kde se ukládají citlivá data. Tyto lokality se někdy označují jako temná nebo šedá IT.

Je také užitečné odhadnout, kolik dat plánujete inventarizaci (objem). V průběhu doporučeného technického procesu použijete sadu nástrojů ke zjišťování a identifikaci obchodních dat. Dozvíte se, jaké druhy dat máte a kde se tato data nacházejí napříč službami a cloudovými aplikacemi, abyste mohli korelovat citlivost dat s úrovní vystavení umístění, ve kterých se nacházejí.

Například Microsoft Defender for Cloud Apps vám pomůže identifikovat aplikace SaaS, o kterých jste možná nevěděli. Práce zjišťování, kde se nachází citlivá data, začíná ve fázi 1 technické implementace a kaskádově prochází všemi čtyřmi fázemi.

Zdokumentujte cíle a naplánujte přírůstkové přijetí na základě priorit.

Čtyři fáze doporučené představují plán přírůstkového přijetí. Upravte tento plán na základě priorit vaší organizace a složení digitálních aktiv. Nezapomeňte vzít v úvahu všechny milníky nebo povinnosti časové osy pro dokončení této práce.

Inventarizovat všechny sady dat nebo vyhrazené projekty, které vyžadují ochranu rozdělenou do oddílů (například stanované nebo speciální projekty).

Ne každá organizace vyžaduje ochranu rozdělenou do oddílů.

Organizační plánování a sladění

Technická práce na ochraně citlivých obchodních dat překračuje několik překrývajících se oblastí a rolí:

- Údaje

- Aplikace

- Koncové uzly

- Síť

- Identity

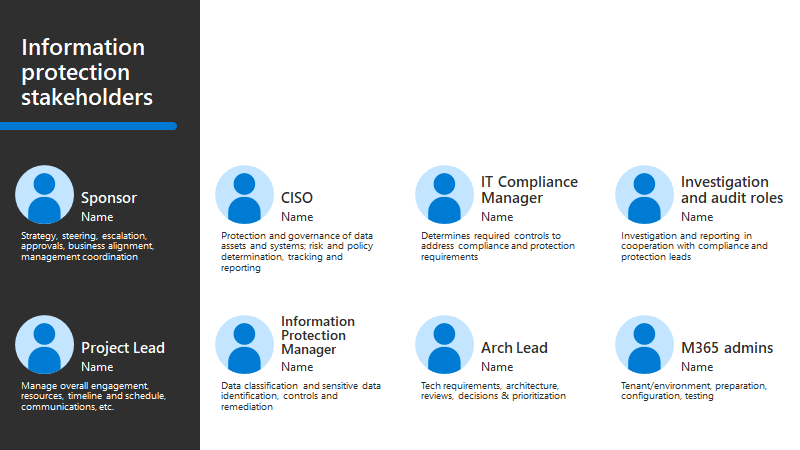

Tato tabulka shrnuje role, které se doporučují při vytváření programu Sponsorship a hierarchie řízení projektů za účelem určení a řízení výsledků.

| Vedoucí programu a techničtí vlastníci | Odpovědnost |

|---|---|

| CISO, CIO nebo ředitel zabezpečení dat | Sponzorství pro manažery |

| Vedoucí programu ze služby Data Security | Podpora výsledků a spolupráce mezi týmy |

| Architekt zabezpečení | Rady o konfiguraci a standardech, zejména ohledně šifrování, správy klíčů a dalších základních technologií |

| Pracovníci pro dodržování předpisů | Mapování požadavků na dodržování předpisů a rizika na konkrétní kontroly a dostupné technologie |

| správci Microsoft 365 | Implementace změn v tenantovi Microsoft 365 pro OneDrive a chráněné složky |

| Vlastníci aplikace | Identifikace důležitých obchodních prostředků a zajištění kompatibility aplikací s označenými, chráněnými a šifrovanými daty |

| Správce zabezpečení dat | Implementace změn konfigurace |

| Správce IT | Aktualizace standardů a dokumentů zásad |

| Správa zabezpečení a/nebo správce IT | Monitorování pro zajištění dodržování předpisů |

| Tým pro vzdělávání uživatelů | Ujistěte se, že pokyny pro uživatele odrážejí aktualizace zásad a poskytují přehled o přijetí taxonomie popisků uživatelů. |

Sada zdrojů PowerPoint pro tento adopční obsah obsahuje následující snímek se zobrazením zainteresovaných stran, které si můžete přizpůsobit pro vlastní organizaci.

Technické plánování a připravenost dovedností

Než se pustíte do technické práce, Microsoft doporučuje seznámit se s možnostmi, tím, jak spolupracují, a osvědčenými postupy pro přístup k této práci. Následující tabulka obsahuje několik zdrojů, které pomáhají týmům získat dovednosti.

| Zdroj | Popis |

|---|---|

| Nasaďte řešení ochrany informací s Microsoft Purview | Seznamte se s osvědčenými postupy od týmů Microsoft Customer Engagement. Tyto pokyny vedou organizace k vyspělosti prostřednictvím modelu "plazení, chůze, běh", který odpovídá doporučeným fázím v těchto pokynech k přijetí. |

| Kontrolní seznam RaMP: Ochrana dat Miniatura sady dokumentace k plánu rychlé modernizace |

Další zdroj pro výpis a stanovení priorit doporučené práce, včetně zúčastněných stran. |

| Introduction to Microsoft Purview Data Loss Prevention (začátečník) | V tomto zdroji se dozvíte o DLP v Microsoft Purview Information Protection. |

Modul Learn - Ikona pro Úvod do ochrany informací a správy životního cyklu dat v Microsoft Purview. Microsoft Learn modul. (Středně pokročilý) |

Přečtěte si, jak Microsoft 365 řešení ochrany informací a správy životního cyklu dat pomáhají chránit a řídit vaše data v průběhu životního cyklu – ať už žije a cestuje kdekoli. |

Certifikace Ikona pro certifikaci Microsoft Certified: Information Protection Administrator Associate |

Doporučené studijní programy k tomu, aby se stal certifikovaným asociovaným správcem pro ochranu informací. |

Fáze 1

Mezi cíle nasazení fáze 1 patří proces inventarizace vašich dat. To zahrnuje identifikaci neschválené aplikace SaaS, které vaše organizace používá k ukládání, zpracování a sdílení dat. Tyto neschválené aplikace můžete buď přenést do procesu správy aplikací a použít ochranu, nebo můžete zabránit použití obchodních dat s těmito aplikacemi.

Zjišťování a identifikace citlivých obchodních dat

S nástupem Microsoft 365 jsou jedním z hlavních nástrojů, které používáte k identifikaci citlivých informací, jež je třeba chránit, typy citlivých informací (SIT) a další klasifikátory, včetně trénovatelných klasifikátorů a otisků. Tyto identifikátory pomáhají najít běžné citlivé datové typy, jako jsou čísla platebních karet nebo vládní identifikační čísla, a identifikovat citlivé dokumenty a e-maily pomocí strojového učení a dalších metod. Můžete také vytvořit vlastní typy citlivých informací (SITs) pro identifikaci dat, která jsou jedinečná pro vaše prostředí, včetně použití přesného porovnání dat k rozlišení dat týkajících se konkrétních lidí, například osobních údajů zákazníků, které potřebují zvláštní ochranu.

Když se data přidají do vašeho prostředí Microsoft 365 nebo upraví, automaticky se analyzují pro citlivý obsah pomocí libovolných identifikátorů SIT, které jsou momentálně definované ve vašem tenantovi.

Pomocí Průzkumníka obsahu na portálu Microsoft Purview můžete zobrazit všechny výskyty zjištěných citlivých dat v celém prostředí. Výsledky vám umožní zjistit, jestli potřebujete přizpůsobit nebo vyladit SITy pro vaše prostředí, abyste dosáhli vyšší přesnosti. Výsledky vám také poskytnou první obrázek vaší datové zásoby a stavu ochrany informací. Pokud například dostáváte příliš mnoho falešně pozitivních výsledků pro SIT nebo nenajdete známá data, můžete vytvořit vlastní kopie standardních identifikátorů SIT a upravit je tak, aby fungovaly lépe pro vaše prostředí. Můžete je také upřesnit pomocí přesné shody dat.

Kromě toho můžete použít předdefinované trénovací klasifikátory k identifikaci dokumentů, které patří do určitých kategorií, jako jsou smlouvy nebo přepravní dokumenty. Pokud máte konkrétní třídy dokumentů, které víte, že potřebujete identifikovat a potenciálně chránit, můžete pomocí ukázek na portálu Microsoft Purview trénovat vlastní klasifikátory. Tyto ukázky se dají použít ke zjištění přítomnosti jiných dokumentů s podobnými vzory obsahu.

Kromě průzkumníka obsahu mají organizace přístup k možnosti vyhledávání obsahu, aby mohly vytvářet vlastní vyhledávání dat v prostředí, včetně použití rozšířených kritérií vyhledávání a vlastních filtrů.

Následující tabulka obsahuje zdroje informací o zjišťování citlivých obchodních dat.

| Zdroj | Popis |

|---|---|

| Nasaďte řešení pro ochranu informací pomocí Microsoft 365 Purview | Představuje architekturu, proces a možnosti, které můžete použít k dosažení konkrétních obchodních cílů ochrany informací. |

| Typy citlivých informací | Začněte tím, že začnete s typy citlivých informací. Tato knihovna obsahuje mnoho článků pro experimentování a optimalizaci siT. |

| Průzkumník obsahu | Zkontrolujte své prostředí Microsoft 365 pro výskyt identifikátorů SIT a prohlédněte si výsledky v nástroji Content Explorer. |

| Trénovatelné klasifikátory | Vytrénovatelné klasifikátory umožňují přenést vzorky typu obsahu, který chcete zjistit (seeding) a pak nechat stroj strojového učení zjistit, jak zjistit více těchto dat. Účastníte se trénování klasifikátoru tím, že validujete proces, dokud se nezvýší přesnost. |

| Přesná shoda dat | Přesná párování dat umožňuje najít citlivá data, která odpovídají existujícím záznamům – například pii vašich zákazníků, jak je zaznamenáno v obchodních aplikacích – což vám umožňuje přesně cílit na taková data pomocí zásad ochrany informací, což prakticky eliminuje falešně pozitivní výsledky. |

| Vyhledávání obsahu | K rozšířenému vyhledávání, včetně vlastních filtrů, použijte vyhledávání obsahu. Můžete použít klíčová slova a logické vyhledávací operátory. Vyhledávací dotazy můžete vytvářet také pomocí jazyka KQL (Keyword Query Language). |

| Kontrolní seznam RaMP: Ochrana dat: Znalost dat | Kontrolní seznam implementačních kroků s vlastníky kroků a odkazy na dokumentaci. |

Zjišťování neschvalovaných aplikací SaaS

Vaše organizace se pravděpodobně přihlásí k odběru mnoha aplikací SaaS, jako jsou Salesforce nebo aplikace specifické pro vaše odvětví. Aplikace SaaS, o kterých víte a které spravujete, se považují za schválené. V pozdějších fázích rozšíříte schéma ochrany dat a zásady ochrany před únikem informací, které vytvoříte pomocí Microsoft 365 k ochraně dat v těchto schválených aplikacích SaaS.

V této fázi je ale důležité zjistit neschvalované aplikace SaaS, které vaše organizace používá. Díky tomu můžete monitorovat provoz do těchto aplikací a z těchto aplikací, abyste zjistili, jestli se s těmito aplikacemi sdílí obchodní data vaší organizace. Pokud ano, můžete tyto aplikace přenést do správy a použít ochranu pro tato data, počínaje povolením jednotného přihlašování pomocí Microsoft Entra ID.

Nástroj pro zjišťování aplikací SaaS, které vaše organizace používá, je Microsoft Defender for Cloud Apps.

| Zdroj | Popis |

|---|---|

| Integrujte aplikace SaaS pro nulová důvěra (Zero Trust) s Microsoft 365 | Tento průvodce řešením vás provede procesem ochrany aplikací SaaS pomocí nulová důvěra (Zero Trust) principů. Prvním krokem tohoto řešení je přidání vašich SaaS aplikací do Microsoft Entra ID a do oborů zásad. Mělo by to být priorita. |

| Hodnocet Microsoft Defender for Cloud Apps | Tato příručka vám pomůže co nejrychleji zprovoznění Microsoft Defender for Cloud Apps. Neschválené aplikace SaaS můžete objevit na začátku zkušební a pilotní fáze. |

Šifrování síťové komunikace

Tento cíl je spíše kontrolou, abyste měli jistotu, že je síťový provoz šifrovaný. Obraťte se na síťový tým a ujistěte se, že jsou tato doporučení splněná.

| Zdroj | Popis |

|---|---|

| Bezpečné sítě s nulová důvěra (Zero Trust)-Cíl 3: Interní provoz od uživatele k aplikaci je šifrovaný | Ujistěte se, že je interní provoz uživatele-aplikace šifrovaný:

|

| Bezpečené sítě s nulová důvěra (Zero Trust)-Objective 6: Veškerý provoz je šifrovaný | Šifrování provozu back-endu aplikace mezi virtuálními sítěmi Šifrování provozu mezi místním prostředím a cloudem |

| Vytvoření sítě až do cloudu – názor architekta | Pro síťové architekty tento článek pomáhá uvést doporučené koncepty sítí do souvislostí. Ed Fisher, Security & Compliance Architect v Microsoftu popisuje, jak optimalizovat síť pro cloudové připojení tím, že se vyhnete nejběžnějším nástrahám. |

Fáze 2

Jakmile provedete inventarizaci a zjistíte, kde se nacházejí citlivá data, přejděte k fázi 2, ve které vytvoříte klasifikační schéma a začnete ho testovat s daty vaší organizace. Tato fáze také zahrnuje identifikaci, kde data nebo projekty vyžadují zvýšenou ochranu.

Při vývoji klasifikačního schématu je lákavé vytvořit mnoho kategorií a úrovní. Organizace, které jsou ale nejúspěšnější, omezují počet úrovní klasifikace na malé číslo, například 3–5. Míň je lepší.

Než přeložíte schéma klasifikace vaší organizace na značky a přidáte k těmto značkám ochranu, je užitečné se zamyslet nad celkovým kontextem. Při použití jakéhokoli typu ochrany v rámci organizace a zejména velkých digitálních aktiv je nejlepší být co nejjednotnější. To platí i pro data.

Mnoho organizací tak například dobře obsluhuje tříúrovňový model ochrany dat, zařízení a identit. V tomto modelu může být většina dat chráněná na základní úrovni. Menší množství dat může vyžadovat zvýšenou ochranu. Některé organizace mají velmi malé množství dat, které vyžadují ochranu na mnohem vyšší úrovni. Mezi příklady patří údaje o obchodním tajemství nebo data, která jsou vysoce regulovaná z důvodu extrémně citlivé povahy dat nebo projektů.

Diagram tří úrovní ochrany dat

Pokud pro vaši organizaci fungují tři úrovně ochrany, zjednodušíte tím způsob překladu na popisky a ochranu, kterou použijete u popisků.

V této fázi vyvíjejte popisky citlivosti a začněte je používat napříč daty v Microsoft 365. Nedělejte si starosti s přidáváním ochrany k popiskům, to se dá nejlépe provést v pozdější fázi, jakmile se uživatelé s popisky seznámí a budou je používat bez obav ohledně jejich omezení po určitou dobu. Přidání ochrany k popiskům je součástí další fáze. Doporučuje se ale také začít se základními zásadami ochrany před únikem informací. Nakonec v této fázi použijete specifickou ochranu u projektů nebo datových sad, které vyžadují vysoce citlivou ochranu.

Vývoj a testování klasifikačního schématu

| Zdroj | Popis |

|---|---|

| Popisky citlivosti | Seznamte se s popisky citlivosti a začněte s tím. Nejdůležitějším aspektem v této fázi je zajistit, aby popisky odrážely jak potřeby firmy, tak jazyk používaný uživateli. Pokud názvy popisků intuitivně nerezonují s uživateli nebo jejich významy se nekonzistentně mapují na jejich zamýšlené použití, může být přijetí popisků omezeno a přesnost jejich aplikace pravděpodobně utrpí. |

Použití popisků pro data napříč Microsoft 365

| Zdroj | Popis |

|---|---|

| Povolit popisky citlivosti pro soubory Office v SharePoint a OneDrive | Povolte integrované popisování podporovaných souborů Office v SharePoint a OneDrive, aby uživatelé mohli používat popisky citlivosti v Office pro web. |

| Správa citlivostních štítků v aplikacích Office | Začněte uživatelům představovat štítky, které mohou vidět a používat. Když jste na portálu Microsoft Purview publikovali popisky citlivosti, začnou se zobrazovat v aplikacích Office, aby uživatelé mohli klasifikovat a chránit data při jejich vytváření nebo úpravách. |

| Použít popisky na skupiny Microsoft Teams a Microsoft 365 | Až budete připraveni, zahrňte do rozsahu nasazení označování skupiny Microsoft Teams a Microsoft 365. |

Základní zásady prevence ztráty dat (DLP)

| Zdroj | Popis |

|---|---|

| Prevence ztráty dat | Začít s DLP zásadami. Doporučujeme začít s "soft" zásadami ochrany před únikem informací, které poskytují upozornění, ale neblokují akce nebo většinou blokují akce a zároveň umožňují uživatelům přepsat zásadu. To vám umožní posoudit dopad těchto zásad bez poškození produktivity. Zásady můžete vyladit tak, aby byly přísnější, protože získáte jistotu o jejich přesnosti a kompatibilitě s obchodními potřebami. |

Nastavení zabezpečených týmů pro interní a externí sdílení dat s obchodními partnery

Pokud jste identifikovali projekty nebo data, která vyžadují vysoce citlivou ochranu, popisují tyto zdroje informací, jak to nastavit v Microsoft Teams. Pokud jsou data uložená v SharePoint bez přidruženého týmu, postupujte podle pokynů v těchto zdrojích pro nastavení SharePoint.

| Zdroj | Popis |

|---|---|

| Konfigurace týmů s ochranou pro vysoce citlivá data | Poskytuje předběžná doporučení pro zabezpečení projektů s vysoce citlivými daty, včetně zabezpečení a správy přístupu hostů (vaši partneři, kteří s vámi můžou na těchto projektech spolupracovat). |

Fáze 3

V této fázi budete dál zavádět schéma klasifikace dat, které jste zpřesněli. Použijete také ochranu, kterou jste naplánovali.

Po přidání ochrany k popisku (například šifrování a správa přístupových práv):

- Všechny dokumenty, které nově obdrží popisek, zahrnují ochranu.

- Všechny dokumenty uložené v SharePoint Online nebo OneDrive, které obdržely popisek před přidanou ochranou, má ochranu použitou při otevření nebo stažení dokumentu.

Soubory v klidovém stavu ve službě nebo umístěné na počítači uživatele nedostávají ochranu, která byla přidána do popisku po označení těchto souborů. Jinými slovy, pokud byl soubor dříve označený a pak později přidáte ochranu popisku, ochrana se u těchto souborů nepoužije.

Přidání ochrany k popiskům

| Zdroj | Popis |

|---|---|

| Dozvědět se více o označeních citlivosti | V tomto článku najdete mnoho způsobů, jak nakonfigurovat konkrétní popisky pro aplikaci ochrany. Doporučujeme začít se základními zásadami, jako je "šifrovat jenom" pro e-maily a "všichni zaměstnanci – úplné řízení" pro dokumenty. Tyto zásady poskytují silné úrovně ochrany a zároveň poskytují uživatelům jednoduché způsoby, když najdou situace, kdy zavedení šifrování způsobuje problémy s kompatibilitou nebo konflikty s obchodními požadavky. Omezení můžete postupně utáhnout později, jakmile získáte jistotu a porozumění způsobu, jakým uživatelé potřebují využívat citlivá data. |

| Běžné scénáře popisků citlivosti | Podívejte se na tento seznam scénářů podporovaných popisky citlivosti. |

Zavedení automatického označování v aplikacích Office

| Zdroj | Popis |

|---|---|

| Aplikujte popisek citlivosti na obsah automaticky | Automaticky přiřaďte popisek k souborům a e-mailům, když odpovídá zadaným podmínkám. Je doporučeno, abyste nejprve nakonfigurovali štítky tak, aby uživatelům poskytovaly interaktivní doporučení k popisování. Jakmile potvrdíte, že jsou obecně přijaty, přepněte je na automatické aplikování štítku. |

Rozšíření zásad ochrany před únikem informací napříč Microsoft 365

| Zdroj | Popis |

|---|---|

| Prevence ztráty dat | Pokračujte v těchto krocích k použití ochrany před únikem informací v prostředí Microsoft 365, rozšíření zásad na více umístění a služeb a zpřísnění akcí pravidel odebráním zbytečných výjimek. |

Implementace základních zásad pro správu insiderských rizik

| Zdroj | Popis |

|---|---|

| Správa insiderských rizik | Začněte s doporučenými akcemi. Můžete začít použitím šablon zásad pro rychlý start, včetně řešení problémů s krádeží dat odcházejícími uživateli. |

Fáze 4

V této fázi rozšíříte ochranu, kterou jste vyvinuli v Microsoft 365, na data v aplikacích SaaS. Také přejdete na automatizaci co nejvíce klasifikace dat a zásad správného řízení.

Rozšiřte popisky a ochranu na data v aplikacích SaaS, včetně DLP

| Zdroj | Popis |

|---|---|

| Nasazení ochrany informací pro aplikace SaaS | Pomocí Microsoft Defender for Cloud Apps rozšíříte schéma klasifikace, které jste vytvořili, s možnostmi Microsoft 365 pro ochranu dat v aplikacích SaaS. |

Rozšíření automatizované klasifikace

| Zdroj | Popis |

|---|---|

| Aplikujte popisek citlivosti na obsah automaticky | Pokračujte v implementaci automatizovaných metod pro aplikaci štítků na vaše data. Můžete je rozšířit na neaktivní uložené dokumenty v SharePoint, OneDrive a Teams a na e-maily, které uživatelé odesílají nebo přijímají. |

Rozšíření popisků a ochrany na data v místních úložištích

| Zdroj | Popis |

|---|---|

| Microsoft 365 Purview Skener ochrany informací | Kontrolovat data v místních úložištích, včetně sdílených složek Microsoft Windows a SharePoint Server Skener ochrany informací může zkontrolovat všechny soubory, které Windows mohou indexovat. Pokud jste nakonfigurovali popisky citlivosti tak, aby použily automatickou klasifikaci, může skener označit zjištěné soubory, aby tuto klasifikaci použil, a volitelně použít nebo odebrat ochranu. |

Ochrana dat organizace v cloudové infrastruktuře

| Zdroj | Popis |

|---|---|

| Microsoft Purview dokumentace ke správě dat | Zjistěte, jak používat portál zásad správného řízení Microsoft Purview, aby vaše organizace našla, porozuměla, řídila a využívala zdroje dat. Kurzy, reference k rozhraní REST API a další dokumentace ukazují, jak naplánovat a nakonfigurovat úložiště dat, kde můžete zjistit dostupné zdroje dat a spravovat používání práv. |

Plán přechodu na cloud

Plán přechodu je nezbytným požadavkem pro úspěšný přechod na cloud. Mezi klíčové atributy úspěšného plánu přechodu pro ochranu dat patří:

- Strategie a plánování jsou sladěné: Při vytváření plánů testování, pilotního nasazení a zavádění možností klasifikace a ochrany dat v rámci digitálních aktiv nezapomeňte znovu přejít ke strategii a cílům, abyste zajistili soulad vašich plánů. To zahrnuje prioritu sad dat, cíle ochrany dat a cílové milníky.

- Plán je iterativní: Když začnete s zaváděním plánu, dozvíte se mnoho věcí o vašem prostředí a sadě funkcí, které používáte. V každé fázi zavádění se znovu podívejte na výsledky v porovnání s cíli a vylaďte plány. To může zahrnovat revizi dřívějších prací k vyladění zásad, například.

- Školení zaměstnanců a uživatelů je dobře naplánováno: Od pracovníků správy po helpdesk a vaše uživatele jsou všichni vyškoleni tak, aby byli úspěšní při identifikaci a ochraně údajů.

Další informace z Cloud Adoption Framework pro Azure najdete v tématu Plán přechodu na cloud.

Fáze připravenosti

Diagram procesu přijetí pro jeden cíl nebo sadu cílů se zvýrazněnou fází Připraveno

Pomocí dříve uvedených prostředků upřednostněte svůj plán pro identifikaci a ochranu citlivých dat. Ochrana citlivých obchodních dat představuje jednu z vrstev ve vaší strategii nasazení nulová důvěra (Zero Trust) s více vrstvami.

Fázovaný přístup doporučený v tomto článku zahrnuje kaskádovou práci metodickým způsobem napříč vašimi digitálními aktivy. V této fázi připravenosti se vraťte k těmto prvkům plánu, abyste měli jistotu, že všechno je připravené:

- Data citlivá pro vaši organizaci jsou dobře definovaná. Tyto definice budete pravděpodobně upravovat při hledání dat a analýze výsledků.

- Máte jasnou mapu, u jakých datových sad a aplikací začít, a máte nastavený plán pro rozšíření rozsahu vaší práce, dokud nezahrne celou vaši digitální oblast.

- Byly identifikovány a zdokumentovány úpravy předepsaných technických pokynů, které jsou vhodné pro vaši organizaci a prostředí.

Tento seznam shrnuje metodický proces vysoké úrovně pro tuto práci:

- Seznamte se s možnostmi klasifikace dat, jako jsou typy citlivých informací, trénovatelné klasifikátory, popisky citlivosti a zásady ochrany před únikem informací.

- Začněte tyto funkce používat s daty v Microsoft 365 službách. Tato zkušenost vám pomůže upřesnit schéma.

- Zaveďte klasifikaci do aplikací Office.

- Zaměřte se na ochranu dat na zařízeních experimentováním a zavedením DLP pro koncové body.

- Rozšiřte možnosti, které jste zpřesnili ve svém prostředí Microsoft 365, na data v cloudových aplikacích pomocí Defenderu pro cloudové aplikace.

- Zjišťování a použití ochrany místních dat pomocí skeneru Microsoft Purview Information Protection

- Pomocí Microsoft Purview správy dat můžete zjišťovat a chránit data ve službách cloudového úložiště dat, včetně Azure Blobs, Cosmos DB, databází SQL a Amazon Web Services S3.

Tento diagram znázorňuje proces.

Diagram procesu identifikace a ochrany citlivých dat

Vaše priority pro zjišťování a ochranu dat se můžou lišit.

Všimněte si následujících závislostí na jiných obchodních scénářích:

- Rozšíření ochrany informací na zařízení koncových bodů vyžaduje koordinaci s Intune (součástí článku Zabezpečené vzdálené a hybridní práce ).

- Rozšíření ochrany informací na data v aplikacích SaaS vyžaduje Microsoft Defender for Cloud Apps. Pilotní nasazení a nasazení Defenderu for Cloud Apps je součástí scénáře Prevence nebo omezení obchodních škod způsobených porušením zabezpečení .

Při finalizaci plánů přijetí se nezapomeňte vrátit k průvodci Nasazení řešení ochrany informací s Microsoft Purview pro kontrolu doporučení a doladění své strategie.

Fáze přijetí

Diagram procesu přijetí pro jeden cíl nebo sadu cílů se zvýrazněnou fází Přijetí

Microsoft doporučuje kaskádový a iterativní přístup ke zjišťování a ochraně citlivých dat. Díky tomu můžete upřesnit strategii a zásady při zvyšování přesnosti výsledků. Začněte například pracovat na schématu klasifikace a ochrany při zjišťování a identifikaci citlivých dat. Data, která zjistíte, informují schéma a schéma vám pomohou zlepšit nástroje a metody, které používáte ke zjišťování citlivých dat. Podobně při testování a pilotním nasazení schématu vám výsledky pomůžou zlepšit zásady ochrany, které jste vytvořili dříve. Před zahájením další fáze nemusíte čekat na dokončení jedné fáze. Výsledky jsou efektivnější, pokud budete iterovat po cestě.

Diagram procesu technického přijetí ochrany informací

Řídit a spravovat fáze

Diagram procesu přijetí pro jeden cíl nebo sadu cílů se zvýrazněnou fází řízení a správy

Zásady správného řízení dat vaší organizace jsou iterativní proces. Promyšleným vytvořením klasifikačního schématu a jeho zavedením ve vašich digitálních aktivech jste vytvořili základ. Následující cvičení vám pomůžou začít vytvářet počáteční plán správy pro tuto nadaci:

- Vytvoření metodologie: Vytvořte základní metodologii pro kontrolu vašeho schématu, způsob jeho použití v rámci digitálních aktiv a úspěšnost výsledků. Rozhodněte se, jak budete monitorovat a vyhodnocovat úspěch protokolu ochrany informací, včetně aktuálního stavu a budoucího stavu.

- Vytvoření počátečního základu zásad správného řízení: Začněte svou cestu k zásadám správného řízení s malou, snadno implementovanou sadou nástrojů zásad správného řízení. Tento počáteční základ zásad správného řízení se nazývá minimální realizovatelný produkt (MVP).

- Vylepšení počátečního základu zásad správného řízení: Iterativním přidáním ovládacích prvků zásad správného řízení za účelem řešení hmatatelných rizik při postupu směrem ke koncovému stavu.

Microsoft Purview poskytuje několik možností, které vám pomůžou řídit vaše data, včetně následujících:

- Zásady uchovávání informací

- Možnosti uchovávání a archivace poštovní schránky

- Správa záznamů pro sofistikovanější zásady uchovávání a odstraňování a plány

Podívejte se na Správa dat pomocí Microsoft Purview. Průzkumník aktivit navíc poskytuje přehled o tom, jaký obsah byl zjištěn a označen a kde se obsah nachází. U aplikací SaaS poskytuje Microsoft Defender for Cloud Apps podrobné sestavy pro citlivá data, která se přesouvají do a z aplikací SaaS. Podívejte se na mnoho kurzů v knihovně obsahu Microsoft Defender for Cloud Apps.

Další kroky

- přehled architektury přechodu na nulová důvěra (Zero Trust)

- rychle modernizovat stav zabezpečení

- Zajištění bezpečné práce na dálku a hybridní práce

- Zabránit nebo snížit škody na podnikání způsobené narušením

- splnění zákonných požadavků a požadavků na dodržování předpisů

Zdroje ke sledování průběhu

Pro některý z nulová důvěra (Zero Trust) obchodních scénářů můžete použít následující zdroje sledování průběhu.

| Prostředek sledování průběhu | To vám pomůže... | Určeno pro... |

|---|---|---|

| Plán scénáře přechodu ke stažení Visio soubor nebo PDF Příklad plánu a fázové mřížky znázorňující fáze a cíle |

Snadno pochopíte vylepšení zabezpečení pro každý obchodní scénář a úroveň úsilí pro etapy a cíle plánovací fáze. | Vedoucí projektů obchodních scénářů, vedoucí pracovníci podniku a další zainteresované strany. |

| nulová důvěra (Zero Trust) sledování implementace stáhnutelnou PowerPointovou prezentaci |

Sledujte průběh fázemi a cíli fáze plánu. | Vedoucí projektů obchodních scénářů, vedoucí pracovníci podniku a další zainteresované strany. |

| Cíle a úkoly obchodního scénáře ke stažení excelový sešit Příklad excelového listu zobrazující fáze, cíle a úkoly |

Přiřaďte vlastnictví a sledujte svůj postup v jednotlivých fázích, cílech a úkolech fáze Plánu. | Vedoucí projektu obchodního scénáře, vedoucí IT a implementátoři IT. |

Pro další zdroje se podívejte na hodnocení nulová důvěra (Zero Trust) a sledování pokroku.