Model akses perusahaan

Dokumen ini menjelaskan model akses perusahaan keseluruhan yang mencakup konteks bagaimana strategi akses istimewa cocok. Untuk peta strategi tentang cara mengadopsi strategi akses istimewa, lihat rencana modernisasi cepat (RaMP). Untuk panduan implementasi untuk menyebarkan ini, lihat penyebaran akses istimewa

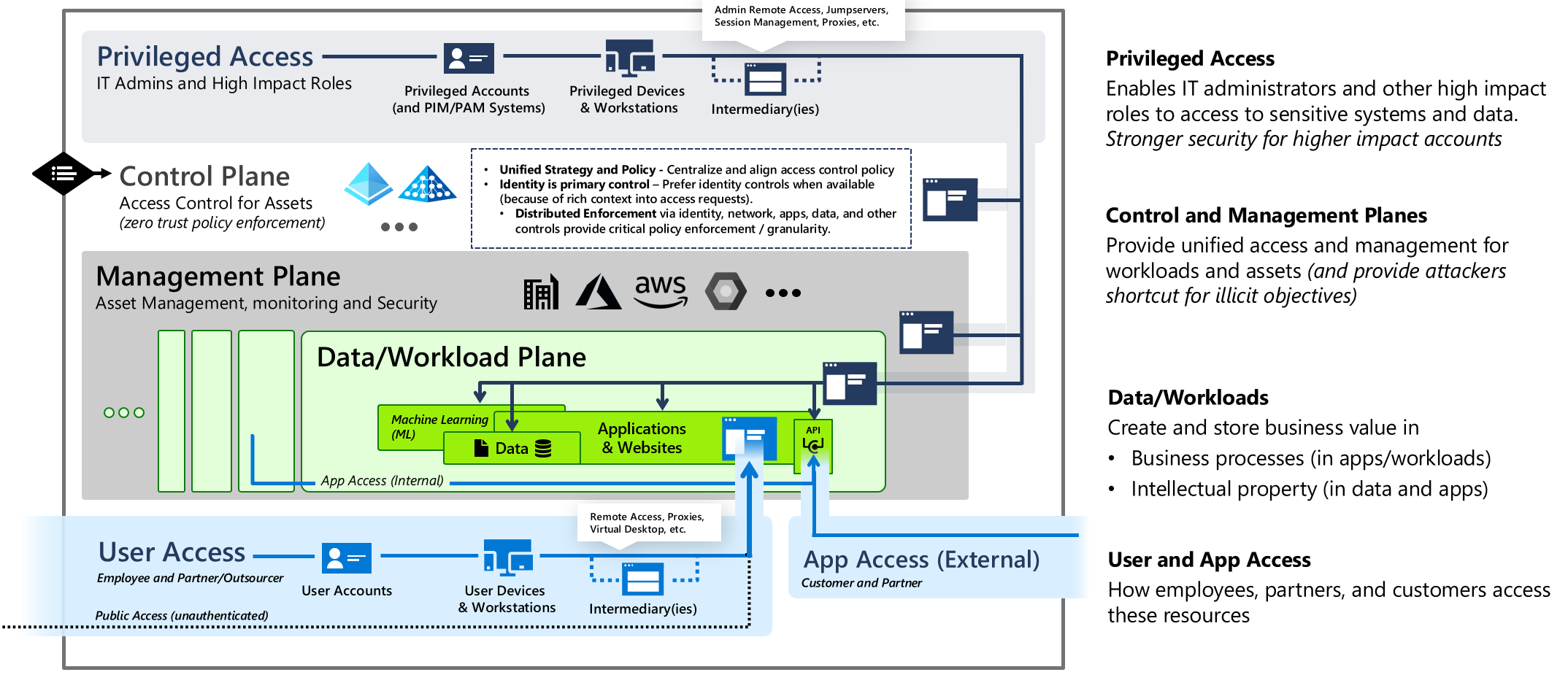

Strategi akses istimewa adalah bagian dari strategi kontrol akses perusahaan secara keseluruhan. Model akses perusahaan ini menunjukkan bagaimana akses istimewa cocok dengan model akses perusahaan secara keseluruhan.

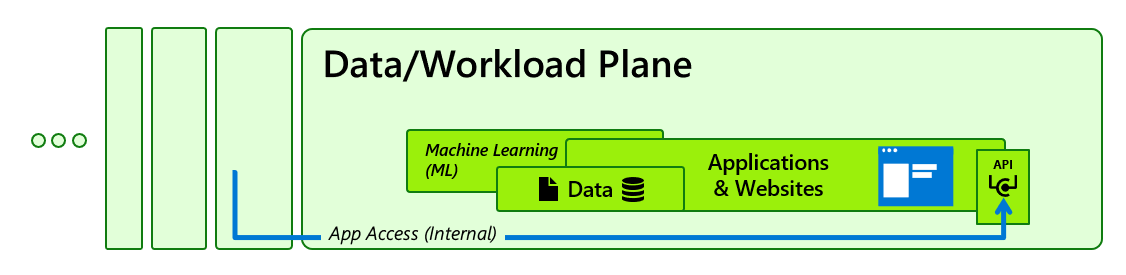

Penyimpanan utama nilai bisnis yang harus dilindungi organisasi berada di bidang Data/Beban Kerja:

Aplikasi dan data biasanya menyimpan persentase besar dari organisasi:

- Proses bisnis dalam aplikasi dan beban kerja

- Kekayaan intelektual dalam data dan aplikasi

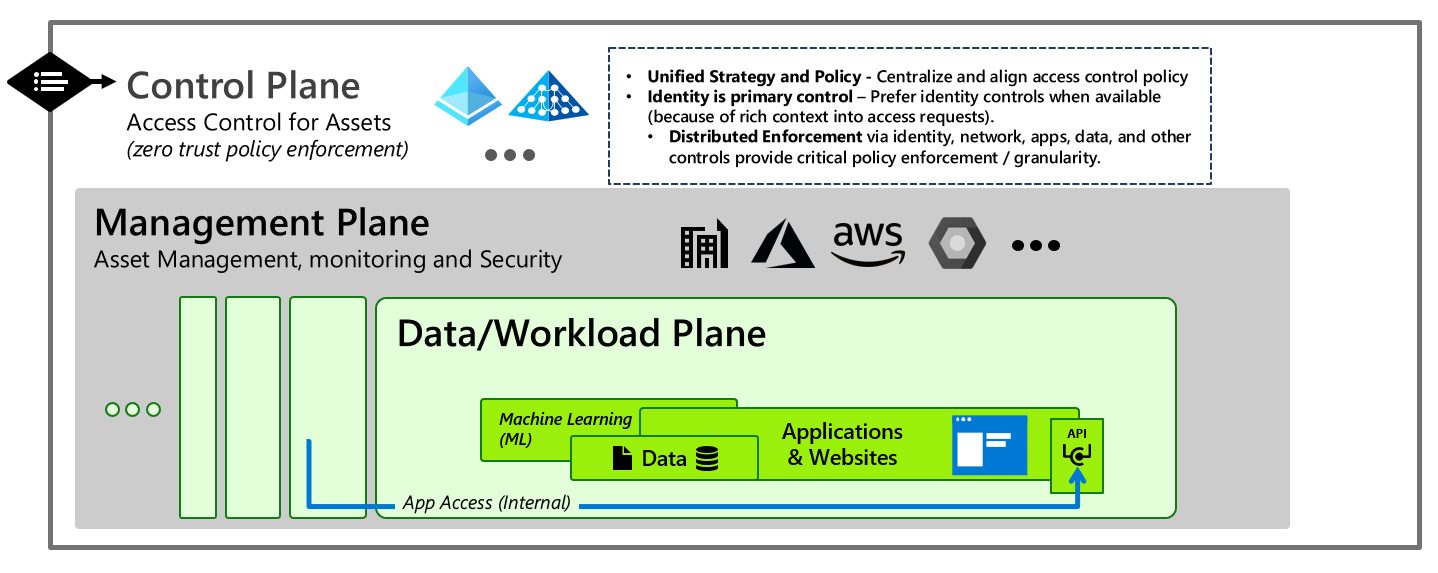

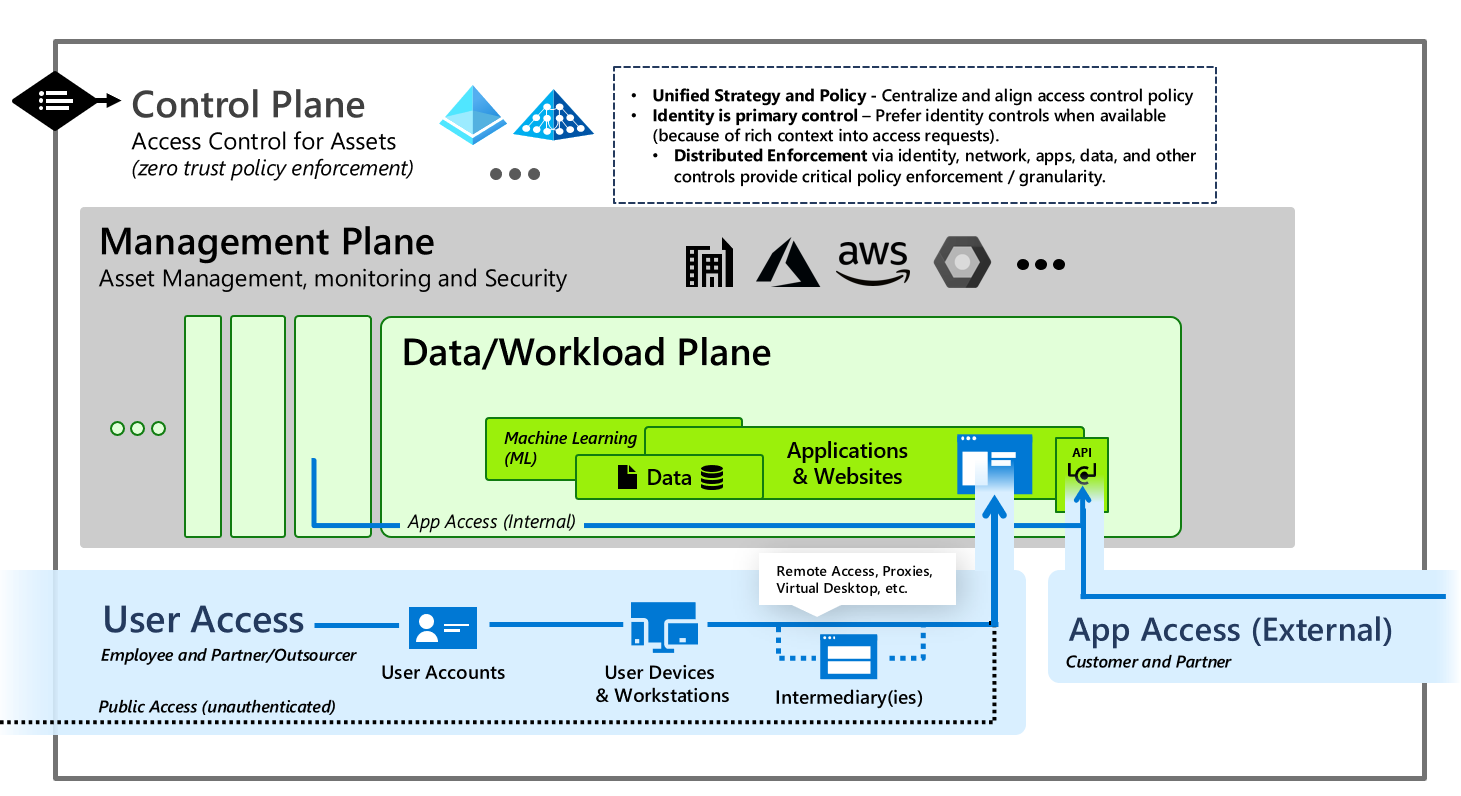

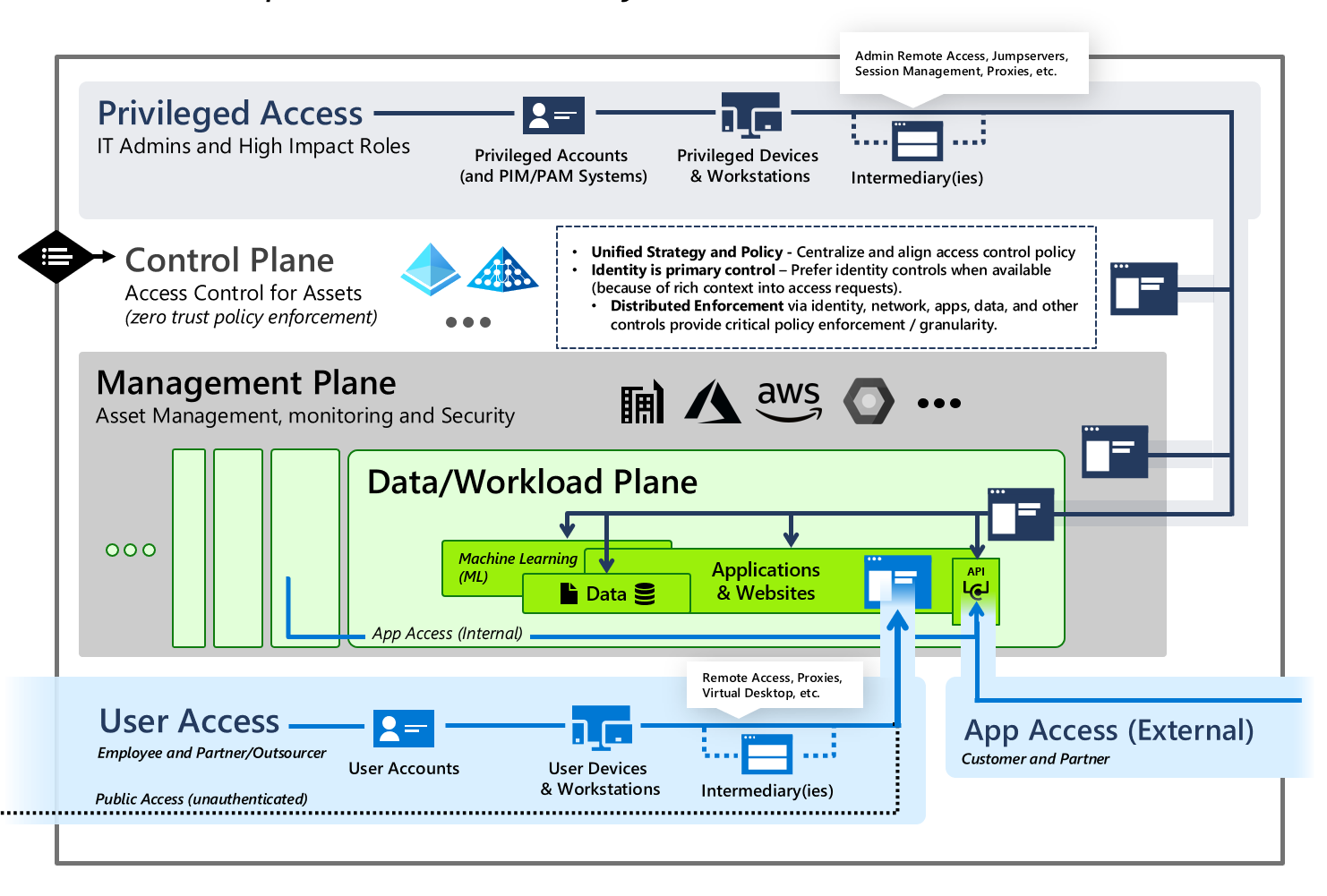

Organisasi IT perusahaan mengelola dan mendukung beban kerja dan infrastruktur tempat mereka dihosting, baik lokal, di Azure, atau penyedia cloud pihak ketiga, membuat bidang manajemen. Menyediakan kontrol akses yang konsisten ke sistem ini di seluruh perusahaan memerlukan sarana kontrol berdasarkan sistem identitas perusahaan terpusat, sering dilengkapi dengan kontrol akses jaringan untuk sistem yang lebih lama seperti perangkat teknologi operasional (OT).

Masing-masing bidang ini memiliki kontrol atas data dan beban kerja berdasarkan fungsinya, menciptakan jalur yang menarik bagi penyerang untuk menyalahgunakan jika mereka dapat mengendalikan salah satu bidang.

Agar sistem ini menciptakan nilai bisnis, mereka harus dapat diakses oleh pengguna internal, mitra, dan pelanggan yang menggunakan stasiun kerja atau perangkat mereka (sering menggunakan solusi akses jarak jauh) - membuat jalur akses pengguna. Mereka juga harus sering tersedia secara terprogram melalui antarmuka pemrograman aplikasi (API) untuk memfasilitasi otomatisasi proses, membuat jalur akses aplikasi.

Akhirnya, sistem ini harus dikelola dan dikelola oleh staf IT, pengembang, atau lainnya di organisasi, menciptakan jalur akses istimewa. Karena tingkat kontrol yang tinggi yang mereka berikan atas aset penting bisnis dalam organisasi, jalur ini harus dilindungi dengan ketat dari kompromi.

Memberikan kontrol akses yang konsisten dalam organisasi yang memungkinkan produktivitas dan mengurangi risiko mengharuskan Anda untuk

- Menerapkan prinsip Zero Trust pada semua akses

- Asumsikan Pelanggaran komponen lain

- Validasi kepercayaan eksplisit

- Akses hak istimewa minimum

- Penegakan kebijakan dan keamanan pervasif di seluruh

- Akses internal dan eksternal untuk memastikan aplikasi kebijakan yang konsisten

- Semua metode akses termasuk pengguna, admin, API, akun layanan, dll.

- Mengurangi eskalasi hak istimewa yang tidak sah

- Menerapkan hierarki – untuk mencegah kontrol pesawat yang lebih tinggi dari bidang yang lebih rendah (melalui serangan atau penyalahgunaan proses yang sah)

- Sarana kontrol

- Manajemen plane

- Bidang data/beban kerja

- Terus mengaudit kerentanan konfigurasi yang memungkinkan eskalasi yang tidak disengaja

- Memantau dan menanggapi anomali yang dapat mewakili potensi serangan

- Menerapkan hierarki – untuk mencegah kontrol pesawat yang lebih tinggi dari bidang yang lebih rendah (melalui serangan atau penyalahgunaan proses yang sah)

Evolusi dari model tingkat AD warisan

Model akses perusahaan menggantikan dan menggantikan model tingkat warisan yang difokuskan pada berisi eskalasi hak istimewa yang tidak sah di lingkungan Windows Server Active Directory lokal.

Model akses perusahaan menggabungkan elemen-elemen ini serta persyaratan manajemen akses penuh dari perusahaan modern yang mencakup lokal, beberapa cloud, akses pengguna internal atau eksternal, dan banyak lagi.

Perluasan cakupan tingkat 0

Tingkat 0 diperluas untuk menjadi sarana kontrol dan mengatasi semua aspek kontrol akses, termasuk jaringan di mana itu adalah satu-satunya opsi kontrol akses terbaik, seperti opsi OT warisan

Pemisahan Tingkat 1

Untuk meningkatkan kejelasan dan aksibilitas, apa itu tingkat 1 sekarang dibagi menjadi area berikut:

- Bidang manajemen – untuk fungsi manajemen TI di seluruh perusahaan

- Bidang Data/Beban Kerja – untuk manajemen per beban kerja, yang terkadang dilakukan oleh personel IT dan terkadang oleh unit bisnis

Pemisahan ini memastikan fokus untuk melindungi sistem penting bisnis dan peran administratif yang memiliki nilai bisnis intrinsik tinggi, tetapi kontrol teknis terbatas. Selain itu, pemisahan ini lebih baik mengakomodasi pengembang dan model DevOps vs. terlalu berfokus pada peran infrastruktur klasik.

Pemisahan Tingkat 2

Untuk memastikan cakupan akses aplikasi dan berbagai model mitra dan pelanggan, Tier 2 dibagi menjadi area berikut:

- Akses pengguna – yang mencakup semua skenario akses B2B, B2C, dan publik

- Akses aplikasi – untuk mengakomodasi jalur akses API dan permukaan serangan yang dihasilkan