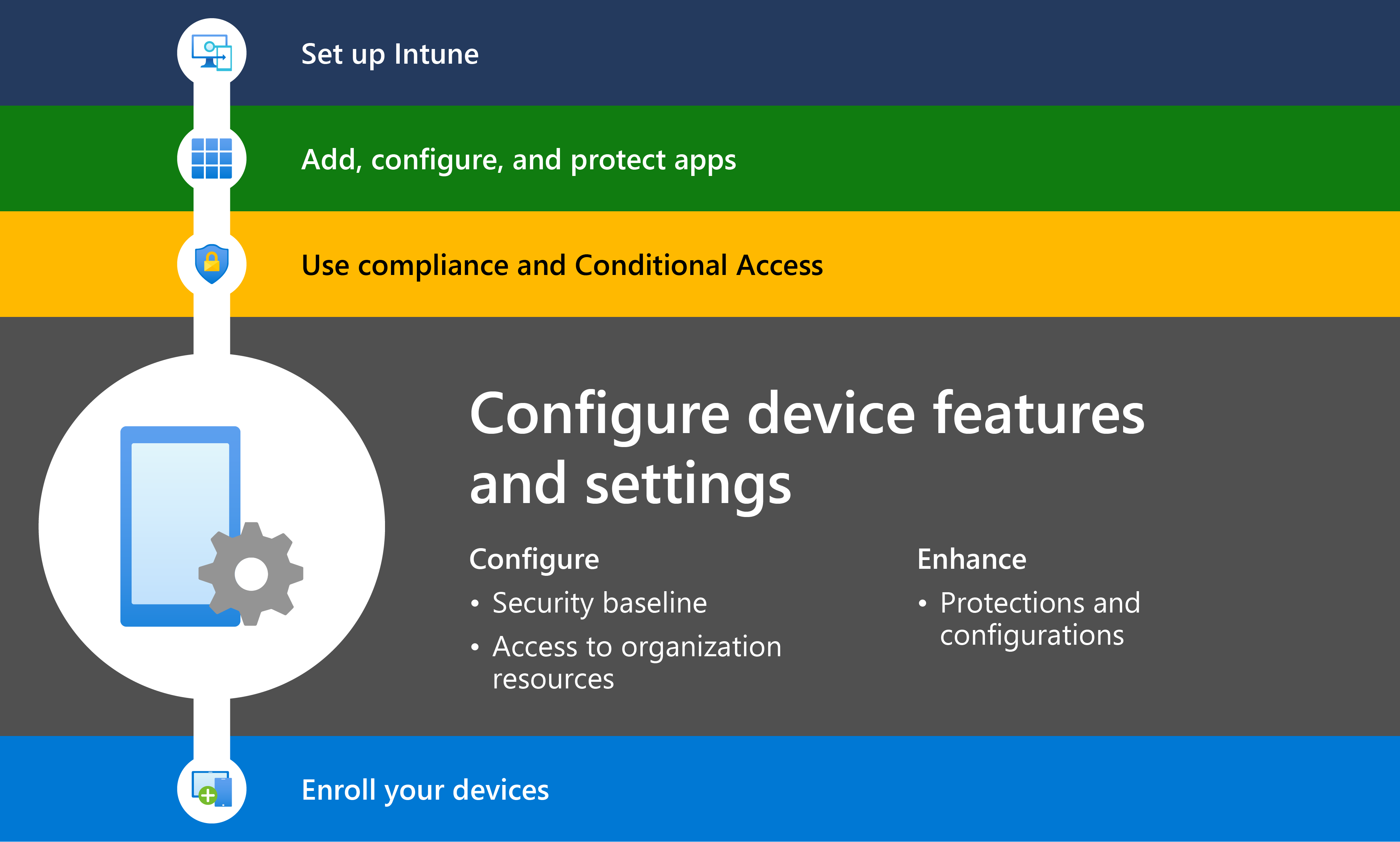

Passaggio 4: Configurare le funzionalità e le impostazioni dei dispositivi per proteggere i dispositivi e accedere alle risorse

Finora è stata configurata la sottoscrizione di Intune, sono stati creati criteri di protezione delle app e sono stati creati criteri di conformità dei dispositivi.

In questo passaggio si è pronti per configurare un set minimo o di base di funzionalità di sicurezza e dispositivo che tutti i dispositivi devono avere.

Questo articolo si applica a:

- Android

- iOS/iPadOS

- macOS

- Windows

Quando si creano profili di configurazione del dispositivo, sono disponibili diversi livelli e tipi di criteri. Questi livelli sono i criteri minimi consigliati da Microsoft. Sapere che l'ambiente e le esigenze aziendali possono essere diversi.

Livello 1 - Configurazione minima del dispositivo: in questo livello Microsoft consiglia di creare criteri che:

- Concentrarsi sulla sicurezza dei dispositivi, tra cui l'installazione di antivirus, la creazione di criteri password sicuri e l'installazione regolare degli aggiornamenti software.

- Concedere agli utenti l'accesso alla posta elettronica dell'organizzazione e l'accesso sicuro controllato alla rete, ovunque si trovino.

Livello 2 - Configurazione avanzata del dispositivo: in questo livello, Microsoft consiglia di creare criteri che:

- Espandere la sicurezza del dispositivo, inclusa la configurazione della crittografia del disco, l'abilitazione dell'avvio sicuro e l'aggiunta di altre regole password.

- Usare le funzionalità e i modelli predefiniti per configurare altre impostazioni importanti per l'organizzazione, inclusa l'analisi degli oggetti Criteri di gruppo locali.

Livello 3 - Configurazione elevata del dispositivo: in questo livello, Microsoft consiglia di creare criteri che:

- Passare all'autenticazione senza password, tra cui l'uso di certificati, la configurazione dell'accesso Single Sign-On (SSO) alle app, l'abilitazione dell'autenticazione a più fattori (MFA) e la configurazione di Microsoft Tunnel.

- Aggiungere livelli aggiuntivi di sicurezza usando la modalità criteri comuni android o la creazione di criteri DFCI per i dispositivi Windows.

- Usare le funzionalità predefinite per configurare dispositivi in modalità tutto schermo, dispositivi dedicati, dispositivi condivisi e altri dispositivi specializzati.

- Distribuire script della shell esistenti.

Questo articolo elenca i diversi livelli di criteri di configurazione dei dispositivi che le organizzazioni devono usare. La maggior parte di questi criteri in questo articolo è incentrata sull'accesso alle risorse e alla sicurezza dell'organizzazione.

Queste funzionalità vengono configurate nei profili di configurazione del dispositivo nell'interfaccia di amministrazione di Microsoft Intune. Quando i profili di Intune sono pronti, possono essere assegnati agli utenti e ai dispositivi.

Livello 1- Creare la baseline di sicurezza

Per proteggere i dati e i dispositivi dell'organizzazione, è possibile creare criteri diversi incentrati sulla sicurezza. È consigliabile creare un elenco di funzionalità di sicurezza che tutti gli utenti e/o tutti i dispositivi devono avere. Questo elenco è la baseline di sicurezza.

Nella baseline, come minimo, Microsoft consiglia i criteri di sicurezza seguenti:

- Installare antivirus (AV) e analizzare regolarmente la ricerca di malware

- Usare il rilevamento e la risposta

- Attivare il firewall

- Installare regolarmente gli aggiornamenti software

- Creare un criterio pin/password sicuro

Questa sezione elenca i servizi Intune e Microsoft che è possibile usare per creare questi criteri di sicurezza.

Per un elenco più granulare delle impostazioni di Windows e dei relativi valori consigliati, passare a Baseline di sicurezza di Windows.

Antivirus e analisi

✅ Installare il software antivirus e analizzare regolarmente la ricerca di malware

Tutti i dispositivi devono avere un software antivirus installato e devono essere regolarmente analizzati per individuare il malware. Intune si integra con i servizi di protezione dalle minacce mobili (MTD) di partner di terze parti che forniscono av av e analisi delle minacce. Per macOS e Windows, l'antivirus e l'analisi sono incorporati in Intune con Microsoft Defender per endpoint.

Opzioni dei criteri:

| Piattaforma | Tipo di criterio |

|---|---|

| Android Enterprise | - Partner mobile threat defense - Microsoft Defender per endpoint per Android può analizzare la ricerca di malware |

| iOS/iPadOS | Partner mobile threat defense |

| macOS | Profilo antivirus di Intune Endpoint Security (Microsoft Defender per endpoint) |

| Client Windows | - Baseline di sicurezza di Intune (scelta consigliata) - Profilo antivirus di Intune Endpoint Security (Microsoft Defender per endpoint) - Partner mobile threat defense |

Per altre informazioni su queste funzionalità, vedere:

- Android Enterprise:

- Integrazione di iOS/iPadOSMobile Threat Defense

- Criteri antivirusmacOS

- Windows:

Rilevamento e risposta

✅ Rilevare gli attacchi e agire su queste minacce

Quando si rilevano rapidamente le minacce, è possibile ridurre al minimo l'impatto della minaccia. Quando si combinano questi criteri con l'accesso condizionale, è possibile impedire a utenti e dispositivi di accedere alle risorse dell'organizzazione se viene rilevata una minaccia.

Opzioni dei criteri:

| Piattaforma | Tipo di criterio |

|---|---|

| Android Enterprise | - Partner mobile threat defense - Microsoft Defender per endpoint in Android |

| iOS/iPadOS | - Partner mobile threat defense - Microsoft Defender per endpoint in iOS/iPadOS |

| macOS | Non disponibile |

| Client Windows | - Baseline di sicurezza di Intune (scelta consigliata) - Profilo di risposta e rilevamento degli endpoint di Intune (Microsoft Defender per endpoint) - Partner mobile threat defense |

Per altre informazioni su queste funzionalità, vedere:

- Android Enterprise:

- iOS/iPadOS:

- Windows:

Firewall

✅ Abilitare il firewall in tutti i dispositivi

Alcune piattaforme includono un firewall predefinito e in altre potrebbe essere necessario installare un firewall separatamente. Intune si integra con servizi MTD (Mobile Threat Defense) partner di terze parti in grado di gestire un firewall per dispositivi Android e iOS/iPadOS. Per macOS e Windows, la sicurezza del firewall è integrata in Intune con Microsoft Defender per endpoint.

Opzioni dei criteri:

| Piattaforma | Tipo di criterio |

|---|---|

| Android Enterprise | Partner mobile threat defense |

| iOS/iPadOS | Partner mobile threat defense |

| macOS | Profilo del firewall di Intune Endpoint Security (Microsoft Defender per endpoint) |

| Client Windows | - Baseline di sicurezza di Intune (scelta consigliata) - Profilo firewall di Intune Endpoint Security (Microsoft Defender per endpoint) - Partner mobile threat defense |

Per altre informazioni su queste funzionalità, vedere:

- Integrazione di Android EnterpriseMobile Threat Defense

- Integrazione di iOS/iPadOSMobile Threat Defense

- Criteri del firewallmacOS

- Windows:

Criteri password

✅ Creare criteri password/PIN sicuri e bloccare i passcode semplici

I PIN sbloccano i dispositivi. Nei dispositivi che accedono ai dati dell'organizzazione, inclusi i dispositivi di proprietà personale, è necessario disporre di PIN/passcode avanzati e supportare la biometria per sbloccare i dispositivi. L'uso della biometria fa parte di un approccio senza password, consigliato.

Intune usa i profili di restrizioni del dispositivo per creare e configurare i requisiti delle password.

Opzioni dei criteri:

| Piattaforma | Tipo di criterio |

|---|---|

| Android Enterprise | Profilo di restrizioni dei dispositivi di Intune per gestire: - Password del dispositivo - Password del profilo di lavoro |

| Progetto Android Open-Source (AOSP) | Profilo delle restrizioni dei dispositivi di Intune |

| iOS/iPadOS | Profilo delle restrizioni dei dispositivi di Intune |

| macOS | Profilo delle restrizioni dei dispositivi di Intune |

| Client Windows | - Baseline di sicurezza di Intune (scelta consigliata) - Profilo delle restrizioni dei dispositivi di Intune |

Per un elenco delle impostazioni che è possibile configurare, passare a:

- Profilo delle restrizioni dei dispositivi Android Enterprise:

- Profilo di restrizioni > del dispositivo Android AOSP Password del dispositivo

- iOS/iPadOSProfilo > restrizioni del dispositivo Password

- macOS Profilo > restrizioni del dispositivo Password

- Windows:

Aggiornamenti software

✅ Installare regolarmente gli aggiornamenti software

Tutti i dispositivi devono essere aggiornati regolarmente e devono essere creati criteri per assicurarsi che questi aggiornamenti siano installati correttamente. Per la maggior parte delle piattaforme, Intune dispone di impostazioni dei criteri incentrate sulla gestione e l'installazione degli aggiornamenti.

Opzioni dei criteri:

| Piattaforma | Tipo di criterio |

|---|---|

| Dispositivi di proprietà dell'organizzazione Android Enterprise | Impostazioni di aggiornamento del sistema con il profilo delle restrizioni dei dispositivi di Intune |

| Dispositivi Android Enterprise di proprietà personale | Non disponibile Può usare i criteri di conformità per impostare un livello di patch minimo, una versione minima/massima del sistema operativo e altro ancora. |

| iOS/iPadOS | Criteri di aggiornamento di Intune |

| macOS | Criteri di aggiornamento di Intune |

| Client Windows | - Criteri di aggiornamenti delle funzionalità di Intune - Criteri per gli aggiornamenti accelerati di Intune |

Per altre informazioni su queste funzionalità e/o sulle impostazioni che è possibile configurare, vedere:

- Profilodi restrizioni > dei dispositivi Android Enterprise Aggiornamento del sistema

- Criteri di aggiornamento softwareiOS/iPadOS

- Criteri diaggiornamento software macOS

- Windows:

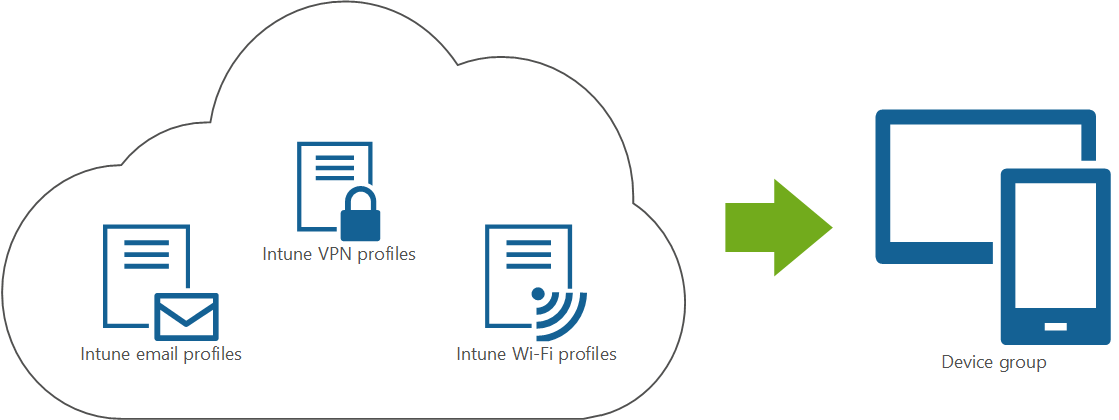

Livello 1: accedere alla posta elettronica dell'organizzazione, connettersi a VPN o Wi-Fi

Questa sezione è incentrata sull'accesso alle risorse nell'organizzazione. Queste risorse includono:

- Posta elettronica per gli account aziendali o dell'istituto di istruzione

- Connessione VPN per la connettività remota

- Wi-Fi connessione per la connettività locale

Posta elettronica

Molte organizzazioni distribuiscono profili di posta elettronica con impostazioni preconfigurate ai dispositivi utente.

✅ Connettersi automaticamente agli account di posta elettronica utente

Il profilo include le impostazioni di configurazione della posta elettronica che si connettono al server di posta elettronica.

A seconda delle impostazioni configurate, il profilo di posta elettronica può anche connettere automaticamente gli utenti alle impostazioni dei singoli account di posta elettronica.

✅ Usare app di posta elettronica a livello aziendale

I profili di posta elettronica in Intune usano app di posta elettronica comuni e diffuse, ad esempio Outlook. L'app di posta elettronica viene distribuita nei dispositivi utente. Dopo aver distribuito l'app, distribuire il profilo di configurazione del dispositivo di posta elettronica con le impostazioni che configurano l'app di posta elettronica.

Il profilo di configurazione del dispositivo di posta elettronica include le impostazioni che si connettono a Exchange.

✅ Accedere alla posta elettronica aziendale o dell'istituto di istruzione

La creazione di un profilo di posta elettronica è un criterio di base minimo comune per le organizzazioni con utenti che usano la posta elettronica nei propri dispositivi.

Intune include impostazioni di posta elettronica predefinite per dispositivi Android, iOS/iPadOS e client Windows. Quando gli utenti aprono l'app di posta elettronica, possono connettersi, autenticare e sincronizzare automaticamente gli account di posta elettronica dell'organizzazione nei dispositivi.

✅ Distribuire in qualsiasi momento

Nei nuovi dispositivi è consigliabile distribuire l'app di posta elettronica durante il processo di registrazione. Al termine della registrazione, distribuire i criteri di configurazione del dispositivo di posta elettronica.

Se si dispone di dispositivi esistenti, distribuire l'app di posta elettronica in qualsiasi momento e distribuire i criteri di configurazione del dispositivo di posta elettronica.

Introduzione ai profili di posta elettronica

Per iniziare:

Distribuire un'app di posta elettronica nei dispositivi. Per alcune indicazioni, vedere Aggiungere le impostazioni di posta elettronica ai dispositivi usando Intune.

Creare un profilo di configurazione del dispositivo di posta elettronica in Intune. A seconda dell'app di posta elettronica usata dall'organizzazione, il profilo di configurazione del dispositivo di posta elettronica potrebbe non essere necessario.

Per alcune indicazioni, vedere Aggiungere le impostazioni di posta elettronica ai dispositivi usando Intune.

Nel profilo di configurazione del dispositivo di posta elettronica configurare le impostazioni per la piattaforma:

-

I dispositivi di proprietà dell'organizzazione Android Enterprise non usano i profili di configurazione dei dispositivi di posta elettronica.

-

Assegnare il profilo di configurazione del dispositivo di posta elettronica agli utenti o ai gruppi di utenti.

VPN

Molte organizzazioni distribuiscono profili VPN con impostazioni preconfigurate ai dispositivi utente. La VPN connette i dispositivi alla rete interna dell'organizzazione.

Se l'organizzazione usa servizi cloud con autenticazione moderna e identità sicure, probabilmente non è necessario un profilo VPN. I servizi nativi del cloud non richiedono una connessione VPN.

Se le app o i servizi non sono basati sul cloud o non sono nativi del cloud, distribuire un profilo VPN per connettersi alla rete aziendale interna.

✅ Lavorare da qualsiasi luogo

La creazione di un profilo VPN è un criterio di base minimo comune per le organizzazioni con ruoli di lavoro remoti e ruoli di lavoro ibridi.

Quando gli utenti lavorano ovunque, possono usare il profilo VPN per connettersi in modo sicuro alla rete dell'organizzazione per accedere alle risorse.

Intune include impostazioni VPN predefinite per dispositivi client Android, iOS/iPadOS, macOS e Windows. Nei dispositivi utente, la connessione VPN viene visualizzata come connessione disponibile. Gli utenti lo selezionano. Inoltre, a seconda delle impostazioni nel profilo VPN, gli utenti possono autenticarsi e connettersi automaticamente alla VPN nei propri dispositivi.

✅ Usare app VPN di livello aziendale

I profili VPN in Intune usano app VPN aziendali comuni, ad esempio Check Point, Cisco, Microsoft Tunnel e altro ancora. L'app VPN viene distribuita nei dispositivi utente. Dopo aver distribuito l'app, distribuire il profilo di connessione VPN con le impostazioni che configurano l'app VPN.

Il profilo di configurazione del dispositivo VPN include impostazioni che si connettono al server VPN.

✅ Distribuire in qualsiasi momento

Nei nuovi dispositivi è consigliabile distribuire l'app VPN durante il processo di registrazione. Al termine della registrazione, distribuire i criteri di configurazione del dispositivo VPN.

Se si dispone di dispositivi esistenti, distribuire l'app VPN in qualsiasi momento e quindi distribuire i criteri di configurazione del dispositivo VPN.

Introduzione ai profili VPN

Per iniziare:

Distribuire un'app VPN nei dispositivi.

- Per un elenco delle app VPN supportate, passare a App di connessione VPN supportate in Intune.

- Per la procedura per aggiungere app a Intune, vedere Aggiungere app a Microsoft Intune.

Nel profilo di configurazione del dispositivo VPN configurare le impostazioni per la piattaforma:

Assegnare il profilo di configurazione del dispositivo VPN agli utenti o ai gruppi di utenti.

Wi-Fi

Molte organizzazioni distribuiscono profili Wi-Fi con impostazioni preconfigurate nei dispositivi utente. Se l'organizzazione dispone di una forza lavoro solo remota, non è necessario distribuire Wi-Fi profili di connessione. Wi-Fi profili sono facoltativi e vengono usati per la connettività locale.

✅ Connettersi in modalità wireless

Quando gli utenti lavorano da dispositivi mobili diversi, possono usare il profilo di Wi-Fi per connettersi in modo wireless e sicuro alla rete dell'organizzazione.

Il profilo include le impostazioni di configurazione Wi-Fi che si connettono automaticamente alla rete e/o all'SSID (identificatore del set di servizi). Gli utenti non devono configurare manualmente le impostazioni di Wi-Fi.

✅ Supporto dei dispositivi mobili in locale

La creazione di un profilo Wi-Fi è un criterio di base minimo comune per le organizzazioni con dispositivi mobili che funzionano in locale.

Intune include impostazioni di Wi-Fi predefinite per dispositivi client Android, iOS/iPadOS, macOS e Windows. Nei dispositivi utente, la connessione Wi-Fi viene visualizzata come connessione disponibile. Gli utenti lo selezionano. Inoltre, a seconda delle impostazioni nel profilo Wi-Fi, gli utenti possono autenticarsi e connettersi automaticamente al Wi-Fi nei propri dispositivi.

✅ Distribuire in qualsiasi momento

Nei nuovi dispositivi è consigliabile distribuire i criteri di configurazione del dispositivo Wi-Fi durante la registrazione dei dispositivi in Intune.

Se si dispone di dispositivi esistenti, è possibile distribuire i criteri di configurazione del dispositivo Wi-Fi in qualsiasi momento.

Introduzione ai profili Wi-Fi

Per iniziare:

Creare un profilo di configurazione del dispositivo Wi-Fi in Intune.

Configurare le impostazioni per la piattaforma:

Assegnare il profilo di configurazione del dispositivo Wi-Fi agli utenti o ai gruppi di utenti.

Livello 2 - Protezione e configurazione migliorate

Questo livello si espande su ciò che è stato configurato nel livello 1 e aggiunge maggiore sicurezza per i dispositivi. In questa sezione viene creato un set di criteri di livello 2 che configurano più impostazioni di sicurezza per i dispositivi.

Microsoft consiglia i criteri di sicurezza di livello 2 seguenti:

Abilitare la crittografia del disco, l'avvio protetto e il TPM nei dispositivi. Queste funzionalità combinate con un criterio PIN sicuro o lo sblocco biometrico sono consigliate a questo livello.

Nei dispositivi Android la crittografia del disco e Samsung Knox potrebbero essere integrate nel sistema operativo. La crittografia del disco potrebbe essere abilitata automaticamente quando si configurano le impostazioni della schermata di blocco. In Intune è possibile creare un criterio di restrizioni del dispositivo che configura le impostazioni della schermata di blocco.

Per un elenco delle impostazioni della password e della schermata di blocco che è possibile configurare, vedere gli articoli seguenti:

Scadere le password e regolare il riutilizzo delle password precedenti. Nel livello 1 è stato creato un pin o un criterio password sicuro. Se non è già stato fatto, assicurarsi di configurare i PIN & password per scadere e impostare alcune regole di riutilizzo delle password.

È possibile usare Intune per creare un criterio di restrizioni dei dispositivi o un criterio del catalogo delle impostazioni che configura queste impostazioni. Per altre informazioni sulle impostazioni della password che è possibile configurare, vedere gli articoli seguenti:

Nei dispositivi Android è possibile usare i criteri di restrizione dei dispositivi per impostare le regole delle password:

- Dispositivi di proprietà dell'organizzazione - Impostazioni della password del dispositivo

- Dispositivi di proprietà dell'organizzazione - Impostazioni della password del profilo di lavoro

- Dispositivi di proprietà personale - Impostazioni della password del profilo di lavoro

- Dispositivi di proprietà personale - Impostazioni della password del dispositivo

Intune include centinaia di impostazioni in grado di gestire le funzionalità e le impostazioni dei dispositivi, come la disabilitazione della fotocamera predefinita, il controllo delle notifiche, l'abilitazione del bluetooth, il blocco dei giochi e altro ancora.

È possibile usare i modelli predefiniti o il catalogo delle impostazioni per visualizzare e configurare le impostazioni.

I modelli di restrizioni dei dispositivi hanno molte impostazioni predefinite che possono controllare parti diverse dei dispositivi, tra cui sicurezza, hardware, condivisione dei dati e altro ancora.

È possibile usare questi modelli nelle piattaforme seguenti:

- Android

- iOS/iPadOS

- macOS

- Windows

Usare il catalogo Impostazioni per visualizzare e configurare tutte le impostazioni disponibili. È possibile usare il catalogo delle impostazioni nelle piattaforme seguenti:

- iOS/iPadOS

- macOS

- Windows

Usare i modelli amministrativi predefiniti, in modo analogo alla configurazione dei modelli ADMX in locale. È possibile usare i modelli ADMX nella piattaforma seguente:

- Windows

Se si usano oggetti Criteri di gruppo locali e si vuole sapere se queste stesse impostazioni sono disponibili in Intune, usare Criteri di gruppo analitica. Questa funzionalità analizza gli oggetti Criteri di gruppo e, a seconda dell'analisi, può importarli in un criterio di catalogo delle impostazioni di Intune.

Per altre informazioni, vedere Analizzare gli oggetti Criteri di gruppo locali e importarli in Intune.

Livello 3 - Protezione e configurazione elevate

Questo livello si espande su ciò che è stato configurato nei livelli 1 e 2. Aggiunge funzionalità di sicurezza aggiuntive usate nelle organizzazioni di livello aziendale.

Espandere l'autenticazione senza password per altri servizi usati dalla forza lavoro. Nel livello 1 è stata abilitata la biometria in modo che gli utenti possano accedere ai propri dispositivi con un'impronta digitale o un riconoscimento facciale. A questo livello espandere senza password in altre parti dell'organizzazione.

Usare i certificati per autenticare le connessioni di posta elettronica, VPN e Wi-Fi. I certificati vengono distribuiti a utenti e dispositivi e quindi usati dagli utenti per ottenere l'accesso alle risorse nell'organizzazione tramite le connessioni di posta elettronica, VPN e Wi-Fi.

Per altre informazioni sull'uso dei certificati in Intune, vedere:

Configurare l'accesso Single Sign-On (SSO) per un'esperienza più semplice quando gli utenti aprono app aziendali, come le app di Microsoft 365. Gli utenti accedono una sola volta e quindi accedono automaticamente a tutte le app che supportano la configurazione SSO.

Per informazioni sull'uso dell'accesso SSO in Intune e Microsoft Entra ID, vedere:

Usare l'autenticazione a più fattori (MFA). Quando si passa a senza password, L'autenticazione a più fattori aggiunge un ulteriore livello di sicurezza e consente di proteggere l'organizzazione dagli attacchi di phishing. È possibile usare MFA con app di autenticazione, ad esempio Microsoft Authenticator, o con una telefonata o un SMS. È anche possibile usare MFA quando gli utenti registrano i propri dispositivi in Intune.

L'autenticazione a più fattori è una funzionalità di Microsoft Entra ID e può essere usata con gli account Microsoft Entra. Per altre informazioni, vedere:

Configurare Microsoft Tunnel per i dispositivi Android e iOS/iPadOS. Microsoft Tunnel usa Linux per consentire a questi dispositivi l'accesso alle risorse locali usando l'autenticazione moderna e l'accesso condizionale.

Microsoft Tunnel usa Intune, Microsoft Entra ID e Active Directory Federation Services (AD FS). Per altre informazioni, vedere Microsoft Tunnel per Microsoft Intune.

Oltre a Microsoft Tunnel per i dispositivi registrati con Intune, è possibile usare Microsoft Tunnel for Mobile Application Management (Tunnel for MAM) per estendere le funzionalità del tunnel ai dispositivi Android e iOS/iPad non registrati con Intune. Tunnel per MAM è disponibile come componente aggiuntivo di Intune che richiede una licenza aggiuntiva.

Per altre informazioni, vedere Usare le funzionalità del componente aggiuntivo Intune Suite.

Usare i criteri LAPS (Local Administrator Password Solution) di Windows per gestire ed eseguire il backup dell'account amministratore locale predefinito nei dispositivi Windows. Poiché l'account amministratore locale non può essere eliminato e dispone di autorizzazioni complete per il dispositivo, la gestione dell'account amministratore predefinito di Windows è un passaggio importante per proteggere l'organizzazione. I criteri di Intune per Windows LAPS usano le funzionalità disponibili per i dispositivi Windows che eseguono la versione 21h2 o successiva.

Per altre informazioni, vedere Supporto di Intune per Windows LAPS.

Usare Microsoft Intune Endpoint Privilege Management (EPM) per ridurre la superficie di attacco dei dispositivi Windows. EPM consente di fare in modo che gli utenti eseguiti come utenti standard (senza diritti di amministratore) rimangano produttivi determinando quando tali utenti possono eseguire app in un contesto con privilegi elevati.

Le regole di elevazione di EPM possono essere basate su hash di file, regole del certificato e altro ancora. Le regole configurate consentono di garantire che solo le applicazioni previste e attendibili consentite possano essere eseguite con privilegi elevati. Le regole possono:

- Gestire i processi figlio creati da un'app.

- Supportare le richieste degli utenti per elevare un processo gestito.

- Consente l'elevazione automatica dei file che devono essere eseguiti senza interruzioni dell'utente.

Endpoint Privilege Management è disponibile come componente aggiuntivo di Intune che richiede una licenza aggiuntiva. Per altre informazioni, vedere Usare le funzionalità del componente aggiuntivo Intune Suite.

Usare la modalità Criteri comuni Android nei dispositivi Android usati da organizzazioni altamente sensibili, ad esempio enti pubblici.

Per altre informazioni su questa funzionalità, passare alla modalità Criteri comuni android.

Creare criteri che si applicano al livello del firmware di Windows. Questi criteri possono aiutare a impedire che il malware comunichi con i processi del sistema operativo Windows.

Per altre informazioni su questa funzionalità, vedere Usare i profili DFCI (Device Firmware Configuration Interface) nei dispositivi Windows.

Configurare chioschi multimediali, dispositivi condivisi e altri dispositivi specializzati:

Android Enterprise:

Amministratore del dispositivo Android

Usare e gestire i dispositivi Zebra con le estensioni di mobilità Zebra

Impostazioni del dispositivo da eseguire come chiosco multimediale

Importante

Microsoft Intune sta terminando il supporto per la gestione dell'amministratore di dispositivi Android nei dispositivi con accesso a Google Mobile Services (GMS) il 31 dicembre 2024. Dopo tale data, la registrazione del dispositivo, il supporto tecnico, le correzioni di bug e le correzioni di sicurezza non saranno disponibili. Se attualmente si usa la gestione dell'amministratore dei dispositivi, è consigliabile passare a un'altra opzione di gestione Android in Intune prima della fine del supporto. Per altre informazioni, vedere Termina il supporto per l'amministratore di dispositivi Android nei dispositivi GMS.

Distribuire script della shell:

Seguire i criteri di base minimi consigliati

- Configurare Microsoft Intune

- Aggiungere, configurare e proteggere le app

- Pianificare i criteri di conformità

- 🡺 Configurare le funzionalità del dispositivo (si è qui)

- Registrare i dispositivi