既存の Microsoft 365 のお客様である Microsoft Defender ポータルの試用版と評価ページhttps://security.microsoft.com、Office 365 プラン 2 のMicrosoft Defenderの機能を購入前に試すことができます。

Defender for Office 365 プラン 2 を試す前に、自分で質問する必要がある重要な質問がいくつかあります。

- Defender for Office 365 Plan 2 で自分に何ができるかを受動的に観察しますか (監査)

- Defender for Office 365 プラン 2 で検出された問題 (ブロック) に対して直接アクションを実行しますか?

- どちらの方法でも、Defender for Office 365 Plan 2 が何をしているのかを確認するにはどうすればよいですか?

- Defender for Office 365 Plan 2 を維持する決定を下す必要があるまでの期間はどれくらいですか?

この記事では、Organizationのニーズに最適な方法で Defender for Office 365 Plan 2 を試すことができるように、これらの質問に回答するのに役立ちます。

試用版の使用方法に関するコンパニオン ガイドについては、「試用版ユーザー ガイド: Office 365のMicrosoft Defender」を参照してください。

注:

Defender for Office 365の試用版と評価は、米国政府機関 (Microsoft 365 GCC、GCC High、DoD) またはMicrosoft 365 Education組織では利用できません。

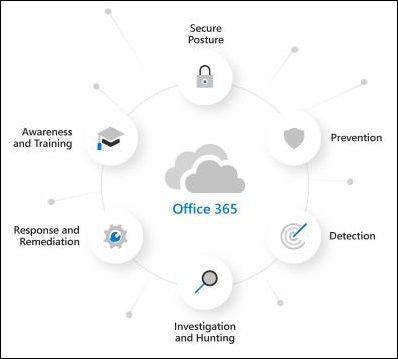

Defender for Office 365の概要

Defender for Office 365は、包括的な機能を提供することで、組織が企業をセキュリティで保護するのに役立ちます。 詳細については、「Office 365のMicrosoft Defender」を参照してください。

Defender for Office 365の詳細については、この対話型ガイドを参照してください。

この短いビデオを見て、Office 365のMicrosoft Defenderで短時間でより多くのことを行う方法の詳細を確認してください。

価格情報については、「Office 365のMicrosoft Defender」を参照してください。

Defender for Office 365の評価と評価のしくみ

ポリシー

Defender for Office 365には、クラウド メールボックスの既定の電子メール保護と、Defender for Office 365専用の機能が含まれています。

Microsoft 365 の電子メールおよびコラボレーション保護機能は、ポリシーを使用して実装されます。 Defender for Office 365専用のポリシーは、必要に応じて自動的に作成されます。

- フィッシング対策ポリシーにおける、なりすまし保護

- 電子メール メッセージの安全な添付ファイル

-

メール メッセージとMicrosoft Teamsの安全なリンク

- 安全なリンクは、メール フロー中に URL を爆発します。 特定の URL が爆発しないようにするには、適切な URL として URL を Microsoft に送信します。 手順については、「 Microsoft に適切な URL を報告する」を参照してください。

- 安全なリンクは、電子メール メッセージ本文の URL リンクをラップしません。

評価または試用版の資格は、Microsoft 365 にクラウド メールボックスが既に存在するため、既存の脅威ポリシーがメッセージに対して動作し続けることを意味します (たとえば、迷惑メール Email フォルダーにメッセージを送信したり、検疫したりします)。

これらの機能の既定の脅威ポリシーは常にオンになり、すべての受信者に適用され、カスタム脅威ポリシーの後に常に最後に適用されます。

Defender for Office 365の監査モードとブロック モード

Defender for Office 365 エクスペリエンスをアクティブまたはパッシブにしますか? 次のモードを使用できます。

監査モード: フィッシング対策 (偽装保護を含む)、安全な添付ファイル、および安全なリンクに対して特別な 評価ポリシー が作成されます。 これらの評価ポリシーは、脅威のみを 検出 するように構成されています。 Defender for Office 365は、レポートに有害なメッセージを検出しますが、メッセージは処理されません (たとえば、検出されたメッセージは検疫されません)。 これらの評価ポリシーの設定については、この記事の後半の 「監査モードのポリシー」 セクションで説明します。

注:

次の保護機能は 既定でオン になっていて、監査モードでも項目に対して アクションを実行 できます。

- 電子メール以外のワークロード (Microsoft Teams、SharePoint、OneDrive など) でのクリック保護の安全なリンク時間。

- Microsoft Teamsでの 0 時間自動消去 (ZAP)。

また、フィッシング対策保護 (なりすましと偽装)、安全なリンク保護、安全な添付ファイル保護を選択的にオンまたはオフにすることもできます。 手順については、「 評価設定の管理」を参照してください。

監査モードでは、https://security.microsoft.com/atpEvaluationの評価ページのMicrosoft Defenderの評価ポリシーによって検出された脅威Office 365特殊なレポートが提供されます。 これらのレポートについては、この記事の後半の 「監査モードのレポート 」セクションで説明します。

ブロック モード: 事前設定されたセキュリティ ポリシーのStandard テンプレートがオンになり、試用版に使用され、試用版に含めるために指定したユーザーがStandard事前設定されたセキュリティ ポリシーに追加されます。 Defender for Office 365は有害なメッセージを検出してアクションを実行します (たとえば、検出されたメッセージは検疫されます)。

既定で推奨される選択は、organization内のすべてのユーザーにOffice 365ポリシーの Defender のスコープを設定することです。 ただし、試用版のセットアップ中またはセットアップ後に、Microsoft Defender ポータルまたは Exchange Online PowerShell で、特定のユーザー、グループ、または電子メール ドメインにポリシーの割り当てを変更できます。

Defender for Office 365 Plan 2 の定期的なレポートと調査機能には、Defender for Office 365によって検出された脅威に関する情報が含まれています。 これらの機能については、この記事の後半の「 ブロック モードのレポート」 セクションで説明します。

使用可能なモードを決定する主な要因は次のとおりです。

次のセクションで説明するように、現在 Defender for Office 365 (プラン 1 またはプラン 2) があるかどうか。

次のシナリオで説明されているように、メールを Microsoft 365 organizationに配信する方法。

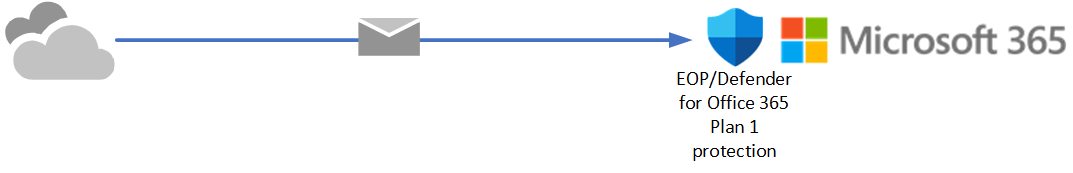

インターネットからのメールは Microsoft 365 に直接送信されますが、現在のサブスクリプションには、クラウド メールボックスまたは Defender for Office 365 プラン 1 の既定のメール保護しかありません。

これらの環境では、次のセクションで説明するように、ライセンスに応じて 監査モード または ブロック モード を使用できます。

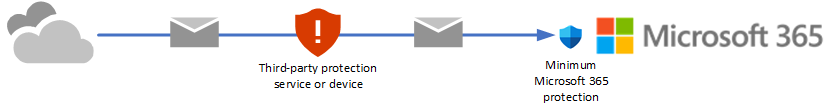

現在、クラウド メールボックスの電子メール保護に Microsoft 以外のサービスまたはデバイスを使用しています。 インターネットからのメールは、Microsoft 365 organizationに配信される前に、保護サービスを介して送信されます。 Microsoft 365 の保護は可能な限り低くなっています (完全に無効になることはありません。たとえば、マルウェアの保護は常に適用されます)。

これらの環境では、 監査モード のみを使用できます。 Defender for Office 365 Plan 2 を評価するためにメール フロー (MX レコード) を変更する必要はありません。

Defender for Office 365の評価と評価

Office 365 プラン 2 の Defender の評価と試用版の違いは何ですか? 彼らは同じではありませんか? ええ、はい、いいえ。 Microsoft 365 organizationのライセンスにより、すべての違いが生じます。

Defender for Office 365 プラン 2 なし: Microsoft Defender ポータルの次の場所から Defender for Office 365 Plan 2 エクスペリエンスを開始できます。

- https://security.microsoft.com/trialHorizontalHubの Microsoft 365 試用版ページ。

- https://security.microsoft.com/atpEvaluationのOffice 365評価ページのMicrosoft Defender。

評価または試用版のセットアップ中に、監査モード (評価ポリシー) またはブロック モード (Standard事前設定されたセキュリティ ポリシー) を選択できます。

使用する場所に関係なく、登録時に必要な Defender for Office 365 Plan 2 ライセンスが自動的にプロビジョニングされます。 Microsoft 365 管理センターでプラン 2 ライセンスを手動で取得して割り当てる必要はありません。

自動的にプロビジョニングされたライセンスは、90 日間有効です。 この 90 日間の意味は、organizationの既存のライセンスによって異なります。

Defender for Office 365 プラン 1 なし: すべての Defender for Office 365 プラン 2 機能 (特に脅威ポリシー) は、90 日間のみ使用できます。

Defender for Office 365 プラン 1: Defender for Office 365 プラン 2 で使用できるのと同じ脅威ポリシーが既にあります。フィッシング対策ポリシー、安全な添付ファイル ポリシー、および安全なリンク ポリシーでの偽装保護。

監査モード (評価ポリシー) またはブロック モード (Standard事前設定されたセキュリティ ポリシー) からの脅威ポリシーの有効期限が切れたり、90 日後に動作を停止したりすることはありません。 90 日後に終了する機能は、計画 1 では使用できない Defender for Office 365 Plan 2 の自動化、調査、修復、および教育機能です。

評価または評価版を監査モード (評価ポリシー) で設定した場合は、後でブロック モード (Standard事前設定されたセキュリティ ポリシー) に変換できます。 手順については、この記事の後半の「Standard保護に変換する」セクションを参照してください。

Defender for Office 365 プラン 2: 既に Defender for Office 365 プラン 2 (たとえば、Microsoft 365 E5 サブスクリプションの一部) がある場合、https://security.microsoft.com/trialHorizontalHubの Microsoft 365 試用版ページで Defender for Office 365を選択することはできません。

唯一のオプションは、https://security.microsoft.com/atpEvaluationの評価ページのMicrosoft Defenderで Defender for Office 365の評価Office 365設定することです。 さらに、評価は 監査モード (評価ポリシー) で自動的に設定されます。

後で、Office 365評価ページのMicrosoft Defenderの [標準に変換] アクションを使用するか、 のMicrosoft Defenderの評価をオフにして、ブロッキング モード (Standardプリセット セキュリティ ポリシー) に変換できます。評価ページOffice 365し、事前設定されたセキュリティ ポリシー Standard構成します。

定義上、Defender for Office 365 プラン 2 を持つ組織では、Defender for Office 365 プラン 2 を評価するために追加のライセンスは必要ないため、これらの組織の評価期間は無制限です。

前の一覧の情報を次の表にまとめます。

| 組織 | から登録する [試用版] ページ |

から登録する [評価] ページ |

使用可能なモード | 評価 period |

|---|---|---|---|---|

| Microsoft 365 E3 | はい | はい | 監査モード ブロッキング モード¹ |

90 日間 |

| Microsoft Defender for Office 365 プラン 1 Microsoft 365 Business Premium |

はい | はい | 監査モード ブロッキング モード¹ |

90 日² |

| Microsoft 365 E5 | 不要 | はい | 監査モード ブロッキング モード¹ ² |

無制限 |

¹ 前述のとおり、インターネット メールが Microsoft 365 に配信される前に Microsoft 以外の保護サービスまたはデバイスを経由する場合、ブロック モード (Standard事前設定されたセキュリティ ポリシー) は使用できません。

² 監査モード (評価ポリシー) またはブロック モード (Standard事前設定されたセキュリティ ポリシー) からの脅威ポリシーは、90 日後に期限切れまたは停止しません。 Defender for Office 365 Plan 2 専用の自動化、調査、修復、および教育機能は、90 日後に機能を停止します。

² 評価は 監査モード (評価ポリシー) で設定されます。 セットアップが完了した後の任意の時点で、「Standard保護への変換」の説明に従って、ブロッキング モード (Standard事前設定されたセキュリティ ポリシー) に変換できます。

評価、試用版、監査モード、ブロック モードの違いを理解したら、次のセクションで説明するように評価または評価版を設定する準備ができました。

監査モードで評価または試用版を設定する

監査モードで Defender for Office 365を評価または試すと、脅威を検出するために Defender for Office 365用に特別な評価ポリシーが作成されます。 これらの評価ポリシーの設定については、この記事の後半の 「監査モードのポリシー」 セクションで説明します。

https://security.microsoft.comのMicrosoft Defender ポータルで使用可能なすべての場所で評価を開始します。 以下に例を示します。

- Defender for Office 365機能ページの上部にあるバナーで、[無料試用版の開始] を選択します。

- https://security.microsoft.com/trialHorizontalHubの [Microsoft 365 試用版] ページで、[Defender for Office 365] を見つけて選択します。

- [評価のMicrosoft Defender] ページOffice 365https://security.microsoft.com/atpEvaluationで、[評価の開始] を選択します。

Defender for Office 365 プラン 1 またはプラン 2 の組織では、[保護を有効にする] ダイアログを使用できません。

[ 保護を有効にする ] ダイアログで、[ いいえ、レポートのみを表示する] を選択し、[続行] を選択 します。

[ 含めるユーザーの選択 ] ダイアログで、次の設定を構成します。

すべてのユーザー: 既定の推奨オプション。

特定のユーザー: このオプションを選択する場合は、評価が適用される内部受信者を選択する必要があります。

- ユーザー: 指定されたメールボックス、メール ユーザー、またはメール連絡先。

-

グループ:

- 指定した配布グループまたはメールが有効なセキュリティ グループのメンバー (動的配布グループはサポートされていません)。

- 指定したMicrosoft 365 グループ (Microsoft Entra IDの動的メンバーシップ グループはサポートされていません)。

- ドメイン: 指定された承認済みドメイン内のプライマリ メール アドレスを持つorganization内のすべての受信者。

ヒント

サブドメインは、特に除外しない限り、自動的に含まれます。 たとえば、contoso.com を含むポリシーには、marketing.contoso.com を除外しない限り、marketing.contoso.com も含まれます。

ボックス内をクリックし、値の入力を開始し、ボックスの下の結果から値を選択します。 必要な回数だけこの処理を繰り返します。 既存の値を削除するには、ボックスの値の横にある [

] を選択します。

] を選択します。ユーザーやグループには、ほとんどの識別子 (名前、表示名、エイリアス、メールアドレス、アカウント名など) を使用できますが、対応する表示名が結果に表示されます。 ユーザーの場合、アスタリスク (*) を単独で入力すると、使用可能なすべての値が表示されます。

受信者条件は 1 回だけ使用できますが、条件には複数の値を含めることができます。

同じ条件の複数の値が OR ロジック (たとえば、<recipient1> または <recipient2>) を使用します。 受信者が指定した値 のいずれかに 一致する場合、ポリシーが適用されます。

さまざまな 種類の条件で AND ロジックが使用されます。 受信者は、ポリシーを適用するために、指定 されたすべての 条件に一致する必要があります。 たとえば、次の値を使用して条件を構成します。

- ユーザー:

romain@contoso.com - グループ: エグゼクティブ

ポリシーは、

romain@contoso.comエグゼクティブ グループのメンバーでもある場合に適用されます。 それ以外の場合、ポリシーは適用されません。- ユーザー:

[ 含めるユーザーの選択 ] ダイアログが完了したら、[続行] を選択 します。

[ メール フローの理解に役立つ ] ダイアログで、次のオプションを構成します。

ドメインの MX レコードの検出に基づいて、次のいずれかのオプションが自動的に選択されます。

Microsoft 以外またはオンプレミスのサービス プロバイダーを使用しています:ドメインの MX レコードは、Microsoft 365 以外の場所をポイントします。 次の設定を確認または構成します。

organizationが使用しているサード パーティ サービス: 次のいずれかの値を確認または選択します。

その他: この値には、「 電子メール メッセージが複数のゲートウェイを通過する場合」の情報も必要です。各ゲートウェイ IP アドレスを一覧表示します。このアドレスは値 Other に対してのみ使用できます。 オンプレミスのサービス プロバイダーを使用している場合は、この値を使用します。

Microsoft 以外の保護サービスまたはデバイスが Microsoft 365 にメールを送信するために使用する IP アドレスのコンマ区切りの一覧を入力します。

Barracuda

IronPort

Mimecast

Proofpoint

Sophos

Symantec

Trend Micro

この評価を適用するコネクタ: Microsoft 365 へのメール フローに使用するコネクタを選択します。

コネクタの拡張フィルター 処理 ( リストのスキップとも呼ばれます) は、指定したコネクタで自動的に構成されます。

Microsoft 以外のサービスまたはデバイスが Microsoft 365 の前面にある場合、コネクタの拡張フィルター処理:

- インターネット メッセージのソースを正しく識別します。

- Microsoft 365 機能の精度が大幅に向上します。

- なりすましインテリジェンス

- 脅威エクスプローラーおよび自動調査 & 応答 (AIR) の侵害後の機能。

私はMicrosoft Exchange Onlineのみを使用しています:ドメインの MX レコードは Microsoft 365 を指しています。 構成するものは何も残っていないので、[ 完了] を選択します。

Microsoft とデータを共有する: このオプションは既定では選択されていませんが、必要に応じて [チェック] ボックスを選択できます。

[ メール フローの理解に役立つ ] ダイアログが完了したら、[完了] を選択 します。

設定が完了すると、[ Let us show you around ] ダイアログが表示されます。 [ ツアーの開始] または [ 閉じる] を選択します。

ブロック モードで評価または試用版を設定する

Defender for Office 365をブロック モードで試すと、Standardプリセットセキュリティがオンになり、指定されたユーザー (一部またはすべてのユーザー) がStandardプリセットセキュリティポリシーに含まれることに注意してください。 Standardの事前設定されたセキュリティ ポリシーの詳細については、「事前設定されたセキュリティ ポリシー」を参照してください。

https://security.microsoft.comのMicrosoft Defender ポータルで使用可能な任意の場所で試用版を開始します。 以下に例を示します。

- Defender for Office 365機能ページの上部にあるバナーで、[無料試用版の開始] を選択します。

- https://security.microsoft.com/trialHorizontalHubの [Microsoft 365 試用版] ページで、[Defender for Office 365] を見つけて選択します。

- [評価のMicrosoft Defender] ページOffice 365https://security.microsoft.com/atpEvaluationで、[評価の開始] を選択します。

Defender for Office 365 プラン 1 またはプラン 2 の組織では、[保護を有効にする] ダイアログを使用できません。

[保護を有効にする] ダイアログで、[はい]、[脅威をブロックしてorganizationを保護する] の順に選択し、[続行] を選択します。

[ 含めるユーザーの選択 ] ダイアログで、次の設定を構成します。

すべてのユーザー: 既定の推奨オプション。

ユーザーの選択: このオプションを選択する場合は、試用版が適用される内部受信者を選択する必要があります。

- ユーザー: 指定されたメールボックス、メール ユーザー、またはメール連絡先。

-

グループ:

- 指定した配布グループまたはメールが有効なセキュリティ グループのメンバー (動的配布グループはサポートされていません)。

- 指定したMicrosoft 365 グループ (Microsoft Entra IDの動的メンバーシップ グループはサポートされていません)。

- ドメイン: 指定された承認済みドメイン内のプライマリ メール アドレスを持つorganization内のすべての受信者。

ヒント

サブドメインは、特に除外しない限り、自動的に含まれます。 たとえば、contoso.com を含むポリシーには、marketing.contoso.com を除外しない限り、marketing.contoso.com も含まれます。

ボックス内をクリックし、値の入力を開始し、ボックスの下の結果から値を選択します。 必要な回数だけこの処理を繰り返します。 既存の値を削除するには、ボックスの値の横にある [

] を選択します。

] を選択します。ユーザーやグループには、ほとんどの識別子 (名前、表示名、エイリアス、メールアドレス、アカウント名など) を使用できますが、対応する表示名が結果に表示されます。 ユーザーの場合、アスタリスク (*) を単独で入力すると、使用可能なすべての値が表示されます。

受信者条件は 1 回だけ使用できますが、条件には複数の値を含めることができます。

同じ条件の複数の値が OR ロジック (たとえば、<recipient1> または <recipient2>) を使用します。 受信者が指定した値 のいずれかに 一致する場合、ポリシーが適用されます。

さまざまな 種類の条件で AND ロジックが使用されます。 受信者は、ポリシーを適用するために、指定 されたすべての 条件に一致する必要があります。 たとえば、次の値を使用して条件を構成します。

- ユーザー:

romain@contoso.com - グループ: エグゼクティブ

ポリシーは、

romain@contoso.comエグゼクティブ グループのメンバーでもある場合に適用されます。 それ以外の場合、ポリシーは適用されません。- ユーザー:

[ 含めるユーザーの選択 ] ダイアログが完了したら、[続行] を選択 します。

評価が設定されると、進行状況ダイアログが表示されます。 セットアップが完了したら、[完了] を選択 します。

Defender for Office 365の評価または試用版を管理する

評価または評価版を監査モードで設定した後、https://security.microsoft.com/atpEvaluationのOffice 365評価ページのMicrosoft Defenderは、Defender for Office 365 Plan 2 を試した結果の中心的な場所です。

https://security.microsoft.comのMicrosoft Defender ポータルで、[コラボレーション>ポリシー & ルール>[その他] セクションで [評価モード] を選択>Email &移動します。 または、評価ページのMicrosoft Defender Office 365直接移動するには、https://security.microsoft.com/atpEvaluationを使用します。

Office 365評価ページのMicrosoft Defenderで使用できるアクションについては、次のサブセクションで説明します。

評価設定を管理する

https://security.microsoft.com/atpEvaluationの [評価のMicrosoft Defender Office 365] ページで、[評価設定の管理] を選択します。

開いた [MDO 評価設定の管理 ] ポップアップで、次の情報と設定を使用できます。

評価がオンかどうかは、ポップアップの上部に表示されます (評価のオン または 評価オフ)。 この情報は、評価ページのMicrosoft Defender Office 365参照してください。

[無効にする] または [オンにする] アクションを使用すると、評価ポリシーをオフまたはオンにすることができます。

[無効にする] または [オンにする] アクションを使用すると、評価ポリシーをオフまたはオンにすることができます。評価に残っている日数は、ポップアップの上部 (残りの nn 日) に表示されます。

[検出機能] セクション: トグルを使用して、次の Defender for Office 365保護をオンまたはオフにします。

- リンク保護

- 添付ファイル保護

- フィッシング詐欺対策

[ユーザー、グループ、およびドメイン ] セクション: [ ユーザー、グループ、およびドメインの編集] を選択して、評価または評価版を適用するユーザーを変更します (前の「 監査モードでの評価または評価版の設定」を参照)。

偽装設定 セクション:

偽装保護がフィッシング対策評価ポリシーで構成されていない場合は、[偽装 保護の適用 ] を選択して偽装保護を構成します。

- ユーザー偽装保護を取得する内部および外部の送信者。

- ドメイン偽装保護を取得するカスタム ドメイン。

- 偽装保護から除外する信頼された送信者とドメイン。

この手順は、基本的には、「Microsoft Defender ポータルを使用してフィッシング対策ポリシーを作成する」の手順 5 の「偽装」セクションで説明した手順と同じです。

偽装保護がフィッシング対策評価ポリシーで構成されている場合、このセクションでは、次の偽装保護の設定を示します。

- ユーザー偽装保護

- ドメイン偽装保護

- 偽装された信頼された送信者とドメイン

設定を変更するには、[ 偽装設定の編集] を選択します。

[MDO 評価設定の管理] ポップアップが完了したら、[![]() Close] を選択します。

Close] を選択します。

Standard保護に変換する

評価または試用版では、次のいずれかの方法を使用して、監査モード (評価ポリシー) からブロック モード (Standard事前設定されたセキュリティ ポリシー) に切り替えることができます。

- [Office 365評価用のMicrosoft Defender] ページで、[標準保護に変換する] を選択します

-

[MDO 評価設定の管理] ポップアップ: [評価のMicrosoft Defender Office 365] ページで、[評価設定の管理] を選択します。 開いた詳細ポップアップで、[

標準保護に変換する] を選択します。

標準保護に変換する] を選択します。

[ 標準保護に変換] を選択した後、開いたダイアログで情報を読み取り、[続行] を選択 します。

[事前設定されたセキュリティ ポリシー] ページの [標準保護の適用] ウィザードに移動します。 評価または評価版から除外された受信者の一覧は、Standard事前設定されたセキュリティ ポリシーにコピーされます。 詳細については、「Microsoft Defender ポータルを使用して、Standardと厳密な事前設定されたセキュリティ ポリシーをユーザーに割り当てる」を参照してください。

- Standardの事前設定されたセキュリティ ポリシーの脅威ポリシーは、評価ポリシーよりも優先順位が高くなります。 Standardプリセットセキュリティの脅威ポリシーは、両方が存在し、オンになっている場合でも、評価ポリシーの前に常に適用されます。

-

ブロック モードから監査モードに自動的に移動する方法はありません。 手動の手順は次のとおりです。

https://security.microsoft.com/presetSecurityPoliciesの [事前設定されたセキュリティ ポリシー] ページで、Standardの事前設定されたセキュリティ ポリシーをオフにします。

[評価のMicrosoft Defender] ページOffice 365https://security.microsoft.com/atpEvaluationで、[評価] の値が表示されていることを確認します。

[評価オフ] が表示されている場合は、[評価設定の管理] を選択します。 開いた [MDO 評価設定の管理 ] ポップアップで、[

[オン] を選択します。

[オン] を選択します。[評価設定の管理] を選択して、開いた [MDO 評価設定の詳細の管理] ポップアップの [ユーザー、グループ、ドメイン] セクションで評価が適用されるユーザーを確認します。

Defender for Office 365の評価または評価版のレポート

このセクションでは、 監査モード とブロック モードで使用できるレポートについて説明 します。

ブロック モードのレポート

ブロック モード用の特別なレポートは作成されないため、Defender for Office 365の標準レポートを使用します。 Defender for Office 365機能にのみ適用される既存のレポート、または Defender for Office 365 フィルターを含む既存のレポートを使用します。

[メールフローの状態] レポートの [メールフロー] ビュー:

- フィッシング対策ポリシーによってユーザー偽装またはドメイン偽装として検出されたメッセージは、 偽装ブロックに表示されます。

- 安全な添付ファイル ポリシーまたは安全なリンク ポリシーによってファイルまたは URL の爆発中に検出されたメッセージは、 Detonation ブロックに表示されます。

-

脅威保護状態レポートの多くのビューを値 MDOで保護してフィルター処理して、Defender for Office 365の効果を確認できます。

Email >フィッシングによるデータの表示と検出テクノロジ別のグラフの内訳

- キャンペーンによって検出されたメッセージは、[キャンペーン] に表示されます。

- 安全な添付ファイルによって検出されたメッセージは、 ファイルの爆発 と ファイルの爆発の評判に表示されます。

- フィッシング対策ポリシーでユーザー偽装保護によって検出されたメッセージは、 偽装ドメイン、偽装 ユーザー、 メールボックス インテリジェンスの偽装に表示されます。

- 安全なリンクによって検出されたメッセージは 、URL の爆発 と URL 爆発の評判に表示されます。

Email >マルウェア別のデータの表示と検出テクノロジ別のグラフの内訳

- キャンペーンによって検出されたメッセージは、[キャンペーン] に表示されます。

- 安全な添付ファイルによって検出されたメッセージは、 ファイルの爆発 と ファイルの爆発の評判に表示されます。

- 安全なリンクによって検出されたメッセージは 、URL の爆発 と URL 爆発の評判に表示されます。

検出テクノロジ別Email >スパムとグラフの内訳別にデータを表示する

安全なリンクによって検出されたメッセージは 、URL の悪意のある評判に表示されます。

-

安全な添付ファイルによって検出されたメッセージは、[安全な添付ファイル] に表示されます

-

SharePoint、OneDrive、Microsoft Teamsの安全な添付ファイルによって検出された悪意のあるファイルは、MDO 爆発に表示されます。

-

上位マルウェア受信者 (MDO) のデータを表示 し、 上位のフィッシング受信者 (MDO) のデータを表示します。

監査モードのレポート

監査モードでは、次の一覧で説明されているように、評価ポリシーによる検出を示すレポートを探しています。

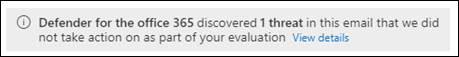

[Email エンティティ] ページには、無効な添付ファイル、スパム URL + マルウェア、フィッシング URL、Office 365評価のために Defender によって検出された偽装メッセージの [分析] タブのメッセージ検出の詳細に、次のバナーが表示されます。

https://security.microsoft.com/atpEvaluationのOffice 365評価ページのMicrosoft Defenderは、Defender for Office 365で使用できる標準レポートからの検出を統合します。 このページのレポートは、主に [評価: はい ] でフィルター処理され、評価ポリシーによる検出のみを表示しますが、ほとんどのレポートでは他の明確なフィルターも使用されます。

既定では、ページのレポートの概要には過去 30 日間のデータが表示されますが、30 日間

選択し、30 日未満の次の値から選択することで、日付範囲をフィルター処理できます。

選択し、30 日未満の次の値から選択することで、日付範囲をフィルター処理できます。- 24 時間

- 7 日間

- 14 日

- カスタム日付範囲

日付範囲フィルターは、ページのレポートの概要と、カードで [詳細の表示] を選択したときにメイン レポートに表示されるデータに影響します。

[

ダウンロード ] を選択して、グラフ データを .csv ファイルにダウンロードします。

ダウンロード ] を選択して、グラフ データを .csv ファイルにダウンロードします。Office 365評価ページのMicrosoft Defenderに関する次のレポートには、脅威保護の状態レポートの特定のビューからフィルター処理された情報が含まれています。

-

Emailリンク:

- レポート ビュー: Email >フィッシングによるデータの表示と検出テクノロジ別のグラフの内訳

- 検出 フィルター: URL 爆発評判 と URL 爆発。

-

メール内の添付ファイル:

- レポート ビュー: Email >フィッシングによるデータの表示と検出テクノロジ別のグラフの内訳

- 検出 フィルター: ファイルの爆発 と ファイルの爆発の評判。

-

ものまね

- レポート ビュー: Email >フィッシングによるデータの表示と検出テクノロジ別のグラフの内訳

- 検出 フィルター: 偽装ユーザー、 偽装ドメイン、 メールボックス インテリジェンスの偽装。

-

添付ファイルのリンク

- レポート ビュー: Email >マルウェア別にデータを表示し、検出テクノロジ別にグラフの内訳を表示する

- 検出 フィルター: URL 爆発 と URL 爆発評判。

-

埋め込みマルウェア

- レポート ビュー: Email >マルウェア別にデータを表示し、検出テクノロジ別にグラフの内訳を表示する

- 検出 フィルター: ファイルの爆発 と ファイルの爆発の評判。

-

なりすまし送信者:

- レポート ビュー: Email >フィッシングによるデータの表示と検出テクノロジ別のグラフの内訳

- 検出 フィルター: 組織内でのスプーフィング、 外部ドメインのスプーフィング、および DMARC のスプーフィング。

-

Emailリンク:

リアルタイム URL クリック保護では、[評価: はい] でフィルター処理された URL 保護レポートの [URL によるデータの表示] クリック保護アクションが使用されます。

URL 保護レポートの [URL でデータを URL で表示] をクリックしても、Office 365評価ページのMicrosoft Defenderには表示されませんが、[評価: はい] でフィルター処理することもできます。

必要なアクセス許可

Defender for Microsoft 365 の評価または試用版を設定するには、Microsoft Entra IDで次のアクセス許可が必要です。

- 評価または評価版の作成、変更、または削除: セキュリティ管理者またはグローバル管理者ロールのメンバーシップ*。

- 評価ポリシーとレポートを監査モードで表示する: セキュリティ管理者 ロールまたは セキュリティ閲覧者 ロールのメンバーシップ。

Microsoft Defender ポータルでのMicrosoft Entraアクセス許可の詳細については、Microsoft Defender ポータルでのロールのMicrosoft Entraに関するページを参照してください。

重要

* Microsoft では、最小限の特権の原則を強くお勧めします。 アカウントにタスクを実行するために必要な最小限のアクセス許可のみを割り当てることは、セキュリティ リスクを軽減し、organizationの全体的な保護を強化するのに役立ちます。 グローバル管理者は、非常に特権の高いロールであり、緊急シナリオや別のロールを使用できない場合に制限する必要があります。

よく寄せられる質問

Q: 試用版ライセンスを手動で取得またはアクティブ化する必要がありますか?

回答: いいえ。 前に説明したように、必要に応じて、試用版は Defender for Office 365 Plan 2 ライセンスを自動的にプロビジョニングします。

Q: 試用版操作方法拡張しますか?

A: 「 試用版を拡張する」を参照してください。

Q: 試用版の有効期限が切れた後のデータはどうなりますか?

A: 試用版の有効期限が切れた後、30 日間試用版データ (Defender for Office 365 の機能からのデータ) に 30 日間アクセスできます。 この 30 日間が経過すると、Defender for Office 365 試用版に関連付けられたすべてのポリシーとデータが削除されます。

Q: organizationで Defender for Office 365 試用版を使用できる回数はいくつですか?

A: 最大 2 回。 最初の試用版の有効期限が切れた場合は、有効期限から少なくとも 30 日後に待機してから、Defender for Office 365試用版に再度登録する必要があります。 2 回目の試用版の後、別の試用版に登録することはできません。

Q: 監査モードでは、Defender for Office 365がメッセージに対して機能するシナリオはありますか。

A:はい、できます。 サービスを保護するために、プログラムまたはサブスクリプションの誰も、マルウェアまたは高信頼フィッシングとして分類されたメッセージに対して Microsoft 365 アクションをオフまたはバイパスすることはできません。

Q: ポリシーはどのような順序で評価されますか?

A: 事前設定されたセキュリティ ポリシーとその他のポリシーについては、「優先順位」を参照してください。

Office 365評価と評価版の Defender に関連付けられているポリシー設定

監査モードのポリシー

警告

Defender for Office 365の評価に関連付けられている個々の脅威ポリシーを作成、変更、または削除しないでください。 評価の個々の脅威ポリシーを作成するためにサポートされる唯一の方法は、Microsoft Defender ポータルで初めて監査モードで評価または試用を開始することです。

前に説明したように、評価または試用版の監査モードを選択すると、メッセージに対して監視するがアクションを実行しない必要な設定を持つ評価ポリシーが自動的に作成されます。

これらのポリシーとその設定を表示するには、powerShell で次のコマンドExchange Online実行します。

Write-Output -InputObject ("`r`n"*3),"Evaluation anti-phishing policy",("-"*79); Get-AntiPhishPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Attachments policy",("-"*79); Get-SafeAttachmentPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Links policy",("-"*79);Get-SafeLinksPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"

設定については、次の表でも説明します。

フィッシング対策の評価ポリシー設定

| 設定 | 値 |

|---|---|

| 名前 | 評価ポリシー |

| AdminDisplayName | 評価ポリシー |

| AuthenticationFailAction | MoveToJmf |

| DmarcQuarantineAction | 検疫する |

| DmarcRejectAction | 拒否する |

| 有効 | True |

| EnableFirstContactSafetyTips | False |

| EnableMailboxIntelligence | True |

| EnableMailboxIntelligenceProtection | True |

| EnableOrganizationDomainsProtection | False |

| EnableSimilarDomainsSafetyTips | False |

| EnableSimilarUsersSafetyTips | False |

| EnableSpoofIntelligence | True |

| EnableSuspiciousSafetyTip | False |

| EnableTargetedDomainsProtection | False |

| EnableTargetedUserProtection | False |

| EnableUnauthenticatedSender | True |

| EnableUnusualCharactersSafetyTips | False |

| EnableViaTag | True |

| ExcludedDomains | {} |

| ExcludedSenders | {} |

| ExcludedSubDomains | {} |

| HonorDmarcPolicy | True |

| ImpersonationProtectionState | Manual |

| IsDefault | False |

| MailboxIntelligenceProtectionAction | NoAction |

| MailboxIntelligenceProtectionActionRecipients | {} |

| MailboxIntelligenceQuarantineTag | DefaultFullAccessPolicy |

| PhishThresholdLevel | 3 |

| PolicyTag | |

| RecommendedPolicyType | 評価 |

| SpoofQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainActionRecipients | {} |

| TargetedDomainProtectionAction | NoAction |

| TargetedDomainQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainsToProtect | {} |

| TargetedUserActionRecipients | {} |

| TargetedUserProtectionAction | NoAction |

| TargetedUserQuarantineTag | DefaultFullAccessPolicy |

| TargetedUsersToProtect | {} |

安全な添付ファイルの評価ポリシー設定

| 設定 | 値 |

|---|---|

| 名前 | 評価ポリシー |

| アクション | 許可 |

| AdminDisplayName | 評価ポリシー |

| 有効にする | True |

| EnableOrganizationBranding | False |

| IsBuiltInProtection | False |

| IsDefault | False |

| QuarantineTag | AdminOnlyAccessPolicy |

| RecommendedPolicyType | 評価 |

| Redirect | False |

| RedirectAddress |

安全なリンクの評価ポリシー設定

| 設定 | 値 |

|---|---|

| 名前 | 評価ポリシー |

| AdminDisplayName | 評価ポリシー |

| AllowClickThrough | True |

| CustomNotificationText | |

| DeliverMessageAfterScan | True |

| DisableUrlRewrite | True |

| DoNotRewriteUrls | {} |

| EnableForInternalSenders | False |

| EnableOrganizationBranding | False |

| EnableSafeLinksForEmail | True |

| EnableSafeLinksForOffice | False |

| EnableSafeLinksForTeams | False |

| IsBuiltInProtection | False |

| LocalizedNotificationTextList | {} |

| RecommendedPolicyType | 評価 |

| ScanUrls | True |

| TrackClicks | True |

PowerShell を使用して、監査モードで評価または試用版の受信者の条件と例外を構成する

Defender for Office 365評価ポリシーに関連付けられているルールは、評価の受信者の条件と例外を制御します。

評価に関連付けられているルールを表示するには、powerShell で次のコマンドExchange Online実行します。

Get-ATPEvaluationRule

Exchange Online PowerShell を使用して評価対象を変更するには、次の構文を使用します。

Set-ATPEvaluationRule -Identity "Evaluation Rule" -SentTo <"user1","user2",... | $null> -ExceptIfSentTo <"user1","user2",... | $null> -SentToMemberOf <"group1","group2",... | $null> -ExceptIfSentToMemberOf <"group1","group2",... | $null> -RecipientDomainIs <"domain1","domain2",... | $null> -ExceptIfRecipientDomainIs <"domain1","domain2",... | $null>

次の使用例は、指定されたセキュリティ操作 (SecOps) メールボックスの評価からの例外を構成します。

Set-ATPEvaluationRule -Identity "Evaluation Rule" -ExceptIfSentTo "SecOps1","SecOps2"

PowerShell を使用して、監査モードで評価版または試用版を有効または無効にする

監査モードで評価を有効または無効にするには、評価に関連付けられているルールを有効または無効にします。 評価ルールの State プロパティ値は、ルールが [有効] または [無効] のどちらであるかを示します。

次のコマンドを実行して、評価が現在有効か無効かを判断します。

Get-ATPEvaluationRule -Identity "Evaluation Rule" | Format-Table Name,State

次のコマンドを実行して、評価をオフにします。

Disable-ATPEvaluationRule -Identity "Evaluation Rule"

次のコマンドを実行して、評価を有効にします。

Enable-ATPEvaluationRule -Identity "Evaluation Rule"

ブロック モードのポリシー

前に説明したように、ブロック モード ポリシーは、事前設定されたセキュリティ ポリシーの Standard テンプレートを使用して作成されます。

Exchange Online PowerShell を使用して、Standardの事前設定されたセキュリティ ポリシーに関連付けられている個々の脅威ポリシーを表示したり、事前設定されたセキュリティ ポリシーの受信者の条件と例外を表示および構成したりするには、「Exchange Online PowerShell のセキュリティ ポリシーを事前設定する」を参照してください。