Referência de grupos de segurança, contas de serviço e permissões

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Este artigo fornece uma referência abrangente para cada usuário, grupo e permissão internos.

Para obter uma referência rápida às atribuições padrão, consulte Permissões e acesso padrão. Para obter uma visão geral de como as permissões e a segurança são gerenciadas, consulte Sobre permissões, acesso e grupos de segurança, Sobre direitos de acesso e Sobre níveis de acesso.

Para obter mais informações sobre como adicionar usuários a um grupo ou definir uma permissão específica que você pode gerenciar por meio do portal da Web, consulte os seguintes recursos:

Usuários e grupos

Wiki

DevOps

Observação

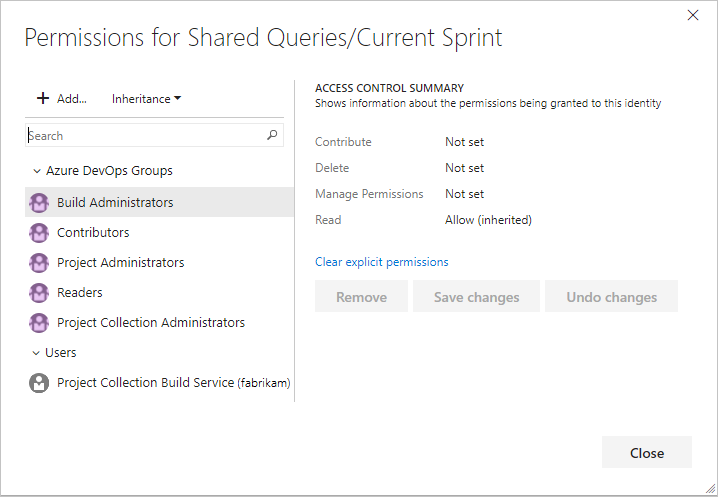

As imagens mostradas em seu portal da Web podem ser diferentes das imagens neste artigo devido a atualizações do sistema, mas a funcionalidade básica permanece a mesma, a menos que seja explicitamente mencionada.

Contas de serviço

O sistema gera algumas contas de serviço para dar suporte a operações específicas. A tabela a seguir descreve essas contas de usuário, que são adicionadas no nível da organização ou da coleção.

| Nome de usuário | Descrição |

|---|---|

| Serviço de pool de agentes | Tem permissão para escutar a fila de mensagens do pool específico para receber trabalho. Na maioria dos casos, você não precisa gerenciar os membros do grupo diretamente - o processo de registro do agente lida com isso para você. Quando você registra o agente, a conta de serviço especificada (normalmente Serviço de Rede) é adicionada automaticamente. Responsável por executar operações de leitura/gravação do Azure Boards e atualizar itens de trabalho quando os objetos do GitHub são alterados. |

| Azure Boards | Adicionado quando Azure Boards está conectado ao GitHub. Você não deveria ter que gerenciar membros desse grupo. Responsável por gerenciar a criação de links entre o GitHub e o Azure Boards. |

| SDK de pipelines | Adicionado conforme necessário para dar suporte aos tokens de escopo do serviço de política do Pipelines. Essa conta de usuário é semelhante às identidades do serviço de build, mas dá suporte ao bloqueio de permissões separadamente. Na prática, os tokens que envolvem essa identidade recebem permissões somente leitura para recursos de pipeline e a capacidade única de aprovar solicitações de política. Essa conta deve ser tratada da mesma forma que as identidades do serviço de build são tratadas. |

| Serviço de compilação ProjectName | Tem permissões para executar serviços de build para o projeto e é um usuário herdado usado para builds XAML. Ele é automaticamente um membro do Grupo de Serviços de Segurança, que é usado para armazenar usuários que recebem permissões, mas nenhum outro grupo de segurança. |

| Project Collection Build Service | Tem permissões para executar serviços de build para a coleção. Ele é automaticamente um membro do Grupo de Serviços de Segurança, que é usado para armazenar usuários que recebem permissões, mas nenhum outro grupo de segurança. |

Grupos

Você pode conceder permissões diretamente a um indivíduo ou a um grupo. O uso de grupos torna as coisas mais simples e o sistema fornece vários grupos integrados para essa finalidade. Esses grupos e as permissões padrão que lhes são atribuídas são definidos em diferentes níveis: servidor (somente implantação local), coleção de projetos, projeto e objetos específicos. Você também pode criar seus próprios grupos e conceder a eles o conjunto específico de permissões apropriadas para determinadas funções em sua organização.

Observação

Os grupos de segurança são gerenciados no nível da organização, mesmo que sejam usados para projetos específicos. Dependendo das permissões do usuário, alguns grupos podem estar ocultos no portal da Web. Para exibir todos os nomes de grupo em uma organização, você pode usar a ferramenta CLI do Azure DevOps ou nossas APIs REST. Para obter mais informações, consulte Adicionar e gerenciar grupos de segurança.

Observação

Os grupos de segurança são gerenciados no nível da coleção, mesmo que sejam usados para projetos específicos. Dependendo das permissões do usuário, alguns grupos podem estar ocultos no portal da Web. Para exibir todos os nomes de grupo em uma coleção, você pode usar a ferramenta CLI do Azure DevOps ou nossas APIs REST. Para obter mais informações, consulte Adicionar e gerenciar grupos de segurança.

Observação

Os grupos de segurança são gerenciados no nível da coleção, mesmo que sejam usados para projetos específicos. Dependendo das permissões do usuário, alguns grupos podem estar ocultos no portal da Web. Para exibir todos os nomes de grupo em uma coleção, você pode usar as APIs REST. Para obter mais informações, consulte Adicionar e gerenciar grupos de segurança.

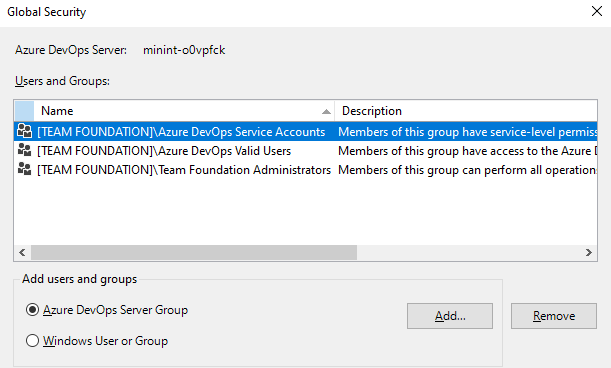

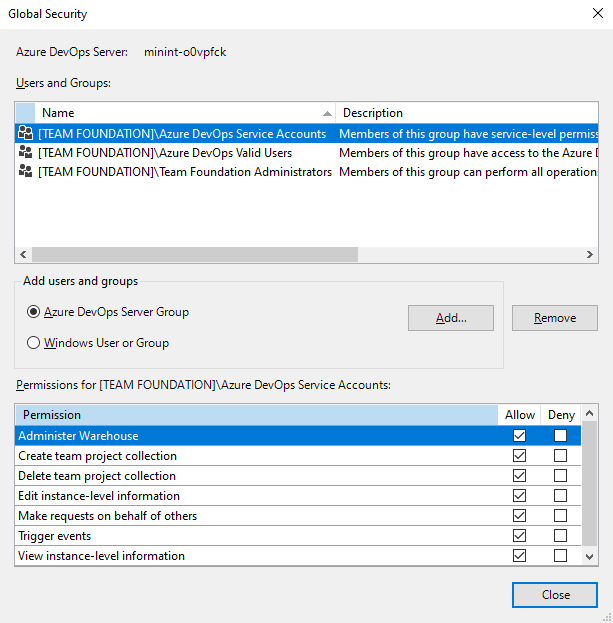

Grupos no nível do servidor

Quando você instala Azure DevOps Server, o sistema cria grupos padrão que têm permissões em nível de servidor em toda a implantação. Você não pode remover ou excluir os grupos internos no nível do servidor.

Você não pode remover ou excluir os grupos de nível de servidor padrão.

O nome completo de cada um desses grupos é [Team Foundation]\{nome do grupo}. Portanto, o nome completo do grupo de administradores no nível do servidor é [Team Foundation]\Team Foundation Administrators.

Nome do grupo

Permissões

Associação

Contas de serviço do Azure DevOps

Tem permissões de nível de serviço para a instância do servidor.

Contém a conta de serviço que foi fornecida durante a instalação

Esse grupo deve conter apenas contas de serviço e não contas de usuário ou grupos que contenham contas de usuário. Por padrão, esse grupo é membro dos Administradores do Team Foundation.

Para adicionar uma conta a esse grupo depois de instalar Azure DevOps Server, use o utilitário TFSSecurity.exe na subpasta Ferramentas do diretório de instalação local. Use o seguinte comando: TFSSecurity /g+ "[TEAM FOUNDATION]\Team Foundation Service Accounts" n:domain\username /server:http(s)://azuredevopsservername.

Contas de serviço de proxy do Azure DevOps

Tem permissões de nível de serviço para Azure DevOps Server Proxy e algumas permissões de nível de serviço.

Observação

Essa conta é criada quando você instala o serviço de proxy do Azure DevOps.

Esse grupo deve conter apenas contas de serviço e não contas de usuário ou grupos que contenham contas de usuário.

Usuários válidos do Azure DevOps

Tem permissão para exibir informações no nível da instância do servidor.

Contém todos os usuários conhecidos por existirem na instância do servidor. Você não pode modificar a associação desse grupo.

Administradores do Team Foundation

Tem permissões para executar todas as operações no nível do servidor.

Grupo de Administradores Locais (BUILTIN\Administrators) para qualquer servidor que hospede os serviços de aplicativo do Azure DevOPs/Team Foundation.

Servidor \Contas de Serviço do Team Foundation e os membros do grupo \Contas de Serviço de Integração do Project Server.

Limite esse grupo ao menor número de usuários que exigem controle administrativo total sobre as operações no nível do servidor.

Observação

Se sua implantação usar Relatórios, considere adicionar os membros desse grupo aos grupos Gerenciadores de Conteúdo no Reporting Services.

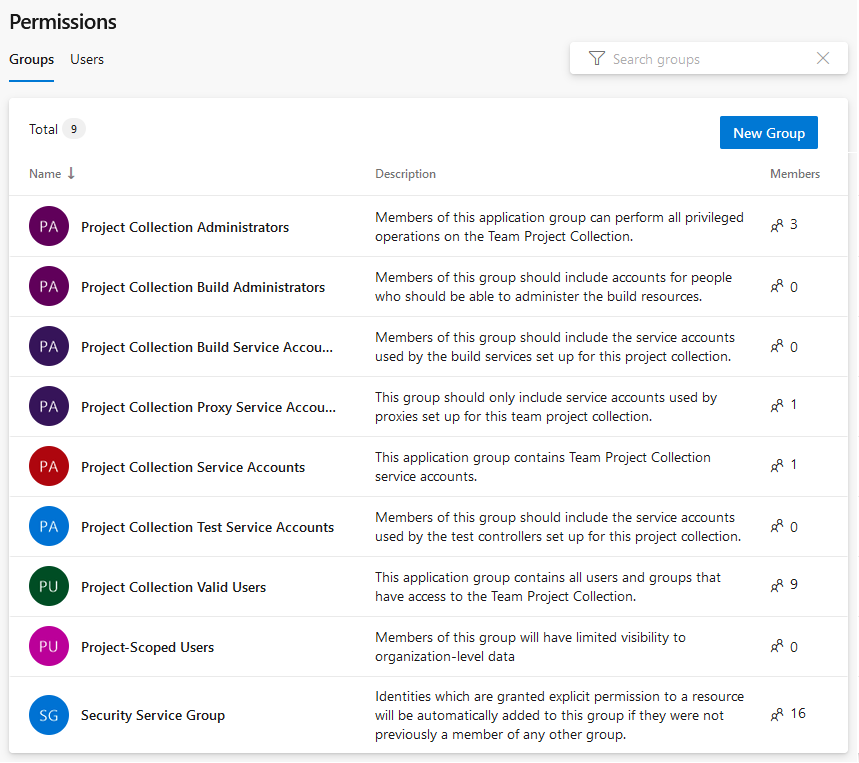

Grupos no nível da coleção

Quando você cria uma organização ou coleção de projetos no Azure DevOps, o sistema cria grupos no nível da coleção que têm permissões nessa coleção. Você não pode remover ou excluir os grupos internos no nível da coleção.

Observação

Para habilitar a página de visualização da página de configurações de permissões de organizações v2 , consulte Habilitar recursos de visualização. A página de visualização fornece uma página de configurações de grupo que a página atual não fornece.

A página de visualização não está disponível para versões locais.

O nome completo de cada um desses grupos é [{nome da coleção}]\{nome do grupo}. Portanto, o nome completo do grupo de administradores da coleção padrão é [Coleção Padrão]\Administradores de Coleção de Projetos.

Nome do grupo

Permissões

Associação

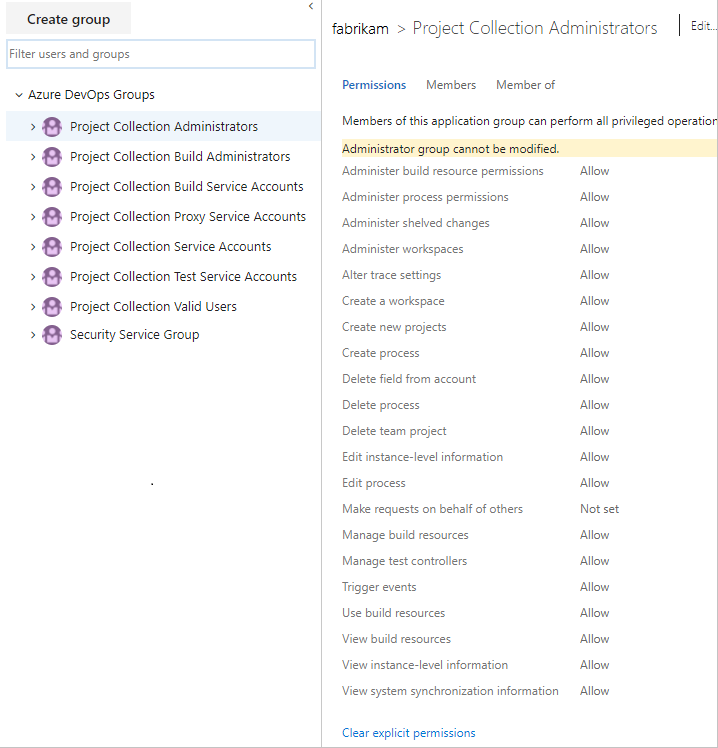

Administradores da Coleção de Projetos

Tem permissões para executar todas as operações da coleção.

Contém o grupo Administradores Locais (BUILTIN\Administradores) para o servidor em que os serviços da camada de aplicativo estão instalados. Contém os membros do grupo Contas de Serviço CollectionName/. Limite esse grupo ao menor número de usuários que exigem controle administrativo total sobre a coleção.

Observação

Se sua implantação usar o Reporting Services, considere adicionar os membros desse grupo aos grupos de Gerenciadores de Conteúdo do Team Foundation no Reporting Services.

Administradores de Compilação da Coleção de Projetos

Tem permissões para administrar recursos de build e permissões para a coleção.

Limite esse grupo ao menor número de usuários que exigem controle administrativo total sobre servidores e serviços de compilação para essa coleção.

Contas do serviço de build de coleção de projetos

Tem permissões para executar serviços de build para a coleção.

Limite esse grupo a contas de serviço e grupos que contenham apenas contas de serviço. Esse é um grupo herdado usado para builds XAML. Use o usuário do Serviço de Build de Coleção de Projetos ({sua organização}) para gerenciar permissões para builds atuais.

Contas de serviço de proxy de coleção de projetos

Tem permissões para executar o serviço de proxy para a coleção.

Limite esse grupo a contas de serviço e grupos que contenham apenas contas de serviço.

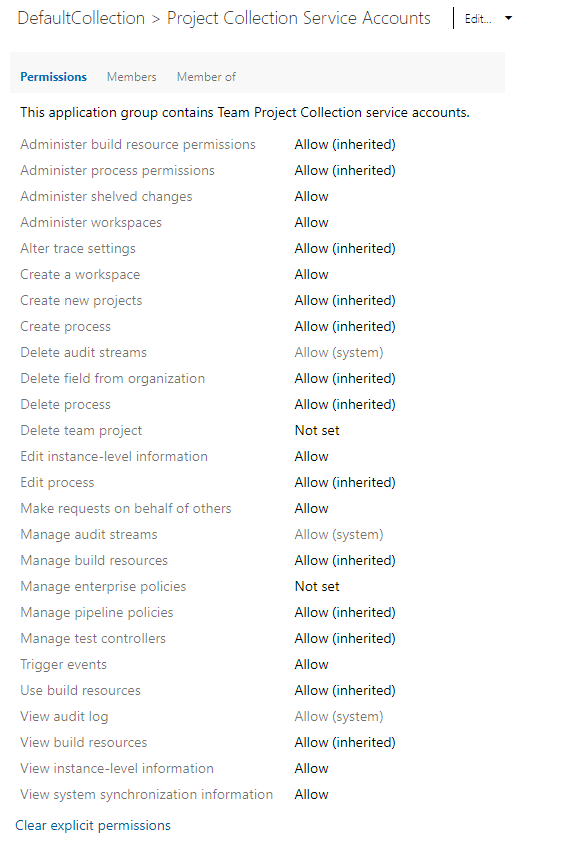

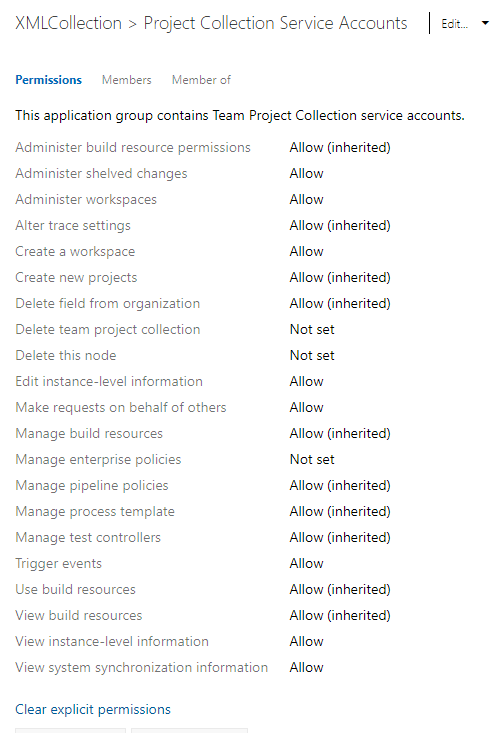

Contas de serviço de coleção de projetos

Tem permissões de nível de serviço para a coleção e para Azure DevOps Server.

Contém a conta de serviço que foi fornecida durante a instalação. Esse grupo deve conter apenas contas de serviço e grupos que contêm apenas contas de serviço. Por padrão, esse grupo é membro do grupo Administradores.

Contas de serviço de teste de coleção de projetos

Tem permissões de serviço de teste para a coleção.

Limite esse grupo a contas de serviço e grupos que contenham apenas contas de serviço.

Usuários válidos da coleção de projetos

Tem permissões para acessar projetos de equipe e exibir informações na coleção.

Contém todos os usuários e grupos adicionados em qualquer lugar dentro da coleção. Você não pode modificar a associação desse grupo.

Tem acesso limitado para exibir configurações da organização e projetos diferentes dos projetos aos quais foram especificamente adicionados. Além disso, as opções do seletor de pessoas são limitadas aos usuários e grupos explicitamente adicionados ao projeto ao qual o usuário está conectado.

Adicione usuários a esse grupo quando quiser limitar sua visibilidade e acesso aos projetos aos quais você os adiciona explicitamente. não adicione usuários a esse grupo se eles também forem adicionados ao grupo Administradores de Coleção de Projetos.

Observação

O grupo Usuários com escopo do projeto fica disponível com acesso limitado quando o recurso de visualização no nível da organização, Limitar a visibilidade do usuário e a colaboração a projetos específicos, está habilitado. Para obter mais informações, incluindo chamadas importantes relacionadas à segurança, consulte Gerenciar sua organização, Limitar a visibilidade do usuário para projetos e muito mais.

Grupo de serviços de segurança

Usado para armazenar usuários com permissões, mas não adicionado a nenhum outro grupo de segurança.

Não atribua usuários a esse grupo. Se você estiver removendo usuários de todos os grupos de segurança, verifique se precisa removê-los desse grupo.

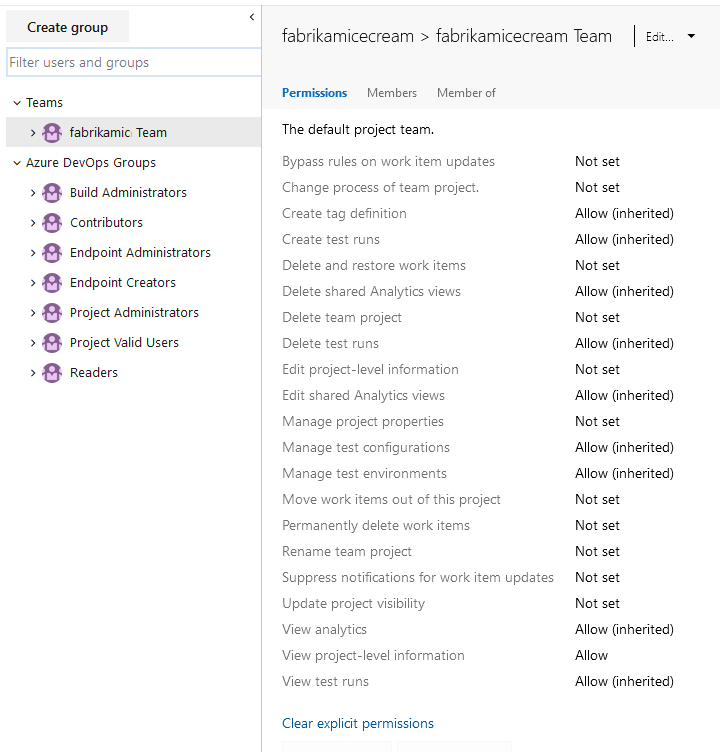

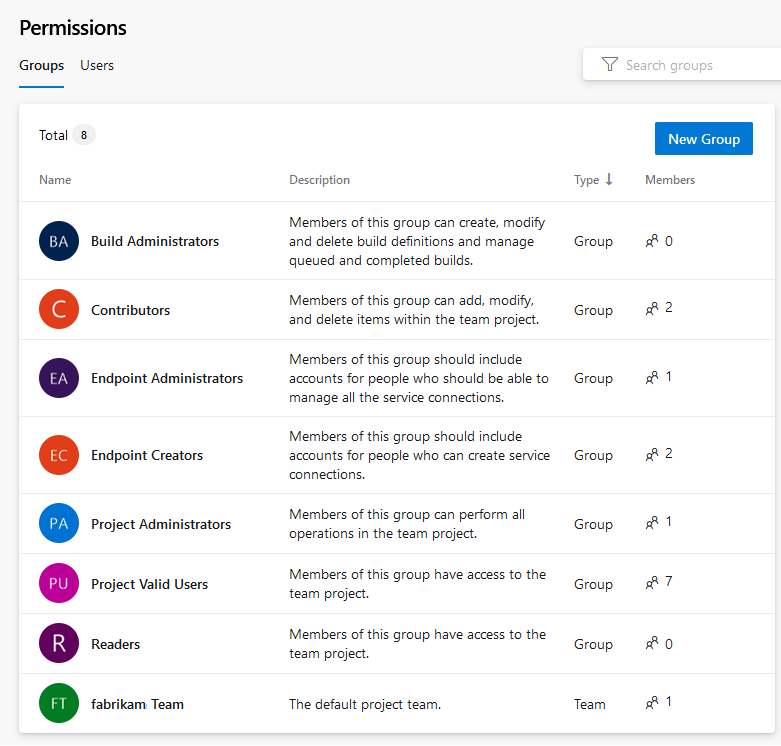

Grupos no nível do projeto

Para cada projeto criado, o sistema cria os seguintes grupos no nível do projeto. Esses grupos recebem permissões no nível do projeto.

Observação

Para habilitar a página de visualização da Página de Configurações de Permissões do Projeto, consulte Habilitar recursos de visualização.

A página de visualização não está disponível para versões locais.

Dica

O nome completo de cada um desses grupos é [{nome do projeto}]\{nome do grupo}. Por exemplo, o grupo de colaboradores de um projeto chamado "Meu Projeto" é [Meu Projeto]\Colaboradores.

Nome do grupo

Permissões

Associação

Administradores de Compilação

Tem permissões para administrar recursos de compilação e permissões de compilação para o projeto. Os membros podem gerenciar ambientes de teste, criar execuções de teste e gerenciar compilações.

Atribua aos usuários que definem e gerenciam pipelines de build.

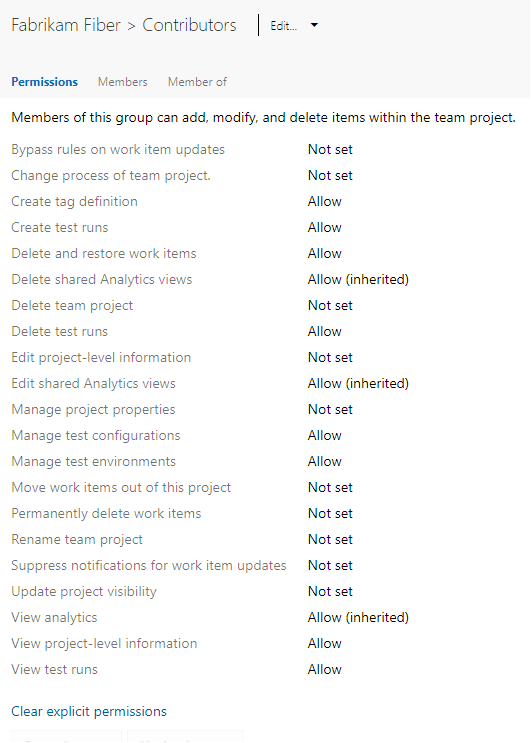

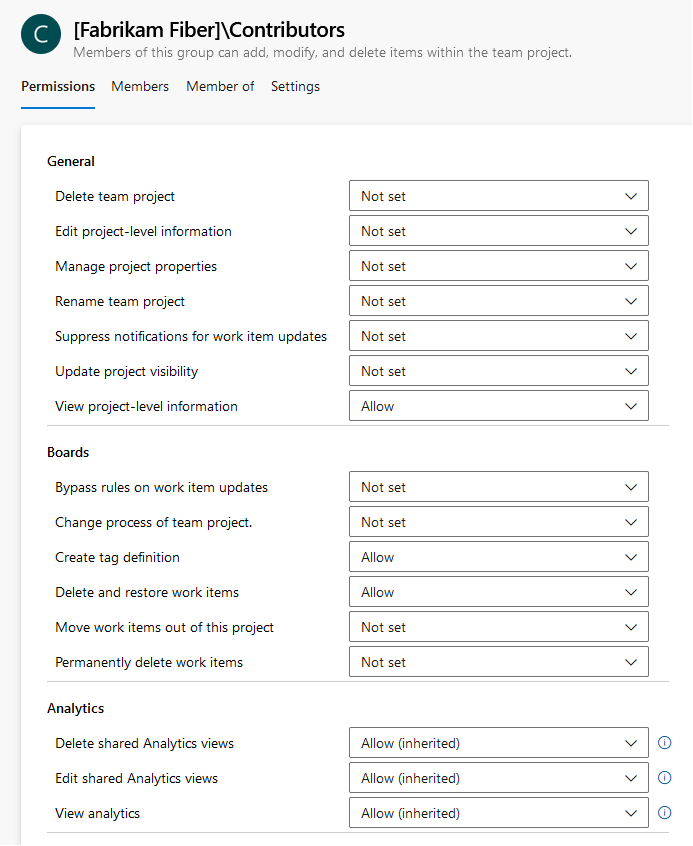

Colaboradores

Tem permissões para contribuir totalmente com a base de código do projeto e o acompanhamento de item de trabalho. As principais permissões que eles não têm são permissões que gerenciam ou administram recursos.

Por padrão, o grupo de equipe criado quando você cria um projeto é adicionado a esse grupo e qualquer usuário adicionado à equipe ou ao projeto é membro desse grupo. Além disso, qualquer equipe criada para um projeto é adicionada a esse grupo.

Leitores

Tem permissões para exibir informações do projeto, a base de código, itens de trabalho e outros artefatos, mas não modificá-los.

Atribua aos membros da sua organização ou coleção que você deseja que forneçam permissões somente visualização a um projeto. Esses usuários podem visualizar listas de pendências, quadros, painéis e muito mais, mas não adicionar ou editar nada.

Tem permissões para administrar todos os aspectos das equipes e do projeto, embora não possa criar projetos de equipe.

Atribua a usuários que precisam das seguintes funções: Gerenciar permissões de usuário, criar ou editar equipes, modificar configurações de equipe, definir caminhos de área ou iteração ou personalizar o acompanhamento de item de trabalho. Os membros do grupo Administradores do Projeto têm permissões para executar as seguintes tarefas:

- Adicionar e remover usuários da associação ao projeto

- Adicionar e remover grupos de segurança personalizados de um projeto

- Adicione e administre todas as equipes de projeto e recursos relacionados à equipe

- Editar ACLs de permissão no nível do projeto

- Edite assinaturas de eventos (email ou SOAP) para equipes ou eventos no nível do projeto.

Usuários válidos do projeto

Tem permissões para acessar e exibir informações do projeto.

Contém todos os usuários e grupos adicionados em qualquer lugar ao projeto. Você não pode modificar a associação desse grupo.

Observação

Recomendamos que você não altere as permissões padrão para este grupo.

Administradores de versão

Tem permissões para gerenciar todas as operações de liberação.

Atribua aos usuários que definem e gerenciam pipelines de lançamento.

Observação

O grupo Administrador de Versão é criado ao mesmo tempo em que o primeiro pipeline de lançamento é definido. Ele não é criado por padrão quando o projeto é criado.

Tem permissões para contribuir totalmente com a base de código do projeto e o acompanhamento de item de trabalho.

O grupo Equipe padrão é criado quando você cria um projeto e, por padrão, é adicionado ao grupo Colaboradores do projeto. Todas as novas equipes que você criar também terão um grupo criado para elas e adicionado ao grupo Colaboradores.

Adicione membros da equipe a esse grupo. Para conceder acesso para definir as configurações da equipe, adicione um membro da equipe à função de administrador da equipe.

Função de administrador de equipe

Para cada equipe adicionada, você pode atribuir um ou mais membros da equipe como administradores. A função de administrador de equipe não é um grupo com um conjunto de permissões definidas. Em vez disso, a função de administrador da equipe é encarregada de gerenciar os ativos da equipe. Para obter mais informações, consulte Gerenciar equipes e configurar ferramentas de equipe. Para adicionar um usuário como administrador de equipe, consulte Adicionar um administrador de equipe.

Observação

Os Administradores de Projeto podem gerenciar todas as áreas administrativas da equipe para todas as equipes.

Permissões

O sistema gerencia permissões em diferentes níveis — permissões baseadas em organização, projeto, objeto e função — e, por padrão, as atribui a um ou mais grupos internos. Você pode gerenciar a maioria das permissões por meio do portal da Web. Gerencie mais permissões com a ferramenta de linha de comando (CLI).

O sistema gerencia permissões em diferentes níveis — permissões baseadas em servidor, coleção, projeto, objeto e função — e, por padrão, as atribui a um ou mais grupos integrados. Você pode gerenciar a maioria das permissões por meio do portal da Web. Gerencie mais permissões com a ferramenta de linha de comando (CLI).

Nas seções a seguir, a permissão de namespace é fornecida após o rótulo de permissão exibido na interface do usuário. Por exemplo:

Criar definição de marca

Tagging, Create

Para obter mais informações, consulte Referência de permissão e namespace de segurança.

Permissões no nível de servidor

Gerencie permissões no nível do servidor por meio do Console de Administração do Team Foundation ou da ferramenta de linha de comando TFSSecurity. Os administradores do Team Foundation recebem todas as permissões no nível do servidor. Outros grupos no nível do servidor têm atribuições de permissão selecionadas.

Permissão (UI)

Namespace permission

Descrição

Válido apenas para Azure DevOps Server 2020 e versões anteriores configuradas para dar suporte a relatórios do SQL Server. Pode processar ou alterar as configurações do data warehouse ou do cubo de Análise do SQL Server usando o Serviço Web de Controle de Depósito.

Mais permissões podem ser necessárias para processar ou recompilar totalmente o data warehouse e o cubo de análise.

Pode criar e administrar coleções.

Pode excluir uma coleção da implantação.

Observação

A exclusão de uma coleção não exclui o banco de dados de coleção do SQL Server.

Pode editar permissões no nível do servidor para usuários e grupos e adicionar ou remover grupos no nível do servidor da coleção.

Observação

As informações de edição no nível da instância incluem a capacidade de executar essas tarefas definidas em todas as coleções definidas para a instância:

- Modificar as configurações de Extensões e Analytics

- Permite implicitamente que o usuário modifique as permissões de controle de versão e as configurações do repositório

- Editar assinaturas ou alertas de eventos para notificações globais, eventos no nível do projeto e no nível da equipe

- Editar todas as configurações de nível de projeto e equipe para projetos definidos nas coleções

- Criar e modificar listas globais

Para conceder todas essas permissões em um prompt de comando, você deve usar o tf.exe Permission comando para conceder as AdminConfiguration permissões e AdminConnections além de GENERIC_WRITE.

Pode executar operações em nome de outros usuários ou serviços. Atribuir somente a contas de serviço.

Pode disparar eventos de alerta no nível do servidor. Atribua apenas a contas de serviço e membros do grupo Azure DevOps ou Administradores do Team Foundation.

Pode usar todos os recursos do portal da Web local. Essa permissão foi preterida com Azure DevOps Server 2019 e versões posteriores.

Observação

Se a permissão Usar recursos completos do Web Access estiver definida como Negar, o usuário verá apenas os recursos permitidos para o grupo de partes interessadas (consulte Alterar níveis de acesso). Um Deny substitui qualquer Allow implícito, mesmo para contas que são membros de grupos administrativos, como Administradores do Team Foundation.

Pode exibir a associação de grupo no nível do servidor e as permissões desses usuários.

Observação

A permissão Exibir informações no nível da instância também é atribuída ao grupo Usuários Válidos do Azure DevOps.

Permissões no nível da organização

Gerencie permissões no nível da organização por meio do contexto de administrador do portal da Web ou com os comandos az devops security group. Os administradores de coleção de projetos recebem todas as permissões no nível da organização. Outros grupos no nível da organização têm designações de permissão selecionadas.

Observação

Para habilitar a página de visualização da Página de Configurações de Permissões do Projeto, consulte Habilitar recursos de visualização.

Importante

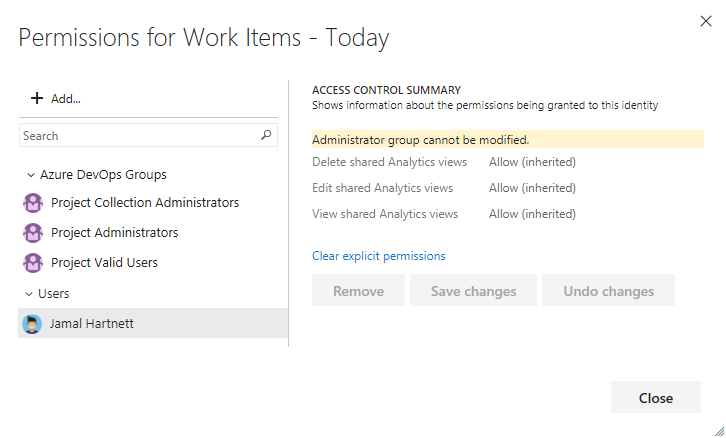

A permissão para adicionar ou remover grupos de segurança no nível da organização ou da coleção, adicionar e gerenciar a associação ao grupo no nível da organização ou da coleção e editar ACLs de permissão no nível da coleção e do projeto é atribuída a todos os membros do grupo Administradores da Coleção de Projetos . Ele não é controlado por permissões exibidas na interface do usuário.

Você não pode alterar as permissões do grupo Administradores de Coleção de Projetos . Além disso, embora você possa alterar as atribuições de permissão para um membro desse grupo, suas permissões efetivas ainda estarão em conformidade com as atribuídas ao grupo de administradores do qual ele é membro.

Permissão (UI)

Namespace permission

Descrição

Geral

Pode alterar as configurações de rastreamento para coletar informações de diagnóstico mais detalhadas sobre os serviços Web do Azure DevOps.

Pode adicionar um projeto a uma organização ou coleção de projetos. Mais permissões podem ser necessárias dependendo da implantação local.

Pode excluir um projeto. A exclusão de um projeto exclui todos os dados associados ao projeto. Você não pode desfazer a exclusão de um projeto, exceto restaurando a coleção para um ponto anterior à exclusão do projeto.

Pode definir configurações de organização e nível de projeto.

Observação

As informações de edição no nível da instância incluem a capacidade de executar essas tarefas para todos os projetos definidos em uma organização ou coleção:

- Modificar configurações e extensões de visão geral da organização

- Modificar permissões de controle de versão e configurações do repositório

- Editar assinaturas ou alertas de eventos para notificações globais, eventos no nível do projeto e no nível da equipe

- Editar todas as configurações de nível de projeto e equipe para projetos definidos nas coleções

Pode exibir permissões no nível da organização para um usuário ou grupo.

Conta de Serviço

Pode executar operações em nome de outros usuários ou serviços. Atribua essa permissão somente a contas de serviço.

Pode disparar eventos de alerta do projeto dentro da coleção. Atribuir somente a contas de serviço.

Pode chamar as interfaces de programação de aplicativos de sincronização. Atribuir somente a contas de serviço.

Boards

Pode modificar permissões para personalizar o acompanhamento de trabalho criando e personalizando processos herdados.

Pode criar um processo herdado usado para personalizar o acompanhamento de trabalho e Azure Boards. Os usuários com acesso Básico e Stakeholder recebem essa permissão por padrão.

Pode excluir um processo herdado usado para personalizar o acompanhamento de trabalho e Azure Boards.

Pode editar um processo herdado personalizado.

Repos

Aplica-se somente ao controle de versão do Team Foundation (TFVC)

Pode excluir check-ins particulares criados por outros usuários.

Pode criar um espaço de trabalho de controle de versão. A permissão Criar um workspace é concedida a todos os usuários como parte de sua associação no grupo Usuários Válidos da Coleção de Projetos.

Pipelines

Pode modificar permissões para recursos de compilação no nível da organização ou da coleção de projetos, o que inclui:

- Definir políticas de retenção

- Definir limites de recursos para pipelines

- Adicionar e gerenciar pools de agentes

- Adicionar e gerenciar pools de implantação

Observação

Além dessa permissão, o Azure DevOps fornece permissões baseadas em função que regem a segurança de pools de agentes. Outras configurações no nível do objeto substituirão aquelas definidas no nível da organização ou do projeto.

Pode gerenciar computadores de compilação, agentes de compilação e controladores de compilação.

Pode gerenciar as configurações de pipeline definidas por meio das configurações da organização, Pipelines, Configurações.

Pode reservar e alocar agentes de compilação. Atribua somente a contas de serviço para serviços de compilação.

Pode exibir, mas não usar, controladores de compilação e agentes de compilação configurados para uma organização ou coleção de projetos.

Test Plans

Pode registrar e cancelar o registro de controladores de teste.

Pode excluir um fluxo de auditoria. Os fluxos de auditoria estão em versão prévia. Para obter mais informações, consulte Criar streaming de auditoria.

Pode adicionar um fluxo de auditoria. Os fluxos de auditoria estão em versão prévia. Para obter mais informações, consulte Criar streaming de auditoria.

Pode visualizar e exportar logs de auditoria. Os logs de auditoria estão em versão prévia. Para obter mais informações, consulte Acessar, exportar e filtrar logs de auditoria.

Políticas

Pode habilitar e desabilitar políticas de conexão de aplicativo, conforme descrito em Alterar políticas de conexão de aplicativo.

Permissões no nível da coleção

Gerencie permissões no nível da coleção por meio do contexto de administrador do portal da Web ou da ferramenta de linha de comando TFSSecurity. Os administradores de coleção de projetos recebem todas as permissões no nível da coleção. Outros grupos de nível de coleção têm atribuições de permissão selecionadas.

As permissões disponíveis para Azure DevOps Server 2019 e versões posteriores variam dependendo do modelo de processo configurado para a coleção. Para obter uma visão geral dos modelos de processo, consulte Personalizar o acompanhamento de trabalho.

Modelo de processo herdado

Modelo do processo XML local

Importante

A permissão para adicionar ou remover grupos de segurança no nível da organização ou da coleção, adicionar e gerenciar a associação ao grupo no nível da organização ou da coleção e editar ACLs de permissão no nível da coleção e do projeto é atribuída a todos os membros do grupo Administradores da Coleção de Projetos . Ele não é controlado por permissões exibidas na interface do usuário.

Você não pode alterar as permissões do grupo Administradores de Coleção de Projetos . Além disso, embora você possa alterar as atribuições de permissão para um membro desse grupo, suas permissões efetivas ainda estarão em conformidade com as atribuídas ao grupo de administradores do qual ele é membro.

Permissão (UI)

Namespace permission

Descrição

Pode modificar permissões para pipelines de build no nível da coleção de projetos. Isso inclui os seguintes artefatos:

Pode modificar permissões para personalizar o acompanhamento de trabalho criando e personalizando processos herdados. Requer que a coleção seja configurada para dar suporte ao modelo de processo herdado. Consulte também:

Pode excluir check-ins particulares criados por outros usuários. Aplica-se quando o TFVC é usado como o controle do código-fonte.

Pode criar e excluir espaços de trabalho para outros usuários. Aplica-se quando o TFVC é usado como o controle do código-fonte.

Pode alterar as configurações de rastreamento para coletar informações de diagnóstico mais detalhadas sobre os serviços Web do Azure DevOps.

Pode criar um espaço de trabalho de controle de versão. Aplica-se quando o TFVC é usado como o controle do código-fonte. Essa permissão é concedida a todos os usuários como parte de sua associação no grupo Usuários Válidos da Coleção de Projetos.

Pode adicionar projetos a uma coleção de projetos. Permissões adicionais podem ser necessárias dependendo da sua implantação local.

Pode criar um processo herdado usado para personalizar o acompanhamento de trabalho e Azure Boards. Requer que a coleção seja configurada para dar suporte ao modelo de processo herdado.

Pode excluir um campo personalizado que foi adicionado a um processo. Para implantações locais, requer que a coleção seja configurada para dar suporte ao modelo de processo herdado.

Pode excluir um processo herdado usado para personalizar o acompanhamento de trabalho e Azure Boards. Requer que a coleção seja configurada para dar suporte ao modelo de processo herdado.

Pode excluir um projeto.

Observação

A exclusão de um projeto exclui todos os dados associados ao projeto. Você não pode desfazer a exclusão de um projeto, exceto restaurando a coleção para um ponto anterior à exclusão do projeto.

Pode definir configurações de organização e nível de projeto.

Observação

As informações de edição no nível da coleção incluem a capacidade de executar essas tarefas para todos os projetos definidos em uma organização ou coleção:

- Modificar as configurações de Extensões e Analytics

- Modificar permissões de controle de versão e configurações do repositório

- Editar assinaturas ou alertas de eventos para notificações globais, eventos no nível do projeto e no nível da equipe

- Edite todas as configurações de nível de projeto e equipe para projetos definidos nas coleções.

Pode editar um processo herdado personalizado. Requer que a coleção seja configurada para dar suporte ao modelo de processo herdado.

Pode executar operações em nome de outros usuários ou serviços. Atribua essa permissão somente a contas de serviço locais.

Pode gerenciar computadores de compilação, agentes de compilação e controladores de compilação.

Pode habilitar e desabilitar políticas de conexão de aplicativo, conforme descrito em Alterar políticas de conexão de aplicativo.

Observação

Essa permissão só é válida para Azure DevOps Services. Embora possa aparecer para Azure DevOps Server local, ele não se aplica a servidores locais.

Pode baixar, criar, editar e carregar modelos de processo. Um modelo de processo define os blocos de construção do sistema de acompanhamento de item de trabalho, bem como outros subsistemas que você acessa por meio do Azure Boards. Requer que a coleção seja configurada para dar suporte ao modelo de processo XML ON=premises.

Pode registrar e cancelar o registro de controladores de teste.

Pode disparar eventos de alerta do projeto dentro da coleção. Atribuir somente a contas de serviço. Os usuários com essa permissão não podem remover grupos de nível de coleção internos, como Administradores de Coleção de Projetos.

Pode reservar e alocar agentes de compilação. Atribua somente a contas de serviço para serviços de compilação.

Pode exibir, mas não usar, controladores de compilação e agentes de compilação configurados para uma organização ou coleção de projetos.

Visualizar informações no nível da instância

ou Exibir informações no nível da coleção

Collection, GENERIC_READ

Pode exibir permissões no nível da coleção para um usuário ou grupo.

Pode chamar as interfaces de programação de aplicativos de sincronização. Atribuir somente a contas de serviço.

Permissões no nível de projeto

Importante

Para acessar recursos no nível do projeto, a permissão Exibir informações no nível do projeto deve ser definida como Permitir. Essa permissão bloqueia todas as outras permissões no nível do projeto.

Gerencie permissões no nível do projeto por meio do contexto de administrador do portal da Web ou com os comandos az devops security group. Os administradores de projeto recebem todas as permissões no nível do projeto. Outros grupos no nível do projeto têm atribuições de permissão selecionadas.

Observação

Para habilitar a página de visualização da Página de Configurações de Permissões do Projeto , consulte Habilitar recursos de visualização.

Gerencie permissões no nível do projeto por meio do contexto de administração do portal da Web. Os administradores de projeto recebem todas as permissões no nível do projeto. Outros grupos no nível do projeto têm atribuições de permissão selecionadas.

A página de visualização não está disponível para versões locais.

Importante

A permissão para adicionar ou remover grupos de segurança no nível do projeto e adicionar e gerenciar a associação ao grupo no nível do projeto é atribuída a todos os membros do grupo Administradores do Projeto. Ele não é controlado por permissões exibidas na interface do usuário.

Não é possível alterar as permissões do grupo Administradores do Projeto. Além disso, embora você possa alterar as atribuições de permissão para um membro desse grupo, suas permissões efetivas ainda estarão em conformidade com as atribuídas ao grupo de administradores do qual ele é membro.

Permissão (UI)

Namespace permission

Descrição

Geral

Pode excluir um projeto de uma organização ou coleção de projetos.

Observação

Mesmo que você defina essa permissão como Negar, os usuários que receberam permissão no nível do projeto provavelmente poderão excluir o projeto para o qual têm permissão. Para garantir que um usuário não possa excluir um projeto, certifique-se de definir o projeto de equipe Excluir no nível do projeto como Negar também.

Pode executar as seguintes tarefas para o projeto selecionado definido em uma organização ou coleção.

- Editar a descrição do projeto

- Modifique a visibilidade dos serviços do projeto.

Observação

A permissão para adicionar ou remover grupos de segurança no nível do projeto e adicionar e gerenciar a associação ao grupo no nível do projeto é atribuída a todos os membros do grupo Administradores do Projeto. Ele não é controlado por permissões exibidas na interface do usuário.

Pode fornecer ou editar metadados para um projeto. Por exemplo, um usuário pode fornecer informações de alto nível sobre o conteúdo de um projeto. A alteração de metadados é suportada por meio da API REST Definir propriedades do projeto.

Os usuários com essa permissão podem atualizar itens de trabalho sem gerar notificações. Esse recurso é útil ao executar migrações de atualizações em massa por ferramentas e deseja ignorar a geração de notificações.

Considere conceder essa permissão a contas de serviço ou usuários com a permissão Ignorar regras em atualizações de item de trabalho. Você pode definir o parâmetro como true ao atualizar o suppressNotifications trabalho por meio de Itens de Trabalho – atualizar API REST.

Pode alterar a visibilidade do projeto de privado para público ou público para privado. Aplica-se somente a Azure DevOps Services.

Pode exibir informações no nível do projeto, incluindo associação e permissões de grupo de informações de segurança. Se você definir essa permissão como Negar para um usuário, ele não poderá exibir o projeto ou entrar no projeto.

Boards

Os usuários com essa permissão podem salvar um item de trabalho que ignora regras, como cópia, restrição ou regras condicionais, definidas para o tipo de item de trabalho. Cenários úteis são migrações em que você não deseja atualizar os campos por/data na importação ou quando deseja ignorar a validação de um item de trabalho.

As regras podem ser ignoradas de duas maneiras. A primeira é por meio dos Itens de Trabalho - atualizar a API REST e definir o bypassRules parâmetro como true. A segunda é por meio do modelo de objeto cliente, inicializando no modo de regras de bypass (inicializar WorkItemStore com WorkItemStoreFlags.BypassRules).

Quando combinado com a permissão 'Editar informações no nível do projeto', permite que os usuários alterem o processo de herança de um projeto. Para obter mais informações, consulte Criar e gerenciar processos herdados.

Pode adicionar marcas a um item de trabalho. Por padrão, todos os membros do grupo Colaboradores têm essa permissão. Além disso, você pode definir mais permissões de marcação por meio de ferramentas de gerenciamento de segurança. Para obter mais informações, consulte Namespace de segurança e referência de permissão, Marcação.

Observação

Todos os usuários que receberam acesso ao Stakeholder para um projeto privado só podem adicionar tags existentes. Mesmo que a permissão Criar definição de tag esteja definida como Permitir, as partes interessadas não poderão adicionar tags. Isso faz parte das configurações de acesso do Stakeholder. Azure DevOps Services os usuários que receberam acesso ao Stakeholder para um projeto público recebem essa permissão por padrão. Para mais informações, veja Referência rápida de acesso das partes interessadas.

Embora a permissão Criar definição de marca apareça nas configurações de segurança no nível do projeto, as permissões de marcação são, na verdade, permissões de nível de coleção que têm escopo no nível do projeto quando aparecem na interface do usuário.

Para definir o escopo de permissões de marcação para um único projeto ao usar o comando TFSSecurity , você deve fornecer o GUID do projeto como parte da sintaxe do comando.

Caso contrário, sua alteração se aplicará a toda a coleção.

Lembre-se disso ao alterar ou definir essas permissões.

Excluir e restaurar itens de trabalho ou Excluir itens de trabalho neste projeto.

Project, WORK_ITEM_DELETE

Pode marcar itens de trabalho no projeto como excluídos. Azure DevOps Services os usuários que receberam acesso ao Stakeholder para um projeto público recebem essa permissão por padrão.

Pode mover um item de trabalho de um projeto para outro projeto dentro da coleção.

Pode excluir permanentemente itens de trabalho deste projeto.

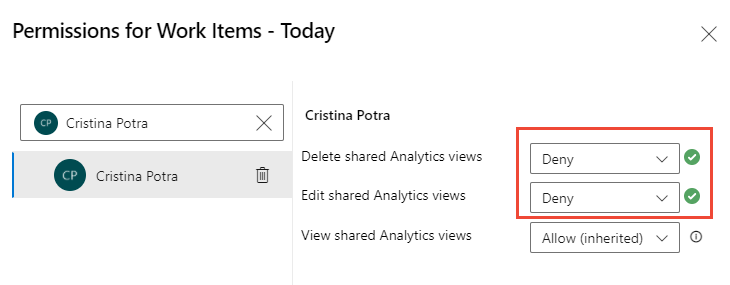

Análise

Além das AnalyticsView permissões de namespace listadas nesta seção, você pode definir permissões no nível do objeto em cada exibição.

Pode excluir exibições do Analytics na área Compartilhado.

Pode criar e modificar exibições compartilhadas do Analytics.

Pode acessar os dados disponíveis no serviço Analytics. Para obter mais informações, consulte Permissões necessárias para acessar o serviço Analytics.

Test Plans

Pode adicionar e remover resultados de teste e adicionar ou modificar execuções de teste. Para obter mais informações, consulte Controlar por quanto tempo manter os resultados do teste e Executar testes manuais.

Pode excluir uma execução de teste.

Pode criar e excluir configurações de teste.

Pode criar e excluir ambientes de teste.

Pode visualizar planos de teste no caminho da área do projeto.

Exibições de análise (nível de objeto)

Com as vistas compartilhadas do Analytics, você pode conceder permissões específicas para exibir, editar ou excluir uma vista da propriedade criada. Gerencie a segurança das exibições do Analytics no portal da Web.

As permissões a seguir são definidas para cada vista compartilhada do Analytics. Todos os usuários válidos recebem automaticamente todas as permissões para gerenciar as vistas da propriedade do Analytics. Considere conceder permissões de seleção a exibições compartilhadas específicas para outros membros da equipe ou grupo de segurança que você criar. Para obter mais informações, consulte O que são exibições do Analytics? e Namespace de segurança e referência de permissão.

Permissão (UI)

Namespace permission

Descrição

Pode excluir a exibição compartilhada do Analytics.

Pode alterar os parâmetros da visualização compartilhada do Analytics.

Pode exibir e usar a exibição compartilhada do Analytics do Power BI Desktop.

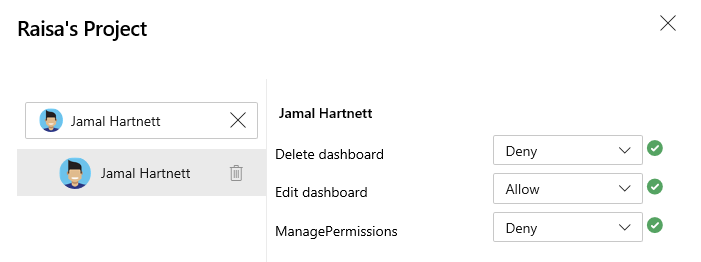

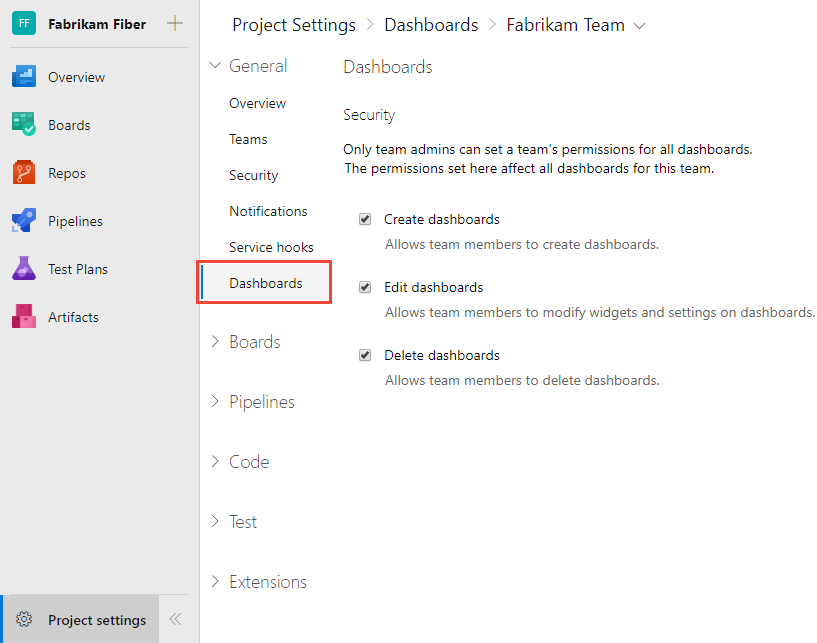

Painéis (nível de objeto)

As permissões para painéis de equipe e projeto podem ser definidas individualmente. As permissões padrão para uma equipe podem ser definidas para um projeto. Gerencie a segurança dos painéis no portal da Web. Há suporte para mais permissões de namespace, conforme definido em Namespace de segurança e referência de permissão.

Permissões do painel do projeto

Por padrão, o criador do painel do projeto é o proprietário do painel e concedeu todas as permissões para esse painel.

PermissãoNamespace permission |

Descrição |

|---|---|

Excluir painelDashboardsPrivileges, Delete |

Pode excluir o painel do projeto. |

Editar dashboardDashboardsPrivileges, Edit |

Pode adicionar widgets e alterar o layout do painel do projeto. |

Gerenciar PermissõesDashboardsPrivileges, ManagePermissions |

Pode gerenciar permissões para o painel do projeto. |

As permissões para painéis de equipe podem ser definidas individualmente. As permissões padrão para uma equipe podem ser definidas para um projeto. Gerencie a segurança dos painéis no portal da Web.

Permissões padrão do painel da equipe

Por padrão, os administradores de equipe recebem todas as permissões para seus painéis de equipe, incluindo o gerenciamento de permissões de painel padrão e individuais.

PermissãoNamespace permission |

Descrição |

|---|---|

Criar dashboardsDashboardsPrivileges, Create |

Pode criar um painel de equipe. |

Excluir painéisDashboardsPrivileges, Delete |

Pode excluir um painel de equipe. |

Editar painéisDashboardsPrivileges, Edit |

Pode adicionar widgets e alterar o layout de um painel de equipe. |

Permissões individuais do painel da equipe

Os administradores de equipe podem alterar as permissões para painéis de equipe individuais alterando as duas permissões a seguir.

PermissãoNamespace permission |

Descrição |

|---|---|

Excluir painelDashboardsPrivileges, Delete |

Pode excluir o painel específico da equipe. |

Editar dashboardDashboardsPrivileges, Edit |

Pode adicionar widgets e alterar o layout do painel específico da equipe. |

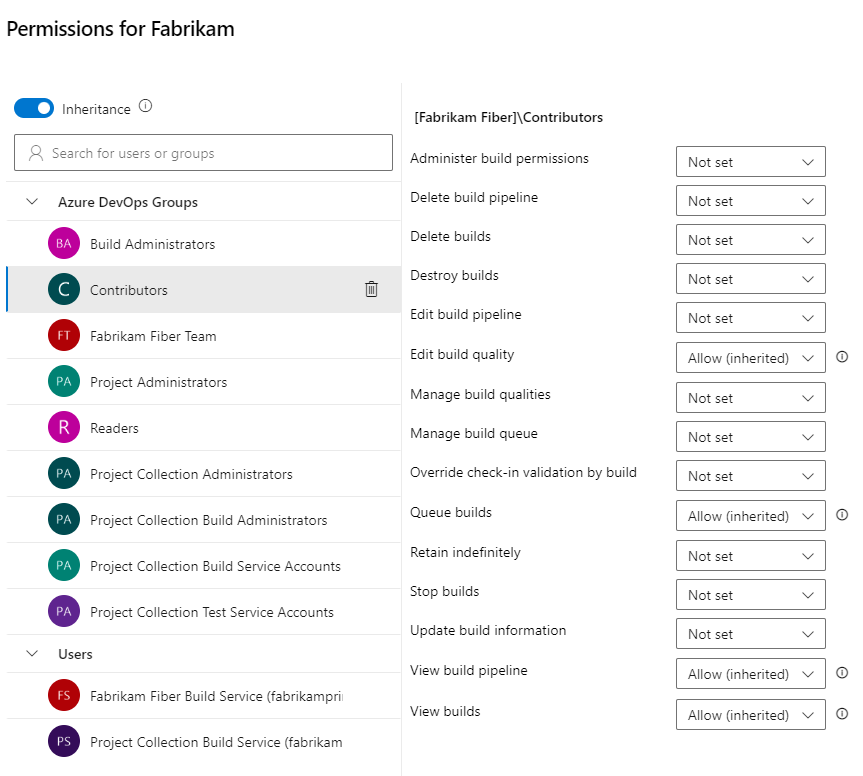

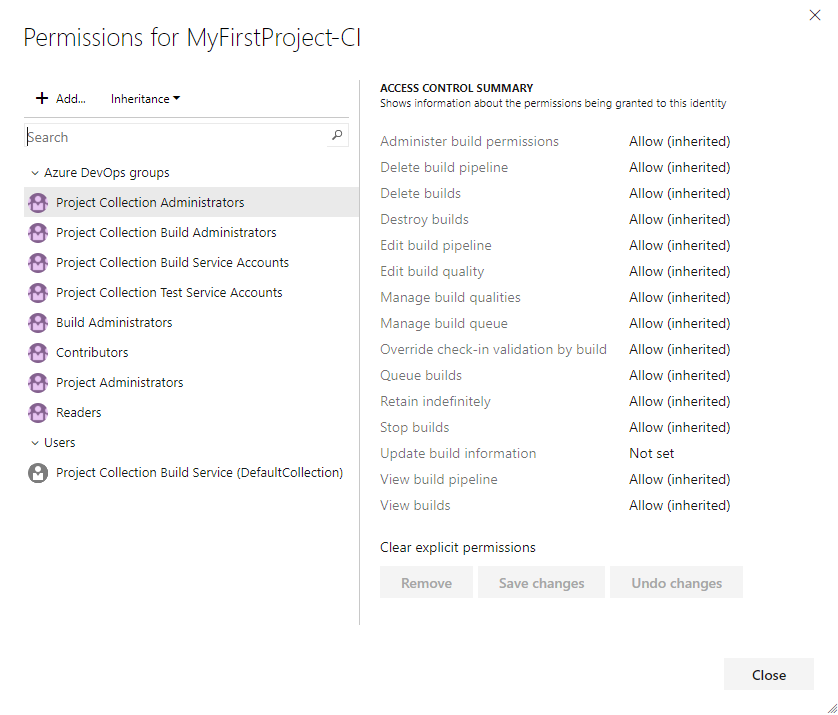

Pipeline ou Build (nível de objeto)

Gerencie permissões de pipeline para cada pipeline definido no portal da Web ou usando a ferramenta de linha de comando TFSSecurity. Os administradores de projeto recebem todas as permissões de pipeline e os administradores de build recebem a maioria dessas permissões. Você pode definir permissões de pipeline para todos os pipelines definidos para um projeto ou para cada definição de pipeline.

As permissões no Build seguem um modelo hierárquico. Os padrões para todas as permissões podem ser definidos no nível do projeto e podem ser substituídos em uma definição de build individual.

Para definir as permissões no nível do projeto para todas as definições de compilação em um projeto, escolha Segurança na barra de ações na página principal do hub de compilações.

Para definir ou substituir as permissões para uma definição de compilação específica, escolha Segurança no menu de contexto da definição de compilação.

Você pode definir as seguintes permissões no Build em ambos os níveis.

Permissão (UI)

Namespace permission

Descrição

Pode administrar as permissões de compilação para outros usuários.

Pode criar linhas de tubulação e editar essas tubulações.

Pode criar pipelines.

Pode excluir definições de compilação para este projeto.

Pode excluir uma compilação concluída. As compilações excluídas são mantidas na guia Excluídas por algum tempo antes de serem destruídas.

Pode excluir permanentemente uma compilação concluída.

Editar pipeline de build: pode salvar todas as alterações em um pipeline de build, incluindo variáveis de configuração, gatilhos, repositórios e política de retenção. Disponível com Azure DevOps Services, Azure DevOps Server 2019 1.1 e versões posteriores. Substitui Editar definição de compilação. Não é possível criar novos pipelines. Editar definição de compilação: pode criar e modificar definições de compilação para este projeto.

Observação

Para controlar as permissões para definições de build específicas, desative a herança.

Quando a herança é ativada, a definição de compilação respeita as permissões de compilação definidas no nível do projeto ou em um grupo ou usuário. Por exemplo, um grupo personalizado de Gerentes de Build tem permissões definidas para enfileirar manualmente um build para o projeto Fabrikam. Qualquer definição de build com herança para o projeto Fabrikam permite que um membro do grupo Gerenciadores de Build enfileire manualmente um build.

Quando a herança está desativada, você pode definir permissões para que apenas os administradores de projeto possam enfileirar manualmente uma compilação para uma definição de compilação específica.

Pode adicionar informações sobre a qualidade da compilação por meio do Team Explorer ou do portal da Web.

Pode adicionar ou remover qualidades de construção. Aplica-se apenas a builds XAML.

Pode cancelar, priorizar novamente ou adiar compilações enfileiradas. Aplica-se apenas a builds XAML.

Pode confirmar um conjunto de alterações TFVC que afeta uma definição de build com barreira sem disparar o sistema para arquivar e compilar suas alterações primeiro.

Pode colocar um build na fila por meio da interface do Team Foundation Build ou em um prompt de comando. Eles também podem interromper as compilações que enfileiraram.

Pode especificar valores para parâmetros de texto livre (por exemplo, do tipo object ou array) e variáveis de pipeline ao enfileirar novas compilações.

Pode alternar o sinalizador de retenção em um build para indefinidamente. Esse recurso marca uma compilação para que o sistema não a exclua automaticamente com base em qualquer política de retenção aplicável.

Pode interromper qualquer compilação que esteja em andamento, incluindo compilações enfileiradas e iniciadas por outro usuário.

Pode adicionar nós de informações de compilação ao sistema e também pode adicionar informações sobre a qualidade de uma compilação. Atribuir somente a contas de serviço.

Pode exibir as definições de compilação criadas para o projeto.

Pode exibir as compilações enfileiradas e concluídas para este projeto.

Observação

- Desative a Herança para uma definição de compilação quando quiser controlar permissões para definições de compilação específicas.

- Quando a herança está Ativada, a definição de compilação respeita as permissões de compilação definidas no nível do projeto ou em um grupo ou usuário. Por exemplo, um grupo personalizado de Gerentes de Build tem permissões definidas para enfileirar manualmente um build para o projeto Fabrikam. Qualquer definição de build com herança On para o projeto Fabrikam permitiria a um membro do grupo Gerentes de Build a capacidade de enfileirar manualmente um build.

- No entanto, ao desativar a herança para a Fabrikam do projeto, você pode definir permissões que permitem que apenas os administradores de projeto enfileirem manualmente um build para uma definição de build específica. Isso me permitiria definir permissões para essa definição de compilação especificamente.

- Atribua a permissão Substituir validação de check-in por build somente a contas de serviço para serviços de build e a administradores de build responsáveis pela qualidade do código. Aplica-se a builds de check-in restrito do TFVC. Isso não se aplica a compilações de PR. Para obter mais informações, consulte Fazer check-in em uma pasta controlada por um processo de build de check-in restrito.

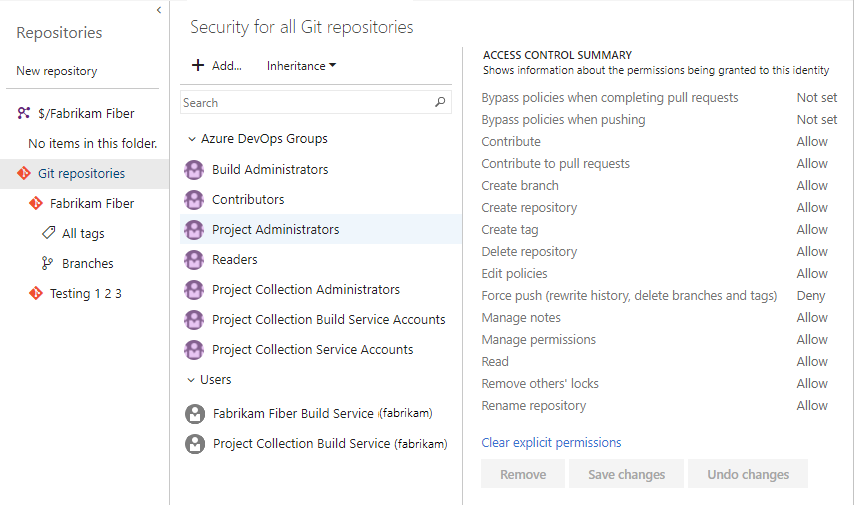

Repositório Git (nível de objeto)

Gerencie a segurança de cada repositório ou branch Git no portal da Web, na ferramenta de linha de comando TF ou usando a ferramenta de linha de comando TFSSecurity. Os administradores de projeto recebem a maioria dessas permissões (que aparecem apenas para um projeto configurado com um repositório Git). Você pode gerenciar essas permissões para todos os repositórios Git ou para um repositório Git específico.

Observação

Defina permissões em todos os repositórios Git fazendo alterações na entrada de repositórios Git de nível superior. Os repositórios individuais herdam permissões da entrada de repositórios Git de nível superior. As ramificações herdam permissões de atribuições feitas no nível do repositório. Por padrão, os grupos de Leitores no nível do projeto têm apenas permissões de Leitura.

Para gerenciar permissões de branch e repositório Git, consulte Definir permissões de branch.

Permissão (UI)

Namespace permission

Descrição

Pode optar por substituir políticas de branch marcando Substituir políticas de branch e habilitar a mesclagem ao concluir uma PR.

Observação

Ignorar políticas ao concluir solicitações de pull e Ignorar políticas ao enviar por push substituem Isento de imposição de política.

Pode enviar por push para um branch que tenha políticas de branch habilitadas. Quando um usuário com essa permissão faz um push que substituiria a política de branch, o push ignora automaticamente a política de branch sem nenhuma etapa ou aviso de aceitação.

Observação

Ignorar políticas ao concluir solicitações de pull e Ignorar políticas ao enviar por push substituem Isento de imposição de política.

No nível do repositório, podem enviar suas alterações por push para branches existentes no repositório e podem concluir solicitações de pull. Os usuários que não têm essa permissão, mas que têm a permissão Criar ramificação, podem enviar alterações por push para novas ramificações. Não substitui as restrições em vigor das políticas de branch.

No nível da ramificação, podem enviar suas alterações por push para a ramificação e bloquear a ramificação. Bloquear um branch bloqueia quaisquer novos commits de outras pessoas e impede que outros usuários alterem o histórico de commits existente.

Pode criar, comentar e votar em solicitações de pull.

Pode criar e publicar ramificações no repositório. A falta dessa permissão não limita os usuários de criar branches em seu repositório local; apenas os impede de publicar ramificações locais no servidor.

Observação

Ao criar um novo branch no servidor, você tem as permissões Contribuir, Editar Políticas, Forçar Push, Gerenciar Permissões e Remover Bloqueios de Outros para esse branch por padrão. Isso significa que você pode adicionar novos commits ao repositório por meio de seu branch.

Pode criar novos repositórios. Essa permissão só está disponível na caixa de diálogo Segurança para o objeto de repositórios Git de nível superior.

Pode enviar tags para o repositório.

Pode excluir o repositório. No nível de repositórios Git de nível superior, pode excluir qualquer repositório.

Pode editar políticas para o repositório e suas ramificações.

Aplica-se à Atualização 2 do TFS 2018. Pode ignorar políticas de branch e executar as duas ações a seguir:

- Substituir políticas de branch e concluir PRs que não atendem à política de branch

- Enviar por push diretamente para branches que têm políticas de branch definidas

Observação

No Azure DevOps, ele é substituído pelas duas permissões a seguir: ignorar políticas ao concluir solicitações de pull e ignorar políticas ao enviar por push.

Pode forçar uma atualização em um branch, excluir um branch e modificar o histórico de confirmação de um branch. Pode excluir tags e notas.

Pode enviar e editar notas do Git.

Pode definir permissões para o repositório.

Pode clonar, buscar, extrair e explorar o conteúdo do repositório.

Pode remover bloqueios de ramificação definidos por outros usuários. Bloquear um branch impede que novos commits sejam adicionados ao branch por outras pessoas e impede que outros usuários alterem o histórico de commits existente.

Pode alterar o nome do repositório. Quando definido na entrada de repositórios Git de nível superior, pode alterar o nome de qualquer repositório.

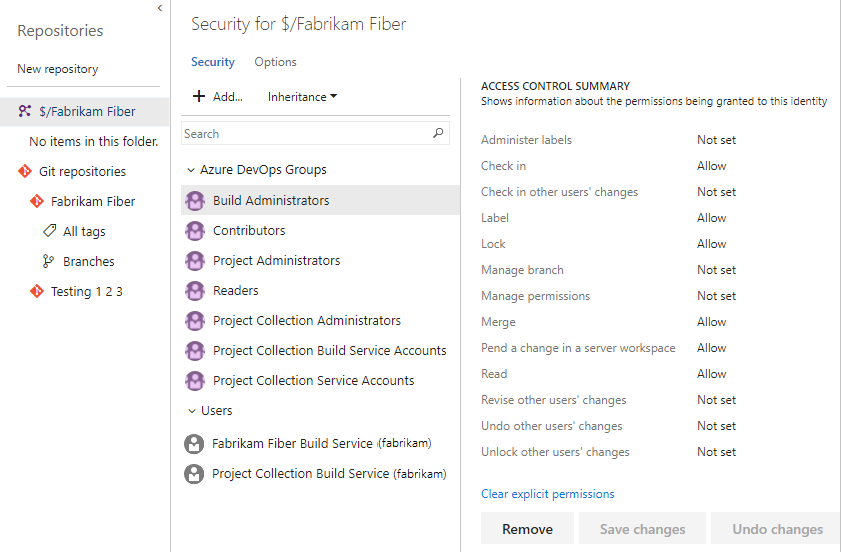

TFVC (nível de objeto)

Gerencie a segurança de cada ramificação do TFVC no portal da Web ou usando a ferramenta de linha de comando TFSSecurity. Os Administradores de Projeto recebem a maioria dessas permissões, que aparecem apenas para um projeto que foi configurado para usar o Controle de Versão do Team Foundation como um sistema de controle do código-fonte. Nas permissões de controle de versão, a negação explícita tem precedência sobre as permissões do grupo de administradores.

Essas permissões aparecem apenas para uma configuração de projeto para usar o Controle de Versão do Team Foundation como o sistema de controle do código-fonte.

Nas permissões de controle de versão, a negação explícita tem precedência sobre as permissões do grupo de administradores.

Permissão (UI)

Namespace permission

Descrição

Administrar rótulos

VersionControlItems, LabelOther

Pode editar ou excluir rótulos criados por outro usuário.

Fazer check-in

VersionControlItems, Checkin

Pode fazer check-in de itens e revisar quaisquer comentários de conjunto de alterações confirmados. As alterações pendentes são confirmadas no check-in.*

Verificar as alterações de outros usuários

VersionControlItems, CheckinOther

Pode fazer check-in de alterações feitas por outros usuários. As alterações pendentes são confirmadas no check-in.

Pendente uma alteração em um espaço de trabalho do servidor

VersionControlItems, PendChange

Pode fazer check-out e fazer uma alteração pendente em itens em uma pasta. Exemplos de alterações pendentes incluem adicionar, editar, renomear, excluir, restaurar, ramificar e mesclar um arquivo. As alterações pendentes devem ser verificadas, portanto, os usuários também devem ter a permissão de check-in para compartilhar suas alterações com a equipe.*

Etiqueta

VersionControlItems, Label

Pode rotular itens.

Pode bloquear e desbloquear pastas ou arquivos. Uma pasta ou arquivo rastreado pode ser bloqueado ou desbloqueado para negar ou restaurar os privilégios de um usuário. Os privilégios incluem fazer check-out de um item para edição em um espaço de trabalho diferente ou fazer check-in de alterações pendentes em um item de um espaço de trabalho diferente. Para obter mais informações, consulte comando lock.

Gerenciar filial

VersionControlItems, ManageBranch

Pode converter qualquer pasta nesse caminho em uma ramificação e também executar as seguintes ações em uma ramificação: editar suas propriedades, reassociá-la e convertê-la em uma pasta. Os usuários que têm essa permissão podem ramificar essa ramificação somente se também tiverem a permissão Mesclar para o caminho de destino. Os usuários não podem criar ramificações de uma ramificação para a qual não tenham a permissão Gerenciar ramificação.

Gerenciar permissões

VersionControlItems, AdminProjectRights

Pode gerenciar as permissões de outros usuários para pastas e arquivos no controle de versão.*

Pode mesclar alterações neste caminho.*

Ler

VersionControlItems, Read

Pode ler o conteúdo de um arquivo ou pasta. Se um usuário tiver permissões de leitura para uma pasta, ele poderá ver o conteúdo da pasta e as propriedades dos arquivos nela, mesmo que o usuário não tenha permissão para abrir os arquivos.

Revisar as alterações de outros usuários

VersionControlItems, ReviseOther

Pode editar os comentários em arquivos com check-in, mesmo que outro usuário tenha feito check-in do arquivo.*

Desfazer alterações de outros usuários

VersionControlItems, UndoOther

Pode desfazer uma alteração pendente feita por outro usuário.*

Desbloqueie as alterações de outros usuários

VersionControlItems, UnlockOther

Pode desbloquear arquivos bloqueados por outros usuários.*

* Considere adicionar essa permissão a todos os usuários ou grupos adicionados manualmente que são responsáveis por supervisionar ou monitorar o projeto e que podem ou devem alterar os comentários nos arquivos com check-in, mesmo que outro usuário tenha feito check-in do arquivo.

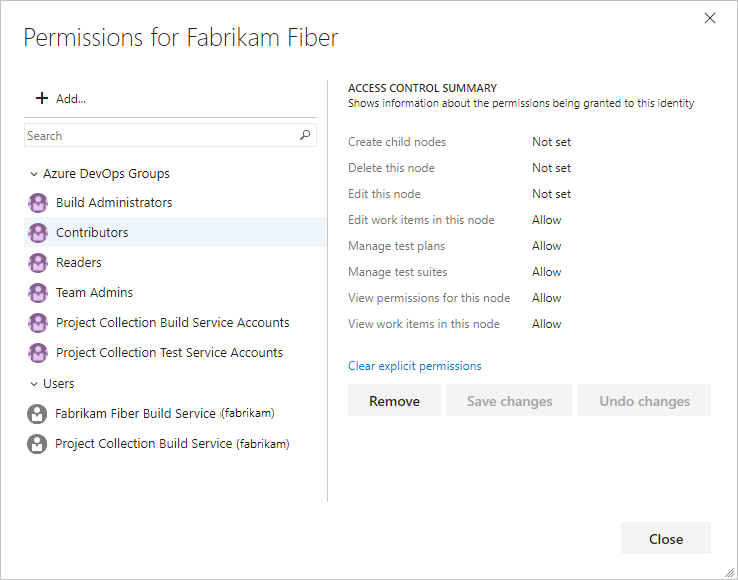

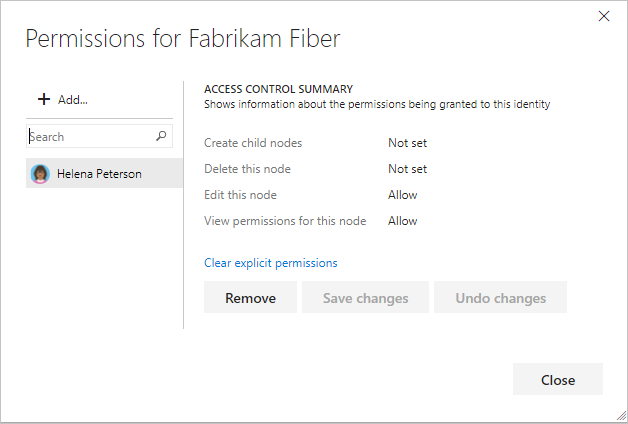

Caminho da área (nível do objeto)

As permissões de caminho de área gerenciam o acesso a ramificações da hierarquia de área e aos itens de trabalho nessas áreas. Gerencie a segurança de cada caminho de área no portal da Web ou usando a ferramenta de linha de comando TFSSecurity. As permissões de área gerenciam o acesso para criar e gerenciar caminhos de área, bem como criar e modificar itens de trabalho definidos em caminhos de área.

Os membros do grupo Administradores do projeto recebem automaticamente permissões para gerenciar caminhos de área para um projeto. Considere conceder permissões aos administradores de equipe ou líderes de equipe para criar, editar ou excluir nós de área.

Observação

Várias equipes podem contribuir para um projeto. Quando for esse o caso, você pode configurar equipes associadas a uma área. As permissões para os itens de trabalho da equipe são atribuídas atribuindo permissões à área. Existem outras configurações de equipe que configuram as ferramentas de planejamento ágil da equipe.

Permissão (UI)

Namespace permission

Descrição

Pode criar nós de área. Os usuários que têm essa permissão e a permissão Editar este nó podem mover ou reordenar qualquer nó de área filho.

Considere adicionar essa permissão a qualquer usuário ou grupo adicionado manualmente que possa precisar excluir, adicionar ou renomear nós de área.

Os usuários que têm essa permissão e a permissão Editar este nó para outro nó podem excluir nós de área e reclassificar itens de trabalho existentes do nó excluído. Se o nó excluído tiver nós filho, esses nós também serão excluídos.

Considere adicionar essa permissão a qualquer usuário ou grupo adicionado manualmente que possa precisar excluir, adicionar ou renomear nós de área.

Pode definir permissões para este nó e renomear nós de área.

Considere adicionar essa permissão a qualquer usuário ou grupo adicionado manualmente que possa precisar excluir, adicionar ou renomear nós de área.

Pode editar itens de trabalho neste nó de área.

Considere adicionar essa permissão a todos os usuários ou grupos adicionados manualmente que talvez precisem editar itens de trabalho no nó de área.

Pode modificar as propriedades do plano de teste, como configurações de build e teste.

Considere incluir essa permissão em quaisquer usuários ou grupos incluídos manualmente que possam precisar gerenciar planos de teste ou conjuntos de testes nesse nó de área.

Pode criar e excluir suítes de teste, adicionar e remover casos de teste de suítes de teste, alterar configurações de teste associadas a suítes de teste e modificar a hierarquia da suíte (mover uma suíte de teste).

Considere incluir essa permissão em quaisquer usuários ou grupos incluídos manualmente que possam precisar gerenciar planos de teste ou conjuntos de testes nesse nó de área.

Pode exibir as configurações de segurança de um nó de caminho de área.

Pode exibir, mas não alterar, itens de trabalho neste nó de área.

Observação

Se você definir Exibir itens de trabalho neste nó como Negar, o usuário não poderá ver nenhum item de trabalho neste nó de área. Um Deny substitui qualquer permissão implícita, mesmo para usuários que são membros de grupos administrativos.

Caminho de iteração (nível de objeto)

As permissões de caminho de iteração gerenciam o acesso para criar e gerenciar caminhos de iteração, também chamados de sprints.

Gerencie a segurança de cada caminho de iteração no portal da Web ou usando a ferramenta de linha de comando TFSSecurity.

Os membros do grupo Administradores do Projeto recebem automaticamente essas permissões para cada iteração definida para um projeto. Considere conceder permissões a administradores de equipe, scrum masters ou líderes de equipe para criar, editar ou excluir nós de iteração.

Permissão (UI)

Namespace permission

Descrição

Pode criar nós de iteração. Os usuários que têm essa permissão e a permissão Editar este nó podem mover ou reordenar qualquer nó de iteração filho.

Considere adicionar essa permissão a todos os usuários ou grupos adicionados manualmente que possam precisar excluir, adicionar ou renomear nós de iteração.

Os usuários que têm essa permissão e a permissão Editar este nó para outro nó podem excluir nós de iteração e reclassificar itens de trabalho existentes do nó excluído. Se o nó excluído tiver nós filho, esses nós também serão excluídos.

Considere adicionar essa permissão a todos os usuários ou grupos adicionados manualmente que possam precisar excluir, adicionar ou renomear nós de iteração.

Pode definir permissões para esse nó e renomear nós de iteração.

Considere adicionar essa permissão a todos os usuários ou grupos adicionados manualmente que possam precisar excluir, adicionar ou renomear nós de iteração.

Pode exibir as configurações de segurança para este nó.

Observação

Os membros dos Usuários Válidos da Coleção de Projetos, Usuários Válidos do Projeto ou qualquer usuário ou grupo que tenha Exibir informações no nível da coleção ou Exibir informações no nível do projeto podem exibir permissões de qualquer nó de iteração.

Consulta de item de trabalho e pasta de consulta (nível de objeto)

Gerencie permissões de consulta e pasta de consulta por meio do portal da Web. Os Administradores de Projeto recebem todas essas permissões. Os colaboradores recebem apenas permissões de leitura.

Considere conceder as permissões de Contribuição a usuários ou grupos que exigem a capacidade de criar e compartilhar consultas de item de trabalho para o projeto. Para obter mais informações, confira Definir permissões em consultas.

Observação

Para criar gráficos de consulta, você precisa de acesso básico.

Permissão (UI)

Namespace permission

Descrição

Pode exibir e modificar a pasta de consulta ou salvar consultas dentro da pasta.

Pode excluir uma consulta ou pasta de consulta e seu conteúdo.

Pode gerenciar as permissões para essa consulta ou pasta de consulta.

Pode exibir e usar a consulta ou as consultas em uma pasta, mas não pode modificar o conteúdo da consulta ou da pasta de consulta.

Planos de remessa (nível de objeto)

Gerencie as permissões do plano por meio do portal da Web. Gerencie as permissões de cada plano por meio da caixa de diálogo Segurança. Os administradores de projeto recebem todas as permissões para criar, editar e gerenciar planos. Os usuários válidos recebem permissões de exibição (somente leitura).

Permissão (UI)

Namespace permission

Descrição

Pode excluir o plano selecionado.

Pode editar a configuração e as definições definidas para o plano selecionado.

Pode gerenciar as permissões para o plano selecionado.

Pode exibir as listas de planos, abrir e interagir com um plano, mas não pode modificar a configuração ou as definições do plano.

Processo (nível de objeto)

Você pode gerenciar as permissões para cada processo herdado criado por meio do portal da Web. Gerencie as permissões para cada processo por meio da caixa de diálogo Segurança. Os administradores de coleção de projetos recebem todas as permissões para criar, editar e gerenciar processos. Os usuários válidos recebem permissões de exibição (somente leitura).

Permissão (UI)

Namespace permission

Descrição

Pode definir ou alterar as permissões para um processo herdado.

Pode excluir o processo herdado.

Pode criar um processo herdado de um processo do sistema ou copiar ou modificar um processo herdado.

Marcas de item de trabalho

Você pode gerenciar permissões de marcação usando a permissão de segurança az devops ou as ferramentas de linha de comando TFSSecurity. Os colaboradores podem adicionar marcas a itens de trabalho e usá-las para filtrar rapidamente uma lista de pendências, um quadro ou uma exibição de resultados de consulta.

Você pode gerenciar permissões de marcação usando a ferramenta de linha de comando TFSSecurity. Os colaboradores podem adicionar marcas a itens de trabalho e usá-las para filtrar rapidamente uma lista de pendências, um quadro ou uma exibição de resultados de consulta.

Permissão (UI)

Namespace permission

Descrição

Pode criar novas marcas e aplicá-las a itens de trabalho. Os usuários sem essa permissão só podem selecionar o conjunto existente de tags para o projeto.

Por padrão, os Colaboradores recebem a permissão Criar definição de tag. Embora a permissão Criar definição de marca apareça nas configurações de segurança no nível do projeto, as permissões de marcação são, na verdade, permissões no nível da coleção que têm escopo no nível do projeto quando aparecem na interface do usuário. Para definir o escopo de permissões de marcação para um único projeto quando você estiver usando uma ferramenta de linha de comando, você deve fornecer o GUID do projeto como parte da sintaxe de comando. Caso contrário, sua alteração se aplicará a toda a coleção. Lembre-se disso ao alterar ou definir essas permissões.

Pode remover uma tag da lista de tags disponíveis para esse projeto.

Essa permissão não aparece na interface do usuário. Você só pode configurá-lo usando uma ferramenta de linha de comando. Também não há interface do usuário para excluir explicitamente uma tag. Em vez disso, quando uma tag não estiver em uso por três dias, o sistema a excluirá automaticamente.

Pode exibir uma lista de marcas disponíveis para o item de trabalho dentro do projeto. Os usuários sem essa permissão não têm uma lista de marcas disponíveis para escolher no formulário de item de trabalho ou no editor de consultas.

Essa permissão não aparece na interface do usuário. Ele só pode ser definido usando uma ferramenta de linha de comando. A opção Exibir informações no nível do projeto permite implicitamente que os usuários visualizem as tags existentes.

Pode renomear uma marca usando a API REST.

Essa permissão não aparece na interface do usuário. Ele só pode ser definido usando uma ferramenta de linha de comando.

Liberação (nível de objeto)

Gerencie permissões para cada versão definida no portal da Web. Os administradores de projeto e os administradores de versão recebem todas as permissões de gerenciamento de versão. Essas permissões funcionam em um modelo hierárquico no nível do projeto, para um pipeline de lançamento específico ou para um ambiente específico em um pipeline de lançamento. Dentro dessa hierarquia, as permissões podem ser herdadas do pai ou substituídas.

Observação

O grupo do Administrador de Versão no nível do projeto é criado quando você define seu primeiro pipeline de lançamento.

Além disso, você pode atribuir aprovadores a etapas específicas em um pipeline de lançamento para garantir que os aplicativos que estão sendo implantados atendam aos padrões de qualidade.

As permissões a seguir são definidas no Release Management. A coluna de escopo explica se a permissão pode ser definida no nível do projeto, do pipeline de lançamento ou do ambiente.

Permissão

Descrição

Escopos

Pode alterar qualquer uma das outras permissões listadas aqui.

Projeto, Pipeline de lançamento, Meio Ambiente

Pode criar novas versões.

Projeto, Pipeline de lançamento

Pode excluir pipelines de lançamento.

Projeto, Pipeline de lançamento

Pode excluir ambientes em pipelines de lançamento.

Projeto, Pipeline de lançamento, Meio Ambiente

Pode excluir versões de um pipeline.

Projeto, Pipeline de lançamento

Pode adicionar e editar um pipeline de lançamento, incluindo variáveis de configuração, gatilhos, artefatos e política de retenção, bem como configuração em um ambiente do pipeline de lançamento. Para fazer alterações em um ambiente específico em um pipeline de lançamento, o usuário também precisa da permissão Editar ambiente de lançamento.

Projeto, Pipeline de lançamento

Pode editar ambientes em pipelines de lançamento. Para salvar as alterações no pipeline de lançamento, o usuário também precisa da permissão Editar pipeline de lançamento. Essa permissão também controla se um usuário pode editar a configuração dentro do ambiente de uma instância de lançamento específica. O usuário também precisa da permissão Gerenciar versões para salvar a versão modificada.

Projeto, Pipeline de lançamento, Meio Ambiente

Pode iniciar uma implantação direta de uma versão em um ambiente. Essa permissão é apenas para implantações diretas iniciadas manualmente selecionando a ação Implantar em uma versão. Se a condição em um ambiente for definida como qualquer tipo de implantação automática, o sistema iniciará automaticamente a implantação sem verificar a permissão do usuário que criou a versão.

Projeto, Pipeline de lançamento, Meio Ambiente

Pode adicionar ou editar aprovadores para ambientes em pipelines de lançamento. Essa permissão também controla se um usuário pode editar os aprovadores dentro do ambiente de uma instância de lançamento específica.

Projeto, Pipeline de lançamento, Meio Ambiente

Pode editar uma configuração de versão, como estágios, aprovadores e variáveis. Para editar a configuração de um ambiente específico em uma instância de lançamento, o usuário também precisa da permissão Editar ambiente de lançamento.

Projeto, Pipeline de lançamento

Pode exibir pipelines de lançamento.

Projeto, Pipeline de lançamento

Pode exibir versões pertencentes a pipelines de lançamento.

Projeto, Pipeline de lançamento

Os valores padrão para todas essas permissões são definidos para coleções de projetos de equipe e grupos de projetos. Por exemplo, Administradores de Coleção de Projetos, Administradores de Projeto e Administradores de Versão recebem todas as permissões acima por padrão. Os colaboradores recebem todas as permissões, exceto as permissões de versão Administrar. Os leitores, por padrão, têm todas as permissões negadas, exceto Exibir pipeline de lançamento e Exibir lançamentos.

Permissões de grupo de tarefas (Build e Versão)

Gerencie permissões para grupos de tarefas no hub de Build e Versão do portal da Web. Os administradores de projeto, build e versão recebem todas as permissões. As permissões do grupo de tarefas seguem um modelo hierárquico. Os padrões para todas as permissões podem ser definidos no nível do projeto e podem ser substituídos em uma definição de grupo de tarefas individual.

Use grupos de tarefas para encapsular uma sequência de tarefas já definidas em uma compilação ou uma definição de versão em uma única tarefa reutilizável. Defina e gerencie grupos de tarefas na guia Grupos de tarefas do hub de Build e Versão .

Permissão Descrição Administrar permissões de grupo de tarefas Pode adicionar e remover usuários ou grupos à segurança do grupo de tarefas. Excluir grupo de tarefas Pode excluir um grupo de tarefas. Editar grupo de tarefas Pode criar, modificar ou excluir um grupo de tarefas.

Notificações ou alertas

Não há permissões de interface do usuário associadas ao gerenciamento de notificações ou alertas por email. Em vez disso, você pode gerenciá-los usando a ferramenta de linha de comando TFSSecurity .

- Por padrão, os membros do grupo Colaboradores no nível do projeto podem assinar alertas por conta própria.

- Os membros do grupo Administradores de Coleção de Projetos ou usuários que têm as informações de nível de coleção Editar podem definir alertas nessa coleção para outras pessoas ou para uma equipe.

- Os membros do grupo Administradores do Projeto ou os usuários que têm as informações Editar no nível do projeto podem definir alertas nesse projeto para outras pessoas ou para uma equipe.

Você pode gerenciar permissões de alerta usando TFSSecurity.

Ação TFSSecurity

TFSSecurity Namespace

Descrição

Administradores de Coleção de Projetos &

Contas do Serviço de Cobrança de Projetos

CREATE_SOAP_SUBSCRIPTION

EventSubscription

Pode criar uma assinatura de serviço Web baseada em SOAP.

✔️

GENERIC_READ

EventSubscription

Pode exibir eventos de assinatura definidos para um projeto.

✔️

GENERIC_WRITE

EventSubscription

Pode criar alertas para outros usuários ou para uma equipe.

✔️

UNSUBSCRIBE

EventSubscription

Pode cancelar a assinatura de uma assinatura de evento.

✔️

Artigos relacionados

- Introdução às permissões, ao acesso e aos grupos de segurança

- Referência de permissão e namespace de segurança para o Azure DevOps

- Adicionar usuários a uma organização (Azure DevOps Services)

- Adicionar usuários a uma equipe ou a um projeto

- Tornar um usuário um administrador de equipe

- Solucionar problemas de permissões