Sunucular için Microsoft Defender hakkında sık sorulan soruların yanıtlarını alın.

Bir abonelikteki makinelerin bir alt kümesinde Sunucular için Defender'ın etkinleştirilmesini sağlayabilir miyim?

Evet. Artık aboneliğinizdeki belirli kaynaklarda Sunucular için Defender'ı yönetebilir ve koruma stratejiniz üzerinde tam denetime sahip olursunuz. Bu özellik sayesinde, abonelik düzeyinde yapılandırılan ayarlardan farklı özel yapılandırmalarla belirli kaynakları yapılandırabilirsiniz. Sunucular için Defender'ı kaynak düzeyinde etkinleştirme hakkında daha fazla bilgi edinin. Ancak bağlı bir AWS hesabında veya GCP projesinde Sunucular için Microsoft Defender'ı etkinleştirdiğinizde, tüm bağlı makineler Sunucular için Defender tarafından korunur.

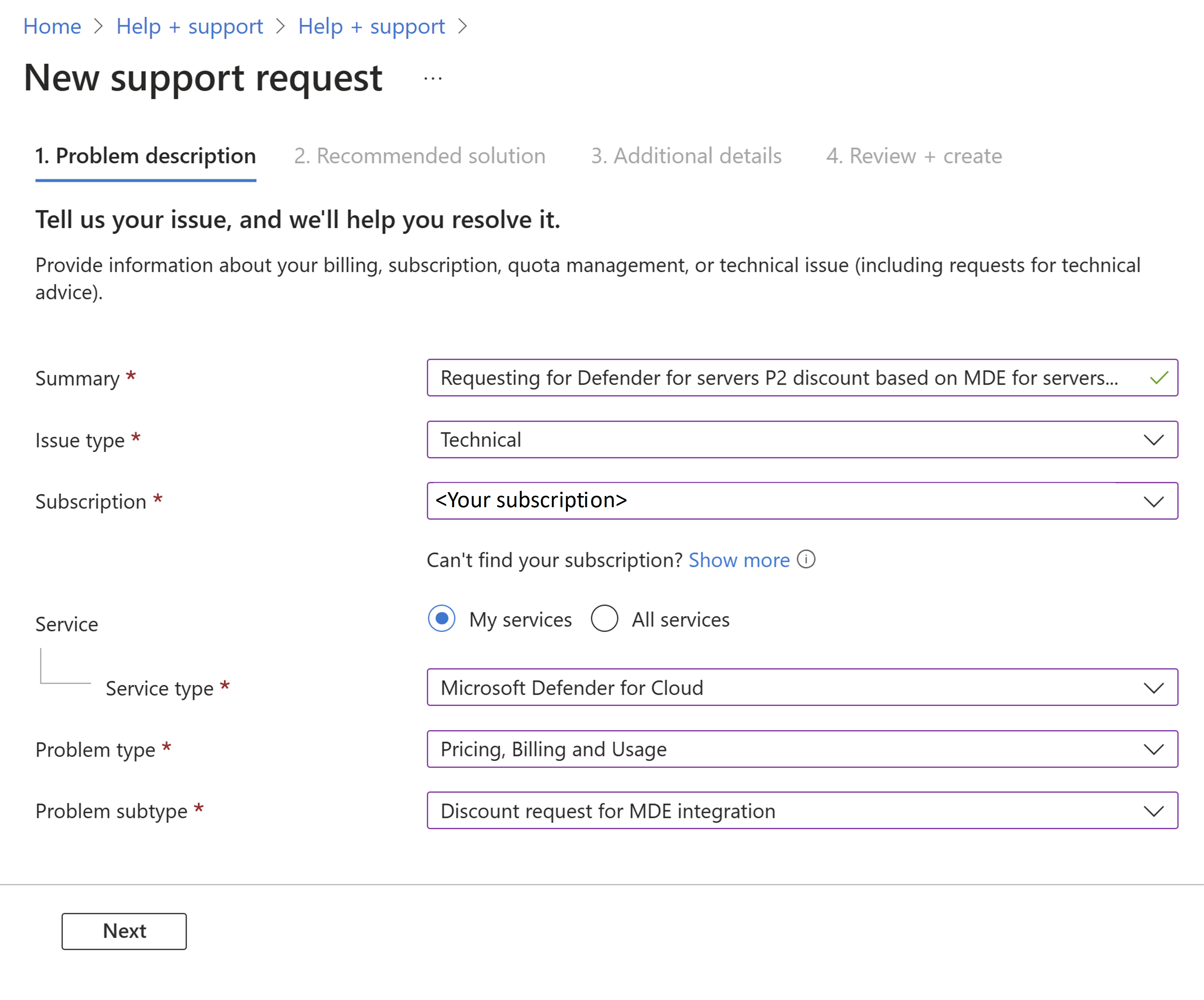

zaten Uç Nokta için Microsoft Defender lisansım varsa indirim alabilir miyim?

Sunucular için Uç Nokta için Microsoft Defender lisansınız zaten varsa, Sunucular için Microsoft Defender Plan 1 veya 2 lisansınızın bu bölümü için ödeme yapmak zorunda kalmazsınız.

İndiriminizi istemek için, yardım ve destek merkezinde yeni bir destek isteği oluşturarak Azure portalı aracılığıyla Bulut için Defender destek ekibine başvurun.

Azure Portal’ında oturum açın.

Destek ve Sorun Giderme'yi seçin

Destek + yardım seçeneğini belirleyin.

Destek isteği oluştur'u seçin.

Aşağıdaki bilgileri girin:

İleri'yi seçin.

İleri'yi seçin.

Ek ayrıntılar sekmesinde Müşteri Kuruluş adınızı, Kiracı Kimliğinizi, satın alınan Sunucular lisansları için Uç Nokta için Microsoft Defender sayısını, satın alınan Sunucular lisansları için Uç Nokta için Microsoft Defender son kullanma tarihini ve diğer tüm gerekli alanları girin.

İleri'yi seçin.

Oluştur'u belirleyin.

Not

İndirim onay tarihinden itibaren geçerli olur. İndirim geriye dönük değildir.

Bir abonelikte hangi sunucular için ödeme yaparım?

Bir abonelikte Sunucular için Defender'ı etkinleştirdiğinizde, tüm makineler için güç durumlarına göre ücretlendirilirsiniz.

Azure VM'leri:

| State | Ayrıntılar | Faturalandırma |

|---|---|---|

| Başlatılıyor | VM başlatılıyor. | Faturalandırılmaz |

| Çalışıyor | Normal çalışma durumu. | Faturalandırılır |

| Durduruluyor | Geçiş. tamamlandığında Durduruldu durumuna geçer. | Faturalandırılır |

| Durduruldu | VM, konuk işletim sistemi içinden veya PowerOff API'leri kullanılarak kapatılır. Donanım hala ayrılır ve makine konakta kalır. | Faturalandırılır |

| Serbest bırakılıyor | Geçiş. İşlem tamamlandığında Serbest bırakılmış duruma geçer. | Faturalandırılmaz |

| Serbest bırakıldı | VM durduruldu ve konaktan kaldırıldı. | Faturalandırılmaz |

Azure Arc makineleri:

| İl | Ayrıntılar | Faturalandırma |

|---|---|---|

| Bağlanma | Sunucular bağlandı, ancak sinyal henüz alınmadı. | Faturalandırılmaz |

| Bağlandı | Bağlı Makine aracısından düzenli sinyal alınıyor. | Faturalandırılır |

| Çevrimdışı/Bağlantısı Kesildi | 15-30 dakika içinde sinyal alınmaz. | Faturalandırılmaz |

| Süresi doldu | 45 gün boyunca bağlantınız kesilirse, durum Süresi Doldu olarak değişebilir. | Faturalandırılmaz |

Abonelikte ve çalışma alanında Sunucular için Defender'ı etkinleştirmem gerekiyor mu?

Sunucular için Defender Plan 1, Log Analytics'e bağlı değildir. Sunucular için Defender Plan 2'yi abonelik düzeyinde etkinleştirdiğinizde Bulut için Defender varsayılan Log Analytics çalışma alanlarınızda planı otomatik olarak etkinleştirir. Özel bir çalışma alanı kullanıyorsanız, planı çalışma alanında etkinleştirdiğinizden emin olun. Burada daha fazla bilgi bulabilirsiniz:

- Bir abonelik ve bağlı bir özel çalışma alanı için Sunucular için Defender'ı açarsanız, her ikisi için de ücret alınmaz. Sistem benzersiz VM'leri tanımlar.

- Sunucular için Defender'ın abonelikler arası çalışma alanlarında etkinleştirilmesi durumunda:

- Log Analytics aracısı için, Sunucular için Defender planı etkin olmayan abonelikler de dahil olmak üzere tüm aboneliklerden bağlı makineler faturalandırılır.

- Azure İzleyici aracısı için Sunucular için Defender'ın faturalama ve özellik kapsamı yalnızca abonelikte etkinleştirilen plana bağlıdır.

Sunucular için Defender planını yalnızca çalışma alanı düzeyinde etkinleştirdiysem (abonelikte değil) ne olur?

Sunucular için Microsoft Defender'ı Log Analytics çalışma alanı düzeyinde etkinleştirebilirsiniz, ancak yalnızca söz konusu çalışma alanına raporlama yapan sunucular korunur ve faturalandırılır ve bu sunucular Uç Nokta için Microsoft Defender, güvenlik açığı değerlendirmesi ve tam zamanında VM erişimi gibi bazı avantajlar elde etmez.

Çalışma alanı veya makine başına 500 MB ücretsiz veri alımı izni uygulanıyor mu?

Sunucular için Defender Plan 2 etkinleştirildiğinde günde 500 MB ücretsiz veri alımı elde edersiniz. Bu izin özellikle Bulut için Defender tarafından doğrudan toplanan güvenlik veri türlerine yöneliktir.

Bu izin, tüm düğümler arasında ortalaması alınan günlük bir ücrettir. Günlük toplam ücretsiz sınırınız [makine sayısı] × 500 MB'a eşittir. Bazı makineler 100 MB, diğerleri 800 MB gönderse bile toplam günlük ücretsiz toplam sınırınızı aşmazsa ek ücret alınmaz.

Günlük izinlere hangi veri türleri dahil edilir?

Bulut için Defender faturalama, Log Analytics faturalamasına yakından bağlıdır. Sunucular için Microsoft Defender, güvenlik veri türlerinin aşağıdaki alt kümesine göre makineler için düğüm başına günde 500 MB ayırma sağlar:

- SecurityAlert

- SecurityBaseline

- SecurityBaselineSummary

- SecurityDetection

- SecurityEvent

- WindowsFirewall

- ProtectionStatus

- Güncelleştirme Yönetimi çözümü çalışma alanında çalışmadığında veya çözüm hedefleme etkinleştirildiğinde Update ve UpdateSummary .

- MDCFileIntegrityMonitoringEvents

Çalışma alanı eski düğüm başına fiyatlandırma katmanındaysa, Bulut için Defender ve Log Analytics ayırmaları birleştirilir ve faturalanabilir tüm alınan verilere birlikte uygulanır.

Log Analytics yüklü olmayan makineler için ücretlendirildim mi?

Evet. Azure aboneliklerinde, bağlı AWS hesaplarında veya bağlı GCP projelerinde Sunucular için Defender tarafından korunan tüm makineler için ücretlendirilirsiniz. Makineler terimi Azure sanal makinelerini, Azure Sanal Makine Ölçek Kümeleri örneklerini ve Azure Arc özellikli sunucuları içerir. Log Analytics yüklü olmayan makineler, Log Analytics aracısını temel almayan korumalar kapsamındadır.

Nedir bu "MDE. Windows" / "MDE. Linux" uzantısı makinemde mi çalışıyor?

Geçmişte Uç Nokta için Microsoft Defender Log Analytics aracısı tarafından sağlandı. Windows Server 2019 ve Linux'ı içerecek şekilde desteği genişlettiğimizde, otomatik ekleme işlemini gerçekleştirmek için bir uzantı da ekledik.

Bulut için Defender uzantıyı aşağıdaki çalıştıran makinelere otomatik olarak dağıtır:

- Windows Server 2019 ve Windows Server 2022

- MDE Birleşik Çözüm tümleştirmesi etkinleştirildiyse Windows Server 2012 R2 ve 2016

- Azure Sanal Masaüstü üzerinde Windows 10.

- Bulut için Defender işletim sistemi sürümünü tanımıyorsa (örneğin, özel bir VM görüntüsü kullanıldığında) Windows Server'ın diğer sürümleri. Bu durumda, Uç Nokta için Microsoft Defender yine de Log Analytics aracısı tarafından sağlanır.

- Linux.

Önemli

MDE'yi silerseniz. Windows/MDE. Linux uzantısı, Uç Nokta için Microsoft Defender kaldırmaz. Makineyi devre dışı bırakmak için bkz . Windows sunucularını devre dışı bırakma..

Çözümü etkinleştirdim ama 'MDE. Windows'/'MDE. Linux uzantısı makinemde gösterilmiyor

Tümleştirmeyi etkinleştirdiyseniz ancak yine de makinelerinizde çalışan uzantıyı görmüyorsanız:

- Araştırılacak bir sorun olduğundan emin olmak için en az 12 saat beklemeniz gerekir.

- 12 saat sonra hala uzantıların makinelerinizde çalıştığını görmüyorsanız tümleştirme için Önkoşullar'ı karşıladığınıza bakın.

- Araştırdığınız makinelerle ilgili abonelikler için Sunucular için Microsoft Defender planını etkinleştirdiğinizden emin olun.

- Azure aboneliğinizi Azure kiracıları arasında taşıdıysanız, Bulut için Defender Uç Nokta için Defender'ı dağıtmadan önce bazı el ile hazırlık adımları gerekir. Tüm ayrıntılar için Microsoft desteğine başvurun.

Uç Nokta için Microsoft Defender için lisanslama gereksinimleri nelerdir?

Sunucular için Uç Nokta için Defender lisansları, Sunucular için Microsoft Defender'a dahildir.

Makinelerimi korumak için ayrı bir kötü amaçlı yazılımdan koruma çözümü satın almam gerekiyor mu?

Hayır Sunucular için Defender'da Uç Nokta için Defender tümleştirmesi ile makinelerinizde kötü amaçlı yazılım koruması da elde edersiniz.

- Windows Server 2012 R2'de Uç Nokta için Defender birleşik çözüm tümleştirmesi etkinleştirildiğinde, Sunucular için Defender Microsoft Defender Virüsten Koruma etkin modda dağıtır.

- Daha yeni Windows Server işletim sistemlerinde, Microsoft Defender Virüsten Koruma işletim sisteminin bir parçasıdır ve etkin modda etkinleştirilir.

- Linux'ta Sunucular için Defender, kötü amaçlı yazılımdan koruma bileşeni de dahil olmak üzere Uç Nokta için Defender'ı dağıtır ve bileşeni pasif modda ayarlar.

Üçüncü taraf EDR aracından geçiş Nasıl yaparım??

Microsoft dışı bir uç nokta çözümünden geçiş yapmak için tam yönergeler Uç Nokta için Microsoft Defender belgelerinde bulunabilir: Geçişe genel bakış.

Sunucular için Defender'da hangi Uç Nokta için Microsoft Defender planı desteklenir?

Sunucular için Defender Plan 1 ve Plan 2, Uç Nokta için Microsoft Defender Plan 2'nin özelliklerini sağlar.

Önerilen uygulamalarımda neden bir Qualys uygulaması görüyorum?

Sunucular için Microsoft Defender, makineleriniz için güvenlik açığı taraması içerir. Qualys lisansına veya Qualys hesabına bile ihtiyacınız yoktur; her şey Bulut için Defender içinde sorunsuz bir şekilde işlenir. Bu tarayıcının ayrıntıları ve nasıl dağıtılacağına ilişkin yönergeler için bkz. Bulut için Defender tümleşik Qualys güvenlik açığı değerlendirme çözümü.

Abonelikler, makineler, depolama hesapları gibi tüm kaynaklarım neden varlık envanterimde gösterilmiyor?

Envanter görünümü, Bulut Güvenliği Duruş Yönetimi (CSPM) perspektifinden bağlı Bulut için Defender kaynaklarınızı listeler. Filtreler yalnızca etkin önerileri olan kaynakları gösterir.

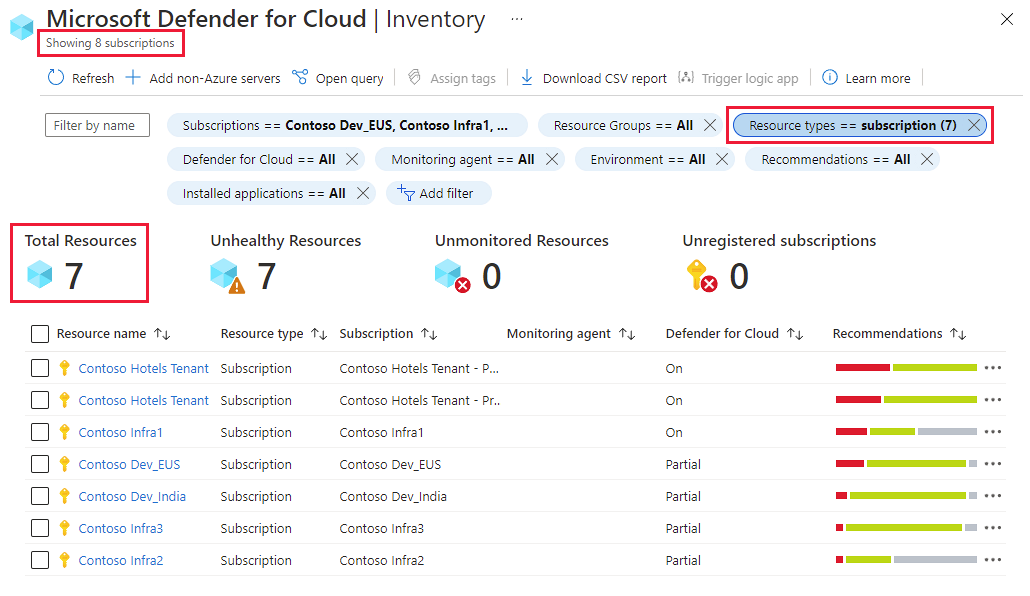

Örneğin, sekiz aboneliğe erişiminiz varsa ancak şu anda yalnızca yedi aboneliğin önerileri varsa, Kaynak türüne göre filtreleyin = Abonelikler yalnızca etkin önerileri olan yedi aboneliği gösterir:

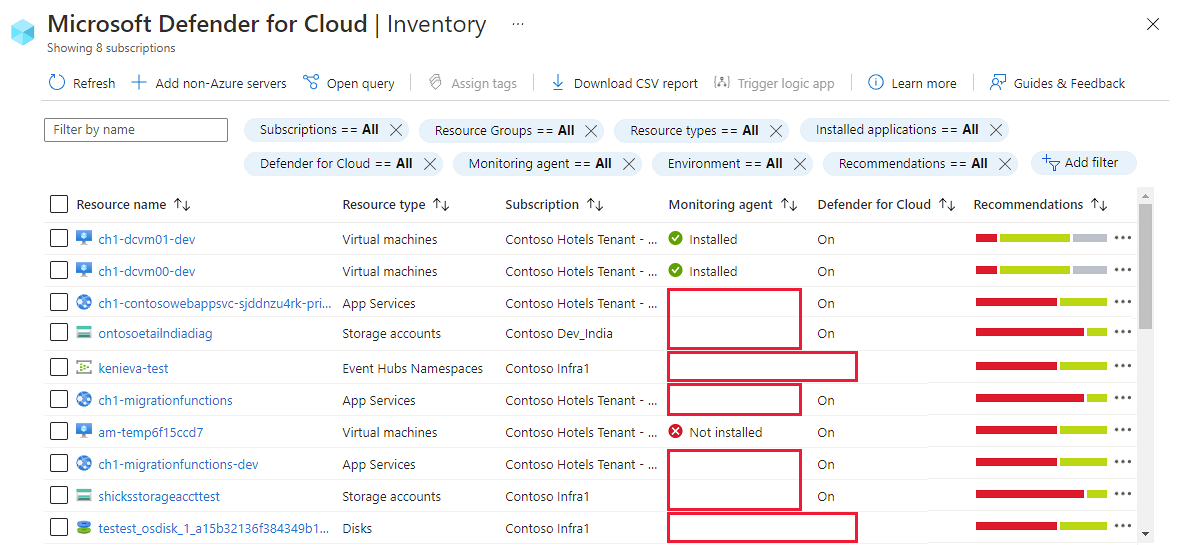

Kaynaklarımdan bazıları neden Bulut için Defender veya izleme aracısı sütunlarında boş değerler gösteriyor?

tüm Bulut için Defender izlenen kaynaklar aracı gerektirmez. Örneğin, Bulut için Defender aracıların Azure Depolama hesaplarını veya diskler, Logic Apps, Data Lake Analysis ve Event Hubs gibi PaaS kaynaklarını izlemesini gerektirmez.

Fiyatlandırma veya aracı izleme bir kaynakla ilgili olmadığında, bu stok sütunlarında hiçbir şey gösterilmez.

"Tüm trafiği reddet" kuralını ne zaman kullanmalıyım?

Algoritmanın çalıştırılmasının bir sonucu olarak Bulut için Defender mevcut NSG yapılandırmasına bağlı olarak izin verilmesi gereken trafiği tanımlamadığında Tüm trafiği reddet kuralı önerilir. Bu nedenle, önerilen kural belirtilen bağlantı noktasına gelen tüm trafiği reddetmektir. Bu kural türünün adı "Sistem Oluşturuldu" olarak görüntülenir. Bu kuralı zorunlu kıldıktan sonra NSG'deki gerçek adı protokol, trafik yönü, "REDDET" ve rastgele bir sayıdan oluşan bir dize olacaktır.

Güvenlik yapılandırması önerileri için önkoşulları Nasıl yaparım? dağıtın?

Konuk Yapılandırması uzantısını önkoşullarıyla dağıtmak için:

Seçili makineler için, En iyi güvenlik yöntemlerini uygulama güvenlik denetiminden makinelerinize Konuk Yapılandırma uzantısının yüklenmesi gerektiğini gösteren güvenlik önerisini izleyin.

Büyük ölçekte, sanal makinelerde Konuk Yapılandırma ilkelerini etkinleştirmek için önkoşulları dağıtma ilke girişimini atayın.

Makine neden uygulanamaz olarak gösteriliyor?

Uygulanamaz sekmesindeki kaynakların listesi bir Neden sütunu içerir. Yaygın nedenlerden bazıları şunlardır:

| Nedeni | Ayrıntılar |

|---|---|

| Makinede tarama verisi yok | Azure Kaynak Grafı'da bu makine için herhangi bir uyumluluk sonucu yok. Tüm uyumluluk sonuçları, Konuk Yapılandırması uzantısı tarafından Azure Kaynak Grafı'a yazılır. Azure İlkesi Konuk Yapılandırmasındaki örnek sorguları ( örnek ARG sorguları) kullanarak Azure Kaynak Grafı'daki verileri de kontrol edebilirsiniz. |

| Konuk Yapılandırma uzantısı makinede yüklü değil | Makinede, Azure güvenlik temeli ile uyumluluğu değerlendirmek için önkoşul olan Konuk Yapılandırması uzantısı eksik. |

| Sistem tarafından yönetilen kimlik makinede yapılandırılmadı | Sistem tarafından atanan, yönetilen kimlik makinede dağıtılmalıdır. |

| Öneri ilkede devre dışı bırakıldı | İşletim sistemi temelini değerlendiren ilke tanımı, ilgili makineyi içeren kapsamda devre dışı bırakılır. |

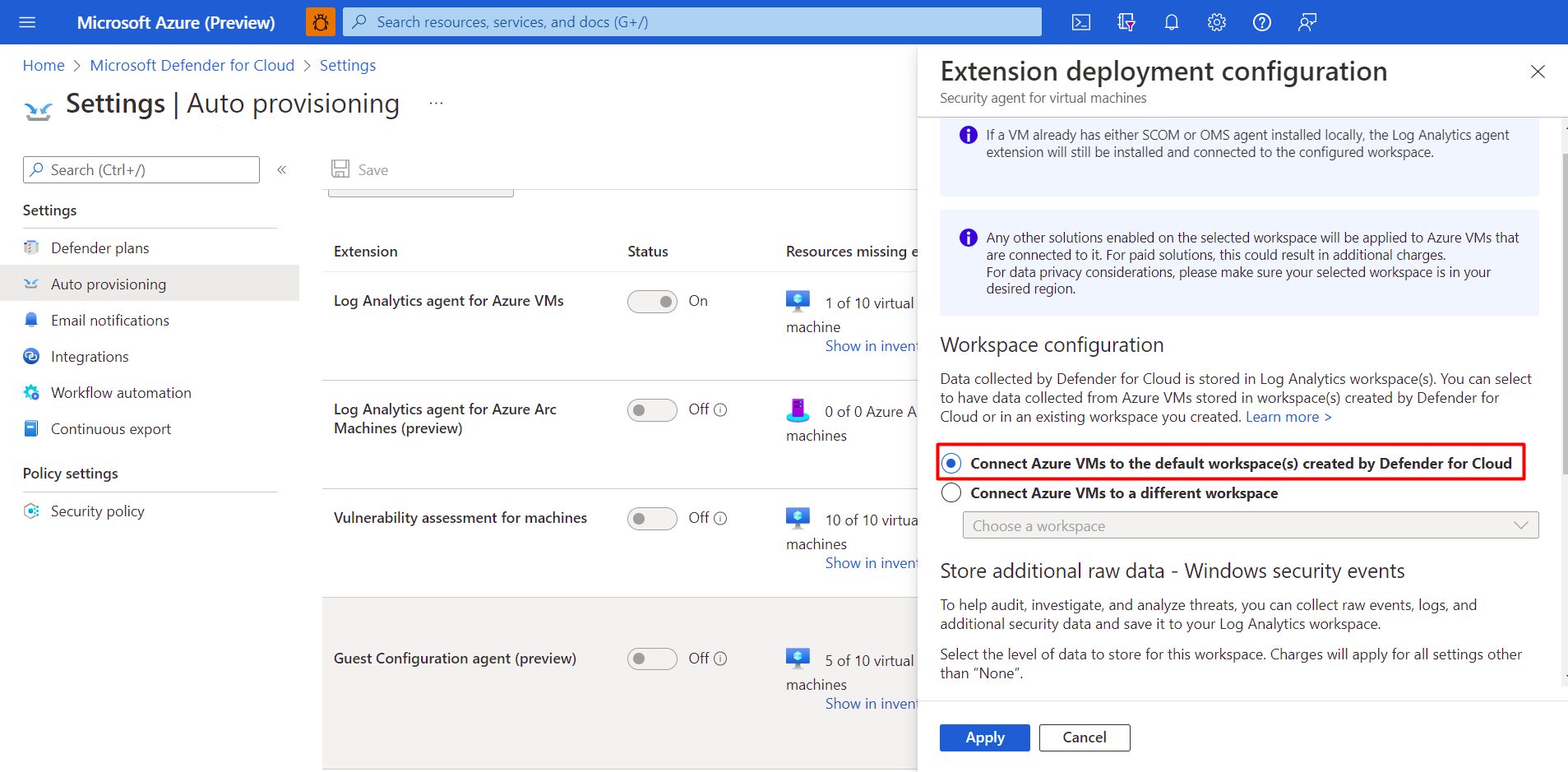

Bulut için Defender Sunucuları planını abonelik düzeyinde etkinleştirirsem çalışma alanı düzeyinde etkinleştirmem gerekir mi?

Sunucular planını abonelik düzeyinde etkinleştirdiğinizde, Bulut için Defender varsayılan çalışma alanlarınızda Sunucular planını otomatik olarak etkinleştirir. Azure VM'lerini Bulut için Defender tarafından oluşturulan varsayılan çalışma alanlarına bağlama seçeneğini belirleyip Uygula'yı seçerek varsayılan çalışma alanına bağlanın.

Ancak, varsayılan çalışma alanının yerine özel bir çalışma alanı kullanıyorsanız, sunucular planını etkinleştirilmemiş tüm özel çalışma alanlarınızda etkinleştirmeniz gerekir.

Özel bir çalışma alanı kullanıyorsanız ve planı yalnızca abonelik düzeyinde etkinleştirdiyseniz öneri Microsoft Defender for servers should be enabled on workspaces Öneriler sayfasında görünür. Bu öneri, Düzeltme düğmesiyle sunucu planını çalışma alanı düzeyinde etkinleştirme seçeneği sunar. Sunucular planı çalışma alanı için etkinleştirilmemiş olsa bile abonelikteki tüm VM'ler için ücretlendirilirsiniz. VM'ler log analytics çalışma alanına bağlı Uç Nokta için Microsoft Defender, VA çözümü (MDVM/Qualys) ve Tam Zamanında VM erişimi gibi özelliklerden yararlanamaz.

Sunucular planının hem abonelikte hem de bağlı çalışma alanlarında etkinleştirilmesi çift ücret ödemez. Sistem her benzersiz VM'yi tanımlar.

Sunucular planını abonelikler arası çalışma alanlarında etkinleştirirseniz, Sunucular planı etkin olmayan abonelikler de dahil olmak üzere tüm aboneliklerden bağlı VM'ler faturalandırılır.

Log Analytics aracısı yüklü olmayan makineler için ücretlendirilecek miyim?

Evet. Azure aboneliğinde veya bağlı bir AWS hesabında Sunucular için Microsoft Defender'ı etkinleştirdiğinizde, Azure aboneliğinize veya AWS hesabınıza bağlı tüm makineler için ücretlendirilirsiniz. Makineler terimi Azure sanal makinelerini, Azure Sanal Makine Ölçek Kümeleri örneklerini ve Azure Arc özellikli sunucuları içerir. Log Analytics yüklü olmayan makineler, Log Analytics aracısını temel almayan korumalar kapsamındadır.

Log Analytics aracısı birden çok çalışma alanına rapor verirse iki kez ücretlendirilir miyim?

Bir makine, birden çok çalışma alanına rapor verirse ve bunların hepsinde Sunucular için Defender etkinse, makineler eklenen her çalışma alanı için faturalandırılır.

Log Analytics aracısı birden çok çalışma alanına rapor verirse 500 MB'lık ücretsiz veri alımı tüm çalışma alanlarında kullanılabilir mi?

Evet. Log Analytics aracınızı iki veya daha fazla farklı Log Analytics çalışma alanına (çok girişli) veri gönderecek şekilde yapılandırıyorsanız, her çalışma alanı için 500 MB ücretsiz veri alımı elde edersiniz. Düğüm başına, bildirilen çalışma alanı başına günlük olarak hesaplanır ve 'Güvenlik' veya 'Kötü Amaçlı Yazılımdan Koruma' çözümünün yüklü olduğu her çalışma alanında kullanılabilir. 500 MB sınırı üzerinden alınan veriler için ücretlendirilirsiniz.

500 MB ücretsiz veri alımı, çalışma alanının tamamı için mi yoksa kesin olarak makine başına mı hesaplanır?

Çalışma alanına bağlı her sanal makine (VM) için günlük 500 MB ücretsiz veri alımı hakkı alırsınız. Bu ayırma özellikle Bulut için Defender tarafından doğrudan toplanan güvenlik veri türleri için geçerlidir.

Veri ödeneği, tüm bağlı makinelerde hesaplanan günlük bir orandır. Toplam günlük ücretsiz sınırınız [makine sayısı] x 500 MB'a eşittir. Bu nedenle, belirli bir günde bazı makineler 100 MB, diğerleri 800 MB gönderse bile, tüm makinelerden gelen toplam veriler günlük ücretsiz sınırınızı aşmazsa ek ücret alınmaz.

Günlük 500 MB veri miktarına hangi veri türleri dahildir?

Bulut için Defender faturalaması Log Analytics'in faturalamasına yakından bağlıdır. Sunucular için Microsoft Defender, güvenlik veri türlerinin aşağıdaki alt kümesine göre makineler için 500 MB/düğüm/gün ayırma sağlar:

- SecurityAlert

- SecurityBaseline

- SecurityBaselineSummary

- SecurityDetection

- SecurityEvent

- WindowsFirewall

- ProtectionStatus

- Güncelleştirme Yönetimi çözümü çalışma alanında çalışmadığında veya çözüm hedefleme etkinleştirildiğinde Update ve UpdateSummary .

Çalışma alanı eski Düğüm Başına fiyatlandırma katmanındaysa, Bulut için Defender ve Log Analytics ayırmaları birleştirilir ve faturalanabilir tüm alınan verilere birlikte uygulanır. Microsoft Sentinel müşterilerinin nasıl yararlanabileceği hakkında daha fazla bilgi edinmek için lütfen Microsoft Sentinel Fiyatlandırma sayfasına bakın.

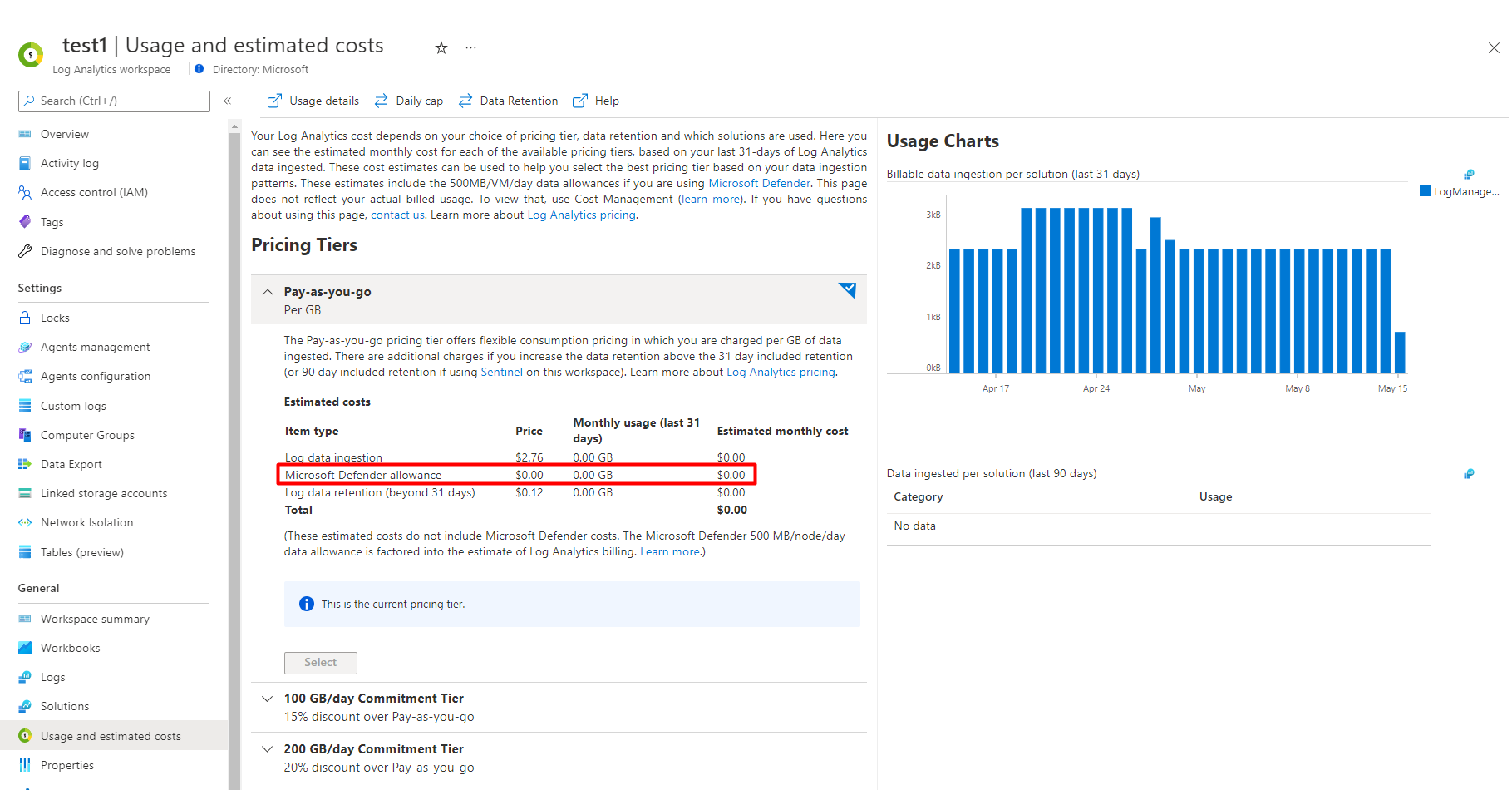

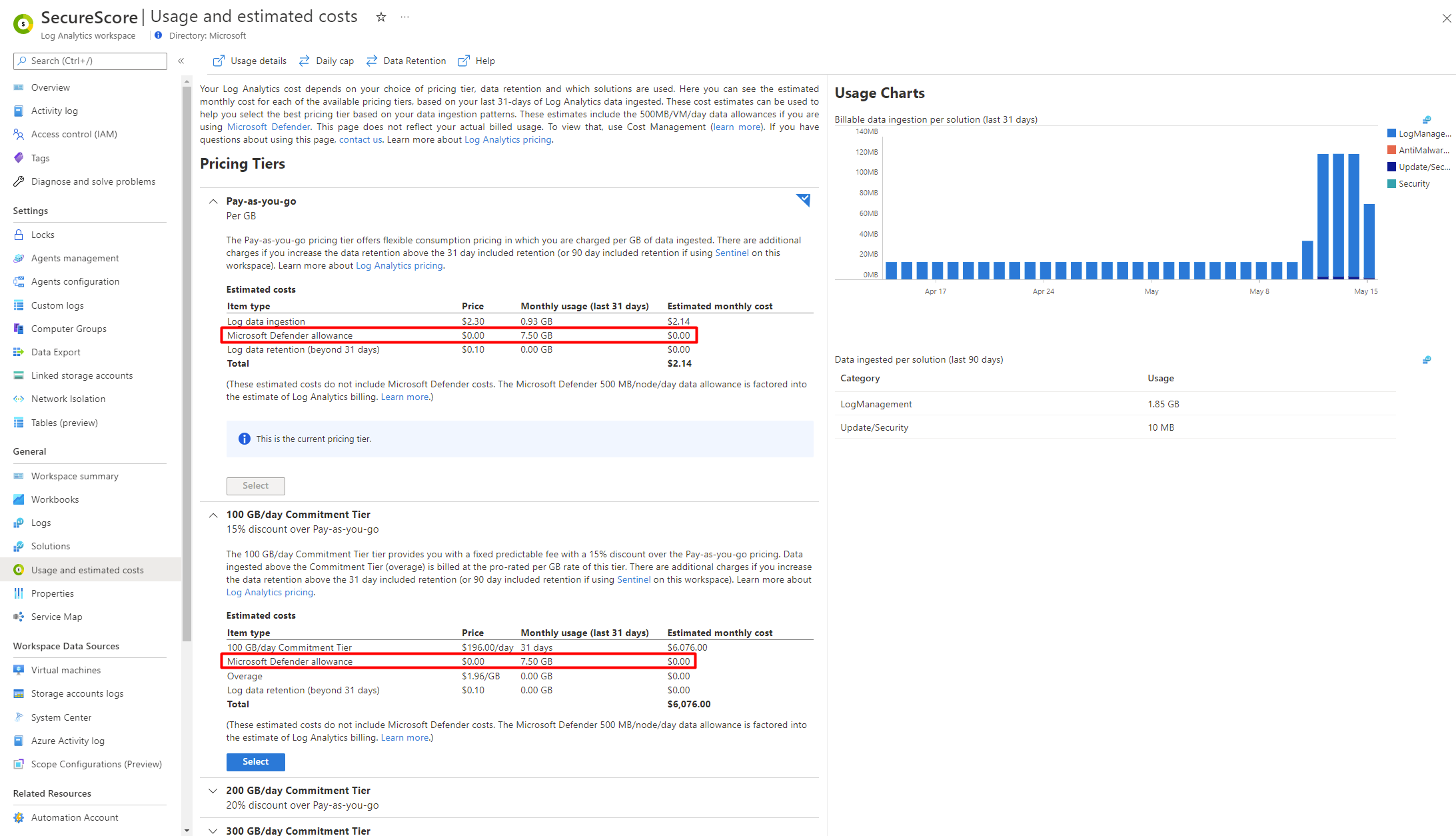

Günlük kullanımımı nasıl izleyebilirim?

Veri kullanımınızı Azure portalı olmak üzere iki farklı yolla veya bir betik çalıştırarak görüntüleyebilirsiniz.

Azure portalında kullanımınızı görüntülemek için:

Azure Portal’ında oturum açın.

Log Analytics çalışma alanlarına gidin.

Çalışma alanınızı seçin.

Kullanım ve tahmini maliyetler'i seçin.

Ayrıca her fiyatlandırma katmanını seçerek ![]() tahmini maliyetleri farklı fiyatlandırma katmanları altında görüntüleyebilirsiniz.

tahmini maliyetleri farklı fiyatlandırma katmanları altında görüntüleyebilirsiniz.

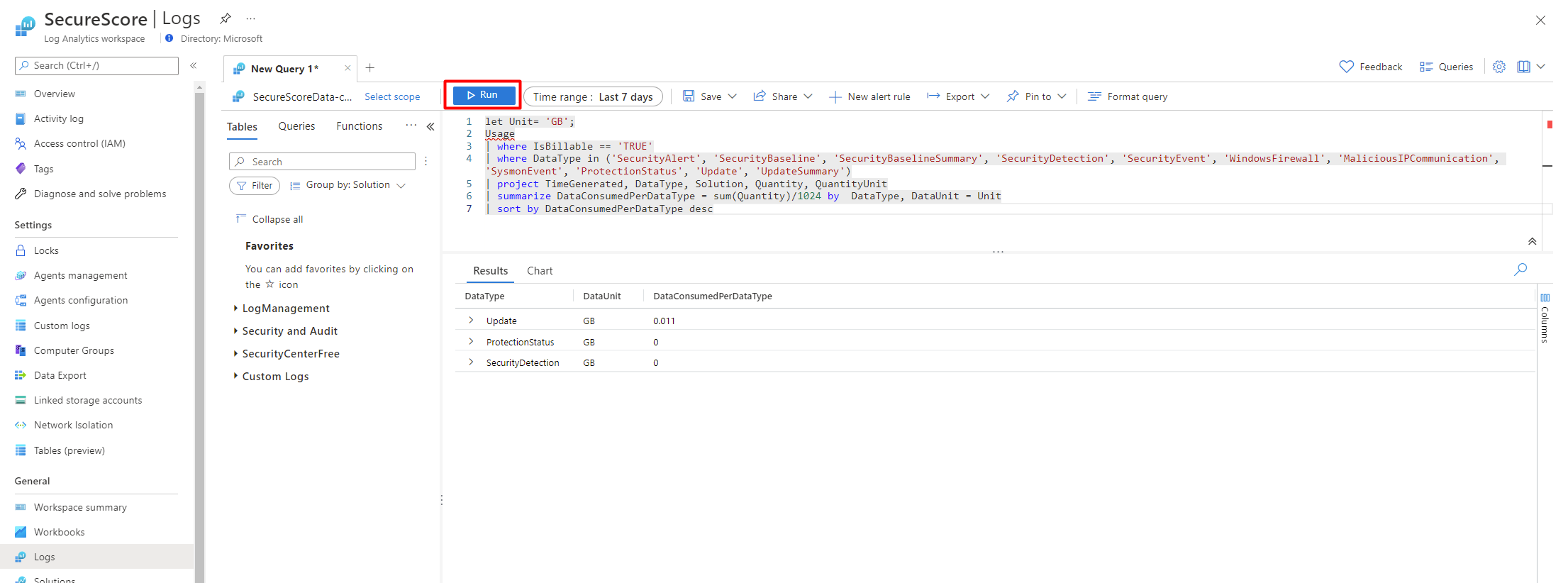

Betik kullanarak kullanımınızı görüntülemek için:

Azure Portal’ında oturum açın.

Log Analytics çalışma alanı Günlükleri'ne >gidin.

Zaman aralığınızı seçin. Zaman aralıkları hakkında bilgi edinin.

Aşağıdaki sorguyu kopyalayıp Buraya sorgunuzu yazın bölümüne yapıştırın.

let Unit= 'GB'; Usage | where IsBillable == 'TRUE' | where DataType in ('SecurityAlert', 'SecurityBaseline', 'SecurityBaselineSummary', 'SecurityDetection', 'SecurityEvent', 'WindowsFirewall', 'MaliciousIPCommunication', 'SysmonEvent', 'ProtectionStatus', 'Update', 'UpdateSummary') | project TimeGenerated, DataType, Solution, Quantity, QuantityUnit | summarize DataConsumedPerDataType = sum(Quantity)/1024 by DataType, DataUnit = Unit | sort by DataConsumedPerDataType descÇalıştır seçin.

Log Analytics çalışma alanında kullanımı analiz etmeyi öğrenebilirsiniz.

Kullanımınıza bağlı olarak, günlük harçlığınızı kullanana kadar faturalandırılmazsınız. Fatura alıyorsanız, bu yalnızca 500 MB sınırına ulaşıldıktan sonra kullanılan veriler veya Bulut için Defender kapsamına alınmayan diğer hizmetler içindir.

Maliyetlerimi nasıl yönetebilirim?

Maliyetlerinizi yönetmek ve belirli bir aracı kümesiyle sınırlayarak bir çözüm için toplanan veri miktarını sınırlamak isteyebilirsiniz. Çözüme kapsam uygulamak ve çalışma alanında bilgisayarların bir alt kümesini hedeflemek için çözüm hedeflemeyi kullanın. Çözüm hedefleme kullanıyorsanız, Bulut için Defender çalışma alanını çözüme sahip değil olarak listeler.

Önemli

Log Analytics aracısı Azure İzleyici aracısı ile değiştirildiğinden ve Azure İzleyici'deki çözümler içgörülerle değiştirildiğinden çözüm hedeflemesi kullanım dışı bırakıldı. Zaten yapılandırdıysanız ancak yeni bölgelerde kullanılamıyorsa çözüm hedeflemeyi kullanmaya devam edebilirsiniz. Bu özellik 31 Ağustos 2024'den sonra desteklenmeyecektir. Kullanımdan kaldırma tarihine kadar çözüm hedeflemeyi destekleyen bölgeler şunlardır:

| Bölge kodu | Bölge adı |

|---|---|

| CCAN | canadacentral |

| CHN | Kuzey İsviçre |

| CİD | centralindia |

| CQ | Güney Brezilya |

| CUS | centralus |

| DEWC | germanywestcentral |

| DXB | UAENorth |

| EA | eastasia |

| EAU | australiaeast |

| EJP | japaneast |

| EUS | eastus |

| EUS2 | eastus2 |

| NCUS | northcentralus |

| NEU | NorthEurope |

| NOE | Doğu Norveç |

| PAR | FranceCentral |

| SCUS | Orta Güney ABD |

| SE | KoreaCentral |

| SEA | southeastasia |

| SEAU | australiasoutheast |

| SUK | uksouth |

| WCUS | Orta Batı ABD |

| WEU | westeurope |

| WUS | westus |

| WUS2 | westus2 |

| Havayla kaplı bulutlar | Bölge kodu | Bölge adı |

|---|---|---|

| UsNat | EXE | usnateast |

| UsNat | EXW | usnatwest |

| UsGov | FF | usgovvirginia |

| Çin | MC | ÇinEast2 |

| UsGov | PHX | usgovarizona |

| UsSec | RXE | usseceast |

| UsSec | RXW | ussecwest |