Osvědčené postupy pro službu Microsoft Sentinel

Tato kolekce osvědčených postupů poskytuje pokyny k nasazení, správě a používání služby Microsoft Sentinel, včetně odkazů na další články s dalšími informacemi.

Důležité

Před nasazením služby Microsoft Sentinel si projděte a dokončete aktivity před nasazením a požadavky.

Reference k osvědčeným postupům

Dokumentace ke službě Microsoft Sentinel obsahuje pokyny k osvědčeným postupům, které najdete v našich článcích. Kromě obsahu uvedeného v tomto článku najdete další informace v následujících článcích:

Správa uživatelé:

- Aktivity před nasazením a požadavky na nasazení služby Microsoft Sentinel

- Osvědčené postupy pro architekturu pracovního prostoru služby Microsoft Sentinel

- Návrh architektury pracovního prostoru služby Microsoft Sentinel

- Ukázkové návrhy pracovních prostorů služby Microsoft Sentinel

- Osvědčené postupy pro shromažďování dat

- Náklady na službu Microsoft Sentinel a fakturace

- Oprávnění ve službě Microsoft Sentinel

- Ochrana duševního vlastnictví MSSP ve službě Microsoft Sentinel

- Integrace analýzy hrozeb ve službě Microsoft Sentinel

- Obsah a řešení služby Microsoft Sentinel

- Auditování dotazů a aktivit služby Microsoft Sentinel

Analytici:

- Doporučené playbooky

- Zpracování falešně pozitivních výsledků ve službě Microsoft Sentinel

- Proaktivní vyhledávání hrozeb s využitím služby Microsoft Sentinel

- Běžně používané sešity služby Microsoft Sentinel

- Integrovaná detekce hrozeb

- Vytváření vlastních analytických pravidel pro detekci hrozeb

- Proaktivní vyhledávání bezpečnostních hrozeb s využitím aplikace Jupyter Notebook

Další informace najdete také v našem videu: Návrh architektury SecOps pro úspěch: Osvědčené postupy pro nasazení služby Microsoft Sentinel

Pravidelné aktivity SOC, které se mají provádět

Naplánujte si pravidelně následující aktivity služby Microsoft Sentinel, abyste zajistili trvalé osvědčené postupy zabezpečení:

Denní úkoly

Posouzení a vyšetřování incidentů. Na stránce Incidenty služby Microsoft Sentinel zkontrolujte nové incidenty generované aktuálně nakonfigurovanými analytickými pravidly a začněte vyšetřovat všechny nové incidenty. Další informace najdete v tématu Kurz: Vyšetřování incidentů pomocí služby Microsoft Sentinel.

Prozkoumejte dotazy a záložky proaktivního vyhledávání. Prozkoumejte výsledky pro všechny předdefinované dotazy a aktualizujte stávající dotazy proaktivního vyhledávání a záložky. Ručně vygenerujte nové incidenty nebo aktualizujte staré incidenty, pokud je to možné. Další informace naleznete v tématu:

Analytická pravidla. Podle potřeby zkontrolujte a povolte nová analytická pravidla, včetně nově vydaných nebo nově dostupných pravidel z nedávno připojených datových konektorů.

Datové konektory. Zkontrolujte stav, datum a čas posledního protokolu přijatého z jednotlivých datových konektorů a ujistěte se, že data proudí. Zkontrolujte nové konektory a zkontrolujte příjem dat, abyste se ujistili, že nedošlo k překročení nastavených limitů. Další informace najdete v tématu Osvědčené postupy pro shromažďování dat a Připojení zdrojů dat.

Agent Log Analytics. Ověřte, že jsou servery a pracovní stanice aktivně připojené k pracovnímu prostoru, a odstraňte potíže se všemi neúspěšnými připojeními. Další informace najdete v tématu Přehled agenta Log Analytics.

Selhání playbooku. Ověřte stavy spuštění playbooku a vyřešte případné chyby. Další informace najdete v tématu Kurz: Používání playbooků s pravidly automatizace ve službě Microsoft Sentinel.

Týdenní úkoly

Kontrola obsahu řešení nebo samostatného obsahu Získejte všechny aktualizace obsahu pro vaše nainstalovaná řešení nebo samostatný obsah z centra Obsah. Projděte si nová řešení nebo samostatný obsah, který může být pro vaše prostředí přínosný, jako jsou analytická pravidla, sešity, dotazy proaktivního vyhledávání nebo playbooky.

Auditování služby Microsoft Sentinel. Projděte si aktivitu služby Microsoft Sentinel a zjistěte, kdo aktualizoval nebo odstranil prostředky, jako jsou analytická pravidla, záložky atd. Další informace najdete v tématu Auditování dotazů a aktivit služby Microsoft Sentinel.

Měsíční úkoly

Zkontrolujte přístup uživatelů. Zkontrolujte oprávnění uživatelů a vyhledejte neaktivní uživatele. Další informace najdete v tématu Oprávnění ve službě Microsoft Sentinel.

Kontrola pracovního prostoru služby Log Analytics Zkontrolujte, že zásady uchovávání dat pracovního prostoru služby Log Analytics stále odpovídají zásadám vaší organizace. Další informace najdete v tématech Zásady uchovávání dat a Integrace Azure Data Explorer pro dlouhodobé uchovávání protokolů.

Integrace se službami zabezpečení Microsoftu

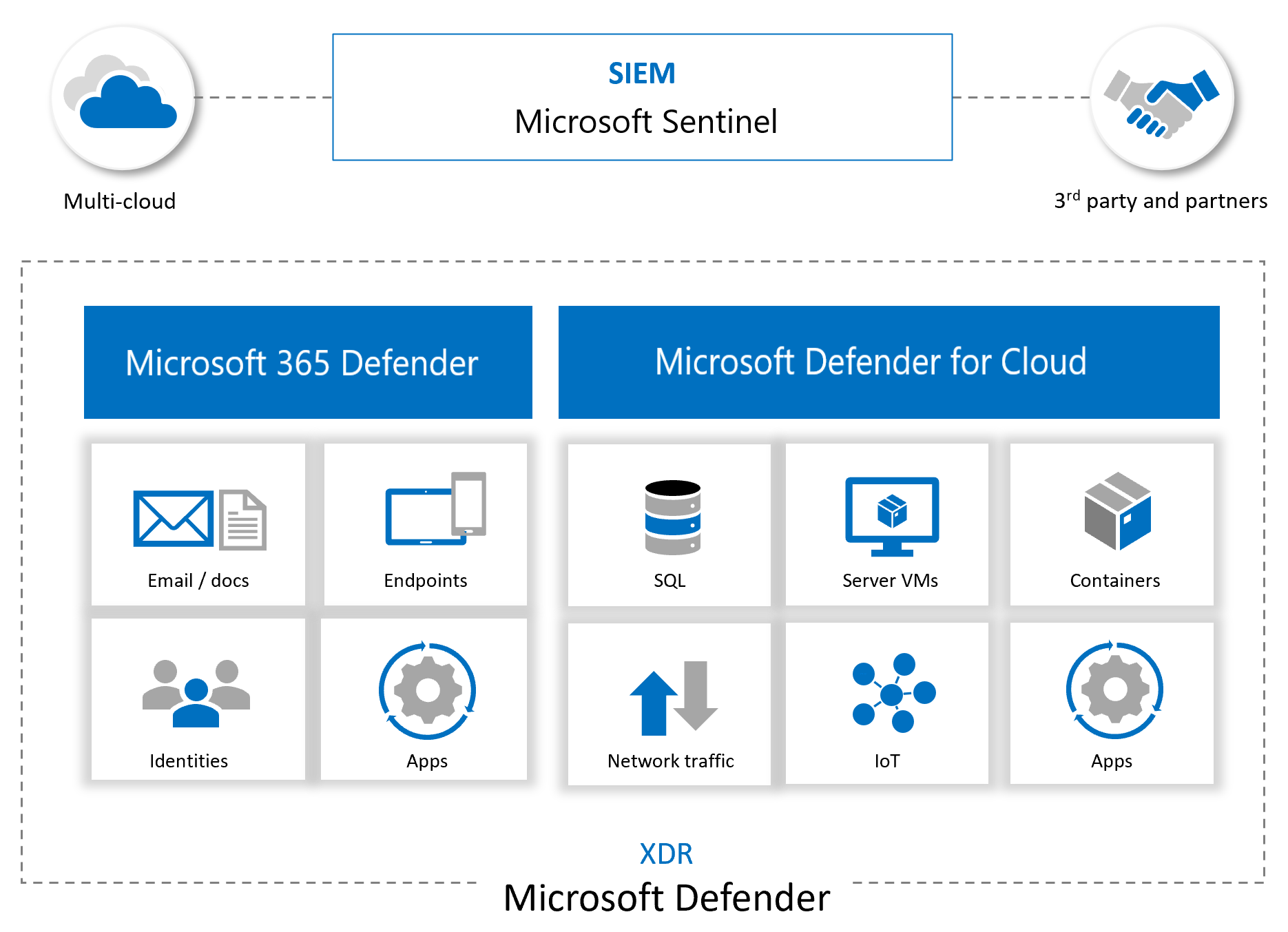

Služba Microsoft Sentinel je podporována komponentami, které odesílají data do vašeho pracovního prostoru, a je silnější díky integraci s jinými službami Microsoftu. Všechny protokoly ingestované do produktů, jako jsou Microsoft Defender for Cloud Apps, Microsoft Defender for Endpoint a Microsoft Defender for Identity umožňují těmto službám vytvářet detekce a následně je poskytovat Microsoft Sentinel. Protokoly je také možné ingestovat přímo do služby Microsoft Sentinel, abyste měli podrobnější přehled o událostech a incidentech.

Následující obrázek například ukazuje, jak Služba Microsoft Sentinel ingestuje data z jiných služeb Microsoftu a z multicloudových a partnerských platforem za účelem zajištění pokrytí vašeho prostředí:

Více než ingestování upozornění a protokolů z jiných zdrojů služba Microsoft Sentinel také:

- Používá informace, které ingestuje se strojovým učením , které umožňuje lepší korelaci událostí, agregaci výstrah, detekci anomálií a další.

- Sestavuje a prezentuje interaktivní vizuály prostřednictvím sešitů a zobrazuje trendy, související informace a klíčová data, která se používají jak pro úlohy správy, tak pro šetření.

- Spouští playbooky pro práci s výstrahami, shromažďování informací, provádění akcí s položkami a odesílání oznámení na různé platformy.

- Integruje se s partnerskými platformami, jako jsou ServiceNow a Jira, a poskytuje základní služby týmům SOC.

- Ingestuje a načítá informační kanály pro rozšiřování z platforem analýzy hrozeb a přináší cenná data pro prošetřování.

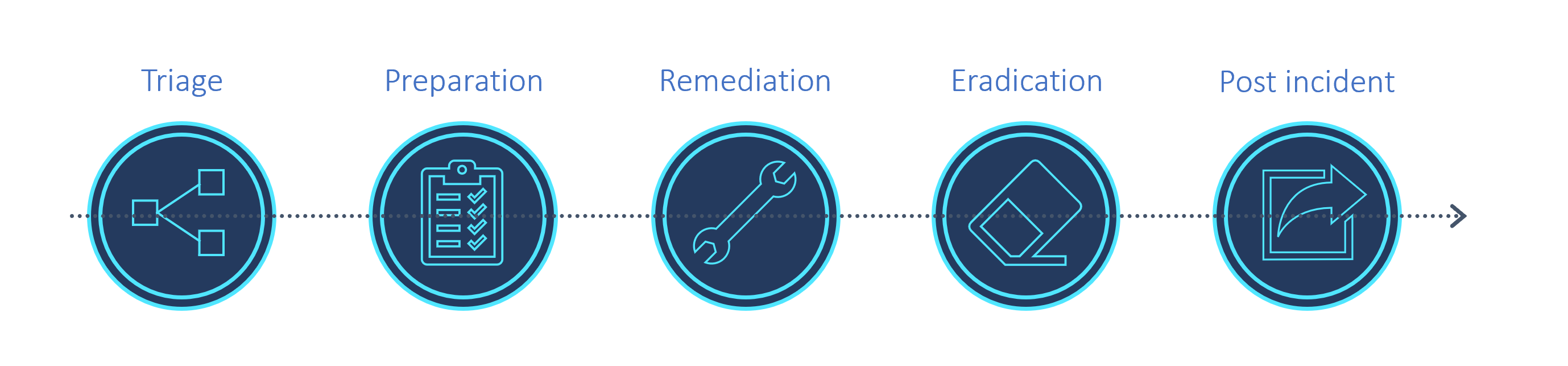

Správa incidentů a reakce na ně

Následující obrázek ukazuje doporučené kroky v procesu správy incidentů a reakce na ně.

Následující části obsahují základní popis toho, jak používat funkce služby Microsoft Sentinel pro správu incidentů a reakce na ně v průběhu celého procesu. Další informace najdete v tématu Kurz: Vyšetřování incidentů pomocí služby Microsoft Sentinel.

Použití stránky Incidenty a grafu Šetření

Jakýkoli proces třídění nových incidentů můžete zahájit na stránce Incidenty služby Microsoft Sentinel ve službě Microsoft Sentinel a v grafu šetření.

Objevte klíčové entity, jako jsou účty, adresy URL, IP adresy, názvy hostitelů, aktivity, časová osa a další. Pomocí těchto dat můžete zjistit, jestli máte k dispozici falešně pozitivní výsledek. V takovém případě můžete incident zavřít přímo.

Všechny vygenerované incidenty se zobrazí na stránce Incidenty , která slouží jako centrální umístění pro posouzení a včasné šetření. Stránka Incidenty obsahuje název, závažnost a související výstrahy, protokoly a všechny entity, které vás zajímají. Incidenty také poskytují rychlý přechod ke shromážděným protokolům a všem nástrojům souvisejícím s incidentem.

Stránka Incidenty spolupracuje s grafem Vyšetřování, interaktivním nástrojem, který uživatelům umožňuje prozkoumat výstrahu a podrobně ji prozkoumat a zobrazit tak celý rozsah útoku. Uživatelé pak mohou vytvořit časovou osu událostí a zjistit rozsah řetězce hrozeb.

Pokud zjistíte, že incident je pravdivě pozitivní, proveďte akci přímo ze stránky Incidenty , abyste prozkoumali protokoly, entity a prozkoumali řetězec hrozeb. Po identifikaci hrozby a vytvoření akčního plánu použijte další nástroje ve službě Microsoft Sentinel a dalších službách zabezpečení Microsoftu a pokračujte ve vyšetřování.

Zpracování incidentů pomocí sešitů

Kromě vizualizace a zobrazení informací a trendů jsou sešity služby Microsoft Sentinel cennými nástroji pro šetření.

Sešit s přehledy šetření můžete například použít k prozkoumání konkrétních incidentů společně s přidruženými entitami a výstrahami. Tento sešit umožňuje podrobněji prozkoumat entity zobrazením souvisejících protokolů, akcí a upozornění.

Zpracování incidentů pomocí proaktivního vyhledávání hrozeb

Při zkoumání a hledání původních příčin spusťte integrované dotazy proaktivního vyhledávání hrozeb a zkontrolujte, jestli ve výsledcích nedochází k ohrožení zabezpečení.

Během vyšetřování nebo po provedení kroků k nápravě a vymýcení hrozby použijte živý stream k monitorování v reálném čase, zda dochází k přetrvávajícím škodlivým událostem nebo jestli škodlivé události stále přetrvávají.

Zpracování incidentů s chováním entit

Chování entit ve službě Microsoft Sentinel umožňuje uživatelům kontrolovat a zkoumat akce a výstrahy pro konkrétní entity, jako je zkoumání účtů a názvů hostitelů. Další informace naleznete v tématu:

- Povolení analýzy chování uživatelů a entit (UEBA) ve službě Microsoft Sentinel

- Zkoumání incidentů s využitím dat UEBA

- Referenční informace k rozšíření UEBA pro Microsoft Sentinel

Zpracování incidentů pomocí zhlédnutí a analýzy hrozeb

Pokud chcete maximalizovat detekce na základě analýzy hrozeb, nezapomeňte použít datové konektory analýzy hrozeb k ingestování indikátorů ohrožení zabezpečení:

- Připojení zdrojů dat vyžadovaných výstrahami Fusion a TI Map

- Ingestování indikátorů z platforem TAXII a TIP

Používejte indikátory ohrožení v analytických pravidlech, při proaktivním vyhledávání hrozeb, zkoumání protokolů nebo generování dalších incidentů.

Použijte seznam ke zhlédnutí, který kombinuje data z přijatých dat a externích zdrojů, jako jsou data o rozšiřování. Můžete například vytvořit seznamy rozsahů IP adres používaných vaší organizací nebo nedávno ukončenými zaměstnanci. Pomocí zhlédnutí s playbooky můžete shromažďovat data o rozšiřování, jako je přidávání škodlivých IP adres do sledovaných seznamů, které se mají používat během detekce, proaktivního vyhledávání hrozeb a vyšetřování.

Během incidentu použijte seznamy ke zhlédnutí, aby obsahovaly údaje o šetření, a po dokončení šetření je odstraňte, abyste zajistili, že citlivá data nezůstanou zobrazená.

Další kroky

Pokud chcete začít se službou Microsoft Sentinel, přečtěte si: