Co je nového v Microsoft Sentinelu

Tento článek obsahuje seznam nedávných funkcí přidaných pro Microsoft Sentinel a nové funkce v souvisejících službách, které poskytují vylepšené uživatelské prostředí v Microsoft Sentinelu.

Uvedené funkce byly vydány za poslední tři měsíce. Informace o dřívějších funkcích, které jsme doručili, najdete na našich blogech technické komunity.

Upozorněte se, když se tato stránka aktualizuje zkopírováním a vložením následující adresy URL do čtečky informačního kanálu: https://aka.ms/sentinel/rss

Poznámka:

Informace o dostupnosti funkcí v cloudech státní správy USA najdete v tabulkách Microsoft Sentinelu v dostupnosti funkcí cloudu pro zákazníky státní správy USA.

Červenec 2024

Všeobecná dostupnost sjednocené platformy zabezpečení Od Microsoftu

Microsoft Sentinel je teď obecně dostupný na portálu Microsoft Defenderu na sjednocené platformě operací zabezpečení Microsoftu. Sjednocená platforma microsoftu pro operace zabezpečení spojuje všechny funkce Microsoft Sentinelu, XDR v programu Microsoft Defender a Microsoft Copilot v programu Microsoft Defender. Další informace naleznete v následujících zdrojích:

- Blogové příspěvky: Obecná dostupnost sjednocené platformy microsoftu pro provoz zabezpečení

- Microsoft Sentinel na portálu Microsoft Defender

- Připojení Microsoft Sentinelu k XDR v programu Microsoft Defender

- Microsoft Copilot v programu Microsoft Defender

Červen 2024

- Obecně dostupná platforma konektoru bez kódu

- K dispozici možnost rozšířeného vyhledávání indikátorů hrozeb

Obecně dostupná platforma konektoru bez kódu

Platforma konektoru bez kódu (CCP) je nyní obecně dostupná (GA). Podívejte se na příspěvek na blogu s oznámením.

Další informace o vylepšeních a možnostech ústřední protistrany najdete v tématu Vytvoření bezkódového konektoru pro Microsoft Sentinel.

K dispozici možnost rozšířeného vyhledávání indikátorů hrozeb

Vylepšili jsme možnosti vyhledávání a filtrování analýzy hrozeb a prostředí teď má paritu na portálech Microsoft Sentinel a Microsoft Defender. Vyhledávání podporuje maximálně 10 podmínek s každým, který obsahuje až 3 podklíče.

Další informace najdete na aktualizovaném snímku obrazovky v zobrazení a správě indikátorů hrozeb.

Květen 2024

- Triggery incidentů a entit v playbookech jsou teď obecně dostupné (GA).

- Optimalizace operací zabezpečení s využitím optimalizací SOC

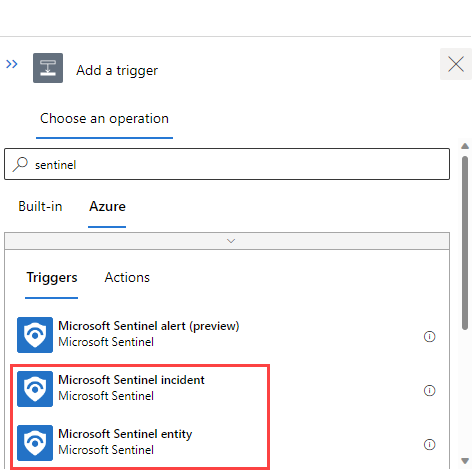

Triggery incidentů a entit v playbookech jsou teď obecně dostupné (GA).

Možnost používat incidenty a triggery entit je nyní podporována jako obecná dostupnost.

Další informace najdete v tématu Vytvoření playbooku.

Optimalizace operací zabezpečení pomocí optimalizací SOC (Preview)

Microsoft Sentinel teď poskytuje optimalizace SOC, což jsou vysoce věrná a užitečná doporučení, která vám pomůžou identifikovat oblasti, kde můžete snížit náklady, aniž by to mělo vliv na potřeby nebo pokrytí SOC, nebo kde můžete přidat bezpečnostní prvky a data, ve kterých chybí.

Využijte doporučení pro optimalizaci SOC, která vám pomůžou uzavřít mezery v pokrytí před konkrétními hrozbami a utáhnout míru příjmu dat, která neposkytují hodnotu zabezpečení. Optimalizace SOC vám pomohou optimalizovat pracovní prostor Microsoft Sentinelu, aniž by týmy SOC strávily čas ruční analýzou a výzkumem.

Pokud je váš pracovní prostor nasazený na sjednocenou platformu operací zabezpečení, optimalizace SOC jsou k dispozici také na portálu Microsoft Defenderu.

Další informace naleznete v tématu:

Duben 2024

- Unified Security Operations Platform na portálu Microsoft Defenderu (Preview)

- Microsoft Sentinel je teď obecně dostupný (GA) v Azure China 21Vianet

- Dvě detekce anomálií se ukončily.

- Microsoft Sentinel je nyní k dispozici v oblasti Itálie – sever

Unified Security Operations Platform na portálu Microsoft Defenderu (Preview)

Platforma sjednocených operací zabezpečení na portálu Microsoft Defender je teď dostupná. Tato verze spojuje všechny funkce Microsoft Sentinelu, XDR v programu Microsoft Defender a Microsoft Copilot v programu Microsoft Defender. Další informace naleznete v následujících zdrojích:

- Blogové oznámení: Jednotná provozní platforma zabezpečení s Microsoft Sentinelem a XDR v programu Microsoft Defender

- Microsoft Sentinel na portálu Microsoft Defender

- Připojení Microsoft Sentinelu k XDR v programu Microsoft Defender

- Microsoft Security Copilot v XDR v programu Microsoft Defender

Microsoft Sentinel je teď obecně dostupný (GA) v Azure China 21Vianet

Microsoft Sentinel je teď obecně dostupný (GA) v Azure China 21Vianet. Jednotlivé funkce můžou být stále ve verzi Public Preview, jak je uvedeno v podpoře funkcí Microsoft Sentinelu pro komerční nebo jiné cloudy Azure.

Další informace najdete také v tématu Geografická dostupnost a rezidence dat v Microsoft Sentinelu.

Dvě detekce anomálií se ukončily.

Od 26. března 2024 jsou kvůli nízké kvalitě výsledků ukončeny následující detekce anomálií:

- Doménová reputace Palo Alto anomálie

- Přihlášení do více oblastí během jednoho dne prostřednictvím palo Alto GlobalProtect

Úplný seznam detekcí anomálií najdete na stránce s referenčními informacemi o anomáliích.

Microsoft Sentinel je nyní k dispozici v oblasti Itálie – sever

Microsoft Sentinel je nyní k dispozici v oblasti Itálie – sever Azure se stejnou sadou funkcí jako všechny ostatní komerční oblasti Azure, jak je uvedeno v podpoře funkcí Microsoft Sentinelu pro komerční nebo jiné cloudy Azure.

Další informace najdete také v tématu Geografická dostupnost a rezidence dat v Microsoft Sentinelu.

Březen 2024

- Obecně dostupné prostředí migrace SIEM (GA)

- Běžně dostupný konektor Amazon Web Services S3 (GA)

- Tvůrce konektorů bez kódu (Preview)

- Datové konektory pro Syslog a CEF založené na agentu Azure Monitoru jsou teď obecně dostupné (GA).

Obecně dostupné prostředí migrace SIEM (GA)

Na začátku měsíce jsme oznámili verzi PREVIEW migrace SIEM. Teď na konci měsíce už je to GA! Nové prostředí migrace Microsoft Sentinelu pomáhá zákazníkům a partnerům automatizovat proces migrace případů použití monitorování zabezpečení hostovaných v produktech jiných společností než Microsoft do služby Microsoft Sentinel.

- Tato první verze nástroje podporuje migrace z Splunku.

Další informace najdete v tématu Migrace do Microsoft Sentinelu pomocí prostředí migrace SIEM.

Připojte se k naší komunitě zabezpečení a podívejte se na webinář , který ukazuje prostředí migrace SIEM 2. května 2024.

Běžně dostupný konektor Amazon Web Services S3 (GA)

Microsoft Sentinel vydal datový konektor AWS S3 pro obecnou dostupnost (GA). Pomocí tohoto konektoru můžete ingestovat protokoly z několika služeb AWS do Microsoft Sentinelu pomocí kontejneru S3 a služby AWS pro jednoduché řazení front zpráv.

Souběžně s touto verzí se konfigurace tohoto konektoru pro zákazníky komerčního cloudu Azure mírně změnila. Ověřování uživatelů k AWS se teď provádí pomocí zprostředkovatele webové identity OpenID Connect (OIDC) místo PROSTŘEDNICTVÍM ID aplikace Microsoft Sentinel v kombinaci s ID pracovního prostoru zákazníka. Stávající zákazníci můžou po tuto dobu pokračovat v používání své aktuální konfigurace a budou upozorněni dobře předem o tom, že je potřeba provést jakékoli změny.

Další informace o konektoru AWS S3 najdete v tématu Připojení Služby Microsoft Sentinel k Amazon Web Services k ingestování dat protokolu služby AWS.

Tvůrce konektorů bez kódu (Preview)

Teď máme sešit, který vám pomůže procházet složitý kód JSON, který se zabývá nasazením šablony ARM pro datové konektory PLATFORMY BEZ KÓDU (CCP). Pro zjednodušení vývoje použijte přátelské rozhraní tvůrce konektorů bez kódu.

Další podrobnosti o vytváření konektorů bez kódu pomocí Tvůrce konektorů bez kódu (Preview) najdete v našem blogovém příspěvku.

Další informace o ústřední protistraně najdete v tématu Vytvoření bezkódového konektoru pro Microsoft Sentinel (Public Preview).

Datové konektory pro Syslog a CEF založené na agentu Azure Monitoru jsou teď obecně dostupné (GA).

Microsoft Sentinel vydal dva další datové konektory založené na agentovi služby Azure Monitor (AMA) pro obecnou dostupnost. Pomocí těchto konektorů teď můžete nasadit pravidla shromažďování dat (DCR) do počítačů nainstalovaných agentem služby Azure Monitor ke shromažďování zpráv Syslogu, včetně těch ve formátu CEF (Common Event Format).

Další informace o konektorech Syslog a CEF najdete v tématu Ingest Syslog a protokoly CEF pomocí agenta služby Azure Monitor.

Únor 2024

- Dostupné řešení Microsoft Sentinel pro Microsoft Power Platform Preview

- Nový konektor Google Pub nebo podsítě pro příjem zjištění služby Security Command Center (Preview)

- Obecně dostupné úlohy incidentů (GA)

- Datové konektory AWS a GCP teď podporují cloudy Azure Government.

- Události DNS systému Windows prostřednictvím konektoru AMA jsou teď obecně dostupné (GA)

Dostupné řešení Microsoft Sentinel pro Microsoft Power Platform Preview

Řešení Microsoft Sentinel pro Power Platform (Preview) umožňuje monitorovat a zjišťovat podezřelé nebo škodlivé aktivity v prostředí Power Platform. Řešení shromažďuje protokoly aktivit z různých komponent Power Platform a dat inventáře. Tyto protokoly aktivit analyzuje za účelem detekce hrozeb a podezřelých aktivit, jako jsou následující aktivity:

- Spouštění Power Apps z neautorizovaných geografických oblastí

- Podezřelé zničení dat službou Power Apps

- Hromadné odstranění Power Apps

- Útoky phishing, které byly možné prostřednictvím Power Apps

- Aktivita toků Power Automate odcházejících zaměstnanců

- Konektory Microsoft Power Platform přidané do prostředí

- Aktualizace nebo odebrání zásad ochrany před únikem informací na platformě Microsoft Power Platform

Toto řešení najdete v centru obsahu Služby Microsoft Sentinel.

Další informace naleznete v tématu:

- Přehled řešení Microsoft Sentinel pro Microsoft Power Platform

- Řešení Microsoft Sentinel pro Platform Microsoft Power Platform: Referenční informace k obsahu zabezpečení

- Nasazení řešení Microsoft Sentinel pro Microsoft Power Platform

Nový konektor Google Pub nebo podsítě pro příjem zjištění služby Security Command Center (Preview)

Teď můžete ingestovat protokoly z Google Security Command Center pomocí nového konektoru Google Cloud Platform (GCP) Pub nebo sub-based (nyní ve verzi PREVIEW).

Centrum GCP (Google Cloud Platform) Security Command Center je robustní platforma pro správu zabezpečení a rizik pro Google Cloud. Poskytuje funkce, jako je inventář prostředků a zjišťování, detekce ohrožení zabezpečení a hrozeb a zmírnění rizik a náprava. Tyto funkce vám pomůžou získat přehled o stavu zabezpečení vaší organizace a prostoru pro útoky na data a zlepšit tak schopnost efektivně zpracovávat úkoly související se zjištěními a prostředky.

Integrace s Microsoft Sentinelem umožňuje mít přehled a kontrolu nad celým vícecloudovým prostředím z jednoho podokna skla.

- Zjistěte, jak nastavit nový konektor a ingestovat události z Centra příkazů zabezpečení Google.

Obecně dostupné úlohy incidentů (GA)

Úlohy incidentů, které vám pomůžou standardizovat postupy vyšetřování a reakce na incidenty, abyste mohli efektivněji spravovat pracovní postup incidentů, jsou teď obecně dostupné (GA) v Microsoft Sentinelu.

Další informace o úkolech incidentů najdete v dokumentaci k Microsoft Sentinelu:

Podívejte se na tento blogový příspěvek od Benji Kovacevic , který ukazuje, jak můžete používat úlohy incidentů v kombinaci se seznamy ke zhlédnutí, pravidlům automatizace a playbookům k vytvoření řešení správy úloh se dvěma částmi:

- Úložiště úloh incidentů.

- Mechanismus, který automaticky připojí úkoly k nově vytvořeným incidentům podle názvu incidentu a přiřadí je správným pracovníkům.

Datové konektory AWS a GCP teď podporují cloudy Azure Government.

Datové konektory Microsoft Sentinelu pro Amazon Web Services (AWS) a Google Cloud Platform (GCP) teď zahrnují podporu konfigurací pro příjem dat do pracovních prostorů v cloudech Azure Government.

Konfigurace těchto konektorů pro zákazníky Azure Government se mírně liší od konfigurace veřejného cloudu. Podrobnosti najdete v příslušné dokumentaci:

- Připojení služby Microsoft Sentinel k Amazon Web Services za účelem ingestování dat protokolů služeb AWS

- Ingestování dat protokolů Google Cloud Platform do Služby Microsoft Sentinel

Události DNS systému Windows prostřednictvím konektoru AMA jsou teď obecně dostupné (GA)

Události WINDOWS DNS se teď dají ingestovat do Microsoft Sentinelu pomocí agenta služby Azure Monitor s aktuálně dostupným datovým konektorem. Tento konektor umožňuje definovat pravidla shromažďování dat (DCR) a výkonné a složité filtry, takže ingestujete jenom konkrétní záznamy a pole DNS, které potřebujete.

- Další informace najdete v tématu Streamování a filtrování dat ze serverů Windows DNS s využitím konektoru AMA.

Leden 2024

Omezení falešně pozitivních výsledků pro systémy SAP pomocí analytických pravidel

Omezení falešně pozitivních výsledků pro systémy SAP pomocí analytických pravidel

Pomocí analytických pravidel společně s řešením Microsoft Sentinel pro aplikace SAP® snižte počet falešně pozitivních událostí aktivovaných z vašich systémů SAP®. Řešení Microsoft Sentinel pro aplikace SAP® teď zahrnuje následující vylepšení:

Funkce SAPUsersGetVIP teď podporuje vyloučení uživatelů podle jejich rolí nebo profilu SAP.

Seznam ke zhlédnutí SAP_User_Config teď podporuje použití zástupných znaků v poli SAPUser k vyloučení všech uživatelů s konkrétní syntaxí.

Další informace najdete v tématu Řešení Microsoft Sentinel pro referenční informace k datům aplikací SAP® a zpracování falešně pozitivních výsledků v Microsoft Sentinelu.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro