Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Při vytváření virtuálního počítače vytvoříte virtuální síť nebo použijete existující. Rozhodněte se, jak mají být vaše virtuální počítače přístupné ve virtuální síti. Před vytvořením prostředků je důležité naplánovat a ujistěte se, že rozumíte omezením síťových prostředků.

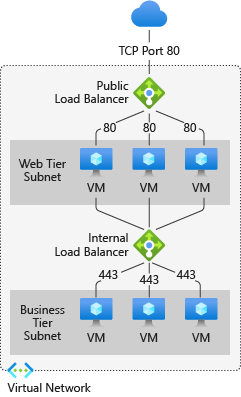

Na následujícím obrázku jsou virtuální počítače reprezentovány jako webové servery a aplikační servery. Každá sada virtuálních počítačů je přiřazena k samostatným podsítím ve virtuální síti.

Virtuální síť můžete vytvořit před vytvořením virtuálního počítače nebo můžete vytvořit virtuální síť při vytváření virtuálního počítače.

Vytvoříte tyto prostředky pro podporu komunikace s virtuálním počítačem:

síťová rozhraní,

Adresy IP

Virtuální sítě a podsítě

Kromě toho zvažte tyto volitelné prostředky:

Skupiny zabezpečení sítě

Vyrovnávače zátěže

síťová rozhraní,

Síťové rozhraní (NIC) je propojení mezi virtuálním počítačem a virtuální sítí. Virtuální počítač musí mít aspoň jednu síťovou kartu. Virtuální počítač může mít více než jednu síťovou kartu v závislosti na velikosti vytvořeného virtuálního počítače. Další informace o počtu síťových adaptérů, které jednotlivé velikosti virtuálních počítačů podporují, najdete v tématu Velikosti virtuálních počítačů.

Můžete vytvořit virtuální počítač s více síťovými rozhraními a v průběhu životního cyklu virtuálního počítače síťová rozhraní přidávat nebo odebírat. Několik síťových adaptérů umožňuje virtuálnímu počítači připojit se k různým podsítím.

Každé síťové rozhraní přidružené k virtuálnímu počítači musí být ve stejném umístění a předplatném jako samotný virtuální počítač. Každá NIC musí být připojena k virtuální síti, která existuje ve stejném umístění Azure a ve stejném předplatném jako NIC. Po vytvoření virtuálního počítače je možné změnit podsíť, ke které je virtuální počítač připojený. Virtuální síť nemůžete změnit. Každé síťové rozhraní připojené k virtuálnímu počítači má přiřazenou adresu MAC, která se nezmění, dokud se virtuální počítač neodstraní.

Tato tabulka shrnuje metody, které můžete použít k vytvoření síťového rozhraní.

| metoda | Popis |

|---|---|

| Azure Portal | Když vytvoříte virtuální počítač na webu Azure Portal, síťové rozhraní se automaticky vytvoří za vás. Portál vytvoří virtuální počítač s jedním síťovým adaptérem. Pokud chcete vytvořit virtuální počítač s více než jedním síťovým rozhraním, musíte použít jinou metodu. |

| Azure PowerShell | Pomocí new-AzNetworkInterface s parametrem -PublicIpAddressId zadejte identifikátor veřejné IP adresy, kterou jste vytvořili dříve. |

| Azure CLI | Pokud chcete zadat identifikátor veřejné IP adresy, kterou jste vytvořili dříve, použijte příkaz az network nic create s parametrem --public-ip-address . |

| Šablona | Informace o nasazení síťového rozhraní pomocí šablony najdete v tématu Síťové rozhraní ve virtuální síti s veřejnou IP adresou. |

Adresy IP

K síťovému rozhraní v Azure můžete přiřadit tyto typy IP adres :

Veřejné IP adresy – Slouží ke komunikaci příchozích a odchozích přenosů (bez překladu síťových adres (NAT) s internetem a dalšími prostředky Azure, které nejsou připojené k virtuální síti. Přiřazení veřejné IP adresy síťovému rozhraní je volitelné. Veřejné IP adresy mají nominální poplatek a maximální počet, který je možné použít pro každé předplatné.

Privátní IP adresy – slouží ke komunikaci v rámci virtuální sítě, vaší místní sítě a internetu pomocí překladu adres (NAT). Virtuálnímu počítači musí být přiřazena aspoň jedna privátní IP adresa. Další informace o NAT v Azure najdete v článku Principy odchozích připojení v Azure.

Veřejné IP adresy můžete přiřadit k:

Virtuální počítače

Veřejné nástroje pro vyrovnávání zatížení

Privátní IP adresu můžete přiřadit k:

Virtuální počítače

Interní nástroje pro vyrovnávání zatížení

K přiřazování IP adres virtuálním počítačům se používá síťové rozhraní.

Azure ve výchozím nastavení přiřazuje IP adresy dynamicky. PŘI vytváření se nepřiřazuje IP adresa, ale při vytváření nebo spuštění zastaveného virtuálního počítače se přiřadí. Když tento virtuální počítač zastavíte nebo odstraníte, IP adresa se uvolní.

Pokud chcete zachovat IP adresu virtuálního počítače stejně, nastavte metodu přidělování na statickou. IP adresa se přiřadí okamžitě a uvolní jenom v případě, že virtuální počítač odstraníte nebo změníte jeho metodu přidělování na dynamickou.

Tato tabulka shrnuje metody, které můžete použít k vytvoření IP adresy.

| metoda | Popis |

|---|---|

| Azure Portal | Ve výchozím nastavení jsou veřejné IP adresy dynamické. IP adresa se může změnit, když je virtuální počítač zastavený nebo odstraněný. Pokud chcete zajistit, aby virtuální počítač vždycky používal stejnou veřejnou IP adresu, vytvořte statickou veřejnou IP adresu. Ve výchozím nastavení portál při vytváření virtuálního počítače přiřadí síťovému rozhraní dynamickou privátní IP adresu. Po vytvoření virtuálního počítače můžete tuto IP adresu změnit na statickou. |

| Azure PowerShell | Použijete New-AzPublicIpAddress s parametrem -AllocationMethod jako Dynamic nebo Static. |

| Azure CLI | Pomocí příkazu az network public-ip create s parametrem, který může být Dynamic nebo Static. |

| Šablona | Další informace o nasazení veřejné IP adresy pomocí šablony najdete v tématu Síťové rozhraní ve virtuální síti s veřejnou IP adresou. |

Vytvořenou veřejnou IP adresu můžete přidružit k virtuálnímu počítači tak, že ji přiřadíte síťovému rozhraní.

Poznámka:

Azure poskytuje výchozí odchozí IP adresu pro virtuální počítače, které nemají přiřazenou veřejnou IP adresu nebo jsou v back-endovém fondu interního základního nástroje pro vyrovnávání zatížení Azure. Výchozí mechanismus odchozích IP adres poskytuje odchozí IP adresu, která není konfigurovatelná.

Výchozí ip adresa odchozího přístupu je zakázaná, když dojde k jedné z následujících událostí:

- Virtuálnímu počítači se přiřadí veřejná IP adresa.

- Virtuální počítač je umístěn do back-end poolu standardního nástroje pro vyrovnávání zatížení, s nebo bez odchozích pravidel.

- Prostředek Azure NAT Gateway je přiřazen k podsíti virtuálního počítače.

Virtuální počítače, které vytvoříte pomocí škálovacích sad virtuálních počítačů v flexibilním režimu orchestrace, nemají výchozí odchozí přístup.

Další informace o odchozích připojeních v Azure najdete v tématu Výchozí odchozí přístup v Azure a použití překladu zdrojových síťových adres (SNAT) pro odchozí připojení.

Virtuální sítě a podsítě

Podsíť je rozsah IP adres ve virtuální síti. Virtuální síť můžete rozdělit do několika podsítí pro organizaci a zabezpečení. Každá síťová karta ve virtuálním počítači je připojená k jedné podsíti v jedné virtuální síti. Síťové karty připojené k podsítím (stejné nebo jiné) ve virtuální síti můžou vzájemně komunikovat bez jakékoli další konfigurace.

Při nastavování virtuální sítě zadáte topologii, včetně dostupných adresních prostorů a podsítí. Vyberte rozsahy adres, které se nepřekrývají, pokud je virtuální síť připojená k jiným virtuálním sítím nebo místním sítím. IP adresy jsou privátní a nelze k němu přistupovat z internetu. Azure považuje libovolný rozsah adres za součást adresního prostoru IP adres privátní virtuální sítě. Rozsah adres je dostupný jenom ve virtuální síti, v propojených virtuálních sítích a z místního umístění.

Pokud pracujete v organizaci, ve které je za interní sítě zodpovědný někdo jiný, před výběrem adresního prostoru s ním promluvte. Ujistěte se, že se adresní prostor nepřekrývá. Sdělte jim prostor, který chcete použít, aby se nepokoušali používat stejný rozsah IP adres.

Mezi podsítěmi nejsou ve výchozím nastavení hranice zabezpečení. Virtuální počítače v každé z těchto podsítí můžou komunikovat. Pokud vaše nasazení vyžaduje hranice zabezpečení, použijte skupiny zabezpečení sítě (NSG), které řídí tok provozu do a z podsítí a do a z virtuálních počítačů.

Tato tabulka obsahuje seznam metod, které můžete použít k vytvoření virtuální sítě a podsítí.

| metoda | Popis |

|---|---|

| Azure Portal | Pokud necháte Azure vytvořit virtuální síť při vytváření virtuálního počítače, název je kombinací názvu skupiny prostředků, která obsahuje virtuální síť a -vnet. Adresní prostor je 10.0.0.0/24, název požadované podsítě je default a rozsah adres podsítě je 10.0.0.0/24. |

| Azure PowerShell | K vytvoření podsítě a virtuální sítě použijete New-AzVirtualNetworkSubnetConfig a New-AzVirtualNetwork. K přidání podsítě do existující virtuální sítě můžete také použít Add-AzVirtualNetworkSubnetConfig. |

| Azure CLI | Podsíť a virtuální síť se vytvoří současně.

--subnet-name Zadejte parametr pro az network vnet create s názvem podsítě. |

| Šablona | Další informace o použití šablony k vytvoření virtuální sítě a podsítí najdete v tématu Virtuální síť se dvěma podsítěmi. |

Více předpon adres v podsíti

Více předpon adres v podsíti je funkce, která nabízí možnost upravovat adresní prostory IP adres v podsíti. V tomto řešení můžou zákazníci, kteří používají virtuální počítače a škálovací sady virtuálních počítačů, přidávat a odebírat předpony IP adres, aby splnili své požadavky na škálování.

Omezení:

Zákazníci mohou na jednu síťovou kartu použít pouze jednu konfiguraci adresy zákazníka (CA).

Zákazníci můžou používat jenom podsítě virtuálních počítačů a škálovacích sad virtuálních počítačů. Delegovaná podsítě nejsou podporována.

Cena: Více adresních předpon na podsíti je nabízeno zdarma.

Vítáme vás, abyste v tomto rychlém průzkumu sdíleli zpětnou vazbu k této funkci.

Důležité

Podpora více předpon pro podsítě virtuální sítě Azure je aktuálně ve verzi Public Preview. Tato verze Preview nemá žádnou smlouvu o úrovni služeb a nedoporučuje se pro produkční úlohy. Některé funkce nemusí být podporované nebo můžou mít omezené možnosti. Další informace najdete v dodatečných podmínkách použití pro verze Preview v Microsoft Azure.

Další informace o konfiguraci více předpon adres v podsíti najdete v tématu Vytvoření více předpon pro podsíť.

Důležité

Pro adresní prostor, AddressPrefix (řetězec) a AddressPrefixes (list) existují dvě vlastnosti podsítě. Rozdíl a použití jsou vysvětleny následujícím způsobem.

- Vlastnost pole byla zavedena pro duální stack. Vlastnost se také používá pro scénáře s více než jednou předponou podsítě, jak je popsáno dříve.

- Součástí aktualizace prostředí pro zákazníka na webu Azure Portal je vlastnost AddressPrefixes výchozí vlastností adresního prostoru podsítě při vytvoření podsítě prostřednictvím portálu.

- Všechny nové podsítě vytvořené prostřednictvím portálu ve výchozím nastavení mají parametr seznamu AddressPrefixes .

- Pokud zákazníci ve své virtuální síti používají dual-stack nebo mají více než jednu předponu podsítě, se aktualizují tak, aby používali vlastnost seznamu.

- U existujících nasazení používajících řetězec se aktuální chování zachová, pokud ve virtuální síti nejsou explicitní změny, které by používaly vlastnost seznamu pro předpony adres podsítě. Příkladem je přidání adresního prostoru IPv6 nebo jiné předpony do podsítě.

- Doporučujeme, aby zákazníci hledali obě vlastnosti v podsíti, kdykoli je to možné.

Skupiny zabezpečení sítě

Skupina zabezpečení sítě (NSG) obsahuje seznam pravidel seznamu řízení přístupu (ACL), která povolují nebo zamítají síťový provoz pro podsítě, síťová rozhraní nebo oboje. Skupiny NSG můžou být přidružené buď k podsítím, nebo k jednotlivým síťovým rozhraním připojeným k podsíti. Pokud je skupina zabezpečení sítě spojena s podsíti, ACL pravidla platí pro všechny virtuální počítače v této podsíti. Přenosy do jednotlivých síťových karet je možné omezit přiřazením skupiny zabezpečení sítě (NSG) přímo k síťové kartě.

Skupiny zabezpečení sítě obsahují dva soubory pravidel: příchozí a odchozí. Priorita pravidla musí být v rámci jednotlivých sad jedinečná.

Každé pravidlo má vlastnosti:

Protokol

Rozsahy zdrojových a cílových portů

Předpony adres

Směr provozu

Priorita

Typ přístupu

Všechny skupiny NSG obsahují sadu výchozích pravidel. Tato výchozí pravidla nemůžete odstranit ani přepsat, protože mají nejnižší prioritu a všechna pravidla, která vytvoříte, je nenahrazovat.

Pokud přidružíte skupinu NSG k síťové kartě, pravidla pro přístup k síti obsažená v této skupině se použijí jenom na tuto síťovou kartu. Pokud je skupina zabezpečení sítě (NSG) aplikována na jedinou síťovou kartu ve virtuálním počítači s více síťovými kartami, neovlivní provoz na ostatní síťové karty. K síťovému rozhraní (nebo virtuálnímu počítači, podle modelu nasazení) a podsíti, ke které se síťové rozhraní nebo virtuální počítač váže, můžete přidružit různé skupiny NSG. Priorita se určuje na základě směru provozu.

Při plánování virtuálních počítačů a virtuální sítě nezapomeňte naplánovat skupiny zabezpečení sítě.

Tato tabulka shrnuje metody, které můžete použít k vytvoření skupiny zabezpečení sítě.

| metoda | Popis |

|---|---|

| Azure Portal | Když vytvoříte virtuální počítač na webu Azure Portal, automaticky se vytvoří skupina NSG a přidruží se k síťovému rozhraní, které tento portál vytvořil. Název skupiny zabezpečení sítě je kombinací názvu virtuálního počítače a -nsg.

Tato skupina zabezpečení sítě obsahuje jedno příchozí pravidlo: s prioritou 1000. Služba je nastavená na protokol RDP. Protokol nastavený na TCP. Port nastavený na 3389. Akce nastavená na Povolit. Pokud chcete povolit jakýkoli jiný příchozí provoz do virtuálního počítače, vytvořte jiné pravidlo nebo pravidla. |

| Azure PowerShell | Použijte New-AzNetworkSecurityRuleConfig a zadejte požadované informace o pravidle. K vytvoření NSG použijte New-AzNetworkSecurityGroup. Použijte Set-AzVirtualNetworkSubnetConfig ke konfiguraci skupiny zabezpečení sítě pro podsíť. Pomocí Set-AzVirtualNetwork přidejte NSG (skupinu zabezpečení sítě) do virtuální sítě. |

| Azure CLI | K úvodnímu vytvoření NSG použijte az network nsg create. Pro přidání pravidel k NSG použijte az network nsg rule create. K přidání NSG do podsítě použijte az network vnet subnet update. |

| Šablona | Jako vodítko při nasazování skupiny zabezpečení sítě pomocí šablony použijte článek věnovaný vytvoření skupiny zabezpečení sítě. |

Vyrovnávače zátěže

Azure Load Balancer zajišťuje vysokou dostupnost a výkon sítě pro vaše aplikace. Nástroj pro vyrovnávání zatížení je možné nakonfigurovat tak, aby vyrovnává příchozí internetový provoz do virtuálních počítačů nebo vyrovnává provoz mezi virtuálními počítači ve virtuální síti. Nástroj pro vyrovnávání zatížení může také vyrovnávat přenosy mezi místními a virtuálními počítači na různých místech v síti nebo předávat externí přenosy konkrétnímu virtuálnímu počítači.

Nástroj pro vyrovnávání zatížení mapuje příchozí a odchozí provoz mezi:

Veřejná IP adresa a port v nástroji pro vyrovnávání zatížení.

Privátní IP adresa a port virtuálního počítače.

Když vytvoříte nástroj pro vyrovnávání zatížení, musíte taky zvážit tyto konfigurační prvky:

Konfigurace front-endové IP adresy – Nástroj pro vyrovnávání zatížení může obsahovat jednu nebo více front-endových IP adres. Tyto IP adresy slouží jako vstup pro přenos.

Fond IP adres pro back-end – IP adresy, které jsou přiřazeny síťovému rozhraní, na které je distribuováno zatížení.

Předávání portů – definuje, jak příchozí provoz prochází front-endovou IP adresou a distribuuje se do back-endové IP adresy pomocí příchozích pravidel NAT.

Pravidla nástroje pro vyrovnávání zatížení – Mapují konkrétní kombinaci front-endové IP adresy a portu na sadu kombinací back-endových IP adres a portů. Jeden nástroj pro vyrovnávání zatížení může mít několik pravidel vyrovnávání zatížení. Každé pravidlo je kombinací front-endové IP adresy a portu a back-endové IP adresy a portu přidružených k virtuálním počítačům.

Sondy – Monitorují stav virtuálních počítačů. Když sonda přestane reagovat, nástroj pro vyrovnávání zatížení zastaví odesílání nových připojení k virtuálnímu počítači, který není v pořádku. Stávající připojení nejsou ovlivněná a nová připojení se odesílají do virtuálních počítačů, které jsou v pořádku.

Odchozí pravidla – Odchozí pravidlo konfiguruje odchozí překlad adres (NAT) pro všechny virtuální počítače nebo instance identifikované back-endovou skupinou vašeho standardního Load Balanceru, které se překládají na front-end.

Tato tabulka shrnuje metody, které můžete použít k vytvoření internetového nástroje pro vyrovnávání zatížení.

| metoda | Popis |

|---|---|

| Azure Portal | Internetový provoz do virtuálních počítačů můžete vyrovnávat pomocí Azure portálu. |

| Azure PowerShell | Pokud chcete zadat identifikátor veřejné IP adresy, kterou jste vytvořili dříve, použijte rutinu New-AzLoadBalancerFrontendIpConfig s parametrem -PublicIpAddress . Pomocí rutiny New-AzLoadBalancerBackendAddressPoolConfig vytvořte konfiguraci back-endového fondu adres. Pomocí rutiny New-AzLoadBalancerInboundNatRuleConfig vytvořte příchozí pravidla překladu adres (NAT) přidružená ke konfiguraci front-endOVÉ IP adresy, kterou jste vytvořili. Pomocí příkazu New-AzLoadBalancerProbeConfig vytvořte sondy, které potřebujete. Pomocí rutiny New-AzLoadBalancerRuleConfig vytvořte konfiguraci nástroje pro vyrovnávání zatížení. K vytvoření nástroje pro vyrovnávání zatížení použijte New-AzLoadBalancer . |

| Azure CLI | Pro vytvoření úvodní konfigurace nástroje pro vyrovnávání zatížení použijte az network lb create. Pro přidání veřejné IP adresy, kterou jste vytvořili dřív, použijte az network lb frontend-ip create. K přidání konfigurace fondu adres back-end použijte az network lb address-pool create. K přidání pravidel NAT použijte az network lb inbound-nat-rule create. K přidání pravidel nástroje pro vyrovnávání zatížení použijte az network lb rule create. K přidání sond použijte az network lb probe create. |

| Šablona | Jako vodítko pro nasazení nástroje pro vyrovnávání zatížení pomocí šablony použijte 3 virtuální počítače v Load Balanceru . |

Tato tabulka shrnuje metody, které můžete použít k vytvoření interního nástroje pro vyrovnávání zatížení.

| metoda | Popis |

|---|---|

| Azure Portal | Zatížení interního provozu můžete vyrovnávat pomocí nástroje pro vyrovnávání zatížení na webu Azure Portal. |

| Azure PowerShell | Pokud chcete zadat privátní IP adresu v podsíti sítě, použijte parametr New-AzLoadBalancerFrontendIpConfig-PrivateIpAddress. Pomocí rutiny New-AzLoadBalancerBackendAddressPoolConfig vytvořte konfiguraci back-endového fondu adres. Pomocí rutiny New-AzLoadBalancerInboundNatRuleConfig vytvořte příchozí pravidla překladu adres (NAT) přidružená ke konfiguraci front-endOVÉ IP adresy, kterou jste vytvořili. Pomocí příkazu New-AzLoadBalancerProbeConfig vytvořte sondy, které potřebujete. Pomocí rutiny New-AzLoadBalancerRuleConfig vytvořte konfiguraci nástroje pro vyrovnávání zatížení. K vytvoření nástroje pro vyrovnávání zatížení použijte New-AzLoadBalancer . |

| Azure CLI | Pro vytvoření úvodní konfigurace nástroje pro vyrovnávání zatížení použijte příkaz az network lb create. K definování privátní IP adresy použijte příkaz az network lb frontend-ip create s parametrem --private-ip-address . K přidání konfigurace fondu adres back-end použijte az network lb address-pool create. K přidání pravidel NAT použijte az network lb inbound-nat-rule create. K přidání pravidel nástroje pro vyrovnávání zatížení použijte az network lb rule create. K přidání sond použijte az network lb probe create. |

| Šablona | Jako vodítko pro nasazení vyrovnávače zatížení pomocí šablony použijte 2 virtuální počítače v rámci vyrovnávače zatížení. |

Virtuální počítače

Virtuální počítače se dají vytvořit ve stejné virtuální síti a můžou se k sobě připojit pomocí privátních IP adres. Virtuální počítače se můžou připojit, pokud jsou v různých podsítích. Připojují se bez nutnosti konfigurovat bránu nebo používat veřejné IP adresy. Pokud chcete virtuální počítače umístit do virtuální sítě, vytvořte virtuální síť. Při vytváření jednotlivých virtuálních počítačů ho přiřadíte k virtuální síti a podsíti. Virtuální počítače získávají nastavení sítě během nasazení nebo spuštění.

Virtuálním počítačům se při nasazení přiřadí IP adresa. Když do virtuální sítě nebo podsítě nasadíte více virtuálních počítačů, při spuštění se jim přiřadí IP adresy. K virtuálnímu počítači můžete přiřadit také statickou IP adresu. Pokud přiřadíte statickou IP adresu, měli byste zvážit použití konkrétní podsítě, abyste se vyhnuli náhodnému opakovanému použití statické IP adresy pro jiný virtuální počítač.

Pokud vytvoříte virtuální počítač a později ho chcete migrovat do virtuální sítě, nejedná se o jednoduchou změnu konfigurace. Znovu nasaďte virtuální počítač do virtuální sítě. Nejjednodušší způsob, jak virtuální počítač znovu nasadit, je odstranit virtuální počítač, ale ne žádné disky, které jsou k němu připojené, a pak virtuální počítač znovu vytvořit pomocí původních disků ve virtuální síti.

Tato tabulka uvádí metody, které můžete použít k vytvoření virtuálního počítače ve virtuální síti.

| metoda | Popis |

|---|---|

| Azure Portal | Využívá výchozí síťové nastavení, které bylo popsané dřív, k vytvoření virtuálního počítače s jedním síťovým rozhraním. K vytvoření virtuálního počítače s několika síťovými rozhraními musíte použít jinou metodu. |

| Azure PowerShell | Zahrnuje použití add-AzVMNetworkInterface k přidání síťové karty, kterou jste předtím vytvořili do konfigurace virtuálního počítače. |

| Azure CLI | Vytvořte a připojte virtuální počítač k virtuální síti, podsíti a síťové kartě, přičemž každý krok z těchto úkonů provádějte jednotlivě. |

| Šablona | Jako vodítko při nasazování virtuálního počítače pomocí šablony použijte článek věnovaný velmi jednoduchému nasazení virtuálního počítače s Windows. |

NAT Gateway

Azure NAT Gateway zjednodušuje odchozí připojení k internetu pro virtuální sítě. Při konfiguraci v podsíti používá všechna odchozí připojení vaše zadané statické veřejné IP adresy. Odchozí připojení je možné bez nástroje pro vyrovnávání zatížení nebo veřejných IP adres přímo připojených k virtuálním počítačům. Překlad adres (NAT) je plně spravovaný a vysoce odolný.

Odchozí připojení může být definováno pro každou podsíť pomocí překladu adres (NAT). Různé podsítě v rámci stejné virtuální sítě mohou mít různé NAT. Podsíť se konfiguruje zadáním prostředku služby NAT Gateway, který se má použít. Všechny odchozí toky UDP a TCP z jakékoli instance virtuálního počítače používají bránu NAT Gateway. Překlad adres (NAT) je kompatibilní se standardními prostředky veřejných IP adres nebo prostředky předpony veřejné IP adresy nebo kombinací obou. Předponu veřejné IP adresy můžete použít přímo, případně distribuovat veřejné IP adresy předpony napříč více prostředky brány NAT. Překlad adres (NAT) zpracovává veškerý provoz na rozsah IP adres s předponou. Filtrování IP adres vašich nasazení je snazší.

NAT Gateway automaticky zpracovává veškerý odchozí provoz bez jakékoli konfigurace zákazníka. Trasy definované uživatelem nejsou nutné. Překlad adres (NAT) má přednost před jinými odchozími scénáři a nahrazuje výchozí internetový cíl podsítě.

Škálovací sady virtuálních počítačů, které vytvářejí virtuální počítače s flexibilním režimem orchestrace, nemají výchozí odchozí přístup. Azure NAT Gateway je doporučená metoda odchozího přístupu pro flexibilní režim orchestrace škálovacích sad virtuálních počítačů.

Další informace o službě Azure NAT Gateway najdete v tématu Co je Azure NAT Gateway?

Tato tabulka obsahuje seznam metod, které můžete použít k vytvoření prostředku služby NAT Gateway.

| metoda | Popis |

|---|---|

| Azure Portal | Vytvoří virtuální síť, podsíť, veřejnou IP adresu, bránu NAT a virtuální počítač k otestování prostředku služby NAT Gateway. |

| Azure PowerShell | Zahrnuje použití New-AzNatGateway k vytvoření prostředku brány NAT. Vytvoří virtuální síť, podsíť, veřejnou IP adresu, bránu NAT a virtuální počítač k otestování prostředku služby NAT Gateway. |

| Azure CLI | Zahrnuje použití az network nat gateway create k vytvoření prostředku NAT Gateway. Vytvoří virtuální síť, podsíť, veřejnou IP adresu, bránu NAT a virtuální počítač k otestování prostředku služby NAT Gateway. |

| Šablona | Vytvoří virtuální síť, podsíť, veřejnou IP adresu a prostředek NAT Gateway. |

Azure Bastion

Azure Bastion se nasadí za účelem zajištění zabezpečeného připojení ke správě virtuálních počítačů ve virtuální síti. Azure Bastion Service umožňuje bezpečně a bezproblémově připojovat RDP a SSH k virtuálním počítačům ve vaší virtuální síti. Azure Bastion umožňuje připojení bez vystavení veřejné IP adresy na virtuálním počítači. Připojení se provádí přímo z webu Azure Portal bez nutnosti dalšího klienta nebo agenta nebo softwaru. Azure Bastion podporuje standardní veřejné IP adresy.

Hodinová cena začíná od okamžiku nasazení Bastionu bez ohledu na využití odchozích dat. Další informace najdete v tématu Ceny a skladové položky. Pokud bastion nasazujete jako součást kurzu nebo testu, doporučujeme tento prostředek po dokončení jeho použití odstranit.

Další informace o službě Azure Bastion najdete v tématu Co je Azure Bastion?

Tato tabulka obsahuje seznam metod, které můžete použít k vytvoření nasazení služby Azure Bastion.

| metoda | Popis |

|---|---|

| Azure Portal | Vytvoří virtuální síť, podsítě, veřejnou IP adresu, hostitele bastionu a virtuální počítače. |

| Azure PowerShell | Vytvoří virtuální síť, podsítě, veřejnou IP adresu a hostitele bastionu. Zahrnuje použití rutiny New-AzBastion k vytvoření hostitele bastionu. |

| Azure CLI | Vytvoří virtuální síť, podsítě, veřejnou IP adresu a hostitele bastionu. Zahrnuje použití příkazu az network bastion create k vytvoření hostitele bastionu. |

| Šablona | Příklad nasazení šablony, který integruje host Azure Bastion s ukázkovým nasazením, najdete v tématu Rychlý průvodce: Vytvoření veřejného vyrovnávače zatížení pro rozložení zatížení virtuálních počítačů pomocí šablony ARM. |

Další kroky

Pokyny ke správě virtuálních sítí Azure pro virtuální počítače najdete v kurzech pro Windows nebo Linux .

K dispozici jsou také rychlé starty, jak vyrovnávat zatížení virtuálních počítačů a vytvářet vysoce dostupné aplikace pomocí rozhraní příkazového řádku nebo PowerShellu.

Naučte se konfigurovat připojení mezi virtuálními sítěmi.

Naučte se řešit potíže s trasami.

Přečtěte si další informace o šířce pásma sítě virtuálních počítačů.