Vytvoření virtuální sítě s připojením VPN typu site-to-site pomocí rozhraní příkazového řádku

V tomto článku se dozvíte, jak pomocí Azure CLI vytvořit připojení brány VPN typu site-to-site z místní sítě k virtuální síti. Kroky v tomto článku platí pro model nasazení Resource Manager. Tuto konfiguraci můžete vytvořit také pomocí jiného nástroje nasazení nebo pro jiný model nasazení, a to výběrem jiné možnosti z následujícího seznamu:

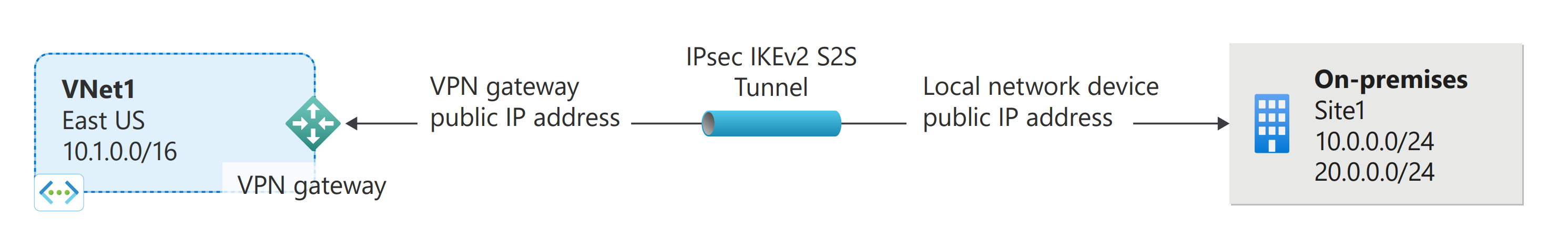

Připojení brány VPN typu site-to-site slouží k připojení místní sítě k virtuální síti Azure přes tunel VPN IPsec/IKE (IKEv1 nebo IKEv2). Tento typ připojení vyžaduje místní zařízení VPN, které má přiřazenou veřejnou IP adresu. Další informace o bránách VPN najdete v tématu Informace o službě VPN Gateway.

Než začnete

Před zahájením konfigurace ověřte, že splňujete následující kritéria:

- Ujistěte se, že máte kompatibilní zařízení VPN a někoho, kdo jej umí nakonfigurovat. Další informace o kompatibilních zařízeních VPN a konfiguraci zařízení najdete v tématu Informace o zařízeních VPN.

- Ověřte, že máte veřejnou IPv4 adresu pro vaše zařízení VPN.

- Pokud neznáte rozsahy IP adres umístěných v konfiguraci místní sítě, musíte se s někým, kdo vám tyto podrobnosti poskytne, koordinovat. Při vytváření této konfigurace musíte zadat předpony rozsahu IP adres, které bude Azure směrovat do vašeho místního umístění. Žádná z podsítí vaší místní sítě se nesmí překrývat s podsítěmi virtuální sítě, ke kterým se chcete připojit.

Použijte prostředí Bash v Azure Cloud Shellu. Další informace najdete v tématu Rychlý start pro Bash v Azure Cloud Shellu.

Pokud dáváte přednost místnímu spouštění referenčních příkazů rozhraní příkazového řádku, nainstalujte Azure CLI. Pokud používáte Windows nebo macOS, zvažte spuštění Azure CLI v kontejneru Docker. Další informace najdete v tématu Jak spustit Azure CLI v kontejneru Dockeru.

Pokud používáte místní instalaci, přihlaste se k Azure CLI pomocí příkazu az login. Pokud chcete dokončit proces ověřování, postupujte podle kroků zobrazených na terminálu. Další možnosti přihlášení najdete v tématu Přihlášení pomocí Azure CLI.

Po zobrazení výzvy nainstalujte rozšíření Azure CLI při prvním použití. Další informace o rozšířeních najdete v tématu Využití rozšíření v Azure CLI.

Spuštěním příkazu az version zjistěte verzi a závislé knihovny, které jsou nainstalované. Pokud chcete upgradovat na nejnovější verzi, spusťte az upgrade.

- Tento článek vyžaduje verzi 2.0 nebo novější azure CLI. Pokud používáte Azure Cloud Shell, je už nainstalovaná nejnovější verze.

Ukázkové hodnoty

Tyto hodnoty můžete použít k vytvoření testovacího prostředí nebo můžou sloužit k lepšímu pochopení příkladů v tomto článku:

#Example values

VnetName = VNet1

ResourceGroup = TestRG1

Location = eastus

AddressSpace = 10.1.0.0/16

SubnetName = Frontend

Subnet = 10.1.0.0/24

GatewaySubnet = 10.1.255.0/27

LocalNetworkGatewayName = Site1

LNG Public IP = <On-premises VPN device IP address>

LocalAddrPrefix1 = 10.0.0.0/24

LocalAddrPrefix2 = 20.0.0.0/24

GatewayName = VNet1GW

PublicIP = VNet1GWIP

GatewayType = Vpn

ConnectionName = VNet1toSite2

1. Připojení k předplatnému

Pokud se rozhodnete spustit rozhraní příkazového řádku místně, připojte se ke svému předplatnému. Pokud používáte Azure Cloud Shell v prohlížeči, nemusíte se ke svému předplatnému připojovat. Automaticky se připojíte v Azure Cloud Shellu. Po připojení ale můžete chtít ověřit, že používáte správné předplatné.

Přihlaste se k předplatnému Azure pomocí příkazu az login a postupujte podle pokynů na obrazovce. Další informace o přihlašování najdete v tématu Začínáme s Azure CLI.

az login

Pokud máte více než jedno předplatné Azure, vypište předplatná pro daný účet.

az account list --all

Určete předplatné, které chcete použít.

az account set --subscription <replace_with_your_subscription_id>

2. Vytvoření skupiny prostředků

Následující příklad vytvoří skupinu prostředků TestRG1 v umístění eastus. Pokud v oblasti, ve které chcete vytvořit virtuální síť, již máte skupinu prostředků, můžete ji použít.

az group create --name TestRG --location eastus

3. Vytvoření virtuální sítě

Pokud ještě nemáte virtuální síť, vytvořte ji pomocí příkazu az network vnet create. Při vytváření virtuální sítě ověřte, že se zadané adresní prostory nepřekrývají s adresními prostory ve vaší místní síti.

Poznámka:

Aby se tato virtuální síť připojila k místnímu umístění, budete se muset domluvit se správcem vaší místní sítě a vyčlenit rozsah IP adres, který můžete použít speciálně pro tuto virtuální síť. Pokud existuje duplicitní rozsah adres na obou stranách připojení VPN, provoz se nemusí směrovat očekávaným způsobem. Pokud navíc chcete připojit tuto virtuální síť k jiné virtuální síti, adresní prostor se nesmí překrývat s jinou virtuální sítí. Podle toho pečlivě naplánujte konfiguraci sítě.

Následující příklad vytvoří virtuální síť s názvem VNet1 a podsíť Subnet1.

az network vnet create --name VNet1 --resource-group TestRG1 --address-prefix 10.1.0.0/16 --location eastus --subnet-name Subnet1 --subnet-prefix 10.1.0.0/24

4. Vytvoření podsítě brány

Brána virtuální sítě používá konkrétní podsíť nazývanou podsíť brány. Podsíť brány je součástí rozsahu IP adres virtuální sítě, který zadáváte při konfiguraci virtuální sítě. Obsahuje IP adresy, které používají prostředky a služby brány virtuální sítě. Podsíť musí mít název GatewaySubnet, aby služba Azure mohla nasadit prostředky brány. Pro nasazení prostředků brány není možné zadat jinou podsíť. Pokud nemáte podsíť GatewaySubnet, vytváření brány VPN selže.

Při vytváření podsítě brány zadáte počet IP adres, které podsíť obsahuje. Potřebný počet IP adres závisí na konfiguraci brány VPN, kterou chcete vytvořit. Některé konfigurace vyžadují víc IP adres než jiné. Doporučujeme vytvořit podsíť brány používající velikost /27 nebo /28.

Pokud se zobrazí chyba oznamující překrývání adresního prostoru a podsítě nebo umístění podsítě mimo adresní prostor vaší virtuální sítě, zkontroluje rozsah adres vaší virtuální sítě. V rozsahu adres, který jste pro svou virtuální síť vytvořili, možná není k dispozici dostatek IP adres. Pokud například vaše výchozí podsíť zahrnuje celý rozsah adres, k vytvoření dalších podsítí už nejsou k dispozici žádné IP adresy. Můžete upravit podsítě v rámci stávajícího adresního prostoru a tím uvolnit IP adresy nebo můžete zadat další rozsah adres a vytvořit podsíť brány v něm.

Pomocí příkazu az network vnet subnet create vytvořte podsíť brány.

az network vnet subnet create --address-prefix 10.1.255.0/27 --name GatewaySubnet --resource-group TestRG1 --vnet-name VNet1

Důležité

Skupiny zabezpečení sítě (NSG) v podsíti brány se nepodporují. Přidružení skupiny zabezpečení sítě k této podsíti může způsobit, že brána virtuální sítě (brány VPN a Brány ExpressRoute) přestanou fungovat podle očekávání. Další informace o skupinách zabezpečení sítě najdete v článku Co je skupina zabezpečení sítě (NSG).

5. Vytvoření brány místní sítě

Brána místní sítě obvykle odkazuje na vaše místní umístění. Pro toto umístění určíte název, podle kterého na něj bude Azure odkazovat, a pak zadáte IP adresu místního zařízení VPN, ke kterému vytvoříte připojení. Zadáte také předpony IP adres, které se budou přes bránu VPN směrovat do zařízení VPN. Předpony adres, které zadáte, jsou předpony ve vaší místní síti. V případě změny vaší místní sítě můžete tyto předpony snadno aktualizovat.

Použijte následující hodnoty:

- --gateway-ip-address je IP adresa vašeho místního zařízení VPN.

- --local-address-prefixes jsou vaše místní adresní prostory.

Pomocí příkazu az network local-gateway create přidejte bránu místní sítě s několika předponami adres:

az network local-gateway create --gateway-ip-address 23.99.221.164 --name Site2 --resource-group TestRG1 --local-address-prefixes 10.0.0.0/24 20.0.0.0/24

6. Žádost o veřejnou IP adresu

Brána VPN musí mít veřejnou IP adresu. Nejprve si vyžádáte prostředek IP adresy a pak na něj budete odkazovat při vytváření brány virtuální sítě. IP adresa se dynamicky přiřadí k prostředku po vytvoření brány VPN. Veřejná IP adresa se změní jenom v okamžiku, kdy se brána odstraní a znovu vytvoří. V případě změny velikosti, resetování nebo jiné operace údržby/upgradu vaší brány VPN se nezmění. Upozorňujeme, že pokud chcete vytvořit bránu VPN Gateway pomocí skladové položky základní brány, požádejte o veřejnou IP adresu s následujícími hodnotami --allocation-method Dynamic --sku Basic.

K vyžádání veřejné IP adresy použijte příkaz az network public-ip create.

az network public-ip create --name VNet1GWIP --resource-group TestRG1 --allocation-method Static --sku Standard

7. Vytvoření brány VPN

Vytvořte bránu VPN virtuální sítě. Vytvoření brány může obvykle trvat 45 minut nebo déle, a to v závislosti na vybrané skladové jednotce (SKU) brány.

Použijte následující hodnoty:

- Typ --gateway pro konfiguraci typu site-to-site je Vpn. Typ brány je vždy specifický pro konfiguraci, kterou implementujete. Další informace najdete v části Typy bran.

- Typ --vpn je RouteBased (v některé dokumentaci se označuje jako dynamická brána).

- Vyberte SKU brány, kterou chcete použít. Pro určité skladové jednotky (SKU) platí omezení konfigurace. Další informace najdete v části Skladové jednotky (SKU) brány.

Vytvořte bránu VPN pomocí příkazu az network vnet-gateway create. Pokud tento příkaz spustíte s použitím parametru --no-wait, nezobrazí se žádná zpětná vazba ani výstup. Tento parametr umožňuje bránu vytvořit na pozadí. Vytvoření brány trvá přibližně 45 minut.

az network vnet-gateway create --name VNet1GW --public-ip-address VNet1GWIP --resource-group TestRG1 --vnet VNet1 --gateway-type Vpn --vpn-type RouteBased --sku VpnGw1 --no-wait

8. Konfigurace zařízení VPN

Připojení typu Site-to-Site k místní síti vyžadují zařízení VPN. V tomto kroku nakonfigurujete zařízení VPN. Při konfiguraci zařízení VPN potřebujete následující:

Sdílený klíč. Jedná se o stejný sdílený klíč, který zadáte při vytváření připojení VPN typu site-to-site. V našich ukázkách používáme základní sdílený klíč. Doporučujeme, abyste pro použití vygenerovali složitější klíč.

Veřejná IP adresa brány virtuální sítě. Veřejnou IP adresu můžete zobrazit pomocí webu Azure Portal, PowerShellu nebo rozhraní příkazového řádku. Pokud chcete zjistit veřejnou IP adresu brány virtuální sítě, použijte příkaz az network public-ip list. Pro snadné čtení je výstup formátovaný, aby zobrazil seznam veřejných IP adres ve formátu tabulky.

az network public-ip list --resource-group TestRG1 --output table

V závislosti na zařízení VPN, které máte, si možná budete moct stáhnout konfigurační skript zařízení VPN. Další informace najdete v článku Stažení konfiguračních skriptů zařízení VPN.

Další informace o konfiguraci najdete na následujících odkazech:

Informace o kompatibilních zařízeních VPN najdete v tématu o zařízeních VPN.

Před konfigurací zařízení VPN zkontrolujte případné známé problémy s kompatibilitou zařízení.

Odkazy na nastavení konfigurace zařízení najdete v tématu Ověřená zařízení VPN. Poskytujeme odkazy na konfiguraci zařízení na základě maximálního úsilí, ale vždy je nejlepší zkontrolovat u výrobce zařízení nejnovější informace o konfiguraci.

V seznamu jsou uvedené verze, které jsme otestovali. Pokud verze operačního systému pro vaše zařízení VPN není v seznamu, může být stále kompatibilní. Obraťte se na výrobce zařízení.

Základní informace o konfiguraci zařízení VPN najdete v tématu Přehled konfigurací partnerských zařízení VPN.

Informace o úpravách ukázek konfigurace zařízení najdete v tématu popisujícím úpravy ukázek.

Kryptografické požadavky najdete v tématu O kryptografických požadavcích a branách Azure VPN.

Informace oparametrch Mezi tyto informace patří verze protokolu IKE, skupina Diffie-Hellman (DH), metoda ověřování, šifrovací a hashovací algoritmy, životnost přidružení zabezpečení (SA), perfektní předávání tajemství (PFS) a detekce mrtvých partnerských uzlů (DPD).

Postup konfigurace zásad IPsec/IKE najdete v tématu Konfigurace vlastních zásad připojení IPsec/IKE pro S2S VPN a VNet-to-VNet.

Pokud chcete připojit více zařízení VPN založených na zásadách, přečtěte si téma Připojení brány VPN k několika místním zařízením VPN založeným na zásadách.

9. Vytvoření připojení VPN

Vytvořte připojení VPN typu site-to-site mezi bránou virtuální sítě a místním zařízením VPN. Věnujte zvláštní pozornost hodnotě sdíleného klíče, která se musí shodovat s hodnotou sdíleného klíče nakonfigurovanou pro zařízení VPN.

Vytvořte připojení pomocí příkazu az network vpn-connection create.

az network vpn-connection create --name VNet1toSite2 --resource-group TestRG1 --vnet-gateway1 VNet1GW -l eastus --shared-key abc123 --local-gateway2 Site2

Za malou chvíli dojde k vytvoření připojení.

10. Ověření připojení VPN

Pomocí příkazu az network vpn-connection show můžete ověřit, že vaše připojení bylo úspěšné. V příkladu odkazuje --name na název připojení, které chcete testovat. Pokud navazování připojení probíhá, zobrazí se stav připojení Connecting (Připojování). Jakmile bude připojení navázáno, stav se změní na Connected (Připojeno). Upravte následující příklad s hodnotami pro vaše prostředí.

az network vpn-connection show --name <connection-name> --resource-group <resource-group-name>

Pokud chcete k ověření připojení použít jinou metodu, přečtěte si téma Ověření připojení VPN Gateway.

Připojení k virtuálnímu počítači

K virtuálnímu počítači, který je nasazený ve vaší virtuální síti, se můžete připojit vytvořením připojení ke vzdálené ploše k virtuálnímu počítači. Nejlepším způsobem, jak na začátku ověřit, že se k virtuálnímu počítači můžete připojit, je použít k připojení privátní IP adresu místo názvu počítače. Tímto způsobem testujete, jestli se můžete připojit, ne jestli je správně nakonfigurovaný překlad ip adres.

Vyhledejte privátní IP adresu. Privátní IP adresu virtuálního počítače najdete tak, že se podíváte na vlastnosti virtuálního počítače na webu Azure Portal nebo pomocí PowerShellu.

Azure Portal: Vyhledejte virtuální počítač na webu Azure Portal. Zobrazte vlastnosti virtuálního počítače. Ve výpisu uvidíte privátní IP adresu.

PowerShell: Pomocí příkladu můžete zobrazit seznam virtuálních počítačů a privátních IP adres z vašich skupin prostředků. Tento příklad nemusíte před použitím upravovat.

$VMs = Get-AzVM $Nics = Get-AzNetworkInterface | Where-Object VirtualMachine -ne $null foreach ($Nic in $Nics) { $VM = $VMs | Where-Object -Property Id -eq $Nic.VirtualMachine.Id $Prv = $Nic.IpConfigurations | Select-Object -ExpandProperty PrivateIpAddress $Alloc = $Nic.IpConfigurations | Select-Object -ExpandProperty PrivateIpAllocationMethod Write-Output "$($VM.Name): $Prv,$Alloc" }

Ověřte, že jste připojení k virtuální síti.

Otevřete připojení ke vzdálené ploše zadáním RDP nebo Připojení ke vzdálené ploše do vyhledávacího pole na hlavním panelu. Pak vyberte Připojení ke vzdálené ploše. Připojení ke vzdálené ploše můžete otevřít také pomocí příkazu v PowerShellu

mstsc.V připojení ke vzdálené ploše zadejte privátní IP adresu virtuálního počítače. Výběrem možnosti Zobrazit možnosti můžete upravit další nastavení a pak se připojit.

Pokud máte potíže s připojením k virtuálnímu počítači přes připojení VPN, zkontrolujte následující body:

- Ověřte, že je úspěšně navázáno připojení VPN.

- Ověřte, že se připojujete k privátní IP adrese virtuálního počítače.

- Pokud se k virtuálnímu počítači můžete připojit pomocí privátní IP adresy, ale ne názvu počítače, ověřte, že jste správně nakonfigurovali DNS. Další informace o tom, jak funguje překlad názvů pro virtuální počítače, najdete v tématu Překlad názvů pro virtuální počítače.

Další informace o připojení ke vzdálené ploše najdete v tématu Řešení potíží s připojením ke vzdálené ploše virtuálního počítače.

Běžné úkoly

Tato část obsahuje běžné příkazy, které jsou užitečné při práci s konfiguracemi typu Site-to-Site. Úplný seznam příkazů rozhraní příkazového řádku pro práci se sítěmi najdete v tématu Azure CLI – Sítě.

Zobrazení bran místní sítě

Pokud chcete zobrazit seznam místních síťových bran, použijte příkaz az network local-gateway list.

az network local-gateway list --resource-group TestRG1

Úprava předpon IP adres místní síťové brány – žádné připojení brány

Pokud nemáte připojení brány a chcete přidat nebo odebrat předpony IP adres, můžete použít stejný příkaz, který používáte k vytvoření brány místní sítě, tedy az network local-gateway create. Tento příkaz můžete použít také k aktualizaci IP adresy brány pro zařízení VPN. K přepsání aktuálního nastavení použijte existující název brány místní sítě. Pokud použijete jiný název, vytvoříte novou bránu místní sítě, místo abyste přepsali tu stávající.

Při každé změně je nutné zadat celý seznam předpon, ne jenom předpony, které chcete změnit. Zadejte pouze předpony, které chcete ponechat. V tomto případě 10.0.0.0/24 a 20.0.0.0/24.

az network local-gateway create --gateway-ip-address 23.99.221.164 --name Site2 -g TestRG1 --local-address-prefixes 10.0.0.0/24 20.0.0.0/24

Úprava předpon IP adres místní síťové brány – existující připojení brány

Pokud máte připojení brány a chcete přidat nebo odebrat předpony IP adres, můžete předpony aktualizovat pomocí příkazu az network local-gateway update. Způsobí to určitý výpadek připojení VPN. Při upravování předpon IP adres není potřeba odstraňovat bránu VPN.

Při každé změně je nutné zadat celý seznam předpon, ne jenom předpony, které chcete změnit. V tomto příkladu jsou již přítomny předpony 10.0.0.0/24 a 20.0.0.0/24. Přidáme předpony 30.0.0.0/24 a 40.0.0.0/24 a při aktualizaci zadáme všechny 4 předpony.

az network local-gateway update --local-address-prefixes 10.0.0.0/24 20.0.0.0/24 30.0.0.0/24 40.0.0.0/24 --name VNet1toSite2 -g TestRG1

Úprava IP adresy brány místní sítě (gatewayIpAddress)

Pokud zařízení VPN, ke kterému se chcete připojit, změnilo svou veřejnou IP adresu, musíte upravit bránu místní sítě, aby odrážela tuto změnu. IP adresu brány je možné změnit bez odebrání existujícího připojení brány VPN (pokud nějaké máte). Pokud chcete upravit IP adresu brány, nahraďte hodnoty „Site2“ a „TestRG1“ vlastními hodnotami pomocí příkazu az network local-gateway update.

az network local-gateway update --gateway-ip-address 23.99.222.170 --name Site2 --resource-group TestRG1

Na výstupu ověřte správnost IP adresy:

"gatewayIpAddress": "23.99.222.170",

Ověření hodnot sdíleného klíče

Ověřte, že hodnota sdíleného klíče je stejná jako hodnota, kterou jste použili pro konfiguraci zařízení VPN. Pokud není, buď spusťte připojení znovu s použitím hodnoty ze zařízení, nebo hodnotu v zařízení aktualizujte na vrácenou hodnotu. Tyto hodnoty se musí shodovat. Pokud chcete zobrazit sdílený klíč, použijte příkaz az network vpn-connection-list.

az network vpn-connection shared-key show --connection-name VNet1toSite2 --resource-group TestRG1

Zobrazení veřejné IP adresy brány VPN

Pokud chcete zjistit veřejnou IP adresu brány virtuální sítě, použijte příkaz az network public-ip list. Pro snadné čtení je výstup v tomto příkladu formátovaný, aby zobrazil seznam veřejných IP adres ve formátu tabulky.

az network public-ip list --resource-group TestRG1 --output table

Další kroky

- Po dokončení připojení můžete do virtuálních sítí přidávat virtuální počítače. Další informace najdete v tématu Virtuální počítače.

- Informace o protokolu BGP najdete v tématech Přehled protokolu BGP a Postup při konfiguraci protokolu BGP.

- Informace o vynuceném tunelování najdete v tématu Informace o vynuceném tunelování.

- Informace o vysoce dostupných připojeních typu aktivní-aktivní najdete v tématu Připojení s vysokou dostupností mezi jednotlivými místy a VNet-to-VNet.

- Seznam příkazů Azure CLI pro práci se sítěmi najdete v tématu věnovaném Azure CLI.

- Informace o vytvoření připojení VPN typu site-to-site pomocí šablony Azure Resource Manageru najdete v tématu Vytvoření připojení VPN typu site-to-site.

- Informace o vytvoření připojení VPN typu VNet-to-VNet pomocí šablony Azure Resource Manageru najdete v tématu Nasazení geografické replikace HBase.