F5 BIG-IP integrálása a Microsoft Entra ID-val

A fenyegetési környezet növekedésével és több mobileszköz használatával a szervezetek újragondolják az erőforrás-hozzáférést és a szabályozást. A modernizációs programok része az identitások, eszközök, alkalmazások, infrastruktúra, hálózat és adatok felkészültségének felmérése. Megismerheti a távoli munkavégzés engedélyezéséhez használható Teljes felügyelet keretrendszert és a Teljes felügyelet Assessment eszközt.

A Microsoftnál és az F5-ben felismerjük, hogy a digitális átalakítás hosszú távú folyamat, és a modernizálásig potenciálisan kritikus fontosságú erőforrások érhetők el. Az F5 BIG-IP és a Microsoft Entra ID biztonságos hibrid hozzáférés (SHA) célja a helyszíni alkalmazásokhoz való távoli hozzáférés javítása és a sebezhető örökölt szolgáltatások biztonsági helyzetének megerősítése.

A kutatás becslése szerint a helyszíni alkalmazások 60–80%-a örökölt, vagy nem integrálható a Microsoft Entra-azonosítóval. Ugyanez a tanulmány azt jelzi, hogy a hasonló rendszerek nagy része az SAP, az Oracle, a SAGE és a kritikus szolgáltatások más jól ismert számítási feladatainak korábbi verzióin fut.

Az SHA lehetővé teszi a szervezetek számára, hogy továbbra is használják az F5-hálózatra és az alkalmazások kézbesítésére irányuló beruházásokat. A Microsoft Entra ID segítségével az SHA áthidalja a rést az identitásvezérlő síkkal.

Benefits

Ha a Microsoft Entra ID előre hitelesíti a BIG-IP által közzétett szolgáltatásokhoz való hozzáférést, számos előnye van:

- Jelszó nélküli hitelesítés a következőkkel:

Egyéb előnyök:

- Egy vezérlősík az identitás és a hozzáférés szabályozásához

- Előzetes feltételes hozzáférés

- Microsoft Entra többtényezős hitelesítés

- Adaptív védelem felhasználói és munkamenet-kockázati profilkészítéssel

- Kiszivárgott hitelesítő adatok észlelése

- Önkiszolgáló jelszó-visszaállítás (SSPR)

- Jogosultságkezelés a szabályozott vendéghozzáféréshez

- Alkalmazásfelderítés és -vezérlés

- Veszélyforrások monitorozása és elemzése a Microsoft Sentinellel

Forgatókönyv leírása

Alkalmazáskézbesítési vezérlőként (ADC) és biztonságos szoftvercsatornás virtuális magánhálózatként (SSL-VPN) a BIG-IP-rendszer helyi és távoli hozzáférést biztosít a szolgáltatásokhoz, beleértve a következőket:

- Modern és régi webalkalmazások

- Nem webes alkalmazások

- Reprezentációs állapotátviteli (REST) és Simple Object Access Protocol (SOAP) webalkalmazás-programozási felületi (API-) szolgáltatások

A BIG-IP Local Traffic Manager (LTM) a szolgáltatások biztonságos közzétételére szolgál, míg az Access Policy Manager (APM) kibővíti az identitás-összevonást és az egyszeri bejelentkezést (SSO) engedélyező BIG-IP-függvényeket.

Az integrációval a protokollváltást az örökölt vagy nem Azure AD-beli integrált szolgáltatások biztonságossá tételéhez érheti el, olyan vezérlőkkel, mint például:

Ebben a forgatókönyvben a BIG-IP egy fordított proxy, amely leküldi a szolgáltatás előtti hitelesítést és a Microsoft Entra-azonosítóhoz való engedélyezést. Az integráció az APM és a Microsoft Entra ID közötti szabványos összevonási megbízhatóságon alapul. Ez a forgatókönyv gyakori az SHA-val. További információ: Az F5 BIG-IP SSL-VPN konfigurálása a Microsoft Entra SSO-hoz. Az SHA-val biztonságossá teheti a Security Assertion Markup Language (SAML), a nyílt hitelesítés (OAuth) és az OpenID Csatlakozás (OIDC) erőforrásokat.

Megjegyzés:

Helyi és távelérés esetén a BIG-IP-cím fulladási pont lehet Teljes felügyelet szolgáltatásokhoz való hozzáféréshez, beleértve a szolgáltatott szoftvereket (SaaS-alkalmazásokat).

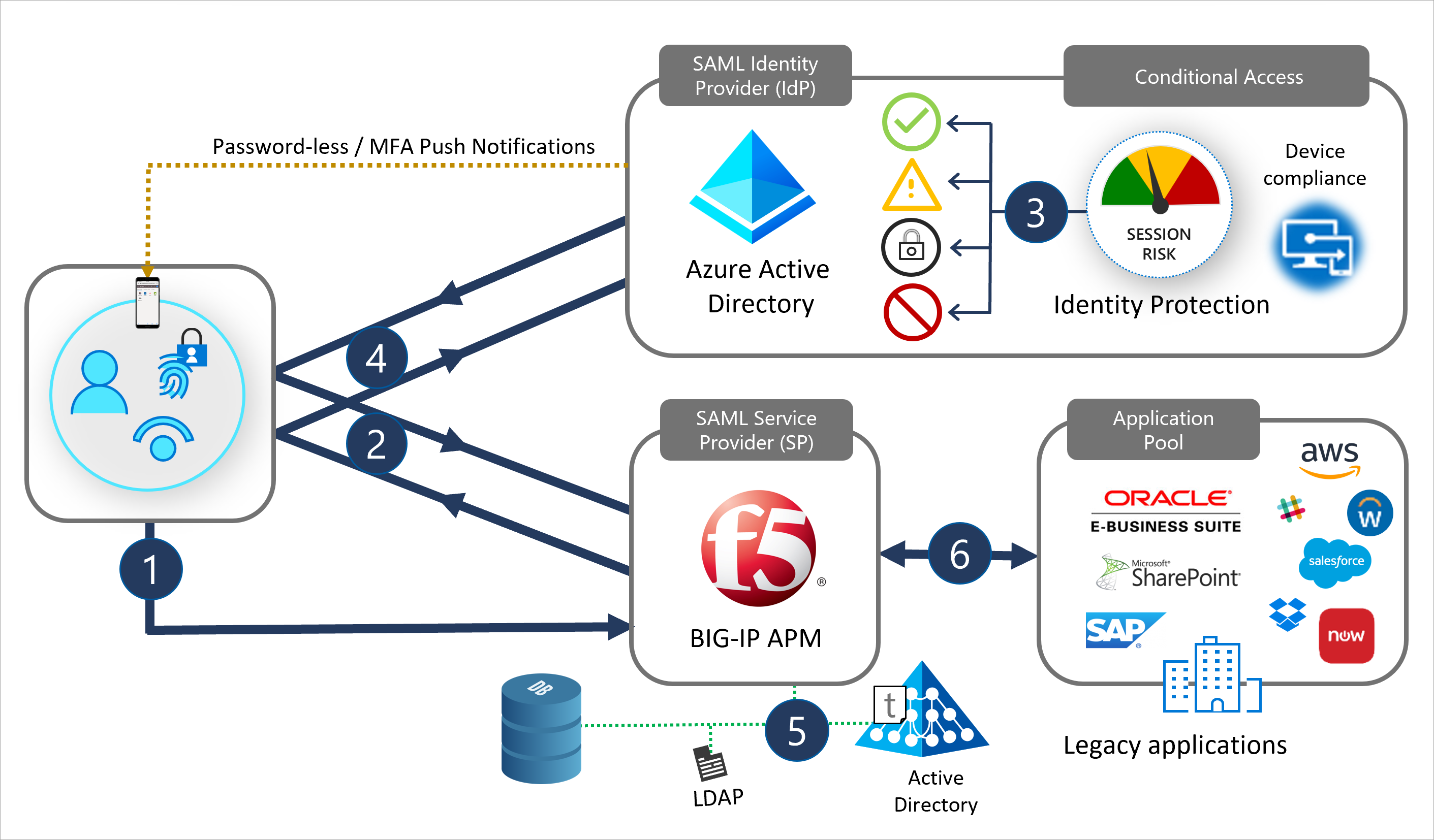

Az alábbi ábra a felhasználó, a BIG-IP és a Microsoft Entra ID közötti, a szolgáltató által kezdeményezett folyamat előtérbeli hitelesítés előtti cseréjét mutatja be. Ezután megjeleníti az APM-munkamenetek későbbi bővítését, valamint az egyszeri bejelentkezést az egyes háttérszolgáltatásokhoz.

- A portálon a felhasználó kiválaszt egy alkalmazásikont, amely feloldja az SAML SP (BIG-IP) URL-címét

- A BIG-IP átirányítja a felhasználót az SAML-identitásszolgáltatóhoz (IdP), a Microsoft Entra-azonosítóhoz az előzetes hitelesítéshez

- A Microsoft Entra ID feltételes hozzáférési szabályzatokat és munkamenet-vezérlőket dolgoz fel az engedélyezéshez

- A felhasználó visszatér a BIG-IP-címre, és bemutatja a Microsoft Entra ID által kibocsátott SAML-jogcímeket

- A BIG-IP munkamenet-információkat kér az egyszeri bejelentkezéshez és a szerepköralapú hozzáférés-vezérléshez (RBAC) a közzétett szolgáltatáshoz

- A BIG-IP továbbítja az ügyfélkérést a háttérszolgáltatásnak

Felhasználó felület

Akár alkalmazott, akár partner vagy fogyasztó, a felhasználók többsége ismeri az Office 365 bejelentkezési élményét. A BIG-IP-szolgáltatások elérése hasonló.

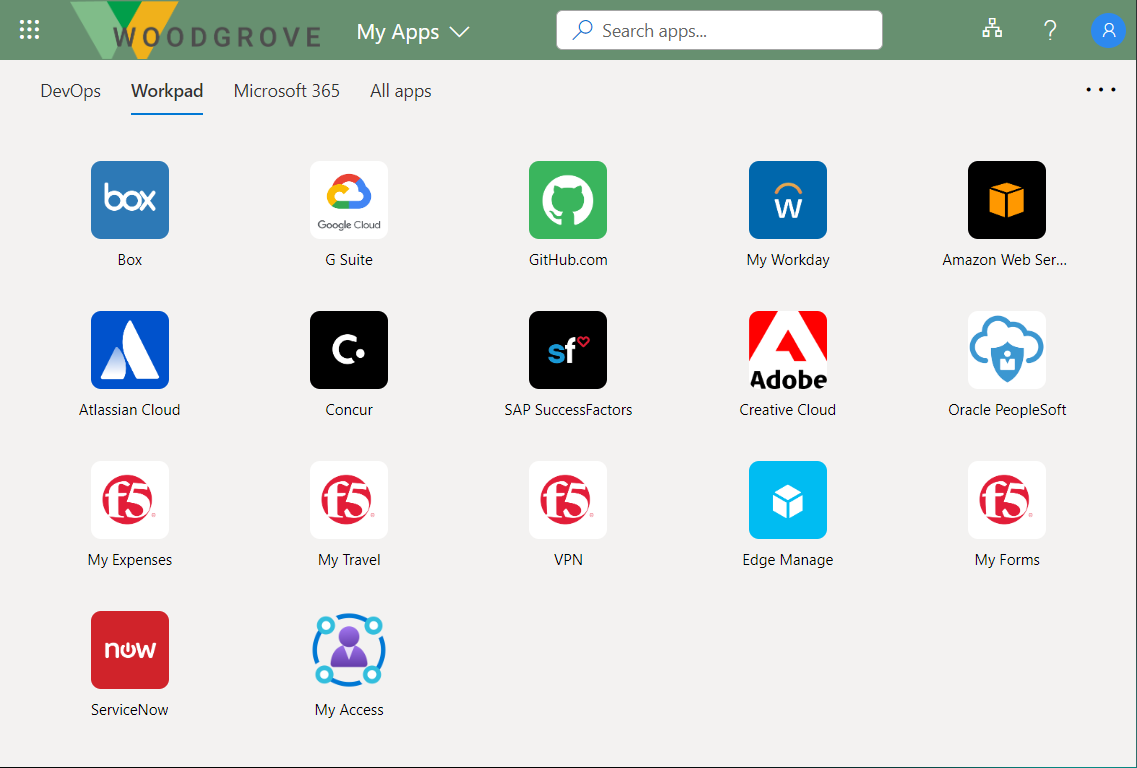

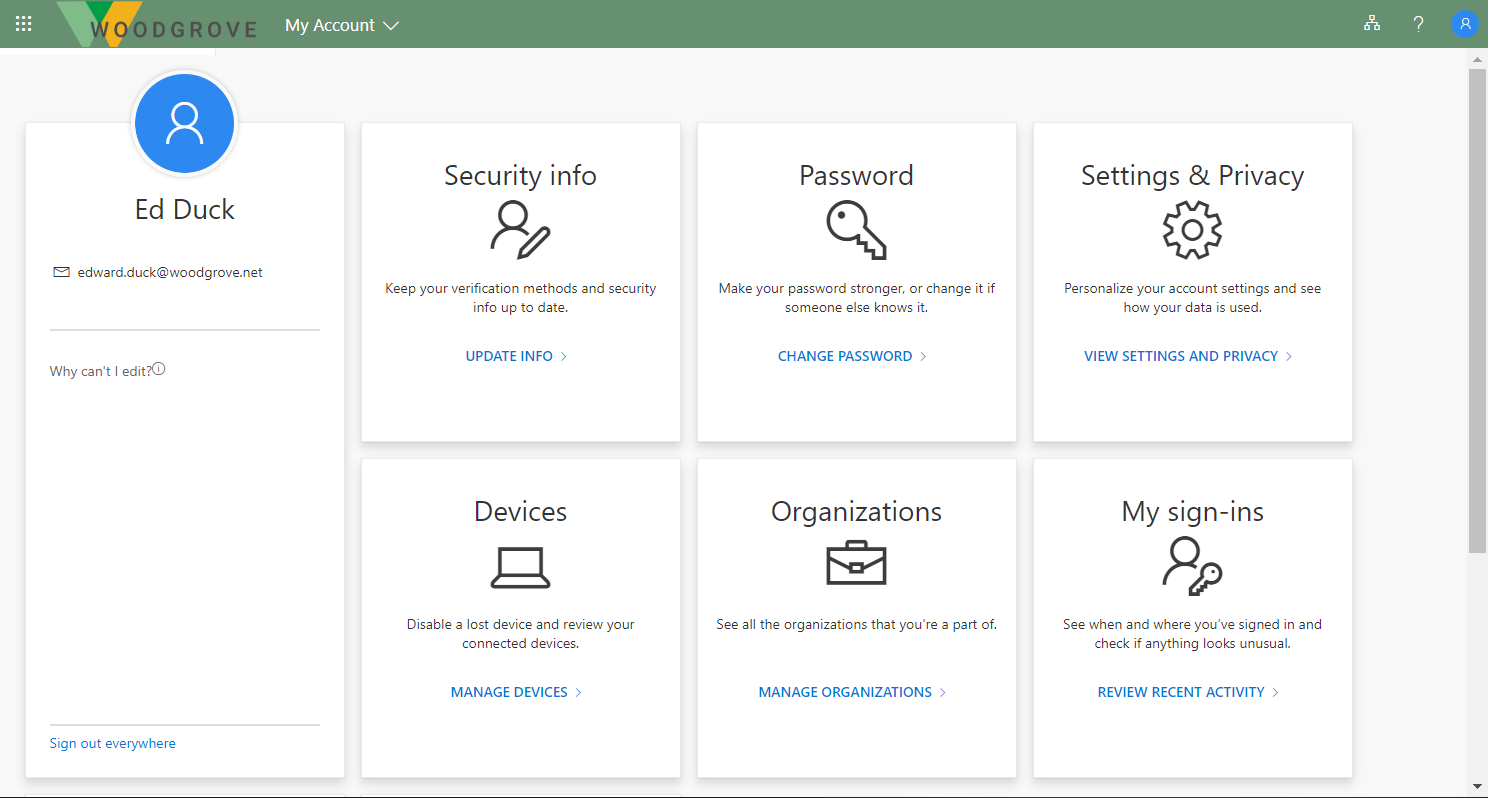

A felhasználók az Saját alkalmazások portálon vagy a Microsoft 365 alkalmazásindítóban találhatják meg a BIG-IP-cím által közzétett szolgáltatásaikat önkiszolgáló funkciókkal, eszköztől és helytől függetlenül. A felhasználók továbbra is hozzáférhetnek a közzétett szolgáltatásokhoz a BIG-IP webtop portálon. Amikor a felhasználók kijelentkeznek, az SHA biztosítja a BIG-IP és a Microsoft Entra ID munkamenet-megszakítását, így a szolgáltatások továbbra is védettek maradnak a jogosulatlan hozzáféréssel.

A felhasználók hozzáférhetnek a Saját alkalmazások portálhoz a BIG-IP által közzétett szolgáltatások megkereséséhez és a fióktulajdonságok kezeléséhez. Tekintse meg a katalógust és az önkiszolgáló oldalt az alábbi ábrákon.

Elemzések és elemzés

Figyelheti az üzembe helyezett BIG-IP-példányokat, hogy a közzétett szolgáltatások magas rendelkezésre állásúak legyenek SHA-szinten és működési szinten.

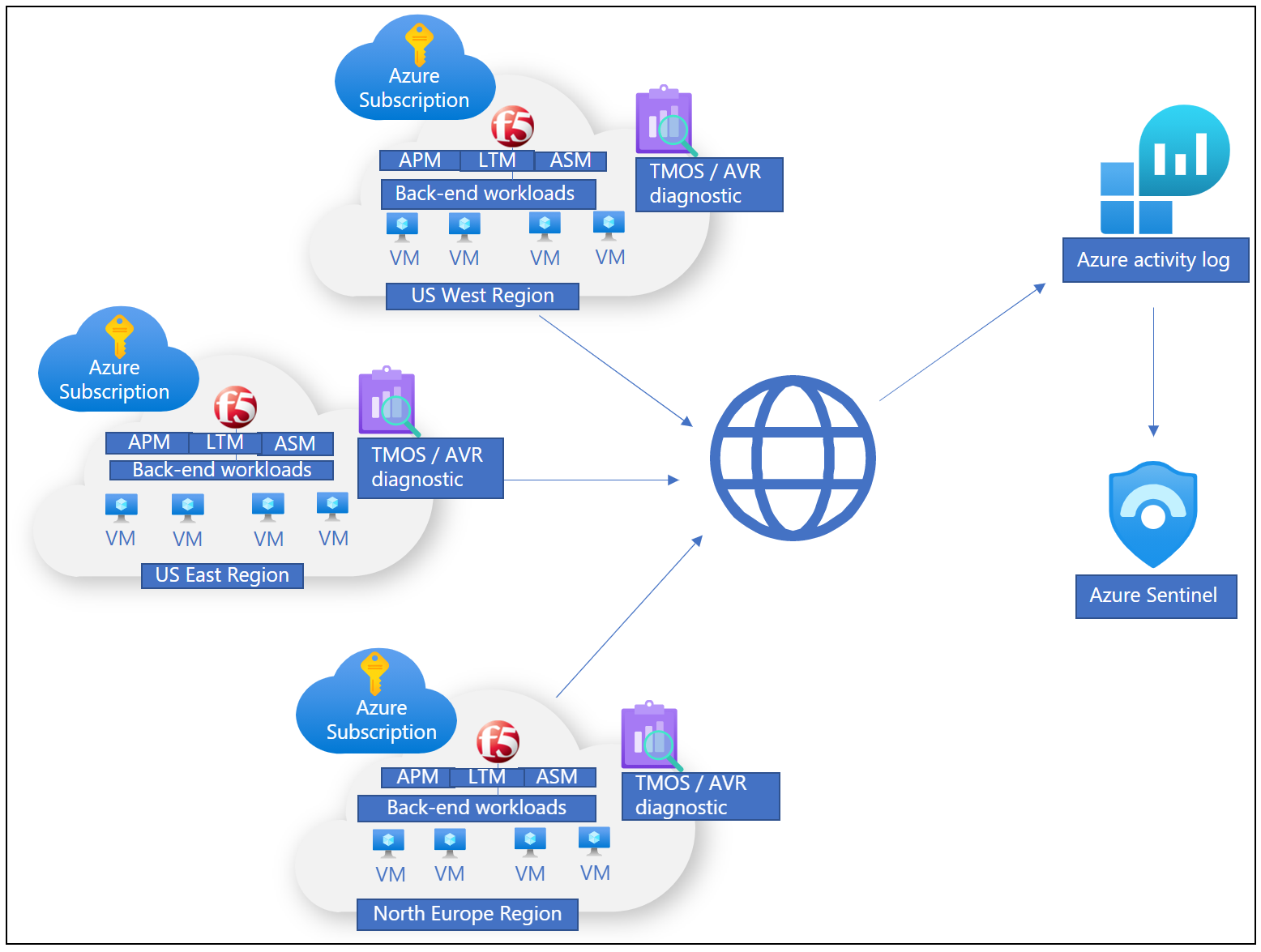

Az eseményeket helyileg vagy távolról is naplózhatja egy Biztonsági információ és eseménykezelés (SIEM) megoldáson keresztül, amely lehetővé teszi a tárolás és a telemetria feldolgozását. A Microsoft Entra ID- és SHA-tevékenység monitorozásához használhatja az Azure Monitort és a Microsoft Sentinelt együtt:

A szervezet áttekintése, akár több felhőben és helyszíni helyen, beleértve a BIG-IP-infrastruktúrát is

Egy vezérlősík a jelek megtekintésével, elkerülve az összetett és eltérő eszközökre való támaszkodást

Integrációs előfeltételek

Az SHA implementálásához nincs szükség korábbi tapasztalatra vagy F5 BIG-IP-ismeretekre, de javasoljuk, hogy tanuljon néhány F5 BIG-IP-terminológiát. Tekintse meg az F5 szolgáltatás szószedetét.

Az F5 BIG-IP és a Microsoft Entra ID for SHA integrálása az alábbi előfeltételekkel rendelkezik:

- Egy F5 BIG-IP-példány, amelyen fut:

- Fizikai készülék

- Hypervisor Virtual Edition, például Microsoft Hyper-V, VMware ESXi, Linux KVM és Citrix Hypervisor

- Cloud Virtual Edition, például Azure, VMware, KVM, Community Xen, MS Hyper-V, AWS, OpenStack és Google Cloud

Megjegyzés:

A BIG-IP-példány helye lehet helyszíni vagy támogatott felhőplatform, beleértve az Azure-t is. A példány internetkapcsolattal, közzétett erőforrásokkal és olyan szolgáltatásokkal rendelkezik, mint az Active Directory.

- Aktív F5 BIG-IP APM-licenc:

- F5 BIG-IP® legjobb csomag

- F5 BIG-IP Access Policy Manager™ önálló licenc

- F5 BIG-IP Access Policy Manager™ (APM) bővítménylicencek meglévő BIG-IP F5 BIG-IP® Local Traffic Manager™ (LTM) rendszeren

- 90 napos BIG-IP Access Policy Manager™ (APM) próbaverziós licenc

- Microsoft Entra ID-licencelés:

- Az ingyenes Azure-fiókok minimális alapvető követelményeket támasztanak a jelszó nélküli hitelesítéssel rendelkező SHA-ra vonatkozóan

- A prémium előfizetés feltételes hozzáféréssel, többtényezős hitelesítéssel és Identity Protection szolgáltatással rendelkezik

Konfigurációs forgatókönyvek

A BIG-IP-cím konfigurálható az SHA-hoz sablonalapú beállításokkal vagy manuális konfigurációval. Az alábbi oktatóanyagok útmutatást nyújtanak a BIG-IP és a Microsoft Entra ID biztonságos hibrid hozzáférésének implementálásával kapcsolatban.

Speciális konfiguráció

A speciális megközelítés rugalmas módszer az SHA implementálására. Manuálisan hozza létre az összes BIG-IP konfigurációs objektumot. Ez a megközelítés nem irányított konfigurációs sablonokban lévő forgatókönyvekhez használható.

Speciális konfigurációs oktatóanyagok:

F5 BIG-IP SSL-VPN biztonságossá tétele a Microsoft Entra SHA-val

Az Azure AD B2C kiterjesztése az alkalmazások F5 BIG-IP használatával történő védelméhez

F5 BIG-IP APM és Microsoft Entra SSO Kerberos-alkalmazásokba

F5 BIG-IP APM és Microsoft Entra SSO fejlécalapú alkalmazásokhoz

F5 BIG-IP APM és Microsoft Entra SSO űrlapalapú alkalmazásokhoz

Irányított konfiguráció és egyszerű gombsablonok

A BIG-IP 13.1-es verziójának irányított konfigurációs varázslója minimálisra csökkenti a gyakori BIG-IP-közzétételi forgatókönyvek implementálásához szükséges időt és erőfeszítést. A munkafolyamat-keretrendszer intuitív üzembe helyezési élményt biztosít adott hozzáférési topológiákhoz.

A 16.x-es irányított konfigurációs verzió az Egyszerű gomb funkcióval rendelkezik: a rendszergazdák többé nem lépnek oda-vissza a Microsoft Entra-azonosító és a BIG-IP között az SHA-szolgáltatások engedélyezéséhez. A végpontok közötti üzembe helyezést és szabályzatkezelést az APM irányított konfigurációs varázslója és a Microsoft Graph kezeli. A BIG-IP APM és a Microsoft Entra ID közötti integráció biztosítja, hogy az alkalmazások támogatják az identitás-összevonást, az egyszeri bejelentkezést és a Microsoft Entra feltételes hozzáférést anélkül, hogy az egyes alkalmazások felügyeleti többlettere áll.

Oktatóanyagok egyszerű gombsablonok használatához, F5 BIG-IP Easy Button az egyszeri bejelentkezéshez a következőkhöz:

Microsoft Entra B2B vendéghozzáférés

A Microsoft Entra B2B vendéghozzáférése sha által védett alkalmazásokhoz lehetséges, de előfordulhat, hogy az oktatóanyagokban nem szereplő lépésekre van szükség. Ilyen például a Kerberos SSO, amikor egy BIG-IP kerberos korlátozott delegálást (KCD) hajt végre a szolgáltatásjegy tartományvezérlőktől való lekéréséhez. Helyi vendégfelhasználó helyi képviselete nélkül a tartományvezérlő nem fogja tiszteletben tartani a kérést, mert nincs felhasználó. A forgatókönyv támogatásához győződjön meg arról, hogy a külső identitások a Microsoft Entra-bérlőről az alkalmazás által használt címtárba kerülnek.

További információ: B2B-felhasználók hozzáférésének biztosítása a Microsoft Entra-azonosítóban a helyszíni alkalmazásokhoz

Következő lépések

A BIG-IP-infrastruktúrával, vagy egy BIG-IP-alapú virtuális gép Azure-ba történő üzembe helyezésével elvégezheti az SHA-ra vonatkozó megvalósíthatósági igazolást. Ha virtuális gépet szeretne üzembe helyezni az Azure-ban, körülbelül 30 percet vesz igénybe, akkor az alábbiakra lesz szüksége:

- Biztonságos platform az SHA próbaüzemének modellezéséhez

- Éles üzem előtti példány az új BIG-IP-rendszerfrissítések és gyorsjavítások teszteléséhez

Azonosítsa a BIG-IP-címmel közzéteendő és SHA-védelemmel ellátott alkalmazásokat.

Javasoljuk, hogy kezdjen egy olyan alkalmazással, amely nem BIG-IP-en keresztül van közzétéve. Ez a művelet elkerüli az éles szolgáltatások esetleges megszakadását. A cikkben szereplő irányelvek segíthetnek megismerni a BIG-IP konfigurációs objektumok létrehozásának és az SHA beállításának eljárását. Ezután minimális erőfeszítéssel átalakíthatja a BIG-IP által közzétett szolgáltatásokat SHA-ra.

Az alábbi interaktív útmutató az SHA sablonnal való implementálását és a végfelhasználói élményt mutatja be.