Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

A következőkre vonatkozik: ✔️ Linux rendszerű virtuális gépek ✔️ Windows rendszerű virtuális gépek ✔️ Rugalmas méretezési csoportok ✔️ Egységes méretezési csoportok

Azure megbízható indítást kínál zökkenőmentesen a Generation 2 virtuális gépek biztonságának javításához. A megbízható indítás védelmet nyújt a fejlett és állandó támadási technikák ellen. A megbízható indítás több, egymástól függetlenül engedélyezhető összehangolt infrastruktúra-technológiából áll. Minden technológia egy újabb védelmi réteget biztosít a kifinomult fenyegetések ellen.

A megbízható indítás x64- és Arm64-architektúrák esetében is támogatott.

Fontos

- A megbízható indítás az újonnan létrehozott Azure Gen2 virtuális gépek és méretezési csoportok alapértelmezett állapota. Ha az új virtuális gép olyan funkciókat igényel, amelyek nem támogatottak a Megbízható indítás funkcióval, tekintse meg a Megbízható indítás gyakori kérdéseket.

- A biztonságos rendszerindítás és a vTPM engedélyezéséhez frissítheti a meglévő Azure Gen1 virtuális gépeket Gen2-Trusted indításra. Lásd: Meglévő Gen1 virtuális gépek frissítése Gen2-Trusted indítására.

- A meglévő virtuális gépek létrehozása után engedélyezve lehet a megbízható indítás. További információ: Megbízható indítás engedélyezése meglévő Gen2 rendszerű virtuális gépeken.

- A meglévő virtuális gép méretezési csoportok esetében a megbízható indítás a létrehozás után is engedélyezhető. További információkért lásd Megbízható indítás engedélyezése meglévő méretezési csoportban.

Előnyök

- Virtuális gépek biztonságos üzembe helyezése ellenőrzött rendszerindítási betöltőkkel, operációsrendszer-kernelekkel és illesztőprogramokkal.

- Biztonságosan védheti a kulcsokat, tanúsítványokat és titkos kulcsokat a virtuális gépeken.

- Teljes képet és bizalmat nyerhet a rendszerindítási lánc integritásáról.

- Győződjön meg arról, hogy a számítási feladatok megbízhatóak és ellenőrizhetők.

Virtuális gépek méretei

| Típus | Támogatott méretcsaládok | Jelenleg nem támogatott méretcsaládok | Nem támogatott méretcsaládok |

|---|---|---|---|

| Általános célú | B-család, D-család, Dpsv6-sorozat1, Dplsv6-sorozat1 | Dpsv5-sorozat, Dpdsv5-sorozat, Dplsv5-sorozat, Dpldsv5-sorozat | A-család, Dv2 sorozat, Dv3-sorozat, DC-Confidential-family |

| Számításoptimalizált | F-család, Fx-család | Minden méret támogatott. | |

| Memóriaoptimalizált | E-család, Eb-család, Epsv6-sorozat1 | M-család | EC-Confidential-family |

| Tároptimalizált | L-család | Minden méret támogatott. | |

| GPU | NC-család, ND-család, NV-család | NDasrA100_v4 sorozat, NDm_A100_v4 sorozat | NC-sorozat, NV-sorozat, NP-sorozat |

| Nagy teljesítményű számítás | HBv2-sorozat2, HBv3 sorozat, HBv4 sorozat, HBv5-sorozat, HC-sorozat3, HX-sorozat | Minden méret támogatott. |

1Arm64 Kobalt 100-alapú méretek, amelyek támogatják a Biztonságos Indítást.

2A HBv2 sorozat jelenleg támogatott a megbízható indítások esetében, de a tervek szerint 2027. május 31-én megszűnik. Az új HPC megbízható indítású üzembe helyezések esetében részesítse előnyben a HBv5 sorozatú, HX sorozatú, HBv4 sorozatú vagy HBv3 sorozatú eszközöket.

3A HC-sorozatok méretei (Standard_HC44rs, Standard_HC44-16rs, Standard_HC44-32rs) 2027. május 31-én lesznek kivezetésre ütemezve. Ezen dátum után a fennmaradó HC-sorozatú virtuális gépek leállításra kerülnek, és nem járnak majd költségekkel, és a HC-sorozatú gépeknek nem lesz többé SLA-juk vagy támogatásuk. Az 1 éves és a 3 éves fenntartott példányok értékesítése 2026. április 2-án véget ért. Az új HPC megbízható indítású üzemelő példányok esetében fontolja meg a HBv5 sorozatot a nagyobb teljesítmény és a jobb ár-teljesítmény érdekében, vagy HX sorozatot a nagy memóriájú HPC-számítási feladatokhoz. Tervezze meg, hogy jóval a visszavonási dátum előtt átáll a HC-sorozatról, hogy elkerülje a fennakadásokat.

Megjegyzés

- A biztonságos rendszerindítású Windows virtuális gépeken lévő CUDA és GRID illesztőprogramok telepítése nem igényel további lépéseket.

- A CUDA-illesztőprogram biztonságos rendszerindításra képes Ubuntu virtuális gépeken való telepítése további lépéseket igényel. További információ: NVIDIA GPU-illesztőprogramok telepítése Linux rendszerű N sorozatú virtuális gépekre. A biztonságos rendszerindítást le kell tiltani a CUDA-illesztőprogramok más Linux rendszerű virtuális gépekre való telepítéséhez.

- A GRID-illesztő telepítéséhez le kell tiltani a biztonságos rendszerindítást Linux rendszerű virtuális gépeken.

- A nem támogatott méretcsaládok nem támogatják a 2. generációs virtuális gépeket . Módosítsa a virtuális gép méretét egyenértékű támogatott méretcsaládokra a megbízható indítás engedélyezéséhez.

Támogatott operációs rendszerek

| Operációs rendszer | Verzió |

|---|---|

| Alma Linux | 8.7, 8.8, 9.0 |

| Azure Linux | 1.0, 2.0 |

| Debian | 11, 12 |

| Oracle Linux | 8.3, 8.4, 8.5, 8.6, 8.7, 8.8 LVM, 9.0, 9.1 LVM |

| Red Hat Enterprise Linux | 8.6, 8.8, 8.10, 9.4, 9.5, 9.6 |

| Rocky Linux a CIQ-ból | 8.6, 8.10, 9.2, 9.4, 9.6 |

| SUSE Enterprise Linux | 15SP3, 15SP4, 15SP5 |

| Ubuntu-kiszolgáló | 18.04 LTS, 20.04 LTS, 22.04 LTS, 23.04, 23.10 |

| Windows 10 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows 11 | Pro, Enterprise, Enterprise Multi-Session * |

| Windows Server | 2016, 2019, 2022, 2022-Azure-Edition, 2025, 2025-Azure-Edition * |

* Az operációs rendszer változatai támogatottak.

Megjegyzés

Az Arm64 megbízható indítása támogatott, ha a támogatott disztribúciókhoz és verziókhoz megfelelő Arm64 Marketplace-rendszerképeket használ. A Cobalt 100 méretek esetén helyezze üzembe a megbízható indítást a Azure Marketplace elérhető Arm64-rendszerképekkel.

További információ

Régiók:

- Minden nyilvános régió

- Minden Azure Government régió

- Minden Azure Kínai régió

Díjszabás: A megbízható indítás nem növeli a virtuális gépek meglévő díjszabási költségeit.

Nem támogatott szolgáltatások

Jelenleg a következő virtuálisgép-funkciók nem támogatottak a Megbízható indítás funkcióval:

- Managed Image (az ügyfeleknek ajánlott az Azure Compute Gallery használata).

- Linux rendszerű virtuális gépek hibernálása

Biztonságos rendszerindítás

A Trusted Launch alapja a virtuális gépek esetében a biztonságos rendszerindítás. A platform belső vezérlőprogramjában implementált Secure Boot védelmet nyújt a kártevőalapú rootkitek és rendszerindító készletek telepítésével szemben. A biztonságos rendszerindítással biztosítható, hogy csak aláírt operációs rendszerek és illesztőprogramok indulhassanak el. Létrehozza a virtuális gép szoftververemének "megbízhatósági gyökerét".

Ha engedélyezve van a biztonságos rendszerindítás, minden operációsrendszer-rendszerindítási összetevőnek (rendszertöltő, kernel- és kernelillesztő) megbízható közzétevők aláírására van szükség. Mind a Windows, mind a kiválasztott Linux-disztribúciók támogatják a biztonságos rendszerindítást. Ha a biztonságos rendszerindítás nem tudja hitelesíteni, hogy a rendszerkép megbízható közzétevővel van aláírva, a virtuális gép nem indul el. További információ: Biztonságos rendszerindítás.

vTPM

A Megbízható indítás virtuális platformmodult (vTPM) is bevezet Azure virtuális gépekhez. A hardveres megbízható platformmodul ezen virtualizált verziója megfelel a TPM2.0 specifikációnak. Dedikált biztonságos tárolóként szolgál kulcsokhoz és mérésekhez.

A Megbízható indítás szolgáltatás saját dedikált TPM-példányt biztosít a virtuális gép számára, amely biztonságos környezetben fut, bármely virtuális gép elérésén kívül. A vTPM a virtuális gép teljes rendszerindítási láncának (UEFI, operációs rendszer, rendszer és illesztőprogramok) mérésével teszi lehetővé az igazolást .

A megbízható indítás a vTPM használatával végzi el a távoli igazolást a felhőn keresztül. Az igazolások lehetővé teszik a platform állapotának ellenőrzését, és megbízható döntéseket hoznak. Állapot-ellenőrzésként a Megbízható indítás képes kriptográfiailag igazolni, hogy a virtuális gép megfelelően indult el.

Ha a folyamat meghiúsul, esetleg azért, mert a virtuális gép jogosulatlan összetevőt futtat, Felhőhöz készült Microsoft Defender integritási riasztásokat ad ki. A riasztások részleteket tartalmaznak arról, hogy mely összetevők nem feleltek meg az integritás-ellenőrzéseknek.

Virtualizáláson alapuló biztonság

A virtualizációalapú biztonság (VBS) a hipervizor használatával hoz létre egy biztonságos és elszigetelt memóriaterületet. Windows ezeket a régiókat különböző biztonsági megoldások futtatására használja, amelyek fokozott védelmet nyújtanak a biztonsági rések és a rosszindulatú biztonsági rések ellen. A Megbízható indítás funkcióval engedélyezheti a hipervizorkód-integritást (HVCI) és Windows Defender Credential Guardot.

A HVCI egy hatékony rendszercsökkentés, amely megvédi Windows kernel módú folyamatokat a rosszindulatú vagy nem ellenőrzött kódok injektálása és végrehajtása ellen. Futtatás előtt ellenőrzi a kernel módú illesztőprogramokat és bináris fájlokat, megakadályozva az aláíratlan fájlok memóriába való betöltését. Az ellenőrzések biztosítják, hogy a végrehajtható kód nem módosítható, miután a HVCI engedélyezte a betöltést. További információ a VBS-ről és a HVCI-ről: Virtualizálásalapú biztonság és hipervizor által kényszerített kódintegritás.

A Megbízható indítás és a VBS használatával engedélyezheti Windows Defender Credential Guardot. A Credential Guard elkülöníti és védi a titkos kódokat, hogy csak a kiemelt rendszerszoftverek férhessenek hozzá. Segít megelőzni a titkos kódokhoz és a hitelesítő adatok ellopására irányuló támadásokhoz, például a Pass-the-Hash támadásokhoz való jogosulatlan hozzáférést. További információ: Credential Guard.

Felhőhöz készült Microsoft Defender integráció

A Trusted Launch integrálva van a Felhőhöz készült Defender szolgáltatással, hogy biztosítsa a virtuális gépek megfelelő konfigurálását. Felhőhöz készült Defender folyamatosan értékeli a kompatibilis virtuális gépeket, és releváns javaslatokat ad ki:

Javaslat a biztonságos rendszerindítás engedélyezésére: A biztonságos rendszerindítási javaslat csak a megbízható indítást támogató virtuális gépekre vonatkozik. Felhőhöz készült Defender azonosítja a biztonságos rendszerindítást letiltó virtuális gépeket. Egy alacsony súlyosságú javaslatot ad ki annak engedélyezéséhez.

Megkeresés a vTPM engedélyezéséhez: Ha a vTPM engedélyezve van a virtuális gépen, Felhőhöz készült Defender használhatja a vendégigazolás végrehajtására és a speciális fenyegetésminták azonosítására. Ha Felhőhöz készült Defender azonosítja azokat a virtuális gépeket, amelyek támogatják a megbízható indítást a letiltott vTPM-lel, egy alacsony súlyosságú javaslatot ad ki annak engedélyezéséhez.

Ajánlás a vendégattestációs bővítmény telepítéséhez: Ha a virtuális gépen engedélyezve van a biztonságos rendszerindítás és a vTPM, de nincs telepítve a Vendégattestációs bővítmény, a Felhőhöz készült Defender alacsony súlyosságú ajánlásokat ad a Vendégattestációs bővítmény telepítésére. Ez a bővítmény lehetővé teszi Felhőhöz készült Defender, hogy proaktívan tanúsítsa és monitorozza a virtuális gépek rendszerindítási integritását. A rendszerindítási integritást távoli igazolással igazolja a rendszer.

A tanúsítvány állapotának felmérése vagy a rendszerindítási integritás monitorozása: Ha a virtuális gép biztonságos rendszerindítást és vTPM-t engedélyezve van, és telepítve van az igazolási bővítmény, Felhőhöz készült Defender távolról ellenőrizheti, hogy a virtuális gép megfelelően indult-e el. Ezt a gyakorlatot rendszerindítási integritás monitorozásának nevezzük. Felhőhöz készült Defender a távoli igazolás állapotát jelző értékelést ad ki.

Ha a virtuális gépek megfelelően vannak beállítva a megbízható indítással, Felhőhöz készült Defender észlelheti és riasztást kaphat a virtuális gépek állapotproblémáiról.

VM attestációs hibaértesítés: A Felhőhöz készült Defender rendszeresen végzi az attestációt a virtuális gépeken. Az igazolás a virtuális gép indítása után is megtörténik. Ha az igazolás sikertelen, közepes súlyosságú riasztást aktivál.

Megjegyzés

A Felhőhöz készült Microsoft Defender megjelenő virtuálisgép-ügyfél rendszerindítási igazolási riasztásai tájékoztató jellegűek, és jelenleg nem jelennek meg a Defender portálon.

A virtuális gép igazolása a következő okokból meghiúsulhat:

A rendszerindítási naplót tartalmazó igazolási adatok eltérnek a megbízható alapkonfigurációtól. Bármilyen eltérés azt jelezheti, hogy a nem megbízható modulok betöltve vannak, és az operációs rendszer megsérülhet.

Nem sikerült ellenőrizni, hogy az igazolási idézet az igazolt virtuális gép vTPM-jéből származik-e. A nem ellenőrzött forrás azt jelezheti, hogy kártevő van jelen, és elfoghatja a vTPM felé történő forgalmat.

Megjegyzés

A riasztások olyan virtuális gépekhez érhetők el, amelyeken engedélyezve van a vTPM, és telepítve van az igazolási bővítmény. A biztonságos rendszerindítást engedélyezni kell ahhoz, hogy az igazolás sikeres legyen. Az igazolás sikertelen, ha a biztonságos rendszerindítás le van tiltva. Ha le kell tiltania a biztonságos rendszerindítást, letilthatja ezt a riasztást a hamis pozitív értékek elkerülése érdekében.

Nem megbízható Linux kernelmodulra vonatkozó riasztás: Ha a biztonságos rendszerindítást engedélyezve van a megbízható indítás, a virtuális gép akkor is elindulhat, ha egy kernelillesztő nem érvényesíti az ellenőrzést, és nem tölthető be. Ha a kernelillesztő érvényesítési hibája történik, Felhőhöz készült Defender alacsony súlyosságú riasztásokat ad ki. Bár nincs közvetlen fenyegetés, mivel a nem megbízható illesztőprogram nem töltődik be, ezeket az eseményeket meg kell vizsgálni. Tegye fel magának a következő kérdéseket:

- Melyik kernel-meghajtó hibás? Ismerem a sikertelen kernelillesztőt, és elvárom, hogy betöltse?

- Az illesztőprogram pontos verziója megegyezik a várt verzióval? Érintetlenek az illesztőprogram bináris fájljai? Ha a sikertelen illesztőprogram egy partnerillesztő, a partner átment-e az operációs rendszer megfelelőségi tesztjein, hogy az aláírható legyen?

(Előzetes verzió) Megbízható indítás alapértelmezettként

Fontos

A Megbízható indítás alapértelmezett verziója jelenleg előzetes verzióban érhető el. Ez az előzetes verzió csak tesztelési, kiértékelési és visszajelzési célokra készült. A gyártási feladatok nem ajánlottak. Az előzetes verzióra való regisztrációkor ön elfogadja a kiegészítő használati feltételeket. A funkció bizonyos aspektusai az általános rendelkezésre állással (GA) változhatnak.

A megbízható indítás alapértelmezettként (TLaD) előzetes verzióban érhető el az új Gen2 virtuális gépekhez (VM) és a virtuálisgép-méretezési csoportokhoz (méretezési csoportokhoz).

A TLaD egy gyors és érintésmentes eszköz az új Gen2-alapú Azure virtuális gépek és Virtual Machine Scale Sets üzemelő példányok biztonsági helyzetének javításához. Alapértelmezés szerint a Megbízható indítás beállítással az ügyféleszközökön (például ARM-sablonon, Bicep) létrehozott új Gen2 virtuális gépek vagy méretezési csoportok alapértelmezés szerint megbízható indítású virtuális gépeket indítanak el biztonságos rendszerindítással és engedélyezett vTPM-mel.

A nyilvános előzetes kiadás lehetővé teszi, hogy ellenőrizze ezeket a módosításokat a megfelelő környezetben az összes új Azure Gen2 virtuális gépre, méretezési csoportra, és felkészülhet erre a közelgő változásra.

Megjegyzés

Minden új Gen2 virtuális gép, méretezési csoport, bármilyen ügyféleszközt használó üzembe helyezés (ARM-sablon, Bicep, Terraform stb.) alapértelmezés szerint az előzetes verzióra való bejelentkezés utáni megbízható indítás lesz. Ez a módosítás NEM bírálja felül az üzembehelyezési kód részeként megadott bemeneteket.

A TLaD előzetes verziójának engedélyezése

Az előzetes verziójú funkció TrustedLaunchByDefaultPreview regisztrálása a virtuális gép előfizetés Microsoft.Compute névterében. További információ: Az előzetes funkciók beállítása az Azure-előfizetésben

Ha szeretne létrehozni egy új Gen2 rendszerű virtuális gépet vagy méretezési csoportot a Megbízható indítás alapértelmezésével, hajtsa végre meglévő üzembe helyezési szkriptjét az Azure SDK-n, Terraformmal vagy bármilyen más módszerrel, amely nem a portál, a CLI vagy a PowerShell. A regisztrált előfizetésben létrehozott új virtuális gép vagy méretezési csoport megbízható indítású virtuális gépet vagy virtuálisgép-méretezési csoportot eredményez.

Virtuális gépek és méretezési csoportok üzembe helyezése a TLaD előzetes verziójával végzett telepítés

Meglévő viselkedés

A Trusted launch virtuális gép és méretezési csoport létrehozásához a következő securityProfile elemet kell hozzáadni az üzembe helyezéshez:

"securityProfile": {

"securityType": "TrustedLaunch",

"uefiSettings": {

"secureBootEnabled": true,

"vTpmEnabled": true,

}

}

A securityProfile elem hiánya az üzembehelyezési kódban a virtuális gép- és méretezési készletet a megbízható indítás engedélyezése nélkül helyezi üzembe.

Példák

- vm-windows-admincenter – A Azure Resource Manager (ARM) sablon a Megbízható indítás engedélyezése nélkül telepíti a Gen2 virtuális gépet.

-

vm-simple-windows – Az ARM-sablon megbízható indítással rendelkező virtuális gépet helyez üzembe (alapértelmezés nélkül, mivel

securityProfileexplicit módon kerül hozzáadásra az ARM-sablonhoz)

Új viselkedés

Ha az API 2021-11-01-es vagy újabb verzióját használja, és a helyszíni telepítést az előzetes verzióhoz használja, az üzembe helyezésből származó elem hiánya securityProfile alapértelmezés szerint lehetővé teszi a megbízható indítást az új virtuálisgép- és méretezési csoport számára, ha a következő feltételek teljesülnek:

- A Forrás Marketplace operációsrendszer-rendszerképe támogatja a megbízható indítást.

- A forrás ACG operációsrendszer-rendszerkép támogatja és ellenőrzi a megbízható indítást.

- A forráslemez támogatja a megbízható indítást.

- A virtuális gép mérete támogatja a megbízható indítást.

Az üzembe helyezés nem lesz alapértelmezett módon megbízható indítású, ha a felsorolt feltétel(ek) közül egy vagy több nem teljesül, és így az új Gen2 virtuális gép és méretezési csoport létrehozása megbízható indítás nélkül történik.

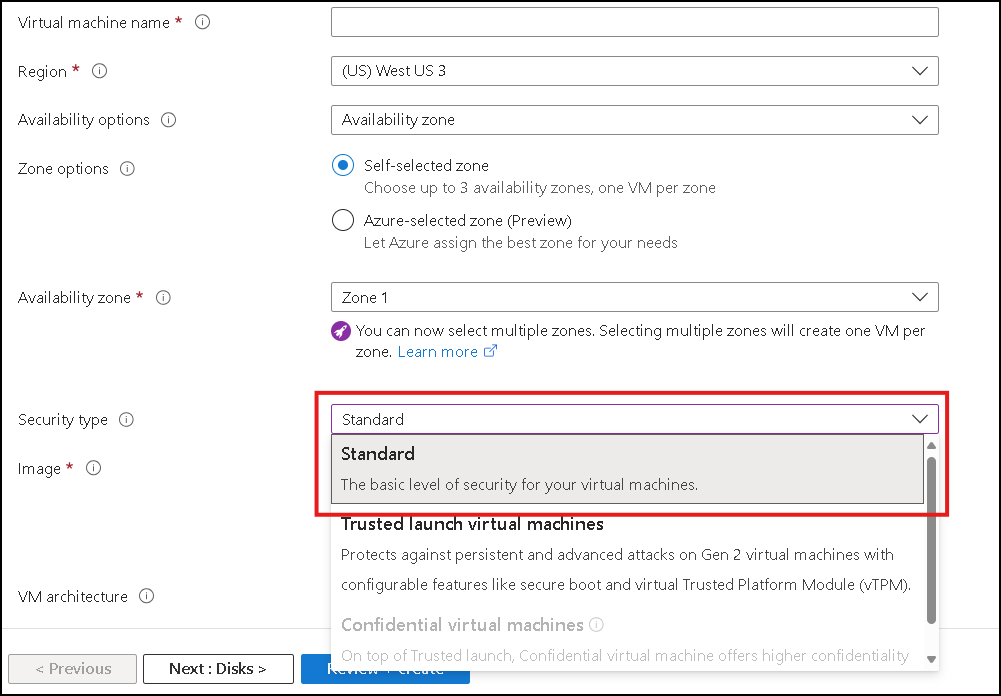

A virtuális gép és méretezési csoport telepítésénél kifejezetten megkerülheti az alapértelmezett beállítást, ha a paraméter Standard értékét securityType -re állítja. További információ: Letilthatom a megbízható indítást egy új virtuálisgép-üzembe helyezés esetén.

Ismert korlátozások

Nem lehet megkerülni a megbízható indítás alapértelmezett beállítását, és Gen2 (nem megbízható indítású) virtuális gépet létrehozni az Azure portálon, miután regisztrál a preview funkcióra.

Az előfizetés előzetes verzióra regisztrálását követően az Azure portálon a biztonsági típus Standard értékre állítása végrehajtja a virtuális gép vagy a méretezési csoport Trusted launch telepítését. Ez a korlátozás a Megbízható indítás alapértelmezett általános rendelkezésre állása előtt lesz kezelve.

A korlátozás enyhítése érdekében un-regisztrálhatja az előzetes verziójú funkciót úgy, hogy eltávolítja a funkciójelzőt TrustedLaunchByDefaultPreview az adott előfizetés Microsoft.Compute névterében.

Nem lehet újra méretezni a virtuális gépet vagy a VMSS-t a nem támogatott, megbízható indítású virtuálisgép-méretcsaládba (például M-sorozat) a megbízható indításra való alapértelmezés szerint.

A megbízható indítású virtuális gép átméretezése a megbízható indítással nem támogatott virtuális gép méretcsaládokba nem lesz támogatott.

A kockázatcsökkentés érdekében regisztrálja a funkciójelzőt a UseStandardSecurityType alatt a Microsoft.Compute névtérben, és állítsa vissza a virtuális gépet a megbízható indításról csak Gen2 indításra a securityType = Standard beállításával az elérhető ügyféleszközökkel (kivéve az Azure portált).

TLaD előzetes verzió – visszajelzés

Küldjön nekünk visszajelzést, lekérdezést vagy aggodalmat a közelgő változással kapcsolatban a Megbízható indítás alapértelmezett előzetes verzió visszajelzési felmérésében.

A TLaD előzetes verziójának letiltása

A TLaD előzetes verziójának letiltásához törölje az előnézeti funkció regisztrációját TrustedLaunchByDefaultPreviewMicrosoft.Compute virtuálisgép-előfizetés névterében. További információ: Előzetes verzió regisztrációjának törlése

Kapcsolódó tartalom

- Megbízható indítású virtuális gép üzembe helyezése.