Eventi

9 apr, 15 - 10 apr, 12

Code the Future with AI and connect with Java peers and experts at JDConf 2025 (Code the Future with AI and connect with Java peers and experts at JDConf 2025).

Registrati adessoQuesto browser non è più supportato.

Esegui l'aggiornamento a Microsoft Edge per sfruttare i vantaggi di funzionalità più recenti, aggiornamenti della sicurezza e supporto tecnico.

Questo articolo illustra come integrare Adobe Identity Management (SAML) con Microsoft Entra ID. Integrando Adobe Identity Management (SAML) con Microsoft Entra ID, è possibile:

Lo scenario descritto in questo articolo presuppone che siano già disponibili i prerequisiti seguenti:

In questo articolo viene configurato e testato l'accesso SSO di Microsoft Entra in un ambiente di test.

Per configurare l'integrazione di Adobe Identity Management (SAML) in Microsoft Entra ID, è necessario aggiungere Adobe Identity Management (SAML) dalla raccolta al proprio elenco di app SaaS gestite.

In alternativa, è anche possibile usare la Procedura guidata di configurazione delle app aziendali. In questa procedura guidata è possibile aggiungere un'applicazione al tenant, aggiungere utenti/gruppi all'app, assegnare ruoli, nonché esaminare la configurazione dell'accesso SSO. Scopri di più sulle procedure guidate di Microsoft 365.

Configurare e testare l'accesso SSO di Microsoft Entra con Adobe Identity Management (SAML) usando un utente di test di nome B.Simon. Per consentire il funzionamento dell'accesso Single Sign-On, è necessario stabilire una relazione di collegamento tra un utente di Microsoft Entra e l'utente correlato in Adobe Identity Management (SAML).

Per configurare e testare l'accesso SSO di Microsoft Entra con Adobe Identity Management (SAML), seguire questa procedura:

Seguire questa procedura per abilitare l'accesso Single Sign-On di Microsoft Entra.

Accedere all'interfaccia di amministrazione di Microsoft Entra come almeno un Amministratore di applicazioni cloud .

Passare a Identità>Applicazioni>Applicazioni aziendali>Adobe Identity Management (SAML)>Autenticazione unica.

Nella pagina Seleziona un metodo di autenticazione Single Sign-On, seleziona SAML.

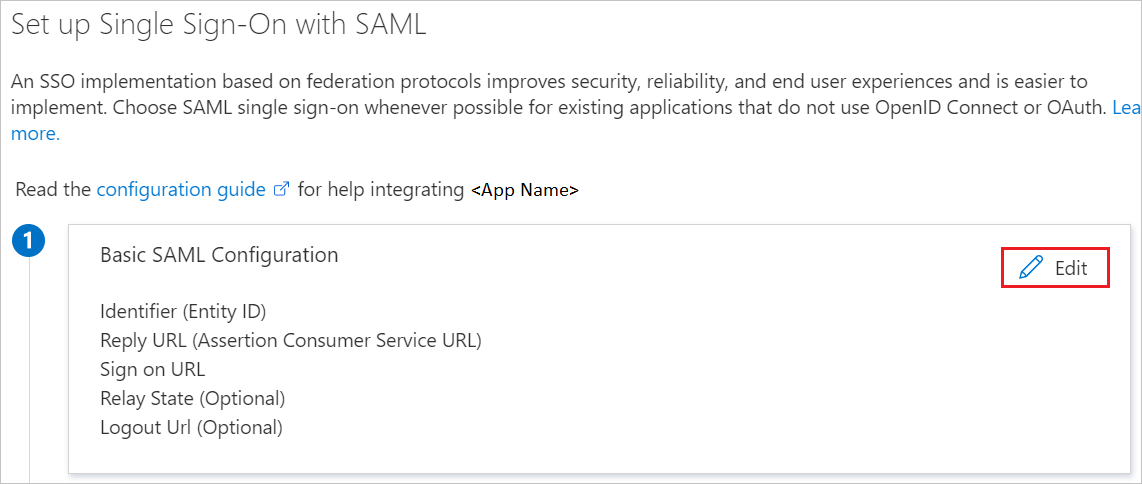

Nella pagina Configura accesso Single Sign-On con SAML, selezionare l'icona a forma di matita accanto a Configurazione SAML di Base per modificare le impostazioni.

Nella sezione configurazione SAML di base seguire questa procedura:

un. Nella casella di testo URL di accesso digitare l'URL: https://adobe.com

b. Nella casella di testo Identificatore (ID entità), digitare un URL secondo il modello seguente: https://federatedid-na1.services.adobe.com/federated/saml/metadata/alias/<CUSTOM_ID>

Nota

Il valore dell'identificatore non è reale. Aggiornare il valore con l'identificatore effettivo, ottenuto da Adobe Admin Console durante la configurazione guidata della directory federata.

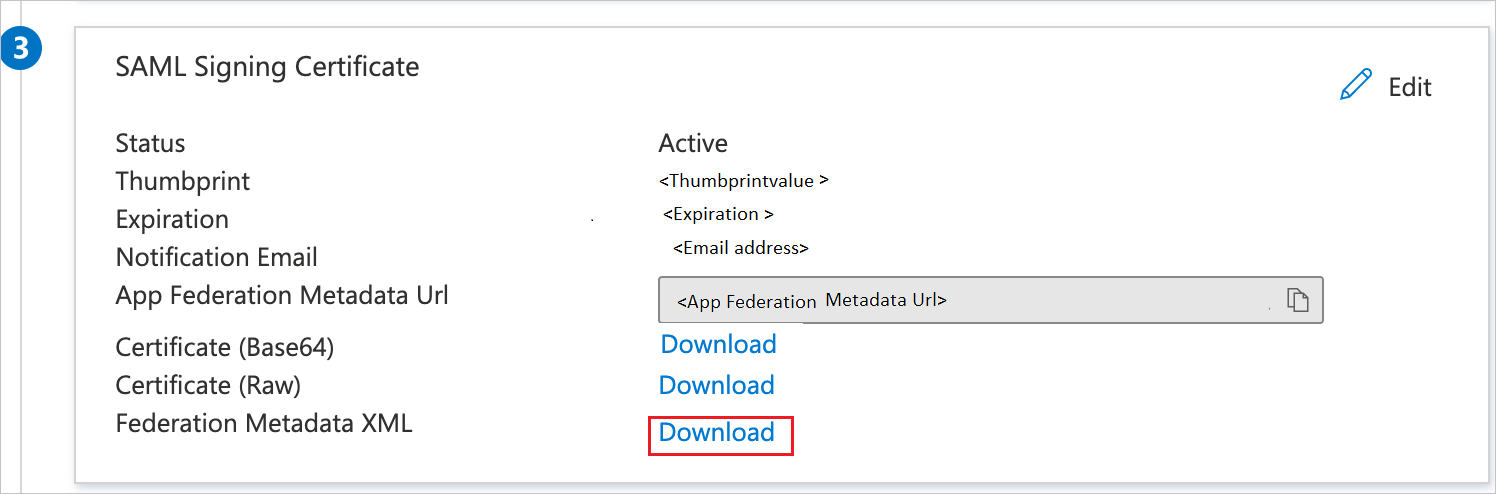

Nella pagina Configurare l'accesso Single Sign-On con SAML, nella sezione Certificato di firma SAML, individuare Metadati federazione XML e selezionare Download per scaricare il certificato e salvarlo sul computer.

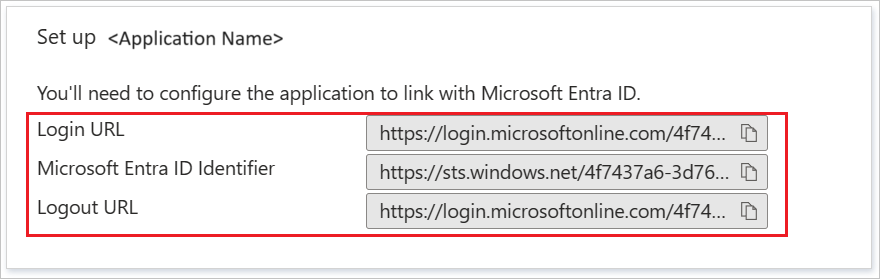

Nella sezione Configura Adobe Identity Management (SAML) copiare gli URL appropriati in base alle esigenze.

Segui le linee guida nel quickstart per creare e assegnare un account utente per creare un account di test chiamato B.Simon.

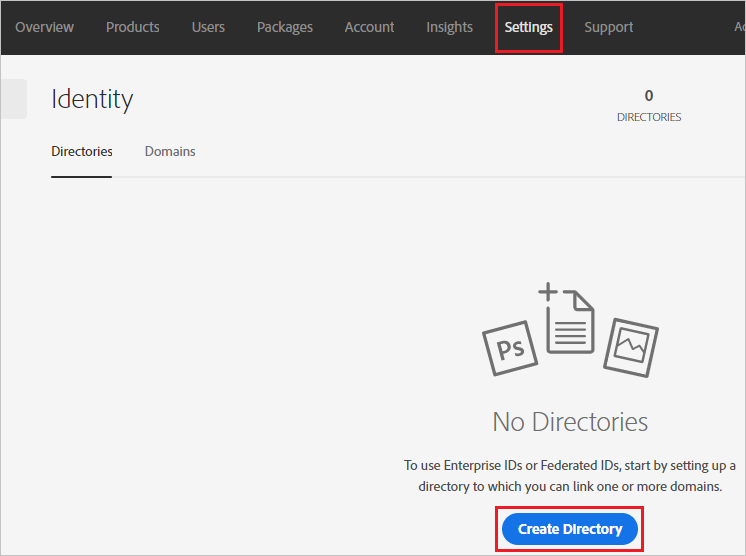

In un'altra finestra del Web browser accedere al sito aziendale di Adobe Identity Management (SAML) come amministratore

Passare alla scheda Impostazioni e selezionare Crea directory.

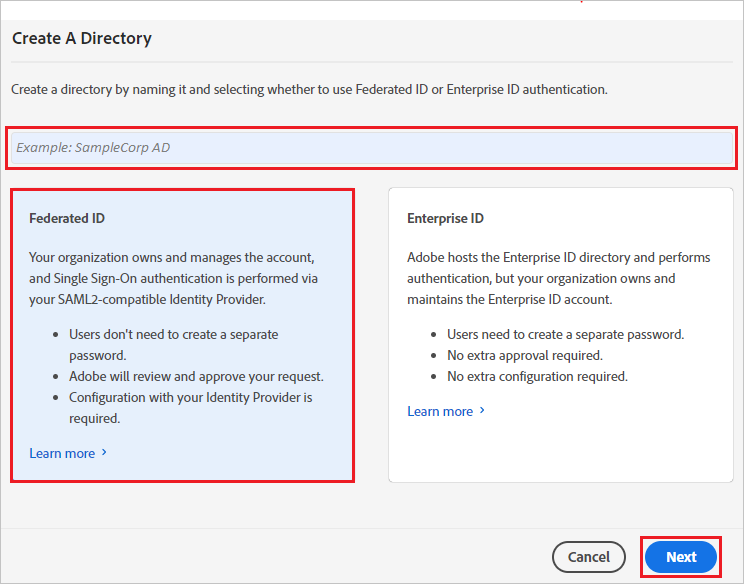

Inserire il nome della directory nella casella di testo e quindi selezionare ID federato, quindi selezionare Avanti.

creare directory

creare directory

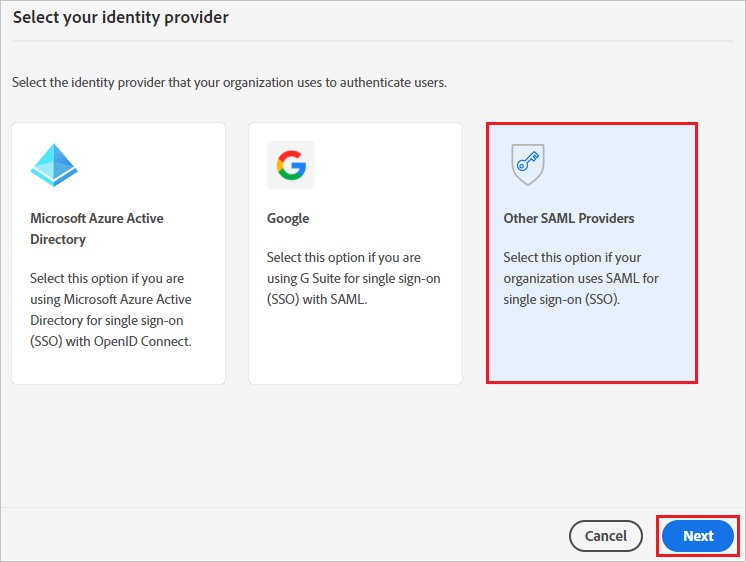

Selezionare il Altri provider SAML e selezionare Avanti.

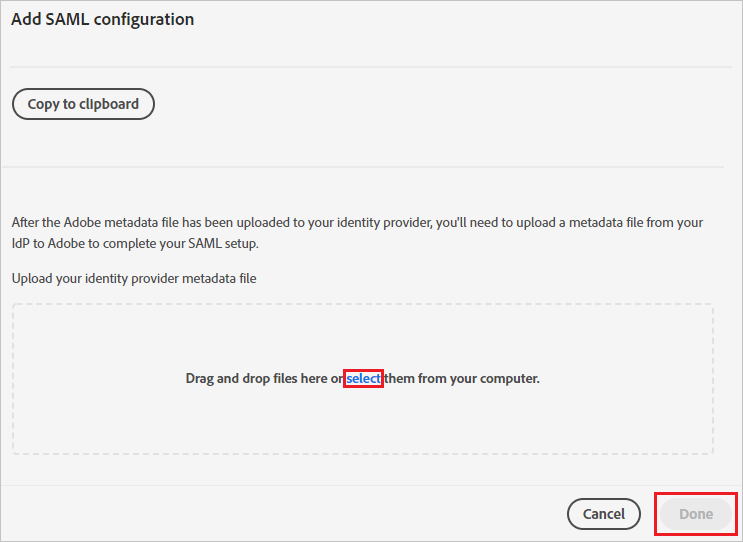

Selezionare selezionare per caricare il file XML metadati scaricato.

Selezionare Fine.

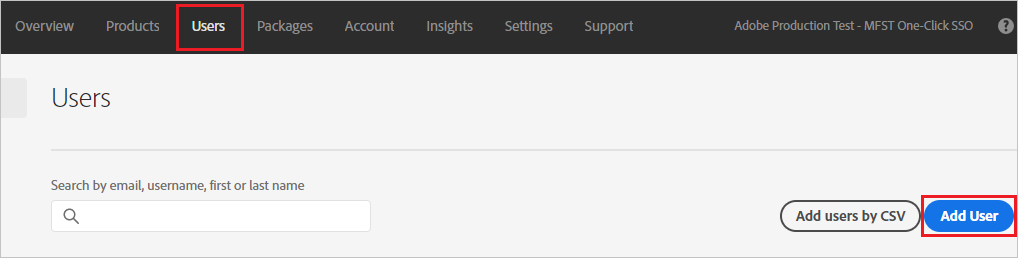

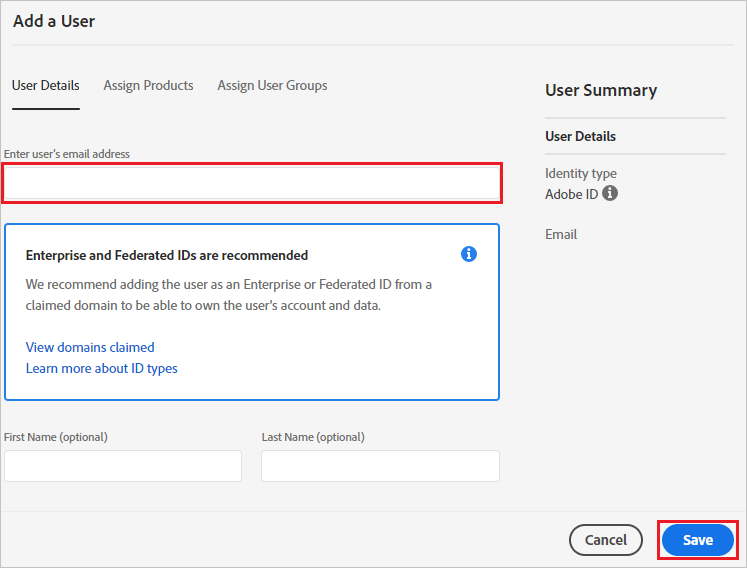

Passare alla scheda utenti di e selezionare Aggiungi utente.

Nella casella di testo Inserisci l'indirizzo email dell'utente, fornisci l'indirizzo email .

Seleziona Salva.

In questa sezione viene testata la configurazione dell'accesso Single Sign-On di Microsoft Entra con le opzioni seguenti.

Seleziona Testa questa applicazione, sarai reindirizzato all'URL di accesso di Adobe Identity Management (SAML) da cui puoi avviare il flusso di login.

Passare direttamente all'URL di accesso di Adobe Identity Management (SAML) e avviare il flusso di accesso da questa posizione.

È possibile usare Microsoft My Apps. Quando si seleziona il riquadro di Adobe Identity Management (SAML) nella sezione Le mie app, si viene reindirizzati all'URL di accesso di Adobe Identity Management (SAML). Per altre informazioni sulle app personali, vedere Introduzione alle app personali.

Dopo aver configurato Adobe Identity Management (SAML) è possibile applicare il controllo sessione che consente di proteggere in tempo reale l'esfiltrazione e l'infiltrazione dei dati sensibili dell'organizzazione. Il controllo sessione si estende dall'accesso condizionale. Informazioni su come applicare il controllo sessione con Microsoft Defender for Cloud Apps.

Eventi

9 apr, 15 - 10 apr, 12

Code the Future with AI and connect with Java peers and experts at JDConf 2025 (Code the Future with AI and connect with Java peers and experts at JDConf 2025).

Registrati adessoFormazione

Modulo

Implementare e monitorare l'integrazione delle app aziendali per il Single Sign-On - Training

Distribuire e monitorare le applicazioni aziendali nelle soluzioni Azure è utile per garantire la sicurezza. Questo modulo illustra come distribuire agli utenti app locali e basate sul cloud.

Certificazione

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Illustrare le funzionalità di Microsoft Entra ID per modernizzare le soluzioni di identità, implementare soluzioni ibride e implementare la governance delle identità.