การวางแผนการใช้งาน Power BI: การวางแผนการรักษาความปลอดภัยระดับผู้เช่า

หมายเหตุ

บทความนี้เป็นส่วนหนึ่งของ ชุดการวางแผน การใช้งาน Power BI ของบทความ ชุดข้อมูลนี้เน้นไปที่ประสบการณ์การใช้งาน Power BI ภายใน Microsoft Fabric เป็นหลัก สําหรับบทนําสู่ชุดข้อมูล โปรดดู ที่ การวางแผนการใช้งาน Power BI

บทความการวางแผนการรักษาความปลอดภัยระดับผู้เช่ารายนี้มีการกําหนดเป้าหมายเป็นหลักที่:

- ผู้ดูแลระบบ Power BI: ผู้ดูแลระบบที่มีหน้าที่ดูแล Power BI ในองค์กร

- ศูนย์แห่งความเป็นเลิศ ทีมไอที และ BI: ทีมที่รับผิดชอบในการตรวจสอบ Power BI พวกเขาอาจจําเป็นต้องทํางานร่วมกับผู้ดูแลระบบ Power BI ทีมรักษาความปลอดภัยของข้อมูล และทีมอื่น ๆ ที่เกี่ยวข้อง

บทความนี้อาจเกี่ยวข้องกับผู้สร้าง Power BI แบบบริการตนเองที่สร้าง เผยแพร่ และจัดการเนื้อหาในพื้นที่ทํางาน

ชุดบทความมีจุดมุ่งหมายเพื่อขยายตามเนื้อหาในเอกสารทางเทคนิคด้านความปลอดภัยของ Power BI ในขณะที่เอกสารทางเทคนิคเรื่องความปลอดภัยของ Power BI มุ่งเน้นไปที่หัวข้อทางเทคนิคที่สําคัญ เช่น การรับรองความถูกต้อง การเก็บข้อมูล และการแยกเครือข่าย เป้าหมายหลักของชุดข้อมูลคือการให้ข้อควรพิจารณาและการตัดสินใจเพื่อช่วยคุณวางแผนสําหรับความปลอดภัยและความเป็นส่วนตัว

เนื่องจากผู้สร้างเนื้อหาสามารถนําเนื้อหา Power BI ไปใช้และรักษาความปลอดภัยด้วยวิธีต่าง ๆ ได้ ดังนั้นผู้สร้างเนื้อหาจะสามารถตัดสินใจได้หลายทาง อย่างไรก็ตาม มีการตัดสินใจเชิงกลยุทธ์บางอย่างที่จะดําเนินการในระดับผู้เช่าด้วย การตัดสินใจเชิงกลยุทธ์เหล่านั้นเน้นไปที่บทความนี้

เราขอแนะนําให้คุณทําการตัดสินใจด้านความปลอดภัยระดับผู้เช่าโดยเร็วที่สุดเนื่องจากจะส่งผลกระทบต่อสิ่งอื่นทั้งหมด นอกจากนี้ยังง่ายกว่าในการตัดสินใจด้านความปลอดภัยอื่น ๆ เมื่อคุณมีความชัดเจนเกี่ยวกับเป้าหมายและวัตถุประสงค์ความปลอดภัยโดยรวมของคุณ

การดูแลระบบ Power BI

ผู้ดูแลระบบ Power BI เป็นบทบาทสิทธิ์การใช้งานสูงที่มีการควบคุม Power BI อย่างมาก เราขอแนะนําให้คุณพิจารณาอย่างรอบคอบว่าใครได้รับมอบหมายบทบาทนี้เนื่องจากผู้ดูแลระบบ Power BI สามารถทํางานในระดับสูงได้หลายฟังก์ชัน รวมถึง:

- การจัดการการตั้งค่าผู้เช่า: ผู้ดูแลระบบสามารถจัดการการตั้งค่าผู้เช่าในพอร์ทัลผู้ดูแลระบบได้ พวกเขาสามารถเปิดหรือปิดใช้งานการตั้งค่า และอนุญาตหรือไม่อนุญาตให้มีผู้ใช้หรือกลุ่มที่กําหนดภายในการตั้งค่า สิ่งสําคัญคือต้องเข้าใจว่าการตั้งค่าผู้เช่าของคุณมีผลต่อประสบการณ์การใช้งานของผู้ใช้อย่างมาก

- การจัดการบทบาทพื้นที่ทํางาน: ผู้ดูแลระบบสามารถอัปเดต บทบาทพื้นที่ทํางาน ในพอร์ทัลผู้ดูแลระบบได้ พวกเขาอาจอัปเดตความปลอดภัยพื้นที่ทํางานเพื่อเข้าถึงข้อมูลใด ๆ หรือให้สิทธิ์แก่ผู้ใช้รายอื่นในการเข้าถึงข้อมูลใด ๆ ในบริการของ Power BI

- การเข้าถึงพื้นที่ทํางานส่วนบุคคล: ผู้ดูแลระบบสามารถเข้าถึงเนื้อหาและควบคุม พื้นที่ทํางาน ส่วนบุคคลของผู้ใช้ทุกคน

- การเข้าถึงเมตาดาต้าผู้เช่า: ผู้ดูแลระบบสามารถเข้าถึงเมตาดาต้าทั่วทั้งผู้เช่า รวมถึงบันทึกกิจกรรม Power BI และเหตุการณ์กิจกรรมที่เรียกใช้โดย API ของผู้ดูแลระบบ Power BI

เคล็ดลับ

แนวทางปฏิบัติที่ดีที่สุด คุณควรกําหนดระหว่างผู้ใช้สองถึงสี่รายให้กับบทบาทผู้ดูแลระบบ Fabric ด้วยวิธีนี้คุณสามารถลดความเสี่ยงได้ในขณะที่มั่นใจได้ว่ามีความครอบคลุมเพียงพอและการฝึกอบรมข้าม

ผู้ดูแลระบบ Power BI เป็นสมาชิกของอย่างน้อยหนึ่งบทบาทภายในเหล่านี้:

- ผู้ดูแลระบบ Power BI (Microsoft 365)

- ผู้ดูแลระบบ Power Platform (Microsoft 365)

- ผู้ดูแลระบบส่วนกลาง (Microsoft Entra ID— ก่อนหน้านี้เรียกว่า Azure Active Directory)

หมายเหตุ

ในขณะที่ผู้ดูแลระบบ Power Platform สามารถจัดการบริการของ Power BI ได้ แต่การผกผันไม่เป็นจริง บุคคลที่ได้รับมอบหมายบทบาทผู้ดูแลระบบ Fabric ไม่สามารถจัดการแอปพลิเคชันอื่น ๆ ใน Power Platform ได้

รายการตรวจสอบ - เมื่อวางแผนว่าใครจะเป็นผู้ดูแลระบบ Power BI การตัดสินใจและการดําเนินการที่สําคัญรวมถึง:

- ระบุผู้ที่ได้รับมอบหมายบทบาทผู้ดูแลระบบในขณะนี้: ตรวจสอบว่าใครได้รับมอบหมายให้เป็นหนึ่งในบทบาทการดูแลระบบ Power BI: ผู้ดูแลระบบ Fabric ผู้ดูแล Power Platform และผู้ดูแลระบบส่วนกลาง

- กําหนดว่าใครควรจัดการบริการของ Power BI: ถ้ามีผู้ดูแลระบบ Power BI มากเกินไป ให้สร้างแผนเพื่อลดจํานวนรวม ถ้ามีผู้ใช้ที่ได้รับมอบหมายเป็นผู้ดูแลระบบ Power BI ที่ไม่เหมาะสมกับบทบาทที่มีสิทธิ์การใช้งานสูง ให้สร้างแผนเพื่อแก้ไขปัญหา

- ชี้แจงบทบาทและความรับผิดชอบ: สําหรับผู้ดูแลระบบ Power BI แต่ละราย ตรวจสอบให้แน่ใจว่าความรับผิดชอบของพวกเขาชัดเจน ตรวจสอบว่าได้มีการฝึกอบรมแบบข้ามแบบที่เหมาะสมเกิดขึ้น

กลยุทธ์ความปลอดภัยและความเป็นส่วนตัว

คุณจะต้องตัดสินใจในระดับผู้เช่าบางอย่างที่เกี่ยวข้องกับความปลอดภัยและความเป็นส่วนตัว กลวิธีที่ใช้และการตัดสินใจที่คุณทําจะขึ้นอยู่กับ:

- วัฒนธรรมข้อมูลของคุณ เป้าหมายคือการส่งเสริมวัฒนธรรมข้อมูลที่เข้าใจว่าการรักษาความปลอดภัยและการปกป้องข้อมูลเป็นความรับผิดชอบของทุกคน

- กลยุทธ์ความเป็นเจ้าของเนื้อหาและการจัดการของคุณ ระดับของการจัดการเนื้อหาแบบรวมศูนย์และแบบกระจายศูนย์มีผลต่อวิธีการจัดการความปลอดภัยอย่างมาก

- กลยุทธ์ขอบเขตการส่งเนื้อหาของคุณ จํานวนคนที่ดูเนื้อหาจะมีผลต่อวิธีการจัดการความปลอดภัยสําหรับเนื้อหา

- ข้อกําหนดของคุณเพื่อให้สอดคล้องกับข้อบังคับสากล ระดับชาติ/ภูมิภาค และอุตสาหกรรม

นี่คือตัวอย่างบางส่วนของกลยุทธ์การรักษาความปลอดภัยระดับสูง คุณอาจเลือกที่จะตัดสินใจที่ส่งผลกระทบต่อทั้งองค์กร

- ข้อกําหนดสําหรับการรักษาความปลอดภัยระดับแถว: คุณสามารถใช้การรักษาความปลอดภัยระดับแถว (RLS) เพื่อจํากัดการเข้าถึงข้อมูลสําหรับผู้ใช้ที่ระบุได้ ซึ่งหมายความว่าผู้ใช้ที่แตกต่างกันจะเห็นข้อมูลที่แตกต่างกันเมื่อเข้าถึงรายงานเดียวกัน แบบจําลองความหมายของ Power BI (ก่อนหน้านี้เรียกว่าชุดข้อมูล) หรือแหล่งข้อมูล (เมื่อใช้การลงชื่อเข้าระบบครั้งเดียว) สามารถบังคับใช้ RLS ได้ สําหรับข้อมูลเพิ่มเติม โปรดดูที่ ส่วน บังคับใช้ความปลอดภัยของข้อมูลโดยยึดตามข้อมูลเอกลักษณ์ ของผู้บริโภค ใน บทความการวางแผน ความปลอดภัยของผู้บริโภครายงาน

- ความสามารถในการค้นหาข้อมูล: กําหนดขอบเขตที่ความสามารถในการค้นหาข้อมูลควรได้รับการสนับสนุนใน Power BI ความสามารถในการค้นพบมีผลต่อผู้ที่สามารถค้นหาแบบจําลองเชิงความหมายหรือ Datamarts ใน ฮับข้อมูล และผู้เขียนเนื้อหาจะได้รับอนุญาตให้ร้องขอการเข้าถึงรายการเหล่านั้น (โดยใช้ เวิร์กโฟลว์การร้องขอการเข้าถึง ) สําหรับข้อมูลเพิ่มเติม โปรดดู สถานการณ์การใช้งาน BI แบบบริการตนเองที่มีการจัดการที่ปรับแต่งได้

- ข้อมูลที่อนุญาตให้จัดเก็บใน Power BI: ตรวจสอบว่ามีข้อมูลบางชนิดที่ไม่ควรถูกเก็บไว้ใน Power BI หรือไม่ ตัวอย่างเช่น คุณอาจระบุว่าข้อมูลที่ละเอียดอ่อนบางชนิด เช่น หมายเลขบัญชีธนาคารหรือหมายเลขประกันสังคม จะไม่ได้รับอนุญาตให้จัดเก็บไว้ในแบบจําลองความหมาย สําหรับข้อมูลเพิ่มเติม โปรดดูบทความ การปกป้องข้อมูลและการป้องกันการสูญหายของข้อมูล

- การสร้างเครือข่ายส่วนตัวขาเข้า: ตรวจสอบว่ามีข้อกําหนดสําหรับการแยกเครือข่ายโดยใช้จุดสิ้นสุดส่วนตัวเพื่อเข้าถึง Power BI หรือไม่ เมื่อคุณใช้ Azure Private Link การรับส่งข้อมูลจะถูกส่งโดยใช้แกนหลักของเครือข่ายส่วนตัวของ Microsoft แทนที่จะข้ามอินเทอร์เน็ต

- เครือข่ายส่วนตัวขาออก: ตรวจสอบว่าจําเป็นต้องใช้ความปลอดภัยเพิ่มเติมเมื่อเชื่อมต่อกับแหล่งข้อมูลหรือไม่ เกตเวย์ข้อมูลเครือข่ายเสมือน (VNet) ช่วยให้สามารถเชื่อมต่อขาออกที่ปลอดภัยจาก Power BI ไปยังแหล่งข้อมูลภายใน VNet ได้ คุณสามารถใช้เกตเวย์ข้อมูล Azure VNet เมื่อเนื้อหาถูกเก็บไว้ในพื้นที่ทํางาน Premium

สำคัญ

เมื่อพิจารณาการแยกเครือข่าย ให้ทํางานกับโครงสร้างพื้นฐานด้าน IT และทีมเครือข่ายของคุณก่อนที่คุณจะเปลี่ยนการตั้งค่าผู้เช่า Power BI การเชื่อมโยงส่วนตัวของ Azure ช่วยให้มีการรักษาความปลอดภัยขาเข้าที่ปรับปรุงประสิทธิภาพแล้วผ่านจุดสิ้นสุดส่วนตัว ในขณะที่เกตเวย์ Azure VNet ช่วยเพิ่มความปลอดภัยขาออกเมื่อเชื่อมต่อกับแหล่งข้อมูล เกตเวย์ Azure VNet เป็นเกตเวย์ที่จัดการโดย Microsoft แทนที่จะเป็นการจัดการลูกค้า ดังนั้นจึงช่วยลดค่าใช้จ่ายในการติดตั้งและตรวจสอบเกตเวย์ภายในองค์กร

การตัดสินใจในระดับองค์กรบางส่วนของคุณจะส่งผลให้มีนโยบายการกํากับดูแลบริษัท โดยเฉพาะอย่างยิ่งเมื่อเกี่ยวข้องกับการปฏิบัติตามกฎระเบียบ การตัดสินใจระดับองค์กรอื่น ๆ อาจส่งผลให้มีคําแนะนําที่คุณสามารถให้กับผู้สร้างเนื้อหาที่รับผิดชอบในการจัดการและรักษาความปลอดภัยเนื้อหาของตนเอง นโยบายและแนวทางที่เป็นผลลัพธ์ควรรวมอยู่ในพอร์ทัลแบบรวมศูนย์ สื่อการฝึกอบรม และแผนการสื่อสารของคุณ

เคล็ดลับ

ดูบทความอื่นๆ ในชุดนี้สําหรับคําแนะนําเพิ่มเติมที่เกี่ยวข้องกับการวางแผนความปลอดภัยสําหรับผู้บริโภครายงานและผู้สร้างเนื้อหา

รายการ ตรวจสอบ - เมื่อวางแผนกลยุทธ์การรักษาความปลอดภัยระดับสูงของคุณ การตัดสินใจและการดําเนินการที่สําคัญประกอบด้วย:

- ระบุข้อกําหนดข้อบังคับที่เกี่ยวข้องกับความปลอดภัย: ตรวจสอบและจัดทําเอกสารข้อกําหนดแต่ละรายการ รวมถึงวิธีที่คุณจะตรวจสอบการปฏิบัติตามกฎระเบียบ

- ระบุกลยุทธ์ความปลอดภัยระดับสูง: กําหนดว่าข้อกําหนดด้านความปลอดภัยใดที่มีความสําคัญเพียงพอที่ควรรวมอยู่ในนโยบายการกํากับดูแล

- ทํางานร่วมกับผู้ดูแลระบบรายอื่น: ติดต่อผู้ดูแลระบบที่เกี่ยวข้องเพื่อพูดคุยเกี่ยวกับวิธีการปฏิบัติตามข้อกําหนดด้านความปลอดภัยและข้อกําหนดเบื้องต้นทางเทคนิคที่มีอยู่ วางแผนสําหรับการพิสูจน์แนวคิดทางเทคนิค

- อัปเดตการตั้งค่าผู้เช่า Power BI: ตั้งค่าการตั้งค่าผู้เช่า Power BI ที่เกี่ยวข้องแต่ละรายการ กําหนดเวลาการตรวจสอบติดตามผลเป็นประจํา

- สร้างและเผยแพร่คําแนะนําผู้ใช้: สร้างเอกสารประกอบสําหรับกลยุทธ์การรักษาความปลอดภัยระดับสูง รวมรายละเอียดเกี่ยวกับกระบวนการและวิธีการที่ผู้ใช้สามารถขอยกเว้นจากกระบวนการมาตรฐาน ทําให้ข้อมูลนี้พร้อมใช้งานในพอร์ทัลแบบรวมศูนย์และสื่อการฝึกอบรมของคุณ

- อัปเดตเอกสารการฝึกอบรม: สําหรับกลยุทธ์การรักษาความปลอดภัยระดับสูง ให้พิจารณาข้อกําหนดหรือแนวทางที่คุณควรรวมไว้ในเอกสารการฝึกอบรมของผู้ใช้

การรวมกับ Microsoft Entra ID

ความปลอดภัยของ Power BI ถูกสร้างขึ้นตามพื้นฐานของผู้เช่า Microsoft Entra แนวคิดของ Microsoft Entra ต่อไปนี้จะเกี่ยวข้องกับความปลอดภัยของ ผู้เช่า Power BI

- การเข้าถึงผู้ใช้: การเข้าถึงบริการของ Power BI จําเป็นต้องมีบัญชีผู้ใช้ (นอกเหนือจากสิทธิ์การใช้งาน Power BI: ฟรี, Power BI Pro หรือ Premium Per User - PPU) คุณสามารถเพิ่มทั้งผู้ใช้ภายในและผู้ใช้ที่เป็นผู้เยี่ยมชมไปยัง Microsoft Entra ID หรือสามารถซิงโครไนซ์กับ Active Directory ในองค์กร (AD) ได้ สําหรับข้อมูลเพิ่มเติมเกี่ยวกับผู้ใช้ที่เป็นผู้เยี่ยมชม ให้ดู กลยุทธ์สําหรับผู้ใช้ภายนอก

- กลุ่มความปลอดภัย: จําเป็นต้องมีกลุ่มความปลอดภัย Microsoft Entra เมื่อทําให้คุณลักษณะบางอย่างพร้อมใช้งานในการตั้งค่าผู้เช่า Power BI คุณอาจต้องการกลุ่มเพื่อรักษาความปลอดภัยของเนื้อหาพื้นที่ทํางาน Power BI หรือสําหรับการแจกจ่ายเนื้อหา สําหรับข้อมูลเพิ่มเติม ดูกลยุทธ์สําหรับการใช้กลุ่ม

- นโยบายการเข้าถึงแบบมีเงื่อนไข: คุณสามารถตั้งค่าการเข้าถึงแบบมีเงื่อนไขไปยังบริการของ Power BI และแอป Power BI สําหรับอุปกรณ์เคลื่อนที่ได้ การเข้าถึงแบบมีเงื่อนไขของ Microsoft Entra สามารถจํากัดการรับรองความถูกต้องในสถานการณ์ต่าง ๆ ตัวอย่างเช่น คุณสามารถบังคับใช้นโยบายที่:

- จําเป็นต้องมีการรับรองความถูกต้องแบบหลายปัจจัยสําหรับผู้ใช้บางคนหรือทั้งหมด

- อนุญาตเฉพาะอุปกรณ์ที่สอดคล้องกับนโยบายขององค์กรเท่านั้น

- อนุญาตการเชื่อมต่อจากเครือข่ายหรือช่วง IP ที่ระบุ

- บล็อกการเชื่อมต่อจากเครื่องรวมที่ไม่ใช่โดเมน

- บล็อกการเชื่อมต่อสําหรับการลงชื่อเข้าใช้ที่มีความเสี่ยง

- อนุญาตเฉพาะอุปกรณ์บางชนิดเท่านั้นที่จะเชื่อมต่อ

- อนุญาตหรือปฏิเสธการเข้าถึง Power BI ตามเงื่อนไขสําหรับผู้ใช้ที่ระบุ

- บริการหลัก: คุณอาจจําเป็นต้องสร้างการลงทะเบียนแอป Microsoft Entra เพื่อเตรียมใช้งานบริการหลัก การรับรองความถูกต้องแบบโครงร่างสําคัญของบริการเป็นแนวทางปฏิบัติที่แนะนําเมื่อผู้ดูแลระบบ Power BI ต้องการเรียกใช้สคริปต์ที่ไม่ได้ตั้งใจ จัดกําหนดการ และที่แยกข้อมูลโดยใช้ API ของผู้ดูแลระบบ Power BI บริการหลักยังมีประโยชน์เมื่อมีการ ฝังเนื้อหา Power BI ในแอปพลิเคชันแบบกําหนดเอง

- นโยบายแบบเรียลไทม์: คุณสามารถเลือกที่จะตั้งค่าการควบคุมเซสชันแบบเรียลไทม์หรือนโยบายการควบคุมการเข้าถึงซึ่งเกี่ยวข้องกับทั้ง Microsoft Entra ID และ Microsoft Defender สําหรับ Cloud Apps ตัวอย่างเช่น คุณสามารถห้ามการดาวน์โหลดรายงานในบริการของ Power BI เมื่อมีป้ายชื่อระดับความลับเฉพาะ สําหรับข้อมูลเพิ่มเติม โปรดดูบทความการปกป้องข้อมูลและการป้องกันการสูญหายของข้อมูล

อาจเป็นเรื่องยากที่จะหาความสมดุลที่เหมาะสมระหว่างการเข้าถึงที่ไม่จํากัดและการเข้าถึงที่มีข้อจํากัดมากเกินไป (ซึ่งทําให้ผู้ใช้งานค้างชําระ) กลยุทธ์ที่ดีที่สุดคือการทํางานร่วมกับผู้ดูแลระบบ Microsoft Entra ของคุณเพื่อทําความเข้าใจสิ่งที่ตั้งค่าไว้ในขณะนี้ พยายามตอบสนองความต้องการของธุรกิจในขณะที่คํานึงถึงข้อจํากัดที่จําเป็น

เคล็ดลับ

องค์กรจํานวนมากมีสภาพแวดล้อม Active Directory ในองค์กร (AD) ที่พวกเขาซิงโครไนซ์กับ Microsoft Entra ID ในระบบคลาวด์ การตั้งค่านี้เรียกว่าโซลูชันข้อมูลประจําตัวแบบไฮบริด ซึ่งอยู่นอกขอบเขตสําหรับบทความนี้ แนวคิดที่สําคัญในการทําความเข้าใจคือผู้ใช้ กลุ่ม และบริการหลักต้องมีอยู่ใน Microsoft Entra ID สําหรับบริการบนระบบคลาวด์ เช่น Power BI ในการทํางาน การมีโซลูชันข้อมูลประจําตัวแบบไฮบริดจะทํางานได้สําหรับ Power BI เราขอแนะนําให้พูดคุยกับผู้ดูแลระบบ Microsoft Entra ของคุณเกี่ยวกับโซลูชันที่ดีที่สุดสําหรับองค์กรของคุณ

รายการตรวจสอบ - เมื่อระบุความต้องการสําหรับการรวม Microsoft Entra การตัดสินใจที่สําคัญและการดําเนินการรวมถึง:

- ทํางานร่วมกับผู้ดูแลระบบ Microsoft Entra: ทํางานร่วมกับผู้ดูแลระบบ Microsoft Entra ของคุณเพื่อค้นหานโยบาย Microsoft Entra ที่มีอยู่ ตรวจสอบว่ามีนโยบายใด ๆ (ปัจจุบันหรือวางแผน) ที่จะส่งผลกระทบต่อประสบการณ์ของผู้ใช้ในบริการของ Power BI และ/หรือในแอปพลิเคชันสําหรับอุปกรณ์เคลื่อนที่ Power BI

- ตัดสินใจว่าควรใช้การเข้าถึงของผู้ใช้เทียบกับโครงร่างสําคัญของบริการเมื่อใด: สําหรับการดําเนินการอัตโนมัติ ให้ตัดสินใจว่าควรใช้บริการหลักแทนที่การเข้าถึงของผู้ใช้เมื่อใด

- สร้างหรืออัปเดตคําแนะนําผู้ใช้: ตรวจสอบว่ามีหัวข้อความปลอดภัยที่คุณจะต้องจัดทําเป็นเอกสารสําหรับชุมชนผู้ใช้ Power BI หรือไม่ ด้วยวิธีดังกล่าว พวกเขาจะทราบว่าสิ่งที่คาดหวังสําหรับการใช้กลุ่มและนโยบายการเข้าถึงแบบมีเงื่อนไข

กลยุทธ์สําหรับผู้ใช้ภายนอก

Power BI สนับสนุน Microsoft Entra Business-to-Business (B2B) ผู้ใช้ภายนอก เช่น จากบริษัทลูกค้าหรือคู่ค้าสามารถได้รับเชิญให้เป็นผู้เยี่ยมชมใน Microsoft Entra ID เพื่อวัตถุประสงค์ในการทํางานร่วมกัน ผู้ใช้ภายนอกสามารถทํางานกับ Power BI และบริการ Azure และ Microsoft 365 อื่น ๆ ได้อีกมากมาย

สำคัญ

เอกสาร ทางเทคนิค Microsoft Entra B2B เป็นทรัพยากรที่ดีที่สุดสําหรับการเรียนรู้เกี่ยวกับกลยุทธ์สําหรับการจัดการผู้ใช้ภายนอก บทความนี้ถูกจํากัดให้อธิบายข้อควรพิจารณาที่สําคัญที่สุดที่เกี่ยวข้องกับการวางแผน

มีข้อดีเมื่อผู้ใช้ภายนอกมาจากองค์กรอื่นที่มีการตั้งค่า Microsoft Entra ID

- ผู้เช่าหลักจัดการข้อมูลประจําตัว: ผู้เช่าหลักของผู้ใช้จะยังคงอยู่ในการควบคุมข้อมูลประจําตัวและการจัดการข้อมูลประจําตัว คุณไม่จําเป็นต้องซิงโครไนซ์ข้อมูลประจําตัว

- ผู้เช่าหลักจะจัดการสถานะของผู้ใช้: เมื่อผู้ใช้ออกจากองค์กรนั้นและบัญชีถูกนําออกหรือปิดใช้งาน โดยมีผลทันที ผู้ใช้จะไม่สามารถเข้าถึงเนื้อหา Power BI ของคุณได้อีกต่อไป ซึ่งเป็นประโยชน์อย่างมากเนื่องจากคุณอาจไม่ทราบว่าเมื่อมีบุคคลออกจากองค์กรไปแล้ว

- ความยืดหยุ่นสําหรับสิทธิการใช้งานของผู้ใช้: มีตัวเลือกสิทธิ์การใช้งานที่คุ้มค่า ผู้ใช้ภายนอกอาจมีสิทธิการใช้งาน Power BI Pro หรือ PPU อยู่แล้ว ซึ่งคุณไม่จําเป็นต้องกําหนดสิทธิ์ให้พวกเขา นอกจากนี้ยังเป็นไปได้ที่จะอนุญาตให้พวกเขาเข้าถึงเนื้อหาในความจุพรีเมียมหรือ Fabric F64 หรือพื้นที่ทํางานที่มีความจุมากกว่าโดยการกําหนดสิทธิ์การใช้งาน Fabric (ฟรี) ให้กับพวกเขา

สำคัญ

ในบางครั้งที่บทความนี้อ้างอิงถึง Power BI Premium หรือการสมัครใช้งานความจุ (P SKU) โปรดทราบว่าในขณะนี้ Microsoft กําลังรวมตัวเลือกการซื้อและหยุดใช้งาน Power BI Premium ต่อความจุ SKU ลูกค้าใหม่และลูกค้าที่มีอยู่ควรพิจารณาซื้อการสมัครใช้งานความจุ Fabric (F SKU) แทน

สําหรับข้อมูลเพิ่มเติม โปรดดู ที่ การอัปเดตที่สําคัญเกี่ยวกับการให้สิทธิ์การใช้งาน Power BI Premium และ คําถามที่ถามบ่อยของ Power BI Premium

การตั้งค่าคีย์

การเปิดใช้งานและการจัดการวิธีการเข้าถึงของผู้ใช้ภายนอกจะทํางานสองด้าน:

- การตั้งค่า Microsoft Entra ที่จัดการโดยผู้ดูแลระบบ Microsoft Entra การตั้งค่า Microsoft Entra เหล่านี้เป็นข้อกําหนดเบื้องต้น

- การตั้งค่า ผู้เช่า Power BI ที่จัดการโดยผู้ดูแลระบบ Power BI ในพอร์ทัลผู้ดูแลระบบ การตั้งค่าเหล่านี้จะควบคุมประสบการณ์ของผู้ใช้ในบริการของ Power BI

กระบวนการเชิญผู้เยี่ยมชม

การเชิญผู้ใช้เป็นผู้เยี่ยมชมไปยังผู้เช่าของคุณมีสองวิธี

- คําเชิญที่วางแผนไว้: คุณสามารถตั้งค่า ผู้ใช้ ภายนอกล่วงหน้าได้ใน Microsoft Entra ID ด้วยวิธีนี้ บัญชีผู้เยี่ยมชมจะพร้อมใช้งานเมื่อใดก็ตามที่ผู้ใช้ Power BI จําเป็นต้องใช้สําหรับการกําหนดสิทธิ์ (ตัวอย่างเช่น สิทธิ์แอป) แม้ว่าจะจําเป็นต้องมีการวางแผนล่วงหน้า แต่ก็เป็นกระบวนการที่สอดคล้องกันมากที่สุดเนื่องจากรองรับความสามารถด้านความปลอดภัยของ Power BI ทั้งหมด ผู้ดูแลระบบสามารถใช้ PowerShell เพื่อเพิ่มผู้ใช้ภายนอกจํานวนมากได้อย่างมีประสิทธิภาพ

- คําเชิญเฉพาะกิจ: บัญชีที่เป็นผู้เยี่ยมชมสามารถสร้างขึ้นได้โดยอัตโนมัติใน Microsoft Entra ID ในเวลาที่ผู้ใช้ Power BI แชร์หรือแจกจ่ายเนื้อหาไปยังผู้ใช้ภายนอก (ที่ไม่ได้ตั้งค่าก่อนหน้านี้) วิธีการนี้มีประโยชน์เมื่อคุณไม่ทราบว่าผู้ใช้ภายนอกจะเป็นใครล่วงหน้า อย่างไรก็ตาม ต้องเปิดใช้งานความสามารถนี้ใน Microsoft Entra ID ก่อน วิธีคําเชิญเฉพาะกิจใช้ได้สําหรับ สิทธิ์ แบบเฉพาะกิจและสิทธิ์ของแอป

เคล็ดลับ

ไม่ใช่ทุกตัวเลือกความปลอดภัยใน บริการของ Power BI จะสนับสนุนการทริกเกอร์คําเชิญเฉพาะกิจ ด้วยเหตุผลนี้ จึงมีประสบการณ์ของผู้ใช้ที่ไม่สอดคล้องกันเมื่อกําหนดสิทธิ์ (ตัวอย่างเช่น การรักษาความปลอดภัยพื้นที่ทํางานเทียบกับสิทธิ์แบบต่อรายการเทียบกับสิทธิ์ของแอป) เมื่อใดก็ตามที่เป็นไปได้ เราขอแนะนําให้คุณใช้วิธีการเชิญที่วางแผนไว้เนื่องจากจะทําให้ผู้ใช้ได้รับประสบการณ์ที่สอดคล้องกัน

รหัสผู้เช่าของลูกค้า

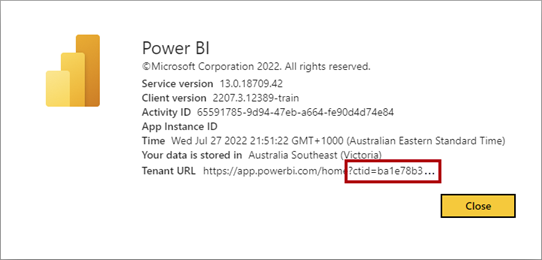

ผู้เช่า Microsoft Entra ทุกรายมีตัวระบุที่ไม่ซ้ํากันทั่วโลก (GUID) ที่เรียกว่า ID ผู้เช่า ใน Power BI ซึ่งเรียกว่ารหัสผู้เช่าของลูกค้า (CTID) CTID ช่วยให้บริการของ Power BI ค้นหาเนื้อหาจากมุมมองของผู้เช่าขององค์กรที่แตกต่างกัน คุณจําเป็นต้องผนวก CTID เข้ากับ URL เมื่อแชร์เนื้อหากับผู้ใช้ภายนอก

นี่คือตัวอย่างของการผนวก CTID กับ URL: https://app.powerbi.com/Redirect?action=OpenApp&appId=abc123&ctid=def456

เมื่อคุณต้องใส่ CTID สําหรับองค์กรของคุณให้กับผู้ใช้ภายนอก คุณสามารถค้นหาได้ในบริการของ Power BI โดยการเปิดหน้าต่างกล่องโต้ตอบเกี่ยวกับ Power BI ซึ่งพร้อมใช้งานจากเมนูความช่วยเหลือ & การสนับสนุน (?) ที่ด้านบนขวาของบริการของ Power BI CTID จะถูกผนวกเข้ากับส่วนท้ายของ URL ของผู้เช่า

การสร้างแบรนด์องค์กร

เมื่อการเข้าถึงของผู้เยี่ยมชมภายนอกเกิดขึ้นบ่อยครั้งในองค์กรของคุณ คุณควรใช้ การสร้างแบรนด์ที่กําหนดเอง ซึ่งช่วยให้ผู้ใช้ระบุว่าผู้เช่าองค์กรใดที่พวกเขาเข้าถึง องค์ประกอบการกําหนดตราสินค้าแบบกําหนดเองประกอบด้วยโลโก้ รูปหน้าปก และสีของธีม

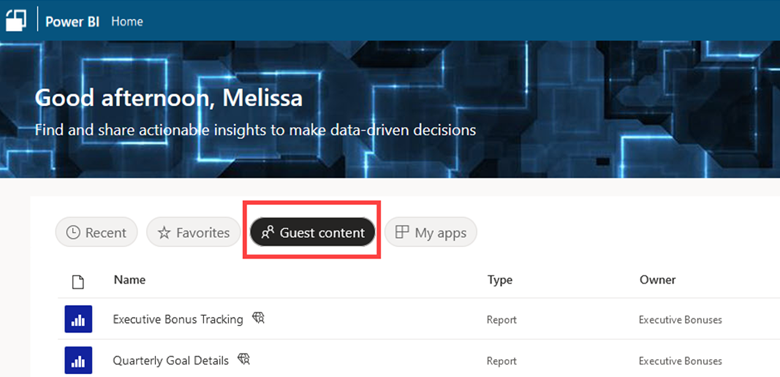

สกรีนช็อตต่อไปนี้แสดงลักษณะของบริการของ Power BI เมื่อเข้าถึงโดยบัญชีผู้เยี่ยมชม ซึ่งรวมถึงตัวเลือกเนื้อหาผู้เยี่ยมชม ซึ่งจะพร้อมใช้งานเมื่อ CTID ถูกผนวกเข้ากับ URL

การแชร์ข้อมูลภายนอก

บางองค์กรมีข้อกําหนดในการดําเนินการมากกว่าการแชร์รายงานกับผู้ใช้ภายนอก พวกเขาต้องการแชร์แบบจําลองความหมายกับผู้ใช้ภายนอก เช่น คู่ค้า ลูกค้า หรือผู้จัดจําหน่าย

เป้าหมายสําหรับ การแชร์ แบบจําลองเชิงความหมายในสถานที่ (หรือที่เรียกว่า การแชร์แบบจําลองความหมายข้ามผู้เช่า) คือการอนุญาตให้ผู้ใช้ภายนอกสร้างรายงานแบบกําหนดเองและโมเดลแบบรวมของพวกเขาเองโดยใช้ข้อมูลที่คุณสร้าง จัดการ และจัดเตรียม แบบจําลองความหมายที่แชร์ดั้งเดิม (สร้างขึ้นโดยคุณ) จะยังคงอยู่ในผู้เช่า Power BI ของคุณ รายงานและแบบจําลองที่ขึ้นต่อกันจะถูกจัดเก็บไว้ในผู้เช่า Power BI ของผู้ใช้ภายนอก

มีหลายด้านการรักษาความปลอดภัยสําหรับการทําการแชร์แบบจําลองเชิงความหมายในสถานที่

- การตั้งค่าผู้เช่า: อนุญาตให้ผู้ใช้ที่เป็นผู้เยี่ยมชมทํางานกับแบบจําลองความหมายที่ใช้ร่วมกันในผู้เช่าของตนเอง: การตั้งค่านี้ระบุว่าสามารถใช้คุณลักษณะการแชร์ข้อมูลภายนอกได้หรือไม่ ซึ่งจําเป็นต้องเปิดใช้งานสําหรับการตั้งค่าสองรายการอื่น ๆ (แสดงถัดไป) จึงจะมีผล เปิดใช้งานหรือปิดใช้งานสําหรับทั้งองค์กรโดยผู้ดูแลระบบ Power BI

- การตั้งค่าผู้เช่า: อนุญาตให้ผู้ใช้ที่ระบุเปิดใช้งานการแชร์ข้อมูลภายนอก: การตั้งค่านี้ระบุกลุ่มผู้ใช้ที่สามารถแชร์ข้อมูลภายนอกได้ กลุ่มผู้ใช้ที่ได้รับอนุญาตให้ที่นี่จะได้รับอนุญาตให้ใช้การตั้งค่าที่สาม (อธิบายต่อไป) การตั้งค่านี้จัดการโดยผู้ดูแลระบบ Power BI

- การตั้งค่าแบบจําลองความหมาย: การแชร์ภายนอก: การตั้งค่านี้จะระบุว่าผู้ใช้ภายนอกสามารถใช้แบบจําลองความหมายที่เฉพาะเจาะจงได้หรือไม่ การตั้งค่านี้จัดการโดยผู้สร้างเนื้อหาและเจ้าของสําหรับแบบจําลองความหมายเฉพาะแต่ละตัว

- สิทธิ์แบบจําลองความหมาย: อ่าน และ สร้าง: สิทธิ์แบบจําลองความหมายมาตรฐานเพื่อสนับสนุนผู้สร้างเนื้อหายังคงอยู่

สำคัญ

โดยทั่วไปคําว่า ผู้บริโภค ใช้เพื่ออ้างถึงผู้ใช้แบบดูเท่านั้นที่ใช้เนื้อหาที่ผู้อื่นในองค์กรผลิต อย่างไรก็ตาม ด้วยการแชร์แบบจําลองความหมายแบบในสถานที่ มี ผู้ผลิต แบบจําลองความหมายและ ผู้บริโภค ของแบบจําลองความหมาย ในสถานการณ์นี้ ผู้บริโภคของแบบจําลองความหมายมักจะเป็นผู้สร้างเนื้อหาในองค์กรอื่น ๆ

ถ้ามีการระบุการรักษาความปลอดภัยระดับแถวสําหรับแบบจําลองความหมายของคุณ จะถือเป็นสําหรับผู้ใช้ภายนอก สําหรับข้อมูลเพิ่มเติม โปรดดูที่ ส่วน บังคับใช้ความปลอดภัยของข้อมูลโดยยึดตามข้อมูลเอกลักษณ์ ของผู้บริโภค ใน บทความการวางแผน ความปลอดภัยของผู้บริโภครายงาน

การสมัครใช้งานของผู้ใช้ภายนอก

ซึ่งเป็นเรื่องปกติสําหรับผู้ใช้ภายนอกในการจัดการในฐานะผู้ใช้ที่เป็นผู้เยี่ยมชมใน Microsoft Entra ID ตามที่อธิบายไว้ก่อนหน้านี้ นอกเหนือจากวิธีการทั่วไปนี้ Power BI ยังมีความสามารถอื่น ๆ สําหรับการแจกจ่ายการสมัครใช้งานรายงานให้กับผู้ใช้ภายนอกองค์กร

Power BI อนุญาตการสมัครใช้งานอีเมลที่จะส่งไปยังผู้ใช้ ภายนอกการตั้งค่าผู้เช่าระบุว่าผู้ใช้ได้รับอนุญาตให้ส่งการสมัครใช้งานอีเมลไปยังผู้ใช้ภายนอกที่ยังไม่ได้เป็นผู้ใช้ที่เป็นผู้เยี่ยมชมของ Microsoft Entra หรือไม่ เราขอแนะนําให้คุณตั้งค่าผู้เช่านี้เพื่อให้สอดคล้องกับวิธีเคร่งครัด หรือยืดหยุ่น องค์กรของคุณต้องการจัดการบัญชีผู้ใช้ภายนอก

เคล็ดลับ

ผู้ดูแลระบบสามารถตรวจสอบว่าผู้ใช้ภายนอกรายใดกําลังถูกส่งการสมัครใช้งานโดยใช้ รับการสมัครใช้งานรายงาน เป็น API ผู้ดูแลระบบ ที่อยู่อีเมลสําหรับผู้ใช้ภายนอกจะแสดงขึ้น ไม่มีการแก้ไขชนิดหลักเนื่องจากผู้ใช้ภายนอกไม่ได้ตั้งค่าในรหัส Microsoft Entra

รายการ ตรวจสอบ - เมื่อวางแผนวิธีจัดการผู้ใช้ที่เป็นผู้เยี่ยมชมภายนอก การตัดสินใจและการดําเนินการที่สําคัญประกอบด้วย:

- ระบุข้อกําหนดสําหรับผู้ใช้ภายนอกใน Power BI: กําหนดกรณีการใช้งานใดที่มีให้สําหรับการทํางานร่วมกันภายนอก ชี้แจงสถานการณ์สมมติสําหรับการใช้ Power BI ด้วย Microsoft Entra B2B พิจารณาว่าการทํางานร่วมกันกับผู้ใช้ภายนอกเป็นเหตุการณ์ที่พบบ่อยหรือหายาก

- กําหนดการตั้งค่า Microsoft Entra ปัจจุบัน: ทํางานร่วมกับผู้ดูแลระบบ Microsoft Entra ของคุณเพื่อดูว่ามีการตั้งค่าการทํางานร่วมกันภายนอกอย่างไร กําหนดว่าผลกระทบใดจะมีผลต่อการใช้ B2B กับ Power BI

- ตัดสินใจว่าจะเชิญผู้ใช้ภายนอกอย่างไร: ทํางานร่วมกับผู้ดูแลระบบ Microsoft Entra ของคุณเพื่อตัดสินใจว่าบัญชีผู้เยี่ยมชมจะถูกสร้างขึ้นใน Microsoft Entra ID อย่างไร ตัดสินใจว่าจะอนุญาตการเชิญเฉพาะกิจหรือไม่ ตัดสินใจว่าจะใช้วิธีคําเชิญที่วางแผนไว้ในขอบเขตใด ตรวจสอบให้แน่ใจว่าเข้าใจและจัดทําเอกสารกระบวนการทั้งหมดแล้ว

- สร้างและเผยแพร่คําแนะนําผู้ใช้เกี่ยวกับผู้ใช้ภายนอก: สร้างเอกสารประกอบสําหรับผู้สร้างเนื้อหาของคุณซึ่งจะแนะนําเกี่ยวกับวิธีการแชร์เนื้อหากับผู้ใช้ภายนอก (โดยเฉพาะอย่างยิ่งเมื่อจําเป็นต้องมีกระบวนการเชิญที่วางแผนไว้) รวมข้อมูลเกี่ยวกับข้อจํากัดที่ผู้ใช้ภายนอกจะเผชิญถ้าพวกเขาตั้งใจที่จะให้ผู้ใช้ภายนอกแก้ไขและจัดการเนื้อหา เผยแพร่ข้อมูลนี้ไปยังพอร์ทัลแบบรวมศูนย์และเอกสารการฝึกอบรมของคุณ

- กําหนดวิธีการจัดการการแชร์ข้อมูลภายนอก: ตัดสินใจว่าควรอนุญาตให้แชร์ข้อมูลภายนอกหรือไม่ และจํากัดเฉพาะชุดผู้สร้างเนื้อหาที่ได้รับอนุมัติหรือไม่ ตั้งค่า อนุญาตผู้ใช้ที่เป็นผู้เยี่ยมชมให้ทํางานกับแบบจําลองความหมายที่แชร์ในการตั้งค่าผู้เช่าของตนเอง และอนุญาตให้ผู้ใช้ที่ระบุเปิดใช้งานการตั้งค่าผู้เช่าการแชร์ข้อมูลภายนอกเพื่อให้สอดคล้องกับการตัดสินใจของคุณ ให้ข้อมูลเกี่ยวกับการแชร์ข้อมูลภายนอกสําหรับผู้สร้างแบบจําลองความหมายของคุณ เผยแพร่ข้อมูลนี้ไปยังพอร์ทัลแบบรวมศูนย์และเอกสารการฝึกอบรมของคุณ

- กําหนดวิธีการจัดการสิทธิ์การใช้งาน Power BI สําหรับผู้ใช้ภายนอก: ถ้าผู้ใช้ที่เป็นผู้เยี่ยมชมไม่มีสิทธิ์การใช้งาน Power BI อยู่แล้ว ให้ตัดสินใจเกี่ยวกับกระบวนการเพื่อกําหนดสิทธิ์การใช้งานแก่พวกเขา ตรวจสอบให้แน่ใจว่ามีการทําเอกสารกระบวนการ

- รวม CTID ของคุณในเอกสารผู้ใช้ที่เกี่ยวข้อง: บันทึก URL ที่ผนวก ID ผู้เช่า (CTID) ในเอกสารผู้ใช้ รวมถึงตัวอย่างสําหรับผู้สร้างและผู้บริโภคเกี่ยวกับวิธีการใช้ URL ที่ผนวก CTID

- ตั้งค่าการสร้างแบรนด์แบบกําหนดเองใน Power BI: ในพอร์ทัลผู้ดูแลระบบ ให้ตั้งค่าการสร้างแบรนด์แบบกําหนดเองเพื่อช่วยผู้ใช้ภายนอกในการระบุผู้เช่าขององค์กรที่พวกเขาเข้าถึง

- ตรวจสอบหรืออัปเดตการตั้งค่าผู้เช่า: ตรวจสอบว่าการตั้งค่าผู้เช่าถูกตั้งค่าในบริการของ Power BI อย่างไร ปรับปรุงข้อมูลตามความจําเป็นโดยขึ้นอยู่กับการตัดสินใจสําหรับการจัดการการเข้าถึงผู้ใช้ภายนอก

กลยุทธ์สําหรับที่ตั้งไฟล์

มีแฟ้มชนิดต่างๆ ที่ควรเก็บไว้อย่างเหมาะสม ดังนั้น จึงเป็นสิ่งสําคัญที่จะช่วยให้ผู้ใช้เข้าใจความคาดหวังว่าไฟล์และข้อมูลควรอยู่ที่ใด

อาจมีความเสี่ยงเกี่ยวข้องกับไฟล์ Power BI Desktop และเวิร์กบุ๊ก Excel เนื่องจากอาจมีข้อมูลที่นําเข้า ข้อมูลนี้อาจรวมถึงข้อมูลของลูกค้า ข้อมูลระบุตัวตนส่วนบุคคล (PII) ข้อมูลกรรมสิทธิ์ หรือข้อมูลที่อยู่ภายใต้ข้อกําหนดด้านข้อบังคับหรือการปฏิบัติตามข้อกําหนด

เคล็ดลับ

เป็นเรื่องง่ายที่จะมองข้ามไฟล์ที่ถูกเก็บไว้ภายนอกบริการของ Power BI เราขอแนะนําให้คุณพิจารณาหากคุณกําลังวางแผนที่จะรักษาความปลอดภัย

ต่อไปนี้เป็นไฟล์บางชนิดที่อาจเกี่ยวข้องกับการใช้งาน Power BI

- ไฟล์ต้นทาง

- ไฟล์ Power BI Desktop: ไฟล์ต้นฉบับ (.pbix) สําหรับเนื้อหาที่เผยแพร่ไปยังบริการของ Power BI เมื่อไฟล์มีแบบจําลองข้อมูล อาจมีข้อมูลที่นําเข้า

- เวิร์กบุ๊ก Excel: เวิร์กบุ๊ก Excel (.xlsx) อาจรวมถึงการเชื่อมต่อกับแบบจําลองความหมายในบริการของ Power BI นอกจากนี้ อาจมีข้อมูลที่ส่งออกด้วย ซึ่งอาจเป็นเวิร์กบุ๊กต้นฉบับสําหรับเนื้อหาที่เผยแพร่ไปยังบริการของ Power BI (เป็นรายการเวิร์กบุ๊กในพื้นที่ทํางาน)

- ไฟล์รายงานที่มีการแบ่งหน้า: ไฟล์รายงานต้นฉบับ (.rdl) สําหรับเนื้อหาที่เผยแพร่ไปยังบริการของ Power BI

- ไฟล์ข้อมูลต้นทาง: ไฟล์ข้อมูลธรรมดา (ตัวอย่างเช่น .csv หรือ .txt) หรือเวิร์กบุ๊ก Excel ที่มีข้อมูลต้นฉบับที่นําเข้ามาในแบบจําลอง Power BI

- ไฟล์ที่ส่งออกและไฟล์อื่น ๆ

- ไฟล์ Power BI Desktop: ไฟล์ .pbix ที่ดาวน์โหลดมาจากบริการของ Power BI

- ไฟล์ PowerPoint และ PDF: งานนําเสนอ PowerPoint (.pptx) และเอกสาร PDF ที่ดาวน์โหลดจากบริการของ Power BI

- ไฟล์ Excel และ CSV: ข้อมูลที่ส่งออกจากรายงานในบริการของ Power BI

- ไฟล์รายงานที่มีการแบ่งหน้า: ไฟล์ที่ส่งออกจากรายงานที่มีการแบ่งหน้าในบริการของ Power BI Excel, PDF และ PowerPoint ได้รับการสนับสนุน รูปแบบไฟล์การส่งออกอื่น ๆ ที่มีอยู่สําหรับรายงานที่มีการแบ่งหน้าเช่น Word XML หรือที่เก็บถาวรของเว็บ เมื่อใช้ส่งออก ไฟล์ไปยัง API ของรายงาน รูปแบบรูปภาพจะได้รับการรองรับเช่นกัน

- ไฟล์อีเมล: รูปภาพอีเมลและไฟล์แนบจากการสมัครใช้งาน

คุณจะต้องตัดสินใจว่าผู้ใช้จะสามารถจัดเก็บไฟล์ไว้ที่ใดได้หรือไม่สามารถจัดเก็บไฟล์ได้ โดยทั่วไป กระบวนการดังกล่าวเกี่ยวข้องกับการสร้างนโยบายการกํากับดูแลที่ผู้ใช้สามารถอ้างอิงถึงได้ ตําแหน่งที่ตั้งสําหรับไฟล์ต้นฉบับและไฟล์ที่ส่งออกควรมีความปลอดภัยเพื่อให้แน่ใจว่ามีการเข้าถึงที่เหมาะสมโดยผู้ใช้ที่ได้รับอนุญาต

ต่อไปนี้คือคําแนะนําบางอย่างสําหรับการทํางานกับไฟล์

- จัดเก็บไฟล์ในไลบรารีที่แชร์: ใช้ไซต์ Teams ไลบรารี SharePoint หรือ OneDrive สําหรับไลบรารีที่ใช้ร่วมกันของที่ทํางานหรือโรงเรียน หลีกเลี่ยงการใช้ไลบรารีและไดรฟ์ส่วนบุคคล ตรวจสอบให้แน่ใจว่ามีการสํารองข้อมูลตําแหน่งที่เก็บข้อมูลแล้ว นอกจากนี้ ตรวจสอบให้แน่ใจว่าตําแหน่งที่เก็บข้อมูลเปิดใช้งานการกําหนดเวอร์ชันเพื่อให้สามารถย้อนกลับเป็นเวอร์ชันก่อนหน้าได้

- ใช้บริการของ Power BI ให้มากที่สุด: เมื่อใดก็ตามที่เป็นไปได้ ให้ใช้บริการของ Power BI เพื่อแชร์และแจกจ่ายเนื้อหา ด้วยวิธีนี้ จะมีการตรวจสอบการเข้าถึงทั้งหมดเสมอ จัดเก็บและแชร์ไฟล์ในระบบไฟล์ควรสงวนไว้สําหรับผู้ใช้จํานวนน้อยที่ทํางานร่วมกันในเนื้อหา

- อย่าใช้อีเมล: ไม่สนับสนุนการใช้อีเมลสําหรับการแชร์ไฟล์ เมื่อมีบุคคลส่งอีเมลเวิร์กบุ๊ก Excel หรือไฟล์ Power BI Desktop ไปยังผู้ใช้ 10 ราย จะส่งผลในไฟล์ 10 สําเนา ความเสี่ยงของการรวมที่อยู่อีเมล (ภายในหรือภายนอก) ที่ไม่ถูกต้องอยู่เสมอ นอกจากนี้ ยังมีความเสี่ยงมากกว่าที่จะส่งไฟล์ไปยังบุคคลอื่น (เพื่อลดความเสี่ยงนี้ ให้ทํางานกับผู้ดูแลระบบ Exchange Online ของคุณเพื่อปฏิบัติตาม กฎเพื่อบล็อกสิ่งที่แนบมา ตามเงื่อนไขของขนาดหรือชนิดของนามสกุลไฟล์ กลยุทธ์การป้องกันการสูญหายของ ข้อมูลอื่นๆ สําหรับ Power BI จะอธิบายไว้ในบทความการปกป้องข้อมูลและการป้องกัน ข้อมูลสูญหาย)

- ใช้ไฟล์เทมเพลต: บางครั้งอาจจําเป็นต้องแชร์ไฟล์ Power BI Desktop กับบุคคลอื่น ในกรณีนี้ พิจารณาการสร้างและแชร์ ไฟล์เทมเพลต Power BI Desktop (.pbit) ไฟล์เทมเพลตประกอบด้วยเมตาดาต้าเท่านั้น ดังนั้นจึงมีขนาดเล็กกว่าไฟล์ต้นฉบับ เทคนิคนี้จะต้องให้ผู้รับป้อนข้อมูลรับรองแหล่งข้อมูลเพื่อรีเฟรชข้อมูลแบบจําลอง

มีการตั้งค่าผู้เช่าในพอร์ทัลผู้ดูแลระบบที่ควบคุมรูปแบบการส่งออกที่ผู้ใช้ได้รับอนุญาตให้ใช้เมื่อส่งออกจากบริการของ Power BI สิ่งสําคัญคือต้องตรวจทานและตั้งค่าการตั้งค่าเหล่านี้ ซึ่งเป็นกิจกรรมเพิ่มเติมในการวางแผนสําหรับที่ตั้งไฟล์ที่ควรใช้สําหรับไฟล์ที่ส่งออก

เคล็ดลับ

รูปแบบการส่งออกบางอย่างรองรับการปกป้องข้อมูลแบบ end-to-end โดยใช้การเข้ารหัสลับ เนื่องจากข้อกําหนดตามข้อบังคับ บางองค์กรมีความจําเป็นที่ถูกต้องในการจํากัดรูปแบบการส่งออกที่ผู้ใช้สามารถใช้ได้ บทความ การปกป้องข้อมูลสําหรับ Power BI อธิบายถึงปัจจัยที่ควรพิจารณาเมื่อตัดสินใจว่ารูปแบบการส่งออกใดที่จะเปิดใช้งานหรือปิดใช้งานในการตั้งค่าผู้เช่า ในกรณีส่วนใหญ่ เราขอแนะนําให้คุณจํากัดความสามารถในการส่งออกเฉพาะเมื่อคุณต้องตรงตามข้อกําหนดด้านข้อบังคับที่เฉพาะเจาะจงเท่านั้น คุณสามารถใช้บันทึกกิจกรรม Power BI เพื่อระบุผู้ใช้ที่กําลังทําการส่งออกจํานวนมาก จากนั้นคุณสามารถสอนผู้ใช้เหล่านี้เกี่ยวกับทางเลือกที่มีประสิทธิภาพและปลอดภัยมากขึ้น

รายการตรวจสอบ - เมื่อวางแผนสําหรับตําแหน่งไฟล์ การตัดสินใจและการดําเนินการที่สําคัญประกอบด้วย:

- ระบุตําแหน่งที่ไฟล์ควรอยู่: ตัดสินใจว่าจะจัดเก็บไฟล์ไว้ที่ใด กําหนดว่ามีตําแหน่งที่ตั้งเฉพาะที่ไม่ควรใช้หรือไม่

- สร้างและเผยแพร่เอกสารเกี่ยวกับตําแหน่งที่ตั้งไฟล์: สร้างเอกสารประกอบผู้ใช้ที่ชี้แจงความรับผิดชอบสําหรับการจัดการและการรักษาความปลอดภัยไฟล์ นอกจากนี้ยังควรอธิบายตําแหน่งที่ตั้งที่จัดเก็บไฟล์ (หรือไม่ควร) เผยแพร่ข้อมูลนี้ไปยังพอร์ทัลแบบรวมศูนย์และเอกสารการฝึกอบรมของคุณ

- ตั้งค่าผู้เช่าสําหรับการส่งออก: ตรวจทานและตั้งค่าแต่ละการตั้งค่าผู้เช่าที่เกี่ยวข้องกับรูปแบบการส่งออกที่คุณต้องการสนับสนุน

กลยุทธ์สําหรับการใช้กลุ่ม

เราขอแนะนําให้ใช้กลุ่มความปลอดภัย Microsoft Entra เพื่อรักษาความปลอดภัยของเนื้อหา Power BI ด้วยเหตุผลต่อไปนี้

- การบํารุงรักษาที่ลดลง: การเป็นสมาชิกกลุ่มความปลอดภัยสามารถปรับเปลี่ยนได้โดยไม่จําเป็นต้องปรับเปลี่ยนสิทธิ์สําหรับเนื้อหา Power BI คุณสามารถเพิ่มผู้ใช้ใหม่ลงในกลุ่ม และสามารถลบผู้ใช้ที่ไม่จําเป็นออกจากกลุ่มได้

- ความแม่นยําที่ดีขึ้น: เนื่องจากมีการเปลี่ยนแปลงการเป็นสมาชิกกลุ่มเพียงครั้งเดียว จึงส่งผลให้มีการกําหนดสิทธิ์ที่ถูกต้องมากขึ้น ถ้าตรวจพบข้อผิดพลาด จะสามารถแก้ไขได้ง่ายยิ่งขึ้น

- การมอบหมาย: คุณสามารถมอบสิทธิ์ความรับผิดชอบของการจัดการสมาชิกกลุ่มให้กับ เจ้าของกลุ่มได้

การตัดสินใจระดับสูงของกลุ่ม

มีการตัดสินใจเชิงกลยุทธ์บางอย่างเกี่ยวกับวิธีใช้งานกลุ่ม

สิทธิ์ในการสร้างและจัดการกลุ่ม

มีการตัดสินใจที่สําคัญสองประการเกี่ยวกับการสร้างและการจัดการกลุ่ม

- ใครได้รับอนุญาตให้สร้างกลุ่มหรือไม่? โดยทั่วไปแล้ว IT เท่านั้นที่สามารถสร้างกลุ่มความปลอดภัยได้ อย่างไรก็ตาม อาจเป็นไปได้ที่จะเพิ่มผู้ใช้ไปยังบทบาท Microsoft Entra ของผู้ดูแลระบบกลุ่มที่มีอยู่ภายใน ด้วยวิธีนี้ ผู้ใช้ที่เชื่อถือได้บางราย เช่น ผู้ชนะ Power BI หรือสมาชิกบริวารของ COE ของคุณสามารถสร้างกลุ่มสําหรับหน่วยธุรกิจของตนได้

- ใครได้รับอนุญาตให้จัดการสมาชิกของกลุ่มหรือไม่ เป็นเรื่องปกติที่ IT จัดการสมาชิกกลุ่ม อย่างไรก็ตาม คุณสามารถระบุเจ้าของกลุ่มอย่างน้อยหนึ่งรายที่ได้รับอนุญาตให้เพิ่มและลบสมาชิกกลุ่มได้ การใช้ การจัดการ กลุ่มแบบบริการตนเองจะมีประโยชน์เมื่อทีมแบบกระจายอํานาจหรือสมาชิกบริวารของ COE ได้รับอนุญาตให้จัดการสมาชิกของกลุ่มเฉพาะ Power BI

เคล็ดลับ

การอนุญาตให้มีการจัดการกลุ่มแบบบริการตนเองและการระบุเจ้าของกลุ่มแบบกระจายอํานาจเป็นวิธีที่ยอดเยี่ยมในการสมดุลระหว่างประสิทธิภาพและความเร็วด้วยการกํากับดูแล

การวางแผนสําหรับกลุ่ม Power BI

สิ่งสําคัญคือคุณต้องสร้างกลยุทธ์ระดับสูงสําหรับวิธีการใช้กลุ่มเพื่อรักษาความปลอดภัยเนื้อหา Power BI และการใช้งานอื่น ๆ อีกมากมาย

กรณีการใช้งานที่หลากหลายสําหรับกลุ่ม

พิจารณากรณีการใช้งานต่อไปนี้สําหรับกลุ่ม

| กรณีการใช้งาน | คำอธิบาย: | ชื่อกลุ่มตัวอย่าง |

|---|---|---|

| การสื่อสารกับศูนย์แห่งความเป็นเลิศ (COE) ของ Power BI | รวมถึงผู้ใช้ทั้งหมดที่เกี่ยวข้องกับ COE รวมถึงสมาชิกแกนหลักและบริวารทั้งหมดของ COE คุณอาจสร้างกลุ่มแยกต่างหากสําหรับสมาชิกหลักเท่านั้น โดยขึ้นอยู่กับความต้องการของคุณ ซึ่งอาจเป็นกลุ่ม Microsoft 365 ที่สัมพันธ์กับไซต์ Teams | •ศูนย์แห่งความเป็นเลิศ Power BI |

| สื่อสารกับทีมผู้นําของ Power BI | ประกอบด้วยผู้สนับสนุนผู้บริหารและตัวแทนจากหน่วยธุรกิจที่ทํางานร่วมกันในการนําโครงการ Power BI ในองค์กร | • คณะกรรมการบริหารด้านพวงมาลัย Power BI |

| การสื่อสารกับชุมชนผู้ใช้ Power BI | รวมถึงผู้ใช้ทั้งหมดที่ได้รับมอบหมายสิทธิการใช้งานผู้ใช้ Power BI ประเภทใดก็ตาม ซึ่งมีประโยชน์สําหรับการประกาศไปยังผู้ใช้ Power BI ทั้งหมดในองค์กรของคุณ ซึ่งอาจเป็นกลุ่ม Microsoft 365 ที่สัมพันธ์กับไซต์ Teams | • ชุมชน Power BI |

| การสนับสนุนชุมชนผู้ใช้ Power BI | รวมถึงผู้ใช้ Help desk ที่โต้ตอบกับชุมชนผู้ใช้โดยตรงเพื่อจัดการปัญหาการสนับสนุน Power BI ที่อยู่อีเมลนี้ (และไซต์ Teams หากมี) จะพร้อมใช้งานและมองเห็นได้โดยประชากรผู้ใช้ | •การสนับสนุนผู้ใช้ Power BI |

| ให้การสนับสนุนที่เลื่อนระดับ | รวมถึงผู้ใช้ที่เฉพาะเจาะจง ซึ่งโดยปกติแล้วมาจาก Power BI COE ที่ให้การสนับสนุนที่เพิ่มระดับ ที่อยู่อีเมลนี้ (และไซต์ Teams ถ้ามี) จะเป็นที่อยู่อีเมลส่วนตัวสําหรับการใช้งานโดยทีมสนับสนุนผู้ใช้เท่านั้น | • การสนับสนุนผู้ใช้ Power BI ที่เลื่อนระดับ |

| การดูแลบริการของ Power BI | รวมถึงผู้ใช้ที่ระบุที่ได้รับอนุญาตให้ดูแลบริการของ Power BI อีกทางหนึ่งคือ สมาชิกของกลุ่มนี้สามารถสัมพันธ์กับบทบาทใน Microsoft 365 เพื่อลดความซับซ้อนของการจัดการ | • ผู้ดูแลระบบ Power BI |

| การแจ้งคุณลักษณะที่ได้รับอนุญาตและค่อยๆ เผยแพร่คุณลักษณะต่างๆ | รวมผู้ใช้ที่ได้รับอนุญาตสําหรับการตั้งค่าผู้เช่าเฉพาะในพอร์ทัลผู้ดูแลระบบ (ถ้าคุณลักษณะจะถูกจํากัด) หรือถ้าคุณลักษณะจะถูกเผยแพร่ไปยังกลุ่มผู้ใช้ทีละน้อย การตั้งค่าผู้เช่าจํานวนมากจะทําให้คุณต้องสร้างกลุ่มเฉพาะของ Power BI ใหม่ | •ผู้สร้างพื้นที่ทํางาน Power BI •การแชร์ข้อมูลภายนอกของ Power BI |

| การจัดการเกตเวย์ข้อมูล | รวมถึงผู้ใช้อย่างน้อยหนึ่งกลุ่มที่ได้รับอนุญาตให้ดูแลระบบคลัสเตอร์เกตเวย์ อาจมีหลายกลุ่มประเภทนี้เมื่อมีหลายเกตเวย์ หรือเมื่อทีมแบบกระจายอํานาจจัดการเกตเวย์ | • ผู้ดูแลระบบเกตเวย์ Power BI • ผู้สร้างแหล่งข้อมูลเกตเวย์ Power BI • เจ้าของแหล่งข้อมูลเกตเวย์ Power BI • ผู้ใช้แหล่งข้อมูลเกตเวย์ Power BI |

| การจัดการความจุแบบพรีเมียม | รวมผู้ใช้ที่ได้รับอนุญาตให้จัดการความจุแบบพรีเมียม อาจมีกลุ่มประเภทนี้หลายกลุ่มเมื่อมีความจุหลายอย่างหรือเมื่อทีมแบบกระจายอํานาจจัดการความจุ | •ผู้สนับสนุนความจุ Power BI |

| การรักษาความปลอดภัยพื้นที่ทํางาน แอป และรายการ | กลุ่มจํานวนมากที่ยึดตามพื้นที่ชื่อเรื่องและได้รับอนุญาตให้เข้าถึงเพื่อจัดการความปลอดภัยของบทบาทพื้นที่ทํางาน Power BI สิทธิ์ของแอป และสิทธิ์ต่อรายการ | • ผู้ดูแลระบบพื้นที่ทํางาน Power BI • สมาชิกพื้นที่ทํางาน Power BI • ผู้สนับสนุนพื้นที่ทํางาน Power BI • ผู้ชมพื้นที่ทํางาน Power BI • ผู้ชมแอป Power BI |

| การปรับใช้เนื้อหา | รวมถึงผู้ใช้ที่สามารถปรับใช้เนื้อหาโดยใช้ไปป์ไลน์การปรับใช้ Power BI กลุ่มนี้ใช้ร่วมกับสิทธิ์ของพื้นที่ทํางาน | • ผู้ดูแลระบบไปป์ไลน์การปรับใช้ Power BI |

| การดําเนินการจัดการระบบอัตโนมัติ | รวมถึงบริการหลักที่ได้รับอนุญาตให้ใช้ API ของ Power BI สําหรับการฝังหรือวัตถุประสงค์ในการดูแลระบบ | • เงินต้นบริการของ Power BI |

กลุ่มสําหรับการตั้งค่าผู้เช่า Power BI

คุณจะมีกลุ่มอื่นที่จําเป็น ทั้งนี้ขึ้นอยู่กับกระบวนการภายในที่คุณมีอยู่ กลุ่มเหล่านั้นจะมีประโยชน์เมื่อจัดการการตั้งค่าผู้เช่า นี่คือตัวอย่างบางส่วน

- ผู้สร้างพื้นที่ทํางาน Power BI: มีประโยชน์เมื่อคุณต้องการจํากัดว่าใครสามารถสร้างพื้นที่ทํางานได้บ้าง ซึ่งใช้เพื่อตั้งค่าการตั้งค่าผู้เช่าสร้างพื้นที่ทํางาน

- ผู้เชี่ยวชาญเรื่องใบรับรอง Power BI: มีประโยชน์เพื่อระบุผู้ที่ได้รับอนุญาตให้ใช้การรับรองที่ได้รับการรับรองสําหรับเนื้อหา ซึ่งใช้เพื่อตั้งค่าการตั้งค่าผู้เช่าสําหรับใบรับรอง

- ผู้สร้างเนื้อหาที่ได้รับการอนุมัติของ Power BI: มีประโยชน์เมื่อคุณต้องการการอนุมัติหรือการฝึกอบรม หรือการยอมรับนโยบายสําหรับการติดตั้ง Power BI Desktop หรือสําหรับการได้รับสิทธิ์การใช้งาน Power BI Pro หรือ PPU ซึ่งการตั้งค่าผู้เช่าใช้เพื่อสนับสนุนความสามารถในการสร้างเนื้อหา เช่น อนุญาตการเชื่อมต่อ DirectQuery ไปยังแบบจําลองความหมาย Power BI, แอปพุชไปยังผู้ใช้ปลายทาง, อนุญาตตําแหน่งข้อมูล XMLA และอื่น ๆ

- ผู้ใช้เครื่องมือภายนอก Power BI: มีประโยชน์เมื่อคุณอนุญาตให้ใช้เครื่องมือภายนอกสําหรับกลุ่มผู้ใช้ที่เลือก ซึ่งใช้โดยนโยบายกลุ่ม หรือเมื่อติดตั้งซอฟต์แวร์หรือคําขอต้องได้รับการควบคุมอย่างรอบคอบ

- นักพัฒนาแบบกําหนดเองของ Power BI: มีประโยชน์เมื่อคุณต้องการควบคุมผู้ที่ได้รับอนุญาตให้ฝังเนื้อหาในแอปพลิเคชันอื่นภายนอก Power BI ซึ่งใช้เพื่อตั้งค่าเนื้อหาแบบฝังตัวในการตั้งค่าผู้เช่าแอป

- การเผยแพร่สาธารณะของ Power BI: มีประโยชน์เมื่อคุณต้องการจํากัดบุคคลที่สามารถเผยแพร่ข้อมูลแบบสาธารณะได้ ซึ่งใช้เพื่อตั้งค่าการตั้งค่าผู้เช่าเผยแพร่ไปยังเว็บ

- Power BI แชร์กับทั้งองค์กร: มีประโยชน์เมื่อคุณต้องการจํากัดบุคคลที่สามารถแชร์ลิงก์กับทุกคนในองค์กร ซึ่งถูกใช้เพื่อตั้งค่าอนุญาตให้ ลิงก์ที่แชร์ได้อนุญาตให้ทุกคนในองค์กรของคุณ เข้าถึงการตั้งค่าผู้เช่า

- การแชร์ข้อมูลภายนอกของ Power BI: มีประโยชน์เมื่อคุณต้องการอนุญาตให้ผู้ใช้บางรายสามารถแชร์แบบจําลองเชิงความหมายกับผู้ใช้ภายนอกได้ ซึ่งใช้เพื่อตั้งค่า อนุญาตให้ผู้ใช้ที่ระบุเปิดการตั้งค่าผู้เช่าการแชร์ ข้อมูลภายนอก

- สิทธิการเข้าถึงของผู้ใช้ที่เป็นผู้เยี่ยมชมของ Power BI มีสิทธิ์การใช้งาน: มีประโยชน์เมื่อคุณต้องการจัดกลุ่มผู้ใช้ภายนอกที่ได้รับอนุมัติ ที่ได้รับสิทธิการใช้งานโดยองค์กรของคุณ ซึ่งถูกใช้เพื่อตั้งค่าอนุญาตผู้ใช้ที่เป็นผู้เยี่ยมชมของ Microsoft Entra เพื่อเข้าถึงการตั้งค่าผู้เช่า Power BI

- การเข้าถึงโดยผู้ใช้ที่เป็นผู้เยี่ยมชมของ Power BI BYOL: มีประโยชน์เมื่อคุณต้องการจัดกลุ่มผู้ใช้ภายนอกที่ได้รับการอนุมัติที่นําสิทธิ์การใช้งานของตนเอง (BYOL) ออกจากองค์กรหลักของพวกเขา ซึ่งถูกใช้เพื่อตั้งค่าอนุญาตผู้ใช้ที่เป็นผู้เยี่ยมชมของ Microsoft Entra เพื่อเข้าถึงการตั้งค่าผู้เช่า Power BI

เคล็ดลับ

สําหรับข้อควรพิจารณาเกี่ยวกับการใช้กลุ่มเมื่อวางแผนสําหรับการเข้าถึงพื้นที่ทํางาน โปรดดูบทความ การวางแผน ระดับพื้นที่ทํางาน สําหรับข้อมูลเกี่ยวกับการวางแผนสําหรับการรักษาความปลอดภัยพื้นที่ทํางาน แอป และรายการ ให้ดู บทความ การวางแผน ความปลอดภัยของผู้บริโภครายงาน

ชนิดของกลุ่ม

คุณสามารถสร้างกลุ่มได้หลายชนิด

- กลุ่มความปลอดภัย: กลุ่มความปลอดภัยเป็นตัวเลือกที่ดีที่สุดเมื่อเป้าหมายหลักของคุณคือการให้สิทธิ์การเข้าถึงทรัพยากร

- กลุ่มความปลอดภัยที่เปิดใช้งานจดหมาย: เมื่อคุณจําเป็นต้องให้สิทธิ์การเข้าถึงทรัพยากรและกระจายข้อความไปยังกลุ่มทั้งหมดทางอีเมล กลุ่มความปลอดภัยที่เปิดใช้งานอีเมลเป็นตัวเลือกที่ดี

- กลุ่ม Microsoft 365: กลุ่มประเภทนี้มีไซต์ Teams และที่อยู่อีเมล ซึ่งเป็นตัวเลือกที่ดีที่สุดเมื่อเป้าหมายหลักคือการสื่อสารหรือการทํางานร่วมกันในไซต์ Teams กลุ่ม Microsoft 365 มีเพียงสมาชิกและเจ้าของเท่านั้น ไม่มีบทบาทผู้ชม ด้วยเหตุนี้ วัตถุประสงค์หลักจึงเป็นการทํางานร่วมกัน กลุ่มประเภทนี้เคยใช้ชื่อว่ากลุ่ม Office 365 กลุ่มสมัยใหม่ หรือกลุ่มแบบรวมศูนย์

- กลุ่มการกระจาย: คุณสามารถใช้กลุ่มการแจกจ่ายเพื่อส่งการแจ้งเตือนการออกอากาศไปยังรายการของผู้ใช้ได้ วันนี้ถือว่าเป็นแนวคิดเดิมที่ให้ความเข้ากันได้ย้อนหลัง สําหรับกรณีการใช้งานใหม่ เราขอแนะนําให้คุณสร้างกลุ่มความปลอดภัยที่เปิดใช้งานอีเมลแทน

เมื่อคุณร้องขอกลุ่มใหม่ หรือคุณต้องการใช้กลุ่มที่มีอยู่ สิ่งสําคัญคือต้องระวังชนิดของกลุ่มนั้น ชนิดของกลุ่มสามารถกําหนดวิธีการใช้และการจัดการได้

- สิทธิ์ Power BI: ไม่ใช่ทุกชนิดของกลุ่มที่ได้รับการสนับสนุนสําหรับการดําเนินการรักษาความปลอดภัยทุกประเภท กลุ่มความปลอดภัย (รวมถึงกลุ่มความปลอดภัยที่เปิดใช้งานอีเมล) มีความครอบคลุมสูงสุดเมื่อพูดถึงการตั้งค่าตัวเลือกการรักษาความปลอดภัย Power BI โดยทั่วไปเอกสารของ Microsoft จะแนะนํากลุ่ม Microsoft 365 อย่างไรก็ตาม ในกรณีของ Power BI จะไม่สามารถเป็นกลุ่มความปลอดภัยได้ สําหรับข้อมูลเพิ่มเติมเกี่ยวกับสิทธิ์ของ Power BI โปรดดูบทความภายหลังใน ชุดนี้เกี่ยวกับการวางแผนความปลอดภัย

- การตั้งค่าผู้เช่า Power BI: คุณสามารถใช้กลุ่มความปลอดภัย (รวมถึงกลุ่มความปลอดภัยที่เปิดใช้งานอีเมล) เมื่ออนุญาตหรือไม่อนุญาตให้กลุ่มผู้ใช้ทํางานกับการตั้งค่าผู้เช่า Power BI

- ฟีเจอร์ขั้นสูงของ Microsoft Entra: ฟีเจอร์ขั้นสูงบางประเภทไม่ได้รับการรองรับสําหรับกลุ่มทุกประเภท ตัวอย่างเช่น คุณอาจต้องการจัดการการเป็นสมาชิกของกลุ่มแบบไดนามิกตามแอตทริบิวต์ใน Microsoft Entra ID (เช่น แผนกสําหรับผู้ใช้ หรือแม้แต่ แอตทริบิวต์แบบกําหนดเอง) เฉพาะกลุ่ม Microsoft 365 และกลุ่มความปลอดภัยเท่านั้นที่สนับสนุนการเป็นสมาชิกกลุ่มแบบไดนามิก หรือถ้าคุณต้องการซ้อนกลุ่มภายในกลุ่ม โปรดทราบว่ากลุ่ม Microsoft 365 ไม่สนับสนุนความสามารถดังกล่าว

- มีการจัดการที่แตกต่างกัน: คําขอของคุณในการสร้างหรือจัดการกลุ่มอาจถูกกําหนดเส้นทางไปยังผู้ดูแลระบบอื่นโดยยึดตามชนิดของกลุ่ม (กลุ่มความปลอดภัยที่เปิดใช้งานอีเมลและกลุ่มการแจกจ่ายจะได้รับการจัดการใน Exchange) ดังนั้นกระบวนการภายในของคุณจะแตกต่างกันโดยขึ้นอยู่กับชนิดของกลุ่ม

แบบแผนการตั้งชื่อกลุ่ม

มีแนวโน้มที่คุณจะต้องลงเอยกับหลายกลุ่มใน Microsoft Entra ID เพื่อสนับสนุนการใช้งาน Power BI ของคุณ ดังนั้นจึงเป็นสิ่งสําคัญที่จะต้องมีรูปแบบที่ตกลงกันไว้สําหรับวิธีการตั้งชื่อกลุ่ม มาตรฐานการตั้งชื่อที่ดีจะช่วยในการกําหนดวัตถุประสงค์ของกลุ่มและทําให้ง่ายต่อการจัดการ

พิจารณาใช้แบบแผนการตั้งชื่อมาตรฐานต่อไปนี้: <วัตถุประสงค์>คํานํา<>หน้า - <หัวข้อ/ขอบเขต/แผนก><[สภาพแวดล้อม]>

รายการต่อไปนี้อธิบายแต่ละส่วนของแบบแผนการตั้งชื่อ

- คํานําหน้า: ใช้เพื่อจัดกลุ่มกลุ่ม Power BI ทั้งหมดเข้าด้วยกัน เมื่อจะใช้กลุ่มสําหรับเครื่องมือวิเคราะห์มากกว่าหนึ่งรายการ คํานําหน้าของคุณอาจแค่ BI แทนที่จะเป็น Power BI ในกรณีนั้น ข้อความที่อธิบายวัตถุประสงค์จะเป็นแบบทั่วไปมากกว่าเพื่อให้เกี่ยวข้องกับเครื่องมือวิเคราะห์มากกว่าหนึ่งรายการ

- วัตถุประสงค์: วัตถุประสงค์จะแตกต่างกัน ซึ่งอาจมีไว้สําหรับบทบาทพื้นที่ทํางาน สิทธิ์ของแอป สิทธิ์ระดับรายการ การรักษาความปลอดภัยระดับแถว หรือวัตถุประสงค์อื่น ๆ ในบางครั้ง หลายวัตถุประสงค์สามารถพอใจกับกลุ่มเดียวได้

- หัวข้อ/ขอบเขต/แผนก: ใช้เพื่อชี้แจงว่ากลุ่มนําไปใช้กับใคร ซึ่งมักจะอธิบายการเป็นสมาชิกกลุ่ม นอกจากนี้ยังสามารถอ้างอิงถึงผู้ที่จัดการกลุ่มได้อีกด้วย ในบางครั้ง สามารถใช้กลุ่มเดียวสําหรับหลายวัตถุประสงค์ได้ ตัวอย่างเช่น สามารถจัดการคอลเลกชันของพื้นที่ทํางานด้านการเงินได้ด้วยกลุ่มเดียว

- สภาพแวดล้อม: ไม่บังคับ มีประโยชน์ในการแยกความแตกต่างระหว่างการพัฒนา การทดสอบ และการผลิต

ต่อไปนี้คือตัวอย่างชื่อกลุ่มที่ใช้มาตรฐานการตั้งชื่อ

- ผู้ดูแลระบบพื้นที่ทํางาน Power BI - การเงิน [Dev]

- สมาชิกพื้นที่ทํางาน Power BI - การเงิน [Dev]

- ผู้สนับสนุนพื้นที่ทํางาน Power BI - การเงิน [Dev]

- ผู้ชมพื้นที่ทํางาน Power BI - การเงิน [Dev]

- ผู้ชมแอป Power BI - การเงิน

- ผู้ดูแลระบบเกตเวย์ Power BI - Enterprise BI

- ผู้ดูแลระบบเกตเวย์ Power BI - การเงิน

การตัดสินใจต่อกลุ่ม

เมื่อวางแผนสําหรับกลุ่มที่คุณจะต้อง ตัดสินใจหลายอย่าง

เมื่อผู้สร้างเนื้อหาหรือเจ้าของร้องขอกลุ่มใหม่ พวกเขาจะใช้ฟอร์มเพื่อให้ข้อมูลต่อไปนี้

- ชื่อและวัตถุประสงค์: ชื่อกลุ่มที่แนะนําและวัตถุประสงค์ พิจารณารวมถึง Power BI (หรือเพียงแค่ BI เมื่อคุณมีเครื่องมือ BI หลายตัว) ในชื่อกลุ่มเพื่อระบุขอบเขตของกลุ่มอย่างชัดเจน

- ที่อยู่อีเมล: ที่อยู่อีเมลเมื่อสื่อสารยังจําเป็นสําหรับสมาชิกกลุ่ม ไม่ใช่กลุ่มทุกประเภทที่จําเป็นต้องเปิดใช้งานเมล

- ชนิดของกลุ่ม: ตัวเลือกประกอบด้วยกลุ่มความปลอดภัย กลุ่มความปลอดภัยที่เปิดใช้งานอีเมล กลุ่ม Microsoft 365 และกลุ่มการกระจาย

- เจ้าของกลุ่ม: ใครได้รับอนุญาตให้เป็นเจ้าของและจัดการสมาชิกของกลุ่ม

- การเป็นสมาชิกกลุ่ม: ผู้ใช้ที่ต้องการจะเป็นสมาชิกของกลุ่ม พิจารณาว่าสามารถเพิ่มผู้ใช้ภายนอกและผู้ใช้ภายในได้หรือไม่ หรือว่ามีการจัดชิดเดียวสําหรับการวางผู้ใช้ภายนอกลงในกลุ่มอื่นหรือไม่

- การใช้การมอบหมายสมาชิกกลุ่มแบบทันเวลา: คุณสามารถใช้ การจัดการข้อมูลประจําตัวที่มีสิทธิ์พิเศษ (PIM) เพื่ออนุญาตให้เข้าถึงกลุ่มได้ทันเวลาและทันเวลา บริการนี้จะเป็นประโยชน์เมื่อผู้ใช้จําเป็นต้องมีการเข้าถึงชั่วคราว PIM ยังเป็นประโยชน์สําหรับผู้ดูแลระบบ Power BI ที่ต้องการเข้าถึงเป็นครั้งคราว

เคล็ดลับ

กลุ่มที่มีอยู่ที่ยึดตามแผนภูมิองค์กรทํางานได้ไม่ดีสําหรับวัตถุประสงค์ของ Power BI เสมอไป ใช้กลุ่มที่มีอยู่เมื่อพวกเขาตรงตามความต้องการของคุณ อย่างไรก็ตาม เตรียมพร้อมที่จะสร้างกลุ่มเฉพาะของ Power BI เมื่อมีความจําเป็นขึ้น

รายการตรวจสอบ - เมื่อสร้างกลยุทธ์ของคุณสําหรับวิธีการใช้กลุ่ม การตัดสินใจและการดําเนินการที่สําคัญ ประกอบด้วย:

- ตัดสินใจเกี่ยวกับกลยุทธ์สําหรับการใช้กลุ่ม: กําหนดกรณีการใช้งานและวัตถุประสงค์ที่คุณจะต้องใช้กลุ่ม ควรมีความเฉพาะเจาะจงว่าควรใช้การรักษาความปลอดภัยโดยใช้บัญชีผู้ใช้และเมื่อใดที่ต้องการหรือต้องการกลุ่ม

- สร้างมาตรฐานการตั้งชื่อสําหรับกลุ่มเฉพาะของ Power BI: ตรวจสอบให้แน่ใจว่ามีการใช้รูปแบบการตั้งชื่อที่สอดคล้องกันสําหรับกลุ่มที่สนับสนุนการสื่อสาร คุณลักษณะ การดูแลระบบ หรือความปลอดภัยของ Power BI

- ตัดสินใจว่าใครได้รับอนุญาตให้สร้างกลุ่ม: ชี้แจงว่าจําเป็นต้องสร้างกลุ่มทั้งหมดผ่าน IT หรือไม่ หรือบุคคลบางราย (เช่น สมาชิกบริวารของ COE) สามารถได้รับสิทธิ์ในการสร้างกลุ่มสําหรับหน่วยธุรกิจของพวกเขาได้หรือไม่

- สร้างกระบวนการสําหรับวิธีการร้องขอกลุ่มใหม่: สร้างฟอร์มสําหรับผู้ใช้เพื่อร้องขอการสร้างกลุ่มใหม่ ตรวจสอบให้แน่ใจว่ามีกระบวนการในการตอบสนองต่อคําขอใหม่อย่างรวดเร็ว โปรดทราบว่าหากคําขอล่าช้า ผู้ใช้อาจถูกล่อลวงให้เริ่มกําหนดสิทธิ์ให้กับบัญชีบุคคลแต่ละราย

- ตัดสินใจว่าจะอนุญาตให้มีการจัดการกลุ่มแบบกระจายอํานาจเมื่อใด: สําหรับกลุ่มที่นําไปใช้กับทีมที่ระบุ ให้ตัดสินใจว่าจะยอมรับเจ้าของกลุ่ม (ภายนอก IT) เมื่อใดเพื่อจัดการสมาชิกในกลุ่ม

- ตัดสินใจว่าจะใช้การเป็นสมาชิกกลุ่มแบบทันเวลาหรือไม่: พิจารณาว่าการจัดการข้อมูลประจําตัวที่มีสิทธิ์พิเศษจะมีประโยชน์หรือไม่ ถ้าเป็นเช่นนั้น กําหนดว่าสามารถใช้กลุ่มใด (เช่น กลุ่มผู้ดูแลระบบ Power BI)

- ตรวจสอบว่ากลุ่มใดที่มีอยู่ในขณะนี้: กําหนดว่าสามารถใช้กลุ่มใดที่มีอยู่และกลุ่มใดที่จําเป็นต้องสร้าง

- ตรวจสอบการตั้งค่าผู้เช่าแต่ละราย: สําหรับการตั้งค่าผู้เช่าแต่ละราย กําหนดว่าจะได้รับอนุญาตหรือไม่ได้รับอนุญาตสําหรับผู้ใช้ชุดใดชุดหนึ่ง กําหนดว่าจําเป็นต้องสร้างกลุ่มใหม่เพื่อตั้งค่าผู้เช่าหรือไม่

- สร้างและเผยแพร่คําแนะนําสําหรับผู้ใช้เกี่ยวกับกลุ่ม: รวมเอกสารประกอบสําหรับผู้สร้างเนื้อหาที่มีข้อกําหนดหรือการกําหนดลักษณะสําหรับการใช้กลุ่ม ตรวจสอบให้แน่ใจว่าพวกเขารู้ว่าจะถามอะไรเมื่อพวกเขาร้องขอกลุ่มใหม่ เผยแพร่ข้อมูลนี้ไปยังพอร์ทัลแบบรวมศูนย์และเอกสารการฝึกอบรมของคุณ

เนื้อหาที่เกี่ยวข้อง

ใน บทความถัดไปในชุดนี้ คุณจะได้เรียนรู้เกี่ยวกับวิธีการจัดส่งเนื้อหาอย่างปลอดภัยไปยังผู้ใช้รายงานแบบอ่านอย่างเดียว

คำติชม

เร็วๆ นี้: ตลอดปี 2024 เราจะขจัดปัญหา GitHub เพื่อเป็นกลไกคำติชมสำหรับเนื้อหา และแทนที่ด้วยระบบคำติชมใหม่ สำหรับข้อมูลเพิ่มเติม ให้ดู: https://aka.ms/ContentUserFeedback

ส่งและดูข้อคิดเห็นสำหรับ