Tehdit koruması ve XDR uygulama

Sıfır Güven benimseme kılavuzunun bir parçası olarak, bu makalede kuruluşunuzu siber saldırılara karşı nasıl koruyacağınız ve bunların olası maliyet ve itibar kaybına karşı nasıl korunacakları açıklanır. Bu makale, bir ihlal iş senaryosunun iş hasarını önleme veya azaltmanın bir parçasıdır ve devam eden siber saldırıları algılamak ve önlemek ve bir ihlalden kaynaklanan iş hasarını en aza indirmek için bir tehdit koruması ve eXtended algılama ve yanıt (XDR) altyapısı oluşturmaya odaklanır.

ihlal varsay Sıfır Güven yol gösteren ilkenin öğeleri için:

Görünürlük elde etmek, tehdit algılamayı yönlendirmek ve savunmayı geliştirmek için analizi kullanma

Bu makalede açıklanmıştır.

Patlama yarıçapı ve segment erişimini en aza indirme

Güvenlik ihlali önleme ve kurtarma altyapısı uygulama makalesinde açıklanmıştır.

Uçtan uca şifrelemeyi doğrulama

Güvenlik ihlali önleme ve kurtarma altyapısı uygulama makalesinde açıklanmıştır.

Bu makalede, güvenlik duruşunuzu zaten modernleştirmiş olduğunuz varsayılır.

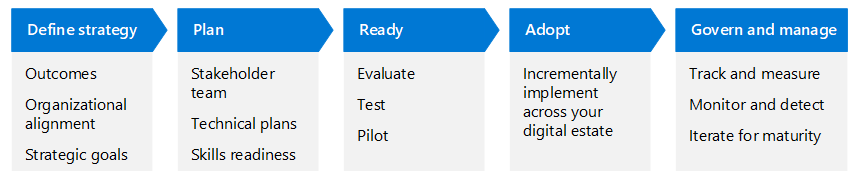

Tehdit korumasını ve XDR'yi uygulamaya yönelik benimseme döngüsü

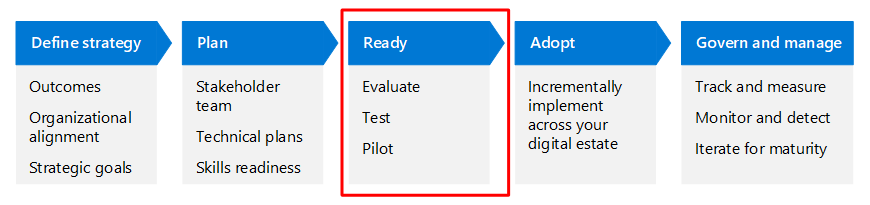

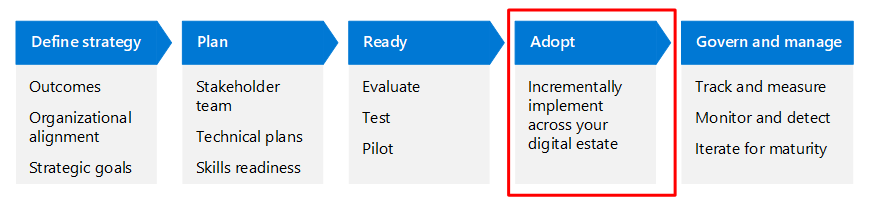

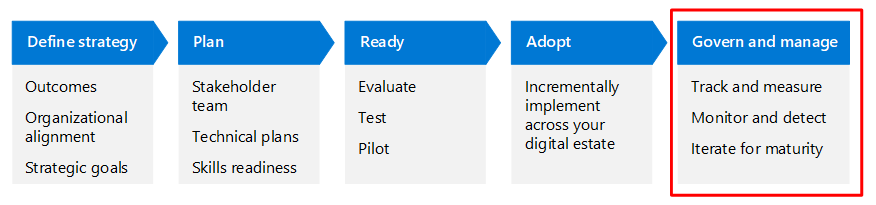

Bu makalede, Azure için Bulut Benimseme Çerçevesi (Strateji tanımlama, Planlama, Hazır, Benimseme ve Yönetme ve yönetme) aynı yaşam döngüsü aşamalarını kullanarak bir ihlal iş senaryosunun iş zararını önleme veya azaltma senaryosunun tehdit koruması ve XDR öğelerinin uygulanması ve Sıfır Güven için uyarlanmış olan XDR öğeleri açıklanmaktadır.

Aşağıdaki tablo, çizimin erişilebilir bir sürümüdür.

| Strateji tanımlama | Planlama | Hazır | Benimseme | yönet ve yönet |

|---|---|---|---|---|

| Sonuç -ları Kuruluş hizalaması Stratejik hedefler |

Paydaş ekibi Teknik planlar Beceri açısından hazır olma durumu |

Değerlendirmek Test Pilot |

Dijital varlığınız genelinde artımlı olarak uygulama | İzleme ve ölçme İzleme ve algılama Vade için yineleme |

Sıfır Güven benimseme çerçevesine genel bakış bölümünde Sıfır Güven benimseme döngüsü hakkında daha fazla bilgi edinin.

"İhlalden kaynaklanan iş hasarını önleme veya azaltma" iş senaryosu hakkında daha fazla bilgi için bkz:

- Genel bakış

- Güvenlik ihlali önleme ve kurtarma altyapısını uygulamanın ek öğeleri

Strateji aşamasını tanımlama

Strateji tanımlama aşaması, çalışmalarımızı tanımlamak ve resmileştirmek için kritik öneme sahiptir; bu senaryonun "Neden?" kısmını resmileştirir. Bu aşamada senaryoyu iş, BT, operasyonel ve stratejik perspektifler aracılığıyla anlayabilirsiniz. Güvenliğin artımlı ve yinelemeli bir yolculuk olduğunu anlayarak senaryoda başarının ölçülecek sonuçlarını tanımlarsınız.

Bu makalede birçok kuruluşla ilgili motivasyonlar ve sonuçlar önerilmektedir. Kuruluşunuz için benzersiz gereksinimlerinize göre stratejiyi güçlendirmek için bu önerileri kullanın.

Tehdit koruması ve XDR uygulama motivasyonları

Tehdit koruması ve XDR'yi uygulamaya yönelik motivasyonlar basittir, ancak kuruluşunuzun farklı bölümleri bu işi yapmak için farklı teşviklere sahiptir. Aşağıdaki tabloda bu motivasyonların bazıları özetlemektedir.

| Alan | Motivasyonlar |

|---|---|

| İş gereksinimleri | Kuruluşunuzun normal iş faaliyetleri gerçekleştirme veya fidye için tutulabilme becerisini etkilemesini veya kesintiye uğramasını önlemek için siber sigorta maliyetini düşürebilir ve mevzuat cezalarını önleyebilirsiniz. |

| BT gereksinimleri | Güvenlik İşlemleri (SecOps) ekibine, işletme için önemli varlıkların güvenliğini sağlamak üzere tümleşik bir savunma araç takımı oluşturma ve koruma konusunda yardımcı olmak. Tümleştirme ve raporlama, varlık sınıfları ve teknolojileri genelinde gerçekleşmelidir ve öngörülebilir güvenlik sonuçları sağlamak için gereken çabayı azaltmalıdır. |

| operasyonel ihtiyaçlar | Proaktif algılama ve saldırılara gerçek zamanlı yanıt yoluyla iş süreçlerinizi çalışır durumda tutmak için. |

| Stratejik ihtiyaçlar | Saldırı hasarlarını ve maliyetlerini en aza indirin ve müşterilerinizin ve iş ortaklarınızın itibarını koruyun. |

Tehdit koruması ve XDR uygulama sonuçları

"Asla güvenme, her zaman doğrulama" Sıfır Güven genel hedefini uygulamak ortamınıza önemli bir koruma katmanı ekler. İlgili tüm ekipler için doğru koruma dengesini elde edebilmeniz için elde etmek istediğiniz sonuçlar konusunda net olmak önemlidir. Aşağıdaki tabloda tehdit koruması ve XDR uygulamak için önerilen hedefler ve sonuçlar sağlanmaktadır.

| Hedefleme | Sonuç |

|---|---|

| İşletme açısından sonuçlar | Tehdit koruması, iş kesintisi, fidye ödemeleri veya yasal para cezalarıyla ilişkili en düşük maliyetlerle sonuçilir. |

| İdare | Tehdit koruması ve XDR araçları dağıtılır ve SecOps süreçleri değişen siber güvenlik ortamı, karşılaşılan tehditler ve olay yanıtının otomasyonu için güncelleştirilir. |

| Kurumsal dayanıklılık | Güvenlik ihlali önleme ve kurtarma ile proaktif tehdit koruması arasında, kuruluşunuz bir saldırıdan hızla kurtulabilir ve gelecekteki saldırı türlerini önleyebilir. |

| Güvenlik | Tehdit koruması, genel güvenlik gereksinimlerinizle ve ilkelerinizle tümleşiktir. |

Plan aşaması

Benimseme planları, Sıfır Güven stratejisinin ilkelerini eyleme dönüştürülebilir bir plana dönüştürür. Kolektif ekipleriniz, teknik çalışmalarını yönlendirmek ve bunları kuruluşunuzun iş stratejisiyle uyumlu hale getirmek için benimseme planını kullanabilir.

Tanımladığınız motivasyonlar ve sonuçlar, iş liderleriniz ve ekiplerinizle birlikte kuruluşunuz için "Neden?" öğesini destekler ve stratejiniz için Kuzey Yıldızı olur. Ardından, hedeflere ulaşmak için teknik planlama geliyor.

Tehdit koruması ve XDR uygulamak için teknik benimseme şunları içerir:

Microsoft tarafından sağlanan XDR araçları paketini ayarlama:

Saldırıları algılamak ve engellemek için olay yanıtı gerçekleştirin.

Tehditleri proaktif bir şekilde avlar.

Bilinen saldırıları otomatik olarak algılayın ve yanıtlayın.

Microsoft Defender XDR ve Microsoft Sentinel'i tümleştirme.

Olay yanıtı ve kurtarma için SecOps işlemlerini ve yordamlarını tanımlama.

Tehdit korumasını ve XDR'yi uygulamak, aşağıdakiler dahil olmak üzere birkaç ilgili etkinliği de içerir:

- XDR araçlarını kullanarak, gerçek kaynaklarınıza saldırmadan önce saldırganları varlıklarını göstermeleri için ayartmak için güvenlik ihlali önleme ve kurtarma makalesinde uyguladığınız hem iş açısından kritik hem de bal deposu kaynaklarınızı izleyin.

- SecOps ekibinizin en son saldırıların ve yöntemlerinin farkında olması için geliştirme.

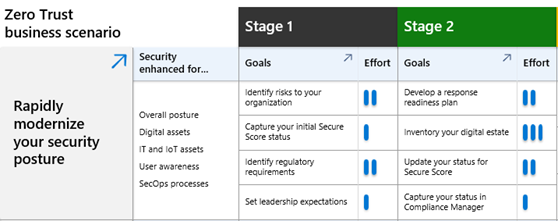

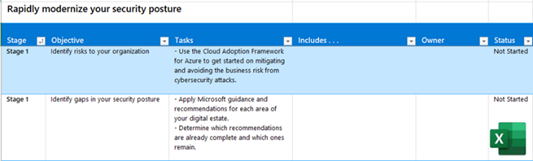

Birçok kuruluş, aşağıdaki tabloda özetlenen bu dağıtım hedeflerine dört aşamalı bir yaklaşım benimseyebilir.

| Aşama 1 | 2. Aşama | 3. Aşama | 4. Aşama |

|---|---|---|---|

| XDR araçlarını açın: - Uç Nokta için Defender - Office 365 için Defender - Microsoft Entra Kimlik Koruması - Kimlik için Defender - Bulut için Defender Uygulamaları Microsoft Defender XDR kullanarak tehditleri araştırma ve yanıtlama |

Bulut için Defender açma SecOps için iç işlemi tanımlama XDR araçlarıyla iş açısından kritik kaynakları ve bal deposu kaynaklarını izleme |

IoT için Defender'u açma Microsoft Sentinel çalışma alanı tasarlama ve XDR sinyallerini alma Tehditleri proaktif olarak avla |

SecOps'yi kuruluşunuzda bir uzmanlık alanı olarak geliştirme SecOps analistlerinizdeki yükü azaltmak için otomasyondan yararlanın |

Bu aşamalı yaklaşım kuruluşunuzda işe yararsa şunları kullanabilirsiniz:

bu indirilebilir PowerPoint slayt destesi , iş liderleri ve diğer paydaşlar için bu aşamalarda ve hedeflerde ilerleme durumunuzu sunmak ve izlemek için. İşte bu iş senaryosunun slaydı.

Sahip atamak ve bu aşamalar, hedefler ve görevleri için ilerleme durumunuzu izlemek için bu Excel çalışma kitabı . İşte bu iş senaryosunun çalışma sayfası.

Kuruluşunuzu anlama

Teknik uygulama için önerilen bu aşamalı yaklaşım, kuruluşunuzu anlama alıştırmasına bağlam sağlamaya yardımcı olabilir.

Her iş senaryosu için Sıfır Güven benimseme yaşam döngüsünün temel adımı, envanteri almayı ve SecOps ekibinizin geçerli durumunu belirlemeyi içerir. Bu iş senaryosu için şunları yapmanız gerekir:

- Geçerli XDR araçlarınızın, bunların tümleştirmesinin ve olay yanıtı için otomasyon kullanımının envanterini oluşturun.

- Olay yanıtınızı ve kurtarma yordamlarınızı ve süreçlerinizi gözden geçirin.

- Honeypot kaynaklarınızın dağıtımını gözden geçirin.

- Güvenlik analistlerinizin hazır olma durumunu ve ek beceri eğitimi veya geliştirmesi gerekip gerekmediğini belirleyin.

Kurumsal planlama ve hizalama

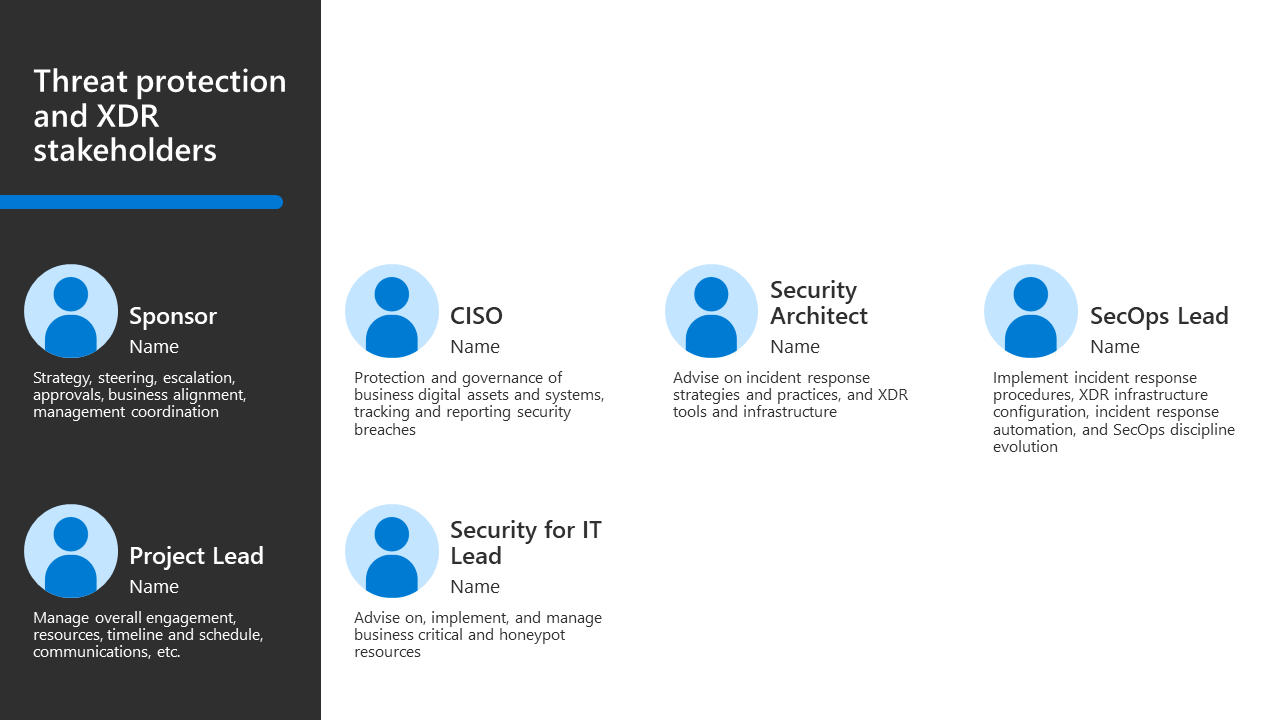

Tehdit koruması ve XDR'yi uygulamaya yönelik teknik çalışmalar, kuruluşunuzun tehdit algılama ve müdahaleden sorumlu olan ve çoğunlukla mevcut tehdit ortamını anlayan ve bir saldırıyı algılamak ve yanıtlamak için XDR araçlarını kullanabilen ön cephe güvenlik analistleri tarafından yönetilen güvenlik ekibidir.

Bu tablo, sonuçları belirlemek ve yönlendirmek için bir sponsorluk programı ve proje yönetimi hiyerarşisi oluştururken önerilen rolleri özetler.

| Program liderleri ve teknik sahipler | Hesap verilebilirlik |

|---|---|

| CISO, CIO veya Veri Güvenliği Direktörü | Yönetici sponsorluğu |

| Veri Güvenliği'nden program lideri | Sonuçları ve ekipler arası işbirliğini yönlendirme |

| Güvenlik Mimarı | Olay yanıtı stratejileri ve uygulamaları, XDR araçları ve altyapısı ve SecOps ekip gelişimi hakkında öneride bulun |

| SecOps müşteri adayı | Kuruluşunuzda olay yanıtı yordamları, XDR altyapı yapılandırması, olay yanıtı otomasyonu ve SecOps uzmanlık alanı uygulama |

| BT müşteri adayı için güvenlik | İş açısından kritik ve honeypot kaynakları hakkında öneride bulunın, uygulayın ve yönetin |

Bu benimseme içeriğine yönelik PowerPoint kaynak destesi, kendi kuruluşunuz için özelleştirebileceğiniz paydaş görünümünü içeren aşağıdaki slaydı içerir.

Teknik planlama ve beceri hazırlığı

Teknik çalışmaya başlamadan önce, Microsoft özellikleri, birlikte nasıl çalıştıklarını ve bu işe yaklaşmak için en iyi yöntemleri öğrenmenizi önerir.

Sıfır Güven ihlal varsaydığından, bir ihlale hazırlanmanız gerekir. Bir ihlalin veya siber saldırının kuruluşunuz üzerindeki etkisini azaltmak için NIST, ISO 27001, CIS veya MITRE tabanlı bir ihlal yanıt çerçevesi benimseyin.

Aşağıdaki tabloda, güvenlik ekiplerinizin beceri kazanmasına yardımcı olmak için çeşitli Microsoft eğitim kaynakları yer almaktadır.

| Kaynak | Açıklama |

|---|---|

| Modül: Microsoft Defender XDR ile olayları azaltma | Microsoft Defender XDR portalının Microsoft Defender XDR ürün ailesi tarafından sunulan olaylara ve uyarılara ilişkin birleşik bir görünümü nasıl sağladığını öğrenin. |

| Öğrenme Yolu: Microsoft Defender XDR kullanarak tehditleri azaltma | Microsoft Defender XDR'de yerleşik düzenleme ve otomasyon ile etki alanları genelinde tehdit verilerini analiz edin ve tehditleri hızla düzeltin. |

| Modül: Modern operasyon uygulamalarıyla güvenilirliğinizi artırın: Olay yanıtı | Etkili olay yanıtının temelleri ve bunu mümkün kılan Azure araçları hakkında bilgi edinin. |

| Modül: Eğitim: Microsoft Sentinel'de güvenlik olayı yönetimi | Microsoft Sentinel olayları ve varlıkları hakkında bilgi edinin ve olayları çözmenin yollarını keşfedin. |

Aşama 1

1. Aşama dağıtım hedefleri, birincil Microsoft XDR araçlarınızı etkinleştirmeyi ve olay yanıtı için araçlardan gelen sinyalleri tek bir portalla tümleyen Microsoft Defender XDR'yi kullanmayı içerir.

XDR araçlarını açma

Kuruluşunuzu cihazlara, kimliklere ve bulut tabanlı uygulamalara yönelik saldırılara karşı korumak için XDR araçlarının temel paketiyle başlayın.

| Kaynak | Açıklama |

|---|---|

| Uç Nokta için Microsoft Defender | Kurumsal ağınızın dizüstü bilgisayarları, telefonları, tabletleri, bilgisayarları, erişim noktalarını, yönlendiricileri ve güvenlik duvarlarını içerebilen cihazlara karşı gelişmiş tehditleri önlemesine, algılamasına, araştırmasına ve yanıtlamasına yardımcı olan kurumsal uç nokta güvenlik platformu. |

| Office 365 için Defender | Microsoft 365 veya Office 365 aboneliğinizle, e-posta, bağlantılar (URL'ler), ekler ve işbirliği araçlarındaki tehditlere karşı koruma sağlayan sorunsuz bir tümleştirme. |

| Microsoft Entra Kimlik Koruması | Kuruluşların kimlik tabanlı riskleri algılamasını, araştırmasını ve düzeltmesini sağlar. Bu kimlik tabanlı riskler, erişim kararları almak için Entra Koşullu Erişim gibi araçlara aktarılabilir veya daha fazla araştırma ve bağıntı için bir güvenlik bilgileri ve olay yönetimi (SIEM) aracına geri beslenebilir. |

| Kimlik için Defender | Kuruluşunuza yönelik gelişmiş tehditleri daha iyi tanımlamanıza, algılamanıza ve araştırmanıza yardımcı olmak için hem şirket içi Active Directory hem de bulut kimliklerinden gelen sinyallerden yararlanır. |

| Bulut için Defender Uygulamaları | SaaS uygulamaları için tam koruma sunarak bulut uygulaması verilerinizi izlemenize ve korumanıza yardımcı olur. |

Microsoft Defender XDR kullanarak tehditleri araştırma ve yanıtlama

Birincil XDR araçlarını etkinleştirdiğinize göre, uyarıları ve olayları analiz etmek ve şüpheli siber saldırılarda olay yanıtı gerçekleştirmek için Microsoft Defender XDR'yi ve portalını kullanmaya başlayabilirsiniz.

| Kaynak | Açıklama |

|---|---|

| Microsoft 365 XDR'yi güvenlik operasyonlarınızla tümleştirme | Microsoft Defender XDR'deki araçların günlük işlemlerini ve yaşam döngüsü yönetimini iyileştirmek için SecOps ekibinizle tümleştirmenizi dikkatle planlayın. |

| Microsoft Defender XDR ile olay yanıtı | Uyarıları ve olayları analiz etmek ve SecOps yordamlarınıza ve süreçlerinize en iyi yöntemleri dahil etmek için Microsoft Defender XDR'yi kullanma. |

| Microsoft Defender XDR ile olayları araştırma | Ağınızı etkileyen uyarıları analiz etme, ne anlama geldiğini anlama ve etkili bir düzeltme planı oluşturabilmeniz için kanıtı harmanlama. |

| Modül: Microsoft Defender XDR ile olayları azaltma | Microsoft Defender XDR portalının Microsoft Defender XDR ürün ailesi tarafından sunulan olaylara ve uyarılara ilişkin birleşik bir görünümü nasıl sağladığını öğrenin. |

| Öğrenme Yolu: Microsoft Defender XDR kullanarak tehditleri azaltma | Microsoft Defender XDR'de yerleşik düzenleme ve otomasyon ile etki alanları genelinde tehdit verilerini analiz edin ve tehditleri hızla düzeltin. |

2. Aşama

Bu aşamada Azure ve şirket içi kaynaklar için ek XDR araçlarını etkinleştirecek, Microsoft tehdit koruması ve XDR hizmetleri için SecOps süreçlerinizi ve yordamlarınızı oluşturacak veya güncelleştirecek ve ihlalin erken aşamalarında siber saldırganları algılamak için iş açısından kritik ve bal deposu kaynaklarınızı izleyeceksiniz.

Bulut için Microsoft Defender açma

Bulut için Microsoft Defender, bulut tabanlı uygulamaları çeşitli siber tehditlere ve güvenlik açıklarına karşı korumak için tasarlanmış buluta özel bir uygulama koruma platformudur (CNAPP). Azure, hibrit bulut ve şirket içi iş yükü koruması ve güvenliği için Bulut için Microsoft Defender kullanın.

| Kaynak | Açıklama |

|---|---|

| Bulut için Microsoft Defender | Belge kümesini kullanmaya başlayın. |

| Bulut için Microsoft Defender için güvenlik uyarıları ve olaylar | Azure, hibrit bulut ve şirket içi iş yükleriniz için olay yanıtı gerçekleştirmek için Bulut için Microsoft Defender Güvenliği'ni kullanın. |

| Modül: Bulut için Microsoft Defender kullanarak güvenlik uyarılarını düzeltme | Azure, hibrit bulut ve şirket içi iş yükleriniz için tehditleri avlamayı ve riskleri düzeltmeyi öğrenin. |

| Öğrenme Yolu: Bulut için Microsoft Defender kullanarak tehditleri azaltma | Azure, hibrit bulut ve şirket içi iş yüklerinizdeki gelişmiş tehditleri algılamayı, araştırmayı ve yanıtlamayı öğrenin. |

SecOps için iç işlemi tanımlama

Microsoft XDR araçları kullanıma sunulana kadar, kullanımlarının SecOps süreçlerinizle ve yordamlarınızla tümleştirildiğinden emin olun.

| Kaynak | Açıklama |

|---|---|

| Olay yanıtına genel bakış | Kuruluşunuzdaki etkin saldırı kampanyalarını proaktif olarak araştırın ve düzeltin. |

| Olay yanıtı planlaması | SecOps ekibinizi siber güvenlik olaylarına yanıt vermeye hazırlamak için bu makaleyi denetim listesi olarak kullanın. |

| Yaygın saldırı olayı yanıtı playbook'ları | Kötü amaçlı kullanıcıların her gün kullandığı yaygın saldırı yöntemleri hakkında ayrıntılı yönergeler için bu makaleleri kullanın. |

| Microsoft 365 XDR'yi güvenlik operasyonlarınızla tümleştirme | Microsoft Defender XDR'deki günlük işlemleri ve yaşam döngüsü yönetim araçlarını iyileştirmek için SecOps ekibinizle tümleştirmenizi dikkatle planlayın. |

| Siber Güvenlik Ekibinizin Hazırlanmasına Yardımcı Olacak Altı Masa Üstü Alıştırması | SecOps ekibinizi hazırlamak için İnternet Güvenliği Merkezi (CIS) tarafından sağlanan bu alıştırmaları kullanın. |

XDR araçlarıyla iş açısından kritik kaynakları ve bal deposu kaynaklarını izleme

Dağıtılan bal deposu kaynaklarınız siber saldırganlar için bir hedef görevi görür ve gerçek hedeflere geçmeden ve iş zararlarına neden olmadan önce etkinliklerini algılamak için kullanılabilir. Tehdit algılama ve tehdit avcılığı işlemlerinizin bir bölümüne hem iş açısından kritik hem de bal deposu kaynaklarınızı izlemeye odaklanın.

| Kaynak | Açıklama |

|---|---|

| Microsoft Defender XDR ile olay yanıtı | İş açısından kritik ve bal deposu kaynaklarınızı etkileyen uyarılarla olayları tespit etmek için Microsoft Defender XDR'yi kullanın. |

| Bulut için Microsoft Defender için güvenlik uyarıları ve olaylar | Azure, hibrit bulut ve şirket içi iş yükleri gibi iş açısından kritik ve bal deposu kaynaklarınız için gelişmiş algılamalar tarafından tetiklenen uyarıları aramak için Bulut için Microsoft Defender kullanın. |

3. Aşama

Bu aşamada IoT için Defender'ı etkinleştirecek, Microsoft Defender XDR'yi Microsoft Sentinel ile tümleştirecek ve ardından tehditleri proaktif olarak avlamak için birleşik tehdit koruması ve XDR altyapısını kullanacaksınız.

IoT için Defender'u açma

Nesnelerin İnterneti (IoT), hem işletim teknolojisi (OT) hem de IoT ağlarını kullanan milyarlarca bağlı cihazı destekler. IoT/OT cihazları ve ağları genellikle özel protokoller kullanılarak oluşturulur ve operasyon zorluklarına güvenlik üzerinden öncelik verebilir. IoT için Microsoft Defender, özellikle IoT ve OT cihazlarını, güvenlik açıklarını ve tehditleri tanımlamak için oluşturulmuş birleşik bir güvenlik çözümüdür.

| Kaynak | Açıklama |

|---|---|

| IoT için Microsoft Defender | Belge kümesini kullanmaya başlayın. |

| Modül: IoT için Microsoft Defender'a giriş | IoT için Defender bileşenleri ve özellikleri ve BUNLARıN OT ve IoT cihaz güvenliği izlemeyi nasıl desteklediği hakkında bilgi edinin. |

| Öğrenme Yolu: IoT için Microsoft Defender kullanarak IoT çözüm güvenliğini geliştirme | IoT çözümünün her düzeyinde geçerli olan güvenlik konuları ve güvenlik sorunlarını en baştan gidermek için yapılandırılabilir Azure hizmetleri ve araçları hakkında bilgi edinin. |

Microsoft Sentinel çalışma alanı tasarlama ve XDR sinyallerini alma

Microsoft Sentinel, güvenlik bilgileri ve olay yönetimi (SIEM) ile güvenlik düzenleme, otomasyon ve yanıt (SOAR) özellikleri sağlayan buluta özel bir çözümdür. Microsoft Sentinel ve Microsoft Defender XDR birlikte kuruluşunuzun modern siber saldırılara karşı savunmasına yardımcı olacak kapsamlı bir çözüm sağlar.

| Kaynak | Açıklama |

|---|---|

| Sıfır Güven için Microsoft Sentinel ve Microsoft Defender XDR uygulama | Sıfır Güven ilkeleri de içeren bu çözüm belgelerini kullanmaya başlayın. |

| Modül: Microsoft Defender XDR'yi Microsoft Sentinel'e Bağlan | Microsoft Defender XDR için Microsoft Sentinel bağlayıcıları tarafından sağlanan yapılandırma seçenekleri ve veriler hakkında bilgi edinin. |

| Microsoft Sentinel çalışma alanınızın mimarisini oluşturma | Microsoft Sentinel çalışma alanlarını tasarlamayı ve uygulamayı öğrenin. |

| Microsoft Sentinel'de veri kaynaklarını alma ve olay algılamayı yapılandırma | Microsoft Sentinel çalışma alanınıza veri alımı için veri bağlayıcılarını yapılandırmayı öğrenin. |

| Modül: Veri bağlayıcılarını kullanarak verileri Microsoft Sentinel'e Bağlan | Microsoft Sentinel için kullanılabilir veri bağlayıcılarına genel bir bakış edinin. |

Tehditleri proaktif olarak avla

Artık XDR ve SIEM altyapınız hazır olduğuna göre SecOps ekibiniz, zaten hasara neden olan saldırılara karşı tepkili hareket etmek yerine inisiyatif alabilir ve ortamınızda devam eden tehditleri proaktif olarak avlayabilir.

| Kaynak | Açıklama |

|---|---|

| Microsoft Defender XDR'de gelişmiş tehdit avcılığı ile proaktif olarak tehditleri avlama | Microsoft Defender XDR ile tehdit avcılığı için ayarlanan belgeleri kullanmaya başlayın. |

| Microsoft Sentinel ile tehditleri avlama | Microsoft Sentinel ile tehdit avcılığı için belge kümesini kullanmaya başlayın. |

| Modül: Microsoft Sentinel ile tehdit avcılığı | Microsoft Sentinel sorgularını kullanarak tehdit davranışlarını proaktif olarak belirlemeyi öğrenin. |

4. Aşama

Bu aşamada, SecOps'u kuruluşunuzda bir disiplin olarak geliştirecek ve bilinen veya önceki saldırılara yönelik olay yanıtlarını otomatikleştirmek için Microsoft Defender XDR ve Microsoft Sentinel'in özelliklerini kullanacaksınız.

SecOps'yi kuruluşunuzda bir uzmanlık alanı olarak geliştirme

Birden çok karmaşık kötü amaçlı olay, öznitelik ve bağlamsal bilgi gelişmiş siber güvenlik saldırılarından oluşur. Bu etkinliklerden hangilerinin şüpheli olarak nitelendirildiğine karar vermek zor bir görev olabilir. Sektörünüzle ilgili bilinen öznitelikler ve anormal etkinliklerle ilgili bilginiz, gözlemlenen bir davranışın şüpheli olup olmadığının ne zaman belirleneceğini bilmenizde temeldir.

SecOps ekibinizi ve disiplininizi olay yanıtı ve kurtarmanın günlük görevlerinin ötesinde geliştirmek için uzmanlar veya üst düzey üyelerin daha büyük tehdit ortamını anlaması ve bu bilgiyi tüm ekibe yayması gerekir.

| Kaynak | Açıklama |

|---|---|

| Microsoft Defender XDR'de tehdit analizi | Kuruluşunuzla en ilgili raporlar için Microsoft Defender XDR portalındaki tehdit analizi panosunu kullanın (oturum açma gerektirir). |

| Microsoft Defender Tehdit Analizi (Defender TI) | Tehdit altyapısı analizi gerçekleştirirken ve tehdit bilgilerini toplarken önceliklendirme, olay yanıtı, tehdit avcılığı, güvenlik açığı yönetimi ve siber tehdit analizi analisti iş akışlarını kolaylaştırmak için bu yerleşik platformu kullanın. |

| Microsoft Güvenlik Blogu | Microsoft Defender XDR ve Microsoft Sentinel için güvenlik tehditleri, yeni özellikler ve güncelleştirmeler hakkında en son bilgileri edinin. |

SecOps analistlerinizdeki yükü azaltmak için otomasyondan yararlanın

Bilinen ve beklenen olayları algılayıp kurtarma amacıyla olay yanıtını otomatikleştirmek ve SecOps ekibinizin tahmin edilmeyen saldırılara ve yeni saldırı yöntemlerine daha iyi odaklanması için Microsoft Defender XDR ve Microsoft Sentinel'in özelliklerini kullanın.

| Kaynak | Açıklama |

|---|---|

| Microsoft Defender XDR'de otomatik araştırma ve yanıt | Microsoft Defender XDR belge kümesini kullanmaya başlayın. |

| Otomatik araştırma ve düzeltme özelliklerini yapılandırma | Cihazlara yönelik saldırılar için Uç Nokta için Microsoft Defender belge kümesini kullanmaya başlayın. |

| Microsoft Sentinel'de playbook'larla tehdit yanıtlarını otomatikleştirme | Microsoft Sentinel'de playbook'ları kullanmaya yönelik belge kümesini kullanmaya başlayın. |

Bulut benimseme planı

Benimseme planı, başarılı bir bulut benimsemesi için temel bir gereksinimdir. Tehdit koruması ve XDR uygulamak için başarılı bir benimseme planının temel öznitelikleri şunlardır:

- Strateji ve planlama uyumlu: Şirket içi ve bulut altyapınızda tehdit koruması ve saldırı kurtarma özelliklerini test etme, pilot uygulama ve dağıtma planlarınızı hazırlarken planlarınızın uyumlu olduğundan emin olmak için stratejinizi ve hedeflerinizi yeniden ziyaret ettiğinizden emin olun. Bu, saldırı algılama ve otomasyona yanıt verme ve kullanımına yönelik hedeflerin öncelik ve hedef kilometre taşlarını içerir.

- Plan yinelemeli: Planınızı kullanıma vermeye başladığınızda XDR ortamınız ve kullandığınız araçlar hakkında birçok şey öğreneceksiniz. Dağıtımınızın her aşamasında, hedeflerle karşılaştırıldığında sonuçlarınızı yeniden ziyaret edin ve planlarda ince ayar yapın. Örneğin, yordamlara ve ilkelere ince ayar yapmak için önceki çalışmaların yeniden ziyaret edilmesi buna dahil olabilir.

- SecOps personelinizi eğitmek iyi planlanmış bir eğitimdir: Güvenlik mimarlarınızdan ön cephe güvenlik analistlerinize kadar herkes tehdit koruması, algılama, azaltma ve kurtarma sorumluluklarıyla başarılı olmak için eğitilir.

Azure için Bulut Benimseme Çerçevesi hakkında daha fazla bilgi için bkz. Bulut benimsemeyi planlama.

Hazır aşama

Planınıza öncelik vermek için bu makalede listelenen kaynakları kullanın. Tehdit koruması ve XDR uygulama çalışmaları, çok katmanlı Sıfır Güven dağıtım stratejinizdeki katmanlardan birini temsil eder.

Bu makalede önerilen aşamalı yaklaşım, tehdit koruması çalışmalarını dijital varlığınız genelinde yöntemsel bir şekilde basamaklandırarak içerir. Bu aşamada, her şeyin hazır olduğundan emin olmak için planın bu öğelerini yeniden ziyaret edin:

- SecOps ekibinize, Microsoft Defender XDR ve Microsoft Sentinel için olay yanıtı işlemlerinde yapılan değişikliklerin yakın olduğu bildirilir

- SecOps ekibiniz belgeler ve eğitim kaynakları hakkında bilgilendirilir

- Tehdit avcılığı yordamları, yönergeler ve otomasyon teknikleri analistler tarafından kullanıma hazırdır

- Baldanlık kaynaklarınız yerinde

Planlama aşamasında sahip olduğunuz ile olmak istediğiniz yer arasındaki boşluk gösterilmiştir. XDR araçlarını ve bunların kullanımını uygulamak ve test etmek için bu aşamayı kullanın. Örneğin, SecOps ekip liderleri şunları yapabilir:

- Geçerli saldırılarda olay yanıtı gerçekleştirmek için Microsoft Defender XDR için XDR araçlarını etkinleştirme ve kullanma

- Veri bağlayıcılarını ve çalışma alanlarını kullanarak Microsoft Defender XDR ve Microsoft Sentinel tümleştirmesini yapılandırma

- SecOps ekip yordamlarını ve işlemlerini tanımlama veya iyileştirme

- Bilinen saldırıları algılamak ve kurtarmak için tehditlerin proaktif tanımlanması ve otomasyon için tehdit avcılığı keşfetme ve test etme

Benimseme aşaması

Microsoft, tehdit koruması ve XDR uygulamak için basamaklı, yinelemeli bir yaklaşım önerir. Bu, sonuçların doğruluğunu artırmaya devam ettikçe stratejinizi ve ilkelerinizi geliştirmenizi sağlar. Sonraki aşamaya başlamadan önce bir aşamanın tamamlanmasını beklemeniz gerekmez. Yol boyunca yineleme yaparsanız her aşamanın öğelerini uygularsanız sonuçlarınız daha etkili olur.

Benimseme aşamanızın ana öğeleri şunlardır:

- Microsoft Defender XDR'yi SecOps ekibinizde devam eden, günlük olay yanıtı iş akışınızın bir parçası yapma.

- Microsoft Sentinel'in özelliklerini Microsoft Defender XDR tümleştirmesi ile kullanma.

- Bilinen saldırıları ele almak için otomasyon uygulama, SecOps ekibinizin tehdit avcılığı gerçekleştirmesini sağlama ve ekibinizin disiplinini ileri görüşlü ve siber saldırılardaki yeni eğilimlere hazırlıklı olacak şekilde geliştirme

Aşamaları yönetme ve yönetme

Kuruluşunuzun tehdit koruması ve XDR altyapısı ile saldırıları algılama becerisinin idaresi yinelemeli bir süreçtir. Uygulama planınızı düşünceli bir şekilde oluşturup SecOps ekibinize dağıtarak bir temel oluşturdunuz. Bu temel için ilk idare planınızı oluşturmaya başlamanıza yardımcı olması için aşağıdaki görevleri kullanın.

| Hedefleme | Görevler |

|---|---|

| İzleme ve ölçme | Olay yanıtı yordamları, tehdit bilgileri toplama ve dağıtma ve otomasyon bakımı gibi kritik eylemler ve sorumluluklar için sahipler atayın. Her eylem için tarihler ve zamanlamalar içeren eyleme dönüştürülebilir planlar oluşturun. |

| İzleme ve algılama | Yaygın veya önceki saldırılar için otomasyon kullanarak Microsoft Defender XDR ve Microsoft Sentinel kullanarak güvenlik tehditlerini yönetin. |

| Vade için yineleme | Riskleri ve siber tehdit ortamını sürekli olarak yeniden değerlendirir ve SecOps yordamlarında, sorumluluklarında, ilkelerinde ve önceliklerinde değişiklikler yapar. |

Sonraki Adımlar

Bu iş senaryosu için:

- İhlallerden kaynaklanan iş hasarlarını önleme veya azaltma

- Güvenlik ihlali önleme ve kurtarma altyapısı uygulama

Sıfır Güven benimseme çerçevesindeki ek makaleler:

- Sıfır Güven benimseme çerçevesine genel bakış

- Güvenlik duruşunuzu hızla modernleştirme

- Uzaktan ve karma çalışmanın güvenliğini sağlama

- Hassas iş verilerini tanımlama ve koruma

- Mevzuat ve uyumluluk gereksinimlerini karşılama

İlerleme izleme kaynakları

Sıfır Güven iş senaryolarından herhangi biri için aşağıdaki ilerleme izleme kaynaklarını kullanabilirsiniz.

| İlerleme izleme kaynağı | Bu size yardımcı olur... | Tasarım:... |

|---|---|---|

Benimseme Senaryosu Planı Aşama Kılavuzu indirilebilir Visio dosyası veya PDF

|

Her iş senaryosu için güvenlik geliştirmelerini ve Plan aşamasının aşamaları ve hedefleri için çaba düzeyini kolayca anlayın. | İş senaryosu proje liderleri, iş liderleri ve diğer paydaşlar. |

| Sıfır Güven benimseme izleyicisi indirilebilir PowerPoint slayt destesi |

Plan aşamasının aşamaları ve hedefleri aracılığıyla ilerlemenizi izleyin. | İş senaryosu proje liderleri, iş liderleri ve diğer paydaşlar. |

İş senaryosu hedefleri ve görevleri indirilebilir Excel çalışma kitabı

|

Sahipliği atayın ve Plan aşamasının aşamaları, hedefleri ve görevleri aracılığıyla ilerleme durumunuzu izleyin. | İş senaryosu proje müşteri adayları, BT müşteri adayları ve BT uygulayıcıları. |

Ek kaynaklar için bkz. değerlendirme ve ilerleme izleme kaynaklarını Sıfır Güven.

Geri Bildirim

Çok yakında: 2024 boyunca, içerik için geri bildirim mekanizması olarak GitHub Sorunları’nı kullanımdan kaldıracak ve yeni bir geri bildirim sistemiyle değiştireceğiz. Daha fazla bilgi için bkz. https://aka.ms/ContentUserFeedback.

Gönderin ve geri bildirimi görüntüleyin