Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Shrnutí: Pokud chcete použít zásady nulová důvěra (Zero Trust) pro virtuální síť centra v Azure, musíte zabezpečit Azure Firewall Premium, nasadit Azure DDoS Protection Standard, nakonfigurovat směrování brány sítě do brány firewall a nakonfigurovat ochranu před hrozbami.

Nejlepším způsobem, jak nasadit virtuální síť VNet v Azure založenou na hubu pro Zero Trust, je použít materiály Azure Landing Zone k nasazení virtuální sítě hubu s plnými funkcemi, a pak ji přizpůsobit vašim specifickým očekáváním ohledně konfigurace.

Tento článek obsahuje postup, jak upravit existující centrální virtuální síť a zajistit, abyste byli připraveni na metodologii Zero Trust. Předpokládá se, že jste použili modul ALZ-Bicep hubNetworking k rychlému nasazení virtuální sítě centra nebo nasazení některé jiné virtuální sítě centra s podobnými prostředky. Použití samostatného centra konektivity propojeného s izolovanými uzly pracoviště je základní vzor v zabezpečených sítích Azure a pomáhá podporovat principy nulové důvěry (Zero Trust).

Tento článek popisuje, jak nasadit hubovou virtuální síť pro Zero Trust mapováním principů Zero Trust těmito způsoby.

| princip nulová důvěra (Zero Trust) | Definice | Setkal jsem se s |

|---|---|---|

| Explicitní ověření | Vždy ověřovat a autorizovat na základě všech dostupných datových bodů. | Pomocí kontroly protokolu TLS (Transport Layer Security) služby Azure Firewall ověřte rizika a hrozby na základě všech dostupných dat. |

| Použití nejméně privilegovaného přístupu | Omezte přístup uživatelů pomocí technologie Just-In-Time a Just-Enough-Access (JIT/JEA), adaptivních zásad založených na rizikech a ochrany dat. | Každá paprsková virtuální síť nemá přístup k jiným paprskům virtuálních sítí, pokud se provoz nesměruje přes bránu firewall. Brána firewall je ve výchozím nastavení nastavená tak, aby odepřela jenom provoz povolený zadanými pravidly. |

| Předpokládat porušení zabezpečení | Omezte rozsah dopadu a segmentaci přístupů. Ověřte komplexní šifrování a využijte analýzy k získání viditelnosti, zjišťování hrozeb a zlepšení ochrany. | V případě ohrožení nebo porušení jedné aplikace nebo úlohy má omezenou schopnost rozložit se kvůli službě Azure Firewall, která provádí kontrolu provozu a přesměrovává povolený provoz. Pouze prostředky v rámci stejné úlohy by byly vystaveny porušení zabezpečení v rámci stejné aplikace. |

Tento článek je součástí série článků, které ukazují, jak aplikovat principy nulová důvěra (Zero Trust) v prostředí v Azure. Tento článek obsahuje informace o konfiguraci hub VNet pro podporu úlohy IaaS v odbočující virtuální síti. Další informace najdete v přehledu použití principů nulová důvěra (Zero Trust) pro Azure IaaS.

Referenční architektura

Následující diagram znázorňuje referenční architekturu. Hub VNet je zvýrazněna červeně. Další informace o této architektuře najdete v přehledu Použití principů nulová důvěra (Zero Trust) na Azure IaaS.

Pro tuto referenční architekturu existuje mnoho způsobů, jak můžete prostředky nasadit v rámci předplatného Azure. Referenční architektura ukazuje doporučení izolovat všechny prostředky pro hub VNet v rámci vyhrazené skupiny prostředků. Prostředky pro paprskovou virtuální síť se také zobrazují pro porovnání. Tento model funguje dobře, pokud za tyto různé oblasti zodpovídají různé týmy.

V diagramu obsahuje virtuální síť centra komponenty pro podporu přístupu k jiným aplikacím a službám v rámci prostředí Azure. Mezi tyto prostředky patří:

- Azure Firewall Premium

- Azure Bastion

- Brána VPN

- DDOS Protection, která by se měla nasadit také do paprskových virtuálních sítí.

Virtuální síť centra poskytuje přístup z těchto komponent k aplikaci založené na IaaS hostované na virtuálních počítačích v paprskové virtuální síti.

Pokyny k uspořádání přechodu na cloud najdete v tématu Správa sladění organizace v rámci architektury přechodu na cloud.

Prostředky nasazené pro virtuální síť centra jsou:

- Virtuální síť Azure

- Azure Firewall se zásadami služby Azure Firewall a veřejnou IP adresou

- Bastion

- Brána VPN s veřejnou IP adresou a směrovací tabulkou

Následující diagram znázorňuje komponenty skupiny prostředků pro virtuální síť centra v předplatném Azure odděleně od předplatného paprskové virtuální sítě. Toto je jeden ze způsobů, jak tyto prvky uspořádat v rámci předplatného. Vaše organizace se může rozhodnout, že je uspořádá jiným způsobem.

V diagramu:

- Prostředky pro virtuální síť centra jsou obsažené ve vyhrazené skupině prostředků. Pokud nasazujete plán Azure DDoS jako součást prostředků, musíte ho zahrnout do skupiny prostředků.

- Prostředky v rámci paprskové virtuální sítě jsou obsaženy v samostatné vyhrazené skupině prostředků.

V závislosti na vašem nasazení si také můžete všimnout, že může být nasazeno pole pro privátní DNS zóny používané pro řešení DNS služby Private Link. Používají se k zabezpečení prostředků PaaS pomocí privátních koncových bodů, které jsou podrobně popsány v budoucí části. Všimněte si, že nasadí bránu VPN Gateway i bránu ExpressRoute. Možná nebudete potřebovat obojí, takže můžete odebrat ten, který není pro váš scénář potřeba, nebo ho během nasazení vypnout.

Co je v tomto článku?

Tento článek poskytuje doporučení pro zabezpečení komponent virtuální sítě hubu v souladu s principy Zero Trust. Následující tabulka popisuje doporučení pro zabezpečení této architektury.

| Krok | Úloha | nulová důvěra (Zero Trust) použité zásady |

|---|---|---|

| 1 | Zabezpečení služby Azure Firewall Premium | Explicitní ověření Použití nejméně privilegovaného přístupu Předpokládat porušení zabezpečení |

| 2 | Nasadit Azure DDoS Protection Standard. | Explicitní ověření Použití nejméně privilegovaného přístupu Předpokládat porušení zabezpečení |

| 3 | Nakonfigurujte směrování síťové brány do brány firewall. | Ověřte explicitně Použití nejméně privilegovaného přístupu Předpokládat porušení zabezpečení |

| 4 | Nakonfigurujte ochranu před hrozbami. | Předpokládat porušení zabezpečení |

Jako součást nasazení budete chtít provést konkrétní výběry, které nejsou výchozím nastavením pro automatizovaná nasazení kvůli jejich dodatečným nákladům. Před nasazením byste měli zkontrolovat náklady.

Provoz centra připojení, jak je nasazeno, stále poskytuje významnou hodnotu pro izolaci a kontrolu. Pokud vaše organizace není připravená nést náklady na tyto pokročilé funkce, můžete nasadit hub s omezenou funkčností a provést tyto úpravy později.

Krok 1: Zabezpečení služby Azure Firewall Premium

Azure Firewall Premium hraje zásadní roli při zabezpečení infrastruktury Azure pro nulová důvěra (Zero Trust).

V rámci nasazení použijte Azure Firewall Premium. To vyžaduje, abyste nasadili vygenerované zásady správy jako zásady premium. Změna na Azure Firewall Premium zahrnuje opětovné vytvoření brány firewall a často také zásad. V důsledku toho začněte se službou Azure Firewall, pokud je to možné, nebo se připravte na aktivity opětovného nasazení, které nahradí stávající bránu firewall.

Proč Azure Firewall Premium?

Azure Firewall Premium poskytuje pokročilé funkce pro kontrolu provozu. Nejdůležitější jsou následující možnosti kontroly protokolu TLS:

- Odchozí kontrola protokolu TLS chrání před škodlivým provozem odesílaným z interního klienta na internet. To pomáhá identifikovat, kdy došlo k porušení zabezpečení klienta, a pokud se pokouší odesílat data mimo vaši síť nebo navázat připojení ke vzdálenému počítači.

- Kontrola protokolu TLS east-West chrání před škodlivým provozem odesílaným z Azure do jiných částí Azure nebo do vašich sítí mimo Azure. To pomáhá identifikovat pokusy o narušení zabezpečení s cílem rozšířit jeho poloměr působení.

- Příchozí kontrola protokolu TLS chrání prostředky v Azure před škodlivými požadavky, které přicházejí mimo síť Azure. Azure Application Gateway s aplikačním firewallem pro webové aplikace poskytuje tuto ochranu.

Pokud je to možné, měli byste pro prostředky použít kontrolu příchozího protokolu TLS. Azure Application Gateway poskytuje ochranu pouze pro provoz HTTP a HTTPS. Nejde ho použít v některých scénářích, například pro ty, které používají provoz SQL nebo RDP. Jiné služby mají často vlastní možnosti ochrany před hrozbami, které by mohly být použity k poskytování explicitních ověřovacích mechanismů pro tyto služby. Přehled standardních hodnot zabezpečení pro Azure vám umožní pochopit možnosti ochrany před hrozbami pro tyto služby.

Azure Application Gateway se nedoporučuje pro centrální virtuální síť (VNet). Místo toho by se měl nacházet ve virtuální síti typu „spoke“ nebo ve vyhrazené virtuální síti. Další informace najdete v tématu Použití principů nulová důvěra (Zero Trust) pro paprskovou virtuální síť v Azure, kde najdete pokyny k paprskové virtuální síti nebo síti nulové důvěryhodnosti pro webové aplikace.

Tyto scénáře mají specifické aspekty digitálního certifikátu. Další informace najdete v tématu Certifikáty Azure Firewall Premium.

Bez kontroly protokolu TLS nemá Azure Firewall žádný přehled o datech, která proudí v šifrovaném tunelu TLS, a proto je méně zabezpečená.

Azure Virtual Desktop například nepodporuje ukončení protokolu SSL. Měli byste zkontrolovat konkrétní úlohy, abyste pochopili, jak zajistit kontrolu protokolu TLS.

Kromě pravidel povolených a zamítnutí definovaných zákazníkem může Azure Firewall dál používat filtrování na základě analýzy hrozeb. Filtrování na základě analýzy hrozeb používá známé špatné IP adresy a domény k identifikaci provozu, který představuje riziko. K tomuto filtrování dochází před jakýmkoli jiným pravidlem, což znamená, že i když byl přístup povolený definovanými pravidly, azure Firewall může provoz zastavit.

Azure Firewall Premium má také rozšířené možnosti filtrování adres URL a filtrování webových kategorií, což umožňuje lepší ladění rolí.

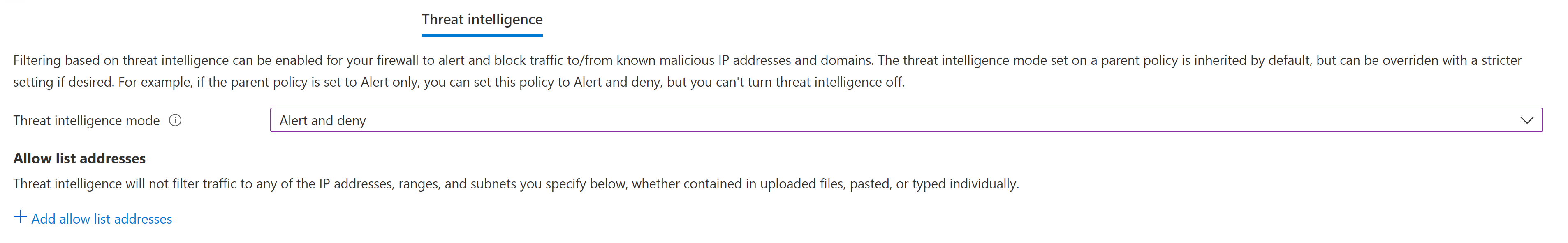

Analýzu hrozeb můžete nastavit tak, aby vás upozorňovala na výstrahu, když dojde k tomuto provozu, ale abyste ji povolili. Pro nulová důvěra (Zero Trust) ji ale nastavte na Odepřít.

Konfigurace služby Azure Firewall Premium pro nulová důvěra (Zero Trust)

Pokud chcete nakonfigurovat Azure Firewall Premium na konfiguraci nulová důvěra (Zero Trust), proveďte následující změny.

Povolení analýzy hrozeb v režimu upozornění a zamítnutí:

- Přejděte do zásad brány firewall a vyberte Analýza hrozeb.

- V režimu analýzy hrozeb vyberte Výstraha a odepřít.

- Zvolte Uložit.

Povolení kontroly protokolu TLS:

- Připravte certifikát k uložení ve službě Key Vault nebo naplánujte automatické vygenerování certifikátu se spravovanou identitou. Tyto možnosti pro certifikáty Azure Firewall Premium si můžete projít a vybrat možnost pro váš scénář.

- Přejděte do zásad brány firewall a vyberte Kontrolu protokolu TLS.

- Vyberte Povoleno.

- Vyberte spravovanou identitu, která generuje certifikáty, nebo vyberte trezor klíčů a certifikát.

- Pak vyberte Uložit.

Povolení systému pro detekci a prevenci neoprávněných vniknutí (IDPS):

- Přejděte do politiky brány firewall a vyberte IDPS.

- Vyberte Upozornění a zakázat.

- Potom vyberte Použít.

Dále budete muset vytvořit pravidlo aplikace pro provoz.

- V zásadách brány firewall přejděte na Pravidla aplikace.

- Vyberte Přidat kolekci pravidel.

- Vytvořte pravidlo aplikace se zdrojem vaší podsítě služby Application Gateway a cílem názvu domény webové aplikace, která je chráněná.

- Ujistěte se, že povolíte kontrolu protokolu TLS.

Další konfigurace

S nakonfigurovanou službou Azure Firewall Premium teď můžete provést následující konfiguraci:

- Nakonfigurujte služby Application Gateway tak, aby směrovali provoz do služby Azure Firewall přiřazením příslušných směrovacích tabulek a podle těchto pokynů.

- Vytvořte upozornění na události brány firewall a její metriky podle těchto pokynů.

- Nasaďte sešit služby Azure Firewall pro vizualizaci událostí.

- V případě potřeby nakonfigurujte filtrování adres URL a kategorií webu. Vzhledem k tomu, že služba Azure Firewall ve výchozím nastavení odmítne, je tato konfigurace nutná jenom v případě, že azure Firewall potřebuje udělit odchozí přístup k internetu široce. Můžete ho použít jako další ověření, abyste zjistili, jestli mají být povolená připojení.

Krok 2: Nasazení služby Azure DDoS Protection Standard

V rámci nasazení budete chtít nasadit standardní zásady služby Azure DDoS Protection. Tím se zvyšuje nulová důvěra (Zero Trust) ochrana poskytovaná na platformě Azure.

Vzhledem k tomu, že vytvořenou zásadu můžete nasadit do existujících prostředků, můžete tuto ochranu přidat po počátečním nasazení bez nutnosti opětovného nasazení prostředků.

Proč Azure DDoS Protection Standard?

Azure DDoS Protection Standard nabízí větší výhody oproti výchozí ochraně DDoS. Pro nulová důvěra (Zero Trust) můžete mít:

- Přístup k sestavám pro zmírnění rizik, protokolům toku a metrikám

- Zásady zmírnění rizik na základě aplikací.

- Přístup k podpoře rychlé odpovědi DDoS, pokud dojde k útoku DDoS

I když automatické zjišťování a automatické zmírnění rizik jsou součástí DDoS Protection Basicu, které je ve výchozím nastavení povolené, jsou tyto funkce k dispozici pouze pro DDoS Standard.

Konfigurace služby Azure DDoS Protection úrovně Standard

Vzhledem k tomu, že pro službu DDoS Protection Standard neexistují žádné konfigurace přímo pro Zero Trust, můžete postupovat podle pokynů pro konkrétní prostředky tohoto řešení.

- Vytvoření plánu ochrany před útoky DDoS

- Konfigurace upozorňování

- Konfigurace protokolování diagnostiky

- Konfigurace telemetrie

V aktuální verzi služby Azure DDoS Protection musíte použít službu Azure DDoS Protection pro každou VNet. Další pokyny najdete v části DDoS Quickstart.

Kromě toho chraňte následující veřejné IP adresy:

- Veřejné IP adresy služby Azure Firewall

- Veřejné IP adresy služby Azure Bastion

- Veřejné IP adresy služby Azure Network Gateway

- Veřejné IP adresy služby Application Gateway

Krok 3: Konfigurace směrování síťové brány na firewall

Po nasazení budete muset nakonfigurovat směrovací tabulky v jednotlivých podsítích, abyste zajistili, že veškerý provoz mezi spoke virtuálními sítěmi a místními (on-premises) sítěmi je kontrolován službou Azure Firewall. Tuto aktivitu můžete provádět v existujícím prostředí bez nutnosti opětovného nasazení, musíte ale vytvořit potřebná pravidla brány firewall, která povolí přístup.

Pokud nakonfigurujete jenom jednu stranu, buď pouze podsítě paprsků nebo pouze podsítě brány, máte asynchronní směrování, které zabraňuje funkčnosti připojení.

Proč směrovat provoz síťové brány do brány firewall?

Klíčovým prvkem Zero Trust je nepředpokládat, že jen proto, něco je ve vašem prostředí, automaticky získává přístup k dalším prostředkům ve stejném prostředí. Výchozí konfigurace často umožňuje směrování mezi prostředky v Azure do místních sítí, které jsou řízeny pouze skupinami zabezpečení sítě.

Směrováním provozu do brány firewall zvýšíte úroveň kontroly a zvýšíte zabezpečení vašeho prostředí. Také jste upozorněni na podezřelou aktivitu a můžete provést akci.

Konfigurace směrování brány

Existují dva hlavní způsoby, jak zajistit směrování provozu brány do brány firewall Azure:

- Nasaďte Azure Network Gateway (pro připojení VPN nebo ExpressRoute) do vyhrazené virtuální sítě (často označované jako tranzitní virtuální síť nebo virtuální síť brány), spárujte ji s centrální virtuální sítí (VNet), a poté vytvořte široké pravidlo směrování, které pokrývá plánované směrování adresních prostorů sítě Azure k bráně firewall.

- Nasaďte bránu sítě Azure ve virtuální síti centra, nakonfigurujte směrování v podsíti brány a pak nakonfigurujte směrování v podsítích paprskové virtuální sítě.

Tato příručka podrobně popisuje druhou možnost, protože je kompatibilní s referenční architekturou.

Poznámka:

Azure Virtual Network Manager je služba, která tento proces zjednodušuje. Pokud je tato služba obecně dostupná, používá se ke správě směrování.

Konfigurace směrování podsítě brány

Pokud chcete nakonfigurovat směrovací tabulku podsítě brány tak, aby předávala interní provoz do služby Azure Firewall, vytvořte a nakonfigurujte novou směrovací tabulku:

Na webu Microsoft Azure Portal přejděte k vytvoření směrovací tabulky .

Umístěte směrovací tabulku do skupiny prostředků, vyberte oblast a zadejte název.

Vyberte Zkontrolovat a vytvořit a pak Vytvořit.

Přejděte do nové směrovací tabulky a vyberte Trasy.

Vyberte Přidat a pak přidejte trasu do jedné z propojených virtuálních sítí:

- Do pole Název trasy zadejte název pole trasy.

- V rozevíracím seznamu Adresní předpona vyberte IP adresy.

- Zadejte adresní prostor paprskové virtuální sítě v poli Cílové IP adresy nebo rozsahy CIDR.

- V rozevíracím seznamu Typ dalšího skoku vyberte Virtuální zařízení.

- Zadejte privátní IP adresu služby Azure Firewall do pole Adresa dalšího segmentu směrování.

- Vyberte Přidat.

Přidružte směrovací tabulku k podsíti brány

- Přejděte do podsítí a vyberte Přidružit.

- V rozevíracím seznamu Virtuální síť vyberte Hub VNet.

- V rozevíracím seznamu Podsíť vyberte GatewaySubnet.

- Vyberte OK.

Následuje příklad.

Brána nyní předává provoz určený pro spoke VNets do služby Azure Firewall.

Konfigurace směrování podsítě spoke

Tento proces předpokládá, že už máte k podsítím paprskové virtuální sítě připojenou směrovací tabulku s výchozí trasou pro přesměrování provozu do služby Azure Firewall. Nejčastěji se toho dosáhne pravidlem, které směruje provoz pro rozsah CIDR 0.0.0.0/0, často nazývaný jako cesta čtyř nul.

Následuje příklad.

Tento proces zakáže šíření tras z brány, což umožňuje výchozí trasu přijímat provoz určený pro místní sítě.

Poznámka:

Prostředky, jako jsou aplikační brány, které pro své fungování vyžadují přístup k internetu, by neměly tuto směrovací tabulku přijímat. Měli by mít vlastní směrovací tabulku, která umožní jejich nezbytné funkce, například to, co je uvedeno v článku Síť nulové důvěryhodnosti pro webové aplikace se službou Azure Firewall a službou Application Gateway.

Konfigurace směrování podsítě spoke:

- Přejděte do směrovací tabulky přidružené k vaší podsíti a vyberte Konfigurace.

- V případě rozšíření tras brány vyberte Ne.

- Zvolte Uložit.

Výchozí trasa nyní směruje provoz určený pro bránu do Azure Firewall.

Krok 4: Konfigurace ochrany před hrozbami

Microsoft Defender for Cloud může chránit virtuální síť centra postavenou na Azure, stejně jako ostatní prostředky z vašeho firemního prostředí IT běžícího v Azure nebo místně.

Microsoft Defender for Cloud je správa stavu cloudu (CSPM) a cloudová ochrana úloh (CWP), která nabízí systém bezpečnostních skóre, který vaší společnosti pomůže vytvořit it prostředí s lepším stavem zabezpečení. Obsahuje také funkce pro ochranu síťového prostředí před hrozbami.

Tento článek podrobně nepopisuje Microsoft Defender for Cloud. Je však důležité vědět, že Microsoft Defender for Cloud funguje na základě zásad platformy Azure a pracuje s daty, která zpracovává v prostoru Log Analytics.

Zásady Azure napíšete v javascriptové notaci objektů (JSON), které budou obsahovat různé analýzy vlastností prostředků Azure, včetně síťových služeb a prostředků. To znamená, že Microsoft Defender pro Cloud může snadno zkontrolovat vlastnost v rámci síťového prostředku a poskytnout doporučení k vašemu předplatnému, jestli jste chráněni před hrozbou nebo vůči ní vystaveni.

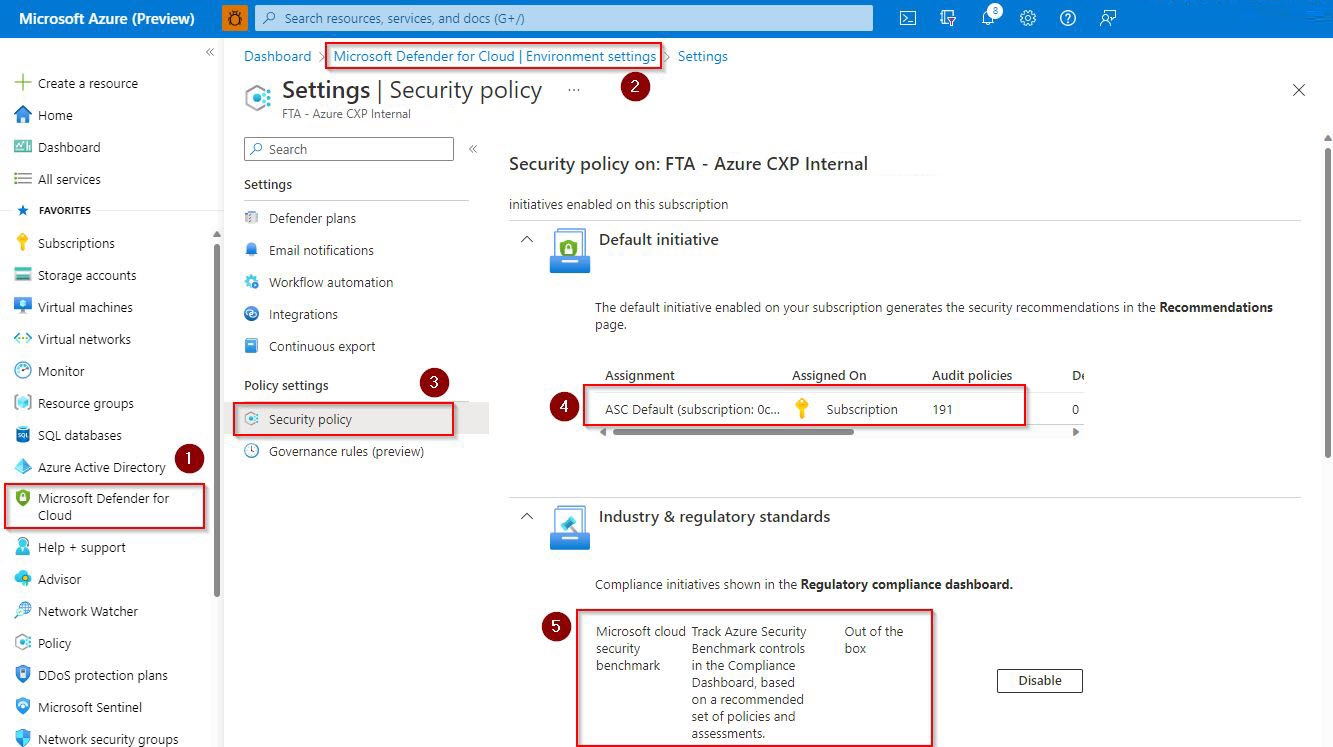

Jak zkontrolovat všechna doporučení k síti dostupná prostřednictvím Microsoft Defenderu pro cloud

Zobrazení všech zásad Azure, které poskytují doporučení pro sítě používaná programem Microsoft Defender for Cloud:

Otevřete Microsoft Defender for Cloud tak, že v nabídce vlevo vyberete ikonu Microsoft Defenderu pro cloud.

Vyberte Nastavení prostředí.

Vyberte Zásady zabezpečení.

Pokud vyberete výchozí nastavení ASC, budete moct zkontrolovat všechny dostupné zásady, včetně zásad, které vyhodnocují síťové prostředky.

Kromě toho existují síťové prostředky vyhodnocené jinými dodržováními právních předpisů, včetně PCI, ISO a srovnávacího testu zabezpečení cloudu Microsoftu. Můžete povolit libovolnou z nich a sledovat doporučení sítě.

Doporučení k síti

Pokud chcete zobrazit některá doporučení sítě na základě srovnávacího testu zabezpečení cloudu Microsoftu, postupujte takto:

Otevřete Microsoft Defender for Cloud.

Vyberte dodržování právních předpisů.

Vyberte srovnávací test cloudového zabezpečení Microsoftu.

Rozbalte NS. Bezpečnost sítě pro přezkoumání doporučené kontroly sítě.

Je důležité pochopit, že Microsoft Defender for Cloud poskytuje další síťová doporučení pro různé prostředky Azure, jako jsou virtuální počítače a úložiště. Tato doporučení můžete zkontrolovat v nabídce vlevo v části Doporučení.

V levé nabídce portálu Microsoft Defender for Cloud vyberte výstrahy zabezpečení a zkontrolujte výstrahy na základě síťových prostředků, abyste se vyhnuli některým typům hrozeb. Tyto výstrahy automaticky generuje Microsoft Defender for Cloud na základě protokolů přijatých v pracovním prostoru služby Log Analytics a monitoruje ho Microsoft Defender for Cloud.

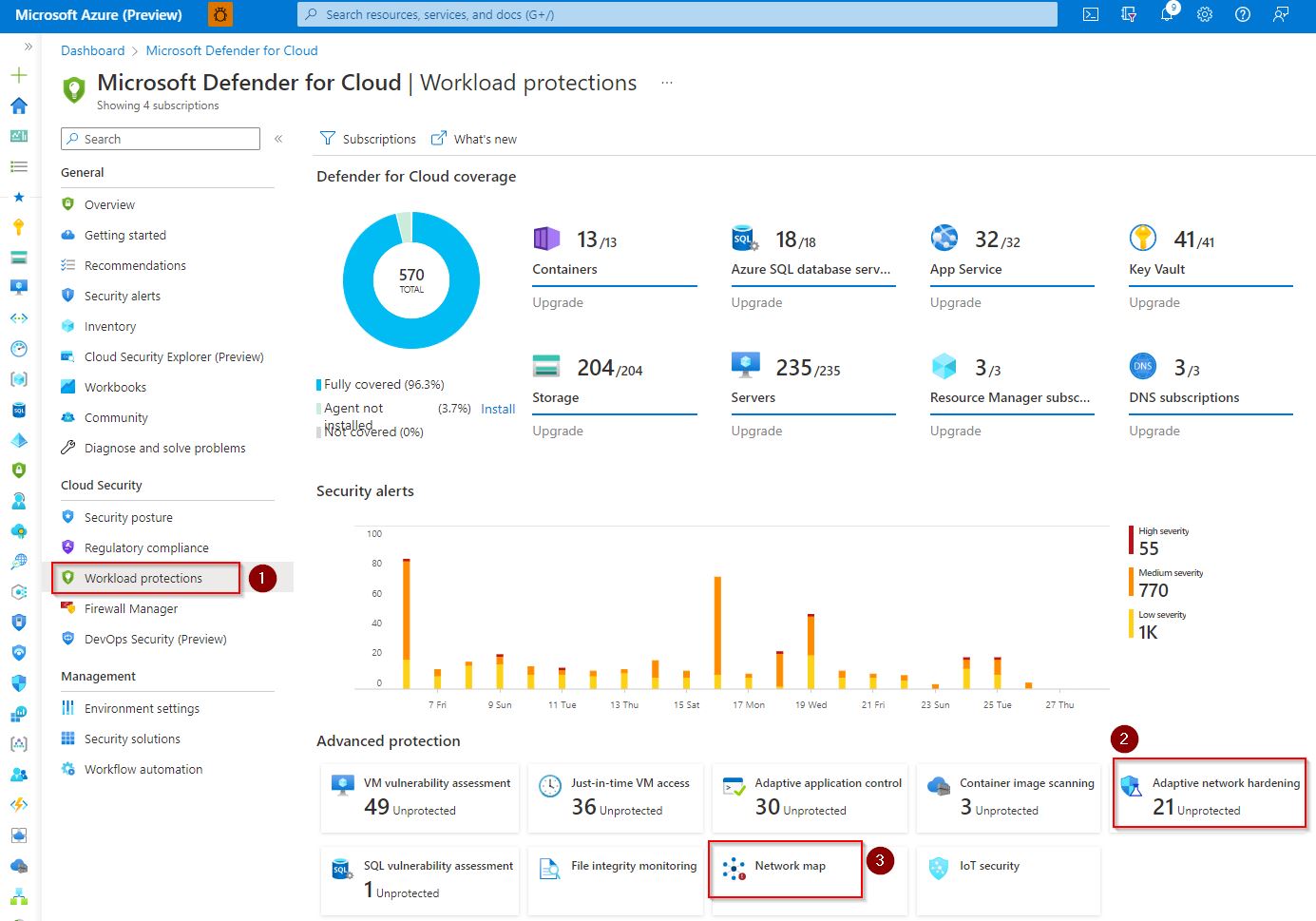

Mapování a posílení zabezpečení síťového prostředí Azure prostřednictvím Microsoft Defenderu pro cloud

Můžete také zkontrolovat možnosti, abyste získali lepší stav zabezpečení tím, že vytvoříte snadné posílení síťového prostředí tím, že namapujete síťové prostředí, abyste lépe porozuměli topologii sítě. Tato doporučení se provádějí prostřednictvím možnosti Ochrana úloh v levém menu, jak je ukázáno zde.

Správa zásad služby Azure Firewall prostřednictvím Microsoft Defenderu pro cloud

Azure Firewall se doporučuje pro virtuální síť centra, jak je popsáno v tomto článku. Microsoft Defender pro cloud může centrálně spravovat více zásad služby Azure Firewall. Kromě zásad služby Azure Firewall budete moct spravovat i další funkce související se službou Azure Firewall, jak je znázorněno tady.

Další informace o tom, jak Microsoft Defender for Cloud chrání vaše síťové prostředí před hrozbami, najdete v tématu Co je Microsoft Defender for Cloud?

Technické ilustrace

Tyto ilustrace jsou repliky referenčních ilustrací v těchto článcích. Stáhněte a přizpůsobte si je pro vlastní organizaci a zákazníky. Logo Contoso nahraďte vlastním logem.

| Položka | Popis |

|---|---|

Stáhnout Visio

Stáhnout Visio Aktualizováno říjen 2024 |

Použití principů nulová důvěra (Zero Trust) na Azure IaaS Tyto ilustrace použijte v těchto článcích: - Přehled - Úložiště Azure - Virtual Machines - Virtuální sítě typu spoke Azure - Virtuální sítě Azure Hubu |

Stáhnout Visio

Stáhnout Visio Aktualizováno říjen 2024 |

Použití principů nulová důvěra (Zero Trust) na Azure IaaS – plakát na jedné stránce Jednostráňový přehled procesu použití principů nulová důvěra (Zero Trust) v prostředích Azure IaaS |

Další technické ilustrace najdete v ilustracích Zero Trust pro IT architekty a implementátory.

Doporučené školení

- Konfigurace služby Azure Policy

- Návrh a implementace zabezpečení sítě

- Konfigurace služby Azure Firewall

- Konfigurace služby VPN Gateway

- Úvod do služby Azure DDoS Protection

- Řešení bezpečnostních hrozeb pomocí Microsoft Defenderu pro cloud

Další školení o zabezpečení v Azure najdete v těchto materiálech v katalogu Microsoftu:

Zabezpečení v Azure | Microsoft Learn

Další kroky

Projděte si tyto další články týkající se uplatňování principů nulová důvěra (Zero Trust) v Azure:

- Přehled Azure IaaS

- Azure Virtual Desktop

- Azure Virtual WAN

- Aplikace IaaS ve službě Amazon Web Services

- Microsoft Sentinel a Microsoft Defender XDR

Reference

V těchto odkazech se dozvíte o různých službách a technologiích uvedených v tomto článku.