Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenDieser Browser wird nicht mehr unterstützt.

Führen Sie ein Upgrade auf Microsoft Edge durch, um die neuesten Features, Sicherheitsupdates und den technischen Support zu nutzen.

In diesem Tutorial erfahren Sie, wie Sie Snowflake in Microsoft Entra ID integrieren. Die Integration von Snowflake in Microsoft Entra ID ermöglicht Folgendes:

Um die Microsoft Entra-Integration mit Snowflake zu konfigurieren, benötigen Sie folgende Elemente:

Hinweis

Diese Integration kann auch über die Microsoft Entra US Government-Cloud-Umgebung verwendet werden. Sie finden diese Anwendung im Microsoft Entra-Anwendungskatalog für die US Government-Cloud. Sie können sie auf die gleiche Weise wie in der öffentlichen Cloud konfigurieren.

In diesem Tutorial konfigurieren und testen Sie das einmalige Anmelden von Microsoft Entra in einer Testumgebung.

Zum Konfigurieren der Integration von Snowflake in Microsoft Entra ID müssen Sie Snowflake aus dem Katalog der Liste mit den verwalteten SaaS-Apps hinzufügen.

Alternativ können Sie auch den Enterprise App Configuration Wizard verwenden. Mit diesem Assistenten können Sie Ihrem Mandanten eine Anwendung hinzufügen, der App Benutzer/Gruppen hinzufügen, Rollen zuweisen sowie die SSO-Konfiguration durchlaufen. Erfahren Sie mehr über Microsoft 365-Assistenten.

Konfigurieren und testen Sie das einmalige Anmelden (SSO) von Microsoft Entra mit Snowflake mithilfe einer Testbenutzerin mit dem Namen B. Simon. Damit SSO funktioniert, muss eine Linkbeziehung zwischen einem Microsoft Entra-Benutzer und dem entsprechenden Benutzer in Snowflake eingerichtet werden.

Führen Sie zum Konfigurieren und Testen des einmaligen Anmeldens (SSO) von Microsoft Entra mit Snowflake die folgenden Schritte aus:

Gehen Sie wie folgt vor, um das einmalige Anmelden von Microsoft Entra zu aktivieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Snowflake>Einmaliges Anmelden.

Wählen Sie auf der Seite SSO-Methode auswählen die Methode SAML aus.

Klicken Sie auf der Seite Einmaliges Anmelden (SSO) mit SAML einrichten auf das Stiftsymbol für Grundlegende SAML-Konfiguration, um die Einstellungen zu bearbeiten.

Führen Sie im Abschnitt Grundlegende SAML-Konfiguration die folgenden Schritte aus, wenn Sie die Anwendung im IDP-initiierten Modus konfigurieren möchten:

a. Geben Sie im Textfeld Bezeichner eine URL im folgenden Format ein: https://<SNOWFLAKE-URL>.snowflakecomputing.com

b. Geben Sie im Textfeld Antwort-URL eine URL im folgenden Format ein: https://<SNOWFLAKE-URL>.snowflakecomputing.com/fed/login

Klicken Sie auf Zusätzliche URLs festlegen, und führen Sie den folgenden Schritt aus, wenn Sie die Anwendung im SP-initiierten Modus konfigurieren möchten:

a. Geben Sie im Textfeld Anmelde-URL eine URL im folgenden Format ein: https://<SNOWFLAKE-URL>.snowflakecomputing.com

b. Geben Sie im Textfeld Abmelde-URL eine URL im folgenden Format ein: https://<SNOWFLAKE-URL>.snowflakecomputing.com/fed/logout.

Hinweis

Hierbei handelt es sich um Beispielwerte. Aktualisieren Sie diese Werte mit den tatsächlichen Werten für Bezeichner, Antwort-URL, Anmelde-URL und Abmelde-URL. Wenden Sie sich an das Kundensupportteam von Snowflake, um diese Werte zu erhalten. Sie können sich auch die Muster im Abschnitt Grundlegende SAML-Konfiguration ansehen.

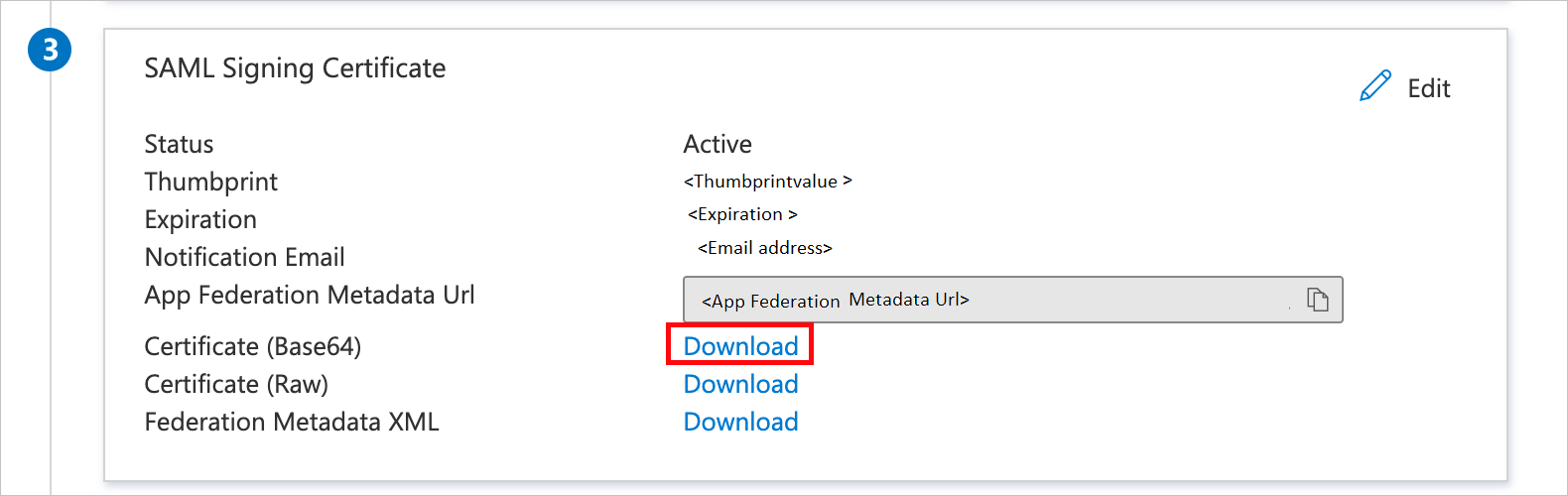

Klicken Sie auf der Seite Einmaliges Anmelden mit SAML einrichten im Abschnitt SAML-Signaturzertifikat auf Herunterladen, um das Ihrer Anforderung entsprechende Zertifikat (Base64) aus den angegebenen Optionen herunterzuladen und auf Ihrem Computer zu speichern.

Kopieren Sie im Abschnitt Snowflake einrichten die entsprechenden URLs gemäß Ihren Anforderungen.

In diesem Abschnitt erstellen Sie einen Testbenutzer mit dem Namen B. Simon.

B.Simon ein.B.Simon@contoso.com.In diesem Abschnitt ermöglichen Sie B. Simon die Verwendung des einmaligen Anmeldens, indem Sie Zugriff auf Snowflake gewähren.

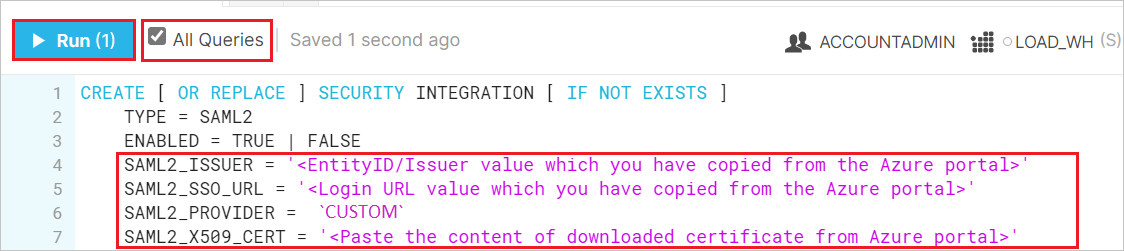

Melden Sie sich in einem anderen Webbrowserfenster als Sicherheitsadministrator bei Snowflake an.

Wechseln Sie die Rolle zu ACCOUNTADMIN, indem Sie auf der Seite oben rechts auf Profil klicken.

Hinweis

Dies ist separat von dem Kontext, den Sie oben rechts unter Ihrem Benutzernamen ausgewählt haben.

Öffnen Sie das heruntergeladene Base64-Zertifikat im Editor. Kopieren Sie den Wert zwischen „-----BEGIN CERTIFICATE-----“ und „-----END CERTIFICATE-----“ und fügen Sie den Inhalt in das SAML2_X509_CERT ein.

Fügen Sie in SAML2_ISSUER den Wert für den Bezeichner ein, den Sie zuvor kopiert haben.

Fügen Sie in SAML2_SSO_URL den Wert für die Anmelde-URL ein, den Sie zuvor kopiert haben.

Geben Sie bei SAML2_PROVIDER einen Wert wie CUSTOM an.

Wählen Sie die Option Alle Abfragen, und klicken Sie auf Ausführen.

CREATE [ OR REPLACE ] SECURITY INTEGRATION [ IF NOT EXISTS ]

TYPE = SAML2

ENABLED = TRUE | FALSE

SAML2_ISSUER = '<EntityID/Issuer value which you have copied>'

SAML2_SSO_URL = '<Login URL value which you have copied>'

SAML2_PROVIDER = 'CUSTOM'

SAML2_X509_CERT = '<Paste the content of downloaded certificate from Azure portal>'

[ SAML2_SP_INITIATED_LOGIN_PAGE_LABEL = '<string_literal>' ]

[ SAML2_ENABLE_SP_INITIATED = TRUE | FALSE ]

[ SAML2_SNOWFLAKE_X509_CERT = '<string_literal>' ]

[ SAML2_SIGN_REQUEST = TRUE | FALSE ]

[ SAML2_REQUESTED_NAMEID_FORMAT = '<string_literal>' ]

[ SAML2_POST_LOGOUT_REDIRECT_URL = '<string_literal>' ]

[ SAML2_FORCE_AUTHN = TRUE | FALSE ]

[ SAML2_SNOWFLAKE_ISSUER_URL = '<string_literal>' ]

[ SAML2_SNOWFLAKE_ACS_URL = '<string_literal>' ]

Wenn Sie eine neue Snowflake-URL mit einem Organisationsnamen als Anmelde-URL verwenden, müssen Sie die folgenden Parameter aktualisieren:

Ändern Sie die Integration, um die Aussteller-URL für Snowflake sowie die ACS-SAML2-URL für Snowflake hinzuzufügen. Weitere Informationen hierzu finden Sie in Schritt 6 in diesem Artikel.

[ SAML2_SNOWFLAKE_ISSUER_URL = '<string_literal>' ]

Ändern von Sicherheitsintegration <your security integration name goes here> set SAML2_SNOWFLAKE_ISSUER_URL = https://<organization_name>-<account name>.snowflakecomputing.com;

[ SAML2_SNOWFLAKE_ACS_URL = '<string_literal>' ]

Ändern von Sicherheitsintegration <your security integration name goes here> set SAML2_SNOWFLAKE_ACS_URL = https://<organization_name>-<account name>.snowflakecomputing.com/fed/login;

Hinweis

Befolgen Sie diese Anleitung, um mehr über das Erstellen einer SAML2-Sicherheitsintegration zu erfahren.

Hinweis

Wenn Sie über ein vorhandenes SSO-Setup mithilfe des saml_identity_providerKontoparameters verfügen, folgen Sie dieser Anleitung, um es zur SAML2-Sicherheitsintegration zu migrieren.

Damit sich Microsoft Entra-Benutzer bei Snowflake anmelden können, müssen sie in Snowflake bereitgestellt werden. Im Fall von Snowflake muss die Bereitstellung manuell ausgeführt werden.

Führen Sie zum Bereitstellen eines Benutzerkontos die folgenden Schritte aus:

Melden Sie sich bei Snowflake als Sicherheitsadministrator an.

Wechseln Sie die Rolle zu ACCOUNTADMIN, indem Sie auf der Seite oben rechts auf Profil klicken.

Erstellen Sie den Benutzer durch Ausführen der folgenden SQL-Abfrage, wobei Sie sicherstellen, dass der „Anmeldename“ auf den Microsoft Entra-Benutzernamen im Arbeitsblatt festgelegt ist, wie unten dargestellt.

use role accountadmin;

CREATE USER britta_simon PASSWORD = '' LOGIN_NAME = 'BrittaSimon@contoso.com' DISPLAY_NAME = 'Britta Simon';

Hinweis

Die manuelle Bereitstellung ist nicht erforderlich, wenn Benutzer und Gruppen mit einer SCIM-Integration bereitgestellt werden. Hier finden Sie Informationen zum Aktivieren der automatischen Bereitstellung für Snowflake.

In diesem Abschnitt testen Sie die Microsoft Entra-Konfiguration für einmaliges Anmelden mit den folgenden Optionen.

Klicken Sie auf Diese Anwendung testen. Dadurch werden Sie zur Anmelde-URL von Snowflake weitergeleitet, wo Sie den Anmeldeflow initiieren können.

Rufen Sie direkt die Snowflake-Anmelde-URL auf, und initiieren Sie den Anmeldeflow.

Sie können auch den Microsoft-Bereich „Meine Apps“ verwenden, um die Anwendung in einem beliebigen Modus zu testen. Beim Klicken auf die Kachel „Snowflake“ in „Meine Apps“ geschieht Folgendes: Wenn Sie den SP-Modus konfiguriert haben, werden Sie zum Initiieren des Anmeldeflows zur Anmeldeseite der Anwendung weitergeleitet. Wenn Sie den IDP-Modus konfiguriert haben, sollten Sie automatisch bei der Snowflake-Instanz angemeldet werden, für die Sie einmaliges Anmelden eingerichtet haben. Weitere Informationen finden Sie unter Meine Apps in Microsoft Entra.

Nachdem Sie überprüft haben, dass SSO funktioniert und in Ihrer Organisation eingeführt wurde, empfehlen wir, den Anwendungszugriff mit lokalen Anmeldeinformationen zu deaktivieren. Dadurch wird sichergestellt, dass Ihre Richtlinien für bedingten Zugriff, MFA usw. vorhanden sind, um Anmeldungen bei Snowflake zu schützen. Lesen Sie die Snowflake-Dokumentation zum Konfigurieren von SSO, und verwenden Sie das ALTER USER-Cmdlet, um Benutzerwörter zu entfernen.

Nach dem Konfigurieren von Snowflake können Sie die Sitzungssteuerung erzwingen, die in Echtzeit vor der Exfiltration und Infiltration vertraulicher Unternehmensdaten schützt. Die Sitzungssteuerung basiert auf bedingtem Zugriff. Erfahren Sie, wie Sie die Sitzungssteuerung mit Microsoft Defender for Cloud Apps erzwingen.

Ereignisse

9. Apr., 15 Uhr - 10. Apr., 12 Uhr

Code the Future with AI and connect with Java peers and experts at JDConf 2025.

Jetzt registrierenTraining

Modul

Durch die Bereitstellung und Überwachung von Unternehmensanwendungen in Azure-Lösungen kann Sicherheit gewährleistet werden. Erfahren Sie, wie Sie lokale und cloudbasierte Apps für Benutzer bereitstellen.

Zertifizierung

Microsoft Certified: Identity and Access Administrator Associate - Certifications

Veranschaulichen der Features von Microsoft Entra ID, um Identitätslösungen zu modernisieren sowie Hybridlösungen und Identitätsgovernance zu implementieren