Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Artikel ini menyediakan pengantar layanan keamanan di Azure yang membantu Anda melindungi data, sumber daya, dan aplikasi di cloud dan memenuhi kebutuhan keamanan bisnis Anda.

Platform Azure

Microsoft Azure adalah platform cloud yang terdiri dari infrastruktur dan layanan aplikasi, dengan layanan data terintegrasi dan analitik tingkat lanjut, serta alat dan layanan pengembang, yang dihosting dalam pusat data cloud publik Microsoft. Pelanggan menggunakan Azure untuk berbagai kapasitas dan skenario, mulai dari komputasi dasar, jaringan, dan penyimpanan, hingga layanan aplikasi seluler dan web, hingga skenario cloud lengkap seperti Internet of Things, dan dapat digunakan dengan teknologi sumber terbuka, dan digunakan sebagai cloud hybrid atau dihosting dalam pusat data pelanggan. Azure menyediakan teknologi cloud sebagai blok penyusun untuk membantu perusahaan menghemat biaya, berinovasi dengan cepat, dan mengelola sistem secara proaktif. Saat Anda membangun, atau memigrasikan aset TI ke penyedia cloud, Anda sedang bergantung pada kemampuan organisasi tersebut untuk melindungi aplikasi dan data Anda dengan layanan dan kontrol yang mereka berikan untuk mengelola keamanan aset berbasis cloud Anda.

Microsoft Azure adalah satu-satunya penyedia komputasi cloud yang menawarkan platform aplikasi yang aman dan konsisten serta infrastruktur sebagai layanan bagi tim untuk bekerja dalam keterampilan cloud dan tingkat kompleksitas proyek yang berbeda, dengan layanan dan analitik data terintegrasi yang mengungkap kecerdasan dari data di mana pun berada, di seluruh platform Microsoft dan non-Microsoft, alat dan kerangka kerja terbuka, yang menyediakan pilihan untuk mengintegrasikan cloud dengan layanan cloud lokal serta menerapkan layanan cloud Azure dalam pusat data lokal. Sebagai bagian dari Microsoft Trusted Cloud, pelanggan mengandalkan Azure untuk keamanan, keandalan, kepatuhan, privasi, dan jaringan orang, mitra, dan proses yang terdepan di industri untuk mendukung organisasi di cloud.

Dengan Microsoft Azure, Anda bisa:

Mempercepat inovasi dengan cloud

Membuat keputusan bisnis & aplikasi dengan wawasan

Bangun dengan bebas dan sebarkan di mana saja

Melindungi bisnis mereka

Mengelola dan mengontrol identitas dan akses pengguna

Azure membantu Anda melindungi informasi pribadi dan bisnis dengan memungkinkan Anda mengelola identitas pengguna dan kredensial serta mengontrol akses.

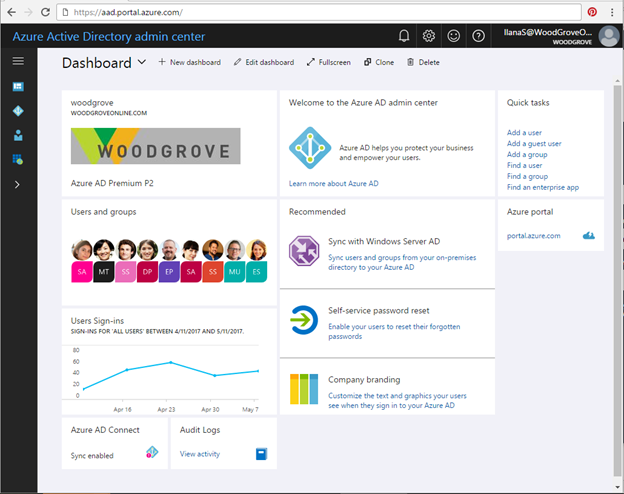

Microsoft Entra ID

Solusi manajemen identitas dan akses Microsoft membantu TI melindungi akses ke aplikasi dan sumber daya di seluruh pusat data perusahaan dan ke cloud, memungkinkan tingkat validasi tambahan seperti autentikasi multifaktor dan kebijakan Akses Bersyar. Memantau aktivitas yang mencurigakan melalui pelaporan keamanan lanjutan, audit, dan pemberitahuan membantu mengurangi potensi masalah keamanan. Microsoft Entra ID P1 atau P2 menyediakan akses menyeluruh ke ribuan aplikasi cloud dan akses ke aplikasi web yang Anda jalankan secara lokal.

Manfaat keamanan ID Microsoft Entra mencakup kemampuan untuk:

Buat dan kelola identitas tunggal untuk tiap pengguna di seluruh perusahaan hibrid Anda, menjaga agar pengguna, grup, dan perangkat tetap sinkron.

Memberikan akses SSO ke aplikasi Anda, termasuk ribuan aplikasi SaaS yang diintegrasi sebelumnya.

Aktifkan keamanan akses aplikasi dengan memberlakukan autentikasi multifaktor berbasis aturan untuk aplikasi lokal dan cloud.

Provisikan akses jarak jauh yang aman ke aplikasi web lokal melalui proksi aplikasi Microsoft Entra.

Berikut ini adalah kemampuan manajemen identitas inti Azure:

Akses menyeluruh

Autentikasi multifaktor

Pemantauan keamanan, pemberitahuan, dan laporan berbasis pembelajaran mesin

Manajemen identitas dan akses pelanggan

Pendaftaran perangkat

Manajemen identitas istimewa

Perlindungan identitas

Akses menyeluruh

Single sign-on (SSO) berarti Anda dapat mengakses semua aplikasi dan sumber daya yang Anda butuhkan untuk melakukan bisnis, dengan masuk hanya sekali menggunakan satu akun pengguna. Setelah masuk, Anda dapat mengakses semua aplikasi yang Anda butuhkan tanpa harus mengautentikasi (misalnya, mengetik kata sandi) untuk kedua kalinya.

Banyak organisasi mengandalkan aplikasi perangkat lunak sebagai layanan (software as a service atau SaaS), seperti Microsoft 365, Box, dan Salesforce, untuk produktivitas pengguna akhir. Secara historis, staf IT perlu membuat dan memperbarui akun pengguna secara individual di setiap aplikasi SaaS, dan pengguna harus mengingat kata sandi untuk setiap aplikasi SaaS.

MICROSOFT Entra ID memperluas Active Directory lokal ke cloud, memungkinkan pengguna untuk menggunakan akun organisasi utama mereka untuk tidak hanya masuk ke perangkat dan sumber daya perusahaan yang bergabung dengan domain mereka, tetapi juga semua aplikasi web dan SaaS yang diperlukan untuk pekerjaan mereka.

Tidak hanya pengguna yang harus mengelola beberapa set nama pengguna dan kata sandi, Anda dapat menyediakan atau membatalkan akses aplikasi secara otomatis, berdasarkan grup organisasi dan status karyawan mereka. MICROSOFT Entra ID memperkenalkan kontrol tata kelola keamanan dan akses yang memungkinkan Anda mengelola akses pengguna secara terpusat di seluruh aplikasi SaaS.

Autentikasi multifaktor

Autentikasi multifaktor Microsoft Entra (MFA) adalah metode autentikasi yang memerlukan penggunaan lebih dari satu metode verifikasi dan menambahkan lapisan keamanan kedua yang penting untuk masuk dan transaksi pengguna. MFA membantu melindungi akses ke data dan aplikasi sambil memenuhi permintaan pengguna untuk proses masuk sederhana. Hal ini memberikan autentikasi yang kuat melalui berbagai opsi verifikasi: panggilan telepon, pesan teks, atau pemberitahuan aplikasi seluler atau kode verifikasi, dan token OAuth pihak ketiga.

Pemantauan keamanan, pemberitahuan, dan laporan berbasis pembelajaran mesin

Pemantauan keamanan, pemberitahuan, dan laporan berbasis pembelajaran mesin yang mengidentifikasi pola akses yang tidak konsisten dapat membantu Anda melindungi bisnis Anda. Anda dapat menggunakan laporan akses dan penggunaan ID Microsoft Entra untuk mendapatkan visibilitas ke dalam integritas dan keamanan direktori organisasi Anda. Dengan informasi ini, admin TI dapat menentukan dengan lebih baik di mana kemungkinan risiko keamanan mungkin terletak sehingga mereka dapat merencanakan secara memadai untuk mengurangi risiko tersebut.

Di portal Microsoft Azure, laporan dikategorikan dengan cara berikut:

Laporan anomali – Berisi peristiwa masuk yang kami temukan sebagai anomali. Tujuan kami adalah untuk membuat Anda menyadari aktivitas tersebut dan memungkinkan Anda menentukan apakah suatu peristiwa mencurigakan.

Laporan aplikasi terintegrasi – memberikan wawasan tentang bagaimana aplikasi cloud digunakan di organisasi Anda. MICROSOFT Entra ID menawarkan integrasi dengan ribuan aplikasi cloud.

Laporan kesalahan – menunjukkan kesalahan yang mungkin terjadi saat memprovisi akun ke aplikasi eksternal.

Laporan khusus pengguna – menampilkan perangkat dan data aktivitas masuk untuk pengguna tertentu.

Log aktivitas – berisi catatan semua peristiwa yang diaudit dalam 24 jam terakhir, 7 hari terakhir, atau 30 hari terakhir, dan perubahan aktivitas grup, serta pengaturan ulang kata sandi dan aktivitas pendaftaran.

Manajemen identitas dan akses pelanggan

Microsoft Entra External ID adalah layanan manajemen identitas global yang dapat diakses dengan sangat baik untuk aplikasi yang ditujukan untuk konsumen dan dapat menangani hingga ratusan juta identitas. Ini dapat diintegrasikan di seluruh platform seluler dan web. Konsumen Anda dapat masuk ke semua aplikasi Anda melalui pengalaman yang dapat disesuaikan menggunakan akun sosial yang ada atau dengan membuat info masuk baru.

Di masa lalu, pengembang aplikasi yang ingin mendaftar dan memasukkan konsumen ke dalam aplikasi mereka akan menulis kode mereka sendiri. Dan mereka akan menggunakan database atau sistem lokal untuk menyimpan nama pengguna dan kata sandi. AZURE Microsoft Entra External ID menawarkan kepada organisasi Anda cara yang lebih baik untuk mengintegrasikan manajemen identitas konsumen ke dalam aplikasi dengan bantuan platform berbasis standar yang aman, dan serangkaian kebijakan yang dapat diperluas.

Saat Anda menggunakan ID Eksternal Microsoft Entra, konsumen Anda dapat mendaftar untuk aplikasi Anda dengan menggunakan akun sosial yang ada (Facebook, Google, Amazon, LinkedIn) atau dengan membuat kredensial baru (alamat email dan kata sandi, atau nama pengguna dan kata sandi).

Pendaftaran perangkat

Pendaftaran perangkat Microsoft Entra adalah fondasi untuk skenario Akses Bersyarat berbasis perangkat. Saat perangkat terdaftar, pendaftaran perangkat Microsoft Entra menyediakan perangkat dengan identitas yang digunakan untuk mengautentikasi perangkat saat pengguna masuk. Perangkat yang diautentikasi dan atribut perangkat kemudian dapat digunakan untuk menerapkan kebijakan Akses Bersyarat untuk aplikasi yang dihosting di cloud dan lokal.

Ketika dikombinasikan dengan solusi manajemen perangkat seluler (MDM) seperti Intune, atribut perangkat di ID Microsoft Entra diperbarui dengan informasi tambahan tentang perangkat. Anda kemudian dapat membuat aturan Akses Bersyarat yang memberlakukan akses dari perangkat untuk memenuhi standar Anda untuk keamanan dan kepatuhan.

Manajemen identitas istimewa

Microsoft Entra Privileged Identity Management memungkinkan Anda mengelola, mengontrol, dan memantau identitas istimewa dan akses ke sumber daya di ID Microsoft Entra serta layanan online Microsoft lainnya seperti Microsoft 365 atau Microsoft Intune.

Pengguna terkadang perlu melakukan operasi hak istimewa di sumber daya Azure atau Microsoft 365, atau di aplikasi SaaS lainnya. Ini sering berarti organisasi harus memberi mereka akses istimewa permanen di ID Microsoft Entra. Akses tersebut adalah risiko keamanan yang berkembang untuk sumber daya yang dihosting cloud, karena organisasi tidak dapat memantau dengan cukup apa yang dilakukan pengguna dengan hak istimewa administrator mereka. Selain itu, jika akun pengguna dengan akses istimewa disusupi, pelanggaran itu dapat memengaruhi keamanan cloud organisasi secara keseluruhan. Microsoft Entra Privileged Identity Management membantu mengatasi risiko ini.

Microsoft Entra Privileged Identity Management memungkinkan Anda:

Lihat pengguna mana yang merupakan admin Microsoft Entra

Mengaktifkan akses administratif "just-in-time" sesuai permintaan ke layanan Microsoft seperti Microsoft 365 dan Intune

Mendapatkan laporan tentang riwayat akses administrator dan perubahan dalam tugas administrator

Mendapatkan pemberitahuan tentang akses ke peran istimewa

Perlindungan identitas

Microsoft Entra ID Protection adalah layanan keamanan yang menyediakan tampilan terkonsolidasi ke dalam deteksi risiko dan potensi kerentanan yang memengaruhi identitas organisasi Anda. Perlindungan Identitas menggunakan kemampuan deteksi anomali ID Microsoft Entra yang ada (tersedia melalui Laporan Aktivitas Anomali ID Microsoft Entra), dan memperkenalkan jenis deteksi risiko baru yang dapat mendeteksi anomali secara real time.

Akses sumber daya yang aman

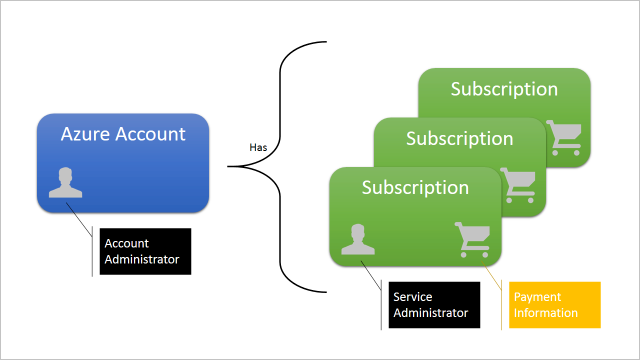

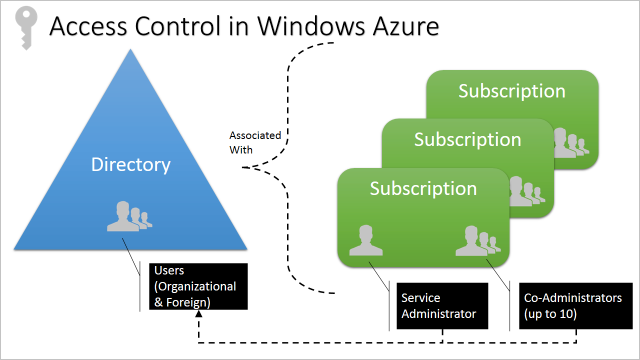

Kontrol akses di Azure dimulai dari perspektif penagihan. Pemilik akun Azure, yang diakses dengan mengunjungi portal Azure, adalah Administrator Akun (AA). Langganan adalah kontainer untuk penagihan, tetapi juga bertindak sebagai batas keamanan: setiap langganan memiliki Administrator Layanan (SA) yang dapat menambahkan, menghapus, dan memodifikasi sumber daya Azure dalam langganan tersebut dengan menggunakan portal Azure. SA default dari langganan baru adalah AA, tetapi AA dapat mengubah SA di portal Azure.

Langganan juga memiliki hubungan dengan direktori. Direktori mendefinisikan set pengguna. Hal ini bisa berupa pengguna dari kantor atau sekolah yang membuat direktori, atau mereka bisa menjadi pengguna eksternal (yaitu Akun Microsoft). Langganan dapat diakses oleh subset pengguna direktori yang telah ditetapkan sebagai Administrator Layanan (SA) atau Co-Administrator (CA); satu-satunya pengecualian adalah bahwa, karena alasan warisan, Akun Microsoft (sebelumnya Windows Live ID) dapat ditetapkan sebagai SA atau CA tanpa hadir dalam direktori.

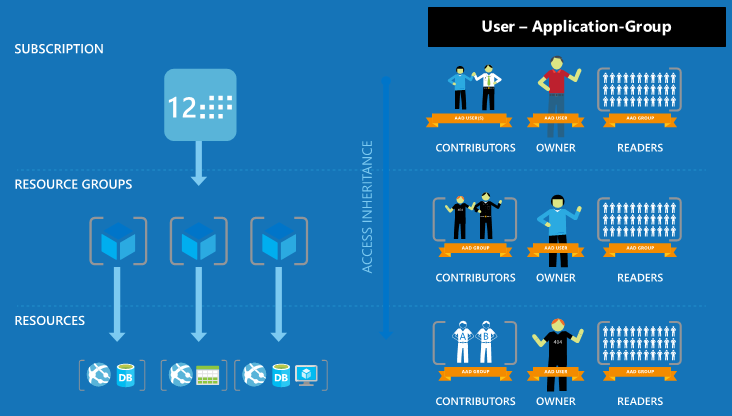

Perusahaan yang berorientasi pada keamanan harus fokus pada memberi karyawan izin yang tepat yang mereka butuhkan. Terlalu banyak izin dapat mengekspos akun kepada penyerang. Terlalu sedikit izin menandakan karyawan tidak dapat menyelesaikan pekerjaan mereka secara efisien. Kontrol akses berbasis peran Azure (Azure RBAC) membantu mengatasi masalah ini dengan menawarkan manajemen akses terperinci untuk Azure.

Dengan menggunakan Azure RBAC, Anda dapat memisahkan tugas dalam tim Anda dan hanya memberikan sejumlah akses kepada pengguna yang mereka butuhkan untuk melakukan pekerjaan mereka. Daripada memberi semua orang izin tidak terbatas di langganan atau sumber daya Azure, Anda dapat mengizinkan hanya beberapa tindakan. Misalnya, Anda dapat menggunakan Azure RBAC untuk mengizinkan satu karyawan mengelola komputer virtual dalam langganan sementara yang lain mengelola database SQL dalam langganan yang sama.

Keamanan dan enkripsi data

Salah satu kunci perlindungan data di cloud adalah memperhitungkan status yang mungkin terjadi, dan kontrol apa yang tersedia untuk status tersebut. Untuk keamanan data Azure dan praktik terbaik enkripsi, rekomendasi berada di sekitar status data berikut.

- Saat tidak aktif: Ini mencakup semua objek penyimpanan informasi, kontainer, dan jenis yang ada secara statis pada media fisik, baik disk magnetik atau optik.

- Dalam transit: Ketika data sedang ditransfer antara komponen, lokasi, atau program, seperti melalui jaringan, di seluruh bus layanan (dari lokal ke cloud dan sebaliknya, termasuk koneksi hibrid seperti ExpressRoute), atau selama proses input/output, itu dianggap sebagai sedang bergerak.

Enkripsi saat tidak aktif

Enkripsi saat tidak aktif dibahas secara rinci di Azure Data Encryption at Rest.

Enkripsi saat transit

Melindungi data saat transit harus menjadi bagian penting dari strategi perlindungan data Anda. Karena data bergerak bolak-balik dari banyak lokasi, rekomendasi umumnya adalah Anda selalu menggunakan protokol SSL/TLS untuk bertukar data di lokasi yang berbeda. Dalam beberapa keadaan, Anda mungkin ingin mengisolasi seluruh saluran komunikasi antara infrastruktur lokal dan cloud menggunakan jaringan privat maya (VPN).

Untuk perpindahan data antara infrastruktur lokal Anda dan Azure, pertimbangkan perlindungan yang sesuai seperti HTTPS atau VPN.

Untuk organisasi yang perlu mengamankan akses dari beberapa stasiun kerja yang terletak di lokal ke Azure, gunakan VPN situs-ke-situs Azure.

Untuk organisasi yang perlu mengamankan akses dari satu stasiun kerja yang terletak di lokal ke Azure, gunakan VPN Titik-ke-Situs.

Himpunan data yang lebih besar dapat dipindahkan melalui tautan WAN berkecepatan tinggi khusus seperti ExpressRoute. Jika memilih untuk menggunakan ExpressRoute, Anda juga dapat mengenkripsi data pada tingkat aplikasi menggunakan SSL/TLS atau protokol lain untuk perlindungan tambahan.

Jika Anda berinteraksi dengan Azure Storage melalui portal Azure, semua transaksi terjadi melalui HTTPS. Storage REST API melalui HTTPS juga dapat digunakan untuk berinteraksi dengan Azure Storage dan Azure SQL Database.

Anda dapat mempelajari selengkapnya tentang opsi Azure VPN dengan membaca artikel Merencanakan dan mendesain untuk VPN Gateway.

Memberlakukan enkripsi data tingkat file

Azure Rights Management (Azure RMS) menggunakan kebijakan enkripsi, identitas, dan otorisasi untuk membantu mengamankan file dan email Anda. Azure RMS berfungsi di beberapa perangkat—ponsel, tablet, dan PC dengan melindungi baik di dalam organisasi maupun di luar organisasi Anda. Kemampuan ini dapat dilakukan karena Azure RMS menambahkan tingkat perlindungan yang tetap ada pada data, bahkan ketika data tersebut meninggalkan batas organisasi Anda.

Mengamankan aplikasi Anda

Meskipun Azure bertanggung jawab untuk mengamankan infrastruktur dan platform yang dijalankan aplikasi Anda, Anda bertanggung jawab untuk mengamankan aplikasi Anda sendiri. Dengan kata lain, Anda perlu mengembangkan, menyebarkan, dan mengelola kode aplikasi dan konten Anda dengan cara yang aman. Tanpa ini, kode aplikasi atau konten Anda masih bisa rentan terhadap ancaman.

Firewall aplikasi web

Firewall aplikasi web (WAF) adalah fitur Application Gateway dan Azure Front Door yang memberikan perlindungan terpusat terhadap aplikasi web Anda dari eksploitasi dan kerentanan umum.

Firewall aplikasi web didasarkan pada aturan dari seperangkat aturan inti OWASP. Aplikasi web semakin menjadi target serangan berbahaya yang mengeksploitasi kerentanan umum yang diketahui. Yang umum di antara eksploitasi ini adalah serangan injeksi SQL, serangan pembuatan skrip lintas situs untuk beberapa nama. Mencegah serangan semacam itu dalam kode aplikasi bisa menjadi tantangan dan mungkin memerlukan pemeliharaan, penambalan, dan pemantauan yang ketat di banyak lapisan topologi aplikasi. Firewall aplikasi web terpusat membantu membuat manajemen keamanan jauh lebih sederhana dan memberikan jaminan yang lebih baik kepada admin aplikasi terhadap ancaman atau gangguan. Solusi WAF juga dapat bereaksi lebih cepat terhadap ancaman keamanan dengan menambal kerentanan yang sudah diketahui di lokasi pusat versus mengamankan masing-masing aplikasi web individu. Gateway aplikasi yang ada dapat dikonversi ke gateway aplikasi yang dengan mudah diaktifkan Firewall Aplikasi Web.

Beberapa kerentanan web umum yang dilindungi firewall aplikasi web meliputi:

Perlindungan injeksi SQL

Perlindungan pembuatan skrip lintas situs

Perlindungan terhadap Serangan Web umum lainnya, seperti injeksi perintah, penyelundupan permintaan HTTP, pemisahan respons HTTP, dan penyertaan file jarak jauh

Perlindungan terhadap pelanggaran protokol HTTP

Perlindungan terhadap anomali protokol HTTP seperti agen pengguna host yang hilang dan menerima header

Pencegahan terhadap bot, perayap, dan pemindai

Pendeteksian kesalahan konfigurasi aplikasi umum (yaitu, Apache, IIS, dll.)

Catatan

Untuk daftar aturan yang lebih rinci dan perlindungannya, lihat seperangkat aturan inti berikut untuk Azure Application Gateway dan Azure Front Door.

Azure menyediakan beberapa fitur yang mudah digunakan untuk membantu mengamankan lalu lintas masuk dan keluar untuk aplikasi Anda. Azure membantu pelanggan mengamankan kode aplikasi mereka dengan menyediakan fungsionalitas yang disediakan secara eksternal untuk memindai kerentanan aplikasi web Anda. Lihat Azure App Services untuk mempelajari selengkapnya.

Azure App Service menggunakan solusi Antimalware yang sama dengan yang digunakan oleh Azure Cloud Services dan Virtual Machines. Untuk mempelajari lebih lanjut tentang ini, lihat dokumentasi Antimalware kami.

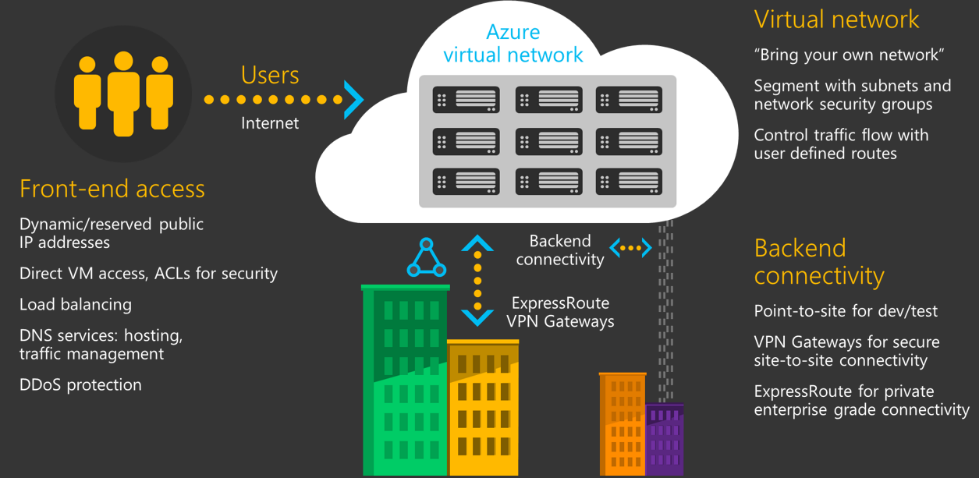

Mengamankan jaringan Anda

Microsoft Azure menyertakan infrastruktur jaringan yang kuat untuk mendukung persyaratan konektivitas aplikasi dan layanan Anda. Konektivitas jaringan mungkin terjadi antara sumber daya yang terletak di Azure, sumber daya lokal dan sumber daya yang dihosting Azure, serta antara ke dan dari Internet dan Azure.

Infrastruktur jaringan Azure memungkinkan Anda menghubungkan sumber daya Azure dengan aman satu sama lain dengan jaringan virtual (VNet). VNet adalah representasi jaringan Anda sendiri di cloud. VNet adalah isolasi logis dari jaringan cloud Azure yang didedikasikan untuk langganan Anda. Anda bisa menyambungkan VNet ke jaringan lokal Anda.

Jika Anda memerlukan kontrol akses tingkat jaringan dasar (berdasarkan alamat IP dan protokol TCP atau UDP), maka Anda dapat menggunakan Kelompok Keamanan Jaringan. Network Security Group (NSG) adalah firewall pemfilteran paket stateful dasar yang memungkinkan Anda mengontrol akses.

Azure Firewall adalah layanan keamanan firewall jaringan cloud-asli dan cerdas yang memberikan perlindungan ancaman untuk beban kerja cloud Anda yang berjalan di Azure. Ini adalah layanan firewall stateful penuh yang dilengkapi dengan ketersediaan tinggi bawaan dan skalabilitas cloud tanpa batas. Firewall ini menyediakan inspeksi lalu lintas timur-barat dan utara-selatan.

Azure Firewall ditawarkan dalam tiga SKU: Dasar, Standar, dan Premium. Azure Firewall Basic menawarkan keamanan yang disederhanakan mirip dengan SKU Standar tetapi tanpa fitur tingkat lanjut. Azure Firewall Standard menyediakan L3-L7 pemfilteran dan umpan inteligensi ancaman langsung dari Microsoft Cyber Security. Azure Firewall Premium menyediakan kemampuan tingkat lanjut termasuk IDPS berbasis tanda tangan untuk memungkinkan deteksi serangan yang cepat dengan mencari pola tertentu.

Jaringan Azure mendukung kemampuan untuk melakukan kustomisasi perilaku perutean untuk lalu lintas jaringan di Azure Virtual Networks Anda. Anda dapat melakukan ini dengan mengonfigurasi ruteUser-Defined di Azure.

Penerowongan paksa adalah mekanisme yang dapat Anda gunakan untuk memastikan bahwa layanan Anda tidak diizinkan untuk memulai koneksi ke perangkat di Internet.

Azure mendukung konektivitas tautan WAN khusus ke jaringan lokal Anda dan Azure Virtual Network dengan ExpressRoute. Tautan antara Azure dan situs Anda menggunakan koneksi khusus yang tidak melalui Internet publik. Jika aplikasi Azure Anda berjalan di beberapa pusat data, Anda dapat menggunakan Azure Traffic Manager untuk merutekan permintaan dari pengguna secara cerdas di seluruh instans aplikasi. Anda juga dapat merutekan lalu lintas ke layanan yang tidak berjalan di Azure jika dapat diakses dari Internet.

Azure juga mendukung konektivitas privat dan aman ke sumber daya PaaS Anda (misalnya, Azure Storage dan SQL Database) dari Azure Virtual Network Anda dengan Azure Private Link. Sumber daya PaaS dipetakan ke titik akhir privat di jaringan virtual Anda. Tautan antara titik akhir privat di jaringan virtual Anda dan sumber daya PaaS Anda menggunakan jaringan backbone Microsoft dan tidak melalui Internet publik. Mengekspos layanan Anda ke internet publik tidak lagi diperlukan. Anda juga dapat menggunakan Azure Private Link untuk mengakses layanan milik pelanggan dan mitra Azure yang dihosting di jaringan virtual Anda. Selain itu, Azure Private Link memungkinkan Anda membuat layanan tautan privat Anda sendiri di jaringan virtual Anda dan mengirimkannya kepada pelanggan Anda secara privat di jaringan virtual mereka. Penyiapan dan pemakaian menggunakan Azure Private Link konsisten di seluruh layanan Azure PaaS, milik pelanggan dan mitra bersama.

Keamanan mesin virtual

Azure Virtual Machines memungkinkan Anda menyebarkan berbagai solusi komputasi dengan cara yang tangkas. Dengan dukungan untuk Microsoft Windows, Linux, Microsoft SQL Server, Oracle, IBM, SAP, dan Azure BizTalk Services, Anda dapat menerapkan beban kerja dan bahasa apa pun di hampir semua sistem operasi.

Dengan Azure, Anda dapat menggunakan perangkat lunak antimalware dari vendor keamanan seperti Microsoft, Symantec, Trend Micro, dan Kaspersky untuk melindungi komputer virtual Anda dari file berbahaya, adware, dan ancaman lainnya.

Microsoft Antimalware untuk Layanan Azure Cloud dan Komputer Virtuals adalah kemampuan perlindungan waktu nyata yang membantu mengidentifikasi dan menghapus virus, spyware, dan perangkat lunak berbahaya lainnya. Microsoft Antimalware menyediakan peringatan yang dapat dikonfigurasi ketika mengetahui perangkat lunak jahat atau yang tidak diinginkan mencoba menginstal dirinya sendiri atau berjalan pada sistem Azure Anda.

Azure Backup adalah solusi yang dapat diskalakan yang melindungi data aplikasi Anda dengan investasi modal nol dan biaya pengoperasian minimal. Kesalahan aplikasi dapat merusak data Anda, dan kesalahan manusia dapat memberikan bug ke dalam aplikasi Anda. Dengan Azure Backup, komputer virtual Anda yang menjalankan Windows dan Linux dilindungi.

Azure Site Recovery membantu mengatur replikasi, failover, dan pemulihan beban kerja dan aplikasi sehingga tersedia dari lokasi sekunder jika lokasi utama Anda tidak berfungsi.

Memastikan kepatuhan: Daftar periksa uji tuntas layanan cloud

Microsoft mengembangkan Daftar Periksa Uji Tanggap Cloud Services untuk membantu organisasi menjalankan uji tanggap saat mereka mempertimbangkan perpindahan ke cloud. Hal ini menyediakan struktur untuk organisasi dengan ukuran dan jenis apa pun — bisnis swasta dan organisasi sektor publik, termasuk pemerintah di semua tingkatan dan organisasi nirlaba — untuk mengidentifikasi kinerja, layanan, manajemen data, dan tujuan dan persyaratan tata kelola mereka sendiri. Hal ini memungkinkan mereka untuk membandingkan penawaran penyedia layanan cloud yang berbeda, pada akhirnya membentuk dasar untuk perjanjian layanan cloud.

Daftar periksa menyediakan kerangka kerja yang menyelaraskan klausul demi klausul dengan standar internasional baru untuk perjanjian layanan cloud, ISO/IEC 19086. Standar ini menawarkan serangkaian pertimbangan terpadu bagi organisasi untuk membantu mereka membuat keputusan tentang adopsi cloud, dan menciptakan kesamaan untuk membandingkan penawaran layanan cloud.

Daftar periksa mempromosikan langkah yang diperiksa secara menyeluruh ke cloud, memberikan panduan terstruktur dan pendekatan yang konsisten dan berulang untuk memilih penyedia layanan cloud.

Adopsi cloud tidak lagi sekadar keputusan teknologi. Karena persyaratan daftar periksa menyentuh setiap aspek organisasi, mereka berfungsi untuk mengadakan semua pembuat keputusan internal utama — CIO dan CISO serta profesional hukum, manajemen risiko, pengadaan, dan kepatuhan. Hal ini meningkatkan efisiensi proses pengambilan keputusan dan keputusan dasar dalam penalaran yang sehat, sehingga mengurangi kemungkinan hambatan yang tidak terduga untuk diadopsi.

Selain itu, daftar periksa:

Memaparkan topik diskusi utama untuk pembuat keputusan di awal proses adopsi cloud.

Mendukung diskusi bisnis menyeluruh tentang peraturan dan tujuan organisasi sendiri untuk privasi, informasi pribadi, dan keamanan data.

Membantu organisasi mengidentifikasi potensi masalah yang dapat memengaruhi proyek cloud.

Menyediakan serangkaian pertanyaan yang konsisten, dengan istilah, definisi, metrik, dan hasil yang sama untuk setiap penyedia, untuk menyederhanakan proses membandingkan penawaran dari berbagai penyedia layanan cloud.

Validasi keamanan infrastruktur dan aplikasi Azure

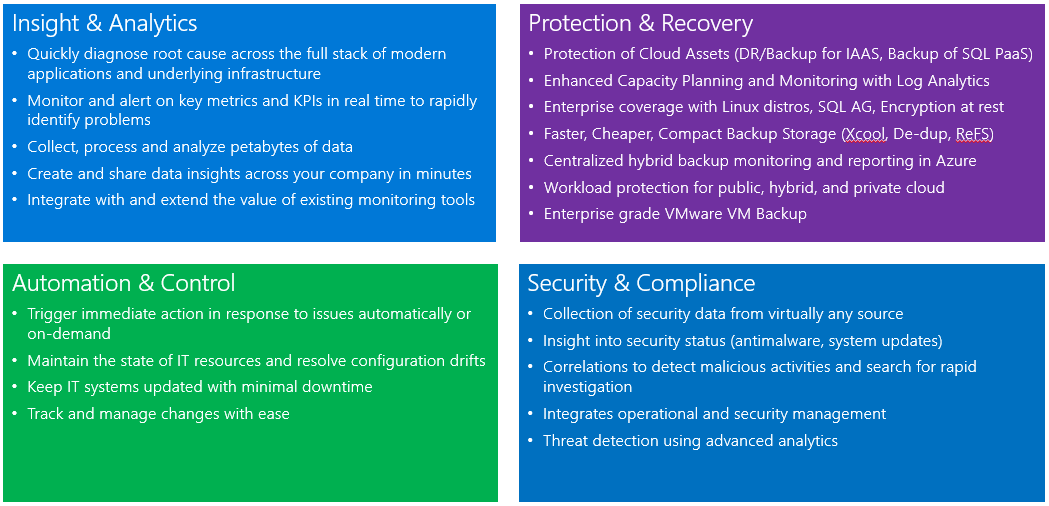

Azure Operational Security mengacu pada layanan, kontrol, dan fitur yang tersedia bagi pengguna untuk melindungi data, aplikasi, dan aset lainnya di Microsoft Azure.

Azure Operational Security dibangun berdasarkan kerangka kerja yang menggabungkan pengetahuan yang diperoleh melalui berbagai kemampuan yang unik untuk Microsoft, termasuk Microsoft Security Development Lifecycle (SDL), program Microsoft Security Response Center, dan kesadaran mendalam tentang lanskap ancaman keamanan siber.

Microsoft Azure Monitor

Azure Monitor adalah solusi manajemen TI untuk cloud hibrid. Digunakan sendiri atau untuk memperluas penyebaran Pusat Sistem yang ada, log Azure Monitor memberi Anda fleksibilitas dan kontrol maksimum untuk manajemen infrastruktur berbasis cloud Anda.

Dengan log Azure Monitor, Anda dapat mengelola instans mana saja di cloud apa pun, termasuk lokal, Azure, AWS, Windows Server, Linux, VMware, dan OpenStack, dengan biaya lebih rendah daripada solusi kompetitif. Dibangun untuk dunia cloud-first, Azure Monitor menawarkan pendekatan baru untuk mengelola perusahaan Anda yang merupakan cara paling hemat dan tercepat untuk memenuhi tantangan bisnis baru dan mengakomodasi beban kerja, aplikasi, dan lingkungan cloud baru.

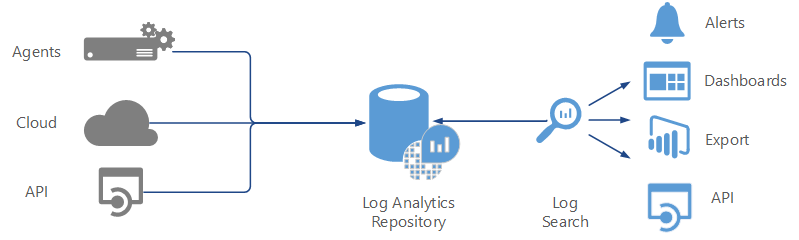

Log Azure Monitor

Log Azure Monitor menyediakan layanan pemantauan dengan mengumpulkan data dari sumber daya terkelola ke repositori pusat. Data ini dapat mencakup peristiwa, data performa, atau data kustom yang disediakan melalui API. Setelah terkumpul, data tersedia untuk memperingatkan, menganalisis, dan mengekspor.

Metode ini memungkinkan Anda untuk menggabungkan data dari berbagai sumber, sehingga Anda dapat menggabungkan data dari layanan Azure Anda dengan lingkungan lokal yang ada. Hal ini juga secara jelas memisahkan pengumpulan data dari tindakan yang diambil pada data tersebut, sehingga semua tindakan tersedia untuk semua jenis data.

Microsoft Sentinel

Microsoft Sentinel adalah solusi manajemen informasi dan peristiwa keamanan (SIEM) dan orkestrasi keamanan, otomatisasi, dan respons (SOAR) yang dapat diskalakan. Microsoft Sentinel memberikan analitik keamanan cerdas dan inteligensi ancaman di seluruh perusahaan, memberikan solusi tunggal untuk deteksi serangan, visibilitas ancaman, perburuan proaktif, dan respons ancaman.

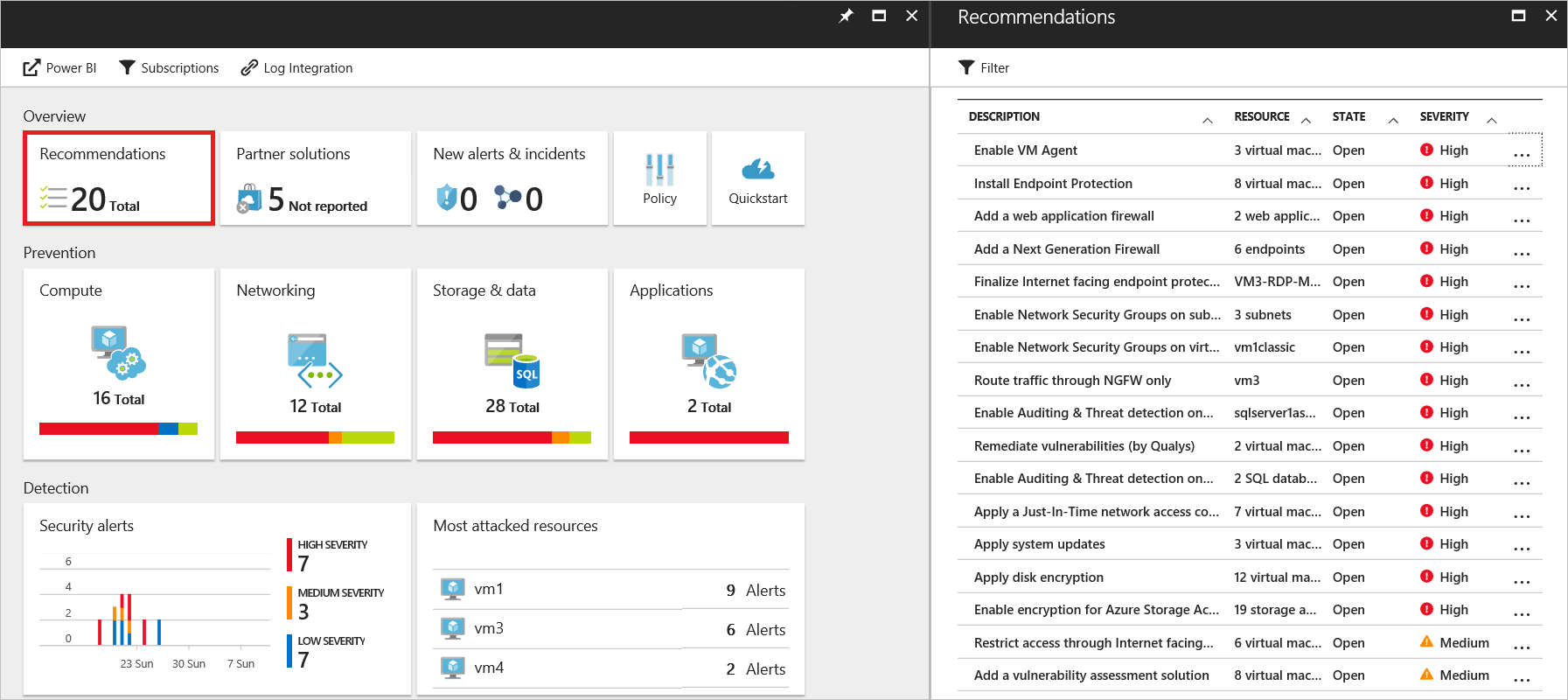

Microsoft Defender untuk Awan

Pertahanan Microsoft untuk Cloud membantu Anda mencegah, mendeteksi, dan merespons ancaman dengan peningkatan visibilitas ke dalam dan kontrol atas keamanan sumber daya Azure Anda. Azure Security Center menyediakan pemantauan keamanan terpadu dan manajemen kebijakan di seluruh langganan Azure Anda, membantu mendeteksi ancaman yang mungkin luput dari perhatian, dan bekerja dengan ekosistem solusi keamanan yang luas.

Pertahanan Microsoft untuk Cloud menganalisis keadaan keamanan sumber daya Azure Anda untuk mengidentifikasi potensi kerentanan keamanan. Daftar rekomendasi memandu Anda melalui proses konfigurasi kontrol yang diperlukan.

Contohnya meliputi:

Menyediakan antimalware untuk membantu mengidentifikasi dan menghapus perangkat lunak berbahaya

Mengonfigurasi grup keamanan jaringan dan aturan untuk mengontrol lalu lintas ke VM

Ketentuan firewall aplikasi web untuk membantu melindungi dari serangan yang menargetkan aplikasi web Anda

Menyebarkan pembaruan sistem yang hilang

Mengatasi konfigurasi OS yang tidak cocok dengan garis besar yang direkomendasikan

Pertahanan Microsoft untuk Cloud secara otomatis mengumpulkan, menganalisis, dan mengintegrasikan data log dari sumber daya Azure Anda, jaringan, dan solusi mitra seperti program antimalware dan firewall. Ketika ancaman terdeteksi, peringatan keamanan akan dibuat. Contohnya termasuk deteksi:

VM yang disusupi yang berkomunikasi dengan alamat IP berbahaya yang diketahui

Malware tingkat lanjut yang terdeteksi oleh pelaporan kesalahan Windows

Serangan brute force terhadap VM

Pemberitahuan keamanan dari program antimalware dan firewall terintegrasi

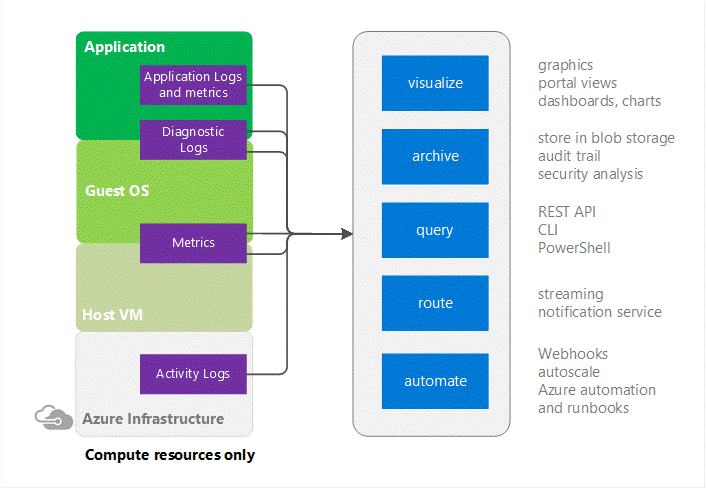

Pemantauan Azure

Azure Monitor menyediakan penunjuk ke informasi tentang jenis sumber daya tertentu. Ini menawarkan visualisasi, kueri, perutean, peringatan, skala otomatis, dan otomatisasi pada data baik dari infrastruktur Azure (Log Aktivitas) dan setiap sumber daya Azure (Log Diagnostik).

Aplikasi cloud bersifat kompleks dan memiliki banyak bagian yang berubah. Pemantauan membuat data memastikan aplikasi Anda tetap berjalan dalam kondisi sehat. Ini juga membantu Anda untuk mencegah potensi masalah atau memecahkan masalah sebelumnya.

Selain itu, Anda dapat menggunakan data pemantauan untuk mendapatkan wawasan mendalam tentang aplikasi Anda. Pengetahuan itu dapat membantu Anda meningkatkan performa atau pemeliharaan aplikasi, atau mengotomatiskan tindakan yang jika tidak memerlukan intervensi manual.

Selain itu, Anda dapat menggunakan data pemantauan untuk mendapatkan wawasan mendalam tentang aplikasi Anda. Pengetahuan itu dapat membantu Anda meningkatkan performa atau pemeliharaan aplikasi, atau mengotomatiskan tindakan yang jika tidak memerlukan intervensi manual.

Mengaudit keamanan jaringan Anda sangat penting untuk mendeteksi kerentanan jaringan dan memastikan kepatuhan dengan keamanan TI dan model tata kelola peraturan. Dengan tampilan Grup Keamanan, Anda dapat mengambil Grup Keamanan Jaringan dan aturan keamanan yang dikonfigurasi, serta aturan keamanan yang efektif. Dengan daftar aturan yang diterapkan, Anda dapat menentukan port yang terbuka dan menilai kerentanan jaringan.

Pengawas watcher

Network Watcher adalah layanan regional yang memungkinkan Anda memantau dan mendiagnosis kondisi di tingkat jaringan di, ke, dan dari Azure. Alat diagnostik dan visualisasi jaringan yang tersedia dengan Network Watcher membantu Anda memahami, mendiagnosis, dan mendapatkan wawasan ke jaringan Anda di Azure. Layanan ini mencakup pengambilan paket, lompatan berikutnya, verifikasi alur IP, tampilan grup keamanan, log aliran NSG. Pemantauan tingkat skenario memberikan tampilan akhir ke akhir sumber daya jaringan yang berbeda dengan pemantauan sumber daya jaringan individual.

Analitik penyimpanan

Storage Analytics dapat menyimpan metrik yang menyertakan statistik transaksi agregat dan data kapasitas tentang permintaan ke layanan penyimpanan. Transaksi dilaporkan pada tingkat operasi API dan pada tingkat layanan penyimpanan, serta kapasitas dilaporkan pada tingkat layanan penyimpanan. Data metrik dapat digunakan untuk menganalisis penggunaan layanan penyimpanan, mendiagnosis masalah dengan permintaan yang dibuat terhadap layanan penyimpanan, dan untuk meningkatkan kinerja aplikasi yang menggunakan layanan.

Application Insights

Application Insights adalah layanan Manajemen Performa Aplikasi (APM) yang dapat diperluas untuk pengembang web di beberapa platform. Gunakan untuk memantau aplikasi web langsung Anda. Application Insights akan secara otomatis mendeteksi anomali dalam performa. Hal ini termasuk alat analitik yang kuat untuk membantu Anda mendiagnosis masalah dan untuk memahami apa yang dilakukan pengguna dengan aplikasi Anda. Application Insights dirancang untuk membantu Anda terus meningkatkan performa dan kegunaan. Aplikasi ini berfungsi untuk aplikasi di berbagai platform termasuk .NET, Node.js dan Java EE, dihosting di lokal atau di cloud. Application Insights terintegrasi dengan proses DevOps Anda, dan memiliki titik koneksi ke berbagai alat pengembangan.

Application Insights memantau:

Tingkat permintaan, waktu respons, dan tingkat kegagalan - Cari tahu halaman mana yang paling populer, pada jam berapa, dan di mana pengguna Anda berada. Melihat halaman mana yang berperforma terbaik. Jika waktu respons dan tingkat kegagalan Anda menjadi tinggi ketika ada lebih banyak permintaan, maka mungkin Anda memiliki masalah pemrosesan sumber daya.

Tingkat dependensi, waktu respons, dan tingkat kegagalan - Cari tahu apakah layanan eksternal memperlambat Anda.

Pengecualian - Analisis statistik agregat, atau pilih instans tertentu dan telusuri jejak tumpukan dan permintaan terkait. Kedua pengecualian server dan browser dilaporkan.

Tampilan halaman dan performa beban - dilaporkan oleh browser pengguna Anda.

Panggilan AJAX dari halaman web - tarif, waktu respons, dan tingkat kegagalan.

Jumlah pengguna dan sesi.

Penghitung kinerja dari komputer server Windows atau Linux Anda, seperti CPU, memori, dan penggunaan jaringan.

Diagnostik host dari Docker atau Azure.

Log jejak diagnostik dari aplikasi Anda - sehingga Anda dapat menghubungkan peristiwa pelacakan dengan permintaan.

Peristiwa dan metrik kustom yang Anda tulis sendiri di kode klien atau server, untuk melacak peristiwa bisnis seperti item yang dijual, atau game yang dimenangkan.

Infrastruktur untuk aplikasi Anda biasanya terdiri dari banyak komponen - mungkin komputer virtual, akun penyimpanan, dan jaringan virtual, atau aplikasi web, database, server database, dan layanan pihak ketiga. Anda tidak melihat komponen-komponen ini sebagai entitas terpisah, sebaliknya Anda melihatnya sebagai bagian terkait dan saling diperlukan dari satu entitas. Anda ingin menyebarkan, mengelola, dan memantaunya sebagai grup. Azure Resource Manager memungkinkan Anda bekerja dengan sumber daya dalam solusi Anda sebagai grup.

Anda dapat menyebarkan, memperbarui, atau menghapus semua sumber daya untuk aplikasi Anda dalam satu operasi terkoordinasi. Anda menggunakan templat untuk penyebaran dan templat tersebut dapat berfungsi untuk lingkungan yang berbeda seperti pengujian, penahapan, dan produksi. Resource Manager menyediakan fitur keamanan, audit, dan penandaan untuk membantu Anda mengelola sumber daya setelah penyebaran.

Manfaat menggunakan Resource Manager

Resource Manager memberikan beberapa manfaat:

Anda dapat menyebarkan, mengelola, dan memantau semua sumber daya untuk solusi Anda sebagai grup, daripada menangani sumber daya ini satu per satu.

Anda dapat menyebarkan solusi Anda secara berulang sepanjang siklus hidup pengembangan dan Anda dapat yakin bahwa sumber daya yang disebarkan dalam kondisi yang konsisten.

Anda dapat mengelola infrastruktur Anda melalui templat deklaratif daripada skrip.

Anda dapat menentukan dependensi antar sumber daya sehingga sumber daya disebarkan dalam urutan yang tepat.

Anda dapat menerapkan kontrol akses ke semua layanan di grup sumber daya Anda karena kontrol akses berbasis peran Azure (Azure RBAC) terintegrasi secara asli ke dalam platform manajemen.

Anda dapat menerapkan tag ke sumber daya untuk menata semua sumber daya dalam langganan Anda secara logis.

Perjelas tagihan organisasi Anda dengan menampilkan biaya untuk sekelompok sumber daya yang berbagi tag yang sama.

Catatan

Resource Manager menyediakan cara baru untuk menyebarkan dan mengelola solusi Anda. Jika Anda menggunakan model penyebaran sebelumnya dan ingin mempelajari tentang perubahan, lihat Memahami Penyebaran Resource Manager dan penyebaran klasik.

Langkah selanjutnya

Tolok ukur keamanan cloud Microsoft menyertakan kumpulan rekomendasi keamanan yang dapat Anda gunakan untuk membantu mengamankan layanan yang Anda gunakan di Azure.