Vysvětlení oprávnění ke sdílené složce NAS ve službě Azure NetApp Files

Azure NetApp Files nabízí několik způsobů zabezpečení dat NAS. Jedním z aspektů tohoto zabezpečení je oprávnění. V NAS je možné oprávnění rozdělit do dvou kategorií:

- Omezte přístupová oprávnění , kdo může připojit svazek NAS. Systém souborů NFS řídí přístupová oprávnění ke sdílení prostřednictvím IP adresy nebo názvu hostitele. Smb to řídí prostřednictvím seznamů řízení přístupu uživatelů a skupin (ACL).

- Oprávnění přístupu k souborům omezují, co můžou uživatelé a skupiny dělat, když je připojený svazek NAS. Oprávnění k přístupu k souborům se použijí u jednotlivých souborů a složek.

Oprávnění Azure NetApp Files spoléhají na standardy NAS a zjednodušují proces svazků NAS zabezpečení pro správce a koncové uživatele se známými metodami.

Poznámka

Pokud jsou u sdílených složek a souborů uvedená konfliktní oprávnění, použije se nejvíce omezující oprávnění. Pokud má například uživatel přístup jen pro čtení na úrovni sdílené složky a úplné řízení na úrovni souboru , uživatel získá přístup pro čtení na všech úrovních.

Počáteční vstupní bod, který se má zabezpečit v prostředí NAS, je přístup k samotné sdílené složce. Ve většině případů by měl být přístup omezen jenom na uživatele a skupiny, které potřebují přístup ke sdílené složce. S oprávněními ke sdílení přístupu můžete uzamknout, kdo může sdílenou složku dokonce připojit na prvním místě.

Vzhledem k tomu, že nejvíce omezující oprávnění přepíší ostatní oprávnění a sdílená složka je hlavním vstupním bodem svazku (s nejmenšími řízeními přístupu), měla by oprávnění ke sdílení dodržovat logiku trychtýře, kde sdílená složka umožňuje více přístupu než podkladové soubory a složky. Trychtýřová logika se řídí podrobnějšími a omezujícími ovládacími prvky.

Svazky ve službě Azure NetApp Files se sdílejí s klienty NFS exportem cesty, která je přístupná klientovi nebo sadě klientů. NFSv3 i NFSv4.x používají stejnou metodu k omezení přístupu ke sdílené složce NFS ve službě Azure NetApp Files: zásady exportu.

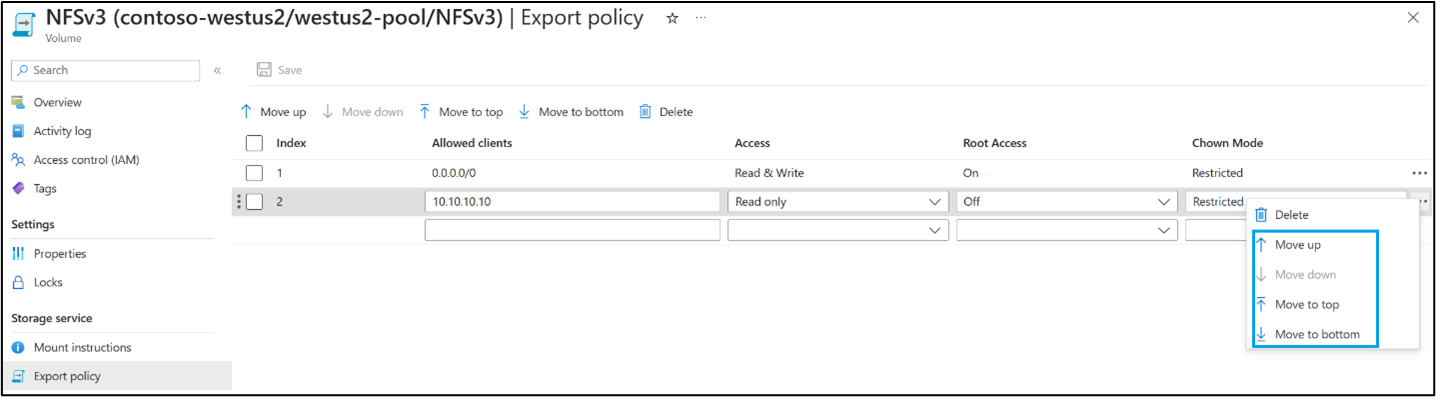

Zásada exportu je kontejner pro sadu pravidel přístupu, která jsou uvedena v pořadí podle požadovaného přístupu. Tato pravidla řídí přístup ke sdíleným složkám NFS pomocí IP adres klienta nebo podsítí. Pokud klient není uvedený v pravidle zásad exportu ( povolení nebo explicitní odepření přístupu), nemůže tento klient připojit export nfs. Vzhledem k tomu, že pravidla se čtou v sekvenčním pořadí, platí, že pokud se u klienta použije více omezující pravidlo zásad (například prostřednictvím podsítě), pak se načte a použije jako první. Další pravidla zásad, která umožňují více přístupu, se ignorují. Tento diagram znázorňuje klienta s IP adresou 10.10.10.10, který získává přístup jen pro čtení ke svazku, protože podsíť 0.0.0.0/0 (každý klient v každé podsíti) je nastavený jen pro čtení a je uvedený jako první v zásadách.

Při vytváření svazku Azure NetApp Files existuje několik možností konfigurovatelných pro řízení přístupu ke svazkům NFS.

- Index: Určuje pořadí, ve kterém se vyhodnotí pravidlo zásad exportu. Pokud klient spadá do více pravidel v zásadách, pak se první příslušné pravidlo vztahuje na klienta a následná pravidla se ignorují.

- Povolené klienty: Určuje, na které klienty se pravidlo vztahuje. Tato hodnota může být IP adresa klienta, čárkami oddělený seznam IP adres nebo podsíť včetně více klientů. Hodnoty názvu hostitele a netgroup se v Azure NetApp Files nepodporují.

- Přístup: Určuje úroveň přístupu povolenou pro uživatele, kteří nejsou root. U svazků NFS bez povoleného protokolu Kerberos jsou tyto možnosti: jen pro čtení, čtení a zápis nebo bez přístupu. U svazků s povoleným protokolem Kerberos jsou tyto možnosti: Kerberos 5, Kerberos 5i nebo Kerberos 5p.

- Kořenový přístup: Určuje, jak se uživatel kořenového uživatele zpracovává v exportech SYSTÉMU souborů NFS pro daného klienta. Pokud je nastavená hodnota Zapnuto, kořen je kořenový adresář. Pokud je nastavena hodnota Vypnuto, kořenový adresář je squashován na anonymní ID uživatele 65534.

- Režim chown: řídí, co můžou uživatelé spouštět při exportu (chown) příkazy pro změnu vlastnictví. Pokud je nastavená možnost Restricted (Omezeno), může spustit pouze uživatel root. Pokud je nastavená hodnota "Unrestricted", může každý uživatel s odpovídajícími oprávněními k souboru nebo složce spouštět příkazy chown.

Při vytváření nového svazku se vytvoří výchozí pravidlo zásad. Výchozí zásada brání scénáři, kdy se svazek vytvoří bez pravidel zásad, což by omezilo přístup pro všechny klienty, kteří se pokoušejí o přístup k exportu. Pokud neexistují žádná pravidla, neexistuje žádný přístup.

Výchozí pravidlo má následující hodnoty:

- Index = 1

- Povolené klienty = 0.0.0.0/0 (všichni klienti mají povolený přístup)

- Access = čtení a zápis

- Kořenový přístup = Zapnuto

- Režim Chown = Omezený

Tyto hodnoty je možné změnit při vytváření svazku nebo po vytvoření svazku.

Protokol Kerberos systému souborů NFS je možné povolit jenom na svazcích používajících NFSv4.1 ve službě Azure NetApp Files. Kerberos poskytuje přidané zabezpečení tím, že nabízí různé režimy šifrování pro připojení NFS v závislosti na používaném typu Kerberos.

Pokud je povolený protokol Kerberos, hodnoty pravidel zásad exportu se změní tak, aby umožňovaly specifikaci režimu Kerberos, který má být povolený. Pokud potřebujete přístup k více než jednomu pravidlu, můžete ve stejném pravidlu povolit více režimů zabezpečení protokolu Kerberos.

Mezi tyto režimy zabezpečení patří:

- Kerberos 5: Šifruje se pouze počáteční ověřování.

- Kerberos 5i: Ověřování uživatelů a kontrola integrity

- Kerberos 5p: Ověřování uživatelů, kontrola integrity a ochrana osobních údajů. Všechny pakety jsou šifrované.

Ke svazkům s pravidly exportu, které určují Kerberos, mají přístup pouze klienti s povoleným protokolem Kerberos. Pokud je povolený protokol Kerberos, není povolen žádný AUTH_SYS přístup.

Existují některé scénáře, kdy chcete omezit kořenový přístup ke svazku Azure NetApp Files. Vzhledem k tomu, že kořenový adresář má nefetterovaný přístup k ničemu ve svazku NFS – i když explicitně odepře přístup k kořenovému adresáři pomocí bitů režimu nebo seznamů ACL – jediný způsob, jak omezit kořenový přístup, je říct serveru NFS, že kořenový adresář z konkrétního klienta už není kořenový.

V pravidlech zásad exportu vyberte "Kořenový přístup: vypnuto" pro squash root na ne root anonymní ID uživatele 65534. To znamená, že kořen na zadaných klientech je nyní ID uživatele 65534 (obvykle nfsnobody na klientech NFS) a má přístup k souborům a složkám na základě bitů ACL/režimu zadaných pro daného uživatele. V případě bitů režimu obvykle přístupová oprávnění spadají do přístupových práv "Všichni". Kromě toho soubory napsané jako "root" od klientů ovlivněných kořenovými pravidly squash vytvářejí soubory a složky jako nfsnobody:65534 uživatel. Pokud potřebujete, aby kořenový adresář byl kořenový, nastavte "Kořenový přístup" na "Zapnuto".

Další informace o správě zásad exportu najdete v tématu Konfigurace zásad exportu pro svazky NFS nebo svazky se dvěma protokoly.

Pořadí pravidel zásad exportu určuje způsob jejich použití. Prvním pravidlem v seznamu, které platí pro klienta systému souborů NFS, je pravidlo použité pro tohoto klienta. Když pro pravidla zásad exportu používáte rozsahy CIDR nebo podsítě, klient NFS v této oblasti může kvůli zahrnuté oblasti přijímat nežádoucí přístup.

Představte si následující příklad:

- První pravidlo v indexu zahrnuje všechny klienty ve všech podsítích prostřednictvím výchozího pravidla zásad pomocí 0.0.0.0/0 jako položky Povolené klienty . Toto pravidlo umožňuje přístup pro čtení a zápis ke všem klientům pro daný svazek Azure NetApp Files NFSv3.

- Druhé pravidlo v indexu explicitně vypíše klienta NFS 10.10.10.10 a je nakonfigurované tak, aby omezilo přístup jen pro čtení, bez kořenového přístupu (root je squashed).

Jak je uvedeno, klient 10.10.10.10 obdrží přístup kvůli prvnímu pravidlu v seznamu. Další pravidlo se nikdy nevyhodnocuje pro omezení přístupu, a proto 10.10.10.10 získat přístup pro čtení a zápis, i když je požadovaná možnost Jen pro čtení. Kořen je také kořen, místo aby byl zmáčknut.

Pokud chcete tento problém opravit a nastavit přístup k požadované úrovni, můžete pravidla přeřazena tak, aby se požadované pravidlo přístupu klienta umístilo nad libovolná pravidla podsítě nebo pravidla CIDR. Pravidla zásad exportu na webu Azure Portal můžete změnit přetažením pravidel nebo pomocí příkazů Přesunout v ... nabídce na řádku pro každé pravidlo zásad exportu.

Poznámka

Rozhraní příkazového řádku nebo rozhraní REST API služby Azure NetApp Files můžete použít jenom k přidání nebo odebrání pravidel zásad exportu.

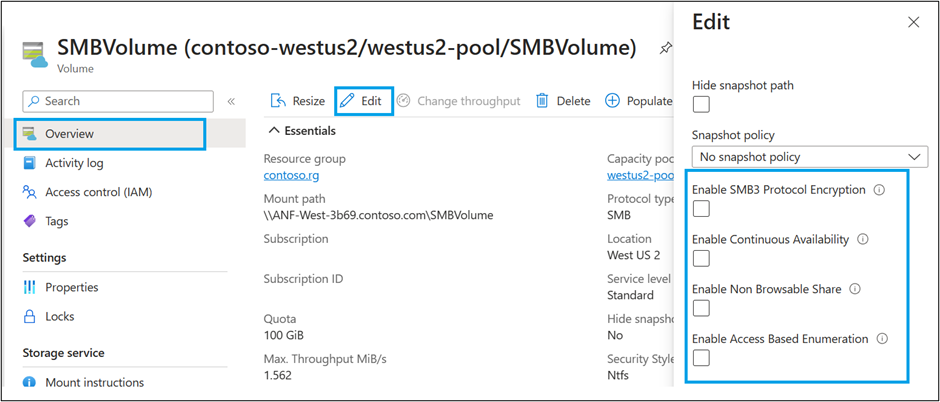

Sdílené složky SMB umožňují koncovým uživatelům přístup ke svazkům SMB nebo duálním protokolům ve službě Azure NetApp Files. Řízení přístupu pro sdílené složky SMB je omezené v řídicí rovině služby Azure NetApp Files jenom na možnosti zabezpečení PROTOKOLU SMB, jako jsou výčty založené na přístupu a funkce nesdílitelné sdílené složky. Tyto možnosti zabezpečení se konfigurují při vytváření svazku pomocí funkce Upravit svazek .

Seznamy ACL oprávnění na úrovni sdílené složky se spravují prostřednictvím konzoly MMC systému Windows, nikoli prostřednictvím služby Azure NetApp Files.

Azure NetApp Files nabízí více vlastností sdílených složek pro zvýšení zabezpečení pro správce.

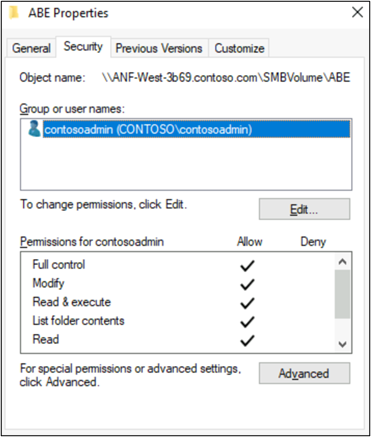

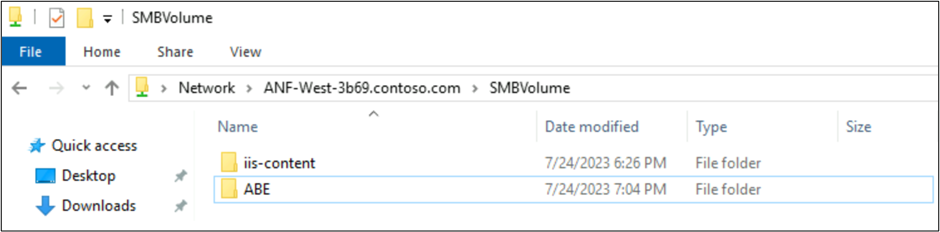

Výčet založený na přístupu je funkce svazku SMB služby Azure NetApp Files, která omezuje výčet souborů a složek (tj. výpis obsahu) v protokolu SMB pouze uživatelům s povoleným přístupem ke sdílené složce. Pokud například uživatel nemá přístup ke čtení souboru nebo složky ve sdílené složce s povoleným výčetem založeným na přístupu, nezobrazí se soubor nebo složka ve výpisech adresářů. V následujícím příkladu uživatel (smbuser) nemá přístup ke čtení složky s názvem "ABE" ve svazku SMB služby Azure NetApp Files. Má jenom contosoadmin přístup.

V následujícím příkladu je výčet založený na přístupu zakázán, takže uživatel má přístup k ABE adresáři SMBVolume.

V dalším příkladu je povolen výčet založený na přístupu, takže ABE adresář SMBVolume uživatele se nezobrazuje.

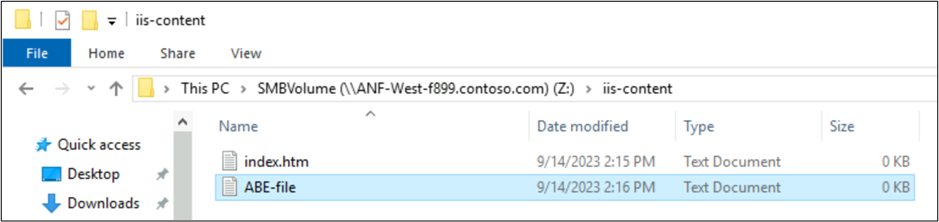

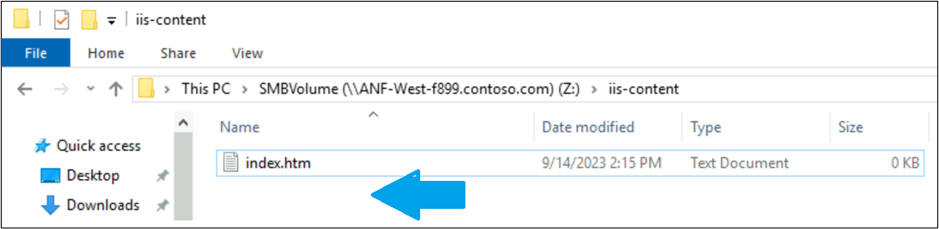

Oprávnění se také rozšiřují na jednotlivé soubory. V následujícím příkladu je výčet založený na přístupu zakázaný a ABE-file zobrazí se uživateli.

Pokud je povolen výčet založený na přístupu, ABE-file nezobrazuje se uživateli.

Funkce neschválných sdílených složek v Azure NetApp Files omezuje klienty na procházení sdílené složky SMB skrytím sdílené složky v zobrazení v Průzkumníku Windows nebo při výpisu sdílených složek v "net view". Sdílenou složku můžou najít jenom koncoví uživatelé, kteří znají absolutní cesty ke sdílené složce.

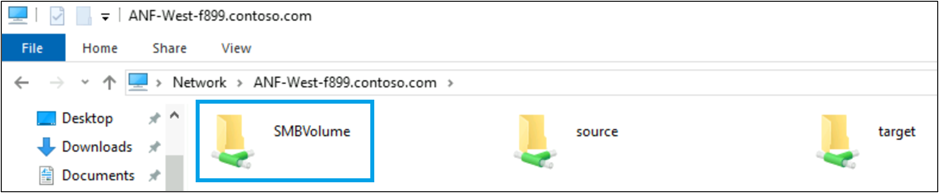

Na následujícím obrázku není povolená SMBVolumevlastnost neschválitelné sdílené složky, takže se svazek zobrazí ve výpisu souborového serveru (pomocí \\servername).

Pokud jsou v Azure NetApp Files povolené SMBVolume nesdílené sdílené složky, vyloučí SMBVolumese stejné zobrazení souborového serveru.

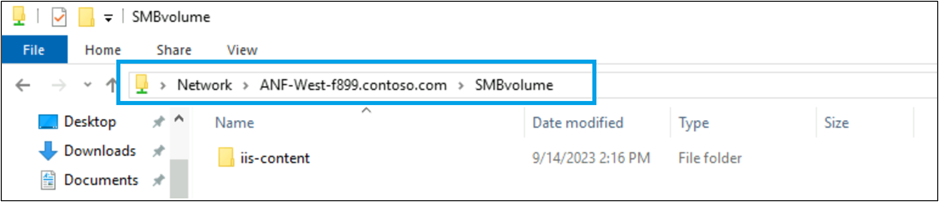

Na následujícím obrázku má sdílená složka SMBVolume povolené nepovolitelné sdílené složky ve službě Azure NetApp Files. Pokud je tato možnost povolená, jedná se o zobrazení nejvyšší úrovně souborového serveru.

I když se svazek v výpisu nedá zobrazit, zůstane přístupný, pokud uživatel zná cestu k souboru.

Šifrování SMB3 je funkce svazku SMB služby Azure NetApp Files, která vynucuje šifrování přes drát pro klienty SMB pro větší zabezpečení v prostředích NAS. Následující obrázek ukazuje snímek obrazovky síťového provozu, když je šifrování SMB zakázané. Viditelné jsou citlivé informace, například názvy souborů a popisovače souborů.

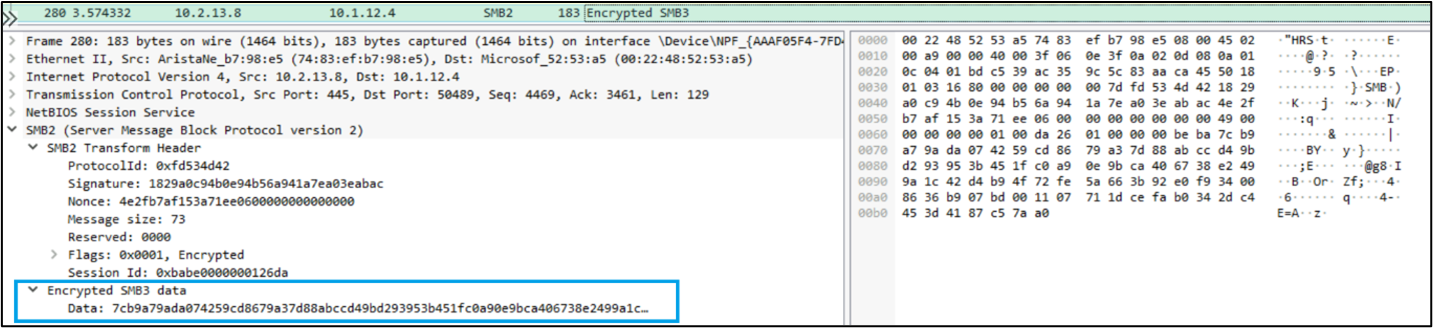

Pokud je povolené šifrování PROTOKOLU SMB, pakety se označí jako šifrované a žádné citlivé informace se nedají zobrazit. Místo toho se zobrazí jako šifrovaná data PROTOKOLU SMB3.

Sdílené složky SMB můžou řídit přístup k uživatelům a skupinám v doméně služby Active Directory a přistupovat ke sdílené složce a také řídit úrovně přístupu. První úroveň oprávnění, která se vyhodnocují, jsou seznamy řízení přístupu (ACL).

Oprávnění ke sdílené složce SMB jsou základní než oprávnění k souborům: používají pouze oprávnění ke čtení, změně nebo úplnému řízení. Oprávnění ke sdílené složce lze přepsat oprávněními k souborům a oprávnění k souborům je možné přepsat oprávněními sdílené složky; nejvíce omezující oprávnění je ten, který se řídí. Pokud je například skupině Všichni udělena úplná kontrola sdílené složky (výchozí chování) a konkrétní uživatelé mají přístup ke složce jen pro čtení prostřednictvím seznamu ACL na úrovni souboru, pak se na tyto uživatele použije přístup pro čtení. Všichni ostatní uživatelé, kteří nejsou explicitně uvedeni v seznamu ACL, mají úplnou kontrolu

Naopak pokud je oprávnění ke sdílené složce nastavené na Číst pro konkrétního uživatele, ale oprávnění na úrovni souboru je nastaveno na úplné řízení pro daného uživatele, je vynucen přístup pro čtení.

V prostředích NAS se dvěma protokoly platí seznamy ACL sdílené složky SMB jenom pro uživatele SMB. Klienti NFS využívají zásady a pravidla exportu pro pravidla přístupu ke sdíleným složkám. Řízení oprávnění na úrovni souborů a složek se proto upřednostňuje před seznamy ACL na úrovni sdílené složky, zejména pro svazky NAS se dvěma protokoly.

Informace o konfiguraci seznamů ACL najdete v tématu Správa seznamů ACL sdílené složky SMB ve službě Azure NetApp Files.