Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Az új Microsoft 365-szervezeteknél, amelyeknek Microsoft Defender Office 365 (bővítmény-előfizetésben vagy bővítmény-előfizetésben) ez a cikk ismerteti a szervezet legkorábbi napjaiban elvégzendő konfigurációs lépéseket.

Bár a Microsoft 365-ös szervezet a létrehozásuktól kezdve (vagy a Office 365-höz készült Defender hozzáadásától kezdve) tartalmaz egy alapértelmezett védelmi szintet, a jelen cikkben ismertetett lépések végrehajtható tervet nyújtanak a Office 365-höz készült Defender teljes védelmi képességeinek felszabadítására. A lépések elvégzése után ebből a cikkből azt is megtudhatja, hogy a microsoftos 365-be fektetett befektetése maximálisan kihasználható.

Tipp

A Microsoft Teams védelmének konfigurálásával kapcsolatos információkért tekintse meg a következő cikkeket:

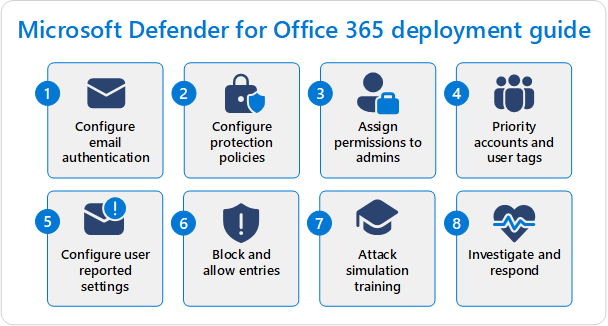

A Office 365-höz készült Defender konfigurálásának lépéseit az alábbi diagram ismerteti:

Tipp

A cikk kísérőjeként tekintse meg Office 365 beállítási útmutató Microsoft Defender az ajánlott eljárások áttekintéséhez, valamint az e-mailekkel, hivatkozásokkal és együttműködési fenyegetésekkel szembeni védelemhez. A szolgáltatások közé tartoznak többek között a biztonságos hivatkozások, a biztonságos mellékletek. A környezeten alapuló testreszabott felhasználói élmény érdekében a Microsoft 365 Felügyeleti központ Office 365 automatikus beállítási útmutatójának Microsoft Defender érheti el.

Követelmények

A beépített biztonsági funkciókminden felhőalapú postaládával rendelkező Microsoft 365-előfizetésben megtalálhatók. A Office 365-höz készült Defender további védelmi funkciókat tartalmaz. A funkciók részletes összehasonlításáért lásd Microsoft Defender Office 365 áttekintését.

Szerepkörök és engedélyek

A konfigurációhoz engedélyek szükségesek. Az alábbi táblázat azokat az engedélyeket sorolja fel, amelyekre szüksége van a jelen cikkben ismertetett lépések végrehajtásához (egy elég, nem kell mindegyiket használnia).

| Szerepkör vagy szerepkörcsoport | További információ |

|---|---|

| Globális rendszergazda a Microsoft Entra* | beépített szerepkörök Microsoft Entra |

| Szervezetkezelés Email & együttműködési szerepkörcsoportokban | Szerepkörcsoportok a Office 365 Microsoft Defender-ben |

| Biztonsági rendszergazda a Microsoft Entra | beépített szerepkörök Microsoft Entra |

| Biztonsági rendszergazda Email & együttműködési szerepkörcsoportokban | együttműködési engedélyek Email & a Office 365 Microsoft Defender-ben |

| Exchange Online Szervezetkezelés | Engedélyek a Exchange Online-ben |

Fontos

* A Microsoft határozottan támogatja a minimális jogosultság elvét. Ha csak a feladataik elvégzéséhez szükséges minimális engedélyeket rendeli hozzá a fiókokhoz, az csökkenti a biztonsági kockázatokat, és erősíti a szervezet általános védelmét. A globális rendszergazda egy kiemelt jogosultságokkal rendelkező szerepkör, amelyet vészhelyzeti helyzetekre érdemes korlátozni, vagy ha nem tud más szerepkört használni.

1. lépés: E-mail-hitelesítés konfigurálása a Microsoft 365-tartományokhoz

Összefoglalás: Konfigurálja az SPF, a DKIM és a DMARC rekordokat (ebben a sorrendben) az összes egyéni Microsoft 365-tartományhoz (beleértve a parkolt tartományokat és altartományokat). Ha szükséges, konfigurálja a megbízható ARC-tömítőket.

Részletek:

Email hitelesítés (más néven e-mail-ellenőrzés) egy szabványcsoport, amely ellenőrzi, hogy az e-mailek megbízhatóak, változatlanok-e, és hogy a feladó e-mail-tartományának várt forrásaiból származnak-e. További információ: Email hitelesítés.

Feltételezzük, hogy egy vagy több egyéni tartományt használ a Microsoft 365-ben a levelezéshez (például contoso.com), ezért minden egyéni e-mail-tartományhoz létre kell hoznia egy adott e-mail-hitelesítési DNS-rekordot.

Hozza létre a következő e-mail-hitelesítési DNS-rekordokat a DNS-regisztrálónál vagy a DNS-szolgáltatónál minden olyan egyéni tartományhoz, amelyet a Microsoft 365-ben a levelezéshez használ:

Sender Policy Framework (SPF): Az SPF TXT rekord a tartomány feladóitól származó érvényes e-mail-forrásokat azonosítja. Útmutatásért lásd: Az SPF beállítása az egyéni felhőtartományok érvényes e-mail-forrásainak azonosításához.

DomainKeys Identified Mail (DKIM): A DKIM kijelentkezteti a kimenő üzeneteket, és az aláírást az üzenetfejlécben tárolja, amely túléli az üzenettovábbítást. Útmutatásért lásd: A DKIM beállítása a levelezés felhőtartományból való aláírásához.

Tartományalapú üzenethitelesítés, jelentéskészítés és megfelelőség (DMARC): A DMARC segít a cél levelezőkiszolgálóknak eldönteni, hogy mi a teendő az egyéni tartományból érkező, sikertelen SPF- és DKIM-ellenőrzésekkel. Ügyeljen arra, hogy a DMARC-házirendet (

p=rejectvagyp=quarantine) és a DMARC-jelentés célhelyeit (összesítő és törvényszéki jelentések) szerepeltesse a DMARC-rekordokban. útmutatásért lásd: A DMARC beállítása a feladó címtartományának ellenőrzéséhez a felhőbeli feladók számára.Hitelesített fogadott lánc (ARC): Ha egy nem Microsoft-szolgáltatás módosítja a bejövő üzeneteket a Microsoft 365-be való kézbesítés előtt, a szolgáltatást megbízható ARC-lezáróként azonosíthatja (ha a szolgáltatás támogatja). A megbízható ARC-tömítők megőrzik a módosítatlan e-mail-információkat, így a módosított üzenetek nem hiúsulnak meg automatikusan a Microsoft 365 e-mail-hitelesítési ellenőrzései során. Útmutatásért lásd: Megbízható ARC-tömítők konfigurálása.

Ha a *.onmicrosoft.com tartományt használja az e-mailekhez (más néven Microsoft Online Email útválasztási cím vagy MOERA-tartomány), a következőket nem teheti meg:

- SPF: Az SPF rekord már konfigurálva van a *.onmicrosoft.com tartományhoz.

- DKIM: A DKIM-aláírás már konfigurálva van a kimenő levelekhez a *.onmicrosoft.com tartomány használatával, de manuálisan is testre szabhatja.

- DMARC: Manuálisan kell beállítania a *.onmicrosoft.com tartomány DMARC-rekordját az itt leírtak szerint.

2. lépés: Fenyegetési szabályzatok konfigurálása

Összefoglalás: Kapcsolja be és használja a Standard és/vagy a Szigorú előre beállított biztonsági szabályzatokat az összes címzett számára. Ha az üzleti igények diktálnak, hozzon létre és használjon inkább egyéni fenyegetésszabályzatokat, de a konfigurációelemző használatával rendszeresen ellenőrizze őket.

Részletek:

Ahogy azt bizonyára el tudja képzelni, a Microsoft 365-ben számos veszélyforrás-szabályzat érhető el az e-mailek és az együttműködés biztonságára vonatkozóan. A szabályzatok három alapvető típust különböztetnek meg:

Alapértelmezett veszélyforrás-szabályzatok: Ezek a szabályzatok a szervezet létrehozásának pillanatától léteznek. Ezek a szervezet összes címzettje esetében érvényesek, nem kapcsolhatja ki a házirendeket, és nem módosíthatja, hogy kikre vonatkoznak a szabályzatok. A házirendek biztonsági beállításait azonban ugyanúgy módosíthatja, mint az egyéni veszélyforrás-szabályzatokat. Az alapértelmezett veszélyforrás-szabályzatok beállításait az Ajánlott e-mail- és együttműködési fenyegetésházirend-beállítások felhőszervezetek számára című témakör táblázatai ismertetik.

Előre beállított biztonsági szabályzatok: Az előre beállított biztonsági szabályzatok valójában olyan profilok, amelyek a Office 365-höz készült Defender elérhető fenyegetésvédelmi szabályzatainak többségét tartalmazzák, és meghatározott védelmi szintekre szabott beállításokat tartalmaznak. Az előre beállított biztonsági szabályzatok a következők:

- A Szigorú előre beállított biztonsági szabályzat.

- A Standard előre beállított biztonsági szabályzat.

- Beépített védelem.

A Standard és a Szigorú előre beállított biztonsági házirendek alapértelmezés szerint ki vannak kapcsolva, amíg be nem kapcsolja őket. A Standard és a Szigorú előzetes biztonsági házirendek között megadhatja az összes felhőpostalád Office 365 a beépített biztonsági funkcióihoz tartozó címzetti feltételeket és kivételeket (felhasználók, csoporttagok, tartományok vagy az összes címzett).

A Office 365-höz készült Defender beépített védelme alapértelmezés szerint be van kapcsolva, hogy minden címzett számára alapvető biztonságos mellékleteket és biztonságos hivatkozásokat biztosítsunk. A címzettek kivételeinek megadásával azonosíthatja azokat a felhasználókat, akik nem kapják meg a védelmet.

A Defender standard és szigorú előre beállított biztonsági házirendjeiben Office 365 szervezetek számára konfigurálnia kell a felhasználók és a tartományok megszemélyesítésének védelmét biztosító bejegyzéseket és választható kivételeket. Minden más beállítás az ajánlott standard és szigorú értékekbe van zárolva (amelyek közül sok megegyezik). A Standard és a Szigorú értékeket a felhőszervezetek számára ajánlott e-mail- és együttműködési fenyegetésszabályzat-beállítások táblázatban tekintheti meg, a Standard és a Szigorú értékek közötti különbségeket pedig itt tekintheti meg.

Ahogy új védelmi képességeket ad hozzá a Office 365-höz készült Defender, és ahogy a biztonsági környezet megváltozik, az előre beállított biztonsági szabályzatok beállításai automatikusan frissülnek az ajánlott beállításokra.

Egyéni fenyegetésszabályzatok: A legtöbb elérhető szabályzathoz tetszőleges számú egyéni fenyegetésszabályzatot hozhat létre. A házirendeket a címzettek feltételei és kivételei (felhasználók, csoporttagok vagy tartományok) használatával alkalmazhatja a felhasználókra, és testre szabhatja a beállításokat.

Az előző információkat és az érintett fenyegetési szabályzatokat az alábbi táblázat foglalja össze:

| Alapértelmezett veszélyforrás-szabályzatok | Előre beállított biztonsági házirendek | Egyéni veszélyforrás-szabályzatok | |

|---|---|---|---|

| Fenyegetési szabályzatok az összes felhőpostaláda beépített biztonsági funkcióiban: | |||

| Kártevőirtó | ✔ | ✔ | ✔ |

| Levélszemét elleni védelem | ✔ | ✔ | ✔ |

| Adathalászat elleni védelem (hamisítás elleni védelem) | ✔ | ✔ | ✔ |

| Kimenő levélszemét | ✔ | ✔ | |

| Kapcsolatszűrés | ✔¹ | ||

| Veszélyforrás-szabályzatok a Office 365-höz készült Defender-ban: | |||

| Adathalászat elleni védelem (hamisítás elleni védelem) plusz: | ✔² | ✔² | ✔ |

| Biztonságos hivatkozások | ³ | ✔ | ✔ |

| Biztonságos mellékletek | ³ | ✔ | ✔ |

| Általános viselkedés | |||

| Alapértelmezés szerint be van kapcsolva a védelem? | ✔ | ⁴ | |

| Konfigurálja a védelmi feltételeket/kivételeket? | ✔⁵ | ✔ | |

| Testre szabja a biztonsági beállításokat? | ✔ | ⁶ | ✔ |

| A védelmi beállítások automatikusan frissülnek? | ✔ |

¹ Nincsenek alapértelmezett bejegyzések az IP-engedélyezési listában vagy az IP-blokklistában, ezért az alapértelmezett kapcsolatszűrő házirend nem tesz semmit, hacsak nem szabja testre a beállításokat.

² A Office 365-höz készült Defender nem tartalmaz bejegyzéseket vagy választható kivételeket a felhasználói megszemélyesítéshez vagy a tartomány megszemélyesítésének védelméhez, amíg nem konfigurálja őket.

³ Bár a Office 365-höz készült Defender-ban nincsenek alapértelmezett biztonságos mellékletek vagy biztonságos hivatkozások házirendek, a Beépített védelem beépített biztonsági szabályzata biztosítja az alapszintű biztonságos mellékleteket és a biztonságos hivatkozások védelmét, amelyek mindig be vannak kapcsolva.

⁴ A Beépített védelem beépített biztonsági szabályzata (a Biztonságos mellékletek és a Biztonságos hivatkozások védelme a Office 365-höz készült Defender-ban) az egyetlen előre beállított biztonsági szabályzat, amely alapértelmezés szerint be van kapcsolva.

⁵ A Standard és a Szigorú előre beállított biztonsági szabályzatok esetében a Office 365-höz készült Defender beépített biztonsági funkcióihoz külön címzetti feltételeket és választható kivételeket konfigurálhat. A Office 365-höz készült Defender beépített védelme esetén csak a védelem alóli címzettkivételeket konfigurálhatja.

⁶ Az előre beállított biztonsági szabályzatokban az egyetlen testreszabható biztonsági beállítás a felhasználói megszemélyesítés elleni védelem és a tartományi megszemélyesítés elleni védelem bejegyzései és választható kivételei a Standard és Szigorú előre beállított biztonsági szabályzatokban a Office 365-höz készült Defender-ban.

A fenyegetési szabályzatok prioritási sorrendje

A fenyegetési szabályzatok alkalmazása fontos szempont, mivel ön dönti el, hogyan konfigurálja a biztonsági beállításokat a felhasználók számára. A legfontosabb tudnivalók a következők:

- A védelmi funkciók feldolgozási sorrendje nem konfigurálható. A bejövő üzeneteket például mindig a levélszemét előtt értékeli ki a rendszer.

- Egy adott funkció (levélszemét elleni, kártevőirtó, adathalászat elleni stb.) fenyegetési szabályzatait meghatározott sorrendben alkalmazzák (a későbbi sorrendről bővebben).

- Ha egy felhasználó szándékosan vagy akaratlanul szerepel egy adott szolgáltatás több szabályzatában, az adott szolgáltatás első alkalmazható fenyegetési szabályzata (az elsőbbségi sorrend alapján) határozza meg, hogy mi történik az elemlel (üzenet, fájl, URL stb.).

- Ha az első fenyegetési szabályzatot egy felhasználó egy adott elemére alkalmazza, a szolgáltatás szabályzatfeldolgozása leáll. A rendszer nem értékeli ki a szolgáltatás több fenyegetési szabályzatát az adott felhasználóra és az adott elemre vonatkozóan.

Az elsőbbségi sorrendet az előre beállított biztonsági szabályzatok és más szabályzatok elsőbbségi sorrendjében ismertetjük részletesen, de röviden összefoglaljuk itt:

- Veszélyforrás-szabályzatok az előre beállított biztonsági szabályzatokban:

- A Szigorú előre beállított biztonsági szabályzat.

- A Standard előre beállított biztonsági szabályzat.

- Egyéni veszélyforrás-szabályzatok egy adott funkcióhoz (például kártevőirtó szabályzatokhoz). Minden egyéni szabályzat rendelkezik egy prioritási értékkel, amely meghatározza, hogy a szabályzat milyen sorrendben legyen alkalmazva az ugyanazon szolgáltatásra vonatkozó többi fenyegetési szabályzattal kapcsolatban:

- Egyéni fenyegetéskezelési szabályzat, amelynek prioritása 0.

- Egy egyéni fenyegetéskezelési szabályzat, amelynek prioritása 1.

- És így tovább.

- Egy adott szolgáltatás (például kártevőirtó) vagy a Beépített védelem beépített biztonsági szabályzata az Office 365 Defenderben (biztonságos hivatkozások és biztonságos mellékletek).

Az előző táblázatból megtudhatja, hogyan jelenik meg egy adott veszélyforrás-szabályzat az elsőbbségi sorrendben. A kártevőirtó házirendek például minden szinten jelen vannak. A kimenő levélszemét-házirendek az egyéni és az alapértelmezett házirendszinten érhetők el. A kapcsolatszűrő házirend csak az alapértelmezett házirendszinten érhető el.

A szabályzatok félreértéseinek és nem szándékos alkalmazásának elkerülése érdekében kövesse az alábbi irányelveket:

- Használjon egyértelmű csoportokat vagy címzettlistákat minden szinten. Használjon például különböző csoportokat vagy címzettlistákat a Standard és a Szigorú előre beállított biztonsági házirendekhez.

- Szükség szerint konfigurálja a kivételeket az egyes szinteken. Konfigurálhatja például az egyéni fenyegetésvédelmi szabályzatokat igénylő címzetteket a Standard és a Szigorú előre beállított biztonsági szabályzatok alóli kivételként.

- A magasabb szinteken nem azonosított többi címzett megkapja az alapértelmezett veszélyforrás-szabályzatokat vagy a beépített védelmet a Office 365-höz készült Defender -ban (biztonságos hivatkozások és biztonságos mellékletek).

Ezekkel az információkkal felvértezve eldöntheti, hogyan valósíthat meg a fenyegetéskezelési szabályzatokat a szervezetben.

A fenyegetéskezelési stratégia meghatározása

Most, hogy megismerkedett a különböző típusú veszélyforrás-szabályzatokkal és azok alkalmazásával, eldöntheti, hogyan szeretné megvédeni a szervezet felhasználóit. A döntés elkerülhetetlenül a következő spektrumon belülre esik:

- Csak a Standard előre beállított biztonsági szabályzatot használja.

- Használja a Standard és a Szigorú előre beállított biztonsági szabályzatokat.

- Előre beállított biztonsági szabályzatokat és egyéni veszélyforrás-szabályzatokat használhat.

- Csak egyéni veszélyforrás-szabályzatokat használjon.

Ne feledje, hogy az alapértelmezett veszélyforrás-szabályzatok (és a Beépített védelem beépített biztonsági szabályzata a Office 365-höz készült Defender-ban) automatikusan védik a szervezet összes címzettjét (bárkit, aki nincs meghatározva a Standard vagy a Szigorú előzetes biztonsági szabályzatban vagy az egyéni fenyegetéskezelési szabályzatokban). Így még ha nem is tesz semmit, a szervezet összes címzettje megkapja az alapértelmezett védelmet az Ajánlott levelezési és együttműködési veszélyforrásokra vonatkozó szabályzat a felhőszervezetek számára című cikkben leírtak szerint.

Azt is fontos megjegyezni, hogy nem zárják be a kezdeti döntés örökre. Az ajánlott beállítástáblákban található információknak, valamint a Standard és a Strict összehasonlító táblázatának lehetővé kell tennie, hogy tájékozott döntést hozzon. Ha azonban változnak az igények, az eredmények vagy a körülmények, nem nehéz később másik stratégiára váltani.

Ha nincs olyan kényszerítő üzleti igény, amely másként jelez, javasoljuk, hogy kezdje a standard előre beállított biztonsági szabályzattal a szervezet összes felhasználója számára. Az előre beállított biztonsági szabályzatok a Microsoft 365-adatközpontok több éves megfigyelései alapján konfigurálhatók beállításokkal, és a legtöbb szervezet számára megfelelő választásnak kell lenniük. A szabályzatok automatikusan frissülnek a biztonsági környezet fenyegetéseinek megfelelően.

Az előre beállított biztonsági szabályzatokban a Minden címzett lehetőséget választva egyszerűen alkalmazhat védelmet a szervezet összes címzettje számára.

Ha egyes felhasználókat fel szeretne venni a Szigorú előre beállított biztonsági szabályzatba, a többi felhasználót pedig a Standard előre beállított biztonsági szabályzatba, ne felejtse el figyelembe venni az elsőbbségi sorrendet a cikkben korábban ismertetett módon az alábbi módszerekkel:

Minden előre beállított biztonsági házirendben használjon egyértelmű csoportokat vagy címzettlistákat.

vagy

Konfigurálja azokat a címzetteket, akiknek a Standard előre beállított biztonsági szabályzat beállításait kivételként kell megkapnia a Szigorú előre beállított biztonsági szabályzatban.

Ne feledje, hogy a következő védelmi funkciók konfigurációit az előre beállított biztonsági szabályzatok nem érintik (használhat előre beállított biztonsági szabályzatokat, és egymástól függetlenül is konfigurálhatja ezeket a védelmi beállításokat):

- Kimenő levélszemét-házirendek (egyéni és alapértelmezett)

- Az alapértelmezett kapcsolatszűrő házirend (IP-engedélyezési lista és IP-tiltólista)

- A Biztonságos mellékletek globális bekapcsolása a SharePointhoz, a OneDrive-hoz és a Microsoft Teamshez

- Globálisan kapcsolja be és konfigurálja a biztonságos dokumentumokat (csak olyan licencekkel érhető el és használható, amelyek nem szerepelnek a Office 365 Defenderben (például Microsoft 365 A5 csomag csomag vagy Microsoft Defender-csomag))

Az előre beállított biztonsági szabályzatok bekapcsolásáról és konfigurálásáról lásd: Előre beállított biztonsági szabályzatok.

Az egyéni fenyegetésvédelmi szabályzatok előre beállított biztonsági szabályzatok helyett vagy mellett történő használata végső soron a következő üzleti követelményekkel jár:

- A felhasználóknak olyan biztonsági beállításokra van szükségük, amelyek eltérnek az előre beállított biztonsági szabályzatok nem módosítható beállításaitól (levélszemét vagy karantén, vagy fordítva, nincs biztonsági tipp, egyéni címzettek értesítése stb.).

- A felhasználóknak olyan beállításokat kell megadniuk, amelyek nincsenek konfigurálva előre beállított biztonsági szabályzatokban (például adott országokból érkező e-mailek blokkolása vagy a levélszemét-ellenes házirendekben meghatározott nyelveken).

- A felhasználóknak olyan karanténélményre van szükségük, amely eltér az előre beállított biztonsági szabályzatok nem módosítható beállításaitól. A karanténszabályzatok meghatározzák, hogy a felhasználók mit tehetnek a karanténba helyezett üzenetekkel annak alapján, hogy miért lett karanténba helyezve az üzenet, és hogy a címzettek értesítést kapnak-e a karanténba helyezett üzeneteikről. Az alapértelmezett végfelhasználói karanténélményt a jelen cikk táblázata foglalja össze, és a Standard és a Szigorú előre beállított biztonsági házirendekben használt karanténszabályzatokat a jelen cikk táblázatai ismertetik.

A felhőszervezetek számára ajánlott e-mail- és együttműködési veszélyforrás-szabályzatok beállításaiban található információk alapján összehasonlíthatja az egyéni veszélyforrás-szabályzatokban vagy az alapértelmezett veszélyforrás-szabályzatokban elérhető beállításokat a Standard és a Szigorú előre beállított biztonsági szabályzatokban konfigurált beállításokkal.

Tervezési irányelvek több egyéni veszélyforrás-szabályzathoz egy adott funkcióhoz (például kártevőirtó szabályzatokhoz) a következők:

- Az egyéni veszélyforrás-házirendek felhasználói nem vehetők fel a Standard vagy a Szigorú előre beállított biztonsági szabályzatba a prioritási sorrend miatt.

- Kevesebb felhasználót rendelhet magasabb prioritású házirendekhez, és több felhasználót az alacsonyabb prioritású szabályzatokhoz.

- Konfiguráljon magasabb prioritású szabályzatokat úgy, hogy szigorúbb vagy specializáltabb beállításokkal rendelkezzenek, mint az alacsonyabb prioritású szabályzatok (beleértve az alapértelmezett házirendeket is).

Ha egyéni fenyegetésvédelmi szabályzatok használata mellett dönt, a Konfigurációelemző használatával rendszeres időközönként összehasonlíthatja a szabályzatok beállításait a Standard és a Szigorú előre beállított biztonsági házirendek ajánlott beállításaival.

3. lépés: Engedélyek hozzárendelése rendszergazdákhoz

Összefoglalás: Rendelje hozzá a biztonsági rendszergazda szerepkört a Microsoft Entra más rendszergazdákhoz, szakemberekhez és ügyfélszolgálati munkatársakhoz, hogy elvégezhessenek biztonsági feladatokat a Office 365-hez készült Defenderben.

Részletek:

Valószínűleg már használja azt a kezdeti fiókot, amelyet a Microsoft 365-be való regisztrációhoz használt, hogy elvégezhesse az ebben az üzembe helyezési útmutatóban szereplő összes munkát. Ez a fiók rendszergazda mindenhol a Microsoft 365-ben (pontosabban a Microsoft Entra globális rendszergazdai szerepkörének tagja), és szinte bármit elvégezhet. A szükséges engedélyekről a cikk korábbi, Szerepkörök és engedélyek című szakaszában olvashat.

Ennek a lépésnek azonban az a célja, hogy más rendszergazdákat konfiguráljon, hogy segítsenek a Office 365-höz készült Defender funkcióinak kezelésében a jövőben. Amire nincs szüksége, az az, hogy sok globális rendszergazdai jogosultsággal rendelkező személynek nincs szüksége rá. Valóban szükség van például fiókok törlésére/létrehozására, vagy más felhasználók globális rendszergazdává alakítására? A minimális jogosultság fogalma (csak a feladat elvégzéséhez szükséges engedélyek hozzárendelése és semmi több) jó gyakorlat.

A Office 365-höz készült Defender tevékenységek engedélyeinek hozzárendelésekor a következő lehetőségek érhetők el:

- Microsoft Entra engedélyek: Ezek az engedélyek a Microsoft 365 összes számítási feladatára érvényesek (Exchange Online, SharePoint, Microsoft Teams stb.).

- Exchange Online engedélyek: A Office 365-höz készült Defender legtöbb feladata Exchange Online engedélyekkel érhető el. Az engedélyek csak a Exchange Online-ben való hozzárendelése megakadályozza a rendszergazdai hozzáférést más Microsoft 365 számítási feladatokban.

- Email & együttműködési engedélyeket a Microsoft Defender portálon: A Office 365-hez készült Defender egyes biztonsági funkcióinak felügyelete Email & együttműködési engedélyekkel érhető el. Például:

Az egyszerűség kedvéért javasoljuk, hogy használja a Biztonsági rendszergazda szerepkört a Microsoft Entra azok számára, akiknek konfigurálnia kell a beállításokat a Office 365-höz készült Defender-ban.

Útmutatásért lásd: Microsoft Entra szerepkörök hozzárendelése felhasználókhoz és Microsoft Defender XDR hozzáférésének kezelése Microsoft Entra globális szerepkörökkel.

4. lépés: Prioritási fiókok és felhasználói címkék

Összefoglalás: Azonosítsa és címkézze fel a szervezet megfelelő felhasználóit prioritási fiókként a jelentésekben és vizsgálatokban való könnyebb azonosítás, valamint a kiemelt fiókvédelem biztosítása érdekében a Office 365-höz készült Defender-ban. Fontolja meg egyéni felhasználói címkék létrehozását és alkalmazását a Office 365-höz készült Defender 2. csomagban.

Részletek:

A Office 365-hez készült Defenderben a kiemelt fiókok akár 250 nagy értékű felhasználó címkézését is lehetővé teszik a jelentések és vizsgálatok könnyebb azonosítása érdekében. Ezek a prioritási fiókok további heurisztikai lehetőségeket is kapnak, amelyek nem járnak a normál alkalmazottak előnyére. További információ: Prioritási fiókok kezelése és monitorozása, valamint A prioritásos fiókok védelmének konfigurálása és áttekintése a Office 365 Microsoft Defender-ben.

A Office 365-höz készült Defender 2. csomagjában egyéni felhasználói címkék létrehozására és alkalmazására is lehetősége van, hogy egyszerűen azonosítsa a jelentésekben és vizsgálatokban szereplő felhasználói csoportokat. További információ: Felhasználói címkék a Office 365 Microsoft Defender-ben.

Azonosítsa a megfelelő felhasználókat, hogy prioritási fiókként címkézhessenek, és döntse el, hogy egyéni felhasználói címkéket kell-e létrehoznia és alkalmaznia.

5. lépés: A felhasználók által jelentett üzenetbeállítások áttekintése és konfigurálása

Összefoglalás: Használja a beépített Jelentés gombot az Outlookban vagy egy támogatott nem Microsoft-eszközben, hogy a felhasználók hamis pozitív és hamis negatív üzeneteket jelenthessenek az Outlookban, így ezek a jelentett üzenetek elérhetők a rendszergazdák számára a Defender portál Beküldések lapjának Felhasználó jelentett lapján. Konfigurálja úgy a szervezetet, hogy a jelentett üzenetek egy adott jelentési postaládába, a Microsofthoz vagy mindkettőhöz menjenek.

Részletek:

Fontos, hogy a felhasználók jelezhessenek rosszként (hamis pozitívként) vagy rosszként (hamis negatív) megjelölt jó üzeneteket, hogy megfigyelhesse és módosíthassa a védelmi beállításokat a Office 365-höz készült Defender-ban.

A felhasználói üzenetek jelentésének fontos részei a következők:

Hogyan jelentik a felhasználók az üzeneteket?: Győződjön meg arról, hogy az ügyfelek az alábbi módszerek egyikét használják, így a jelentett üzenetek megjelennek a Defender portál https://security.microsoft.com/reportsubmission?viewid=userBeküldések lapjának Felhasználó jelentett lapján:

Az Webes Outlook (korábbi nevén Outlook Web App vagy OWA) beépített Jelentés gombja.

Nem Microsoft-jelentéskészítő eszközök, amelyek a támogatott üzenetküldési formátumot használják.

Tipp

A Office 365-höz készült Defender 2. csomagjának támadásszimulációs betanításában a nem Microsoft-eszközök által jelentett szimulációs üzenetek nem lesznek rögzítve a támadásszimulációs jelentésekben.

Hová kerülnek a felhasználók által jelentett üzenetek?: A következő lehetőségek közül választhat:

- Egy kijelölt jelentési postaládába és a Microsoftnak (ez az alapértelmezett érték).

- Csak egy kijelölt jelentési postaládába.

- Csak a Microsoftnak.

A felhasználók által jelentett üzenetek gyűjtésére használt alapértelmezett postaláda a globális rendszergazda postaládája (a szervezet kezdeti fiókja). Ha azt szeretné, hogy a felhasználók által jelentett üzenetek a szervezet egyik jelentési postaládájába kerüljenek, létre kell hoznia és konfigurálnia kell egy kizárólagos postaládát.

Ön dönti el, hogy szeretné-e, hogy a felhasználók által jelentett üzenetek elemzés céljából is a Microsofthoz menjenek (kizárólag vagy a kijelölt jelentési postaládába való kézbesítéssel együtt).

Ha azt szeretné, hogy a felhasználók által jelentett üzenetek csak a kijelölt jelentési postaládába kerüljenek, a rendszergazdáknak manuálisan kell elküldenie a felhasználók által jelentett üzeneteket a Microsoftnak elemzés céljából a Defender portál Beküldések lapjának Felhasználó jelentett lapjáról a címenhttps://security.microsoft.com/reportsubmission?viewid=user.

Fontos, hogy a felhasználók által jelentett üzeneteket elküldjük a Microsoftnak, hogy a szűrők tanulhassanak és fejlődhessenek.

A felhasználók által jelentett üzenetbeállításokról a Felhasználó által jelentett beállítások című témakörben olvashat.

6. lépés: Bejegyzések letiltása és engedélyezése

Összefoglalás: Ismerkedjen meg az üzenetek, fájlok és URL-címek letiltására és engedélyezésére szolgáló eljárásokkal a Office 365-höz készült Defender-ban.

Részletek:

Ismernie kell, hogyan tilthatja le és (ideiglenesen) engedélyezheti az üzenetküldőket, fájlokat és URL-címeket a Következő helyeken a Defender portálon:

- A bérlő engedélyezési/blokkolási listája itt: https://security.microsoft.com/tenantAllowBlockList.

- A Beküldések lap a következő címen: https://security.microsoft.com/reportsubmission.

- A Hamis intelligencia elemzési oldala a következő helyen: https://security.microsoft.com/spoofintelligence.

Általában egyszerűbb blokkokat létrehozni, mint amennyit engedélyez, mert a szükségtelen engedélyezési bejegyzések kártékony e-maileknek teszik ki a szervezetet, amelyeket a rendszer egyébként szűrne.

Blokk:

Blokkbejegyzéseket hozhat létre a tartományokhoz és e-mail-címekhez, fájlokhoz és URL-címekhez a bérlői engedélyezési/letiltási lista megfelelő lapjaiban, és elküldheti az elemeket a Microsoftnak elemzésre a Beküldések lapon. Amikor elküld egy elemet a Microsoftnak, a megfelelő blokkbejegyzések is létrejönnek a bérlői engedélyezési/letiltási listában.

Tipp

A szervezet felhasználói nem küldhetnek e-mailt olyan tartományokba vagy e-mail-címekre, amelyek a bérlői engedélyezési/tiltólista blokkbejegyzéseiben vannak megadva.

A hamis felderítés által blokkolt üzenetek a Hamis felderítés oldalon jelennek meg. Ha egy engedélyezési bejegyzést blokkbejegyzésre módosít, a feladó manuális blokkbejegyzéssé válik a Bérlői engedélyezési/tiltólista Hamisított feladók lapján. Proaktív módon is létrehozhat blokkbejegyzéseket a hamisított feladók lap még nem észlelt hamis feladóihoz .

Engedélyezés:

A következő ítéletek felülbírálásához létrehozhat engedélyezési bejegyzéseket a tartományokhoz, e-mail-címekhez és URL-címekhez a bérlői engedélyezési/letiltási lista megfelelő lapjaihoz:

- Tömeges

- Spam

- Megbízható levélszemét

- Adathalászat (nem megbízható adathalászat)

Az alábbi elemekhez nem hozhat létre közvetlenül engedélyezési bejegyzéseket a bérlők engedélyezési/tiltólistájában:

- Kártevők vagy megbízható adathalászati ítéletek tartományokhoz, e-mail-címekhez vagy URL-címekhez.

- Fájlokra vonatkozó ítéletek.

Ehelyett a Beküldések lapon jelenti az elemeket a Microsoftnak. Miután bejelölte az I've confirmed it's clean (Meggyőződtem róla, hogy tiszta) lehetőséget, válassza az Üzenet engedélyezése, az Url-cím engedélyezése vagy a Fájl engedélyezése lehetőséget, hogy létrehozhasson egy megfelelő ideiglenes engedélyezési bejegyzést a Bérlő engedélyezése/tiltása listában.

A hamis felderítés által engedélyezett üzenetek a Hamis felderítés oldalon jelennek meg. Ha egy blokkbejegyzést engedélyező bejegyzésre módosít, a feladó manuális engedélyezési bejegyzéssé válik a Bérlői engedélyezési/tiltólista Hamisított feladók lapján. A Hamisított feladók lapon proaktív módon is létrehozhat engedélyezési bejegyzéseket a még nem észlelt hamisított feladókhoz .

A részletekért tekintse meg a következő cikkeket:

- E-mailek engedélyezése vagy letiltása a bérlői engedélyezési/tiltólistával

- Fájlok engedélyezése vagy letiltása a bérlői engedélyezési/tiltólistával

- URL-címek engedélyezése vagy letiltása a bérlői engedélyezési/tiltólistával

- A Beküldések lapon elküldhet gyanús levélszeméteket, adathalászatot, URL-címeket, letiltott megbízható e-maileket és e-mail-mellékleteket a Microsoftnak

- A hamisintelligencia-ítélet felülbírálása

7. lépés: Adathalász szimulációk indítása Támadási szimulációs tréning

A Office 365-höz készült Defender 2. csomagjában Támadási szimulációs tréning lehetővé teszi, hogy szimulált adathalász üzeneteket küldjön a felhasználóknak, és betanítást rendeljen hozzájuk a válaszuk alapján. A következő lehetőségek érhetők el:

- Beépített vagy egyéni hasznos adatokat használó egyedi szimulációk.

- A valós adathalász támadásokból származó szimulációautomatizálások több hasznos adattal és automatizált ütemezéssel.

- Csak betanítási kampányok , ahol nem kell kampányt indítania, és várnia kell, amíg a felhasználók a szimulált adathalász üzenetekben hivatkozásra kattintanak, vagy letöltik a mellékleteket a betanítások hozzárendelése előtt.

További információ: Ismerkedés a Támadási szimulációs tréning használatával.

8. lépés: Vizsgálat és reagálás

Most, hogy a kezdeti beállítás befejeződött, használja az Microsoft Defender Office 365 biztonsági üzemeltetési útmutatójában található információkat a szervezet fenyegetéseinek monitorozásához és kivizsgálásához.