Zdarzenia

9 kwi, 15 - 10 kwi, 12

Zakoduj przyszłość za pomocą sztucznej inteligencji i połącz się z elementami równorzędnymi i ekspertami języka Java w witrynie JDConf 2025.

Zarejestruj się terazTa przeglądarka nie jest już obsługiwana.

Przejdź na przeglądarkę Microsoft Edge, aby korzystać z najnowszych funkcji, aktualizacji zabezpieczeń i pomocy technicznej.

Z tego artykułu dowiesz się, jak zintegrować aplikację AKASHI z usługą Microsoft Entra ID. Po zintegrowaniu rozwiązania AKASHI z usługą Microsoft Entra ID można wykonywać następujące czynności:

W scenariuszu opisanym w tym artykule przyjęto założenie, że masz już następujące wymagania wstępne:

W tym artykule skonfigurujesz i przetestujesz SSO Microsoft Entra w środowisku testowym.

Aby skonfigurować integrację aplikacji AKASHI z usługą Microsoft Entra ID, należy dodać aplikację AKASHI z galerii do swojej listy zarządzanych aplikacji SaaS.

Możesz również użyć Kreatora konfiguracji aplikacji Enterprise. W tym kreatorze możesz dodać aplikację dla dzierżawcy, dodać użytkowników/grupy do aplikacji, przypisać role, a także przeprowadzić konfigurację logowania jednokrotnego (SSO). Dowiedz się więcej o narzędziach Microsoft 365.

Skonfiguruj i przetestuj Microsoft Entra SSO z AKASHI, używając użytkownika testowego o nazwie B.Simon. Aby logowanie jednokrotne działało, należy ustanowić relację pomiędzy użytkownikiem Microsoft Entra a powiązanym użytkownikiem AKASHI.

Aby skonfigurować i przetestować Microsoft Entra SSO z AKASHI, wykonaj następujące kroki:

Aby włączyć SSO Microsoft Entra, wykonaj następujące kroki.

Zaloguj się do centrum administracyjnego Microsoft Entra z uprawnieniami co najmniej Administratora aplikacji w chmurze.

Przejdź do aplikacji Identity>Applications>Aplikacje przedsiębiorstwa>AKASHI>Logowanie jednokrotne.

Na stronie Wybierz metodę logowania jednokrotnego wybierz opcję SAML.

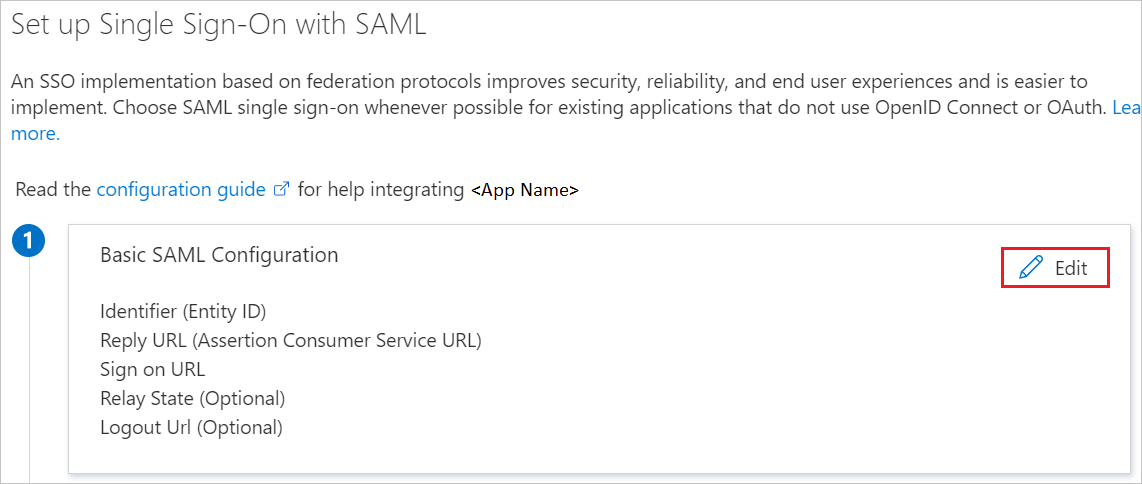

Na stronie Konfiguruj logowanie jednokrotnego przy użyciu SAML, kliknij ikonę ołówka dla Podstawowa konfiguracja SAML, aby edytować ustawienia.

W sekcji Podstawowa konfiguracja protokołu SAML, jeśli chcesz skonfigurować aplikację w trybie inicjowanym przez IDP, wprowadź wartości następujących pól:

a. W polu tekstowym Identyfikator wpisz adres URL, korzystając z następującego wzorca: https://atnd.ak4.jp/sso/saml/<CUSTOM_ID>

b. W polu tekstowym Adres URL odpowiedzi wpisz adres URL, korzystając z następującego wzorca: https://atnd.ak4.jp/sso/saml/<CUSTOM_ID>

Kliknij Ustaw dodatkowe adresy URL i wykonaj następny krok, jeśli chcesz skonfigurować aplikację w trybie inicjowanym przez SP:

W polu tekstowym Adres URL logowania wpisz adres URL, korzystając z następującego wzorca: https://atnd.ak4.jp/sso/saml/<CUSTOM_ID>

Uwaga

Te wartości nie są prawdziwe. Zaktualizuj te wartości przy użyciu rzeczywistego identyfikatora, adresu URL odpowiedzi i adresu URL logowania. Aby uzyskać te wartości, skontaktuj się z zespołem obsługi klienta AKASHI. Możesz również odwołać się do wzorców przedstawionych w sekcji Podstawowa konfiguracja protokołu SAML.

Na stronie Konfigurowanie logowania jednokrotnego przy użyciu protokołu SAML, w sekcji Certyfikat podpisywania SAML kliknij przycisk kopiowania, aby skopiować adres URL metadanych federacji aplikacji i zapisać go na swoim komputerze.

Postępuj zgodnie z wytycznymi w przewodniku szybkiego startu dotyczącym tworzenia i przypisywania konta użytkownika, aby utworzyć testowe konto użytkownika o nazwie B.Simon.

Aby skonfigurować logowanie jednokrotne po stronie usługi AKASHI, należy wysłać adres URL metadanych federacji aplikacji, aby zespół pomocy technicznej aplikacji AKASHI. Ustawili to tak, aby połączenie SAML SSO było prawidłowo ustawione po obu stronach.

W tej sekcji utworzysz użytkownika Britta Simon w aplikacji AKASHI. We współpracy z zespołem wsparcia AKASHI, dodać użytkowników na platformę AKASHI. Przed użyciem logowania jednokrotnego należy utworzyć i aktywować użytkowników.

W tej sekcji przetestujesz konfigurację jednokrotnego logowania Microsoft Entra, korzystając z następujących opcji.

Kliknij Przetestuj tę aplikację, co spowoduje przekierowanie do adresu URL logowania AKASHI, gdzie można zainicjować proces logowania.

Przejdź bezpośrednio do adresu URL logowania AKASHI i zainicjuj tam proces logowania.

Możesz również użyć aplikacji Microsoft My Apps do przetestowania aplikacji w dowolnym trybie. Po kliknięciu kafelka AKASHI w sekcji Moje aplikacje, jeśli jest on skonfigurowany w trybie SP, zostaniesz przekierowany na stronę logowania aplikacji, aby zainicjować proces logowania. Natomiast jeśli jest skonfigurowany w trybie IDP, powinieneś zostać automatycznie zalogowany do aplikacji AKASHI, dla której skonfigurowano logowanie jednokrotne (SSO). Aby uzyskać więcej informacji na temat moich aplikacji, zobacz

Po skonfigurowaniu usługi AKASHI możesz wymusić kontrolę sesji, która chroni eksfiltrację i infiltrację poufnych danych organizacji w czasie rzeczywistym. Kontrola sesji rozszerza się od dostępu warunkowego. Dowiedz się, jak wymusić kontrolę nad sesjami za pomocą Microsoft Defender for Cloud Apps.

Zdarzenia

9 kwi, 15 - 10 kwi, 12

Zakoduj przyszłość za pomocą sztucznej inteligencji i połącz się z elementami równorzędnymi i ekspertami języka Java w witrynie JDConf 2025.

Zarejestruj się teraz