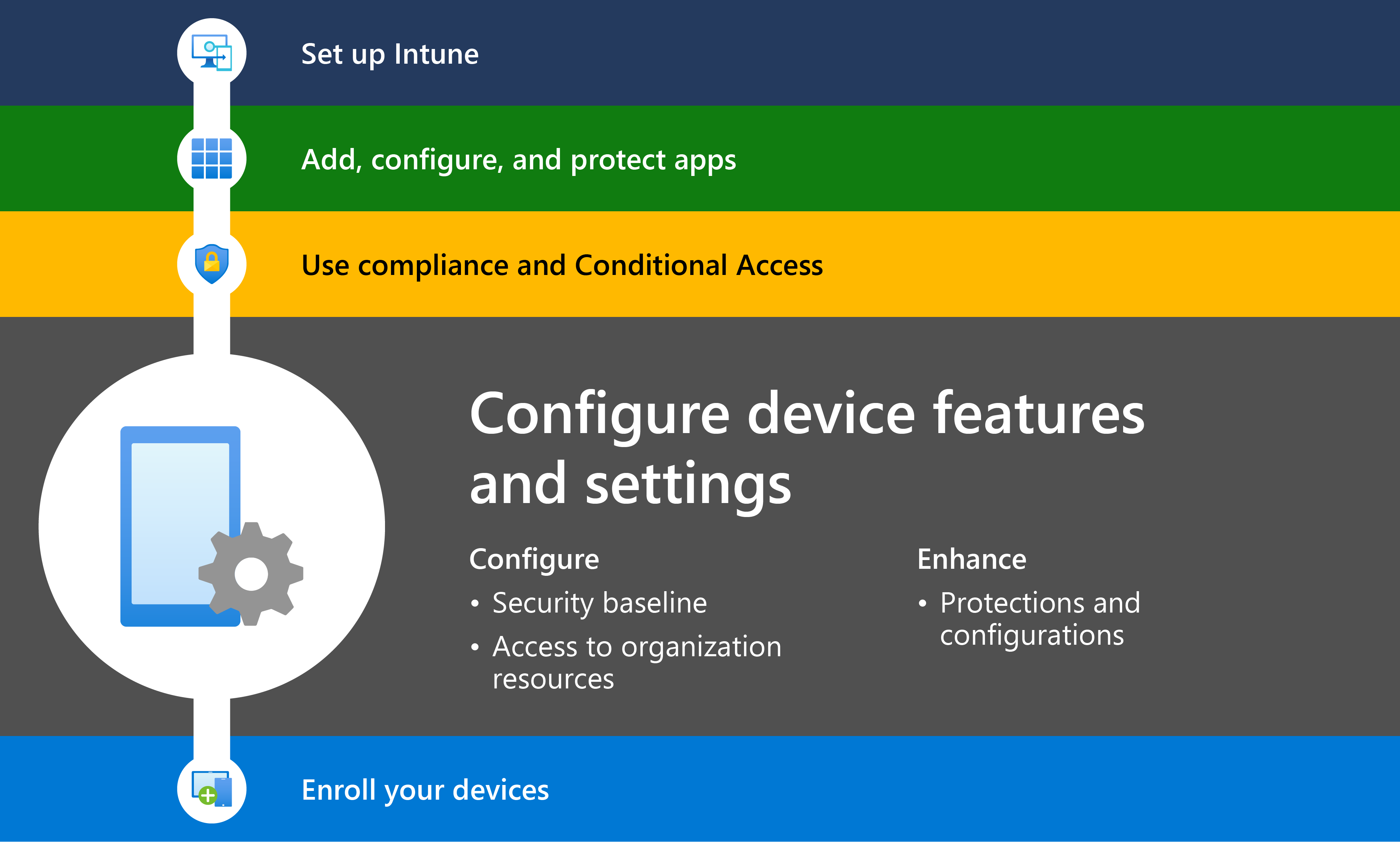

4. lépés – Eszközfunkciók és -beállítások konfigurálása az eszközök védelméhez és az erőforrások eléréséhez

Eddig beállította az Intune-előfizetését, létrehozta az alkalmazásvédelmi szabályzatokat, és eszközmegfelelési szabályzatokat hozott létre.

Ebben a lépésben készen áll arra, hogy konfiguráljon egy minimális vagy alapkonfigurációs biztonsági és eszközfunkció-készletet, amellyel minden eszköznek rendelkeznie kell.

Ez a cikk a következőkre vonatkozik:

- Android

- iOS/iPadOS

- macOS

- A Windows

Eszközkonfigurációs profilok létrehozásakor különböző szintek és szabályzattípusok érhetők el. Ezek a szintek a Microsoft által ajánlott minimális szabályzatok. Tudja, hogy a környezet és az üzleti igények eltérőek lehetnek.

1. szint – Minimális eszközkonfiguráció: Ebben a szinten a Microsoft azt javasolja, hogy olyan szabályzatokat hozzon létre, amelyek:

- Összpontosítson az eszközbiztonságra, beleértve a víruskereső telepítését, az erős jelszószabályzat létrehozását és a szoftverfrissítések rendszeres telepítését.

- Hozzáférést biztosíthat a felhasználóknak a szervezeti e-mailekhez, és szabályozott biztonságos hozzáférést biztosíthat a hálózathoz, bárhol is legyenek.

2. szint – Továbbfejlesztett eszközkonfiguráció: Ebben a szinten a Microsoft azt javasolja, hogy olyan szabályzatokat hozzon létre, amelyek:

- Bontsa ki az eszközbiztonságot, beleértve a lemeztitkosítás konfigurálását, a biztonságos rendszerindítás engedélyezését és további jelszószabályok hozzáadását.

- A beépített funkciók és sablonok használatával további, a szervezet számára fontos beállításokat konfigurálhat, beleértve a helyszíni csoportházirend-objektumok (GPO-k) elemzését is.

3. szint – Magas eszközkonfiguráció: Ebben a szinten a Microsoft azt javasolja, hogy olyan szabályzatokat hozzon létre, amelyek:

- Válthat jelszó nélküli hitelesítésre, beleértve a tanúsítványok használatát, az egyszeri bejelentkezés (SSO) alkalmazásokba való konfigurálását, a többtényezős hitelesítés (MFA) engedélyezését és a Microsoft Tunnel konfigurálását.

- További biztonsági rétegeket adhat hozzá az Android általános feltételalapú módjával, vagy DFCI-szabályzatokat hozhat létre Windows-eszközökhöz.

- A beépített funkciókkal kioszkeszközöket, dedikált eszközöket, megosztott eszközöket és más speciális eszközöket konfigurálhat.

- Meglévő rendszerhéjszkriptek üzembe helyezése.

Ez a cikk a szervezetek által használandó eszközkonfigurációs szabályzatok különböző szintjeit sorolja fel. A jelen cikkben szereplő szabályzatok többsége a szervezeti erőforrásokhoz és a biztonsághoz való hozzáférésre összpontosít.

Ezek a funkciók a Microsoft Intune Felügyeleti központ eszközkonfigurációs profiljaiban vannak konfigurálva. Amikor az Intune-profilok készen állnak, hozzárendelhetők a felhasználókhoz és az eszközökhöz.

1. szint – A biztonsági alapkonfiguráció létrehozása

A szervezeti adatok és eszközök biztonságának megőrzése érdekében különböző házirendeket hozhat létre, amelyek a biztonságra összpontosítanak. Létre kell hoznia egy listát azokról a biztonsági funkciókról, amelyekkel az összes felhasználónak és/vagy az összes eszköznek rendelkeznie kell. Ez a lista a biztonsági alapkonfiguráció.

Az alapkonfigurációban a Microsoft a következő biztonsági szabályzatokat javasolja:

- Telepítse a víruskeresőt (AV), és rendszeresen keressen kártevőket

- Észlelés és válasz használata

- A tűzfal bekapcsolása

- Szoftverfrissítések rendszeres telepítése

- Erős PIN-kód-/jelszószabályzat létrehozása

Ez a szakasz a biztonsági szabályzatok létrehozásához használható Intune- és Microsoft-szolgáltatásokat sorolja fel.

A Windows-beállítások és azok ajánlott értékeinek részletesebb listáját a Windows biztonsági alapkonfigurációi című témakörben találja.

Víruskereső és vizsgálat

✅ Telepítse a víruskereső szoftvert, és rendszeresen keressen kártevőket

Minden eszközön telepítve kell lennie a víruskereső szoftvernek, és rendszeresen be kell keresni a kártevőket. Az Intune integrálható külső partner mobilfenyegetés-védelmi (MTD) szolgáltatásokkal, amelyek AV-t és fenyegetésvizsgálatot biztosítanak. MacOS és Windows rendszeren a végponthoz készült Microsoft Defenderrel a víruskereső és a vizsgálat be van építve az Intune-ba.

A szabályzat beállításai:

| Platform | Szabályzat típusa |

|---|---|

| Vállalati Android | - Mobilfenyegetés-védelmi partner – Az Androidhoz készült Végponthoz készült Microsoft Defender kártevőket tud keresni |

| iOS/iPadOS | Mobilfenyegetés-védelmi partner |

| macOS | Intune Endpoint Security víruskereső profil (Végponthoz készült Microsoft Defender) |

| Windows-ügyfél | – Az Intune biztonsági alapkonfigurációi (ajánlott) – Intune Endpoint Security víruskereső profil (Végponthoz készült Microsoft Defender) – Mobilfenyegetés-védelmi partner |

További információ ezekről a funkciókról:

- Android Enterprise:

- iOS/iPadOSMobile Threat Defense-integráció

- macOSvíruskereső szabályzat

- Windows:

Észlelés és válasz

✅ Támadások észlelése és a fenyegetések elhárítása

Ha gyorsan észleli a fenyegetéseket, minimalizálhatja a fenyegetés hatását. Ha ezeket a szabályzatokat feltételes hozzáféréssel kombinálja, letilthatja, hogy a felhasználók és az eszközök hozzáférjenek a szervezeti erőforrásokhoz, ha fenyegetést észlel.

A szabályzat beállításai:

| Platform | Szabályzat típusa |

|---|---|

| Vállalati Android | - Mobilfenyegetés-védelmi partner – Végponthoz készült Microsoft Defender Androidon |

| iOS/iPadOS | – Mobilfenyegetés-védelmi partner – Végponthoz készült Microsoft Defender iOS/iPadOS rendszeren |

| macOS | Nem érhető el |

| Windows-ügyfél | – Intune biztonsági alapkonfigurációk (ajánlott) – Intune-végpontészlelési és -válaszprofil (Végponthoz készült Microsoft Defender) – Mobilfenyegetés-védelmi partner |

További információ ezekről a funkciókról:

- Android Enterprise:

- iOS/iPadOS:

- Windows:

Tűzfal

✅ A tűzfal engedélyezése minden eszközön

Egyes platformok beépített tűzfallal rendelkeznek, másokon pedig külön kell telepítenie a tűzfalat. Az Intune integrálható külső partner mobile threat defense (MTD) szolgáltatásokkal, amelyek képesek tűzfalat kezelni androidos és iOS/iPadOS rendszerű eszközökhöz. MacOS és Windows rendszeren a tűzfalbiztonság az Intune-ba van beépítve a Végponthoz készült Microsoft Defenderrel.

A szabályzat beállításai:

| Platform | Szabályzat típusa |

|---|---|

| Vállalati Android | Mobilfenyegetés-védelmi partner |

| iOS/iPadOS | Mobilfenyegetés-védelmi partner |

| macOS | Intune Endpoint Security tűzfalprofil (Végponthoz készült Microsoft Defender) |

| Windows-ügyfél | – Intune biztonsági alapkonfigurációk (ajánlott) – Intune Endpoint Security tűzfalprofil (Végponthoz készült Microsoft Defender) – Mobilfenyegetés-védelmi partner |

További információ ezekről a funkciókról:

- Android EnterpriseMobile Threat Defense-integráció

- iOS/iPadOSMobile Threat Defense-integráció

- macOStűzfalszabályzat

- Windows:

Jelszóházirend

✅ Erős jelszó-/PIN-kód-szabályzat létrehozása és egyszerű PIN-kódok letiltása

A PIN-ekkel feloldhatók az eszközök. A szervezeti adatokhoz hozzáférő eszközökön, beleértve a személyes tulajdonú eszközöket is, erős PIN-kódra/pin-kódra van szükség, és támogatnia kell a biometrikus adatokat az eszközök zárolásának feloldásához. A biometrikus adatok használata a jelszó nélküli megközelítés része, ami ajánlott.

Az Intune eszközkorlátozási profilokat használ a jelszókövetelmények létrehozásához és konfigurálásához.

A szabályzat beállításai:

| Platform | Szabályzat típusa |

|---|---|

| Vállalati Android | Az Intune eszközkorlátozási profilja az alábbiak kezeléséhez: – Eszköz jelszava – Munkahelyi profil jelszava |

| Android Open-Source Project (AOSP) | Intune eszközkorlátozási profil |

| iOS/iPadOS | Intune eszközkorlátozási profil |

| macOS | Intune eszközkorlátozási profil |

| Windows-ügyfél | – Az Intune biztonsági alapkonfigurációi (ajánlott) – Az Intune eszközkorlátozási profilja |

A konfigurálható beállítások listáját itt találja:

- Android Enterprise eszközkorlátozási profil:

- Android AOSPEszközkorlátozások profil >Eszközjelszó

- iOS-/iPadOS-eszközkorlátozásiprofil >jelszava

- macOSEszközkorlátozások profil >Jelszó

- Windows:

Szoftverfrissítések

✅ Szoftverfrissítések rendszeres telepítése

Minden eszközt rendszeresen frissíteni kell, és szabályzatokat kell létrehozni, hogy a frissítések telepítése sikeres legyen. A legtöbb platform esetében az Intune olyan szabályzatbeállításokkal rendelkezik, amelyek a frissítések kezelésére és telepítésére összpontosítanak.

A szabályzat beállításai:

| Platform | Szabályzat típusa |

|---|---|

| Vállalati Android-szervezet tulajdonában lévő eszközök | Rendszerfrissítési beállítások az Intune eszközkorlátozási profiljával |

| Android Enterprise személyes tulajdonú eszközök | Nem érhető el A megfelelőségi szabályzatokkal beállíthat egy minimális javítási szintet, minimális/maximális operációsrendszer-verziót és egyebeket. |

| iOS/iPadOS | Az Intune frissítési szabályzata |

| macOS | Az Intune frissítési szabályzata |

| Windows-ügyfél | – Az Intune szolgáltatásfrissítési szabályzata – Az Intune gyorsított frissítési szabályzata |

Ezekről a funkciókról és/vagy a konfigurálható beállításokról a következő témakörben talál további információt:

- Android enterprisedevice restrictions profile >System update

- iOS/iPadOSszoftverfrissítési szabályzatok

- macOSszoftverfrissítési szabályzatok

- Windows:

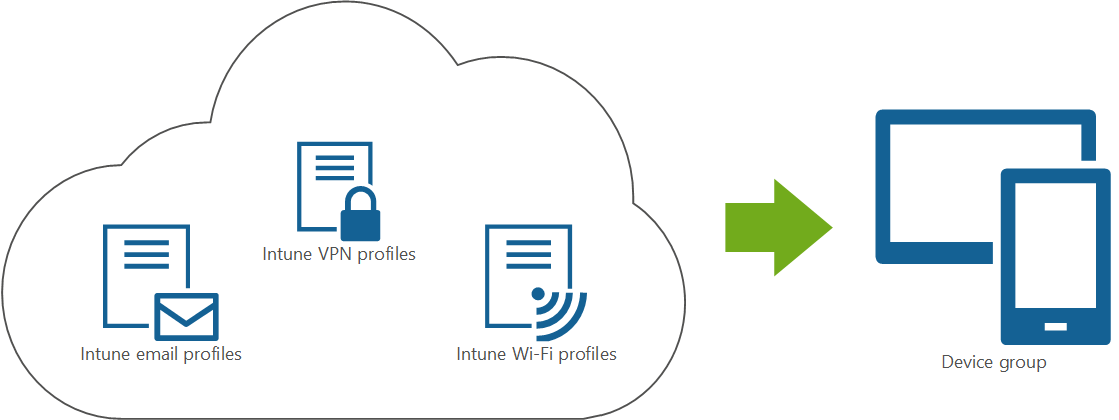

1. szint – Hozzáférés a szervezeti e-mailekhez, csatlakozás VPN-hez vagy Wi-Fi

Ez a szakasz a szervezet erőforrásainak elérésére összpontosít. Ezek az erőforrások a következők:

- Munkahelyi vagy iskolai fiókok e-mail-címe

- VPN-kapcsolat távoli kapcsolathoz

- helyszíni kapcsolat Wi-Fi

Számos szervezet telepít előre konfigurált beállításokkal rendelkező e-mail-profilokat a felhasználói eszközökre.

✅ Automatikus csatlakozás felhasználói e-mail-fiókokhoz

A profil tartalmazza a levelezési kiszolgálóhoz csatlakozó e-mail-konfigurációs beállításokat.

A konfigurált beállításoktól függően az e-mail-profil automatikusan csatlakoztathatja a felhasználókat az e-mail-fiók egyéni beállításaihoz.

✅ Vállalati szintű levelezőalkalmazások használata

Az Intune e-mail-profiljai gyakori és népszerű levelezőalkalmazásokat, például az Outlookot használják. A levelezőalkalmazás a felhasználói eszközökön van üzembe helyezve. Az alkalmazás üzembe helyezése után az e-mail-eszköz konfigurációs profilját a levelezőalkalmazást konfiguráló beállításokkal helyezi üzembe.

Az e-mail-eszköz konfigurációs profilja tartalmazza az Exchange-hez csatlakozó beállításokat.

✅ Munkahelyi vagy iskolai e-mail-cím elérése

Az e-mail-profilok létrehozása az e-maileket az eszközeiken e-maileket használó felhasználókkal rendelkező szervezetek közös minimális alapszabályzata.

Az Intune beépített e-mail-beállításokkal rendelkezik Android, iOS/iPadOS és Windows rendszerű ügyféleszközökhöz. Amikor a felhasználók megnyitják a levelezőalkalmazásukat, automatikusan csatlakozhatnak, hitelesíthetik és szinkronizálhatják a szervezeti e-mail-fiókjukat az eszközeiken.

✅ Üzembe helyezés bármikor

Javasoljuk, hogy új eszközökön telepítse a levelezőalkalmazást a regisztrációs folyamat során. A regisztráció befejezése után telepítse az e-mail-eszköz konfigurációs szabályzatát.

Ha már rendelkezik eszközökkel, akkor a levelezőalkalmazást bármikor üzembe helyezheti, és üzembe helyezheti az e-mail-eszköz konfigurációs szabályzatát.

Az e-mail-profilok használatának első lépései

Első lépések:

Helyezzen üzembe egy e-mail-alkalmazást az eszközein. További útmutatásért tekintse meg az E-mail-beállítások hozzáadása eszközökhöz az Intune-beli használatával című témakört.

Hozzon létre egy e-mail-eszközkonfigurációs profilt az Intune-ban. A szervezet által használt levelezőalkalmazástól függően előfordulhat, hogy nincs szükség az e-mail-eszköz konfigurációs profiljára.

További útmutatásért tekintse meg az E-mail-beállítások hozzáadása eszközökhöz az Intune-beli használatával című témakört.

Az e-mail-eszköz konfigurációs profiljában konfigurálja a platform beállításait:

Android Enterprise személyes tulajdonú eszközök munkahelyi profil e-mail-beállításaival

Az Android Enterprise szervezeti tulajdonú eszközei nem használnak e-mailes eszközkonfigurációs profilokat.

Rendelje hozzá az e-mail-eszköz konfigurációs profilját a felhasználókhoz vagy felhasználói csoportokhoz.

VPN

Számos szervezet helyez üzembe előre konfigurált beállításokkal rendelkező VPN-profilokat a felhasználói eszközökön. A VPN csatlakoztatja az eszközöket a belső szervezeti hálózathoz.

Ha a szervezete modern hitelesítéssel és biztonságos identitásokkal rendelkező felhőszolgáltatásokat használ, akkor valószínűleg nincs szüksége VPN-profilra. A natív felhőszolgáltatásokhoz nincs szükség VPN-kapcsolatra.

Ha az alkalmazások vagy szolgáltatások nem felhőalapúak vagy nem natív felhőbeliek, helyezzen üzembe egy VPN-profilt a belső szervezeti hálózathoz való csatlakozáshoz.

✅ Munkavégzés bárhonnan

A VPN-profilok létrehozása a távoli feldolgozókkal és hibrid feldolgozókkal rendelkező szervezetek közös minimális alapkonfigurációs szabályzata.

Amikor a felhasználók bárhonnan dolgoznak, a VPN-profillal biztonságosan csatlakozhatnak a szervezet hálózatához az erőforrások eléréséhez.

Az Intune beépített VPN-beállításokkal rendelkezik Android, iOS/iPadOS, macOS és Windows rendszerű ügyféleszközökhöz. A felhasználói eszközökön a VPN-kapcsolat elérhető kapcsolatként jelenik meg. A felhasználók kiválasztják. A VPN-profil beállításaitól függően a felhasználók automatikusan hitelesíthetik és csatlakozhatnak a VPN-hez az eszközeiken.

✅ Vállalati szintű VPN-alkalmazások használata

Az Intune VPN-profiljai gyakran használt vállalati VPN-alkalmazásokat használnak, például a Check Pointot, a Cisco-t, a Microsoft Tunnelt és egyebeket. A VPN-alkalmazás a felhasználói eszközökön van üzembe helyezve. Az alkalmazás üzembe helyezése után üzembe helyezi a VPN-kapcsolati profilt a VPN-alkalmazást konfiguráló beállításokkal.

A VPN-eszköz konfigurációs profilja olyan beállításokat tartalmaz, amelyek a VPN-kiszolgálóhoz csatlakoznak.

✅ Üzembe helyezés bármikor

Javasoljuk, hogy új eszközökön telepítse a VPN-alkalmazást a regisztrációs folyamat során. A regisztráció befejezése után telepítse a VPN-eszköz konfigurációs szabályzatát.

Ha már rendelkezik eszközökkel, bármikor üzembe helyezheti a VPN-alkalmazást, majd üzembe helyezheti a VPN-eszközkonfigurációs szabályzatot.

A VPN-profilok használatának első lépései

Első lépések:

Helyezzen üzembe egy VPN-alkalmazást az eszközein.

- A támogatott VPN-alkalmazások listáját a Támogatott VPN-kapcsolati alkalmazások az Intune-ban című témakörben találja.

- Az alkalmazások Intune-hoz való hozzáadásának lépéseit az Alkalmazások hozzáadása a Microsoft Intune-hoz című témakörben találja.

A VPN-eszköz konfigurációs profiljában konfigurálja a platform beállításait:

Rendelje hozzá a VPN-eszköz konfigurációs profilját a felhasználókhoz vagy felhasználói csoportokhoz.

Wi-Fi

Számos szervezet helyez üzembe előre konfigurált beállításokkal rendelkező Wi-Fi profilokat a felhasználói eszközökön. Ha a szervezet csak távoli munkaerővel rendelkezik, akkor nem kell üzembe helyeznie Wi-Fi kapcsolati profilokat. Wi-Fi profilok nem kötelezőek, és a helyszíni kapcsolatokhoz használhatók.

✅ Vezeték nélküli csatlakozás

Amikor a felhasználók különböző mobileszközökről dolgoznak, a Wi-Fi profillal vezeték nélkül és biztonságosan csatlakozhatnak a szervezet hálózatához.

A profil tartalmazza a Wi-Fi konfigurációs beállításait, amelyek automatikusan csatlakoznak a hálózathoz és/vagy az SSID-hez (szolgáltatáskészlet-azonosító). A felhasználóknak nem kell manuálisan konfigurálniuk a Wi-Fi beállításait.

✅ Helyszíni mobileszközök támogatása

A Wi-Fi profilok létrehozása egy közös minimális alapszabályzat a helyszínen működő mobileszközökkel rendelkező szervezetek számára.

Az Intune beépített Wi-Fi-beállításokkal rendelkezik Android, iOS/iPadOS, macOS és Windows rendszerű ügyféleszközökhöz. A felhasználói eszközökön a Wi-Fi kapcsolat elérhető kapcsolatként jelenik meg. A felhasználók kiválasztják. A Wi-Fi-profil beállításaitól függően a felhasználók automatikusan hitelesíthetik magukat, és csatlakozhatnak a Wi-Fi az eszközeiken.

✅ Üzembe helyezés bármikor

Javasoljuk, hogy új eszközökön telepítse a Wi-Fi eszközkonfigurációs szabályzatot, amikor az eszközök regisztrálnak az Intune-ban.

Ha már rendelkezik eszközökkel, bármikor üzembe helyezheti a Wi-Fi eszközkonfigurációs szabályzatot.

A Wi-Fi-profilok használatának első lépései

Első lépések:

Hozzon létre egy Wi-Fi eszközkonfigurációs profilt az Intune-ban.

Konfigurálja a platform beállításait:

Rendelje hozzá a Wi-Fi eszközkonfigurációs profilt a felhasználókhoz vagy felhasználói csoportokhoz.

2. szint – Fokozott védelem és konfigurálás

Ez a szint kibővíti az 1. szinten konfigurált szintet, és nagyobb biztonságot nyújt az eszközök számára. Ebben a szakaszban egy 2. szintű szabályzatkészletet hoz létre, amely további biztonsági beállításokat konfigurál az eszközökhöz.

A Microsoft a következő 2. szintű biztonsági szabályzatokat javasolja:

Engedélyezze a lemeztitkosítást, a biztonságos rendszerindítást és a TPM-et az eszközökön. Ezek a funkciók erős PIN-kód-szabályzattal vagy biometrikus zárolásfeloldással kombinálva ajánlottak ezen a szinten.

Android-eszközökön előfordulhat, hogy a lemeztitkosítás és a Samsung Knox be van építve az operációs rendszerbe. Előfordulhat, hogy a zárolási képernyő beállításainak konfigurálásakor a lemeztitkosítás automatikusan engedélyezve lesz. Az Intune-ban létrehozhat egy eszközkorlátozási szabályzatot, amely konfigurálja a zárolási képernyő beállításait.

A konfigurálható jelszó- és zárolási képernyőbeállítások listáját a következő cikkekben találja:

Jelszavak lejárata és a régi jelszavak újbóli felhasználásának szabályozása. Az 1. szinten erős PIN-kód- vagy jelszószabályzatot hozott létre. Ha még nem tette meg, konfigurálja a PIN-eket & jelszavakat a lejáratra, és állítson be néhány jelszó-újrafelhasználási szabályt.

Az Intune használatával eszközkorlátozási szabályzatot vagy beállításokat konfiguráló beállításkatalógus-szabályzatot hozhat létre. A konfigurálható jelszóbeállításokról a következő cikkekben talál további információt:

Android-eszközökön eszközkorlátozási szabályzatokkal állíthat be jelszószabályokat:

Az Intune több száz olyan beállítást tartalmaz, amelyek kezelhetik az eszközök funkcióit és beállításait, például letilthatják a beépített kamerát, vezérelhetik az értesítéseket, engedélyezhetik a Bluetooth-t, blokkolhatják a játékokat stb.

A beállítások megtekintéséhez és konfigurálásához használhatja a beépített sablonokat vagy a beállításkatalógust .

Az eszközkorlátozási sablonok számos beépített beállítással rendelkeznek, amelyek az eszközök különböző részeit szabályozhatják, beleértve a biztonságot, a hardvert, az adatmegosztást és egyebeket.

Ezeket a sablonokat a következő platformokon használhatja:

- Android

- iOS/iPadOS

- macOS

- A Windows

A Beállítások katalógusban megtekintheti és konfigurálhatja az összes elérhető beállítást. A beállításkatalógust a következő platformokon használhatja:

- iOS/iPadOS

- macOS

- A Windows

Használja a beépített felügyeleti sablonokat, hasonlóan az ADMX-sablonok helyszíni konfigurálásához. Az ADMX-sablonokat a következő platformon használhatja:

- A Windows

Ha helyszíni csoportházirend-objektumokat használ, és szeretné tudni, hogy ezek a beállítások elérhetők-e az Intune-ban, használja a Csoportházirend-elemzést. Ez a funkció elemzi a csoportházirend-objektumokat, és az elemzéstől függően importálhatja őket egy Intune-beállításkatalógus-szabályzatba.

További információt a Helyszíni csoportházirend-objektumok elemzése és importálása az Intune-ban című témakörben talál.

3. szint – Magas szintű védelem és konfigurálás

Ez a szint az 1. és a 2. szinten konfigurált értékre bővül. A vállalati szintű szervezetekben használt további biztonsági funkciókkal bővíti a szolgáltatást.

Bontsa ki a jelszó nélküli hitelesítést a munkaerő által használt egyéb szolgáltatásokra. Az 1. szinten engedélyezte a biometrikus adatokat, hogy a felhasználók ujjlenyomattal vagy arcfelismeréssel bejelentkezhessenek az eszközeikre. Ebben a szinten bontsa ki a jelszó nélküli elemet a szervezet más részeire.

Tanúsítványokkal hitelesítheti az e-maileket, a VPN-t és a Wi-Fi kapcsolatokat. A tanúsítványokat a felhasználók és az eszközök helyezik üzembe, majd a felhasználók e-mailen, VPN-en és Wi-Fi kapcsolaton keresztül férnek hozzá a szervezet erőforrásaihoz.

A tanúsítványok Intune-beli használatáról az alábbiakban olvashat bővebben:

Konfigurálja az egyszeri bejelentkezést (SSO) a zökkenőmentesebb élmény érdekében, amikor a felhasználók üzleti alkalmazásokat nyitnak meg, például a Microsoft 365-alkalmazásokat. A felhasználók egyszer jelentkeznek be, majd automatikusan bejelentkeznek az SSO-konfigurációt támogató összes alkalmazásba.

Az egyszeri bejelentkezés Intune-ban és a Microsoft Entra ID-ban való használatáról az alábbiakban olvashat:

Használjon többtényezős hitelesítést (MFA). Ha jelszó nélkülire vált, az MFA további biztonsági réteget biztosít, és segít megvédeni a szervezetet az adathalászati támadásoktól. Az MFA-t használhatja hitelesítő alkalmazásokkal, például a Microsoft Authenticator alkalmazással, illetve telefonhívással vagy SMS-lel. Az MFA-t akkor is használhatja, ha a felhasználók regisztrálják eszközeiket az Intune-ban.

A többtényezős hitelesítés a Microsoft Entra-azonosító egyik funkciója, amely Microsoft Entra-fiókokkal használható. További információ:

A Microsoft Tunnel beállítása Android- és iOS-/iPadOS-eszközökhöz. A Microsoft Tunnel Linux használatával engedélyezi ezeknek az eszközöknek a hozzáférést a helyszíni erőforrásokhoz modern hitelesítéssel és feltételes hozzáféréssel.

A Microsoft Tunnel az Intune-t, a Microsoft Entra ID-t és az Active Directory összevonási szolgáltatásokat (AD FS) használja. További információt a Microsoft Intune-hoz készült Microsoft Tunnel című témakörben talál.

Az Intune-ban regisztrált eszközökhöz készült Microsoft Tunnel mellett a Microsoft Tunnel for Mobile Application Management (Tunnel for MAM) segítségével kiterjesztheti az alagút képességeit az Intune-ban nem regisztrált Android- és iOS-/iPad-eszközökre. A TUNNEL for MAM intune-bővítményként érhető el, amelyhez további licenc szükséges.

További információ: Az Intune Suite bővítmény képességeinek használata.

A Windows helyi rendszergazdai jelszómegoldás (LAPS) házirendjének használatával kezelheti és biztonsági másolatot készít a windowsos eszközökön található beépített helyi rendszergazdai fiókról. Mivel a helyi rendszergazdai fiók nem törölhető, és teljes körű engedélyekkel rendelkezik az eszközhöz, a beépített Windows rendszergazdai fiók kezelése fontos lépés a szervezet biztonságossá tételében. A Windows LAPS Intune-szabályzata a 21h2-es vagy újabb verziót futtató Windows-eszközökhöz elérhető képességeket használja.

További információ: Intune-támogatás a Windows LAPS-hez.

A Microsoft Intune Endpoint Privilege Management (EPM) használatával csökkentheti a Windows-eszközök támadási felületét. Az EPM lehetővé teszi, hogy a normál felhasználókként (rendszergazdai jogosultságok nélkül) futó felhasználók továbbra is hatékonyan működjenek annak meghatározásával, hogy ezek a felhasználók mikor futtathatnak alkalmazásokat emelt szintű környezetben.

Az EPM jogosultságszint-emelési szabályai fájlkivonatokon, tanúsítványszabályokon és egyebeken alapulhatnak. A konfigurált szabályok segítenek biztosítani, hogy csak a várt és megbízható alkalmazások futhassanak emelt szintűként. A szabályok:

- Az alkalmazás által létrehozott gyermekfolyamatok kezelése.

- A felhasználók által a felügyelt folyamat megemelésére vonatkozó támogatási kérések.

- Lehetővé teszi az olyan fájlok automatikus kiterjesztését, amelyeknek csak felhasználói megszakítás nélkül kell futniuk.

A Végponti jogosultságkezelés intune-bővítményként érhető el, amelyhez további licenc szükséges. További információ: Az Intune Suite bővítmény képességeinek használata.

Az Android common criteria (Közös feltételek) mód használata olyan Android-eszközökön, amelyeket rendkívül érzékeny szervezetek, például kormányzati intézmények használnak.

A funkcióval kapcsolatos további információkért lépjen az Android Common Criteria módba.

A Windows belső vezérlőprogram rétegére vonatkozó szabályzatok létrehozása. Ezek a szabályzatok segíthetnek megakadályozni, hogy a kártevők kommunikálnak a Windows operációs rendszer folyamataival.

A funkcióval kapcsolatos további információkért lásd: Az eszköz belső vezérlőprogramjának konfigurációs felületi (DFCI-) profiljainak használata Windows-eszközökön.

Kioszkok, megosztott eszközök és egyéb speciális eszközök konfigurálása:

Android Enterprise:

Android-eszközadminisztrátor

Zebra-eszközök használata és kezelése Zebra mobilitási bővítményekkel

Kioszkként futtatandó eszközbeállítások

Fontos

A Microsoft Intune 2024. december 31-én megszünteti az Android-eszközök rendszergazdai felügyeletének támogatását a Google Mobile Serviceshez (GMS) hozzáférő eszközökön. Ezt követően az eszközregisztráció, a technikai támogatás, a hibajavítások és a biztonsági javítások nem lesznek elérhetők. Ha jelenleg eszközadminisztrátori felügyeletet használ, javasoljuk, hogy a támogatás befejeződése előtt váltson egy másik Android-felügyeleti lehetőségre az Intune-ban. További információ: Android-eszközadminisztrátor támogatásának megszüntetése GMS-eszközökön.

Rendszerhéjszkriptek üzembe helyezése:

Kövesse a minimálisan ajánlott alapkonfigurációs szabályzatokat

- A Microsoft Intune beállítása

- Alkalmazások hozzáadása, konfigurálása és védelme

- Megfelelőségi szabályzatok tervezése

- 🡺 Eszközfunkciók konfigurálása (Ön itt áll)

- Eszközök regisztrálása