Co nowego w usłudze Microsoft Defender dla IoT?

W tym artykule opisano funkcje dostępne w usłudze Microsoft Defender dla IoT zarówno w sieciach OT, jak i Enterprise IoT, zarówno w środowisku lokalnym, jak i w witrynie Azure Portal, oraz w wersjach wydanych w ciągu ostatnich dziewięciu miesięcy.

Funkcje wydane wcześniej niż dziewięć miesięcy temu zostały opisane w artykule Co nowego archiwum dla usługi Microsoft Defender dla IoT dla organizacji. Aby uzyskać więcej informacji specyficznych dla wersji oprogramowania do monitorowania ot, zobacz Informacje o wersji oprogramowania do monitorowania ot.

Uwaga

Zanotowane funkcje wymienione poniżej znajdują się w wersji zapoznawczej. Dodatkowe postanowienia dotyczące wersji zapoznawczej platformy Azure obejmują inne postanowienia prawne dotyczące funkcji platformy Azure, które są w wersji beta, wersji zapoznawczej lub w inny sposób nie zostały jeszcze wydane w wersji ogólnodostępnej.

Uwaga

W tym artykule omówiono usługę Microsoft Defender dla IoT w witrynie Azure Portal.

Jeśli jesteś klientem usługi Microsoft Defender, który szuka ujednoliconego środowiska IT/OT, zapoznaj się z dokumentacją usługi Microsoft Defender dla IoT w dokumentacji portalu Microsoft Defender (wersja zapoznawcza).

Dowiedz się więcej o portalach zarządzania usługi Defender for IoT.

Październik 2024 r.

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | - Dodawanie symboli wieloznacznych do nazw domen dozwolonych - Dodano protokół - Nowy typ ustawienia czujnika Adresy publiczne - Ulepszone dołączanie czujnika OT |

Dodawanie nazw domen dozwolonych dozwolonych symboli wieloznacznych

Podczas dodawania nazw domen do listy dozwolonych nazw FQDN użyj symbolu * wieloznakowego, aby uwzględnić wszystkie domeny podrzędne. Aby uzyskać więcej informacji, zobacz zezwalanie na połączenia internetowe w sieci OT.

Dodano protokół

Obsługujemy teraz protokół OCPI. Zobacz zaktualizowaną listę protokołów.

Nowy typ ustawienia czujnika Adresy publiczne

Dodajemy typ adresów publicznych do ustawień czujnika, który pozwala wykluczyć publiczne adresy IP, które mogły być używane do użytku wewnętrznego i nie powinny być śledzone. Aby uzyskać więcej informacji, zobacz Dodawanie ustawień czujnika.

Ulepszone dołączanie czujnika OT

Jeśli występują problemy z połączeniem, podczas dołączania czujnika między czujnikiem OT i witryną Azure Portal na etapie konfiguracji, nie można ukończyć procesu do momentu rozwiązania problemu z połączeniem.

Teraz obsługujemy ukończenie procesu konfiguracji bez konieczności rozwiązywania problemu z komunikacją, co pozwala na szybkie dołączanie czujnika OT i rozwiązanie problemu w późniejszym czasie. Aby uzyskać więcej informacji, zobacz aktywowanie czujnika OT.

Lipiec 2024 r.

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | - Aktualizacja zabezpieczeń |

Aktualizacja zabezpieczeń

Ta aktualizacja usuwa cve, który znajduje się w dokumentacji funkcji oprogramowania w wersji 24.1.4.

Czerwiec 2024 r.

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | - Alert złośliwej ścieżki adresu URL - Nowo obsługiwane protokoły |

Alert złośliwej ścieżki adresu URL

Nowy alert, złośliwa ścieżka adresu URL, umożliwia użytkownikom identyfikowanie złośliwych ścieżek w legalnych adresach URL. Alert złośliwej ścieżki adresu URL rozszerza identyfikację zagrożeń usługi Defender for IoT w celu uwzględnienia ogólnych podpisów adresów URL, co ma kluczowe znaczenie dla przeciwdziałania szerokiej gamie zagrożeń cybernetycznych.

Aby uzyskać więcej informacji, ten alert został opisany w tabeli alertów aparatu złośliwego oprogramowania.

Nowo obsługiwane protokoły

Obsługujemy teraz protokół Open. Zobacz zaktualizowaną listę protokołów.

Kwiecień 2024 r.

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | - Logowanie jednokrotne dla konsoli czujnika - Wykrywanie dryfu czasu czujnika - Aktualizacja zabezpieczeń |

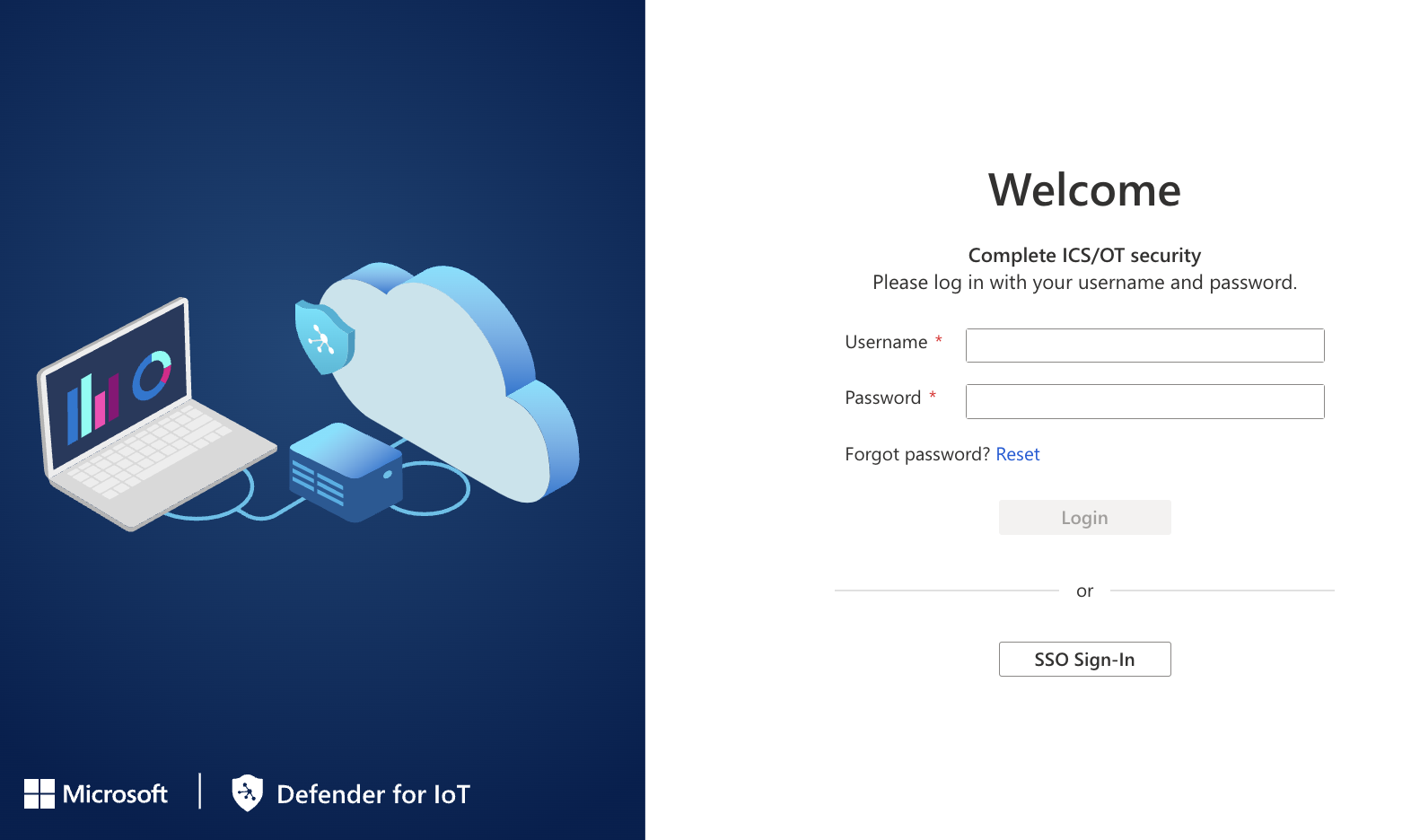

Logowanie jednokrotne dla konsoli czujnika

Możesz skonfigurować logowanie jednokrotne (SSO) dla konsoli czujnika usługi Defender for IoT przy użyciu identyfikatora Microsoft Entra ID. Logowanie jednokrotne umożliwia proste logowanie dla użytkowników organizacji, umożliwia organizacji spełnienie standardów regulacji i zwiększenie poziomu bezpieczeństwa. W przypadku logowania jednokrotnego użytkownicy nie potrzebują wielu poświadczeń logowania w różnych czujnikach i witrynach.

Korzystanie z identyfikatora Entra firmy Microsoft upraszcza procesy dołączania i odłączania, zmniejsza nakład pracy administracyjnej i zapewnia spójne mechanizmy kontroli dostępu w całej organizacji.

Aby uzyskać więcej informacji, zobacz Konfigurowanie logowania jednokrotnego dla konsoli czujnika.

Wykrywanie dryfu czasu czujnika

Ta wersja wprowadza nowy test rozwiązywania problemów w funkcji narzędzia łączności, specjalnie zaprojektowany w celu identyfikowania problemów z dryfem czasu.

Jednym z typowych problemów podczas łączenia czujników z usługą Defender for IoT w witrynie Azure Portal są rozbieżności w czasie UTC czujnika, co może prowadzić do problemów z łącznością. Aby rozwiązać ten problem, zalecamy skonfigurowanie serwera protokołu NTP (Network Time Protocol) w ustawieniach czujnika.

Aktualizacja zabezpieczeń

Ta aktualizacja rozwiązuje sześć cves, które są wymienione w dokumentacji funkcji oprogramowania w wersji 24.1.3.

Luty 2024 r.

Reguły pomijania alertów z witryny Azure Portal (publiczna wersja zapoznawcza)

Teraz możesz skonfigurować reguły pomijania alertów w witrynie Azure Portal, aby poinstruować czujniki OT o określonym ruchu w sieci, który w przeciwnym razie wyzwoli alert.

- Skonfiguruj alerty, które mają być pomijane, określając tytuł alertu, adres IP/MAC, nazwę hosta, podsieć, czujnik lub lokację.

- Ustaw każdą regułę pomijania jako zawsze aktywną lub tylko w wstępnie zdefiniowanym okresie, na przykład dla określonego okna obsługi.

Napiwek

Jeśli obecnie używasz reguł wykluczania w lokalnej konsoli zarządzania, zalecamy ich migrację do reguł pomijania w witrynie Azure Portal. Aby uzyskać więcej informacji, zobacz Pomijanie nieistotnych alertów.

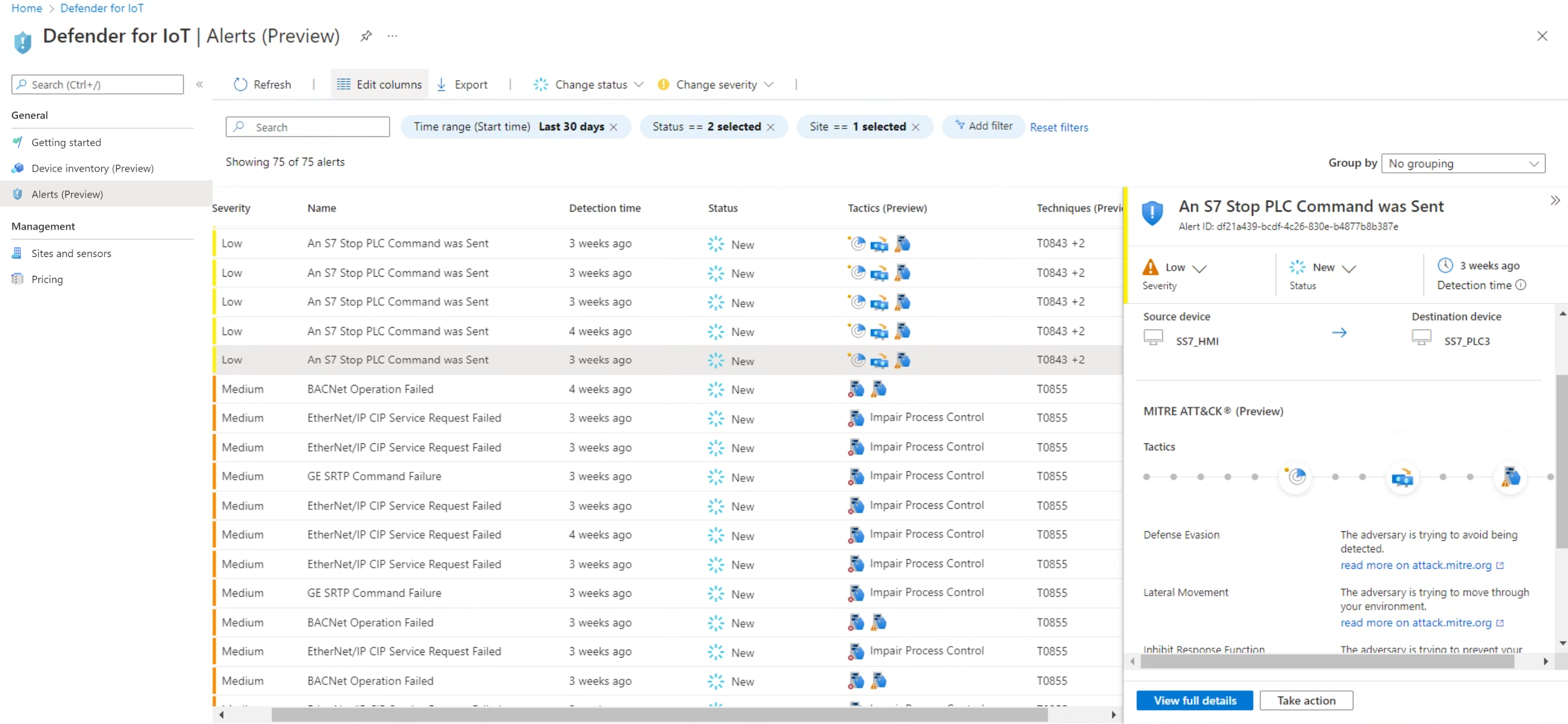

Alerty ukierunkowane w środowiskach OT/IT

Organizacje, w których czujniki są wdrażane między sieciami OT i IT, zajmują się wieloma alertami związanymi zarówno z ruchem OT, jak i IT. Liczba alertów, z których niektóre są nieistotne, mogą powodować zmęczenie alertów i wpływać na ogólną wydajność.

Aby sprostać tym wyzwaniom, zaktualizowaliśmy zasady wykrywania usługi Defender dla IoT, aby automatycznie wyzwalać alerty na podstawie wpływu na działalność biznesową i kontekstu sieci oraz zmniejszyć liczbę alertów związanych z it o niskiej wartości.

Ta aktualizacja jest dostępna w wersji czujnika 24.1.3 lub nowszej.

Aby uzyskać więcej informacji, zobacz Ukierunkowane alerty w środowiskach OT/IT.

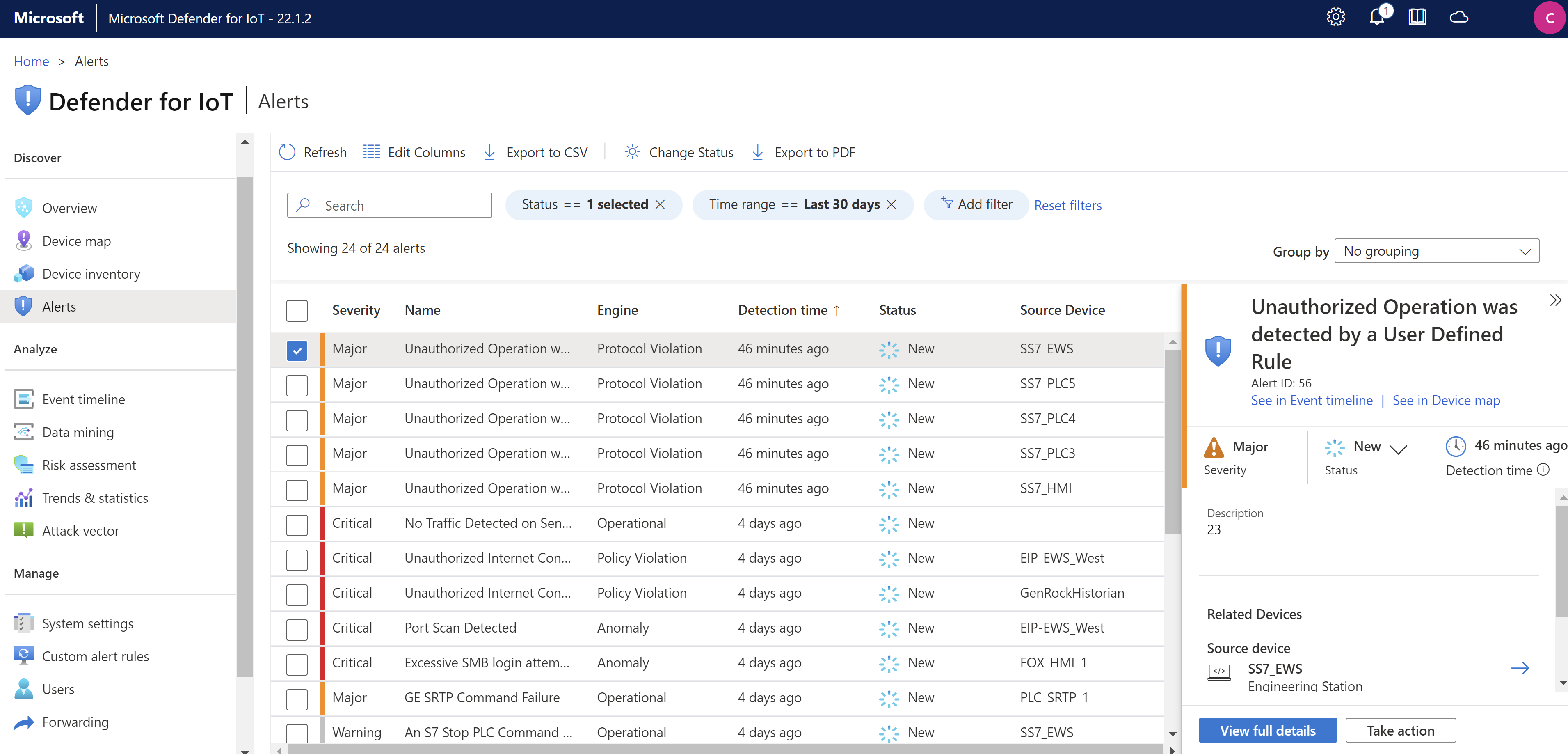

Identyfikator alertu jest teraz wyrównany do witryny Azure Portal i konsoli czujnika

Identyfikator alertu w kolumnie Id na stronie Alerty w witrynie Azure Portal wyświetla teraz ten sam identyfikator alertu co konsola czujnika. Dowiedz się więcej o alertach w witrynie Azure Portal.

Uwaga

Jeśli alert został scalony z innymi alertami z czujników, które wykryły ten sam alert, w witrynie Azure Portal zostanie wyświetlony identyfikator alertu pierwszego czujnika, który wygenerował alerty.

Nowo obsługiwane protokoły

Teraz obsługujemy następujące protokoły:

- HART-IP

- FANUC FOCAS

- Dicom

- ABB NetConfig

- Rockwell AADvance Discover

- Rockwell AADvance SNCP/IXL

- Schneider NetManage

Zobacz zaktualizowaną listę protokołów.

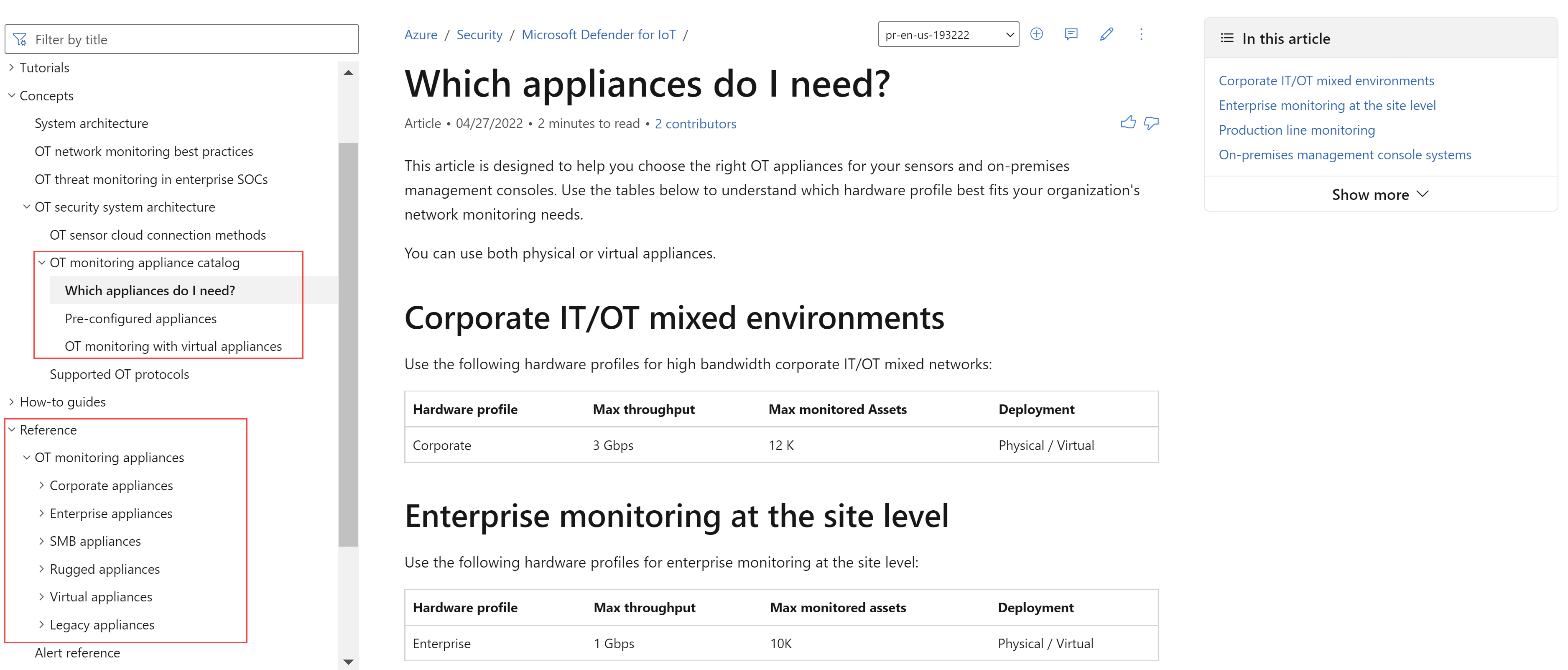

Profil sprzętu L60 nie jest już obsługiwany

Profil sprzętu L60 nie jest już obsługiwany i jest usuwany z dokumentacji pomocy technicznej. Profile sprzętu wymagają teraz co najmniej 100 GB (minimalny profil sprzętu to teraz L100).

Aby przeprowadzić migrację z profilu L60 do obsługiwanego profilu, wykonaj procedurę Tworzenia kopii zapasowej i przywracania czujnika sieci OT.

Przypomnienie o odnowieniu nowej licencji w witrynie Azure Portal

Gdy licencja na co najmniej jedną witrynę OT wkrótce wygaśnie, w górnej części usługi Defender for IoT w witrynie Azure Portal zostanie wyświetlona uwaga przypominająca o odnowieniu licencji. Aby nadal uzyskać wartość zabezpieczeń z usługi Defender dla IoT, wybierz link w notatce, aby odnowić odpowiednie licencje w Centrum administracyjne platformy Microsoft 365. Dowiedz się więcej o rozliczeniach usługi Defender dla IoT.

Nowy profil sprzętu urządzenia OT

Urządzenie DELL XE4 SFF jest teraz obsługiwane w przypadku monitorujących linie produkcyjne czujników OT. Jest to część profilu sprzętowego L500, środowiska linii produkcyjnej , z sześciordzeniowymi, 8 GB pamięci RAM i 512 GB pamięci dyskowej.

Aby uzyskać więcej informacji, zobacz DELL XE4 SFF.

Nowe pola dla identyfikatorów OID PROTOKOŁU MIB PROTOKOŁU SNMP

Dodatkowe standardowe pola ogólne zostały dodane do identyfikatorów OID miB PROTOKOŁU SNMP. Aby uzyskać pełną listę pól, zobacz Identyfikatory OID czujnika OT, aby uzyskać instrukcje ręcznej konfiguracji SNMP.

Styczeń 2024

| Obszar usługi | Aktualizacje |

|---|---|

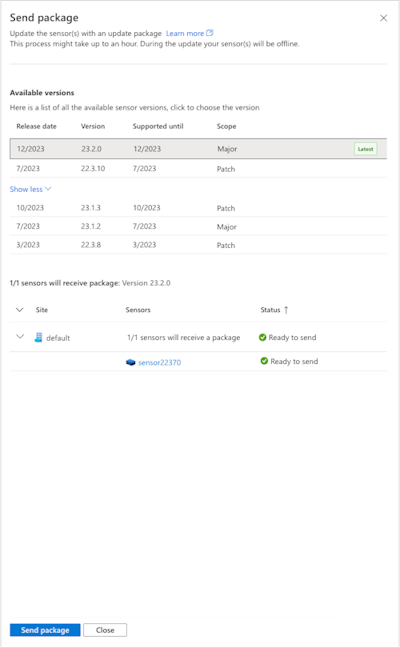

| Sieci OT | Aktualizacja czujnika w witrynie Azure Portal obsługuje teraz wybieranie określonej wersji |

Aktualizacja czujnika w witrynie Azure Portal obsługuje teraz wybieranie określonej wersji

Po zaktualizowaniu czujnika w witrynie Azure Portal możesz teraz wybrać aktualizację do dowolnej z obsługiwanych, poprzednich wersji (wersji innych niż najnowsza wersja). Wcześniej czujniki dołączone do usługi Microsoft Defender dla IoT w witrynie Azure Portal zostały automatycznie zaktualizowane do najnowszej wersji.

Możesz zaktualizować czujnik do określonej wersji z różnych powodów, takich jak na potrzeby testowania, lub dostosować wszystkie czujniki do tej samej wersji.

Aby uzyskać więcej informacji, zobacz Update Defender for IoT OT monitoring software (Aktualizowanie oprogramowania do monitorowania funkcji IoT OT w usłudze Defender).

| SIECI |OT w wersji 24.1.0:

- Reguły pomijania alertów z witryny Azure Portal (publiczna wersja zapoznawcza)|

Grudzień 2023 r.

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Nowa architektura obsługi hybrydowej i rozerwanej powietrzem Wersja 23.2.0: - Czujniki sieciowe OT działają teraz w systemie Debian 11 - Domyślny uprzywilejowany użytkownik jest teraz administratorem zamiast obsługi Funkcje chmury: - Stany na żywo dla aktualizacji czujników opartych na chmurze - Uproszczone rekordy alertów w tabeli SecurityAlert |

Czujniki sieciowe OT działają teraz w systemie Debian 11

Czujnik w wersji 23.2.0 działa w systemie operacyjnym Debian 11 zamiast Ubuntu. Debian to oparty na systemie Linux system operacyjny, który jest powszechnie używany na serwerach i urządzeniach osadzonych, i jest znany z bycia szczuplejszym niż inne systemy operacyjne oraz jego stabilność, bezpieczeństwo i rozbudowane wsparcie sprzętowe.

Użycie Debiana jako podstawy naszego oprogramowania czujnikowego pomaga zmniejszyć liczbę pakietów zainstalowanych na czujnikach, zwiększając wydajność i bezpieczeństwo systemów.

Ze względu na przełącznik systemu operacyjnego aktualizacja oprogramowania ze starszej wersji do wersji 23.2.0 może być dłuższa i cięższa niż zwykle.

Aby uzyskać więcej informacji, zobacz Tworzenie kopii zapasowych i przywracanie czujników sieciowych OT z konsoli czujników i oprogramowanie do monitorowania usługi Update Defender for IoT OT.

Domyślny uprzywilejowany użytkownik jest teraz administratorem zamiast obsługi

Począwszy od wersji 23.2.0, domyślnym uprzywilejowanym użytkownikiem zainstalowanym z nowymi instalacjami czujników OT jest użytkownik administracyjny zamiast użytkownika pomocy technicznej .

Na przykład użyj uprzywilejowanego użytkownika administratora w następujących scenariuszach:

Zalogowanie się do nowego czujnika po raz pierwszy po instalacji. Aby uzyskać więcej informacji, zobacz Konfigurowanie i aktywowanie czujnika OT.

Za pomocą interfejsu wiersza polecenia usługi Defender for IoT. Aby uzyskać więcej informacji, zobacz Praca z poleceniami interfejsu wiersza polecenia usługi Defender for IoT.

Uzyskiwanie dostępu do strony pomocy technicznej czujnika.

Ważne

Jeśli aktualizujesz oprogramowanie czujnika z poprzedniej wersji do wersji 23.2.0, użytkownik uprzywilejowanej pomocy technicznej zostanie automatycznie zmieniony na administrator. Jeśli zapisano poświadczenia pomocy technicznej , takie jak w skryptach interfejsu wiersza polecenia, należy zaktualizować skrypty, aby zamiast tego używały nowego użytkownika administratora .

Starszy użytkownik pomocy technicznej jest dostępny i obsługiwany tylko w wersjach starszych niż 23.2.0.

Aby uzyskać więcej informacji, zobacz Temat Użytkownicy i role lokalne na potrzeby monitorowania ot za pomocą usługi Defender dla IoT.

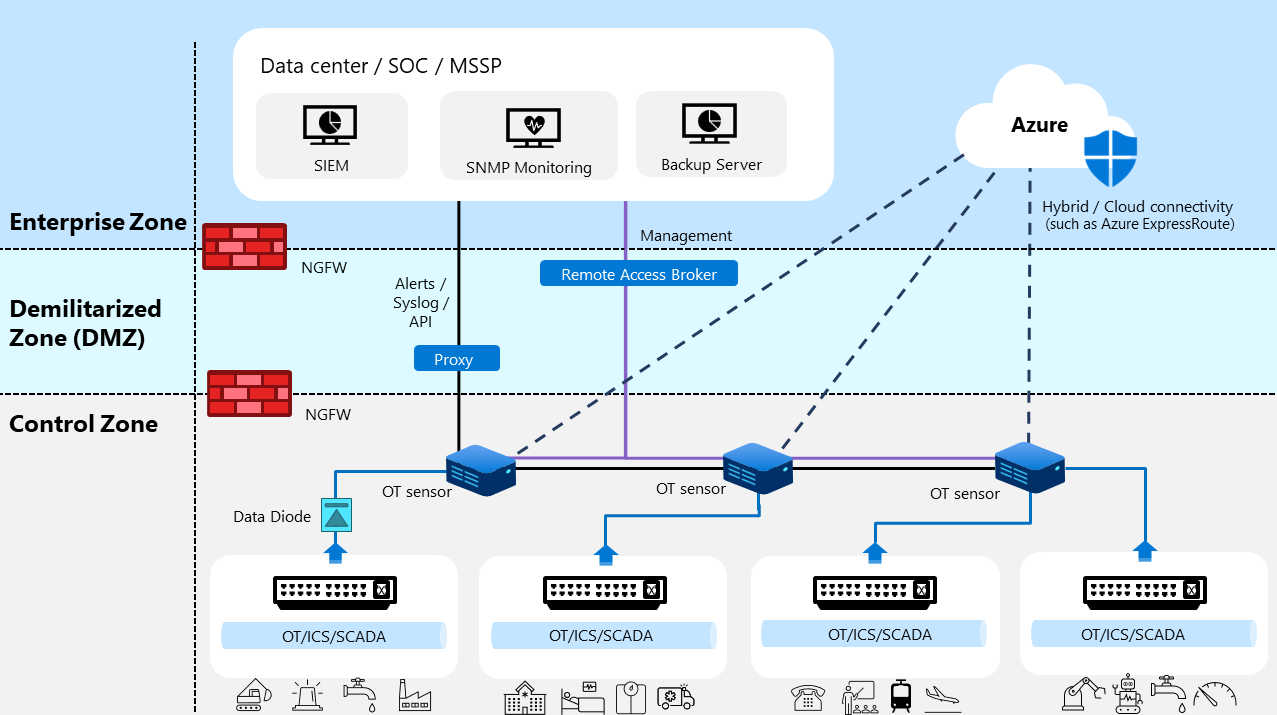

Nowa architektura obsługi hybrydowej i rozerwanej powietrzem

Sieci hybrydowe i z przerwami w powietrzu są powszechne w wielu branżach, takich jak instytucje rządowe, usługi finansowe lub produkcja przemysłowa. Sieci rozproszone w powietrzu są fizycznie oddzielone od innych, niezabezpieczonych sieci zewnętrznych, takich jak sieci przedsiębiorstwa lub Internet, i są mniej narażone na cyberataki. Jednak sieci rozszyte powietrzem nadal nie są całkowicie bezpieczne, nadal mogą być naruszone i muszą być zabezpieczone i uważnie monitorowane.

Usługa Defender dla IoT udostępnia teraz nowe wskazówki dotyczące nawiązywania połączenia z sieciami hybrydowymi i rozszytymi w powietrzu oraz monitorowania ich. Nowe wskazówki dotyczące architektury zostały zaprojektowane tak, aby zwiększyć wydajność, bezpieczeństwo i niezawodność operacji SOC, z mniejszą liczbą składników do konserwacji i rozwiązywania problemów. Technologia czujników używana w nowej architekturze umożliwia przetwarzanie lokalne, które przechowuje dane we własnej sieci, co zmniejsza zapotrzebowanie na zasoby w chmurze i poprawia wydajność.

Na poniższej ilustracji przedstawiono przykładową architekturę wysokiego poziomu naszych zaleceń dotyczących monitorowania i konserwacji systemów Usługi Defender dla IoT, gdzie każdy czujnik OT łączy się z wieloma systemami zarządzania zabezpieczeniami w chmurze lub lokalnie.

Na tym przykładowym obrazie komunikacja alertów, komunikatów dziennika systemowego i interfejsów API jest wyświetlana w stałej czarnej linii. Komunikacja lokalna z zarządzaniem jest wyświetlana w stałej purpurowej linii, a komunikacja z chmurą /hybrydowym zarządzaniem jest wyświetlana w czarnej linii kropkowanej.

Zalecamy, aby istniejący klienci, którzy obecnie korzystają z lokalnej konsoli zarządzania, aby zarządzać czujnikami OT, przechodzą do zaktualizowanych wskazówek dotyczących architektury.

Aby uzyskać więcej informacji, zobacz Wdrażanie hybrydowego lub rozerwanego powietrza zarządzania czujnikami OT.

Wycofanie lokalnej konsoli zarządzania

Starsza lokalna konsola zarządzania nie będzie dostępna do pobrania po 1 stycznia 2025 r. Zalecamy przejście do nowej architektury przy użyciu pełnego spektrum interfejsów API lokalnych i chmurowych przed tą datą.

Wersje czujników wydane po 1 stycznia 2025 r. nie będą mogły być zarządzane przez lokalną konsolę zarządzania.

Wersje oprogramowania czujników wydane między 1 stycznia 2024 r. – 1 stycznia 2025 r. będą nadal obsługiwać lokalną wersję konsoli zarządzania.

Czujniki rozszyte w powietrzu, które nie mogą łączyć się z chmurą, można zarządzać bezpośrednio za pośrednictwem konsoli czujnika lub przy użyciu interfejsów API REST.

Aby uzyskać więcej informacji, zobacz:

- Przejście ze starszej wersji lokalnej konsoli zarządzania.

- Przechowywanie wersji i obsługa lokalnych wersji oprogramowania

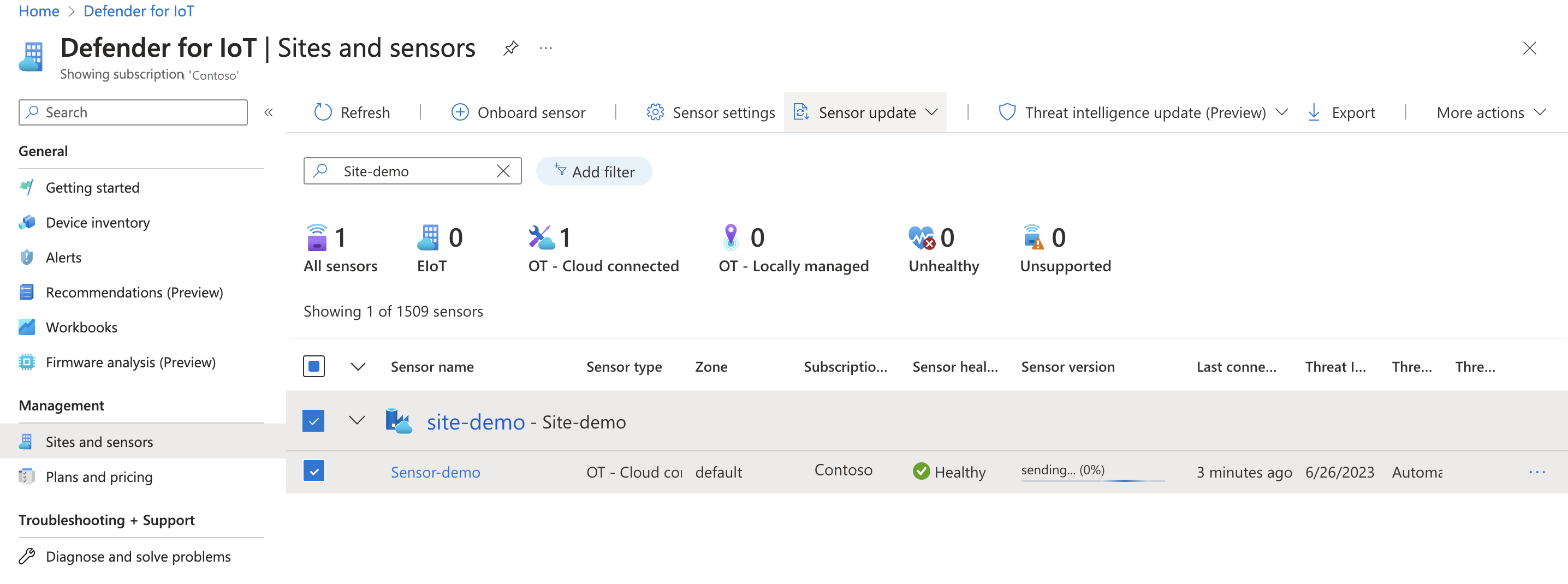

Stany na żywo dla aktualizacji czujników opartych na chmurze

Podczas uruchamiania aktualizacji czujnika z witryny Azure Portal nowy pasek postępu jest wyświetlany w kolumnie Wersja czujnika podczas procesu aktualizacji. W miarę postępu aktualizacji pasek pokazuje procent ukończonej aktualizacji, co pokazuje, że proces jest w toku, nie jest zablokowany lub zakończył się niepowodzeniem. Na przykład:

Aby uzyskać więcej informacji, zobacz Update Defender for IoT OT monitoring software (Aktualizowanie oprogramowania do monitorowania funkcji IoT OT w usłudze Defender).

Uproszczone rekordy alertów w tabeli SecurityAlert

Podczas integracji z usługą Microsoft Sentinel tabela SecurityAlert usługi Microsoft Sentinel jest teraz natychmiast aktualizowana tylko pod kątem zmian stanu alertu i ważności. Inne zmiany w alertach, takie jak ostatnie wykrywanie istniejącego alertu, są agregowane w ciągu kilku godzin i wyświetlają tylko najnowsze zmiany wprowadzone.

Aby uzyskać więcej informacji, zobacz Omówienie wielu rekordów na alert.

Listopad 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci IoT dla przedsiębiorstw | Ochrona IoT w przedsiębiorstwie jest teraz dostępna w licencjach rozwiązania Microsoft 365 E5 i E5 Security |

| Sieci OT | Zaktualizowane wskazówki dotyczące integracji stosu zabezpieczeń |

Ochrona IoT w przedsiębiorstwie jest teraz dostępna w licencjach rozwiązania Microsoft 365 E5 i E5 Security

Zabezpieczenia przedsiębiorstwa IoT (EIoT) za pomocą usługi Defender dla IoT wykrywa niezarządzane urządzenia IoT, a także zapewnia dodatkową wartość zabezpieczeń, w tym ciągłe monitorowanie, oceny luk w zabezpieczeniach i dostosowane zalecenia specjalnie zaprojektowane dla urządzeń IoT przedsiębiorstwa. Bezproblemowo zintegrowana z usługą Microsoft Defender XDR, Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender i Ochrona punktu końcowego w usłudze Microsoft Defender w witrynie Microsoft Defender Portal zapewnia całościowe podejście do ochrony sieci organizacji.

Monitorowanie usługi Defender for IoT EIoT jest teraz automatycznie obsługiwane w ramach planów rozwiązania Microsoft 365 E5 (ME5) i E5 Security obejmujących maksymalnie pięć urządzeń na licencję użytkownika. Jeśli na przykład organizacja posiada 500 licencji ME5, możesz użyć usługi Defender dla IoT do monitorowania maksymalnie 2500 urządzeń EIoT. Ta integracja stanowi znaczący krok w kierunku wzmacniania ekosystemu IoT w środowisku platformy Microsoft 365.

Klienci, którzy mają plany zabezpieczeń ME5 lub E5, ale nie korzystają jeszcze z usługi Defender for IoT dla swoich urządzeń EIoT, muszą włączyć obsługę w witrynie Microsoft Defender Portal.

Nowi klienci bez planu zabezpieczeń ME5 lub E5 mogą zakupić autonomiczną licencję usługi Microsoft Defender dla IoT — EIoT Device License — dodatek do Ochrona punktu końcowego w usłudze Microsoft Defender P2. Kupowanie licencji autonomicznych w centrum administracyjnym firmy Microsoft.

Istniejący klienci, którzy mają zarówno starsze plany IoT przedsiębiorstwa, jak i plany zabezpieczeń ME5/E5, są automatycznie przełączani na nową metodę licencjonowania. Monitorowanie IoT w przedsiębiorstwie jest teraz dołączone do licencji, bez dodatkowych opłat i bez wymaganego elementu akcji.

Klienci ze starszymi planami IoT dla przedsiębiorstw i bez planów ME5/E5 Security mogą nadal korzystać z istniejących planów do czasu wygaśnięcia planów.

Licencje próbne są dostępne dla klientów usługi Defender for Endpoint P2 jako licencje autonomiczne. Licencje próbne obsługują 100 urządzeń.

Aby uzyskać więcej informacji, zobacz:

- Zabezpieczanie urządzeń IoT w przedsiębiorstwie

- Włączanie zabezpieczeń IoT przedsiębiorstwa za pomocą usługi Defender dla punktu końcowego

- Rozliczenia subskrypcji usługi Defender dla IoT

- Plany i cennik usługi Microsoft Defender dla IoT

- Blog: Zabezpieczenia IoT dla przedsiębiorstw z usługą Defender dla IoT są teraz dostępne w planach zabezpieczeń platformy Microsoft 365 E5 i E5

Zaktualizowane wskazówki dotyczące integracji stosu zabezpieczeń

Usługa Defender dla IoT odświeża swoje integracje stosu zabezpieczeń, aby zwiększyć ogólną niezawodność, skalowalność i łatwość konserwacji różnych rozwiązań zabezpieczeń.

Jeśli integrujesz rozwiązanie zabezpieczeń z systemami opartymi na chmurze, zalecamy używanie łączników danych za pośrednictwem usługi Microsoft Sentinel. W przypadku integracji lokalnych zalecamy skonfigurowanie czujnika OT w celu przesyłania dalej zdarzeń dziennika systemowego) lub użycie interfejsów API usługi Defender dla IoT.

Starsze integracje z oprogramowaniemAssa ClearPass, Palo Alto Panorama i Splunk są obsługiwane do października 2024 r. przy użyciu czujnika w wersji 23.1.3 i nie będą obsługiwane w nadchodzących głównych wersjach oprogramowania.

W przypadku klientów korzystających ze starszych metod integracji zalecamy przeniesienie integracji do nowo zalecanych metod. Aby uzyskać więcej informacji, zobacz:

- Integracja rozwiązania ClearPass z usługą Microsoft Defender dla IoT

- Integrowanie aplikacji Palo Alto z usługą Microsoft Defender dla IoT

- Integrowanie rozwiązania Splunk z usługą Microsoft Defender dla IoT

- Integracje z usługami firmy Microsoft i partnerami

Wrzesień 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Wersja 23.1.3: - Rozwiązywanie problemów z łącznością czujnika OT - Dostęp do osi czasu zdarzeń dla użytkowników tylko do odczytu czujnika OT |

Rozwiązywanie problemów z łącznością czujnika OT

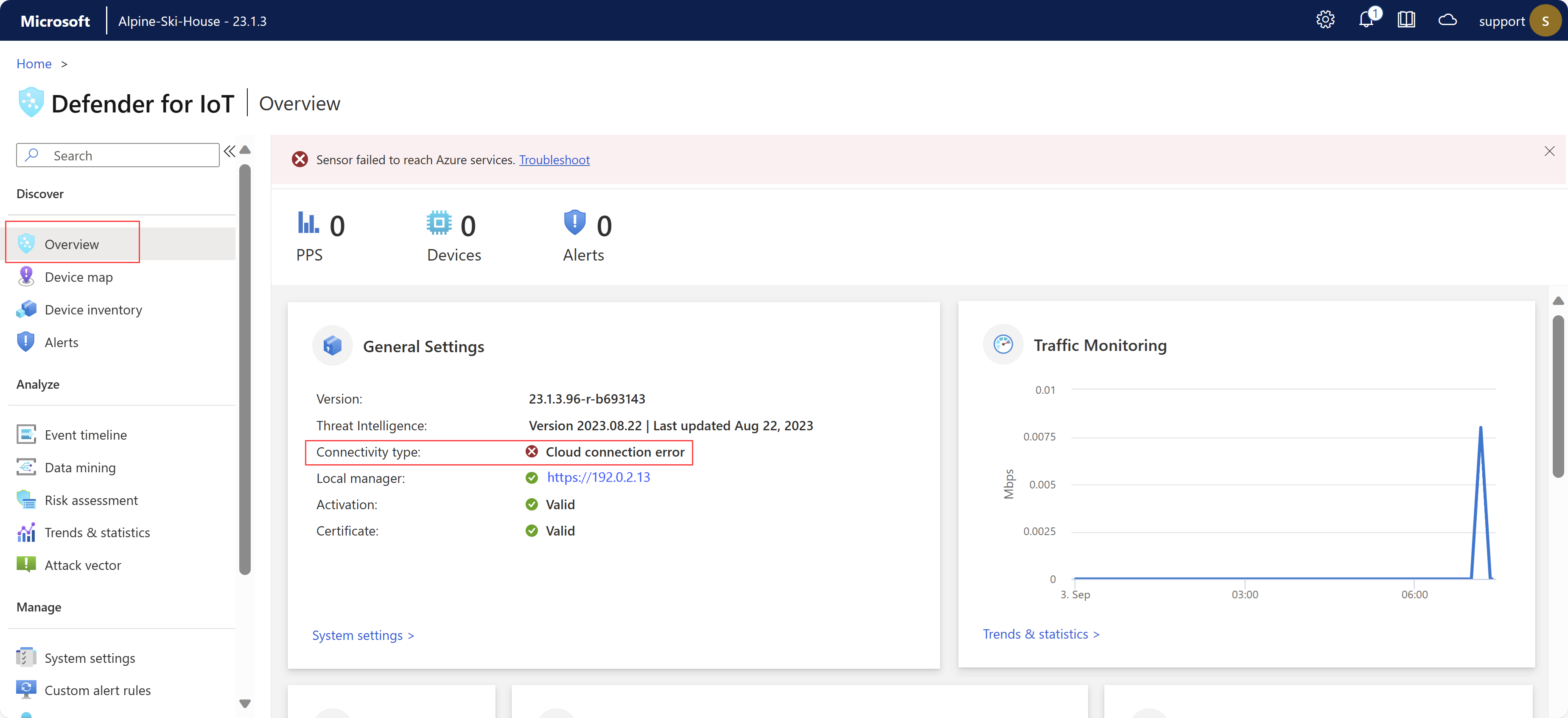

Począwszy od wersji 23.1.3, czujniki OT automatycznie ułatwiają rozwiązywanie problemów z łącznością z witryną Azure Portal. Jeśli czujnik zarządzany przez chmurę nie jest połączony, w witrynie Azure Portal na stronie Witryny i czujniki zostanie wyświetlony błąd oraz na stronie Przegląd czujnika.

Na przykład:

Z czujnika wykonaj jedną z następujących czynności, aby otworzyć okienko rozwiązywania problemów z łącznością w chmurze, które zawiera szczegółowe informacje o problemach z łącznością i krokach ograniczania ryzyka:

- Na stronie Przegląd wybierz link Rozwiązywanie problemów w górnej części strony

- Wybierz pozycję Ustawienia > systemowe Kondycja zarządzania czujnikami > i rozwiązywanie problemów z łącznością > z chmurą

Aby uzyskać więcej informacji, zobacz Sprawdzanie problemów z czujnikiem — łącznością w chmurze.

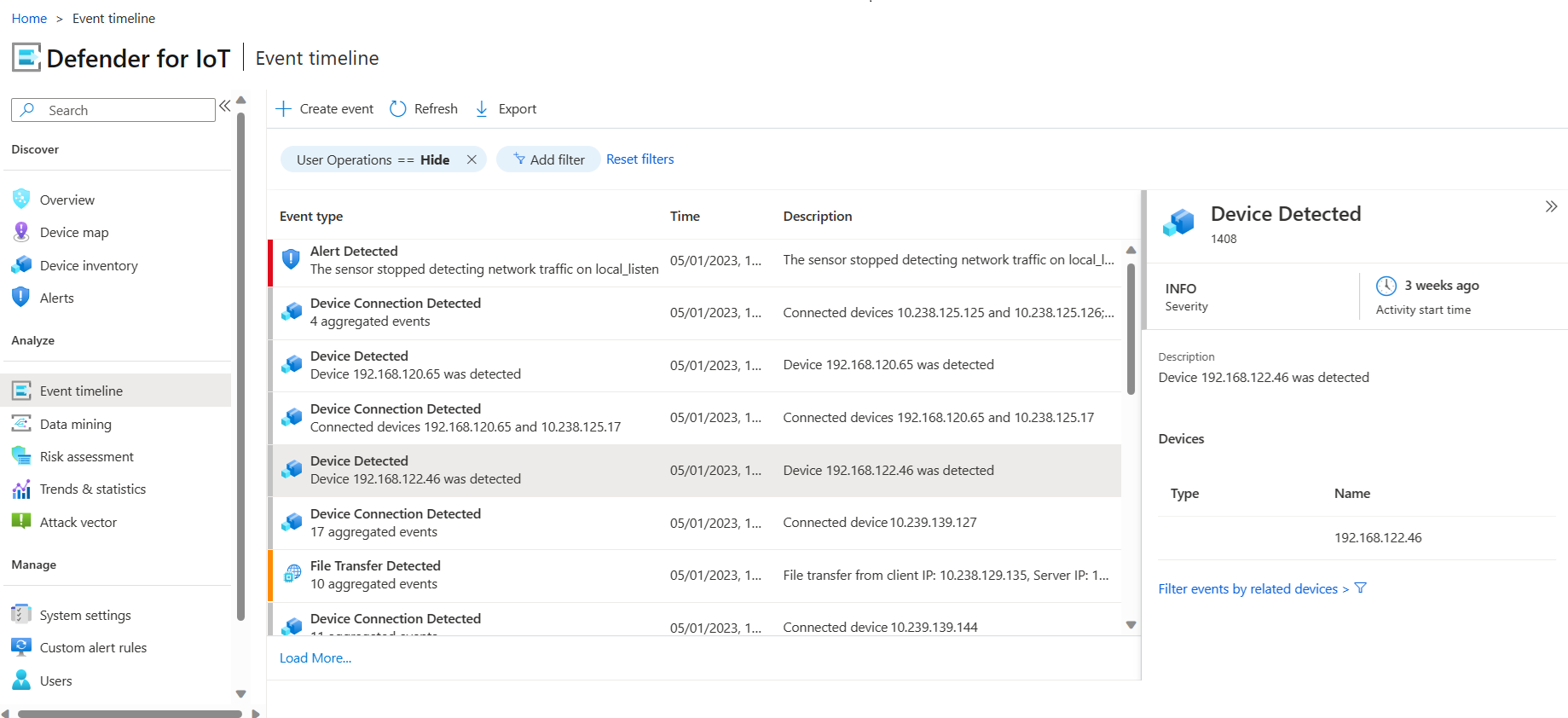

Dostęp do osi czasu zdarzeń dla użytkowników tylko do odczytu czujnika OT

Począwszy od wersji 23.1.3, użytkownicy tylko do odczytu w czujniku OT mogą wyświetlać stronę Oś czasu zdarzenia. Na przykład:

Aby uzyskać więcej informacji, zobacz:

- Śledzenie aktywności sieci i czujnika przy użyciu osi czasu zdarzenia

- Lokalni użytkownicy i role monitorowania ot za pomocą usługi Defender dla IoT

Sierpień 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | CvE usługi Defender for IoT są zgodne z CVSS v3 |

CvE usługi Defender for IoT są zgodne z CVSS v3

Wyniki CVE wyświetlane w czujniku OT i w witrynie Azure Portal są zgodne z krajową bazą danych luk w zabezpieczeniach (NVD) i począwszy od aktualizacji analizy zagrożeń sierpniowej usługi Defender dla IoT, wyniki CVSS w wersji 3 są wyświetlane, jeśli są one istotne. Jeśli nie ma odpowiedniego wyniku CVSS w wersji 3, zamiast tego zostanie wyświetlony wynik CVSS v2.

Wyświetl dane CVE z witryny Azure Portal na karcie Luki w zabezpieczeniach urządzenia usługi Defender for IoT z zasobami dostępnymi w rozwiązaniu Microsoft Sentinel lub w zapytaniu wyszukiwania danych w czujniku OT. Aby uzyskać więcej informacji, zobacz:

- Obsługa pakietów analizy zagrożeń w czujnikach sieciowych OT

- Wyświetlanie pełnych szczegółów urządzenia

- Samouczek: badanie i wykrywanie zagrożeń dla urządzeń IoT za pomocą usługi Microsoft Sentinel

- Tworzenie zapytań wyszukiwania danych

Lipiec 2023 r.

Ulepszenia instalacji czujnika OT i instalacji

W wersji 23.1.2 zaktualizowaliśmy kreatora instalacji czujnika OT i instalacji, aby były szybsze i bardziej przyjazne dla użytkownika. Aktualizacje obejmują:

Kreator instalacji: jeśli instalujesz oprogramowanie na własnych maszynach fizycznych lub wirtualnych, kreator instalacji systemu Linux przechodzi teraz bezpośrednio przez proces instalacji bez konieczności wprowadzania żadnych danych wejściowych ani szczegółów.

Możesz obejrzeć przebieg instalacji ze stacji roboczej wdrożenia, ale możesz również zdecydować się na zainstalowanie oprogramowania bez użycia klawiatury lub ekranu i pozwolić na automatyczne uruchomienie instalacji. Po zakończeniu uzyskaj dostęp do czujnika z przeglądarki przy użyciu domyślnego adresu IP.

Instalacja używa wartości domyślnych ustawień sieciowych. Dostosuj te ustawienia później w interfejsie wiersza polecenia tak jak wcześniej lub w nowym kreatorze opartym na przeglądarce.

Wszystkie czujniki są instalowane z domyślnym użytkownikiem obsługi i hasłem. Zmień hasło domyślne natychmiast przy użyciu pierwszego logowania.

Skonfiguruj początkową konfigurację w przeglądarce: po zainstalowaniu oprogramowania i skonfigurowaniu początkowych ustawień sieciowych przejdź do tego samego kreatora opartego na przeglądarce, aby aktywować czujnik i zdefiniować ustawienia certyfikatu SSL/TLS.

Aby uzyskać więcej informacji, zobacz Instalowanie i konfigurowanie czujnika OT oraz Konfigurowanie i aktywowanie czujnika OT.

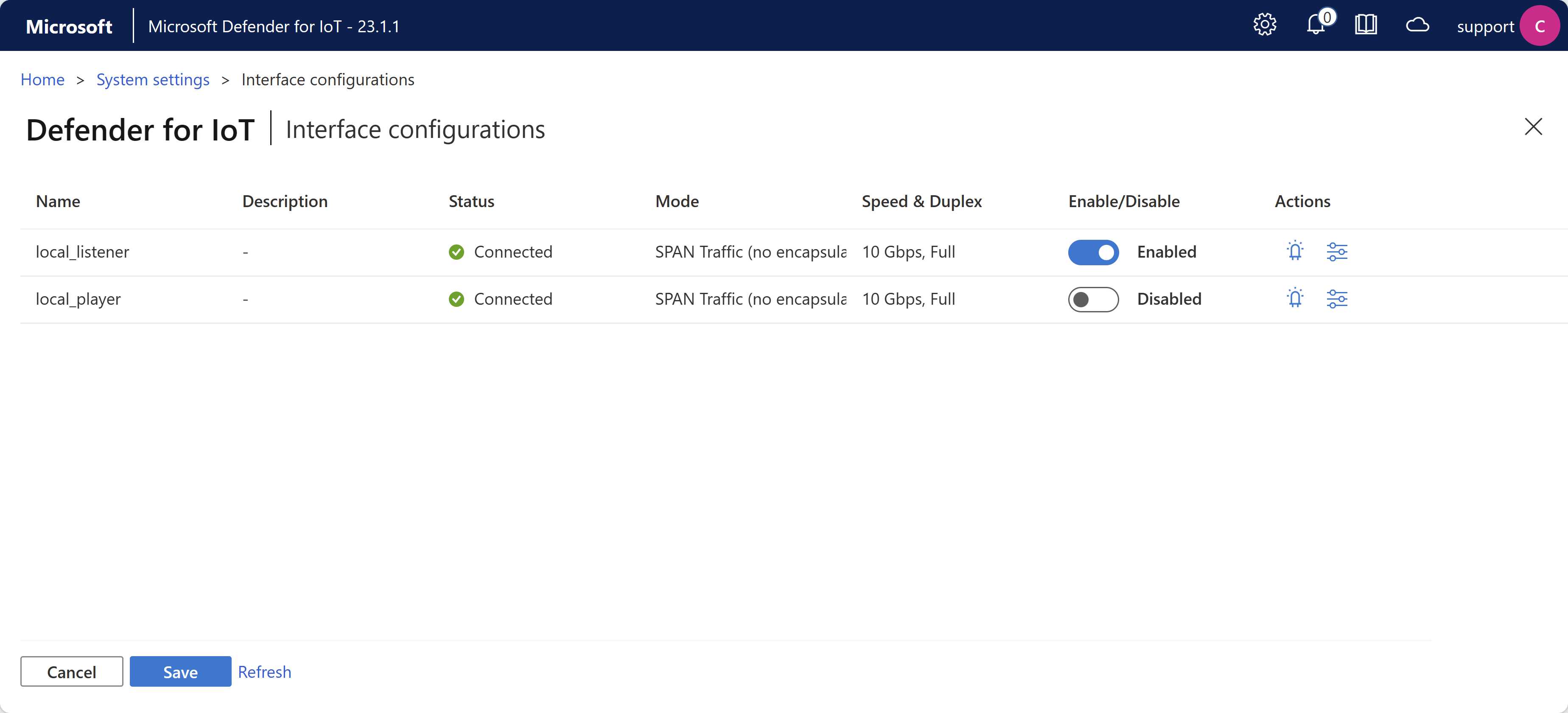

Analizowanie i dostosowywanie wdrożenia

Po zakończeniu instalacji i konfiguracji początkowej przeanalizuj ruch, który czujnik wykrywa domyślnie z ustawień czujnika. W czujniku wybierz pozycję Ustawienia>czujnika Podstawowe>wdrożenie, aby przeanalizować bieżące wykrycia.

Może się okazać, że konieczne jest dostosowanie wdrożenia, na przykład zmiana lokalizacji czujnika w sieci lub sprawdzenie, czy interfejsy monitorowania są prawidłowo połączone. Wybierz pozycję Analizuj ponownie po wprowadzeniu jakichkolwiek zmian, aby wyświetlić zaktualizowany stan monitorowania.

Aby uzyskać więcej informacji, zobacz Analizowanie wdrożenia.

Konfigurowanie monitorowanych interfejsów za pomocą graficznego interfejsu użytkownika czujnika

Jeśli chcesz zmodyfikować interfejsy używane do monitorowania ruchu po początkowej konfiguracji czujnika, teraz możesz użyć nowej strony Konfiguracje interfejsu ustawień>czujnika, aby zaktualizować ustawienia zamiast kreatora systemu Linux dostępnego przez interfejs wiersza polecenia. Na przykład:

Na stronie Konfiguracje interfejsu są wyświetlane te same opcje, co karta Konfiguracje interfejsu w kreatorze konfiguracji początkowej.

Aby uzyskać więcej informacji, zobacz Aktualizowanie interfejsów monitorowania czujnika (configure ERSPAN).

Uproszczone uprzywilejowane użytkowników

W nowych instalacjach czujników w wersji 23.1.2 tylko uprzywilejowany użytkownik pomocy technicznej jest domyślnie dostępny. Użytkownicy cyberx i cyberx_host są dostępne, ale są domyślnie wyłączone. Jeśli musisz użyć tych użytkowników, takich jak dostęp do interfejsu wiersza polecenia usługi Defender dla IoT, zmień hasło użytkownika.

W czujnikach, które zostały zaktualizowane z poprzednich wersji do 23.1.2, cyberx i cyberx_host użytkownicy pozostają włączone tak jak wcześniej.

Napiwek

Aby uruchomić polecenia interfejsu wiersza polecenia, które są dostępne tylko dla użytkowników cyberx lub cyberx_host po zalogowaniu się jako użytkownik pomocy technicznej , pamiętaj, aby najpierw uzyskać dostęp do katalogu głównego systemu komputera hosta. Aby uzyskać więcej informacji, zobacz Uzyskiwanie dostępu do katalogu głównego systemu jako użytkownik administratora.

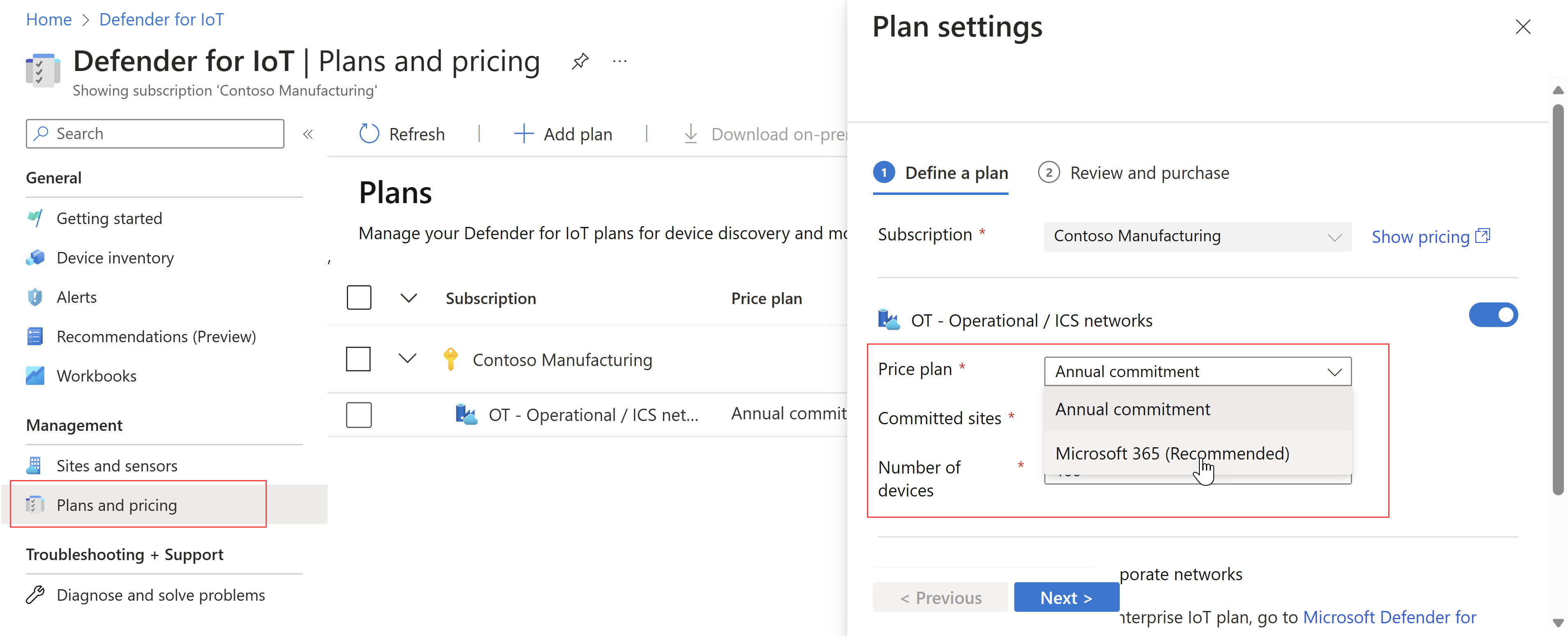

Migrowanie do licencji opartych na lokacji

Istniejący klienci mogą teraz migrować swoje starsze plany zakupu usługi Defender for IoT do planu platformy Microsoft 365 na podstawie licencji platformy Microsoft 365 opartych na witrynie.

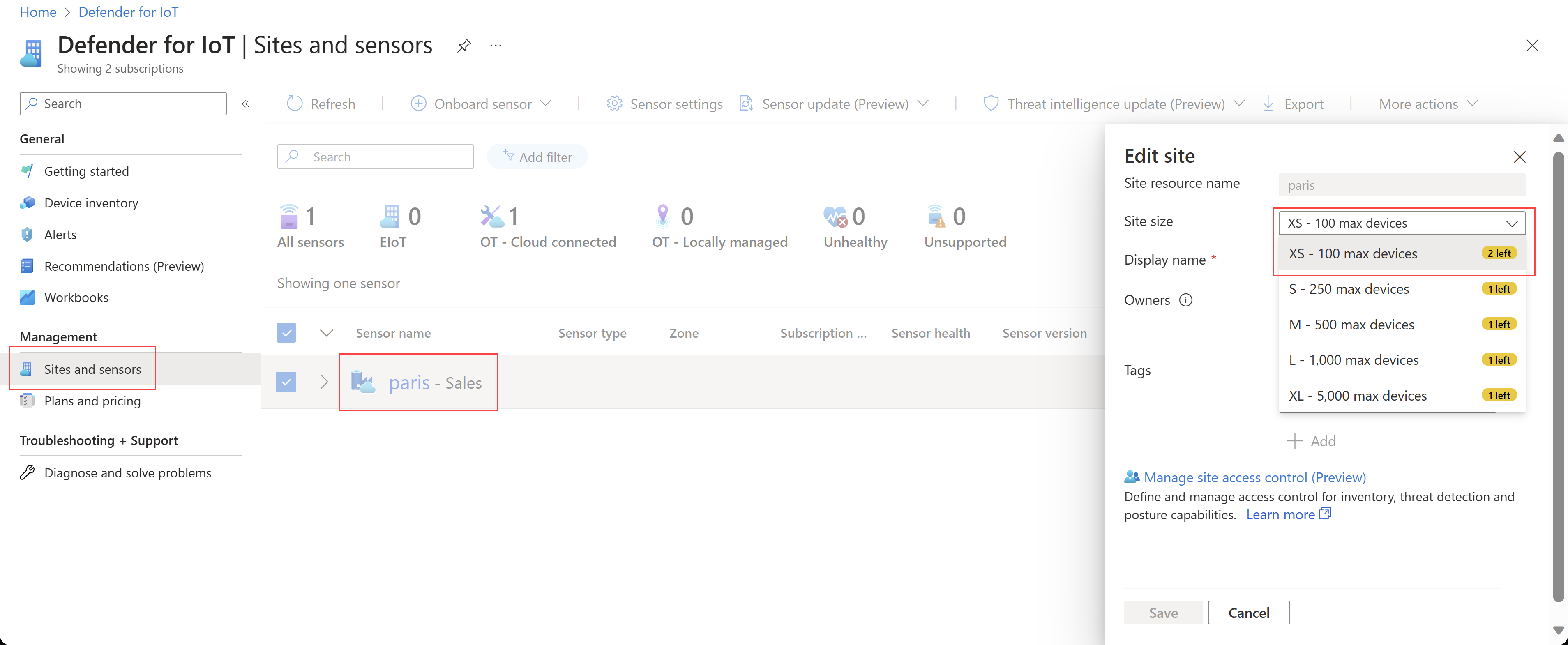

Na stronie Plany i cennik edytuj plan i wybierz plan platformy Microsoft 365 zamiast bieżącego miesięcznego lub rocznego planu. Na przykład:

Pamiętaj, aby edytować wszystkie odpowiednie witryny w celu dopasowania ich do nowo licencjonowanych rozmiarów witryn. Na przykład:

Aby uzyskać więcej informacji, zobacz Migrowanie ze starszego planu OT i rozliczenia subskrypcji usługi Defender for IoT.

Czerwiec 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Plany OT rozliczane według licencji opartych na lokacji Zalecenia dotyczące zabezpieczeń sieci OT dla niezabezpieczonych haseł i krytycznych CVE |

Plany OT rozliczane według licencji opartych na lokacji

Od 1 czerwca 2023 r. licencje usługi Microsoft Defender dla IoT na monitorowanie ot są dostępne do zakupu tylko w Centrum administracyjne platformy Microsoft 365.

Licencje są dostępne dla poszczególnych witryn na podstawie rozmiarów odpowiednich witryn. Dostępna jest również licencja próbna obejmująca duży rozmiar witryny przez 60 dni.

Każdy zakup dodatkowych licencji jest automatycznie aktualizowany w planie OT w witrynie Azure Portal.

Po dołączeniu nowego czujnika zostanie wyświetlony monit o przypisanie czujnika do lokacji opartej na rozmiarach licencjonowanych witryn.

Istniejący klienci mogą nadal używać dowolnego starszego planu OT już dołączonego do subskrypcji platformy Azure bez zmian w funkcjonalności. Nie można jednak dodać nowego planu do nowej subskrypcji bez odpowiedniej licencji z Centrum administracyjne platformy Microsoft 365.

Napiwek

Witryna defender for IoT to lokalizacja fizyczna, taka jak obiekt, kampus, budynek biurowy, szpital, platforma itd. Każda lokacja może zawierać dowolną liczbę czujników sieciowych, które identyfikują urządzenia w wykrytym ruchu sieci.

Aby uzyskać więcej informacji, zobacz:

- Rozliczenia subskrypcji usługi Defender dla IoT

- Uruchamianie wersji próbnej usługi Microsoft Defender dla IoT

- Zarządzanie planami OT w subskrypcjach platformy Azure

- Dołączanie czujników OT do usługi Defender dla IoT

Zalecenia dotyczące zabezpieczeń sieci OT dla niezabezpieczonych haseł i krytycznych CVE

Usługa Defender dla IoT udostępnia teraz zalecenia dotyczące zabezpieczeń dotyczące niezabezpieczonych haseł i krytycznych cvEs, aby ułatwić klientom zarządzanie stanem zabezpieczeń sieci OT/IoT.

W witrynie Azure Portal można wyświetlić następujące nowe zalecenia dotyczące zabezpieczeń dotyczące wykrytych urządzeń w sieciach:

Zabezpieczanie zagrożonych urządzeń: urządzenia z tym zaleceniem znajdują się z co najmniej jedną luką w zabezpieczeniach o ważności krytycznej. Zalecamy wykonanie czynności wymienionych przez dostawcę urządzenia lub CISA (Cybersecurity & Infrastructure Agency).

Ustaw bezpieczne hasło dla urządzeń bez uwierzytelniania: urządzenia z tym zaleceniem znajdują się bez uwierzytelniania na podstawie pomyślnych logów. Zalecamy włączenie uwierzytelniania i ustawienie silniejszego hasła z minimalną długością i złożonością.

Ustaw silniejsze hasło o minimalnej długości i złożoności: urządzenia z tym zaleceniem znajdują się ze słabymi hasłami opartymi na pomyślnych logowaniach. Zalecamy zmianę hasła urządzenia na silniejsze hasło z minimalną długością i złożonością.

Aby uzyskać więcej informacji, zobacz Obsługiwane zalecenia dotyczące zabezpieczeń.

Maj 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Czujnik w wersji 22.3.9: - Ulepszone monitorowanie i obsługa dzienników czujników OT Czujniki w wersji 22.3.x i nowszej: - Konfigurowanie ustawień usługi Active Directory i NTP w witrynie Azure Portal |

Ulepszone monitorowanie i obsługa dzienników czujników OT

W wersji 22.3.9 dodaliśmy nową możliwość zbierania dzienników z czujnika OT za pośrednictwem nowego punktu końcowego. Dodatkowe dane pomagają nam rozwiązywać problemy klientów, zapewniając szybsze czasy odpowiedzi i bardziej ukierunkowane rozwiązania i zalecenia. Nowy punkt końcowy został dodany do naszej listy wymaganych punktów końcowych łączących czujniki OT z platformą Azure.

Po zaktualizowaniu czujników OT pobierz najnowszą listę punktów końcowych i upewnij się, że czujniki mają dostęp do wszystkich wymienionych punktów końcowych.

Aby uzyskać więcej informacji, zobacz:

- Aktualizowanie oprogramowania do monitorowania usługi Defender dla IoT OT

- Wdrażanie czujników i dostęp

Konfigurowanie ustawień usługi Active Directory i NTP w witrynie Azure Portal

Teraz możesz skonfigurować ustawienia usługi Active Directory i NTP dla czujników OT zdalnie ze strony Lokacje i czujniki w witrynie Azure Portal. Te ustawienia są dostępne dla czujników OT w wersji 22.3.x i nowszych.

Aby uzyskać więcej informacji, zobacz Dokumentacja ustawień czujnika.

Kwiecień 2023

Kompleksowe przewodniki wdrażania

Dokumentacja usługi Defender for IoT zawiera teraz nową sekcję Wdrażanie z pełnym zestawem przewodników wdrażania dla następujących scenariuszy:

- Wdrożenie standardowe na potrzeby monitorowania ot

- Wdrożenie z przerwą w powietrzu na potrzeby monitorowania OT przy użyciu lokalnego zarządzania czujnikami

- Wdrażanie IoT w przedsiębiorstwie

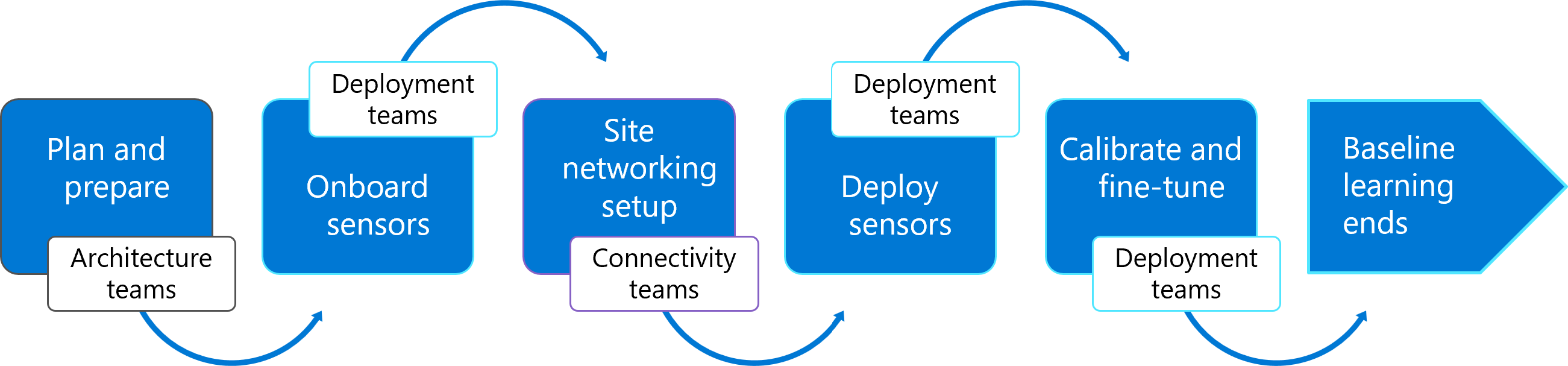

Na przykład zalecane wdrożenie monitorowania ot obejmuje następujące kroki, które zostały szczegółowo opisane w naszych nowych artykułach:

Instrukcje krok po kroku w każdej sekcji są przeznaczone do ułatwienia klientom optymalizacji pod kątem powodzenia i wdrożenia dla modelu Zero Trust. Elementy nawigacji na każdej stronie, w tym wykresy blokowe w górnej części i linki Następne kroki u dołu, wskazują, gdzie jesteś w procesie, co zostało ukończone i jaki powinien być następny krok. Na przykład:

Aby uzyskać więcej informacji, zobacz Deploy Defender for IoT for IoT for OT monitoring (Wdrażanie usługi Defender dla IoT na potrzeby monitorowania ot).

Obsługa serwera proxy dla certyfikatów SSL/TLS klienta

Certyfikat SSL/TLS klienta jest wymagany dla serwerów proxy, które sprawdzają ruch SSL/TLS, na przykład podczas korzystania z usług takich jak Zscaler i Palo Alto Prisma. Począwszy od wersji 22.3.8, można przekazać certyfikat klienta za pośrednictwem konsoli czujnika OT.

Aby uzyskać więcej informacji, zobacz Konfigurowanie serwera proxy.

Wzbogacanie danych stacji roboczej z systemem Windows i serwera za pomocą skryptu lokalnego (publiczna wersja zapoznawcza)

Użyj skryptu lokalnego dostępnego w interfejsie użytkownika czujnika OT, aby wzbogacić dane stacji roboczej i serwera systemu Microsoft Windows na czujniku OT. Skrypt działa jako narzędzie do wykrywania urządzeń i wzbogacania danych i można go uruchomić ręcznie lub przy użyciu standardowych narzędzi automatyzacji.

Aby uzyskać więcej informacji, zobacz Wzbogacanie danych stacji roboczej z systemem Windows i serwera za pomocą skryptu lokalnego.

Automatycznie rozpoznawane powiadomienia systemu operacyjnego

Po zaktualizowaniu czujnika OT do wersji 22.3.8 nie są generowane żadne nowe powiadomienia dotyczące urządzeń dla zmian systemu operacyjnego. Istniejące powiadomienia o zmianach systemu operacyjnego są automatycznie rozwiązywane, jeśli nie są odrzucane lub w inny sposób obsługiwane w ciągu 14 dni.

Aby uzyskać więcej informacji, zobacz Odpowiedzi na powiadomienia dotyczące urządzeń

Ulepszenia interfejsu użytkownika podczas przekazywania certyfikatów SSL/TLS

Czujnik OT w wersji 22.3.8 ma rozszerzoną stronę konfiguracji certyfikatów SSL/TLS na potrzeby definiowania ustawień certyfikatu SSL/TLS i wdrażania certyfikatu podpisanego przez urząd certyfikacji.

Aby uzyskać więcej informacji, zobacz Zarządzanie certyfikatami SSL/TLS.

Marzec 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Czujnik w wersji 22.3.6/22.3.7: - Obsługa urządzeń przejściowych - Informacje o ruchu DNS przez skonfigurowanie list dozwolonych - Aktualizacje przechowywania danych urządzenia - Ulepszenia interfejsu użytkownika podczas przekazywania certyfikatów SSL/TLS - Aktualizacje wygasania plików aktywacji - Ulepszenia interfejsu użytkownika dotyczące zarządzania spisem urządzeń - Zaktualizowano ważność dla wszystkich podejrzeń alertów dotyczących złośliwych działań - Automatycznie rozpoznawane powiadomienia o urządzeniach Wersja 22.3.7 zawiera te same funkcje co 22.3.6. Jeśli masz zainstalowaną wersję 22.3.6, zdecydowanie zalecamy aktualizację do wersji 22.3.7, która zawiera również ważne poprawki błędów. Funkcje chmury: - Nowe środowisko zdarzeń usługi Microsoft Sentinel dla usługi Defender dla IoT |

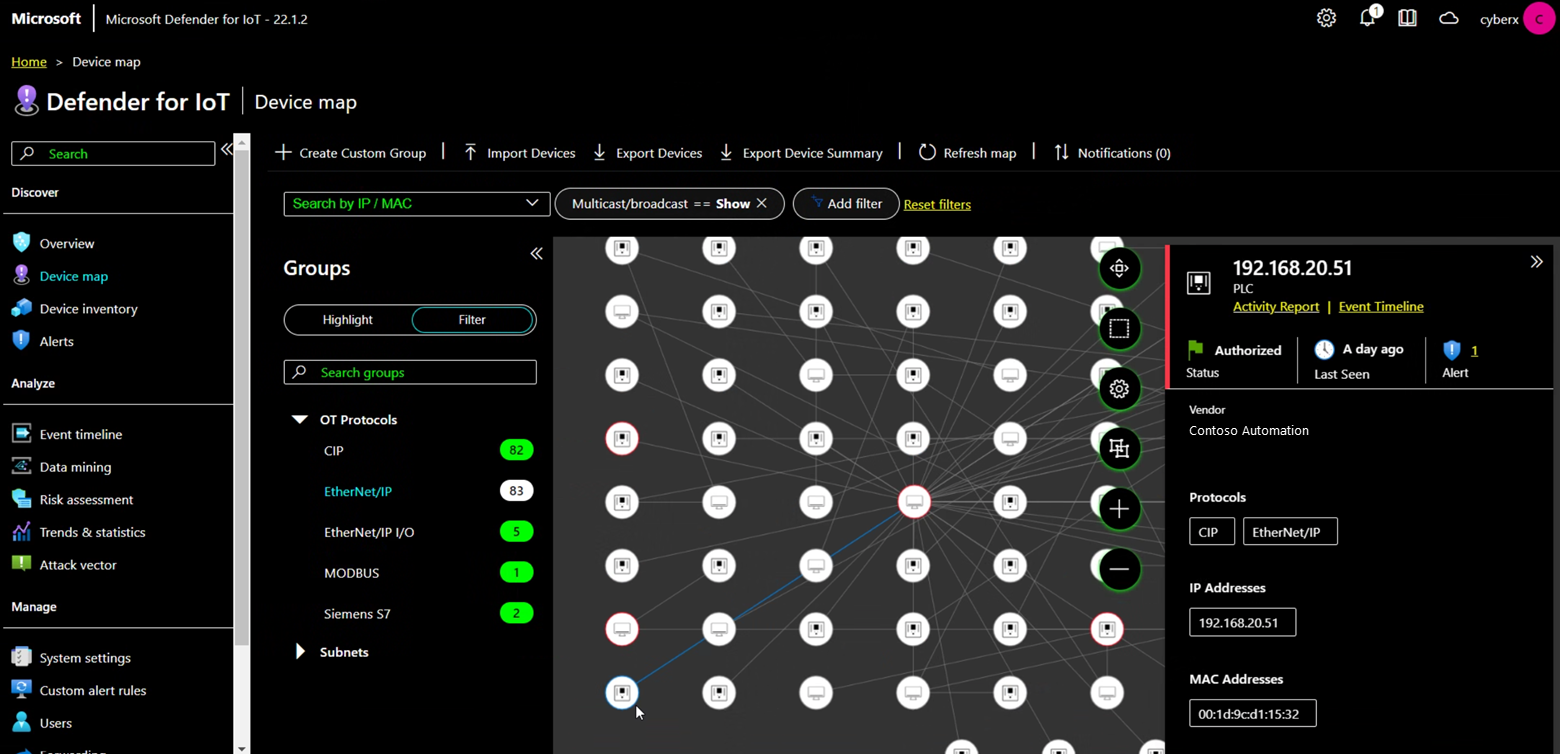

Obsługa urządzeń przejściowych

Usługa Defender dla IoT identyfikuje teraz urządzenia przejściowe jako unikatowy typ urządzenia, który reprezentuje wykryte urządzenia tylko przez krótki czas. Zalecamy dokładne zbadanie tych urządzeń, aby zrozumieć ich wpływ na sieć.

Aby uzyskać więcej informacji, zobacz Spis urządzeń usługi Defender for IoT i Zarządzanie spisem urządzeń w witrynie Azure Portal.

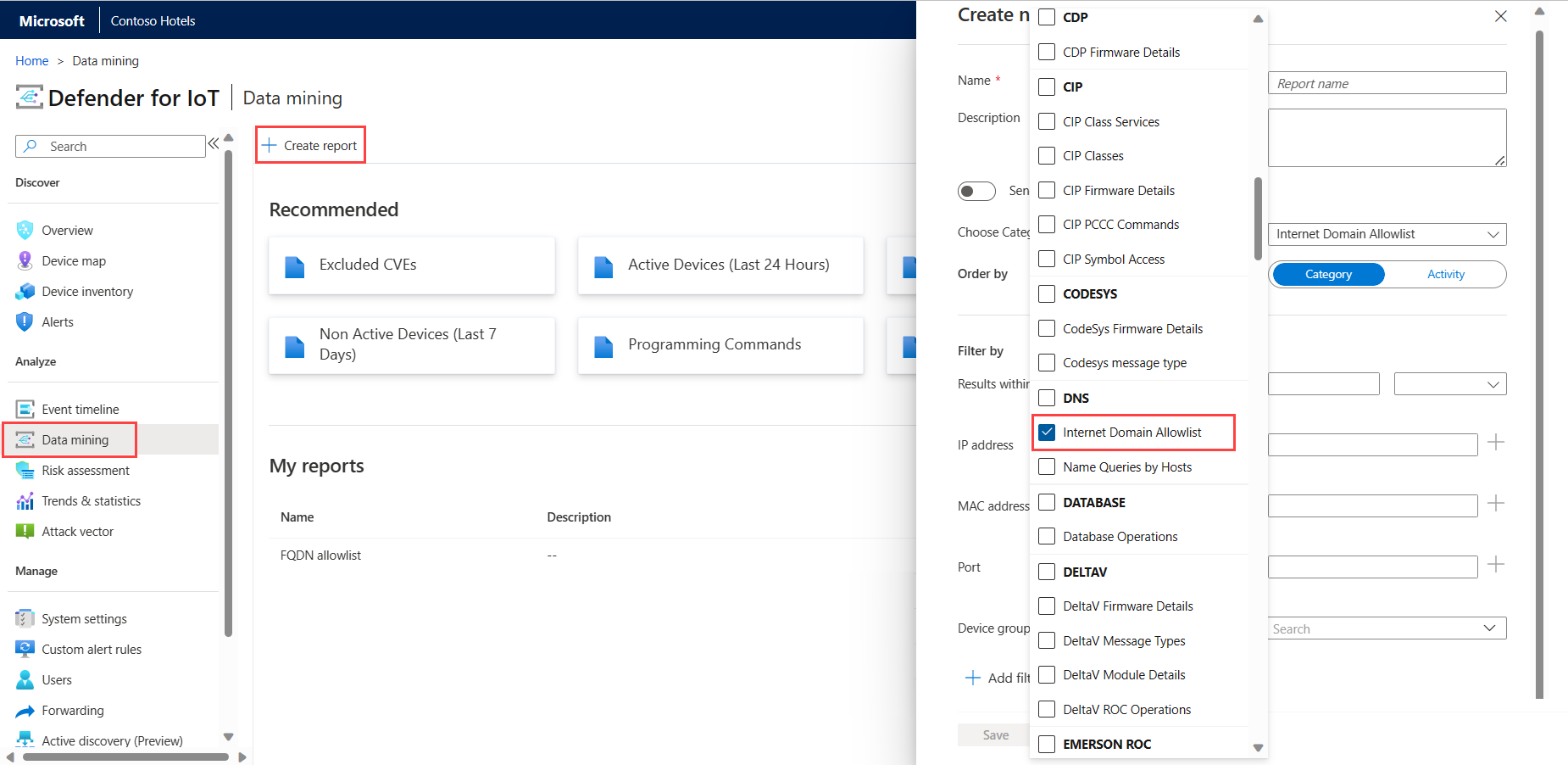

Informacje o ruchu DNS przez skonfigurowanie list dozwolonych

Użytkownik pomocy technicznej może teraz zmniejszyć liczbę nieautoryzowanych alertów internetowych, tworząc listę dozwolonych nazw domen w czujniku OT.

Po skonfigurowaniu listy dozwolonych DNS czujnik sprawdza, czy każda nieautoryzowana łączność z Internetem próbuje nawiązać połączenie z listą przed wyzwoleniem alertu. Jeśli nazwa FQDN domeny jest uwzględniona na liście dozwolonych, czujnik nie wyzwoli alertu i automatycznie zezwala na ruch.

Wszyscy użytkownicy czujnika OT mogą wyświetlać listę dozwolonych domen DNS i ich rozpoznanych adresów IP w raportach wyszukiwania danych.

Na przykład:

Aby uzyskać więcej informacji, zobacz Zezwalanie na połączenia internetowe w sieci OT i Tworzenie zapytań wyszukiwania danych.

Aktualizacje przechowywania danych urządzenia

Okres przechowywania danych urządzenia w czujniku OT i lokalnej konsoli zarządzania został zaktualizowany do 90 dni od daty ostatniego działania .

Aby uzyskać więcej informacji, zobacz Okres przechowywania danych urządzenia.

Ulepszenia interfejsu użytkownika podczas przekazywania certyfikatów SSL/TLS

Czujnik OT w wersji 22.3.6 ma rozszerzoną stronę konfiguracji certyfikatów SSL/TLS na potrzeby definiowania ustawień certyfikatu SSL/TLS i wdrażania certyfikatu podpisanego przez urząd certyfikacji.

Aby uzyskać więcej informacji, zobacz Zarządzanie certyfikatami SSL/TLS.

Aktualizacje wygasania plików aktywacji

Pliki aktywacji na lokalnych zarządzanych czujnikach OT pozostają aktywowane tak długo, jak plan usługi Defender for IoT jest aktywny w ramach subskrypcji platformy Azure, podobnie jak pliki aktywacji w czujnikach OT połączonych z chmurą.

Musisz zaktualizować plik aktywacji tylko wtedy, gdy aktualizujesz czujnik OT z najnowszej wersji lub przełączasz tryb zarządzania czujnikami, na przykład przejście z zarządzanego lokalnie do chmury.

Aby uzyskać więcej informacji, zobacz Zarządzanie poszczególnymi czujnikami.

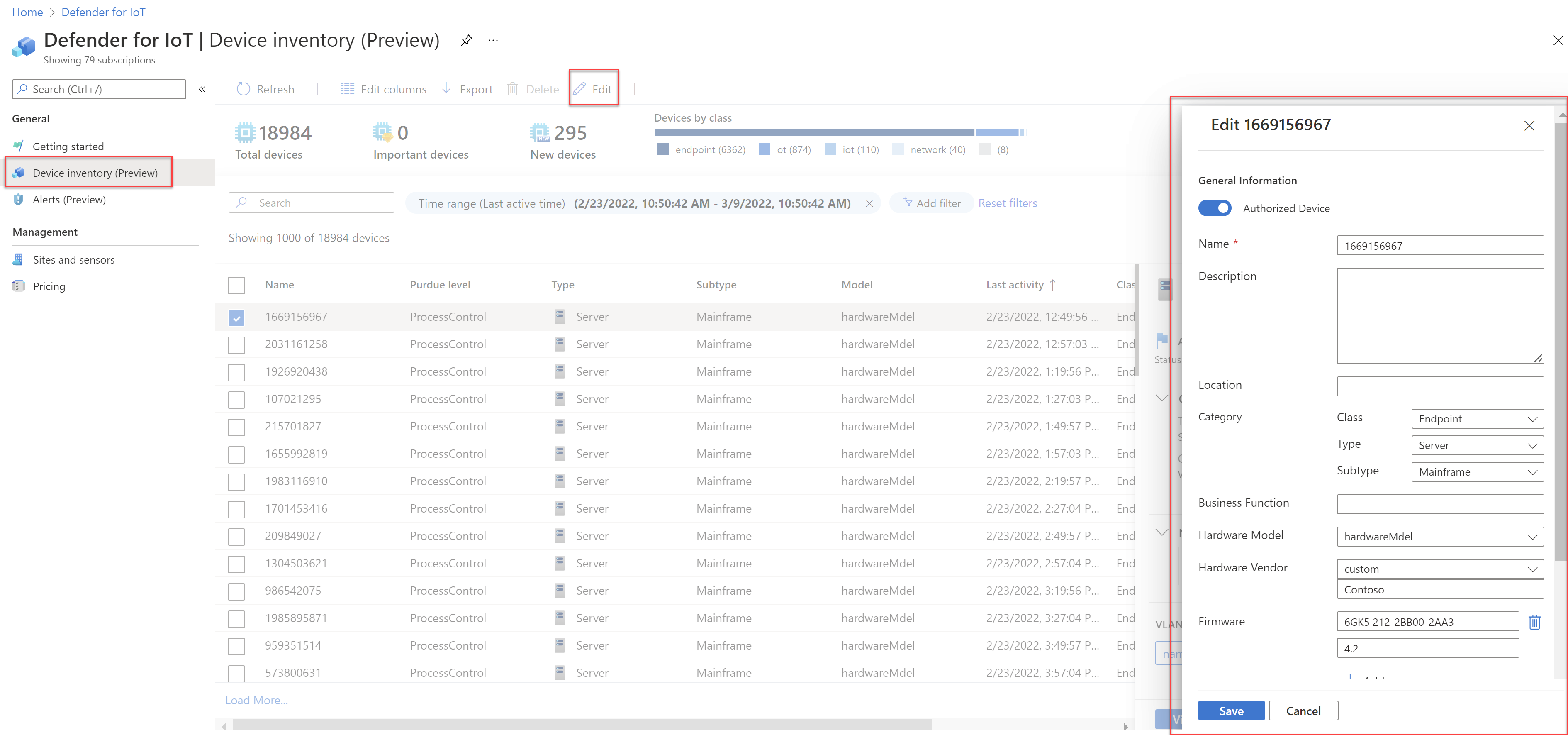

Ulepszenia interfejsu użytkownika dotyczące zarządzania spisem urządzeń

Następujące ulepszenia zostały dodane do spisu urządzeń czujnika OT w wersji 22.3.6:

- Łagodniejszy proces edytowania szczegółów urządzenia w czujniku OT. Edytuj szczegóły urządzenia bezpośrednio ze strony spisu urządzeń w konsoli czujnika OT przy użyciu nowego przycisku Edytuj na pasku narzędzi w górnej części strony.

- Czujnik OT obsługuje teraz jednoczesne usuwanie wielu urządzeń .

- Procedury scalania i usuwania urządzeń zawierają teraz komunikaty potwierdzające wyświetlane po zakończeniu akcji.

Aby uzyskać więcej informacji, zobacz Zarządzanie spisem urządzeń OT z poziomu konsoli czujnika.

Zaktualizowano ważność dla wszystkich podejrzeń alertów dotyczących złośliwych działań

Wszystkie alerty z kategorią Podejrzenie złośliwego działania mają teraz ważność Krytyczne.

Aby uzyskać więcej informacji, zobacz Alerty aparatu złośliwego oprogramowania.

Automatycznie rozpoznawane powiadomienia o urządzeniach

Począwszy od wersji 22.3.6, wybrane powiadomienia na stronie mapy urządzenia czujnika OT są teraz automatycznie rozwiązywane, jeśli nie są odrzucane lub w inny sposób obsługiwane w ciągu 14 dni.

Po zaktualizowaniu wersji czujnika powiadomienia Nieaktywne urządzenia i Nowe urządzenia OT nie będą już wyświetlane. Mimo że wszystkie powiadomienia nieaktywne urządzenia , które są pozostawione przed automatycznym odrzuceniem aktualizacji, nadal mogą być obsługiwane starsze powiadomienia o nowych urządzeniach OT. Obsłuż te powiadomienia zgodnie z potrzebami, aby usunąć je z czujnika.

Aby uzyskać więcej informacji, zobacz Zarządzanie powiadomieniami urządzenia.

Nowe środowisko zdarzeń usługi Microsoft Sentinel dla usługi Defender dla IoT

Nowe środowisko zdarzeń usługi Microsoft Sentinel obejmuje określone funkcje dla klientów usługi Defender dla IoT. Analitycy SOC, którzy badają związane z ot/IoT, mogą teraz korzystać z następujących ulepszeń na stronach szczegółów incydentu:

Wyświetl powiązane witryny, strefy, czujniki i znaczenie urządzenia, aby lepiej zrozumieć wpływ na firmę i lokalizację fizyczną zdarzenia.

Przejrzyj zagregowaną oś czasu urządzeń, których dotyczy problem i powiązane szczegóły urządzenia, zamiast badać oddzielne strony szczegółów jednostki dla powiązanych urządzeń

Przejrzyj kroki korygowania alertów OT bezpośrednio na stronie szczegółów zdarzenia

Aby uzyskać więcej informacji, zobacz Samouczek: badanie i wykrywanie zagrożeń dla urządzeń IoT oraz Nawigacja i badanie zdarzeń w usłudze Microsoft Sentinel.

2023 lutego

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Funkcje chmury: - Microsoft Sentinel: rozwiązanie Microsoft Defender dla IoT w wersji 2.0.2 - Pobieranie aktualizacji ze strony Witryny i czujniki (publiczna wersja zapoznawcza) - Strona alertów — ogólna dostępność w witrynie Azure Portal - Ogólna dostępność spisu urządzeń w witrynie Azure Portal - Ulepszenia grupowania spisu urządzeń (publiczna wersja zapoznawcza) - Spis skoncentrowany w spisie urządzeń platformy Azure (publiczna wersja zapoznawcza) Czujnik w wersji 22.2.3: Konfigurowanie ustawień czujnika OT z poziomu witryny Azure Portal (publiczna wersja zapoznawcza) |

| Sieci IoT dla przedsiębiorstw | Funkcje w chmurze: strona alertów — ogólna dostępność w witrynie Azure Portal |

Microsoft Sentinel: rozwiązanie Microsoft Defender dla IoT w wersji 2.0.2

Wersja 2.0.2 rozwiązania Microsoft Defender dla IoT jest teraz dostępna w centrum zawartości usługi Microsoft Sentinel z ulepszeniami reguł analizy tworzenia zdarzeń, rozszerzoną stroną szczegółów zdarzenia i ulepszeniami wydajności zapytań reguł analizy.

Aby uzyskać więcej informacji, zobacz:

- Samouczek: badanie i wykrywanie zagrożeń dla urządzeń IoT

- Wersje rozwiązania Microsoft Defender for IoT w usłudze Microsoft Sentinel

Pobieranie aktualizacji ze strony Witryny i czujniki (publiczna wersja zapoznawcza)

Jeśli korzystasz z lokalnej aktualizacji oprogramowania w czujniku OT lub lokalnej konsoli zarządzania, strona Lokacje i czujniki udostępnia teraz nowego kreatora pobierania pakietów aktualizacji, do których można uzyskać dostęp za pośrednictwem menu Aktualizacja czujnika (wersja zapoznawcza).

Na przykład:

Aktualizacje analizy zagrożeń są teraz również dostępne tylko na stronie >Lokacje i czujniki opcji Aktualizacja analizy zagrożeń (wersja zapoznawcza).

Pakiety aktualizacji dla lokalnej konsoli zarządzania są również dostępne na karcie Wprowadzenie>do lokalnej konsoli zarządzania.

Aby uzyskać więcej informacji, zobacz:

- Aktualizowanie oprogramowania do monitorowania usługi Defender dla IoT OT

- Aktualizowanie pakietów analizy zagrożeń

- Wersje oprogramowania do monitorowania OT

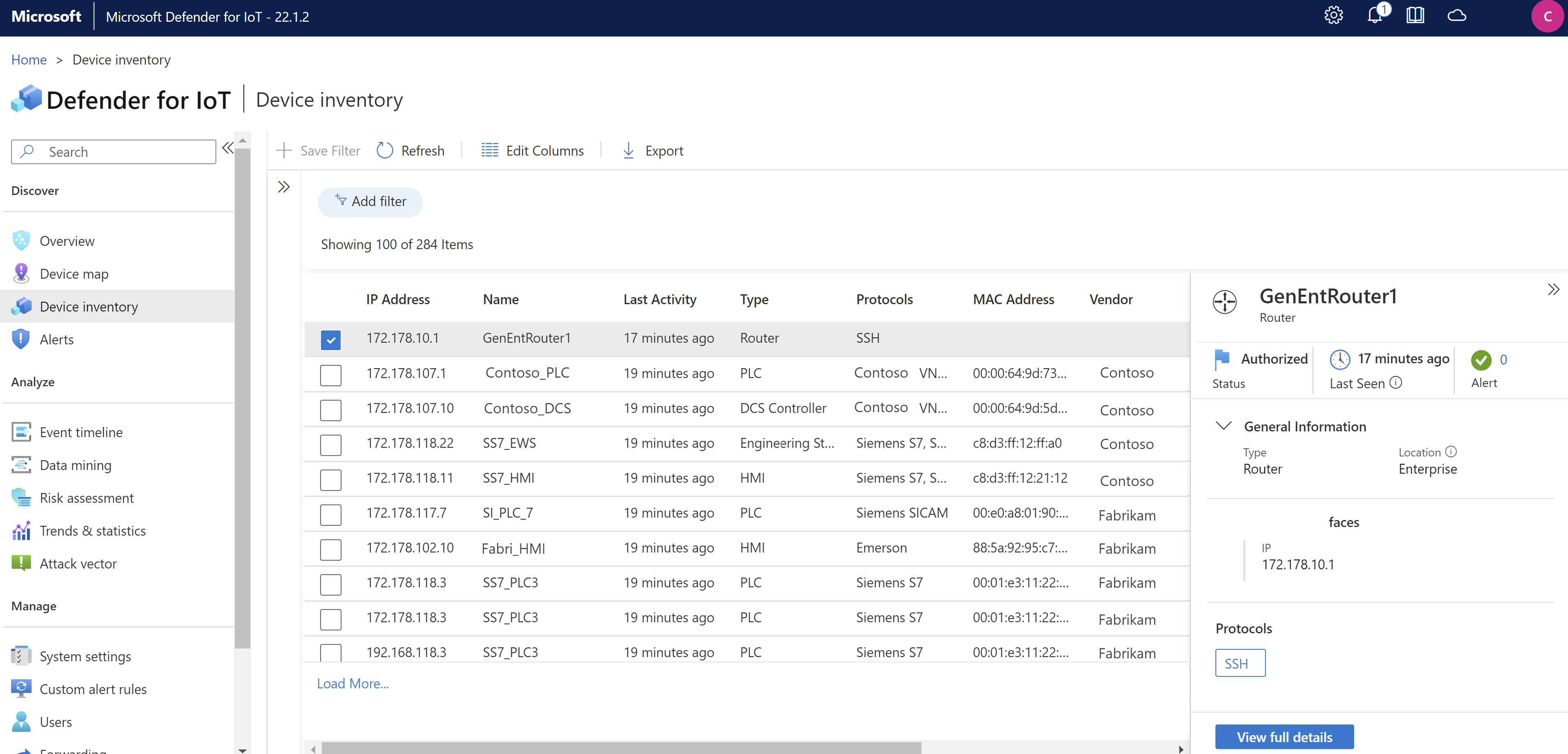

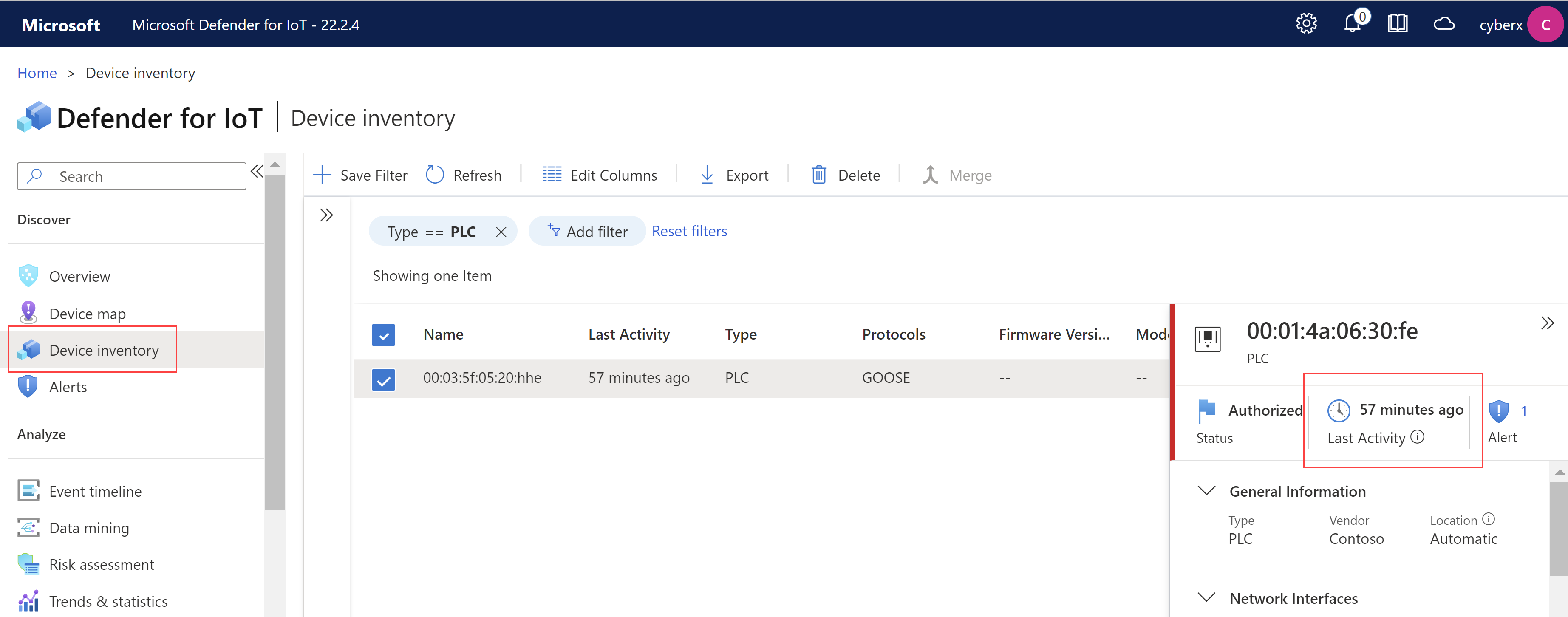

Ogólna dostępność spisu urządzeń w witrynie Azure Portal

Strona Spis urządzeń w witrynie Azure Portal jest teraz ogólnie dostępna (OGÓLNA dostępność), zapewniając scentralizowany widok na wszystkich wykrytych urządzeniach na dużą skalę.

Spis urządzeń usługi Defender for IoT ułatwia identyfikowanie szczegółowych informacji o określonych urządzeniach, takich jak producent, typ, numer seryjny, oprogramowanie układowe i inne. Zbieranie szczegółowych informacji o urządzeniach pomaga zespołom aktywnie badać luki w zabezpieczeniach, które mogą naruszyć najbardziej krytyczne zasoby.

Zarządzanie wszystkimi urządzeniami IoT/OT przez utworzenie aktualnego spisu zawierającego wszystkie zarządzane i niezarządzane urządzenia

Ochrona urządzeń przy użyciu podejścia opartego na ryzyku w celu identyfikowania zagrożeń, takich jak brakujące poprawki, luki w zabezpieczeniach i ustalanie priorytetów na podstawie oceniania ryzyka i zautomatyzowanego modelowania zagrożeń

Aktualizowanie spisu przez usunięcie nieistotnych urządzeń i dodanie informacji specyficznych dla organizacji w celu podkreślenia preferencji organizacji

Spis urządzeń obejmuje następujące ulepszenia interfejsu użytkownika:

| Poprawa | opis |

|---|---|

| Ulepszenia na poziomie siatki | - Eksportowanie całego spisu urządzeń w celu przeglądania w trybie offline i porównywania notatek z zespołami - Usuń nieistotne urządzenia , które już nie istnieją lub nie są już funkcjonalne - Scal urządzenia w celu dostosowania listy urządzeń, jeśli czujnik wykrył oddzielne jednostki sieciowe skojarzone z jednym, unikatowym urządzeniem. Na przykład sterownik PLC z czterema kartami sieciowymi, laptopem z siecią Wi-Fi i fizyczną kartą sieciową lub pojedynczą stacją roboczą z wieloma kartami sieciowymi. - Edytowanie widoków tabeli w celu odzwierciedlenia tylko danych, które cię interesują |

| Ulepszenia na poziomie urządzenia | - Edytowanie szczegółów urządzenia przez dodawanie adnotacji do szczegółów kontekstowych specyficznych dla organizacji, takich jak względne znaczenie, tagi opisowe i informacje o funkcjach biznesowych |

| Ulepszenia filtrowania i wyszukiwania | - Uruchom głębokie wyszukiwanie w dowolnym polu spisu urządzeń, aby szybko znaleźć urządzenia, które mają największe znaczenie - Filtruj spis urządzeń według dowolnego pola. Na przykład filtruj według typu, aby zidentyfikować urządzenia przemysłowe lub pola czasu w celu określenia aktywnych i nieaktywnych urządzeń. |

Zaawansowane zabezpieczenia, ład i mechanizmy kontroli administratora zapewniają również możliwość przypisywania administratorów, ograniczania osób, które mogą scalać, usuwać i edytować urządzenia w imieniu właściciela.

Ulepszenia grupowania spisu urządzeń (publiczna wersja zapoznawcza)

Strona Spis urządzeń w witrynie Azure Portal obsługuje nowe kategorie grupowania. Teraz możesz grupować spis urządzeń według klasy, źródła danych, lokalizacji, poziomu purdue, witryny, typu, dostawcy i strefy. Aby uzyskać więcej informacji, zobacz Wyświetlanie pełnych szczegółów urządzenia.

Spis skoncentrowany w spisie urządzeń platformy Azure (publiczna wersja zapoznawcza)

Strona Spis urządzeń w witrynie Azure Portal zawiera teraz wskazanie lokalizacji sieciowej dla urządzeń, aby ułatwić skoncentrowanie spisu urządzeń na urządzeniach w zakresie IoT/OT.

Zobacz i filtruj urządzenia zdefiniowane jako lokalne lub kierowane zgodnie ze skonfigurowanymi podsieciami. Filtr Lokalizacja sieciowa jest domyślnie włączony. Dodaj kolumnę Lokalizacja sieciowa, edytując kolumny w spisie urządzeń. Skonfiguruj podsieci w witrynie Azure Portal lub w czujniku OT. Aby uzyskać więcej informacji, zobacz:

- Zarządzanie spisem urządzeń w witrynie Azure Portal

- Konfigurowanie ustawień czujnika OT w witrynie Azure Portal

- Dostrajanie listy podsieci

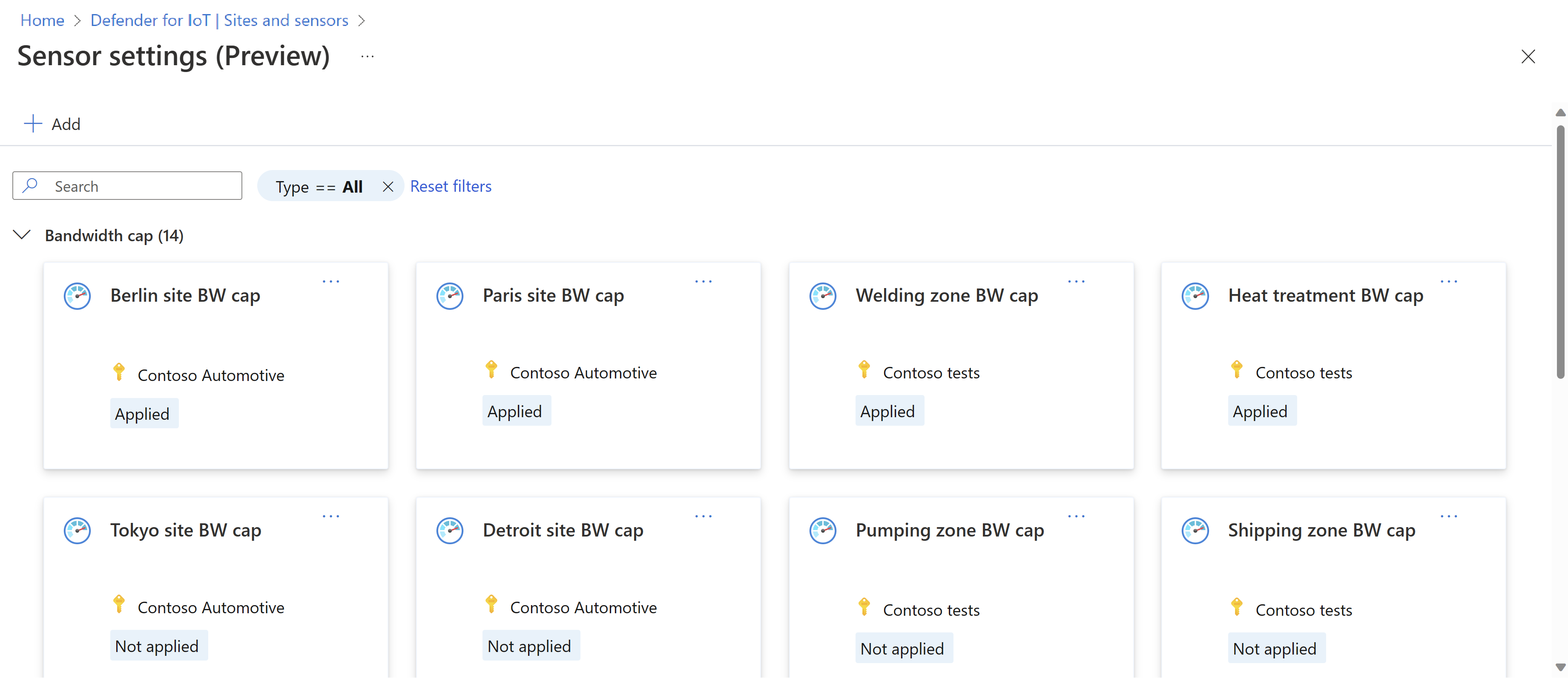

Konfigurowanie ustawień czujnika OT w witrynie Azure Portal (publiczna wersja zapoznawcza)

W przypadku czujników w wersji 22.2.3 lub nowszej można teraz skonfigurować wybrane ustawienia dla czujników połączonych z chmurą przy użyciu nowej strony Ustawienia czujnika (wersja zapoznawcza) dostępnej za pośrednictwem strony Witryny i czujniki witryny Azure Portal. Na przykład:

Aby uzyskać więcej informacji, zobacz Definiowanie i wyświetlanie ustawień czujnika OT w witrynie Azure Portal (publiczna wersja zapoznawcza).

Alerty ogólnie dostępne w witrynie Azure Portal

Strona Alerty w witrynie Azure Portal jest teraz dostępna dla ogólnej dostępności. Alerty usługi Microsoft Defender dla IoT zwiększają bezpieczeństwo sieci i operacje dzięki szczegółowymi informacjami o zdarzeniach wykrytych w sieci w czasie rzeczywistym. Alerty są wyzwalane, gdy czujniki sieciowe OT lub Enterprise IoT albo mikro agent usługi Defender for IoT wykrywają zmiany lub podejrzane działania w ruchu sieciowym wymagającym uwagi.

Określone alerty wyzwalane przez czujnik IoT przedsiębiorstwa są obecnie dostępne w publicznej wersji zapoznawczej.

Aby uzyskać więcej informacji, zobacz:

- Wyświetlanie alertów i zarządzanie nimi w witrynie Azure Portal

- Badanie alertu sieciowego OT i reagowanie na nie

- Typy i opisy alertów monitorowania ot

Styczeń 2023

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Czujnik w wersji 22.3.4: Stan łączności platformy Azure wyświetlany na czujnikach OT Czujnik w wersji 22.2.3: Aktualizowanie oprogramowania czujnika z witryny Azure Portal |

Aktualizowanie oprogramowania czujnika z witryny Azure Portal (publiczna wersja zapoznawcza)

W przypadku czujników połączonych z chmurą w wersji 22.2.3 lub nowszej można teraz zaktualizować oprogramowanie czujnika bezpośrednio ze strony Witryny i czujniki w witrynie Azure Portal.

Aby uzyskać więcej informacji, zobacz Aktualizowanie czujników w witrynie Azure Portal.

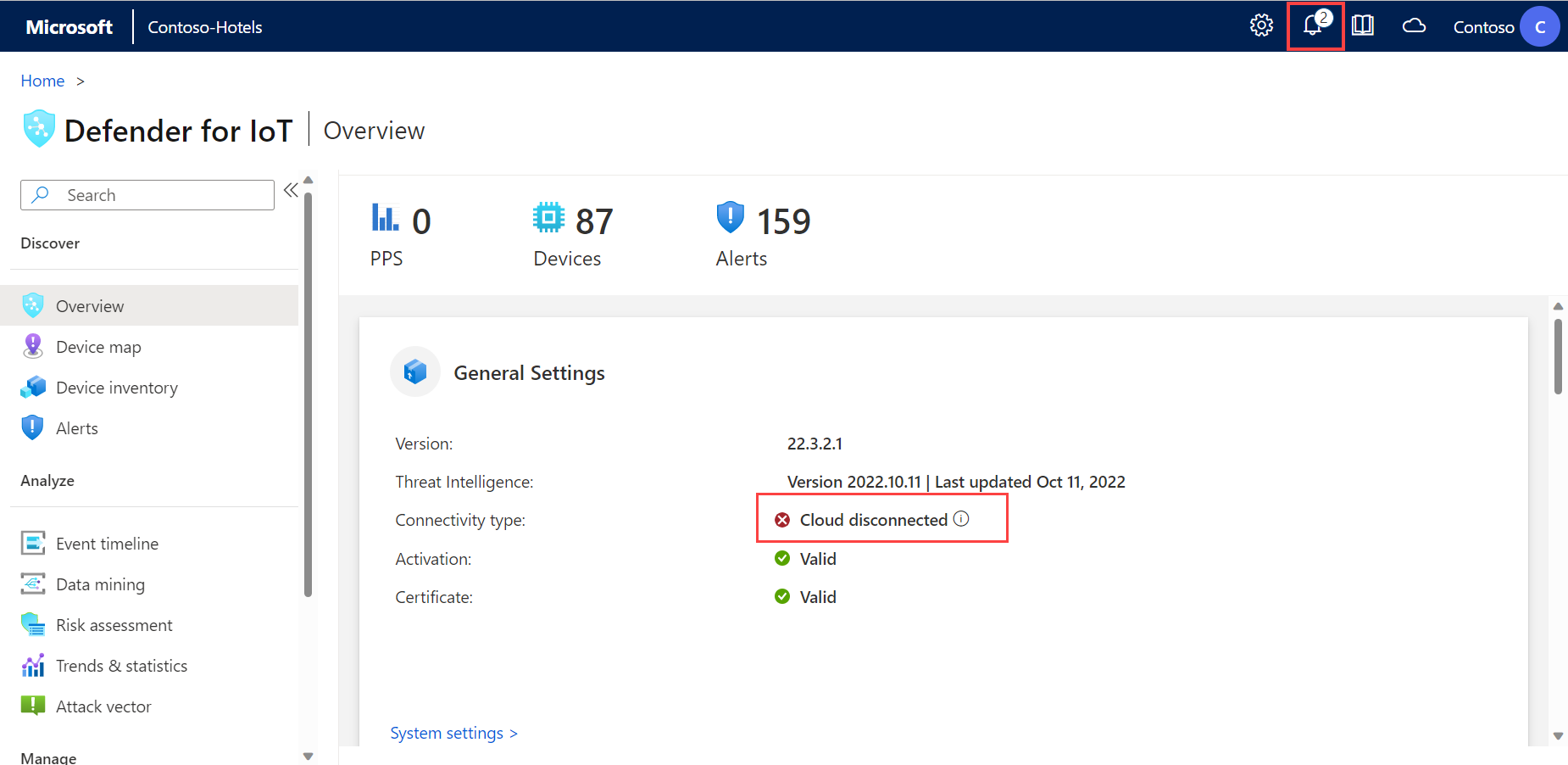

Stan łączności platformy Azure wyświetlany na czujnikach OT

Szczegółowe informacje o stanie łączności platformy Azure są teraz wyświetlane na stronie Przegląd w czujnikach sieci OT, a błędy są wyświetlane, jeśli połączenie czujnika z platformą Azure zostanie utracone.

Na przykład:

Aby uzyskać więcej informacji, zobacz Manage individual sensors and Onboard OT sensors to Defender for IoT (Zarządzanie poszczególnymi czujnikami i dołączanie czujników OT do usługi Defender dla IoT).

Grudzień 2022

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Nowe środowisko zakupu dla planów OT |

| Sieci IoT dla przedsiębiorstw | Alerty i zalecenia dotyczące czujników IoT w przedsiębiorstwie (publiczna wersja zapoznawcza) |

Alerty i zalecenia dotyczące czujników IoT w przedsiębiorstwie (publiczna wersja zapoznawcza)

Witryna Azure Portal udostępnia teraz następujące dodatkowe dane zabezpieczeń dla ruchu wykrytego przez czujniki sieciowe IoT przedsiębiorstwa:

| Typ danych | opis |

|---|---|

| Alerty | Czujnik sieci IoT przedsiębiorstwa wyzwala teraz następujące alerty: - Próba nawiązania połączenia ze znanym złośliwym adresem IP - Żądanie złośliwej nazwy domeny |

| Zalecenia | Czujnik sieci IoT przedsiębiorstwa wyzwala teraz następujące zalecenie dotyczące wykrytych urządzeń, co jest istotne: Wyłączanie niezabezpieczonego protokołu administracyjnego |

Aby uzyskać więcej informacji, zobacz:

- Alerty aparatu złośliwego oprogramowania

- Wyświetlanie alertów i zarządzanie nimi w witrynie Azure Portal

- Zwiększanie poziomu zabezpieczeń przy użyciu zaleceń dotyczących zabezpieczeń

- Odnajdywanie urządzeń IoT przedsiębiorstwa za pomocą czujnika sieci IoT przedsiębiorstwa (publiczna wersja zapoznawcza)

Nowe środowisko zakupu dla planów OT

Strona Plany i cennik w witrynie Azure Portal zawiera teraz nowe ulepszone środowisko zakupu dla planów usługi Defender for IoT dla sieci OT. Edytuj plan OT w witrynie Azure Portal, na przykład, aby zmienić plan z wersji próbnej na miesięczne lub roczne zobowiązanie albo zaktualizować liczbę urządzeń lub witryn.

Aby uzyskać więcej informacji, zobacz Zarządzanie planami OT w subskrypcjach platformy Azure.

Listopad 2022

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | - Czujniki w wersji 22.x lub nowszej: kontrola dostępu oparta na witrynie w witrynie Azure Portal (publiczna wersja zapoznawcza) - Wszystkie wersje czujników OT: Nowe informacje o wersji oprogramowania do monitorowania OT |

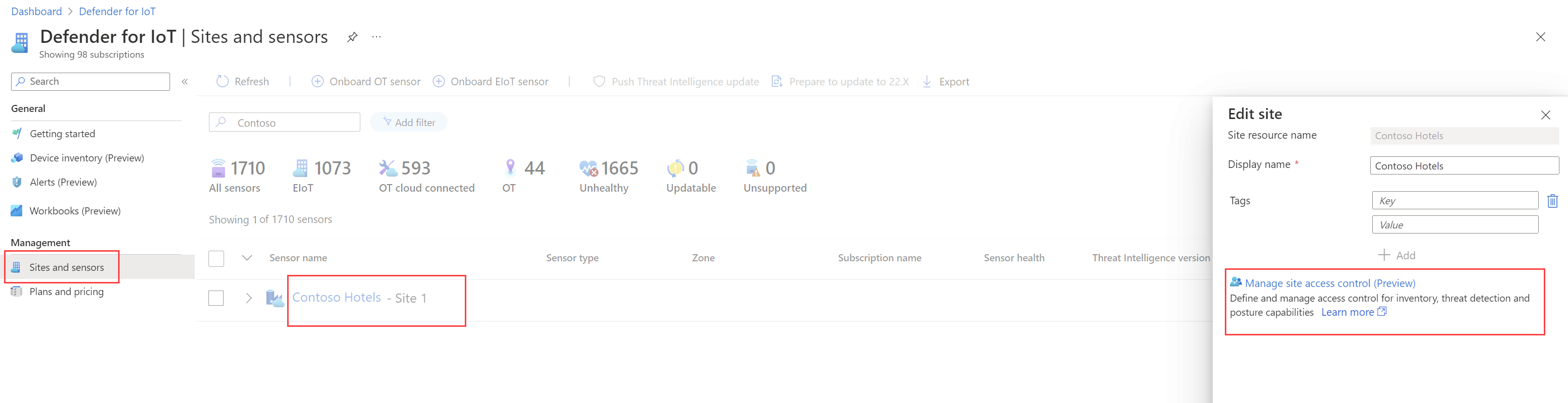

Kontrola dostępu oparta na witrynie w witrynie Azure Portal (publiczna wersja zapoznawcza)

W przypadku oprogramowania czujnika w wersji 22.x usługa Defender dla IoT obsługuje teraz kontrolę dostępu opartą na lokacji, która umożliwia klientom kontrolowanie dostępu użytkowników do funkcji usługi Defender for IoT w witrynie Azure Portal na poziomie witryny .

Na przykład zastosuj role Czytelnik zabezpieczeń, Administrator zabezpieczeń, Współautor lub Właściciel, aby określić dostęp użytkowników do zasobów platformy Azure, takich jak alerty, spis urządzeń lub strony Skoroszyty.

Aby zarządzać kontrolą dostępu opartą na lokacji, wybierz lokację na stronie Witryny i czujniki, a następnie wybierz link Zarządzaj kontrolą dostępu do lokacji (wersja zapoznawcza). Na przykład:

Aby uzyskać więcej informacji, zobacz Zarządzanie użytkownikami monitorowania ot w witrynie Azure Portal i rolach użytkowników platformy Azure na potrzeby monitorowania ot i przedsiębiorstwa IoT.

Uwaga

Lokacje, a zatem kontrola dostępu oparta na lokacji, są istotne tylko w przypadku monitorowania sieci OT.

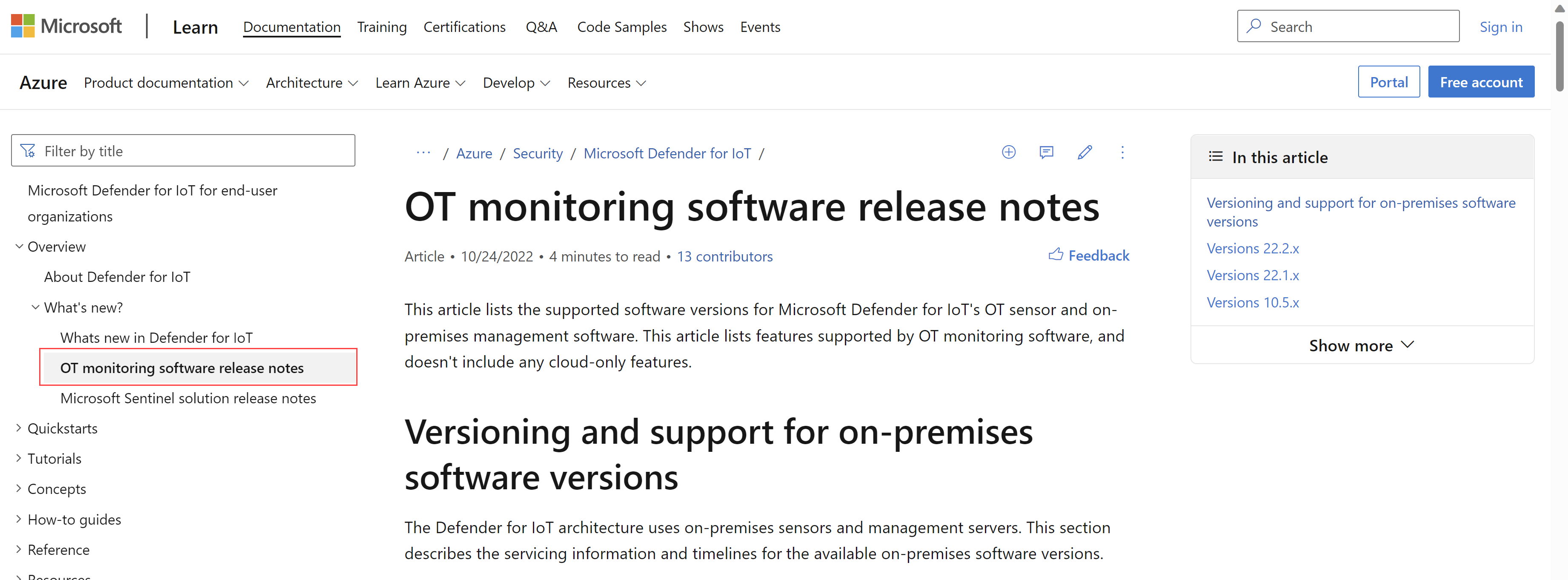

Nowe informacje o wersji oprogramowania do monitorowania ot

Dokumentacja usługi Defender for IoT zawiera teraz nową stronę informacji o wersji przeznaczoną dla oprogramowania do monitorowania OT ze szczegółowymi informacjami o naszych modelach pomocy technicznej wersji i zaleceniach dotyczących aktualizacji.

Nadal aktualizujemy ten artykuł, naszą główną stronę Co nowego , z nowymi funkcjami i ulepszeniami sieci OT i Enterprise IoT. Nowe elementy wymienione na liście obejmują funkcje lokalne i funkcje w chmurze oraz są wyświetlane miesięcznie.

Z kolei nowe informacje o wersji oprogramowania do monitorowania ot zawiera tylko aktualizacje monitorowania sieci OT, które wymagają aktualizacji oprogramowania lokalnego. Elementy są wyświetlane dla wersji głównych i poprawek z zagregowaną tabelą wersji, dat i zakresu.

Aby uzyskać więcej informacji, zobacz informacje o wersji oprogramowania do monitorowania ot.

Październik 2022

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Rozszerzona dokumentacja alertów monitorowania OT |

Rozszerzona dokumentacja alertów monitorowania OT

Nasz artykuł referencyjny dotyczący alertów zawiera teraz następujące szczegóły dotyczące każdego alertu:

Kategoria alertów przydatna, gdy chcesz zbadać alerty zagregowane przez określone działanie lub skonfigurować reguły SIEM do generowania zdarzeń na podstawie określonych działań

Próg alertu dla odpowiednich alertów. Progi wskazują konkretny punkt, w którym jest wyzwalany alert. Użytkownik cyberx może modyfikować progi alertów zgodnie z potrzebami ze strony pomocy technicznej czujnika.

Aby uzyskać więcej informacji, zobacz Typy i opisy alertów monitorowania ot oraz Obsługiwane kategorie alertów.

2022 września

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Wszystkie obsługiwane wersje oprogramowania czujnika OT: - Luki w zabezpieczeniach urządzeń z witryny Azure Portal - Zalecenia dotyczące zabezpieczeń sieci OT Wszystkie oprogramowanie czujnika OT w wersji 22.x: aktualizacje reguł zapory połączeń w chmurze platformy Azure Oprogramowanie czujnika w wersji 22.2.7: — Poprawki błędów i ulepszenia stabilności Oprogramowanie czujnika w wersji 22.2.6: — Poprawki błędów i ulepszenia stabilności - Ulepszenia algorytmu klasyfikacji typów urządzeń Integracja z usługą Microsoft Sentinel: - Ulepszenia badania dotyczące jednostek urządzeń IoT - Aktualizacje rozwiązania Microsoft Defender dla IoT |

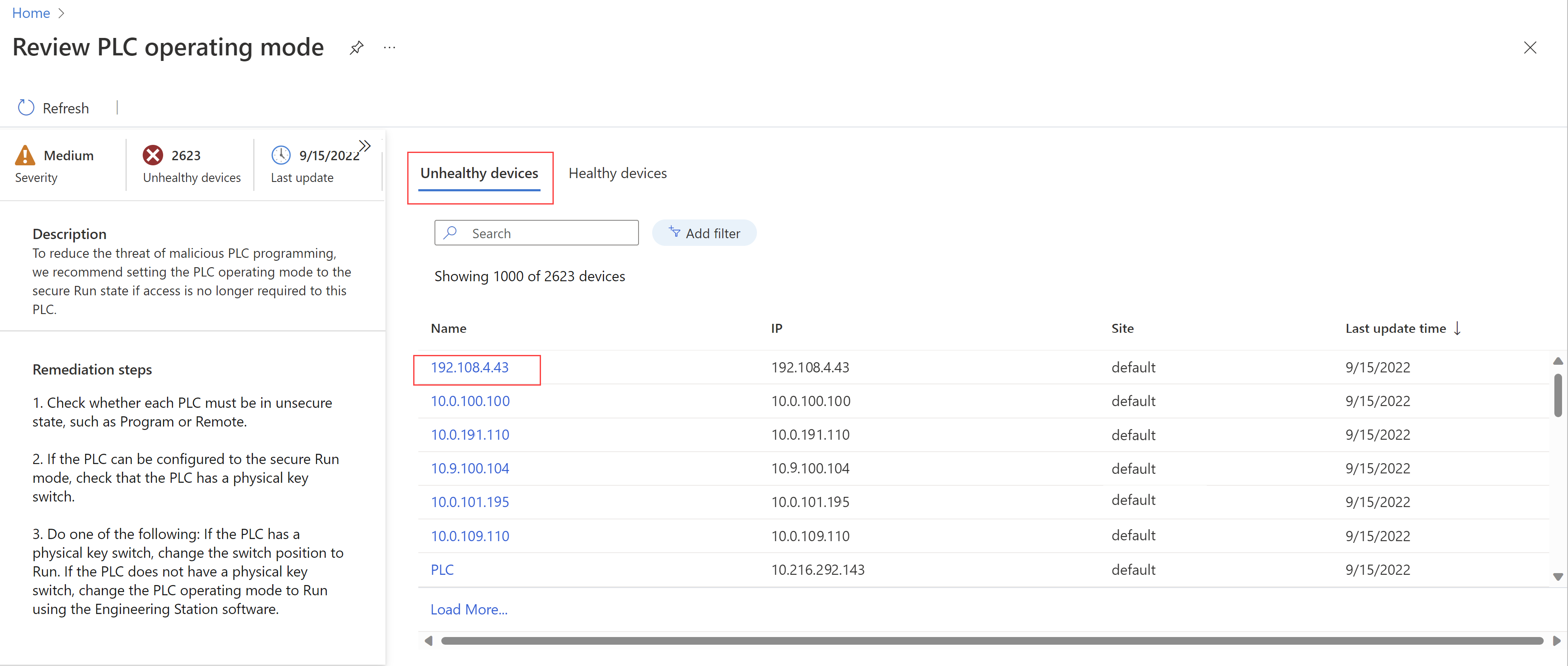

Zalecenia dotyczące zabezpieczeń dla sieci OT (publiczna wersja zapoznawcza)

Usługa Defender dla IoT udostępnia teraz zalecenia dotyczące zabezpieczeń ułatwiające klientom zarządzanie stanem zabezpieczeń sieci OT/IoT. Rekomendacje usługi Defender for IoT ułatwiają użytkownikom tworzenie praktycznych, priorytetowych planów ograniczania ryzyka, które pozwalają sprostać unikatowym wyzwaniom związanym z sieciami OT/IoT. Użyj zaleceń dotyczących obniżenia ryzyka i obszaru ataków sieci.

W witrynie Azure Portal można wyświetlić następujące zalecenia dotyczące zabezpieczeń dotyczące wykrytych urządzeń w sieciach:

Przejrzyj tryb operacyjny PLC. Urządzenia z tym zaleceniem znajdują się w przypadku komputerów PLC ustawionych na niezabezpieczone stany trybu operacyjnego. Zalecamy ustawienie trybów operacyjnych PLC na stan Bezpiecznego uruchomienia , jeśli dostęp nie jest już wymagany do STEROWNIKA PLC w celu zmniejszenia zagrożenia złośliwym programowaniem PLC.

Przejrzyj nieautoryzowane urządzenia. Urządzenia z tym zaleceniem muszą być identyfikowane i autoryzowane w ramach punktu odniesienia sieci. Zalecamy podjęcie działań w celu zidentyfikowania wszystkich wskazanych urządzeń. Odłącz wszystkie urządzenia od sieci, które pozostają nieznane nawet po badaniu, aby zmniejszyć zagrożenie dla nieautoryzowanych lub potencjalnie złośliwych urządzeń.

Uzyskaj dostęp do zaleceń dotyczących zabezpieczeń z jednej z następujących lokalizacji:

Strona Zalecenia , na której są wyświetlane wszystkie bieżące zalecenia dla wszystkich wykrytych urządzeń OT.

Karta Zalecenia na stronie szczegółów urządzenia, na której są wyświetlane wszystkie bieżące zalecenia dotyczące wybranego urządzenia.

W obu lokalizacjach wybierz zalecenie, aby przejść do szczegółów i wyświetlić listy wszystkich wykrytych urządzeń OT, które są obecnie w dobrej kondycji lub w złej kondycji, zgodnie z wybraną rekomendacją. Na karcie Urządzenia w złej kondycji lub Urządzenia w dobrej kondycji wybierz link urządzenia, aby przejść do wybranej strony szczegółów urządzenia. Na przykład:

Aby uzyskać więcej informacji, zobacz Wyświetlanie spisu urządzeń i Zwiększanie poziomu zabezpieczeń przy użyciu zaleceń dotyczących zabezpieczeń.

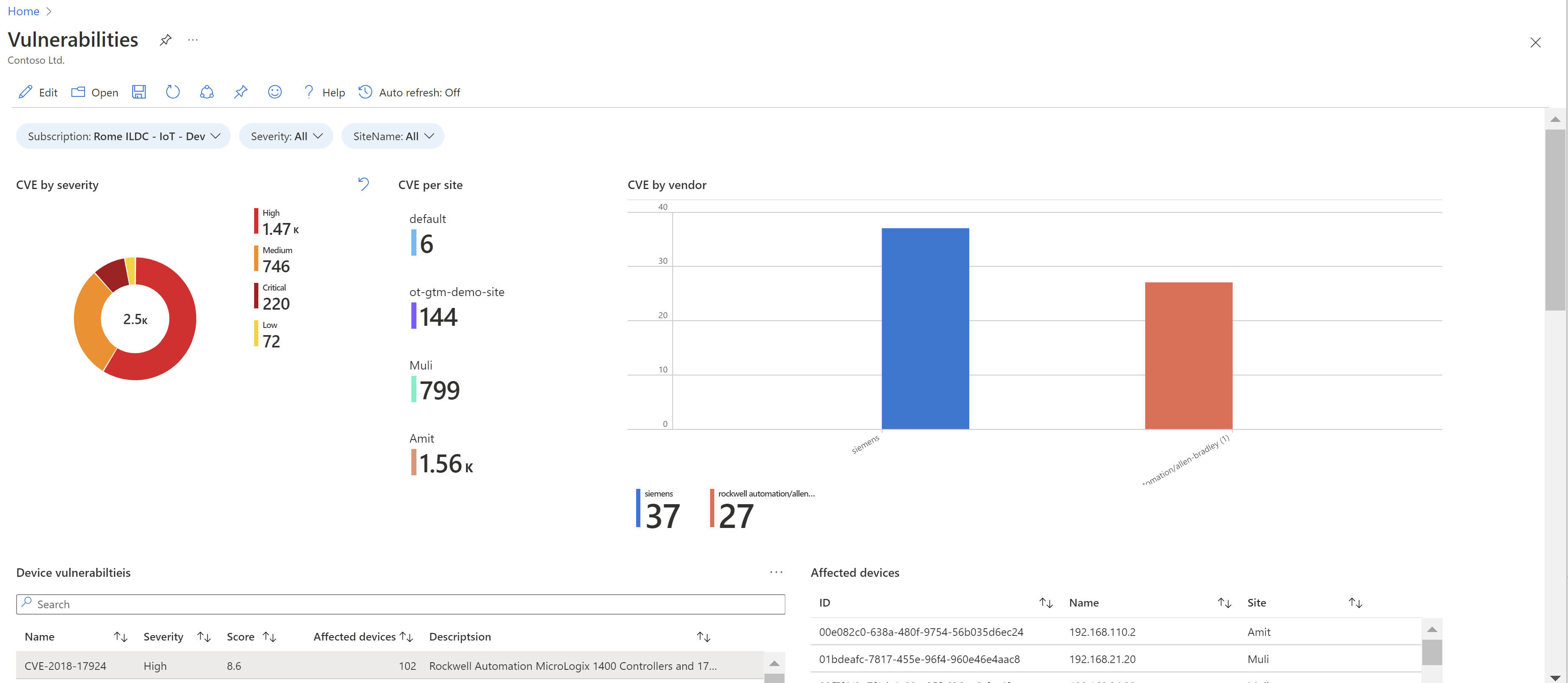

Luki w zabezpieczeniach urządzeń z witryny Azure Portal (publiczna wersja zapoznawcza)

Usługa Defender for IoT udostępnia teraz dane luk w zabezpieczeniach w witrynie Azure Portal dla wykrytych urządzeń sieciowych OT. Dane luk w zabezpieczeniach są oparte na repozytorium danych luk w zabezpieczeniach opartych na standardach udokumentowanych w krajowej bazie danych luk w zabezpieczeniach (NVD) dla instytucji rządowych USA.

Uzyskiwanie dostępu do danych luk w zabezpieczeniach w witrynie Azure Portal z następujących lokalizacji:

Na stronie szczegółów urządzenia wybierz kartę Luki w zabezpieczeniach , aby wyświetlić bieżące luki w zabezpieczeniach na wybranym urządzeniu. Na przykład na stronie Spis urządzeń wybierz określone urządzenie, a następnie wybierz pozycję Luki w zabezpieczeniach.

Aby uzyskać więcej informacji, zobacz Wyświetlanie spisu urządzeń.

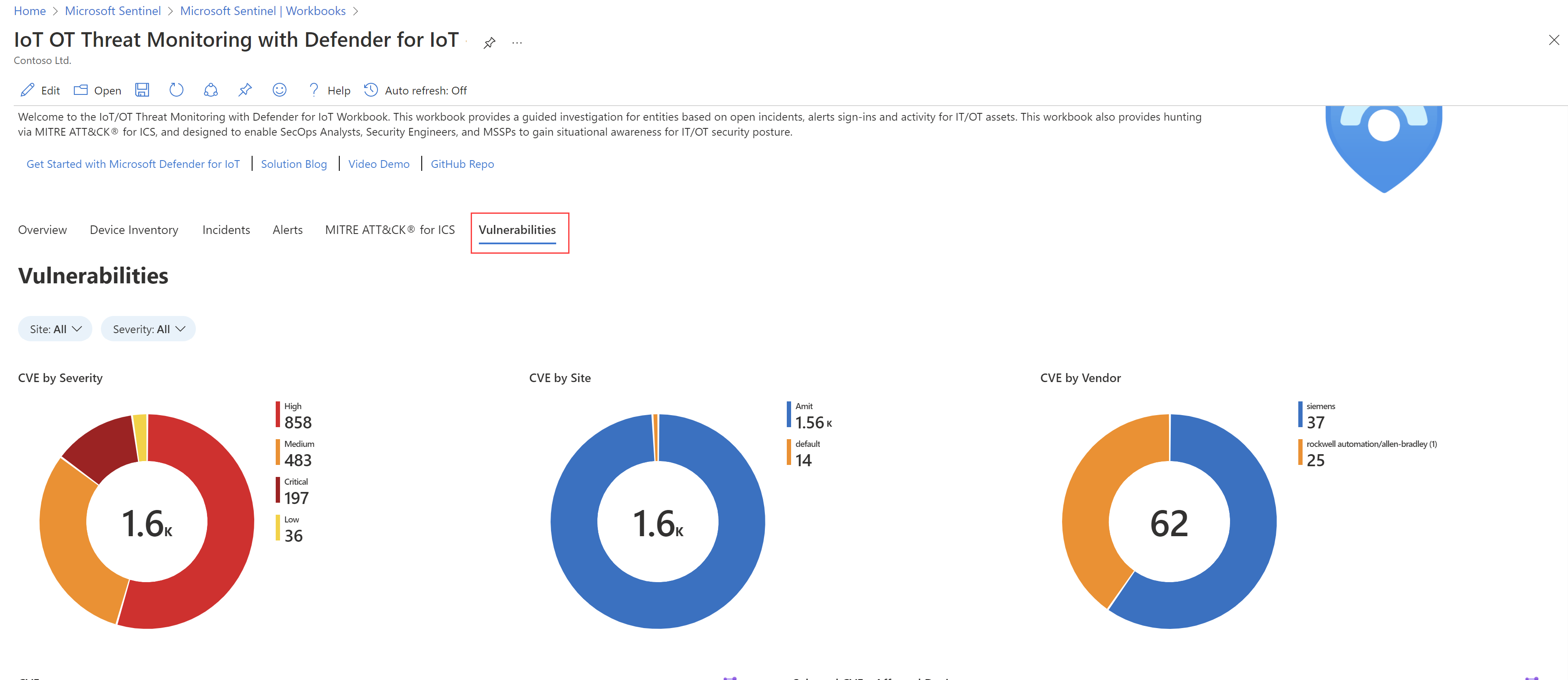

Nowy skoroszyt Luk w zabezpieczeniach wyświetla dane luk w zabezpieczeniach na wszystkich monitorowanych urządzeniach OT. Użyj skoroszytu Luk w zabezpieczeniach , aby wyświetlić dane, takie jak CVE według ważności lub dostawcy, oraz pełne listy wykrytych luk w zabezpieczeniach i zagrożonych urządzeń i składników.

Wybierz element w tabelach Luki w zabezpieczeniach urządzeń, Urządzenia podatne na zagrożenia lub Składniki podatne na zagrożenia, aby wyświetlić powiązane informacje w tabelach po prawej stronie.

Na przykład:

Aby uzyskać więcej informacji, zobacz Używanie skoroszytów usługi Azure Monitor w usłudze Microsoft Defender dla IoT.

Aktualizacje reguł zapory połączeń w chmurze platformy Azure (publiczna wersja zapoznawcza)

Czujniki sieciowe OT łączą się z platformą Azure, aby dostarczać komunikaty o kondycji alertów i urządzeń oraz czujników, uzyskiwać dostęp do pakietów analizy zagrożeń i nie tylko. Połączone usługi platformy Azure obejmują usługi IoT Hub, Blob Storage, Event Hubs i Centrum pobierania Microsoft.

W przypadku czujników OT z oprogramowaniem w wersji 22.x lub nowszej usługa Defender dla IoT obsługuje teraz zwiększone zabezpieczenia podczas dodawania reguł zezwalania na ruch wychodzący dla połączeń z platformą Azure. Teraz możesz zdefiniować reguły zezwalania na ruch wychodzący, aby łączyć się z platformą Azure bez używania symboli wieloznacznych.

Podczas definiowania reguł zezwalania na ruch wychodzący na nawiązywanie połączenia z platformą Azure należy włączyć ruch HTTPS do każdego z wymaganych punktów końcowych na porcie 443. Reguły zezwalania na ruch wychodzący są definiowane raz dla wszystkich czujników OT dołączonych do tej samej subskrypcji.

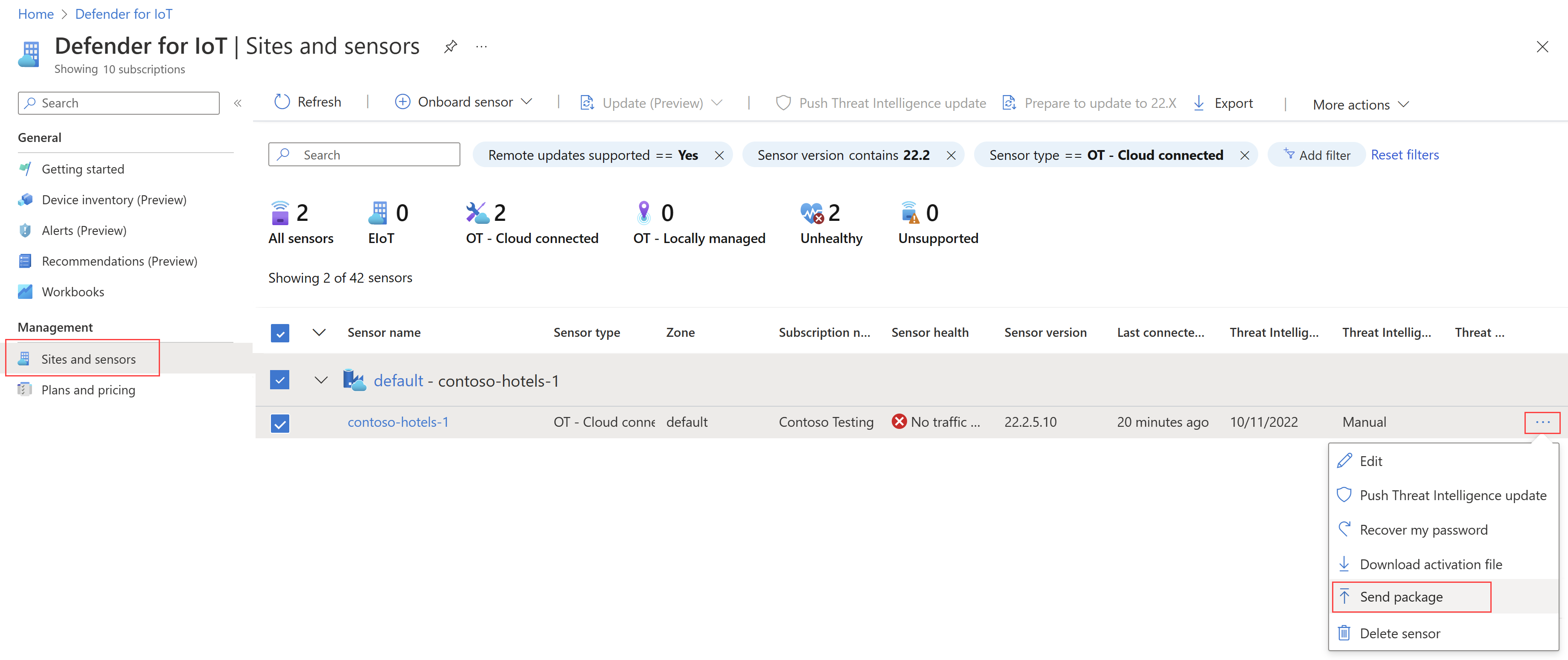

W przypadku obsługiwanych wersji czujników pobierz pełną listę wymaganych bezpiecznych punktów końcowych z następujących lokalizacji w witrynie Azure Portal:

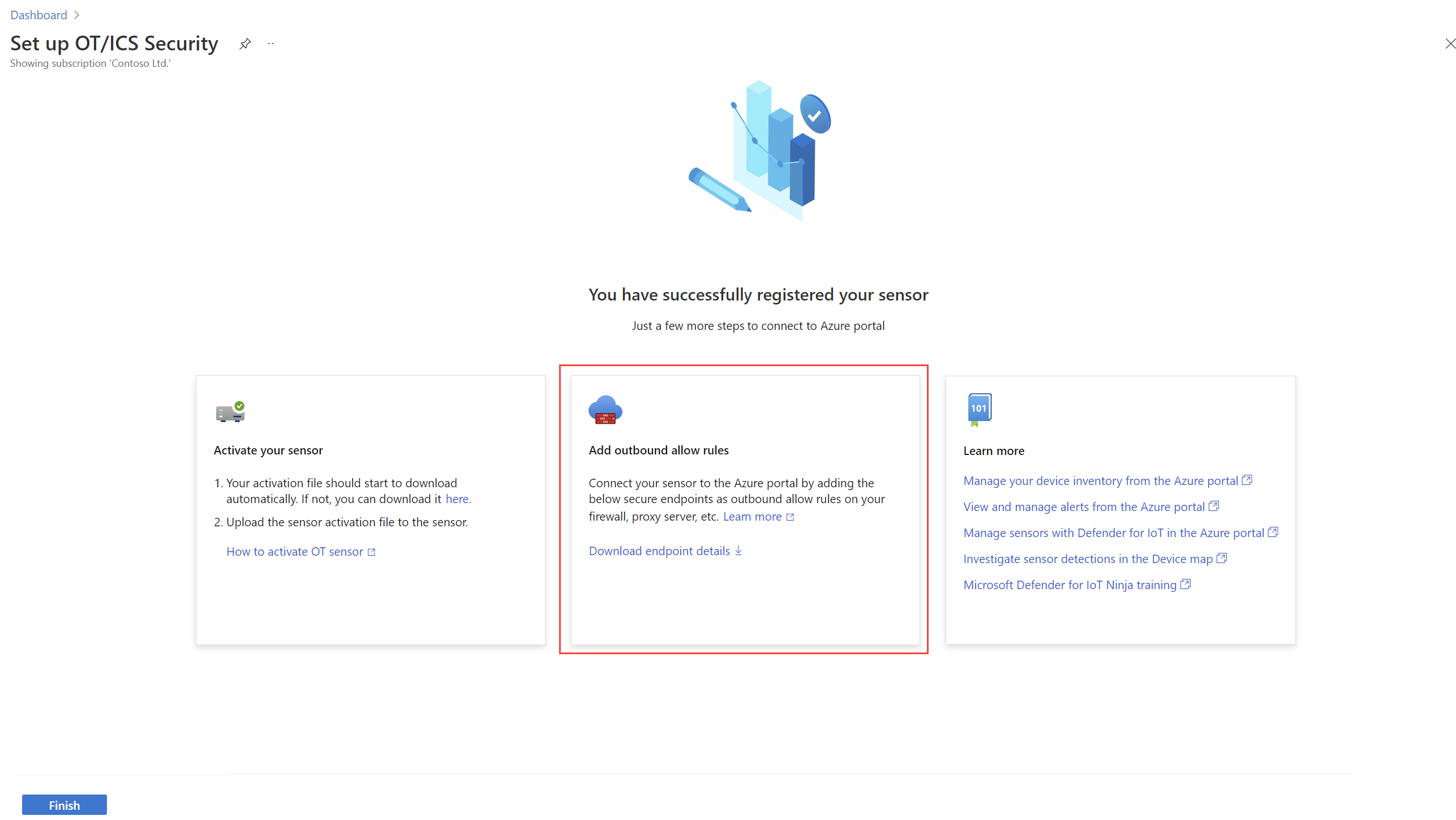

Pomyślna strona rejestracji czujnika: po dołączeniu nowego czujnika OT w wersji 22.x strona rejestracji pomyślnej zawiera teraz instrukcje dotyczące następnych kroków, w tym link do punktów końcowych, które należy dodać jako bezpieczne reguły zezwalania ruchu wychodzącego w sieci. Wybierz link Pobierz szczegóły punktu końcowego, aby pobrać plik JSON.

Na przykład:

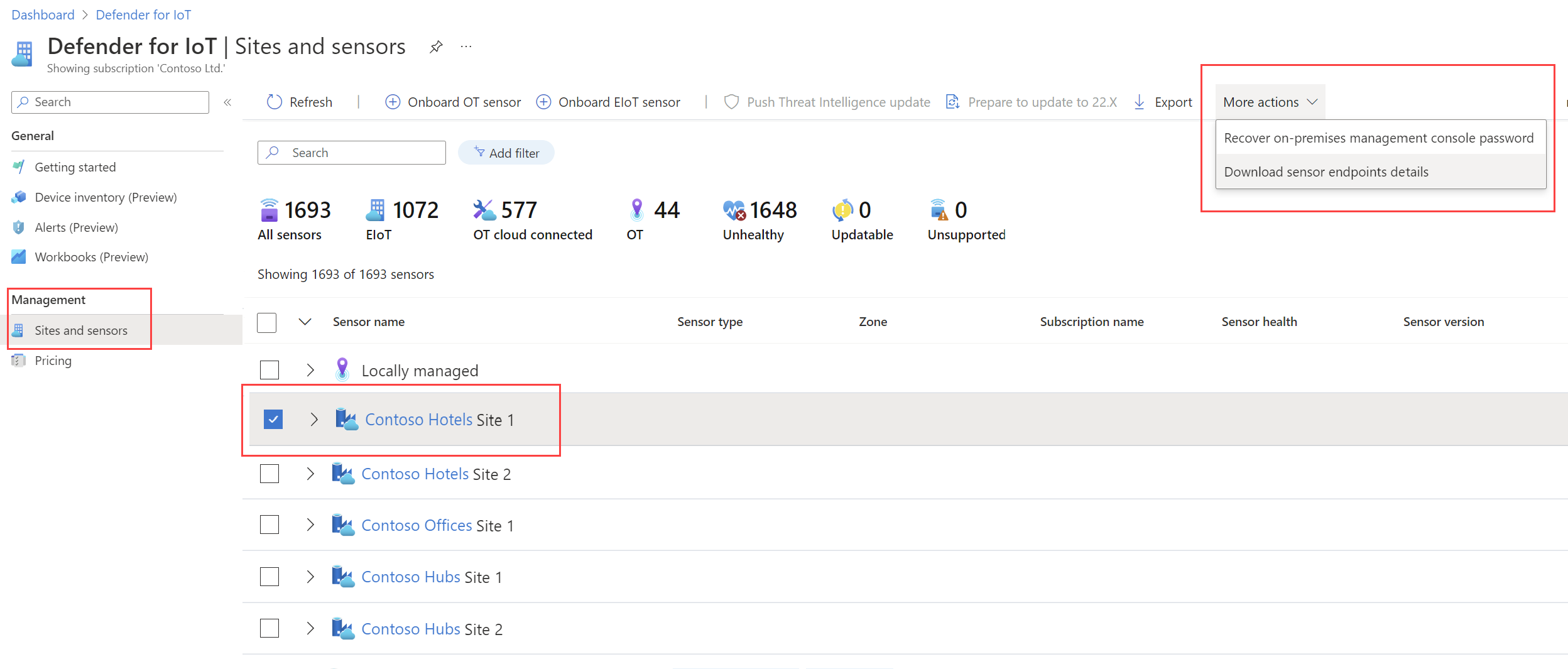

Strona Lokacje i czujniki: wybierz czujnik OT z oprogramowaniem w wersji 22.x lub nowszej lub lokacji z co najmniej jedną obsługiwaną wersją czujnika. Następnie wybierz pozycję Więcej akcji Pobierz szczegóły punktu końcowego>, aby pobrać plik JSON. Na przykład:

Aby uzyskać więcej informacji, zobacz:

- Samouczek: rozpoczynanie pracy z usługą Microsoft Defender dla IoT na potrzeby zabezpieczeń OT

- Zarządzanie czujnikami za pomocą usługi Defender for IoT w witrynie Azure Portal

- Wymagania dotyczące sieci

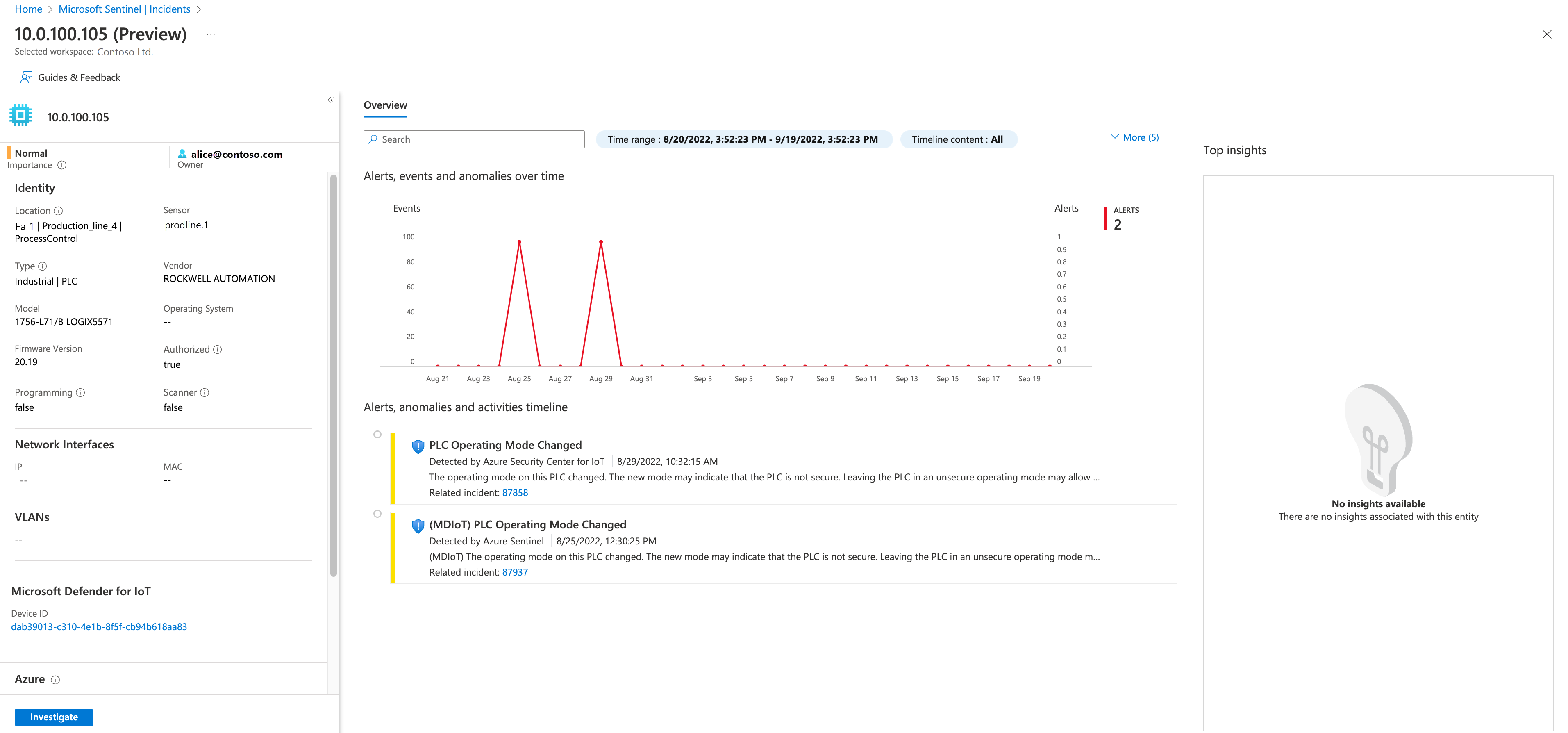

Ulepszenia badania dotyczące jednostek urządzeń IoT w usłudze Microsoft Sentinel

Integracja usługi Defender for IoT z usługą Microsoft Sentinel obsługuje teraz stronę jednostki urządzenia IoT. Podczas badania zdarzeń i monitorowania zabezpieczeń IoT w usłudze Microsoft Sentinel można teraz zidentyfikować najbardziej poufne urządzenia i przejść bezpośrednio do dodatkowych szczegółów na każdej stronie jednostki urządzenia.

Strona jednostki urządzenia IoT zawiera kontekstowe informacje o urządzeniu IoT z podstawowymi szczegółami urządzenia i informacjami kontaktowymi właściciela urządzenia. Właściciele urządzeń są definiowani przez witrynę na stronie Witryny i czujniki w usłudze Defender dla IoT.

Strona jednostki urządzenia IoT może pomóc w określaniu priorytetów korygowania na podstawie ważności urządzenia i wpływu na działalność biznesową, zgodnie z witryną, strefą i czujnikiem każdego alertu. Na przykład:

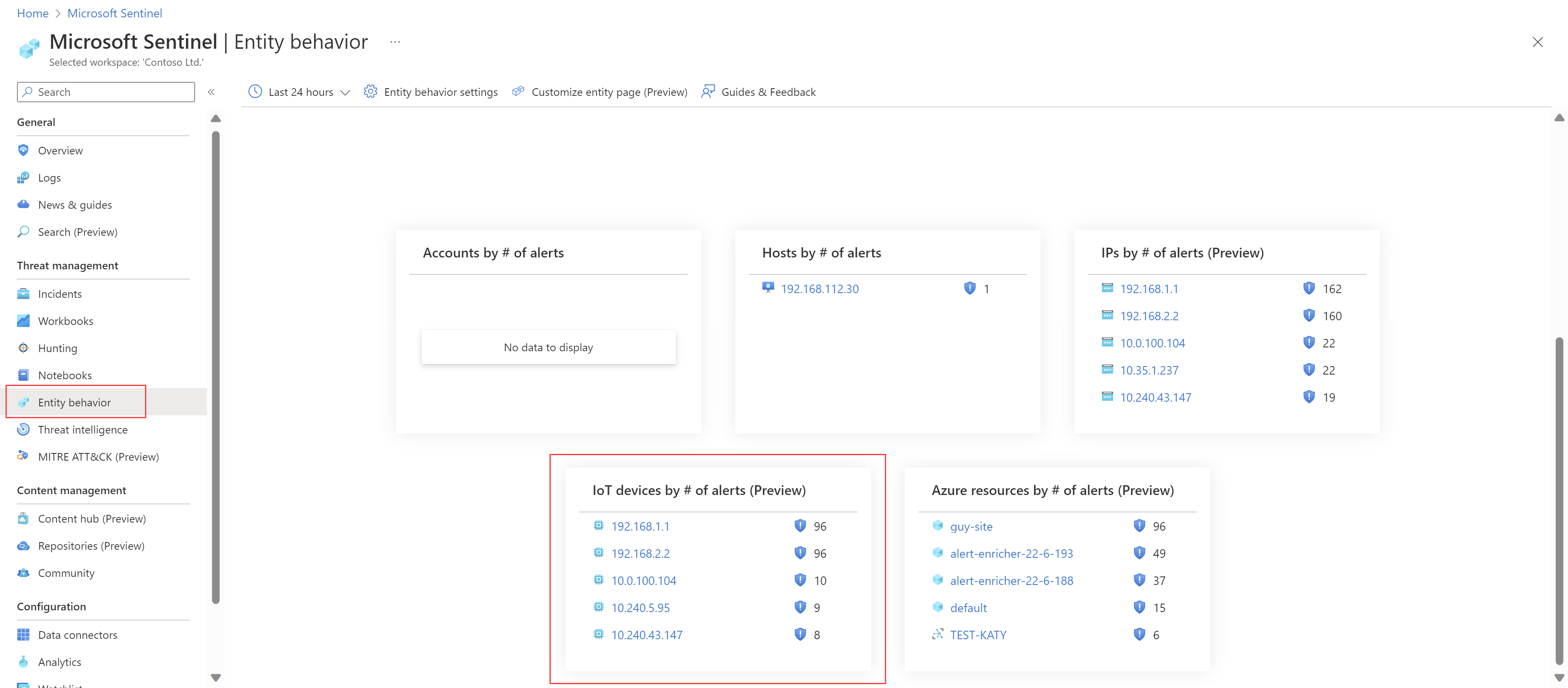

Teraz możesz również wyszukać urządzenia podatne na zagrożenia na stronie Zachowania jednostki usługi Microsoft Sentinel. Na przykład wyświetl pięć pierwszych urządzeń IoT z największą liczbą alertów lub wyszukaj urządzenie według adresu IP lub nazwy urządzenia:

Aby uzyskać więcej informacji, zobacz Dalsze badanie jednostek urządzeń IoT i opcji zarządzania lokacjami w witrynie Azure Portal.

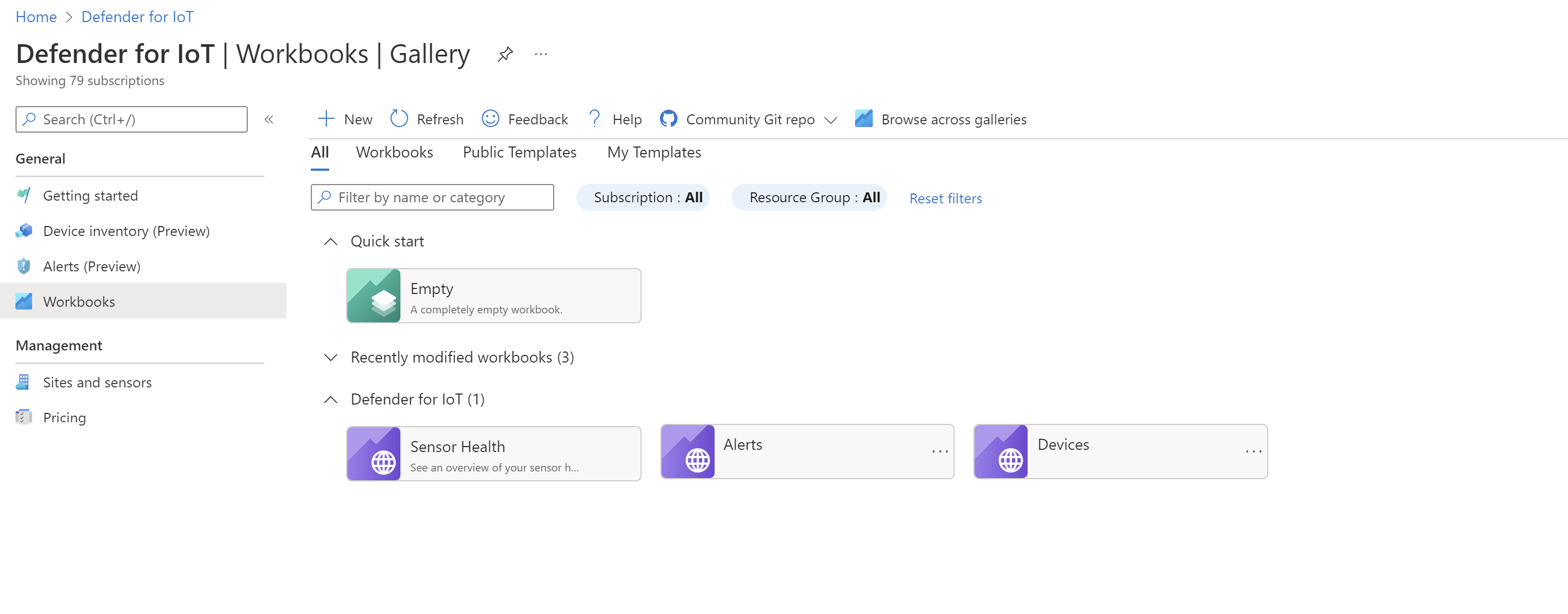

Aktualizacje rozwiązania Microsoft Defender for IoT w centrum zawartości usługi Microsoft Sentinel

W tym miesiącu wydaliśmy wersję 2.0 rozwiązania Microsoft Defender for IoT w centrum zawartości usługi Microsoft Sentinel, wcześniej znanym jako rozwiązanie IoT/OT Threat Monitoring z usługą Defender for IoT .

Aktualizacje w tej wersji rozwiązania obejmują:

Zmiana nazwy. Jeśli wcześniej zainstalowano rozwiązanie IoT/OT Threat Monitoring with Defender for IoT w obszarze roboczym usługi Microsoft Sentinel, nazwa rozwiązania zostanie automatycznie zmieniona na Microsoft Defender for IoT, nawet jeśli rozwiązanie nie zostanie zaktualizowane.

Ulepszenia skoroszytu: skoroszyt usługi Defender dla IoT obejmuje teraz:

Nowy pulpit nawigacyjny Przegląd z kluczowymi metrykami spisu urządzeń, wykrywania zagrożeń i stanu zabezpieczeń. Na przykład:

Nowy pulpit nawigacyjny Luk w zabezpieczeniach ze szczegółowymi informacjami na temat CVE wyświetlanych w sieci i powiązanych z nimi urządzeń narażonych na zagrożenia. Na przykład:

Ulepszenia pulpitu nawigacyjnego spisu urządzeń, w tym dostęp do zaleceń dotyczących urządzeń, luk w zabezpieczeniach i bezpośrednie linki do stron szczegółów urządzenia usługi Defender for IoT. Pulpit nawigacyjny spisu urządzeń w skoroszycie usługi IoT/OT Threat Monitoring z usługą Defender for IoT jest w pełni zgodny z danymi spisu urządzeń usługi Defender for IoT.

Aktualizacje podręcznika: Rozwiązanie Microsoft Defender dla IoT obsługuje teraz następujące funkcje automatyzacji SOC z nowymi podręcznikami:

Automatyzacja ze szczegółami CVE: podręcznik AD4IoT-CVEAutoWorkflow umożliwia wzbogacanie komentarzy o zdarzeniach za pomocą CVE powiązanych urządzeń na podstawie danych usługi Defender for IoT. Zdarzenia są klasyfikowane, a jeśli cve ma krytyczne znaczenie, właściciel zasobu jest powiadamiany o zdarzeniu pocztą e-mail.

Automatyzacja powiadomień e-mail dla właścicieli urządzeń. Użyj podręcznika AD4IoT-SendEmailtoIoTOwner , aby automatycznie wysłać wiadomość e-mail z powiadomieniem do właściciela urządzenia o nowych zdarzeniach. Właściciele urządzeń mogą następnie odpowiedzieć na wiadomość e-mail, aby zaktualizować zdarzenie zgodnie z potrzebami. Właściciele urządzeń są definiowani na poziomie witryny w usłudze Defender dla IoT.

Automatyzacja dla zdarzeń z poufnymi urządzeniami: użyj podręcznika AD4IoT-AutoTriageIncident , aby automatycznie zaktualizować ważność zdarzenia na podstawie urządzeń zaangażowanych w zdarzenie oraz ich poziomu poufności lub ważności dla organizacji. Na przykład każde zdarzenie z udziałem poufnego urządzenia może być automatycznie eskalowane do wyższego poziomu ważności.

Aby uzyskać więcej informacji, zobacz Badanie zdarzeń usługi Microsoft Defender dla IoT w usłudze Microsoft Sentinel.

Sierpień 2022

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci OT | Oprogramowanie czujnika w wersji 22.2.5: wersja pomocnicza z ulepszeniami stabilności Oprogramowanie czujnika w wersji 22.2.4: Nowe kolumny alertów z danymi sygnatury czasowej Oprogramowanie czujnika w wersji 22.1.3: Kondycja czujnika z witryny Azure Portal (publiczna wersja zapoznawcza) |

Nowe kolumny alertów z danymi sygnatury czasowej

Począwszy od czujnika OT w wersji 22.2.4, alerty usługi Defender for IoT w witrynie Azure Portal i konsoli czujnika zawierają teraz następujące kolumny i dane:

Ostatnie wykrywanie. Definiuje czas ostatniego wykrycia alertu w sieci i zastępuje kolumnę Czas wykrywania.

Pierwsze wykrywanie. Definiuje pierwszy raz, gdy alert został wykryty w sieci.

Ostatnie działanie. Definiuje czas ostatniej zmiany alertu, w tym ręczne aktualizacje ważności lub stanu albo automatyczne zmiany aktualizacji urządzenia lub deduplikacji urządzenia/alertu.

Kolumny Pierwsze wykrywanie i Ostatnie działanie nie są domyślnie wyświetlane. Dodaj je do strony Alerty zgodnie z potrzebami.

Napiwek

Jeśli jesteś również użytkownikiem usługi Microsoft Sentinel, zapoznasz się z podobnymi danymi z zapytań usługi Log Analytics. Nowe kolumny alertów w usłudze Defender dla IoT są mapowane w następujący sposób:

- Czas ostatniego wykrywania usługi Defender dla IoT jest podobny do czasu zakończenia usługi Log Analytics

- Czas pierwszego wykrywania usługi Defender dla IoT jest podobny do czasu rozpoczęcia usługi Log Analytics

- Czas ostatniego działania usługi Defender dla IoT jest podobny do czasu czasu usługi Log AnalyticsGenerated Aby uzyskać więcej informacji, zobacz:

- Wyświetlanie alertów w portalu usługi Defender for IoT

- Wyświetlanie alertów w czujniku

- Monitorowanie zagrożeń ot w przedsiębiorstwie

Kondycja czujnika z witryny Azure Portal (publiczna wersja zapoznawcza)

W przypadku czujników OT w wersji 22.1.3 lub nowszej można użyć nowych widżetów kondycji czujnika i danych kolumn tabeli, aby monitorować kondycję czujnika bezpośrednio ze strony Witryny i czujniki w witrynie Azure Portal.

Dodaliśmy również stronę szczegółów czujnika, na której przechodzisz do szczegółów określonego czujnika w witrynie Azure Portal. Na stronie Witryny i czujniki wybierz określoną nazwę czujnika. Na stronie szczegółów czujnika są wyświetlane podstawowe dane czujników, kondycja czujnika i wszystkie zastosowane ustawienia czujnika.

Aby uzyskać więcej informacji, zobacz Omówienie kondycji czujnika i informacje o kondycji czujnika.

Lipiec 2022

| Obszar usługi | Aktualizacje |

|---|---|

| Sieci IoT dla przedsiębiorstw | - Integracja przedsiębiorstwa IoT i Defender dla punktu końcowego w ogólnie dostępnej wersji |

| Sieci OT | Oprogramowanie czujnika w wersji 22.2.4: - Ulepszenia spisu urządzeń - Ulepszenia interfejsu API integracji usługi ServiceNow Oprogramowanie czujnika w wersji 22.2.3: - Aktualizacje profilu sprzętu urządzenia OT - Dostęp PCAP z witryny Azure Portal - Dwukierunkowe synchronizowanie alertów między czujnikami a witryną Azure Portal - Połączenia czujników przywrócone po rotacji certyfikatów - Obsługa ulepszeń dziennika diagnostycznego - Nazwy czujników wyświetlane na kartach przeglądarki Oprogramowanie czujnika w wersji 22.1.7: - Te same hasła dla użytkowników cyberx_host i cyberx |

| Funkcje tylko w chmurze | - Synchronizacja zdarzeń usługi Microsoft Sentinel z alertami usługi Defender dla IoT |

Integracja przedsiębiorstwa IoT i Defender dla punktu końcowego w ogólnie dostępnej wersji

Integracja IoT przedsiębiorstwa z usługą Ochrona punktu końcowego w usłudze Microsoft Defender jest teraz ogólnie dostępna. Dzięki tej aktualizacji wprowadziliśmy następujące aktualizacje i ulepszenia:

Dołączanie planu IoT przedsiębiorstwa bezpośrednio w usłudze Defender for Endpoint. Aby uzyskać więcej informacji, zobacz Zarządzanie subskrypcjami i dokumentacją usługi Defender for Endpoint.

Bezproblemowa integracja z Ochrona punktu końcowego w usłudze Microsoft Defender w celu wyświetlenia wykrytych urządzeń IoT przedsiębiorstwa oraz powiązanych alertów, luk w zabezpieczeniach i zaleceń w portalu zabezpieczeń platformy Microsoft 365. Aby uzyskać więcej informacji, zobacz samouczek przedsiębiorstwa IoT i dokumentację usługi Defender for Endpoint. Możesz nadal wyświetlać wykryte urządzenia IoT przedsiębiorstwa na stronie spisu urządzeń usługi Defender for IoT w witrynie Azure Portal.

Wszystkie czujniki IoT przedsiębiorstwa są teraz automatycznie dodawane do tej samej lokacji w usłudze Defender dla IoT o nazwie Sieć przedsiębiorstwa. Podczas dołączania nowego urządzenia IoT przedsiębiorstwa wystarczy zdefiniować nazwę czujnika i wybrać subskrypcję bez definiowania witryny lub strefy.

Uwaga

Czujnik sieci IoT przedsiębiorstwa i wszystkie wykrycia pozostają w publicznej wersji zapoznawczej.

Te same hasła dla użytkowników cyberx_host i cyberx

Podczas monitorowania instalacji i aktualizacji oprogramowania OT użytkownik cyberx ma przypisane losowe hasło. Po zaktualizowaniu z wersji 10.x.x do wersji 22.1.7 hasło cyberx_host jest przypisywane z identycznym hasłem do użytkownika cyberx .

Aby uzyskać więcej informacji, zobacz Install OT agentless monitoring software and Update Defender for IoT OT monitoring software (Instalowanie oprogramowania do monitorowania bez agenta ot) i Update Defender for IoT OT monitoring software (Oprogramowanie do monitorowania funkcji OT w usłudze Update Defender dla IoT OT).

Ulepszenia spisu urządzeń

Począwszy od czujnika OT w wersji 22.2.4, możesz teraz wykonać następujące akcje na stronie Spis urządzeń konsoli czujnika:

Scal zduplikowane urządzenia. Może być konieczne scalenie urządzeń, jeśli czujnik odkrył oddzielne jednostki sieciowe skojarzone z jednym, unikatowym urządzeniem. Przykłady tego scenariusza mogą obejmować sterownik PLC z czterema kartami sieciowymi, laptopem z siecią Wi-Fi i fizyczną kartą sieciową lub pojedynczą stacją roboczą z wieloma kartami sieciowymi.

Usuwanie pojedynczych urządzeń. Teraz możesz usunąć jedno urządzenie, które nie zostało przekazane przez co najmniej 10 minut.

Usuwanie nieaktywnych urządzeń przez użytkowników administracyjnych. Teraz wszyscy użytkownicy administracyjni, oprócz użytkownika cyberx , mogą usuwać nieaktywne urządzenia.

Również począwszy od wersji 22.2.4 na stronie Spis urządzeń konsoli czujnika, ostatnio widziana wartość w okienku szczegółów urządzenia jest zastępowana przez ostatnie działanie. Na przykład:

Aby uzyskać więcej informacji, zobacz Zarządzanie spisem urządzeń OT z poziomu konsoli czujnika.

Ulepszenia interfejsu API integracji usługi ServiceNow

Czujnik OT w wersji 22.2.4 zapewnia ulepszenia interfejsu devicecves API, które pobiera szczegółowe informacje o cves znalezionych dla danego urządzenia.

Teraz możesz dodać dowolny z następujących parametrów do zapytania, aby dostosować wyniki:

- "sensorId" — pokazuje wyniki z określonego czujnika, zgodnie z definicją dla danego identyfikatora czujnika.

- "score" — określa minimalną ocenę CVE, która ma zostać pobrana. Wszystkie wyniki mają wynik CVE równy lub wyższy niż dana wartość. Wartość domyślna : 0.

- "deviceIds" — rozdzielona przecinkami lista identyfikatorów urządzeń, z których mają być wyświetlane wyniki. Na przykład: 1232,34,2,456

Aby uzyskać więcej informacji, zobacz Dokumentacja interfejsu API integracji dla lokalnych konsol zarządzania (publiczna wersja zapoznawcza).

Aktualizacje profilu sprzętu urządzenia OT

Odświeżyliśmy konwencje nazewnictwa dla naszych profilów sprzętowych urządzeń OT, aby zapewnić większą przejrzystość i przejrzystość.

Nowe nazwy odzwierciedlają zarówno typ profilu, w tym firmowe, enterprise, jak i produkcyjne, a także powiązany rozmiar magazynu dysku.

W poniższej tabeli przedstawiono mapowanie starszych nazw profilów sprzętowych i bieżących nazw używanych w zaktualizowanej instalacji oprogramowania:

| Starsza nazwa | New name | opis |

|---|---|---|

| Korporacyjny | C5600 | Środowisko firmowe z: 16 rdzeni 32 GB pamięci RAM Magazyn dyskowy o pojemności 5,6 TB |

| Przedsiębiorstwo | E1800 | Środowisko przedsiębiorstwa z: Osiem rdzeni 32 GB pamięci RAM Magazyn dyskowy o pojemności 1,8 TB |

| SMB | L500 | Środowisko linii produkcyjnej z: Cztery rdzenie 8 GB pamięci RAM Magazyn dyskowy o rozmiarze 500 GB |

| Office | L100 | Środowisko linii produkcyjnej z: Cztery rdzenie 8 GB pamięci RAM Magazyn dyskowy o rozmiarze 100 GB |

| Wytrzymałe | L64 | Środowisko linii produkcyjnej z: Cztery rdzenie 8 GB pamięci RAM Magazyn dyskowy o pojemności 64 GB |

Teraz obsługujemy również nowe profile sprzętu przedsiębiorstwa dla czujników obsługujących zarówno rozmiary dysków 500 GB, jak i 1 TB.

Aby uzyskać więcej informacji, zobacz Jakie urządzenia są potrzebne?

Dostęp PCAP z witryny Azure Portal (publiczna wersja zapoznawcza)

Teraz możesz uzyskać dostęp do nieprzetworzonych plików ruchu, znanych jako pliki przechwytywania pakietów lub pliki PCAP, bezpośrednio z witryny Azure Portal. Ta funkcja obsługuje inżynierów zabezpieczeń SOC lub OT, którzy chcą badać alerty z usługi Defender dla IoT lub Microsoft Sentinel bez konieczności uzyskiwania dostępu do każdego czujnika oddzielnie.

Pliki PCAP są pobierane do usługi Azure Storage.

Aby uzyskać więcej informacji, zobacz Wyświetlanie alertów i zarządzanie nimi w witrynie Azure Portal.

Dwukierunkowe synchronizowanie alertów między czujnikami a witryną Azure Portal (publiczna wersja zapoznawcza)

W przypadku czujników zaktualizowanych do wersji 22.2.1 stany alertów i stany learn są teraz w pełni zsynchronizowane między konsolą czujnika a witryną Azure Portal. Na przykład oznacza to, że można zamknąć alert w witrynie Azure Portal lub konsoli czujnika, a stan alertu zostanie zaktualizowany w obu lokalizacjach.

Poznaj alert z witryny Azure Portal lub konsoli czujnika, aby upewnić się , że nie zostanie on ponownie wyzwolony przy następnym wykryciu tego samego ruchu sieciowego.

Konsola czujnika jest również synchronizowana z lokalną konsolą zarządzania, dzięki czemu stan alertów i stan nauki pozostają aktualne w interfejsach zarządzania.

Aby uzyskać więcej informacji, zobacz:

- Wyświetlanie alertów i zarządzanie nimi w witrynie Azure Portal

- Wyświetlanie alertów w czujniku i zarządzanie nimi

- Praca z alertami w lokalnej konsoli zarządzania

Połączenia czujników przywrócone po rotacji certyfikatów

Począwszy od wersji 22.2.3, po rotacji certyfikatów połączenia czujników są automatycznie przywracane do lokalnej konsoli zarządzania i nie trzeba ich ponownie łączyć ręcznie.

Aby uzyskać więcej informacji, zobacz Tworzenie certyfikatów SSL/TLS dla urządzeń OT i Zarządzanie certyfikatami SSL/TLS.

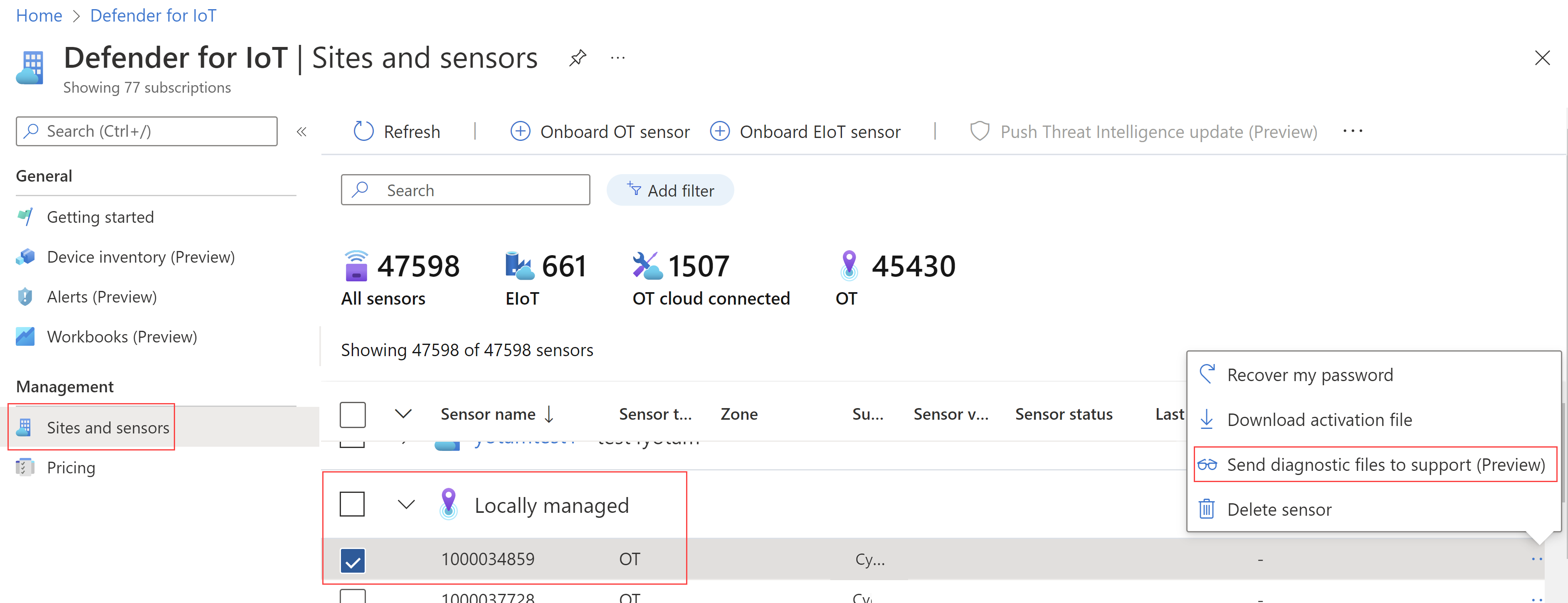

Obsługa ulepszeń dziennika diagnostycznego (publiczna wersja zapoznawcza)

Począwszy od czujnika w wersji 22.1.1, można pobrać dziennik diagnostyczny z konsoli czujnika w celu wysłania do pomocy technicznej po otwarciu biletu.

Teraz w przypadku czujników zarządzanych lokalnie możesz przekazać ten dziennik diagnostyczny bezpośrednio w witrynie Azure Portal.

Napiwek

W przypadku czujników połączonych z chmurą, począwszy od czujnika w wersji 22.1.3, dziennik diagnostyczny jest automatycznie dostępny do obsługi po otwarciu biletu.

Aby uzyskać więcej informacji, zobacz:

- Pobieranie dziennika diagnostycznego w celu uzyskania pomocy technicznej

- Przekazywanie dziennika diagnostycznego w celu uzyskania pomocy technicznej

Nazwy czujników wyświetlane na kartach przeglądarki

Począwszy od czujnika w wersji 22.2.3, nazwa czujnika jest wyświetlana na karcie przeglądarki, co ułatwia identyfikowanie czujników, z którymi pracujesz.

Na przykład:

Aby uzyskać więcej informacji, zobacz Zarządzanie poszczególnymi czujnikami.

Synchronizacja zdarzeń usługi Microsoft Sentinel z alertami usługi Defender dla IoT

Rozwiązanie IoT OT Threat Monitoring with Defender for IoT zapewnia teraz, że alerty w usłudze Defender dla IoT są aktualizowane przy użyciu wszelkich powiązanych zmian stanu zdarzenia z usługi Microsoft Sentinel.

Ta synchronizacja zastępuje wszystkie stany zdefiniowane w usłudze Defender dla IoT w witrynie Azure Portal lub konsoli czujnika, tak aby stan alertu był zgodny z stanem powiązanego zdarzenia.

Zaktualizuj rozwiązanie IoT OT Threat Monitoring za pomocą usługi Defender dla IoT , aby korzystać z najnowszej obsługi synchronizacji, w tym nowego podręcznika AD4IoT-AutoAlertStatusSync . Po zaktualizowaniu rozwiązania upewnij się, że wykonasz również wymagane kroki , aby upewnić się, że nowy podręcznik działa zgodnie z oczekiwaniami.

Aby uzyskać więcej informacji, zobacz:

- Samouczek: integracja usługi Defender dla IoT i usługi Sentinel